Como proteger seu site contra ataques de execução remota de código (5 maneiras)

Publicados: 2022-05-19Se você administra um site WordPress, pode estar ciente dos muitos riscos de segurança que podem ameaçar seus negócios. Por exemplo, ataques de Execução Remota de Código (RCE) podem explorar as vulnerabilidades do seu site para roubar dados, destruir seu conteúdo ou assumir o controle do seu site por completo.

Felizmente, você pode proteger facilmente seu site entendendo os meandros desse tipo de ataque. Com o conhecimento adequado, você pode tomar as medidas necessárias para proteger seu site contra hacks RCE.

Neste post, discutiremos os ataques RCE e como eles podem prejudicar seu site. Em seguida, discutiremos cinco maneiras de proteger seu site, incluindo o uso de um Web Application Firewall (WAF). Vamos mergulhar direto!

Uma visão geral dos ataques de execução remota

O RCE é um ataque cibernético em que um hacker executa remotamente comandos de código no dispositivo de alguém. Esses ataques podem ocorrer se o host baixar malware mal-intencionado sem saber. Em seguida, o hacker pode instalar malware de roubo de dados e negar o acesso aos arquivos do usuário até que o proprietário pague um resgate ou minere a criptomoeda.

Além disso, quando um invasor expõe uma vulnerabilidade, ele pode exercer controle total sobre suas informações e seu dispositivo. Os dados de seus clientes podem ser comprometidos, você pode perder os arquivos do seu site e sua reputação pode ser destruída para sempre.

Além disso, os ataques de RCE estão aumentando, passando de 7 para 27% das vulnerabilidades críticas mais comuns entre 2019 e 2020. Esse aumento provavelmente se deve à pandemia de COVID-19, que move muitas empresas para um ambiente virtual.

Como proteger seu site contra ataques de execução remota de código (5 maneiras)

Acabamos de cobrir os perigos dos ataques RCE. Agora, vamos discutir cinco maneiras de proteger seu site deles!

1. Instale um firewall de aplicativo da Web

Um Web Application Firewall (WAF) é uma excelente ferramenta de prevenção que pode proteger seu site contra vários riscos de segurança, incluindo ataques RCE. Ele monitora e filtra o tráfego HTTP para impedir que partes suspeitas violem suas defesas. Essencialmente, ele atua como um buffer entre seu servidor web e o tráfego de entrada.

Por exemplo, uma ferramenta como o Sucuri WAF pode proteger seu site contra ataques RCE, acelerar o tempo de carregamento e até aumentar a disponibilidade do seu site:

Além de proteger seu site contra ataques RCE, a Sucuri pode remover códigos maliciosos existentes em seu site e prevenir ataques DDoS. Dependendo do seu host, seu serviço de hospedagem também pode vir com proteção WAF.

2. Certifique-se de que seu software esteja atualizado

Manter todo o software do seu site atualizado é fundamental para a prevenção de RCE. Portanto, é crucial monitorar consistentemente seu site para novas atualizações de temas, plugins e o software principal do WordPress.

Os desenvolvedores por trás do WordPress, plugins e temas lançam regularmente atualizações que melhoram a segurança e a funcionalidade. Assim, atualizar seu site com a maior frequência possível minimiza efetivamente os riscos de segurança que os hackers RCE podem explorar.

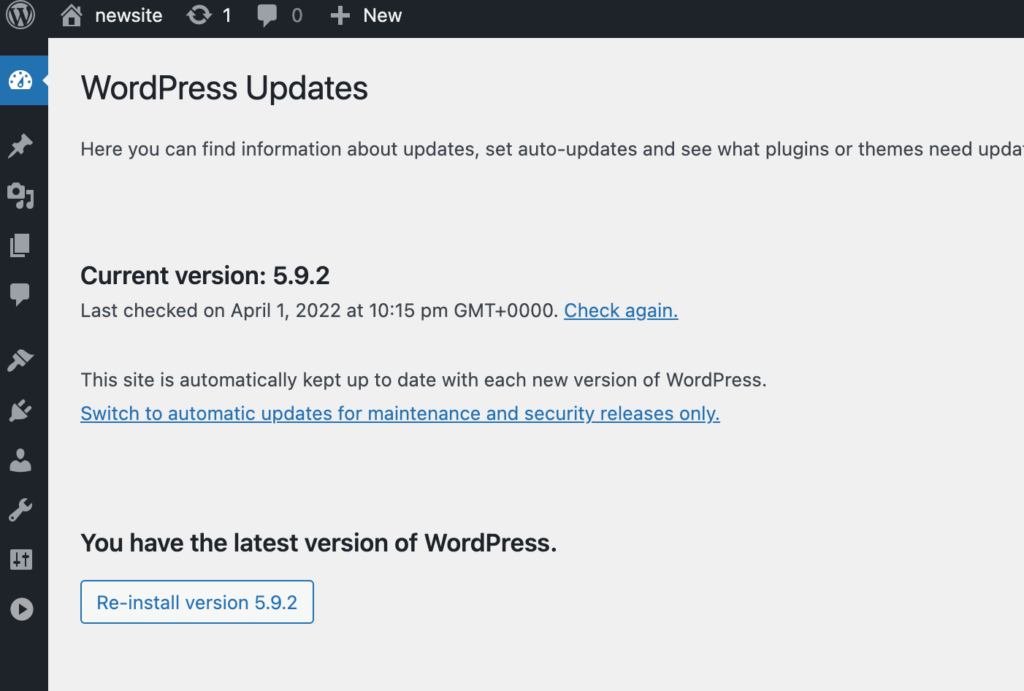

Vá para Painel > Atualizações no painel do WordPress para atualizar manualmente seu software. Aqui, você pode ver as atualizações disponíveis e habilitá-las clicando nelas:

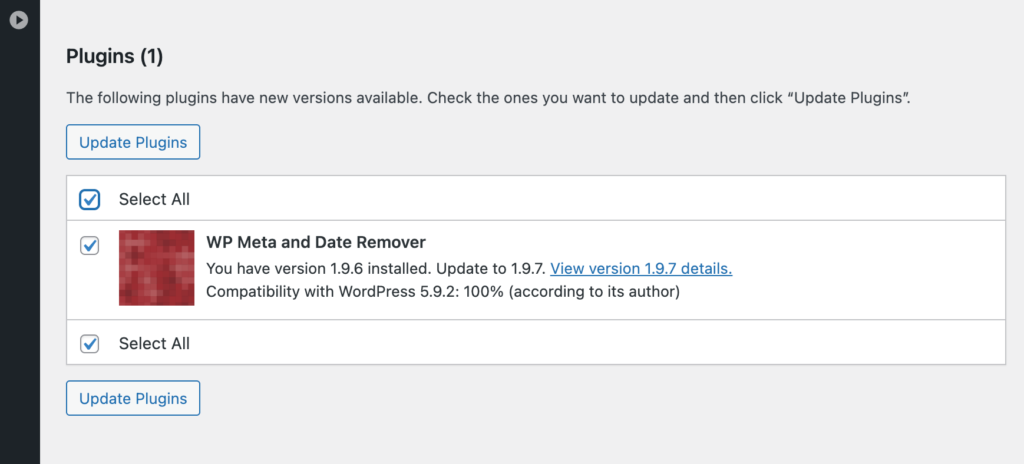

Se você tiver algum plug-in desatualizado, clique em Selecionar tudo e atualizar plug-ins para obter as versões mais recentes:

Alternativamente, você pode fazer parceria com um provedor de hospedagem WordPress gerenciado. Essa empresa cuida de várias tarefas nos bastidores, como atualizações automáticas, segurança do site e aumentos de desempenho. Escolher um host gerenciado pode proteger automaticamente seu site contra ataques RCE e outras ameaças de segurança.

Por exemplo, o WP Engine é um host confiável com um WAF sofisticado, atualizações automatizadas, backups diários e acesso a uma rede de entrega de conteúdo (CDN) e certificação SSL:

Os planos de hospedagem do WP Engine começam em $ 23 por mês. Este pacote suporta um site e 25.000 visitantes mensais.

3. Use proteção contra estouro de buffer

Um buffer mantém os dados em uma zona de armazenamento de memória enquanto são transferidos entre diferentes locais. O estouro acontece quando a quantidade de dados é maior que a capacidade do buffer. Quando isso acontece, o programa de gravação de dados começa a substituir outros locais de memória.

Se houver um estouro de buffer, ele pode permitir que os exploradores sobrescrevam a memória do seu software. Eles podem adicionar código malicioso e cometer um ataque RCE. Portanto, proteger seu site contra estouro de buffer é fundamental para evitar ameaças RCE.

Felizmente, a proteção contra estouro de buffer é normalmente incorporada à maioria das bibliotecas de código de tema no WordPress. Linguagens como C/C++ podem não ter proteção contra estouro de buffer, mas Javascript, PERL e C# têm.

Portanto, também recomendamos seguir as práticas recomendadas de codificação para proteger contra estouro de buffer ao desenvolver seu site.

4. Limitar as permissões de acesso do usuário

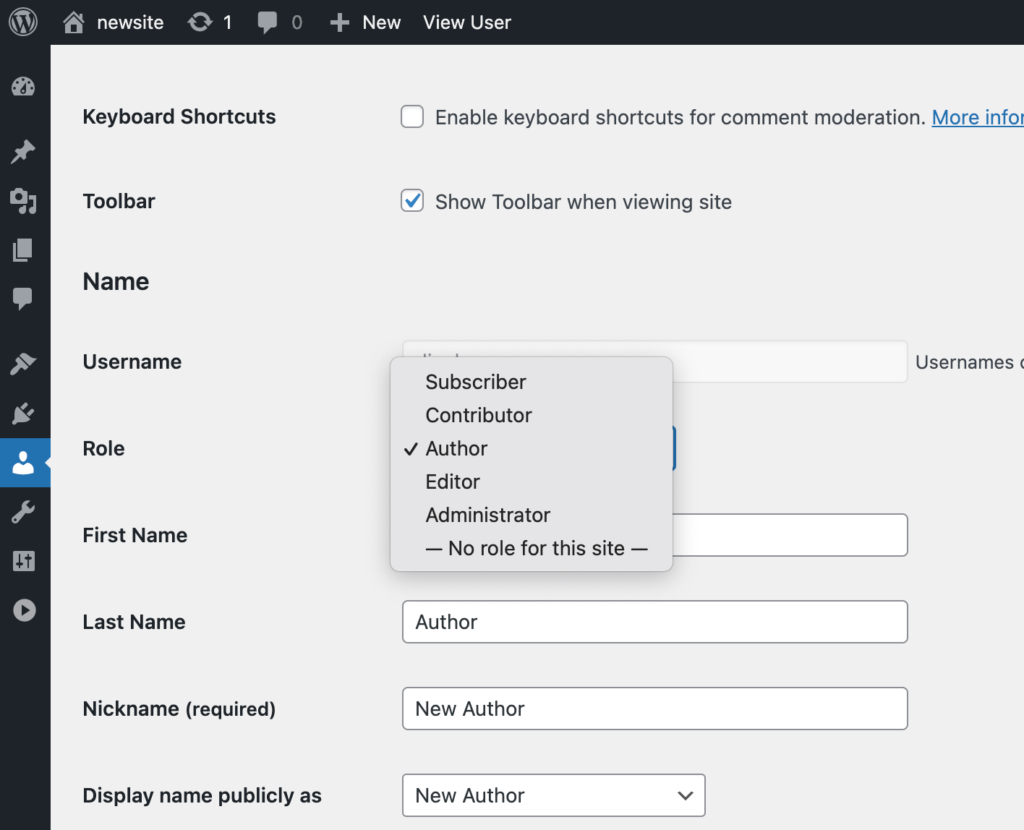

No WordPress, você pode atribuir várias permissões diferentes aos seus usuários. Por exemplo, existem administradores, editores, autores, colaboradores e assinantes. Cada tipo de usuário tem permissões diferentes e somente o administrador pode editar diretamente o código.

Ao garantir que cada usuário tenha apenas o nível de acesso necessário para realizar seu trabalho, seu site não será totalmente comprometido se um hacker se infiltrar em uma das funções de usuário.

Por exemplo, se você tiver escritores freelance em seu blog, considere atribuí-los como editores, autores ou colaboradores, dependendo de suas funções.

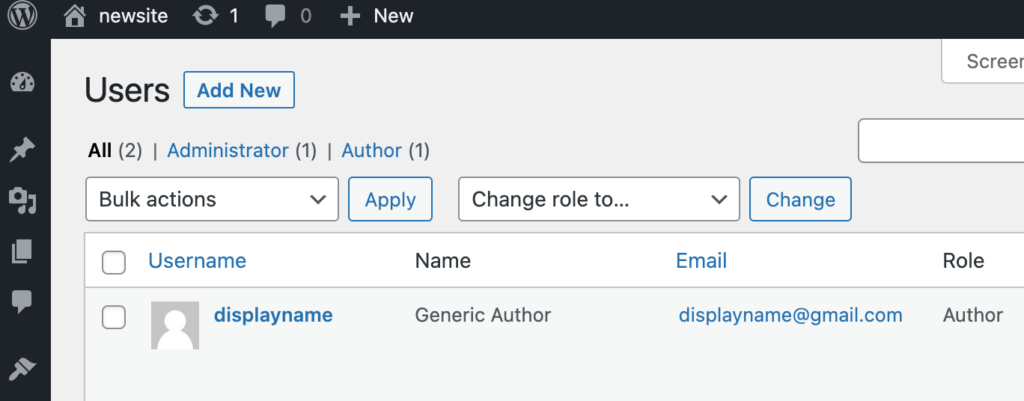

Navegue até Usuários > Todos os usuários no painel do WordPress para editar as funções do usuário. Em seguida, clique em Editar sob o usuário que deseja modificar:

Em seguida, role para baixo até Função e selecione uma função apropriada para o usuário no menu suspenso:

Como regra geral, não dê a ninguém a função de Administrador , a menos que você queira que eles tenham acesso total ao seu site e seu código.

5. Use o software de detecção de intrusão

O Software de Detecção de Intrusão (IDS) verifica o tráfego de entrada e saída do seu site e notifica você se detectar atividades suspeitas. Com essas notificações, você saberá quando e se precisar tomar medidas proativas contra ataques RCE.

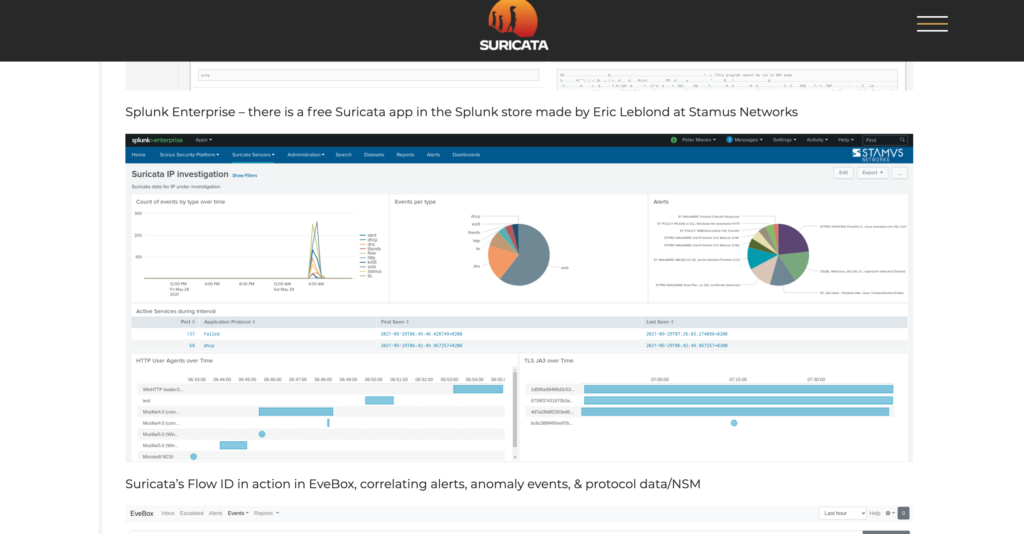

O Suricata é um exemplo de ferramenta de IDS gratuita e de código aberto que pode alertá-lo quando sua rede estiver recebendo solicitações suspeitas:

Além da detecção de intrusão, a Suricata oferece serviços como:

- Registro e análise de TLS/SSL

- Registro HTTP

- Registro de DNS

O Suricata também fornece aos usuários um painel de controle completo de análises, eventos por tipo, alertas e agentes de usuário HTTP ao longo do tempo.

Conclusão

Manter sua segurança atualizada é uma tarefa essencial como proprietário de um site WordPress. Se hackers puderem acessar seu site e roubar dados de clientes, você provavelmente enfrentará severas penalidades legais e financeiras. No entanto, você pode impedir ataques cibernéticos comuns, como Remote Code Execution (RCE), tomando precauções simples.

Neste post, discutimos cinco métodos para proteger seu site contra ataques RCE:

- Instale um firewall de aplicativo da Web (WAF).

- Certifique-se de que o software do seu site esteja atualizado para reduzir os riscos de segurança.

- Garanta que seu site esteja protegido contra estouro de buffer.

- Limite as permissões de acesso de seus usuários.

- Utilize o Software de Detecção de Intrusão (IDS).

Você tem mais alguma dúvida sobre ataques de Execução Remota de Código e como se proteger contra eles? Deixe-nos saber na seção de comentários abaixo!