Proteja seu site com Let's Encrypt!

Publicados: 2016-11-22Let's Encrypt é uma iniciativa que fornece uma maneira gratuita e automatizada de proteger o tráfego HTTP do seu site. Configurar HTTPS seguro sempre foi um processo complicado, e estamos felizes em apoiar qualquer esforço que torne todo o processo mais simples e direto para as pessoas.

De um modo geral, para habilitar o HTTPS em seu site, você precisa adquirir um certificado de segurança de uma Autoridade de Certificação (CA). Uma Autoridade de Certificação é considerada um terceiro confiável que pode verificar a identidade de um site para seus visitantes. O certificado de segurança (também chamado de certificado SSL) é instalado no servidor web e oferece duas funções: a) Criptografa todo o tráfego HTTP entre seu site e seus visitantes b) Ele autentica a identidade do seu site, para que seus visitantes saibam que estão não visitar um falso.

Proteger a identidade do seu site e o tráfego de visitantes é o benefício óbvio aqui, mas também há mais alguns que exigem mais explicações.

Antes do Let's Encrypt, você tinha que escolher o tipo de certificado que queria, um processo que era um pouco confuso para usuários não familiarizados com sistemas de chave pública, então você tinha que gerar suas chaves, assinar um Certificate Generate Request e finalmente gastar uma quantia considerável dinheiro para comprar um.

Espere, mas o que é SSL?

O Secure Sockets Layer, ou SSL é um protocolo criptográfico que protege a comunicação de uma rede. Ele garante a privacidade da comunicação, o que significa que os dados trocados entre duas partes são criptografados e não podem ser espionados por terceiros. Ele também autentica a identidade das partes comunicantes, geralmente o servidor, usando o certificado SSL que mencionamos anteriormente.

Como saber se um site é seguro?

Os sites protegidos por SSL são facilmente identificáveis por algumas coisas:

- Há um ícone de cadeado verde ao lado do endereço da URL (dependendo do navegador que você está usando)

- A URL começa com https em vez de http.

Os certificados SSL, no entanto, também têm uma data de expiração. Quando essa data tiver passado, a comunicação não será mais segura e o certificado precisará ser renovado. Você pode verificar facilmente se o certificado SSL do seu site expirou ou não, clicando primeiro no ícone do cadeado e, dependendo do navegador que você usa, faça o seguinte:

No Firefox, clique no botão de seta à direita e depois no link Mais informações . Por fim, clique no botão Exibir certificado na guia Segurança para visualizar os detalhes do certificado.

Se você usa o Chrome, clique no link Detalhes e, em seguida, no botão Exibir certificado na guia Visão geral de segurança .

Na seção Período de validade , há duas datas relacionadas ao certificado. O emitido em e o expira em . A primeira é a data em que o certificado foi ativado, enquanto a segunda é a data de expiração. Se a data expira em , o certificado precisa ser renovado e a comunicação não é mais segura!

Por que se preocupar com SSL?

Bem, há uma série de razões! Protegendo a comunicação entre seu site e seus visitantes, autenticando a identidade do seu site, garantindo a integridade dos dados entre o navegador e o servidor web e até mesmo obtendo uma classificação de SEO mais alta.

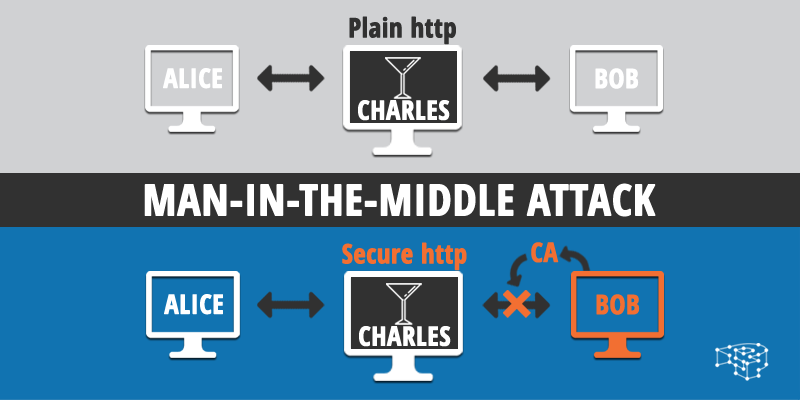

Comunicação segura e identidade autenticada parecem coisas boas de se ter, mas do que elas protegem seu site? O conceito pode parecer nebuloso para alguns. Na realidade, esses dois trabalham juntos para combater talvez um dos métodos de ataque mais clássicos documentados em segurança de computadores. O ataque “man-in-the-middle” (ou abreviado, MitM).

Vamos supor que temos um site operado por Alice, que é visitado por Bob (o ataque também funciona em diferentes serviços, não apenas em sites). Até agora tudo bem. Então, há esse bandido chamado Charles (os bandidos em segurança de computadores geralmente são chamados de Charles por algum motivo. Martinis secos e esconderijos secretos vêm à mente).

Charles, usando várias técnicas diferentes que são complexas demais para serem abordadas neste artigo, assume o controle do canal de comunicação entre Alice e Bob. Ele fica quieto e invisível, entre eles.

Quando Bob visita o site de Alice, ele pensa que envia e recebe dados de Alice. Na realidade, os dados que ele envia passam por Charles, que por sua vez os encaminha para Alice (certificando-se antes de fazer isso para armazená-los ou adulterá-los de alguma maneira vilã). Quando o site de Alice responde, os dados passam novamente de Charles para Bob. É exatamente como ter um grampo poderoso. Além de poder armazenar dados confidenciais, como e-mails, senhas e cartões de crédito, Charles pode até representar partes do site de Alice ou a sessão de navegação na web de Bob.

Então, aqui vemos onde nossos dois aliados SSL, identidade autenticada e comunicação segura vêm em socorro!

Quando seu site é protegido por SSL, os ataques Man-in-the-middle tornam-se muito mais difíceis de serem executados. Quando Bob se conecta ao site de Alice, ele recebe o certificado do servidor e o valida na CA. Depois que o certificado é validado, o servidor e o cliente trocam algumas informações extras e então começa a comunicação de dados (como o tipo de cifra que eles vão usar, um processo chamado handshake). Se Charles tentasse se passar por Alice enviando a Bob sua própria chave pública, ele não iria muito longe. Dentro do certificado, há uma string de dados chamada assinatura digital, que garante a integridade do arquivo. Se qualquer parte do certificado for alterada, a assinatura também será alterada.

Portanto, se Charles tentasse alterar a chave pública, a CA rejeitaria o certificado e notificaria Bob (porque a assinatura digital calculada pela CA não corresponderia à atual no certificado). Como Charles não possui a chave privada de Alice, ele não pode descriptografar a comunicação. A única maneira de Charles ser capaz de fazer alguma coisa é tentar comprometer os servidores da CA também.

Mas além de protegê-lo dos bandidos que bebem martini, também melhora o seu ranking de SEO! De acordo com uma postagem no blog do Google Webmasters de Zineb Ait Bahajji e Gary Illyes, o HTTPS é usado como sinal de classificação:

“ Vimos resultados positivos, então estamos começando a usar HTTPS como um sinal de classificação. Por enquanto é apenas um sinal muito leve. Mas com o tempo, podemos decidir fortalecê-lo, porque gostaríamos de incentivar todos os proprietários de sites a mudar de HTTP para HTTPS para manter todos seguros na web. “

Além disso, a partir de setembro, o blog de segurança do Google anunciou que o navegador Chrome começará a rotular explicitamente os sites como “Não seguros”. Isso é feito em um esforço para “avançar para uma web mais segura” e aumentar a conscientização dos usuários.

Como tudo isso funciona?

Até agora falamos sobre certificados SSL e como eles são importantes para fornecer segurança e autenticação de identidade. Nesta seção, vamos arregaçar as mangas e entrar no âmago da questão!

O SSL funciona usando um sistema chamado infraestrutura de chave pública (ou PKI, para classificar).

PKI é um sistema de segurança de computador usado para resolver o problema de como se comunicar com segurança em uma rede insegura. Simplificando, se Alice e Bob quiserem se comunicar com segurança pela Internet, eles precisam trocar uma chave de criptografia de algum tipo. Mas se eles fizerem isso, e alguém que estiver entre eles e possuir um computador obtiver essa chave, ele poderá ler todas as comunicações futuras! (pode não ser uma pessoa do tipo Charles; os administradores de sistema, devido à natureza de seu trabalho, também têm acesso a todos os dados de texto simples que passam por seus servidores).

Isso pode parecer um problema paradoxal, mas é resolvido através do uso não apenas de uma, mas de um par de chaves. Um público e um privado:

- Alice e Bob trocam suas chaves públicas . Como são públicos, podem ser enviados por uma rede insegura sem preocupações. Na verdade, publicá-los em público é o uso pretendido!

- Alice então criptografa a mensagem que deseja enviar a Bob usando sua chave privada com a chave pública de Bob .

- Bob recebe a mensagem e a descriptografa usando sua chave privada com a chave pública de Alice .

As chaves privadas geralmente são armazenadas localmente em seu computador (ou unidade USB ou em algum lugar onde você saiba que elas são seguras). Não importa quem leia seu e-mail ou comunicação de rede, eles só receberão um texto de aparência distorcida sem sua chave privada.

Outro aspecto útil da criptografia de chave pública é a noção de assinatura digital. Mencionamos isso antes, quando Charles tentava adulterar o certificado.

Quando Alice envia uma mensagem para Bob, ela também pode assiná-la digitalmente usando sua chave privada. Isso garante que a mensagem seja de fato enviada por Alice, e não por qualquer outra pessoa. A assinatura digital é, na realidade, uma longa sequência de números hexadecimais que é calculada usando as informações do certificado. Mesmo que um byte seja alterado no certificado, a assinatura digital também será alterada e a CA a rejeitará.

Um certificado SSL é simplesmente um arquivo de dados que é instalado em um sistema (normalmente em um servidor web) e funciona da mesma maneira. Ele criptografa a comunicação e garante a identidade de uma entidade (no nosso caso, um site). Contém informações como:

- o nome do proprietário do certificado

- endereço de email

- duração da validade

- o nome de domínio totalmente qualificado do servidor web

- a chave pública do proprietário

- uma assinatura digital que garante que o certificado não foi alterado de forma alguma.

Ele usa todas essas informações para associar efetivamente uma entidade/organização a esse sistema.

Existem duas maneiras de emitir um certificado. O primeiro é assiná-lo você mesmo (autoassinado), enquanto o segundo é adquiri-lo por meio de uma Autoridade de Certificação (confiável).

Qual é a diferença entre um certificado autoassinado e um certificado confiável?

Um certificado autoassinado fornece o mesmo nível de criptografia de um certificado confiável, mas não garante a identidade do proprietário. É usado principalmente para testes ou em uma infraestrutura de rede local onde não há necessidade urgente de ter um proprietário vinculado a um sistema.

Um certificado confiável, por outro lado, fornece criptografia e autenticação de identidade. O certificado é emitido por um terceiro (CA) que verifica a identidade do proprietário do certificado usando várias verificações de antecedentes.

Portanto, isso significa que você precisa confiar na CA. E se for um desonesto e como se pode saber?

Isso certamente pode acontecer, e já aconteceu no passado inúmeras vezes. Como isso é realmente uma questão de confiança, a única solução é garantir que a CA que você está usando seja uma organização conhecida, estabelecida e respeitável. As CAs cobram dinheiro pela emissão da certificação (geralmente de apenas US $ 10 a somas de três dígitos), mas não se deve cair na armadilha de pensar que uma CA cara significa mais confiança e segurança!

Como SSL proteger seu site usando Let's Encrypt

Há muitas maneiras de gerar um certificado Let's Encrypt e instalá-lo em seu servidor web. O processo depende se você estará trabalhando a partir de um shell Unix ou não, que tipo de servidor web você está executando, etc. Aponte seu navegador para a página de introdução do Let's Encrypt para obter mais informações.

Se você já é um cliente Pressidium, as coisas não poderiam ser mais fáceis!

Primeiro, faça login na sua conta do Portal Pressidium:

- Clique na guia Certificados SSL .

- Clique no botão Gerar um certificado gratuito Let's Encrypt .

- Selecione o site em que deseja que o certificado seja instalado, escolhendo-o no menu suspenso Instalar Let's Encrypt .

- Por fim, clique no botão Criar e instalar certificado SSL e pronto!

Para testar se o SSL está ativado em seu site, abra seu navegador e visite o URL do seu site usando https no endereço. Se o seu navegador exibir o familiar sinal de cadeado seguro verde, você está no negócio!

Seu novo certificado Let's Encrypt tem um período de 90 dias, mas será renovado automaticamente. Você também pode gerenciar e instalar seus próprios certificados adquiridos no Portal. Leia este post da Base de Conhecimento para descobrir tudo sobre isso!

Segurança é um processo, não uma solução pronta para uso

A dura verdade é que você não pode simplesmente comprar algo, ou instalar um software e esquecê-lo, e pensar que lidou com sucesso com todos os problemas de segurança. A segurança informática é um enorme puzzle que envolve mecanismos técnicos, políticas, computadores e sobretudo pessoas e psicologia humana! Você precisa acertar todas as peças do quebra-cabeça e cuidar dele continuamente. É um processo e não uma solução chave na mão.

O fator humano é algo que tem sido explorado repetidamente por usuários malévolos. Apoiamos 100% qualquer iniciativa que busque informar, fornecer ferramentas e conscientizar o público sobre questões de segurança na Internet. Em posts futuros, vamos nos aprofundar nos aspectos de segurança do WordPress de forma mais profunda e completa. O WordPress é usado por pessoas e corporações para fornecer valor e comida na mesa para muitos. Os incidentes de segurança não são mais sobre desfiguração de sites e grafite cibernético, mas afetam tangivelmente a vida de outras pessoas. E isso é algo que levamos muito a sério.