Como proteger seu site contra ataques de força bruta do WordPress?

Publicados: 2022-04-22Os ataques de força bruta do WordPress são esmagadores, mesmo antes de um ataque ser bem-sucedido.

Muitos administradores de sites veem seus recursos de servidor se esgotando rapidamente, seus sites parando de responder ou até mesmo travando – fazendo com que os usuários reais sejam bloqueados. O problema é que você pode se sentir impotente enquanto os bots de força bruta martelam a página de login, tentando chegar ao seu wp-admin.

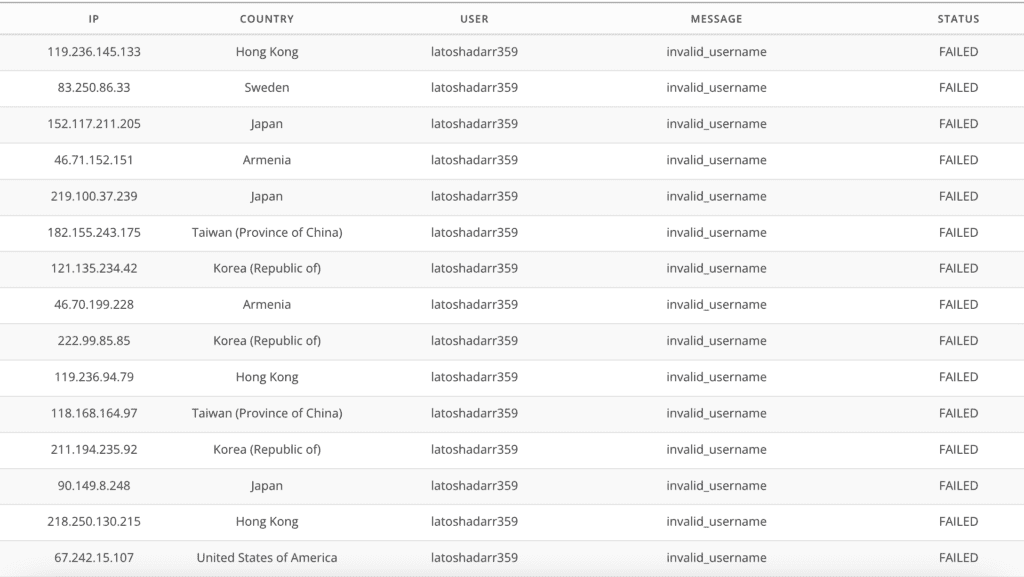

Mas você não é indefeso. Se você vir várias tentativas de login malsucedidas para um único usuário, talvez vindo de vários IPs, você está no lugar certo.

Neste artigo, detalharemos como é um ataque de força bruta do WordPress e como proteger seu site deles.

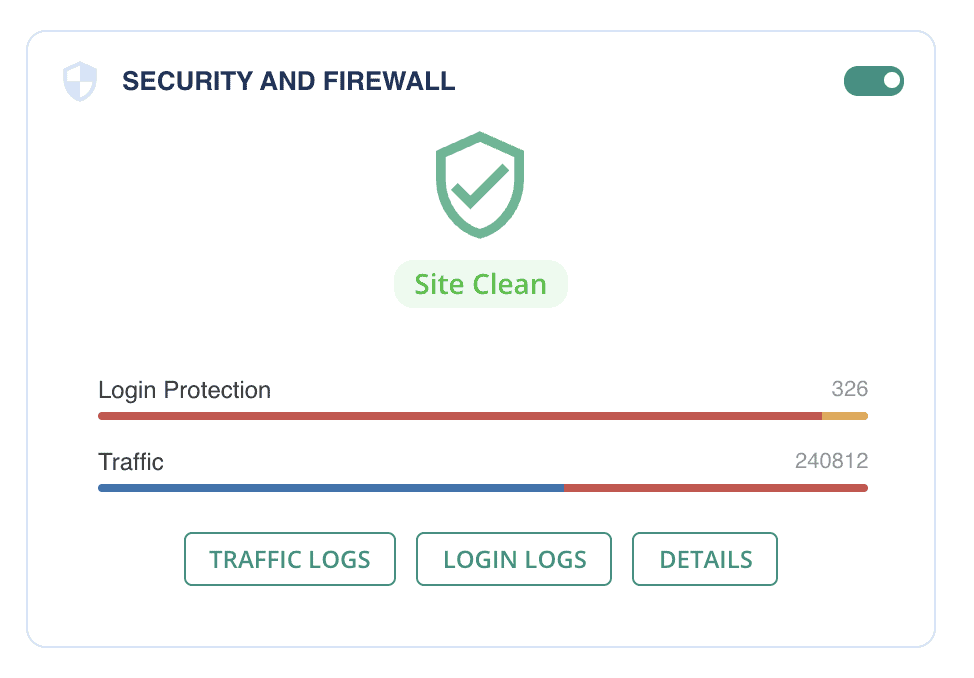

TL;DR Proteja seu site da força bruta do WordPress ativando a proteção de login do MalCare. Evite que bots mal-intencionados ataquem seu site com um firewall poderoso e proteção integrada contra bots. Mantenha seu site, dados e usuários seguros com MalCare, o melhor plugin de segurança contra força bruta no WordPress.

O que é o ataque de força bruta do WordPress?

Os ataques de força bruta do WordPress são tentativas de obter acesso não autorizado ao seu wp-admin testando várias combinações de nomes de usuário e senhas . Os hackers desenvolveram bots para bombardear continuamente uma página de login com credenciais por tentativa e erro.

Muitas vezes, os bots tentam uma série de senhas de um dicionário e, portanto, também são conhecidos como ataques de dicionário ou ataques de adivinhação de senha. Os ataques podem ser configurados para vir de diferentes endereços IP e, assim, contornar as medidas básicas de segurança. Existem outros tipos de ataques de força bruta, que abordaremos mais adiante neste artigo.

O objetivo de um ataque de força bruta é obter acesso ao seu wp-admin e, geralmente, instalar malware em seu site.

Como proteger seu site contra ataques de força bruta do WordPress (9 maneiras)

Experimentar um ataque de força bruta é assustador, especialmente porque parece que não há nada que você possa fazer para detê-lo. Além disso, os efeitos de um ataque são imediatamente visíveis. A maioria dos sites tem recursos de servidor limitados, que se esgotam rapidamente e, muitas vezes, um site sob ataque trava completamente.

Felizmente, há muito que você pode fazer para evitar ataques de força bruta no WordPress. Aqui está uma lista de etapas de proteção de força bruta do WordPress que bloquearão a maioria dos ataques e mitigarão os piores efeitos para uma boa medida.

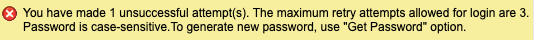

1. Limite as tentativas de login

A melhor maneira de parar os ataques de força bruta do wordpress é limitar as tentativas de login. Se uma senha incorreta for inserida na página de login muitas vezes, a conta será bloqueada temporariamente. Isso bloqueia a eficácia do bot de força bruta, pois ele depende do método de tentativa e erro para adivinhar as credenciais. Além disso, como o bot não pode experimentar milhares de combinações, as solicitações não são enviadas ao servidor e os recursos não são usados pela atividade do bot.

Por padrão, o WordPress permite tentativas de login ilimitadas, e é por isso que é suscetível a ataques de força bruta em primeiro lugar. Com o MalCare, a proteção de login limitada é ativada automaticamente. De fato, no caso de um usuário ter esquecido legitimamente sua senha, ele pode resolver um captcha para ultrapassar o bloqueio facilmente. Portanto, limitar as tentativas de login impede a entrada de bots de força bruta sem afetar negativamente os usuários reais.

Para obter mais detalhes, consulte nosso guia sobre como limitar as tentativas de login no WordPress.

2.Bloquear Bots Ruins

Ataques de força bruta são quase sempre realizados por bots. Os bots são pequenos programas projetados para realizar uma tarefa simples repetidamente e, portanto, são ideais para ataques de força bruta. O bot testará uma série de credenciais em uma página de login até encontrar uma correspondência.

Além disso, mais de 25% de todo o tráfego do site é de bots, então existem muitos sistemas de segurança que possuem proteção contra bots. No entanto, há uma distinção importante a ser feita aqui: nem todos os bots são ruins. Existem bons como outros rastreadores de mecanismos de pesquisa e bots de monitoramento de tempo de atividade. Você quer que eles tenham acesso ao seu site, por isso é importante obter proteção contra bots que bloqueia inteligentemente apenas bots ruins, como MalCare. Existem outros plugins de proteção de bots também, como o All in One, mas bloqueia todos os bots por padrão, incluindo o Googlebot.

3. Instale um firewall de aplicativo da web

A proteção de login é uma defesa contra ataques de força bruta especificamente, enquanto um firewall é uma defesa contra todos os tipos de ataques; incluindo os de força bruta.

Os firewalls usam regras para bloquear o tráfego malicioso e fazem muito para proteger seu site. Além disso, os firewalls atenuam um dos maiores problemas com ataques de força bruta – a carga excessiva nos recursos do servidor – bloqueando solicitações repetidas incorretas.

Os ataques de força bruta geralmente são configurados para atacar de diferentes IPs e, portanto, podem ignorar a maioria dos firewalls. No entanto, com o firewall do MalCare, seu site se torna parte da proteção global de IP. O firewall descobre quais IPs são maliciosos a partir do comportamento registrado em mais de 100.000 sites e bloqueia proativamente o tráfego deles. Essas medidas reduzem significativamente a quantidade de tráfego ruim para o seu site em primeiro lugar, antes que o bot tenha a chance de forçar a página de login do seu site.

4. Adicione autenticação de dois fatores no WordPress

Nomes de usuário e senhas podem ser adivinhados, então a autenticação de dois fatores – ou mesmo a autenticação multifator – surgiu como uma forma de ter elementos dinâmicos para autenticar usuários. Com a autenticação de dois fatores, um token de login em tempo real, como um código OTP ou QR, é compartilhado com o dispositivo do usuário. Tem validade limitada, geralmente de cerca de 10 a 15 minutos, e só pode autenticar um usuário para essa sessão.

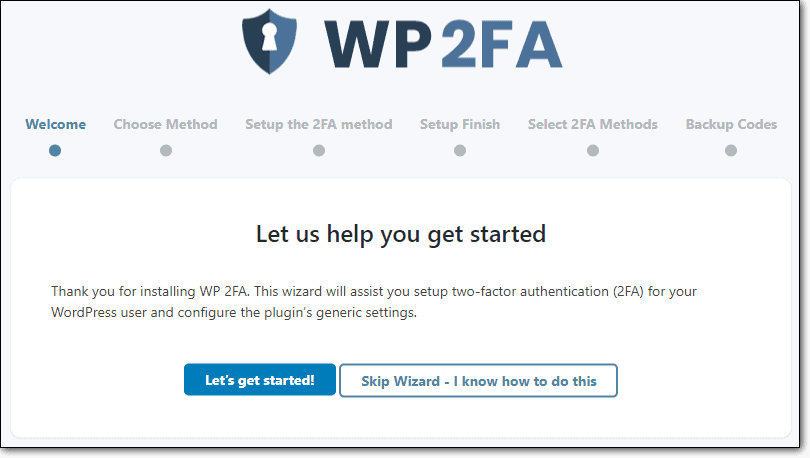

O token adicional é difícil de decifrar, além do nome de usuário e da senha. Portanto, adiciona outra camada de segurança à página de login. Você pode instalar um plug-in como o WP 2FA para adicionar facilmente a autenticação de dois fatores ao seu site.

Para saber mais, consulte nosso guia sobre autenticação de dois fatores do WordPress.

5. Use senhas fortes e exclusivas

A maior falha de segurança é o próprio usuário e, por extensão, as senhas que eles definem. As senhas são a maior vulnerabilidade em qualquer sistema de segurança devido à (compreensível) tendência humana de definir senhas fáceis de lembrar e reutilizá-las em diferentes contas. Na verdade, esses são dois problemas separados e distintos com senhas.

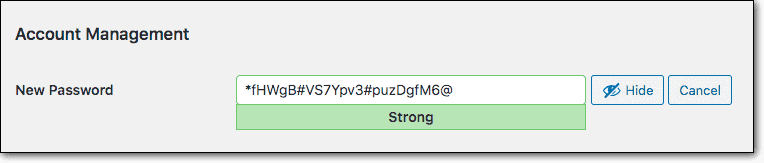

Em primeiro lugar, nunca reutilize senhas em contas diferentes. Muitos bots de força bruta usam senhas roubadas de violações de dados para atacar páginas de login. Em segundo lugar, como você pode imaginar, uma senha como 'senha' é muito fácil de adivinhar. Use um mínimo de 12 caracteres de rabiscos ou, melhor ainda, use uma senha como senha.

Recomendamos usar um gerenciador de senhas como LastPass ou 1Password para evitar a reutilização de senhas e gerar senhas fortes conforme necessário. Caso suspeite que uma conta foi comprometida, você pode forçar a redefinição de todas as senhas na seção de proteção do painel do MalCare.

Para obter mais detalhes, consulte nosso artigo sobre segurança de senha do WordPress.

6. Desative o XML-RPC no WordPress

O arquivo XML-RPC é outra maneira de autenticar usuários. Em outras palavras, é uma maneira alternativa de obter acesso ao seu painel de administração, portanto, também é suscetível a ataques de força bruta. É um arquivo amplamente obsoleto e não está em uso ativo por muitos plugins ou temas. Ele continua a ser incluído no WordPress para compatibilidade com versões anteriores e, portanto, é relativamente seguro desativá-lo.

Aqui está o nosso guia sobre como desabilitar o XML-RPC no wordpress.

7. Revise e remova contas de usuário não utilizadas regularmente

As contas inativas costumam ser alvos de hackers porque as chances são de que os usuários não percebam se suas contas forem invadidas. Além disso, contas inativas têm as mesmas senhas por longos períodos de tempo, facilitando a força bruta.

Portanto, revise as contas de usuário regularmente e remova as que não estiverem em uso ativo. Para crédito extra, certifique-se de que cada conta tenha os privilégios mínimos de usuário necessários para gerenciar sua conta. É imprudente fazer de todos um administrador, por exemplo.

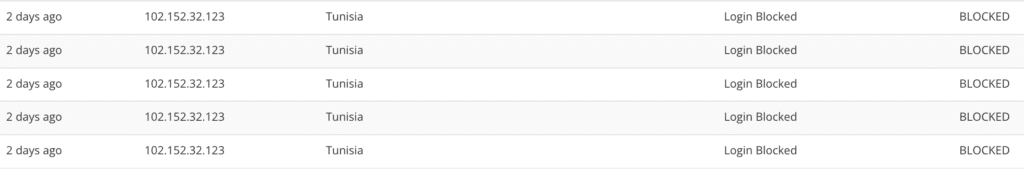

8. Considere o bloqueio geográfico no WordPress

Se você vir muito tráfego de bots de um local, considere bloquear todo o país. No entanto, aconselhamos discrição ao usar o bloqueio geográfico. É útil apenas se você não antecipar nenhum usuário legítimo desse local.

Além disso, esteja avisado de que isso pode impedir a entrada de bons bots dessa região. Por exemplo, o Googlebot pode operar a partir de qualquer local de servidor no mundo e você definitivamente deseja que o Googlebot acesse seu site.

Aqui está um guia passo a passo para bloquear países no WordPress.

9. Desative a navegação no diretório

Por padrão, a maioria das pastas e arquivos principais do WordPress são acessíveis abertamente por meio de um navegador. Por exemplo, você pode digitar yourwebsite.com/wp-includes na barra de URL do navegador e todo o conteúdo da pasta ficará imediatamente visível.

Embora a navegação de diretório em si não seja uma vulnerabilidade, ela pode revelar informações sobre o site que podem ser usadas para explorar vulnerabilidades. A pasta /wp-content tem plugins e temas, e se um hacker puder ver quais estão instalados e seus números de versão, eles podem encontrar e explorar vulnerabilidades. Este é um tipo menos popular de ataque de força bruta chamado de força bruta de diretório.

Portanto, faz sentido desabilitar completamente a navegação no diretório, como salvaguarda.

Aqui está nosso guia completo sobre como desabilitar a navegação em diretórios no WordPress.

Coisas que você lerá em outro lugar, mas deve evitar fazer

Há uma tonelada de conselhos de segurança bem-intencionados, mas pobres por aí. Portanto, além de nossa lista de coisas a fazer, também listamos o que não fazer.

- Proteja com senha o diretório wp-admin : Não faça isso. Aparece em praticamente todos os artigos de prevenção de força bruta. A senha protegendo o diretório wp-admin quebrará o AJAX para usuários não logados, restringindo o acesso ao arquivo admin-ajax.php.

O AJAX é frequentemente usado para potencializar os aspectos dinâmicos dos sites. Suponha que haja uma barra de pesquisa em seu site. Se um visitante o usar para pesquisar produtos, apenas os resultados da pesquisa serão recarregados, não todo o site. Esta é uma grande economia de recursos e torna a experiência do usuário de sites significativamente mais rápida e melhor.

Você também verá muitas soluções alternativas para excluir o arquivo admin-ajax.php, mas elas nem sempre funcionam perfeitamente. O resultado final é que o esforço que as soluções alternativas envolvem não reflete uma quantidade proporcional de segurança. Portanto, é um grande passo para pouco benefício adicional. - Alterando sua URL de login do wp: você vê esse conselho com frequência nos artigos de proteção do WordPress. No entanto, é altamente recomendável não alterar o URL de login porque é quase impossível recuperá-lo se for perdido.

- Evite o uso de admin como nome de usuário: como os bots de força bruta estão efetivamente tentando adivinhar as combinações de nome de usuário e senha, há algum valor em evitar nomes de usuário óbvios como admin. O WordPress não permite alterar nomes de usuário no painel, portanto, você precisará instalar um plug-in para fazer isso.

No entanto, esta medida é de valor limitado e desaconselhamos gastar muito tempo e esforço aqui. Existem outras maneiras de recuperar nomes de usuários de determinados tipos de sites, como os de membros. O esforço necessário para ter nomes de usuário exclusivos para os membros, aplicar a política e, em seguida, lidar com as consequências inevitáveis quando as pessoas esquecem seus nomes de usuário exclusivos não vale o efeito benéfico limitado.

Impacto de um ataque de força bruta no WordPress

Existem duas maneiras de pensar sobre os efeitos de um ataque de força bruta. Em primeiro lugar, o que acontece durante um ataque e, em segundo lugar, o que acontece se um ataque for bem-sucedido.

Geralmente, com ataques, a primeira pergunta não costuma surgir, porque há pouco ou nenhum impacto no site, pois ele sofre um ataque. As consequências aparecem quando um ataque é bem-sucedido. No entanto, esse não é o caso de um ataque de força bruta.

O que acontece quando seu site está sendo forçado?

Você verá um impacto imediato nos recursos do servidor. Como o ataque está bombardeando sua página de login com solicitações, o servidor precisa responder a cada uma delas. Portanto, você verá todos os efeitos do aumento do uso do servidor em seu site: um site mais lento, alguns usuários não conseguem fazer login, tempo de inatividade, inacessibilidade e assim por diante. Os hosts da Web também são rápidos em restringir o uso do servidor que está passando do limite, porque isso afetará suas métricas, especialmente se você estiver usando hospedagem compartilhada.

O que acontece se o ataque de força bruta for bem-sucedido?

Se o ataque for bem-sucedido, você pode esperar ver malware ou algum tipo de desfiguração. Existem vários motivos pelos quais os hackers desejam acessar seu site, e nenhum deles é bom.

Se isso não bastasse, seu site pode se tornar parte de uma botnet e ser usado para atacar outros sites sem o seu consentimento. Isso pode ter grandes ramificações porque outros sistemas de segurança sinalizarão seu site como malicioso se ele fizer parte de uma botnet.

Lidando com as consequências do ataque de força bruta do WordPress

Se um ataque de força bruta for bem-sucedido, você deve presumir o pior: seu site foi comprometido. Portanto, sua primeira prioridade é proteger seu site. Aqui estão os principais passos que você deve tomar para conter os danos:

- Forçar o logout de todos os usuários e alterar todas as senhas

- Analise seu site em busca de malware imediatamente

Quando tiver certeza de que seu site está livre de malware, implemente as medidas de prevenção listadas acima. É altamente recomendável instalar o MalCare, que cuida da proteção de login e proteção de bots, além de incluir um scanner de malware, limpador e um firewall avançado para uma boa medida. Com o MalCare instalado, você pode ter certeza de que seu site está protegido contra ataques do WordPress.

Seu site é suscetível a ataques de força bruta?

Sim, todos os sistemas são vulneráveis a ataques de força bruta. Devido à forma como funcionam, os ataques de força bruta podem ser lançados contra qualquer sistema com uma página de login. Sites WordPress não são diferentes.

A popularidade do WordPress o torna um alvo para hackers. Em primeiro lugar, isso ocorre porque grande parte da Internet é alimentada pelo WordPress e, em segundo lugar, porque certos aspectos do WordPress são bem conhecidos. Em um exemplo particularmente relevante para ataques de força bruta, o WordPress não restringe tentativas incorretas de login. Você pode corrigir isso com o recurso de login limitado do MalCare, como falamos na seção de medidas.

Além disso, muitos proprietários de sites tendem a usar nomes de usuário e senhas fáceis de lembrar. Os mais comuns incluem admin como nome de usuário e senha1234 ou 12345678 definidos como senha.

Esses fatores tornam seu site suscetível a ataques de força bruta.

Tipos de ataques de força bruta

Os ataques de força bruta são diferentes de outros tipos de ameaças e ataques, como ataques de engenharia social ou ataques XSS. Ataques de engenharia social, como phishing, manipulam as pessoas para que compartilhem suas credenciais, posando como uma entidade confiável, enquanto os ataques XSS exploram vulnerabilidades no site. Os ataques de força bruta dependem de credenciais fracas ou roubadas para serem bem-sucedidos.

Você verá alguns tipos de ataques de força bruta na natureza. Todos eles seguem o mesmo padrão de tentativa e erro, mas as credenciais que eles tentam ou o mecanismo que eles usam podem variar. Aqui estão alguns dos tipos mais comuns de ataques de força bruta:

- Ataques simples: ataques simples de força bruta usam lógica para adivinhar credenciais com base em seu conhecimento do usuário, como nomes de animais de estimação ou aniversários obtidos em sites de mídia social, por exemplo.

- Preenchimento de credenciais: esse tipo de ataque usa dados obtidos de violações, operando sob a suposição de que os usuários tendem a usar os mesmos nomes de usuário e senhas em vários sistemas.

- Ataque de dicionário: como o nome indica, esses bots usam arquivos de dicionário para senhas. Este pode ser um dicionário real ou um criado especialmente para adivinhação de senha.

- Ataques de tabela arco-íris: semelhante em conceito a um ataque de dicionário, uma tabela arco-íris é um tipo especial de lista de dicionário. Em vez de uma lista de senhas, uma tabela arco-íris contém uma lista de senhas com hash.

- Pulverização de senha: Este tipo de ataque é logicamente um ataque de força bruta reversa. Em ataques típicos de força bruta, um nome de usuário específico é o alvo e o jogo de adivinhação é feito com a senha. Por outro lado, com a pulverização de senhas, uma lista de senhas é testada em vários nomes de usuário para encontrar uma correspondência em potencial. É um ataque mais distribuído, em comparação com um ataque direcionado.

Como administrador do site, talvez você não precise conhecer os diferenciais entre os diferentes tipos de ataques de força bruta. No entanto, esses termos são frequentemente usados de forma intercambiável, por isso ajuda a entender os mecanismos subjacentes.

Outras boas práticas de segurança

Prevenir ataques de força bruta no WordPress é um objetivo admirável, mas é apenas uma parte da segurança do site. Aqui estão algumas de nossas principais recomendações para manter seu site seguro e livre de malware:

- Instale um plugin de segurança com um bom scanner e limpador de malware

- Mantenha tudo atualizado

- Invista em backups diários

Para obter uma lista completa de recomendações, confira nosso guia de segurança definitivo.

Conclusão

Ataques de força bruta podem debilitar um site, mesmo que não sejam bem-sucedidos. A melhor maneira de lidar com essa ameaça potencial é instalar um firewall que tenha proteção de bot integrada, como o MalCare.

Mesmo que um ataque de força bruta tenha sido bem-sucedido, o MalCare o ajudará a detectar malware rapidamente e removê-lo. Como é o caso de todas as infecções, a ação rápida limita significativamente os danos.

Perguntas frequentes

O que é um ataque de força bruta no WordPress?

Um ataque de força bruta no WordPress ocorre quando um hacker tenta obter acesso ao wp-admin do site tentando adivinhar as credenciais de login de uma conta de usuário legítima. Ataques de força bruta usam bots para tentar centenas, milhares e às vezes até milhões de senhas em uma página de login wp na tentativa de adivinhar a correta.

Os ataques de força bruta não são apenas perigosos para um site caso sejam bem-sucedidos, mas também têm um enorme impacto no desempenho do site. O ataque consome recursos do servidor e pode até travar o site ocasionalmente.

Como proteger seu site WordPress de ataques de força bruta?

A maneira mais eficaz de proteger seu site contra ataques de força bruta é limitar as tentativas de login. Por padrão, o WordPress permite tentativas de login ilimitadas, então você pode usar o MalCare para proteger seu site contra ataques de força bruta. Além da proteção de login, o MalCare inclui proteção contra bots e um firewall avançado, que ajudam a proteger seu site e mitigar os efeitos nocivos de um ataque de força bruta.