O que é um verificador de malware para WordPress? Vale a pena?

Publicados: 2024-03-12Quer o seu site WordPress seja uma loja de comércio eletrônico multimilionária ou um blog pessoal, os efeitos negativos do malware podem ser devastadores. Não importa quantas medidas preventivas você tome, nunca se sabe quando alguém poderá encontrar e explorar uma nova vulnerabilidade de segurança.

Muitos tipos de malware não atrapalham o funcionamento diário do seu site, então você pode nem saber que foi comprometido. Embora o malware esteja oculto, ele rouba silenciosamente dados confidenciais, insere links de spam em sites prejudiciais, adiciona redirecionamentos maliciosos, envia e-mails fraudulentos aos visitantes ou usa seu servidor para minerar criptomoedas. Pode levar semanas ou meses para você descobrir que algo está errado e, a essa altura, você já foi colocado na lista de bloqueio dos mecanismos de pesquisa, perdeu a confiança do usuário e iniciou uma árdua luta para recuperar dados.

O primeiro passo para prevenir infecções por malware é implementar medidas de segurança rigorosas. A próxima etapa é instalar um scanner de malware como o Jetpack Scan para detectar alguns dos tipos mais comuns de malware e removê-los antes que haja qualquer dano extenso.

Neste artigo, falaremos sobre como funcionam os scanners de malware e por que eles são importantes para a segurança do seu site. Também desmascararemos alguns mitos comuns sobre scanners de malware, discutiremos fatores a serem considerados ao escolher uma solução e mostraremos como instalar um scanner de malware em seu site WordPress.

O que é um scanner de malware de site?

Um scanner de malware de site é projetado para identificar códigos e softwares maliciosos, comumente chamados de malware, no servidor de um site. Eles verificam os arquivos e diretórios em um servidor e procuram características, comportamentos e padrões de malware conhecidos, comumente chamados de assinaturas, que podem indicar a presença de malware.

Essas verificações geralmente são feitas em intervalos periódicos consistentes, para fornecer monitoramento contínuo de arquivos e atividades maliciosas em um servidor. No mínimo, esta abordagem pode minimizar os danos causados pelo malware, mas em muitos casos pode detectar e bloquear malware antes que ele possa ser executado ou causar danos.

Quando um scanner de malware identifica código malicioso, normalmente oferece opções para lidar com a ameaça. Isso pode incluir colocar o arquivo infectado em quarentena, tentar limpá-lo ou notificar o administrador da web para remoção manual.

Vale a pena usar um scanner de malware para sites WordPress?

Mesmo com boas práticas de segurança, seu site ainda pode ser invadido. Nenhuma solução é perfeita e os hackers estão sempre trabalhando arduamente para encontrar novas maneiras de violar sites e evitar a detecção.

Se os maiores players globais ainda precisam lidar periodicamente com sites invadidos, não há razão para pensar que seu site é 100% impenetrável. Boas práticas de segurança reduzirão bastante o risco, evitando uma maioria significativa de hacks. No entanto, se algo escapar, um scanner de malware pode ajudar, identificando e eliminando rapidamente essas ameaças.

Ao identificar malware rapidamente, você pode proteger a reputação do seu site WordPress e manter um desempenho sólido do site. Se o malware for executado sem verificação em seu site, isso pode levar a penalidades nos mecanismos de pesquisa ou à inclusão em listas de bloqueio. Ele também pode diminuir a velocidade do seu site usando os recursos do seu servidor para executar software malicioso.

O papel dos scanners de malware

Os scanners de malware desempenham um papel importante no ecossistema de segurança. Se o malware ultrapassar a primeira linha de defesa de um site e conseguir penetrá-lo, os scanners servem para ajudar os especialistas a mitigar danos potenciais, tomando medidas imediatas. Vamos examinar um pouco mais a função dos scanners de malware.

Detecção precoce de ameaças

Os verificadores de malware podem procurar preventivamente vulnerabilidades conhecidas em extensões, alertando o usuário para atualizar ou aplicar as correções necessárias. Alguns scanners de vulnerabilidades adicionais podem alertá-lo para incluir:

- Senhas de usuários inseguras

- Plug-ins e temas desatualizados

- Arquivos principais do WordPress desatualizados ou mal configurados

- Lista de bloqueio

- Atividade suspeita no site

Processos de limpeza simplificados

Alguns scanners de malware incluirão uma opção para remover malware automaticamente ou fornecerão relatórios sobre arquivos ou diretórios infectados do WordPress para que você possa encontrar e remover facilmente qualquer código ofensivo.

Integração com outras medidas de segurança

Os scanners de malware são um componente importante de uma estratégia de segurança em camadas – às vezes chamada de modelo de segurança do queijo suíço. Nenhuma medida de segurança individual é suficiente para manter seu site seguro. Sempre haverá algum buraco por onde um invasor poderá passar. Ao empregar uma estratégia de queijo suíço, você cria múltiplas camadas de proteção que, quando usadas em conjunto, proporcionam uma defesa mais completa.

Se o seu scanner de malware fizer parte de um pacote de software de segurança mais amplo ou for compatível com outras ferramentas de segurança que você usa, você terá uma camada adicional de proteção contra malware para o seu site.

Desmascarando mitos comuns sobre scanners de malware WordPress

Mito 1: Os scanners oferecem uma falsa sensação de segurança

Os scanners de malware nunca devem ser considerados o único método de segurança de sites. Qualquer software de segurança que prometa que você só precisa de um scanner de malware para segurança completa deve ser evitado. O mesmo se aplica a qualquer empresa de software de segurança que afirme que a verificação de malware é desnecessária.

Pense desta forma: se você mantiver suas portas e janelas trancadas, um intruso ainda poderá entrar. Você poderia construir sua casa em uma caverna subterrânea com apenas uma entrada e uma saída, cercada por várias fileiras de cercas, um fosso cheio de crocodilos. e uma série de armadilhas complexas.

Mas isso não é apenas impraticável para a maioria dos proprietários (e definitivamente contra a maioria das regras HOA), mas também seria bastante desanimador para convidados e um intruso ainda pode conseguir encontrar uma maneira de entrar de qualquer maneira.

Uma abordagem razoável pode se concentrar em fechaduras seguras em todas as janelas e portas, mantendo os objetos de valor escondidos em um cofre trancado quando você estiver ausente e, em seguida, instalando câmeras de segurança ao ar livre para capturar qualquer intruso que invada sua propriedade ou tente entrar em sua casa. .

Essa mesma abordagem vale para a segurança de sites. A única maneira de tornar seu site 100% seguro seria impedir que qualquer pessoa além de você o acessasse (e isso vai contra o propósito de ter um site). Você sempre precisará equilibrar segurança com usabilidade, e a aparência disso varia dependendo de suas necessidades.

Concentre-se nas medidas preventivas que têm maior impacto na segurança e, em seguida , instale um plug-in de verificação de malware para detectar as ameaças e vulnerabilidades de segurança mais comuns que possam escapar.

Mito 2: Todos os scanners são iguais

Nem todos os scanners de malware do WordPress funcionam da mesma maneira ou oferecem os mesmos recursos. Existem também diferenças de custos e, dentro das ofertas de cada fornecedor de software, pode haver diferentes níveis de serviço com preços diferentes.

Aqui estão algumas diferenças entre os scanners de malware:

- Métodos de digitalização. Os scanners de malware podem usar diferentes técnicas para verificar sites WordPress. Alguns dependem de detecção baseada em assinaturas, análise heurística ou análise comportamental, enquanto outros usam uma combinação desses métodos.

- Monitoramento em tempo real. Alguns scanners de malware do WordPress fornecem monitoramento em tempo real, verificando continuamente malware e atividades suspeitas em seu site. Outros oferecem verificações agendadas ou sob demanda.

- Varreduras de banco de dados e sistema de arquivos. Os verificadores de malware podem verificar o banco de dados e o sistema de arquivos do site em busca de códigos e arquivos maliciosos. A profundidade e o rigor dessas verificações podem variar.

- Capacidades de remoção. Embora a maioria dos scanners de malware possam detectar malware, nem todos oferecem opções de remoção automática ou manual. Alguns podem apenas alertá-lo sobre a presença de malware e deixar o processo de remoção para os administradores do site.

- Fácil de usar. A interface do usuário e a facilidade de uso podem variar entre os diferentes scanners de malware do WordPress. Alguns oferecem painéis fáceis de usar e relatórios detalhados, enquanto outros podem ter uma curva de aprendizado mais acentuada.

- Integração. Certos plug-ins e scanners de remoção de malware do WordPress são projetados para funcionar perfeitamente com serviços de segurança específicos do WordPress, facilitando a integração para usuários do WordPress.

- Compatibilidade. A compatibilidade de um scanner de malware com a configuração do WordPress (incluindo a plataforma de hospedagem, a versão do WordPress, plug-ins e temas que você está usando) pode variar. Alguns scanners podem ter limitações ou problemas de compatibilidade.

- Uso de recursos. O impacto no desempenho do seu site e nos recursos do servidor pode diferir entre os scanners de malware. Os scanners locais consumirão mais recursos do que os scanners remotos, afetando potencialmente a velocidade e a capacidade de resposta do seu site.

- Custo. Embora alguns scanners de malware ofereçam uma versão gratuita, outros são ferramentas ou serviços premium que exigem assinatura ou pagamento único. A estrutura de preços e os recursos podem variar amplamente.

- Suporte e atualizações. O nível de suporte ao cliente e a frequência das atualizações fornecidas pelos desenvolvedores do scanner de malware podem ser diferentes, o que pode ser crucial para manter a eficácia da ferramenta.

- Características adicionais. Alguns scanners de malware podem incluir recursos de segurança adicionais, como proteção de firewall, verificação de vulnerabilidades e verificações de listas de bloqueio, enquanto outros se concentram apenas na detecção de malware.

Como existem muitas diferenças entre os scanners, é importante fazer uma pesquisa completa para que você possa escolher um scanner de malware que atenda às suas necessidades, orçamento e requisitos técnicos específicos.

Mito 3: Os scanners tornam os sites mais lentos

Sim, os scanners locais podem consumir muitos recursos, mas mesmo assim, você pode configurar essas verificações para serem executadas em momentos em que normalmente você obtém a menor quantidade de tráfego da web.

Há muitas outras coisas que tornarão seu site mais lento do que até mesmo verificações periódicas de um scanner de malware local. Alguns dos culpados mais comuns de um site lento são:

- Hospedagem de baixa qualidade. Se o seu site WordPress estiver hospedado em um plano de hospedagem de baixa qualidade com armazenamento, memória e recursos de CPU limitados, você enfrentará tempos de carregamento lentos. Se estiver em um servidor compartilhado, você não saberá se seus sites “vizinhos” estão configurados de forma eficiente, infectados com malware ou executando tarefas que consomem toneladas de recursos do servidor.

- Grandes arquivos de imagem e vídeo. Se os tamanhos dos arquivos de imagem não forem otimizados para serem os menores possíveis (mantendo a qualidade necessária), eles poderão retardar o tempo de carregamento do seu site. Os arquivos de vídeo também podem consumir muitos recursos do servidor e são melhor hospedados fora do local por um serviço como o Jetpack VideoPress, projetado para fornecer conteúdo de vídeo com mais eficiência.

- Falta de cache. O cache melhora o desempenho do site armazenando e servindo temporariamente conteúdo pré-processado do servidor web para que possa ser rapidamente recuperado e entregue aos usuários sem a necessidade de regenerar o conteúdo do zero cada vez que uma solicitação é feita. Isso reduz a pressão sobre o servidor e minimiza o tempo necessário para carregar páginas da web.

- Código não otimizado. Técnicas como minificação de código, compactação e carregamento assíncrono ou lento podem ajudar a melhorar drasticamente o desempenho.

- Plugin e tema inchados. Usar temas e plug-ins mal codificados, muitos plug-ins ou plug-ins redundantes podem contribuir para desacelerar o seu site.

- Não usar uma rede de entrega de conteúdo (CDN). Uma CDN é uma rede distribuída de servidores estrategicamente colocados em múltiplas localizações geográficas com o objetivo de entregar conteúdo da web aos usuários finais de forma mais eficiente e com melhor desempenho. Os CDNs são projetados para reduzir a latência, minimizar a carga no servidor de origem e aprimorar a experiência geral do usuário.

Se você fez tudo o que podia para otimizar a velocidade do seu site e deseja garantir que ele carregue rapidamente em todos os momentos, opte por um verificador de malware WordPress que usa verificação remota. Os scanners remotos usam seus próprios recursos de servidor para realizar varreduras, de modo que haja pouco ou nenhum impacto em seu próprio servidor.

Independentemente do tipo de scanner que você está considerando, você pode ter certeza de que há uma coisa que tornará seu site mais lento do que um scanner de malware: o malware real.

Mito 4: Se o malware pode desativar o plug-in do scanner de qualquer maneira, não faz sentido instalar um.

O principal problema com quase todas as soluções de verificação de malware para sites WordPress é que elas exigem a instalação de um plug-in para serem usadas. E se algum malware extra sorrateiro ou qualquer hacker que obtenha acesso de administrador puder simplesmente entrar e excluir o plug-in do scanner de malware, então por que se preocupar? Qual é o objetivo?

A verdade é que só porque os scanners de malware não são perfeitos, não significa que eles não sejam úteis e sejam um componente-chave de uma abordagem abrangente e em camadas para a segurança de sites. Usar um serviço de verificação de malware de alta qualidade em conjunto com outras medidas preventivas de segurança fornecerá a você os melhores recursos de proteção e resposta.

Como responder rapidamente a suspeitas de malware

Se você está preocupado com a exclusão do seu plug-in de segurança por um malfeitor, aqui estão algumas coisas que você pode fazer para facilitar a reação rápida:

- Use um serviço de verificação de malware que enviará alertas quando sua conexão com o serviço for interrompida. No mínimo, seu serviço deve enviar uma notificação por e-mail caso não consiga se conectar ao seu site.

- Crie um filtro para e-mails da sua empresa de software de segurança. Sinalize-os como de alta prioridade ou importantes para garantir que não acabem acidentalmente na sua pasta de SPAM.

- Receba notificações imediatas em seu telefone quando o serviço for interrompido. Certifique-se de que a empresa de software de segurança escolhida ofereça notificações push ou alertas por SMS para que você possa obter atualizações sobre possíveis problemas o mais rápido possível.

- Use um log de atividades hospedado fora do site. Certifique-se de que seu serviço de segurança ofereça registro de atividades e que o registro seja mantido em servidores separados do seu site para que esteja acessível mesmo se o seu site for comprometido. Você poderá revisar o registro para encontrar atividades incomuns que possam indicar quando seu site foi hackeado.

Se você fizer login no seu site e descobrir que seu scanner foi desativado ou excluído, aqui estão duas opções diferentes para as próximas etapas:

- Restaure a partir de um backup limpo. Se você sabe que seu site não foi infectado em uma determinada data, você pode restaurá-lo a partir de um backup anterior feito naquela data. Se o seu host mantém backups diários, você pode restaurá-los ou usar um plug-in como o Jetpack VaultPress Backup, que funciona em tempo real para a proteção mais abrangente e armazena arquivos fora do local para maior segurança e redução da pressão sobre seus recursos.

Observação: se você tiver um site de comércio eletrônico com pedidos feitos desde seu último backup limpo ou se tiver publicado novas postagens ou produtos, poderá perder esses dados ao restaurar seu backup. Você deve exportar todos os arquivos, clientes, postagens, produtos e pedidos antes de restaurar do seu backup para poder importá-los novamente.

É aqui, novamente, que o Jetpack Backup brilha. Ele retém os dados do pedido do WooCommerce, mesmo se você precisar restaurar o restante do seu site para uma data anterior à realização dos pedidos recentes.

Você desejará examinar seus arquivos exportados para ter certeza de que não há vestígios de malware ocultos neles. Você pode fazer isso restaurando o backup e os arquivos exportados em um site de teste e executando uma verificação antes de implantar em seu ambiente ativo.

- Instale uma nova cópia do seu plugin de segurança e execute uma verificação. Se você não sabe quando o hack ocorreu, exclua o plug-in de segurança e reinstale uma nova cópia diretamente da biblioteca WordPress.org ou do site do desenvolvedor. Caso o próprio plugin de segurança tenha sido comprometido, isso deverá substituir quaisquer alterações feitas no plugin.

Em seguida, execute uma varredura em seu site. Se a verificação detectar malware, você poderá removê-lo ou corrigi-lo manualmente.

Se você executar uma verificação e nenhum malware for detectado, mas ainda estiver preocupado com a possibilidade de algo suspeito estar acontecendo, siga as etapas em nosso artigo Como detectar e remover malware de um site WordPress. Há também algumas etapas excelentes incluídas no final do artigo sobre o que fazer após a remoção do malware para proteção contra ataques futuros.

Cinco fatores a serem considerados ao escolher um scanner de malware

1. É um scanner local ou remoto?

Alguns scanners operam localmente em seu próprio servidor e outros operam em servidores remotos. Existem algumas diferenças importantes que você deve conhecer entre scanners locais, scanners totalmente remotos e scanners remotos que se integram ao seu site WordPress usando um plugin.

Verificadores locais

Os scanners de malware locais são instalados diretamente no servidor web onde seu site WordPress está hospedado (por meio de um plug-in) e executados nesse ambiente de servidor. Eles se concentram na verificação e monitoramento profundo de arquivos, diretórios e bancos de dados do WordPress. Eles podem fornecer monitoramento em tempo real ou podem ser configurados para varredura em intervalos específicos para alertar os proprietários de sites sobre alterações ou atividades suspeitas.

Como os scanners locais têm acesso aos seus arquivos e diretórios, alguns também podem oferecer limpeza automatizada de infecções por malware.

Uma desvantagem dos scanners locais é que eles podem consumir mais recursos do servidor do que os scanners remotos, impactando potencialmente o desempenho do site. É especialmente importante considerar isso se o seu site estiver localizado em um ambiente de hospedagem compartilhada, que pode ter recursos disponíveis limitados.

Além disso, como o verificador local e o malware são executados no mesmo ambiente, o malware pode atacar diretamente o verificador e colocar o malware na lista de permissões para que ele não seja sinalizado como suspeito.

Scanners somente remotos

Os scanners remotos de malware são hospedados externamente por um provedor de serviços de segurança terceirizado. Eles operam em um servidor separado do seu host. Como os dados que eles comparam durante a verificação do seu site estão em um servidor externo, qualquer malware que possa estar instalado no seu site não será capaz de fazer alterações, como tentar colocar-se na lista de permissões.

Verificadores puramente remotos (por exemplo, serviços baseados em navegador onde você digita a URL do seu site e realiza uma verificação manual) não têm acesso direto ao sistema de arquivos ou banco de dados do seu site como faria um verificador local, portanto, eles só podem verificar qualquer vulnerabilidades e evidências de malware por meio de partes do seu site acessíveis ao público. Isso significa que há muitos componentes do site que eles não podem revisar.

Scanners remotos integrados

A maioria dos scanners remotos projetados especificamente para sites WordPress dependem da instalação de um plug-in que estabelece uma conexão segura ao seu site com permissões que permitem acesso profundo ao diretório.

Essa abordagem tem os seguintes benefícios:

- Um impacto reduzido no desempenho do site durante as verificações. Fazer com que a maior parte ou todo o processo de digitalização ocorra remotamente permite verificações sem deixar seu site lento.

- Verificação profunda de arquivos e diretórios e limpeza automática. Ter um componente local para seu scanner remoto de malware significa que seu scanner terá acesso a arquivos e diretórios que permite uma verificação profunda e limpeza automática de malware. Isso aumenta suas chances de detectar malware e removê-lo rapidamente.

- Varreduras que são comparadas com os bancos de dados mais atualizados. Quando bancos de dados de malware conhecido são hospedados externamente pelo seu provedor, suas verificações são sempre comparadas com as informações mais recentes disponíveis, mesmo que o plug-in esteja desatualizado.

- Registro fora do local. Como o seu scanner coleta informações com um servidor remoto, essas informações também podem ser armazenadas remotamente. Dessa forma, você ainda poderá revisar todos os seus registros de atividades caso perca o acesso ao seu site devido a uma infecção por malware (ou qualquer outro motivo).

Um scanner que utiliza essa abordagem híbrida provavelmente será sua opção mais eficiente e robusta.

2. Possui firewall de aplicativo web (WAF)?

Embora os scanners de malware e os WAFs tenham finalidades primárias diferentes, eles se complementam de forma eficaz para fornecer proteção abrangente contra diversas ameaças.

Combinar um WAF com um scanner de malware garante uma defesa mais abrangente. Os WAFs são projetados para bloquear e mitigar uma ampla gama de ameaças, incluindo tráfego malicioso, solicitações suspeitas e ataques comuns a aplicativos da Web, como injeção de SQL, scripts entre sites (XSS) e falsificação de solicitações entre sites (CSRF). Se você acabar com um site WordPress hackeado, um WAF pode impedir a propagação de malware, bloqueando solicitações maliciosas que ele faz.

Outro benefício dos WAFs é que eles oferecem monitoramento e proteção em tempo real, inspecionando o tráfego de entrada da web e bloqueando ameaças à medida que ocorrem. Os WAFs também estão equipados para proteger contra vulnerabilidades de dia zero e ameaças emergentes, identificando padrões e comportamentos suspeitos. Se surgir uma nova variedade de malware ou técnica de ataque, o WAF muitas vezes poderá detectá-la e bloqueá-la antes que o scanner de malware seja atualizado para reconhecê-la.

Ao integrar um scanner de malware a um firewall de aplicativo da web, você cria uma estratégia de defesa em camadas que aborda vários aspectos da segurança da web, desde a detecção e remoção de malware até a prevenção e mitigação proativa de ameaças.

3. Quem desenvolveu e gerencia o scanner?

É essencial saber que você pode confiar no desenvolvedor do software de segurança que está usando. Você deseja que seu software de segurança seja de primeira linha, bem conservado e projetado especificamente para funcionar com WordPress.

Ao avaliar uma empresa de software de varredura de malware, considere perguntar o seguinte:

- Eles são desenvolvedores estabelecidos e respeitáveis? Desenvolvedores respeitáveis mantêm ativamente suas ferramentas, lançando atualizações para lidar com novas ameaças e vulnerabilidades. Conhecer o desenvolvedor permite avaliar o compromisso da ferramenta com suporte e melhoria contínuos.

- Eles têm um conhecimento profundo da segurança do WordPress? Conhecer os desenvolvedores e sua reputação na comunidade de segurança do WordPress pode ajudá-lo a determinar se o scanner é confiável e confiável. Os desenvolvedores cujos produtos são voltados especificamente para sites WordPress e que têm um longo histórico de trabalho com WordPress têm maior probabilidade de criar e manter ferramentas eficazes e seguras para WordPress.

- Eles estão comprometidos com a transparência e a privacidade no tratamento de dados? Os scanners de malware têm acesso a informações confidenciais sobre o seu site, incluindo arquivos e conteúdo do banco de dados. A transparência em relação às práticas de uso e armazenamento de dados pode fornecer as informações necessárias para saber se seus dados estão sendo tratados com segurança.

- Eles são respeitados entre os usuários? Os desenvolvedores com forte presença online geralmente têm comunidades de usuários ativas. A verificação dos comentários e análises dos usuários pode fornecer insights sobre a eficácia e a confiabilidade do verificador de malware.

- Eles têm um alto nível de suporte ao cliente? Quando se trata de questões urgentes de segurança, você deseja poder entrar em contato facilmente com suporte técnico, perguntas ou assistência se encontrar um problema. Certifique-se de que o desenvolvedor do seu scanner de malware ofereça o suporte necessário.

Compreender os desenvolvedores e administradores por trás do seu scanner de malware WordPress é crucial para garantir a legitimidade, segurança e eficácia da ferramenta. Desenvolvedores respeitáveis com ampla experiência em plug-ins de segurança do WordPress são mais propensos a fornecer soluções confiáveis e seguras, oferecer suporte e atualizações oportunas e ser transparentes sobre suas práticas de tratamento de dados. Ao selecionar um scanner de malware para o seu site WordPress, é aconselhável pesquisar os desenvolvedores e seu histórico para fazer uma escolha informada.

4. Quanto custa em comparação com o impacto financeiro de um ataque?

O custo de um scanner de malware WordPress pode variar amplamente com base em vários fatores, incluindo os recursos, capacidades e o provedor que você escolher. Alguns níveis gerais de preços para scanners de malware WordPress incluem:

- Plug-ins gratuitos. Existem vários plug-ins gratuitos de verificação de malware disponíveis no diretório de plug-ins do WordPress. Esses plug-ins oferecem recursos básicos de verificação de malware sem nenhum custo. Embora possam ser úteis para necessidades simples de digitalização, podem não ter recursos e suporte avançados.

- Plug-ins premium. Os plug-ins premium de verificação de malware do WordPress geralmente oferecem recursos mais avançados, verificação mais frequente, limpeza automatizada e medidas de segurança adicionais. Os preços dos plug-ins premium podem variar de US$ 100 a US$ 500 ou mais por ano, dependendo dos recursos e do número de sites que você deseja proteger. Alguns plug-ins premium também oferecem uma versão gratuita com recursos limitados se você quiser experimentar o software por um tempo antes de decidir fazer a atualização.

- Soluções empresariais. Uma grande organização com um site WordPress complexo e requisitos de alta segurança pode optar por soluções empresariais personalizadas. Os preços dessas soluções variam significativamente e normalmente são negociados com o fornecedor com base em necessidades específicas, incluindo o número de sites, personalizações e acordos de nível de serviço (SLAs).

- Serviços de digitalização únicos. Algumas empresas oferecem serviços únicos de digitalização e limpeza por uma taxa fixa. Os preços dos serviços únicos de digitalização e remoção normalmente variam de US$ 50 a US$ 200 ou mais, dependendo da complexidade da limpeza e do tamanho do site.

É importante considerar as necessidades específicas e o orçamento do seu site ao escolher um scanner de malware para WordPress. Embora uma versão gratuita de um plug-in de segurança possa ser suficiente para necessidades básicas, plug-ins premium e serviços de assinatura oferecem suporte e recursos de segurança mais abrangentes.

5. Integra-se bem com outras soluções de segurança?

Proteger o seu site WordPress envolve uma série de etapas e é um processo contínuo. Não é algo que você pode simplesmente definir e esquecer. Medidas preventivas, como backups em tempo real, firewalls de aplicativos da web (WAFs), proteção contra força bruta, senhas fortes, autenticação de dois fatores (2FA), configurações de permissões estritas para acessar áreas confidenciais do seu site e outras precauções são partes importantes do mantendo seu site seguro.

Os scanners de malware são apenas uma parte desse ecossistema de segurança maior.

Alguns plug-ins ou scanners de remoção de malware do WordPress são independentes e podem não ser compatíveis com outros softwares de segurança que você está usando. Outros verificadores de malware são integrados a plug-ins de segurança com recursos mais amplos ou são um módulo dentro de um conjunto de plug-ins do mesmo desenvolvedor.

Por exemplo, o Jetpack Scan pode ser habilitado sozinho, mas também está disponível como parte do popular plano de segurança WordPress Jetpack Security, que oferece:

- Verificação e remoção de malware. O Jetpack verificará automaticamente seu site WordPress e você poderá remover a maioria dos malwares detectados com um único clique.

- Proteção contra ataques de força bruta. Esses ataques são tentativas maliciosas de login feitas por bots que percorrem rapidamente combinações de nomes de usuário e senhas e as enviam ao seu formulário de login. Se eles conseguirem inserir a combinação certa e obter acesso ao seu site, poderão instalar malware, roubar dados confidenciais ou encerrar totalmente o seu site.

Mesmo que não tenham sucesso, os envios repetidos e rápidos de formulários podem criar um pico nas solicitações HTTP que podem tornar seu site drasticamente lento ou fazer com que o servidor fique sem memória, fazendo com que seu site não responda.

Quando o Jetpack detecta esse tipo de atividade de bot, ele bloqueia o acesso desse IP ao seu formulário de login e evita solicitações HTTP excessivas antes que afetem a funcionalidade do seu site.

- Monitoramento de tempo de inatividade. O Jetpack Security rastreia e avalia de forma proativa e contínua a disponibilidade e o desempenho do seu site, alertando você sobre quaisquer interrupções inesperadas ou períodos de indisponibilidade.

- Um firewall de aplicativo da web (WAF). Os WAFs protegem os sites contra ameaças e ataques online, agindo como uma barreira entre o tráfego da web e o próprio site. Ele filtra e monitora o tráfego de entrada e saída para identificar e bloquear atividades maliciosas.

- Backup do VaultPress. Outro aspecto importante da segurança é fazer e manter backups regulares do seu site. Se você mantiver backups regulares do seu site, poderá restaurar uma versão anterior e limpa do seu site, caso ele seja infectado por malware.

O VaultPress faz backups automatizados e em tempo real do seu site e os armazena fora do local em seus próprios servidores para que permaneçam seguros caso seu servidor seja comprometido. - Proteção anti-spam Akismet. Embora o spam de comentários seja irritante, muitas vezes é esquecido como uma ameaça à segurança. O spam de comentários geralmente adiciona links afiliados não solicitados para fins de criação de cliques ou backlinking de SEO, mas também pode incluir links de phishing ou malware. O spammer pode até adicionar seu site a uma lista de sites passíveis de spam para outros bots usarem, e você será inundado com comentários de spam, picos de solicitações HTTP ou seu site poderá se tornar um centro para ataques watering hole.

O Akismet não requer captchas ou outras adições à interface do usuário para identificar spam e interrompê-lo. Ele funciona silenciosamente em segundo plano para bloquear comentários de spam e envio de formulários, para que seus visitantes desfrutem de uma experiência tranquila.

A Akismet também está no negócio de proteção contra spam há mais tempo do que qualquer outra empresa e possui o banco de dados mais abrangente do mundo. E como os dados usados são todos armazenados na nuvem, o Akismet não tem impacto negativo na velocidade do site, nas taxas de rejeição e nas taxas de conversão.

Não importa qual scanner de malware você escolher, certifique-se de que ele inclua a opção de recursos adicionais de prevenção de segurança ou possa funcionar em conjunto com outros plug-ins e medidas de segurança que você está usando.

Como instalar e usar um scanner de malware em seu site WordPress

Instalar um scanner de malware em seu site pode ser tão simples quanto acessar Plugins → Adicionar novo no painel do WordPress, pesquisar “scanner de malware”, encontrar o plugin WordPress certo para suas necessidades e clicar em Instalar naquele que deseja usar.

Você pode ter configurações adicionais para o seu scanner que precisará configurar e geralmente pode encontrar essas instruções no site do desenvolvedor do plug-in ou elas podem estar listadas na guia Detalhes da página do plug-in de verificação de malware no Diretório de plug-ins do WordPress.

Se você estiver usando um scanner de malware premium, o desenvolvedor deverá fornecer documentação em seu site ou na compra sobre como instalar e configurar seu scanner.

Neste exemplo, mostraremos como instalar e ativar o Jetpack Scan.

Instalando o Jetpack Scan

Jetpack Scan é um recurso premium disponível por meio do plug-in Jetpack Protect.

Se desejar uma ferramenta mais abrangente, você pode acessar o Scan junto com recursos adicionais de segurança do WordPress por meio de um plano Segurança ou Completo com o plug-in Jetpack completo.

Durante o processo de finalização da compra, você será solicitado a criar uma conta no WordPress.com, caso ainda não tenha uma. Depois de fazer sua compra, você será solicitado a selecionar um site no qual deseja instalar o Jetpack Scan. Se o seu site não estiver listado, você precisará instalar o plug-in base do Jetpack no seu site e conectá-lo à sua conta do WordPress.com. O plug-in principal do Jetpack é necessário para usar o Jetpack Scan.

1. Instalando o Jetpack

Acesse o painel do site WordPress, navegue até Plugins → Adicionar novo , pesquise “Jetpack” e clique em Instalar . Após a instalação do Jetpack, clique em Ativar .

2. Conecte o JetPack à sua conta WordPress.com

Vá para o JetPack → meu jetpack no painel WordPress do seu site. Em conexão , clique em Connect . Você será solicitado a conectar sua conta de usuário.

Digite suas credenciais do WordPress.com se você ainda não estiver conectado e clique em Conectar sua conta de usuário .

Em seguida, clique em Aprovar para conectar seu site ao WordPress.com.

3. Activating Jetpack Scan

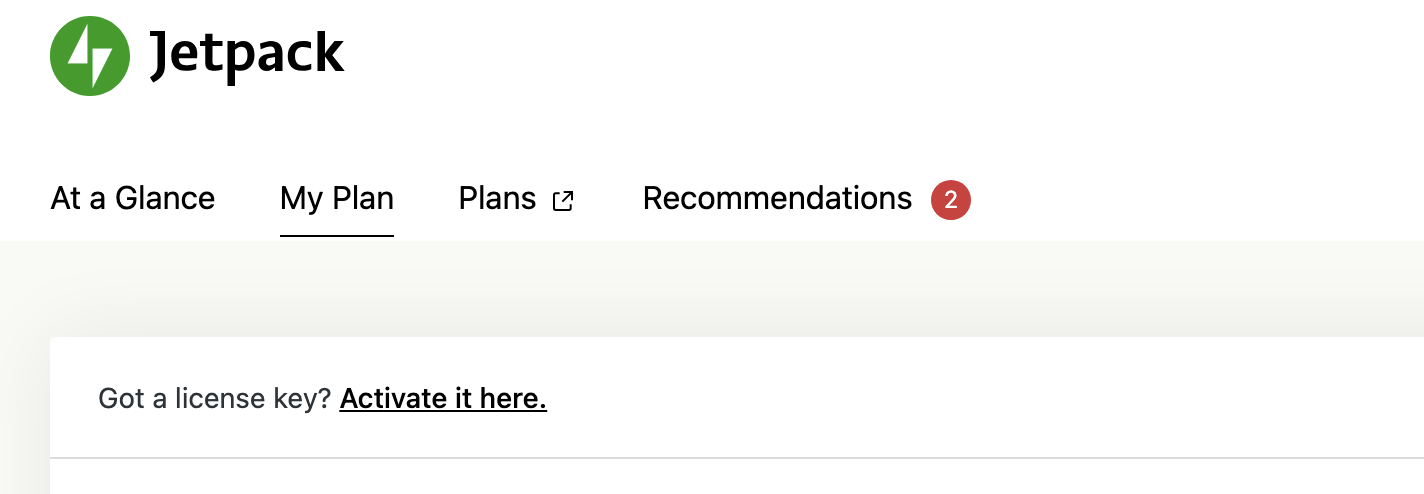

No painel WordPress do seu site, vá para o JetPack → Painel e clique na guia My Plan. No canto superior esquerdo dessa guia está o texto que diz: “Tem uma chave de licença? Ative aqui. ” Clique em Ativá -lo aqui .

A partir daqui, você pode escolher a chave de licença associada à sua compra e clicar em Ativar .

NOTA: Depois que o site estiver conectado à Scan de JetPack, seu site permanecerá na solução JetPack Scan, mesmo se você alterar ou adicionar um plano JetPack ou mover seu site para um novo host.

Concluindo a configuração de varredura do jetpack

Assim que a varredura do JetPack é ativada, a primeira varredura começa imediatamente. No entanto, há mais algumas coisas que você vai querer fazer:

1. Verifique se as permissões de arquivo estão definidas corretamente

Para que o JetPack Scan digitalize um site, ele precisa criar arquivos no diretório /jetpack-temp /(que está localizado na raiz do site ao lado de /wp-content /e /wp-inclui /). Ele escreve um arquivo auxiliar temporário para este diretório durante a varredura e o remove após a conclusão da varredura.

Se o seu site estiver hospedado em um servidor que impeça que os arquivos sejam alterados, você precisará trabalhar com seu host para garantir que o JetPack possa gravar arquivos no diretório / jetpack-temp /.

2. Adicionar credenciais do servidor

O JetPack pode digitalizar seu site sem nenhuma credencial do servidor, mas as credenciais do servidor são necessárias para usar correções com um clique. As credenciais do servidor também podem ajudar a tornar as varreduras mais rápidas e confiáveis.

Leia mais sobre como adicionar credenciais de acesso remoto/servidor.

Executando uma varredura

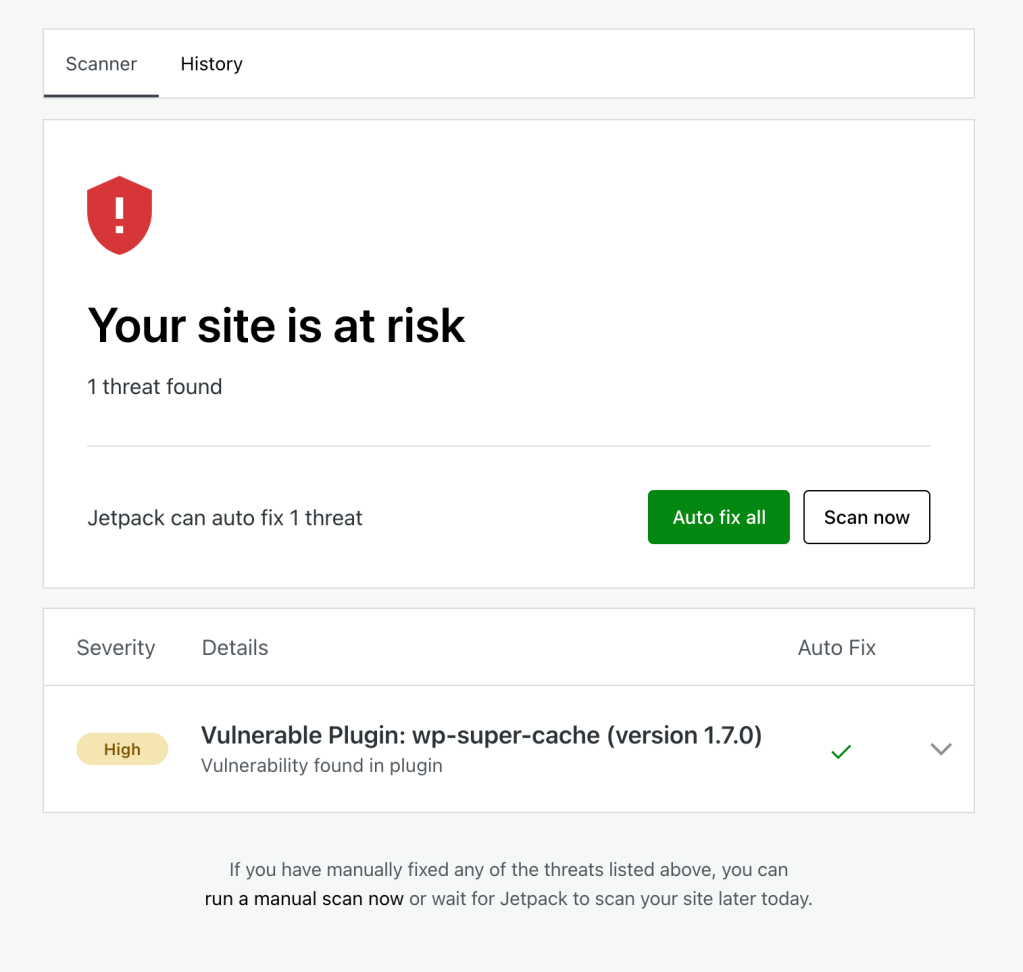

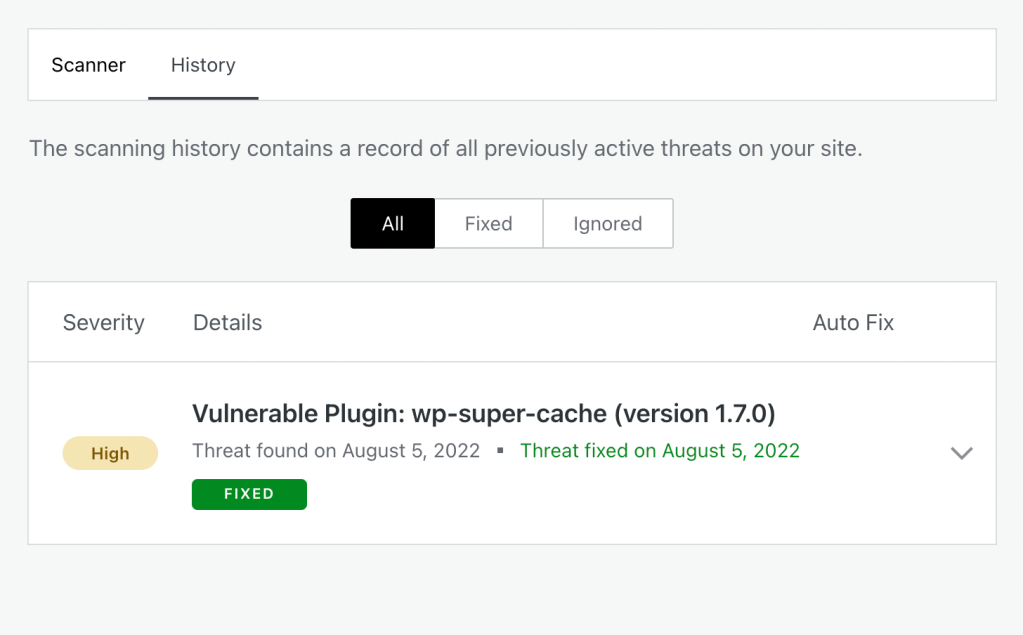

Vá para JetPack → Digitalizar no painel WordPress do seu site. Depois de abrir a página de digitalização , você verá duas interfaces: Scanner e History .

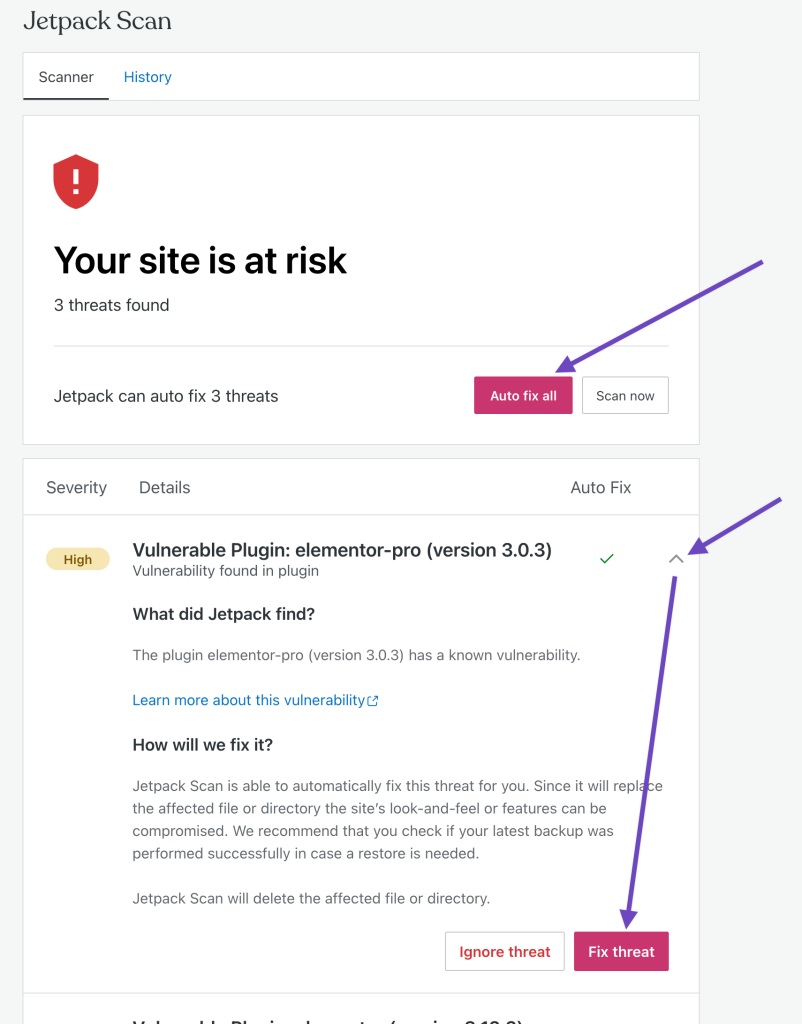

A página do scanner fornece uma referência de glance do estado atual do site. Isso mostrará que o site está ótimo ou listará as ameaças atualmente ativas.

Clicar no botão Digitalizar agora iniciará uma nova varredura.

Na página de história, você verá uma lista de todas as ameaças anteriores que afetaram seu site. Você pode filtrá -los pelo status de correção/ignorar e ainda decidir corrigir ameaças ignoradas, se desejar.

Depois que uma varredura concluir, você receberá uma notificação se forem encontradas ameaças. Essas notificações estarão no administrador do WordPress do seu site, no painel WordPress.com e enviadas a você por e -mail.

Quais dados são digitalizados?

- Todos os arquivos nos plug-ins, plugins obrigatórios, temas e upload de diretórios.

- Arquivos específicos do seu diretório raiz do WordPress, como /wp-config.php .

- Outros arquivos selecionados dentro do diretório / WP-Content .

Com que frequência as varreduras ocorrem?

As varreduras ocorrem diariamente ou quando desencadeadas manualmente.

Como faço para consertar ameaças?

O JetPack Scan oferece correções de um clique para a maioria das ameaças detectadas.

O botão ALL ALOGE ALL lidará com todas as ameaças de uma só vez. Se você deseja abordar cada ameaça individualmente, clique na ameaça para ver mais informações sobre o problema. A partir daqui, você pode clicar em ignorar ameaças ou consertar ameaças .

As ameaças e se foram ignoradas ou fixadas serão registradas na guia Histórico.

Para problemas mais complexos que não podem ser resolvidos com uma correção com um clique, siga este guia para limpar um site hackeado do WordPress. Isso o levará a remover malware e melhorar a segurança do seu site para se proteger contra futuros hacks.

Perguntas frequentes

O que exatamente é malware e como isso difere de outras ameaças cibernéticas?

O malware é uma ampla categoria de software que utiliza injeção maliciosa de código com a intenção específica de prejudicar, explorar ou comprometer sistemas, redes e dados de computador. O malware abrange uma ampla gama de tipos de software, como vírus, vermes, troianos, spyware, adware, ransomware e rootkits.

Uma maneira de o malware difere de algumas outras ameaças é sua intenção. O malware é propositadamente criado para comprometer, danificar, roubar ou manipular dados e obter acesso não autorizado aos sistemas.

O malware também funciona de maneira diferente de outras ameaças.

Alguns aspectos da funcionalidade de malware incluem:

- Operação secreta. O malware foi projetado para evitar a detecção, para que possa realizar seu objetivo ininterrupto.

- Técnicas de propagação. O malware se espalha por uma variedade de meios, incluindo anexos de e -mail, arquivos infectados, downloads maliciosos, sites infectados, mídia removível e táticas de engenharia social.

Alguns tipos de malware, como vírus e vermes, podem se auto-replicar e se espalhar para outros sistemas autonomamente, criando uma cascata de infecções.

- Cargas úteis. O malware carrega uma carga útil, que é a ação maliciosa que pretende executar. Isso pode incluir roubar dados confidenciais, prejudicar arquivos, realizar vigilância ou lançar ataques a outros sistemas.

- Comando e controle. Muitas variantes de malware estabelecem uma conexão com servidores remotos controlados por criminosos cibernéticos, permitindo que eles recebam instruções e atualizações, enviem dados roubados ou se propagem para outros alvos.

- Evolução e adaptação. O malware evolui continuamente para evitar a detecção e melhorar sua eficácia. Os cibercriminosos freqüentemente liberam novas versões e variantes de malware para explorar vulnerabilidades emergentes.

Por outro lado, outras ameaças nem sempre têm intenção maliciosa, têm um mecanismo automatizado para espalhar ou implantar código prejudicial ou ser projetado para operar secretamente. Por exemplo:

- Vulnerabilidades e explorações. As vulnerabilidades são fraquezas em software ou sistemas que podem ser explorados pelos atacantes. Explorações são ferramentas ou técnicas que aproveitam essas vulnerabilidades. Embora as explorações possam levar a ações maliciosas e à instalação de malware, as explorações não envolvem necessariamente a implantação de malware.

- Segurança incorretamente. As configurações incorretas de segurança resultam de erros na configuração de software, servidores ou redes. Esses erros podem expor sistemas a ataques, mas não são criados com intenção maliciosa.

- Phishing e engenharia social . Ataques de phishing e engenharia social também podem incluir um componente de malware, mas muitos desses ataques simplesmente dependem de decepção em vez de software malicioso. Eles levam os indivíduos a revelar informações confidenciais ou tomar ações prejudiciais, posando como uma fonte confiável como um amigo, membro da família ou serviço que você usa.

- Ataques de negação de serviço (DOS). Os ataques do DOS visam interromper os serviços ou redes, sobrecarregando -os com tráfego ou solicitações excessivas. Embora o impacto possa ser prejudicial, os ataques do DOS não envolvem malware ou acesso não autorizado.

- Ataques de força bruta. Os ataques de força bruta envolvem tentar todas as combinações possíveis de senhas ou chaves de criptografia para obter acesso a um sistema. Embora possam levar ao acesso não autorizado, eles não envolvem necessariamente malware.

Enquanto o malware é criado explicitamente para realizar ações prejudiciais, outras ameaças podem envolver vulnerabilidades, explorações, equívocas ou táticas de engenharia social que também podem comprometer sistemas, mas sem o uso de qualquer software prejudicial específico. Cada tipo de ameaça requer estratégias específicas de prevenção e mitigação para proteger contra suas possíveis consequências.

Como os hackers geralmente introduzem malware em um site do WordPress?

Os hackers podem usar vulnerabilidades em plugins, temas e arquivos do WordPress para instalar malware nos sites do WordPress. Eles também podem tirar proveito dos equívocos de segurança, usar técnicas de phishing ou engenharia social e ataques de força bruta para obter acesso não autorizado e instalar malware no seu site.

Um método comum é obter acesso ao administrador, tentando nomes de usuários comuns como "Admin", juntamente com um banco de dados de senhas vazadas, e é por isso que nomes de usuário exclusivos e senhas mais complexas são importantes para a segurança.

O malware que eles apresentam pode assumir uma variedade de formas, incluindo:

- Vírus. Os vírus são projetados para se replicar e se espalhar de um sistema para outro. Ele anexa ou se incorpora em programas ou arquivos legítimos e, quando esses programas ou arquivos infectados são executados, o código do vírus é ativado e pode infectar outros arquivos e sistemas.

- Vermes. Os vermes são semelhantes aos vírus, pois são projetados para se auto-replicar. A diferença entre vermes e vírus é que os vírus se ligam aos arquivos existentes e dependem das ações do usuário para se propagar. Os vermes são programas independentes e podem se espalhar automaticamente.

- Trojans. Malware de Trojan, nomeado após o famoso cavalo de Trojan no Aeneid de Virgil, geralmente se disfarça de software inofensivo ou desejável ou outros tipos de arquivos, levando os usuários a baixar e executá -los. Os Trojans usam uma variedade de métodos para roubar dados confidenciais, danificar arquivos, baixar malware adicional ou espionar o comportamento do usuário.

- Spyware. O Spyware foi projetado para coletar informações secretamente sem o conhecimento ou o consentimento do usuário. As informações podem ser dados pessoais, hábitos de navegação ou pressionamentos de teclas para capturar credenciais de login e informações do cartão de crédito.

- Ransomware. O ransomware criptografa os arquivos de uma vítima ou os trava de suas contas ou dispositivos, tornando -os inacessíveis. O invasor exige um resgate, normalmente em criptomoeda como o Bitcoin, da vítima para fornecer a chave de descriptografia ou desbloquear o sistema comprometido. Os ataques de ransomware são motivados financeiramente e se tornaram cada vez mais prevalecentes nos últimos anos.

- Rootkits e backdoors. Rootkits e backdoors tentam obter acesso e controle não autorizados sobre um site, rede ou dispositivo, criando acesso no nível do administrador que ignora protocolos normais de autenticação. Rootkits e backdoors são particularmente furtivos e sofisticados, pois são frequentemente usados para manter acesso persistente e oculto a um sistema comprometido enquanto evita a detecção por software e administradores de segurança.

Se meu site do WordPress for pequeno, ainda estou em risco de ataques de malware?

Todo site, não importa o quão grande ou pequeno esteja em risco de tentativas de ataques de malware. De fato, muitos sites pequenos e médios correm um risco maior de ataque, porque os hackers sabem que esses tipos de sites geralmente têm menos conhecimento e menos recursos para se dedicar à segurança.

O Jetpack Scan oferece a digitalização em malware em tempo real?

O WAF do Jetpack é executado em tempo real, mas a varredura de malware é executada no seu site automaticamente a cada dia. Você também pode digitalizar manualmente seu site a qualquer momento.

Os scanners de malware podem diminuir o desempenho do meu site?

Os scanners locais de malware, que usam os recursos do seu servidor para digitalizar seu site, podem retardar o desempenho do seu site. Scanners remotos que usam servidores fora do local para executar varreduras não afetam o desempenho do seu site.

Existem diferentes tipos de scanners de malware e, se sim, qual é o melhor para o WordPress?

Sim, existem diferentes tipos de scanners de malware - scanners locais, scanners totalmente remotos e scanners remotos que têm acesso ao servidor local por meio de um plug -in.

Os scanners locais podem realizar verificações profundas em seus arquivos e diretórios, mas as informações que estão sendo usadas para comparar seu site são armazenadas em seu servidor, o que o torna vulnerável a adulterações por malware. Como os verificadores locais usam recursos do servidor para executar suas verificações, eles também podem afetar o desempenho do site, portanto, convém agendar verificações para horários em que o tráfego estiver menor em seu site.

Scanners puramente remotos, como scanners baseados em navegador nos quais você digita o URL do seu site e depois executa uma verificação manualmente, só podem verificar diretórios e páginas disponíveis publicamente em seu site. Isso significa que eles não conseguem detectar malware oculto em um nível mais profundo. No entanto, eles são executados em seus próprios servidores, o que ajuda a maximizar o desempenho do site durante as verificações.

Entre esses tipos de scanners você também encontrará algumas diferenças de funcionalidade. Por exemplo, alguns scanners devem ser operados manualmente, enquanto outros podem ser configurados para verificar automaticamente o seu site em intervalos periódicos (diariamente, semanalmente, mensalmente, etc.). Os scanners também podem diferir na qualidade das verificações que realizam e nos métodos que usam para verificar seu site WordPress.

O melhor tipo de scanner para sites WordPress é aquele como o Jetpack Scan, que usa verificação remota, mas também tem acesso a todos os seus arquivos e diretórios para que possa executar verificações completas e automatizadas que não afetam o desempenho do site. Ele também deve registrar o histórico de varredura e os dados de atividades e armazená-los em um servidor remoto para que você possa acessá-los mesmo se o seu site cair ou se você estiver bloqueado.

Com que frequência devo executar verificações de malware no meu site WordPress?

É aconselhável verificar sites WordPress regularmente, mesmo que você não suspeite de uma infecção. A frequência depende da atividade do seu site, da frequência com que você atualiza ou adiciona conteúdo e do nível de risco com o qual você se sente confortável. Para sites ativos, geralmente são recomendadas verificações diárias ou semanais.

Aqui estão algumas outras ocasiões em que você pode querer executar uma verificação de malware:

- Após atividades suspeitas. Sempre que você notar algo incomum em seu site, como pop-ups inesperados, lentidão, acesso não autorizado, e-mails de spam originados de seu site ou arquivos suspeitos, é essencial executar uma verificação de malware imediatamente. Uma ação rápida pode evitar maiores danos ou perda de dados.

- Depois de instalar novos plugins ou temas. Depois de instalar qualquer novo plugin ou tema, especialmente de fontes não confiáveis ou sites desconhecidos, considere executar uma verificação de malware nesses arquivos antes de ativá-los. Essa prática ajuda a garantir a segurança do conteúdo recém-adquirido.

- Após atualizações de plugins e temas. É uma boa prática executar uma verificação de malware após realizar qualquer atualização para garantir que nada foi comprometido.

Lembre-se de que embora exames regulares sejam importantes, a prevenção é igualmente crucial. Implemente práticas de segurança rigorosas, atualize todos os softwares, use ferramentas de segurança confiáveis com proteção de firewall em tempo real e tenha cuidado ao baixar arquivos ou clicar em links. Combinar essas práticas com verificações periódicas de malware ajuda a manter um site seguro e confiável.

Os scanners de malware também removem as ameaças detectadas ou apenas as identificam?

Alguns scanners de malware podem remover malware para você. Por exemplo, o Jetpack Scan oferece soluções com um clique para remoção de malware. Outros scanners identificam apenas ameaças à segurança ou podem exigir que você atualize para um nível de serviço superior para permitir a remoção automatizada de malware.

Alguns malwares são muito complexos para serem removidos automaticamente. Nesses casos, você deve seguir este guia para detectar e remover malware de um site WordPress.

Além da verificação, que outras medidas de segurança devo adotar para o meu site WordPress?

A verificação de malware é apenas um componente de uma boa estratégia de segurança. Há outras coisas que você deve fazer para ajudar a manter seu site WordPress seguro. Abaixo estão algumas práticas recomendadas para segurança de sites que você deve considerar implementar:

- Mantenha o núcleo, os temas e os plug-ins do WordPress atualizados. Atualize regularmente o software principal, temas e plug-ins do WordPress para a versão mais recente. Às vezes, software desatualizado pode ter vulnerabilidades que os invasores podem explorar. Desenvolvedores respeitáveis ficam atentos às brechas de segurança em seus softwares e lançam atualizações para eliminá-las. Manter o software do seu site atualizado minimizará o número de pontos fracos no software e na infraestrutura do seu site.

- Use autenticação forte. Evite usar o nome de usuário “admin” padrão para sua conta de administrador e não use o mesmo nome de usuário que seu nome de exibição. Implemente senhas fortes e exclusivas para suas contas de usuário do WordPress. Habilite a autenticação de dois fatores (2FA) para obter uma camada adicional de segurança de login.

- Limite as tentativas de login. Limite o número de tentativas de login para evitar ataques de força bruta. O Jetpack Security limita automaticamente as tentativas de login como parte de seus recursos de proteção contra força bruta.

- Faça backups regulares do seu site. Automatize backups regulares do seu site e de seu banco de dados e, se você não tiver backups em tempo real, faça um backup manual do seu site antes de fazer qualquer alteração importante, como atualizar, adicionar ou remover plug-ins. Certifique-se de que os backups sejam armazenados de forma segura e remota para que você possa acessá-los mesmo se o seu site ficar indisponível devido a uma infecção por malware ou algum outro motivo.

- Escolha um host seguro. Hospede seu site com um provedor de hospedagem confiável, especializado em segurança WordPress. Certifique-se de que o servidor e o ambiente de hospedagem estejam configurados com segurança.

- Use proteção de firewall. Implemente um firewall de aplicativo web (WAF) para filtrar o tráfego malicioso e bloquear ameaças comuns à segurança.

- Defina permissões de arquivo seguras. Defina as permissões de diretório e pasta do WordPress como 755. As permissões de arquivo geralmente devem ser definidas como 644, exceto wp-config.php , que deve ser definido como 600.

- Desative a listagem de diretórios. Evite que o diretório do seu site seja listado publicamente configurando seu servidor web para ocultar o conteúdo do diretório.

- Cabeçalhos de segurança. Implemente cabeçalhos HTTP como política de segurança de conteúdo (CSP), X-Content-Type-Options e X-Frame-Options para aumentar a segurança do seu site.

- Use criptografia HTTPS. A maioria dos navegadores exige que os sites tenham uma conexão HTTPS segura e um certificado SSL válido para serem exibidos corretamente. Se o seu site usar http:// na frente do URL em vez de https://, ele poderá ser marcado como inseguro e os navegadores poderão exibir um aviso de que seu site não é seguro. Muitos provedores de hospedagem oferecem certificados SSL gratuitos para tornar esse processo perfeito.

- Melhore a segurança do seu banco de dados. Altere o prefixo padrão da tabela do banco de dados de “wp_” para algo exclusivo como “xyzzy_” durante a instalação do WordPress para impedir ataques de injeção de SQL.

- Restrinja as permissões do usuário. Limite as permissões do usuário ao mínimo necessário para cada função. Evite atribuir acesso de administrador a usuários que não precisam dele.

- Monitore as alterações do arquivo. Configure o monitoramento de alterações de arquivos para receber alertas quando arquivos críticos forem modificados ou adicionados inesperadamente.

- Proteção DDoS. Considere um serviço de proteção DDoS ou CDN para mitigar ataques distribuídos de negação de serviço. Jetpack Complete oferece proteção DDoS e CDN, entre outros recursos.

- Fortalecimento da segurança. Implemente medidas de reforço de segurança desativando recursos e serviços desnecessários, como XML-RPC, pingbacks e trackbacks.

- Invista na educação dos usuários. Treine sua equipe nas melhores práticas de segurança para evitar ataques de engenharia social e phishing. Nos formulários de registro e nas áreas de gerenciamento de contas do seu site, explique de forma clara e concisa seus requisitos de segurança e por que eles são necessários de uma forma que não sobrecarregue ou incomode seus usuários.

- Desenvolva um plano de resposta a emergências. Desenvolva um plano para responder a incidentes de segurança. Saiba como restaurar rapidamente seu site a partir de backups, se necessário.

Lembre-se de que a segurança é um processo contínuo e é essencial permanecer vigilante e manter seu site WordPress atualizado e protegido contra ameaças de segurança em evolução. Revise regularmente suas medidas de segurança e adapte-as conforme necessário para manter uma presença online segura.

Para agilizar seu processo de segurança, use um plano de segurança, como o Jetpack Security, que fará a varredura automática do seu site e oferecerá amplos recursos de prevenção e detecção de ameaças.

Para saber mais sobre as etapas que você pode seguir para proteger seu site WordPress, considere a leitura dos seguintes artigos: Segurança do WordPress: como proteger seu site contra hackers e como encontrar, acessar e editar wp-config.php no WordPress.

Segurança Jetpack: verificações automatizadas de malware, correções com um clique e backups para WordPress

Seu site é um dos principais locais onde se constrói a confiança em sua marca. É onde você interage com os leitores, converte novos assinantes e armazena os dados dos clientes. Se o seu site não estiver bem protegido contra ataques, ele poderá prejudicar gravemente o seu negócio e comprometer as informações dos usuários.

Usar o melhor plug-in de segurança do WordPress que oferece uma abordagem de segurança em camadas é crucial para proteger seus usuários, você mesmo e sua marca.

O Jetpack Security é desenvolvido e mantido pelas pessoas por trás do WordPress.com, portanto, foi projetado especificamente para WordPress por desenvolvedores com conhecimento profundo de segurança do WordPress. Os recursos de segurança do Jetpack incluem:

- Proteção contra spam para comentários e formulários

- Backups na nuvem em tempo real

- 10 GB de armazenamento de backup

- Um arquivo de 30 dias e registro de atividades

- Restaurações com um clique

- Um firewall de site

- Verificação diária automatizada de malware e vulnerabilidades

- Correções com um clique para a maioria dos problemas de malware

- Notificações instantâneas de ameaças por e-mail

- Single Sign-on (SSO) e integração 2FA para segurança de login

- Suporte prioritário

O Jetpack Security também aproveita técnicas de verificação remota, para que não haja impacto na velocidade e no desempenho do seu site. Os backups e registros de atividades são hospedados fora do site para que você sempre tenha acesso a eles, mesmo se o seu site ficar inativo.

Se o seu site cair ou a conexão do Jetpack com ele for perdida, você receberá uma notificação imediata por e-mail (ou atualize para o Jetpack Manage e opte por receber alertas de texto SMS) para poder responder o mais rápido possível a quaisquer problemas ou ameaças à segurança.

Obtenha o Jetpack Security hoje mesmo e desfrute de tranquilidade e proteção de alto nível para seu site.