Mais de 30 dos problemas e vulnerabilidades de segurança mais comuns do WordPress

Publicados: 2023-08-18O WordPress é um dos sistemas de gerenciamento de conteúdo (CMS) mais seguros que você pode usar para executar um site. Ainda assim, todo software vem com vulnerabilidades e problemas de segurança, muitos dos quais dependem do comportamento do usuário. Se você não sabe quais são esses problemas ou como evitá-los, mesmo o software mais seguro pode não ser capaz de proteger seu site contra ataques.

A boa notícia é que proteger sites WordPress é mais fácil do que com outros sistemas porque você tem acesso a plugins de segurança poderosos. Combine isso com credenciais seguras e todos, exceto os ataques mais sofisticados, não terão chance de invadir seu site.

Neste artigo, falaremos sobre a importância da prevenção quando se trata de manter o WordPress seguro. Em seguida, discutiremos os tipos mais comuns de problemas que os proprietários de sites WordPress podem encontrar e quais tipos de ataques os sites são vítimas com mais frequência.

Desde a sua primeira instalação inicial do WordPress até o gerenciamento de um site movimentado e bem-sucedido, nós o cobrimos.

A importância de eliminar todas as possíveis vulnerabilidades de segurança

O conceito de manter seu site “seguro” pode ser um pouco nebuloso. Quando as pessoas falam sobre proteger seu site, elas geralmente se referem a impedir que usuários não autorizados do WordPress façam alterações nele, impedindo que arquivos maliciosos sejam carregados ou reduzindo as chances de violações de dados.

Deixar de proteger seu site contra possíveis violações de segurança pode afetá-lo de várias maneiras, mesmo que você não esteja lidando com uma grande quantidade de informações confidenciais do usuário. Por exemplo, se você administra um negócio on-line pequeno, mas estabelecido, os problemas de segurança podem afetar negativamente a maneira como os clientes o percebem.

Entenda como é importante prevenir problemas de segurança, vamos explicar por que eles podem ser tão prejudiciais:

- Acesso não autorizado. Muitas atualizações para sites WordPress contêm patches para vulnerabilidades de segurança que foram descobertas desde o lançamento da versão anterior. Se o seu site não estiver atualizado, corre o risco de ser acessado e explorado por hackers que estão cientes dessas vulnerabilidades.

- Perda de informações confidenciais. Se seu site for comprometido, agentes mal-intencionados podem obter controle de seu site e dados confidenciais, incluindo informações do usuário e outros materiais confidenciais. Se você administra uma loja online ou qualquer outro tipo de site que lida com dados privados de usuários, isso pode ter sérias implicações, tanto legalmente quanto em termos de reputação.

- Baixo desempenho do site. Se alguém obtiver acesso ao seu site, poderá modificar a forma como ele funciona e afetar negativamente seu desempenho. Em alguns casos, os invasores podem nem precisar entrar para derrubar um site, como nos ataques de negação direta de serviço (DDoS).

- Violação do cumprimento. Em certos setores, deixar de proteger os dados do usuário pode colocá-lo em violação da conformidade regulatória. Por exemplo, nos setores de saúde e financeiro, as empresas são obrigadas a usar software atualizado para garantir o mais alto nível de segurança de dados. E os sites que aceitam pagamentos com cartão de crédito devem estar em conformidade com o padrão de segurança de dados do setor de cartões de pagamento (PCI DSS).

Se você administra um site WordPress, a segurança é de extrema importância. Proteger seu site desde o início evitará os tipos mais comuns de problemas e ajudará você a manter os dados do usuário seguros.

Como descobrir vulnerabilidades de segurança em seu site WordPress

Infelizmente, é possível usar um computador infectado sem saber. Em muitos casos, os dispositivos acabam cheios de malware e os usuários nem percebem.

O mesmo pode acontecer com um site. Seu site WordPress pode estar vulnerável a ataques ou já pode estar infectado por malware. A menos que os invasores tornem isso óbvio ou você tenha acesso às ferramentas certas, isso pode ser difícil de detectar.

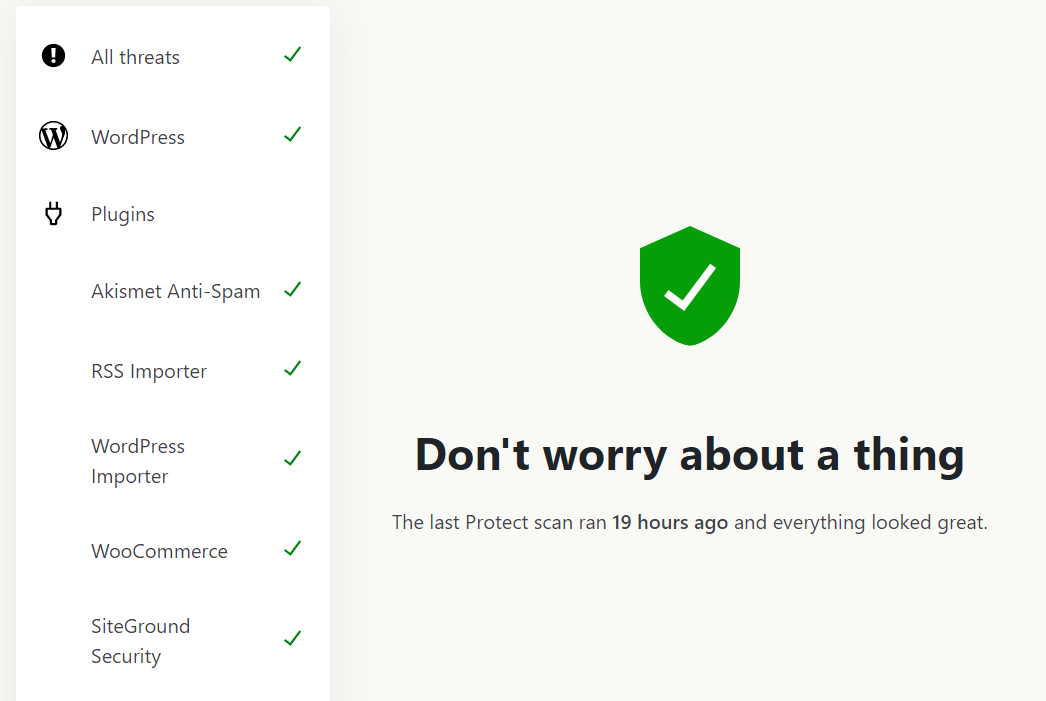

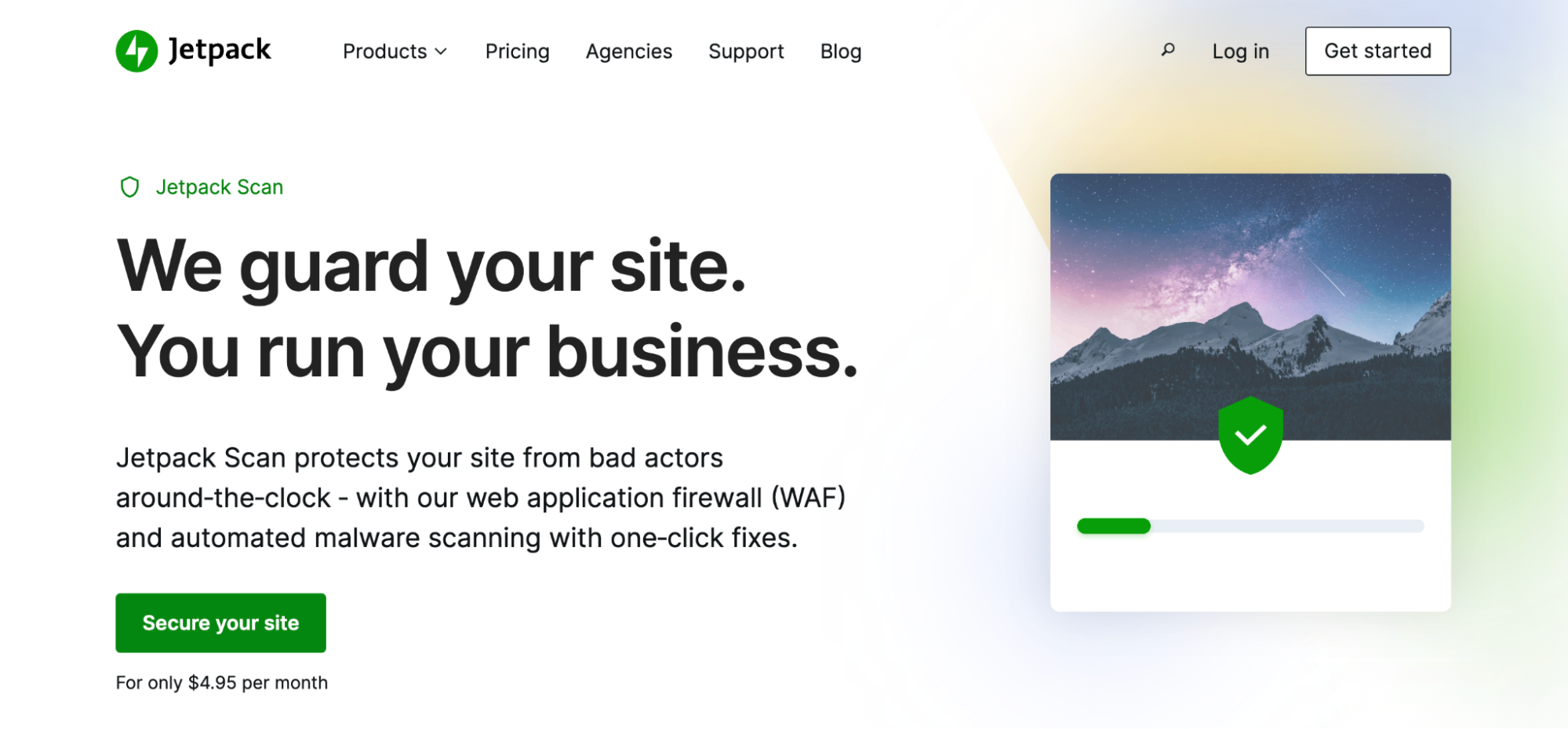

Assim como você tem um software antivírus para computadores, também existem verificadores de segurança para WordPress. Ferramentas como o Jetpack Security podem escanear seu site em busca de vulnerabilidades de segurança do WordPress e informar se há algum problema ou irregularidade que você precise corrigir.

A ferramenta de verificação do Jetpack Security depende do banco de dados de vulnerabilidades WPScan, que é usado por empresas. Isso significa que o banco de dados é muito abrangente e tem a capacidade de identificar as vulnerabilidades mais comuns que seu site pode enfrentar.

Além disso, o Jetpack Security é um plug-in de segurança fácil de usar desenvolvido pela Automattic, a empresa por trás do WordPress.com. Além do Jetpack Scan, inclui VaultPress Backup e Akismet. Portanto, ao optar por essa ferramenta, você poderá proteger seu site contra vulnerabilidades e spam, além de obter recursos avançados de backup.

Os 20 problemas de segurança e vulnerabilidades mais comuns do WordPress

Nesta seção, vamos nos concentrar nos problemas de segurança mais comuns vistos em sites WordPress. Cada um desses problemas pode levar a vulnerabilidades que os invasores podem explorar.

Isso pode ser um monte de informações para digerir, então não fique sobrecarregado. Diremos o que você precisa saber sobre cada problema de segurança e forneceremos alguns recursos adicionais para aprender mais sobre eles e como corrigi-los.

1. Falta de plugins de segurança do WordPress

Plugins de segurança estão entre as ferramentas mais populares do WordPress. Dependendo de qual plug-in você usa, ele pode escanear seu site em busca de malware, configurar um firewall, ajudá-lo a criar backups, evitar spam e muito mais.

Você pode fazer tudo o que um plug-in de segurança faz manualmente. Mas isso normalmente envolve a personalização de muitos aspectos do seu site no back-end. Por exemplo, editar arquivos principais para bloquear IPs suspeitos. Como você pode imaginar, proteger seu site manualmente pode consumir muito tempo.

A beleza dos plug-ins de segurança é que eles podem economizar muito tempo e aborrecimento. Além do mais, eles podem atuar como soluções completas para muitas das vulnerabilidades mais comuns do WordPress.

Os plug-ins do WordPress oferecem diferentes funcionalidades, por isso recomendamos optar por uma ferramenta que cubra o máximo possível de vulnerabilidades, como o Jetpack Security.

Como mencionamos, o Jetpack Security pode ajudá-lo a automatizar backups, manter registros de segurança do seu site, configurar um firewall, verificar se há malware no seu site e muito mais. Além disso, ele se integra ao Akismet para ajudá-lo a evitar spam em comentários e formulários em seu site.

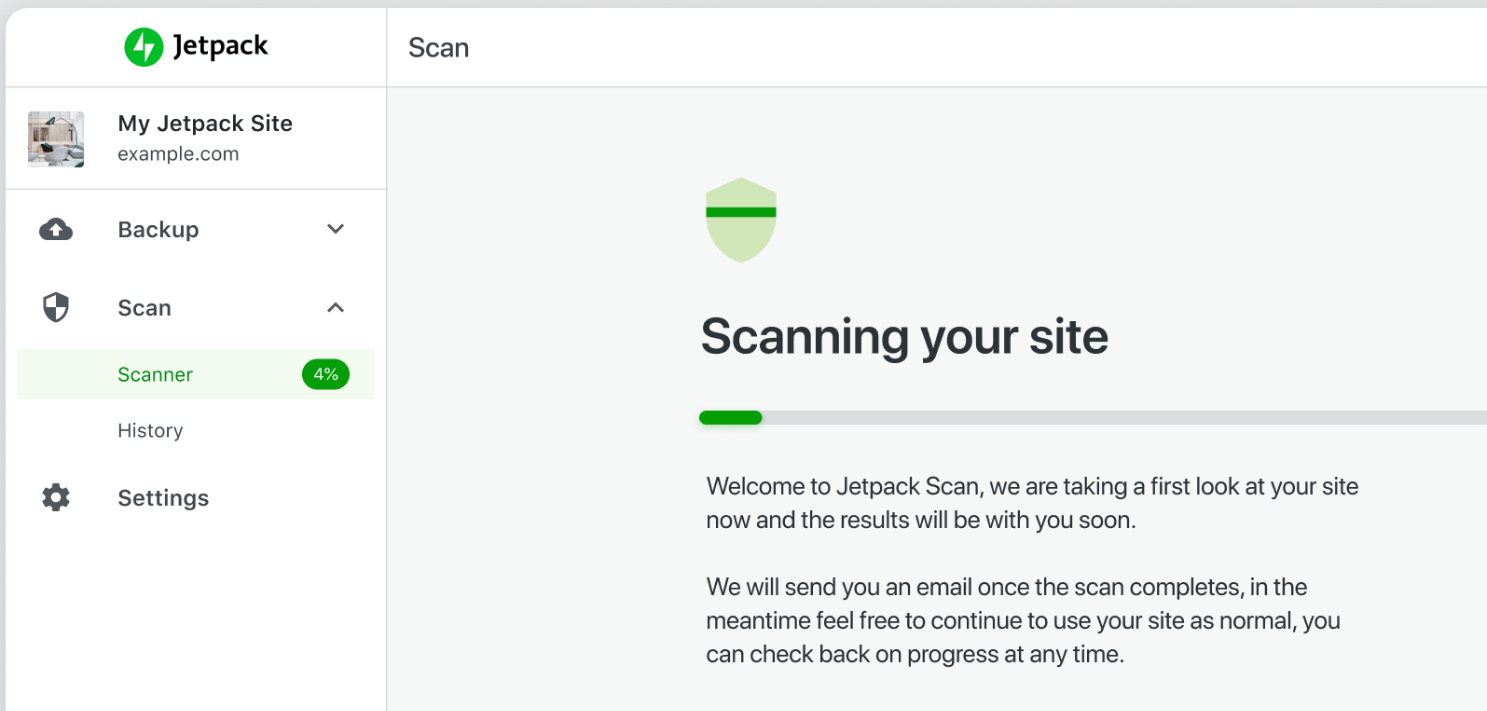

2. Falta de verificações regulares do site

Varreduras regulares são como exames de saúde para o seu site. Eles ajudam você a identificar ameaças como infecções por malware, brechas de segurança e atividades incomuns.

Simplificando, se você não estiver executando verificações regulares em seu site WordPress, estará deixando-o vulnerável a ameaças de segurança. Isso pode levar a um site comprometido, perda de dados confidenciais, classificações danificadas do mecanismo de pesquisa e perda de confiança dos visitantes.

As ferramentas de verificação do site geralmente são executadas em segundo plano sem afetar nenhuma funcionalidade. Portanto, se você tiver um plug-in de segurança ou ferramenta de verificação, geralmente ele será executado automaticamente de vez em quando e apenas o alertará se encontrar algo errado com seu site.

Pense nos scanners de sites como ferramentas antivírus para o seu site. Todo sistema operacional (SO) moderno vem com scanners de malware integrados e ferramentas de remoção, mesmo que você não saiba, eles estão sendo executados em segundo plano. Essas ferramentas ajudam a manter seu computador seguro e, sem elas, sua experiência seria muito pior.

3. Falta de backups regulares do site

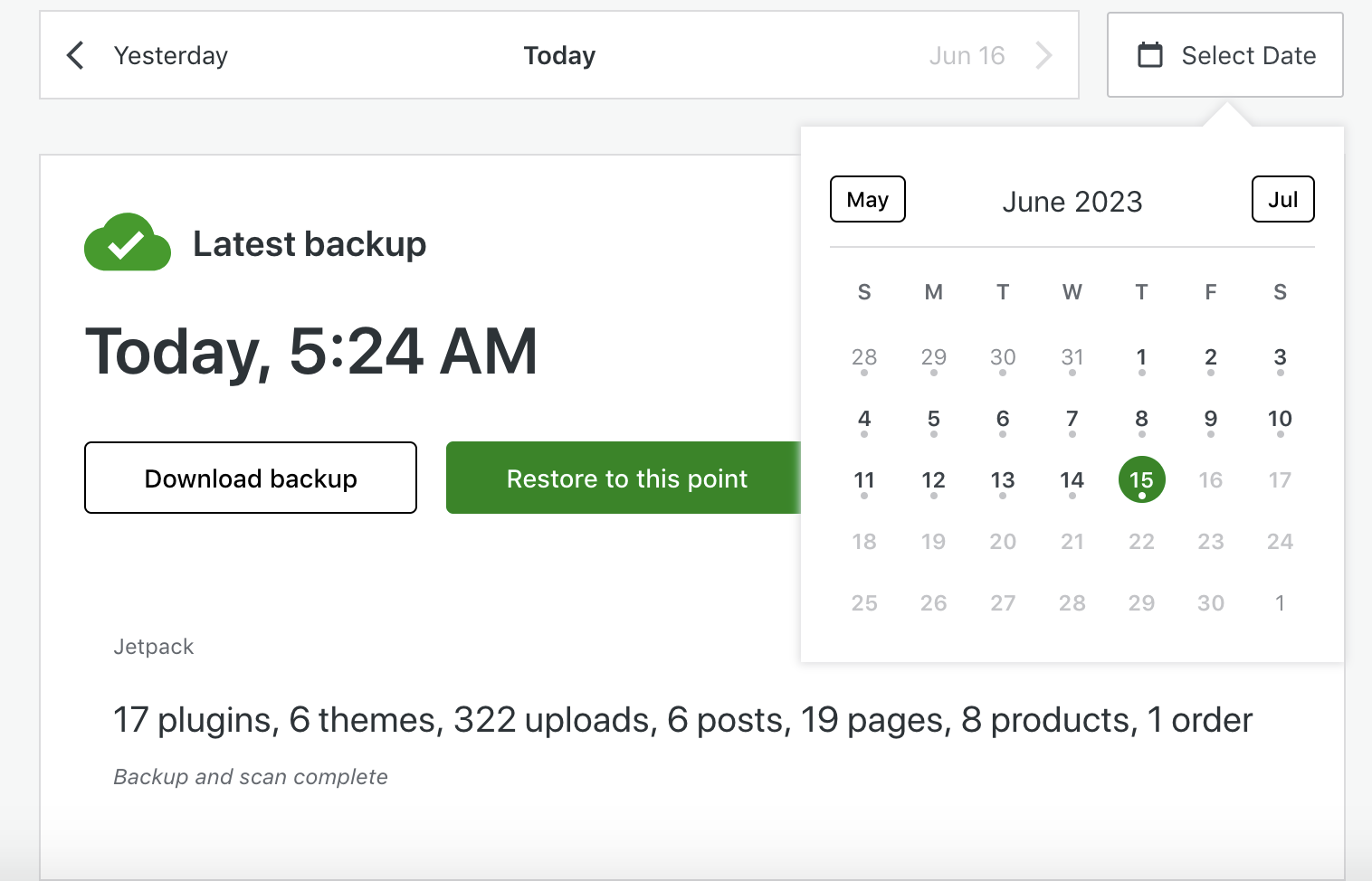

Os backups atuam como uma rede de segurança, preservando os dados do seu site em caso de contratempos técnicos ou violações de segurança. Sem backups regulares, você pode perder todo o conteúdo do site e dados do usuário.

Talvez a maior vantagem dos backups regulares do site seja que eles fornecem pontos de restauração caso você tenha algum problema. Em vez de gastar horas ou dias solucionando falhas de segurança, você pode simplesmente reverter seu site para um estado anterior sem perder dados críticos.

Idealmente, os backups devem ser automáticos e você não deve deixar passar muito tempo entre eles. Plugins como o Jetpack Security incluem ferramentas de backup que permitem salvar as informações do seu site na nuvem. Com o VaultPress Backup (que faz parte do Jetpack Security), você terá acesso a backups em tempo real sempre que fizer alterações em seu site.

4. Versões ou plugins do WordPress desatualizados

Manter o núcleo e os plug-ins do WordPress atualizados é crucial para a segurança e a funcionalidade do seu site. Isso ocorre porque as versões de software desatualizadas tendem a ter vulnerabilidades conhecidas que os hackers podem explorar.

Além disso, eles podem causar problemas de compatibilidade que afetam o desempenho do seu site. Isso pode levar a dados comprometidos, perda de funcionalidade do site e uma experiência de usuário insatisfatória.

Se o seu site WordPress tiver várias atualizações pendentes, é hora de começar a trabalhar na atualização de todos os seus componentes. Você também pode habilitar atualizações automáticas para o núcleo do WordPress diretamente do Painel → Atualizações tela.

5. Versão PHP desatualizada

Hypertext Preprocessor, ou PHP, é a espinha dorsal do WordPress. É uma das principais linguagens de programação em que o CMS é construído. Usar uma versão desatualizada do PHP pode levar a problemas de segurança e compatibilidade do WordPress.

Versões mais recentes do PHP também melhoram drasticamente o desempenho. Normalmente, seu host da Web atualizará seu servidor para usar versões mais recentes do PHP à medida que forem lançadas. Se você quiser verificar novamente qual versão do PHP está usando, pode fazê-lo diretamente do WordPress.

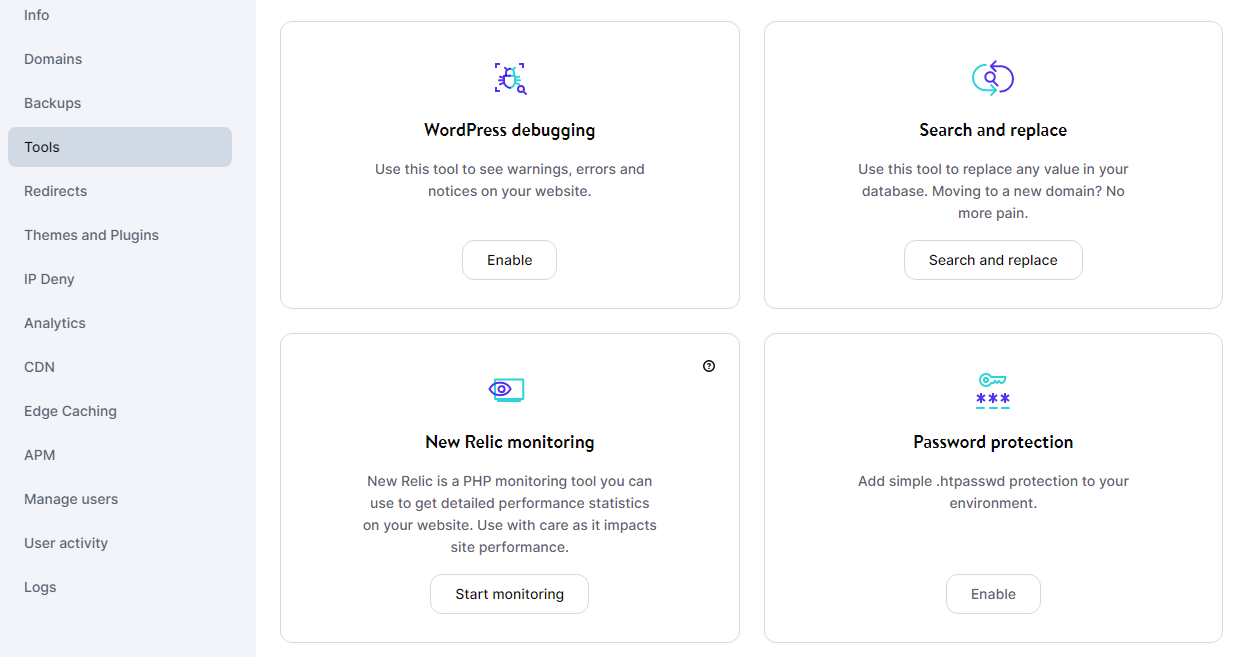

6. Um ambiente de hospedagem que não é seguro

O trabalho do seu provedor de hospedagem é ajudá-lo a construir um site, fornecendo-lhe os melhores recursos possíveis. Isso significa um servidor estável com hardware decente, um painel de gerenciamento de hospedagem fácil de usar e medidas de segurança sólidas.

Se o seu host da Web não fornecer configurações básicas de segurança, isso afetará a maneira como você administra seu site. Basicamente, você terá que gastar muito mais tempo trabalhando na cobertura de vulnerabilidades básicas de segurança do WordPress, em vez de trabalhar em seu site.

Um provedor seguro de hospedagem WordPress oferecerá recursos como backups automatizados, Web Application Firewalls (WAFs), bloqueio automático em IPs maliciosos conhecidos, mitigação de DDoS e muito mais. Se você estiver usando um host que não oferece medidas decentes de segurança do WordPress, recomendamos mudar para um provedor de hospedagem WordPress de qualidade superior.

7. Senha e credenciais de login fracas

O uso de senhas e credenciais de login fracas é provavelmente o problema de segurança mais comum nos sites do WordPress. Na verdade, esse é um grande problema para qualquer site ou software que exija que você faça login.

É importante observar que isso não inclui apenas a página de login do administrador do WordPress. Hospedagem na Web fraca e credenciais de FTP (File Transfer Protocol) também podem levar a vulnerabilidades.

Simplificando, a maioria dos usuários não gosta do incômodo de senhas únicas e complicadas para cada aplicativo com o qual trabalham.

Embora senhas fracas e recicladas possam ser mais fáceis de lembrar, elas podem colocar seu site em risco. Isso porque eles tornam muito mais fácil para os invasores entrarem com força bruta em sites ou usarem credenciais vazadas para obter acesso a contas em outras plataformas.

Se você deseja manter seu site seguro, qualquer pessoa com acesso a ferramentas críticas precisará aprender a usar credenciais seguras, criando apenas senhas e nomes de usuário fortes. Além disso, adicionar suporte para autenticação de dois fatores (2FA) pode ajudá-lo a proteger ainda mais seu site.

8. Falta de 2FA

A autenticação de dois fatores, ou 2FA, adiciona uma camada extra de segurança ao exigir uma segunda etapa de verificação durante o processo de login. Isso torna os logins não autorizados significativamente mais difíceis, pois os invasores também precisa acessar sua conta de e-mail ou telefone, dependendo de qual tipo de 2FA você configura para seu site.

Não há motivo para não oferecer 2FA como opção em seu site. A implementação do sistema é extremamente fácil e existem muitos plugins do WordPress, incluindo o Jetpack, que podem configurar o 2FA para você.

9. Armazenamento de dados de login inseguro

Armazenar dados de login de forma insegura, como em texto sem formatação (ou usando um Post-it), é o mesmo que deixar seus dados bancários em aberto. Práticas inadequadas de armazenamento facilitam a obtenção desses detalhes pelos invasores se eles obtiverem acesso ao local. Isso pode levar a acesso não autorizado, violação de dados e possível perda de controle do site.

Como regra geral, não armazene informações de login em nenhum lugar onde outras pessoas possam acessá-las, seja física ou digitalmente. Se você precisar armazenar credenciais de login, use uma ferramenta de armazenamento de senha, como 1Password, que pode criptografar esses dados para você.

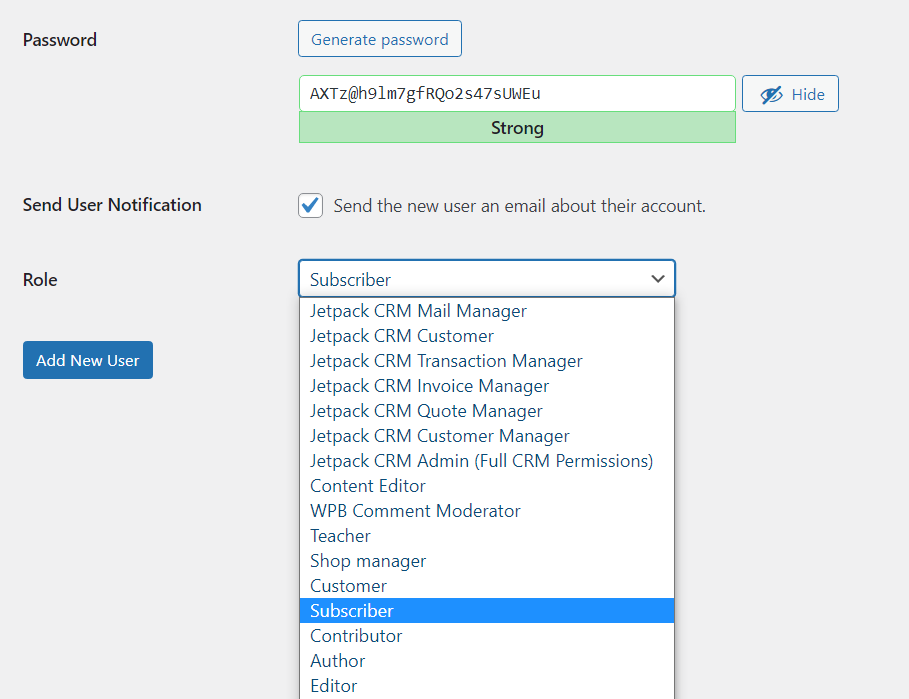

10. Funções de usuário mal gerenciadas e indefinidas

Funções de usuário mal gerenciadas podem fazer com que os usuários tenham mais permissões do que precisam, o que cria riscos de segurança. Isso pode resultar em alterações não autorizadas ou acidentais no site, vazamentos de dados ou uso indevido de recursos.

Idealmente, o administrador deve ser a única pessoa com acesso total ao back-end do WordPress. Para todas as outras funções de usuário, as contas devem receber as permissões mínimas necessárias para desempenhar suas funções.

A boa notícia é que o WordPress dá ao administrador controle total sobre as atribuições de função do usuário. Além disso, cada função vem com um conjunto definido de permissões para corresponder às suas funções. E, se você deseja criar funções adicionais ou modificar suas permissões, pode fazê-lo usando plugins do WordPress.

11. Monitoramento insuficiente de logins e atividades do usuário

Sem monitoramento adequado, você pode perder comportamentos suspeitos ou atividades maliciosas em seu site. Essa falta de visibilidade pode levar a alterações não autorizadas, violações de dados e uso indevido do sistema, o que pode prejudicar a funcionalidade do seu site.

Fora da caixa, o núcleo do WordPress não oferece nenhuma funcionalidade de registro de segurança. Mas você pode usar plug-ins como o Jetpack com seu recurso de registro de atividades para acompanhar o que está acontecendo em seu site (e quem o está acessando).

Alguns hosts da web do WordPress também oferecem acesso a logs de atividades no nível do servidor, o que permite monitorar se alguém faz alterações em sua configuração.

Ao usar esse tipo de ferramenta, é melhor configurar notificações para tipos específicos de atividades, como tentativas de login com falha. Dessa forma, você receberá um alerta se algo incompleto estiver acontecendo sem ter que ler dezenas de páginas de logs.

12. Temas e plugins contendo vulnerabilidades

Os temas e plugins do WordPress com vulnerabilidades de segurança são frequentemente alvo de hackers. Se eles conseguirem explorar essas vulnerabilidades, isso pode levar a acesso não autorizado, violação de dados e muito mais.

A boa notícia é que isso normalmente só acontece se você usar plugins e temas desatualizados. Da mesma forma, pode ser mais provável que ocorra quando você baixa versões “gratuitas” de plugins e temas premium de sites de má reputação.

Essas versões gratuitas podem incluir código que permite que invasores obtenham acesso ao seu site. Portanto, a menos que você esteja verificando vulnerabilidades regularmente, é melhor evitar isso.

Ainda assim, existem muitos plugins e temas de qualidade que também são gratuitos. Portanto, se você precisar instalar um, é melhor ler os comentários dos usuários em sites como o WordPress.org antes de baixá-los. Muitos usuários compartilharão suas histórias de problemas ou questões de segurança do WordPress, o que pode ajudá-lo a tomar uma decisão informada.

13. Banco de dados do WordPress mal configurado

Um banco de dados mal configurado pode expor os dados do seu site, tornando-o suscetível a ataques de injeção de SQL e/ou violação de dados. Um dos tipos mais comuns de erros de configuração é usar o prefixo padrão para bancos de dados no WordPress ( wp) .

Isso torna mais fácil para os invasores identificarem o banco de dados e tentarem acessá-lo. Da mesma forma, o uso de credenciais fracas no nível do banco de dados pode deixá-lo vulnerável.

Lembre-se de que o WordPress armazena todo o conteúdo do seu site em um banco de dados exclusivo. Isso significa que, se alguém obtiver acesso ao banco de dados, poderá ver tudo em seu site e modificar configurações críticas.

14. Uma rede de entrega de conteúdo (CDN) mal configurada

Se o seu público está espalhado pelo mundo, implementar uma Rede de Entrega de Conteúdo (CDN) pode ser uma ótima forma de melhorar seu desempenho para os visitantes que estão mais distantes de seus servidores. Porém, um CDN mal configurado pode levar a falhas de segurança.

Os invasores podem explorar essas vulnerabilidades para lançar ataques DDoS, manipular conteúdo ou obter acesso não autorizado a dados confidenciais. Por configuração incorreta, queremos dizer erro humano em termos de qual conteúdo o CDN armazena em cache, problemas com as configurações SSL/TLS ou exposição do endereço IP original do site.

Configurar um CDN pode ser complicado com alguns provedores. Se você está procurando uma opção direta, o CDN do Jetpack é super fácil de configurar e usar. Não há necessidade de configuração, então você não precisa se preocupar com erros do usuário!

15. Permissões inseguras de arquivos e diretórios

As permissões de arquivo e diretório determinam quem pode ler, escrever e executar arquivos em seu site WordPress. Essas permissões são cruciais para manter a segurança e a integridade do seu site.

Se forem inseguros ou mal configurados, podem deixar seu site vulnerável a várias ameaças, como invasores capazes de fazer upload de malware ou obter acesso não autorizado a arquivos.

Arquivos inseguros também o abrem para possíveis violações de dados. Se as permissões não forem definidas corretamente, os invasores poderão ler ou modificar o conteúdo dos arquivos, o que significa que podem roubar ou apagar dados críticos.

16. Uploads irrestritos de arquivos voltados para o público

Muitos sites WordPress permitem que os usuários carreguem arquivos por meio de formulários. Isso pode ser útil se você quiser que as pessoas possam enviar arquivos para você revisar, anexar imagens a comentários e muito mais.

Qualquer formulário que permita aos usuários fazer upload e enviar arquivos para o seu site precisa ser totalmente protegido. Isso significa controle total sobre o tipo de arquivo que as pessoas podem carregar, para que não possam usar os formulários para obter malware em seu servidor.

Se você usa um plug-in de segurança do WordPress que oferece verificação de malware em tempo real, ele deve detectar todos os arquivos maliciosos que passam pela segurança do seu formulário. Sem a verificação de segurança, você pode acabar hospedando arquivos maliciosos que podem dar aos invasores acesso ao seu site.

17. Serviços e integrações de terceiros inseguros

Como você já deve saber, é prática comum usar serviços e integrações de terceiros no WordPress. Isso pode ajudá-lo a adicionar novas funcionalidades. Mas, se você conectar seu site a um serviço que não é seguro, poderá acabar com vulnerabilidades adicionais em seu site.

Por exemplo, se um serviço de terceiros fornecer uma API não segura para integração, ela pode servir como um gateway para ataques. Os hackers podem explorar a fraca segurança da API para executar ações como injetar código malicioso, roubar dados ou interromper a funcionalidade do seu site.

Os serviços de terceiros com padrões de segurança baixos também podem comprometer suas credenciais, o que pode permitir que invasores acessem seu site se você não estiver usando 2FA ou proteções adicionais. Em poucas palavras, você nunca deve conectar seu site a nenhum serviço de terceiros, a menos que tenha certeza de que é confiável.

18. Ações AJAX não autenticadas

AJAX (Asynchronous JavaScript and XML) é uma técnica usada para criar aplicativos da Web dinâmicos e responsivos enviando e recuperando dados de um servidor de forma assíncrona. Isso significa que o processo de envio e recuperação não interfere no carregamento da página.

No que diz respeito ao WordPress, é comum usar AJAX para lidar com o envio e recuperação de dados em segundo plano. Por exemplo, muitos plugins usam AJAX para alimentar o carregamento “infinito” de conteúdo. Também é usado com frequência para habilitar a funcionalidade de pesquisa instantânea em sites de comércio eletrônico.

Cada ação AJAX precisa seguir as diretrizes de segurança e autenticação para manter seu site seguro. Sem a verificação adequada do usuário, os invasores podem “enganar” seu site para que execute ações que recuperem informações confidenciais do banco de dados.

19. Servidores web mal configurados

Um servidor web que não está configurado corretamente pode ser vulnerável do ponto de vista da segurança. Por “configuração do servidor” queremos dizer a implementação de regras básicas de segurança e acesso para protegê-lo de invasores.

Para dar um exemplo, um servidor seguro não permitirá que os visitantes executem o código porque não têm as permissões corretas. Da mesma forma, uma boa configuração de segurança impedirá que IPs maliciosos conhecidos interajam com o servidor usando ferramentas como um Web Application Firewall (WAF).

A menos que você tenha acesso direto ao servidor, essa segurança depende do seu host. Alguns hosts da web levam os problemas de segurança do WordPress mais a sério do que outros, por isso é essencial que você escolha o provedor certo para o seu site.

20. Explorações de dia zero e vulnerabilidades desconhecidas

Sempre haverá novas explorações e vulnerabilidades do WordPress que os invasores tentarão usar para danificar seu site.

Explorações de dia zero e vulnerabilidades desconhecidas referem-se a falhas de segurança no software que não são conhecidas pelos desenvolvedores até que sejam exploradas por invasores. A boa notícia é que, uma vez que os invasores começam a visar novas vulnerabilidades, os desenvolvedores geralmente as corrigem rapidamente.

Em teoria, é impossível evitar explorações de dia zero porque não sabemos o que são. Ainda assim, você pode mitigar drasticamente o risco que eles representam usando um plug-in de segurança robusto do WordPress como o Jetpack Security. Como o Jetpack Scan (desenvolvido por WPScan) usa um banco de dados abrangente que é atualizado regularmente, ele poderá detectar rapidamente os mais novos problemas de segurança do WordPress à medida que eles surgirem.

Os principais tipos de ameaças de segurança que os sites do WordPress enfrentam

Até agora, focamos em vulnerabilidades de segurança específicas no WordPress e como elas podem afetar seu site. Mas, é importante entender como um “ataque” ou “violação” em seu site pode parecer na vida real.

Ao contrário dos filmes, os invasores geralmente não estão digitando em uma tela com letras neon para invadir seu site. Na realidade, “hacking” é muito mais interessante e os ataques podem vir de várias formas. Então, vamos dar uma olhada em alguns dos problemas de segurança mais comuns do WordPress.

1. Malware e infecções por vírus

Você provavelmente está familiarizado com os termos malware e vírus. No contexto de um site, malware (abreviação de software malicioso) e vírus são tipos de códigos maliciosos que podem prejudicar seu site ou seus visitantes.

O malware geralmente é inserido em seu site e pode causar uma ampla gama de problemas. Por exemplo, ele pode ser usado para desfigurar seu site, roubar dados ou até mesmo espalhar malware para seus visitantes.

Os tipos de malware de site podem incluir backdoors (permitindo acesso não autorizado), downloads drive-by (baixando automaticamente software nocivo para o dispositivo de um usuário) e desfiguração (alterando a aparência visual do seu site).

2. Ataques de injeção de SQL

Uma SQL Injection é um tipo de ataque que permite que alguém interfira nas consultas que um aplicativo faz ao seu banco de dados. Nesse caso, as consultas que o WordPress envia ao banco de dados. O objetivo desse tipo de ataque é obter acesso não autorizado a informações ou ao próprio site.

Veja como funciona: quando o WordPress recebe a entrada do usuário, ele a estrutura em Linguagem de consulta estruturada (SQL) para buscar as informações correspondentes no banco de dados. Se a consulta não for “sanitizada” primeiro, um invasor pode modificá-la. Essas instruções podem manipular a intenção original da consulta, levando à exposição não autorizada de dados, modificação de dados ou até mesmo exclusão de dados.

3. Ataques Cross-Site Scripting (XSS)

Cross-Site Scripting, ou ataques XSS, ocorrem quando um invasor consegue injetar scripts maliciosos em páginas da Web visualizadas por outros usuários. Esses scripts geralmente são escritos em JavaScript e executados no navegador do usuário.

Depois que um ataque XSS é bem-sucedido, o invasor pode roubar dados confidenciais (como cookies de sessão) e representar o usuário. Dependendo de quanto acesso o usuário tem ao site, eles podem causar muitos estragos.

4. Ataques de falsificação de solicitação entre sites (CSRF)

Cross-Site Request Forgery (CSRF), também conhecido como XSRF, é um tipo de ataque que induz a vítima a enviar uma solicitação maliciosa. Ele explora a confiança que um site tem no navegador do usuário, usando essencialmente a identidade e os privilégios da vítima para “infiltrar-se”.

Suponha que um usuário esteja conectado a um aplicativo da Web onde possa executar determinadas ações, como alterar seu endereço de e-mail. Um ataque CSRF pode envolver o invasor enviando ao usuário um e-mail com um link ou incorporando um link em outro site.

Se o usuário clicar no link, ele acionará uma solicitação para o aplicativo da Web que utiliza a sessão já autenticada do usuário para executar a ação — nesse caso, alterar o endereço de e-mail para um controlado pelo invasor.

5. Ataques de força bruta

Um ataque de força bruta envolve tentar várias combinações de credenciais até que a certa seja encontrada. Os invasores normalmente usam bots ou software para fazer isso. Ou seja, se o seu site não os bloquear na tela de login, eles poderão tentar milhares de combinações.

Essas tentativas podem ser aleatórias, mas, com mais frequência, os invasores usam um dicionário de senhas comumente usadas ou empregam métodos mais avançados, como o uso de listas de credenciais violadas de outros sites.

6. Ataques DDoS

Ataques distribuídos de negação de serviço (DDoS) envolvem vários computadores conectados a um site ao mesmo tempo para tentar sobrecarregá-lo. Isso é possível porque cada servidor só pode lidar com tanto tráfego antes de começar a descartar solicitações ou ficar inativo temporariamente.

Normalmente, os invasores usam uma rede de computadores comprometidos para realizar ataques DDoS. Dependendo da proteção do seu site, esse tipo de ataque pode resultar em tempo de inatividade prolongado.

7. Redirecionamentos maliciosos

Um “redirecionamento” é quando você visita um URL e seu navegador o envia para um endereço diferente. Isso acontece porque o servidor que você está tentando acessar possui instruções para redirecionar todo ou parte do tráfego para esse local.

Existem muitos motivos para usar redirecionamentos. Por exemplo, se você alterar nomes de domínio ou quiser evitar que os usuários visitem páginas que não existem mais. Mas, se os invasores tiverem acesso ao servidor, eles podem configurar redirecionamentos maliciosos, enviando os usuários para sites perigosos.

8. Ataques de inclusão de arquivos

Um ataque de inclusão de arquivo ocorre quando um invasor consegue enganar seu site para incluir arquivos de um servidor remoto que ele controla. Esse tipo de ataque geralmente explora entradas de usuário mal validadas ou não sanitizadas.

A limpeza adequada das entradas pode ajudá-lo a evitar ataques de inclusão de arquivos, bem como injeções de SQL e outros tipos de vulnerabilidades. Outra forma de evitar isso é usar um WAF e manter seu site atualizado para evitar brechas na segurança dele.

9. Ataques de travessia de diretório

Os ataques de travessia de diretório ou caminho envolvem invasores manipulando uma URL de forma que o servidor execute ou revele o conteúdo de arquivos localizados em qualquer lugar dentro de seu sistema de arquivos.

O objetivo desse tipo de ataque é obter acesso a arquivos que você não tem permissão para ver ou modificar. A melhor maneira de evitar esse tipo de ataque é configurando permissões seguras de arquivos e diretórios.

10. Ataques de execução remota de código

Um ataque de execução remota de código ocorre quando alguém pode executar remotamente um código nocivo. Para sites, isso significa que os invasores podem executar scripts maliciosos em seu servidor de hospedagem.

Esse tipo de ataque pode acontecer se o seu servidor estiver vulnerável. Dependendo do tipo de acesso que os invasores obtêm, eles podem executar qualquer comando que desejarem no servidor.

11. Sequestro de sessão e ataques de fixação

Um “seqüestro de sessão” é um tipo de ataque que explora os mecanismos que os sites usam para ajudá-lo a permanecer conectado em várias visitas. Normalmente, os sites usam cookies para armazenar informações sobre cada sessão. Se um invasor puder “roubar” esses cookies, ele poderá sequestrar a sessão.

Em termos práticos, isso significa que o site permitirá que o invasor use sua conta sem precisar passar pelo processo de login. Dependendo das permissões da conta, alguém pode causar muitos danos com uma sessão invadida.

12. Spam de SEO

Em termos de otimização de mecanismo de pesquisa (SEO), spam pode se referir à reutilização de palavras-chave, compartilhamento dos mesmos links várias vezes e tentativa de burlar os algoritmos que determinam a classificação do site nas páginas de resultados.

Muitas vezes, os invasores tentam obter acesso a sites e usá-los para melhorar suas próprias classificações. Eles podem fazer isso usando seu site para vincular excessivamente ao deles.

Dependendo da agressividade do spam, ele pode afetar sua própria classificação nos mecanismos de pesquisa e levar à penalização. Ele também pode corroer a confiança de seus usuários porque eles podem pensar que você é o único que está enviando spam para eles.

13. Ataques de phishing

Você provavelmente está familiarizado com ataques de phishing. Eles envolvem fingir ser alguém de uma organização ou site para tentar obter credenciais de login ou outras informações críticas de um usuário específico.

Para um site WordPress, isso pode parecer um e-mail falso pedindo aos usuários para redefinir suas credenciais e direcioná-los para uma página que salva suas entradas. Muitos usuários não experientes em tecnologia caem em ataques de phishing, por isso é importante que você tente educar seus visitantes sobre as comunicações oficiais de seu site.

Perguntas frequentes

Se você tiver alguma dúvida sobre as vulnerabilidades do WordPress ou os tipos de ataques que você pode enfrentar, esperamos que esta seção as responda.

WordPress é seguro?

A resposta curta é sim. Por design, o WordPress é um CMS seguro. Além do mais, seu software principal é atualizado regularmente para fins de manutenção e segurança.

Mas, assim como qualquer outro software, sua segurança depende de como você o usa.

Se você não atualizar o WordPress e seus componentes regularmente e usar credenciais de login fracas, estará expondo seu site a muitos riscos.

Quais são os sinais de que um site WordPress foi invadido?

Às vezes, pode ser difícil identificar se um site WordPress está comprometido. Ainda assim, existem muitos sinais indicadores de ataques que podem alertá-lo. Por um lado, você pode notar alterações nas principais páginas ou diferenças nos links.

Se o site for invadido, alguns mecanismos de pesquisa também alertarão os visitantes quando eles tentarem acessá-lo. Encontrar um desses avisos de segurança é um indicador sólido de que você deve verificar se há malware em seu site e procurar maneiras de removê-lo.

Como você pode remover malware de um site WordPress?

A maneira mais fácil de remover malware do WordPress é ter acesso aos backups. Se você usar um scanner de malware como o Jetpack Scan, ele poderá detectar alterações nos arquivos do servidor, bem como códigos nocivos.

Você pode comprar essa ferramenta sozinha ou como parte do pacote Jetpack Security.

Este scanner pode limpar seu site removendo o malware ou restaurando um backup de quando o servidor não foi infectado.

Como você pode evitar ataques de força bruta no WordPress?

Você pode evitar ataques de força bruta em seu site usando um firewall para bloquear conexões de IPs maliciosos conhecidos. Plugins como o Jetpack permitem que você faça isso e ajudam a proteger sua página de login de repetidas tentativas de violá-la.

O que é segurança do Jetpack?

Jetpack Security é um serviço que inclui VaultPress Backup, Jetpack Scan e Akismet em um pacote. Isso significa que ele ajuda você a automatizar backups, configurar verificações regulares de malware e proteger seu site contra spam, tudo em um único plano.

O que é o banco de dados de vulnerabilidades do WPScan?

WPScan é um banco de dados de vulnerabilidades do WordPress mantido por especialistas em CMS e profissões de segurança. O banco de dados recebe atualizações constantes e você pode acessá-lo via WP-CLI se for um desenvolvedor. O Jetpack Protect usa o banco de dados WPScan para identificar possíveis vulnerabilidades de segurança do WordPress ou malware em seu site.

Jetpack Security: o escudo do seu site WordPress contra vulnerabilidades

Não importa que tipo de site WordPress você execute, é melhor ser proativo em protegê-lo contra ameaças e vulnerabilidades de segurança. Caso contrário, o desempenho do seu site pode ser prejudicado e os dados confidenciais do usuário podem cair em mãos erradas. Como resultado, sua empresa ou reputação podem ser prejudicadas.

A maneira mais fácil de evitar isso é reforçar as coisas com um plug-in de segurança do WordPress como o Jetpack Security. Essa poderosa ferramenta permite que qualquer pessoa realize rapidamente as tarefas mais importantes para sites WordPress mais seguros, incluindo a geração de backups em tempo real, a execução automática de varreduras de vulnerabilidade e malware e a filtragem de spam.