Descubra a Diferença: Ameaça, Vulnerabilidade ou Risco à Segurança do WordPress

Publicados: 2022-05-11Você provavelmente já ouviu o termo “ameaça cibernética” usado mais de uma vez no contexto da segurança cibernética. O que você pode não saber, no entanto, é que o termo “ameaça” é frequentemente usado erroneamente para se referir a outros riscos à segurança cibernética, como vulnerabilidades. Embora esses três termos pareçam significar a mesma coisa, cada um deles tem seu próprio significado. Este fato é verdadeiro no contexto da segurança do site WordPress.

É mais importante do que nunca entender as diferenças entre ameaças, riscos e vulnerabilidades, considerando que os ataques cibernéticos estão aumentando constantemente. Entre 2019 e 2020, o Internet Crime Complaint Center registrou um aumento de 69% nas reclamações de crimes cibernéticos devido a um número crescente de ataques de ransomware, um exemplo popular de ameaças cibernéticas.

Então, para entender como as ferramentas e tecnologias de gerenciamento de vulnerabilidades funcionam e como usá-las, vamos abordar as principais diferenças entre riscos, ameaças e vulnerabilidades e como elas se relacionam com a segurança do site WordPress.

O que são ameaças do WordPress?

Ameaças são o que terceiros mal-intencionados usam para comprometer e roubar diretamente ativos digitais e paralisar as operações de negócios. Você pode abordar as ameaças dividindo o termo em três categorias:

- ameaças intencionais

- ameaças não intencionais

- ameaças naturais

A primeira categoria, ameaças intencionais, refere-se a ataques cibernéticos bem conhecidos, como phishing e malware, que os agentes de ameaças usam para atingir sistemas de segurança e software. Ameaças não intencionais estão associadas a erros humanos simples , como esquecer de trancar a porta da sala de servidores de uma empresa. As ameaças naturais são apenas isso. São ameaças atribuídas a forças da natureza , como intempéries. Embora não esteja tecnicamente relacionado à segurança cibernética, ainda pode comprometer os ativos de dados.

Como mencionamos, os golpes de phishing são algumas das maneiras mais populares pelas quais os agentes de ameaças tentam comprometer software e sistemas de segurança. Se você estiver tentando permanecer vigilante contra ameaças intencionais, como golpes de phishing, lembre-se de que os agentes mal-intencionados geralmente usam URLs que imitam, mas não são idênticos, ao site que estão tentando copiar.

Além disso, se você receber um e-mail no seu site WordPress que você suspeita ser ilegítimo, basta verificar o domínio assinado pelo qual o e-mail foi enviado. Também recomendamos que você confirme que seu site WordPress exibe o ícone de cadeado ao lado de sua URL quando você o acessa a partir de seu navegador de internet, o que indica que seu site e seus dados são seguros.

Você pode seguir várias etapas para garantir que seu site WordPress seja mais seguro contra ameaças como trechos de código prejudiciais, ataques de phishing, malware e ransomware. Atualizar sua plataforma WordPress para a versão mais recente, criar senhas fortes exclusivas das senhas que você usa para outros sites e usar plugins do WordPress que protegem você contra invasores de força bruta são alguns dos melhores métodos que recomendamos.

Certifique-se de usar autenticação de dois fatores e monitorar constantemente seus ambientes WordPress para se proteger contra ameaças também. E confira também esta lista no HubSpot que inclui mais de 20 dicas para deixar sua segurança em dia.

O que são vulnerabilidades do WordPress?

As vulnerabilidades, ao contrário das ameaças, resultam de pontos fracos presentes em seu design da Web, sistemas de software e hardware. Enquanto as ameaças são forças que comprometem e roubam ativos de dados, as vulnerabilidades são lacunas que os agentes de ameaças podem aproveitar para executar seus ataques cibernéticos.

Especificamente, essas lacunas geralmente assumem a forma de vulnerabilidades de rede, falhas nas políticas do sistema operacional que involuntariamente fornecem backdoors através dos quais vírus e malware podem entrar e simples erro humano.

Os proprietários do WordPress têm várias maneiras de detectar vulnerabilidades à sua disposição usando ferramentas e tecnologias de gerenciamento de vulnerabilidades.

Também não faz mal empregar a ajuda de profissionais de web design que podem fornecer testes de controle de qualidade e garantir que você esteja usando soluções personalizadas avançadas da web, como logins seguros. Os profissionais de design e desenvolvimento da Web também podem ajudar na localização e acessibilidade, bem como na análise de confiabilidade e desempenho do seu site para mitigar possíveis vulnerabilidades.

Como administrador do WordPress, uma de suas principais prioridades deve ser implementar medidas de segurança com as ferramentas e tecnologias corretas de gerenciamento de vulnerabilidades para se proteger contra software malicioso.

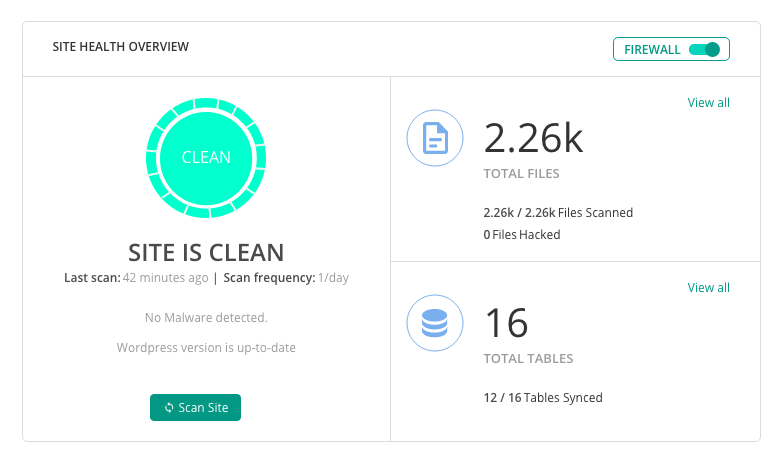

Às vezes, no entanto, seu site já pode estar comprometido sem você saber. Felizmente, você pode escanear seu site WordPress usando ferramentas como o Sucuri para identificar vulnerabilidades presentes em seu site e tomar conhecimento de quaisquer brechas de segurança que já tenham ocorrido. Essas ferramentas podem realizar varreduras na segurança do seu WordPress, além do seu ambiente de hospedagem e servidor web.

Você também pode optar por verificar se há vulnerabilidades no seu site instalando um plug-in específico do WordPress, como o MalCare. Os plug-ins são usados para acessar seu servidor no ambiente de hospedagem que você está usando para executar uma verificação mais completa.

Com um plug-in, você pode configurar suas regras e opções de varredura para automação e potencialmente conceder acesso ao seu banco de dados se quiser que seu plug-in verifique profundamente. Em última análise, ao contrário das ferramentas de varredura, os plugins podem varrer seu servidor em busca de elementos maliciosos que, de outra forma, podem passar despercebidos. Se você não tiver certeza se deve escolher um plug-in ou uma ferramenta de verificação para detectar vulnerabilidades, é melhor consultar seus especialistas em segurança projetados para ver o que eles recomendam.

Quais são os riscos do WordPress?

Por fim, temos os riscos, que você pode considerar como uma combinação de ameaças e vulnerabilidades. Os riscos representam o comprometimento potencial de seus ativos digitais se uma ameaça tirar proveito de uma fraqueza em seu software, hardware ou procedimentos.

Para manter o nível de risco do seu site WordPress baixo, é melhor:

- realizar regularmente atualizações de plugins enquanto usa as versões principais do WordPress mais recentes

- faça backups regulares do WordPress do banco de dados do seu site

- use ferramentas de verificação de risco cibernético que realizam verificações de nível superior do seu domínio.

As etapas acionáveis que você precisa executar para mitigar os riscos ao seu site também devem ser repetitivas que fazem parte de um plano de gerenciamento de riscos de segurança cibernética. Ao incluir essas etapas em um plano de gerenciamento de riscos, você pode responder aos riscos de forma sistemática e proativa e identificá-los antes que eles ocorram.

Realizar uma avaliação de risco

Você deve realizar uma avaliação de risco de segurança cibernética antes de desenvolver um plano de gerenciamento de risco:

Comece descobrindo quais áreas de risco correm maior risco de serem comprometidas. Você pode perceber que precisa fortalecer seus firewalls, atualizar seus controles de acesso ou simplesmente instituir alguma educação de equipe testada e comprovada sobre ameaças comuns, como phishing e malware.

Com essas áreas de risco em mente, gaste tempo determinando como elas podem ser comprometidas . Em seguida, repita este processo pelo menos uma vez por mês. Saber como suas áreas de risco podem ser comprometidas permite antecipar os custos potenciais de remediação. Além disso, oferece a oportunidade de se familiarizar com os requisitos de relatórios que você precisa cumprir no caso de uma violação de segurança.

Agora, também mensalmente, é importante que você revise a avaliação de risco que realizou e determine o quanto ela se alinha com sua estrutura de gerenciamento de risco. Em outras palavras, solicite o consenso regular das partes interessadas relevantes de sua organização de que sua avaliação de risco contribui positivamente para sua estrutura de gerenciamento de risco.

Se possível, designe determinado pessoal para assumir a responsabilidade diária ou semanal de relatar riscos ao seu site WP e outros componentes de sua infraestrutura de TI.

Crie um Plano de Gerenciamento de Riscos

Depois de estabelecer um processo de avaliação de risco repetível, é hora de criar um plano de gerenciamento de risco de segurança cibernética:

As descobertas que você obteve de sua avaliação de risco estão prontas para implementação em seu plano de gerenciamento de risco. Você precisará de pelo menos um especialista em segurança (embora de preferência uma equipe) para realizar avaliações semanais e mensais, durante as quais seu processo de gerenciamento de risco pode ser avaliado e aprimorado. Quanto mais forte for o seu plano de gerenciamento de riscos de segurança cibernética, mais confortável você (ou as partes interessadas) ficará em fazer perguntas aos seus especialistas em segurança.

Parte das responsabilidades de seus especialistas de segurança designados deve ser assimilar a pesquisa que você conduziu e transformá-la em um perfil de risco facilmente digerível. Esse perfil de risco será uma parte principal do que é apresentado às partes interessadas do seu plano de gerenciamento de riscos de segurança cibernética e deve se prestar às discussões que seus especialistas em segurança lideram com outros funcionários relevantes.

Essas discussões devem informar os funcionários sobre as práticas recomendadas de segurança e os riscos mais recentes que ameaçam seu site WP e sua rede.

Agora que você entende as principais diferenças entre ameaças, vulnerabilidades e riscos, você está no caminho certo para criar um plano para gerenciamento de riscos cibernéticos de segurança do site WordPress com o qual você pode alinhar seu site WordPress. Esse plano de gerenciamento de risco deve incorporar os processos diários, semanais e mensais que abordamos acima, mas também deve evoluir com base nas discussões que seus especialistas em segurança realizam com as partes interessadas do seu plano.

No final das contas, os riscos de segurança cibernética também são riscos para suas operações de negócios e sua continuidade. Mantenha os dados da sua empresa e os dados dos seus clientes seguros. Desenvolva um plano de gerenciamento de risco cibernético que leve em consideração possíveis ameaças, vulnerabilidades e riscos que podem comprometer a segurança do seu site WordPress.