Îmbunătățiți automat securitatea găzduirii site-urilor WordPress cu noul instrument XML-RPC Block

Publicat: 2024-02-13Dacă le oferi clienților tăi o securitate inexpugnabilă de găzduire pentru site-urile lor WordPress fără să ridici un deget sună grozav, o să-ți placă Block XML-RPC ... cea mai nouă armă a noastră împotriva atacurilor XML-RPC!

De la începuturile sale, WordPress a permis utilizatorilor să interacționeze de la distanță cu site-urile lor, folosind o caracteristică încorporată numită XML-RPC. Acest lucru este minunat nu numai pentru utilizatorii de smartphone-uri care doresc să scrie un blog din mers... ci și pentru hackeri!

În acest articol, vom acoperi tot ce trebuie să știți despre XML-RPC și vă vom arăta cum să protejați ușor și automat site-urile WordPress găzduite cu WPMU DEV împotriva hackerilor care exploatează vulnerabilitățile XML-RPC folosind cel mai recent instrument de securitate pentru găzduire.

De asemenea, vă vom arăta cum să protejați site-urile WordPress găzduite în altă parte.

Citiți mai departe sau faceți clic pe un link de mai jos pentru a sări peste elementele de bază și a ajunge la lucrurile bune:

Cele elementare:

- Ce este XML-RPC?

- Pentru ce este folosit XML-RPC?

- XML-RPC și securitate WordPress

Lucrurile bune:

- Automatizați-vă securitatea găzduirii cu instrumentul Block XML-RPC al WPMU DEV

- Nu este găzduit cu WPMU DEV? Te-am acoperit

Să sărim direct în...

Ce este XML-RPC?

XML-RPC este un protocol de apel de procedură la distanță (RPC) care utilizează XML pentru a-și codifica apelurile și HTTP ca mecanism de transport.

În termeni simpli și practici, XML-RPC este utilizat pentru a permite aplicațiilor externe să interacționeze cu site-ul dvs. WordPress. Aceasta include acțiuni precum postarea de conținut, preluarea postărilor și gestionarea comentariilor de la distanță, fără a utiliza interfața web WordPress.

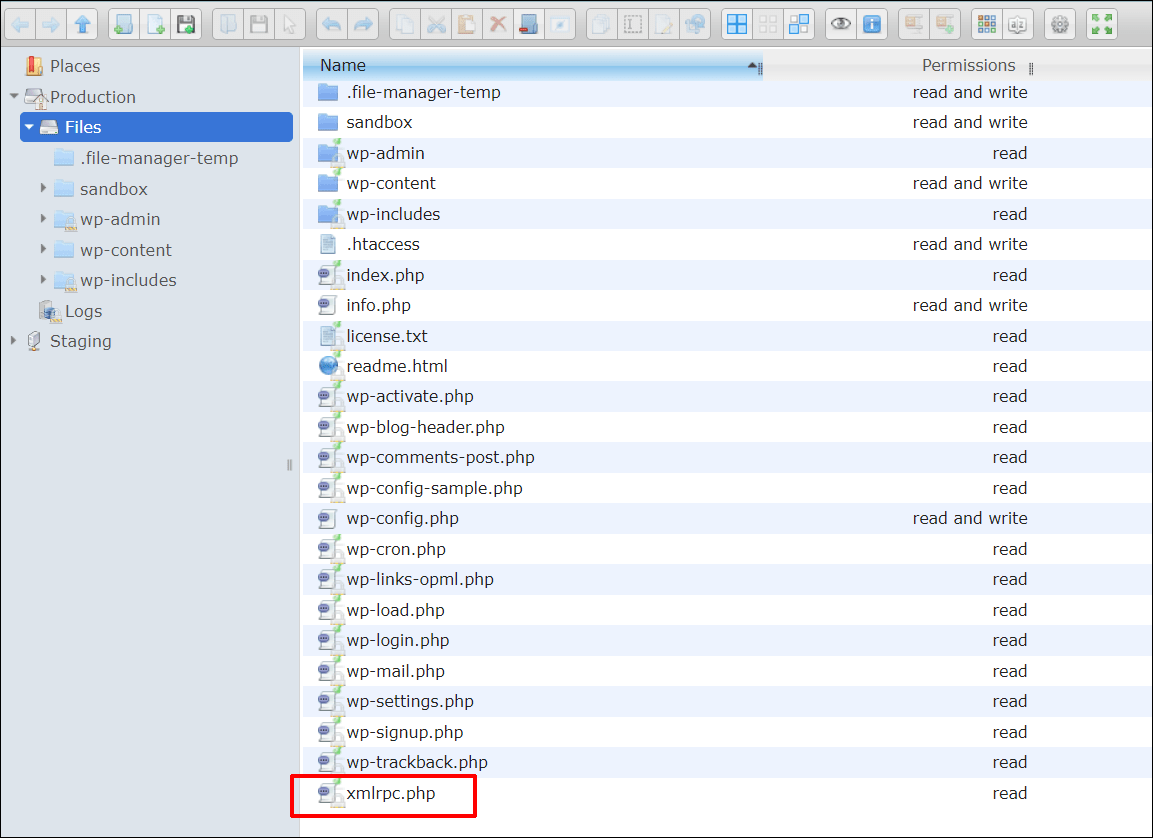

WordPress acceptă XML-RPC printr-un fișier numit xmlrpc.php , care poate fi găsit în directorul rădăcină al fiecărei instalări WordPress. De fapt, suportul WordPress pentru XML-RPC a făcut parte din WordPress chiar înainte ca WordPress să devină oficial WordPress.

Puteți afla mai multe despre XML-RPC și WordPress în această postare: XML-RPC și de ce este timpul să îl eliminați pentru securitatea WordPress.

Pentru ce este folosit XML-RPC?

Dacă trebuie să accesați site-ul dvs. WordPress, dar nu vă aflați aproape de computer, XML-RPC facilitează gestionarea de la distanță a conținutului și integrarea cu aplicații terțe și simplifică procesul de gestionare a site-urilor WordPress fără acces direct la tabloul de bord administrativ.

Utilizatorii WordPress pot beneficia de utilizarea XML-RPC în domenii precum:

- Blogging mobil : publicați postări, editați pagini și încărcați fișiere media de la distanță folosind aplicația mobilă WordPress sau alte aplicații mobile.

- Integrare cu clienții de blogging desktop : Aplicații precum Windows Live Writer sau MarsEdit permit utilizatorilor să scrie și să publice conținut de pe desktop-urile lor.

- Integrare cu servicii: faceți conexiuni la servicii precum IFTTT

- Instrumente de management de la distanță : permiteți gestionarea mai multor site-uri WordPress dintr-un singur tablou de bord.

- Trackback-uri și Pingback-uri utilizate de alte site-uri pentru a face referire la site-ul dvs.

În ciuda faptului că și-a pierdut popularitatea în fața unor API-uri mai noi, mai eficiente și mai sigure, construite pe standarde precum REST sau GraphQL și nu mai sunt acceptate de PHP începând cu versiunea 8.0, XML-RPC este încă utilizat pe scară largă în WordPress, deoarece este integrat în multe sisteme existente. .

XML-RPC și securitate WordPress

Dacă utilizați aplicația mobilă WordPress, doriți să faceți conexiuni la servicii precum IFTTT sau doriți să accesați și să publicați blogul de la distanță, atunci aveți nevoie de XML-RPC activat. În caz contrar, este doar un alt portal pe care hackeri îl pot viza și exploatează.

Avantaje și dezavantaje ale utilizării XML-RPC

Avantajele utilizării XML-RPC sunt în principal comoditatea și eficiența.

Deși majoritatea aplicațiilor pot folosi API-ul WordPress în loc de XML-RPC, unele pot necesita totuși acces la xmlrpc.php și îl folosesc pentru a asigura compatibilitatea cu versiunile mai vechi instalate activ.

Este important, totuși, să cunoașteți dezavantajele utilizării XML-RPC.

Practic, XML-RPC este un protocol învechit cu defecte de securitate inerente.

Acestea includ:

- Risc de securitate : XML-RPC poate fi exploatat pentru atacuri de forță brută la scară largă, deoarece permite încercări de conectare nelimitate. Atacatorii au folosit funcționalitatea XML-RPC pentru a executa atacuri cu forță brută pe scară largă împotriva site-urilor WordPress. Prin folosirea metodei system.multill, atacatorii pot testa mii de combinații de parole cu o singură solicitare.

- Performanță : XML-RPC poate fi un vector pentru atacuri DDoS prin funcția de pingback, transformând site-urile WordPress nebănuite în roboți împotriva domeniilor vizate și, potențial, încetinind sau blocând site-ul.

Cum să verificați dacă XML-RPC este activat/dezactivat pe site-urile WordPress

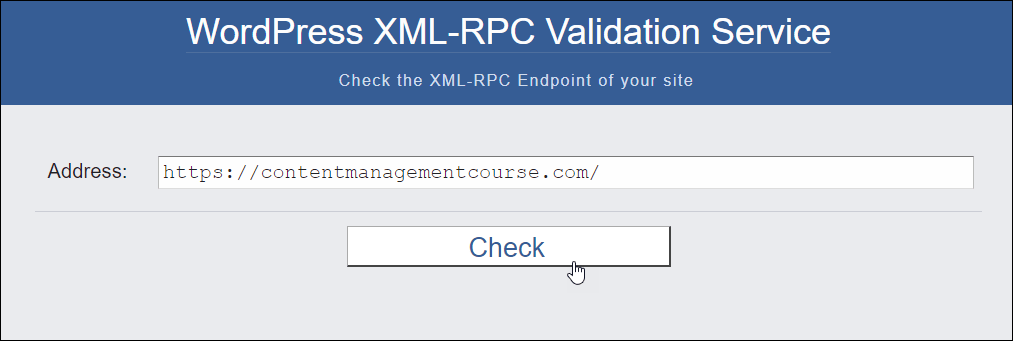

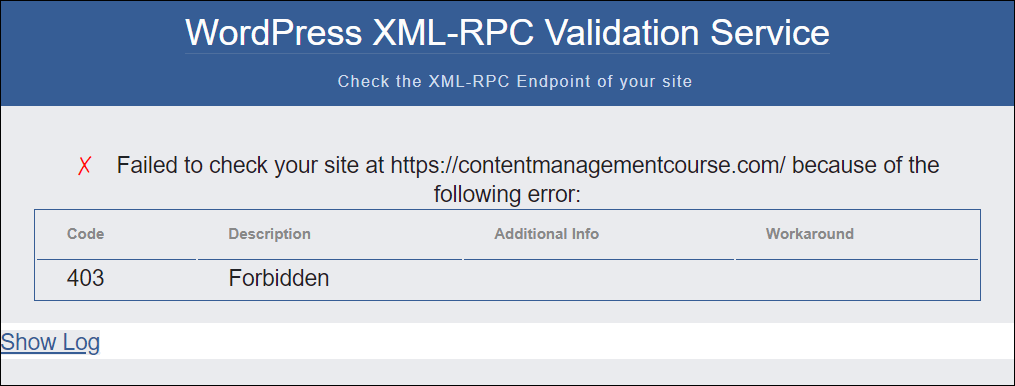

Puteți utiliza un instrument de validare XML-RPC pentru a verifica dacă site-ul dvs. WordPress are XML-RPC activat sau dezactivat.

Introduceți adresa URL în câmpul Adresă și faceți clic pe butonul Verificare.

EBOOK GRATUIT

Foaia ta de parcurs pas cu pas către o afacere profitabilă de dezvoltare web. De la obținerea mai multor clienți la scalarea ca un nebun.

EBOOK GRATUIT

Planificați, construiți și lansați următorul dvs. site WP fără probleme. Lista noastră de verificare face procesul ușor și repetabil.

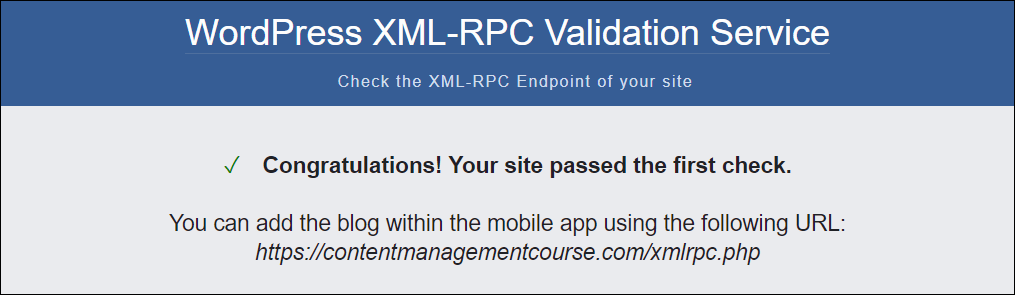

Dacă XML-RPC este activat, veți vedea un mesaj precum cel afișat mai jos.

După cum sa explicat mai sus, XML-RPC poate face site-urile WordPress vulnerabile la spam și atacuri cibernetice.

Acesta este motivul pentru care cele mai bune companii de găzduire blochează XML-RPC în mod implicit și de ce vă recomandăm să dezactivați XML-RPC pe site-urile dvs. WordPress, cu excepția cazului în care aveți aplicații instalate care necesită activarea acestuia.

Să aruncăm o privire, atunci, la câteva opțiuni pe care le puteți folosi pentru a dezactiva automat XML-RPC pe site-ul dvs. (consultați această postare pentru o metodă manuală care implică adăugarea de cod în fișierul dvs. .htaccess).

Automatizați-vă securitatea găzduirii cu instrumentul Block XML-RPC al WPMU DEV

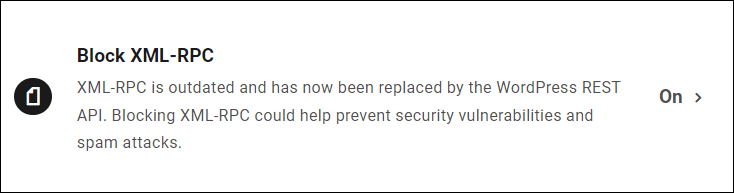

Am lansat recent un instrument de găzduire numit Block XML-RPC , care blochează automat cererile primite pe /xmlrpc.php atunci când este activat.

Dacă instrumentul este dezactivat, site-ul dvs. WordPress va permite aplicațiilor accesul la fișierul /xmlrpc.php .

Notă: Noile site-uri găzduite pe WPMU DEV sunt create cu instrumentul Block XML-RPC activat în mod implicit.

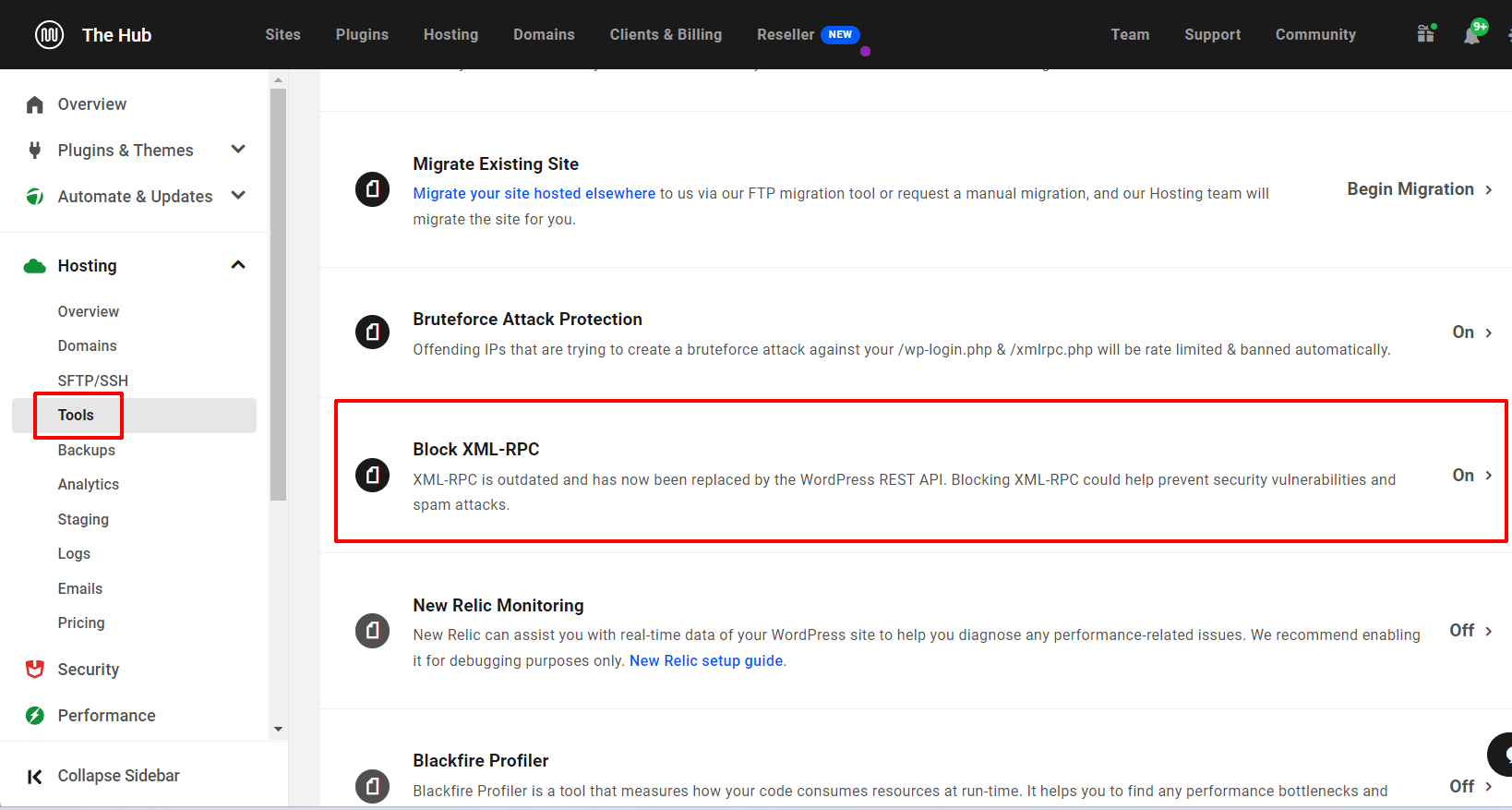

Pentru a accesa instrumentul și a activa blocarea XML-RPC pe site-urile existente, accesați The Hub și selectați fila Gazduire > Instrumente .

Faceți clic pe Pornit/Dezactivat pentru a comuta funcția și pentru a salva setările când ați terminat.

Asta este! Site-ul dvs. este acum protejat de exploatările și atacurile XML-RPC la nivel de server.

Nu este găzduit cu WPMU DEV? Te-am acoperit

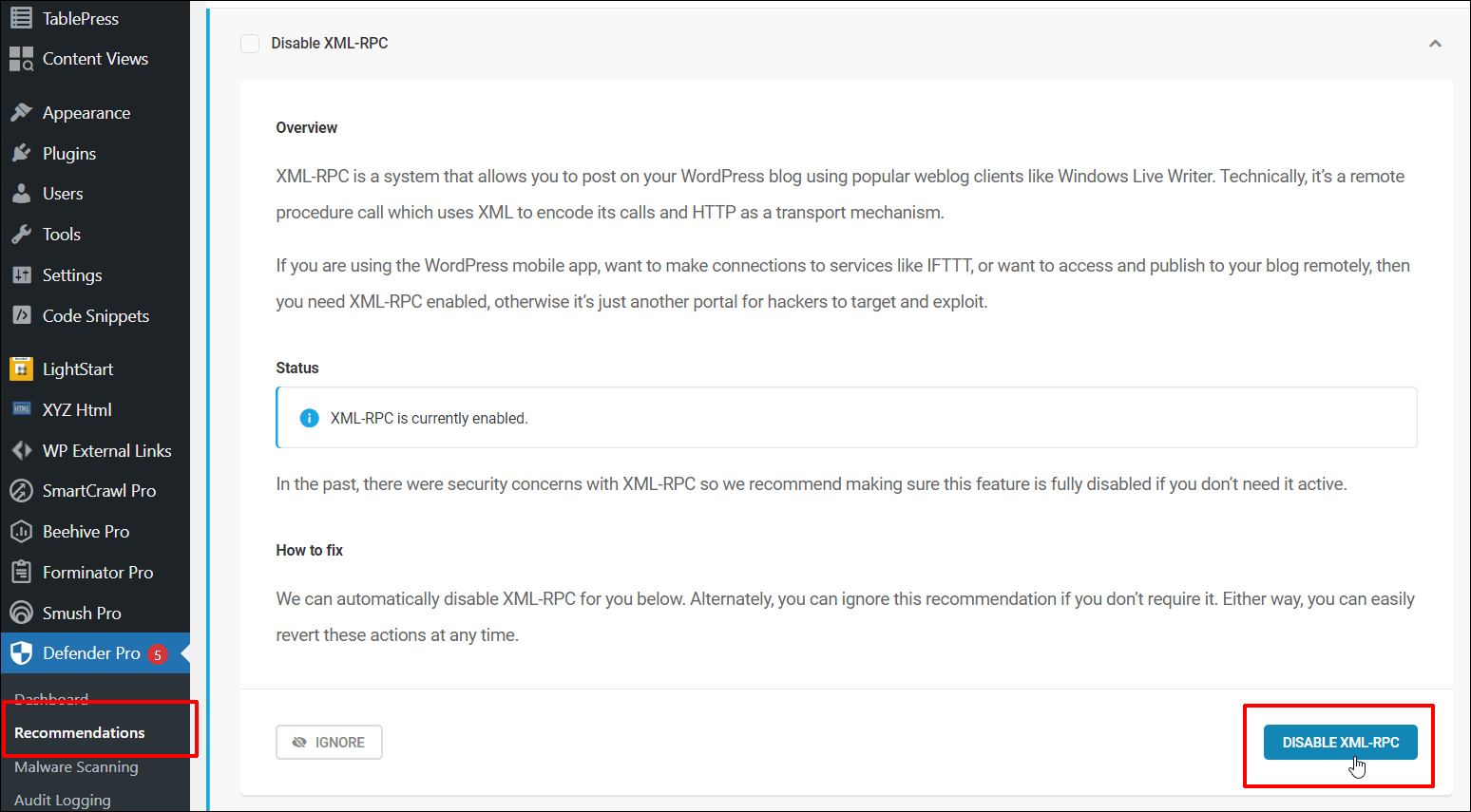

Dacă site-ul dvs. nu este găzduit cu WPMU DEV (tsk, tsk…) , puteți utiliza pluginul nostru gratuit de securitate Defender pentru a dezactiva XML-RPC.

Funcția Dezactivare XML-RPC se află în secțiunea Recomandări a pluginului.

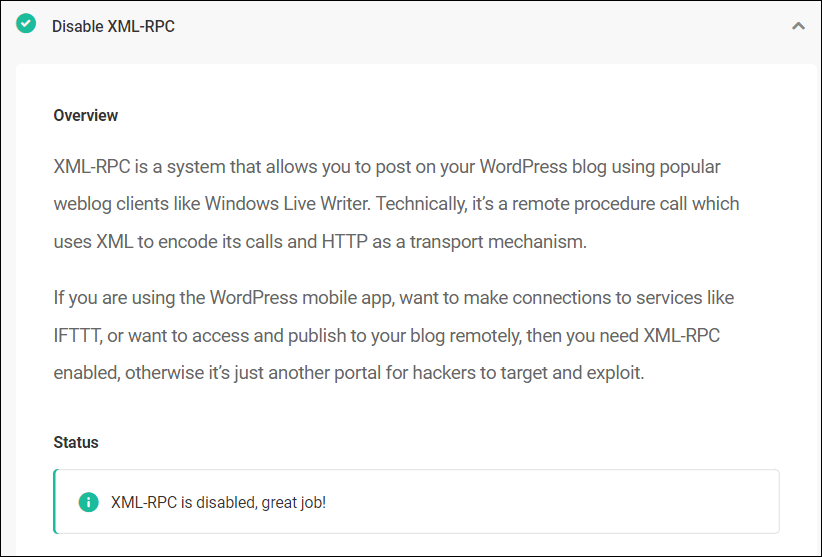

Puteți verifica dacă XML-RPC a fost dezactivat în secțiunea Stare .

Pentru modalități suplimentare de a vă proteja site-ul de atacurile DDoS, consultați acest tutorial: Cum să vă protejați site-ul de atacurile DDoS.

Notă: pluginurile WordPress blochează XML-RPC doar la nivel WordPress PHP, așa că dacă are loc un atac, cererea va ajunge în continuare WordPress PHP, crescând ulterior încărcarea serverului.

În schimb, când activați Block XML-RPC la nivel de server, solicitările nu vor ajunge niciodată pe site-ul dvs. și nu vor returna atacatorilor un mesaj de eroare „403 Forbidden”.

Pentru mai multe informații și tutoriale detaliate despre cele de mai sus, consultați aceste secțiuni de documente: Blocați instrumentul XML-RPC (gazduire) și Dezactivați XML RPC (pluginul Defender).

RESPECTĂ XML-RPC

Având în vedere potențialele riscuri de securitate, proprietarii de site-uri WordPress ar trebui să analizeze cu atenție dacă confortul oferit de XML-RPC depășește vulnerabilitățile sale.

Pentru site-urile WordPress care beneficiază de XML-RPC, recomandăm implementarea parolelor puternice, limitarea încercărilor de autentificare și utilizarea unui plugin de securitate precum Defender pentru a ajuta la atenuarea riscurilor.

Cu toate acestea, dacă funcționalitatea nu este necesară și site-urile dvs. rulează pe oricare dintre planurile noastre de găzduire, vă recomandăm insistent să dezactivați XML-RPC la nivel de server folosind instrumentul XML-RPC pentru a reduce și mai mult posibilitatea atacurilor DDoS și a forței brute.