Cum să eliminați avertismentul „Deceptive Site Ahead”? - MalCare

Publicat: 2023-04-19Ecranul mare roșu apare în browserul dvs. Google Chrome. Avertismentul de lângă bara de adrese a site-ului dvs. spune „Periculos”. Acestea sunt semnele că site-ul dvs. se află pe lista neagră a Google, deoarece site-ul dvs. a fost spart și este înșelător.

Primul lucru de făcut este să vă scanați site-ul web pentru a fi 100% sigur de hack.

Avertismentul site-ului înșelător este avertismentul Google pentru vizitatori cu privire la site-ul dvs. WordPress, deoarece programele malware au făcut site-ul dvs. periculos de vizitat. Este o situație gravă, deoarece programele malware pot cauza pierderi considerabile pentru site-ul dvs.

Vom ajunge la nivel cu tine: apariția avertismentului Deceptive Site Ahead pentru site-ul tău WordPress este rău. Dar, se poate repara. Vă vom arăta mai departe cum să remediați site-ul înșelător Google Chrome în acest articol.

TL;DR Pentru a elimina avertismentul Deceptive Site Ahead, mai întâi trebuie să scăpați de programul malware de pe site-ul dvs. web. Utilizați MalCare pentru a vă curăța instantaneu site-ul web, apoi trimiteți o solicitare de revizuire din Google Search Console. În 1-3 zile, Google va actualiza starea și va elimina avertismentul de pe site-ul dvs. web.

Ce este avertismentul Deceptive Site Ahead?

Avertismentul Deceptive Site Ahead este pur și simplu Google care le spune vizitatorilor că site-ul web pe care urmează să îl viziteze este nesigur. De obicei înseamnă că site-ul web are malware sau conținut înșelător și este folosit pentru atacuri de tip phishing. Acest lucru ar putea duce la expunerea vizitatorilor la pagini de spam, la conținut inadecvat sau nesigur sau chiar să fie un front pentru a colecta informații despre cardul de credit de la ei.

Este un avertisment Google Safe Browsing care apare atunci când vizitatorii dau clic pe un site web WordPress piratat din rezultatele căutării Google Chrome. Poate apărea ca un ecran roșu mare (și uneori este cunoscut ca ecranul roșu al morții) înainte ca cineva să facă clic pe site-ul web sau ca un avertisment „Periculos” în bara de adrese.

Avertismentul înșelător al site-ului nu este limitat la Google sau la Chrome, deoarece orice alt browser utilizează, de asemenea, aceeași listă neagră pentru a-și proteja utilizatorii. Aceasta înseamnă că, indiferent dacă utilizatorul dvs. este pe Internet Explorer, Safari, Firefox sau Opera, va vedea o variantă a acestui avertisment.

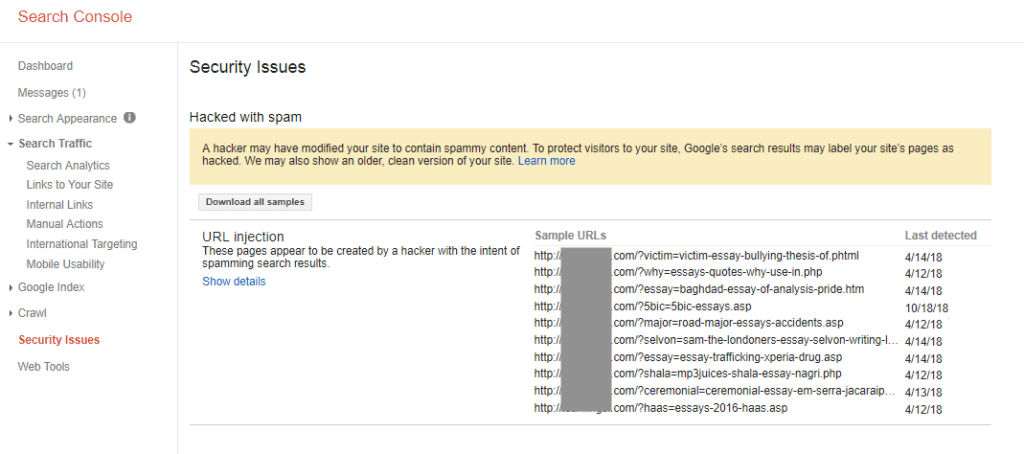

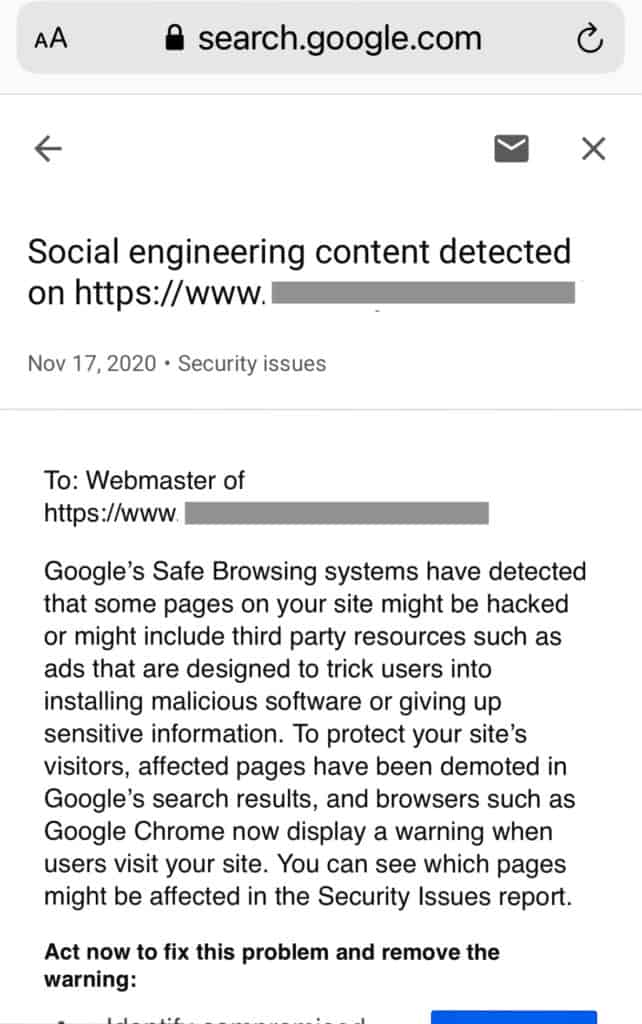

Dacă utilizați Google Search Console pentru site-ul dvs. web, veți vedea și avertismente semnalate în fila Probleme de securitate. Search Console vă va trimite și e-mailuri în acest sens, pentru ca dvs. să rezolvați aceste probleme cu prioritate.

Pentru a verifica dacă site-ul dvs. este pe lista neagră, consultați Raportul de transparență.

De ce apare pe site-ul dvs. avertismentul site-ului înșelător?

Avertismentul Deceptive Site Ahead este un semn sigur că site-ul dvs. WordPress a fost spart. De fapt, în majoritatea cazurilor, dacă un site web a fost semnalat de Google, acesta a fost piratat cel puțin câteva zile.

În plus, avertismentul Site Ahead înșelător pentru Chrome este doar unul dintre avertismentele Google. Site-ul dvs. web ar putea conține vulnerabilități în pluginuri sau să nu adere la bunele practici de securitate WordPress, cum ar fi utilizarea HTTP în loc de HTTPS. În aceste cazuri, Google vă poate semnala site-ul ca „Nesecurizat” sau „Acest site vă poate dăuna computerului”.

Toate acestea sunt dăunătoare pentru site-ul dvs. și pentru clasamentele sale SEO. Cu toate acestea, ar fi mult mai rău dacă hack-ul ar rămâne nedetectat. Vom vorbi mai multe despre impactul hackurilor mai târziu în articol. Deocamdată, vrem să ne concentrăm asupra problemei malware-ului la îndemână.

Cum să eliminați infecția cu malware de pe site-ul dvs.?

Pentru a scăpa de avertismentul Deceptive Site Ahead, trebuie să eliminați, în primul rând, infecția cu malware care provoacă avertismentul. Detaliem mai jos pașii pentru eliminarea programelor malware, dar să ne uităm mai întâi la o prezentare generală rapidă. Acesta este un proces în 3 pași:

- Scanați-vă site-ul web pentru malware

- Curățați malware-ul de pe site-ul dvs

- Eliminați mesajul înșelător al site-ului înainte prin trimiterea unei cereri de examinare la google

Lucruri importante de reținut

Înainte de a începe, există câteva lucruri de care trebuie să ții cont.

- Acționați rapid: pe lângă programele malware care fac ravagii pe site-ul dvs., Google urmărește, de asemenea, cât timp iau oamenii pentru a acționa problemele de securitate de pe site-ul lor. Acum nu este momentul să amânăm.

- Eliminarea programelor malware este dificilă: pentru majoritatea oamenilor, în orice caz. Puteți ignora precauția noastră dacă sunteți expert în WordPress. Dar am văzut prea multe site-uri web defecte din cauza încercărilor de eliminare a programelor malware greșite pentru a fi numărate și este îngrozitor să trebuiască să transmiteți veștile proaste administratorului site-ului.

- De asemenea, trebuie să remediați problemele de bază: hackerii au putut să vă infecteze site-ul din cauza unei vulnerabilități sau a unei uși din spate. Deși există și alte modalități prin care ar fi putut obține acces la site-ul dvs., peste 90% din hack-uri apar din cauza vulnerabilităților. Dacă scapi de malware, dar nu și de vulnerabilitate, infecția va reapare.

- Există sfaturi proaste: mulți oameni vin la noi cu site-uri web defecte, din cauza remediilor despre care au citit online. Sfatul rău nu este în mod deliberat rău intenționat, dar poate face mai mult rău decât bine.

Fără alte prelungiri, să începem să vă salvăm site-ul web de hackeri.

1. Scanați-vă site-ul web pentru malware

Primul lucru pe care trebuie să-l faceți este să vă scanați site-ul web pentru malware. Da, știți că site-ul dvs. este deja spart, dar o scanare profundă va verifica toate fișierele, folderele și baza de date pentru malware, conținut înșelător și vulnerabilități. După cum am spus mai înainte, curățarea malware-ului nu este suficientă; trebuie să scapi de problema de bază care a permis-o în primul rând.

Există câteva moduri de a vă scana site-ul web și vom vorbi puțin despre fiecare metodă.

- Scanați în profunzime site-ul dvs. [RECOMANDAT]: pentru a verifica fiecare fișier, folder și intrare din baza de date a site-ului dvs. WordPress, trebuie să instalați un plugin de securitate WordPress și să executați o scanare. Scanările profunde vor descoperi fiecare linie de malware și fiecare variabilă modificată care este suspectă. Instalați MalCare și obțineți rezultatele scanării în mai puțin de 5 minute.

- Utilizați un scaner online: dacă doriți să vă scanați site-ul web fără a instala un plugin de securitate, puteți utiliza un scaner online precum Sucuri Sitecheck. Acest tip de scaner va scana tot codul vizibil public al site-ului dvs. web. Acesta este un prim pas bun în diagnosticare, deoarece un scaner frontal va semnala malware în postări și pagini.

Cu toate acestea, este scurt atunci când scanați fișierele de bază WordPress, cum ar fi fișierul wp-config, de exemplu. Programele malware nu se lipesc întotdeauna în mod convenabil de zonele de cod vizibile public, așa că aceasta este, în cel mai bun caz, o jumătate de măsură. - Scanarea manuală: În afară de motivele evidente ale erorii umane, există multe, multe motive pentru care nu recomandăm nimănui să scaneze manual (sau, de altfel, să curețe) site-ul web. Cu site-urile mari, aceasta este o sarcină descurajantă și predispusă la o mulțime de programe malware să scape neobservate.

Cel mai bun mod de a găsi malware pe site-ul dvs. este să îl scanați cu un plugin de securitate, cum ar fi MalCare. Veți avea o evaluare concludentă a infecției și puteți continua cu curățarea malware-ului.

Alte diagnostice pentru a verifica dacă există programe malware

Dacă utilizați un plugin de securitate care nu este MalCare pentru a vă scana site-ul web, este posibil să aveți rezultate false pozitive. Alte plugin-uri precum WordFence și iThemes sunt cunoscute pentru a semnala codul personalizat inofensiv drept malware datorită mecanismelor lor de scanare.

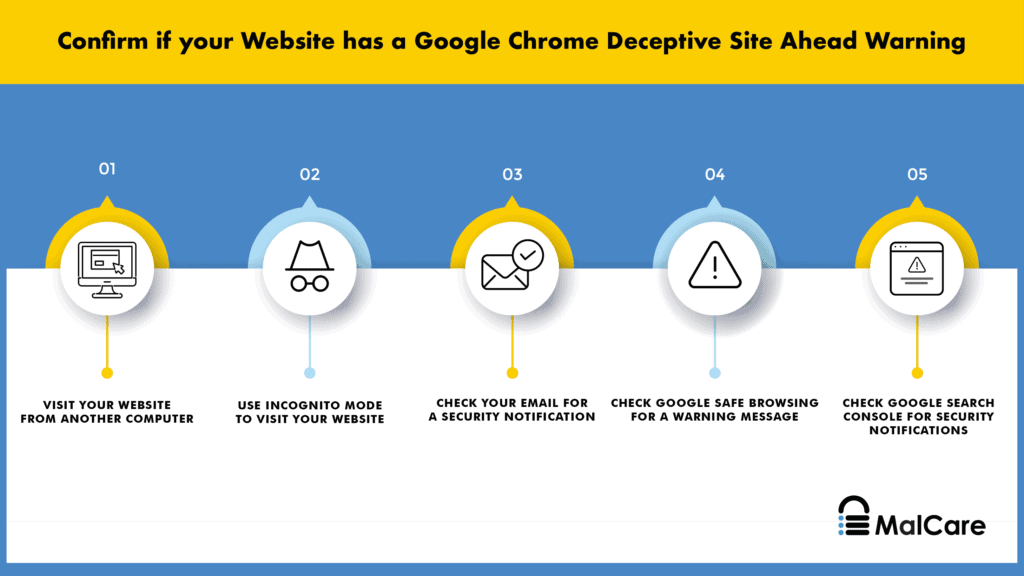

Deși mesajul de eroare Deceptive Site Ahead este un indiciu suficient de malware, puteți utiliza următoarele metode pentru a testa singuri infecțiile cu malware.

- Vizitați-vă site-ul web dintr-un browser incognito sau dintr-un alt computer, deoarece hackerii pot ascunde programele malware de la administrator

- Verificați numărul de pagini indexate pe Google. Dacă paginile spam au fost inserate în site-ul dvs., veți vedea o nepotrivire a numărului pentru rezultatele căutării. De exemplu, dacă site-ul dvs. are aproximativ 10 pagini, ar trebui să vă așteptați să vedeți câteva mai multe sau mai puține. Un număr mare, de exemplu, 100 sau chiar 1000 este un bun indicator al paginilor spam.

- Căutați jurnalele de activitate ale utilizatorilor neobișnuite , care pot indica că un hacker a obținut acces neautorizat la site-ul dvs. cu un cont de utilizator. Poate fi fie unul compromis, fie un utilizator fantomă, care arată activitate neobișnuită pentru acel cont. Permisiunile utilizatorului schimbate, o serie de modificări ale postărilor și paginilor sau crearea de noi pagini sunt indicatori buni aici.

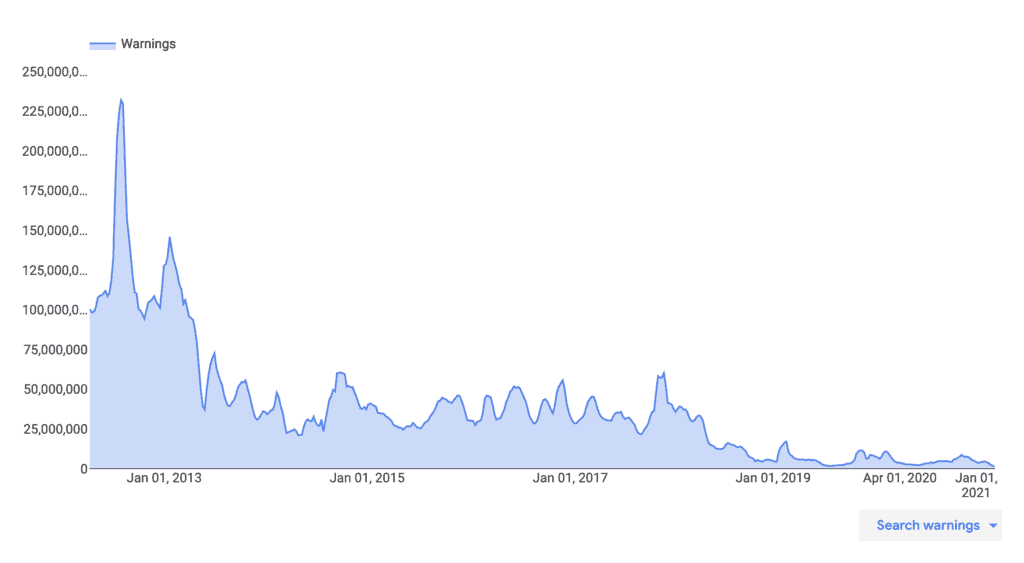

- Verificați dacă există tendințe ciudate în datele de analiză , cum ar fi vârfurile de trafic. Dacă desfășurați un eveniment de marketing sau reclame, atunci aceste vârfuri pot fi justificate, altfel pot fi simptomatice ale programelor malware.

În plus, site-ul dvs. web va fi afectat de numărul de trafic din cauza avertismentului Deceptive Site Ahead. Mai puține persoane care vă vizitează site-ul web vor duce la un număr mai mic și veți observa o scădere corespunzătoare a valorilor de implicare. - Căutați avertismente Google Search Console. Google încearcă să-și avertizeze utilizatorii pentru a promova o experiență de navigare sigură. Chiar dacă nu aveți un cont de consolă de căutare, puteți verifica în continuare dacă Google afișează un avertisment „Nu este sigur” pentru site-ul dvs.

- Verifică vulnerabilități pentru pluginurile și temele instalate , dacă nu le-ați ținut actualizat. Dacă aveți versiuni mai vechi de pluginuri și teme, probabil că există puncte de intrare pentru malware. Dacă tabloul de bord are un indicator „Actualizează acum” lângă un plugin sau o temă instalată, Google a descoperit recent vulnerabilități în acelea specifice.

- Eliminați pluginurile și temele anulate. Este tentant să obțineți un plugin sau o temă premium pentru nimic, dar există întotdeauna o agendă ascunsă. Nu există un prânz gratuit. Pluginurile și temele premium au licențe sparte, ceea ce înseamnă că dezvoltatorii originali nu le vor putea susține cu actualizări. Și aceasta este partea benignă a software-ului anulat. Acest software are adesea uși din spate și programe malware încorporate, astfel încât hackerii pot ajunge la site-ul dvs. atunci când este instalat.

2. Curățați programele malware de pe site-ul dvs. web

Bine, acum suntem în modul luptă. Aici lucrurile pot deveni noduroase, în funcție de ruta pe care o parcurgeți pentru a elimina programele malware de pe site-ul dvs. web. Există 3 moduri de a scăpa de programele malware de pe un site WordPress care provoacă site-uri înșelătoare și vom vorbi despre ele fiecare, în ordinea de la cel mai eficient la cel mai puțin eficient :

- Utilizați un plugin de securitate pentru a elimina programele malware

- Angajați un expert în securitate pentru a vă curăța site-ul

- Curățați-vă site-ul manual

Cel mai important lucru este să vă curățați site-ul rapid. De fiecare dată când lăsați malware-ul pe site-ul dvs. web, pierderile sunt din ce în ce mai mari. În unele cazuri, acestea se înrăutățesc exponențial.

Opțiunea 1: utilizați un plugin de securitate pentru a elimina programele malware de pe site-ul dvs. web

Vă recomandăm să utilizați MalCare pentru a elimina programele malware de pe site-ul dvs. web. Este cel mai bun plugin de securitate din clasă pentru site-ul dvs. WordPress, deoarece va elimina hack-urile chirurgical din fișierele site-ului dvs. și din baza de date a acestuia. La sfârșitul unei curățări MalCare, veți avea site-ul dvs. web și datele înapoi complet intacte.

Pentru a utiliza MalCare, tot ce trebuie să faceți este:

- Instalați MalCare pe site-ul dvs. web

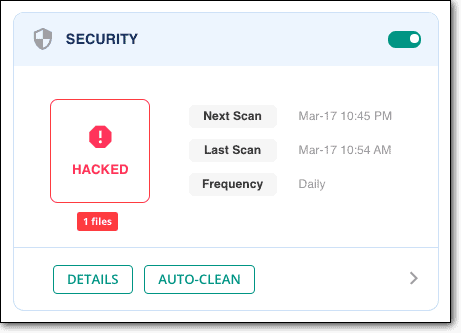

- Scanați-vă site-ul web din tabloul de bord

- Curățați automat când vi se solicită să scăpați de malware

Si asta e. Curățarea durează câteva minute, iar site-ul dvs. este din nou ca nou. Dacă ați folosit MalCare pentru a vă scana site-ul web, atunci tot ce trebuie să faceți este să faceți upgrade pentru a curăța instantaneu.

Odată ce MalCare este instalat, acesta vă va scana site-ul zilnic pentru amenințări și vă va proteja site-ul de roboți și hackeri. Cu MalCare, obțineți și un firewall puternic pentru aplicații web, care vă va ajuta să filtrați traficul rău intenționat din țară sau dispozitiv și un tablou de bord din care vă puteți administra site-ul cu ușurință.

Cum să utilizați MalCare dacă nu aveți acces la site-ul dvs. web ?

Când site-ul tău este spart, de multe ori se poate simți că fiecare ușă ți se trântește în față. Google v-a semnalat site-ul web cu site-ul înșelător și este posibil să nu aveți acces deloc la site-ul dvs. Această stare de lucruri se poate întâmpla dacă hackerul v-a infectat site-ul web cu un hack de redirecționare sau dacă o gazdă web v-a suspendat contul. Oricum, nu puteți accesa wp-admin pentru a instala un plugin de securitate.

Nu totul este însă pierdut. Luați legătura cu noi sau trimiteți-ne un e-mail la support [at] malcare [dot] com și vă vom ghida prin următorii pași. Vă vom ghida și prin procesul de nesuspendare a site-ului dvs. web.

Opțiunea 2: Angajați un expert în securitate WordPress

Dacă alegeți să nu instalați un plugin de securitate, atunci vă rugăm să mergeți pe calea expertului în securitate WordPress pentru a curăța programele malware și conținutul înșelător de pe site-ul dvs. Deși nu putem vorbi despre eficacitatea altor experți în securitate, ne așteptăm ca aceștia să fie conectați la domeniul de securitate al site-ului WordPress și astfel să fie capabili să ofere o soluție viabilă.

Experiența noastră a fost că experții în securitate cu adevărat eficienți sunt prohibitiv de scumpi; în mod justificat, deoarece ceea ce fac ei este incredibil de tehnic și dificil. Ar trebui să știm, pentru că avem o echipă din ei la MalCare. Singura diferență este că serviciile experților noștri sunt disponibile gratuit cu pluginul nostru de securitate.

Opțiunea 3: curățați manual site-ul web

Am curățat mii de site-uri web pentru clienți și chiar și atunci nu recomandăm curățarea manuală. Este un proces încărcat, cu o cantitate enormă de riscuri, cu șanse reduse de succes, cu excepția cazului în care sunteți un expert în securitate WordPress de bună credință. (În acest caz, nu ar trebui să citiți acest articol.)

Dacă intenționați să abordați malware-ul pe propriul dvs. abur, vă vom ajuta cât mai bine. Nu putem garanta că veți avea succes, deoarece fiecare hack poate fi foarte diferit și nu există o abordare unică pentru toate.

Pentru a începe acest proces, trebuie să știți următoarele:

- Structura fișierelor WordPress și funcționarea acesteia: Ce fișiere sunt importante, cum funcționează între ele, cum sunt instalate temele și pluginurile, cum funcționează.

- Programare: ce fac scripturile? Cum interacționează ei unul cu celălalt? Ce fac ei de fapt? Codul suplimentar pe care îl vedeți este cod personalizat sau malware?

- Instrumente backend: cunoașterea lucrului cu cPanel, SFTP, File Manager, phpMyAdmin și toate celelalte instrumente din contul dvs. de gazdă web.

Dacă, deloc, nu sunteți familiarizat cu oricare dintre cele de mai sus, vă sugerăm să vă opriți chiar aici și să curățați folosind MalCare. Am menționat anterior că timpul este esențial și nu este momentul pentru a dobândi competențe în aceste instrumente pentru a face față unui hack.

A. Obțineți acces la site-ul dvs. web

Dacă gazda dvs. web v-a suspendat contul, atunci acesta este primul pas. În caz contrar, săriți la următorul.

Contactați asistența pentru gazdă web pentru a-i determina să treacă pe lista albă IP-ul dvs. pentru curățare. Ți-ar fi blocat site-ul web după ce au efectuat scanări, așa că cereți și acele rezultate. Rezultatele vor oferi un punct de plecare pentru curățarea malware-ului.

b. Faceți o copie de rezervă a site-ului dvs

Acesta este un pas critic în curățare: vă rugăm să faceți o copie de rezervă a site-ului dvs. Curățările manuale pot merge lateral foarte repede, iar o copie de rezervă este singurul lucru care va salva ziua. Chiar și un site web cu programe malware este mai bine decât niciun site.

Dacă gazda dvs. web detectează programe malware pe site-ul dvs. web, ar putea, de asemenea, să-l ștergă fără avertisment. Desigur, acest lucru depinde de gazda web în cauză, dar este cu adevărat mai bine să greșești din partea precauției.

Pentru a face o copie de rezervă, utilizați BlogVault. Există o perioadă de încercare gratuită de 7 zile pentru a începe, iar odată configurată, va fi nevoie de copii de rezervă automate regulate ale site-ului dvs. Chiar dacă gazda dvs. web elimină site-ul dvs. web, veți avea în continuare copii de siguranță ale site-ului dvs. web, deoarece backup-urile BlogVault sunt stocate pe servere externe. În plus, un plugin de rezervă este întotdeauna un pariu mult mai bun decât să te bazezi pe copii de rezervă și restaurări manuale.

c. Descărcați din nou nucleul, pluginurile și temele WordPress din depozit

Nu știm unde s-ar putea ascunde malware-ul, așa că, din fericire, există unele lucruri pe care le puteți înlocui complet fără probleme. Notați versiunile care au fost instalate pe site-ul dvs. și descărcați-le. Versiunile mai vechi sau mai noi pot avea cod diferit și pot cauza mai târziu probleme de compatibilitate pe site-ul dvs. web.

Odată descărcat și dezarhivat, comparați fișierele și folderele noilor instalări cu cele de pe site-ul dvs. Acesta este un proces obositor de făcut manual, așa că puteți utiliza un verificator de diferențe online pentru a evidenția diferențele. Va fi încă plictisitor, dar ceva mai rapid.

Un cuvânt de precauție aici: codul personalizat de pe site-ul dvs. nu este malware. Uneori este necesar ca designerii web să modifice codul oficial pentru a crea experiența potrivită pentru site-ul web. Diferențele se pot datora acestui motiv.

În afară de aceasta, această tehnică de potrivire a fișierelor este ceea ce majoritatea pluginurilor de securitate, cu excepția MalCare, folosesc pentru a descoperi malware. Se poate dovedi a fi ineficient, mai ales în cazul codului personalizat.

În orice caz, notează toate diferențele și pune fișierele deoparte. În acest moment, nu șterge nimic.

d. Verificați dacă există pluginuri false

Deoarece aveți la îndemână o listă de pluginuri și teme cu ușurință acum, puteți verifica dacă vreunul dintre ele este pluginuri false. Nu veți găsi pluginuri false în depozitul WordPress de descărcat, iar folderul cu pluginuri va conține de obicei foarte puține fișiere, uneori doar un singur fișier. De asemenea, pluginurile false nu respectă convențiile de denumire tipice pentru pluginurile WordPress.

Dacă utilizați deloc software anulat, puteți fi sigur că acesta este probabil motivul pentru care site-ul dvs. a fost spart în primul rând. Pluginurile și temele anulate sunt atractive pentru prețurile lor mici, dar au un cost ridicat. Hackerii infuzează codul cu malware sau uși din spate cel puțin și așteaptă ca oamenii să le instaleze, lansând astfel un covor de bun venit pentru activitățile lor nefaste.

e. Reinstalați nucleul WordPress

Acum că aveți noile instalări, este timpul să începeți să înlocuiți fișierele și folderele. Motivul pentru care vă sugerăm să faceți acest lucru este că instalările noi vor avea grijă de malware-ul încărcat în directorul de fișiere al site-ului dvs.

Cu toate acestea, această metodă nu este lipsită de riscuri. O instalare sau o restaurare poate eșua la fel de bine, așa că vă rugăm să faceți backup site-ului dvs. în cazul în care nu ați făcut-o deja.

Conectați-vă la cPanelul contului dvs. de găzduire web și utilizați instrumentul File Manager pentru a accesa fișierele site-ului dvs. Înlocuiți complet următoarele foldere:

/wp-admin

/wp-include

Din fericire, aceste 2 foldere conțin numai fișiere WordPress de bază și se schimbă rareori chiar și între versiuni. Conținutul și configurațiile dvs. sunt stocate în altă parte, așa că vor rămâne neafectate. De fapt, aceste foldere nu ar trebui să difere de omologii lor de instalare curată.

Apoi, căutați cod ciudat în aceste fișiere critice:

index.php

wp-config.php

wp-settings.php

wp-load.php

.htaccess

Ne dăm seama că „codul ciudat” nu este o directivă ușor de urmat, dar malware-ul poate lua multe forme. Vă sugerăm să căutați scripturi care nu sunt prezente în instalațiile curate și să le examinați cu atenție. Doar pentru că nu sunt acolo în instalările curate nu le face să fie malware, dar este un loc bun pentru a începe.

Vă rugăm să fiți extrem de atenți dacă alegeți să căutați în aceste fișiere. O mică schimbare vă poate distruge complet site-ul. Recuperarea după aceea este o sarcină grea.

În continuare, /wp-uploads nu ar trebui să aibă deloc fișiere PHP (fișiere precum wp-tmp.php). Ștergeți orice găsiți în acel folder.

Din păcate, nu putem oferi sfaturi mai specifice în acest moment. După cum am spus mai devreme, malware-ul poate arăta ca absolut orice. Am văzut fișiere imagine și pictograme piratate, toate care par complet inofensive la prima vedere.

Dacă credeți că un întreg fișier este malware, plasați fișierul în carantină în loc să îl ștergeți. Asta înseamnă că modificați extensia fișierului cu ceva care nu este executabil: de exemplu, php to pho.

Dacă bănuiți că un cod este rău intenționat, încercați să îl ștergeți pentru a vedea ce se întâmplă. În cazul în care site-ul dvs. se defectează, puteți înlocui fișierul cu același fișier din backup.

f. Curățați folderele de plugin și teme

Următorul pentru curățare este folderul /wp-content cu toate fișierele plugin și teme. Repetați același proces pe care tocmai l-ați făcut cu fișierele de bază WordPress, comparând codul cu atenție pentru a găsi modificări și completări.

Din nou, vrem să vă avertizăm să nu ștergeți ceva diferit în mod sumar. Dacă ați modificat setările și configurațiile, ar trebui să vă așteptați să vedeți unele modificări în cod. Cu toate acestea, dacă vă simțiți confortabil să ștergeți în întregime personalizarea, atunci cea mai rapidă modalitate de a curăța malware-ul care se ascunde în aceste fișiere este înlocuirea completă a pluginurilor și a fișierelor cu teme.

Din experiența noastră, administratorii nu sunt dispuși să piardă orice personalizare și aceasta este o atitudine corectă de luat din cauza muncii implicate.

În timpul curățării programelor malware, este util să știți cum funcționează codul pe site. Scripturile malware pot fi complet inofensive, până când un alt fișier le execută. Al doilea fișier va arăta, de asemenea, complet inofensiv. Acest mecanism de blocare și cheie al unor programe malware îl face dificil de identificat.

Dacă site-ul dvs. are o mulțime de plugin-uri și teme, active sau nu, acest pas poate dura câteva zile pentru a parcurge o echipă de căutători. În interesul timpului, verificați dacă există malware în următoarele fișiere ale temei active:

header.php

footer.php

funcții.php

Într-o secțiune anterioară, am menționat căutăm vulnerabilități în pluginurile instalate. Începeți cu acele plugin-uri și lucrați prin listă. Nu încetați să căutați, chiar dacă credeți că ați găsit malware-ul la jumătatea listei dvs. Malware poate exista în toate fișierele simultan, așa că trebuie să verificați totul.

g. Curățați programele malware din baza de date

Obțineți o descărcare a bazei de date a site-ului dvs., fie din phpMyAdmin, fie din backup-ul pe care l-ați făcut. Verificați fiecare dintre tabele pentru scripturi neașteptate. Începeți cu postări și pagini, deoarece acestea sunt cele mai de obicei vizate și funcționează de acolo.

În cazul hack-ului de redirecționare, malware-ul infectează fiecare postare și pagină. Deci, dacă găsiți scriptul malware într-una, puteți utiliza interogări SQL pentru a găsi același script în celelalte postări și pagini și pentru a-l curăța. Cu toate acestea, avertismentul nostru anterior se aplică în continuare: nu încetați să priviți la jumătatea drumului.

Trebuie să aveți grijă deosebită dacă al dvs. este un site de comerț electronic. Baza de date va conține informații critice despre utilizatori și comenzi, așa că vă rugăm să fiți 100% sigur că ștergeți doar programe malware.

h. Scoateți toate ușile din spate

Odată ce ați eliminat infecția, este timpul să închideți punctul de intrare. Acestea pot fi vulnerabilități în pluginuri și teme, pe care trebuie să le abordați mai târziu, actualizându-le. Cu toate acestea, înainte de asta, trebuie să verificați dacă există uși din spate.

Ușile din spate sunt tunelurile secrete în site-ul dvs. și, dacă rămân, site-ul dvs. va fi sigur infectat din nou. Din păcate, la fel ca malware-ul, o ușă din spate poate fi aproape oriunde.

Încercați să căutați funcții ca acestea:

eval

base64_decode

gzinflate

preg_replace

str_rot13

Acest cod nu înseamnă că sunt uși din spate, deoarece există utilizări legitime pentru acest cod. Dar ar putea fi, așa că merită verificat. Înainte de a le șterge, analizează-le în detaliu pentru a afla ce fac.

i. Reîncărcați fișierele curățate

Odată ce aveți un site web curat, trebuie să-l restaurați. În primul rând, trebuie să ștergeți fișierele și baza de date existente și să încărcați omologii curățați. Conectați-vă la cPanel și utilizați File Manager și phpMyAdmin pentru a face acest lucru. Alternativ, puteți utiliza SFTP pentru a gestiona procesul de restaurare.

j. Goliți memoria cache

Goliți memoria cache WordPress, astfel încât browserele vizitatorilor să încarce versiunea curățată a site-ului dvs., nu vechea versiune piratată.

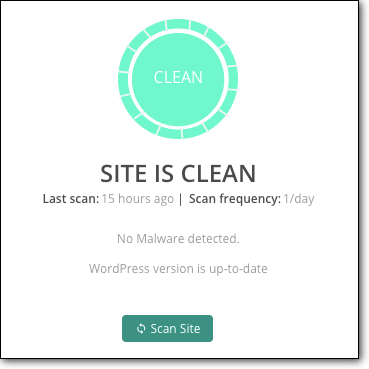

k. Utilizați un scaner de securitate pentru a confirma că malware-ul a dispărut cu siguranță

Aceasta este, practic, o verificare pentru a vedea că totul a decurs conform planului și că într-adevăr ați curățat cu succes malware-ul. Utilizați același scaner din secțiunea de scanare pentru a confirma.

De ce ar trebui să evitați curățarea manuală a unui site WordPress piratat?

Un hack este ca o infecție și ne-ați fi văzut referindu-ne la malware în acei termeni pe parcursul articolului. Dacă ați avut o infecție, ați dori să mergeți la un specialist pentru îndepărtare. Nu ați încerca să găsiți fiecare instanță a infecției din sistemul dvs. și să o eliminați una câte una.

Acest lucru poate suna dramatic, dar un site web este esențial pentru cei care le conduc. Ele pot fi piatra de temelie a afacerii tale și nu ar trebui luate cu ușurință. Chiar și blogurile personale reprezintă timpul investit.

Curățările manuale merg adesea prost și site-uri web întregi sunt pierdute. Aducerea lor înapoi după aceea este dificilă, cu excepția cazului în care aveți o copie de rezervă pentru început. De aceea, la început, am insistat atât de mult pe copiile de rezervă.

Chiar și experții în securitate WordPress folosesc instrumente pentru a găsi malware, deoarece este mai bine să facă acest lucru. Un plugin de securitate este un instrument pe care îl puteți folosi minus expertul pentru a vă elibera site-ul de ghearele malware.

Eliminați site-ul înșelător trimițând la Google cererea de revizuire

În acest moment, avertismentul Deceptive Site Ahead va fi în continuare acolo, chiar dacă malware-ul a fost eliminat. Acest lucru se datorează faptului că Google nu a scanat încă site-ul dvs. nou curățat. În cele din urmă o vor face, dar nu există nicio modalitate de a spune cât timp va dura, așa că trebuie să luați măsuri pentru a trece înainte de site-ul înșelător.

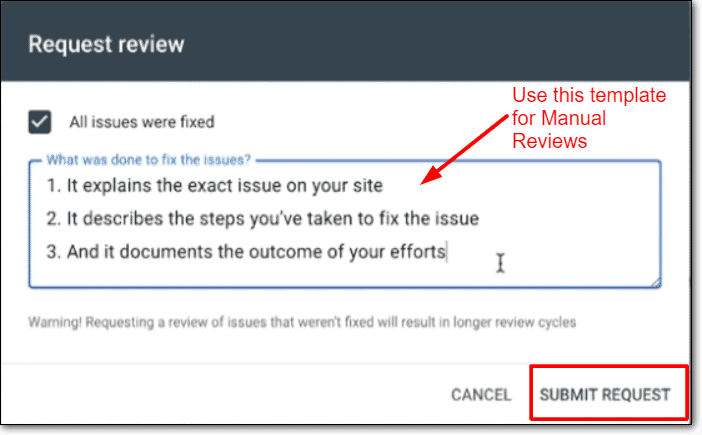

AVERTISMENT: Înainte de a trimite o solicitare de examinare la Google, trebuie să fiți 100% sigur că site-ul dvs. nu are urme de malware prezente nicăieri pe el. Dacă site-ul dvs. este încă infectat, Google vă va respinge solicitarea de a remedia site-ul înșelător înainte de mesajul de avertizare de pe site-ul dvs. WordPress. Fiți respins de Google de prea multe ori, iar Google vă va semnala drept „infractor recidivat” și nu veți putea solicita o examinare timp de 30 de zile.

Solicitarea unei revizuiri este un proces simplu, iar fiecare dintre solicitări este revizuită manual de echipa lor.

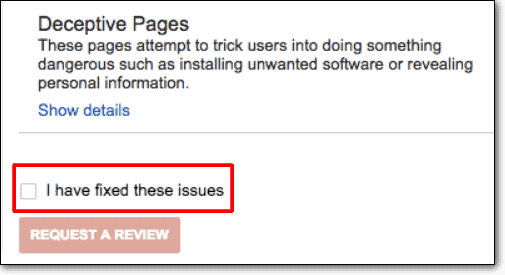

- Conectați-vă la Google Search Console

- Găsiți fila Probleme de securitate și derulați în jos

- Faceți clic pe butonul „Solicitați o revizuire”.

- Completați formularul cu toate informațiile relevante ale pașilor întreprinși pentru rezolvarea problemelor de securitate

- Trimite cererea

Solicitarea de examinare durează câteva zile pentru a fi rezolvată și, din păcate, în tot acest timp, avertismentul Chrome Deceptive Site Ahead va rămâne activ. Acest lucru nu poate fi ajutat și nici accelerat. Este o practică proastă să trimiteți prea multe solicitări de revizuire și către Google, iar acea strategie va fi contrară dacă vă blochează ca recidivant.

Cheia aici este să aveți răbdare și să așteptați rezultatele cererii.

Ce se întâmplă dacă site-ul dvs. este curat și solicitarea de examinare încă eșuează?

Am avut adesea oameni care ne-au trimis prin e-mail această problemă, spunând că site-ul lor curat este semnalat pentru conținut înșelător. Acest lucru este cauzat de obicei de două situații:

- Dacă administratorul a folosit un alt plugin pentru a-și curăța site-ul web sau a încercat să o facă manual, unele programe malware au rămas în urmă. Deci, curățarea a fost un eșec, iar Google a detectat-o ca atare.

- Dacă curățarea a fost un succes, pot exista mici resturi, cum ar fi link-uri proaste, care cauzează alertele.

Navigarea sigură Google arată rareori rezultate false pozitive, dar dacă o fac este pentru că instrumentele lor scanează versiuni stocate în cache ale site-ului. Goliți memoria cache a site-ului web și scanați încă o dată pentru a fi absolut sigur că malware-ul a dispărut cu siguranță. Apoi puteți solicita o altă revizuire.

Cum să preveniți reapariția mesajului de eroare Deceptive Site Ahead?

Protejați-vă site-ul web de malware, iar site-ul dvs. nu ar trebui să aibă niciodată un alt caz de mesaj înșelător al site-ului înainte. Poate suna simplu, dar protejarea site-ului dvs. în mijlocul unui peisaj de amenințări în continuă evoluție, fără ajutor, nu este o glumă.

Iată pașii pe care îi puteți lua pentru a preveni reinfectarea și pentru a vă proteja site-ul, datele și vizitatorii de vătămări:

- Instalați un plugin de securitate precum MalCare , o soluție all-in-one care scanează, curățează și vă protejează site-ul

- Implementați politici puternice privind parolele , cum ar fi solicitarea unor modificări regulate

- Examinați conturile de utilizator în mod regulat și acordați doar privilegiile minime necesare

- Alegeți pluginuri și teme bune de la dezvoltatori reputați; cu siguranță niciun software anulat

- Instalați SSL pentru a cripta comunicarea înapoi și de pe site-ul dvs

- Actualizați totul în mod regulat, în special actualizările care corectează vulnerabilitățile de securitate

- Investește în copii de rezervă pentru asigurare

- Implementați măsuri de consolidare WordPress care funcționează în câteva clicuri rapide.

Securitatea site-ului web este un proces continuu, deoarece malware-ul continuă să se schimbe. Un plugin de securitate bun este o parte nenegociabilă a unei bune strategii de securitate și vă va ajuta pe termen lung.

De ce semnalează Google site-urile periculoase?

Navigarea sigură Google este o funcție pe care Google o oferă utilizatorilor de căutare, astfel încât aceștia să aibă o experiență de navigare sigură (după cum sugerează și numele). Prin urmare, Google dorește să-și țină utilizatorii departe de conținutul înșelător, conținutul spam, codul rău intenționat și site-urile periculoase.

Un exemplu de experiență de navigare periculoasă este atunci când hackerii pot introduce conținut înșelător într-un site web pentru a păcăli vizitatorii să partajeze informații sensibile, cum ar fi parolele sau detaliile cărții de credit. Acest lucru este cunoscut sub numele de phishing și este un tip de atac de inginerie socială.

Navigarea sigură Google protejează, de asemenea, utilizatorii de vizitarea site-urilor cu descărcări dăunătoare. Un hacker vă poate folosi și site-ul web pentru a infecta multe dispozitive ale utilizatorilor, dacă descarcă acel conținut.

Hackerii și programele malware sunt o amenințare periculoasă, iar mulți oameni și companii au suferit pierderi din cauza activităților lor nefaste. Google și multe alte companii responsabile doresc să protejeze utilizatorii de pe Internet, iar Navigarea sigură este o modalitate de a face acest lucru.

Ce face ca site-ul Google Chrome Deceptive Ahead să apară pe un site web?

Site-urile web infectate cu programe malware sunt folosite pentru a răspândi viruși, keylogger și troieni pe alte dispozitive. Ele pot fi, de asemenea, folosite pentru a facilita alte hack-uri și atacuri rău intenționate. În cele din urmă, sunt folosite pentru a fura date critice, cum ar fi acreditările de conectare și informațiile financiare.

Acestea sunt câteva dintre infecțiile tipice pe care le-am văzut care declanșează avertismentul înșelător al site-ului:

- Phishingul este un atac de inginerie socială, ceea ce înseamnă că hackerul a înființat o pagină web aparent oficială pentru a înșela un utilizator să renunțe de bună voie la informații precum numerele cardului de credit, numărul de telefon și e-mailul. Acesta este cel mai mare motiv pentru care un site web este semnalat ca fiind înșelător, chiar dacă Google Safe Browsing are un avertisment dedicat semnalării site-urilor web de phishing.

- Conținutul de inginerie socială încorporat poate promova legături rău intenționate și afaceri ilicite. De asemenea, pot redirecționa utilizatorii dvs. web către un site web rău intenționat. Destul de des, acest conținut încorporat este ascuns administratorilor, așa că numai vizitatorii îl văd.

- Atacurile WordPress XSS pot exploata vulnerabilitățile din site-ul dvs., pluginuri și teme pentru a insera JavaScript rău intenționat în codul dvs. de front-end sau backend.

- Atacurile cu injecție SQL pot fi folosite pentru a infiltra, modifica și distruge baza de date a unui site web. Poate fi folosit și pentru a trimite hackerului o copie a întregii baze de date.

- Instalarea incorectă a certificatului dvs. SSL poate cauza uneori afișarea avertismentului, deoarece site-ul dvs. web are acum conținut care apare de la 2 site-uri web separate: cel HTTPS și cel HTTP. Aceasta este cunoscută mai frecvent sub numele de avertizare de conținut mixt, deoarece Google tratează site-urile HTTP și HTTPS ca entități separate.

Pe lângă infecțiile cu malware, Google vă va semnala și site-ul dacă aveți „servicii terță parte insuficient etichetate”. Ceea ce înseamnă aceasta este că, dacă operați un site web în numele unei alte entități, dar nu ați indicat în mod clar că pe site-ul dvs. web, conținutul dvs. poate fi considerat înșelător.

Care este impactul avertismentului Deceptive Site Ahead asupra site-ului dvs.?

In short, the impact of deceptive website warning is bad. Even if you don't see the effects immediately, hacks worsen over time. Hackers are out to use your website for their financial gain, and thus can fill your website with deceptive content, links to spammy websites or even use your website to infect devices and other websites.

Typically, the impact of a hack will manifest in the following ways. This list is not exhaustive, but indicative of the kind of damage that a malware can wreak:

- SEO rankings will plummet

- Loss of brand trust and reputation

- Loss of revenue for businesses

- Loss of work and effort put into building the website

- Clean up costs

- Legal issues because of compromised user data

Malware is bad for every stakeholder in your business, right from your business and visitors, to your web host and Google. The only person who benefits is the hacker; someone who has put in zero effort to get your website to where it is, and yet is able to unfairly profit off the backs of your effort.

Concluzie

If you have reached this point of the article, thank you for reading! We have put together this resource in order to help you navigate this scary time, and hope you found the information helpful.

If you have a single takeaway from this article, please let it be that a security plugin with an integrated firewall has to be on all your WordPress websites. Trust us, it will save you a great deal of grief and frustration.

Have thoughts you would like to share? Drop us an email! We'd love to hear from you!

Întrebări frecvente

Why is my website showing 'Dangerous' in the address bar?

Your WordPress website has been hacked, and therefore Google Safe Browsing has flagged your website as dangerous. In order to get rid of deceptive site ahead warning, you need to remove the malware, and request a review from Google. This article has the steps to help you do just that.

How to fix the Google chrome deceptive site ahead?

There are 3 steps to fix the Google chrome deceptive site ahead:

- Scan your website for malware

- Remove the malware using a security plugin

- Request a review from Google

How does Google know that your website has been hacked?

Google crawls your website regularly to index your website and its pages. As a part of that exercise, it scans your pages for malware. If malware or suspicious activity is found on your website, it gets listed on the blacklist.

Google uses scanners and other tools to check for malware on your website. For instance, if your website contains links to spam websites or the site is deceptive, Google will recognize this is deceptive content and flag it accordingly.

What to do when your website has been flagged with the google deceptive site ahead?

Remove the malware as fast as possible. We know it is hard to hear that your website has been hacked, and often admins panic. But we assure you that your site is recoverable.