Otrăvirea DNS alias DNS Spoofing: semnificație, prevenire și remediere

Publicat: 2022-11-11Hackerii inventează întotdeauna noi moduri sau inventează noi metode de a pirata sau ataca un site web. De asemenea, s-ar putea să fi auzit adesea termenul de otrăvire DNS sau de falsificare DNS, care este considerată o strategie de atac cibernetic destul de populară. La urma urmei, este una dintre cele mai ușoare și mai inteligente strategii de atac cibernetic care nu poate fi detectată cu ușurință.

Practic, otrăvirea DNS sau cunoscută și sub numele de falsificarea cache DNS sau falsificarea DNS, oricum doriți să o numiți, este unul dintre cele mai înșelătoare atacuri cibernetice în care hackerii redirecționează inteligent traficul web al unui site către un alt site web rău intenționat sau un web fals. Server. SAU hackerii pot restricționa pur și simplu vizitatorii să încarce site-ul falsificat.

Aceste site-uri web rău intenționate sau false uzurpă identitatea site-ului propriu-zis și fac ca hackerii să fure ușor informațiile sensibile ale vizitatorilor, cum ar fi informații despre cardul de credit, detalii bancare, parole sau informații personale.

În timp ce vizitează un site web fals sau falsificat, un vizitator s-ar putea să nu observe nimic neplăcut. Site-ul web ar putea să arate normal, la fel ca cel original și chiar să funcționeze normal, ceea ce pare că totul pare sigur.

Sau, într-un alt caz, vizitatorilor le-ar putea fi dificil să reîncarce site-ul falsificat fără a fi conștienți de faptul că site-ul a fost piratat. Ei continuă să încerce să reîncarce site-ul o dată sau mai mult și, din frustrare, dau vina pe compania de găzduire web.

Cea mai bună modalitate de a aborda otrăvirea DNS este prevenirea. Acest articol va încerca să exploreze fiecare termen legat de otrăvirea DNS, care trebuie să cunoască și, de asemenea, să împărtășească unele dintre cele mai bune metode pentru a preveni să se întâmple.

Deci, continuați să citiți acest articol până la sfârșit și aflați totul despre otrăvirea DNS într-un mod foarte cuprinzător. Să începem!

Ce este otrăvirea DNS, aka DNS Spoofing?

După cum am discutat deja în secțiunea de introducere, că otrăvirea DNS este un alt tip de atac cibernetic, în care un hacker uzurpă identitatea unui site web exact ca site-ul original și îi ajută să fure informațiile sensibile ale vizitatorilor.

Această uzurpare a identității unui site web se face în general pentru a efectua phishing online sau pentru a întrerupe fluxul normal de trafic web.

Hackerii sunt capabili să efectueze această tehnică de hacking descoperind lacunele din cadrul sistemelor de nume de domeniu (DNS). Când descoperă cu succes toate lacunele sau vulnerabilitățile, redirecționează traficul web de la site-ul original la cel fals.

Dacă nu știți nimic despre termenul DNS sau nu știți cum funcționează? Vă rugăm să consultați articolul nostru dedicat despre „Ce este DNS? Cum funcționează un nume de domeniu? ” Și învață toți diferiții termeni asociați cu acesta și funcționalitatea sa într-un mod foarte cuprinzător.

Pentru a înțelege mai bine acest lucru, să luăm în considerare un exemplu. Să presupunem că cineva ți-a cerut adresa de acasă, dar nu vrei să vină la tine, ci îi oferi o adresă falsă. Pentru ca lucrurile să pară reale, ai mers la acea adresă falsă și ai schimbat peste tot străzile și numerele casei. Astfel încât, fără nicio îndoială, ei pot ajunge efectiv la casa sau destinația greșită.

Cum funcționează otrăvirea DNS și ce o cauzează?

Întregul mecanism al otrăvirii DNS se învârte în jurul elementelor de bază ale modului în care funcționează internetul și cum este capabil să direcționeze utilizatorii către site-urile lor de destinație.

La fel cum adresele dvs. de acasă sau orice locație de pe pământ are coordonate unice, fiecare dispozitiv și server are propriile adrese IP unice și distincte, care este aceeași analogie cu adresele noastre fizice de acasă. Aceste adrese IP sau de protocol Internet sunt practic o serie de numere care sunt conectate la fiecare dispozitiv din rețea și utilizează protocolul Internet pentru comunicare.

Fiecare site web pe care îl vizitați are un nume de domeniu distinct, care îi ajută pe utilizatorii de internet să-și amintească și să-i identifice cu ușurință în front-end. Dar în backend lucrurile funcționează diferit, când un utilizator introduce adresa URL a site-ului web sau adresa în bara de adrese a browserului, serverul DNS sau Domain Name mapează imediat numele domeniului la adresele sale IP adecvate și direcționează traficul.

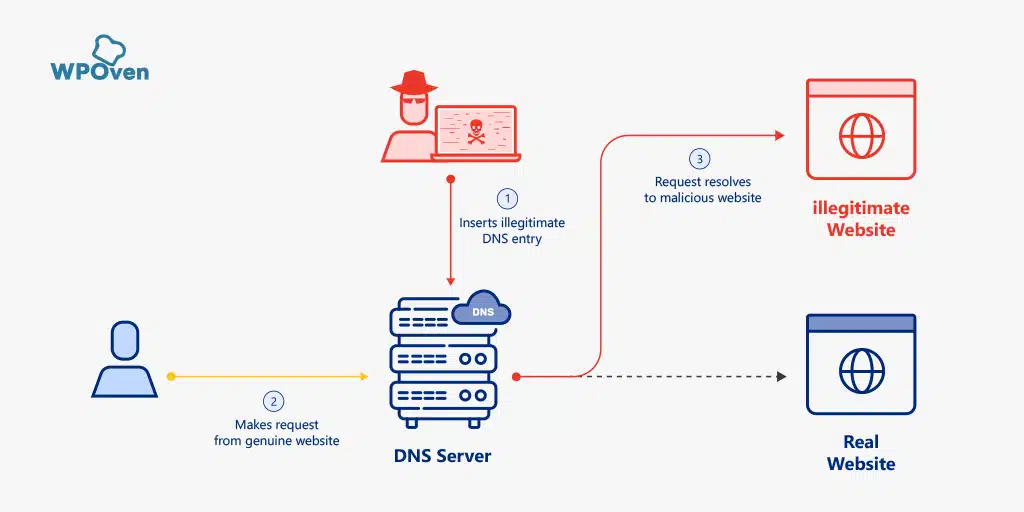

Acum, în acest moment, hackerii au profitat de toate vulnerabilitățile și lacunele pentru a redirecționa tot traficul web către un site fals. De fapt, hackerii se infiltrează într-un server DNS și fac unele modificări în directorul acestuia, care indică utilizatorii către o altă adresă IP nelegitimă. Acest proces este cunoscut din punct de vedere tehnic ca otrăvire DNS.

După ce hackerii au reușit să se infiltreze în serverul DNS și să poată direcționa traficul web către site-ul web nelegitim, această parte de redirecționare este cunoscută sub numele de falsificare DNS. Te-ai confundat între otrăvirea DNS și falsificarea DNS? Nu-ți face griji, toate îndoielile tale vor fi lămurite în secțiunea următoare.

Acum nu este sfârșitul, otrăvirea cache-ului DNS duce întregul proces cu un pas mai departe. După terminarea otrăvirii DNS, browserele utilizatorului stochează adresa IP a site-ului fals în memoria cache.

Ca urmare, ori de câte ori un utilizator încearcă să viziteze site-ul original, acesta va redirecționa automat către cel Fals, chiar dacă problema a fost rezolvată. Dar cum este posibil? Nu există protocoale de securitate? Hai să aflăm.

S-ar putea să fi auzit și despre atacul DDoS, care este destul de similar cu otrăvirea DNS, consultați această postare despre „Un ghid complet despre atacul DDoS” și aflați mai multe despre el.

De ce are loc otrăvirea cache-ului DNS?

Unul dintre cele mai mari motive care permit această otrăvire a cache-ului DNS este întregul sistem slab de rutare a traficului web. Serverele DNS utilizează UDP sau User Datagram Protocol în care nu este nevoie de verificarea informațiilor necesare între expeditor și destinatari în timpul comunicării.

În timp ce în TCP sau Transmission Communication Protocol, veți găsi atât expeditorul, cât și destinatarii trebuie să efectueze o strângere de mână pentru a începe comunicarea și, de asemenea, să facă verificarea identității dispozitivului.

Prin urmare, acest UDP este o oportunitate pentru hackeri de a trimite un mesaj prin el și de a pretinde că este un răspuns de la un server legitim prin utilizarea unei identități false. Deoarece nu există nicio facilitate suplimentară de verificare disponibilă, dacă rezolutorul DNS primește un răspuns fals, va accepta și va stoca în cache datele fără nicio îndoială.

În ciuda faptului că procesul de stocare în cache DNS are prea multe defecte, lacune sau vulnerabilități prezente. A face atacuri de otrăvire DNS nu este atât de ușor pe cât pare. Pentru ca acest lucru să se întâmple, un hacker trebuie să trimită rapid un răspuns fals în câteva milisecunde, chiar înainte de a începe răspunsul de la serverul de nume legitim.

Otrăvirea DNS vs Spoofing DNS

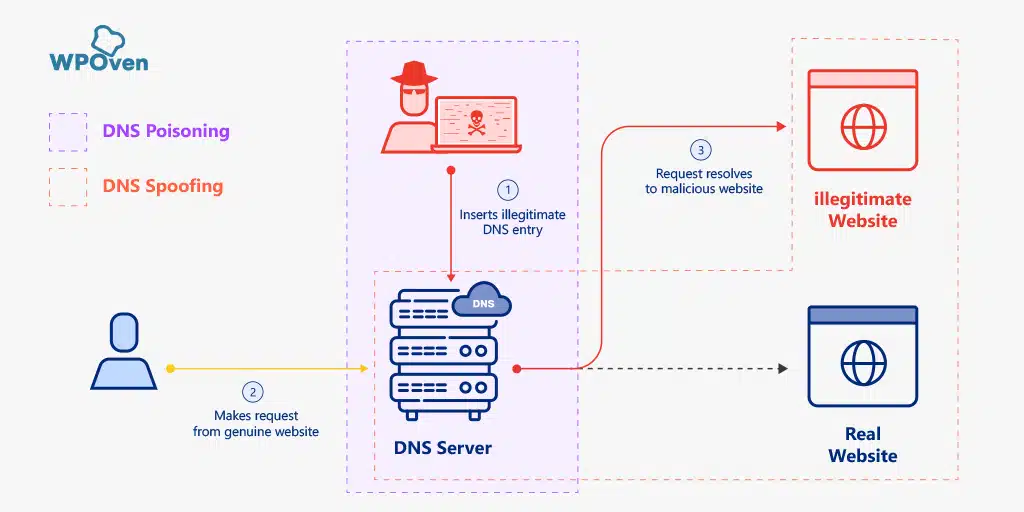

S-ar putea să fi văzut; ambii termeni de otrăvire DNS și de falsificare DNS sunt considerați aceiași și adesea folosiți interschimbabil. Dar există o mică diferență între acestea două:

- Otrăvirea DNS – Este un proces sau metodă prin care hackerii sau atacatorii se infiltrează în DNS și efectuează anumite modificări la informații pentru a redirecționa traficul web către un site web nelegitim.

- DNS spoofing – În timp ce, în DNS spoofing este rezultatul final al otrăvirii DNS, unde traficul este redirecționat către site-ul web rău intenționat din cauza intoxicației cache-ului DNS.

Cu alte cuvinte, putem spune că otrăvirea DNS este procesul și falsificarea DNS este rezultatul final.

Care sunt cele mai mari amenințări din cauza otrăvirii DNS?

Otrăvirea DNS este unul dintre cele mai notorii atacuri care pot dăuna pe oricine sau oricărei organizații. Este atât de grav încât, odată ce ați căzut victimă, devine foarte dificil să detectați și să remediați problema.

Se datorează faptului că, după otrăvirea DNS, cel mai rău lucru care se întâmplă oricărui dispozitiv este otrăvirea cache-ului DNS, care este foarte greu de remediat deoarece, utilizatorul va fi redirecționat automat în mod implicit către site-ul web rău intenționat din nou și din nou.

În plus, este, de asemenea, foarte dificil să suspectezi sau să detectezi otrăvirea DNS, mai ales în cazul în care hackerii au redirecționat traficul site-ului tău către un site fals care arată exact la fel.

Drept urmare, telespectatorii introduc fără îndoială informațiile lor critice ca de obicei și își pun pe ei înșiși sau organizațiile lor la un risc ridicat.

Furtul de informații critice

Otrăvirea DNS le permite hackerilor să redirecționeze traficul site-ului dvs. către unul fals, uzurpând identitatea exactă a dvs. și furând informațiile sensibile ale vizitatorilor, cum ar fi detaliile cardului de credit, acreditările de conectare și parolă, detalii bancare sau chei de securitate etc.

Infectarea dispozitivelor cu viruși și malware

Odată ce hackerii sunt capabili să redirecționeze traficul site-ului dvs. către site-ul lor rău intenționat și nelegitim, ei vor putea infecta dispozitivele vizitatorilor instalând software rău intenționat sau găzduind viruși pe ele. Acest lucru poate duce la mai multe alte fapte greșite, cum ar fi infectarea altor dispozitive pe care le contactează și, de asemenea, lăsarea acestora să le fure informațiile sensibile.

Blocarea actualizărilor de securitate

Hackerii pot folosi, de asemenea, otrăvirea DNS pentru a redirecționa traficul de la furnizorii de securitate și a-i bloca pentru a obține actualizări și patch-uri regulate de securitate. Acest tip de atac are un efect pe termen lung și poate fi grav, ceea ce duce la slăbirea securității generale a site-ului web și vor fi mai predispuși la alte tipuri de atacuri, cum ar fi viruși și programe malware.

Restricții guvernamentale

Pe lângă unele amenințări grave, otrăvirea DNS poate beneficia și Guvernul în ceea ce privește restricționarea sau interzicerea accesării anumitor informații critice în domeniul public. Cu ajutorul acestei tehnici, guvernul își poate controla cetățenii interzicându-le să viziteze anumite site-uri web pe care nu trebuie să le vadă, cum ar fi site-uri întunecate, informații militare etc.

Cum să preveniți otrăvirea DNS?

Întotdeauna se spune cu adevărat că „ Este mai bine să previi decât să vindeci ” și, de asemenea, te poate costa mult mai mult să rezolvi o problemă decât să o previi. La urma urmei, odată ce dispozitivul dvs. este prins de otrăvirea DNS și site-ul dvs. se defectează, vizitatorii nu vor da vina pe hackeri pentru acest lucru, dar vă vor învinovăți direct pe dvs. sau pe compania dvs.

Deși prevenirea este necesară pentru ca otrăvirea DNS să se întâmple, nu este atât de ușor, să vedem ce poți face din partea ta.

Utilizați o găzduire web reputată și securizată

Alegerea unei găzduiri web reputate și sigure de la bun început este întotdeauna încurajată și nu ar trebui să faceți niciun compromis în acest sens. Deoarece există o mulțime de furnizori de servicii de găzduire web, ar trebui să-l alegeți pe singurul care are o bună reputație și cele mai bune caracteristici de securitate din industrie.

WPOven este unul dintre furnizorii de servicii de găzduire web renumiți și reputați din SUA, care crede în oferirea unei experiențe grozave de găzduire web. Toate site-urile web găzduite pe WPOven sunt prevăzute cu securitate la nivel de întreprindere și alte caracteristici pe care nimeni nu le poate oferi la prețuri accesibile. Unele dintre caracteristicile de securitate de top ale WPOven pe care nu ar trebui să le ratați niciodată sunt:

- Să criptăm SSL gratuit pentru toate site-urile dvs

- Servere întărite

- Firewall aplicație web

- Protecție Bot încorporată

- Scanare regulată anti-malware

- Suport 24x7 WordPress Expert

- Integrare Cloudflare la nivel mondial

- Montare nelimitată

- Backup zilnic offsite și restaurare cu 1 clic

- Suport anti-hacking

- Actualizări automate și sigure etc.

Pentru a afla mai multe, puteți consulta și pagina noastră dedicată „Găzduire WordPress foarte sigură”.

Activați extensiile de securitate DNS (DNSSEC)

Activarea DNSSEC poate fi unul dintre cei mai importanți pași care vă vor ajuta să preveniți otrăvirea DNS sau falsificarea DNS. DNSSEC adaugă un nivel de autentificare care lipsește în protocoalele dvs. tipice de Internet pentru verificarea datelor DNS.

Utilizați software-ul DNS de protecție încorporat

Unele dintre software-ul DNS vine cu funcții de protecție încorporate, trebuie să discutați cu dezvoltatorii și să confirmați același lucru înainte de a-l instala.

Păstrați-vă sistemul la zi

Este întotdeauna recomandat să vă mențineți sistemul la zi cu cele mai recente versiuni sau definiții disponibile. În mod similar, DNS-ul dvs. trebuie să fie actualizat în mod regulat, ceea ce adaugă adesea noi protocoale de securitate și remedieri de erori și elimină vulnerabilitățile anterioare. În plus, cele mai recente actualizări vă permit să fiți pregătit pentru schimbări viitoare.

Restricționați solicitările DNS

Restricționarea sau limitarea solicitărilor DNS la porturile deschise vă va ajuta să evitați inundarea cu solicitări, care vă pot infecta datele.

Activați întotdeauna Criptarea datelor

Activarea criptării datelor în solicitările DNS, precum și în răspunsuri, poate fi, de asemenea, benefică pentru a preveni otrăvirea DNS. Acest lucru adaugă un nivel suplimentar de protecție prin care devine dificil pentru hackeri să intercepteze datele și să continue greșelile.

De exemplu, din orice întâmplare, un hacker este capabil să se infiltreze în DNS-ul tău și să reușească să intercepteze acele date, tot nu va putea face nimic. Se datorează faptului că, deoarece datele sunt criptate, nu vor fi citite și hackerii nu vor putea folosi acele informații pentru a uzurpa identitatea site-ului original.

Cum se detectează otrăvirea DNS?

Acum, dacă doriți să verificați dacă site-ul dvs. web a fost victimă sau nu a otrăvirii DNS, trebuie să verificați următoarele:

- O scădere neașteptată a traficului site-ului dvs. poate fi un semn al otrăvirii DNS, deoarece tot traficul site-ului dvs. va fi redirecționat către un site web nelegitim.

- Încercați să vă accesați site-ul web de pe alt dispozitiv sau utilizați un VPN și vedeți dacă site-ul dvs. este redirecționat către un site web necunoscut sau nu. Dacă da, înseamnă că memoria cache DNS a fost otrăvită.

- Dacă observați activitate DNS suspectă găsită pe un domeniu, indiferent dacă este de la o singură sursă la un singur domeniu sau mai multe domenii.

Diferite abordări pentru a remedia otrăvirea DNS

Deocamdată, ați fost conștienți de modul în care se întâmplă otrăvirea DNS, care sunt posibilele sale amenințări, măsurile sale preventive și cum o puteți detecta. Dar dacă sunteți suficient de nefericit și site-ul dvs. devine o victimă a otrăvirii DNS, atunci Cum îl puteți remedia? Permiteți-ne să verificăm câteva dintre metodele care vă pot ajuta să faceți față.

Rulați programul antimalware

Dacă puteți detecta otrăvirea DNS, primul lucru pe care trebuie să-l faceți este să vă asigurați că nu a avut loc nicio infecție cu malware. Pentru a vă asigura că, rulați un program antimalware și vedeți dacă este capabil să îl detecteze și să rezolve problema. Cu toate acestea, unele dintre programele antimalware încă nu pot detecta și remedia problema otrăvirii DNS, prin urmare nu vă puteți baza complet pe asta.

De asemenea, trebuie să rețineți că fiecare infecție cu malware funcționează diferit și, prin urmare, necesită o abordare diferită pentru a le remedia.

Remedierea manuală a otrăvirii DNS

Dacă antimalware nu funcționează pentru dvs., a doua metodă pe care o puteți încerca este să o faceți manual. Pentru asta, primul lucru pe care trebuie să-l faceți este să vă opriți complet dispozitivul de internet (Wi-Fi) sau să deconectați orice cablu de rețea al computerului. Deci, computerul nu va putea descărca niciun alt cod rău intenționat în timp ce încercați să remediați problema.

Când v-ați deconectat cu succes dispozitivul de la orice sursă de rețea, este timpul să începeți. Întregul mecanism de otrăvire a DNS se bazează pe redirecționarea procesului de rezoluție a numelui Windows.

În realitate, sistemul de operare Windows însuși folosește mecanisme multiple de rezoluție a numelor, în care majoritatea sunt doar reziduuri din primele zile.

Acesta este modul în care funcționează rezoluția de nume Windows. Când Windows încearcă să rezolve un nume, primul lucru pe care îl face este să verifice dacă numele nu este propriu, după care trece la verificarea fișierului Hosts. Verificarea fișierului gazdă este obligatorie deoarece este una dintre cele mai populare ținte pe care hackeri le pot ataca.

În cazul în care Windows nu poate rezolva numele de gazdă prin fișierul gazdă, nu va avea altă opțiune decât să folosească DNS. Chiar dacă nici DNS-ul nu funcționează, sistemul de operare Windows va folosi NetBIOS ca ultimă opțiune.

Deoarece întregul mecanism de rezoluție a numelui este gestionat și controlat de registrul Windows. Este foarte recomandat să faceți mai întâi o copie de rezervă a dispozitivului și apoi să continuați să editați registry. Se datorează faptului că, din întâmplare, dacă ceva a mers prost, ar putea deteriora întregul sistem de operare.

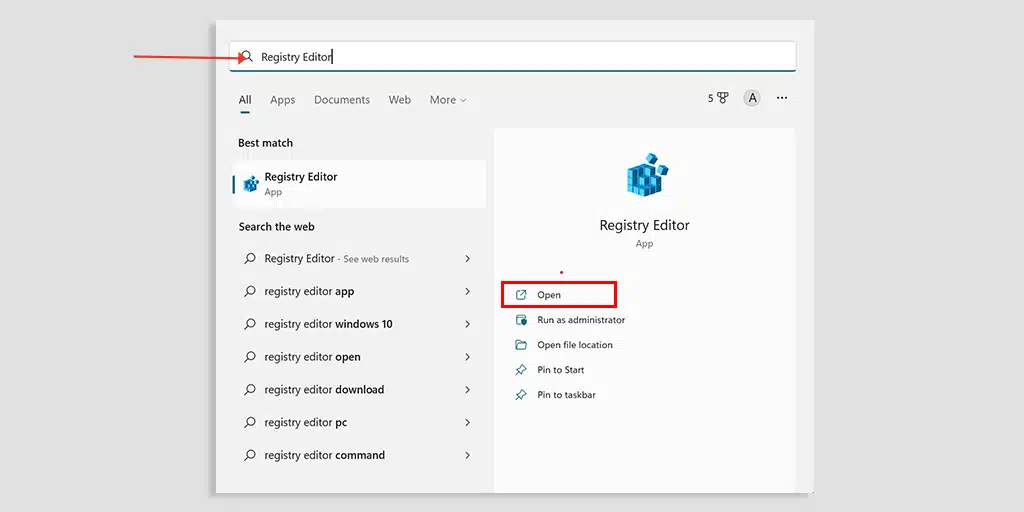

Acum deschideți Registry Editor, îl veți găsi în sistemul de operare Windows, pur și simplu căutând în bara de meniu, așa cum se arată în imaginea de mai jos.

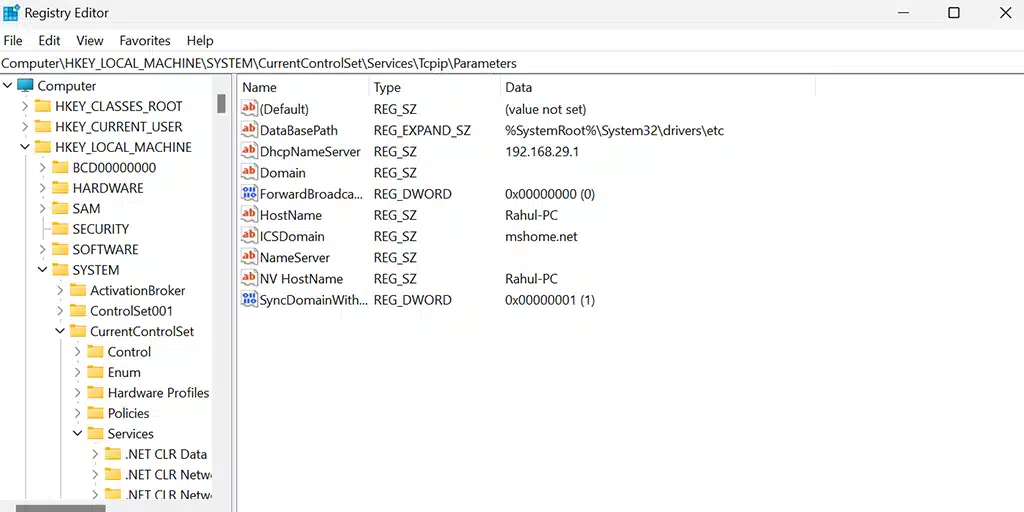

Acum, în Editorul Registrului, accesați HKEY_LOCAL_MACHINE > SYSTEM > CurrentControlSet > Services > Tcpip > Parameters . După cum am spus anterior, Windows inițiază procesul de rezoluție a numelui verificând dacă numele de gazdă este propriu sau nu. Deci, în cheia HostName, veți găsi că numele de gazdă al sistemului este stocat așa cum se arată mai jos.

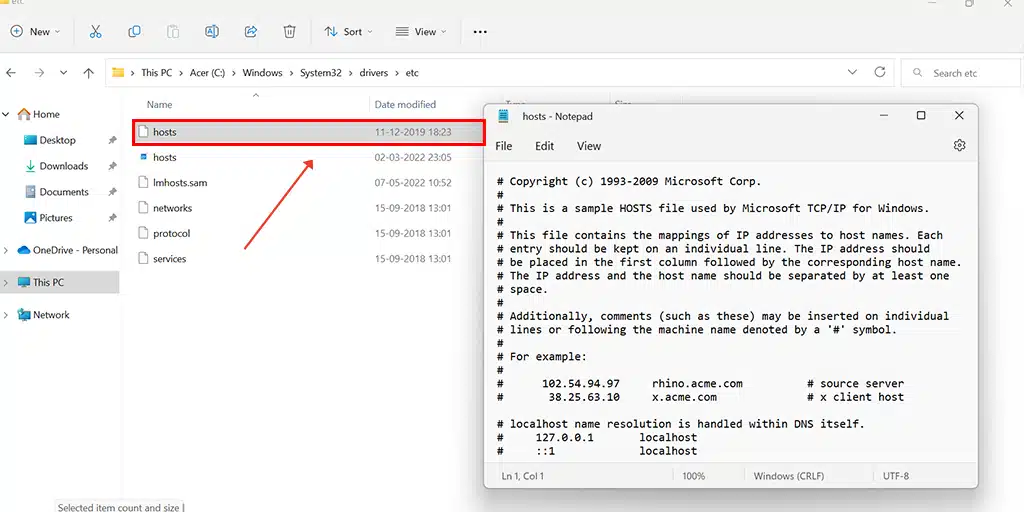

Acum, după verificarea HostName, în pasul următor, sistemul de operare face este să verifice fișierul Host. Windows 10, precum și utilizatorii 11, pot găsi locația fișierului gazdă la C:\Windows\System32\Drivers\etc. În mod implicit, fiecare comentariu menționat în fișierul gazdă ar trebui să înceapă cu semnul lire sterline (#) , cu excepția cazului în care i-ați făcut anumite modificări.

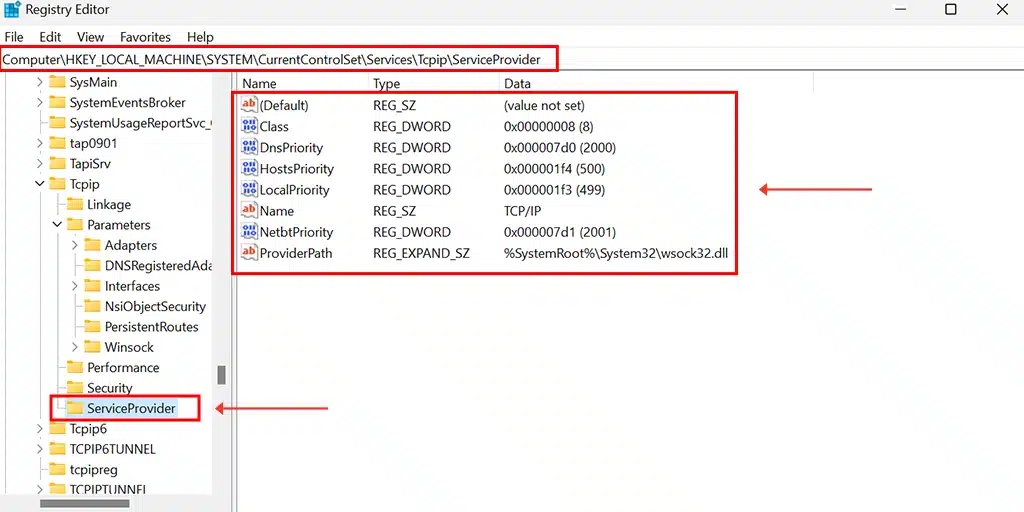

După cum am discutat mai devreme despre întregul mecanism de rezoluție a numelor și ordinea acestuia este gestionată de registrul însuși, puteți verifica și verifica ordinea accesând locația HEKY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\ServiceProvider în editor de registry.

Acum, puteți vedea că există diferite intrări disponibile, cum ar fi Dns Priority, HostsPriority, LocalPriority și NEtbtPriority. Fiecăruia dintre ele i s-a atribuit un număr unic reprezentând ierarhia lor de prioritate. Cu cât valoarea numerică este mai mare, cu atât este mai mică prioritatea și invers. Prin urmare, LocalPriority cu o valoare numerică atribuită de (499) arată o prioritate mai mare decât HostPriority cu o valoare numerică atribuită (500) .

Dacă nu-ți place să aprofundezi mai mult în ea, există două lucruri principale pe care le poți face din partea ta. Primul lucru de examinat și verificat configurația adresei IP este să vă asigurați că dispozitivul dvs. nu a folosit un server DNS nelegitim.

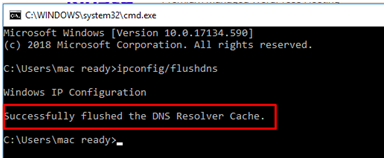

Al doilea lucru pe care îl puteți face este să vă goliți complet memoria cache DNS, pentru a vă elibera de orice potențiale intrări suspecte. Pentru a face acest lucru, tot ce aveți nevoie este să deschideți un prompt de comandă pe computerul Windows și să urmați pașii simpli de mai jos:

Iată pașii pentru a șterge ferestrele pentru a șterge DNS -

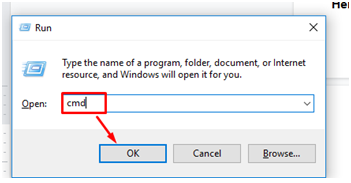

- Accesați modul prompt de comandă:

- A. Apăsați butoanele Windows + R de pe tastatură

- Aceasta va lansa o casetă mică pentru Run Commands.

- Introduceți CMD în casetă și apăsați Enter

- Se va deschide ecranul prompt de comandă

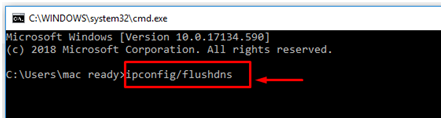

- Introduceți ipconfig/flushdns și apăsați enter așa cum se arată mai jos

- Acesta va afișa mesajul de succes ca confirmare a DNS Flush

Nu există nicio regulă distinctivă pentru remedierea unei infecții cu otrăvire DNS. Fiecare infecție este diferită de alta și necesită abordări diferite pentru a le aborda. Dar pentru orice infecție, trebuie să încercați să o remediați cu un program antimalware înainte de a trece la metoda manuală.

Exemple de otrăvire DNS

Au fost raportate o mulțime de cazuri de otrăvire cu DNS în care unele dintre cazurile de profil înalt sunt menționate mai jos:

Conform rapoartelor renumitei publicații americane de știri tehnologice The Register , în 2018, rețeaua Amazon AWS a fost deturnată de un grup de hoți, care fură o bucată de criptomonedă din MYEtherWallet.

Grupul de hoți a reușit să se infiltreze în rețeaua AWS și a efectuat otrăvire DNS, datorită căreia au putut redirecționa tot traficul de pe domeniile găzduite în rețea către un site fals de uzurpare a identității.

Una dintre principalele victime ale acestui atac a fost faimosul site de criptomonede Myetherwallet.com . Hoții au reușit să redirecționeze tot traficul myetherwallet.com către un site web rău intenționat pretins drept site-ul web real și au furat toate informațiile sensibile, cum ar fi acreditările de conectare ale vizitatorilor.

Drept urmare, hoții au folosit aceste informații pentru a se conecta la conturile lor reale myetherwallet și a epuiza toate fondurile.

S-a estimat că bandiții au reușit să transfere aproximativ 17 milioane de dolari în Ethereum în propriile portofele de-a lungul timpului.

rezumat

Atacurile DNS nu mai sunt noi și prevalează de destul de mult timp. Cea mai bună modalitate de a aborda astfel de atacuri în viitor este să urmați măsuri preventive stricte și puternice, mai degrabă decât să căutați o soluție.

Se datorează faptului că aceste tipuri de atacuri sunt foarte greu de detectat și fiecare infecție poate fi diferită de altele, prin urmare soluția nu este fixă. Cel mai bun lucru pe care îl puteți face din partea dvs. este să vă găzduiți site-ul pe un site web de găzduire web de încredere, de încredere și reputat și să vă bucurați de liniște.

Dacă doriți să adăugați câteva puncte sau aveți îndoieli, vă rugăm să ne spuneți în secțiunea de comentarii de mai jos.

Alegerea gazdei web potrivite poate fi avantajul tău pentru a te salva de toate atacurile hackerilor, amenințările de securitate, problemele de gestionare a site-urilor și multe altele. Puteți experimenta servicii de găzduire web cu liniște completă găzduind site-ul dvs. pe serverele dedicate foarte sigure, fiabile și cele mai rapide ale WPOven . Vi se va asigura,

- Să criptăm SSL gratuit pentru toate site-urile dvs

- Servere întărite

- Firewall aplicație web

- Protecție Bot încorporată

- Scanare regulată anti-malware

- Suport 24x7 WordPress Expert

- Integrare Cloudflare la nivel mondial

- Backup zilnic offsite și restaurare cu 1 clic

- Suport anti-hacking

- Actualizări automate și sigure etc.

Puteți avea toate aceste funcții și multe altele într-un singur plan, începând de la 16,61 USD pe lună, cu migrații gratuite nelimitate, punere în scenă nelimitată și o garanție de 14 zile fără riscuri, Înscrieți- vă acum!

întrebări frecvente

Cum știu dacă DNS-ul meu este otrăvit?

Există câteva modalități prin care puteți detecta sau verifica dacă DNS-ul dvs. este otrăvit sau nu.

1. Verificați dacă există vreo scădere neașteptată a traficului site-ului dvs

2. Monitorizați-vă DNS-ul pentru activități suspecte

3. Încercați să vă accesați site-ul web de pe alt dispozitiv sau utilizați un VPN și vedeți dacă site-ul dvs. este redirecționat către un site web necunoscut sau nu.

Care sunt cele mai frecvente atacuri DNS?

Cele mai frecvente atacuri DNS sunt:

1. Atacurile DDoS

2. Falsificarea DNS

3. Inundarea DNS

4. Atacul NXDOMain

5. Tunnel DNS etc.

De ce folosesc hackerii otrăvirea DNS?

Hackerii folosesc otrăvirea DNS pentru a efectua falsificarea DNS, din cauza căreia tot traficul web va fi redirecționat către un alt site web fraudulos. Acest tip de atac deschide ușa hackerilor pentru a fura informațiile sensibile ale vizitatorilor sau a perturba traficul web.