E-mailurile dvs. respectă noile cerințe de trimitere a e-mailurilor Google și Yahoo?

Publicat: 2024-05-28În februarie 2024, Gmail și Yahoo Mail au început să aplice noi reguli pentru a proteja destinatarii de e-mail și pentru a le menține căsuțele de e-mail mai sigure și mai puțin spam.

Aceste reguli impun tuturor expeditorilor de e-mail să respecte reguli specifice pentru a asigura livrarea e-mailului.

Acest ghid cuprinzător explică care sunt aceste noi cerințe și cum vă afectează afacerea.

Vom acoperi:

- Noile cerințe de trimitere a e-mailurilor Google și Yahoo

- Înțelegerea SPF, DKIM și DMARC

- SPF

- DKIM

- DMARC

- Exemple de verificare a e-mailului

- E-mailurile nu ajung la destinatari

- E-mail conform

- Utilizarea instrumentelor de verificare

- Verificați SPF, DKIM și DMARC

- Verificați PTR

- Cele mai bune practici pentru expeditorii de e-mailuri

- Puncte suplimentare și informații utile

- Sfaturi pentru trimiterea prin e-mail în bloc

- Concepții greșite despre SPF

- Concepții greșite despre DKIM

Noile cerințe de trimitere a e-mailurilor Google și Yahoo

În octombrie 2023, managerul de produs al grupului de securitate și încredere din Gmail, Neil Kumaran, a anunțat pe blogul Google că, din februarie 2024, expeditorii de e-mailuri vor trebui să-și autentifice e-mailurile, să permită dezabonarea ușoară (expeditori în bloc) și să rămână sub un prag de spam raportat pentru ca e-mailuri care urmează să fie livrate la adresele Gmail.

Deoarece aceste cerințe sunt acum în vigoare, ignorând-le, e-mailul dvs. va fi respins automat sau trimis în dosarul de spam al destinatarului.

Potrivit lui Neil, deși instrumentele de detectare ale Gmail împiedică 99,9% din spam, phishing și malware să ajungă în căsuțele de e-mail și blochează aproape 15 miliarde de e-mailuri nedorite în fiecare zi, serviciul se confruntă acum cu amenințări din ce în ce mai complexe decât a avut de la lansarea serviciului în aprilie 2004. .

După cum spune Neil pe blogul Google...

„Oricât de simplu pare, este totuși imposibil să verifici cine provine un e-mail, având în vedere rețeaua de sisteme învechite și inconsistente de pe internet.”

Noile cerințe de trimitere a e-mailurilor sunt concepute pentru a ajuta utilizatorii să-și păstreze căsuța de e-mail mai sigură și mai lipsită de spam.

Această inițiativă de combatere a e-mailurilor frauduloase sau spam prin aplicarea unor cerințe mai stricte pentru expeditorii de e-mailuri nu vine însă exclusiv de la Google. Partenerii din industrie precum Yahoo s-au alăturat și ei pentru a lucra alături de Google și restul comunității de e-mail pentru a face aceste noi cerințe standard în industrie și o practică de bază de igienă a e-mailului.

Cele mai bune practici Yahoo pentru expeditori de e-mail conțin recomandări similare cu cele ale Google și include un link către un ghid cuprinzător despre cele mai bune practici comune ale expeditorilor de la Grupul de lucru pentru mesaje, programe malware și anti-abuz pentru dispozitive mobile (M3AAWG), o organizație angajată să ajute industriile să lupte și să prevină abuzul online. .

Acest document se adresează oricărei persoane implicate în livrarea și conformitatea comunicațiilor electronice, inclusiv personalului de marketing și management. Merită descărcat și acoperă cele mai recente și mai eficiente practici recomandate pentru trimiterea de mesaje electronice comerciale.

Deci, care sunt aceste noi cerințe și cum vă afectează afacerea?

În esență, cerințele principale pot fi rezumate după cum urmează:

- Rata de reclamații de spam trebuie să fie sub 0,3%.

- Acum este necesară autentificarea folosind SPF, DKIM și DMARC (Expeditori de e-mail în bloc).

- Trebuie să aveți o opțiune de dezabonare cu un singur clic și să eliminați persoanele care solicită să fie dezabonate din lista dvs. în termen de 1-2 zile (Expeditori de e-mailuri în bloc).

Cerințele suplimentare pentru toți expeditorii de e-mail includ:

- Asigurarea că domeniile sau IP-urile de trimitere au înregistrări DNS înainte și inverse valide, denumite și înregistrări PTR.

- Utilizați o conexiune TLS pentru transmiterea e-mailului.

- Formatați mesajele conform standardului Internet Message Format, RFC 5322

Există cerințe suplimentare pentru expeditorii de e-mailuri în bloc.

Puteți citi postarea lui Neil Kumaran aici și consultați instrucțiunile Google pentru expeditori de e-mail și cele mai bune practici Yahoo pentru expeditori de e-mail pentru a afla cum să trimiteți cu succes e-mailuri către conturile personale Gmail și YahooMail.

Înțelegerea SPF, DKIM și DMARC

Implementarea protocoalelor SPF, DKIM și DMARC îmbunătățește livrarea e-mailurilor, protejează reputația expeditorului și asigură că e-mailurile ajung în siguranță în căsuțele de e-mail ale destinatarilor.

Dacă nu sunteți familiarizat cu SPF, DKIM și DMARC, iată o prezentare generală:

SPF

SPF (Sender Policy Framework) este un protocol care verifică autenticitatea expeditorului verificând dacă un e-mail provine de la un server autorizat.

Acesta asigură legitimitatea expeditorilor de e-mail prin validarea identității unui expeditor prin încrucișarea adresei IP a serverului de e-mail expeditor cu o listă predeterminată de adrese IP de expediere autorizate conținute în înregistrarea DNS.

Înregistrările DNS acționează în esență ca un director care mapează numele de domenii la adresele lor IP respective și pot include instrucțiuni privind gestionarea cererilor direcționate către acel domeniu.

Prin verificarea autenticității identității expeditorului față de adresele IP de trimitere autorizate enumerate în înregistrarea DNS pentru un domeniu, SPF ajută la prevenirea falsificării e-mailurilor și la îmbunătățirea livrării prin reducerea probabilității ca e-mailurile să fie incluse pe lista neagră sau marcate ca spam.

Iată pașii implicați în crearea unei înregistrări SPF pentru autentificarea e-mailului:

1. Colectați informații : Colectați adresele IP ale tuturor serverelor autorizate să trimită e-mailuri în numele domeniului dvs. Acestea includ propriile servere de e-mail, furnizorii terți de servicii de e-mail și orice alte servere utilizate pentru trimiterea de e-mailuri.

2. Identificați domeniile de trimitere : faceți o listă cu toate domeniile utilizate pentru a trimite e-mailuri, chiar dacă nu sunt active în prezent. Acest lucru previne încercările de falsificare a domeniului.

3. Creați sintaxa de înregistrare SPF :

- Începeți cu eticheta de versiune:

v=spf1 - Adăugați adrese IP autorizate: de exemplu,

ip4:192.0.2.0 - Includeți expeditori terți:

include:thirdparty.com - Specificați politica SPF:

-all(eșuare greu) sau~all(eșuare soft).

- Începeți cu eticheta de versiune:

După ce ați urmat pașii de mai sus, înregistrarea dvs. SPF ar trebui să arate ca exemplul de mai jos:

v=spf1 ip4:192.0.2.0 include:thirdparty.com -all

Notă: înregistrările SPF trebuie să aibă mai puțin de 255 de caractere și să fie limitate la maximum zece declarații includ .

4. Publicați înregistrarea SPF în DNS : accesați consola dvs. de gestionare DNS furnizată de registratorul de domeniu sau furnizorul de găzduire, adăugați o nouă înregistrare TXT cu numele de gazdă al domeniului dvs. și sintaxa înregistrării SPF și salvați modificările.

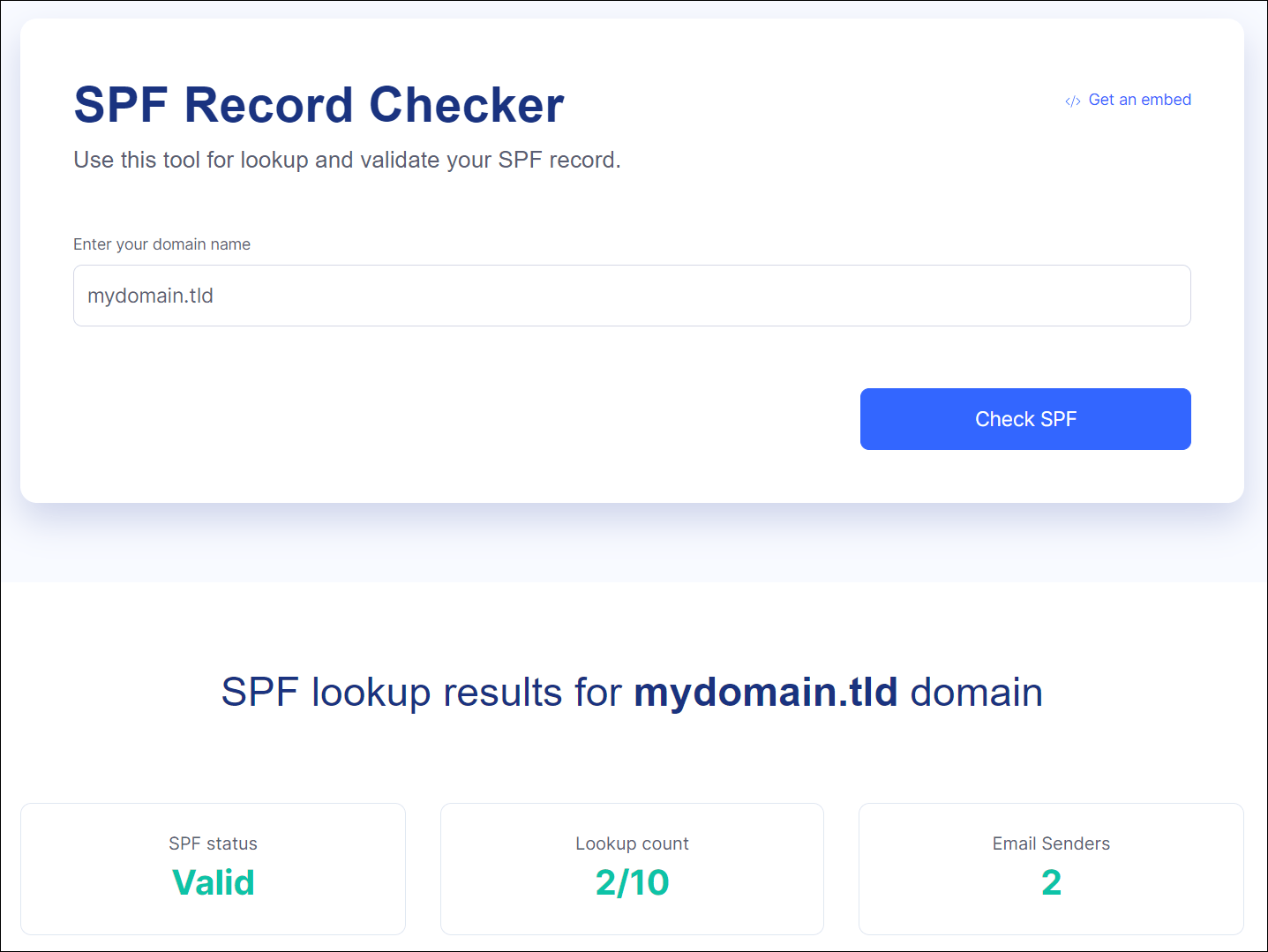

5. Testați înregistrarea SPF : utilizați instrumente de verificare SPF (de exemplu, SPF Record Checker de la EasyDMARC) pentru a verifica dacă înregistrarea SPF este prezentă sau nu și pentru a vă asigura că toate adresele IP de trimitere legitime sunt listate și formatate corect.

DKIM

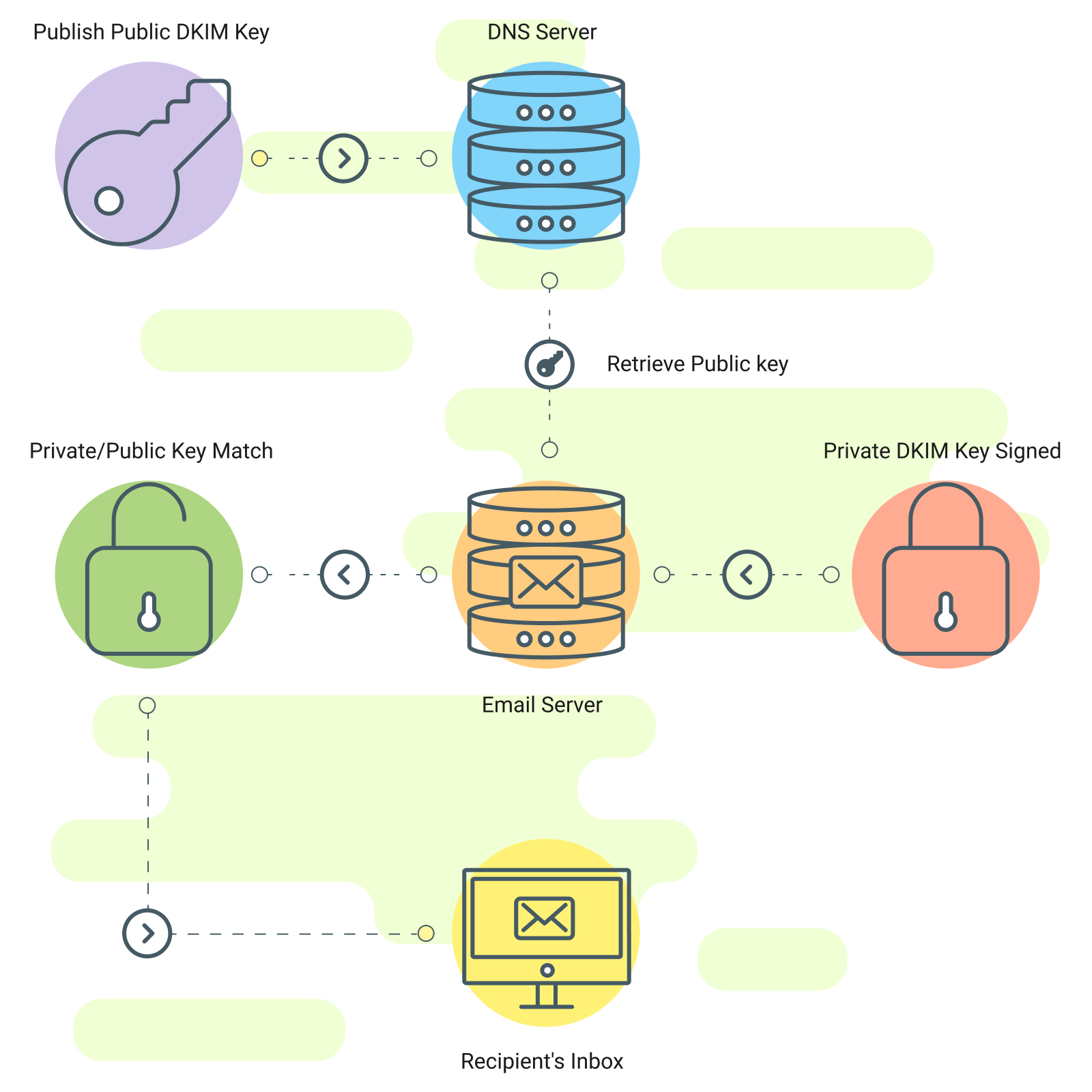

DKIM (DomainKeys Identified Mail) este o metodă de autentificare a e-mailului care adaugă o semnătură digitală e-mailurilor trimise.

Această semnătură este validată de serverul de mail al destinatarului, asigurând integritatea și autenticitatea e-mailului. DKIM previne manipularea e-mailurilor și întărește capacitatea de livrare a e-mailului prin reducerea șanselor ca e-mailurile să fie semnalate ca spam sau phishing.

DKIM este ca o semnătură digitală pentru e-mailuri, o modalitate prin care expeditorul (dvs.) să demonstreze că a trimis cu adevărat e-mailul și că nu a fost schimbat de nimeni între ele.

Un antet de semnătură DKIM include de obicei mai multe elemente reprezentate de perechi tag=valoare .

Iată un exemplu care ilustrează componentele esențiale necesare pentru autentificarea e-mailului prin DKIM:

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; d=example.com; s=dkim1; h=From:To:Subject:Date; bh=XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX; b=YYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYY

Explicația fiecărui element:

-

v=1: se utilizează versiunea specificației DKIM. -

a=rsa-sha256: algoritmul criptografic utilizat pentru a genera semnătura. -

c=relaxed/relaxed: metode de canonizare utilizate pentru antetul și corpul e-mailului. -

d=example.com: domeniul care deține perechea de chei DKIM. -

s=dkim1: Selectorul DKIM, care indică cheia specifică utilizată pentru semnare. -

h=From:To:Subject:Date: Lista câmpurilor de antet incluse în semnătură. -

bh=XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX: codul hash al corpului e-mailului. -

b=YYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYY: Semnătura digitală reală generată folosind cheia privată asociată cu selectorul.

Iată pașii implicați în crearea unei înregistrări DKIM:

1. Generați chei DKIM : utilizați un instrument de generare a cheilor DKIM oferit de furnizorul dvs. de servicii de e-mail sau de un serviciu terță parte (consultați lista de mai jos). Aceasta generează o pereche de chei publice și private.

2. Publicați cheia publică la DNS :

- Conectați-vă la consola dvs. de gestionare DNS furnizată de registratorul de domenii sau furnizorul de găzduire.

- Navigați la setările DNS pentru domeniul dvs.

- Adăugați o nouă înregistrare TXT cu selectorul DKIM ca nume de subdomeniu și cheia publică ca valoare de înregistrare. Selectorul este de obicei furnizat de furnizorul dvs. de servicii de e-mail și este specific pentru configurația dvs. DKIM.

Exemplu de înregistrare DKIM:

selector._domainkey.example.com. IN TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQC2h9gFo3... (long string)"

3. Verificați înregistrarea DKIM: După adăugarea înregistrării DKIM, verificați corectitudinea acesteia folosind instrumente de căutare DNS și asigurați-vă că înregistrarea TXT conține selectorul DKIM și cheia publică corecte.

4. Testați DKIM: trimiteți e-mailuri de testare de pe domeniul dvs. și verificați dacă trec verificările de autentificare DKIM utilizând instrumente de testare a autentificării e-mailului.

Iată câteva instrumente pe care le puteți folosi pentru a genera chei DKIM:

- DKIMCORE.org

- DKIM Record Generator de la EasyDMARC

- DKIM Generator Wizard de la SocketLabs

DMARC

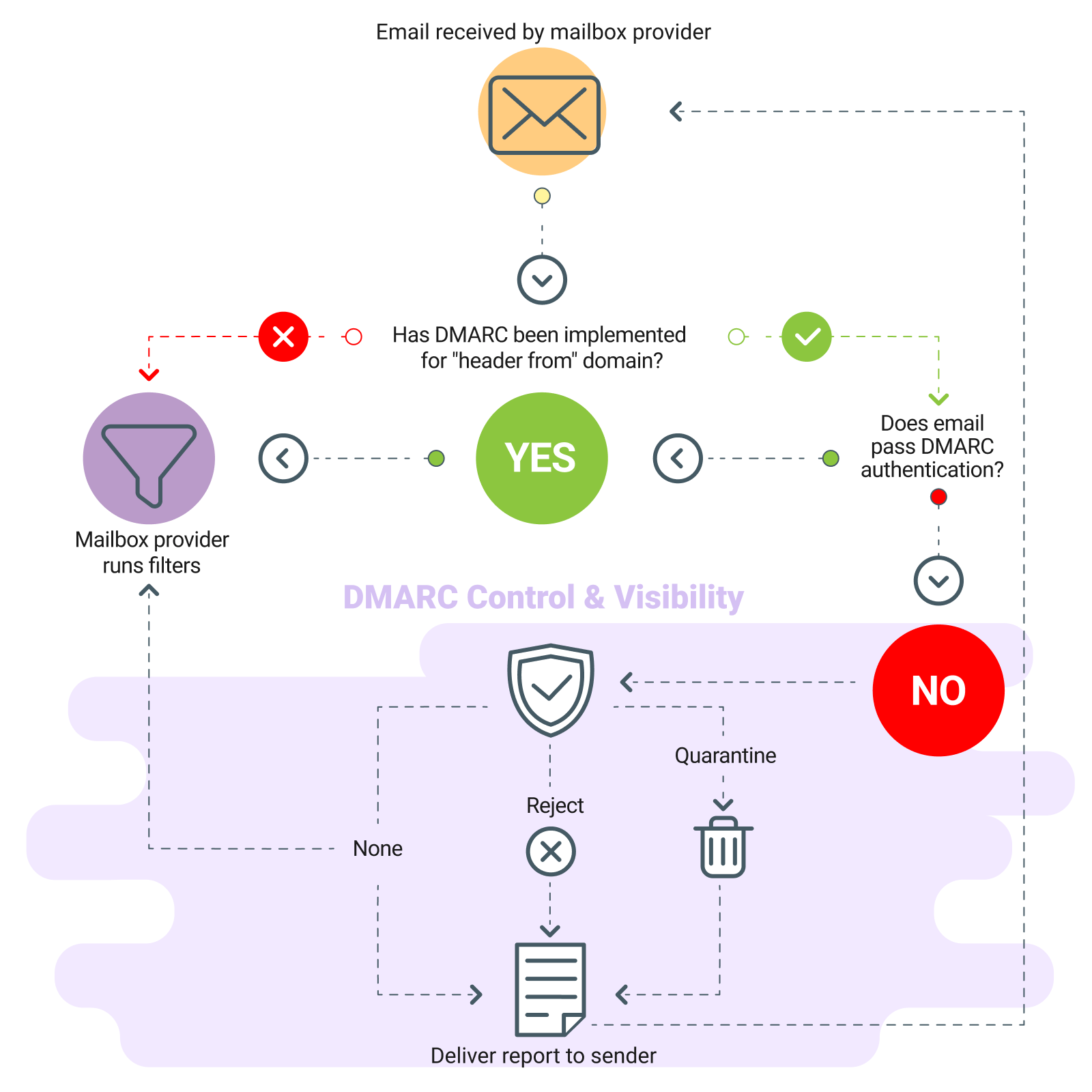

DMARC (Domain-based Message Authentication, Reporting, and Conformance) este un protocol care ajută la protejarea domeniilor de e-mail împotriva utilizării pentru phishing, spoofing și alte activități rău intenționate și se bazează pe SPF și DKIM pentru a oferi capabilități suplimentare de autentificare și raportare a e-mailului.

DMARC vă ajută să vă asigurați că e-mailurile pe care le trimiteți sunt cu adevărat de la dvs. Dacă cineva încearcă să falsifice adresa ta de e-mail, DMARC ajută la blocarea acestor mesaje false să ajungă la alții, păstrând reputația ta de e-mail în siguranță.

DMARC:

- Îmbunătățește capacitatea de livrare a e-mailului, permițând expeditorilor să monitorizeze și să aplice politicile de autentificare a e-mailului.

- Permite proprietarilor de domenii să specifice o politică de gestionare a e-mailurilor care nu verifică SPF și DKIM, sporind transparența și securitatea și reducând tentativele de falsificare și phishing.

- Permite proprietarilor de domenii să primească alerte atunci când părțile neautorizate folosesc abuziv domeniul pentru falsificarea e-mailurilor, protejând reputația mărcii lor.

Pentru a trece criteriile DMARC, SPF și DKIM trebuie să fie configurate corect pentru domeniul De la e-mail. Domeniul From trebuie să se potrivească cu domeniul autentificat prin SPF sau DKIM.

Cum se implementează DMARC

1. Definiți politica DMARC : decideți asupra politicii DMARC pe care doriți să o aplicați. DMARC oferă 3 opțiuni de politică:

- Niciunul : numai în modul de monitorizare, nu sunt întreprinse acțiuni dacă un e-mail nu reușește DMARC.

- Carantină : e-mailurile suspecte sunt trimise în dosarul spam/junk.

- Respinge : e-mailurile suspecte sunt respinse definitiv.

2. Generați înregistrarea DMARC : creați o înregistrare DMARC TXT cu politica aleasă de dvs. Utilizați următoarea sintaxă:

_dmarc.example.com. IN TXT "v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]"

- Înlocuiește

example.comcu domeniul tău. -

v=DMARC1: indică versiunea DMARC. -

p=none/quarantine/reject: definește politica. -

rua: Specifică adresa de e-mail pentru a primi rapoartele agregate. -

ruf: Specifică adresa de e-mail pentru a primi rapoartele criminalistice.

- Înlocuiește

3. Publicați înregistrarea DMARC pe DNS: Conectați-vă la tabloul de bord al furnizorului DNS.

- Navigați la secțiunea de gestionare a DNS a domeniului dvs.

- Adăugați o nouă înregistrare TXT cu

host _dmarcși valoarea ca înregistrarea DMARC pe care ați generat-o.

4. Verificați înregistrarea DMARC : utilizați instrumente de căutare DNS pentru a vă asigura că înregistrarea DMARC este publicată și propagată corect.

5. Monitorizarea rapoartelor : Verificați în mod regulat rapoartele agregate și criminalistice trimise la adresele de e-mail specificate în înregistrarea DMARC. Aceste rapoarte oferă informații despre eșecurile de autentificare prin e-mail și vă ajută să vă reglați politica DMARC.

Note:

- Fiți foarte atenți când creați o înregistrare DMARC, deoarece orice configurare greșită va afecta negativ livrarea e-mailului. Vă recomandăm să urmați aceste instrucțiuni de la Google atunci când începeți cu DMARC.

- Asigurați-vă că SPF și DKIM autentifică e-mailurile timp de cel puțin 48 de ore ÎNAINTE de a activa DMARC.

Iată câteva instrumente gratuite pe care le puteți folosi pentru a crea, verifica și valida înregistrările DMARC:

- Instrumente DMARC de dmarcian.

- Căutare și verificare înregistrări DMARC de la EasyDMARC

- Rezumate DMARC – Dacă ați configurat o adresă de raportare DMARC, nu este recomandată utilizarea adresei dvs. personale sau de afaceri, deoarece căsuța dvs. de e-mail va fi inundată de e-mailuri de neînțeles. În schimb, luați în considerare înscrierea pentru un instrument de raportare DMARC pentru a vă asigura că ați autentificat corect toate instrumentele pe care le utilizați pentru a trimite e-mailuri.

Exemple de verificare a e-mailului

Acum că am definit ce înseamnă SPF, DKIM și DMARC, să ne uităm la câteva exemple reale ale acestor protocoale în acțiune, astfel încât să puteți înțelege mai bine de ce e-mailurile dvs. pot ajunge sau nu la destinatarii vizați.

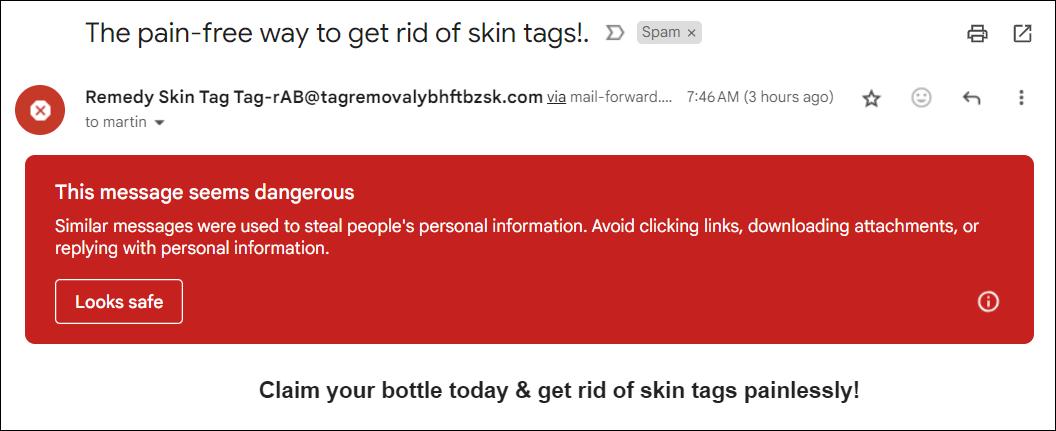

E-mailurile nu ajung la destinatari

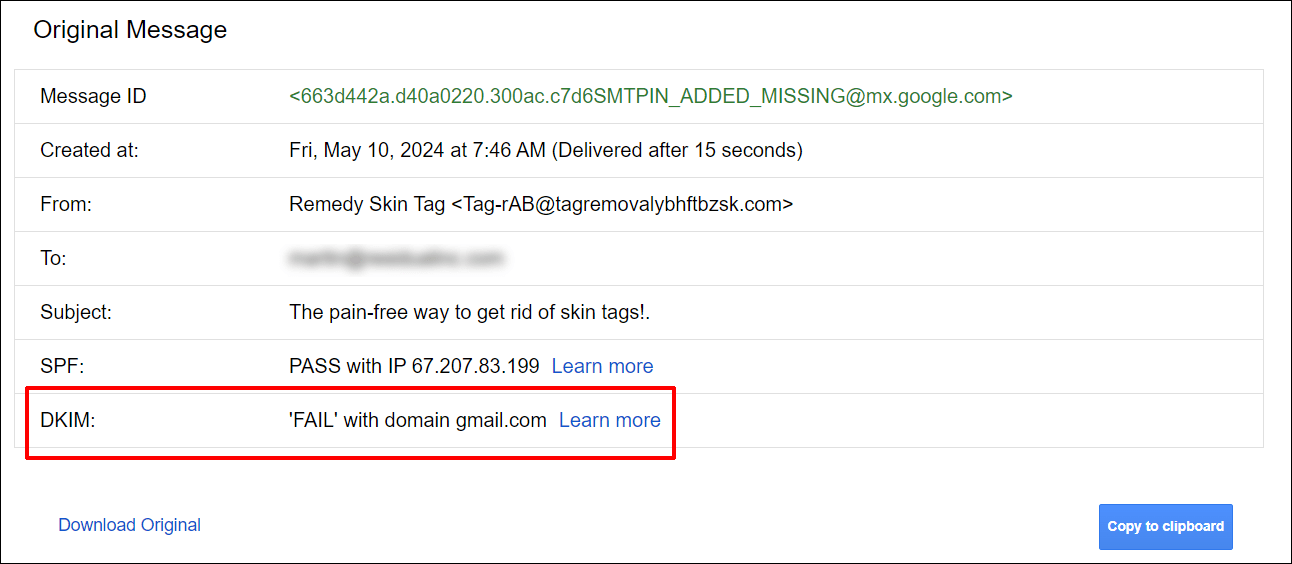

În primul rând, să ne uităm la un e-mail spam evident trimis la o adresă Gmail. Acest lucru ne va ajuta să înțelegem cum Gmail și alți furnizori de e-mail filtrează automat e-mailurile nedorite.

Iată un e-mail trimis la adresa mea personală de Gmail, care nu a ajuns nici măcar în căsuța mea de e-mail. Gmail a filtrat-o și a trimis-o direct în dosarul meu SPAM.

Să ignorăm faptul că acesta este un e-mail spam evident și să ne uităm la antetul e-mailului pentru a vedea de ce instrumentele automate Gmail l-au detectat și l-au semnalat ca spam.

EBOOK GRATUIT

Foaia ta de parcurs pas cu pas către o afacere profitabilă de dezvoltare web. De la obținerea mai multor clienți la scalarea ca un nebun.

EBOOK GRATUIT

Planificați, construiți și lansați următorul dvs. site WP fără probleme. Lista noastră de verificare face procesul ușor și repetabil.

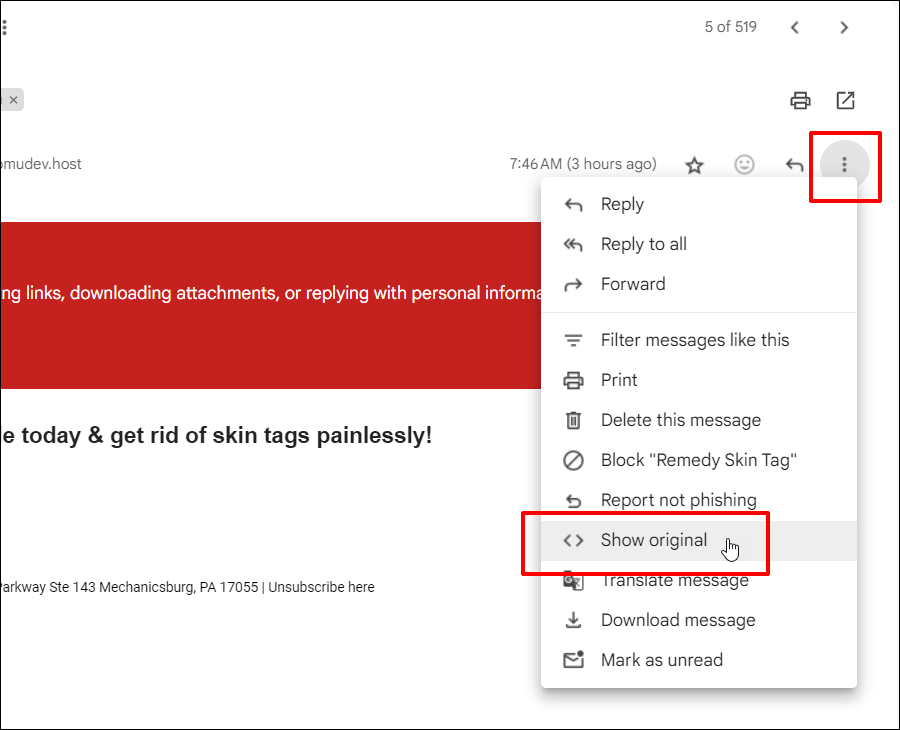

Pentru a face acest lucru, vizualizați e-mailul în contul dvs. Gmail (nu faceți clic pe niciun link din e-mail, desigur!), faceți clic pe pictograma elipsă verticală și selectați Afișați originalul din opțiunile de meniu...

După cum puteți vedea, acest e-mail nu a îndeplinit cerințele politicii DKIM ale Gmail.

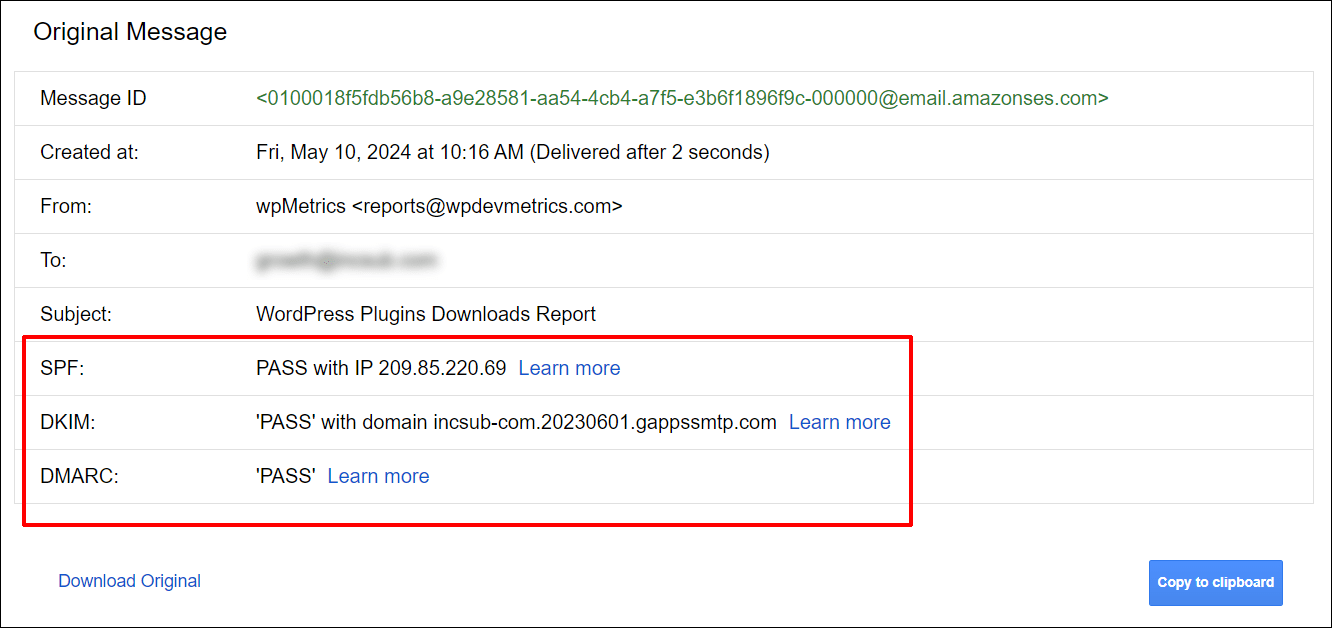

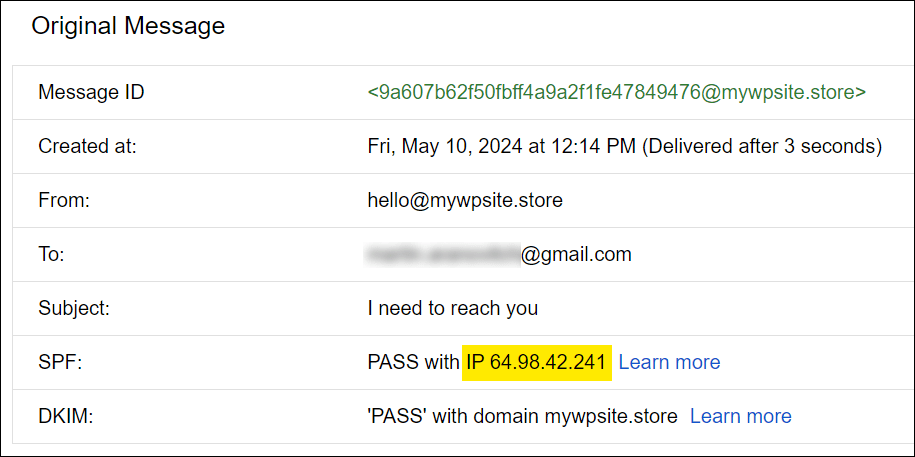

E-mailuri conforme

Pentru comparație, iată antetul unui e-mail trimis la adresa Gmail a companiei mele de către un expeditor conform. După cum puteți vedea, această companie a îndeplinit toate cerințele Gmail pentru livrarea în siguranță a e-mailurilor.

Utilizarea instrumentelor de verificare

După cum am menționat mai devreme, există o serie de instrumente excelente pe care le puteți utiliza pentru a verifica și/sau a depana dacă domeniul dvs. de e-mail (sau domeniul de e-mail al unui client sau al unui serviciu terță parte) îndeplinește protocoalele necesare, respectând instrucțiunile expeditorului de e-mail.

Verificați SPF, DKIM și DMARC

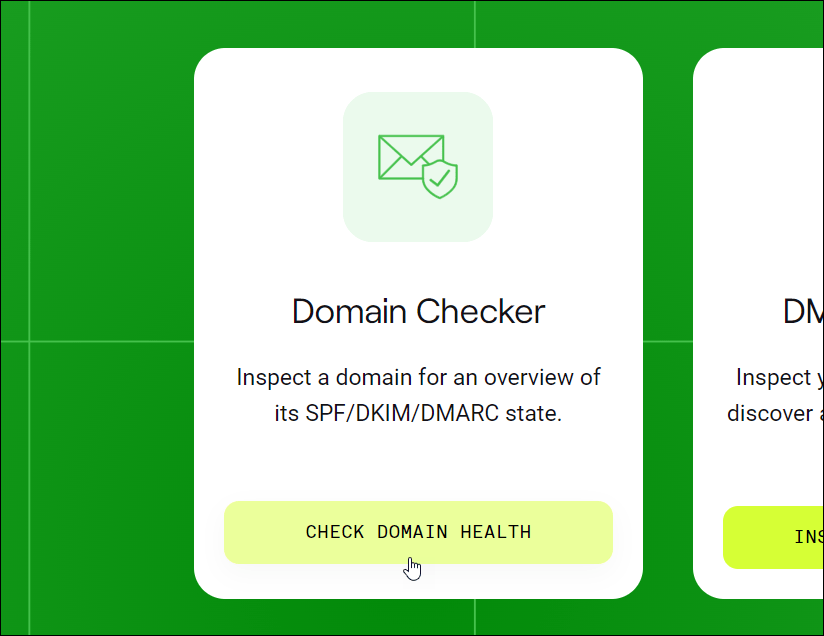

Pentru exemplele din această secțiune, vom folosi instrumentele gratuite de la dmarcian.com.

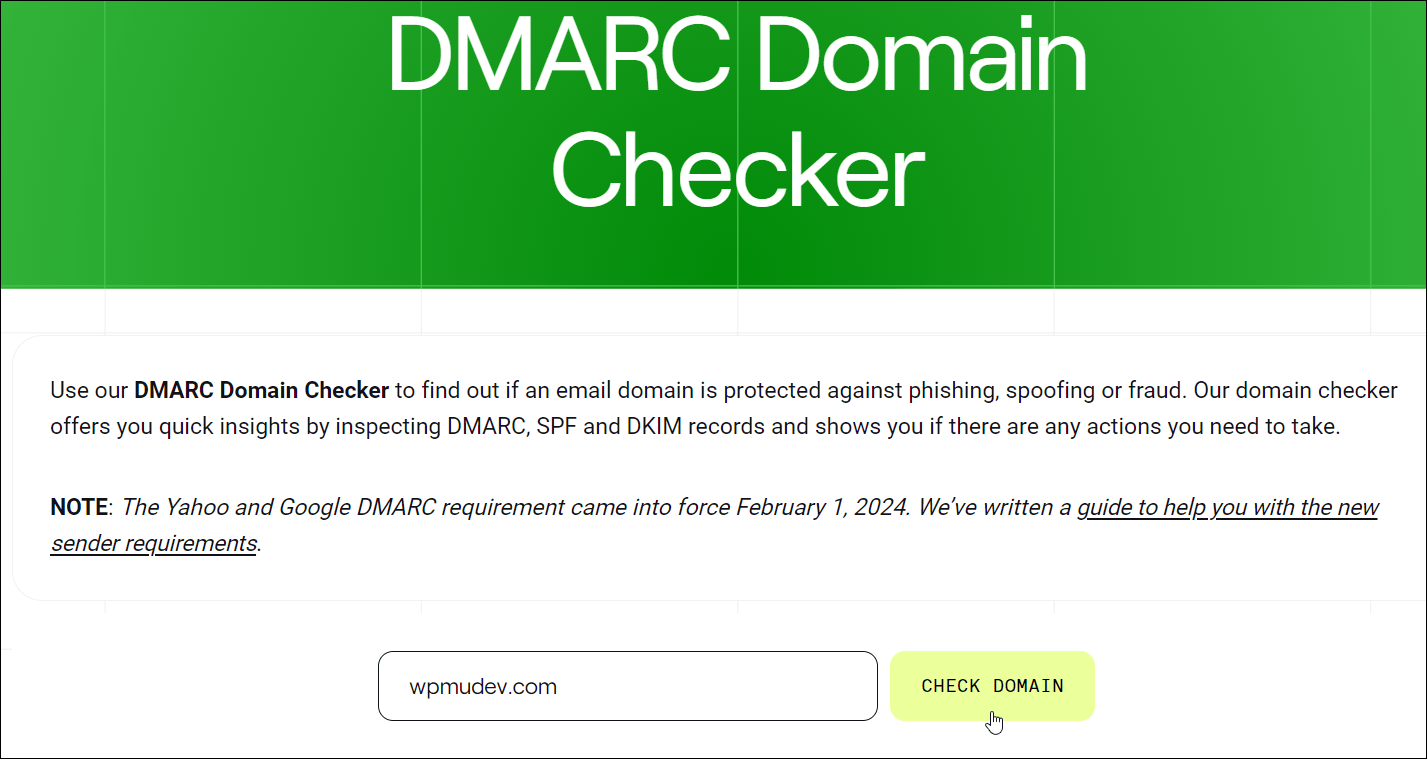

Mergeți la secțiunea de instrumente gratuite a lui dmarcian și faceți clic pe instrumentul de verificare a domeniilor...

Introduceți numele domeniului de e-mail în câmp (doar domeniul, fără adresă@ ) și faceți clic pe Verificare domeniu ...

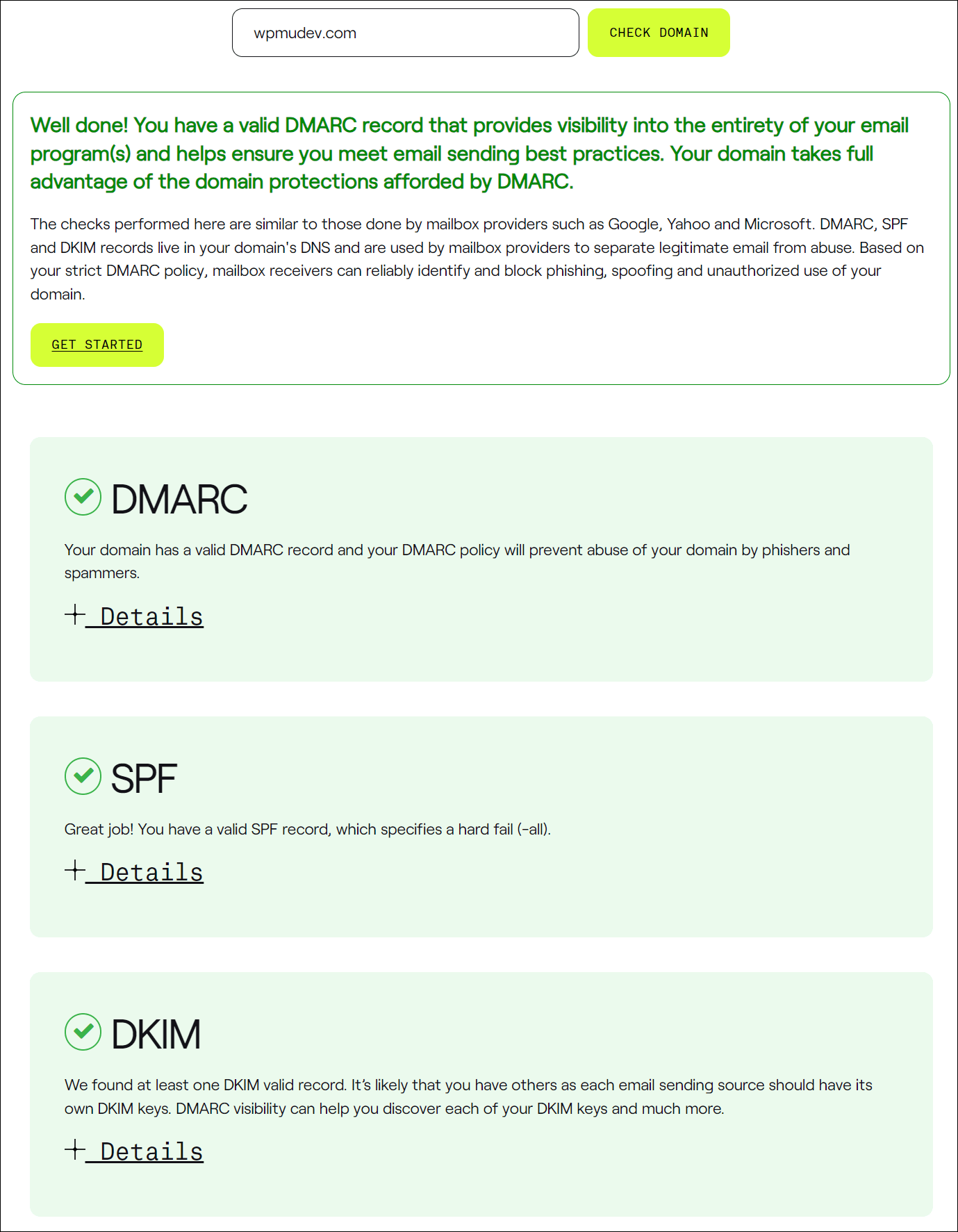

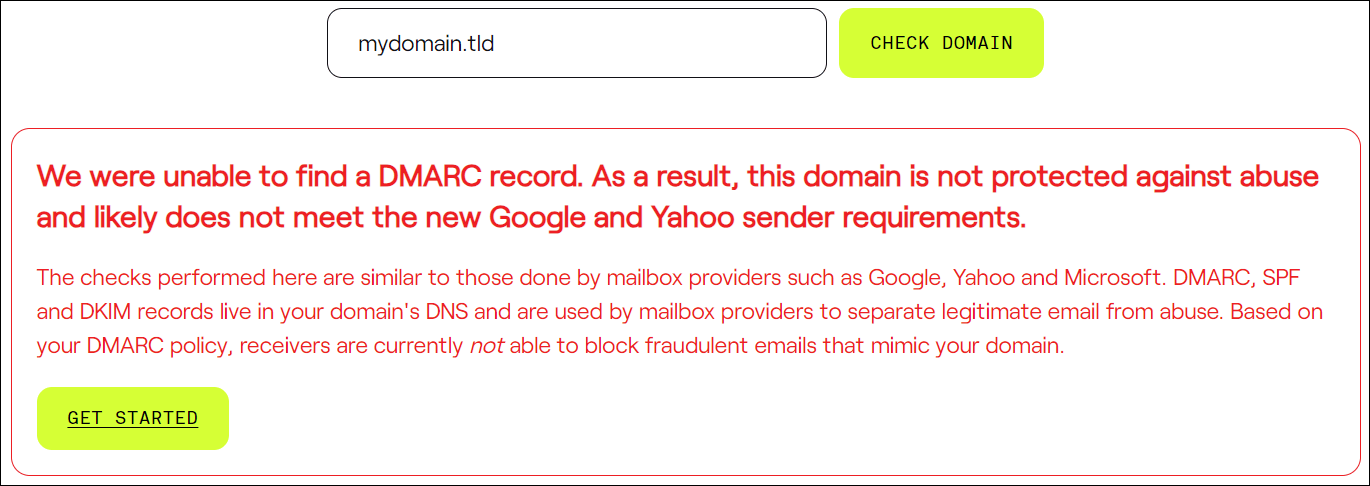

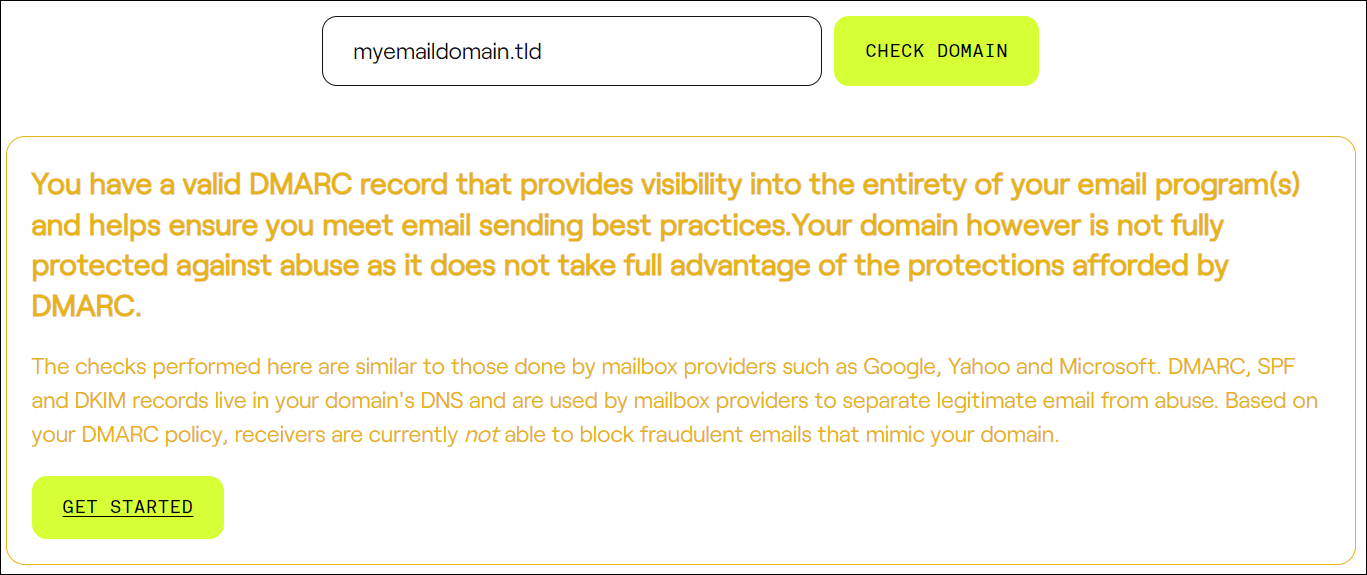

Instrumentul efectuează verificări similare cu cele efectuate de furnizorii de căsuțe poștale precum Google, Yahoo și Microsoft și afișează rezultate care arată dacă înregistrările domeniului de e-mail îndeplinesc cerințele SPF, DKIM și DMARC sau nu.

Dacă un domeniu de e-mail nu îndeplinește verificările, veți vedea un rezultat similar cu cel prezentat mai jos.

Ocazional, este posibil să primiți un mesaj similar cu cel afișat mai jos. Mesajul de mai jos deduce că e-mailurile dvs. respectă verificarea și vor fi în continuare livrate, dar vă recomandăm să utilizați serviciile companiei pentru a asigura conformitatea deplină.

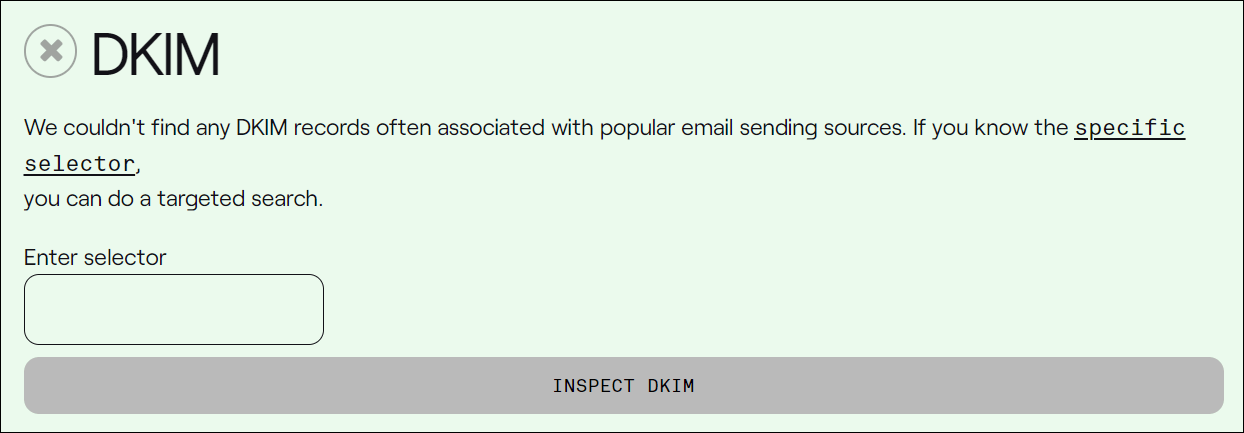

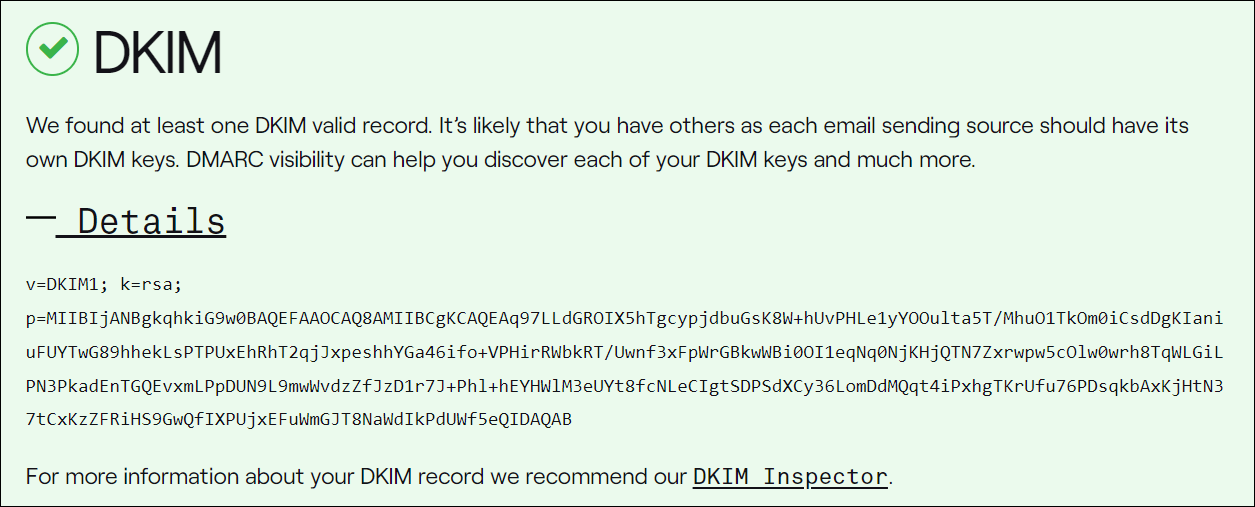

Iată încă un sfat util de reținut dacă executați un test pe domeniile dvs. de e-mail și obțineți un rezultat al verificării DKIM, așa cum se arată în captura de ecran de mai jos...

În verificarea de mai sus, instrumentul nu a putut găsi înregistrările DKIM pentru domeniul de e-mail, deoarece lipsește un selector. În mod normal, un selector este inclus în înregistrarea DKIM atunci când este trimis un e-mail conform.

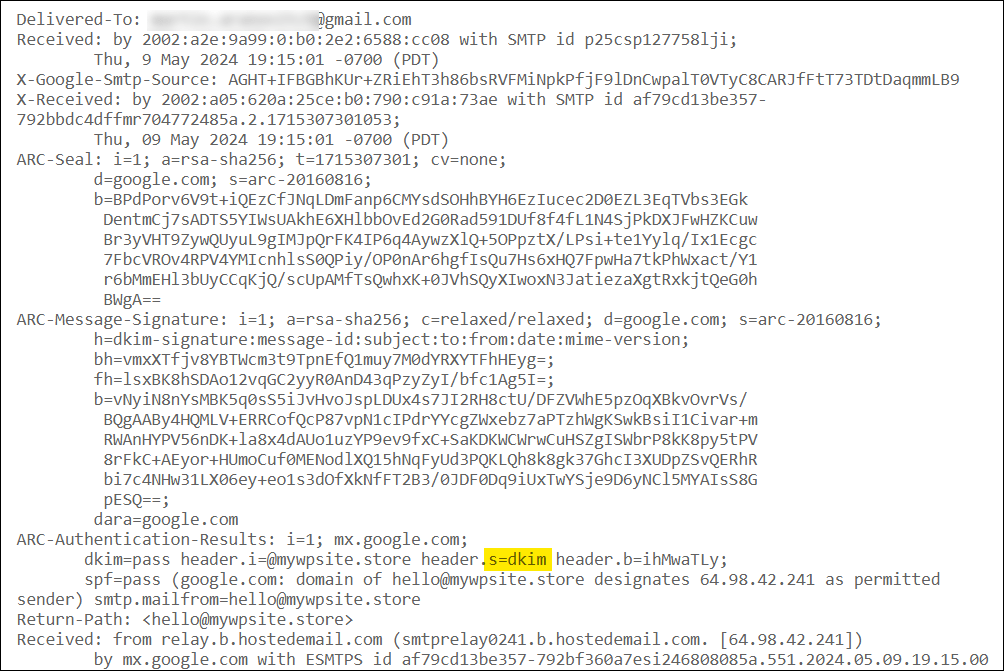

Pentru a găsi un selector pentru a finaliza această verificare, procedați în felul următor:

- Porniți-vă contul de e-mail și găsiți un e-mail trimis de domeniul pe care îl verificați. În acest exemplu, vom folosi Gmail.

- Faceți clic pe pictograma elipsă verticală și selectați Afișați originalul din opțiunile de meniu

- Derulați în jos dincolo de secțiunea antete de Internet până ajungeți la amestecul de coduri.

- Căutați partea

s=a antetului de semnătură DKIM. Acesta este selectorul tău

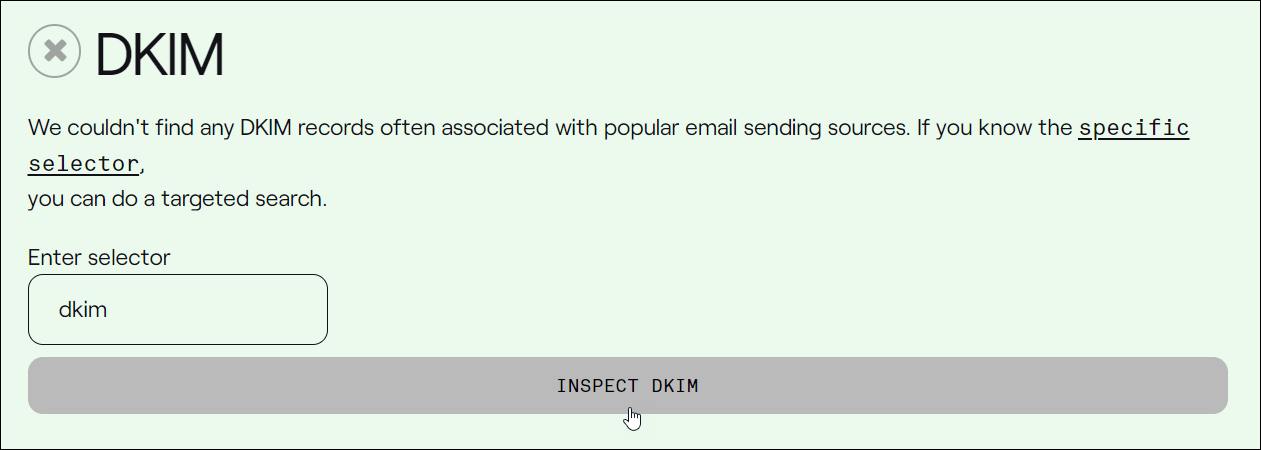

Copiați porțiunea selector și inserați-o în instrumentul de verificare DKIM, apoi faceți clic pe butonul Inspectați DKIM.

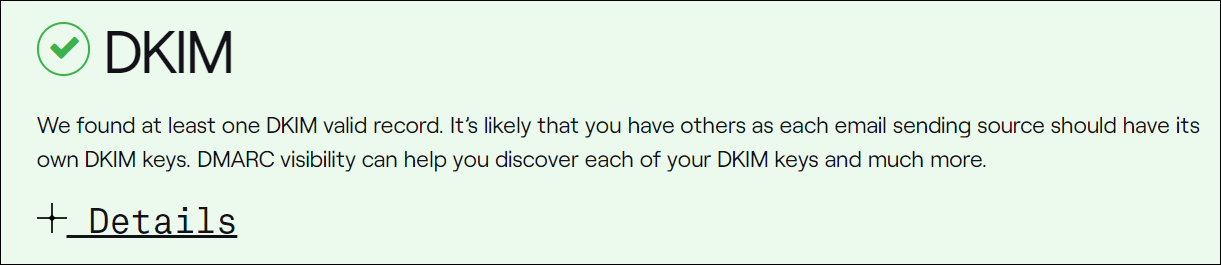

Asta ar trebui să o rezolve și să-ți facă e-mailul să treacă verificarea DKIM.

Faceți clic pe linkul Detalii pentru a vedea mai multe detalii despre rezultate.

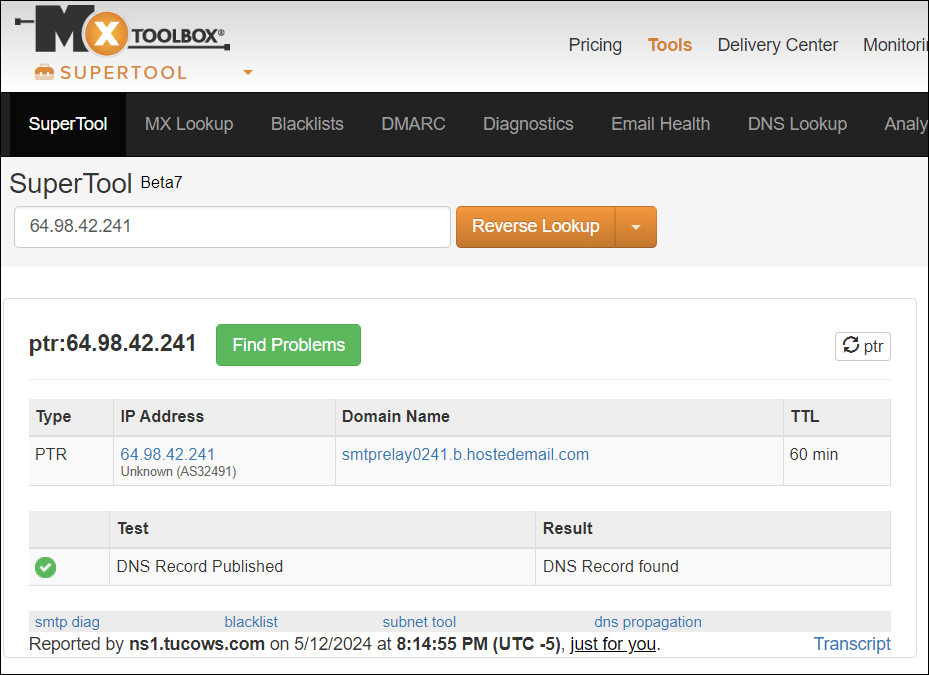

Verificați PTR

O înregistrare pointer DNS, abreviată ca PTR, servește pentru a lega o adresă IP cu numele de domeniu corespunzător. Spre deosebire de înregistrarea „A”, care mapează numele de domenii la adrese IP, înregistrarea PTR îndeplinește funcția inversă asociind adrese IP cu nume de domenii.

Pentru a verifica dacă domeniile sau IP-urile de trimitere au înregistrări DNS înainte și inverse valide, după cum este necesar, mai întâi localizați și copiați adresa IP a domeniului de e-mail de trimitere în antetul e-mailului...

Apoi lipiți-l într-un instrument de căutare inversă DNS, cum ar fi MXToolbox.com pentru a verifica dacă PTR-ul este valid...

În timp ce verificările de mai sus vă vor oferi informațiile corecte, vă recomandăm, de asemenea, să vă testați e-mailul pentru spam. Acest lucru va ajuta la asigurarea livrării optime pentru e-mailurile dvs.

Vă recomandăm să utilizați un serviciu precum Mail Tester (au și un instrument de verificare SPF și DKIM).

Sperăm că acest ghid v-a oferit o înțelegere de bază a ceea ce înseamnă SPF, DKIM și DMARC și cum să utilizați instrumente pentru a verifica validitatea domeniilor de e-mail și a depana potențialele probleme.

Dacă utilizați (sau intenționați să utilizați) serviciile de webmail sau găzduire de e-mail ale WPMU DEV, atunci consultați ghidul nostru despre cum să optimizați livrarea e-mailului folosind serviciile de e-mail ale WPMU DEV.

Cele mai bune practici de trimitere a e-mailurilor

Dacă intenționați să efectuați orice tip de corespondență în vrac, iată o prezentare generală a practicilor cheie de trimitere a e-mailurilor de urmat pentru a respecta noile reguli:

- Abonamente : trimiteți e-mailuri numai celor care s-au înscris. Dacă sunteți un expeditor calificat de e-mailuri în bloc, puteți utiliza un instrument gratuit, cum ar fi Postmaster Tools de la Google, pentru a evita marcajele de spam și pentru a accesa în mod regulat date și diagnostice despre erorile de livrare Gmail, rapoartele de spam, feedback-ul buclă și multe altele pentru a se asigura că ratele oricăror reclamații rămân sub 0,3% .

- Gestionarea abonamentului : Activați dezabonarea cu un singur clic pentru renunțări eficiente. Permiteți destinatarilor să examineze și să se dezaboneze de la anumite liste de corespondență.

- Formatarea mesajelor : Formatați e-mailurile în conformitate cu standardele RFC 5322 și HTML. Evitați ascunderea conținutului și asigurați-vă informații clare despre expeditor.

- Instrucțiuni de trimitere : autentificați e-mailurile cu SPF și DKIM. Mențineți IP-uri de trimitere consecvente și clasificați mesajele. Utilizați o conexiune TLS pentru transmiterea e-mailului.

- Evitați practicile de trimitere : nu amestecați tipuri de conținut, nu vă uzurpați identitatea altora și nu cumpărați liste de e-mail.

- Creșteți încet volumul de trimitere : creșteți treptat volumul și monitorizați valorile de livrare.

- Considerații speciale : asigurați conformitatea cu liniile directoare, în special pentru furnizorii terți.

- Exerciții de marketing afiliat și phishing : monitorizați în mod regulat afiliații și evitați trimiterea de e-mailuri de test de phishing.

Pentru instrucțiuni mai detaliate privind expeditorii de e-mail, consultați: Google Help: Email Sender Guidelines

Puncte suplimentare și informații utile

Acoperirea a tot ceea ce trebuie să știți despre livrarea e-mailului este dincolo de scopul acestui articol. Cu toate acestea, ne-am gândit să includem câteva informații suplimentare utile aici pentru a vă economisi ore de cercetare.

Trimiterea de e-mailuri în bloc

Iată câteva lucruri de reținut atunci când intenționați să trimiteți e-mailuri în bloc:

- E-mailurile falsificate sunt luate în considerare pentru limita de 5.000 de expeditori în vrac . Potrivit Yahoo, „E-mailurile falsificate vor fi luate în considerare pentru e-mailurile pe care le analizăm pentru aplicare. Dacă aveți o problemă de falsificare, ar trebui să implementați o politică de aplicare a DMARC (p=carantină sau p=respingere) indiferent.”

- Subdomeniile sunt, de asemenea, supuse cerințelor . E-mailurile neconforme trimise din subdomeniul unui domeniu de nivel organizațional care face obiectul verificării DMARC vor fi afectate.

Concepții greșite despre SPF (Sender Policy Framework)

Înțelegerea rolului SPF în autentificarea e-mailului este importantă, dar protocolul are și limitări. Iată câteva concepții greșite populare despre SPF:

- SPF va proteja pe deplin domeniul meu de falsificare : SPF nu protejează în întregime adresa expeditorului vizibilă pentru utilizator. Verifică autorizarea domeniului, dar nu securizează adresa expeditorului. Utilizați DMARC pentru a proteja numele de domenii vizibile de falsificare.

- Implementarea SPF este suficientă pentru a preveni toate tentativele de spoofing și phishing : deși SPF este o măsură crucială, nu este o soluție completă împotriva spoofing-ului și phishing. Alte metode de autentificare a e-mailului (de exemplu DMARC) sunt necesare pentru o protecție completă.

- Includerea înregistrării SPF a unei companii în e-mailuri asigură o autentificare adecvată : companiile le instruiesc uneori, din greșeală, clienților să includă înregistrarea lor SPF. Cu toate acestea, este posibil ca acest lucru să nu autentifice în mod eficient e-mailurile și poate duce la configurări greșite.

Concepții greșite despre DKIM (DomainKeys Identified Mail)

Ca și în cazul SPF, este, de asemenea, important să înțelegeți rolul pe care DKIM îl joacă în trimiterea și livrarea e-mailurilor dvs., dar există câteva idei greșite de care trebuie să fiți conștienți:

- Neînțelegere de criptare : Spre deosebire de credința populară, DKIM nu criptează e-mailurile. În schimb, se concentrează pe verificarea integrității mesajului prin hash-uri sub etichetele „bh” și „b”, oferind protecție împotriva atacurilor de modificare și reluare, deși protejând doar parțial împotriva furtului de identitate și falsificării. O verificare DKIM reușită indică autorizarea expeditorului și asigură integritatea conținutului mesajului în timpul tranzitului.

- Falsificarea : Există o concepție greșită că semnăturile DKIM pot fi falsificate, deoarece detaliile lor sunt disponibile public în înregistrările DNS. Cu toate acestea, DKIM se bazează pe o infrastructură cu chei publice (PKI) cu o pereche de chei – publice și private. În timp ce cheia publică este accesibilă în înregistrările DNS, cheia privată se află în siguranță pe serverul furnizorului de servicii de e-mail, asigurând autenticitatea mesajului. Prin urmare, semnăturile DKIM nu pot fi falsificate, deoarece cheia privată este păstrată confidențială și utilizată exclusiv pentru semnarea mesajelor.

- Iluzia soluției de spam : deși DKIM ajută la verificarea autorizației expeditorului și a integrității mesajului, nu oferă o soluție definitivă pentru spam. Deși reduce probabilitatea ca spammerii să folosească adrese de e-mail falsificate sau furate, nu îi împiedică să cumpere domenii și să configureze înregistrări DKIM pentru a-și continua activitățile. În consecință, acest lucru poate legitima, din neatenție, spam-ul într-o oarecare măsură. Cu toate acestea, utilizarea autentică a domeniului poate atenua atacurile de phishing, sporind securitatea e-mailului împotriva tentativelor rău intenționate, cum ar fi e-mailurile frauduloase pretins de la companii legitime.

Pentru cele mai recente actualizări ale regulilor Google pentru trimiterea de e-mailuri către conturile personale Gmail și cerințele privind trimiterea de e-mailuri în bloc, consultați secțiunea Întrebări frecvente privind ghidurile Google privind expeditorii de e-mail.

Ai primit încă mesajul?

Pe măsură ce lupta din ce în ce mai complexă și continuă împotriva spam-ului prin e-mail și a phishing-ului din partea unor actori rău intenționați sofisticați continuă să escaladeze, furnizorii importanți precum Google, Yahoo, Microsoft și alții au început să impună cerințe stricte de trimitere a e-mailurilor pentru toți utilizatorii, pentru a asigura livrarea în siguranță a e-mail-urilor către destinatii. destinatarii.

Sperăm că acest articol v-a oferit toate informațiile de care aveți nevoie pentru a înțelege și a respecta toate îndrumările și cerințele pentru trimiterea de e-mailuri care vor ajunge în căsuțele de e-mail ale destinatarilor.

Consultați ghidul nostru despre cum să optimizați livrarea e-mailurilor folosind serviciile de e-mail WPMU DEV pentru a afla cum afacerea dvs. poate respecta cu ușurință aceste noi reguli de trimitere a e-mailurilor.