Starea securității WordPress: comunitatea și colaborarea ne ajută pe toți să câștigăm

Publicat: 2023-03-09Software-ul open source devine mai bun și este mai sigur atunci când încrederea și cooperarea învingă secretul și lucrul singur în întuneric. Raportul Patchstack privind starea securității WordPress în 2022 arată că acesta nu este doar un ideal, ci și o realitate realizabilă. Transparența și colaborarea în problemele de securitate joacă un rol în punctele forte ale comunităților open source. Sunt valori și practici esențiale pentru construirea și întreținerea site-urilor, produselor și serviciilor WordPress mai bune și mai sigure. Suntem mândri că îl avem pe Patchstack ca partener care oferă cele mai recente informații despre vulnerabilități clienților noștri iThemes Security and Security Pro, astfel încât aceștia să poată proteja mai bine toate site-urile WordPress pe care le construiesc, le dețin sau le administrează.

Patchstack, o firmă de cercetare în domeniul securității open source și CVE Numbering Authority (CNA), și-a lansat raportul anual privind starea securității WordPress în 2022 . Acest raport include, dar depășește cu mult analiza obișnuită a tendințelor de securitate. Acesta arată impactul pe care Patchstack îl are cu programul său unic de recompensă pentru erori, Patchstack Alliance. Această rețea cooperativă, voluntară și deschisă îi ajută pe dezvoltatorii WordPress să descopere și să corecteze erorile de securitate în fiecare zi. Aceste patch-uri se transformă în alerte de securitate și actualizări pe care se bazează comunitatea WordPress. Utilizatorii noștri iThemes Security and Security Pro primesc o notificare în avans cu 48 de ore atunci când o nouă vulnerabilitate le afectează site-ul, datorită Patchstack. Multe dintre actualizările de securitate pe care le aplicăm cu toții în mod obișnuit site-urilor noastre WordPress vor fi cel puțin parțial rezultatul muncii de pionierat a lui Patchstack.

Dezvăluirea vulnerabilităților face spațiul WordPress mai sigur

Baza de date Patchstack a arătat o creștere cu 328% a vulnerabilităților raportate în 2022. Ei explică această creștere ca urmare a cercetătorilor în domeniul securității „care caută mai mult și mai departe” în cod în tot ecosistemul WordPress. Detectarea mai multor vulnerabilități indică faptul că WordPress devine mai sigur, crede Patchstack. Alte constatări în Starea securității WordPress în 2022 susțin această concluzie. De exemplu, vulnerabilitățile descoperite (și remediate rapid) în unele dintre cele mai utilizate plugin-uri WordPress (de exemplu, Elementor, Yoast, All-in-One SEO, MonsterInsights, Wordfence) nu au fost ținta celor mai active exploit-uri.

Provocările vulnerabilităților nereparate și lanțurilor de aprovizionare întrerupte

După analiza Patchstack, cele mai mari ținte pentru exploatările active din ecosistemul WordPress sunt plugin-urile cu vulnerabilități cunoscute care nu sunt corectate, uneori de ani de zile. Într-o verificare la fața locului a tuturor site-urilor monitorizate de rețeaua Patchstack, o medie de 42% rulau o componentă nesigură cunoscută. Pluginurile nepatchizate reprezintă 26% dintre cele mai critice erori de securitate raportate în 2022 - un număr pe care ne-am dori cu toții să îl vedem în scădere. Patchstack Alliance lucrează în acest scop cu dezvoltatorii pentru a ajuta la corectarea vulnerabilităților nou descoperite, dar acest lucru nu este posibil cu software-ul abandonat.

Una dintre cele mai importante tendințe observate în raportul anual al Patchstack leagă o creștere a vulnerabilităților CSRF de propagarea acestora pe mai multe site-uri printr-o singură dependență. În timp ce vulnerabilitățile Cross-Site Scripting (XSS) rămân comune, erorile Cross-site Request Forgery (CSRF) au avut o tendință mai mare în 2022. Patchstack raportează că acest lucru s-a datorat parțial erorilor CSRF care au apărut atât în cadrul YITH, cât și în cadrul Freemius, subliniind importanța menținerii. lanțuri de aprovizionare cu toți utilizatorii din aval ai unei baze de cod comune.

În 2023, pe măsură ce urmărim datele Patchstack în rapoartele noastre săptămânale de vulnerabilitate de la iThemes, vedem de trei ori mai multe vulnerabilități XSS în comparație cu rapoartele CSRF. Acesta este un semn bun că 2022 a fost unul aberant. După cum am observat în propriul nostru raport de securitate din 2022, este și o veste bună că majoritatea vulnerabilităților anul trecut au fost în categoriile de risc scăzut spre mediu pentru gravitatea lor. Datele Patchstack arată că aceste vulnerabilități mai puțin severe reprezentau 87% din total în 2022.

Utilizatorii finali merită date de vulnerabilitate accesibile și acționabile

Evaluările de severitate sunt un lucru, dar să înțelegeți dacă și cum o vulnerabilitate vă afectează site-ul este o altă poveste. Multe CNA și bazele lor de date de vulnerabilități sunt foarte tehnice în modul în care documentează fiecare vulnerabilitate. Utilizatorii WordPress trebuie să știe, în termeni pe care îi pot înțelege cu ușurință, cât de expuși pot fi atunci când apar vulnerabilități. Baza de date de vulnerabilități Patchstack își propune să ofere aceste informații oricărui proprietar de site, astfel încât să poată înțelege amenințările și să ia măsurile corespunzătoare. Și aceste informații alimentează produsul nostru iThemes Security.

Iată o descriere tipică a vulnerabilității Patchstack pentru CVE-2023-0968 (MITRE) în baza de date Patchstack:

Marco Wotschka a descoperit și raportat această vulnerabilitate Cross-Site Scripting (XSS) în WordPress Watu Quiz Plugin. Acest lucru ar putea permite unui actor rău intenționat să injecteze scripturi rău intenționate, cum ar fi redirecționări, reclame și alte încărcături HTML pe site-ul dvs., care vor fi executate atunci când oaspeții vă vizitează site-ul.

Utilizatorii WordPress și iThemes Security sau Security Pro cu o versiune nesigură a acestui plugin instalată pe site-ul lor vor primi o alertă. Ei au, de asemenea, opțiunea de a citi mai multe despre potențialele riscuri pe care le poate prezenta vulnerabilitatea pentru ei. În mod semnificativ, Patchstack a evaluat CVE-2023-0968 ca fiind o vulnerabilitate de mare severitate, spre deosebire de alte CNA. Alții nu au observat că atacatorii pot exploata această vulnerabilitate fără un cont de utilizator sau privilegii pe site-ul vizat - un detaliu crucial.

CNA-urile pot diferi semnificativ în modul în care evaluează și descriu amenințările

După cum puteți vedea în exemplul de mai sus, Patchstack acordă credit cercetătorilor în domeniul securității, care sunt cheia pentru găsirea și corectarea vulnerabilităților înainte de a putea fi exploatate. O merită! Utilizatorul final sau proprietarul site-ului care primește aceste alerte merită, de asemenea, claritate cu privire la riscurile cu care se confruntă. Rezumatul lui Patchstack arată clar unde se află amenințarea. Făcând clic pe detaliile tehnice din baza lor de date confirmă că această vulnerabilitate poate fi exploatată fără a te conecta la site. Aceasta este claritatea în comunicare și experiența pozitivă a utilizatorului la care vă puteți aștepta dacă sunteți utilizator iThemes Security sau Security Pro.

Devin Walker, director general al StellarWP, a declarat că este mândru că face parte din rețeaua Patchstack de când a fost partener cu ei la începutul acestui an și a adoptat baza de date de vulnerabilități pentru utilizatorii iThemes Security. În opinia sa, „Raportul cuprinzător de securitate al lui Patchstack evidențiază angajamentul lor de a identifica și aborda în mod activ vulnerabilitățile de securitate din ecosistemul WordPress. Fiind transparenți în ceea ce privește munca lor, ei stabilesc standardul pentru modul în care ar trebui abordată securitatea în industrie.”

Nipping Bugs in the Bud - Modul WordPress

Patchstack nu raportează doar erorile pe care ceilalți le scot la iveală, ci găsesc erori și ajută la remedierea lor. Nimeni nu caută mai mult și mai mult în problemele de securitate WordPress decât Patchstack Alliance, care este deschisă oricui lucrează în securitatea open source.

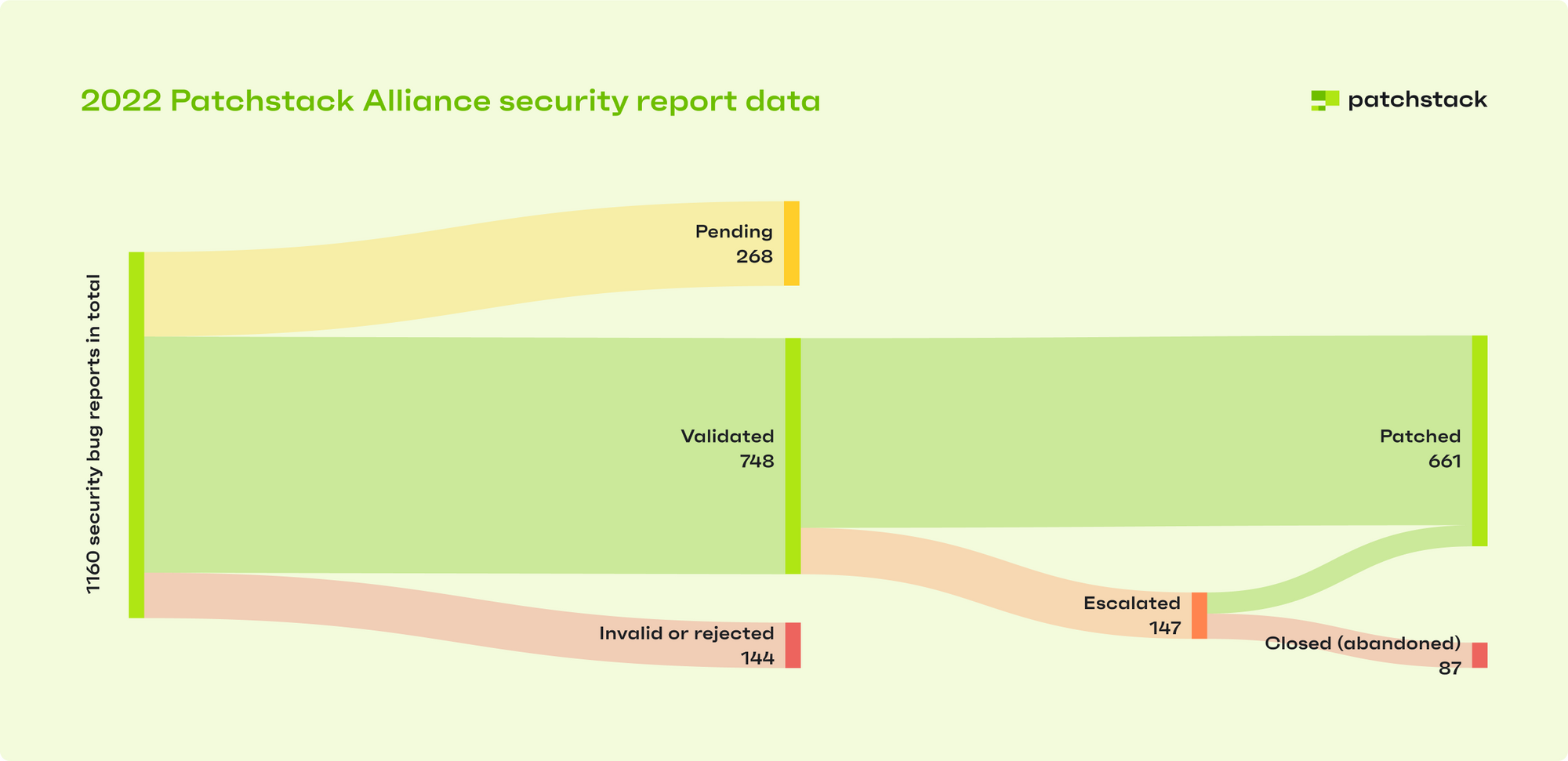

În 2022, Patchstack a plătit recompense de 16.050 de dolari hackerilor etici din rețeaua lor. Acești cercetători au descoperit și verificat 748 de erori de securitate unice în ecosistemul WordPress. Asta înseamnă doar 21,46 USD pentru a elimina o eroare din răsputeri! Este mult, mult mai puțin decât ar costa să rezolvi același bug ca un exploit zero-day.

Dintre cele 748 de rapoarte de erori validate, Patchstack a putut să vadă până la 661 patch-uri lucrând cu persoanele responsabile pentru codul vulnerabil. Doar 147 sau 20% dintre aceste cazuri au trebuit să fie transmise echipei de plugin WordPress.

Patchstack colaborează cu 17 furnizori de găzduire și servicii (inclusiv iThemes) pentru a-și avertiza în mod proactiv și a-și proteja clienții atunci când folosesc software nesigur. Unii, precum One.com, și-au corectat cu succes site-urile proprii ale clienților - o practică care poate fi utilă pentru alte gazde.

Securitatea WordPress este un efort comunitar

CEO-ul Patchstack, Oliver Sild, spune că ceea ce face compania sa unică este concentrarea pe transparență și comunitate. „Vorbim despre vulnerabilități așa cum sunt, fără a le folosi pentru a crea frică și ne asigurăm că cercetătorii de securitate care contribuie la găsirea problemelor în sursă deschisă vor fi la fel de apreciați ca dezvoltatorii care construiesc aceste proiecte”, a spus el.

O altă diferență cheie în spațiul de securitate este accentul pus de Patchstack pe colaborare. Oliver spune că vor lucra cu oricine poate ajuta să aibă un impact pozitiv, inclusiv cu alții din spațiul de securitate. Concurența poate coexista cu cooperarea, iar când vine vorba de vulnerabilități în sursă deschisă, este esențial să ne unim pe interese comune precum securitatea. Această cooperare oferă liniște sufletească utilizatorilor noștri iThemes Security and Security Pro. Clienții noștri pot fi siguri că primesc alerte clare, acționabile și în timp util despre noile vulnerabilități cu 48 de ore înainte ca acestea să fie făcute publice în mod deschis. Și asta datorită partenerilor noștri de la Patchstack, împreună cu toți ceilalți care le susțin inițiativele și lucrează împreună pentru a securiza ecosistemul WordPress.

Obțineți un avans de 48 de ore împotriva potențialilor atacatori cu iThemes Security

Dacă nu utilizați deja iThemes Security și funcția sa de scanare a site-ului pentru a fi atent la vulnerabilitățile emergente cu două zile înainte ca acestea să fie dezvăluite public , permiteți-ne să vă ajutăm să vă securizați site-ul WordPress astăzi. Cu monitorizarea proactivă a vulnerabilităților și 30 de moduri de a întări profilul de securitate al site-ului dvs. - inclusiv confortul autentificării fără parolă - iThemes Security Pro este cea mai bună modalitate de a vă asigura că site-ul dvs. WordPress nu este niciodată compromis de atacurile cibernetice.

Dan Knauss este generalist de conținut tehnic al StellarWP. El a fost scriitor, profesor și freelancer care lucrează în sursă deschisă de la sfârșitul anilor 1990 și cu WordPress din 2004.