Ce este otrăvirea DNS?

Publicat: 2022-11-12Ați dori să știți ce este otrăvirea DNS? Metoda de otrăvire a DNS, cunoscută și sub denumirea de otrăvire a cache-ului DNS și spoofing DNS, este un atac cibernetic extrem de sofisticat care redirecționează traficul web între servere false și site-uri web de phishing.

Hackerii pot folosi site-uri false pentru a păcăli vizitatorii să partajeze informații sensibile, deoarece acestea par de obicei similare cu destinația dorită de utilizator.

Acest articol va explica otrăvirea DNS, cum funcționează, de ce este atât de periculoasă și cum să preveniți falsificarea DNS și otrăvirea DNS vs. falsificarea DNS.

Ce este otrăvirea DNS?

Practica de a injecta informații false într-un cache DNS se numește otrăvire cache DNS deoarece răspunsul incorect este returnat la interogările DNS, ceea ce duce la direcționarea utilizatorilor către site-ul web greșit.

Există, de asemenea, un termen cunoscut sub numele de DNS Spoofing care se referă la otrăvirea DNS. Adresele IP sunt „numerele camerelor” de pe Internet care permit traficului web să fie direcționat către locația potrivită.

Un cache de rezoluție DNS este adesea denumit „directorul campusului”, iar atunci când sunt incorecte, traficul este redirecționat către locuri greșite până când informațiile din cache sunt corectate.

În absența unei modalități prin care rezolutorii DNS să verifice datele din cache-urile lor, informațiile DNS incorecte rămân în cache până la expirarea timpului de viață (TTL) sau până când sunt eliminate manual de către soluție.

Otrăvirea DNS este posibilă din cauza mai multor vulnerabilități, dar principala preocupare este că DNS a fost conceput pentru un Internet relativ mic bazat pe încredere, similar cu BGP.

În încercarea de a rezolva unele dintre aceste probleme, DNSSEC, un protocol DNS mai sigur, a fost propus, dar nu a câștigat încă acceptare pe scară largă.

Cum funcționează otrăvirea DNS?

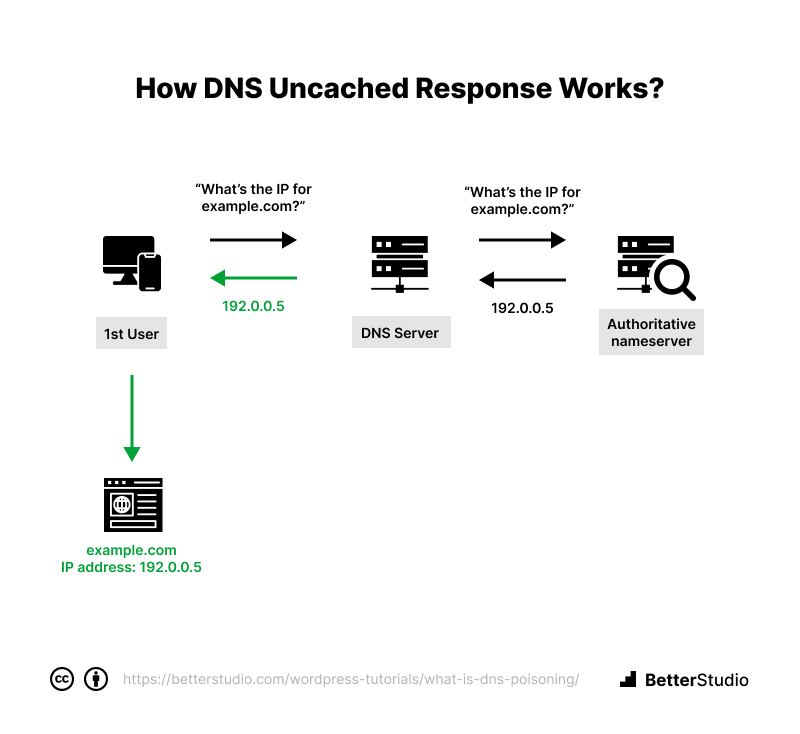

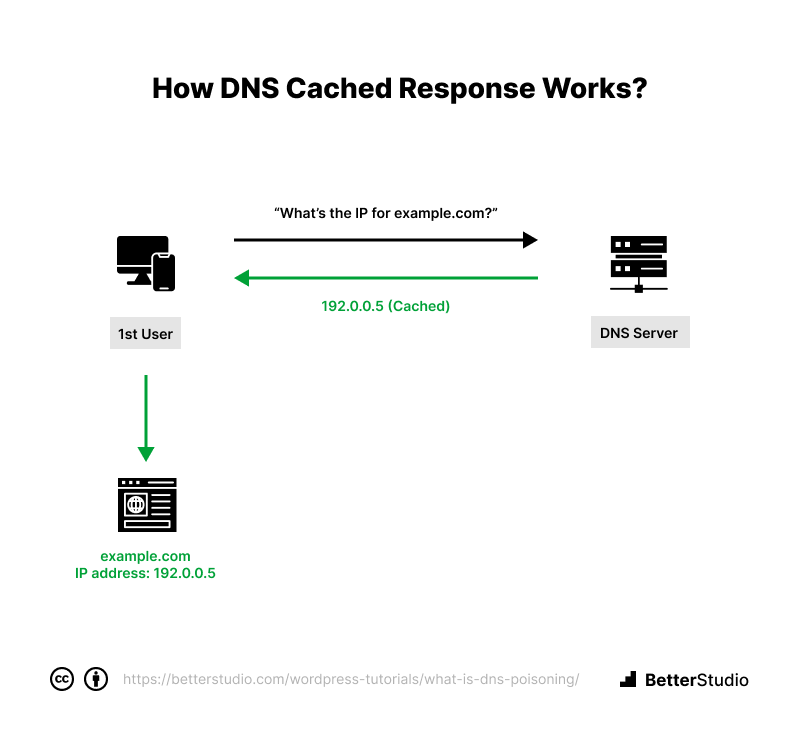

Soluția DNS va stoca răspunsurile la interogările la adresa IP pentru o anumită perioadă.

Acest lucru permite rezolutorului să răspundă la interogările viitoare mai rapid și fără a comunica cu numeroasele servere implicate în procesul tradițional de rezoluție DNS.

Un rezolutor DNS păstrează răspunsurile în memoria cache pe durata timpului de viață desemnat (TTL) asociat cu adresa IP.

Răspuns DNS necacheat:

Răspuns DNS în cache:

De ce este otrăvirea DNS atât de periculoasă?

Există mai multe riscuri asociate cu otrăvirea DNS atât pentru persoane fizice, cât și pentru organizații.

Ca urmare a otrăvirii DNS, odată ce un dispozitiv a fost victimizat, în special otrăvirea cache-ului DNS, poate deveni dificil pentru dispozitiv să rezolve problema, deoarece va merge implicit pe site-ul web nelegitim.

Problema otrăvirii DNS este agravată și de dificultatea pe care utilizatorii o au în detectarea acesteia, mai ales dacă hackerii creează site-uri web false pentru a direcționa vizitatorii către care arată aproape identic cu cele reale.

Atunci când site-ul web este fals, este puțin probabil ca utilizatorii să știe că introduc informații sensibile fără să-și dea seama că se expun pe ei înșiși și/sau organizațiile lor la amenințări grave de securitate.

În general, aceste tipuri de atacuri prezintă următoarele riscuri:

Viruși și programe malware

Utilizatorii direcționați către site-uri web frauduloase pot fi infectați cu viruși și programe malware de îndată ce au acces la acele site-uri web.

Multe tipuri de malware pot fi folosite pentru a accesa dispozitivul și datele acestuia, de la viruși care le infectează dispozitivele până la malware care oferă hackerilor acces continuu la dispozitivele și datele lor.

Furt

Folosind otrăvirea DNS, hackerii pot fura informații, inclusiv informații de conectare pentru site-uri securizate, informații de identificare personală, cum ar fi numerele de securitate socială și informații sensibile, cum ar fi detaliile de plată.

Blocante de securitate

Actorii rău intenționați pot folosi otrăvirea DNS ca mijloc de a provoca daune grave pe termen lung dispozitivelor, împiedicându-le să primească patch-uri și actualizări critice care le întăresc securitatea.

Această abordare poate face dispozitivele din ce în ce mai vulnerabile în timp, permițându-le să fie atacate de troieni și viruși și de numeroase alte tipuri de atacuri.

Cenzură

În trecut, guvernele au interferat cu traficul web din țara lor prin otrăvirea DNS pentru a cenzura anumite informații de pe Internet.

Aceste guverne au blocat efectiv accesul cetățenilor la site-uri web care conțin informații la care nu doresc să fie expuși prin această metodă de intervenție.

Exemple de atacuri de falsificare DNS

Există diverse exemple de atacuri de falsificare DNS. Atacatorii cibernetici au folosit tactici din ce în ce mai sofisticate pentru a falsifica adresele DNS de-a lungul istoriei.

Nu există nicio garanție că fiecare atac de falsificare DNS va arăta la fel; cu toate acestea, un scenariu tipic de falsificare DNS ar putea arăta după cum urmează:

- Un atacator poate intercepta comunicarea dintre un computer client și computerul server al site-ului web vizat.

- Atacatorul poate folosi un instrument precum arpspoof pentru a păcăli atât clientul, cât și serverul să urmărească adrese IP rău intenționate care duc la serverul atacatorului, înșelând ambele părți.

- Ca parte a atacului, atacatorul creează un site web fals în care adresa IP rău intenționată direcționează utilizatorii pentru a obține informații sensibile despre aceștia.

Cum să preveniți falsificarea DNS

Atât spoofingul DNS, cât și otrăvirea cache-ului pot fi dificil de detectat, deoarece pot afecta atât dispozitivele de consum, cât și serverele DNS în același timp.

În ciuda acestui fapt, indivizii și întreprinderile pot lua măsuri pentru a-și reduce riscul de a deveni victime ale atacurilor cibernetice.

Acestea sunt câteva modalități de prevenire a atacurilor prin falsificarea DNS:

Nu dați niciodată clic pe Linkuri nefamiliare

Site-urile web rău intenționate afișează reclame false sau notificări care vă solicită să faceți clic pe un link.

Dacă faceți clic pe linkuri necunoscute, vă puteți expune dispozitivul la viruși și programe malware. Cel mai bine este să evitați să faceți clic pe linkuri sau reclame necunoscute de pe un site web pe care îl utilizați de obicei.

Configurați DNSSEC

DNSSEC înseamnă Domain Name System Security Extensions, folosit pentru a verifica integritatea datelor DNS și originea înregistrărilor DNS.

Nu a existat o astfel de verificare în designul original al DNS, motiv pentru care este posibilă otrăvirea DNS.

Similar cu TLS/SSL, DNSSEC folosește criptografia cu cheie publică pentru a verifica și a autentifica datele.

Extensiile DNSSEC au fost publicate în 2005, dar DNSSEC nu a fost încă integrat, permițând DNS să rămână vulnerabil la atacuri.

DNSSEC atribuie o semnătură digitală datelor DNS și analizează certificatele unui domeniu rădăcină pentru a verifica dacă fiecare răspuns este autentic. Prin urmare, este o modalitate excelentă de a remedia otrăvirea DNS.

În acest fel, fiecare răspuns DNS vine de la un site web legitim.

Din păcate, deoarece DNSSEC nu este utilizat pe scară largă, datele DNS rămân necriptate pentru majoritatea domeniilor

Scanați și eliminați programele malware

Deoarece atacatorii folosesc adesea falsificarea DNS pentru a distribui viruși, viermi și alte tipuri de malware, ar trebui să vă asigurați că dispozitivele dvs. sunt scanate în mod regulat pentru viruși, viermi și alte amenințări malware.

Instalarea software-ului antivirus vă va permite să identificați amenințările și să le eliminați. În plus, este posibil să puteți instala instrumente pentru a detecta falsificarea DNS dacă dețineți un site web sau un server DNS. Aceste sisteme scanează toate datele trimise pentru a se asigura că sunt legitime.

Utilizați un VPN

Utilizarea unei rețele private virtuale (VPN) oferă un nivel suplimentar de protecție împotriva urmăririi online de către atacatori.

Spre deosebire de conectarea dispozitivelor la serverul local al furnizorului dvs. de internet, un VPN vă conectează la servere DNS private din întreaga lume care utilizează criptare end-to-end.

Avantajul acestui lucru este că atacatorii sunt împiedicați să vă intercepteze traficul și sunteți conectat la servere DNS care sunt mai bine protejate de falsificarea DNS.

Verificați dacă conexiunea dvs. este sigură

Este adesea dificil să distingeți între site-urile web rău intenționate și legitime la prima vedere, dar există câteva modalități de a determina dacă sunteți sau nu conectat la un site autentic.

Folosind Google Chrome, veți vedea un mic simbol gri de lacăt în partea stângă a adresei URL în bara de adrese.

Indică faptul că Google a avut încredere în certificatul de securitate al gazdei domeniului și că site-ul web nu este un duplicat al altui site web.

Browserul dumneavoastră vă poate avertiza dacă încercați să accesați un site nesecurizat. Este posibil ca conexiunea dvs. să nu fie sigură dacă un mesaj vă avertizează despre acest lucru.

În acest caz, este posibil ca site-ul pe care încercați să îl accesați să fie o falsificare sau să nu aibă un certificat SSL valid.

Unul dintre cele mai complexe tipuri de atacuri cibernetice de detectat este falsificarea DNS, dar puteți lua măsuri pentru a vă proteja pe dvs. și datele dvs. cu diverse strategii.

Luați în considerare instalarea unui program antivirus de încredere sau a unei rețele private virtuale (VPN) pentru a vă proteja împotriva viitoarelor atacuri cibernetice.

Falsificarea DNS vs. Otrăvirea DNS

Efectele otrăvirii DNS și ale falsificării sunt similare, dar diferă în mai multe moduri. Utilizatorii sunt păcăliți să dezvăluie informații sensibile în ambele cazuri, ceea ce duce la instalarea de software rău intenționat pe computerul vizat.

Utilizatorii care comunică cu serverele prin rețele publice fără fir sunt expuși riscului de furt de identitate și otrăvire a datelor din cauza falsificării și otrăvirii DNS.

Otrăvirea DNS modifică intrările de pe solutoare sau servere DNS care stochează adrese IP. În consecință, utilizatorii de oriunde de pe Internet vor fi redirecționați către site-ul atacatorului rău intenționat dacă folosesc intrările serverului DNS otrăvit.

Este posibil ca otrăvirea să afecteze utilizatorii globali, în funcție de serverul care este otrăvit. Un atac de falsificare DNS este un termen mai larg care se referă la manipularea înregistrărilor DNS.

Modificarea înregistrărilor DNS și forțarea utilizatorilor să viziteze un site controlat de atacator este considerată falsificare, inclusiv otrăvire.

Un atac de falsificare poate duce la atacuri directe asupra unei rețele locale în care un atacator poate otrăvi înregistrările DNS ale mașinilor vulnerabile, permițându-le să fure afaceri sau date personale.

întrebări frecvente

În această secțiune, vă vom oferi câteva răspunsuri la întrebările frecvente:

Sistemul de nume de domeniu (DNS) este un sistem de conversie a numelor de domenii (pentru utilizatori) în adrese IP (pentru mașini).

Fiecărui dispozitiv conectat la Internet i se atribuie o adresă IP unică. Această adresă permite altor mașini să localizeze dispozitivul.

Cu DNS, utilizatorii nu mai trebuie să memoreze adrese IP lungi și complexe, ci pot folosi nume de domenii simple.

Otrăvirea cache-ului DNS poate fi detectată folosind soluții de analiză a datelor care monitorizează activitatea DNS.

Există mai mulți indicatori ai otrăvirii DNS:

1. O creștere a solicitărilor DNS de la o sursă care interogă serverul DNS pentru mai multe nume de domenii fără a returna un răspuns.

2. O creștere semnificativă a activității DNS de la o singură sursă la un domeniu.

1. Nu faceți clic pe linkuri care nu vă sunt familiare.

2. Curățați memoria cache DNS pentru a elimina toate datele care au fost infectate.

3. Folosind o rețea privată virtuală (VPN), vă puteți cripta tot traficul web prin servere criptate end-to-end.

4. Ar trebui să verificați bara de adrese URL pentru greșeli de ortografie pentru a vă asigura că sunteți direcționat către site-ul corect.

Concluzie

Acest articol discută otrăvirea DNS, cum funcționează, de ce este atât de periculos, cum să preveniți falsificarea DNS și otrăvirea DNS versus falsificarea DNS.

Sperăm că acest articol vă va oferi informații utile. Dacă aveți întrebări sau comentarii, nu ezitați să le postați în secțiunea de comentarii.

Cele mai recente articole pe care le-am scris sunt disponibile pe Facebook și Twitter, așa că vă încurajăm să ne urmăriți acolo.