Ce este un WordPress Pharma Hack?

Publicat: 2022-06-24Una dintre cele mai comune tehnici de piratare a unui site web implică manipularea indicilor de căutare pentru a include conținut nemeritat în pozițiile înalte de căutare. Acesta este un tip de hack SEO Black Hat, cunoscut și sub numele de hack farmaceutic WordPress sau spam SEO.

Pentru milioane de proprietari de site-uri din întreaga lume, WordPress este cea mai bună soluție pentru crearea de magazine de comerț electronic și orice alt tip de site web. Și datorită popularității CMS-ului WordPress, acesta este o țintă frecventă pentru atacuri și hack-uri rău intenționate. Dar ce este exact un hack farmaceutic WordPress?

În acest ghid, vom discuta detaliile despre ce este un hack farmaceutic WordPress, câteva exemple proeminente despre cum arată acest tip de atac și cum să le prevenim. Hai să aruncăm o privire.

Ce este un WordPress Pharma Hack?

Pe scurt, un hack farmaceutic WordPress este o tehnică de hacking care utilizează programe malware pentru a infecta un site WordPress legitim pentru a redirecționa către pagini web de spam care prezintă reclame care vând versiuni imitative ale produselor farmaceutice de marcă, cum ar fi Cialis și Viagra.

Uneori, aceste hack-uri vor direcționa către alte tipuri de produse farmaceutice. Dar Cialis și Viagra sunt de departe cele mai comune.

Un hack farmaceutic este un tip de hack SEO Black Hat sau spam SEO.

De ce hackerii exploatează site-urile WordPress cu hackuri farmaceutice?

Există un răspuns simplu la motivul pentru care hackerii vizează site-urile WordPress cu hackuri farmaceutice: Căutările online sunt o sursă uriașă de referințe de trafic. Un hack SEO este cel mai simplu mod de a aduce mult mai mult trafic de recomandare fără a depune eforturi pentru a genera trafic organic.

Un hack-uri farmaceutice WordPress asigură că hackerul are un loc proeminent în SERP-urile (Pagina de rezultate ale motorului de căutare) prin piratarea site-urilor cu autoritate ridicată de căutare, apoi infectându-le cu hack-uri de redirecționare a spam-ului.

Cum arată un WordPress Pharma Hack?

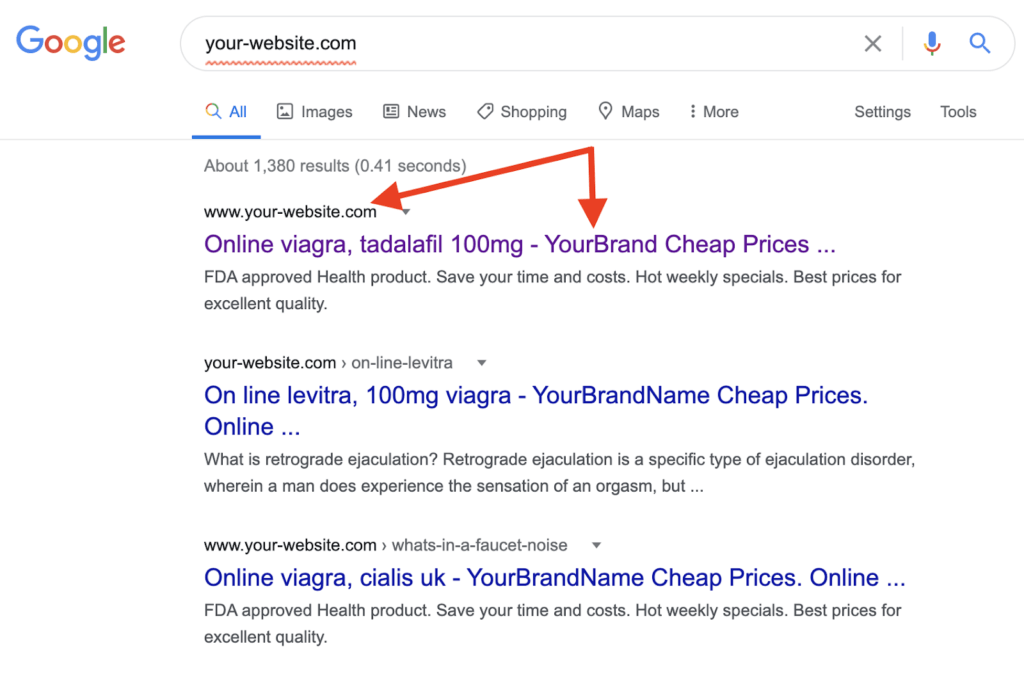

Într-un hack recent WordPress, am asistat la o versiune foarte sofisticată a modului în care arată hack-ul. În acest atac farmaceutic, hackerul a adaptat rezultatele căutării Google direct cu numele unui site web în titlu.

Făcând acest lucru, oamenii cred cu adevărat că fac clic pe un site web legitim care vinde produse farmaceutice legale.

După cum puteți vedea, hack-ul face să pară că sunteți pe cale să faceți clic pe un anunț farmaceutic legitim, atunci când faceți clic cu adevărat pe spam.

Cum să știți dacă site-ul dvs. WordPress este infectat de un hack farmaceutic

Fără să știi ce cauți, este dificil să detectezi spam-ul SEO, deoarece nu este vizibil imediat dacă ești administrator WordPress sau administrator de site. Hackerii buni știu cum să ascundă ceea ce fac urmând practici precum demascarea.

Cu toate acestea, există câteva trucuri și instrumente simple pe care le puteți folosi și care vor descoperi dacă site-ul dvs. a fost infectat cu un hack farmaceutic.

1. Utilizați un plugin de securitate WordPress

În calitate de proprietar responsabil de site WordPress, este important să înțelegeți că securitatea site-ului dvs. este de cea mai mare importanță. Dacă rulați un site care nu este complet securizat de o suită puternică de pluginuri de securitate WordPress, vă expuneți întregul site și utilizatorii riscului unui potențial atac de securitate cibernetică.

Un plugin de securitate WordPress bun trebuie să fie puternic, complet actualizat și ușor de utilizat pentru proprietarii de site-uri web.

Iar pluginul iThemes Security Pro este o soluție excelentă. iThemes Security are o funcție puternică de scanare a site-ului care se integrează cu Navigarea sigură Google pentru a arăta dacă site-ul dvs. este listat în Lista de blocare a Google, ceea ce indică de obicei că aveți un anumit tip de malware pe site.

iThemes Security oferă, de asemenea, detectarea modificărilor fișierelor, care este o modalitate puternică de a monitoriza orice modificare a fișierelor de pe site-ul dvs. Hackerii modifică de obicei sau modifică fișierele de pe site-ul dvs., așa că păstrarea unui jurnal al acestor modificări (și primirea de alerte atunci când fișierele se schimbă) poate ajuta să indicați că s-a întâmplat ceva suspect, ce a fost schimbat și când s-a întâmplat.

2. Verificați Căutarea Google

Pentru a găsi site-uri web infectate, căutați cuvinte cheie precum viagra wp-page . Rețineți că, din cauza politicilor Google pentru webmasteri, site-urile infectate nu vor fi afișate pe prima pagină cu rezultate. Va trebui să derulați cel puțin la paginile trei și patru.

Dacă vedeți site-ul dvs. în căutare, aceasta înseamnă că site-ul dvs. este victima unui hack farma WordPress sau a unui alt spam SEO black hat.

Veți observa că lista include site-uri infectate, precum și pagini false. Dacă faceți clic pe aceste pagini, probabil veți fi redirecționat către alte pagini. Sau, conținutul de spam se poate încărca pe pagina site-ului web legitim ca urmare a infecției.

Pentru a afla dacă vreuna dintre paginile site-ului dvs. este infectată cu spam SEO pentru Viagra, pur și simplu adăugați cuvântul „viagra” la numele domeniului dvs. într-o căutare pe Google ( viagra site:yourdomain.com ).

Adesea, doar câteva pagini ale site-ului dvs. vor fi infectate. Și acele pagini nu sunt vizibile pentru dvs. în tabloul de bord WordPress. Făcând această căutare, veți descoperi care sunt acele pagini/URL-uri infectate.

3. Verificați rezultatele ca Google Bot

După cum sa discutat, aceste pagini de spam farmaceutic nu sunt vizibile pe un motor de căutare standard. Dar un agent utilizator, cum ar fi Googlebot, le poate vedea și detecta.

Pentru a vedea ceea ce vede Googlebot, pur și simplu utilizați un browser User-Agent Switcher care poate fi instalat pe Firefox sau Chrome.

Iată cum:

- Instalați un program de completare User-Agent Switcher

- Navigați la pagina web infectată

- Editați șirul User-Agent la oricare dintre cele prezentate mai jos:

- Mozilla/5.0 (compatibil; Googlebot/2.1; +http://www.google.com/bot.html)

- Googlebot/2.1 (+http://www.google.com/bot.html)

- Faceți clic dreapta pe pagină și vizualizați sursa paginii. Acest lucru vă va permite să vedeți redirecționarea

Rețineți că, dacă aveți activat comutatorul User-Agent de prea mult timp, este posibil să fiți pe lista neagră sau blocați de pe site-uri care mențin protocoale de securitate bune. Acest lucru se datorează faptului că, pentru ei, veți apărea ca Googlebot.

Anatomia unui hack farmaceutic WordPress

Acum, să dezvăluim anatomia reală a ceea ce se întâmplă în timpul unui hack farmaceutic WordPress.

1. Vulnerabilitatea dumneavoastră la un Hack farmaceutic

Pentru a realiza acest tip de hack, hackerul trebuie mai întâi să exploateze o vulnerabilitate cunoscută sau un exploit zero-day.

Unele dintre cele mai comune vulnerabilități includ:

- Injecții SQL de XSS. Acestea se întâmplă din cauza standardelor slabe de codare a software-ului în cadrul temei sau a pluginurilor pe care le executați. Uneori, aceste probleme apar chiar și în software-ul de bază WordPress. Păstrați întotdeauna software-ul pe care îl rulați pe WordPress complet actualizat, inclusiv pluginurile și temele dvs.

- Parole FTP și conturi slabe. Parolele puternice sunt absolut esențiale dacă sunteți proprietar de site WordPress. Și acest lucru se aplică site-urilor web de toate dimensiunile. Chiar și depozitul GitHub al Linux Gen a fost recent spart din cauza acreditărilor slabe de conectare.

- Afișarea erorilor și listarea conținutului este activată. Ca rezultat, fișierele critice ale site-ului dvs. sunt lizibile deschis de oricine de pe Internet.

2. Persistența unui hack farmaceutic

Un hack farmaceutic WordPress reușește prin modificarea conținutului directorului rădăcină. Și majoritatea atacurilor de spam se vor produce prin folderele dvs. /includes sau /misc .

Un spammer va câștiga persistență sau acces prelungit, folosind metode precum:

- Adăugarea de noi pagini, cum ar fi leftpanelsin.php , cache.php , etc.

- Modificarea fișierelor PHP precum index.php , wp-page.php , nav.php , etc.

- Ascunderea fișierelor spam în folderul /images . Crawlerele web nu se așteaptă să vadă fișiere aici, ceea ce le împiedică să fie detectate.

- Codul de ofuscare utilizând codificarea base64

- Editarea xmlrpc.php pentru a evita detectarea de către webmasteri

- Folosind joburi cron pentru a reinfecta

- Cloaking: diferențierea între crawlerele web pe baza user-agent. Rezultatul este că conținutul văzut de Googlebot este diferit de conținutul pe care îl vede un utilizator Mozilla.

- Adăugarea unui punct înaintea extensiei de fișier. Prin urmare, redenumirea paginii ca .otherfile pentru a fi invizibilă.

3. Rezultatele unui Hack Pharma

Ce se întâmplă cu tine, în calitate de proprietar de site WordPress, când un hacker reușește un hack farmaceutic pe site-ul tău?

- Site-ul dvs. își va pierde buna reputație, deoarece acum va afișa reclame Cialis și Viagra.

- Probabil veți fi blocat de Google, ceea ce înseamnă că va fi foarte dificil să vă recâștigați reputația site-ului dvs.

- Utilizatorii nu vor mai avea încredere în site-ul dvs. și nu se vor întoarce.

- Clasamentul motoarelor de căutare va scădea.

- Site-ul dvs. va genera clicuri către alte site-uri. Aceleași clicuri pe care le-ați muncit cu atâta sârguință pentru a le câștiga vor fi direcționate în altă parte.

Evident, toate aceste rezultate sunt dăunătoare site-ului și afacerii tale.

Remedierea unui Hack WordPress Pharma

Hack-urile farmaceutice sunt ascunse. Ca atare, căutarea și eliminarea unui hack farmaceutic WordPress poate fi un proces lung și plictisitor.

Iată ce trebuie făcut:

1. Faceți o copie de rezervă a site-ului dvs

Pentru a vă asigura că nu pierdeți toată munca depusă pe site-ul dvs., descărcați pluginul BackupBuddy și faceți o copie de rezervă completă a fișierelor de bază, a bazei de date și a fișierelor cu tema și plugin. Da, chiar și malware-ul. Aveți încredere în noi, veți fi bucuroși că este ceva ce nu merge bine în timpul procesului de curățare.

Evident, vă ajută dacă aveți o copie de rezervă a versiunii „curate” a site-ului dvs. înainte de hack-ul farmaceutic, așa că asigurați-vă că implementați copii de siguranță ca măsură de securitate preventivă.

2. Scanați pentru vulnerabilități, programe malware cunoscute și starea listei dvs. de blocare Google

Utilizați pluginul iThemes Security Pro discutat mai devreme pentru a rula o scanare completă a site-ului dvs. Funcția de scanare a site-ului scanează versiunea de bază WordPress, pluginurile și temele pentru orice vulnerabilități cunoscute care ar fi putut deschide o ușă în spate pentru atac. În plus, Site Scan se integrează cu Google Safe Browsing, care indică dacă Google a găsit vreun malware cunoscut pe site-ul dvs. Dacă da, site-ul dvs. va fi adăugat la lista de blocare a Google. iThemes Security va afișa starea dvs. Google Blocklist.

3. Eliminați fișierele infectate

Utilizați un client FTP pentru a vă conecta la serverul dvs. de găzduire. Alternativ, puteți utiliza un manager de fișiere.

Navigați în folderul /wp-content/ și căutați pluginurile și fișierele piratate. Fișierele piratate vor include cuvinte precum .cache , .class sau .old care sunt folosite pentru a le camufla ca fișiere plugin legitime.

Amintiți-vă că un punct plasat la începutul unui nume de fișier le face ascunse. Așa că asigurați-vă că ați selectat opțiunea „afișați fișierele ascunse” atunci când faceți acest lucru.

Când înregistrați aceste fișiere, eliminați-le.

Consultați postarea noastră completă, lista de verificare descărcabilă și videoclipul despre cum să curățați un site WordPress piratat.

4. Curățați fișierul .htaccess

Fișierul .htaccess este un fișier de configurare la nivel înalt pentru server care definește modul în care cererile serverului sunt procesate.

Un hacker poate folosi acest fișier pentru a crea uși din spate pentru site-uri web. În fișierul .htaccess, căutați orice cod care arată astfel:

RewriteEngine Pornit

RewriteCond %{ENV:REDIRECT_STATUS} 200

RewriteRule ^ - [L]

RewriteCond %{HTTP_USER_AGENT} (google|yahoo|msn|aol|bing) [SAU] #verificări pentru Google, Yahoo, msn, aol și bing crawler

RewriteCond %{HTTP_REFERER} (google|yahoo|msn|aol|bing)

RewriteRule ^(.*)$ somehackfile.php?$1 [L] #redirecționează către un fișier de hackRedenumiți fișierul .htaccess curent. Apoi, pentru a regenera complet fișierul .htaccess, pur și simplu mergeți la tabloul de bord WordPress, navigați la Setări, apoi selectați Permalink și faceți clic pe Salvare.

5. Eliminați codul rău intenționat din baza de date

Acesta este un pas pe care nu ar trebui să îl parcurgeți până când nu aveți o copie de rezervă completă a site-ului, folosind pluginul BackupBuddy.

După ce ați terminat, puteți curăța manual baza de date cu acești pași:

- Accesați phpMyAdmin

- Selectați baza de date

- Faceți clic pe tabelul wp_options

- Utilizați fila Căutare pentru a căuta intrări rău intenționate

Un eșantion de posibile intrări rău intenționate de căutat sunt:

- fwp

- wp_check_hash

- class_generic_support

- widget_generic_support

- ftp_credentials

Nu uitați să fiți extrem de atenți să nu ștergeți nimic important din tabelul wp_options . Acest lucru ar putea duce la funcționarea defectuoasă gravă a site-ului dvs. sau la blocarea completă.

Desigur, dacă nu vă simțiți confortabil să sapi atât de departe în site-ul dvs., cel mai bine este să căutați ajutorul unui expert.

6. Găsiți și eliminați codul care este suspect

Codul suspect este o cauză majoră a hackurilor site-ului WordPress. Codul suspect va arăta cam așa:

<ul> <li><a href="hackerdomain.com">Ceva2</a></li>

Un astfel de cod vă va redirecționa site-ul către un domeniu controlat de atacator. Este important să verificați dacă în codul site-ului dvs. există domenii care nu ar trebui să fie acolo.

Cel mai adesea, un hacker își va ascunde codul în base64. Acest lucru îi ajută să evite să fie detectați. Aceasta înseamnă că, în loc să vadă adresa URL a site-ului lor (hackerdomain.com), va arăta ceva asemănător cu YXR0YWNrZXJkb21haW4uY29t .

Sau, desigur, acest lucru face ca codul suspect să fie mai dificil de detectat. Pentru a căuta aceste codificări base64 în fișierele dvs., este util să utilizați comanda grep:

găsi . -name "*.php" -exec grep "base64"'{}'\; -print &> b64-detections.txtAcest cod caută fișierele .php pe care le alegeți pentru codificări base64. Ulterior, rezultatele sunt stocate în b64-detections.txt.

Odată ce aveți acel fișier, căutați o resursă online care le va decoda, astfel încât să puteți afla ce se întâmplă pe site-ul dvs. în culise.

7. Scanați pentru diferențe de conținut

Pluginul iThemes Security Pro poate fi folosit pentru a monitoriza orice modificare a fișierelor de pe site-ul dvs. și va compara fișierele de bază WordPress și fișierele terțelor din depozitul WordPress pentru intrări și nume de fișiere neobișnuite sau suspecte.

După ce ați determinat care dintre fișierele dvs. au fost piratate, puteți fie să ștergeți codul infectat, fie să vă restaurați fișierele plugin. Este foarte important să curățați complet codul site-ului dvs. Codul rău intenționat care rămâne în urmă ar putea duce rapid la reinfectarea site-ului dvs.

8. Restaurați reputația site-ului dvs

Acum că v-ați curățat site-ul, va trebui să faceți o triare a reputației site-ului dvs. cu Google.

Pur și simplu curățarea și restaurarea site-ului dvs. WordPress piratat nu va restabili automat reputația site-ului. De fapt, există câteva lucruri pe care va trebui să le faceți pentru a vă asigura că Google și celelalte motoare de căutare nu vor continua să penalizeze site-ul dvs. după ce a fost spart și curățat.

Adesea, primul semn pe care îl veți avea că site-ul dvs. a fost piratat este că Google vă informează despre situație. Pentru a vedea cum vede Google în prezent site-ul dvs., mergeți la Google Search Console.

Dacă găsiți sitemap-uri străine în Search Console care nu ar trebui să fie acolo sau par să trimită linkuri spam, veți dori să le ștergeți imediat. După aceasta, veți dori să aruncați o privire la orice probleme de securitate care există în Search Console. Dacă în prezent este afișat marele ecran roșu al morții și morții de la Google, veți vedea câteva steaguri mari în Search Console sub Probleme de securitate.

Aici veți solicita ca Google să vă revizuiască site-ul web acum că a fost curățat.

Prevenirea unui WordPress Pharma Hack

Dacă găsiți vreodată zone ale site-ului dvs. care sunt afectate de acest tip de hack, parcurgeți pașii pe care i-am detaliat în acest ghid pentru a rezolva problema cât mai repede posibil. Acum că știți ce este un hack farmaceutic pe WordPress și cum să vă asigurați că site-ul dvs. nu este afectat, este timpul să lucrați pentru a vă consolida site-ul împotriva oricăror atacuri viitoare.

1. Instalați și activați pluginul iThemes Security Pro

Începeți prin descărcarea și instalarea pluginului iThemes Security Pro pentru a determina dacă site-ul dvs. a fost infectat. Pluginul adaugă mai multe straturi de securitate a site-ului web prin monitorizarea modificărilor fișierelor, creșterea securității utilizatorilor, scanarea pluginurilor și temelor pentru vulnerabilități (și apoi actualizarea automată pentru dvs.) și oferind comparații de fișiere online care pot indica un hack.

Activați cel puțin următoarele setări în pluginul iThemes Security:

- Activați autentificarea cu doi factori pentru toți utilizatorii administratori.

- Activați iThemes Site Scan pentru a vă scana site-ul web de două ori pe zi pentru a găsi pluginuri vulnerabile, teme și versiuni de bază WordPress.

- Activați Gestionarea versiunilor cu corecția automată a vulnerabilităților.

- Activați Detectarea modificării fișierelor

2. Instalați și activați pluginul BackupBuddy

A avea o strategie de backup pentru site-ul dvs. este o parte esențială a prevenirii hackurilor viitoare. O copie de rezervă înseamnă că aveți o copie a site-ului dvs. la un anumit moment în timp, ca înainte de a avea loc un hack. Având această copie de rezervă, vă puteți restaura cu ușurință site-ul la o versiune anterioară. (Asigurați-vă că ați pus în evidență toate vulnerabilitățile sau ușile din spate ale site-ului) care există în acea versiune a site-ului dvs., altfel hack-ul ar putea apărea din nou.

3. Utilizați cele mai bune practici de securitate a site-ului web

În calitate de administrator, administrator sau proprietar de site-uri web, securitatea dvs. online va afecta securitatea site-ului dvs. web.

De exemplu:

- Nu reutilizați niciodată parolele pentru mai multe conturi.

- Nu împărtășiți niciodată parolele dvs. altora.

- Utilizați autentificarea cu doi factori pentru autentificarea dvs. de administrator WordPress.

- Nu instalați niciodată pluginuri sau teme WordPress nulate.

- Păstrați versiunea de bază WordPress, pluginurile și temele actualizate la cele mai recente versiuni.

- Utilizați o gazdă web de renume, cu securitate solidă a serverului.

- Utilizați un plugin de securitate WordPress și un plugin de rezervă.

4. Fii atent la securitatea site-ului tău web

Cercetările arată că timpul mediu necesar pentru a găsi o breșă de securitate sau un hack este de 200 de zile! Site-urile neglijate sunt adesea cele mai vulnerabile la aceste tipuri de hack-uri, așa că faceți un punct pentru a verifica securitatea și performanța site-ului dvs. chiar dacă aveți site-uri la care nu vă conectați des.

Simpla verificare a modului în care arată site-ul dvs., examinarea jurnalelor de securitate și asigurarea faptului că toate temele, pluginurile și versiunile de bază WordPress sunt actualizate va contribui în mare măsură la prevenirea unui hack în domeniul farmaceutic WordPress. Înarmat cu cunoștințele despre cum să vă securizați site-ul și cu câteva instrumente care să vă ajute să lucrați, este mai probabil ca site-ul dvs. să rămână în siguranță .

Securizează și protejează-ți site-ul de hack-uri și încălcări de securitate

WordPress alimentează în prezent peste 40% din toate site-urile web, așa că a devenit o țintă ușoară pentru hackerii cu intenții rău intenționate. Pluginul iThemes Security Pro elimină presupunerile din securitatea WordPress pentru a facilita securizarea și protejarea site-ului dvs. WordPress. Este ca și cum ai avea în personal un expert în securitate cu normă întreagă care monitorizează și protejează constant site-ul tău WordPress pentru tine.

Kristen a scris tutoriale pentru a ajuta utilizatorii WordPress din 2011. În calitate de director de marketing aici la iThemes, ea este dedicată să vă ajute să găsiți cele mai bune modalități de a construi, gestiona și menține site-uri web WordPress eficiente. De asemenea, lui Kristen îi place să scrie în jurnal (vezi proiectul ei paralel, The Transformation Year !), drumeții și camping, aerobic, gătit și aventurile zilnice cu familia ei, sperând să trăiască o viață mai prezentă.