WordPress SQL Injection: Ghid complet de protecție

Publicat: 2023-04-19După toate probabilitățile, pierzi trafic, venituri și încrederea clienților tăi în fiecare zi de pe site-ul tău WordPress din cauza a ceva numit „injecții SQL”.

De ce?

Simplu – unii hackeri au crezut că este o idee bună să-ți sifoneze traficul de afaceri și să-i conduci la:

- Site-uri pentru adulți;

- site-uri de droguri ilegale;

- reclame religioase;

- sau un alt site rău intenționat

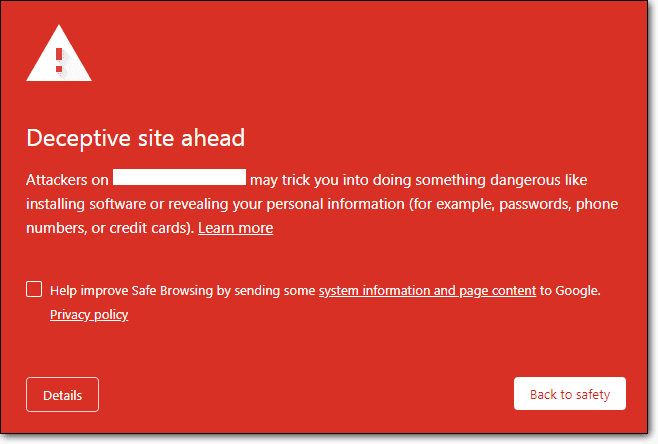

Site-ul dvs. va trece pe lista neagră pe Google. De asemenea, pierdeți respectul clienților și al comunității din cauza avertismentelor precum, site înșelător, acest site poate fi piratat în rezultatele căutării.

Partea cea mai rea?

Acest hacker fără nume și fără chip nu crede că poți face nimic în privința asta.

Site-ul dvs. este acum afectat de ferestre pop-up ciudate, redirecționări, cuvinte cheie spam și erori 403.

Am lucrat cu peste un milion de site-uri web WordPress de peste un deceniu și am întâlnit aceste hack-uri tot timpul.

Am ajutat la eliminarea programelor malware WordPress de injectare SQL de pe sute de site-uri web înainte ca acesta să poată deteriora site-ul.

În acest articol, vă vom arăta cum puteți să scăpați de acest hack și să vă aduceți site-ul înapoi la starea inițială cât mai curând posibil.

TL;DR : Pentru a elimina injecția SQL de pe site-ul dvs., instalați MalCare. Acesta vă va curăța site-ul în mai puțin de 60 de secunde. Și apoi sporește-ți securitatea folosind funcțiile de întărire a securității MalCare. Acest lucru vă va menține site-ul protejat de viitoarele atacuri cu injecție SQL.

Hacker roboții sunt proiectați pentru a efectua sute de încercări de injectare SQL în câteva minute.

O încercare reușită vă va distruge site-ul.

Dacă firewall-ul sau pluginul dvs. de securitate a detectat zeci de atacuri de injecție SQL, există șanse mari ca site-ul dvs. să fie deja spart.

Dacă nu este, atunci ești norocos.

Deci, de unde știi sigur dacă site-ul tău a fost deja piratat?

Și dacă este atunci, cum eliminați malware-ul?

Nu vă faceți griji, vă vom arăta pașii exacti pe care trebuie să îi urmați pentru a detecta și curăța atacurile cu injecție SQL pe site-ul dvs.

Dar înainte de a intra în asta, este o idee bună să încercăm să înțelegem ce este cu adevărat un atac de injecție SQL. Cu toate acestea, dacă aveți nevoie urgent să vă verificați site-ul pentru infecție, atunci treceți la această secțiune.

Ce este un atac cu injecție SQL?

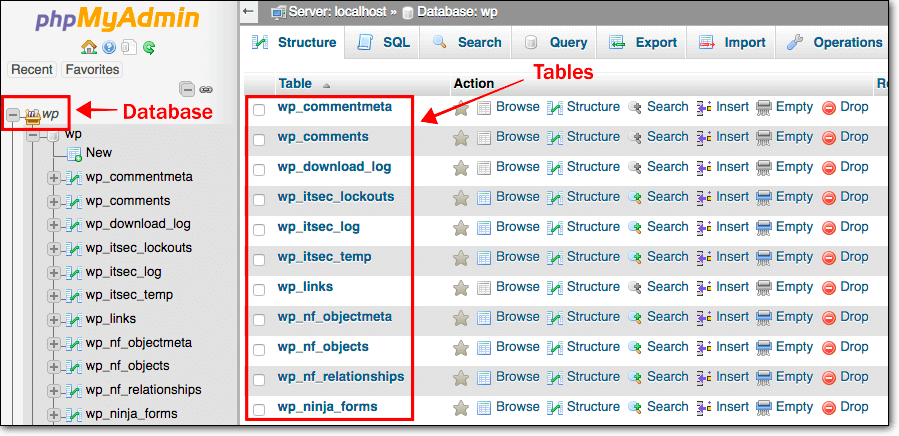

Site-ul dvs. WordPress folosește o bază de date pentru a gestiona date precum postări, pagini, comentarii etc. Toate aceste date sunt stocate într-un mod organizat în tabele de baze de date.

Hackerii obțin acces la baza ta de date efectuând atacuri cu injecție SQL.

Dar de ce ar vrea cineva să acceseze baza ta de date?

Buna intrebare.

Atunci când hackerii încearcă să pătrundă pe site-ul dvs., fie intenționează să fure date sensibile (cum ar fi detalii de conectare și informații despre cardul de credit), fie să vă deterioreze site-ul.

Dacă în baza de date sunt introduse coduri rău intenționate cu intenția de a procura date, atunci se numește injectare SQL în bandă . Dar dacă intenția este de a vă deteriora site-ul prin ștergerea conținutului din baza de date, atunci se numește Blind SQL injection attack .

Știm ce vă întrebați – de ce se numește atac prin injecție SQL?

Pentru ca site-ul dvs. să stocheze date în baza de date, acesta trebuie să poată interacționa cu baza de date. SQL este un limbaj pe care site-ul dvs. îl folosește pentru a adăuga, actualiza, șterge și căuta date în baza de date. Hackerii folosesc același limbaj pentru a încerca să pirateze baza de date.

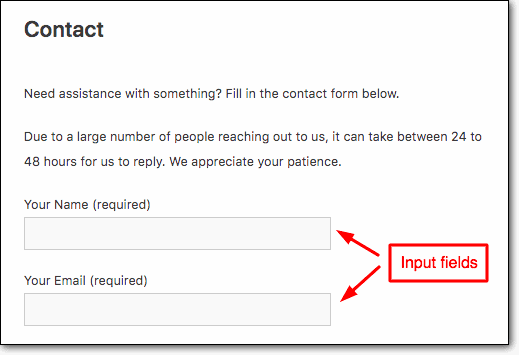

Ei exploatează câmpurile de intrare de pe site-urile dvs. web, cum ar fi un formular de contact sau bara de căutare, pentru a injecta scripturi rău intenționate în baza de date. Prin urmare, se numește atac de injecție SQL.

Cum să eliminați WordPress SQL Injection de pe site-ul dvs. WordPress

Te confrunți cu oricare dintre următoarele:

- Primirea a sute de e-mailuri din formularul de contact în decurs de câteva minute.

- Anunțuri care redirecționează către site-uri web suspecte.

- Pe unele pagini apar ferestre pop-up ciudate și erori pe altele.

Acestea sunt simptome comune ale unui hack de injecție SQL.

Acestea fiind spuse, este posibil ca acest tip de hack să nu fie cu adevărat vizibil. Este posibil ca hackerii să vă fi spart site-ul doar pentru a fura informații. Nu trebuie să facă nicio modificare site-ului dvs.

Deci, deși site-ul dvs. pare perfect normal, acesta poate fi totuși piratat. Trebuie să-ți scanezi site-ul pentru a fi sigur.

Există o mulțime de scanere din care să alegeți. Acestea fiind spuse, multe plugin-uri de scanare nu pot detecta programe malware noi, complexe sau extrem de bine ascunse. Vă recomandăm MalCare deoarece este înaintea jocului cu o milă . Iată cum:

- MalCare nu se bazează pe potrivirea modelelor pentru a găsi coduri rău intenționate. În schimb, vine echipat cu semnale inteligente care evaluează comportamentul codului. Acest lucru permite pluginului să detecteze coduri rău intenționate noi și complexe.

- Scanează nu doar fișierele WordPress, ci și baza de date. Se uită în fiecare colț și colț pentru a găsi coduri rău intenționate sau malware.

- Efectuează scanări pe propriul server pentru a se asigura că site-ul dvs. nu este supraîncărcat.

- Pluginul va scana automat site-ul dvs. zilnic. Și vă va anunța numai când găsește vreun malware.

Pentru a detecta un hack cu MalCare, trebuie să urmați următorii pași:

Pasul 1: Înscrieți-vă cu scanerul de programe malware WordPress de la MalCare. Instalați și activați pluginul pe site-ul dvs. web. Apoi adăugați site-ul dvs. în tabloul de bord MalCare.

Va rula imediat o scanare pe site-ul dvs.

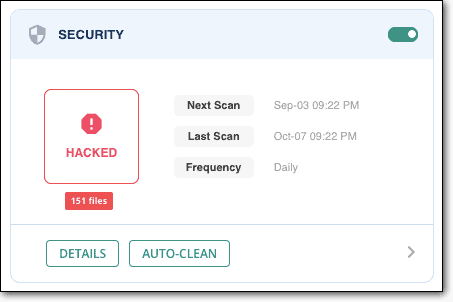

Dacă detectează că site-ul dvs. este piratat, vă va anunța.

Puteți merge mai departe și vă curățați site-ul web cu același instrument.

Mulți dintre voi se gândesc probabil să restabiliți o copie de rezervă pentru a curăța infecția. Acest lucru nu va funcționa. Restaurarea unei copii de rezervă va înlocui numai fișierele existente, nu va elimina fișierele rău intenționate adăugate de hackeri.

Avertisment corect: deși scanerul este gratuit, eliminarea programelor malware de la MalCare este o caracteristică premium. Va trebui să faceți upgrade pentru a vă curăța site-ul.

Pentru a curăța hack-ul , trebuie doar să urmați instrucțiunile de mai jos:

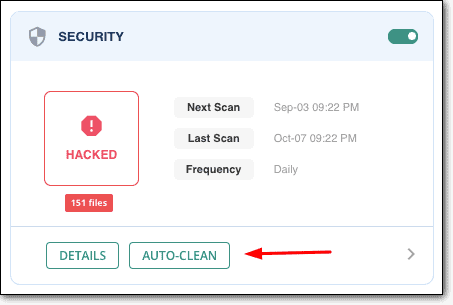

Pasul 2: Odată ce MalCare detectează că site-ul dvs. este piratat, vă va anunța despre acest lucru pe propriul tablou de bord.

Chiar sub notificare, ar trebui să vedeți un buton Auto-Clean . Apasa pe el.

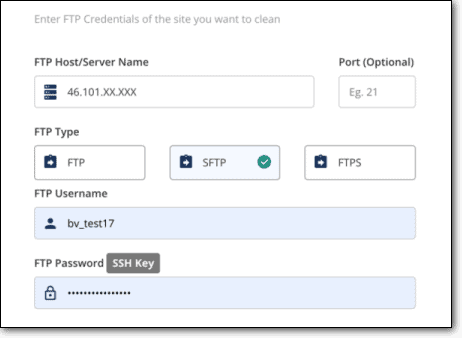

Pasul 3: În continuare, va trebui să introduceți acreditările dvs. FTP. Dacă nu știți ce sunt sau cum să le găsiți, acest ghid și aceste videoclipuri vă vor ajuta.

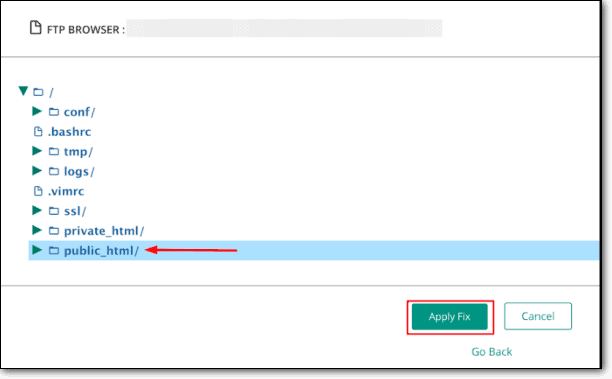

Pasul 4: După aceea, vi se va cere să selectați folderul în care este stocat site-ul dvs. WordPress. În general, este folderul public_html.

Unii proprietari de site-uri își mută site-ul într-o locație diferită din motive de siguranță. Deci, dacă întrețineți un site web client, atunci este o idee bună să verificați dacă site-ul se află de fapt în folderul public_html.

Odată ce ați selectat folderul, MalCare va începe să vă curățeze site-ul web.

Le va dura câteva minute pentru a elimina programele malware de pe site-ul dvs. web.

Pe lângă MalCare, există multe alte plugin-uri de securitate care vă vor ajuta să detectați și să vă curățați site-ul. Acestea sunt Wordfence, WebARXSecurity, Astra Security, Sucuri etc. Puteți lua oricare dintre acestea pentru o învârtire.

Cum gestionează WordPress atacurile SQL?

De-a lungul anilor, WordPress a făcut tot posibilul să încerce să securizeze baza de date împotriva atacurilor de injecție SQL.

Pentru a proteja site-urile WordPress împotriva acestui tip de atac, câmpurile de intrare trebuie să verifice mai întâi datele furnizate de utilizator înainte de a le introduce în baza de date.

WordPress are o listă de funcții care igienizează datele introduse în câmpurile de intrare, ceea ce face imposibilă inserarea de scripturi rău intenționate.

Cu toate acestea, site-urile WordPress sunt foarte dependente de teme și pluginuri. Injecțiile SQL sunt efectuate folosind teme și plugin-uri vulnerabile. Mai multe despre asta în secțiunea următoare.

Cum sunt efectuate atacurile cu injecție SQL?

Hackerii pot accesa site-ul dvs. exploatând o vulnerabilitate prezentă pe site-ul dvs.

În cazul atacurilor cu injecție SQL, hackerii exploatează vulnerabilitățile din câmpurile de intrare ale site-ului dvs. web, cum ar fi formularele de contact, casetele de conectare, casetele de înscriere, secțiunile de comentarii sau chiar bara de căutare pentru a insera scripturi PHP rău intenționate în baza de date.

Înseamnă asta că ai câmpuri de intrare este periculos?

Răspunsul este atât da, cât și nu.

Câmpurile de intrare precum comentariile și formularele de contact sunt alimentate de pluginuri sau teme. Ca orice alt software, pluginurile și temele dezvoltă vulnerabilități care sunt apoi exploatate de hackeri pentru a efectua atacuri cu injecție SQL.

Este imposibil să ne asigurăm că pluginurile și temele urmează pașii WordPress în prevenirea atacurilor cu injecție SQL.

Să luăm ca exemplu un plugin de formular.

Informațiile introduse în pluginul de formular trebuie mai întâi validate și igienizate înainte de a le stoca în baza de date.

Dar de ce validați și igienizați?

Validarea datelor: Se asigură că datele sunt primite într-un format specific. Un plugin de formular care acceptă numere de telefon ar trebui să se asigure că vizitatorii introduc doar caractere numerice.

Sanitizarea datelor: Vă asigură că nu introduceți mai mult decât este necesar. Pluginul de formular ar trebui să împiedice vizitatorii să introducă mai mult de 10 caractere.

Dacă pluginul nu verifică intrările vizitatorilor, atunci va fi ușor să inserați un șir de coduri rău intenționate în formular.

Formularul va stoca aceste date în baza de date, oferind hackerilor acces la baza de date.

Pentru majoritatea utilizatorilor WordPress, este imposibil să știi dacă pluginul sau tema instalate pe site-ul lor filtrează cu atenție datele furnizate de utilizator.

Acestea fiind spuse, există modalități prin care vă puteți asigura că site-ul dvs. rămâne protejat de viitoarele atacuri de injecție SQL. Pentru a afla mai multe despre protejarea site-ului dvs. împotriva reinfectării, accesați această secțiune.

Impactul atacurilor prin injecție SQL asupra site-ului dvs

Consecințele unui atac de succes cu injecție SQL sunt urâte. S-ar putea să întâmpinați una sau toate dintre următoarele ramificații:

1. Pierderea datelor sensibile

Trebuie să fi auzit de încălcări ale datelor în Yahoo, Twitter, Adobe etc. care au dus la compromiterea a milioane de conturi.

Site-ul dvs. nu este la fel de mare ca Twitter, dar conține informații sensibile care, dacă sunt furate, vor duce la probleme grave, cum ar fi încălcarea încrederii, deteriorarea reputației și chiar repercusiuni legale.

Site-urile de comerț electronic pot avea înregistrări financiare furate, site-urile medicale vor avea dosare de sănătate furate, așa mai departe și așa mai departe.

Hackerii pot alege să vândă aceste înregistrări online sau să ceară răscumpărare.

2. Pierderea datelor site-ului

Odată ce un site este încălcat, cea mai mare îngrijorare pentru hackeri este să fie prins.

Iată de ce, aceștia manevrează cu atenție prin șantier, desfășurând activități în liniște.

Dar, uneori, ei pot ajunge să facă modificări în baza de date. Ele pot fi o greșeală și ajung să ștergă o informație. Sau poate fi un act deliberat în care scopul este de a vă deteriora site-ul.

În consecință, vă pierdeți conținutul site-ului.

3. Încălcarea încrederii și deteriorarea reputației

Încălcările de date vor avea un impact asupra modului în care clienții dvs. văd afacerea și dacă doresc să se bazeze în continuare pe afacerea dvs.

Scandalul de încălcare a datelor Cambridge Analytica din 2018 a determinat oamenii să-și ștergă conturile de Facebook.

Când clienții descoperă că nu le-ați protejat sănătatea sau dosarul financiar, este puțin probabil ca ei să dorească vreodată să facă afaceri cu dvs.

Puteți fi tras la răspundere legală pentru pierderea datelor, care vă va păta cu siguranță reputația.

4. Lista neagră Google și suspendarea găzduirii

Hackerii fac tot posibilul să nu fie prinși. Ei își desfășoară activitățile cu grijă și în secret.

Adesea nu există semne vizibile ale unui hack. Așa că poate dura ceva timp pentru a afla că site-ul dvs. este piratat.

Motoarele de căutare și serverele de găzduire pot alege rapid activitățile rău intenționate dintr-un site WordPress. Și când o fac, îți suspendă rapid site-ul pentru a-și proteja propriii utilizatori și a-i împiedica să acceseze site-ul tău.

5. Cheltuieli de curățenie

Curățarea unui site piratat nu este o problemă. Nu o poți face manual.

Există servicii dedicate la care puteți apela, dar este o afacere costisitoare și consumatoare de timp.

Și dacă continuați să vă infectați, sperăm că aveți buzunare adânci pentru a șterge facturile de pastile.

Din fericire, un serviciu de securitate precum MalCare vă oferă curățări nelimitate pentru 99 USD pe an pentru un singur site. Consultați prețurile MalCare, dacă nu ați făcut-o deja.

Cum vă puteți proteja site-ul împotriva reinfectării?

Site-ul dvs. WordPress a fost spart din cauza unei vulnerabilități într-un plugin sau o temă.

După ce vă curățați site-ul, trebuie să luați măsuri pentru a opri hackerii pentru a preveni reinfectările.

1. Alegeți cu atenție temele și pluginurile

Înainte de a instala o temă sau un plugin pe site-ul dvs., citiți recenziile utilizatorilor.

Dacă instrumentul a dezvoltat vulnerabilități care au cauzat piratarea site-urilor web, nu-l utilizați.

Este puțin probabil ca un instrument bine construit să dezvolte vulnerabilități foarte des.

Chiar și atunci când o face, este întreținut de un grup de dezvoltatori responsabili care vor lansa rapid o versiune mai bună.

Acest lucru vă va menține site-ul în siguranță.

2. Ține-ți site-ul web actualizat

Atacurile cu injecție SQL au succes din cauza vulnerabilităților prezente într-o temă, plugin sau nucleu.

Vulnerabilitatea le permite hackerilor să injecteze cod rău intenționat într-un site web și să obțină acces la baza de date.

Astfel de vulnerabilități pot fi remediate prin aplicarea unei actualizări.

Când dezvoltatorii învață despre o vulnerabilitate în instrumentul lor, ei lansează un patch sub forma unei actualizări.

Dacă aplicați această actualizare, site-ul dvs. web va fi protejat de atacurile de injecție SQL.

Este important să vă păstrați temele, pluginurile și chiar nucleul actualizat.

Sfat profesionist: asigurați-vă că actualizările automate WordPress sunt activate. În 2017, WordPress a lansat o actualizare care a corectat vulnerabilitățile SQL. Dar totuși, o mulțime de site-uri web au fost sparte deoarece actualizările automate au fost dezactivate.

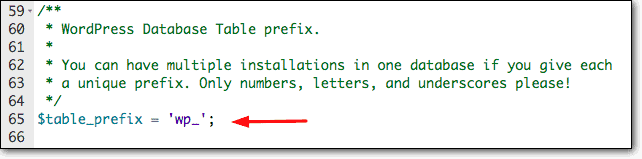

3. Schimbați prefixul tabelului bazei de date

Acest lucru va face mai dificil pentru un hacker să acceseze baza de date.

Te întrebi cum?

Baza de date are tabele care încep cu „wp_”

Schimbarea prefixului va face mai dificilă localizarea tabelelor.

Sfat profesionist: primul pas este să faceți o copie de rezervă a site-ului dvs. NU sări peste acest pas. Efectuarea oricăror modificări în backend-ul site-ului este periculoasă. Dacă ceva nu merge bine, veți avea o copie a site-ului dvs. la care să apelați.

> Accesați fișierul wp-config prin contul dvs. de găzduire.

> Doar conectați-vă la contul dvs. de găzduire și accesați cPanel > File Manager .

> Găsiți fișierul wp-config.php și deschideți-l.

> Din propozitia $table_prefix = 'wp_'; înlocuiți wp_ cu altceva. Salvează și ieși.

4. Utilizați un firewall

Un firewall oferă protecție unui site WordPress împotriva hackerilor.

Acesta investighează pe toți cei care vă vizitează site-ul web și îi blochează pe cei care au o înregistrare a activităților rău intenționate.

Un firewall precum Astra Security va analiza intrările utilizatorilor pentru a detecta și a preveni atacurile de injecție SQL.

Dacă ați folosit MalCare pentru a vă curăța site-ul web, atunci nu trebuie să vă faceți griji cu privire la instalarea unui plugin de firewall. MalCare Firewall blochează automat traficul rău intenționat.

Ce urmează?

Un site web WordPress este alcătuit dintr-o bază de date și mai multe fișiere.

La fel ca baza de date, fișierele WordPress sunt susceptibile la hack-uri.

Trebuie să luați măsuri pentru a le proteja împotriva hackerilor și a botilor. Iată un ghid care vă va ajuta să faceți exact asta - Cum să securizați un site web WordPress.

Deși puteți lua multe măsuri de securitate, singurul pas pe care nu îl puteți rata este acela de a folosi un plugin de securitate.

Un plugin de securitate precum MalCare vă va scana site-ul în fiecare zi, vă va anunța imediat dacă este piratat, vă va ajuta să curățați site-ul în mai puțin de 60 de secunde și să vă asigurați că site-ul dvs. este protejat de viitoarele atacuri de hack.

Protejați-vă site-ul 24x7 cu MalCare Security Plug- in