Как убрать предупреждение «Впереди мошеннический сайт»? - Злоупотребление

Опубликовано: 2023-04-19В браузере Google Chrome появляется большой красный экран. В предупреждении рядом с адресной строкой вашего сайта написано «Опасно». Это признаки того, что ваш сайт находится в черном списке Google, потому что ваш сайт был взломан и вводит в заблуждение.

Первое, что нужно сделать, это просканировать свой сайт, чтобы быть на 100% уверенным в взломе.

Предупреждение об обманчивом веб-сайте — это предупреждение Google посетителям о вашем веб-сайте WordPress, поскольку вредоносное ПО сделало ваш веб-сайт опасным для посещения. Это серьезная ситуация, поскольку вредоносное ПО может нанести значительный ущерб вашему сайту.

Мы собираемся сравняться с вами: появление предупреждения Deceptive Site Ahead для вашего сайта WordPress — это плохо. Но это можно исправить. В этой статье мы покажем вам, как исправить обманчивый сайт Google Chrome.

TL; DR Чтобы удалить предупреждение Deceptive Site Ahead, вам сначала нужно сначала избавиться от вредоносного ПО с вашего сайта. Используйте MalCare, чтобы мгновенно очистить свой веб-сайт, а затем отправьте запрос на проверку из Google Search Console. Через 1–3 дня Google обновит статус и удалит предупреждение с вашего сайта.

Что такое обманчивый сайт впереди?

Предупреждение Deceptive Site Ahead — это просто предупреждение Google своим посетителям о том, что веб-сайт, который они собираются посетить, небезопасен. Обычно это означает, что веб-сайт содержит вредоносное ПО или вводящий в заблуждение контент и используется для фишинговых атак. Это может привести к тому, что посетители попадут на спам-страницы, неприемлемый или небезопасный контент или даже станут прикрытием для сбора информации о кредитных картах.

Это предупреждение Google Safe Browsing, которое появляется, когда посетители переходят на взломанный веб-сайт WordPress из результатов поиска Google Chrome. Он может появиться в виде большого красного экрана (и иногда его называют красным экраном смерти) перед тем, как кто-то перейдет на веб-сайт, или в виде предупреждения «Опасно» в адресной строке.

Предупреждение о мошенническом сайте не ограничивается Google или Chrome, потому что любой другой браузер также использует один и тот же черный список для защиты своих пользователей. Это означает, что независимо от того, использует ли ваш пользователь Internet Explorer, Safari, Firefox или Opera, он увидит тот или иной вариант этого предупреждения.

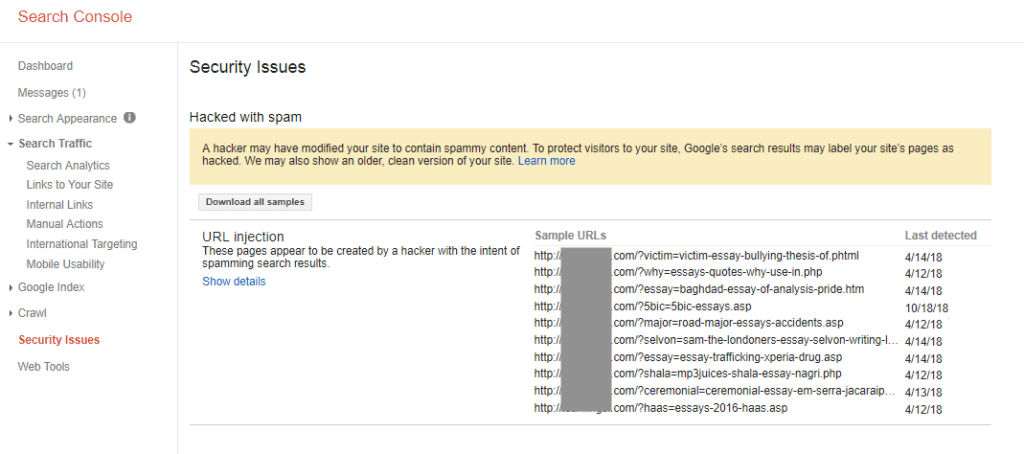

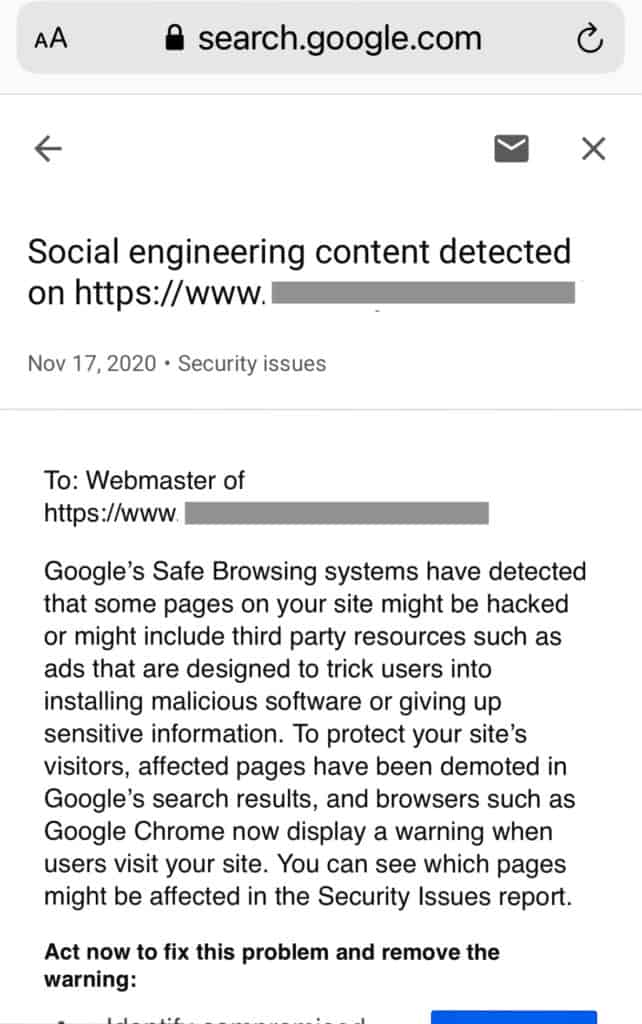

Если вы используете консоль поиска Google для своего веб-сайта, вы также увидите предупреждения, помеченные на вкладке «Проблемы безопасности». Search Console также отправит вам электронные письма, чтобы вы могли решить эти проблемы в приоритетном порядке.

Чтобы проверить, находится ли ваш сайт в черном списке, ознакомьтесь с отчетом о прозрачности.

Почему на вашем сайте появляется предупреждение «Обманчивый веб-сайт»?

Предупреждение Deceptive Site Ahead является верным признаком того, что ваш сайт WordPress был взломан. Фактически, в большинстве случаев, если веб-сайт был отмечен Google, он был взломан как минимум в течение нескольких дней.

Кроме того, предупреждение Site Ahead, вводящее в заблуждение Chrome, является лишь одним из предупреждений Google. Ваш веб-сайт может содержать уязвимости в плагинах или не соответствовать передовым методам обеспечения безопасности WordPress, например использовать HTTP вместо HTTPS. В этих случаях Google может пометить ваш сайт как «Небезопасный» или «Этот сайт может нанести вред вашему компьютеру».

Все это плохо для вашего сайта и его рейтинга SEO. Однако было бы намного хуже, если бы взлом остался незамеченным. Подробнее о влиянии взломов мы поговорим позже в этой статье. А пока мы хотим сосредоточиться на проблеме вредоносных программ.

Как удалить заражение вредоносным ПО с вашего сайта?

Чтобы избавиться от предупреждения Deceptive Site Ahead, вам необходимо в первую очередь удалить заражение вредоносным ПО, которое вызывает предупреждение. Мы подробно описываем шаги по удалению вредоносного ПО ниже, но сначала давайте рассмотрим краткий обзор. Это трехэтапный процесс:

- Просканируйте свой сайт на наличие вредоносных программ

- Удалите вредоносное ПО с вашего сайта

- Удалите вводящее в заблуждение сообщение о сайте, отправив запрос на проверку в Google.

Важные вещи, которые нужно помнить

Прежде чем вы начнете, есть несколько вещей, которые вы должны иметь в виду.

- Действуйте быстро: помимо вредоносных программ, наносящих ущерб вашему веб-сайту, Google также отслеживает, сколько времени люди тратят на решение проблем безопасности на своем веб-сайте. Сейчас не время медлить.

- Удаление вредоносных программ затруднено: во всяком случае, для большинства людей. Вы можете игнорировать наше предостережение, если вы являетесь экспертом WordPress. Но мы видели слишком много сломанных веб-сайтов из-за неудачных попыток удаления вредоносных программ, и это ужасно, когда приходится сообщать плохие новости администратору веб-сайта.

- Вам также необходимо устранить основные проблемы: хакеры смогли заразить ваш сайт из-за уязвимости или бэкдора. Хотя есть и другие способы получить доступ к вашему сайту, более 90% взломов происходят из-за уязвимостей. Если вы избавитесь от вредоносного ПО, но не от уязвимости, заражение повторится.

- Есть плохой совет: многие люди приходят к нам с неработающими веб-сайтами из-за исправлений, о которых они читали в Интернете. Плохой совет не является преднамеренно злонамеренным, но он может принести больше вреда, чем пользы.

Без лишних слов давайте приступим к защите вашего сайта от хакеров.

1. Сканируйте свой сайт на наличие вредоносных программ

Первое, что вам нужно сделать, это проверить ваш сайт на наличие вредоносных программ. Да, вы знаете, что ваш веб-сайт уже взломан, но глубокое сканирование проверит все файлы, папки и базу данных на наличие вредоносных программ, вводящего в заблуждение контента и уязвимостей. Как мы уже говорили ранее, очистки от вредоносных программ недостаточно; вам нужно избавиться от основной проблемы, которая позволила это в первую очередь.

Есть несколько способов сканирования вашего веб-сайта, и мы немного поговорим о каждом из них.

- Глубокое сканирование вашего веб-сайта [РЕКОМЕНДУЕТСЯ]: чтобы проверить каждый файл, папку и запись в базе данных вашего веб-сайта WordPress, вам необходимо установить плагин безопасности WordPress и запустить сканирование. Глубокое сканирование выявляет каждую строку вредоносных программ и каждую измененную переменную, которая вызывает подозрения. Установите MalCare и получите результаты сканирования менее чем за 5 минут.

- Используйте онлайн-сканер: если вы хотите сканировать свой веб-сайт без установки плагина безопасности, вы можете использовать онлайн-сканер, такой как Sucuri Sitecheck. Этот тип сканера будет сканировать весь общедоступный код вашего сайта. Это хороший первый шаг в диагностике, потому что внешний сканер помечает вредоносное ПО в сообщениях и на страницах.

Однако он терпит неудачу при сканировании основных файлов WordPress, таких как, например, файл wp-config. Вредоносное ПО не всегда удобно прикрепляется к общедоступным областям кода, так что это в лучшем случае полумера. - Сканирование вручную: Помимо очевидных причин человеческой ошибки, существует множество причин, по которым мы никому не рекомендуем вручную сканировать (или, если уж на то пошло, очищать) свой веб-сайт. С большими веб-сайтами это сложная задача, и многие вредоносные программы могут остаться незамеченными.

Лучший способ найти вредоносное ПО на вашем веб-сайте — это просканировать его с помощью подключаемого модуля безопасности, такого как MalCare. Вы получите окончательную оценку заражения и сможете приступить к очистке от вредоносного ПО.

Другие средства диагностики для проверки на наличие вредоносного ПО

Если вы используете подключаемый модуль безопасности, отличный от MalCare, для сканирования вашего веб-сайта, вы можете столкнуться с ложными срабатываниями. Известно, что другие плагины, такие как WordFence и iThemes, помечают безобидный пользовательский код как вредоносный из-за их механизмов сканирования.

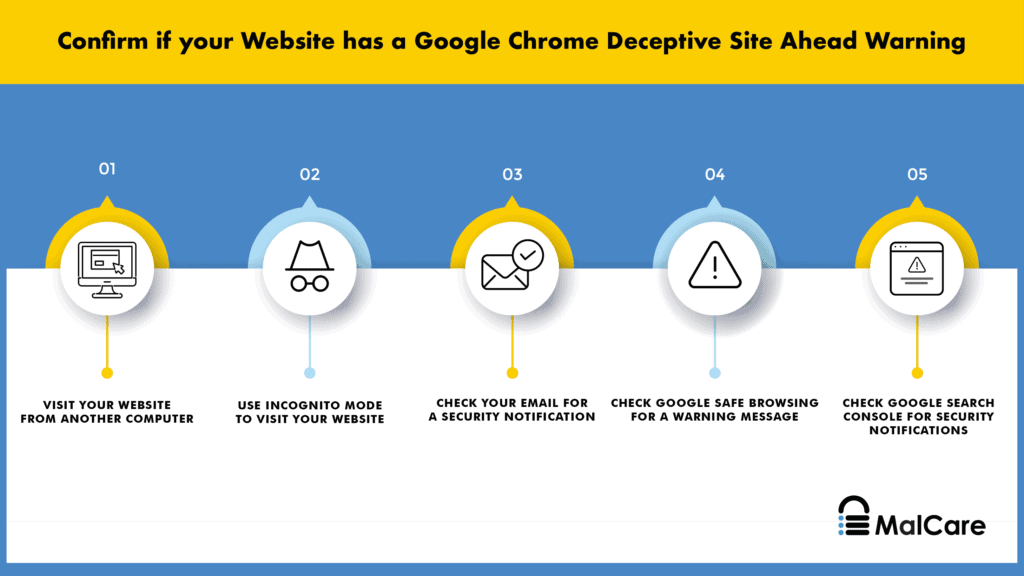

Хотя сообщение об ошибке Deceptive Site Ahead является достаточным признаком вредоносного ПО, вы можете использовать следующие методы для самостоятельной проверки на наличие вредоносных программ.

- Посетите свой веб-сайт из браузера в режиме инкогнито или с другого компьютера, так как хакеры могут скрыть вредоносное ПО от администратора.

- Проверьте количество страниц, проиндексированных в Google. Если на ваш сайт были вставлены спам-страницы, вы увидите несовпадение чисел в результатах поиска. Например, если на вашем веб-сайте около 10 страниц, вы должны ожидать увидеть на несколько больше или меньше. Большое число, скажем, 100 или даже 1000, является хорошим индикатором спам-страниц.

- Ищите необычные журналы действий пользователей , которые могут указывать на то, что хакер получил несанкционированный доступ к вашему сайту с помощью учетной записи пользователя. Это может быть либо скомпрометированный пользователь, либо пользователь-призрак, который проявляет необычную активность для этой учетной записи. Измененные разрешения пользователей, шквал изменений в сообщениях и страницах или создание новых страниц в целом являются хорошими индикаторами здесь.

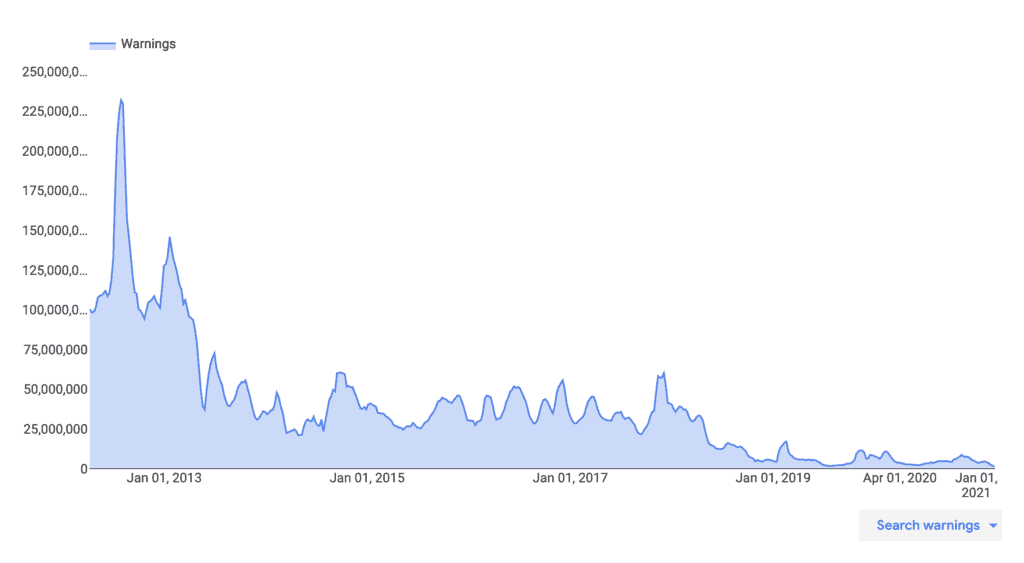

- Проверяйте наличие странных тенденций в данных аналитики , например скачков трафика. Если вы проводите маркетинговое мероприятие или рекламу, эти всплески могут быть оправданы, в противном случае они могут быть симптомами вредоносного ПО.

Кроме того, трафик вашего веб-сайта сократится из-за предупреждения «Обманчивый сайт впереди». Меньшее количество людей, посещающих ваш сайт, приведет к снижению показателей, и вы также увидите соответствующее снижение показателей вовлеченности. - Ищите предупреждения Google Search Console. Google пытается предупредить своих пользователей, чтобы обеспечить безопасный просмотр. Даже если у вас нет учетной записи консоли поиска, вы все равно можете проверить, выдает ли Google предупреждение «Небезопасно» для вашего веб-сайта.

- Проверяет установленные плагины и темы на наличие уязвимостей , если вы не обновляли их. Если у вас есть более старые версии плагинов и тем, вероятно, есть точки входа для вредоносного ПО. Если на вашей панели управления есть флажок «Обновить сейчас» рядом с установленным плагином или темой, Google найдет недавно обнаруженные уязвимости в этих конкретных.

- Удалите обнуленные плагины и темы. Заманчиво получить премиальный плагин или тему бесплатно, но всегда есть скрытый план. Бесплатных обедов не бывает. Плагины и темы премиум-класса имеют взломанные лицензии, а это означает, что оригинальные разработчики не смогут поддерживать их обновлениями. И это благоприятная сторона нулевого программного обеспечения. Это программное обеспечение часто имеет встроенные бэкдоры и вредоносное ПО, поэтому хакеры могут получить доступ к вашему веб-сайту, когда оно установлено.

2. Удалите вредоносное ПО с вашего сайта

Хорошо, теперь мы в боевом режиме. Здесь все может стать затруднительным, в зависимости от того, какой путь вы выберете для удаления вредоносных программ с вашего сайта. Существует 3 способа избавиться от вредоносных программ с веб-сайта WordPress, которые вызывают обман сайта, и мы собираемся поговорить о каждом из них в порядке от наиболее эффективного к наименее эффективному :

- Используйте плагин безопасности для удаления вредоносных программ

- Наймите эксперта по безопасности для очистки вашего сайта

- Очистите свой сайт вручную

Самое главное, чтобы очистить ваш сайт быстро. Каждый раз, когда вы оставляете вредоносное ПО на своем веб-сайте, потери становятся все больше. В некоторых случаях они становятся экспоненциально хуже.

Вариант 1. Используйте подключаемый модуль безопасности, чтобы удалить вредоносное ПО с вашего веб-сайта.

Мы рекомендуем вам использовать MalCare для удаления вредоносных программ с вашего сайта. Это лучший в своем классе плагин безопасности для вашего веб-сайта WordPress, потому что он хирургическим путем удаляет взломы из файлов вашего веб-сайта и его базы данных. В конце очистки от MalCare ваш веб-сайт и данные будут полностью нетронуты.

Чтобы использовать MalCare, все, что вам нужно сделать, это:

- Установите MalCare на свой сайт

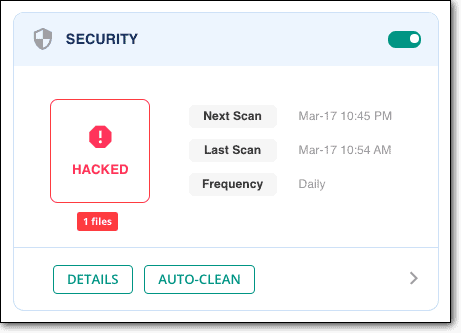

- Сканируйте свой сайт с панели управления

- Автоматическая очистка при появлении запроса на удаление вредоносного ПО

Вот и все. Очистка занимает несколько минут, и ваш сайт снова как новый. Если вы использовали MalCare для сканирования своего веб-сайта, все, что вам нужно сделать, это обновить его до мгновенной очистки.

После установки MalCare будет ежедневно сканировать ваш сайт на наличие угроз и защищать его от ботов и хакеров. С MalCare вы также получаете мощный брандмауэр веб-приложений, который поможет вам отфильтровать вредоносный трафик из страны или устройства, а также панель инструментов, с которой вы можете легко администрировать свой веб-сайт.

Как использовать MalCare, если у вас нет доступа к вашему сайту ?

Когда ваш сайт взломан, часто может показаться, что каждая дверь захлопывается перед вашим носом. Google пометил ваш веб-сайт как вводящий в заблуждение, и теперь у вас может вообще не быть доступа к вашему веб-сайту. Такое положение вещей может произойти, если хакер заразил ваш сайт с помощью переадресации или веб-хостинг приостановил действие вашей учетной записи. В любом случае вы не можете получить доступ к wp-admin для установки плагина безопасности.

Однако не все потеряно. Свяжитесь с нами или напишите нам по электронной почте support [at] malcare [dot] com, и мы поможем вам выполнить следующие шаги. Мы также проведем вас через процесс разблокировки вашего веб-сайта.

Вариант 2: наймите эксперта по безопасности WordPress

Если вы решите не устанавливать плагин безопасности, то, пожалуйста, выберите путь эксперта по безопасности WordPress, чтобы удалить вредоносные программы и вводящий в заблуждение контент с вашего веб-сайта. Хотя мы не можем говорить об эффективности других экспертов по безопасности, мы ожидаем, что они будут подключены к домену безопасности веб-сайта WordPress и, таким образом, смогут предоставить жизнеспособное решение.

Наш опыт показывает, что действительно эффективные специалисты по безопасности стоят непомерно дорого; вполне оправданно, поскольку то, что они делают, невероятно технично и сложно. Мы должны знать, потому что у нас есть такая команда в MalCare. Единственная разница в том, что услуги наших экспертов доступны бесплатно с нашим плагином безопасности.

Вариант 3. Очистите сайт вручную

Мы очистили тысячи веб-сайтов для клиентов, но даже в этом случае мы не рекомендуем ручную очистку. Это сложный процесс с огромным риском и низкими шансами на успех, если только вы не являетесь добросовестным экспертом по безопасности WordPress. (В этом случае вам не нужно читать эту статью.)

Если вы собираетесь бороться с вредоносными программами самостоятельно, мы поможем вам в меру своих возможностей. Мы не можем гарантировать, что вы добьетесь успеха, потому что каждый хак может быть очень разным, и нет универсального подхода для всех.

Чтобы начать этот процесс, вам нужно знать следующее:

- Файловая структура WordPress и ее работа: какие файлы важны, как они взаимодействуют друг с другом, как устанавливаются темы и плагины, как они работают.

- Программирование: что делают сценарии? Как они взаимодействуют друг с другом? Что они на самом деле делают? Является ли дополнительный код пользовательским кодом или вредоносным ПО?

- Бэкэнд-инструменты: знакомство с cPanel, SFTP, файловым менеджером, phpMyAdmin и всеми другими инструментами в вашей учетной записи веб-хостинга.

Если вы вообще не знакомы с чем-либо из вышеперечисленного, мы предлагаем вам остановиться прямо здесь и очистить с помощью MalCare. Мы упоминали ранее, что время имеет существенное значение, и сейчас не время осваивать эти инструменты для борьбы со взломом.

а. Получите доступ к вашему сайту

Если ваш веб-хостинг приостановил действие вашей учетной записи, то это первый шаг. В противном случае перейдите к следующему.

Обратитесь в службу поддержки веб-хостинга, чтобы они добавили ваш IP-адрес в белый список для очистки. Они заблокировали бы ваш сайт после запуска сканирования, поэтому запросите и эти результаты. Результаты послужат отправной точкой для очистки от вредоносных программ.

б. Сделайте резервную копию вашего сайта

Это важный шаг в очистке: пожалуйста, сделайте резервную копию вашего сайта. Ручная очистка может очень быстро выйти из строя, и резервное копирование — единственное, что спасет положение. Даже веб-сайт с вредоносным ПО лучше, чем вообще никакого сайта.

Если ваш веб-хост обнаружит вредоносное ПО на вашем сайте, он также может удалить его без предупреждения. Конечно, это зависит от рассматриваемого веб-хостинга, но действительно лучше перестраховаться.

Чтобы сделать резервную копию, используйте BlogVault. Для начала существует 7-дневная бесплатная пробная версия, а после настройки будет выполняться регулярное автоматическое резервное копирование вашего веб-сайта. Даже если ваш веб-хостинг отключит ваш веб-сайт, у вас все равно будут резервные копии веб-сайта, поскольку резервные копии BlogVault хранятся на внешних серверах. Кроме того, плагин резервного копирования всегда намного лучше, чем полагаться на ручное резервное копирование и восстановление.

в. Снова загрузите ядро WordPress, плагины и темы из репозитория.

Мы не знаем, где может скрываться вредоносное ПО, поэтому, к счастью, есть некоторые вещи, которые можно без проблем заменить. Запишите версии, которые были установлены на вашем веб-сайте, и загрузите их. Старые или новые версии могут иметь другой код и позже могут вызвать проблемы совместимости на вашем веб-сайте.

После загрузки и распаковки сравните файлы и папки свежих установок с файлами на вашем веб-сайте. Это утомительный процесс, который нужно выполнять вручную, поэтому вы можете использовать онлайн-средство проверки различий, чтобы выделить различия. Это все равно будет утомительно, но несколько быстрее.

Здесь следует предостеречь: пользовательский код с вашего веб-сайта не является вредоносным ПО. Иногда веб-дизайнерам необходимо изменить официальный код, чтобы создать правильный интерфейс для веб-сайта. Различия могут быть связаны с этой причиной.

Кроме того, этот метод сопоставления файлов — это то, что большинство плагинов безопасности, кроме MalCare, используют для обнаружения вредоносных программ. Это может оказаться неэффективным, особенно в случае пользовательского кода.

В любом случае запишите все различия и отложите файлы в сторону. На этом этапе ничего не удаляйте.

д. Проверьте наличие поддельных плагинов

Поскольку теперь у вас есть список плагинов и тем, которые легко доступны, вы можете проверить, не являются ли какие-либо из них поддельными плагинами. Вы не найдете поддельных плагинов в репозитории WordPress для загрузки, а папка плагинов обычно содержит очень мало файлов, иногда только один файл. Поддельные плагины также не соответствуют типичным соглашениям об именах для плагинов WordPress.

Если вы вообще используете обнуленное программное обеспечение, вы можете быть уверены, что это, вероятно, и есть причина взлома вашего веб-сайта. Нулевые плагины и темы привлекательны своей низкой ценой, но стоят дорого. Хакеры внедряют в код как минимум вредоносное ПО или бэкдоры и ждут, пока люди их установят, тем самым раскатывая приветственную площадку для своих гнусных действий.

е. Переустановите ядро WordPress

Теперь, когда у вас есть свежие установки, пришло время начать замену файлов и папок. Причина, по которой мы предлагаем сделать это таким образом, заключается в том, что новые установки позаботятся о вредоносных программах, загруженных в каталог файлов вашего веб-сайта.

Однако и этот метод не лишен рисков. Установка или восстановление также могут завершиться ошибкой, поэтому сделайте резервную копию своего веб-сайта, если вы еще этого не сделали.

Войдите в cPanel своей учетной записи веб-хостинга и используйте инструмент «Диспетчер файлов» для доступа к файлам вашего веб-сайта. Полностью заменить следующие папки:

/wp-админ

/wp-включает

К счастью, эти 2 папки содержат только основные файлы WordPress и редко меняются даже между версиями. Ваш контент и конфигурации хранятся в другом месте, поэтому они не будут затронуты. На самом деле эти папки не должны отличаться от своих аналогов для чистой установки.

Затем найдите странный код в этих важных файлах:

index.php

wp-config.php

wp-settings.php

wp-load.php

.htaccess

Мы понимаем, что «нечетный код» — это непростая директива, но вредоносное ПО может принимать разные формы. Мы предлагаем искать сценарии, которых нет в чистых установках, и тщательно их проверять. Тот факт, что их нет в чистых установках, не делает их вредоносными, но это хорошее место для начала.

Пожалуйста, будьте предельно осторожны, если решите копаться в этих файлах. Одно небольшое изменение может полностью вывести ваш сайт из строя. Восстановить после этого — сложная задача.

Далее, в /wp-uploads вообще не должно быть никаких PHP-файлов (таких как wp-tmp.php). Удалите все, что вы найдете в этой папке.

К сожалению, на данном этапе мы не можем дать более конкретных рекомендаций. Как мы уже говорили, вредоносное ПО может выглядеть абсолютно как угодно. Мы видели взломанные файлы изображений и файлы значков, которые на первый взгляд выглядят совершенно безобидными.

Если вы считаете, что весь файл представляет собой вредоносное ПО, поместите файл в карантин, а не удаляйте его. Это означает, что вы меняете расширение файла на что-то, что не является исполняемым: например, с php на pho.

Если вы подозреваете, что какой-то код является вредоносным, попробуйте удалить его и посмотреть, что произойдет. В случае, если ваш сайт сломается, вы можете заменить файл таким же файлом из резервной копии.

ф. Очистите папки с плагинами и темами.

Далее следует почистить папку /wp-content со всеми файлами плагинов и тем. Повторите тот же процесс, который вы только что сделали с основными файлами WordPress, тщательно сравнив код, чтобы найти изменения и дополнения.

Опять же, мы хотим предостеречь вас от удаления чего-либо другого сразу. Если вы изменили настройки и конфигурации, вы должны увидеть некоторые изменения в коде. Однако, если вам удобно полностью стереть настройки, то самый быстрый способ очистить вредоносные программы, скрывающиеся в этих файлах, — это полностью заменить файлы плагинов и тем.

По нашему опыту, администраторы не хотят терять какие-либо настройки, и это справедливая позиция из-за проделанной работы.

При очистке вредоносных программ полезно знать, как работает код на веб-сайте. Скрипты вредоносных программ могут быть совершенно безвредными, пока их не запустит другой файл. Второй файл также будет выглядеть совершенно безобидно. Этот механизм блокировки и ключа некоторых вредоносных программ также затрудняет их обнаружение.

Если на вашем веб-сайте много плагинов и тем, активных или нет, этот шаг может занять у поисковиков несколько дней. В целях экономии времени проверьте наличие вредоносных программ в следующих файлах активной темы:

заголовок.php

нижний колонтитул.php

functions.php

В предыдущем разделе мы упоминали о поиске уязвимостей в установленных плагинах. Начните с этих плагинов и проработайте список. Не прекращайте поиски, даже если вам кажется, что вы нашли вредоносное ПО на полпути к вашему списку. Вредоносное ПО может существовать во всех файлах одновременно, поэтому нужно все проверять.

г. Удалить вредоносное ПО из базы данных

Загрузите базу данных вашего веб-сайта либо с phpMyAdmin, либо из резервной копии, которую вы сделали. Проверьте каждую из таблиц на наличие непредвиденных сценариев. Начните с постов и страниц, так как они являются наиболее целевыми и работают оттуда.

В случае взлома перенаправления вредоносное ПО заражает каждую запись и страницу. Поэтому, если вы обнаружите вредоносный скрипт в одном, вы можете использовать SQL-запросы, чтобы найти тот же скрипт в других сообщениях и на других страницах и очистить его. Тем не менее, наше предыдущее предостережение остается в силе: не останавливайтесь на полпути.

Вам нужно проявлять особую осторожность, если ваш сайт электронной коммерции. Ваша база данных будет содержать важную информацию о пользователях и заказах, поэтому будьте на 100 % уверены, что вы удаляете только вредоносное ПО.

час Удалить все бэкдоры

Как только вы избавитесь от инфекции, пришло время закрыть точку входа. Это могут быть уязвимости в плагинах и темах, которые вам нужно устранить позже, обновив их. Однако перед этим нужно проверить наличие бэкдоров.

Бэкдоры — это секретные туннели на ваш сайт, и если они останутся, ваш сайт обязательно снова заразится. К сожалению, как и вредоносное ПО, бэкдор может быть где угодно.

Попробуйте поискать такие функции:

оценка

base64_decode

gzinflate

preg_replace

str_rot13

Этот код не означает, что это бэкдоры, потому что этот код можно использовать в законных целях. Но это может быть, так что стоит проверить. Прежде чем удалять их, тщательно проанализируйте их, чтобы выяснить, что они делают.

я. Перезалейте очищенные файлы

Если у вас есть чистый веб-сайт, вы должны восстановить его. Во-первых, вам нужно удалить существующие файлы и базу данных, а вместо них загрузить очищенные аналоги. Войдите в cPanel и используйте для этого файловый менеджер и phpMyAdmin. Кроме того, вы можете использовать SFTP для управления процессом восстановления.

Дж. Очистить кеш

Очистите кеш WordPress, чтобы браузеры ваших посетителей загружали очищенную версию вашего сайта, а не старую взломанную версию.

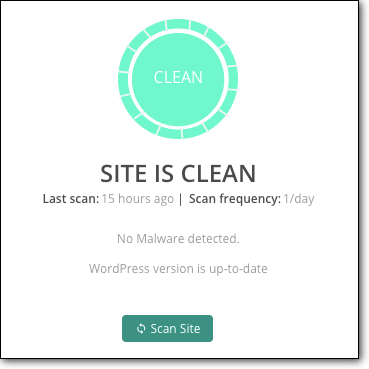

к. Используйте сканер безопасности, чтобы убедиться, что вредоносное ПО определенно исчезло

По сути, это проверка того, что все прошло по плану и что вы действительно успешно очистили вредоносное ПО. Используйте тот же сканер из раздела сканирования для подтверждения.

Почему вам не следует вручную очищать взломанный сайт WordPress?

Взлом похож на инфекцию, и вы могли видеть, что мы ссылаемся на вредоносное ПО в этих терминах на протяжении всей статьи. Если у вас была инфекция, вы хотели бы пойти к специалисту для удаления. Вы не стали бы пытаться найти каждый экземпляр инфекции в вашей системе и удалить его один за другим.

Это может показаться драматичным, но веб-сайт имеет решающее значение для тех, кто им управляет. Они могут стать краеугольным камнем вашего бизнеса, и к ним нельзя относиться легкомысленно. Даже личные блоги учитывают потраченное время.

Ручная очистка часто дает сбой, и целые веб-сайты теряются. Вернуть их после этого сложно, если у вас нет резервной копии для начала. Вот почему мы так сильно акцентировали внимание на резервных копиях в самом начале.

Даже эксперты по безопасности WordPress используют инструменты для поиска вредоносных программ, потому что так лучше. Плагин безопасности — это инструмент, который вы можете использовать без эксперта, чтобы освободить свой сайт от когтей вредоносного ПО.

Удалите обманчивый сайт заранее, отправив запрос на проверку в Google

На этом этапе предупреждение «Обманчивый сайт впереди» все еще будет отображаться, даже если вредоносное ПО было удалено. Это связано с тем, что Google еще не просканировал ваш только что очищенный веб-сайт. В конце концов они это сделают, но невозможно сказать, сколько времени это займет, поэтому вам нужно предпринять шаги, чтобы обойти обманчивый сайт.

ПРЕДУПРЕЖДЕНИЕ. Прежде чем отправить запрос на проверку в Google, вы должны быть на 100% уверены, что на вашем веб-сайте нет следов вредоносных программ. Если ваш веб-сайт по-прежнему заражен, Google отклонит ваш запрос на исправление обманчивого сайта, прежде чем появится предупреждающее сообщение с вашего сайта WordPress. Получите слишком много отказов от Google, и Google пометит вас как «рецидивиста», и вы не сможете запросить проверку в течение 30 дней.

Запрос проверки — это простой процесс, и каждый из запросов проверяется их командой вручную.

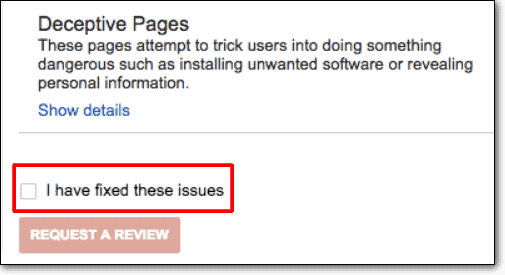

- Войдите в консоль поиска Google

- Найдите вкладку «Проблемы безопасности» и прокрутите вниз.

- Нажмите на кнопку «Запросить обзор».

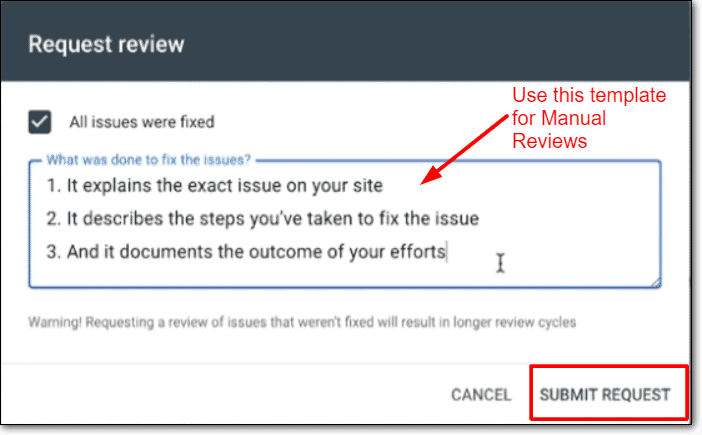

- Заполните форму, указав всю необходимую информацию о шагах, предпринятых для решения проблем безопасности.

- Отправить запрос

Запрос на проверку обрабатывается в течение нескольких дней, и, к сожалению, все это время предупреждение Chrome Deceptive Site Ahead остается на месте. Этому нельзя ни помочь, ни ускорить. Плохая практика — отправлять слишком много запросов на проверку в Google, и эта стратегия приведет к неприятным последствиям, если они заблокируют вас как рецидивиста.

Здесь важно набраться терпения и дождаться результатов запроса.

Что делать, если ваш сайт чист, а запрос на проверку по-прежнему не проходит?

Нам часто присылали сообщения об этой проблеме по электронной почте, в которых говорилось, что их чистый веб-сайт помечается как вводящий в заблуждение. Обычно это вызвано двумя ситуациями:

- Если администратор использовал другой плагин для очистки своего веб-сайта или пытался сделать это вручную, какое-то вредоносное ПО оставалось. Таким образом, очистка была неудачной, и Google определил ее как таковую.

- Если очистка прошла успешно, могут быть небольшие остатки, такие как плохие ссылки, которые вызывают предупреждения.

Безопасный просмотр Google редко показывает ложные срабатывания, но если они это делают, то это потому, что их инструменты сканируют кешированные версии веб-сайта. Очистите кеш веб-сайта и просканируйте его еще раз, чтобы убедиться, что вредоносное ПО действительно исчезло. Затем вы можете запросить еще одну проверку.

Как предотвратить повторное появление сообщения об ошибке Deceptive Site Ahead?

Защитите свой веб-сайт от вредоносных программ, и на вашем веб-сайте больше никогда не должно быть сообщения о вводящем в заблуждение сайте. Это может показаться простым, но защитить свой веб-сайт среди постоянно меняющихся угроз без посторонней помощи — не шутка.

Вот шаги, которые вы можете предпринять, чтобы предотвратить повторное заражение и защитить свой веб-сайт, данные и посетителей от вреда:

- Установите подключаемый модуль безопасности, такой как MalCare , комплексное решение, которое сканирует, очищает и защищает ваш веб-сайт.

- Внедрите политики надежных паролей , например требуйте регулярных изменений.

- Регулярно проверяйте учетные записи пользователей и предоставляйте только минимальные необходимые привилегии.

- Выбирайте хорошие плагины и темы от известных разработчиков; определенно нет обнуленного программного обеспечения

- Установите SSL для шифрования обмена данными с вашего сайта и обратно.

- Регулярно обновляйте все , особенно обновления, которые исправляют уязвимости в системе безопасности.

- Инвестируйте в резервные копии для страховки

- Реализуйте меры по усилению безопасности WordPress, которые работают в несколько быстрых щелчков.

Безопасность веб-сайтов — это непрерывный процесс, потому что вредоносные программы постоянно меняются. Хороший плагин безопасности является неотъемлемой частью хорошей стратегии безопасности и сослужит вам хорошую службу в долгосрочной перспективе.

Почему Google помечает опасные сайты?

Google Safe Browsing — это функция, которую Google предоставляет своим поисковым пользователям, чтобы они могли безопасно просматривать страницы (как следует из названия). Поэтому Google хочет оградить своих пользователей от вводящего в заблуждение контента, спама, вредоносного кода и опасных сайтов.

Примером опасного просмотра является ситуация, когда хакеры могут вставлять вводящий в заблуждение контент на веб-сайт, чтобы заставить посетителей поделиться конфиденциальной информацией, такой как пароли или данные кредитной карты. Это известно как фишинг и представляет собой тип атаки социальной инженерии.

Google Safe Browsing также защищает пользователей от посещения сайтов с вредоносными загрузками. Хакер также может использовать ваш веб-сайт для заражения многих пользовательских устройств, если они загрузят этот контент.

Хакеры и вредоносное ПО представляют собой опасную угрозу, и многие люди и компании понесли убытки из-за их гнусной деятельности. Google и многие другие ответственные компании хотят защитить пользователей в Интернете, и Безопасный просмотр — это способ сделать это.

Что заставляет Google Chrome Deceptive Site Ahead появляться на веб-сайте?

Веб-сайты, зараженные вредоносным ПО, используются для распространения вирусов, клавиатурных шпионов и троянов на другие устройства. Их также можно использовать для облегчения других взломов и вредоносных атак. В конечном счете, они используются для кражи важных данных, таких как учетные данные для входа и финансовая информация.

Вот некоторые из типичных инфекций, которые мы видели, которые вызывают предупреждение о вводящем в заблуждение сайте:

- Фишинг — это атака социальной инженерии, что означает, что хакер создал, казалось бы, официальную веб-страницу, чтобы обмануть пользователя и заставить его добровольно передать свою информацию, такую как номера кредитных карт, номер телефона и адрес электронной почты. Это основная причина, по которой веб-сайт помечается как вводящий в заблуждение, хотя в Google Safe Browsing есть предупреждение, посвященное пометке фишинговых веб-сайтов.

- Встроенный контент социальной инженерии может продвигать вредоносные ссылки и незаконный бизнес. Они также могут перенаправить ваших веб-пользователей на вредоносный веб-сайт. Довольно часто этот встроенный контент скрыт от администраторов, поэтому его видят только посетители.

- Атаки WordPress XSS могут использовать уязвимости на вашем веб-сайте, плагинах и темах для вставки вредоносного кода JavaScript в ваш внешний или внутренний код.

- Атаки SQL-инъекций могут использоваться для проникновения, изменения и уничтожения базы данных веб-сайта. Его также можно использовать для отправки копии всей базы данных хакеру.

- Неправильная установка вашего SSL-сертификата иногда может привести к отображению предупреждения, поскольку теперь на вашем веб-сайте фактически отображается контент с двух отдельных веб-сайтов: HTTPS и HTTP. Это более известно как предупреждение о смешанном содержании, поскольку Google рассматривает веб-сайты HTTP и HTTPS как отдельные объекты.

В дополнение к заражению вредоносным ПО, Google также пометит ваш веб-сайт, если у вас есть «недостаточно помеченные сторонние службы». Это означает, что если вы управляете веб-сайтом от имени какой-либо другой организации, но не указали это четко на своем веб-сайте, ваш контент может быть сочтен вводящим в заблуждение.

Каково влияние предупреждения «Обманчивый сайт вперед» на ваш веб-сайт?

In short, the impact of deceptive website warning is bad. Even if you don't see the effects immediately, hacks worsen over time. Hackers are out to use your website for their financial gain, and thus can fill your website with deceptive content, links to spammy websites or even use your website to infect devices and other websites.

Typically, the impact of a hack will manifest in the following ways. This list is not exhaustive, but indicative of the kind of damage that a malware can wreak:

- SEO rankings will plummet

- Loss of brand trust and reputation

- Loss of revenue for businesses

- Loss of work and effort put into building the website

- Clean up costs

- Legal issues because of compromised user data

Malware is bad for every stakeholder in your business, right from your business and visitors, to your web host and Google. The only person who benefits is the hacker; someone who has put in zero effort to get your website to where it is, and yet is able to unfairly profit off the backs of your effort.

Заключение

If you have reached this point of the article, thank you for reading! We have put together this resource in order to help you navigate this scary time, and hope you found the information helpful.

If you have a single takeaway from this article, please let it be that a security plugin with an integrated firewall has to be on all your WordPress websites. Trust us, it will save you a great deal of grief and frustration.

Have thoughts you would like to share? Drop us an email! We'd love to hear from you!

Часто задаваемые вопросы

Why is my website showing 'Dangerous' in the address bar?

Your WordPress website has been hacked, and therefore Google Safe Browsing has flagged your website as dangerous. In order to get rid of deceptive site ahead warning, you need to remove the malware, and request a review from Google. This article has the steps to help you do just that.

How to fix the Google chrome deceptive site ahead?

There are 3 steps to fix the Google chrome deceptive site ahead:

- Scan your website for malware

- Remove the malware using a security plugin

- Request a review from Google

How does Google know that your website has been hacked?

Google crawls your website regularly to index your website and its pages. As a part of that exercise, it scans your pages for malware. If malware or suspicious activity is found on your website, it gets listed on the blacklist.

Google uses scanners and other tools to check for malware on your website. For instance, if your website contains links to spam websites or the site is deceptive, Google will recognize this is deceptive content and flag it accordingly.

What to do when your website has been flagged with the google deceptive site ahead?

Remove the malware as fast as possible. We know it is hard to hear that your website has been hacked, and often admins panic. But we assure you that your site is recoverable.