Легко удалить вредоносное ПО WordPress

Опубликовано: 2022-04-04Оглавление

Введение

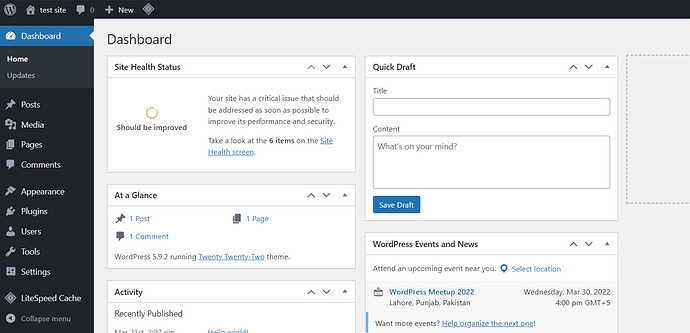

Если у вас есть веб-сайт WordPress, вы должны убедиться, что он хорошо защищен, и удалить вредоносное ПО WordPress. Киберпреступникам будет легко атаковать уязвимый сайт. Они могут нанести вред вашему веб-сайту различными способами, в том числе заразив его вредоносным ПО.

К вредоносным программам нельзя относиться легкомысленно, поскольку они развиваются и растут с каждым годом. Вы можете предотвратить эту проблему, например, регулярно обновляя свой веб-сайт.

Кроме того, вы должны вооружиться WordPress и знаниями, связанными с Интернетом, чтобы понять, что лучше всего подходит для вашего сайта.

Что такое вредоносное ПО?

Программное обеспечение, которое использует недостатки безопасности веб-сайта для выполнения нежелательных операций, обычно называют вредоносным ПО. В контексте сайтов WordPress вредоносное ПО может негативно повлиять на производительность сайта на всех уровнях, включая веб-сервер, взаимодействие с пользователем и даже SEO. Другими словами, если вы проигнорируете то, что сейчас происходит с вашим сайтом, вы можете узнать об этом слишком поздно, чтобы сохранить его.

Чтобы создать безопасный сайт WordPress, вы должны отслеживать производительность своего сайта и обнаруживать изменения по мере их возникновения.

Какие существуют типы вредоносных программ?

Он бывает разных форм и размеров, каждый из которых может вызвать свой собственный набор проблем. Вот некоторые из наиболее распространенных типов вредоносных программ, о которых следует знать:

- Рекламное ПО - автоматически отображает нежелательные рекламные элементы на вашем сайте.

- Шпионское ПО — незаметно собирает данные для кражи конфиденциальной информации.

- Трояны — вредоносное программное обеспечение, которое маскируется под легальное программное обеспечение, чтобы обманом заставить людей запустить смертоносную программу. В некоторых случаях это может изменить внешний вид и содержание вашего сайта.

- Вирус — содержит вредоносный код, который повреждает файлы и распространяется по веб-сайту. Обычно это сопровождается всплеском использования сервера.

- Программа- вымогатель — шифрует веб-сайт до тех пор, пока не будет выплачена определенная сумма денег.

Вы можете страдать от заражения вредоносным ПО, если заметите какой-либо из вышеперечисленных симптомов на своем веб-сайте.

Кроме того, это может повлиять на рейтинг вашего сайта в поисковой оптимизации (SEO). Если Google обнаружит сайт, зараженный вредоносным ПО или признанный опасным, он отобразит предупреждение.

Вот почему защита вашего сайта WordPress от вредоносных программ должна быть вашим главным приоритетом.

Что вредоносное ПО может сделать с вашим сайтом?

Несмотря на то, что WordPress хорошо поддерживается и безопасен, он содержит ряд недостатков, которые могут подвергнуть ваш сайт и его посетителей угрозам вредоносных программ. В результате, уделение пристального внимания безопасности вашего сайта имеет решающее значение.

Вот некоторые из опасностей, которые представляют вредоносные программы:

- Нежелательные изменения вашего контента или веб-сайта, такие как добавление или удаление элементов без вашего согласия.

- Конфиденциальные данные, такие как личная информация пользователей, были скомпрометированы.

- Спам может принимать форму электронных писем или сомнительных ссылок, распространяемых через ваш сайт.

- Ваш URL-адрес перенаправляется на сомнительные веб-сайты, пропагандирующие мошенничество, неприемлемый контент или опасную рекламу.

- Внезапное увеличение использования ресурсов сервера.

- Google пометил ваш сайт как опасный как в браузере, так и в результатах поиска.

- Негативное влияние SEO.

Как обнаружить вредоносное ПО на сайте WordPress?

Существуют различные методы определения того, был ли ваш веб-сайт WordPress взломан или заражен опасным кодом или вредоносным ПО.

Наиболее важным аспектом защиты от любой опасности является предотвращение, что означает, что мы должны предпринять определенные шаги для удаления вредоносных программ с нашего сайта WordPress и его защиты.

Самое важное для пользователей WordPress — это обновлять свои сайты до самой последней доступной стабильной версии; новая версия обычно исправляет распространенные уязвимости WordPress, обнаруженные в более ранних версиях. Кроме того, очень важно сделать то же самое с плагинами, которые мы используем, а также удалить все, что мы не используем.

Запустите антивирусное сканирование

Поскольку большинство новых владельцев веб-сайтов WordPress не сразу устанавливают сканер безопасности, вредоносное ПО или внедрение вредоносного кода могут оставаться незамеченными в течение длительного времени.

В результате оптимальное время для поиска на вашем веб-сайте вредоносного кода и вредоносных программ — прямо сейчас. Многие пользователи не обнаружат, что их веб-сайт работает со сбоями, пока не станет слишком поздно.

Даже если ваш сайт не был взломан или не заражен, вы должны научиться сканировать его на наличие вредоносного кода. Это поможет предотвратить будущие атаки на ваш сайт.

Кроме того, знание правильных инструментов и методов поможет вам повысить безопасность WordPress и заблокировать свой сайт, как профессионал.

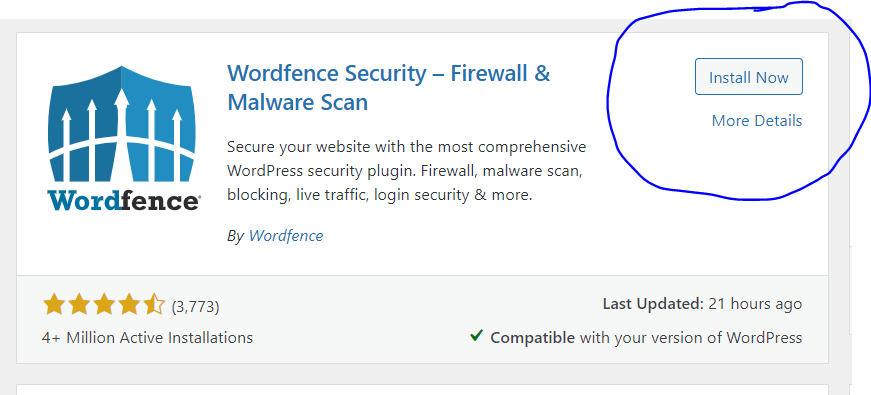

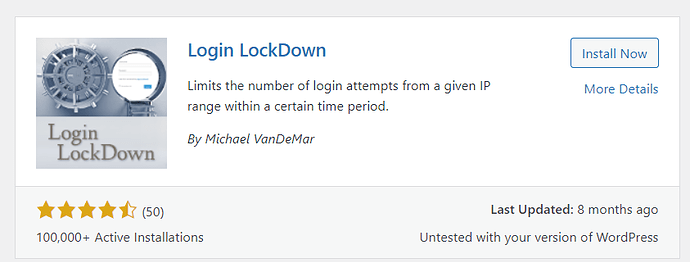

Wordfence — популярный плагин безопасности WordPress, который позволяет быстро сканировать сайт WordPress на наличие подозрительного кода, бэкдоров, вредоносного кода и URL-адресов, а также известных шаблонов заражения.

Он автоматически просканирует ваш веб-сайт на наличие распространенных онлайн-угроз, но вы также можете запустить собственное тщательное сканирование веб-сайта в любое время.

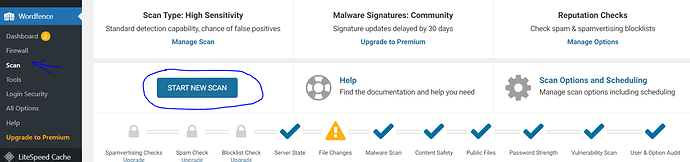

Сканирование с помощью Wordfence (если у вас есть доступ администратора WordPress)

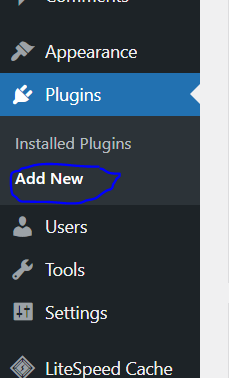

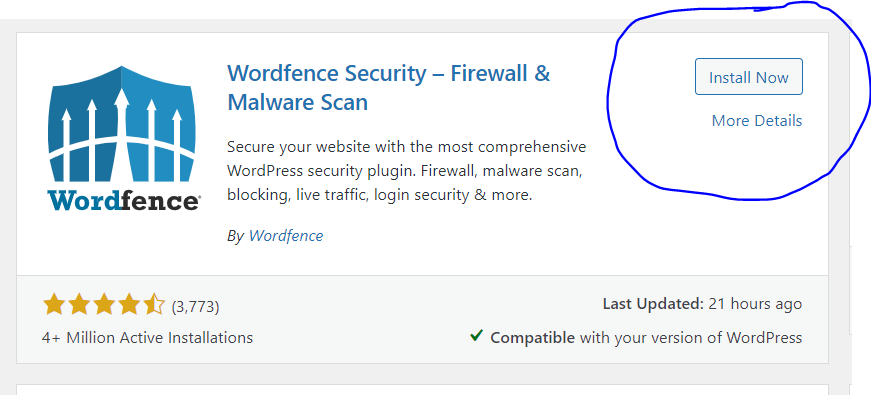

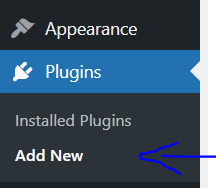

Нажмите «Плагины» → «Добавить новый» в меню слева.

Найдите Wordfence , установите и активируйте.

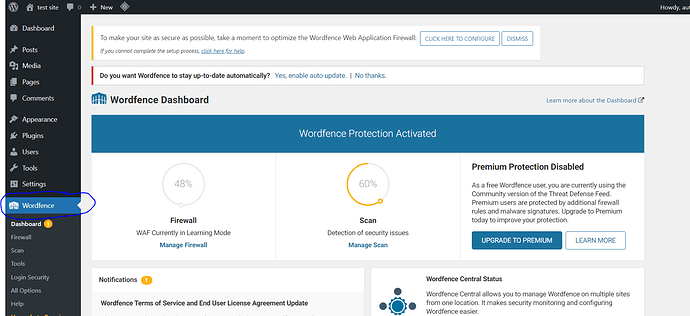

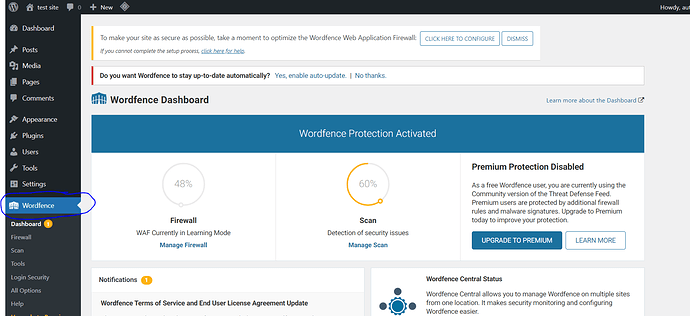

Теперь вы можете легко перейти в Dashboard → Wordfence из меню слева, чтобы просканировать свой сайт WordPress.

Список файлов по дате изменения

Доступ к файлам через FTP и сортировка их по дате изменения — один из самых быстрых способов найти потенциально опасные файлы. В результате люди, которые недавно испытали какие-либо изменения, будут отображаться первыми.

Если мы не внесли в них никаких изменений, это может быть признаком того, что внутри есть какой-то код, который создает проблему.

Недостатком этого метода является то, что вы должны просмотреть все папки сайта, чтобы найти каждый из зараженных файлов, что может занять много времени, если код был вставлен в большое количество файлов.

Вы можете использовать команду ниже, чтобы узнать недавно измененные файлы

find /home/domain.com/public_html -mtime -2 -ls

Вам нужно будет заменить /home/domain.com/public_html фактическим путем к вашему сайту.

Вы также можете найти измененные файлы за последние 5 дней, используя

find /home/domain.com/public_html -mtime -5 -ls

Вы также можете использовать команду grep , чтобы найти ссылки на кодировку base64, которая чаще всего используется хакерами.

grep --include=*.php -rn . -e "base64_decode"

В следующей команде во всех каталогах и подкаталогах выполняется поиск файлов, оканчивающихся на .php, и все файлы, содержащие текстовую строку «base64_decode», печатаются вместе с номером строки, чтобы вы могли видеть, где она появляется в каждом файле.

Сначала сделайте резервную копию вашего сайта WordPress

Первое, что нужно сделать, прежде чем двигаться вперед, — это сделать резервную копию вашего сайта WordPress.

Крайне важно иметь возможность создавать резервные копии файлов на вашем веб-сайте WordPress. У вас есть отказоустойчивость на случай взлома вашего веб-сайта или если вам необходимо восстановить предыдущую версию сайта путем периодического резервного копирования вашего веб-сайта.

Вы рискуете потерять всю свою тяжелую работу, если у вас нет резервного механизма. Это то, чего вы не хотели бы, чтобы случилось с вашим злейшим врагом.

Прежде чем пытаться восстановить свой сайт, сделайте резервную копию файлов и базы данных, чтобы мы могли вернуться к точке А, когда дела пойдут плохо. Необходимо сохранить следующие элементы:

- Ваша база данных MySQL

- Данные вашего сайта

Для этого выполните следующие действия.

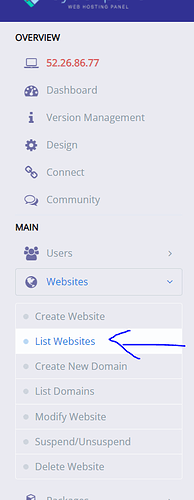

- Перейдите в свою учетную запись панели управления CyberPanel и нажмите на список веб -сайтов.

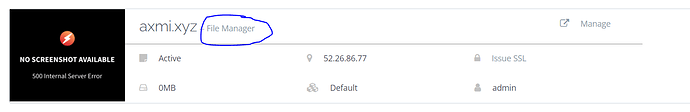

- Нажмите на файловый менеджер вашего сайта

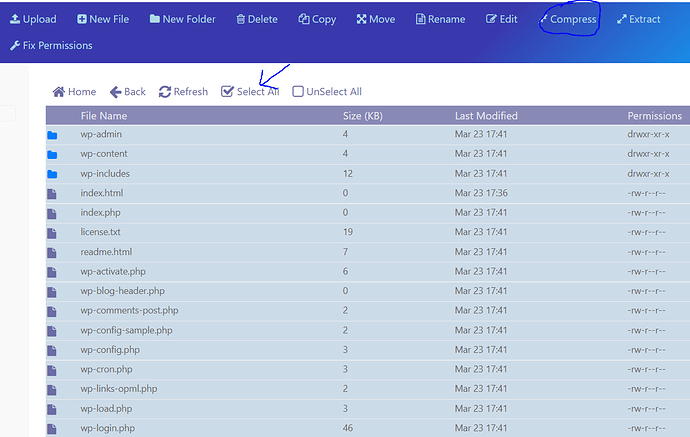

- Откройте

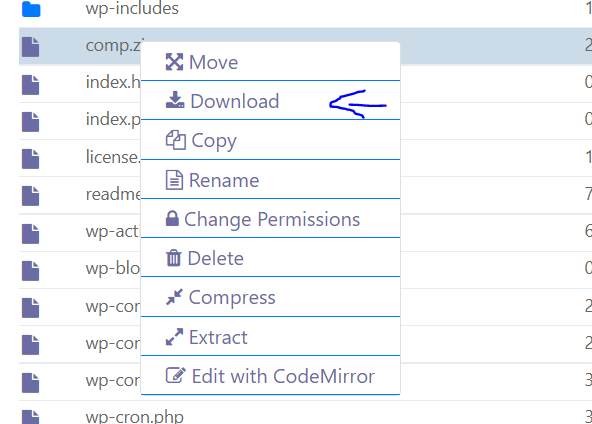

public_html, выберите все файлы и нажмите «Сжать ».

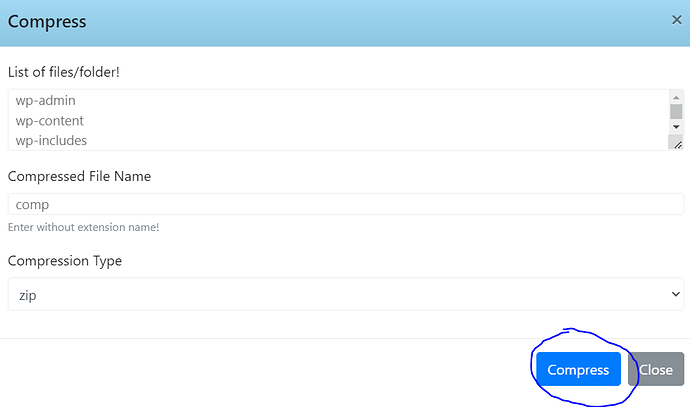

- Назовите файл, выберите тип сжатия и нажмите «Сжать».

- Щелкните правой кнопкой мыши на вашем zip-файле и нажмите «Загрузить».

- Щелкните правой кнопкой мыши

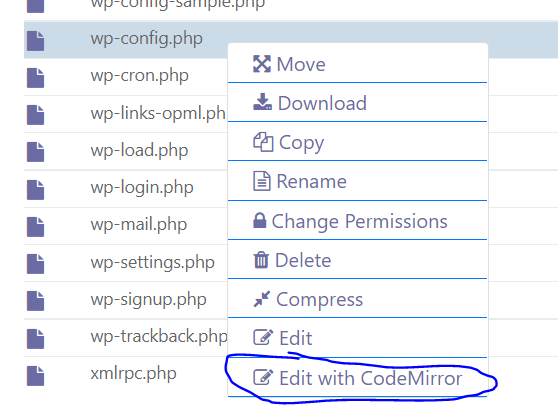

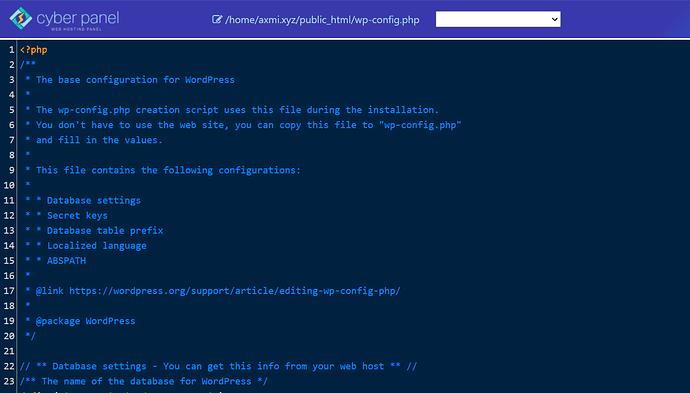

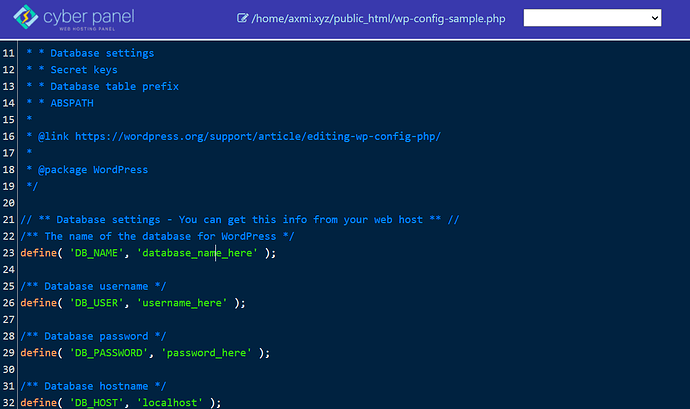

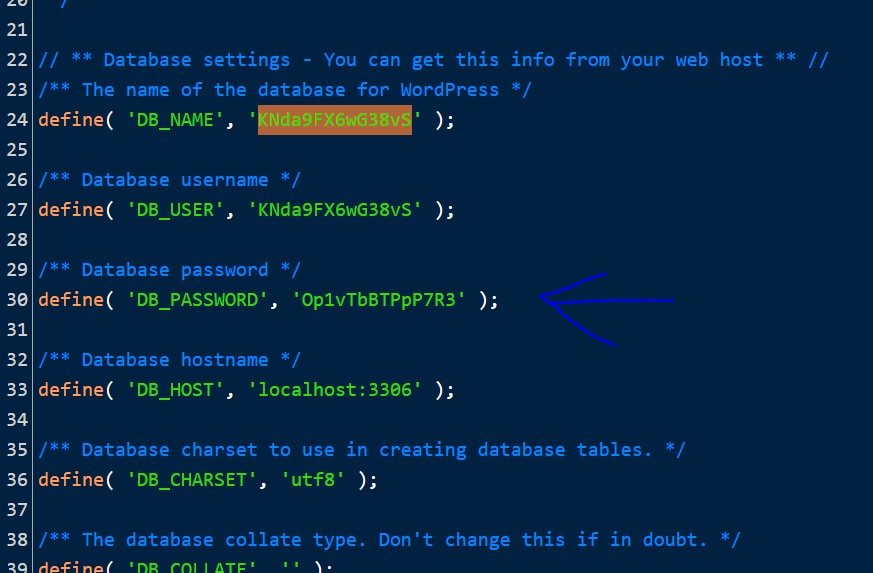

wp-config.phpи выберите «Редактировать с помощью зеркала кода».

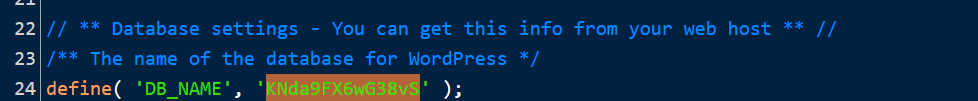

- Обратите внимание на имя вашей базы данных

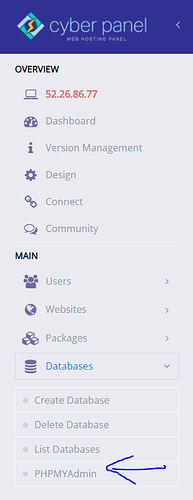

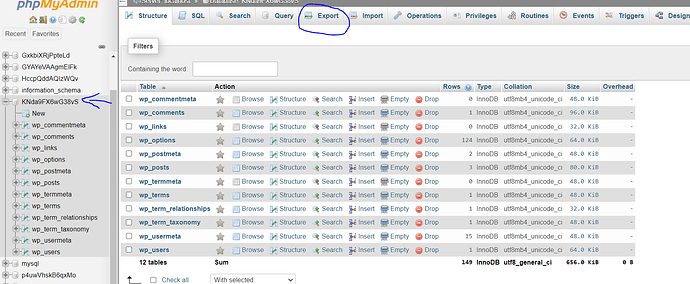

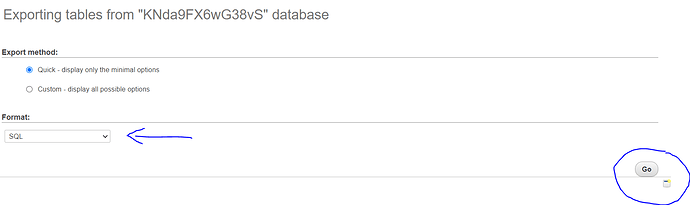

8. Перейдите в Панель инструментов → База данных → PHPMyAdmin из меню слева.

- Найдите свою базу данных в меню слева и нажмите « Экспорт ».

- Исправьте свой формат и нажмите «Перейти».

Метод 1: удалить вредоносное ПО WordPress, заменив файлы из исходных файлов WordPress

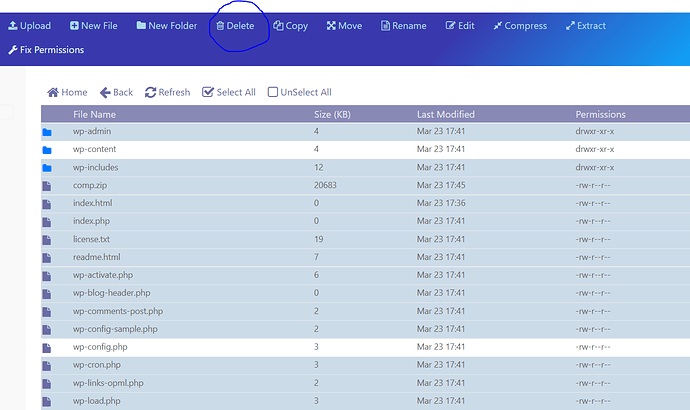

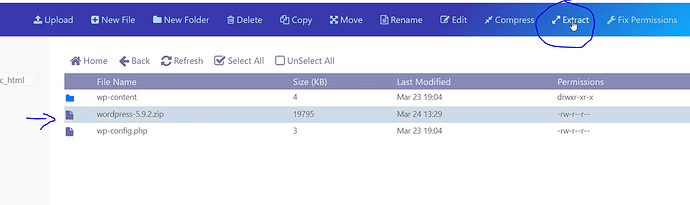

Откройте файловый менеджер → public_html . Выберите все файлы, кроме wp-content и wp-config.php и нажмите « Удалить» .

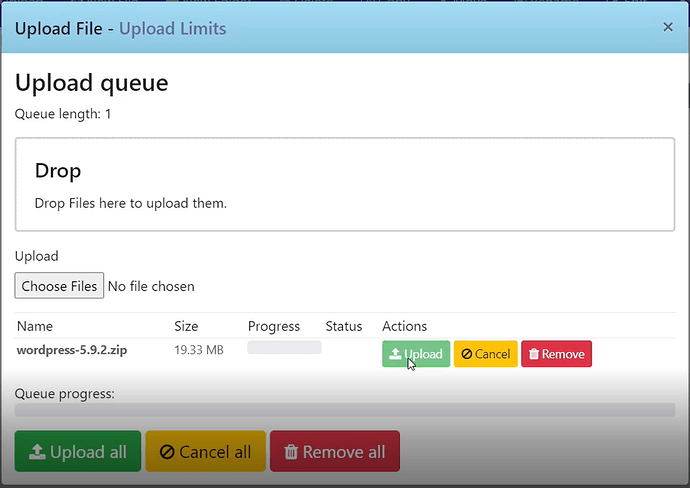

- Нажмите «Загрузить » и загрузите zip-папку WordPress по умолчанию, вы можете скачать ее отсюда.

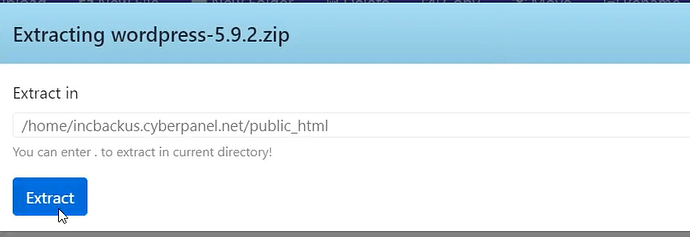

- Откройте zip-файл, выбрав его и нажав « Извлечь ».

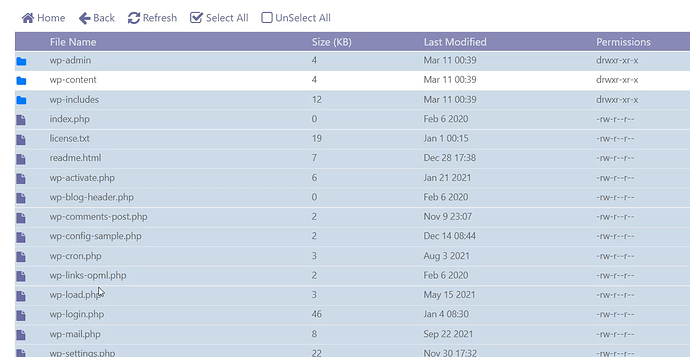

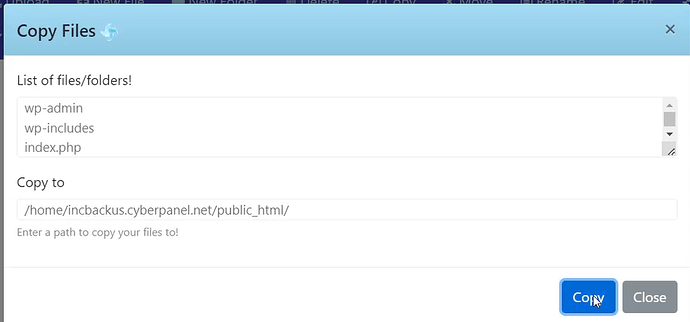

- Откройте извлеченную папку и выберите все файлы, кроме « wp-content », и нажмите « Копировать ».

- Укажите правильный путь и нажмите « Копировать» .

- Откройте

wp-config-sample.phpиwp-config.phpи сравните два файла на наличие вредоносного кода и удалите их, если найдете.

Способ 2: Как удалить вредоносное ПО с сайта WordPress, если у вас есть доступ к WordPress?

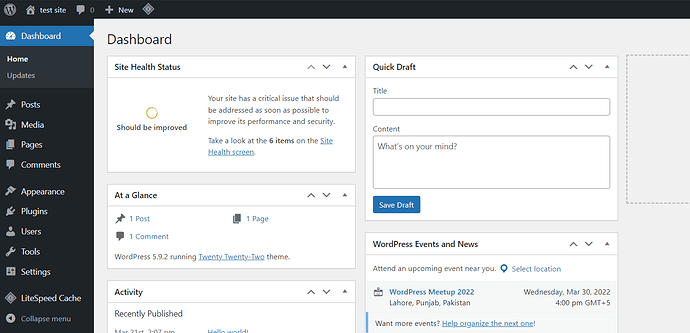

Перейдите в панель управления WordPress.

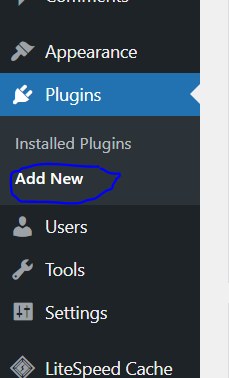

Нажмите «Плагины» → «Добавить новый» в меню слева.

Найдите Wordfence , установите и активируйте.

Теперь вы можете легко перейти в Dashboard → Wordfence из меню слева, чтобы просканировать свой сайт WordPress.

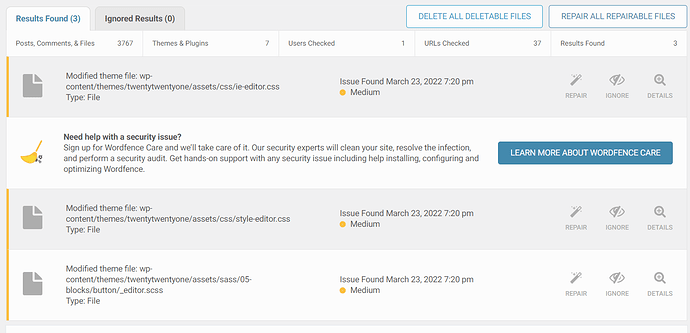

Вполне возможно, что вы получите много результатов, с которыми вам придется разобраться. Каждый результат объяснит, что обнаружил Wordfence, и проведет вас через процесс исправления.

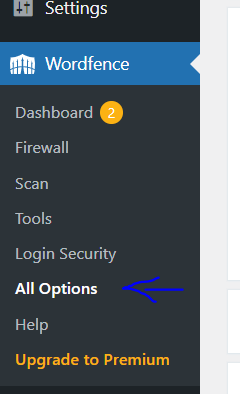

Вы можете пойти гораздо дальше в своем расследовании. Слева перейдите в меню «Все параметры».

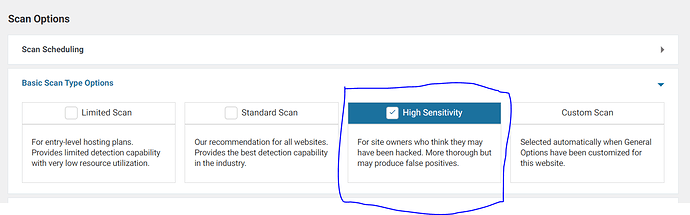

Прокрутите вниз до заголовка «Основные параметры типа сканирования» и выберите параметр «Высокая чувствительность».

Слева нажмите «Сканировать» и запустите другое сканирование. Это выполнит гораздо более тщательное сканирование, которое займет немного больше времени, но обнаружит крайне упрямые вредоносные программы, которые трудно обнаружить и удалить.

Если вы хотите запустить больше сканирований, перейдите на страницу «Все параметры» и настройте сканирование Wordfence в соответствии с вашими конкретными потребностями. Сделайте столько сканирований, сколько хотите.

Когда результаты отображаются, вы можете заметить длинный список зараженных файлов. Не торопитесь и просмотрите список один за другим.

Изучите любые сомнительные файлы и либо очистите их вручную, либо полностью удалите. Помните, что удаление необратимо. Вы всегда можете восстановить файл, если удалили что-то не то, если сделали резервную копию, о которой мы упоминали выше. Изучите все измененные файлы ядра, темы или плагина. Чтобы просмотреть, что изменилось между оригиналом и вашим файлом, используйте опцию Wordfence . Если изменения кажутся вредоносными, исправьте файл с помощью Wordfence . Двигайтесь вниз по списку, пока он не станет полностью пустым. Подтвердите, что ваш сайт чист, запустив еще одно сканирование.

Деактивировать плагины/очистить WP-темы

Наиболее вероятный способ взлома WordPress — через уязвимость в плагине или теме. Кроме того, вы могли получить программное обеспечение бесплатно из ненадежных источников.

- Деактивируйте все плагины и запустите сканирование WordFence на сайте.

- Затем, один за другим, активируйте плагины и просканируйте сайт, чтобы увидеть, какой из них создает проблемы.

- Внесите коррективы в нужный плагин или удалите его и установите заново.

- Сканирование и обнаружение вредоносных программ в темах WordPress, гарантируя, что мы загружаем темы из оригинального источника и заменяем файлы в папке с именем шаблона в

/wp-content/themes/на свежезагруженные. - Вы потеряете любые изменения, внесенные в эти файлы без использования дочерней темы, если вы не использовали дочернюю тему.

- Следующий шаг — повторить предыдущие шаги, но на этот раз с папками плагинов. Нам придется загрузить и заменить чистые плагины из соответствующих репозиториев.

- То есть удалите папки плагинов из

/wp-content/plugins/и замените их новыми файлами.

Изменить пароли

Один из важных шагов, который вы должны сделать, — обновить все пароли, связанные с вашим сайтом.

- Все пользователи с правами администратора должны изменить свои пароли.

- Смените пароль на доступ к панели хостинга.

- Смените пароль, даже если вы не часто пользуетесь FTP.

- Наконец, пароль пользователя базы данных должен быть изменен.

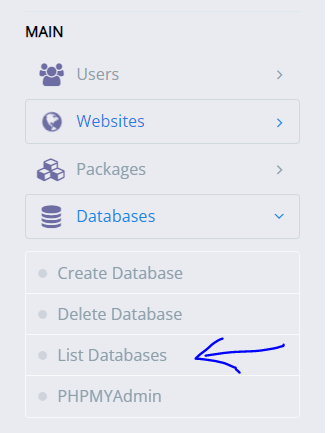

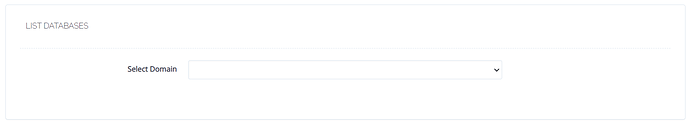

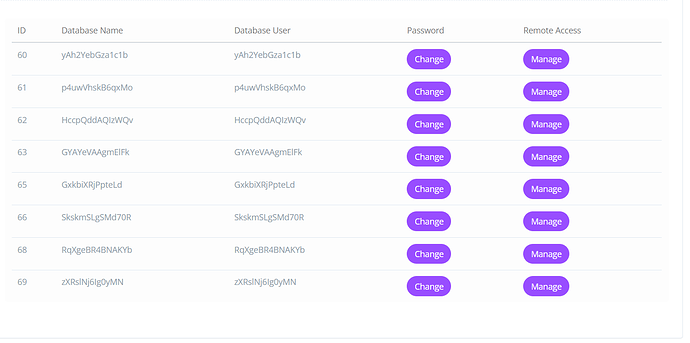

Чтобы изменить пароли базы данных, перейдите в «Панель инструментов» → «База данных» → «Список баз данных» в меню слева.

Выберите свой сайт

Измените свои пароли здесь

Убедитесь, что вы обновили его в wp-config.php , иначе сеть не будет работать должным образом и не будет подключаться к базе данных.

Удалить учетную запись администратора по умолчанию

Некоторые хакеры регистрируются на вашем сайте WordPress и используют вредоносные скрипты, которые используют любую уязвимость в своей теме или плагине.

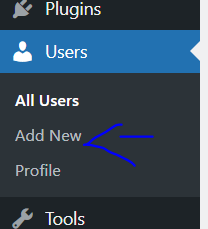

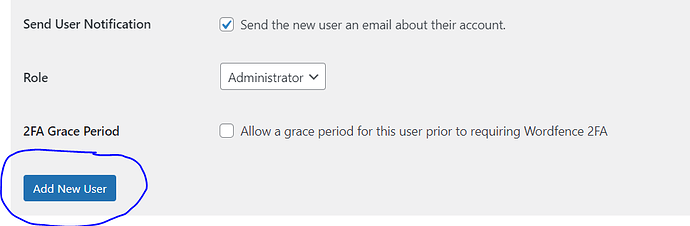

Перейдите в «Панель управления» → «Пользователи» → «Добавить новый».

Заполните информацию и выберите роль «Администратор» и нажмите «Добавить новую».

Войдите, используя новую информацию, и удалите предыдущего пользователя.

Заблокировать вход в WP

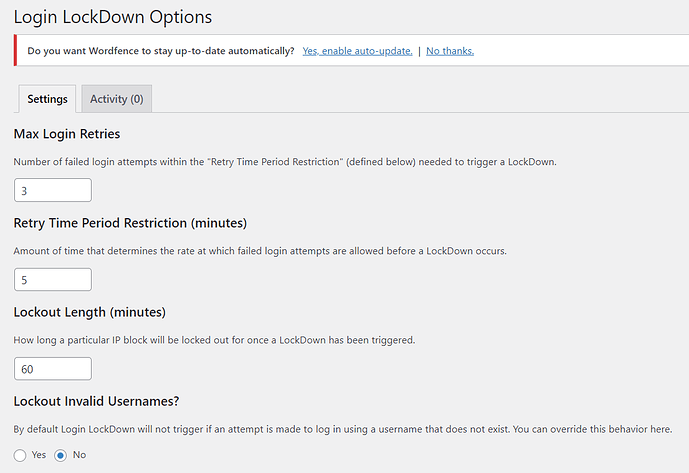

По умолчанию вы можете получить доступ к администрированию WordPress с любым количеством пар логин/пароль. Каждая неудачная попытка входа в WordPress регистрируется функцией Login LockDown , которая сохраняет IP-адрес и отметку времени. Когда за короткий промежуток времени обнаруживается определенное количество попыток входа с одного и того же диапазона IP-адресов, функция входа отключается. Это защищает ваш сайт WordPress от атак методом грубой силы, предотвращая подбор пароля методом грубой силы.

Перейдите в Панель инструментов → Плагин → Добавить новый из меню слева.

Найдите «Блокировка входа». Установить и активировать

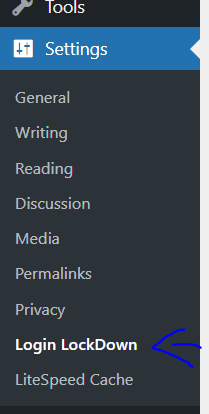

Нажмите «Настройки» → «Блокировка входа».

Это страница для настройки параметров плагина для блокировки входа в WP.

Установите плагины безопасности

Безопасность WordPress, несмотря на то, что она довольно хороша, не идеальна, как вы убедились на собственном опыте. Вот почему очень важно, чтобы вы потратили время на установку нескольких точек усиления безопасности.

Сменить хостинг-провайдера

Возможно, после всей этой очистки WordPress пришло время подумать о смене хостинг-провайдера. Сначала свяжитесь с вашим хостинг-провайдером; если они не могут помочь вам в дальнейшем, найдите новую, более надежную хостинговую компанию с превосходным обслуживанием клиентов.

Действительно, заражение вашего сайта было вызвано вовсе не безопасностью вашего хостинга. Но все это складывается, и наличие надежного сервера с хорошо отлаженными процедурами безопасности имеет решающее значение.

Запросить проверку безопасности Google

Мы можем использовать инструмент «Запросить проверку» в том же предыдущем меню рядом с предупреждением о том, что ваш веб-сайт содержит опасное программное обеспечение, чтобы попросить Google пересмотреть веб-сайт после того, как вы очистите все следы вредоносного ПО.

Вы должны написать краткий отчет с описанием шагов, которые вы предприняли, и как вы устранили взлом, и отправить его. Подождите, пока результат будет отправлен вам по электронной почте, как только вы проверите свой веб-сайт.

Удалить «Предупреждения из черного списка Google» должно быть просто, если все сделано правильно.

Вывод

Вам нужно быть терпеливым и осторожным, следуя всем описанным методам удаления вирусов WordPress, пока ваш сайт снова не станет чистым и функциональным.

Правда, заражение могло пойти еще дальше и проникнуть в базу кодов. В этой ситуации восстановление затруднено, так как во всех таблицах необходимо искать определенные шаблоны, которые используются в качестве вредоносного кода.

Верно и то, что эти методы не всегда приводят к комплексной очистке, что требует использования большего количества артиллерии и увеличительного стекла, чтобы найти источник проблемы.

Тем не менее, следующие процедуры очистки часто решают наиболее распространенные взломы WordPress.