Как очистить взломанный сайт WordPress и повысить его безопасность

Опубликовано: 2024-02-29Несмотря на новейшие технологии и лучшие методы обеспечения безопасности, ваш сайт WordPress все равно может быть взломан. Ситуация может быстро развиваться, если вы не знаете, как восстановить свой сайт.

Хорошей новостью является то, что после нападения не вся надежда потеряна. Если вы предпримете правильные шаги — например, обратитесь к своему хостинг-провайдеру, определите причину взлома и восстановите чистую резервную копию — вы сможете избежать большой боли и разочарований.

В этом посте мы рассмотрим наиболее распространенные типы хаков, которые затрагивают сайты WordPress. Затем мы покажем вам, как очистить взломанный сайт WordPress, и поделимся некоторыми ключевыми методами повышения безопасности.

Распространенные типы хаков, которые влияют на сайты WordPress

Прежде чем мы покажем вам, как очистить взломанный сайт WordPress, давайте сначала рассмотрим некоторые из наиболее распространенных типов атак, влияющих на WordPress.

1. Внедрение вредоносного ПО

По мнению лиц, принимающих решения в сфере ИТ по всему миру, вредоносное ПО оценивается как наиболее опасный тип киберугроз. Этот термин используется для описания любого типа вредоносного программного обеспечения, такого как программы-вымогатели или вирусы, которые могут вызвать проблемы на вашем веб-сайте или компьютере.

Например, программное обеспечение может получить контроль над всем вашим компьютером или учетной записью, отслеживать действия, которые вы совершаете на своем сайте, или извлекать конфиденциальную информацию (например, личные или платежные данные). Это также может быть трудно обнаружить, поскольку оно проявляется по-разному.

Однако обычно вредоносное ПО требует от вас определенных действий для его установки или активации. Таким образом, вы можете загрузить файл или открыть вложение электронной почты, например изображение или PDF-документ.

Обнаружить и удалить вредоносное ПО с вашего сайта может быть очень сложно. Лучше всего установить сканер вредоносных программ, например Jetpack Scan. Но если на вашем сайте будет обнаружено вредоносное ПО, вам придется очистить затронутые файлы или заменить их копиями из файлов резервных копий.

2. Атаки грубой силы

Атаки грубой силы происходят, когда хакеры используют грубую силу для получения несанкционированного доступа к вашему веб-сайту. Методом проб и ошибок хакеры перебирают множество комбинаций паролей и имен пользователей, пока не добьются успеха.

Это один из наименее сложных типов хаков WordPress. Но он по-прежнему очень популярен, поскольку взлом пароля может занять всего несколько секунд (в зависимости от его длины и сложности).

Обычно атаки методом перебора проводятся для осуществления какого-либо другого типа атаки на ваш сайт. Например, пробравшись сквозь систему, хакер может распространить вредоносное ПО, украсть личные данные, перенаправить трафик вашего веб-сайта или разместить спам-рекламу, чтобы получить прибыль.

К счастью, вы можете снизить вероятность атак методом перебора, ужесточив процедуру входа в систему. Вы можете изменить URL-адрес для входа, реализовать двухфакторную аутентификацию и установить надежные пароли. Кроме того, вы всегда можете использовать автоматическое решение, такое как защита от перебора Jetpack.

3. SQL-инъекция

Целью внедрения языка структурированных запросов (SQL) является манипулирование данными из вашей базы данных WordPress. Этого можно добиться с помощью операторов SQL, которые заставят базу данных выполнить нежелательные действия. Как и многие взломы, этот тип атаки может привести к дальнейшим последствиям.

Например, получив доступ к вашей базе данных, хакер может извлечь конфиденциальные данные, повредить или изменить информацию, обойти аутентификацию или удалить все данные на вашем веб-сайте. Имея доступ к таблицам и файлам вашей базы данных, хакеры также часто распространяют вредоносное ПО в этих местах.

Чтобы предотвратить SQL-инъекции, вам необходимо защитить свою базу данных. Обычно этого можно достичь с помощью нескольких простых вещей, таких как поддержание актуальности вашей базы данных для доступа к последним обновлениям безопасности. Вам также следует ограничить права доступа к базе данных, чтобы хакер, получив доступ, мог нанести меньший ущерб.

4. Межсайтовый скриптинг (XSS)

Межсайтовый скриптинг (XSS), как и вредоносное ПО, также предполагает распространение вредоносного кода на вашем сайте. Но в данном случае код запускается в браузере посетителя, когда он попадает на ваш сайт.

Обычно код внедряется в комментарии, поля формы или сценарии, которые могут запускаться автоматически. Например, хакер может разместить вредоносный код JavaScript в комментарии вашего блога WordPress.

Одна из основных проблем XSS-атак заключается в том, что обычно нет никаких признаков того, что что-то пошло не так. Кроме того, поскольку этот тип атаки нацелен на информацию вашего посетителя, он может существенно повредить репутации вашего сайта.

Предотвратить XSS может быть весьма технической задачей, но вы получите больше шансов уменьшить эти атаки, внедрив протоколы шифрования, такие как сертификаты SSL. Таким образом, даже если хакер сможет получить доступ к информации, он не сможет ее прочитать.

5. Задние двери

Атака через черный ход обходит обычные процедуры аутентификации (например, имена пользователей и пароли) для получения несанкционированного доступа к вашему сайту. Для осуществления такого рода атаки хакеры используют существующие уязвимости или устанавливают вредоносное программное обеспечение для создания точки входа.

Как только злоумышленники найдут путь на ваш сайт, они смогут украсть информацию, отслеживать вашу активность и нарушить работу всей вашей системы. К сожалению, эффективный черный ход может оставаться незамеченным очень долгое время, если он хорошо спрятан.

Лучший способ удержать хакеров от создания лазеек на вашем сайте — это установить брандмауэр веб-приложений (WAF) для мониторинга всего входящего трафика. А сочетание этого со сканером вредоносных программ может помочь одновременно защитить ваш сайт от вредоносного контента.

Как сайты WordPress взламывают

Теперь, когда вы знаете немного больше об распространенных типах взлома, давайте рассмотрим некоторые способы взлома сайтов WordPress.

1. Устаревшее ядро, темы и плагины.

Если вы хотите обеспечить безопасность WordPress, важно запускать обновления ядра, тем и плагинов, когда они доступны. Это связано с тем, что большинство обновлений содержат исправления ошибок и уязвимостей безопасности, обнаруженных в предыдущей версии.

Как только эти уязвимости станут известны, хакеры смогут воспользоваться ими и использовать их для проникновения на ваш сайт. Поэтому всегда полезно обновить ядро WordPress вместе с темами и плагинами с помощью панели управления. А если вы беспокоитесь о том, что обновления нарушат работу вашего сайта, вы можете создать резервную копию, чтобы восстановить ваш сайт, если что-то пойдет не так.

2. Слабые пароли и учетные данные пользователей.

Чем слабее ваш пароль, тем легче хакерам получить доступ к вашему сайту. Фактически, даже пароли, в которых используются цифры и символы, можно взломать за секунды, если их длина менее семи символов.

Кроме того, большинство пользователей склонны отдавать предпочтение надежным паролям для учетной записи администратора WordPress. Но важно сделать все ваши пароли надежными, включая те, которые вы используете для своей учетной записи веб-хостинга, учетных записей FTP, базы данных MySQL и учетных записей электронной почты.

Естественно, самый простой способ сделать ваш сайт менее подверженным атакам на основе учетных данных — это использовать (и обеспечивать соблюдение) надежных паролей на вашем сайте. И, конечно же, вы можете ужесточить всю процедуру входа в систему, используя такие методы, как двухфакторная аутентификация.

3. Уязвимая среда хостинга

Если вы не запускаете локальный веб-сайт, файлы вашего сайта хранятся на работающем сервере и открыты для атак. Несмотря на то, что существует множество хостинг-провайдеров, важно выбрать тот, который отдает приоритет WordPress и обеспечивает безопасную среду.

Вот почему лучше всего выбирать надежных хостинг-провайдеров, которые предлагают полезные функции, такие как WAF, SSL-сертификаты и автоматические обновления. Более того, если у вас есть бюджет, обычно безопаснее выбрать план управляемого хостинга или план выделенного хостинга, а не среду общего хостинга.

4. Плохо закодированные темы и плагины.

Мы уже обсуждали важность поддержания ваших тем и плагинов в актуальном состоянии. Но вам также следует убедиться, что вы устанавливаете темы и плагины только из надежных источников.

Обычно, если вы получаете доступ к новому программному обеспечению для своего сайта, лучше всего придерживаться официальных каталогов WordPress или веб-сайта разработчика (если это инструмент премиум-класса). Кроме того, всегда полезно просмотреть обзоры, чтобы узнать, сталкивались ли реальные пользователи с какими-либо проблемами безопасности.

5. Небезопасная загрузка файлов

Многие веб-сайты позволяют посетителям загружать файлы, такие как резюме, изображения и многое другое. Но многие пользователи WordPress не осознают, что функция загрузки файлов может использоваться для проведения ряда серьезных атак.

Например, хакеры могут использовать эту функцию для загрузки опасных файлов сценариев на стороне сервера, которые позволяют удаленно выполнять код или которые могут быть вызваны HTTP-запросом.

К счастью, вы можете предотвратить небезопасную загрузку файлов, установив ограничения на файлы, включая тип контента, размер файла и т. д. А еще лучше, вы можете аутентифицировать сеансы пользователей, чтобы посетители должны были войти в систему, прежде чем они смогут загружать файлы на ваш сайт.

Общие признаки взломанного сайта WordPress

Далее мы рассмотрим наиболее распространенные признаки атаки на ваш сайт.

1. Уведомления от вашего плагина безопасности.

Если вы используете плагин безопасности, вы сразу узнаете, был ли ваш сайт WordPress взломан. С помощью Jetpack Scan вы будете получать мгновенные уведомления по электронной почте при обнаружении угроз или подозрительного поведения.

Более того, когда вы посещаете свою панель управления, интуитивно понятный интерфейс позволяет легко увидеть и понять обнаруженные проблемы. А некоторые проблемы можно решить даже одним щелчком мыши.

Сканирование происходит на серверах Jetpack, поэтому вы можете получить доступ к своему сайту, даже если он выйдет из строя.

Самое приятное в использовании Jetpack в качестве плагина безопасности WordPress — это то, что вам вообще не придется обнаруживать и удалять вредоносные программы. Благодаря многочисленным мерам защиты, таким как WAF 24/7, двухфакторная аутентификация, защита от атак методом перебора и т. д., хакеру будет намного сложнее получить доступ к вашему сайту.

2. Подозрительные изменения файлов.

Одним из наиболее распространенных признаков взлома WordPress являются подозрительные изменения файлов, особенно в основных файлах WordPress (и особенно в папке wp-content ). Это может быть трудно обнаружить, поскольку хакеры могут создавать новые файлы с именами, похожими на существующие.

Или они могут просто изменить существующие файлы ядра, поместив внутрь свой собственный код. Поскольку это может быть трудно обнаружить, важно использовать плагин безопасности, который отслеживает файлы и базу данных вашего веб-сайта. В противном случае вам придется вручную просмотреть папки WordPress на наличие вредоносных файлов или скриптов.

3. Незнакомые администраторы или учетные записи FTP.

Если вы включили регистрацию пользователей на своем сайте (и не используете защиту от спама), хакерам легко создать учетные записи пользователей для рассылки спама. В этом случае вы, как правило, сможете просто удалить спам-аккаунт.

Но если ваш сайт закрыт для регистрации пользователей и вы видите новые учетные записи пользователей, есть вероятность, что ваш сайт был взломан. Это особенно проблематично, если новый пользователь является администратором, поскольку он получит полный доступ ко всем частям вашего сайта.

4. Вредоносные перенаправления и всплывающие окна

Другими распространенными признаками взлома WordPress являются вредоносные перенаправления и всплывающие окна. В последнем случае хакеры пытаются перехватить ваш веб-трафик и заработать деньги, показывая спам-объявления.

Хотя эти типы всплывающих окон не будут отображаться для вошедших в систему пользователей или тех, кто посещает ваш сайт напрямую, они будут видны тем, кто попадает на ваш сайт из поисковых систем. Что еще хуже, эти объявления часто открываются в новом окне и могут долгое время оставаться незамеченными.

Кроме того, хакеры могут перенаправить трафик вашего веб-сайта на сторонние веб-сайты, которые могут распространять вредоносное ПО или создавать другие угрозы безопасности. Обычно такого рода атаки вызваны лазейкой на вашем сайте, которой могут воспользоваться хакеры.

5. Ссылки на спам-сайты

Как мы обсуждали в предыдущем разделе, инъекции данных являются одним из наиболее распространенных типов проблем безопасности WordPress. И как только хакер получит доступ к вашему сайту (обычно через черный ход), он сможет изменять файлы и таблицы в вашей базе данных.

Некоторые из этих хаков включают ссылки на спам-сайты, которые часто добавляются в нижний колонтитул WordPress. И хотя вы можете удалить найденные ссылки, это не решит корень проблемы. Вместо этого вам нужно будет найти и устранить черный ход, которым смогли воспользоваться хакеры.

6. Необычные всплески трафика

Изменения в обычном веб-трафике часто могут быть явным индикатором взлома WordPress. Например, внезапное падение трафика может означать, что вредоносное ПО на вашем сайте перенаправляет посетителей на спам-сайты.

Между тем, если ваш сервер переполнен множеством запросов, возможно, хакеры пытаются провести распределенную атаку типа «отказ в обслуживании» (DDoS). В этом случае хакеры перегружают ваш сервер сотнями поддельных запросов, что приводит к сбою вашего сайта.

7. Блокировка Google

Другой причиной падения веб-трафика может быть то, что инструмент безопасного просмотра Google предупреждает посетителей о необходимости доступа к вашему веб-сайту. Фактически, Google ежедневно блокирует около 10 000 веб-сайтов из-за нарушений, которые, по мнению Google, связаны с вредоносным ПО, фишинговыми ссылками, спамом и т. д.

В этом случае ваш веб-сайт будет удален из индекса Google, и посетители не смогут просматривать или использовать ваш сайт. Это также может нанести ущерб репутации вашего веб-сайта, поскольку он будет казаться ненадежным и небезопасным.

Вы можете просмотреть отчет о безопасности вашего сайта, используя инструмент безопасного просмотра. Чтобы удалить свой сайт из черного списка, вам необходимо решить возникшие проблемы. Затем вы можете использовать консоль поиска Google, чтобы запросить проверку безопасности.

Использование Jetpack Scan для обнаружения проблем безопасности

Лучший способ предотвратить взлом вашего сайта WordPress — использовать автоматическую функцию безопасности, например Jetpack Scan. Таким образом, вы будете получать ежедневные проверки на наличие вредоносных программ и уязвимостей, а также немедленные оповещения при обнаружении проблем. Кроме того, вы получите советы о том, как решить проблемы, и получите доступ к исправлениям одним щелчком мыши .

Jetpack Scan доступен как отдельная функция или как часть плана безопасности с подключаемым модулем Jetpack. Jetpack Security — лучший вариант, поскольку он включает в себя сканирование Jetpack, а также резервное копирование в реальном времени, защиту от спама, двухфакторную аутентификацию, защиту от атак методом перебора и подробный 30-дневный журнал активности для отслеживания всех действий на вашем сайте.

Если вам не нужен полный плагин Jetpack, вы можете выбрать платный план с плагином Jetpack Protect, чтобы получить тот же доступ к бесплатному ежедневному сканированию вредоносных программ, мгновенным оповещениям и исправлениям одним щелчком мыши. Кроме того, вы также получите круглосуточную защиту WAF.

1. Определите источник взлома

Если вам интересно, как очистить взломанный сайт WordPress, первым делом необходимо определить источник взлома. Самый простой способ сделать это — просмотреть журнал активности (если у вас есть плагин безопасности, который его предоставляет).

Например, с Jetpack Security вы получите 30-дневный журнал активности, в котором сможете отслеживать каждое действие на вашем сайте. Это включает в себя все: от новых учетных записей пользователей до изменений файлов. Это означает, что вы сможете просмотреть все перечисленные действия и отметить все, что кажется подозрительным.

Если у вас нет журнала активности или вы не можете получить доступ к своему сайту, рекомендуется проверить журналы ошибок вашего сервера. Вы можете получить доступ к журналам ошибок, только включив отладку в WordPress.

Вы можете сделать это с помощью плагина, такого как WP Debugging.

Или вы можете редактировать файл wp-config.php через FTP-клиент. В этом случае найдите строку «Вот и все, прекратите редактирование!» Затем вставьте следующий код:

define( 'WP_DEBUG', true );

define( 'WP_DEBUG_LOG', true );Журнал ошибок обычно называется debug.log и находится в папке wp-content . Здесь вы можете просмотреть все сообщения об ошибках, предупреждения и уведомления, зарегистрированные на вашем сайте.

Но имейте в виду, что непосредственное изменение файлов вашего сайта — очень деликатный процесс. Таким образом, только опытные пользователи или разработчики WordPress должны пытаться это сделать. Прежде чем продолжить, вам всегда следует иметь под рукой полную резервную копию вашего сайта.

В качестве более простой альтернативы вы можете установить сканер вредоносных программ, например Jetpack Scan, для обнаружения вредоносных программ на вашем сайте.

2. Свяжитесь с вашим хостинг-провайдером.

Следующим шагом по очистке взломанного сайта WordPress является обращение к вашему хостинг-провайдеру. Это особенно актуально, если вы используете план общего хостинга, поскольку может возникнуть более серьезная проблема, о которой ваш хост уже знает. Кроме того, в зависимости от типа вашего хостинга у вас может не быть доступа к журналам ошибок вашего сервера. В этом случае вам нужно будет попросить хостера сделать это за вас.

3. Восстановите чистую резервную копию, если она у вас есть.

Хорошей новостью является то, что если у вас есть резервная копия, очистить взломанный сайт WordPress гораздо проще. Это потому, что вы сможете просто вернуть свой сайт к предыдущей версии.

Естественно, вы сможете сделать это только в том случае, если используете плагин резервного копирования, такой как Jetpack VaultPress Backup.

Это сложный плагин, который создает облачные резервные копии вашего сайта в режиме реального времени, включая таблицы базы данных, контент и данные WooCommerce. Резервные копии также зашифрованы, чтобы обеспечить безопасность вашей информации. Кроме того, вы получите возможность восстановления одним щелчком мыши, которое вы можете выполнить со своего сайта или мобильного приложения, даже если ваш сайт полностью не работает.

Все, что вам нужно сделать, это зайти в Jetpack → Журнал активности и использовать фильтры для поиска определенного диапазона дат или события. Затем нажмите «Восстановить». Альтернативно вы можете перейти в Jetpack → Резервное копирование → Действия → Восстановить до этой точки.

Если вы хотите восстановить весь сайт, оставьте все флажки отмеченными и выберите «Подтвердить восстановление». После завершения процесса вы получите подтверждающее сообщение.

4. Очистите взломанные файлы

Наконец, если вы задаетесь вопросом, как очистить взломанный сайт WordPress, и у вас нет резервной копии, вам необходимо очистить целевые файлы. Но прежде чем начать, важно создать резервную копию вашего сайта на случай, если что-то пойдет не так при удалении/редактировании файлов.

Если вы используете плагин безопасности или сканер вредоносных программ, вы можете просмотреть отчеты, которые могут содержать список подозрительных файлов. Например, Jetpack Scan предлагает исправления в один клик многих распространенных ошибок и хаков.

Или, если вы делаете это вручную, вы можете загрузить новую установку WordPress и сравнить код в основных файлах с файлами вашего веб-сайта. Если вы обнаружите какой-либо код, который не соответствует новым файлам, удалите его.

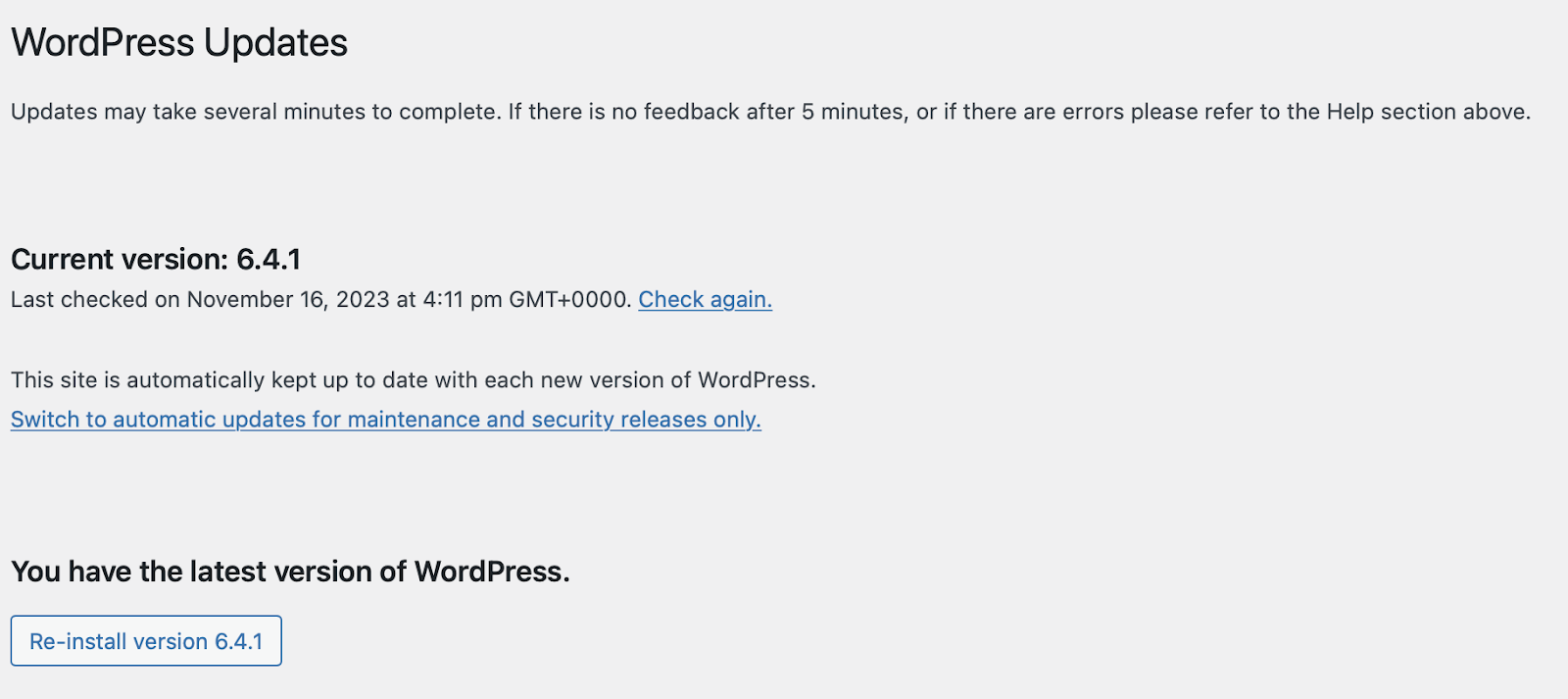

Кроме того, вы можете заменить все файлы WordPress, перейдя в «Панель управления» → «Обновления» и нажав кнопку «Переустановить версию» .

Это не заменит и не удалит какой-либо контент, плагины или изображения. Все, что он делает, это заменяет файлы в ядре WordPress.

Кроме того, если затронутые файлы находятся в вашей теме WordPress, просто удалите тему, а затем установите новую версию. То же самое касается любых зараженных файлов плагинов.

Усиление безопасности после очистки взломанного сайта

Теперь, когда вы знаете, как очистить взломанный сайт WordPress, давайте рассмотрим некоторые методы повышения безопасности после очистки. Таким образом, вы сможете лучше защитить свой сайт от будущих взломов.

1. Установите плагин безопасности и резервного копирования.

Самый простой способ расширить защиту вашего сайта WordPress — установить плагин безопасности и резервного копирования. Это обеспечит защиту от большинства угроз, а также решения большинства проскальзывающих проблем.

Лучшие плагины безопасности WordPress предлагают ряд профилактических мер, таких как WAF, ежедневное сканирование, журналы активности и защита входа в систему. Вы также можете найти такие опции, как Jetpack Security, которые даже включают в себя последующее обслуживание, например рекомендуемые действия и исправления одним щелчком мыши.

Более того, Jetpack Security включает расширенный плагин Jetpack VaultPress Backup, поэтому вам не нужно устанавливать отдельную службу. Таким образом, вы можете в реальном времени создавать копии всех имеющихся файлов и таблиц базы данных. Кроме того, вы можете восстановить отдельные элементы или весь сайт всего в один клик.

2. Сбросить все пароли

Если ваш сайт WordPress был взломан, велика вероятность, что ваши пароли были скомпрометированы. Поэтому вам следует сбросить все пароли, включая пароли для вашей учетной записи администратора, учетной записи хостинга, учетной записи FTP, учетной записи электронной почты и базы данных.

Чтобы усилить процедуру входа в систему, лучше использовать очень надежные пароли, состоящие из прописных и строчных букв, цифр и специальных символов. Кроме того, старайтесь делать пароли как можно более длинными. Если вы не можете придумать надежный пароль самостоятельно, вы всегда можете воспользоваться генератором паролей.

3. Внедрите политику надежных паролей.

Хотя сброс паролей полезен, вам также необходимо внедрить на своем сайте политику надежных паролей для защиты всех учетных записей пользователей. Это может включать информирование пользователей об опасностях слабых паролей.

Имея это в виду, вы можете включить эту информацию в приветственное электронное письмо, когда новые пользователи регистрируются на вашем сайте. Или вы можете обеспечить надежные пароли с помощью плагина, такого как Менеджер политики паролей.

Таким образом, вы можете контролировать надежность всех паролей. Вы также можете потребовать от пользователей изменить существующие пароли и включить автоматическое истечение срока действия, чтобы требовать регулярного обновления учетных данных.

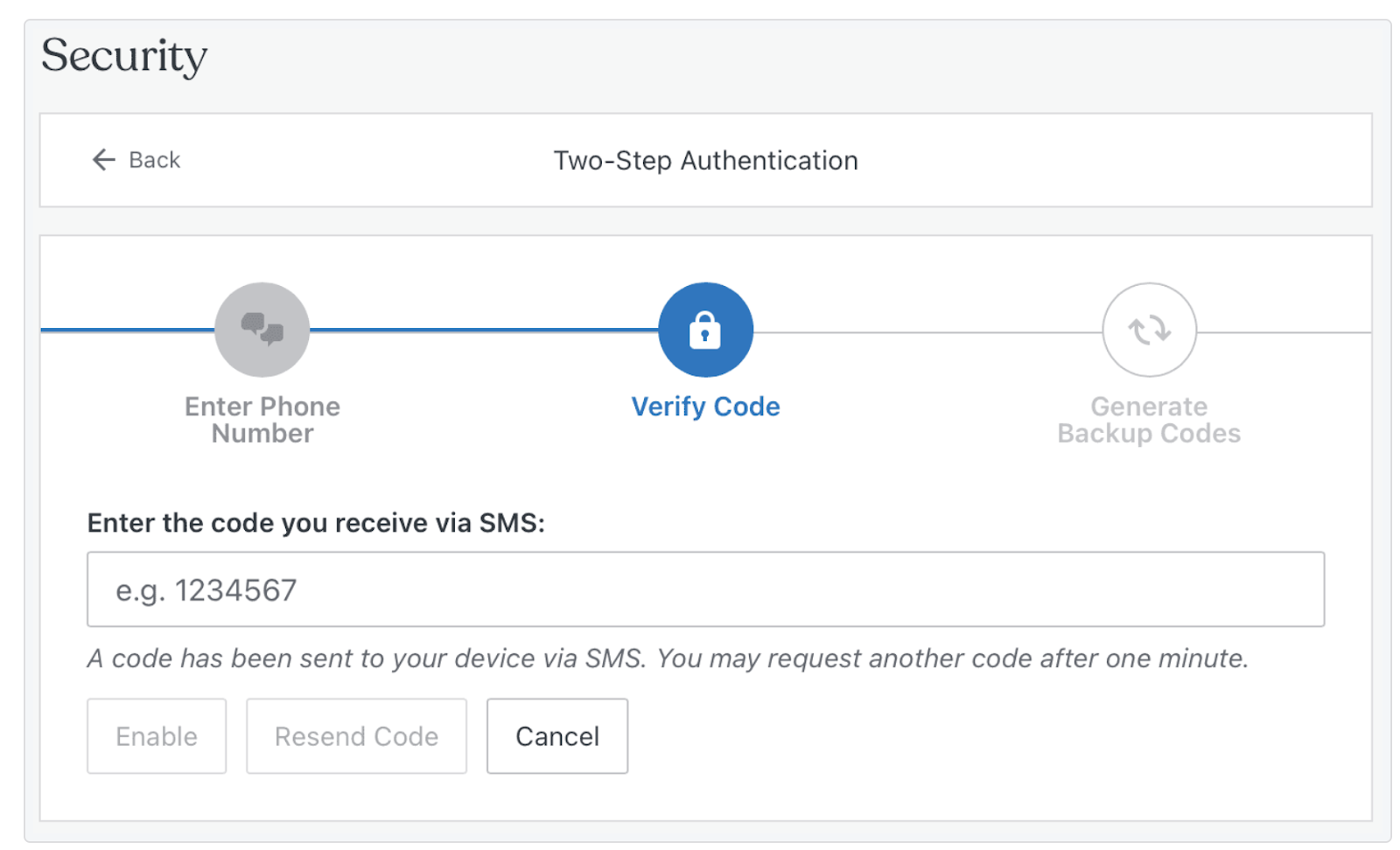

4. Настройте двухфакторную аутентификацию (2FA) с помощью Jetpack.

Хотя надежные пароли могут затруднить хакерам доступ к вашему сайту, вы можете пойти еще дальше и внедрить двухфакторную аутентификацию. Таким образом, в дополнение к надежному паролю пользователям понадобится второй ключ для успешного входа в систему.

Обычно второй ключ представляет собой код подтверждения, который отправляется на адрес электронной почты или номер мобильного телефона. Хорошей новостью является то, что если вы уже используете плагин безопасности, такой как Jetpack, вы можете включить его прямо на панели управления.

Все, что вам нужно сделать, это зайти в Jetpack → Настройки → Безопасность . Найдите раздел входа в WordPress.com и используйте кнопку переключения, чтобы разрешить пользователям входить на ваш сайт со своими учетными записями WordPress.com. Затем используйте переключатель ниже, чтобы потребовать от учетных записей использования двухфакторной аутентификации.

5. Поддерживайте актуальность программного обеспечения WordPress

Один из самых простых способов повысить безопасность WordPress — регулярно обновлять основное программное обеспечение WordPress (а также темы и плагины). Таким образом, вы получите доступ к последним обновлениям безопасности. Кроме того, это делает ваш сайт более устойчивым к атакам через черный ход.

Чтобы убедиться, что вы используете последнюю версию WordPress, перейдите в «Панель управления» → «Обновления». Ниже вы также увидите плагины и темы, для которых доступны обновления. Просто выберите соответствующие параметры и нажмите «Обновить».

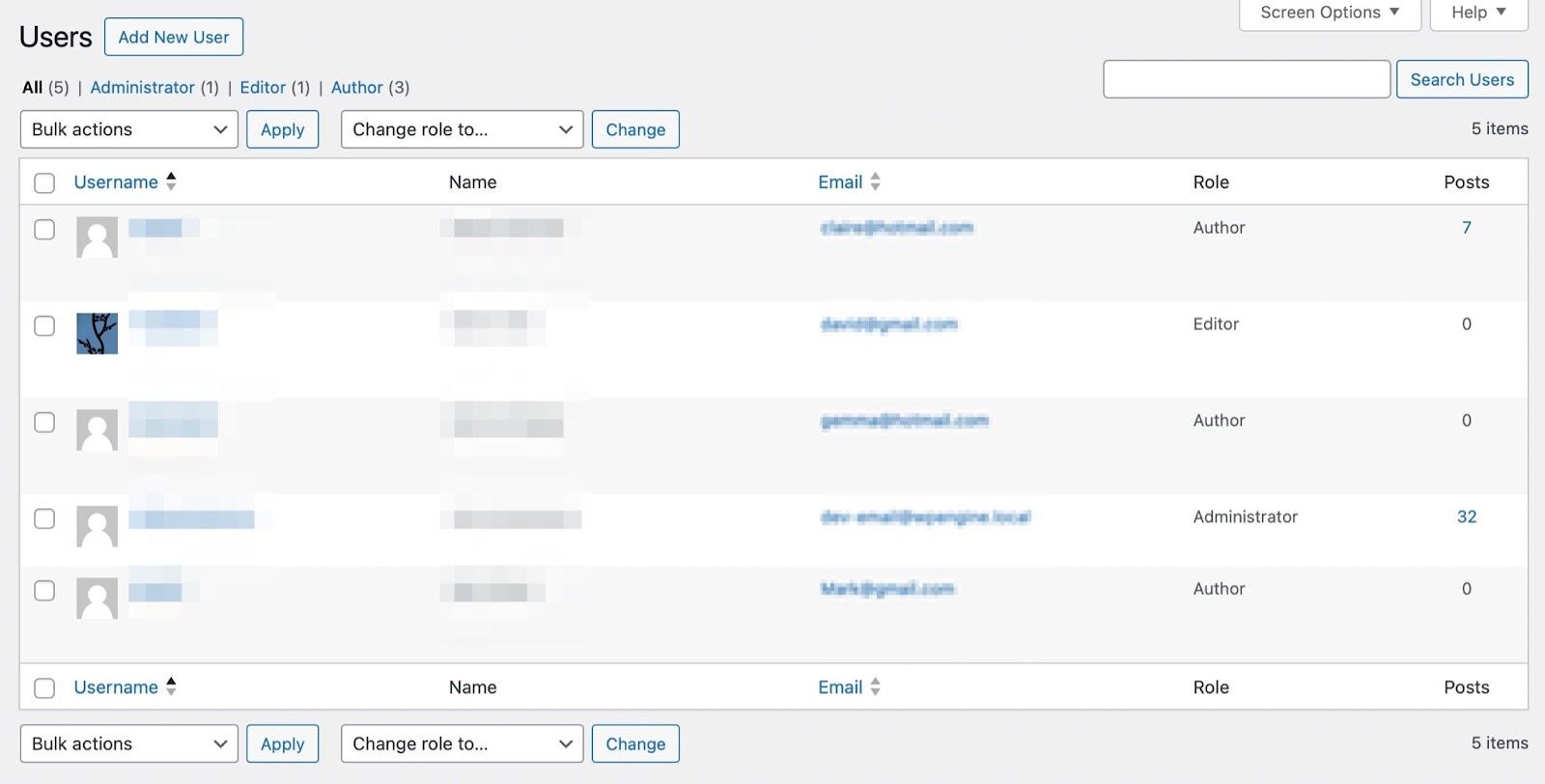

6. Аудит учетных записей пользователей

Важно убедиться, что нужные люди имеют правильный уровень доступа к вашему сайту. Чтобы определить это, вам необходимо назначить роли пользователей каждому новому пользователю на вашем веб-сайте. Это предоставляет определенные разрешения и привилегии каждому зарегистрированному лицу.

Однако рекомендуется регулярно проверять свои учетные записи пользователей, чтобы убедиться, что настройки отражают текущее состояние вашего веб-сайта. Например, вы можете забыть удалить пользователя, когда сотрудник увольняется.

Вы можете просмотреть все роли пользователей, перейдя в «Пользователи» → «Все пользователи» на панели управления WordPress. В верхней части страницы вы увидите ссылки, по которым вы можете просмотреть учетные записи в соответствии с их ролью пользователя, например авторов, участников и редакторов.

Как правило, на каждом сайте должен быть только один администратор. Если вы видите новые учетные записи администратора, это может быть признаком взлома. Кроме того, лучше всего действовать по принципу минимальных привилегий, чтобы пользователи могли выполнять только те действия, которые им абсолютно необходимы.

7. Удалите свой сайт из списков небезопасных (Google или McAfee)

Если ваш веб-сайт стал жертвой взлома WordPress, вы можете обнаружить, что вы внесены в черный список поисковых систем, таких как Google и McAfee. Даже после того, как вы очистите зараженные файлы (или восстановите свой сайт), вы, скорее всего, все равно увидите предупреждения.

В этом случае вам нужно будет запросить проверку безопасности, чтобы удалить ваш сайт из списков небезопасных. Вы можете сделать это с помощью Google Search Console. Вы также можете отправить запрос на спор в McAfee.

Как защитить ваш сайт от взлома с помощью Jetpack Security

Как мы уже говорили, лучший способ защитить ваш веб-сайт от взлома — это установить комплексное решение безопасности, такое как Jetpack Security.

Чтобы начать работу с этим инструментом, начните с установки и активации плагина Jetpack. Затем все, что вам нужно сделать, это выбрать план «Безопасность» или «Полный» и перейти к оформлению заказа. Введите URL-адрес вашего сайта и продолжайте. Вам также потребуется ввести учетные данные администратора для учетной записи, которую вы хотите подключить к Jetpack.

После успешной настройки Jetpack вы сможете завершить процесс оформления заказа. Затем вы можете включить рекомендуемые функции в контрольном списке настройки. Или вернитесь на панель управления и настройте параметры позже.

Часто задаваемые вопросы

В этом разделе мы ответим на некоторые наиболее часто задаваемые вопросы об очистке и защите взломанного сайта WordPress.

Как я могу быть уверен, что мой сайт WordPress взломан?

Лучший способ узнать, что ваш сайт WordPress взломан, — это обратиться к вашему плагину безопасности. Благодаря качественному плагину, такому как Jetpack, вы будете получать мгновенные уведомления по электронной почте при обнаружении угрозы.

Но есть и другие распространенные признаки взлома, на которые следует обратить внимание. Например, вы можете обнаружить незнакомые учетные записи пользователей или учетные записи FTP.

Кроме того, могут появиться новые ссылки на сторонние веб-сайты или подозрительные изменения в важных файлах WordPress. А если ваш сайт взломали, вы можете найти его в блок-листах Google и McAfee.

Как я могу просканировать свой сайт WordPress на наличие вредоносного ПО?

Вредоносное ПО является одной из самых опасных онлайн-угроз, и его очень сложно идентифицировать. К счастью, вы можете использовать простой инструмент сканирования, такой как Jetpack Scan, который автоматически проверит ваш сайт на наличие уязвимостей и вредоносных программ и мгновенно предупредит вас в случае обнаружения проблемы.

Кроме того, он включает в себя исправления большинства проблем одним щелчком мыши и круглосуточный WAF для блокировки вредоносного трафика и снижения угроз с самого начала.

Почему важно регулярно создавать резервные копии моего сайта WordPress?

Если ваш сайт WordPress взломают, это не конец света, если у вас есть резервные копии. Если вы этого не сделаете, вы можете столкнуться с гораздо большими проблемами, поскольку вам придется вручную проверять все файлы вашего веб-сайта на наличие вредоносного кода. Затем вам нужно будет заменить все поврежденные файлы чистыми, что может занять много времени и привести к ошибкам.

Но с помощью такого инструмента, как Jetpack VaultPress Backup, вы можете сразу же вернуть свой веб-сайт к более ранней версии. Вы можете выбрать точный момент времени, к которому вы хотите восстановить свой сайт. Кроме того, вы можете восстановить весь сайт или выбрать отдельные файлы.

Как лучше всего создать резервную копию моего сайта WordPress?

Самый простой способ создать резервную копию вашего веб-сайта — установить автоматический плагин, например Jetpack VaultPress Backup. Таким образом, вы можете защитить файлы вашего веб-сайта, таблицы базы данных, а также данные о клиентах и заказах.

Резервные копии хранятся в облаке, поэтому даже если ваш сервер выйдет из строя, ваша резервная копия останется нетронутой. Более того, процесс восстановления очень прост: вы можете восстановить свой сайт одним щелчком мыши. Кроме того, вы можете сделать это прямо со своей панели управления или использовать мобильное приложение Jetpack.

Что такое брандмауэр веб-приложений (WAF) и как он повышает безопасность WordPress?

Брандмауэр веб-приложений (WAF) — это одна из наиболее сложных превентивных мер безопасности, которые вы можете реализовать на своем сайте. WAF работает, отслеживая весь входящий веб-трафик. Затем он блокирует любой IP-адрес, который считает подозрительным.

Если вы решите защитить свой сайт с помощью Jetpack Security, вы получите доступ к WAF для круглосуточной защиты.

Как Jetpack Security помогает выявлять и предотвращать попытки взлома?

Jetpack Security может дать вам полное спокойствие, когда дело касается безопасности WordPress. Вы получите доступ к резервным копиям в режиме реального времени, поэтому, если на вашем сайте что-то пойдет не так, вы сможете быстро восстановить его до более ранней версии.

Jetpack обеспечивает защиту от спама в комментариях и формах с помощью Akismet. И вы даже получите 30-дневный журнал активности, где вы сможете отслеживать каждое действие на вашем сайте. Это особенно полезно при выявлении ошибок и других проблем безопасности.

Более того, вы также получите сканирование на наличие вредоносных программ и WAF. Кроме того, если на вашем сайте будут обнаружены проблемы, вы немедленно получите уведомление. А через свою панель управления вы получите доступ к исправлениям одним щелчком мыши и экспертным рекомендациям по безопасности.

Jetpack Security: ваша защита от взлома WordPress

Легко впасть в панику, когда понимаешь, что ваш сайт WordPress взломан. Это особенно актуально, если вы не знаете, как восстановить свой сайт. Но ситуация становится гораздо менее напряженной, если вы знаете, как очистить и защитить свой сайт от взлома.

После того как вы восстановили свой сайт с помощью резервной копии (или очистили взломанные файлы), вы можете установить плагин безопасности и сбросить все пароли. Затем важно провести аудит учетных записей пользователей, настроить двухфакторную аутентификацию и удалить свой сайт из всех черных списков.

Но для полного спокойствия рекомендуется установить универсальный плагин безопасности, например Jetpack Security. Таким образом, вы получите доступ к 30-дневному журналу активности, полной защите комментариев и спама в формах, резервному копированию в реальном времени, защите от атак методом перебора, брандмауэру веб-приложений и многому другому. Начните сегодня, чтобы защитить свой сайт WordPress!