Что такое записи SPF, DKIM и DMARC? И зачем они вам нужны?

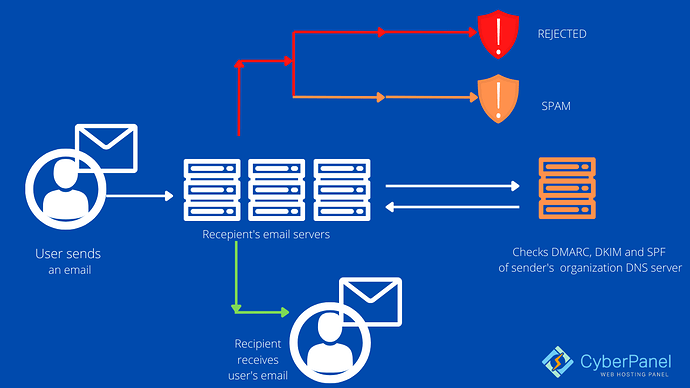

Опубликовано: 2022-04-06SPF, DKIM, DMARC — это больше, чем просто технические настройки электронной почты. Они оказывают пагубное влияние на доставку электронной почты. Они работают вместе, чтобы обеспечить лучшую доставку электронной почты.

В двух словах, все три подхода используются интернет-провайдерами (ISP) для проверки подлинности электронной почты. Действительно ли отправитель тот, за кого себя выдает?

Вы должны продемонстрировать, что вы являетесь действительным отправителем, чтобы пройти через фильтры интернет-провайдера. Как вы можете показать, что вы не отправляете сообщения от чьего-либо имени и что ваша личность не была украдена? Используя SPF DKIM DMARC.

Текстовые записи, которые явно подтверждают и защищают подлинность отправителя, называются записями SPF DKIM DMARC.

Вы можете настроить все эти записи в CyberPanel, используя: Получите 10/10 баллов по электронной почте с помощью CyberPanel!

Оглавление

SPF

Sender Policy Framework, или сокращенно SPF, представляет собой протокол проверки электронной почты для обнаружения и блокировки поддельной электронной почты. Он позволяет почтовым посредникам проверять, исходит ли входящая почта из определенного домена с IP-адреса, разрешенного администрацией домена. Запись SPF — это запись TXT в DNS (системе доменных имен), которая указывает, с каких IP-адресов и/или серверов разрешено отправлять почту «из» этого домена. Это похоже на заслуживающий доверия и идентифицируемый обратный адрес на открытке: большинство людей с большей вероятностью откроют письмо, если обратный адрес надежный и узнаваемый.

Интернет-провайдеры проверяют домен Return-Path сообщения после его передачи. Затем IP-адрес, с которого было отправлено электронное письмо, сравнивается с IP-адресом, указанным в записи SPF домена Return-Path, чтобы проверить, совпадают ли они. Если это так, интернет-провайдеры проверяют проверку SPF и отправляют сообщение.

Пример записи SPF:

v=spf1 ip4:168.119.13.219 включает:mailgun.org включает:zoho.com включает:mxlogin.com ~все

Почему это важно?

SPF — это «предлагаемый стандарт», который помогает защитить пользователей электронной почты от спамеров. Поддельные адреса и домены «от» часто используются для спама и фишинга по электронной почте. В результате большинство людей считают публикацию и проверку записей SPF одной из самых эффективных и простых стратегий защиты от спама. Если у вас есть хорошее изображение для отправки, спамер может попытаться отправить электронную почту с вашего домена, чтобы воспользоваться хорошей репутацией отправителя вашего интернет-провайдера. Однако правильно настроенная SPF-аутентификация информирует провайдера-получателя о том, что, хотя домен может быть вашим, серверу-отправителю не разрешено отправлять почту от вашего имени.

Даже если субдомен не имеет собственной записи SPF, запись SPF в домене верхнего уровня будет автоматически аутентифицировать его.

Преимущества

Когда спамеры получат контроль над вашим доменом, они попытаются отправить нежелательные электронные письма. Это повредит вашему авторитету, а также вашей способности работать. Если вы еще не аутентифицировали свой домен, вам следует сделать его приоритетным. SPF обеспечивает высокую доставляемость следующими способами:

• Уведомляет получателей о сторонних предложениях.

Если спамеры используют ретранслятор, запись SPF гарантирует, что конечный пользователь будет уведомлен.

• Быстрый доступ к почтовым ящикам

Благодаря внедрению SPF получатели электронной почты будут доверять вашему бренду, а ваши будущие электронные письма будут иметь безопасный доступ к своим почтовым ящикам.

• Требуется для некоторых получателей

Некоторым получателям электронной почты просто нужна запись SPF, и они будут обозначать электронные письма как спам, если у них ее нет. В противном случае возможно, что ваша электронная почта будет возвращена.

• Улучшает оценку отправителя

Оценка отправителя каждого сервера исходящей почты рассчитывается с использованием традиционных показателей электронной почты, таких как отписки и спам-файлы. SPF улучшает вашу оценку отправителя, что улучшает доставку электронной почты.

Недостатки

Система SPF имеет несколько ограничений. Ниже приведены подробности:

• Не работает с переадресованными электронными письмами.

Поскольку пересылаемые электронные письма не содержат идентификатора исходного отправителя и выглядят как спам, они часто не проходят проверку структуры политики отправителя.

• Не обновляется на регулярной основе

Многие менеджеры доменов не могут регулярно обновлять свои записи SPF.

• Несмотря на то, что сервер изменился, необходимо обновиться.

При использовании стороннего поставщика услуг электронной почты домен должен обновлять запись SPF каждый раз при изменении серверов поставщика услуг, что увеличивает рабочую нагрузку.

Как это работает?

Принимающие серверы проверяют SPF, просматривая значение Return-Path домена в заголовках электронной почты. Этот Return-Path используется сервером получателя для поиска записи TXT на DNS-сервере отправителя. Если SPF включен, он отобразит список всех утвержденных серверов, с которых можно отправлять почту. Проверка SPF завершится ошибкой, если IP-адрес отсутствует в списке.

Записи SPF разделены на два раздела: квалификаторы и механизмы.

- С помощью механизмов можно определить, кому разрешено доставлять почту от имени домена. При соблюдении этих условий можно использовать один из четырех квалификаторов.

- Когда механизм соответствует, квалификаторы — это предпринимаемые действия. По умолчанию + используется, если квалификатор не указан. Ниже перечислены четыре типа квалификаторов, которые можно использовать для настройки политик электронной почты SPF.

ДКИМ

DKIM (DomainKeys Identified Mail) позволяет организации (или обработчику сообщений) нести ответственность за сообщение, пока оно находится в пути. DKIM добавляет в сообщение новый идентификатор доменного имени и использует криптографические методы для проверки его авторизации. Любой другой идентификатор в сообщении, например поле автора From:, не влияет на идентификацию. DKIM, подпись записи TXT, также помогает установить доверие между отправителем и получателем.

Почему это важно?

Хотя DKIM не является обязательным, он делает ваши электронные письма более аутентичными для ваших получателей и снижает вероятность их попадания в папки «Нежелательная почта» или «Спам». Подделка электронной почты с надежных доменов — обычная тактика для опасных кампаний по рассылке спама, а DKIM затрудняет подделку электронной почты с доменов с поддержкой DKIM.

DKIM совместим с текущей архитектурой электронной почты и работает в сочетании с SPF и DMARC, чтобы обеспечить дополнительные уровни безопасности для отправителей электронной почты. Даже если их почтовые серверы не поддерживают подписи DKIM, они все равно могут получать подписанные сообщения. Это необязательный механизм безопасности, а DKIM не является широко используемым стандартом.

Преимущества

Подписание и проверка — это два независимых действия, предоставляемых DKIM. Любой из них может быть обработан модулем агента пересылки почты (MTA). Закрытый и открытый ключи DKIM создаются парами.

DKIM использует «асимметричную криптографию», также известную как «криптография с открытым ключом». DKIM использует «закрытый ключ» для установки подписи после получения сообщения и до его передачи предполагаемому получателю. К сообщению прикреплена эта подпись. Когда сообщение отправляется предполагаемому получателю, целевой сервер запрашивает открытый ключ отправителя для проверки подписи. Сервер назначения может предположить, что отправитель является тем, за кого он себя выдает, если открытый ключ позволяет ему расшифровать данную подпись до того же значения, которое он вычисляет в качестве подписи.

Недостатки

- Тип записи SPF. Запись SPF может быть опубликована только в формате TXT. Запись типа "SPF" больше не поддерживается, и ее следует избегать.

- Несколько записей — добавление нескольких записей SPF в домен. Лишние записи необходимо удалить или объединить с текущей.

- Использование метода включения для ссылки на несуществующую запись называется включением несуществующей записи. Включенные элементы, которые не являются действительными, должны быть исключены.

- Если сомневаетесь, используйте -all. При его использовании без полного включения всех возможных источников увеличивается риск отклонения реальных писем.

- Слишком много записей. Включение слишком большого количества записей, особенно в зонах _spf.google.com и spf.protection.outlook.com, может привести к чрезмерному количеству поисковых запросов. Эти записи нуждаются в оптимизации.

Как это работает?

DKIM генерирует пару открытого и закрытого ключей с помощью асимметричного шифрования. В DNS домена отправителя открытый ключ публикуется в виде специальной записи TXT. Закрытый ключ используется для того, чтобы сделать подпись каждого электронного письма уникальной.

Алгоритм конфиденциальности присвоил случайную подпись как часть заголовков электронной почты, используя ваш закрытый ключ и содержимое электронной почты.

Когда сервер исходящей почты отправляет сообщение, он создает и прикрепляет к сообщению уникальный заголовок подписи DKIM. В этот заголовок включены два криптографических хэша, один из определенных заголовков и один, по крайней мере, из части содержимого сообщения. Заголовок DKIM также содержит сведения о том, как была создана подпись.

Когда SMTP-сервер получает электронное письмо с такой подписью в заголовке, он запрашивает у DNS запись TXT с открытым ключом для домена-отправителя. Принимающий сервер сможет проверить, было ли электронное письмо отправлено с этого домена и не было ли оно изменено при передаче с помощью открытого ключа.

Поставщик услуг электронной почты получателя может классифицировать электронное письмо как спам или полностью заблокировать IP-адрес отправителя, если проверка не пройдена или подпись не существует. Это затрудняет мошенникам выдавать себя за ваш доменный адрес в электронных письмах.

DMARC

Почему это важно?

Любое несоответствующее электронное письмо считается мошенническим и будет проигнорировано. Фишинг — это вводящая в заблуждение деятельность по отправке вредоносных электронных писем под видом другого лица с целью получения кредитной карты пользователя или другой личной информации. В результате, используя DMARC, вы защищаете себя.

Успешная установка DMARC постепенно переходит от различных уровней карантина к полному отклонению. Хорошая практика также требует, чтобы отправитель регулярно отслеживал отчеты DMARC. Эти отчеты будут предупреждать вас о любых попытках фишинга, предпринятых против вашего домена, а также о том, что ваша собственная электронная почта была отклонена из-за сбоев DKIM или SPF.

Преимущества

Если вы используете электронную почту, рекомендуется внедрить DMARC.

При внедрении эффективных средств защиты от мошеннической электронной почты доставка упрощается, надежность бренда повышается, а владельцы доменов получают представление о том, как их домены используются в Интернете.

- Безопасность. Чтобы защитить потребителей от спама, мошенничества и фишинга, не допускайте незаконного использования вашего домена электронной почты.

- Видимость: Получите представление о том, кто и что отправляет электронную почту из вашего домена через Интернет.

- Доставка: Используйте ту же самую передовую технологию, которую мегакорпорации используют для распространения электронной почты.

- Идентичность: сделайте вашу электронную почту легко узнаваемой в обширной и растущей экосистеме получателей с поддержкой DMARC.

Недостатки

DMARC работает в большинстве случаев. Фишинг стал значительно сложнее в результате технологических достижений. Однако, хотя этот подход решает одну проблему, он создает другую: ложные срабатывания. В двух случаях законные сообщения могут быть заблокированы или помечены как спам:

- Переадресованные сообщения Независимо от того, пересылаются ли сообщения из нескольких почтовых ящиков или перенаправляются через промежуточные почтовые узлы, некоторые почтовые системы не могут использовать подписи SPF и DKIM в пересылаемых сообщениях (ретрансляции).

- Настройка неверна. При настройке DKIM и SPF администраторы почтовых серверов нередко допускают ошибки.

Как это работает?

Поскольку DMARC зависит от результатов SPF и/или DKIM, по крайней мере один из них должен существовать для домена электронной почты. Вы должны опубликовать запись DMARC в DNS, чтобы использовать DMARC.

После проверки статуса SPF и DKIM запись DMARC представляет собой текстовый элемент в записи DNS, сообщающий миру о политике вашего почтового домена. Если SPF, DKIM или оба варианта проходят проверку подлинности DMARC. Это известно как выравнивание идентификатора или выравнивание DMARC. Возможно, что SPF и DKIM проходят, но DMARC не проходит из-за выравнивания идентификаторов.

Запись DMARC также указывает почтовым серверам отправлять отчеты в формате XML на адрес электронной почты для отчетов, указанный в записи DMARC. Эти отчеты показывают, как ваша электронная почта перемещается по экосистеме, и позволяют увидеть, кто еще использует ваш почтовый домен.

Разобраться в отчетах, написанных в формате XML, может быть сложно, особенно когда их много. Платформа DMARCIAN может получать эти данные и визуализировать использование ваших доменов электронной почты, позволяя вам принять меры и изменить политику DMARC на p=reject.

Разница между SPF и DKIM

DKIM — это набор ключей, который сообщает IP-адресам, что вы являетесь первоначальным отправителем и что ваша электронная почта не была подделана. SPF — это белый список, в который входят все, кому разрешено отправлять сообщения от вашего имени. Если вам не терпится увидеть, как все это работает, посмотрите на заголовки электронной почты, чтобы убедиться, что электронная почта правильно подписана с помощью DKIM или проходит SPF.

Зачем нужен SPF DKIM DMARC?

Включение проверки электронной почты — это не только хорошая идея для доставки ваших электронных писем; это также важный инструмент для защиты репутации вашего бизнеса за счет снижения вероятности того, что неавторизованный отправитель сможет использовать ваш домен без вашего разрешения или ведома.

Использование SPF DKIM DMARC вместе?

Из-за эволюции протоколов электронной почты в Интернете нам понадобится три.

Заголовки сообщений (например, адреса To:, From: и Bcc:) были намеренно изолированы от фактического содержимого сообщения. Это было преимуществом, но привело к новым страданиям современных ИТ-менеджеров.

Если вы правильно внедрите все три протокола в свою инфраструктуру электронной почты, вы можете быть уверены, что сообщения не могут быть легко подделаны и что они никогда не попадут в почтовые ящики ваших пользователей.

Вывод

В современном мире проверка электронной почты в ваших электронных письмах имеет решающее значение для доставки электронной почты. Из-за многочисленных попыток выдачи себя за электронную почту и взлома правила будут только ужесточаться в будущем. Просто убедитесь, что если вы отправляете электронные письма через определенный домен интернет-провайдера, вы проверяете их политики проверки, чтобы узнать, как вы можете получить максимальную отдачу от доставки электронной почты.