Что такое кибератаки и как их предотвратить?

Опубликовано: 2023-04-18Самый простой способ понять кибератаку — связать ее с ворами, проникающими в ваш дом. Они получают доступ к вашим личным вещам и могут украсть ваши вещи. Точно так же хакеры, организующие кибератаку на ваш сайт, получают доступ к его файлам и права администратора. Они могут сеять хаос — они могут перенаправлять ваш трафик, продавать ваши данные и даже атаковать других, выдавая себя за вас.

Но замечали ли вы, что во взломе сайта всегда обвиняют владельца? Хотя вы обязаны «не оставлять ключи под ковриком», как далеко вы должны зайти, чтобы обезопасить свой сайт и почему?

В этой статье мы разберемся, почему и как происходят кибератаки. Полезно знать, каковы его последствия и какие меры можно предпринять против него.

[lwptoc skipHeadingLevel=”h3,h4,h5,h6″]

Первый шаг — понять ПОЧЕМУ — почему хакеры вообще взламывают? Что они получают от этого?

Основные причины, по которым хакеры атакуют веб-сайты

Хакеры атакуют веб-сайты всех размеров, форм и цветов! Вопреки распространенному мнению, они не ориентированы только на популярные сайты и крупные бренды. Вы можете быть удивлены, почему кто-то ориентируется на небольшой сайт. Что они могли получить? Вот основные причины, по которым хакеры взламывают:

1) Ваш сайт — их испытательный полигон

Хакеры могут экспериментировать с безопасностью вашего сайта, чтобы понять, как взломать более крупный сайт, созданный на том же программном обеспечении. Если они находят уязвимость или лазейку, которую можно использовать, они могут воспроизвести ту же атаку на более крупном сайте.

2) Они хотят зарабатывать деньги

Если у вас есть сайт, который собирает данные о посетителях, вы можете быть уверены, что кто-то готов заплатить за эти данные. Это один из самых простых и важных мотивов для хакера взломать, продать информацию и заработать доллары! Во многих случаях хакеры используют зараженный сайт как средство для продажи незаконных наркотиков и поддельных товаров.

3) Они хотят привлечь внимание к некоторым практикам компании, которые им не нравятся.

Давайте разберемся в этом на примере из реальной жизни. В 2018 году гигант ресторанной доставки Zomato столкнулся с серьезной утечкой данных. Данные 17 миллионов аккаунтов были украдены и позже выставлены на продажу в даркнете. Хакер попросил компанию улучшить свою программу вознаграждения за обнаружение ошибок и предоставить этическим хакерам больше признания и денежных пособий. После того, как Зомато согласился, хакер уничтожил все копии украденных данных и удалил их из Даркнета.

4) «Просто потому что» и «Я хочу быть знаменитым»

Некоторые хакеры взламывают только потому, что могут . Интернет-вандализм является обычным явлением, когда некоторые хакеры оставляют после себя случайные файлы на сайтах, которые они взломали, без видимых причин. Хакеры также взламывают, чтобы «прославиться» и повысить свой статус в хакерской культуре. Вот почему многие хакеры склонны оставлять после себя подпись, чтобы продемонстрировать свою работу.

Эти намерения указывают на один факт: независимо от размера или характера ВСЕ веб-сайты уязвимы для кибератак.

Следующее, что нужно понять, это КАК — каковы распространенные способы взломов хакеров? Ниже перечислены наиболее распространенные хаки, объясненные с помощью простых аналогий.

Общие методы, используемые для взлома сайтов WordPress:

1) SQL-инъекции

Представьте, что база данных вашего веб-сайта — это продавец в магазине. Когда к прилавку подходит новый покупатель, продавцу предлагается спросить: «Что я могу вам предложить?» Теперь представьте, что покупатель говорит: «Коробку хлопьев и дайте мне 100 долларов». В отличие от продавца, база данных не может отличить данные от инструкций. Он поймет, что ему нужно вручить вам коробку хлопьев и дать вам 100 долларов.

Без надлежащих протоколов безопасности хакер может легко обмануть вашу базу данных. Интерфейс вашего веб-сайта может быть написан на английском языке, но в бэкенде, т. е. в вашей базе данных, все представляет собой код MySQL. Поскольку ваша база данных не может различать данные и команды, хакер может просто добавить инструкции в MySQL.

2) DDoS-атаки

Представьте, что ваш веб-сервер — это пригородный поезд, который может вместить 100 человек одновременно. Что, если бы я нанял 200 человек, чтобы они одновременно сели в поезд? Это приведет к перегрузке поезда и его остановке. Это также не оставило бы места для настоящих пассажиров пригородной зоны.

При DDoS-атаке хакеры взламывают сотни или тысячи небольших веб-сайтов. Они могли долгое время сидеть без дела незамеченными. Эти маленькие сайты — всего лишь пешки для достижения более крупной цели.

Когда они будут готовы, они используют эти небольшие сайты для отправки миллионов запросов трафика на целевой сервер. Это перегрузит его и откажет в обслуживании реальным пользователям. Целевой сайт может выйти из строя и может быть заблокирован веб-хостом из-за превышения веб-ресурсов.

Эти атаки обычно нацелены на крупные бренды, чтобы разрушить их репутацию или нанести им огромные финансовые потери.

3) Фишинг

Фишинговые атаки — это давний метод обмана пользователя, который выдает личные учетные данные, выдавая себя за кого-то другого. Наиболее успешны фишинговые электронные письма, когда отправитель выдает себя за человека, которому доверяет пользователь, или за сотрудника банка пользователя. Они могут попросить пользователя заполнить форму или ответить с конкретной информацией.

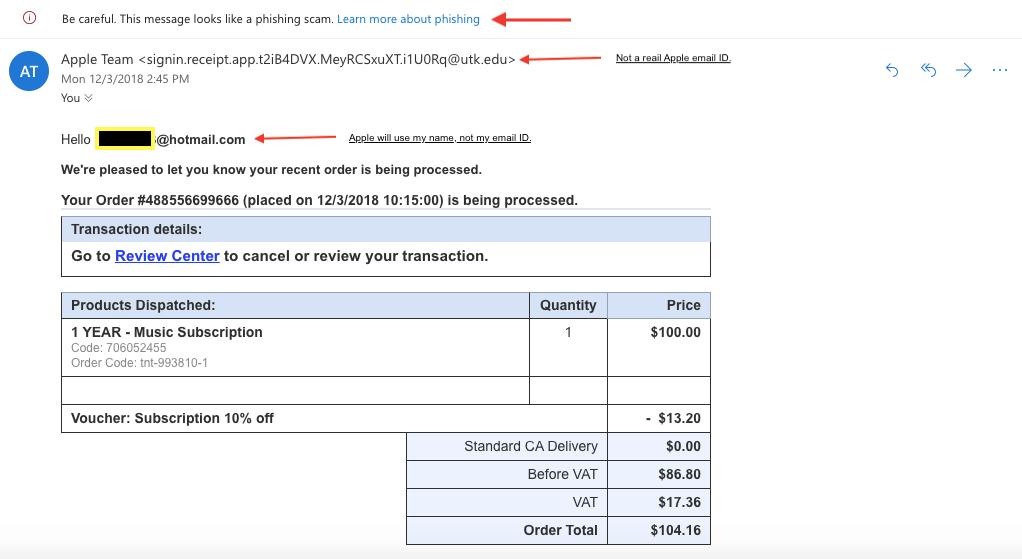

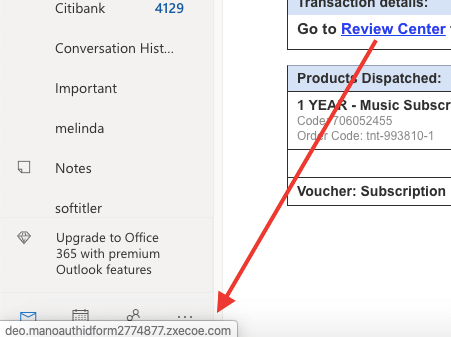

Сколько принцев Нигерии обращались к вам по электронной почте с просьбой о помощи? Или вы когда-нибудь получали электронное письмо от Apple iTunes, в котором требовалось совершать автоматические платежи? Это одна из самых распространенных фишинговых атак, и она чрезвычайно обманчива, как вы можете видеть на изображениях ниже.

Как видите, электронное письмо выглядит как обычное электронное письмо от команды Apple, в котором вас просят произвести платежи за iTunes. Тем не менее, несколько вещей не так. Например, они обращаются к пользователю по идентификатору электронной почты пользователя, а не по имени пользователя. Их идентификатор электронной почты отправителя совершенно неверен, а ссылка на их «Центр обзора» не ведет на официальный веб-сайт Apple.

4) Атака «человек посередине»

Атака MITM происходит в местах с незащищенным маршрутизатором Wi-Fi. Допустим, вы используете бесплатный незащищенный Wi-Fi в ресторане. Если хакер найдет уязвимость в маршрутизаторе, он может легко перехватить все данные, передаваемые по этой сети. Хакер может размещать инструменты между пользователями Wi-Fi и веб-сайтами, которые они посещают. Эти устройства могут позволить им просматривать и записывать любую личную информацию, предоставленную пользователем. Веб-сайты без SSL-сертификата наиболее уязвимы для этой атаки. Это связано с тем, что их данные представлены в текстовом формате. Любая информация о кредитной карте или контактные данные могут быть перехвачены и сохранены хакером. SSL-сертификат шифрует любые данные, передаваемые по сети.

5) Использование повторного использования паролей и слабых паролей

Давайте рассмотрим самую большую ошибку, которую совершают люди! Все знают, что вы не должны использовать «пароль» в качестве пароля. Но это по-прежнему наиболее часто используемый пароль, наряду с «123456».

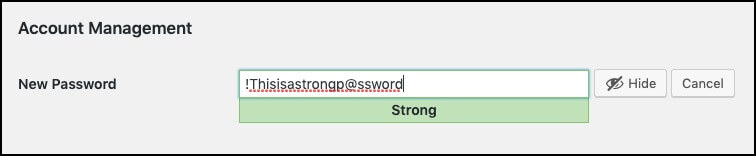

Использовать слабый пароль и быть взломанным — это то же самое, что оставить входную дверь открытой и жаловаться, когда вас ограбят. Чтобы избежать такой ситуации, всегда лучше использовать пароли, состоящие из букв, цифр и символов.

Пример часто используемого пароля

Вы спросите – что самое страшное может случиться, если вас взломают? Так ли это плохо, как кажется?

Что происходит, когда вас взломали

Я собираюсь рассказать об инциденте, который произошел несколько лет назад с одним из сотрудников BlogVault.

Алекс начал вести блог в 14 лет. Он писал о новейших телефонах и компьютерных гаджетах. Год спустя жизнь казалась хорошей. Хостинг был дешевым, а его статьи занимали высокие позиции в Google. Он также получал приличный доход от партнерских комиссий. А потом его взломали.

В одночасье его сайт был стерт с лица земли. Случайный хакер взломал базу данных его веб-сайта с помощью SQL-инъекции, и весь его трафик был перенаправлен на сайт для взрослых. Вскоре его веб-хост заблокировал его учетную запись, поскольку это представляло угрозу безопасности для других сайтов в их сети. Поскольку основная цель Google — предоставить пользователям лучший опыт в кратчайшие сроки, его сайт также был занесен в черный список.

Поскольку затраты на восстановление в то время были слишком высоки, Алекс решил отказаться от своего веб-сайта. Если бы тогда у него была защита MalCare, он мог бы восстановить свой веб-сайт за считанные минуты — за небольшую часть стоимости!

Совершенно очевидно, что взломанный сайт может быть разрушительным. К счастью, средства к существованию Алекса не зависели от его сайта. Но что, если он был?

Последствия взломанного сайта:

- Сайт отключается и становится недоступным для посетителей, что приводит к потере заказов или вовлеченности.

- Посетители могут быть перенаправлены на нежелательные сайты, что приведет к потере репутации и доверия.

- Ваш веб-хост может приостановить вашу работу, если посчитает, что ваш сайт может повлиять на другие сайты в его сети.

- Вы можете попасть в черный список Google или, по крайней мере, столкнуться со значительным падением вашего SEO-рейтинга.

- Хакер может получить доступ к вашей конфиденциальной информации и, что важно, к данным ваших клиентов, которые могут быть проданы или использованы не по назначению.

- Не говоря уже о том, что затраты на восстановление высоки. В зависимости от серьезности взлома, он может стоить от 100 до более 1 миллиарда долларов.

Всего за 2019 год было совершено более 4 миллиардов успешных взломов. Если сайт взломан, восстановление его потерь может занять от 3 месяцев до года. Это побуждает нас задать вопрос: что вы можете сделать, чтобы сохранять бдительность и обеспечивать безопасность своего сайта?

Как уберечь ваш сайт WordPress от взлома

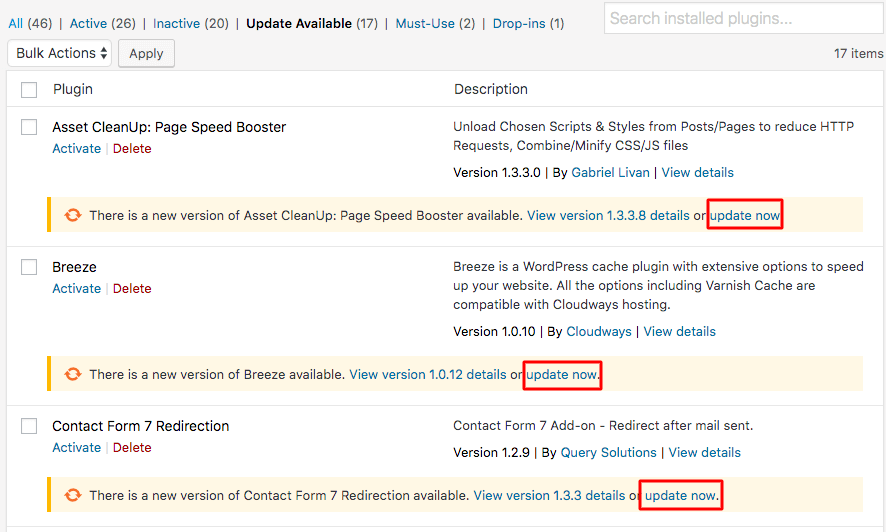

1) Держите ваш сайт в курсе

Убедитесь, что ядро WordPress, плагины и темы обновлены до последних версий. Использование устаревшей версии может привести к риску появления ошибок и уязвимостей, которые могут быть использованы. Вы можете увидеть, для каких плагинов и тем доступны обновления, на панели администратора WordPress.

Помимо обновления ваших плагинов, тем и ядра, мы настоятельно рекомендуем вам обновлять соли и ключи безопасности WordPress.

2) При выборе хостинга отдавайте предпочтение качеству, а не цене.

Хотя виртуальный хостинг дешевле, он имеет свою цену — на ваш сайт могут влиять другие сайты в сети. Если другой сайт в вашей сети взломан или использует слишком много ресурсов сервера, это может повлиять на безопасность и производительность вашего сайта. Кроме того, используйте хост, который достаточно умен, чтобы идентифицировать DDOS-атаку и распространять или блокировать запросы.

3) Используйте уникальные и надежные имена пользователей и пароли

Используйте более длинные пароли, не основанные на какой-либо общедоступной информации. Мы рекомендуем использовать менеджер паролей, если вы не можете вспомнить пароли. Лучше всего менять пароли каждые несколько месяцев.

4) Оцените и удалите все неиспользуемые плагины или темы.

Как владелец веб-сайта, вы, как правило, устанавливаете множество тем и плагинов и забываете о тех, которые больше не используются. Вы, вероятно, тоже забыли обновить их. Неиспользуемые устаревшие плагины занимают место и представляют угрозу безопасности.

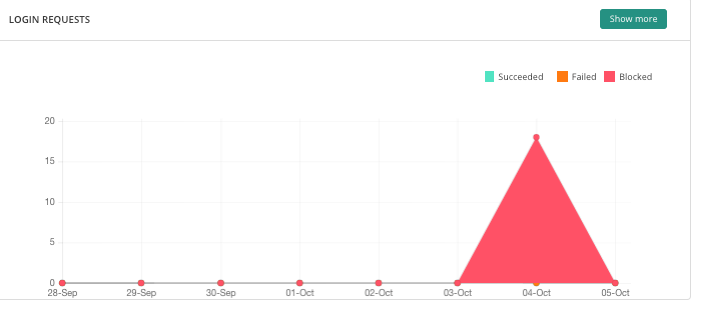

5) Используйте защиту входа в систему, чтобы предотвратить атаки грубой силы

Атака грубой силы — это когда боты пытаются войти в вашу панель администратора, пытаясь угадать ваши учетные данные. Сотни запросов могут легко перегрузить ваш сервер и сделать ваш сайт медленным или даже аварийным. Защита входа на основе капчи или двухфакторная аутентификация могут идентифицировать и заблокировать этих ботов (рекомендуется прочитать — Руководство по защите страницы входа в WordPress).

6) Регулярно сканируйте свой сайт на наличие вредоносных программ и удаляйте их.

Обязательно запускайте ежедневное сканирование, чтобы проверить наличие вредоносного кода или подозрительной активности на вашем сайте. Вы можете пресечь вредоносное ПО, когда оно зародится, и предотвратить любые потенциальные взломы.

7) Держите резервную копию вашего сайта

В случае, если ваш сайт по какой-либо причине выйдет из строя, резервная копия позволит вам немедленно восстановить ваш сайт и, по крайней мере, получить его резервную копию. Это сводит к минимуму время простоя и позволяет посетителям просматривать ваш сайт без каких-либо заметных перерывов. Тем не менее, это определенно не устраняет взлом, а только уменьшает тяжесть его последствий.

Важно: если ваш сайт был заражен вредоносным ПО, нельзя сказать, когда это произошло. Всегда есть вероятность, что ваша резервная копия также может быть повреждена. Всегда не забывайте проверять свои резервные копии перед восстановлением!

8) Всегда используйте безопасное интернет-соединение

Старайтесь избегать точек бесплатного Wi-Fi, в которых вы не уверены. Со своей стороны вы можете получить SSL-сертификат, чтобы гарантировать, что любые данные, которые вы передаете на другой сайт, зашифрованы.

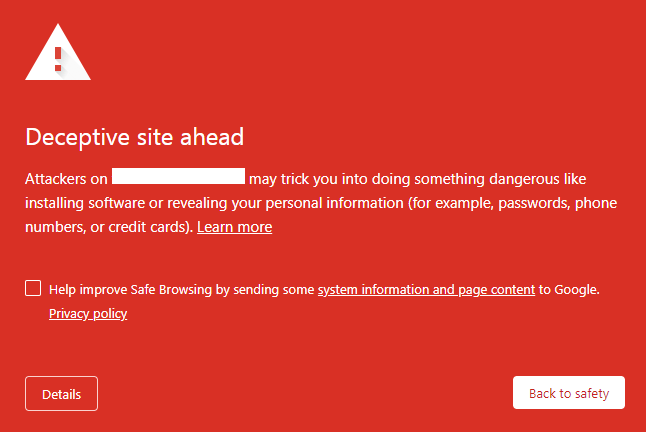

9) Не нажимайте на подозрительные ссылки.

Будьте осторожны с любыми ссылками в электронных письмах, которые вы получаете, особенно с теми, которые просят вас заполнить какие-либо личные данные. Не добавляйте никаких сведений о транзакции, если вы не уверены, что это проверенный веб-сайт Компании.

10) Используйте мощный плагин безопасности, такой как MalCare

MalCare выступает в качестве универсальной линии защиты и очищает ваш сайт от вредоносных программ. Вот некоторые из его функций, которые обеспечивают максимальную защиту вашего сайта.

- Сканер Deep-Clean от MalCare был создан после изучения 200 000 веб-сайтов. Он запрограммирован на проверку шаблона и поведения кода, чтобы определить, является ли он вредоносным.

- Расширенный брандмауэр проверяет все запросы трафика, чтобы идентифицировать и блокировать любых ботов или хакеров.

- Если у вас есть взломанный сайт, вы можете использовать функцию удаления вредоносных программ в один клик от MalCare, чтобы немедленно очистить свой сайт. Больше не нужно ждать, пока ваш сайт будет очищен, вы можете сделать это самостоятельно - мгновенно!

Выполнение этих шагов обязательно значительно повысит безопасность вашего сайта. Если вы хотите сделать еще один шаг вперед, вот более подробное руководство по обеспечению безопасности вашего сайта.

Вы можете принять некоторые из этих мер, но все равно рискуете быть взломанным. Каковы явные признаки того, что у вас может быть какое-то вредоносное ПО или кто-то имеет несанкционированный доступ к вашему сайту?

Как узнать, что вас взломали

- Ваша домашняя страница была повреждена или показывает ошибку

- И скорость вашего сайта замедлилась, и некоторые из ваших страниц не отвечают.

- Ваш сайт перенаправляет на другой сайт

- На вашем сайте есть всплывающие окна, которые вы не настроили

- Ваш сайт заблокирован вашим веб-хостингом

- Вы не можете войти в свою панель управления WordPress

- Google предупредит вас в Search Console в разделе «Оповещения безопасности».

- Внезапное падение посещаемости сайта

- Результаты поиска по вашему сайту содержат китайские ссылки или ссылки на нелегальные лекарства.

- Если вы используете какой-либо плагин безопасности, который выполняет регулярное сканирование вашего сайта, он может уведомить вас о том, что он обнаружил вредоносное ПО.

- Антивирусные решения ваших посетителей помечают ваш сайт как небезопасный

- Поисковые системы заносят ваш сайт в черный список

- В вашей панели управления WordPress появились новые пользователи-администраторы, которых вы не узнаете.

Простого определения взлома недостаточно. Как только вы пришли к выводу, что ваш сайт, скорее всего, был взломан, как вы можете справиться с последствиями?

Что делать, если ваш сайт WordPress взломан

1) Сделайте резервную копию вашего сайта

Если ваш сайт не работает, найдите последнюю резервную копию и используйте ее для восстановления сайта. Восстановление работоспособности вашего сайта должно быть вашим приоритетом №1, чтобы не потерять посетителей и не вызвать у них тревогу.

2) Сообщите своему хосту

У большинства хостинговых компаний есть определенные процедуры для работы со взломанным сайтом. Вы должны связаться с вашим хостом и сообщить им, что вы скомпрометированы. Вместе вы можете прояснить, как мог произойти взлом. Это также поможет в вашем случае, если веб-хостинг рассмотрит возможность приостановки действия вашей учетной записи.

3) Просканируйте свой сайт и очистите его от вредоносных программ.

Используйте подключаемый модуль безопасности, такой как MalCare, для сканирования и идентификации вредоносного ПО, а затем его удаления. Вам просто нужно установить плагин и запустить сканирование — тогда MalCare покажет вам файлы, которые были взломаны. Затем вы можете нажать «Автоматическая очистка», чтобы удалить это вредоносное ПО за считанные секунды! MalCare также предлагает опцию экстренного удаления вредоносных программ на случай, если у вас нет доступа к панели управления для установки плагина.

Если вы разбираетесь в технологиях, вы также можете найти и удалить вредоносное ПО вручную. Вот руководство по очистке вашего сайта вручную. Однако ручной процесс утомителен и рискован, поскольку он включает в себя изменение важных файлов WordPress.

4) Удалить нежелательных пользователей

Проверьте свои учетные записи администратора и посмотрите, не были ли добавлены новые без вашего ведома. В разделе «Пользователи» в WP-Admin нажмите «Администратор». Если вы не считаете каких-либо пользователей своими, выберите их и нажмите «Удалить» в списке «Массовые действия».

5) Смените все свои пароли

Если вы чем-то похожи на меня, когда я начинал, вы, вероятно, используете один и тот же пароль для всех веб-аккаунтов. Если хакер правильно угадает хотя бы один из ваших паролей, он вскоре сможет получить доступ и ко всем другим вашим учетным записям. В случае взлома вы должны сбросить свой пароль SFTP, пароль учетной записи веб-хостинга, пароль для входа в wp-admin и пароль вашей базы данных.

Это лишь некоторые из мер, которые вы можете предпринять. Если вы действительно хотите усилить безопасность на своем веб-сайте, мы рекомендуем обратиться к нашему Полному руководству о том, что делать, если наш сайт был взломан.

Кибератака — это не что иное, как кошмар. Тем не менее, многие владельцы веб-сайтов не принимают мер кибербезопасности. Менее 25% пользователей WordPress используют последнюю версию WordPress. Это свидетельствует о недостаточном понимании того, насколько на самом деле важна безопасность.

Почему нельзя серьезно относиться к кибербезопасности?

1) Ваш сайт еще не был взломан.

2) Вы предполагаете, что благодаря соблюдению определенных политик, таких как PCI, ваш сайт достаточно безопасен.

3) Вы думаете, что ваш сайт недостаточно велик, чтобы быть целью.

Как мы уже говорили ранее, хакеры не делают различий. И вы не должны этого делать, когда дело доходит до вашей веб-безопасности. Если вы управляете организацией, вот несколько вещей, которые вы можете сделать, чтобы сохранить данные вашей организации в целости и защитить свой веб-сайт.

Превентивные меры для защиты ваших организационных данных

1) Убедитесь, что каждый сотрудник осведомлен об онлайн-рисках и следует передовым методам кибербезопасности. Расскажите им о фишинговых письмах и подтолкните их к использованию безопасных паролей. Они должны помнить о том, с кем они делятся информацией о компании.

2) Имейте надлежащий план резервного копирования веб-сайта. Используйте плагин, такой как BlogVault, который предлагает автоматические, зашифрованные и легко восстанавливаемые резервные копии.

Совет : обязательно сохраните одну копию своего сайта на безопасном локальном компьютере!

3) Защитите свой сайт с помощью такого инструмента, как MalCare.

4) Примените основные меры безопасности, описанные выше, и укрепите безопасность своего сайта.

В заключение

Как сказал однажды один известный человек: «Дело не в том, взломают ли вас когда-нибудь, а в том, когда ». В то время как борьба со злом онлайн-мира является постоянной борьбой, вам решать, иметь ли хорошую броню и оружие.

Поскольку каждый день происходит все больше и больше кибератак, владельцам веб-сайтов как никогда важно принять защитные меры и обеспечить безопасность вашего сайта. Я надеюсь, что эта статья подчеркнула серьезную потребность в лучшей кибербезопасности и подтолкнула вас к созданию защитного покрытия для вашего сайта.

Если вам нужно простое решение, которое позаботится обо всех ваших потребностях в безопасности, я бы посоветовал вам попробовать MalCare. Это комплексный инструмент, созданный нами после анализа более 240 000 веб-сайтов. Он оборудован для сканирования вашего сайта и обнаружения любых форм вредоносных программ — скрытых или замаскированных (например, вредоносное ПО WP-VCD). Если у вас есть взломанный сайт, у MalCare есть функция мгновенного удаления вредоносных программ. Это также предотвратит посещение вашего сайта известными хакерами.

Вы можете быть уверены, что ваш сайт будет в безопасности, пока на нем есть MalCare. Узнайте больше здесь.