Что такое сканер вредоносных программ WordPress? Стоит ли оно того?

Опубликовано: 2024-03-12Независимо от того, является ли ваш веб-сайт WordPress интернет-магазином стоимостью в несколько миллионов долларов или личным блогом, негативные последствия вредоносного ПО могут быть разрушительными. Независимо от того, сколько превентивных мер вы ни примете, никогда не знаешь, когда кто-то обнаружит и воспользуется новой уязвимостью безопасности.

Многие типы вредоносных программ не нарушают повседневную работу вашего веб-сайта, поэтому вы можете даже не знать, что вас взломали. Хотя вредоносное ПО скрыто, оно незаметно крадет конфиденциальные данные, вставляет спам-ссылки на вредоносные веб-сайты, добавляет вредоносные перенаправления, рассылает мошеннические электронные письма вашим посетителям или использует ваш сервер для майнинга криптовалюты. Вам могут потребоваться недели или месяцы, чтобы обнаружить, что что-то не так, и к тому времени вы будете занесены в черный список поисковых систем, потеряете доверие пользователей и начнете тяжелую борьбу за восстановление данных.

Первым шагом в предотвращении заражения вредоносным ПО является внедрение строгих мер безопасности. Следующим шагом является установка сканера вредоносных программ, такого как Jetpack Scan, чтобы обнаружить некоторые наиболее распространенные типы вредоносных программ и удалить их до того, как будет нанесен серьезный ущерб.

В этой статье мы поговорим о том, как работают сканеры вредоносных программ и почему они важны для безопасности вашего веб-сайта. Мы также развенчаем некоторые распространенные мифы о сканерах вредоносных программ, обсудим факторы, которые следует учитывать при выборе решения, и покажем, как установить сканер вредоносных программ на ваш сайт WordPress.

Что такое сканер вредоносных программ для веб-сайтов?

Сканер вредоносного ПО веб-сайта предназначен для выявления вредоносного кода и программного обеспечения, обычно называемого вредоносным ПО, на сервере веб-сайта. Они сканируют файлы и каталоги на сервере и ищут характеристики, поведение и известные шаблоны вредоносного ПО (обычно называемые сигнатурами), которые могут указывать на наличие вредоносного ПО.

Эти сканирования обычно выполняются через определенные промежутки времени, чтобы обеспечить постоянный мониторинг вредоносных файлов и действий на сервере. По крайней мере, этот подход может свести к минимуму вред, причиняемый вредоносным ПО, но во многих случаях он позволяет обнаружить и заблокировать вредоносное ПО до того, как оно сможет запуститься или нанести ущерб.

Когда сканер вредоносных программ обнаруживает вредоносный код, он обычно предлагает варианты борьбы с угрозой. Это может включать помещение зараженного файла в карантин, попытку его очистки или уведомление веб-администратора об удалении вручную.

Стоит ли использовать сканер вредоносных программ для сайтов WordPress?

Даже при соблюдении правил безопасности ваш сайт все равно может быть взломан. Ни одно решение не является идеальным, и хакеры всегда усердно работают над поиском новых способов взлома веб-сайтов и уклонения от обнаружения.

Если крупнейшим мировым игрокам до сих пор периодически приходится сталкиваться со взломанными веб-сайтами, нет оснований думать, что ваш сайт на 100% непроницаем. Хорошие методы обеспечения безопасности значительно снизят ваш риск, предотвращая значительное большинство взломов. Однако, если что-то все же ускользнет, сканер вредоносных программ может помочь, быстро выявив и устранив эти угрозы.

Быстро выявляя вредоносное ПО, вы можете защитить репутацию своего веб-сайта WordPress и поддерживать его стабильную производительность. Если вредоносному ПО разрешено беспрепятственно запускаться на вашем веб-сайте, это может привести к штрафам поисковых систем или блокировке. Он также может замедлить скорость вашего сайта, используя ресурсы вашего сервера для запуска вредоносного программного обеспечения.

Роль сканеров вредоносных программ

Сканеры вредоносных программ играют важную роль в экосистеме безопасности. Если вредоносное ПО преодолевает первую линию защиты веб-сайта и может проникнуть на него, сканеры помогают экспертам снизить потенциальный ущерб, приняв немедленные меры. Давайте немного подробнее рассмотрим роль сканеров вредоносных программ.

Раннее обнаружение угроз

Сканеры вредоносных программ могут упреждающе искать известные уязвимости в расширениях, предупреждая пользователя о необходимости обновления или применения необходимых исправлений. Некоторые дополнительные сканеры уязвимостей могут предупредить вас:

- Небезопасные пароли пользователей

- Устаревшие плагины и темы

- Устаревшие или неправильно настроенные основные файлы WordPress.

- Внесение в черный список

- Подозрительная активность сайта

Оптимизированные процессы очистки

Некоторые сканеры вредоносных программ включают возможность автоматического удаления вредоносных программ или предоставления вам отчетов о зараженных файлах или каталогах WordPress, чтобы вы могли легко найти и удалить любой вредоносный код.

Интеграция с другими мерами безопасности

Сканеры вредоносных программ являются важным компонентом многоуровневой стратегии безопасности, которую иногда называют моделью безопасности «швейцарского сыра». Никакие индивидуальные меры безопасности не достаточны для обеспечения безопасности вашего сайта. Всегда будет какая-то дыра, через которую может пройти злоумышленник. Применяя стратегию «швейцарского сыра», вы создаете несколько уровней защиты, которые при совместном использовании обеспечивают более полную защиту.

Если ваш сканер вредоносных программ входит в состав более широкого пакета программного обеспечения безопасности или совместим с другими инструментами безопасности, которые вы используете, у вас будет дополнительный уровень защиты от вредоносных программ для вашего веб-сайта.

Развенчание распространенных мифов о сканерах вредоносных программ WordPress

Миф 1: Сканеры создают ложное чувство безопасности

Сканеры вредоносных программ никогда не следует рассматривать как единственный метод обеспечения безопасности веб-сайтов. Следует избегать любого программного обеспечения безопасности, которое обещает, что для полной безопасности вам понадобится только сканер вредоносных программ. То же самое касается любой компании, производящей программное обеспечение для обеспечения безопасности, которая утверждает, что сканирование на наличие вредоносных программ не требуется.

Подумайте об этом так: если вы держите двери и окна запертыми, злоумышленник все равно может проникнуть. Вы можете построить свой дом в подземной пещере с одним входом и выходом, окруженный несколькими рядами заборов и рвом, полным аллигаторов. и ряд сложных мин-ловушек.

Но это не только непрактично для большинства домовладельцев (и определенно противоречит большинству правил ТСЖ), это будет очень неприятно для приглашенных гостей, и злоумышленник все равно сможет найти способ проникнуть внутрь.

Разумный подход может заключаться в установке надежных замков на всех окнах и дверях, хранении ценных вещей в запертом сейфе, когда вас нет, а затем установке камер наблюдения на открытом воздухе, чтобы поймать любых злоумышленников, которые вторгаются на вашу территорию или пытаются проникнуть в ваш дом. .

Тот же подход справедлив и для безопасности веб-сайтов. Единственный способ сделать ваш веб-сайт на 100% безопасным — это запретить доступ к нему кому-либо, кроме вас (и это противоречит цели создания веб-сайта). Вам всегда нужно будет балансировать между безопасностью и удобством использования, и то, как это будет выглядеть, будет зависеть от ваших потребностей.

Сосредоточьтесь на превентивных мерах, которые оказывают наибольшее влияние на безопасность, а затем установите плагин сканирования вредоносных программ, чтобы обнаружить наиболее распространенные угрозы и уязвимости безопасности, которые могут ускользнуть.

Миф 2: Все сканеры одинаковы

Не все сканеры вредоносных программ WordPress работают одинаково и предлагают одинаковые функции. Существуют также различия в стоимости, и в предложениях каждого поставщика программного обеспечения могут быть разные уровни обслуживания в разных ценовых категориях.

Вот некоторые отличия сканеров вредоносных программ:

- Методы сканирования. Сканеры вредоносных программ могут использовать различные методы сканирования веб-сайтов WordPress. Некоторые полагаются на обнаружение на основе сигнатур, эвристический анализ или поведенческий анализ, тогда как другие используют комбинацию этих методов.

- Мониторинг в реальном времени. Некоторые сканеры вредоносных программ WordPress обеспечивают мониторинг в режиме реального времени, постоянно проверяя наличие вредоносных программ и подозрительных действий на вашем веб-сайте. Другие предлагают сканирование по расписанию или по требованию.

- Сканирование баз данных и файловой системы. Сканеры вредоносных программ могут сканировать как базу данных, так и файловую систему веб-сайта на наличие вредоносного кода и файлов. Глубина и тщательность этих сканирований могут различаться.

- Возможности удаления. Хотя большинство сканеров вредоносных программ могут обнаруживать вредоносные программы, не все из них предлагают варианты автоматического или ручного удаления. Некоторые могут только предупредить вас о наличии вредоносного ПО и оставить процесс удаления администраторам веб-сайта.

- Простота использования. Пользовательский интерфейс и простота использования могут различаться в зависимости от разных сканеров вредоносных программ WordPress. Некоторые предлагают удобные информационные панели и подробные отчеты, в то время как другим может потребоваться более сложная кривая обучения.

- Интеграция. Некоторые плагины и сканеры WordPress для удаления вредоносных программ предназначены для бесперебойной работы с конкретными службами безопасности WordPress, что упрощает интеграцию для пользователей WordPress.

- Совместимость. Совместимость сканера вредоносных программ с вашей настройкой WordPress (включая вашу хостинговую платформу, версию WordPress, плагины и темы, которые вы используете) может различаться. Некоторые сканеры могут иметь ограничения или проблемы совместимости.

- Использование ресурса. Влияние на производительность вашего веб-сайта и ресурсы сервера может различаться в зависимости от сканера вредоносных программ. Локальные сканеры потребляют больше ресурсов, чем удаленные сканеры, что потенциально влияет на скорость и скорость реагирования вашего сайта.

- Расходы. Хотя некоторые сканеры вредоносных программ предлагают бесплатную версию, другие представляют собой инструменты или услуги премиум-класса, требующие подписки или единовременного платежа. Структура цен и особенности могут сильно различаться.

- Поддержка и обновления. Уровень поддержки клиентов и частота обновлений, предоставляемых разработчиками сканера вредоносных программ, могут различаться, что может иметь решающее значение для поддержания эффективности инструмента.

- Дополнительные возможности. Некоторые сканеры вредоносных программ могут включать в себя дополнительные функции безопасности, такие как защита брандмауэра, сканирование уязвимостей и проверки занесения в черный список, в то время как другие сосредоточены исключительно на обнаружении вредоносных программ.

Поскольку между сканерами существует множество различий, важно провести тщательное исследование, чтобы выбрать сканер вредоносных программ, соответствующий вашим конкретным потребностям, бюджету и техническим требованиям.

Миф 3: Сканеры замедляют работу веб-сайтов

Да, локальные сканеры могут быть ресурсоемкими, но, тем не менее, вы можете настроить их запуск в то время, когда вы обычно получаете наименьший объем веб-трафика.

Есть много других вещей, которые замедляют работу вашего сайта более последовательно, чем даже периодическое сканирование локальным сканером вредоносных программ. Вот некоторые из наиболее распространенных причин медленного веб-сайта:

- Некачественный хостинг. Если ваш веб-сайт WordPress размещен на некачественном хостинг-плане с ограниченным объемом памяти, памяти и ресурсов ЦП, вы столкнетесь с медленной загрузкой. Если он находится на общем сервере, вы не будете знать, эффективно ли настроены ваши «соседние» сайты, заражены ли они вредоносным ПО или выполняются ли задачи, съедающие тонны ресурсов сервера.

- Большие изображения и видеофайлы. Если размеры файлов изображений не оптимизированы до минимально возможного размера (при сохранении необходимого качества), они могут замедлить время загрузки вашего веб-сайта. Видеофайлы также могут потреблять много ресурсов сервера, и их лучше всего размещать за пределами сайта с помощью такой службы, как Jetpack VideoPress, которая предназначена для более эффективной доставки видеоконтента.

- Отсутствие кэширования. Кэширование повышает производительность веб-сайта за счет временного хранения и предоставления предварительно обработанного контента с веб-сервера, поэтому его можно быстро получить и доставить пользователям без необходимости заново создавать контент с нуля каждый раз, когда делается запрос. Это снижает нагрузку на сервер и минимизирует время загрузки веб-страниц.

- Неоптимизированный код. Такие методы, как минимизация кода, сжатие, асинхронная или отложенная загрузка, могут помочь значительно повысить производительность.

- Раздутие плагинов и тем. Использование плохо закодированных тем и плагинов, слишком большого количества плагинов или избыточных плагинов может способствовать замедлению работы вашего сайта.

- Не использовать сеть доставки контента (CDN). CDN — это распределенная сеть серверов, стратегически расположенных в нескольких географических точках с целью более эффективной и улучшенной доставки веб-контента конечным пользователям. CDN предназначены для уменьшения задержки, минимизации нагрузки на исходный сервер и улучшения общего взаимодействия с пользователем.

Если вы сделали все возможное, чтобы оптимизировать скорость своего сайта, и хотите, чтобы он всегда загружался быстро, выберите сканер вредоносных программ WordPress, который использует удаленное сканирование. Удаленные сканеры используют собственные ресурсы сервера для выполнения сканирования, поэтому влияние на ваш собственный сервер практически отсутствует.

Независимо от того, какой тип сканера вы рассматриваете, вы можете быть уверены, что есть одна вещь, которая замедлит работу вашего сайта больше, чем сканер вредоносных программ, — настоящие вредоносные программы.

Миф 4. Если вредоносное ПО все равно может отключить ваш плагин сканера, нет смысла его устанавливать.

Основная проблема практически каждого решения для сканирования вредоносных программ для веб-сайтов WordPress заключается в том, что для их использования требуется установка плагина. И если какая-то дополнительная хитрая вредоносная программа или любой хакер, получивший доступ на уровне администратора, может просто ворваться и удалить ваш плагин сканера вредоносных программ, то зачем беспокоиться? В чем смысл?

Правда в том, что тот факт, что сканеры вредоносных программ несовершенны, не означает, что они бесполезны и не являются ключевым компонентом комплексного, многоуровневого подхода к безопасности веб-сайтов. Использование высококачественной службы сканирования вредоносных программ в сочетании с другими профилактическими мерами безопасности обеспечит вам наилучшую защиту и возможности реагирования.

Как быстро реагировать на подозрительное вредоносное ПО

Если вы беспокоитесь о том, что ваш плагин безопасности будет удален злоумышленником, вот несколько вещей, которые вы можете сделать, чтобы облегчить быстрое реагирование:

- Используйте службу сканирования вредоносных программ, которая будет отправлять вам оповещения, когда ваше соединение с их службой будет нарушено. По крайней мере, ваша служба должна отправить вам уведомление по электронной почте, если ей не удастся подключиться к вашему веб-сайту.

- Создайте фильтр для электронных писем от вашей компании, производящей программное обеспечение для обеспечения безопасности. Отметьте их как высокоприоритетные или важные, чтобы они случайно не оказались в папке СПАМ.

- Получайте немедленные уведомления на свой телефон в случае сбоя в обслуживании. Убедитесь, что выбранная вами компания-разработчик программного обеспечения безопасности предлагает push-уведомления или SMS-оповещения, чтобы вы могли как можно быстрее получать обновления о потенциальных проблемах.

- Используйте журнал активности, размещенный за пределами сайта. Убедитесь, что ваша служба безопасности предлагает регистрацию активности и что журнал хранится на отдельных серверах от вашего веб-сайта, чтобы он был доступен, даже если ваш веб-сайт будет скомпрометирован. У вас должна быть возможность просмотреть журнал и обнаружить необычную активность, которая может указывать на то, что ваш сайт был взломан.

Если вы войдете на свой сайт и обнаружите, что ваш сканер отключен или удален, вот два разных варианта дальнейших действий:

- Восстановление из чистой резервной копии. Если вы знаете, что ваш сайт не был заражен в определенный день, вы можете восстановить свой сайт из предыдущей резервной копии, сделанной в этот день. Если ваш веб-хостинг хранит ежедневные резервные копии, вы можете восстановить их из них или использовать плагин, такой как Jetpack VaultPress Backup, который работает в режиме реального времени для наиболее полной защиты и хранит файлы за пределами сайта для повышения безопасности и снижения нагрузки на ваши ресурсы.

Примечание. Если у вас есть сайт электронной торговли, на котором заказы были размещены после последней чистой резервной копии, или если вы опубликовали новые сообщения или продукты, вы можете потерять эти данные при восстановлении резервной копии. Обязательно экспортируйте все файлы, клиентов, публикации, продукты и заказы перед восстановлением из резервной копии, чтобы их можно было повторно импортировать.

И здесь Jetpack Backup сияет. Он сохраняет данные заказов WooCommerce, даже если вам придется восстановить остальную часть вашего сайта до даты, предшествующей размещению последних заказов.

Вам необходимо проверить экспортированные файлы, чтобы убедиться, что в них нет скрытых следов вредоносного ПО. Это можно сделать, восстановив резервную копию и экспортированные файлы на промежуточном сайте и выполнив сканирование перед развертыванием в рабочей среде.

- Установите новую копию плагина безопасности и запустите сканирование. Если вы не знаете, когда произошел взлом, вам следует удалить плагин безопасности и переустановить новую копию прямо из библиотеки WordPress.org или с сайта разработчика. Если сам плагин безопасности был скомпрометирован, это должно перезаписать все изменения, внесенные в плагин.

Затем запустите сканирование вашего сайта. Если сканирование обнаружит вредоносное ПО, вы можете либо удалить его, либо исправить вручную.

Если вы запустили сканирование и вредоносное ПО не обнаружено, но вы по-прежнему обеспокоены тем, что происходит что-то подозрительное, выполните действия, описанные в нашей статье «Как обнаружить и удалить вредоносное ПО с сайта WordPress». В конце этой статьи также описано, что делать после удаления вредоносного ПО для защиты от будущих атак.

Пять факторов, которые следует учитывать при выборе сканера вредоносных программ

1. Это локальный сканер или удаленный сканер?

Некоторые сканеры работают локально на вашем сервере, а некоторые — на удаленных серверах. Есть некоторые ключевые различия, о которых вам следует знать, между локальными сканерами, полностью удаленными сканерами и удаленными сканерами, которые интегрируются с вашим сайтом WordPress с помощью плагина.

Локальные сканеры

Локальные сканеры вредоносных программ устанавливаются непосредственно на веб-сервер, на котором размещен ваш сайт WordPress (через плагин), и запускаются в этой серверной среде. Они сосредоточены на глубоком сканировании и мониторинге файлов, каталогов и баз данных WordPress. Они могут обеспечивать мониторинг в режиме реального времени или могут быть настроены на сканирование через определенные промежутки времени, чтобы предупреждать владельцев веб-сайтов о подозрительных изменениях или действиях.

Поскольку локальные сканеры имеют доступ к вашим файлам и каталогам, некоторые из них могут также предлагать автоматическую очистку от вредоносных программ.

Недостатком локальных сканеров является то, что они могут потреблять больше ресурсов сервера, чем удаленные сканеры, что потенциально влияет на производительность веб-сайта. Это особенно важно учитывать, если ваш веб-сайт расположен в среде общего хостинга, ресурсы которой могут быть ограничены.

Кроме того, поскольку локальный сканер и вредоносная программа работают в одной среде, вредоносная программа может напрямую атаковать сканер и внести ее в список разрешенных, чтобы она не была помечена как подозрительная.

Удаленные сканеры

Удаленные сканеры вредоносных программ размещаются снаружи у стороннего поставщика услуг безопасности. Они работают с сервера, отдельного от вашего хоста. Поскольку данные, с которыми они сравниваются при сканировании вашего сайта, находятся на внешнем сервере, любое вредоносное ПО, которое может быть установлено на вашем сайте, не сможет вносить изменения, например, пытаясь внести себя в белый список.

Чисто удаленные сканеры (например, службы на основе браузера, где вы вводите URL-адрес вашего сайта и выполняете сканирование вручную) не имеют прямого доступа к файловой системе или базе данных вашего веб-сайта, как это сделал бы локальный сканер, поэтому они могут только проверять наличие каких-либо уязвимости и признаки наличия вредоносного ПО в общедоступных частях вашего веб-сайта. Это означает, что существует множество компонентов сайта, которые они вообще не могут просмотреть.

Интегрированные удаленные сканеры

Большинство удаленных сканеров, разработанных специально для веб-сайтов WordPress, полагаются на установку плагина, который устанавливает безопасное соединение с вашим сайтом с разрешениями, обеспечивающими глубокий доступ к каталогу.

Этот подход имеет следующие преимущества:

- Снижено влияние на производительность сайта во время сканирования. Выполнение большей части или всего процесса сканирования удаленно позволяет выполнять сканирование без замедления работы вашего веб-сайта.

- Глубокое сканирование файлов и каталогов и автоматическая очистка. Наличие локального компонента в удаленном сканере вредоносных программ означает, что ваш сканер будет иметь доступ к файлам и каталогам, что позволяет выполнять глубокое сканирование и автоматическую очистку от вредоносных программ. Это повышает ваши шансы обнаружить вредоносное ПО и быстро его удалить.

- Сканирования, которые сравниваются с самыми современными базами данных. Когда базы данных известных вредоносных программ размещаются за пределами вашего провайдера, ваши сканирования всегда сравниваются с последней доступной информацией, даже если ваш плагин устарел.

- Внешняя регистрация. Поскольку ваш сканер собирает информацию с удаленного сервера, эту информацию также можно хранить удаленно. Таким образом, вы по-прежнему сможете просматривать все свои журналы активности, если вы потеряете доступ к своему веб-сайту из-за заражения вредоносным ПО (или по какой-либо другой причине).

Сканер, использующий этот гибридный подход, вероятно, будет вашим наиболее эффективным и надежным вариантом.

2. Есть ли у него брандмауэр веб-приложений (WAF)?

Хотя сканеры вредоносных программ и WAF служат разным основным целям, они эффективно дополняют друг друга, обеспечивая комплексную защиту от различных угроз.

Сочетание WAF со сканером вредоносных программ обеспечивает более комплексную защиту. WAF предназначены для блокирования и смягчения широкого спектра угроз, включая вредоносный трафик, подозрительные запросы и распространенные атаки веб-приложений, такие как SQL-инъекция, межсайтовый скриптинг (XSS) и подделка межсайтовых запросов (CSRF). Если вы все же обнаружите взломанный сайт WordPress, WAF может предотвратить распространение вредоносного ПО, блокируя совершаемые им вредоносные запросы.

Еще одним преимуществом WAF является то, что они предлагают мониторинг и защиту в реальном времени, проверяя входящий веб-трафик и блокируя угрозы по мере их возникновения. WAF также оснащены средствами защиты от уязвимостей нулевого дня и возникающих угроз путем выявления подозрительных моделей и поведения. Если появляется новый штамм вредоносного ПО или метод атаки, WAF часто может обнаружить и заблокировать его до того, как сканер вредоносных программ будет обновлен для его распознавания.

Интегрируя сканер вредоносных программ с брандмауэром веб-приложений, вы создаете многоуровневую стратегию защиты, которая затрагивает различные аспекты веб-безопасности: от обнаружения и удаления вредоносных программ до превентивного предотвращения и смягчения угроз.

3. Кто разработал и управляет сканером?

Важно знать, что вы можете доверять разработчику используемого вами защитного программного обеспечения. Вы хотите, чтобы ваше программное обеспечение безопасности было первоклассным, в хорошем состоянии и было разработано специально для работы с WordPress.

Оценивая компанию, производящую программное обеспечение для сканирования вредоносных программ, рассмотрите возможность задать следующие вопросы:

- Являются ли они признанным и уважаемым разработчиком? Авторитетные разработчики активно поддерживают свои инструменты, выпуская обновления для устранения новых угроз и уязвимостей. Знание разработчика позволяет вам оценить готовность инструмента к постоянной поддержке и улучшению.

- Есть ли у них глубокое понимание безопасности WordPress? Знание разработчиков и их репутации в сообществе безопасности WordPress может помочь вам определить, заслуживает ли сканер доверия и надежности. Разработчики, чей продукт специально предназначен для сайтов WordPress и которые имеют большой опыт работы с WordPress, с большей вероятностью будут создавать и поддерживать эффективные и безопасные инструменты для WordPress.

- Привержены ли они прозрачности и конфиденциальности при обработке данных? Сканеры вредоносных программ имеют доступ к конфиденциальной информации о вашем веб-сайте, включая файлы и содержимое базы данных. Прозрачность в отношении методов использования и хранения данных может предоставить вам необходимую информацию о том, безопасно ли обрабатываются ваши данные.

- Уважаются ли они среди пользователей? Разработчики с сильным присутствием в Интернете часто имеют активные сообщества пользователей. Проверка отзывов и обзоров пользователей может дать представление об эффективности и надежности сканера вредоносных программ.

- Есть ли у них высокий уровень поддержки клиентов? Когда дело доходит до неотложных проблем безопасности, вы хотите иметь возможность легко обратиться за технической поддержкой, вопросами или помощью, если у вас возникнет проблема. Убедитесь, что ваш разработчик сканера вредоносных программ предлагает необходимую вам поддержку.

Понимание разработчиков и администраторов вашего сканера вредоносных программ WordPress имеет решающее значение для обеспечения легитимности, безопасности и эффективности инструмента. Авторитетные разработчики с обширным опытом работы с плагинами безопасности WordPress с большей вероятностью предоставят надежные и безопасные решения, предложат своевременную поддержку и обновления, а также будут прозрачны в отношении своих методов обработки данных. Выбирая сканер вредоносных программ для своего сайта WordPress, разумно изучить разработчиков и их послужной список, чтобы сделать осознанный выбор.

4. Сколько это стоит по сравнению с финансовыми последствиями атаки?

Стоимость сканера вредоносных программ WordPress может сильно различаться в зависимости от нескольких факторов, включая функции, возможности и выбранного вами поставщика. Некоторые общие уровни цен на сканеры вредоносных программ WordPress включают в себя:

- Бесплатные плагины. В каталоге плагинов WordPress доступно несколько бесплатных плагинов для сканирования вредоносных программ. Эти плагины бесплатно предлагают базовые функции сканирования на наличие вредоносных программ. Хотя они могут быть полезны для простых задач сканирования, им может не хватать расширенных функций и поддержки.

- Премиальные плагины. Премиум-плагины для сканирования вредоносных программ WordPress обычно предлагают более расширенные функции, более частое сканирование, автоматическую очистку и дополнительные меры безопасности. Цены на плагины премиум-класса могут варьироваться от 100 до 500 долларов и более в год, в зависимости от функций и количества веб-сайтов, которые вы хотите защитить. Некоторые плагины премиум-класса также предлагают бесплатную версию с ограниченными функциями, если вы хотите некоторое время опробовать программное обеспечение, прежде чем принять решение об обновлении.

- Корпоративные решения. Крупная организация со сложным веб-сайтом WordPress и высокими требованиями к безопасности может выбрать индивидуальные корпоративные решения. Цены на эти решения значительно различаются и обычно оговариваются с поставщиком в зависимости от конкретных потребностей, включая количество веб-сайтов, настройки и соглашения об уровне обслуживания (SLA).

- Услуги разового сканирования. Некоторые компании предлагают разовые услуги сканирования и очистки за фиксированную плату. Цены на одноразовые услуги по сканированию и удалению обычно варьируются от 50 до 200 долларов и более, в зависимости от сложности очистки и размера веб-сайта.

При выборе сканера вредоносных программ WordPress важно учитывать конкретные потребности и бюджет вашего веб-сайта. Хотя бесплатной версии плагина безопасности может быть достаточно для основных нужд, плагины премиум-класса и услуги по подписке предлагают более комплексные функции безопасности и поддержку.

5. Хорошо ли оно интегрируется с другими решениями безопасности?

Защита вашего сайта WordPress включает в себя ряд шагов и представляет собой непрерывный процесс. Это не то, что можно просто установить и забыть. Превентивные меры, такие как резервное копирование в реальном времени, брандмауэры веб-приложений (WAF), защита от перебора, надежные пароли, двухфакторная аутентификация (2FA), строгие настройки разрешений для доступа к конфиденциальным областям вашего веб-сайта и другие меры предосторожности, являются важными частями обеспечение безопасности вашего сайта.

Сканеры вредоносных программ — лишь часть этой обширной экосистемы безопасности.

Некоторые плагины или сканеры для удаления вредоносных программ WordPress являются самостоятельными и могут быть несовместимы с другим программным обеспечением безопасности, которое вы используете. Другие сканеры вредоносных программ интегрированы в плагины безопасности с более широкими функциями или представляют собой один модуль в наборе плагинов от того же разработчика.

Например, Jetpack Scan можно включить отдельно, но он также доступен как часть популярного плана безопасности WordPress Jetpack Security, который предлагает:

- Сканирование и удаление вредоносных программ. Jetpack автоматически просканирует ваш сайт WordPress, и вы сможете удалить большинство обнаруженных вредоносных программ одним щелчком мыши.

- Защита от грубой силы. Эти атаки представляют собой вредоносные попытки входа в систему со стороны ботов, которые быстро перебирают комбинации имен пользователей и паролей и отправляют их в вашу форму входа. Если они смогут ввести правильную комбинацию и получить доступ к вашему веб-сайту, они могут установить вредоносное ПО, украсть конфиденциальные данные или полностью закрыть ваш сайт.

Даже если они не увенчаются успехом, повторяющиеся быстрые отправки форм могут создать всплеск HTTP-запросов, который может либо резко замедлить работу вашего веб-сайта, либо привести к нехватке памяти на сервере, что приведет к тому, что ваш сайт перестанет отвечать на запросы.

Когда Jetpack обнаруживает этот тип активности бота, он блокирует доступ этого IP-адреса к вашей форме входа и предотвращает чрезмерные HTTP-запросы, прежде чем они повлияют на функциональность вашего сайта.

- Мониторинг простоев. Jetpack Security активно и непрерывно отслеживает и оценивает доступность и производительность вашего веб-сайта, предупреждая вас о любых неожиданных сбоях или периодах недоступности.

- Брандмауэр веб-приложений (WAF). WAF защищают веб-сайты от онлайн-угроз и атак, выступая в качестве барьера между веб-трафиком и самим веб-сайтом. Он фильтрует и отслеживает входящий и исходящий трафик для выявления и блокировки вредоносной активности.

- Резервное копирование VaultPress. Еще одним важным аспектом безопасности является регулярное создание и хранение резервных копий вашего сайта. Если вы регулярно создаете резервные копии своего веб-сайта, вы сможете восстановить предыдущую, чистую версию вашего сайта в случае, если ваш сайт все-таки заразится вредоносным ПО.

VaultPress автоматически создает резервные копии вашего сайта в режиме реального времени и хранит их за пределами сайта на своих собственных серверах, чтобы они оставались в безопасности в случае взлома вашего сервера. - Защита от спама Akismet. Хотя спам в комментариях раздражает, его часто упускают из виду как угрозу безопасности. В спам-комментариях обычно добавляются нежелательные партнерские ссылки для целей сбора кликов или обратных SEO-ссылок, но он также может включать фишинговые ссылки или вредоносное ПО. Спамер может даже добавить ваш сайт в список сайтов, допускающих спам, чтобы его могли использовать другие боты, и вы окажетесь заваленными спам-комментариями, всплесками HTTP-запросов, или ваш сайт может стать центром для атак на водопой.

Akismet не требует ввода капч или других дополнений пользовательского интерфейса для выявления спама и предотвращения его распространения. Он работает в фоновом режиме, блокируя спам-комментарии и отправку форм, чтобы ваши посетители могли пользоваться им без проблем.

Akismet также занимается защитой от спама дольше, чем любая другая компания, и имеет самую полную базу данных в мире. А поскольку все используемые данные хранятся в облаке, Akismet не оказывает никакого негативного влияния на скорость сайта, показатели отказов и коэффициенты конверсии.

Независимо от того, какой сканер вредоносных программ вы выберете, убедитесь, что он либо включает дополнительные функции предотвращения безопасности, либо может работать вместе с другими плагинами и мерами безопасности, которые вы используете.

Как установить и использовать сканер вредоносных программ на вашем сайте WordPress

Установить сканер вредоносных программ на ваш сайт можно так же просто, как перейти в «Плагины» → «Добавить новый» на панели управления WordPress, выполнить поиск «сканер вредоносных программ», найти подходящий плагин WordPress для ваших нужд и нажать «Установить» на том, который вы хотите использовать.

У вас могут быть дополнительные настройки для вашего сканера, которые вам нужно будет настроить, и вы обычно можете найти эти инструкции на веб-сайте разработчика плагина или они могут быть перечислены на вкладке «Сведения» на странице плагина сканирования вредоносных программ в каталоге плагинов WordPress.

Если вы используете премиум-сканер вредоносных программ, разработчик должен предоставить на своем веб-сайте или при покупке документацию по установке и настройке вашего сканера.

В этом примере мы покажем вам, как установить и включить Jetpack Scan.

Установка Jetpack Scan

Jetpack Scan — это премиум-функция, доступная через плагин Jetpack Protect.

Если вам нужен более комплексный инструмент, вы можете получить доступ к сканированию вместе с дополнительными функциями безопасности WordPress через план «Безопасность» или «Полный» с полным плагином Jetpack.

В процессе оформления заказа вам будет предложено создать учетную запись WordPress.com, если у вас ее еще нет. После совершения покупки вам будет предложено выбрать сайт для установки Jetpack Scan. Если вы не видите свой веб-сайт в списке, вам необходимо установить базовый плагин Jetpack на свой веб-сайт и подключить его к своей учетной записи WordPress.com. Для использования Jetpack Scan необходим основной плагин Jetpack.

1. Установка Джетпака

Зайдите в панель управления вашего сайта WordPress, выберите «Плагины» → «Добавить новый» , найдите «Jetpack» и нажмите «Установить» . После установки Jetpack нажмите «Активировать» .

2. Подключите JetPack к вашей учетной записи WordPress.com

Перейдите в JetPack → My JetPack на панели WordPress WordPress. Под соединением нажмите Connect . Затем вам будет предложено подключить учетную запись пользователя.

Введите свои учетные данные WordPress.com, если вы еще не вошли в систему, и нажмите «Подключить свою учетную запись пользователя ».

Далее нажмите «Утвердить» , чтобы подключить свой сайт с WordPress.com.

3. Активация сканирования JetPack

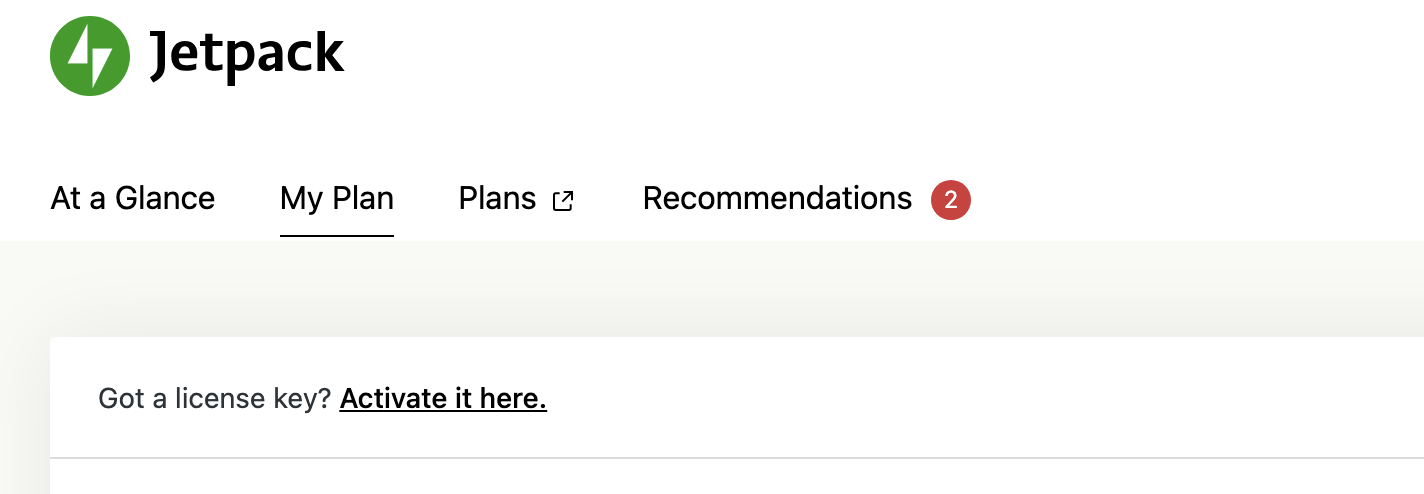

В панели WordPress вашего сайта перейдите в JetPack → Dashboard , затем нажмите на вкладку My Plan. В левом верхнем левом вкладке текст написал: «У вас есть лицензионный ключ? Активируйте это здесь ». Нажмите «Активировать его здесь ».

Отсюда вы можете выбрать лицензионный ключ, связанный с вашей покупкой, и нажать Activate .

Примечание. Как только сайт будет подключен к сканированию JetPack, ваш сайт останется на решении для сканирования JetPack, даже если вы измените или добавите план JetPack или перенесете свой сайт на новый хост.

Завершение настройки сканирования JetPack

Как только сканирование JetPack активируется, первое сканирование начинается немедленно. Тем не менее, есть еще несколько вещей, которые вы захотите сделать:

1. Убедитесь, что разрешения на файлы установлены правильно

Чтобы сканировать JetPack для сканирования веб-сайта, он должен иметь возможность создавать файлы в /jetpack-temp /каталог (который расположен в корне сайта вместе с /wp-content /and /wp-includes /). Он записывает временный вспомогательный файл в этот каталог во время сканирования и удаляет его после завершения сканирования.

Если ваш сайт размещен на сервере, который предотвращает изменение файлов, вам нужно будет работать с вашим хостом, чтобы убедиться, что JetPack может записывать файлы в / jetpack-temp / каталог.

2. Добавьте учетные данные сервера

JetPack может сканировать ваш сайт без каких-либо учетных данных сервера, но для использования исправлений в одном клике требуются учетные данные. Учетные данные сервера также могут помочь сделать сканирование быстрее и надежным.

Узнайте больше о том, как добавить учетные данные удаленного доступа/сервера.

Запуск сканирования

Перейдите в JetPack → сканировать на панели WordPress вашего сайта. После открытия страницы сканирования вы увидите два интерфейса: сканер и история .

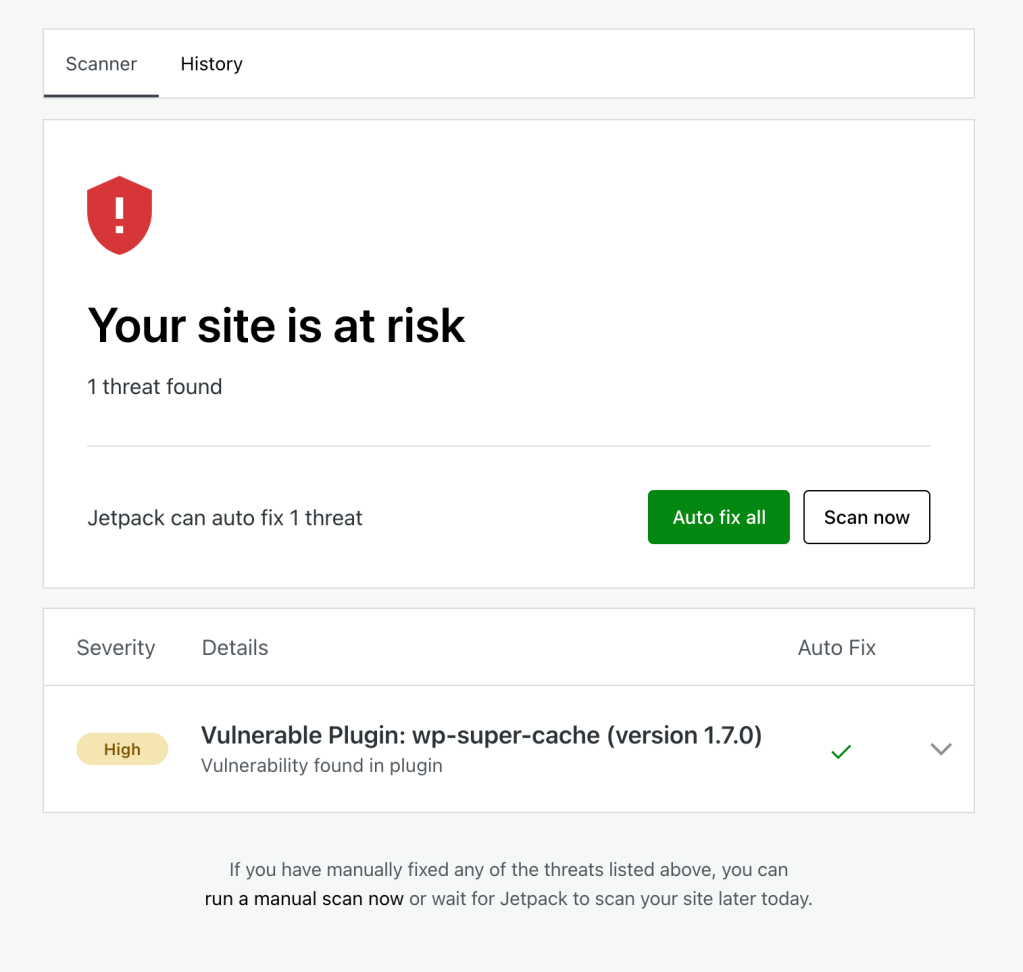

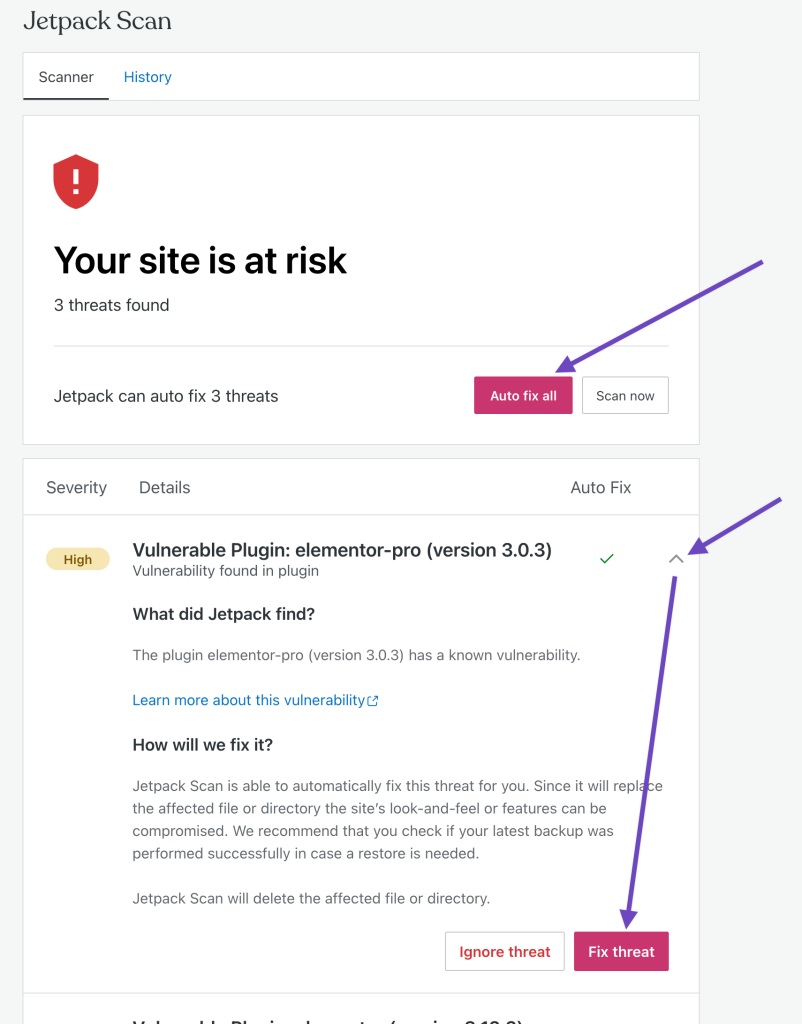

Страница сканера содержит справочную справку о текущем состоянии сайта. Он либо покажет, что сайт выглядит великолепно, либо перечисляет любые в настоящее время активные угрозы.

Нажав кнопку Scan Now запустит новое сканирование.

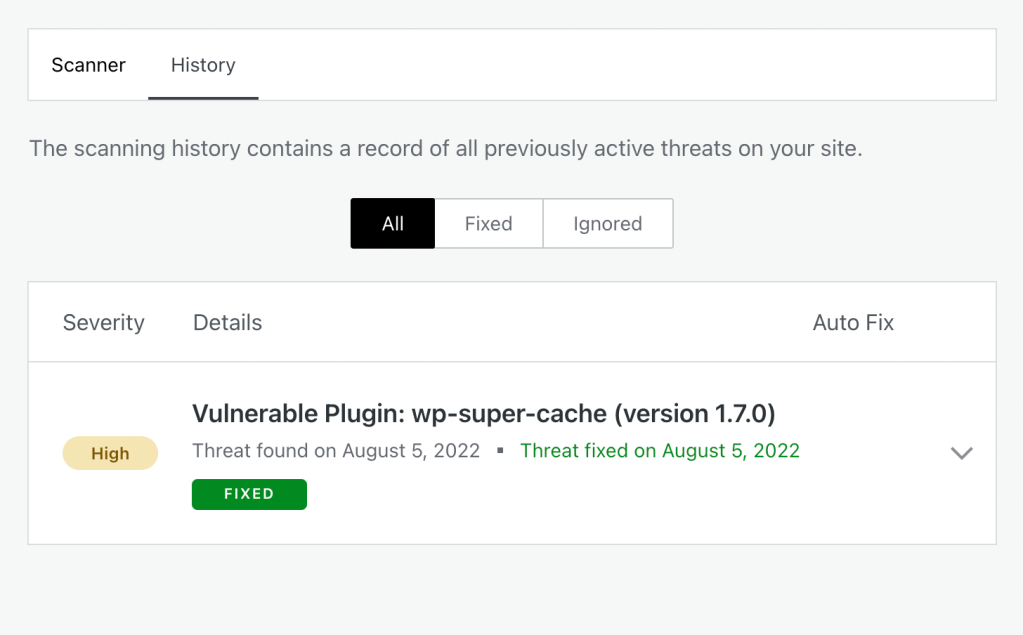

На странице истории вы увидите список всех предыдущих угроз, которые повлияли на ваш сайт. Вы можете отфильтровать их по статусу исправления/игнорировать и при этом решить исправить игнорируемые угрозы, если хотите.

После завершения сканирования вы получите уведомление, если будут найдены какие -либо угрозы. Эти уведомления будут находиться в администраторе WordPress вашего сайта, на вашей панели WordPress.com и отправлены вам по электронной почте.

Какие данные сканируются?

- Все файлы в плагинах, плагины, необходимые для использования, темы и загружают каталоги.

- Конкретные файлы из вашего корневого каталога WordPress, например, /wp-config.php .

- Другие файлы выбора внутри каталога / WP-контента .

Как часто происходит сканы?

Сканы происходят ежедневно или когда вручную запускаются.

Как исправить угрозы?

JetPack Scan предлагает исправления одного клика для большинства обнаруженных угроз.

Кнопка Auto-Fix All будет обрабатывать все угрозы одновременно. Если вы хотите решить каждую угрозу индивидуально, вы можете нажать на угрозу, чтобы увидеть больше информации о проблеме. Отсюда вы можете нажать «Игнорировать угрозу» или исправить угрозу .

Угрозы и независимо от того, были ли они игнорированы или исправлены, будут зарегистрированы на вкладке «История».

Для более сложных проблем, которые нельзя решить с помощью исправления одного щелчка, следуйте этому руководству по очистке взломанного сайта WordPress. Это приведет вас к удалению вредоносного ПО и повышению безопасности вашего сайта, чтобы защитить от будущих взломов.

Часто задаваемые вопросы

Что такое вредоносное ПО, и чем оно отличается от других киберугроз?

Улвнативное ПО является широкой категорией программного обеспечения, которая использует инъекцию вредоносного кода с конкретным намерением нанесения вреда, эксплуатации или компромисса компьютерных систем, сетей и данных. Улбпрограммное обеспечение охватывает широкий спектр типов программного обеспечения, таких как вирусы, черви, трояны, шпионские программы, рекламное обеспечение, вымогатели и руткиты.

Одним из способов, которым вредоносное ПО отличается от некоторых других угроз, является его намерение. Удолошение целенаправленно создается для компромисса, повреждения, кражи или манипулирования данными и получить несанкционированный доступ к системам.

Улвнативное ПО также функционирует иначе, чем другие угрозы.

Некоторые аспекты функциональности вредоносных программ включают:

- Скрытая операция. Удолошительное ПО предназначено для уклонения от обнаружения, чтобы оно могло выполнять свою цель непрерывно.

- Методы распространения. Вредивочные программы распространяются с помощью различных средств, включая вложения по электронной почте, зараженные файлы, вредоносные загрузки, зараженные веб -сайты, съемные медиа и тактику социальной инженерии.

Некоторые типы вредоносных программ, такие как вирусы и червей, могут самостоятельно перемещаться и распространяться на другие системы, создавая каскад инфекций.

- Полезные нагрузки. Улвнативное средство несет полезную нагрузку, которая является злонамеренным действием, которое он намерен выполнить. Это может включать в себя кражу конфиденциальных данных, повреждение файлов, проведение наблюдения или запуск атак на другие системы.

- Командование и контроль. Многие варианты вредоносных программ устанавливают соединение с удаленными серверами, контролируемыми киберпреступниками, что позволяет им получать инструкции и обновления, загружать украденные данные или распространять на другие цели.

- Эволюция и адаптация. Улвнативные программы постоянно развиваются, чтобы уклониться от обнаружения и повышения его эффективности. Киберпреступники часто выпускают новые версии и варианты вредоносного ПО для использования новых уязвимостей.

Напротив, другие угрозы не всегда могут иметь злонамеренные намерения, иметь автоматизированный механизм для распространения или развертывания вредного кода, или быть разработанным для тайной работы. Например:

- Уязвимости и эксплойты. Уязвимости - это слабые стороны в программном обеспечении или системах, которые могут быть использованы злоумышленниками. Эксплойты - это инструменты или методы, которые используют эти уязвимости. В то время как эксплойты могут привести к вредоносным действиям и установке вредоносных программ, эксплойты не обязательно включают в себя развертывание вредоносных программ.

- Безопасность неправильно настроения. Заверка в безопасности возникает в результате ошибок при настройке программного обеспечения, серверов или сетей. Эти ошибки могут подвергать системы атакам, но они не создаются со злыми намерениями.

- Фишинг и социальная инженерия . Фишинговые атаки и социальная инженерия также могут включать в себя компонент вредоносных программ, но многие такие атаки просто полагаются на обман, а не на злонамеренное программное обеспечение. Они обманывают людей к раскрытию конфиденциальной информации или предпринимают вредные действия, представляя в качестве надежного источника, такого как друг, член семьи или услуга, которую вы используете.

- Атаки отказа в службе (DOS). Атаки DOS направлены на то, чтобы нарушить услуги или сети, переживая их чрезмерным трафиком или запросами. Хотя воздействие может быть вредным, атаки DOS не включают вредоносное ПО или несанкционированный доступ.

- Атаки грубой силы. Атаки грубой силы включают в себя попытку каждой возможной комбинации паролей или ключей шифрования, чтобы получить доступ к системе. Хотя они могут привести к несанкционированному доступу, они не обязательно связаны с вредоносным ПО.

В то время как вредоносное ПО создано явно для осуществления вредных действий, другие угрозы могут включать уязвимости, эксплойты, неправильные конфигурации или тактику социальной инженерии, которые также могут поставить под угрозу системы, но без использования какого -либо конкретного вредного программного обеспечения. Каждый тип угрозы требует конкретных стратегий профилактики и смягчения для защиты от его потенциальных последствий.

Как хакеры обычно вводят вредоносное ПО на веб -сайте WordPress?

Хакеры могут использовать уязвимости в плагинах, темах и основных файлах WordPress для установки вредоносных программ на сайтах WordPress. Они также могут воспользоваться ошибочными безопасностью, использовать фишинговые методы или социальную инженерию, а также атаки грубых сил, чтобы получить несанкционированный доступ и установить вредоносное ПО на вашем сайте.

Одним из распространенных методов является получение доступа к администратору, пробуя общие имена пользователей, такие как «администратор», а также базу данных просочившихся паролей, поэтому для безопасности важны уникальные имена пользователей и более сложные пароли.

Вит, который они представляют, может принимать различные формы, включая:

- Вирусы. Вирусы предназначены для воспроизведения себя и распространяются из одной системы в другую. Он прикрепляет или внедряет себя в законные программы или файлы, и когда эти инфицированные программы или файлы выполняются, код вируса активирует и может заразить другие файлы и системы.

- Черви. Черви аналогичны вирусам в том смысле, что они предназначены для самостоятельного репликации. Разница между червями и вирусами заключается в том, что вирусы прикрепляются к существующим файлам и полагаются на действия пользователя для распространения. Черви являются автономными программами и могут распространяться автоматически.

- Трояны. Троянские вредоносные программы, названные в честь знаменитой троянской лошади в эенеиде Вирджила, часто маскируют себя как безобидное или желательное программное обеспечение или другие типы файлов, обманывая пользователей в их загрузке и выполнении. Троянцы используют различные методы для кражи конфиденциальных данных, файлов повреждений, загрузки дополнительных вредоносных программ или шпионата по поведению пользователей.

- Шпионское ПО. Spyware предназначена для скрытного сбора информации без знаний или согласия пользователя. Информацией могут быть личные данные, привычки просмотра или нажатия клавиш для захвата учетных данных и информации о кредитной карте.

- Программы-вымогатели. Вымогатели шифруют файлы жертвы или блокируют их из их учетных записей или устройств, что делает их недоступными. Затем злоумышленник требует выкупа, обычно в криптовалюте, такой как биткойн, от жертвы, чтобы обеспечить ключ расшифровки или разблокировать скомпрометированную систему. Атаки вымогателей финансово мотивированы и становятся все более распространенными в последние годы.

- Руткиты и Бэкдоры. Rootkits и Backdoors пытаются получить несанкционированный доступ и контроль над веб-сайтом, сетью или устройством, создавая доступ на уровне администратора, который обходит обычные протоколы аутентификации. Руткиты и бэкдоры особенно скрытными и сложными, так как они часто используются для поддержания постоянного и скрытого доступа к компрометированной системе при уклонке обнаружения программным обеспечением и администраторами безопасности.

Если мой сайт WordPress маленький, я все еще рискует атаками вредоносных программ?

Каждый веб -сайт, независимо от того, насколько велик или насколько он маленький, рискует попытками атаки вредоносного ПО. Фактически, многие веб-сайты с небольшим и средним размером подвергаются большему риску атаки, потому что хакеры знают, что эти типы сайтов обычно имеют меньше знаний и меньше ресурсов, чтобы посвятить себя безопасности.

Предлагает ли JetPack Scan в реальном времени сканирование вредоносных программ?

WAF JetPack работает в режиме реального времени, но сканирование вредоносных программ работает автоматически на вашем сайте каждый день. Вы также можете вручную сканировать свой сайт в любое время.

Могут ли сканеры вредоносных программ замедлить производительность моего сайта?

Локальные сканеры вредоносных программ, которые используют ресурсы вашего сервера для сканирования вашего сайта, могут замедлить производительность вашего сайта. Удаленные сканеры, которые используют вне площадки для выполнения сканирования, не влияют на производительность вашего сайта.

Существуют ли разные типы сканеров вредоносных программ и, если да, то, что лучше всего для WordPress?

Да, существуют различные типы сканеров вредоносных программ - локальные сканеры, полностью удаленные сканеры и удаленные сканеры, которые имеют доступ к локальному серверу через плагин.

Локальные сканеры могут выполнять глубокое сканирование ваших файлов и каталогов, но информация, которая используется для сравнения вашего веб-сайта, хранится на вашем сервере, что делает его уязвимым для взлома со стороны вредоносных программ. Поскольку локальные сканеры используют ресурсы сервера для выполнения своих проверок, они также могут влиять на производительность веб-сайта, поэтому вам следует запланировать сканирование на время, когда трафик на вашем веб-сайте снижается.

Чисто удаленные сканеры, например сканеры на базе браузера, в которые вы вводите URL-адрес своего веб-сайта, а затем вручную запускаете сканирование, могут сканировать только общедоступные каталоги и страницы вашего веб-сайта. Это означает, что они не могут обнаружить вредоносное ПО, скрытое на более глубоком уровне. Однако они работают на собственных серверах, что помогает максимизировать производительность сайта во время сканирования.

Среди этих типов сканеров вы также найдете некоторые функциональные различия. Например, некоторые сканеры должны управляться вручную, а другие можно настроить на автоматическое сканирование вашего веб-сайта через определенные промежутки времени (ежедневно, еженедельно, ежемесячно и т. д.). Сканеры также могут различаться по качеству выполняемых ими сканирований и методам, которые они используют для сканирования вашего сайта WordPress.

Лучшим типом сканера для сайтов WordPress является такой, как Jetpack Scan, который использует удаленное сканирование, но также имеет доступ ко всем вашим файлам и каталогам, что позволяет выполнять тщательное автоматическое сканирование, не влияющее на производительность веб-сайта. Он также должен регистрировать историю сканирования и данные активности и хранить их на удаленном сервере, чтобы вы могли получить к ним доступ, даже если ваш веб-сайт выйдет из строя или вы потеряете доступ к своему веб-сайту.

Как часто мне следует запускать сканирование на наличие вредоносных программ на моем сайте WordPress?

Рекомендуется регулярно сканировать сайты WordPress, даже если вы не подозреваете заражение. Частота зависит от активности вашего веб-сайта, того, как часто вы обновляете или добавляете контент, а также от уровня риска, который вас устраивает. Для активных веб-сайтов часто рекомендуется ежедневное или еженедельное сканирование.

Вот еще несколько случаев, когда вам может понадобиться запустить сканирование на наличие вредоносных программ:

- После подозрительной активности. Всякий раз, когда вы замечаете на своем веб-сайте что-либо необычное — например, неожиданные всплывающие окна, замедление работы, несанкционированный доступ, спам-сообщения, исходящие с вашего веб-сайта, или подозрительные файлы — необходимо немедленно запустить сканирование на наличие вредоносных программ. Быстрые действия могут предотвратить дальнейшее повреждение или потерю данных.

- После установки новых плагинов или тем. После установки любого нового плагина или темы, особенно из ненадежных источников или незнакомых веб-сайтов, рассмотрите возможность сканирования этих файлов на наличие вредоносных программ перед их активацией. Эта практика помогает обеспечить безопасность вновь полученного контента.

- После обновления плагина и темы. Рекомендуется запускать сканирование на наличие вредоносных программ после выполнения любых обновлений, чтобы убедиться, что ничего не было скомпрометировано.

Помните, что хотя регулярные проверки важны, профилактика не менее важна. Внедряйте строгие методы обеспечения безопасности, обновляйте все программное обеспечение, используйте надежные инструменты безопасности с защитой брандмауэра в режиме реального времени и соблюдайте осторожность при загрузке файлов или переходе по ссылкам. Сочетание этих методов с периодическим сканированием на наличие вредоносных программ помогает поддерживать безопасность и надежность веб-сайта.

Сканеры вредоносных программ также удаляют обнаруженные угрозы или просто идентифицируют их?

Некоторые сканеры вредоносных программ могут удалить вредоносное ПО за вас. Например, Jetpack Scan предлагает исправления для удаления вредоносного ПО одним щелчком мыши. Другие сканеры только выявляют угрозы безопасности или могут потребовать перехода на более высокий уровень обслуживания, чтобы обеспечить автоматическое удаление вредоносных программ.

Некоторые вредоносные программы слишком сложны, чтобы их можно было удалить автоматически. В таких случаях вам следует следовать этому руководству, чтобы обнаружить и удалить вредоносное ПО с сайта WordPress.

Какие еще меры безопасности мне следует принять для своего сайта WordPress помимо сканирования?

Сканирование вредоносных программ — это лишь один из компонентов хорошей стратегии безопасности. Есть и другие вещи, которые вам следует сделать, чтобы обеспечить безопасность вашего сайта WordPress. Ниже приведены некоторые рекомендации по обеспечению безопасности веб-сайтов, которые вам следует рассмотреть:

- Постоянно обновляйте ядро, темы и плагины WordPress. Регулярно обновляйте основное программное обеспечение, темы и плагины WordPress до последней версии. Устаревшее программное обеспечение иногда может иметь уязвимости, которыми могут воспользоваться злоумышленники. Авторитетные разработчики постоянно обнаруживают лазейки в безопасности своего программного обеспечения и выпускают обновления для их устранения. Поддержание актуальности программного обеспечения вашего веб-сайта сведет к минимуму количество слабых мест в программном обеспечении и инфраструктуре вашего сайта.

- Используйте строгую аутентификацию. Избегайте использования имени пользователя «admin» по умолчанию для вашей учетной записи администратора и не используйте то же имя пользователя, что и отображаемое имя. Используйте надежные и уникальные пароли для своих учетных записей пользователей WordPress. Включите двухфакторную аутентификацию (2FA) для дополнительного уровня безопасности входа.

- Ограничьте попытки входа. Ограничьте количество попыток входа в систему, чтобы предотвратить атаки грубой силы. Jetpack Security автоматически ограничивает попытки входа в систему в рамках функций защиты от перебора.

- Регулярно делайте резервные копии вашего сайта. Автоматизируйте регулярное резервное копирование вашего веб-сайта и его базы данных. Если у вас нет резервных копий в реальном времени, создайте резервную копию вашего веб-сайта вручную, прежде чем вносить какие-либо серьезные изменения, такие как обновление, добавление или удаление плагинов. Убедитесь, что резервные копии хранятся безопасно и удаленно, чтобы вы могли получить к ним доступ, даже если ваш веб-сайт станет недоступным из-за заражения вредоносным ПО или по какой-либо другой причине.

- Выберите безопасный хостинг. Разместите свой веб-сайт у надежного хостинг-провайдера, который специализируется на безопасности WordPress. Убедитесь, что сервер и среда размещения настроены безопасно.

- Используйте защиту брандмауэра. Внедрите брандмауэр веб-приложений (WAF) для фильтрации вредоносного трафика и блокировки распространенных угроз безопасности.

- Установите безопасные разрешения для файлов. Установите права доступа к каталогу и папкам WordPress на 755. Права доступа к файлам обычно должны быть установлены на 644, за исключением wp-config.php , для которого должно быть установлено значение 600.

- Отключить листинг каталогов. Предотвратите публичное размещение каталога вашего веб-сайта, настроив веб-сервер на скрытие содержимого каталога.

- Заголовки безопасности. Внедрите заголовки HTTP, такие как политика безопасности контента (CSP), X-Content-Type-Options и X-Frame-Options, чтобы повысить безопасность вашего сайта.

- Используйте HTTPS-шифрование. Для правильного отображения большинству браузеров требуется, чтобы веб-сайты имели безопасное соединение HTTPS и действительный сертификат SSL. Если ваш сайт использует http:// перед URL-адресом вместо https://, он может быть помечен как небезопасный, и браузеры могут отображать предупреждение о том, что ваш сайт небезопасен. Многие хостинг-провайдеры предлагают бесплатные сертификаты SSL, чтобы упростить этот процесс.

- Повысьте безопасность вашей базы данных. Измените префикс таблицы базы данных по умолчанию с «wp_» на что-то уникальное, например «xyzzy_», во время установки WordPress, чтобы предотвратить атаки с использованием SQL-инъекций.

- Ограничьте права пользователей. Ограничьте права пользователей до минимума, необходимого для каждой роли. Не назначайте доступ на уровне администратора пользователям, которым он не нужен.

- Отслеживайте изменения файлов. Настройте мониторинг изменений файлов, чтобы получать оповещения, когда критические файлы неожиданно изменяются или добавляются.

- Защита от DDoS. Рассмотрите возможность использования службы защиты от DDoS или CDN для смягчения распределенных атак типа «отказ в обслуживании». Jetpack Complete предлагает, среди прочего, защиту от DDoS и CDN.

- Усиление безопасности. Внедрите меры по усилению безопасности, отключив ненужные функции и службы, такие как XML-RPC, пингбэки и трекбэки.

- Инвестируйте в обучение пользователей. Обучите свою команду передовым методам обеспечения безопасности для предотвращения атак с помощью социальной инженерии и фишинга. В регистрационных формах и разделах управления учетными записями вашего веб-сайта четко и кратко объясните свои требования к безопасности и почему они необходимы таким образом, чтобы не перегружать и не раздражать ваших пользователей.

- Разработайте план реагирования на чрезвычайные ситуации. Разработайте план реагирования на инциденты безопасности. Знайте, как быстро восстановить ваш сайт из резервных копий, если это необходимо.

Помните, что безопасность — это непрерывный процесс, и очень важно сохранять бдительность и постоянно обновлять и защищать свой веб-сайт WordPress от развивающихся угроз безопасности. Регулярно пересматривайте свои меры безопасности и адаптируйте их по мере необходимости для обеспечения безопасного присутствия в Интернете.

Чтобы упростить процесс обеспечения безопасности, используйте план безопасности, например Jetpack Security, который автоматически сканирует ваш веб-сайт и предлагает широкие функции предотвращения и обнаружения угроз.

Чтобы узнать больше о шагах, которые вы можете предпринять для защиты своего сайта WordPress, прочитайте следующие статьи: Безопасность WordPress: как защитить свой сайт от хакеров и Как найти, получить доступ и отредактировать wp-config.php в WordPress.

Jetpack Security: автоматическое сканирование вредоносных программ, исправления одним щелчком мыши и резервное копирование для WordPress.

Ваш веб-сайт — одно из ключевых мест, где создается доверие к вашему бренду. Здесь вы взаимодействуете с читателями, конвертируете новых подписчиков и храните данные клиентов. Если ваш веб-сайт недостаточно защищен от атак, это может нанести серьезный ущерб вашему бизнесу и поставить под угрозу информацию ваших пользователей.

Использование лучшего в своем классе плагина безопасности WordPress, который предлагает многоуровневый подход к безопасности, имеет решающее значение для защиты ваших пользователей, вас самих и вашего бренда.

Jetpack Security разрабатывается и поддерживается людьми, стоящими за WordPress.com, поэтому он разработан специально для WordPress разработчиками с глубокими знаниями в области безопасности WordPress. Функции Jetpack Security включают в себя:

- Комментируйте и формируйте защиту от спама

- Облачные резервные копии в реальном времени

- 10 ГБ резервного хранилища

- 30-дневный архив и журнал активности

- Восстановление в один клик

- Брандмауэр веб-сайта

- Автоматизированное ежедневное сканирование на наличие вредоносного ПО и уязвимостей

- Исправления большинства проблем с вредоносным ПО одним щелчком мыши

- Мгновенные уведомления об угрозах по электронной почте

- Единый вход (SSO) и интеграция 2FA для безопасности входа в систему

- Приоритетная поддержка

Jetpack Security также использует методы удаленного сканирования, поэтому это не влияет на скорость и производительность вашего веб-сайта. Резервные копии и журналы активности хранятся за пределами сайта, поэтому у вас всегда будет к ним доступ, даже если ваш сайт выйдет из строя.

Если ваш сайт не работает или соединение Jetpack с вашим сайтом потеряно, вы получите немедленное уведомление по электронной почте (или обновитесь до Jetpack Manage и согласитесь на текстовые оповещения по SMS), чтобы вы могли как можно быстрее реагировать на любые проблемы или угрозы безопасности.

Приобретите Jetpack Security сегодня и наслаждайтесь спокойствием и первоклассной защитой вашего веб-сайта.