16 проблем безопасности WordPress (уязвимостей) и советы по их устранению

Опубликовано: 2022-04-22WordPress позволяет любому быстро создать веб-сайт, но в Интернете много шума, который говорит о том, сколько у него проблем с безопасностью.

Есть ли у WordPress проблемы с безопасностью? Да

Являются ли они непреодолимыми? Нет

Должно ли это помешать вам создать свой веб-сайт с помощью WordPress? Скорее всего нет

По самым скромным подсчетам, количество веб-сайтов составляет около 2 миллиардов, и почти 45% из них работают на WordPress. Это потому, что WordPress настолько плодовит, что подвергается множеству взломов. Как прямое следствие, WordPress превратился в очень безопасную систему. Фактически, многие из проблем безопасности, которые WordPress решил за эти годы, все еще существуют в других CMS.

В этой статье мы объясним, на какие проблемы безопасности WordPress вам следует обратить внимание, и, что более важно, как вы можете защитить свой сайт от них.

TL;DR: Защитите свой сайт от проблем безопасности WordPress с помощью MalCare. MalCare — это плагин безопасности «все в одном», который сочетает в себе сканер вредоносных программ, автоочистку и брандмауэр в одном месте. Кроме того, вы можете безопасно обновить свой веб-сайт и предотвратить использование хакерами уязвимостей в системе безопасности. Если вы ищете экспертное решение проблем безопасности WordPress, вы нашли его в MalCare.

Есть ли у WordPress проблемы с безопасностью?

Да, в WordPress есть проблемы с безопасностью, но с ними уже несложно справиться. Вам не нужно иметь опыт разработки или иметь опыт работы с кодом WordPress, чтобы противостоять угрозам. Следуйте простым исправлениям, изложенным в этой статье, и у вас будет надежный и безопасный веб-сайт WordPress.

16 распространенных проблем с безопасностью WordPress, которые могут повлиять на ваш сайт

У WordPress действительно много проблем с безопасностью, но хорошо то, что все они могут быть легко решены. Никто не хочет тратить время на управление безопасностью своего веб-сайта вместо того, чтобы развивать его или увеличивать свой доход.

Помимо уязвимостей безопасности WordPress и скомпрометированных паролей, вредоносные программы и атаки также являются проблемами безопасности. Хотя вредоносное ПО и атаки на WordPress иногда используются взаимозаменяемо, они разные. Вредоносное ПО — это вредоносный код, который хакеры внедряют на ваш сайт; тогда как атаки — это механизмы, которые они используют для внедрения вредоносных программ. В приведенном ниже списке мы рассмотрели все 4 типа проблем безопасности WordPress.

Вот список распространенных проблем безопасности WordPress, о которых вам нужно знать:

- Устаревшие плагины и темы

- Слабые пароли

- Вредоносное ПО на вашем сайте WordPress

- Вредоносное ПО для SEO-спама

- Фишинговые мошенничества

- Вредоносные перенаправления

- Повторно используемые пароли

- Обнуленное программное обеспечение

- Бэкдоры на вашем сайте WordPress

- вредоносное ПО wp-vcd.php

- Атаки грубой силы

- SQL-инъекция

- Атаки с использованием межсайтовых сценариев

- Сайт работает по протоколу HTTP, а не HTTPS

- Спам-письма, рассылаемые из WordPress

- Неактивные учетные записи пользователей

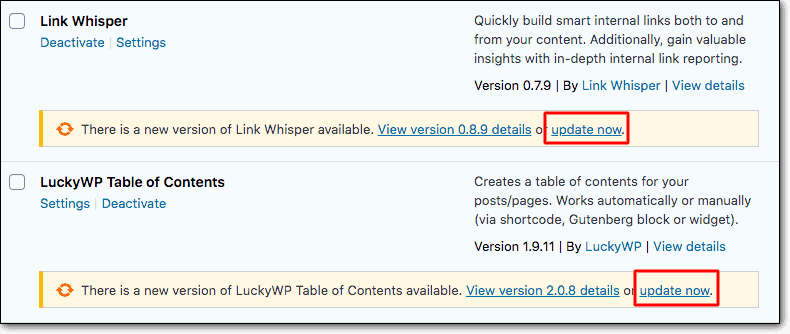

1. Устаревшие плагины и темы

Плагины и темы WordPress создаются с помощью кода, и, как мы объясняли ранее, разработчики иногда допускают ошибки в коде. Ошибки могут вызвать бреши в безопасности, которые называются уязвимостями.

Исследователи безопасности ищут уязвимости безопасности WordPress в популярном программном обеспечении, чтобы сделать Интернет более безопасным местом. Когда они обнаруживают уязвимости, они сообщают о них разработчикам для исправления. Затем ответственные разработчики выпускают исправление безопасности в виде обновления, которое устраняет уязвимость. По прошествии достаточного времени исследователи безопасности объявят о своих выводах.

В идеале к этому времени должны быть обновлены плагины и темы. Однако очень часто это не так. И хакеры знают и полагаются на эту тенденцию атаковать веб-сайты и использовать уязвимость.

Обновления иногда могут сломать сайт, если не делать их осторожно. Используйте BlogVault для управления обновлениями, чтобы перед обновлением создавалась резервная копия сайта, и вы могли убедиться, что все работает идеально на стадии подготовки, прежде чем переходить на действующий сайт.

Исправление: Оперативно управляйте обновлениями на своем веб-сайте.

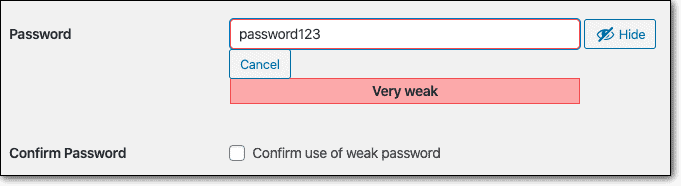

2. Слабые пароли

Хакеры используют программы, называемые ботами, для атаки на страницы входа в систему, пробуя множество комбинаций имен пользователей и паролей, чтобы взломать веб-сайт. Часто боты могут пробовать сотни комбинаций в минуту, используя для взлома слова из словаря и часто используемые пароли. Как только им это удастся, хакер получит открытый доступ к вашему сайту.

С другой стороны, сложные пароли трудно запомнить, поэтому администраторы выбирают простые для запоминания, такие как имена домашних животных, дни рождения или даже варианты слова «пароль».

Однако это делает безопасность сайта уязвимой для атак. Эта информация легально доступна в Интернете через социальные сети и другие сайты, а также нелегально через утечки данных или темную сеть. Лучше всего иметь надежный уникальный пароль для обеспечения безопасности вашей учетной записи и, следовательно, веб-сайта.

Примечание. Вам необходимо установить надежные пароли для учетных записей вашего сайта, включая вашу учетную запись пользователя и учетную запись хостинга. Администратор не часто меняет учетные данные SFTP и базы данных, но если вы это сделали, убедитесь, что вы также установили для них надежные пароли.

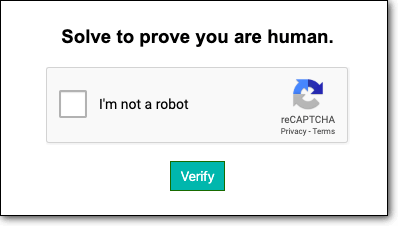

Кроме того, вы можете ограничить количество попыток входа в систему WordPress. Если у пользователя слишком много неправильных входов в систему, он временно блокируется или ему нужно заполнить CAPTCHA, чтобы доказать, что он не бот. Эта мера защищает от ботов и делает поправку на человеческий фактор.

Исправление: используйте надежные пароли и ограничьте количество попыток входа в систему, чтобы заблокировать ботов.

3. Вредоносное ПО на вашем сайте WordPress

Вредоносное ПО — это универсальный термин, используемый для описания любого кода, который допускает несанкционированную активность на вашем веб-сайте. В последующих пунктах мы также рассмотрим конкретные случаи, такие как бэкдоры и фишинговые атаки.

Когда мы говорим о решении проблем безопасности WordPress, цель состоит в том, чтобы не допустить проникновения вредоносных программ. Однако, как мы уже говорили ранее, ни одна система не является пуленепробиваемой на 100%. Вы можете все сделать правильно, а ловкий хакер найдет новый способ взлома защиты. Это редко, но бывает. Так как же бороться с вредоносными программами, если они уже есть на вашем сайте?

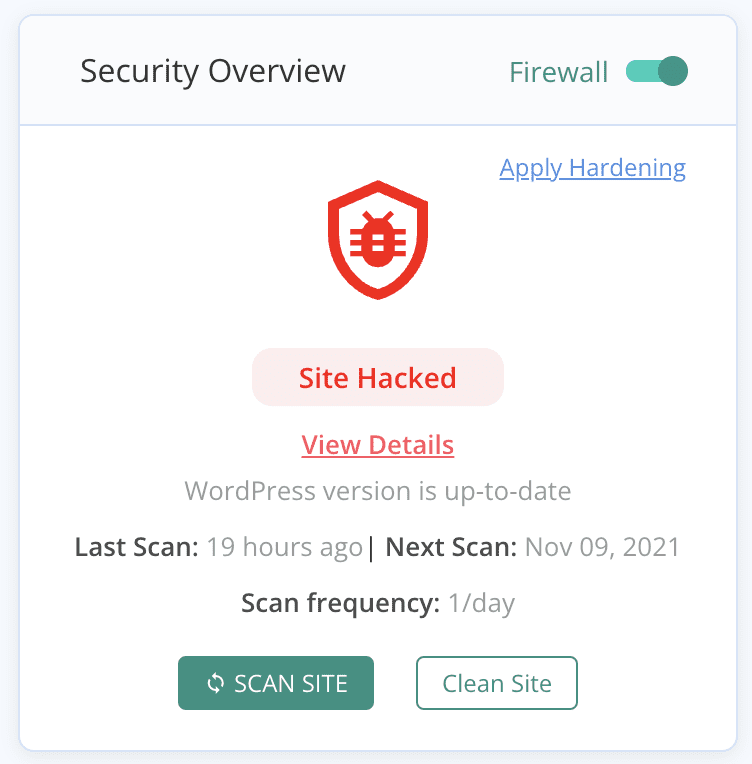

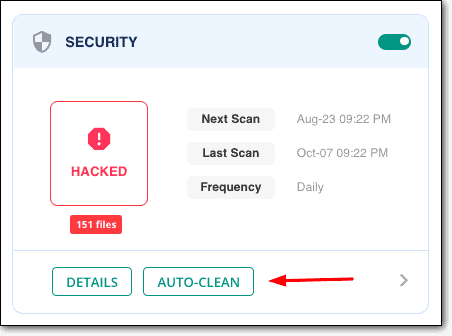

Прежде всего, вам необходимо подтвердить, что вредоносное ПО действительно находится на вашем сайте. Вредоносное ПО может скрываться в файлах, папках и в базе данных. Мы видели, как вредоносные файлы маскировались под файлы ядра WordPress, файлы изображений и даже отображались как плагины. Единственный способ убедиться, заражен ли ваш веб-сайт или нет, — это ежедневно проводить его глубокое сканирование. Для этого вам необходимо установить MalCare.

MalCare использует сложный алгоритм для обнаружения вредоносных программ на вашем сайте. Другие сканеры используют частично эффективные методы, такие как сравнение файлов и сопоставление сигнатур, чтобы пометить вредоносное ПО. MalCare использует более 100 сигналов для проверки поведения кода, а затем помечает его как вредоносное ПО, если намерение злонамеренно. У этого есть два огромных преимущества: во-первых, нет ложных срабатываний, когда пользовательский код помечается как вредоносное ПО; и, во-вторых, даже самые новые варианты вредоносных программ обнаруживаются правильно.

MalCare обеспечивает точность сканирования на наличие вредоносных программ более чем на 95 % и абсолютно бесплатна. Если результаты сканирования показывают, что ваш сайт взломан, только тогда вам нужно обновиться, чтобы очистить его. С MalCare функция автоматической очистки хирургическим путем удалит вредоносное ПО с вашего веб-сайта WordPress, снова оставив ваш сайт в первозданном виде.

Исправление: отсканируйте и очистите свой сайт с помощью MalCare.

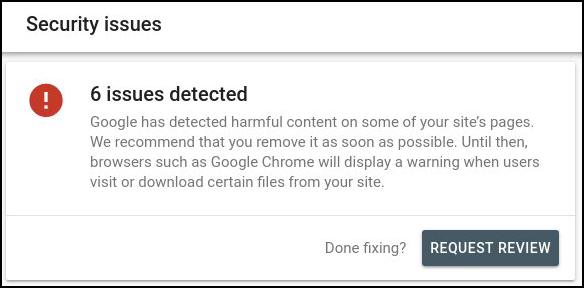

4. Вредоносное ПО для SEO-спама

SEO-спам — это особенно вопиющее вредоносное ПО, которое используется хакерами для перенаправления трафика вашего веб-сайта с вашего веб-сайта на их теневые и спам-сайты. Они делают это, захватывая ваши результаты поиска в Google, вставляя код на ваши существующие страницы или перенаправляя трафик на свои собственные веб-сайты. Иногда они делают все эти вещи. В любом случае, это всегда плохие новости.

Существует несколько распространенных вариантов вредоносных программ для SEO-спама, таких как взлом ключевых слов на японском языке и взлом фармацевтических компаний. Оба эти варианта получили известность сами по себе, потому что их симптомы представляют собой специфические японские иероглифы или ключевые слова фармацевтических компаний в результатах поиска.

Все типы вредоносного ПО для SEO-спама невероятно сложно удалить вручную, потому что они могут создавать сотни тысяч новых спам-страниц, которые невозможно легко удалить. Кроме того, они внедряют вредоносное ПО в важные файлы и папки ядра WordPress, такие как файл .htaccess, что может привести к поломке сайта, если его не очистить должным образом.

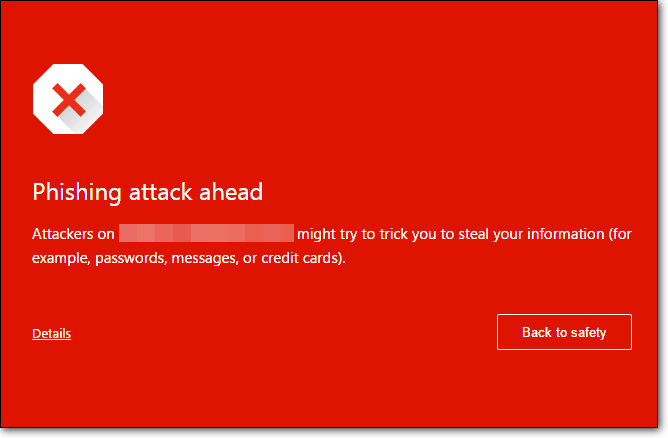

Неизменно сайты с этими штаммами вредоносного ПО помечаются в Google Search Console, попадают в черный список Google и приводят к тому, что веб-хост приостанавливает действие вашей учетной записи хостинга. Таким образом, ключ к борьбе с этим взломом — предоставить его экспертам, которыми в данном случае является плагин безопасности WordPress под названием MalCare.

MalCare не только избавится от вредоносного ПО, но и обеспечит защиту вашего сайта с помощью расширенного брандмауэра.

Исправление: удалите вредоносное ПО для SEO-спама с помощью MalCare.

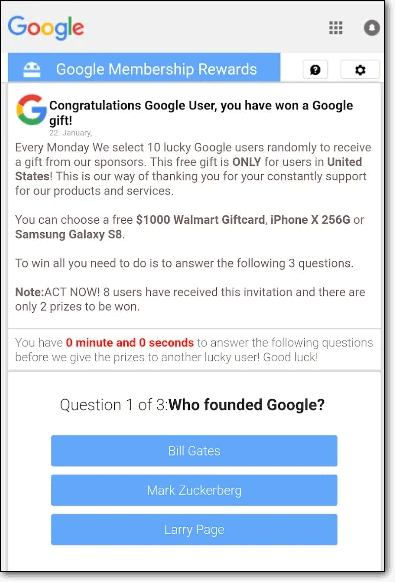

5. Мошенничество с фишингом

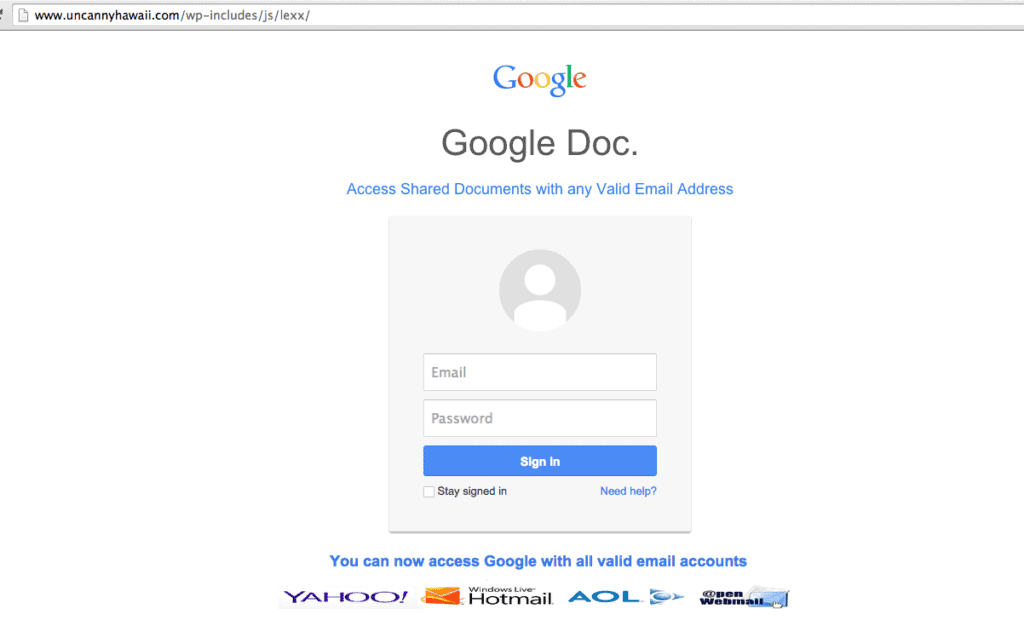

Фишинговое вредоносное ПО — это мошенничество, состоящее из двух частей, которое обманом заставляет пользователей раскрывать свои конфиденциальные данные, маскируясь под надежные бренды.

Первая часть состоит в том, чтобы отправить ничего не подозревающему пользователю официальное электронное письмо, обычно со страшным предупреждением о том, что произойдет что-то ужасное, если он не обновит свои пароли или что-то в этом роде немедленно. Например, когда фишинговое электронное письмо подделывает клиента веб-хостинга, они могут сказать, что сайт находится под угрозой закрытия.

Вторая половина мошенничества происходит на веб-сайте. Фишинговое электронное письмо обычно содержит ссылку, которая ведет пользователя на якобы официальный веб-сайт и требует от него ввести свои учетные данные. Веб-сайт явно поддельный, и именно так многие люди компрометируют свои учетные записи.

На веб-сайтах WordPress фишинг бывает двух видов, в зависимости от того, какая часть мошенничества происходит. В первом случае администратор WordPress получает фишинговые электронные письма о том, что для их веб-сайта требуется обновление базы данных, и их обманом заставляют вводить свои данные для входа.

С другой стороны, хакеры могут использовать ваш сайт для поддельных страниц. Часто администраторы веб-сайтов сталкиваются с банковскими логотипами или логотипами веб-сайтов электронной коммерции на своем веб-сайте, даже если у них нет причин для этого. Они используются для обмана людей.

Google очень быстро расправляется с фишингом, особенно с веб-сайтами, на которых размещены эти страницы. Ваш веб-сайт будет занесен в черный список и получит уведомление об обнаружении фишингового веб-сайта, и это ужасно для доверия посетителей и брендинга. Несмотря на то, что вы невиновны, ваш веб-сайт стал местом мошенничества. Крайне важно, чтобы вы как можно скорее избавились от этой вредоносной программы и предприняли шаги по предотвращению ущерба.

Исправление: удалите фишинговое вредоносное ПО с вашего веб-сайта с помощью MalCare и посоветуйте своим пользователям не переходить по ссылкам в электронных письмах.

6. Вредоносные перенаправления

Одним из худших взломов WordPress является злонамеренный взлом перенаправления. Невероятно неприятно посещать ваш веб-сайт только для того, чтобы оказаться на другом спамном или мошенническом веб-сайте, продающем сомнительные товары и услуги. Часто администратор WordPress не может даже войти на свои веб-сайты из-за взломанной вредоносной программы перенаправления.

Существует множество вариантов этой вредоносной программы, и она полностью заражает файлы и базу данных веб-сайта. Мы видели случаи взломанного вредоносного ПО для перенаправления в каждом сообщении сайта с более чем 500 сообщениями. Это был кошмар, и администратор был по понятным причинам расстроен.

Единственный способ избавиться от вредоносных программ перенаправления — использовать плагин безопасности. На самом деле, вам, вероятно, вообще понадобится помощь, чтобы установить плагин, потому что вы не можете войти на свой сайт. Вот где может помочь служба поддержки MalCare. Они проведут вас через процесс установки и, при необходимости, очистят сайт за вас.

Исправление: Избавьтесь от взломанной вредоносной программы перенаправления с помощью MalCare.

7. Повторно используемые пароли

Повторно используемые пароли могут быть надежными паролями, как мы говорили в предыдущем разделе, но они не обязательно уникальны.

Например, ваша учетная запись в социальной сети и учетная запись на веб-сайте имеют одинаковую строку букв, символов и цифр для пароля. Вы привыкли вводить его и считаете, что его невозможно угадать, так что это хороший пароль.

Что ж, ты прав наполовину. Это хороший пароль, но только для одной учетной записи. Эмпирическое правило заключается в том, чтобы никогда не использовать пароли повторно для разных учетных записей. И причина в потенциальной угрозе утечки данных.

В сентябре 2021 года у GoDaddy была утечка, которую они обнаружили только в ноябре 2021 года. К тому времени были скомпрометированы базы данных 1,2 миллиона пользователей и учетные данные SFTP. Если кто-то из этих пользователей использовал эти пароли где-то еще, например, для банковского счета, эта информация теперь находилась в руках хакера. Стало намного проще взломать другие аккаунты.

Мы доверяем различным службам и веб-сайтам для защиты наших данных, но ни одна система не является полностью пуленепробиваемой. Вещи могут и будут ломаться при случае. Цель состоит в том, чтобы сдержать ущерб, насколько это возможно. В этом вам поможет создание уникальных и надежных паролей для каждой учетной записи.

Исправление: Установите уникальные пароли и используйте менеджер паролей, чтобы запомнить их.

8. Обнуленное программное обеспечение

Плагины и темы Nulled — это премиум-версии со взломанными лицензиями, которые доступны бесплатно в Интернете. Помимо морального аспекта воровства у разработчиков, обнуленное программное обеспечение представляет собой огромный риск для безопасности WordPress.

Большинство обнуленных тем и плагинов кишат вредоносными программами. Хакеры рассчитывают на то, что люди захотят купить продукт премиум-класса по хорошей цене и ждут, пока они его установят. Веб-сайт получает дозу вредоносного ПО, доставленного на него вручную, и теперь сайт взломан. Это единственная причина, по которой кто-то вообще взламывает премиум-программы. Робин Гуд не участвует в экосистеме WordPress.

Даже если обнуленные темы и плагины не содержат вредоносного ПО — что бывает очень редко — вы не сможете их обновить. Поскольку они не являются официальными версиями, они, очевидно, не получают поддержки от разработчиков. Таким образом, если обнаружена уязвимость и разработчики выпускают патч безопасности, обнуленное программное обеспечение также устарело с уязвимостью, в дополнение к тому, что на нем установлено вредоносное ПО.

Исправление: избегайте обнуленных плагинов и тем, как чумы.

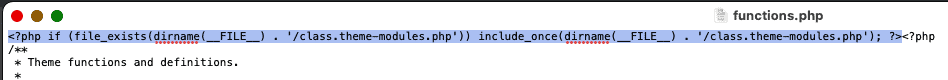

9. Бэкдоры на вашем сайте WordPress

Бэкдоры, как следует из названия, являются альтернативными и незаконными способами доступа к коду вашего сайта. Наряду с вредоносным ПО хакеры внедряют на ваш веб-сайт код бэкдора, поэтому, если вредоносное ПО будет обнаружено и удалено, они смогут восстановить доступ с помощью бэкдора.

Бэкдоры — одна из основных причин, по которой мы не рекомендуем вручную удалять вредоносное ПО с вашего веб-сайта. Вы можете найти вредоносные скрипты и удалить их, но бэкдоры можно очень искусно скрыть и сделать практически невидимыми.

Единственный способ удалить бэкдоры с вашего сайта — использовать плагин безопасности WordPress, например MalCare. MalCare быстро и легко избавляется от бэкдоров и вредоносных программ с помощью функции автоматической очистки.

Исправление: используйте плагин безопасности для удаления бэкдоров.

10. вредоносное ПО wp-vcd.php

Вредоносная программа wp-vcd.php вызывает всплывающие окна со спамом на вашем веб-сайте WordPress, которые направляют пользователей на другие веб-сайты. Он имеет ту же цель, что и взлом SEO-спама и вредоносные перенаправления, но работает по-другому. У него есть несколько вариантов, таких как wp-tmp.php и wp-feed.php.

Вредоносная программа wp-vcd.php заражает веб-сайты кодом, который выполняется каждый раз при загрузке сайта. Это один из самых неприятных взломов, заражающих сайты WordPress, потому что, как только вы удаляете его, кажется, что он возвращается обратно; в некоторых случаях мгновенно. Если когда-либо и существовало вредоносное ПО, которое можно было бы сравнить с повторяющимся вирусом, который просто нельзя выгнать, то wp-vcd.php — это то, что нужно.

Вредоносная программа wp-vcd.php заражает веб-сайты в основном через обнуленные плагины и темы. Wordfence доходит до того, что называет это «вредоносной программой, которую вы установили на свой собственный сайт»; что мы считаем немного резким, но оно подчеркивает опасность обнуленного программного обеспечения.

Исправление: мгновенно избавьтесь от вредоносного ПО wp-vcd.php с вашего веб-сайта с помощью MalCare.

11. Атаки грубой силы

Хакеры используют ботов, чтобы бомбардировать вашу страницу входа комбинациями имени пользователя и пароля, чтобы получить доступ. Этот метод известен как атака грубой силы и может быть успешным, если пароли либо слабые, либо такие же, как и пароли, обнаруженные при утечке данных.

Атаки грубой силы не только опасны для безопасности, но и потребляют ресурсы сервера вашего сайта. Каждый раз, когда загружается страница входа, она требует некоторых ресурсов. Обычно использование диска незначительно, поэтому оно не влияет заметно на производительность. Но боты грубой силы взламывают страницу входа со скоростью несколько сотен, если не тысяч, раз в минуту. Если ваш сайт находится на виртуальном хостинге, будут заметные последствия.

Способ противодействия атакам грубой силы — это защита вашего сайта от ботов, а также ограничение неправильных попыток входа в систему. MalCare поставляется с защитой от ботов, встроенной в плагин безопасности.

Вы также можете включить CAPTCHA на странице входа. Вы можете увидеть совет скрыть страницу входа, изменив URL-адрес по умолчанию, но не делайте этого. Его невероятно сложно восстановить, если этот URL-адрес потерян, и вы будете заблокированы на своем веб-сайте вместе с хакерами.

Исправление: ограничьте количество попыток входа в систему и получите защиту от ботов для своего сайта.

12. SQL-инъекция

Все веб-сайты WordPress имеют базы данных, в которых хранится важная информация о веб-сайте. Такие вещи, как пользователи, их хэшированные пароли, сообщения, страницы, комментарии хранятся в таблицах и регулярно редактируются и извлекаются файлами веб-сайта. База данных редко доступна напрямую и контролируется файлами веб-сайта в целях безопасности.

SQL-инъекции являются особенно опасными атаками, поскольку хакеры могут напрямую взаимодействовать с базой данных. Они используют формы на вашем веб-сайте для вставки SQL-запросов, что позволяет им манипулировать базой данных или читать ее. SQL — это язык программирования, используемый для внесения изменений в базу данных, таких как добавление, удаление, изменение или извлечение данных. Вот почему атаки SQL-инъекций так опасны.

Решение состоит в том, чтобы постоянно обновлять ваши плагины и темы, потому что уязвимости безопасности WordPress, такие как несанифицированный ввод, приводят к успешным атакам с помощью SQL-инъекций. Кроме того, хороший брандмауэр защитит ваш сайт от злоумышленников.

Исправление: постоянно обновляйте все и установите брандмауэр.

13. Атаки с использованием межсайтовых сценариев

Межсайтовые сценарии, или XSS, атаки на веб-сайты аналогичны SQL-инъекциям в том смысле, что хакер вставляет код на веб-сайт. Разница в том, что код нацелен на следующего посетителя вашего сайта, а не на базу данных вашего сайта.

При XSS-атаке вредоносное ПО добавляется на ваш сайт. Посетитель приходит, и его браузер думает, что вредоносное ПО является частью вашего веб-сайта, и поэтому посетитель подвергается атаке. Как правило, атаки с использованием межсайтовых сценариев используются для кражи данных у ничего не подозревающих посетителей.

Чтобы защитить посетителей вашего сайта, нужно убедиться, что на вашем сайте отсутствуют XSS-уязвимости. Самый простой способ сделать это — убедиться, что ваш сайт полностью обновлен. Вы можете поднять безопасность на новый уровень, установив плагин брандмауэра WordPress.

Исправление: установите брандмауэр WordPress и обновляйте все на веб-сайте.

14. Веб-сайт использует HTTP, а не HTTPS.

Возможно, вы заметили, что многие веб-сайты теперь имеют зеленый замок рядом с адресной строкой. Это значок доверия для посетителя, чтобы сказать, что веб-сайт использует SSL. SSL — это протокол безопасности, который шифрует входящий и исходящий трафик с веб-сайта.

Хорошей аналогией для этого является телефонный звонок. Данные, передаваемые между двумя людьми на линии, предназначены для того, чтобы оставаться между ними в виде личного разговора. Однако, если бы третье лицо могло подключиться к этой линии, они бы поняли данные, и поэтому они больше не были бы конфиденциальными. Однако, если бы два оригинальных человека использовали код, который только они могут расшифровать, независимо от того, как много третий человек подслушивает, истинный смысл информации скрыт от них.

Вот как SSL работает для веб-сайтов. Он шифрует данные, отправляемые на веб-сайт и с него, чтобы конфиденциальная информация не могла быть прочитана третьей стороной и использована незаконным образом.

В последнее десятилетие Интернет в целом движется к обеспечению безопасности и конфиденциальности данных, и SSL стал одним из основных способов достижения этой цели. Даже Google решительно выступает за веб-сайты с поддержкой SSL, вплоть до того, что наказывает веб-сайты без SSL в результатах поиска.

Исправление: Установите SSL-сертификат на свой сайт.

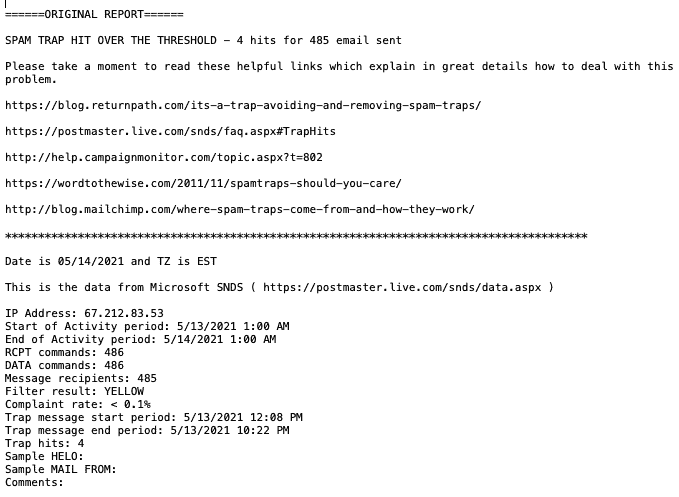

15. Спам-письма, рассылаемые из WordPress

Электронные письма являются краеугольным камнем цифрового маркетинга и способом взаимодействия с посетителями веб-сайта. Люди также становятся все более рассудительными в отношении электронных писем, которые они хотят получать, поэтому существует базовое доверие.

Учитывая деликатную природу доверия, ужасно думать, что хакер может внедрить вредоносное ПО на ваш веб-сайт и рассылать спам по электронной почте вашим посетителям. И тем не менее, это именно то, что делают некоторые вредоносные программы. Он перехватывает основную функцию WordPress wp_mail() для рассылки спама.

Вредоносное ПО обычно вызывает черные списки Google и приостановку веб-хостинга, но в случае спама ваш веб-хостинг также внесет в черный список вашу почтовую службу, и вы увидите множество других ошибок. На самом деле, если спамер также добавит адреса электронной почты на ваш веб-сайт, вы рискуете попасть в черный список.

Исправление: очистите ваш веб-сайт от вредоносного спама по электронной почте и вместо этого используйте инструмент электронного маркетинга.

16. Неактивные учетные записи пользователей

Пользователи на сайте постоянно меняются. Например, если вы ведете блог с несколькими авторами и редакторами, есть вероятность, что новые авторы часто добавляются на веб-сайт, а старые авторы уходят.

Суть здесь в том, что старые учетные записи пользователей, которые не удаляются быстро, со временем становятся проблемой безопасности WordPress. Поскольку учетные записи существуют, но пароли не обновляются регулярно, они уязвимы для атак. Неактивные учетные записи пользователей подвержены тем же опасностям, что и скомпрометированные пароли, поэтому удаление любых учетных записей, которые не используются активно, является необходимой хозяйственной задачей.

Кроме того, важно знать, кто что делает на вашем сайте. Необычные или неожиданные действия пользователя — ранний сигнал о взломе аккаунта.

Исправление: удалите неактивные учетные записи пользователей и используйте журнал активности.

Лучшие практики для предотвращения проблем с безопасностью WordPress

Проблемы безопасности WordPress постоянно развиваются, и трудно быть в курсе их в дополнение ко всей другой работе, связанной с запуском веб-сайта. Поэтому вот несколько хороших способов обеспечения безопасности, которые помогут вам защитить ваш сайт от вредоносных программ и хакеров без дополнительных усилий с вашей стороны.

- Установите плагин безопасности: лучшая защита вашего WordPress от хакеров — хороший плагин безопасности, такой как MalCare. Плагин безопасности WordPress должен иметь сканер вредоносных программ и очиститель. В идеале он также должен поставляться с брандмауэром, защитой от грубой силы, защитой от ботов и журналом активности. Все это есть у MalCare, а специалисты по безопасности всегда готовы помочь. Это автономное решение, которое предупреждает вас только тогда, когда необходимо действие, и вдобавок не загружает ресурсы сервера. Установите MalCare прямо сейчас и вздохните с облегчением.

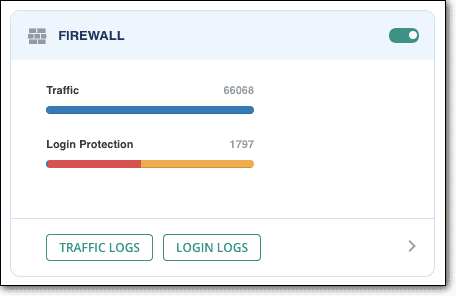

- Используйте брандмауэр. Брандмауэр веб-приложений защищает ваш сайт от всевозможных злоумышленников. Хакеры хотят использовать уязвимости на вашем веб-сайте в дополнение к другим проблемам безопасности WordPress. Брандмауэр предотвращает это, пропуская только законных посетителей. Это необходимо для вашего веб-сайта, и еще лучше, если он поставляется в комплекте с вашим плагином безопасности.

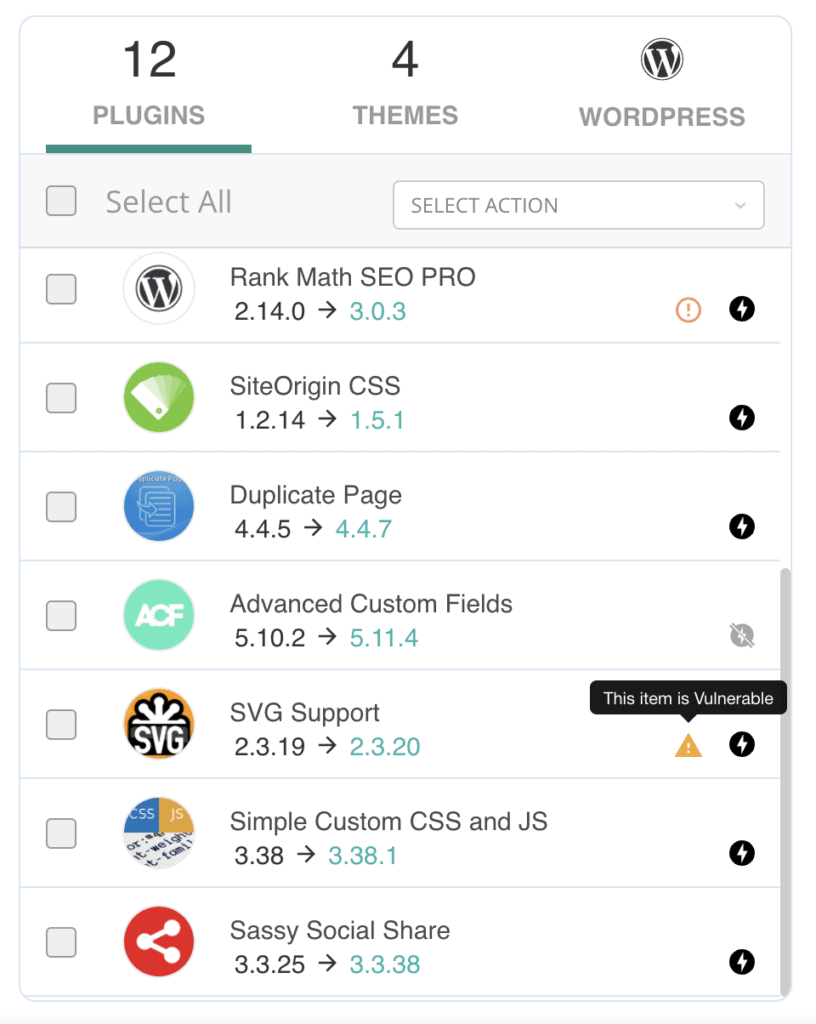

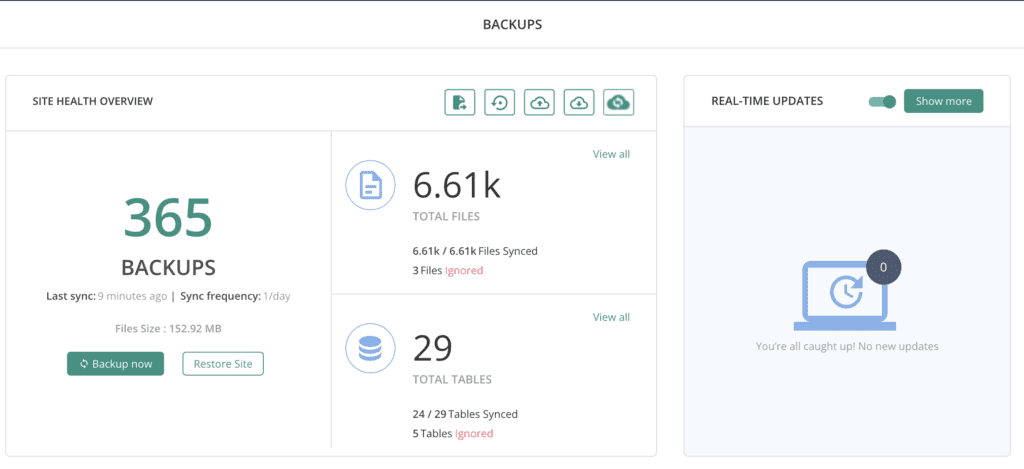

- Держите все в курсе : убедитесь, что ядро WordPress, плагины и темы всегда обновлены. Обновления часто содержат исправления безопасности для уязвимостей, поэтому очень важно обновлять их как можно скорее. Однако мы знаем, что применять обновления не всегда просто. Чтобы минимизировать риск, безопасно обновите свой веб-сайт с помощью BlogVault. Резервная копия вашего сайта создается непосредственно перед обновлением, и вы можете увидеть, как обновление работает на стадии подготовки, прежде чем обновлять свой действующий веб-сайт.

- Используйте двухфакторную аутентификацию: пароли могут быть взломаны, особенно если они не особенно надежны или использовались повторно. Двухфакторная аутентификация генерирует токен для входа в режиме реального времени в дополнение к паролям, которые гораздо сложнее взломать. Вы можете включить двухфакторную аутентификацию с помощью плагина, такого как WP 2FA или другого из этого списка.

- Внедрение политик надежных паролей. Мы не можем не подчеркнуть важность надежных и уникальных паролей. Мы рекомендуем использовать менеджер паролей. Чтобы защитить ваш веб-сайт от проблем с безопасностью, таких как атаки грубой силы, ваш плагин безопасности также должен ограничивать попытки входа в систему.

- Регулярные резервные копии. Иногда резервные копии являются последним средством взлома, и ваш веб-сайт всегда должен иметь резервную копию, которая хранится вдали от сервера вашего веб-сайта. Узнайте больше о том, как сделать резервную копию вашего сайта WordPress.

- Используйте SSL: установите SSL-сертификат на свой веб-сайт, чтобы зашифровать обмен данными с ним. SSL стал стандартом де-факто, и Google активно продвигает его использование для более безопасного просмотра.

- Проводите аудит безопасности каждые несколько месяцев: проверяйте пользователей и их действия на веб-сайте с помощью журнала активности. Необычная активность может быть ранним предупреждением о вредоносном ПО. Также рекомендуется реализовать политику наименьших привилегий для учетных записей администратора и пользователя. Наконец, удалите все неиспользуемые плагины или темы на своем веб-сайте. Деактивированные темы и плагины игнорируются для обновлений, а уязвимости безопасности WordPess остаются непроверенными, что приводит к взлому веб-сайтов.

- Выбирайте авторитетные плагины и темы: это немного субъективно в качестве меры безопасности, но стоит использовать лучшие плагины и темы на вашем сайте. Например, проверьте, регулярно ли разработчик обновляет свой продукт. В дополнение к онлайн-обзорам и опыту поддержки других пользователей, это важная метрика. Кроме того, программное обеспечение премиум-класса, как правило, лучше. Но самое главное, никогда не используйте обнуленное программное обеспечение. Он часто содержит вредоносное ПО в коде, поскольку был взломан именно по этой причине. Это просто не оправданный риск.

Вы также можете укрепить свой веб-сайт WordPress и узнать, как работает безопасность WordPress.

Основные причины взломов на сайтах WordPress

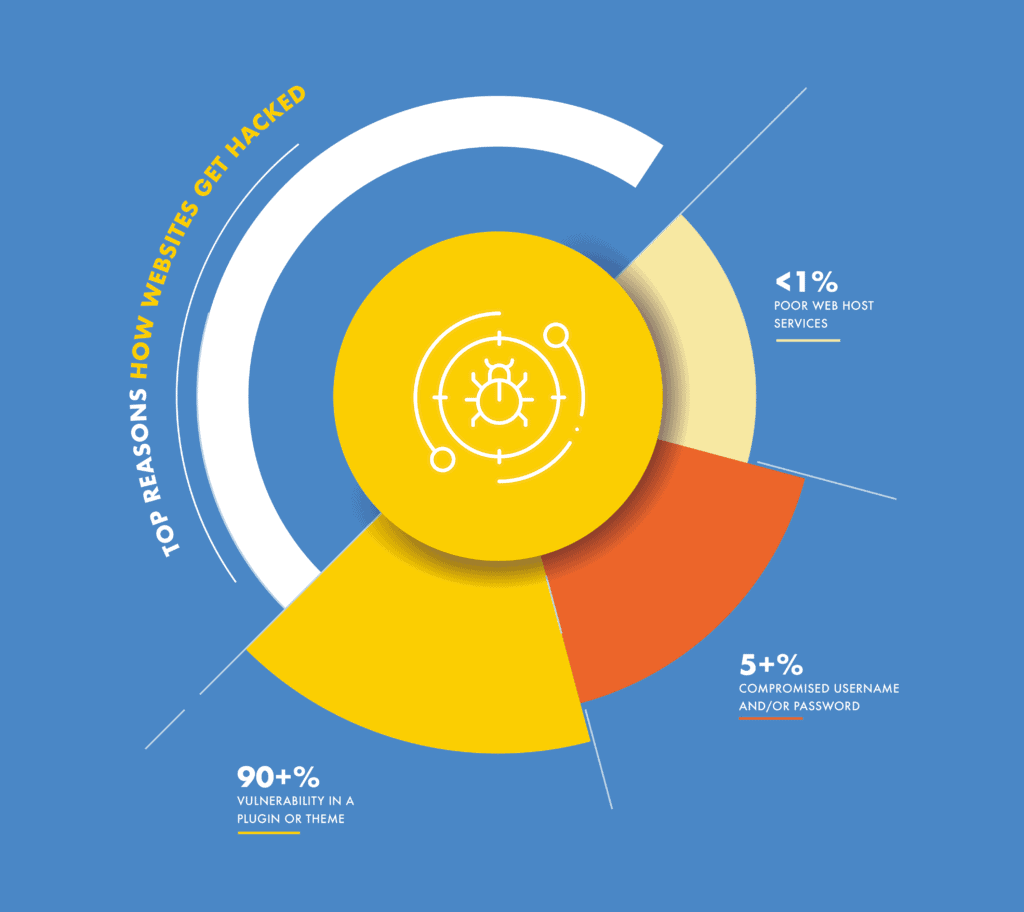

В безопасности вашего сайта WordPress есть два слабых звена: уязвимости и пароли . 90%+ вредоносных программ внедряются через уязвимости, 5%+ из-за скомпрометированных или слабых паролей и <1% из-за других причин, таких как плохие услуги веб-хостинга.

Уязвимости

В то время как сам WordPress безопасен, веб-сайты создаются не только с помощью ядра WordPress. Мы используем плагины и темы для расширения функциональности наших веб-сайтов, добавления функций, красивого дизайна и взаимодействия с посетителями веб-сайта. Все это достигается с помощью плагинов и тем.

Плагины и темы, такие как WordPress, создаются с помощью кода. Когда разработчики пишут код, они могут делать ошибки, которые приводят к появлению лазеек. Хакеры могут использовать лазейки в коде для выполнения действий, не предусмотренных разработчиком.

Например, если ваш веб-сайт позволяет пользователям загружать изображения, скажем, для изображения профиля, загрузка должна быть только файлом изображения. Однако, если разработчик не установил эти ограничения, хакер может вместо этого загрузить файл PHP, полный вредоносного ПО. После загрузки на веб-сайт хакер может запустить файл, и вредоносное ПО распространится на остальную часть сайта. Эти лазейки являются уязвимыми местами. Конечно, есть и другие типы, но это основные, от которых страдают сайты WordPress.

Скомпрометированные пароли

Если у хакера есть учетные данные вашей учетной записи, ему не нужно взламывать ваш сайт. Вот почему надежные пароли так важны.

Есть два основных способа, которыми пароли становятся самым слабым звеном в цепочке безопасности WordPress. Один из них заключается в использовании легко запоминающихся паролей, которые, следовательно, легко подобрать хакерам и их ботам. И второй способ — когда пользователи повторно используют пароли на разных сайтах и в сервисах.

Нарушения данных слишком распространены. Например, у пользователя есть один и тот же пароль для двух разных учетных записей: веб-сайта электронной коммерции и его учетной записи Twitter. Если на веб-сайте электронной коммерции происходит утечка данных, когда пользовательские данные украдены, их учетная запись Twitter теперь скомпрометирована. Хакер может войти в учетную запись и вызвать всевозможные разрушения.

И уязвимости, и скомпрометированные пароли — это угрозы безопасности WordPress, с которыми можно легко справиться, используя правильные инструменты и правильные советы. К счастью, обе эти вещи здесь.

Вывод

Проблемы безопасности WordPress могут быть пугающими для неопытного администратора, но это не значит, что для них нет решения. Проблемы безопасности можно легко решить, прислушиваясь к советам экспертов. Мы в MalCare твердо верим, что безопасность WordPress должна быть делом невмешательства, чтобы вы могли спокойно заниматься другими делами.

Мы надеемся, что статья помогла развеять опасения. Если есть что-то, что мы не рассмотрели, сообщите нам об этом. Мы были бы рады получить известия от вас.

Часто задаваемые вопросы

Есть ли у WordPress проблемы с безопасностью?

WordPress — безопасная система, но, как и любая другая система, она не идеальна. Плагины и темы добавляют веб-сайту функциональности и сложности, но также создают риски для безопасности. Однако есть способы успешно смягчить их, поэтому веб-сайты WordPress защищены от хакеров.

Легко ли взломать WordPress?

WordPress нелегко взломать, однако некоторые из его плагинов и тем могут быть не такими безопасными. Установка плагина безопасности со встроенным брандмауэром, например MalCare, сделает веб-сайт WordPress намного более безопасным.

Безопасен ли WordPress для коммерции?

WordPress безопасен для коммерции, если на веб-сайте установлен плагин безопасности с установленным брандмауэром. Плагин безопасности будет выполнять ежедневное сканирование, чтобы предупредить пользователей о вредоносных программах. MalCare — отличный плагин безопасности, который не только сканирует веб-сайт, но также предоставляет возможность автоматической очистки одним щелчком мыши. MalCare также поставляется с брандмауэром для защиты от нежелательного трафика с коммерческого веб-сайта, а также для защиты веб-сайта от ботов, собирающих данные.

Каковы ваши обязательные требования к безопасности WordPress?

Обязательные требования безопасности WordPress:

- Malware scanner

- Malware cleaner

- WordPress firewall

- Brute force protection

- Bot protection

- Журнал активности

- Двухфакторная аутентификация

These features go a long way toward protecting websites from WordPress security issues.

Are outdated WordPress plugins a security risk for a site?

Yes, outdated WordPress plugins are a security risk for a website. Plugin updates usually contain security patches that address errors in the plugin code. These errors are known as vulnerabilities and can be exploited by hackers to gain unauthorised access to a website. Therefore it is critically important to update WordPress plugins as soon as possible. Same goes for WordPress themes.