จะลบคำเตือน 'ไซต์หลอกลวงล่วงหน้า' ได้อย่างไร - มัลแคร์

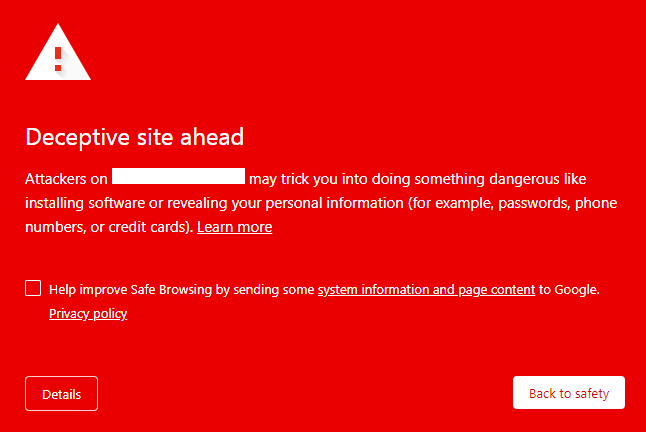

เผยแพร่แล้ว: 2023-04-19หน้าจอสีแดงขนาดใหญ่ปรากฏขึ้นบนเบราว์เซอร์ Google Chrome ของคุณ คำเตือนใกล้แถบที่อยู่ไซต์ของคุณระบุว่า 'อันตราย' สิ่งเหล่านี้เป็นสัญญาณบ่งบอกว่าเว็บไซต์ของคุณอยู่ในบัญชีดำของ Google เนื่องจากเว็บไซต์ของคุณถูกแฮ็กและหลอกลวง

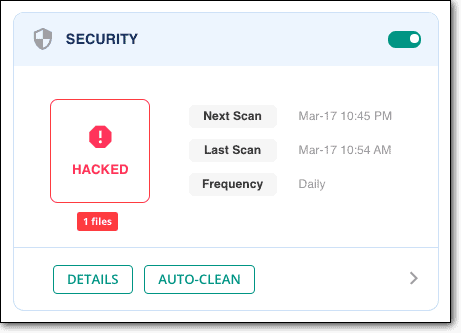

สิ่งแรกที่ต้องทำคือสแกนเว็บไซต์ของคุณเพื่อให้แน่ใจว่าถูกแฮ็ก 100%

คำเตือนเว็บไซต์หลอกลวงคือคำเตือนของ Google ต่อผู้เยี่ยมชมเกี่ยวกับเว็บไซต์ WordPress ของคุณ เนื่องจากมัลแวร์ทำให้เว็บไซต์ของคุณเป็นอันตรายสำหรับผู้เยี่ยมชม เป็นสถานการณ์ที่ร้ายแรงเนื่องจากมัลแวร์อาจทำให้เว็บไซต์ของคุณเสียหายได้

เราจะยกระดับไปกับคุณ: การมีคำเตือน ไซต์ล่วงหน้าที่หลอกลวง ปรากฏขึ้นสำหรับเว็บไซต์ WordPress ของคุณนั้นไม่ดี แต่สามารถแก้ไขได้ เราจะแสดงวิธีแก้ไขไซต์หลอกลวงของ Google Chrome ล่วงหน้าในบทความนี้

TL;DR หากต้องการลบคำเตือนไซต์ล่วงหน้าที่หลอกลวง คุณต้องกำจัดมัลแวร์ออกจากเว็บไซต์ของคุณก่อน ใช้ MalCare เพื่อทำความสะอาดเว็บไซต์ของคุณทันที และส่งคำขอตรวจสอบจาก Google Search Console ภายใน 1-3 วัน Google จะอัปเดตสถานะและนำคำเตือนออกจากเว็บไซต์ของคุณ

คำเตือนไซต์หลอกลวงล่วงหน้าคืออะไร

คำเตือนของไซต์หลอกลวงล่วงหน้านั้นค่อนข้างง่ายที่ Google จะบอกผู้เยี่ยมชมว่าเว็บไซต์ที่พวกเขากำลังจะเยี่ยมชมนั้นไม่ปลอดภัย โดยปกติหมายความว่าเว็บไซต์มีมัลแวร์หรือเนื้อหาหลอกลวง และกำลังถูกใช้สำหรับการโจมตีแบบฟิชชิ่ง สิ่งนี้อาจทำให้ผู้เยี่ยมชมเผชิญกับสแปมเพจ เนื้อหาที่ไม่เหมาะสมหรือไม่ปลอดภัย หรือแม้แต่การรวบรวมข้อมูลบัตรเครดิตจากพวกเขา

เป็นคำเตือนของ Google Safe Browsing ที่ปรากฏขึ้นเมื่อผู้เข้าชมคลิกผ่านไปยังเว็บไซต์ WordPress ที่ถูกแฮ็กจากผลการค้นหาของ Google Chrome อาจปรากฏเป็นหน้าจอสีแดงขนาดใหญ่ (และบางครั้งเรียกว่าหน้าจอสีแดงแห่งความตาย) ก่อนที่จะมีคนคลิกผ่านไปยังเว็บไซต์ หรือแสดงเป็นคำเตือน 'อันตราย' ในแถบที่อยู่

คำเตือนล่วงหน้าของไซต์หลอกลวงไม่ได้จำกัดเฉพาะ Google หรือ Chrome เนื่องจากทุกเบราว์เซอร์อื่นๆ ยังใช้บัญชีดำเดียวกันเพื่อปกป้องผู้ใช้ของตน ซึ่งหมายความว่าไม่ว่าผู้ใช้ของคุณจะใช้งาน Internet Explorer, Safari, Firefox หรือ Opera ก็ตาม พวกเขาจะเห็นคำเตือนนี้ในรูปแบบต่างๆ

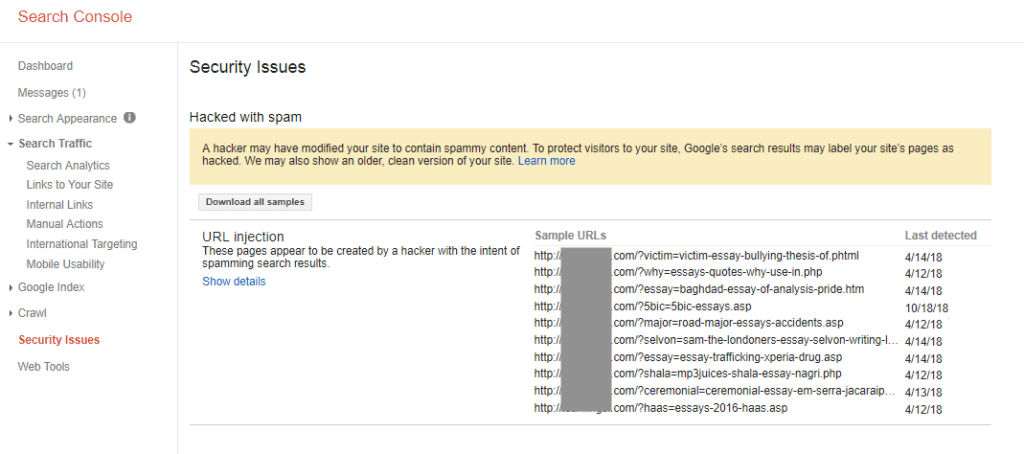

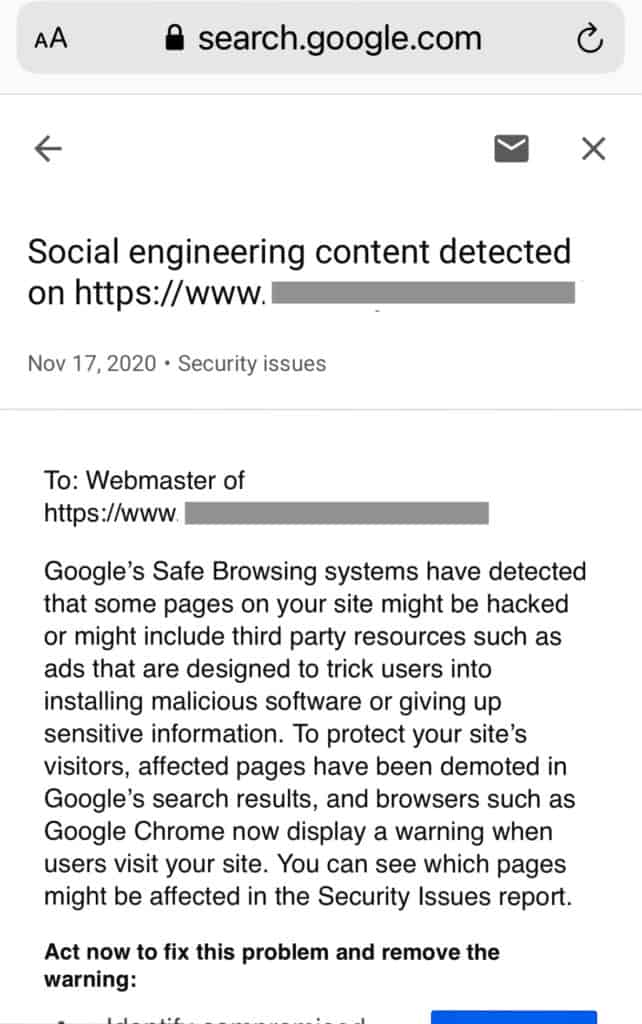

หากคุณใช้ Google Search Console สำหรับเว็บไซต์ของคุณ คุณจะเห็นคำเตือนในแท็บปัญหาด้านความปลอดภัยด้วย Search Console จะส่งอีเมลถึงคุณด้วยเช่นกัน เพื่อให้คุณแก้ไขปัญหาเหล่านี้ตามลำดับความสำคัญ

หากต้องการตรวจสอบว่าเว็บไซต์ของคุณอยู่ในบัญชีดำหรือไม่ ให้ดูรายงานเพื่อความโปร่งใส

เหตุใดคำเตือนเว็บไซต์หลอกลวงจึงปรากฏบนเว็บไซต์ของคุณ

คำเตือนของเว็บไซต์หลอกลวงล่วงหน้าเป็นสัญญาณบ่งบอกว่าเว็บไซต์ WordPress ของคุณถูกแฮ็ก อันที่จริงแล้ว ในกรณีส่วนใหญ่ หากเว็บไซต์ถูกตั้งค่าสถานะโดย Google อย่างน้อยที่สุดเว็บไซต์นั้นจะถูกแฮ็กเป็นเวลาหลายวัน

นอกจากนี้ คำเตือน Site Ahead ที่หลอกลวงของ Chrome เป็นเพียงหนึ่งในคำเตือนของ Google เว็บไซต์ของคุณอาจมีช่องโหว่ในปลั๊กอินหรือไม่ปฏิบัติตามแนวทางปฏิบัติด้านความปลอดภัยที่ดีของ WordPress เช่น การใช้ HTTP แทน HTTPS ในกรณีเหล่านี้ Google อาจตั้งค่าสถานะไซต์ของคุณว่า 'ไม่ปลอดภัย' หรือ 'ไซต์นี้อาจเป็นอันตรายต่อคอมพิวเตอร์ของคุณ

ทั้งหมดนี้เป็นผลเสียต่อเว็บไซต์ของคุณและการจัดอันดับ SEO อย่างไรก็ตาม มันจะแย่กว่านี้มากหากตรวจไม่พบการแฮ็ค เราจะพูดถึงผลกระทบของการแฮ็กเพิ่มเติมในภายหลังในบทความ สำหรับตอนนี้ เราต้องการมุ่งเน้นไปที่ปัญหาของมัลแวร์ที่อยู่ในมือ

จะลบการติดมัลแวร์ออกจากเว็บไซต์ของคุณได้อย่างไร?

ในการกำจัดคำเตือน Deceptive Site Ahead คุณต้องลบการติดมัลแวร์ที่เป็นสาเหตุของคำเตือนก่อน เรามีรายละเอียดขั้นตอนการลบมัลแวร์ด้านล่าง แต่เราจะมาดูภาพรวมคร่าวๆ ก่อน นี่คือกระบวนการ 3 ขั้นตอน:

- สแกนเว็บไซต์ของคุณเพื่อหามัลแวร์

- ล้างมัลแวร์ออกจากเว็บไซต์ของคุณ

- ลบข้อความข้างหน้าไซต์ที่หลอกลวงโดยส่งคำขอตรวจสอบไปยัง Google

สิ่งสำคัญที่ต้องจำ

ก่อนที่คุณจะเริ่มต้น มีบางสิ่งที่คุณต้องจำไว้

- ดำเนินการอย่างรวดเร็ว: นอกเหนือจากมัลแวร์ที่สร้างความเสียหายให้กับเว็บไซต์ของคุณแล้ว Google ยังติดตามระยะเวลาที่ผู้คนดำเนินการกับปัญหาด้านความปลอดภัยบนเว็บไซต์ของพวกเขา ตอนนี้ไม่ใช่เวลาที่จะรอช้า

- การกำจัดมัลแวร์เป็นเรื่องยาก: สำหรับคนส่วนใหญ่ ไม่ว่าในกรณีใด คุณสามารถเพิกเฉยต่อคำเตือนของเราหากคุณเป็นผู้เชี่ยวชาญ WordPress แต่เราได้เห็นเว็บไซต์ที่เสียหายมากเกินไปเนื่องจากการพยายามกำจัดมัลแวร์ที่ไม่เรียบร้อยนับครั้งไม่ถ้วน และมันแย่มากที่จะต้องแจ้งข่าวร้ายให้ผู้ดูแลเว็บไซต์ทราบ

- คุณต้องแก้ไขปัญหาพื้นฐานด้วย: แฮ็กเกอร์สามารถแพร่ระบาดในไซต์ของคุณได้เนื่องจากช่องโหว่หรือประตูหลัง แม้ว่าจะมีวิธีอื่นที่พวกเขาสามารถเข้าถึงไซต์ของคุณได้ แต่การแฮ็กมากกว่า 90% เกิดขึ้นเนื่องจากช่องโหว่ หากคุณกำจัดมัลแวร์แต่กำจัดช่องโหว่ไม่ได้ การติดไวรัสจะเกิดขึ้นอีก

- มีคำแนะนำที่ไม่ดี: ผู้คนจำนวนมากมาหาเราพร้อมเว็บไซต์ที่เสียหาย เนื่องจากการแก้ไขที่พวกเขาได้อ่านเกี่ยวกับออนไลน์ คำแนะนำที่ไม่ดีไม่ได้มีเจตนามุ่งร้าย แต่อาจส่งผลเสียมากกว่าผลดี

ไม่ต้องกังวลใจอีกต่อไป มาเริ่มบันทึกเว็บไซต์ของคุณจากแฮกเกอร์กันเถอะ

1. สแกนเว็บไซต์ของคุณเพื่อหามัลแวร์

สิ่งแรกที่คุณต้องทำคือสแกนเว็บไซต์ของคุณเพื่อหามัลแวร์ ใช่ คุณรู้ว่าเว็บไซต์ของคุณถูกแฮ็กอยู่แล้ว แต่การสแกนอย่างละเอียดจะตรวจสอบไฟล์ โฟลเดอร์ และฐานข้อมูลทั้งหมดเพื่อหามัลแวร์ เนื้อหาหลอกลวง และช่องโหว่ ดังที่เราได้กล่าวไว้ก่อนหน้านี้ การกำจัดมัลแวร์นั้นไม่เพียงพอ คุณต้องกำจัดปัญหาพื้นฐานที่อนุญาตในตอนแรก

มีสองสามวิธีในการสแกนเว็บไซต์ของคุณ และเราจะพูดถึงแต่ละวิธีเล็กน้อย

- สแกนเว็บไซต์ของคุณอย่างละเอียด [แนะนำ]: ในการตรวจสอบทุกไฟล์ โฟลเดอร์ และรายการในฐานข้อมูลของเว็บไซต์ WordPress คุณต้องติดตั้งปลั๊กอินความปลอดภัย WordPress และทำการสแกน การสแกนเชิงลึกจะกำจัดมัลแวร์ทุกบรรทัดและตัวแปรที่เปลี่ยนแปลงทั้งหมดที่น่าสงสัย ติดตั้ง MalCare และรับผลการสแกนในเวลาน้อยกว่า 5 นาที

- ใช้ตัวสแกนออนไลน์: หากคุณต้องการสแกนเว็บไซต์ของคุณโดยไม่ต้องติดตั้งปลั๊กอินความปลอดภัย คุณสามารถใช้ตัวสแกนออนไลน์ เช่น Sucuri Sitecheck เครื่องสแกนประเภทนี้จะสแกนโค้ดที่เปิดเผยต่อสาธารณะทั้งหมดของเว็บไซต์ของคุณ นี่เป็นขั้นตอนแรกที่ดีในการวินิจฉัย เนื่องจากเครื่องสแกนส่วนหน้าจะติดธงมัลแวร์ในโพสต์และหน้าต่างๆ

อย่างไรก็ตาม การสแกนไฟล์หลักของ WordPress จะสั้นลง เช่น ไฟล์ wp-config เป็นต้น มัลแวร์ไม่ได้ติดอยู่ในพื้นที่โค้ดที่เปิดเผยต่อสาธารณะอย่างสะดวกเสมอไป ดังนั้นนี่จึงเป็นมาตรการที่ดีที่สุดครึ่งหนึ่ง - การสแกนด้วยตนเอง: นอกเหนือจากเหตุผลที่ชัดเจนของข้อผิดพลาดของมนุษย์แล้ว ยังมีอีกหลายสาเหตุที่เราไม่แนะนำให้ใครก็ตามสแกนเว็บไซต์ของพวกเขาด้วยตนเอง (หรือเพื่อทำความสะอาด) สำหรับเว็บไซต์ขนาดใหญ่ นี่เป็นงานที่น่ากลัวและมีแนวโน้มที่มัลแวร์จำนวนมากจะหลบหนีโดยไม่มีใครสังเกตเห็น

วิธีที่ดีที่สุดในการค้นหามัลแวร์ในเว็บไซต์ของคุณคือการสแกนด้วยปลั๊กอินความปลอดภัย เช่น MalCare คุณจะได้รับการประเมินการติดไวรัสโดยสรุป และสามารถดำเนินการล้างมัลแวร์ต่อไปได้

การวินิจฉัยอื่น ๆ เพื่อตรวจหามัลแวร์

หากคุณใช้ปลั๊กอินความปลอดภัยที่ไม่ใช่ MalCare เพื่อสแกนเว็บไซต์ของคุณ คุณอาจพบข้อผิดพลาด ปลั๊กอินอื่นๆ เช่น WordFence และ iThemes เป็นที่รู้กันว่าตั้งค่าสถานะโค้ดที่กำหนดเองที่ไม่เป็นอันตรายว่าเป็นมัลแวร์ เนื่องจากกลไกการสแกน

แม้ว่าข้อความแสดงข้อผิดพลาด Deceptive Site Ahead จะบ่งชี้ถึงมัลแวร์ได้เพียงพอ แต่คุณสามารถใช้วิธีการต่อไปนี้เพื่อทดสอบการติดมัลแวร์ด้วยตัวคุณเอง

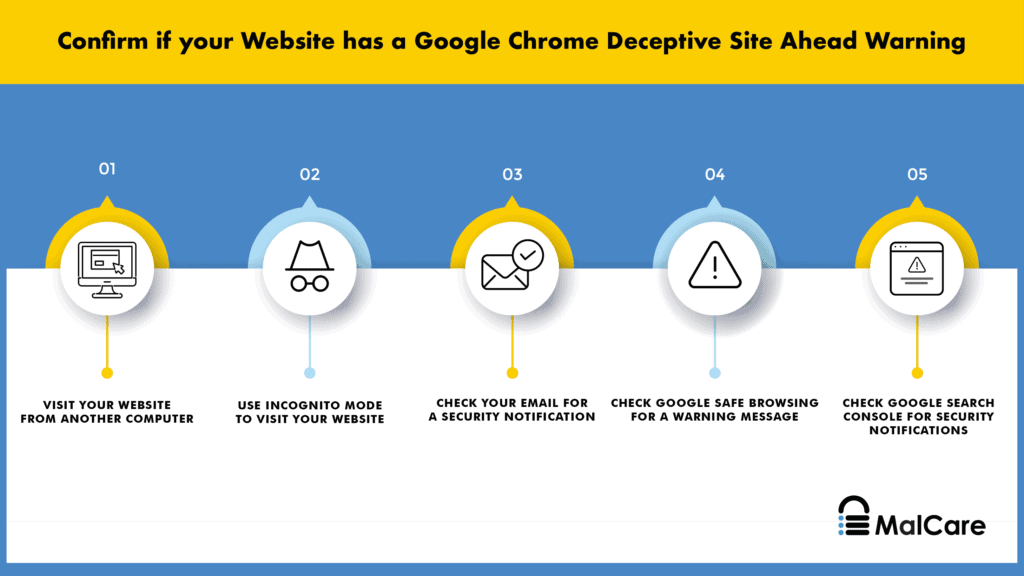

- เยี่ยมชมเว็บไซต์ของคุณจากเบราว์เซอร์ที่ไม่ระบุตัวตน หรือคอมพิวเตอร์เครื่องอื่น เนื่องจากแฮ็กเกอร์สามารถปิดบังมัลแวร์จากผู้ดูแลระบบได้

- ตรวจสอบจำนวนหน้าที่จัดทำดัชนีบน Google หากมีการแทรกหน้าสแปมลงในเว็บไซต์ของคุณ คุณจะเห็นตัวเลขที่ไม่ตรงกันสำหรับผลการค้นหา ตัวอย่างเช่น หากเว็บไซต์ของคุณมีประมาณ 10 หน้า คุณควรคาดว่าจะเห็นไม่มากก็น้อย ตัวเลขที่มากเกินไปในหลัก 100 หรือ 1,000 เป็นตัวบ่งชี้ที่ดีของหน้าสแปม

- มองหาบันทึกกิจกรรมของผู้ใช้ที่ผิดปกติ ซึ่งสามารถบ่งชี้ได้ว่าแฮ็กเกอร์ได้รับการเข้าถึงเว็บไซต์ของคุณโดยไม่ได้รับอนุญาตด้วยบัญชีผู้ใช้ ไม่สามารถเป็นผู้บุกรุกหรือผู้ใช้ผีที่แสดงกิจกรรมที่ผิดปกติสำหรับบัญชีนั้น สิทธิ์ผู้ใช้ที่เปลี่ยนแปลง การเปลี่ยนแปลงที่วุ่นวายในโพสต์และเพจ หรือการสร้างเพจใหม่ล้วนเป็นตัวบ่งชี้ที่ดีที่นี่

- ตรวจสอบแนวโน้มแปลก ๆ ในข้อมูลการวิเคราะห์ เช่น การเข้าชมที่เพิ่มขึ้นอย่างรวดเร็ว หากคุณกำลังใช้งานกิจกรรมทางการตลาดหรือโฆษณา การเพิ่มขึ้นอย่างรวดเร็วเหล่านี้อาจได้รับการรับประกัน มิฉะนั้นอาจเป็นอาการของมัลแวร์

นอกจากนี้ เว็บไซต์ของคุณจะได้รับความนิยมในจำนวนการเข้าชมเนื่องจากคำเตือนของไซต์ข้างหน้าที่หลอกลวง คนที่เข้าชมเว็บไซต์ของคุณน้อยลงจะส่งผลให้มีจำนวนน้อยลง และคุณจะเห็นเมตริกการมีส่วนร่วมลดลงตามไปด้วย - มองหาคำเตือนของ Google Search Console Google พยายามเตือนผู้ใช้เพื่อส่งเสริมประสบการณ์การท่องเว็บอย่างปลอดภัย แม้ว่าคุณจะไม่มีบัญชี Search Console แต่คุณก็ตรวจสอบได้ว่า Google แสดงคำเตือนว่า "ไม่ปลอดภัย" สำหรับเว็บไซต์ของคุณหรือไม่

- ช่องโหว่จะตรวจสอบปลั๊กอินและธีมที่ติดตั้งไว้ หากคุณไม่ได้อัปเดตอยู่เสมอ หากคุณมีปลั๊กอินและธีมเวอร์ชันเก่า อาจมีจุดเริ่มต้นสำหรับมัลแวร์ หากแดชบอร์ดของคุณมีแฟล็ก "อัปเดตทันที" ถัดจากปลั๊กอินหรือธีมที่ติดตั้ง แสดงว่า Google ตรวจพบช่องโหว่ล่าสุดในช่องโหว่ดังกล่าว

- ลบปลั๊กอินและธีมที่เป็นโมฆะ การได้รับปลั๊กอินหรือธีมระดับพรีเมียมเป็นเรื่องน่าดึงดูดใจ แต่ก็มีวาระซ่อนเร้นอยู่เสมอ ไม่มีอาหารกลางวันฟรี ปลั๊กอินและธีมระดับพรีเมียมมีการถอดรหัสใบอนุญาต ซึ่งหมายความว่านักพัฒนาดั้งเดิมจะไม่สามารถรองรับการอัปเดตได้ และนั่นคือด้านที่อ่อนโยนของซอฟต์แวร์ที่เป็นโมฆะ ซอฟต์แวร์นี้มักจะมีแบ็คดอร์และมัลแวร์อยู่ในตัว ดังนั้นแฮ็กเกอร์จึงสามารถเข้าสู่เว็บไซต์ของคุณได้เมื่อติดตั้ง

2. ล้างมัลแวร์ออกจากเว็บไซต์ของคุณ

เอาล่ะ ตอนนี้เราอยู่ในโหมดต่อสู้ นี่คือจุดที่สิ่งต่างๆ อาจน่ากลัว ขึ้นอยู่กับเส้นทางที่คุณใช้ในการลบมัลแวร์ออกจากเว็บไซต์ของคุณ มี 3 วิธีในการกำจัดมัลแวร์จากเว็บไซต์ WordPress ที่กำลังก่อให้เกิดเว็บไซต์หลอกลวง และเราจะพูดถึงแต่ละวิธีตามลำดับ ที่มีประสิทธิภาพมากไปน้อย :

- ใช้ปลั๊กอินความปลอดภัยเพื่อลบมัลแวร์

- จ้างผู้เชี่ยวชาญด้านความปลอดภัยเพื่อทำความสะอาดเว็บไซต์ของคุณ

- ทำความสะอาดเว็บไซต์ของคุณด้วยตนเอง

สิ่งที่สำคัญที่สุดคือการทำความสะอาดเว็บไซต์ของคุณอย่างรวดเร็ว ทุกครั้งที่คุณปล่อยมัลแวร์ไว้บนเว็บไซต์ของคุณ ความสูญเสียจะเลวร้ายลง ในบางกรณี พวกเขากำลังแย่ลงอย่างทวีคูณ

ตัวเลือกที่ 1: ใช้ปลั๊กอินความปลอดภัยเพื่อลบมัลแวร์ออกจากเว็บไซต์ของคุณ

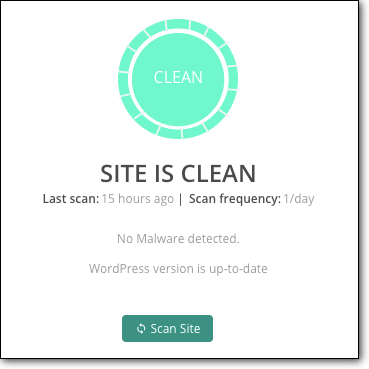

เราขอแนะนำให้คุณใช้ MalCare เพื่อลบมัลแวร์ออกจากเว็บไซต์ของคุณ เป็นปลั๊กอินความปลอดภัยที่ดีที่สุดในระดับเดียวกันสำหรับเว็บไซต์ WordPress ของคุณ เพราะมันจะลบการแฮ็กออกจากไฟล์เว็บไซต์ของคุณและฐานข้อมูล เมื่อสิ้นสุดการล้าง MalCare คุณก็จะได้เว็บไซต์และข้อมูลของคุณกลับคืนมาเหมือนเดิม

หากต้องการใช้ MalCare สิ่งที่คุณต้องทำคือ:

- ติดตั้ง MalCare บนเว็บไซต์ของคุณ

- สแกนเว็บไซต์ของคุณจากแดชบอร์ด

- ทำความสะอาดอัตโนมัติเมื่อได้รับแจ้งให้กำจัดมัลแวร์

และนั่นแหล่ะ การล้างข้อมูลจะใช้เวลาไม่กี่นาทีในการดำเนินการ และเว็บไซต์ของคุณก็จะดีเหมือนใหม่อีกครั้ง หากคุณใช้ MalCare เพื่อสแกนเว็บไซต์ของคุณ สิ่งที่คุณต้องทำก็คืออัปเกรดเป็นล้างทันที

เมื่อติดตั้ง MalCare แล้ว มันจะสแกนเว็บไซต์ของคุณทุกวันเพื่อหาภัยคุกคาม และปกป้องเว็บไซต์ของคุณจากบอทและแฮกเกอร์ ด้วย MalCare คุณจะได้รับไฟร์วอลล์เว็บแอปพลิเคชันที่ทรงพลังเช่นกัน ซึ่งจะช่วยคุณกรองการเข้าชมที่เป็นอันตรายจากประเทศหรืออุปกรณ์ และแดชบอร์ดซึ่งคุณสามารถดูแลเว็บไซต์ของคุณได้อย่างง่ายดาย

วิธีใช้ MalCare หากคุณไม่มีสิทธิ์เข้าถึงเว็บไซต์ของคุณ ?

เมื่อเว็บไซต์ของคุณถูกแฮ็ก มักจะรู้สึกว่าประตูทุกบานถูกปิดกระแทกหน้าคุณ Google ได้ตั้งค่าสถานะเว็บไซต์ของคุณด้วยเว็บไซต์หลอกลวงที่อยู่ข้างหน้า และตอนนี้คุณอาจไม่สามารถเข้าถึงเว็บไซต์ของคุณได้เลย สถานการณ์นี้อาจเกิดขึ้นได้หากแฮ็กเกอร์ทำให้เว็บไซต์ของคุณติดไวรัสด้วยการแฮ็กเปลี่ยนเส้นทาง หรือโฮสต์เว็บระงับบัญชีของคุณ คุณไม่สามารถเข้าถึง wp-admin เพื่อติดตั้งปลั๊กอินความปลอดภัยได้

ทั้งหมดจะไม่สูญหายแม้ว่า ติดต่อเราหรือส่งอีเมลหาเราที่ support [at] malcare [dot] com แล้วเราจะแนะนำคุณตลอดขั้นตอนต่อไป เราจะแนะนำคุณตลอดขั้นตอนการทำให้เว็บไซต์ของคุณไม่ถูกระงับเช่นกัน

ตัวเลือกที่ 2: จ้างผู้เชี่ยวชาญด้านความปลอดภัยของ WordPress

หากคุณเลือกที่จะไม่ติดตั้งปลั๊กอินความปลอดภัย โปรดไปที่เส้นทางผู้เชี่ยวชาญด้านความปลอดภัยของ WordPress เพื่อกำจัดมัลแวร์และเนื้อหาหลอกลวงออกจากเว็บไซต์ของคุณ แม้ว่าเราจะไม่สามารถพูดถึงประสิทธิภาพของผู้เชี่ยวชาญด้านความปลอดภัยรายอื่นได้ แต่เราคาดว่าพวกเขาจะเสียบเข้ากับโดเมนความปลอดภัยของเว็บไซต์ WordPress และทำให้สามารถจัดหาโซลูชันที่ใช้งานได้

ประสบการณ์ของเราคือผู้เชี่ยวชาญด้านความปลอดภัยที่มีประสิทธิภาพจริงๆ นั้นมีราคาแพงมาก อย่างสมเหตุสมผล เนื่องจากสิ่งที่พวกเขาทำนั้นเป็นเรื่องทางเทคนิคและยากอย่างเหลือเชื่อ เราควรรู้เพราะเรามีทีมงานที่ MalCare ข้อแตกต่างเพียงอย่างเดียวคือบริการของผู้เชี่ยวชาญของเรานั้นให้บริการฟรีด้วยปลั๊กอินความปลอดภัยของเรา

ตัวเลือกที่ 3: ทำความสะอาดเว็บไซต์ด้วยตนเอง

เราได้ทำความสะอาดเว็บไซต์หลายพันรายการสำหรับลูกค้า และถึงอย่างนั้นเราก็ไม่แนะนำให้ทำความสะอาดด้วยตนเอง เป็นกระบวนการที่เต็มไปด้วยความเสี่ยงสูงและมีโอกาสประสบความสำเร็จต่ำ เว้นแต่คุณจะเป็นผู้เชี่ยวชาญด้านความปลอดภัยของ WordPress (ในกรณีนี้ คุณไม่จำเป็นต้องอ่านบทความนี้)

หากคุณกำลังจะจัดการกับมัลแวร์บน Steam ของคุณเอง เราจะช่วยคุณอย่างสุดความสามารถ เราไม่สามารถรับประกันได้ว่าคุณจะประสบความสำเร็จ เนื่องจากการแฮ็กแต่ละครั้งอาจแตกต่างกันมาก และไม่มีแนวทางใดที่เหมาะกับทุกวิธี

ในการเริ่มต้นกระบวนการนี้ คุณจำเป็นต้องทราบสิ่งต่อไปนี้:

- โครงสร้างไฟล์ WordPress และการทำงานของมัน: ไฟล์ใดมีความสำคัญ, วิธีการทำงานร่วมกัน, วิธีการติดตั้งธีมและปลั๊กอิน, วิธีการทำงาน

- การเขียนโปรแกรม: สคริปต์ทำอะไร พวกเขามีปฏิสัมพันธ์กันอย่างไร? พวกเขากำลังทำอะไรอยู่? รหัสพิเศษที่คุณเห็นคือรหัสที่กำหนดเองหรือมัลแวร์

- เครื่องมือแบ็กเอนด์: ทำความคุ้นเคยกับ cPanel, SFTP, ตัวจัดการไฟล์, phpMyAdmin และเครื่องมืออื่นๆ ทั้งหมดในบัญชีโฮสต์เว็บของคุณ

หากคุณไม่คุ้นเคยกับสิ่งที่กล่าวมาข้างต้น เราขอแนะนำให้คุณหยุดที่นี่และทำความสะอาดโดยใช้ MalCare เราได้กล่าวไว้ก่อนหน้านี้ว่าเวลาเป็นสิ่งสำคัญ และนี่ไม่ใช่เวลาที่จะได้รับความเชี่ยวชาญในเครื่องมือเหล่านี้เพื่อจัดการกับการแฮ็ก

ก. เข้าถึงเว็บไซต์ของคุณ

หากโฮสต์เว็บของคุณระงับบัญชีของคุณ นี่เป็นขั้นตอนแรก มิฉะนั้น ให้ข้ามไปยังรายการถัดไป

ติดต่อฝ่ายสนับสนุนโฮสต์เว็บเพื่อให้พวกเขาเพิ่ม IP ของคุณในรายการที่อนุญาตสำหรับการทำความสะอาด พวกเขาจะบล็อกเว็บไซต์ของคุณหลังจากเรียกใช้การสแกน ดังนั้นขอผลลัพธ์เหล่านั้นด้วย ผลลัพธ์จะเป็นจุดเริ่มต้นในการล้างมัลแวร์

ข. ทำการสำรองข้อมูลเว็บไซต์ของคุณ

นี่เป็นขั้นตอนสำคัญในการล้างข้อมูล: โปรดสำรองข้อมูลเว็บไซต์ของคุณ การล้างข้อมูลด้วยตนเองสามารถไปด้านข้างได้อย่างรวดเร็ว และการสำรองข้อมูลเป็นสิ่งเดียวที่จะช่วยชีวิตได้ แม้แต่เว็บไซต์ที่มีมัลแวร์ก็ยังดีกว่าไม่มีเว็บไซต์เลย

หากโฮสต์เว็บของคุณตรวจพบมัลแวร์ในเว็บไซต์ของคุณ พวกเขายังสามารถลบออกโดยไม่มีการเตือนล่วงหน้า แน่นอนว่าสิ่งนี้ขึ้นอยู่กับโฮสต์เว็บที่มีปัญหา แต่จะดีกว่าหากทำผิดพลาดในด้านของความระมัดระวัง

หากต้องการสำรองข้อมูล ให้ใช้ BlogVault มีการทดลองใช้ฟรี 7 วันเพื่อให้คุณเริ่มต้น และเมื่อตั้งค่าแล้ว จะใช้การสำรองข้อมูลอัตโนมัติของเว็บไซต์ของคุณเป็นประจำ แม้ว่าโฮสต์เว็บของคุณจะลบเว็บไซต์ของคุณ คุณจะยังคงมีข้อมูลสำรองของเว็บไซต์ เนื่องจากข้อมูลสำรองของ BlogVault จะถูกจัดเก็บไว้ในเซิร์ฟเวอร์ภายนอก นอกจากนี้ ปลั๊กอินสำรองยังเป็นทางเลือกที่ดีกว่าการสำรองและกู้คืนด้วยตนเองเสมอ

ค. ดาวน์โหลดคอร์ WordPress ปลั๊กอินและธีมอีกครั้งจากที่เก็บ

เราไม่รู้ว่ามัลแวร์อาจซ่อนตัวอยู่ที่ใด ดังนั้นโชคดีที่มีบางสิ่งที่คุณสามารถแทนที่ได้ทั้งหมดโดยไม่มีปัญหา จดบันทึกเวอร์ชันที่ติดตั้งบนเว็บไซต์ของคุณ และดาวน์โหลดเวอร์ชันเหล่านั้น เวอร์ชันเก่าหรือใหม่กว่าอาจมีรหัสต่างกัน และอาจทำให้เกิดปัญหาความเข้ากันได้ในเว็บไซต์ของคุณในภายหลัง

เมื่อดาวน์โหลดและแตกไฟล์แล้ว ให้เปรียบเทียบไฟล์และโฟลเดอร์ของการติดตั้งใหม่กับเว็บไซต์ นี่เป็นกระบวนการที่น่าเบื่อที่จะทำด้วยตนเอง ดังนั้นคุณสามารถใช้ตัวตรวจสอบความแตกต่างแบบออนไลน์เพื่อเน้นความแตกต่างได้ มันจะยังคงน่าเบื่อ แต่ค่อนข้างเร็วกว่า

คำเตือนที่นี่: รหัสที่กำหนดเองจากเว็บไซต์ของคุณไม่ใช่มัลแวร์ บางครั้งนักออกแบบเว็บไซต์จำเป็นต้องแก้ไขรหัสอย่างเป็นทางการเพื่อสร้างประสบการณ์ที่เหมาะสมสำหรับเว็บไซต์ ความแตกต่างอาจเกิดจากเหตุผลนี้

นอกจากนี้ เทคนิคการจับคู่ไฟล์นี้เป็นสิ่งที่ปลั๊กอินความปลอดภัยส่วนใหญ่ใช้เพื่อค้นหามัลแวร์ ยกเว้น MalCare สามารถพิสูจน์ได้ว่าไม่ได้ผล โดยเฉพาะอย่างยิ่งในกรณีของรหัสที่กำหนดเอง

ไม่ว่าในกรณีใด ให้จดบันทึกความแตกต่างทั้งหมด และวางไฟล์ไว้ข้างๆ ณ จุดนี้อย่าลบอะไร

ง. ตรวจสอบปลั๊กอินปลอม

เนื่องจากคุณมีรายการปลั๊กอินและธีมอยู่ในมืออย่างง่ายดาย คุณจึงตรวจสอบได้ว่ารายการใดเป็นปลั๊กอินปลอม คุณจะไม่พบปลั๊กอินปลอมในที่เก็บข้อมูล WordPress ที่จะดาวน์โหลด และโดยทั่วไปแล้วโฟลเดอร์ปลั๊กอินจะมีไฟล์น้อยมาก บางครั้งมีเพียงไฟล์เดียว ปลั๊กอินปลอมไม่เป็นไปตามหลักการตั้งชื่อทั่วไปสำหรับปลั๊กอิน WordPress

หากคุณใช้ซอฟต์แวร์ที่เป็นโมฆะ คุณสามารถวางใจได้ว่านี่อาจเป็นสาเหตุที่ทำให้เว็บไซต์ของคุณถูกแฮ็กในตอนแรก ปลั๊กอินและธีมที่เป็นโมฆะมีความน่าสนใจในราคาที่ต่ำ แต่มีค่าใช้จ่ายสูง แฮ็กเกอร์ใส่รหัสด้วยมัลแวร์หรือแบ็คดอร์อย่างน้อยที่สุด และรอให้ผู้คนติดตั้งโค้ดเหล่านี้ จึงจะปูพรมต้อนรับสำหรับกิจกรรมที่ชั่วร้ายของพวกเขา

อี ติดตั้งคอร์ WordPress อีกครั้ง

เมื่อคุณมีการติดตั้งใหม่แล้ว ก็ถึงเวลาที่จะเริ่มแทนที่ไฟล์และโฟลเดอร์ เหตุผลที่เราแนะนำให้ทำเช่นนี้เนื่องจากการติดตั้งใหม่จะดูแลมัลแวร์ที่โหลดในไดเร็กทอรีไฟล์ของเว็บไซต์ของคุณ

อย่างไรก็ตาม วิธีนี้ไม่ได้ปราศจากความเสี่ยงเช่นกัน การติดตั้งหรือกู้คืนอาจล้มเหลวได้เช่นกัน ดังนั้นโปรดสำรองข้อมูลเว็บไซต์ของคุณในกรณีที่คุณยังไม่ได้ดำเนินการดังกล่าว

ลงชื่อเข้าใช้ cPanel ของบัญชีเว็บโฮสติ้งของคุณ และใช้เครื่องมือจัดการไฟล์เพื่อเข้าถึงไฟล์เว็บไซต์ของคุณ แทนที่โฟลเดอร์ต่อไปนี้ทั้งหมด:

/wp-ผู้ดูแลระบบ

/wp-รวมถึง

โชคดีที่ 2 โฟลเดอร์นี้มีไฟล์ WordPress หลักเท่านั้น และแทบไม่มีการเปลี่ยนแปลงระหว่างเวอร์ชัน เนื้อหาและการกำหนดค่าของคุณถูกจัดเก็บไว้ที่อื่น ดังนั้นจึงไม่ได้รับผลกระทบใดๆ อันที่จริงแล้ว โฟลเดอร์เหล่านี้ไม่ควรแตกต่างจากโฟลเดอร์ที่ติดตั้งใหม่ทั้งหมด

ถัดไป มองหารหัสแปลก ๆ ในไฟล์ที่สำคัญเหล่านี้:

index.php

wp-config.php

wp-settings.php

wp-load.php

.htaccess

เราตระหนักดีว่า 'รหัสแปลก' ไม่ใช่คำสั่งที่ง่ายในการปฏิบัติตาม แต่มัลแวร์สามารถมีได้หลายรูปแบบ เราขอแนะนำให้มองหาสคริปต์ที่ไม่มีอยู่ในการติดตั้งใหม่ทั้งหมด และพิจารณาอย่างระมัดระวัง เพียงเพราะไม่มีอยู่ในการติดตั้งใหม่ทั้งหมดไม่ได้ทำให้เป็นมัลแวร์ แต่เป็นจุดเริ่มต้นที่ดี

โปรดใช้ความระมัดระวังอย่างยิ่งหากคุณเลือกที่จะเปิดดูในไฟล์เหล่านี้ การเปลี่ยนแปลงเล็กน้อยเพียงครั้งเดียวอาจทำให้เว็บไซต์ของคุณพังทลายได้ การเอาคืนหลังจากนั้นเป็นงานที่ยาก

ถัดไป /wp-uploads ไม่ควรมีไฟล์ PHP (ไฟล์เช่น wp-tmp.php) เลย ลบสิ่งที่คุณพบในโฟลเดอร์นั้น

ขออภัย เราไม่สามารถให้คำแนะนำที่เจาะจงกว่านี้ได้ในช่วงหัวเลี้ยวหัวต่อนี้ ดังที่เราได้กล่าวไว้ก่อนหน้านี้ มัลแวร์สามารถดูเหมือนอะไรก็ได้ เราได้เห็นไฟล์รูปภาพและไฟล์ไอคอนที่ถูกแฮก ซึ่งทั้งหมดนี้ดูไม่มีพิษมีภัยเลยเมื่อมองแวบแรก

หากคุณคิดว่าไฟล์ทั้งหมดเป็นมัลแวร์ ให้กักกันไฟล์นั้นแทนการลบ นั่นหมายความว่า คุณเปลี่ยนนามสกุลไฟล์เป็นสิ่งที่ไม่สามารถเรียกใช้งานได้: เช่น php เป็น pho เป็นต้น

หากคุณสงสัยว่าโค้ดบางอย่างเป็นอันตราย ให้ลองลบทิ้งเพื่อดูว่าจะเกิดอะไรขึ้น ในกรณีที่เว็บไซต์ของคุณเสียหาย คุณสามารถแทนที่ไฟล์ด้วยไฟล์เดิมจากข้อมูลสำรองของคุณ

ฉ. ทำความสะอาดโฟลเดอร์ปลั๊กอินและธีม

ถัดไปสำหรับการทำความสะอาดคือโฟลเดอร์ /wp-content ที่มีไฟล์ปลั๊กอินและธีมทั้งหมด ทำซ้ำขั้นตอนเดียวกับที่คุณเพิ่งทำกับไฟล์ WordPress หลัก เปรียบเทียบโค้ดอย่างระมัดระวังเพื่อค้นหาการเปลี่ยนแปลงและเพิ่มเติม

อีกครั้ง เราต้องการเตือนคุณไม่ให้ลบสิ่งอื่นโดยสรุป หากคุณเปลี่ยนการตั้งค่าและการกำหนดค่า คุณควรจะเห็นการเปลี่ยนแปลงบางอย่างในรหัส อย่างไรก็ตาม หากคุณสะดวกใจที่จะลบการปรับแต่งทั้งหมด วิธีที่เร็วที่สุดในการกำจัดมัลแวร์ที่ซ่อนอยู่ในไฟล์เหล่านี้ก็คือแทนที่ไฟล์ปลั๊กอินและธีมทั้งหมด

จากประสบการณ์ของเรา ผู้ดูแลระบบไม่เต็มใจที่จะสูญเสียการปรับแต่งใดๆ และนั่นเป็นท่าทีที่ยุติธรรมที่จะดำเนินการเนื่องจากงานที่เกี่ยวข้อง

ในขณะที่กำจัดมัลแวร์ คุณควรทราบวิธีการทำงานของโค้ดบนเว็บไซต์ สคริปต์มัลแวร์อาจไม่เป็นอันตรายใดๆ จนกว่าไฟล์อื่นจะเรียกใช้งานสคริปต์เหล่านั้น ไฟล์ที่สองจะดูไม่เป็นอันตรายอย่างสมบูรณ์เช่นกัน กลไกการล็อกและกุญแจของมัลแวร์บางตัวยังทำให้ตรวจจับได้ยากอีกด้วย

หากเว็บไซต์ของคุณมีปลั๊กอินและธีมจำนวนมาก เปิดใช้งานอยู่หรืออย่างอื่น ขั้นตอนนี้อาจต้องใช้เวลาหลายวันในการค้นหาโดยทีมผู้ค้นหา เพื่อผลประโยชน์ของเวลา ตรวจสอบมัลแวร์ในไฟล์ต่อไปนี้ของธีมที่ใช้งานอยู่:

header.php

ส่วนท้าย.php

functions.php

ในหัวข้อที่แล้ว เราได้พูดถึงการมองหาช่องโหว่ในปลั๊กอินที่คุณติดตั้งไว้ เริ่มต้นด้วยปลั๊กอินเหล่านั้นและทำงานผ่านรายการ อย่าหยุดค้นหา แม้ว่าคุณคิดว่าคุณพบมัลแวร์ถึงครึ่งทางของรายการแล้วก็ตาม มัลแวร์สามารถอยู่ในไฟล์ทั้งหมดพร้อมกัน ดังนั้นคุณต้องตรวจสอบทุกอย่าง

กรัม ล้างมัลแวร์จากฐานข้อมูล

ดาวน์โหลดฐานข้อมูลเว็บไซต์ของคุณ จาก phpMyAdmin หรือจากข้อมูลสำรองที่คุณทำ ตรวจสอบแต่ละตารางเพื่อหาสคริปต์ที่ไม่คาดคิด เริ่มต้นด้วยโพสต์และเพจ เนื่องจากโดยทั่วไปแล้วสิ่งเหล่านี้จะเป็นเป้าหมายมากที่สุดและทำงานจากที่นั่น

ในกรณีของการแฮ็กการเปลี่ยนเส้นทาง มัลแวร์จะติดไวรัสทุกโพสต์และเพจ ดังนั้น หากคุณพบสคริปต์มัลแวร์ในสคริปต์เดียว คุณสามารถใช้คำสั่ง SQL เพื่อค้นหาสคริปต์เดียวกันในโพสต์และเพจอื่นๆ และกำจัดมันออกไป ข้อแม้ก่อนหน้านี้ของเรายังคงใช้ได้: อย่าหยุดมองไปครึ่งทาง

คุณต้องดูแลเป็นพิเศษหากคุณเป็นเว็บไซต์อีคอมเมิร์ซ ฐานข้อมูลของคุณจะประกอบด้วยข้อมูลผู้ใช้และการสั่งซื้อที่สำคัญ ดังนั้นโปรดมั่นใจ 100% ว่าคุณเป็นเพียงการลบมัลแวร์เท่านั้น

ชม. ลบแบ็คดอร์ทั้งหมด

เมื่อคุณกำจัดการติดเชื้อได้แล้ว ก็ถึงเวลาปิดจุดเข้า สิ่งเหล่านี้อาจเป็นช่องโหว่ในปลั๊กอินและธีม ซึ่งคุณต้องแก้ไขในภายหลังด้วยการอัปเดต อย่างไรก็ตาม ก่อนหน้านั้น คุณต้องตรวจสอบแบ็คดอร์

แบ็คดอร์คือช่องทางลับที่เข้าสู่เว็บไซต์ของคุณ และหากยังคงอยู่ เว็บไซต์ของคุณจะต้องติดไวรัสอีกครั้งอย่างแน่นอน น่าเสียดาย เช่นเดียวกับมัลแวร์ ประตูหลังสามารถอยู่ได้ทุกที่

ลองมองหาฟังก์ชันเหล่านี้:

อีวาล

base64_decode

gzinflate

preg_replace

str_rot13

รหัสนี้ไม่ได้หมายความว่าเป็นประตูหลัง เนื่องจากมีการใช้รหัสนี้อย่างถูกต้องตามกฎหมาย แต่อาจเป็นได้ ดังนั้นจึงควรลองดู ก่อนที่จะลบออก ให้วิเคราะห์อย่างละเอียดเพื่อยืนยันสิ่งที่พวกเขาทำ

ฉัน. อัปโหลดไฟล์ที่ล้างแล้วอีกครั้ง

เมื่อคุณมีเว็บไซต์ที่สะอาดแล้ว คุณต้องกู้คืน ขั้นแรก คุณต้องลบไฟล์และฐานข้อมูลที่มีอยู่ และอัปโหลดไฟล์ที่ล้างข้อมูลแล้วแทน ลงชื่อเข้าใช้ cPanel และใช้ File Manager และ phpMyAdmin เพื่อทำสิ่งนี้ หรือคุณสามารถใช้ SFTP เพื่อจัดการกระบวนการกู้คืนได้

เจ ล้างแคช

ล้างแคช WordPress เพื่อให้เบราว์เซอร์ของผู้เยี่ยมชมโหลดเว็บไซต์ของคุณในเวอร์ชันที่สะอาด ไม่ใช่เวอร์ชันเก่าที่ถูกแฮ็ก

เค ใช้เครื่องสแกนความปลอดภัยเพื่อยืนยันว่ามัลแวร์หายไปแล้วอย่างแน่นอน

นี่เป็นการตรวจสอบเพื่อดูว่าทุกอย่างเป็นไปตามแผนและคุณได้ล้างมัลแวร์เรียบร้อยแล้ว ใช้เครื่องสแกนเครื่องเดียวกันจากส่วนการสแกนเพื่อยืนยัน

ทำไมคุณควรหลีกเลี่ยงการทำความสะอาดไซต์ WordPress ที่ถูกแฮ็กด้วยตนเอง

การแฮ็กก็เหมือนกับการติดเชื้อ และคุณคงเห็นเราอ้างถึงมัลแวร์ในคำเหล่านั้นตลอดทั้งบทความ หากคุณมีการติดเชื้อ คุณควรไปหาผู้เชี่ยวชาญเพื่อทำการลบออก คุณจะไม่พยายามค้นหาแต่ละอินสแตนซ์ของการติดไวรัสในระบบของคุณ และลบออกทีละรายการ

สิ่งนี้อาจฟังดูน่าทึ่ง แต่เว็บไซต์มีความสำคัญอย่างยิ่งสำหรับผู้ที่ใช้งานเว็บไซต์ พวกเขาสามารถเป็นรากฐานที่สำคัญของธุรกิจของคุณและไม่ควรละเลย แม้แต่บล็อกส่วนตัวก็ใช้เวลาลงทุน

การล้างข้อมูลด้วยตนเองมักจะผิดพลาด และเว็บไซต์ทั้งหมดจะสูญหายไป การนำกลับมาใช้ใหม่หลังจากนั้นเป็นเรื่องยาก เว้นแต่คุณจะมีการสำรองข้อมูลเพื่อเริ่มต้น นั่นเป็นเหตุผลที่เราให้ความสำคัญกับการสำรองข้อมูลเป็นอย่างมากในตอนเริ่มต้น

แม้แต่ผู้เชี่ยวชาญด้านความปลอดภัยของ WordPress ก็ใช้เครื่องมือเพื่อค้นหามัลแวร์ เพราะมันดีกว่าที่จะทำเช่นนั้น ปลั๊กอินความปลอดภัยเป็นเครื่องมือที่คุณสามารถใช้ลบผู้เชี่ยวชาญเพื่อปลดปล่อยเว็บไซต์ของคุณจากเงื้อมมือของมัลแวร์

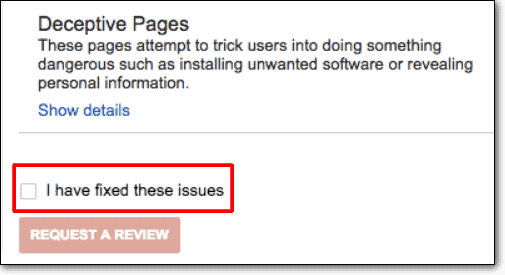

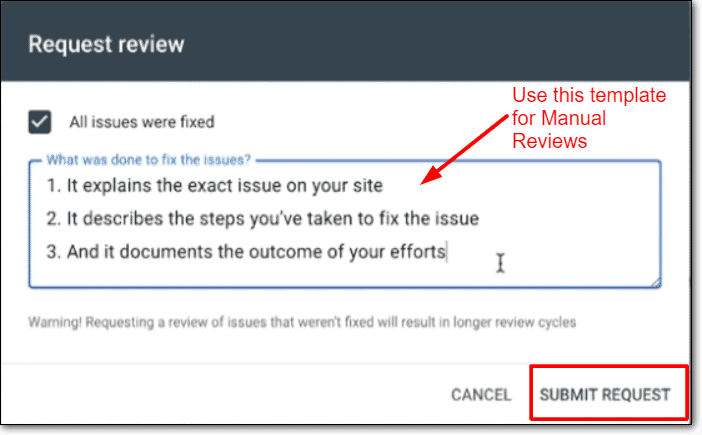

ลบเว็บไซต์หลอกลวงโดยส่งคำขอตรวจสอบไปยัง Google

ณ จุดนี้ คำเตือนเว็บไซต์หลอกลวงล่วงหน้าจะยังคงอยู่ แม้ว่ามัลแวร์จะถูกลบไปแล้วก็ตาม นี่เป็นเพราะ Google ยังไม่ได้สแกนเว็บไซต์ที่เพิ่งล้างใหม่ของคุณ ในที่สุดพวกเขาจะทำ แต่ไม่มีทางบอกได้ว่าจะใช้เวลานานแค่ไหน ดังนั้นคุณต้องดำเนินการเพื่อผ่านเว็บไซต์หลอกลวงไปก่อน

คำเตือน: ก่อนที่คุณจะส่งคำขอให้ตรวจสอบกับ Google คุณต้องมั่นใจ 100% ว่าเว็บไซต์ของคุณไม่มีร่องรอยของมัลแวร์อยู่ในที่ใดๆ หากเว็บไซต์ของคุณยังติดไวรัสอยู่ Google จะปฏิเสธคำขอของคุณในการแก้ไขเว็บไซต์หลอกลวงซึ่งอยู่ข้างหน้าข้อความเตือนจากเว็บไซต์ WordPress ของคุณ Google ปฏิเสธหลายครั้งเกินไปและ Google จะตั้งค่าสถานะคุณเป็น 'ผู้กระทำผิดซ้ำ' และคุณจะไม่สามารถร้องขอการตรวจสอบเป็นเวลา 30 วัน

การขอให้มีการตรวจสอบเป็นกระบวนการง่ายๆ และทีมของพวกเขาจะตรวจสอบคำขอแต่ละรายการด้วยตนเอง

- ลงชื่อเข้าใช้ Google Search Console

- ค้นหาแท็บ Security Issue และเลื่อนลงไปด้านล่าง

- คลิกที่ปุ่ม 'ขอการตรวจสอบ'

- กรอกแบบฟอร์มพร้อมข้อมูลที่เกี่ยวข้องทั้งหมดของขั้นตอนในการแก้ไขปัญหาด้านความปลอดภัย

- ส่งคำขอ

คำขอตรวจสอบใช้เวลา 2-3 วันในการแก้ไข และน่าเสียดายที่ตลอดช่วงเวลาดังกล่าว คำเตือน Chrome หลอกลวงไซต์ข้างหน้าจะยังคงอยู่ ไม่สามารถช่วยหรือเร่งความเร็วได้ การส่งคำขอรับการตรวจสอบไปยัง Google มากเกินไปถือเป็นแนวทางปฏิบัติที่ไม่ดี และกลยุทธ์ดังกล่าวจะส่งผลย้อนกลับหากพวกเขาบล็อกคุณในฐานะผู้กระทำความผิดซ้ำ

สิ่งสำคัญคือต้องอดทนและรอผลคำขอ

จะเกิดอะไรขึ้นหากไซต์ของคุณสะอาดและคำขอตรวจสอบยังคงล้มเหลว

เรามักมีคนส่งอีเมลถึงเราเกี่ยวกับปัญหานี้ โดยบอกว่าเว็บไซต์สะอาดของพวกเขากำลังถูกตั้งค่าสถานะว่ามีเนื้อหาหลอกลวง ซึ่งมักเกิดจากสองสถานการณ์:

- หากผู้ดูแลระบบใช้ปลั๊กอินอื่นเพื่อทำความสะอาดเว็บไซต์หรือพยายามทำด้วยตนเอง แสดงว่ามีมัลแวร์บางตัวหลงเหลืออยู่ ดังนั้นการล้างข้อมูลจึงล้มเหลว และ Google ตรวจพบว่าเป็นเช่นนี้

- หากการล้างข้อมูลสำเร็จ อาจมีเศษเล็กเศษน้อยเช่นลิงก์เสียที่เป็นสาเหตุของการเตือน

Google Safe Browsing ไม่ค่อยแสดงผลบวกปลอม แต่ถ้าแสดง แสดงว่าเป็นเพราะเครื่องมือของพวกเขากำลังสแกนเว็บไซต์ในเวอร์ชันแคช ล้างแคชของเว็บไซต์และสแกนอีกครั้งเพื่อให้แน่ใจว่ามัลแวร์หายไปอย่างแน่นอน จากนั้นคุณสามารถขอการตรวจสอบอีกครั้งได้

จะป้องกันไม่ให้ข้อความแสดงข้อผิดพลาดของไซต์ข้างหน้าหลอกลวงปรากฏขึ้นอีกครั้งได้อย่างไร

ปกป้องเว็บไซต์ของคุณจากมัลแวร์ และเว็บไซต์ของคุณไม่ควรมีกรณีของเว็บไซต์หลอกลวงอีก อาจฟังดูง่าย แต่การปกป้องเว็บไซต์ของคุณท่ามกลางแนวภัยคุกคามที่เปลี่ยนแปลงตลอดเวลาโดยปราศจากความช่วยเหลือนั้นไม่ใช่เรื่องตลก

ต่อไปนี้คือขั้นตอนที่คุณสามารถทำได้เพื่อป้องกันการติดเชื้อซ้ำ และปกป้องเว็บไซต์ ข้อมูล และผู้เยี่ยมชมของคุณจากอันตราย:

- ติดตั้งปลั๊กอินความปลอดภัยอย่าง MalCare ซึ่งเป็นโซลูชันแบบครบวงจรที่จะสแกน ทำความสะอาด และปกป้องเว็บไซต์ของคุณ

- ใช้ นโยบายรหัสผ่านที่รัดกุม เช่น กำหนดให้มีการเปลี่ยนแปลงเป็นประจำ

- ตรวจสอบบัญชีผู้ใช้ เป็นประจำ และให้สิทธิ์ ขั้นต่ำ ที่จำเป็นเท่านั้น

- เลือก ปลั๊กอินและธีมที่ดี จากนักพัฒนาที่มีชื่อเสียง ไม่มีซอฟต์แวร์ที่เป็น โมฆะแน่นอน

- ติดตั้ง SSL เพื่อเข้ารหัสการสื่อสารกลับและจากเว็บไซต์ของคุณ

- อัปเดตทุกอย่าง เป็นประจำ โดยเฉพาะอัปเดตที่อุดช่องโหว่ด้านความปลอดภัย

- ลงทุนใน การสำรองข้อมูล สำหรับการประกันภัย

- ใช้มาตรการเสริมความแข็งแกร่งของ WordPress ซึ่งทำงานด้วยการคลิกอย่างรวดเร็วเพียงไม่กี่ครั้ง

การรักษาความปลอดภัยเว็บไซต์เป็นกระบวนการต่อเนื่อง เนื่องจากมัลแวร์มีการเปลี่ยนแปลงอยู่เสมอ ปลั๊กอินความปลอดภัยที่ดีเป็นส่วนที่ไม่สามารถต่อรองได้ของกลยุทธ์การรักษาความปลอดภัยที่ดี และจะช่วยสนับสนุนคุณในระยะยาว

เหตุใด Google จึงตั้งค่าสถานะไซต์ที่เป็นอันตราย

Google Safe Browsing เป็นคุณลักษณะที่ Google ให้บริการแก่ผู้ใช้ในการค้นหา เพื่อให้ผู้ใช้ได้รับประสบการณ์การท่องเว็บอย่างปลอดภัย (ตามชื่อที่แนะนำ) ดังนั้น Google จึงต้องการให้ผู้ใช้อยู่ห่างจากเนื้อหาหลอกลวง เนื้อหาสแปม รหัสที่เป็นอันตราย และไซต์ที่เป็นอันตราย

ตัวอย่างของประสบการณ์การท่องเว็บที่เป็นอันตรายคือเมื่อแฮ็กเกอร์สามารถแทรกเนื้อหาที่หลอกลวงลงในเว็บไซต์เพื่อหลอกลวงผู้เข้าชมให้แบ่งปันข้อมูลที่ละเอียดอ่อน เช่น รหัสผ่านหรือรายละเอียดบัตรเครดิต สิ่งนี้เรียกว่าฟิชชิ่งและเป็นการโจมตีแบบวิศวกรรมสังคมประเภทหนึ่ง

Google Safe Browsing ยังปกป้องผู้ใช้จากการเข้าชมเว็บไซต์ที่มีการดาวน์โหลดที่เป็นอันตราย นอกจากนี้ แฮ็กเกอร์ยังสามารถใช้เว็บไซต์ของคุณเพื่อแพร่ระบาดไปยังอุปกรณ์ของผู้ใช้จำนวนมาก หากพวกเขาดาวน์โหลดเนื้อหานั้น

แฮ็กเกอร์และมัลแวร์เป็นภัยคุกคามที่อันตราย ผู้คนและธุรกิจจำนวนมากต้องสูญเสียอย่างต่อเนื่องเนื่องจากกิจกรรมที่เลวร้ายของพวกเขา Google และบริษัทที่รับผิดชอบอื่นๆ อีกหลายแห่งต้องการปกป้องผู้ใช้บนอินเทอร์เน็ต และ Safe Browsing คือวิธีหนึ่งที่จะทำเช่นนั้นได้

อะไรทำให้ Google Chrome Deceptive Site Ahead ปรากฏบนเว็บไซต์

เว็บไซต์ที่ติดมัลแวร์ใช้เพื่อแพร่ไวรัส คีย์ล็อกเกอร์ และโทรจันไปยังอุปกรณ์อื่นๆ นอกจากนี้ยังสามารถใช้เพื่ออำนวยความสะดวกในการแฮ็กและการโจมตีที่เป็นอันตรายอื่นๆ ท้ายที่สุด พวกมันถูกใช้เพื่อขโมยข้อมูลสำคัญ เช่น ข้อมูลรับรองการเข้าสู่ระบบและข้อมูลทางการเงิน

นี่คือการติดเชื้อทั่วไปบางส่วนที่เราพบเห็นซึ่งทำให้ไซต์หลอกลวงมีคำเตือนล่วงหน้า:

- ฟิชชิง เป็นการโจมตีแบบวิศวกรรมสังคม ซึ่งหมายความว่าแฮ็กเกอร์ได้ตั้งค่าหน้าเว็บที่ดูเหมือนเป็นทางการเพื่อหลอกลวงผู้ใช้ให้ยอมให้ข้อมูลของตน เช่น หมายเลขบัตรเครดิต หมายเลขโทรศัพท์ และอีเมล นี่เป็นเหตุผลหลักที่เว็บไซต์ถูกตั้งค่าสถานะว่าหลอกลวง แม้ว่า Google Safe Browsing จะมีคำเตือนเฉพาะสำหรับการทำเครื่องหมายเว็บไซต์ฟิชชิ่ง

- เนื้อหาวิศวกรรมสังคมแบบฝัง สามารถส่งเสริมลิงก์ที่เป็นอันตรายและธุรกิจที่ผิดกฎหมาย นอกจากนี้ยังสามารถเปลี่ยนเส้นทางผู้ใช้เว็บของคุณไปยังเว็บไซต์ที่เป็นอันตราย บ่อยครั้งที่เนื้อหาที่ฝังนี้ถูกซ่อนจากผู้ดูแลระบบ ดังนั้นผู้เยี่ยมชมเท่านั้นที่จะเห็นเนื้อหาเหล่านั้น

- การโจมตี WordPress XSS สามารถใช้ประโยชน์จากช่องโหว่ในเว็บไซต์ ปลั๊กอิน และธีมของคุณเพื่อแทรก JavaScript ที่เป็นอันตรายลงในโค้ดส่วนหน้าหรือส่วนหลังของคุณ

- การโจมตีด้วย SQL Injection สามารถใช้แทรกซึม แก้ไข และทำลายฐานข้อมูลของเว็บไซต์ได้ นอกจากนี้ยังสามารถใช้เพื่อส่งสำเนาของฐานข้อมูลทั้งหมดไปยังแฮ็กเกอร์

- การติดตั้งใบรับรอง SSL ที่ไม่ถูกต้อง อาจทำให้คำเตือนปรากฏขึ้นในบางครั้ง เนื่องจากเว็บไซต์ของคุณมีเนื้อหาที่แสดงจาก 2 เว็บไซต์แยกกันอย่างมีประสิทธิภาพ: HTTPS หนึ่งและ HTTP หนึ่ง ซึ่งเรียกกันทั่วไปว่าคำเตือนเนื้อหาแบบผสม เนื่องจาก Google ปฏิบัติต่อเว็บไซต์ HTTP และ HTTPS เป็นคนละส่วนกัน

นอกจากการติดมัลแวร์แล้ว Google ยังจะตั้งค่าสถานะเว็บไซต์ของคุณหากคุณมี "บริการของบุคคลที่สามที่มีป้ายกำกับไม่เพียงพอ" สิ่งนี้หมายความว่าหากคุณดำเนินการเว็บไซต์ในนามของบุคคลอื่น แต่คุณไม่ได้ระบุอย่างชัดเจนบนเว็บไซต์ของคุณ เนื้อหาของคุณอาจถูกพิจารณาว่าเป็นการหลอกลวง

คำเตือนเว็บไซต์หลอกล่วงหน้ามีผลกระทบอย่างไรกับเว็บไซต์ของคุณ

In short, the impact of deceptive website warning is bad. Even if you don't see the effects immediately, hacks worsen over time. Hackers are out to use your website for their financial gain, and thus can fill your website with deceptive content, links to spammy websites or even use your website to infect devices and other websites.

Typically, the impact of a hack will manifest in the following ways. This list is not exhaustive, but indicative of the kind of damage that a malware can wreak:

- SEO rankings will plummet

- Loss of brand trust and reputation

- Loss of revenue for businesses

- Loss of work and effort put into building the website

- Clean up costs

- Legal issues because of compromised user data

Malware is bad for every stakeholder in your business, right from your business and visitors, to your web host and Google. The only person who benefits is the hacker; someone who has put in zero effort to get your website to where it is, and yet is able to unfairly profit off the backs of your effort.

บทสรุป

If you have reached this point of the article, thank you for reading! We have put together this resource in order to help you navigate this scary time, and hope you found the information helpful.

If you have a single takeaway from this article, please let it be that a security plugin with an integrated firewall has to be on all your WordPress websites. Trust us, it will save you a great deal of grief and frustration.

Have thoughts you would like to share? Drop us an email! เราชอบที่จะได้ยินจากคุณ!

คำถามที่พบบ่อย

Why is my website showing 'Dangerous' in the address bar?

Your WordPress website has been hacked, and therefore Google Safe Browsing has flagged your website as dangerous. In order to get rid of deceptive site ahead warning, you need to remove the malware, and request a review from Google. This article has the steps to help you do just that.

How to fix the Google chrome deceptive site ahead?

There are 3 steps to fix the Google chrome deceptive site ahead:

- Scan your website for malware

- Remove the malware using a security plugin

- Request a review from Google

How does Google know that your website has been hacked?

Google crawls your website regularly to index your website and its pages. As a part of that exercise, it scans your pages for malware. If malware or suspicious activity is found on your website, it gets listed on the blacklist.

Google uses scanners and other tools to check for malware on your website. For instance, if your website contains links to spam websites or the site is deceptive, Google will recognize this is deceptive content and flag it accordingly.

What to do when your website has been flagged with the google deceptive site ahead?

Remove the malware as fast as possible. We know it is hard to hear that your website has been hacked, and often admins panic. But we assure you that your site is recoverable.