DNS Poisoning หรือที่รู้จักในชื่อ DNS Spoofing: ความหมาย การป้องกัน และการแก้ไข

เผยแพร่แล้ว: 2022-11-11แฮกเกอร์มักคิดค้นวิธีการใหม่ๆ หรือคิดค้นวิธีการใหม่ๆ ในการแฮ็กหรือโจมตีเว็บไซต์ คุณอาจเคยได้ยินคำว่า DNS Poisoning หรือการปลอมแปลง DNS บ่อยครั้ง ซึ่งถือว่าเป็นกลยุทธ์การโจมตีทางไซเบอร์ที่ได้รับความนิยม มันเป็นหนึ่งในกลยุทธ์การโจมตีทางไซเบอร์ที่ง่ายและฉลาดที่สุดที่ไม่สามารถตรวจพบได้ง่าย

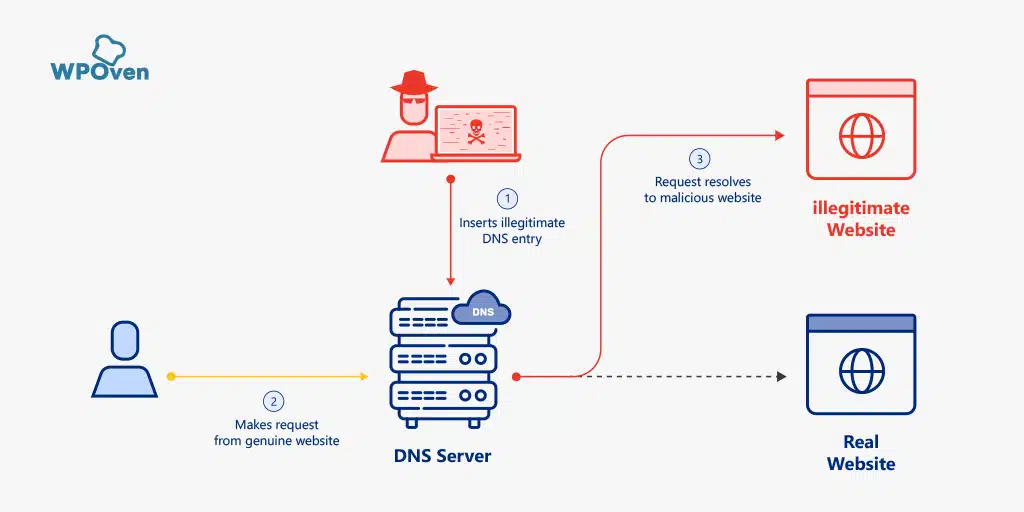

โดยทั่วไป พิษจาก DNS หรือที่รู้จักในชื่อ DNS cache spoofing หรือ DNS spoofing ไม่ว่าคุณจะเรียกมันว่าอย่างไร เป็นหนึ่งในการโจมตีทางไซเบอร์ที่หลอกลวงที่สุด ซึ่งแฮกเกอร์เปลี่ยนเส้นทางการรับส่งข้อมูลของเว็บไซต์ไปยังเว็บไซต์ที่เป็นอันตรายอื่นหรือเว็บปลอมอย่างชาญฉลาด เซิร์ฟเวอร์ หรือแฮกเกอร์สามารถจำกัดผู้เข้าชมให้โหลดเว็บไซต์ที่ปลอมแปลงได้

เว็บไซต์ที่เป็นอันตรายหรือปลอมเหล่านี้แอบอ้างเป็นเว็บไซต์จริงและทำให้แฮกเกอร์สามารถขโมยข้อมูลที่ละเอียดอ่อนของผู้เข้าชมได้อย่างง่ายดาย เช่น ข้อมูลบัตรเครดิต รายละเอียดธนาคาร รหัสผ่าน หรือข้อมูลส่วนบุคคล

ขณะเยี่ยมชมเว็บไซต์ปลอมหรือปลอม ผู้เข้าชมอาจไม่เห็นสิ่งคาว เว็บไซต์อาจดูปกติเหมือนเว็บไซต์ดั้งเดิมและทำงานได้ตามปกติ ซึ่งดูเหมือนว่าทุกอย่างจะปลอดภัย

หรือในอีกกรณีหนึ่ง ผู้เข้าชมอาจพบว่าเป็นการยากที่จะโหลดซ้ำเว็บไซต์ที่ปลอมแปลงโดยไม่ทราบว่าไซต์ถูกแฮ็ก พวกเขาพยายามโหลดเว็บไซต์ซ้ำหลายครั้งหรือมากกว่านั้นและจากความหงุดหงิดตำหนิ บริษัท เว็บโฮสติ้ง

วิธีที่ดีที่สุดในการจัดการกับการเป็นพิษของ DNS คือการป้องกัน บทความนี้จะพยายามสำรวจคำศัพท์ทุกคำที่เกี่ยวข้องกับการเป็นพิษของ DNS ซึ่งต้องทราบและแบ่งปันวิธีที่ดีที่สุดเพื่อป้องกันไม่ให้เกิดขึ้น

ดังนั้น อ่านบทความนี้จนจบและเรียนรู้ทุกอย่างเกี่ยวกับการเป็นพิษของ DNS อย่างครอบคลุม มาเริ่มกันเลย!

DNS เป็นพิษหรือที่เรียกว่า DNS Spoofing คืออะไร?

ดังที่เราได้กล่าวไปแล้วในส่วนแนะนำว่าการวางยาพิษ DNS เป็นการโจมตีทางไซเบอร์อีกประเภทหนึ่ง ซึ่งโดยทั่วไปแล้วแฮ็กเกอร์จะแอบอ้างเป็นเว็บไซต์เหมือนกับเว็บไซต์ดั้งเดิม และทำให้พวกเขาขโมยข้อมูลที่ละเอียดอ่อนของผู้เยี่ยมชมได้ง่ายขึ้น

โดยทั่วไปแล้ว การแอบอ้างเป็นเว็บไซต์นี้ทำขึ้นเพื่อทำการฟิชชิ่งออนไลน์หรือขัดขวางการไหลปกติของการเข้าชมเว็บ

แฮกเกอร์สามารถใช้เทคนิคการแฮ็กนี้ได้โดยค้นหาช่องโหว่ภายในระบบชื่อโดเมน (DNS) เมื่อพวกเขาค้นพบช่องโหว่หรือช่องโหว่ทั้งหมดได้สำเร็จ พวกเขาเปลี่ยนเส้นทางการรับส่งข้อมูลจากเว็บไซต์ดั้งเดิมไปยังเว็บไซต์ปลอม

หากคุณไม่รู้อะไรเกี่ยวกับคำว่า DNS หรือไม่รู้ว่ามันทำงานอย่างไร? โปรดดูบทความเฉพาะของเราใน ” DNS คืออะไร? ชื่อโดเมนทำงานอย่างไร ” และเรียนรู้คำศัพท์ต่าง ๆ ที่เกี่ยวข้องกับมันและฟังก์ชั่นการใช้งานอย่างละเอียดถี่ถ้วน

เพื่อให้เข้าใจสิ่งนี้มากขึ้น ให้เราพิจารณาตัวอย่าง สมมติว่ามีคนขอที่อยู่บ้านของคุณ แต่คุณไม่ต้องการให้พวกเขามาที่บ้านของคุณ แต่คุณให้ที่อยู่ปลอมแก่พวกเขาแทน ในการทำให้สิ่งต่าง ๆ ดูเหมือนจริง คุณไปยังที่อยู่ปลอมนั้นและเปลี่ยนหมายเลขถนนและบ้านทั้งหมด เพื่อที่พวกเขาจะได้ลงเอยที่บ้านหรือปลายทางที่ไม่ถูกต้องโดยไม่ต้องสงสัย

DNS Poisoning ทำงานอย่างไรและเกิดจากอะไร

กลไกทั้งหมดของการเป็นพิษของ DNS นั้นเกี่ยวข้องกับพื้นฐานของวิธีการทำงานของอินเทอร์เน็ตและวิธีที่อินเทอร์เน็ตสามารถกำหนดเส้นทางผู้ใช้ไปยังเว็บไซต์ปลายทางได้

เช่นเดียวกับที่อยู่บ้านของคุณหรือสถานที่ใดๆ ในโลกที่มีพิกัดเฉพาะ อุปกรณ์และเซิร์ฟเวอร์ทุกเครื่องมีที่อยู่ IP ที่ไม่ซ้ำกันและแตกต่างออกไป ซึ่งเปรียบได้กับที่อยู่บ้านจริงของเรา ที่อยู่ IP หรืออินเทอร์เน็ตโปรโตคอลเหล่านี้โดยพื้นฐานแล้วคือชุดตัวเลขที่เชื่อมต่อกับทุกอุปกรณ์ในเครือข่ายและใช้อินเทอร์เน็ตโปรโตคอลเพื่อการสื่อสาร

ทุกเว็บไซต์ที่คุณเยี่ยมชมมีชื่อโดเมนเฉพาะที่ช่วยให้ผู้ใช้อินเทอร์เน็ตสามารถจดจำและระบุชื่อเหล่านี้ได้ง่ายในส่วนหน้า แต่ในส่วนแบ็คเอนด์นั้นทำงานแตกต่างกัน เมื่อผู้ใช้ป้อน URL ของเว็บไซต์หรือที่อยู่ในแถบที่อยู่ของเบราว์เซอร์ DNS หรือเซิร์ฟเวอร์ชื่อโดเมนจะจับคู่ชื่อโดเมนกับที่อยู่ IP ที่เหมาะสมทันทีและกำหนดเส้นทางการรับส่งข้อมูล

ณ จุดนี้ แฮกเกอร์ใช้ประโยชน์จากช่องโหว่และช่องโหว่ทั้งหมดเพื่อเปลี่ยนเส้นทางการรับส่งข้อมูลเว็บทั้งหมดไปยังเว็บไซต์ปลอม ที่จริงแล้ว แฮกเกอร์แทรกซึมเซิร์ฟเวอร์ DNS และทำการเปลี่ยนแปลงบางอย่างในไดเร็กทอรีที่ชี้ผู้ใช้ไปยังที่อยู่ IP อื่นที่ผิดกฎหมาย กระบวนการนี้เรียกว่าพิษ DNS

หลังจากที่แฮกเกอร์สามารถแทรกซึมเซิร์ฟเวอร์ DNS ได้สำเร็จ และสามารถชี้การเข้าชมเว็บไปยังเว็บไซต์ที่ผิดกฎหมาย ส่วนการเปลี่ยนเส้นทางนี้เรียกว่าการปลอมแปลง DNS สับสนระหว่างการเป็นพิษของ DNS และการปลอมแปลง DNS หรือไม่? ไม่ต้องกังวล ข้อสงสัยทั้งหมดของคุณจะถูกไขให้กระจ่างในหัวข้อถัดไป

นี่ไม่ใช่จุดจบ พิษของแคช DNS จะนำกระบวนการทั้งหมดนี้ไปอีกขั้นหนึ่ง หลังจากเสร็จสิ้นการวางยาพิษ DNS เบราว์เซอร์ของผู้ใช้จะจัดเก็บที่อยู่ IP ของเว็บไซต์ปลอมไว้ในหน่วยความจำแคช

ด้วยเหตุนี้ เมื่อใดก็ตามที่ผู้ใช้พยายามเยี่ยมชมเว็บไซต์ดั้งเดิม เว็บไซต์นั้นจะเปลี่ยนเส้นทางไปยังเว็บไซต์ปลอมโดยอัตโนมัติ ถึงแม้ว่าปัญหาจะได้รับการแก้ไขแล้วก็ตาม แต่มันเป็นไปได้อย่างไร? ไม่มีโปรโตคอลความปลอดภัยหรือไม่? ให้เราหา

คุณอาจ เคยได้ยินเกี่ยวกับการโจมตี DDoS ซึ่งค่อนข้างคล้ายกับ DNS Poisoning โปรดดูโพสต์นี้ใน ” คู่มือฉบับสมบูรณ์เกี่ยวกับการโจมตี DDoS” และเรียนรู้เพิ่มเติมเกี่ยวกับมัน

เหตุใด DNS Cache Poisoning จึงเกิดขึ้น

สาเหตุหลักประการหนึ่งที่ทำให้การเป็นพิษของแคช DNS นี้เกิดขึ้นคือระบบที่อ่อนแอทั้งหมดของการกำหนดเส้นทางการรับส่งข้อมูลเว็บ เซิร์ฟเวอร์ DNS ใช้ UDP หรือ User Datagram Protocol ซึ่งไม่จำเป็นต้องตรวจสอบข้อมูลที่จำเป็นระหว่างผู้ส่งและผู้รับระหว่างการสื่อสาร

ในขณะที่ TCP หรือ Transmission Communication Protocol คุณจะพบว่าทั้งผู้ส่งและผู้รับจำเป็นต้องทำการจับมือกันเพื่อเริ่มการสื่อสารและทำการยืนยันตัวตนของอุปกรณ์ด้วย

ดังนั้น UDP นี้จึงเป็นโอกาสสำหรับแฮกเกอร์ที่จะส่งข้อความผ่านมันและแสร้งทำเป็นว่าเป็นการตอบกลับจากเซิร์ฟเวอร์ที่ถูกต้องโดยใช้ข้อมูลประจำตัวปลอม เนื่องจากไม่มีสิ่งอำนวยความสะดวกในการยืนยันเพิ่มเติม หากตัวแก้ไข DNS ได้รับการตอบกลับปลอม ก็จะยอมรับและแคชข้อมูลโดยไม่ต้องสงสัย

แม้ว่ากระบวนการแคช DNS จะมีข้อบกพร่อง ช่องโหว่ หรือช่องโหว่ที่มีอยู่มากเกินไป การทำการโจมตี DNS เป็นพิษนั้นไม่ง่ายอย่างที่คิด ในการทำให้สิ่งนี้เกิดขึ้น แฮ็กเกอร์ต้องส่งการตอบกลับปลอมอย่างรวดเร็วภายในเวลาไม่กี่มิลลิวินาที ก่อนที่การตอบกลับจากเนมเซิร์ฟเวอร์ที่ถูกต้องจะเข้ามา

DNS Poisoning กับ DNS Spoofing

คุณอาจเคยเห็น ทั้งเงื่อนไข DNS เป็นพิษและการปลอมแปลง DNS ถือว่าเหมือนกันและมักใช้แทนกันได้ แต่มีความแตกต่างเล็กน้อยระหว่างสองสิ่งนี้:

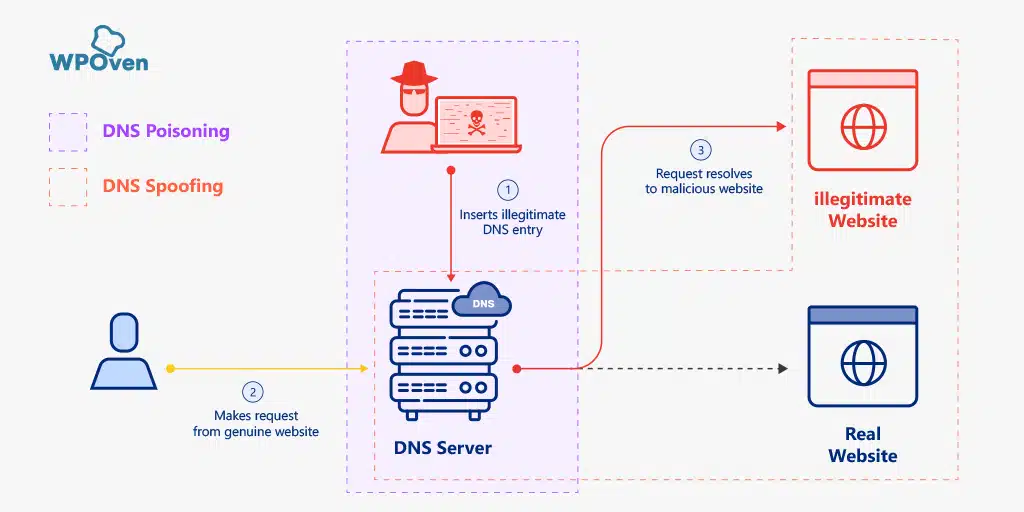

- พิษ DNS – เป็นกระบวนการหรือวิธีการที่แฮ็กเกอร์หรือผู้โจมตีแทรกซึม DNS และทำการเปลี่ยนแปลงบางอย่างกับข้อมูลเพื่อเปลี่ยนเส้นทางการรับส่งข้อมูลเว็บไปยังเว็บไซต์ที่ผิดกฎหมาย

- การปลอมแปลง DNS – ในขณะที่การปลอมแปลง DNS เป็นผลลัพธ์สุดท้ายของการวางยาพิษ DNS ซึ่งการรับส่งข้อมูลถูกเปลี่ยนเส้นทางไปยังเว็บไซต์ที่เป็นอันตรายเนื่องจากการเป็นพิษของแคช DNS

กล่าวอีกนัยหนึ่ง เราสามารถพูดได้ว่า DNS เป็นพิษเป็นกระบวนการ และการปลอมแปลง DNS เป็นผลลัพธ์สุดท้าย

อะไรคือภัยคุกคามที่ใหญ่ที่สุดเนื่องจากการเป็นพิษของ DNS?

การวางยาพิษ DNS เป็นหนึ่งในการโจมตีที่มีชื่อเสียงที่สุดที่อาจสร้างความเสียหายให้กับทุกคนหรือองค์กรใดๆ เหตุการณ์นี้รุนแรงมากจนเมื่อคุณตกเป็นเหยื่อแล้ว การตรวจจับและแก้ไขปัญหาจะกลายเป็นเรื่องยากมาก

เป็นเพราะหลังจากการเป็นพิษของ DNS สิ่งที่เลวร้ายที่สุดที่เกิดขึ้นกับอุปกรณ์ใด ๆ คือการเป็นพิษของแคช DNS ซึ่งแก้ไขได้ยากมากเพราะผู้ใช้จะถูกเปลี่ยนเส้นทางโดยอัตโนมัติไปยังเว็บไซต์ที่เป็นอันตรายครั้งแล้วครั้งเล่า

นอกจากนั้น ยังเป็นเรื่องยากมากที่จะสงสัยหรือตรวจพบการเป็นพิษของ DNS โดยเฉพาะอย่างยิ่งในกรณีที่แฮกเกอร์เปลี่ยนเส้นทางการเข้าชมเว็บไซต์ของคุณไปยังเว็บไซต์ปลอมที่แอบอ้างซึ่งมีลักษณะเหมือนกันทุกประการ

เป็นผลให้ผู้ชมป้อนข้อมูลที่สำคัญของพวกเขาตามปกติโดยไม่มีข้อสงสัยใด ๆ และทำให้ตนเองหรือองค์กรมีความเสี่ยงสูง

การโจรกรรมข้อมูลที่สำคัญ

การวางยาพิษ DNS ช่วยให้แฮ็กเกอร์เปลี่ยนเส้นทางการเข้าชมเว็บไซต์ของคุณไปยังของปลอมที่แอบอ้างเป็นของคุณจริงๆ และขโมยข้อมูลที่ละเอียดอ่อนของผู้เข้าชม เช่น รายละเอียดบัตรเครดิต ข้อมูลการเข้าสู่ระบบและรหัสผ่าน รายละเอียดธนาคาร หรือคีย์ความปลอดภัย เป็นต้น

การติดไวรัสและมัลแวร์ในอุปกรณ์

เมื่อแฮกเกอร์สามารถเปลี่ยนเส้นทางการเข้าชมเว็บไซต์ของคุณไปยังเว็บไซต์ปลอมแปลงที่เป็นอันตรายและผิดกฎหมายได้ พวกเขาก็จะสามารถแพร่เชื้อไปยังอุปกรณ์ของผู้เยี่ยมชมได้ด้วยการติดตั้งซอฟต์แวร์ที่เป็นอันตรายหรือโฮสต์ไวรัสไว้กับอุปกรณ์ ซึ่งอาจนำไปสู่การกระทำผิดอื่นๆ อีกหลายอย่าง เช่น การแพร่ระบาดในอุปกรณ์อื่นๆ ที่พวกเขาติดต่อ และปล่อยให้พวกเขาขโมยข้อมูลที่ละเอียดอ่อน

การบล็อกการอัปเดตความปลอดภัย

แฮกเกอร์ยังสามารถใช้ DNS Poisoning เพื่อเปลี่ยนเส้นทางการรับส่งข้อมูลจากผู้ให้บริการความปลอดภัยและบล็อกพวกเขาเพื่อรับการอัปเดตและแพตช์ความปลอดภัยเป็นประจำ การโจมตีประเภทนี้มีผลกระทบในระยะยาวและอาจรุนแรงส่งผลให้ความปลอดภัยเว็บไซต์โดยรวมลดลง และมีแนวโน้มที่จะโจมตีประเภทอื่น เช่น ไวรัสและมัลแวร์

ข้อจำกัดของรัฐบาล

นอกเหนือจากภัยคุกคามที่ร้ายแรง การวางยาพิษ DNS ยังเป็นประโยชน์ต่อรัฐบาลในแง่ของการจำกัดหรือห้ามข้อมูลสำคัญบางอย่างที่จะเข้าถึงในสาธารณสมบัติ ด้วยความช่วยเหลือของเทคนิคนี้ รัฐบาลสามารถควบคุมพลเมืองของตนได้โดยการห้ามไม่ให้เข้าชมเว็บไซต์บางแห่งที่พวกเขาไม่ได้ตั้งใจดู เช่น เว็บไซต์ Dark ข้อมูลทางการทหาร เป็นต้น

จะป้องกัน DNS Poisoning ได้อย่างไร?

มีคำกล่าวอยู่เสมอว่า “ การป้องกันดีกว่าการรักษา ” และยังอาจทำให้คุณเสียค่าใช้จ่ายมากขึ้นในการแก้ไขปัญหามากกว่าการป้องกัน ท้ายที่สุดแล้ว เมื่ออุปกรณ์ของคุณติดพิษ DNS และเว็บไซต์ของคุณล่ม ผู้เยี่ยมชมจะไม่ตำหนิแฮกเกอร์ในเรื่องนี้ แต่จะตำหนิคุณหรือบริษัทของคุณโดยตรง

แม้ว่าการป้องกันจำเป็นสำหรับการเป็นพิษของ DNS ที่เกิดขึ้น แต่ก็ไม่ง่ายอย่างนั้น มาดูกันว่าคุณจะทำอะไรได้บ้างจากฝั่งของคุณ

ใช้เว็บโฮสติ้งที่มีชื่อเสียงและปลอดภัย

ขอแนะนำให้เลือกเว็บโฮสติ้งที่มีชื่อเสียงและปลอดภัยตั้งแต่เริ่มต้น และไม่ควรประนีประนอมกับสิ่งนั้น เนื่องจากมีผู้ให้บริการเว็บโฮสติ้งมากมาย คุณควรเลือกผู้ให้บริการที่มีชื่อเสียงและคุณสมบัติด้านความปลอดภัยที่ดีที่สุดในอุตสาหกรรมเท่านั้น

WPOven เป็นหนึ่งในผู้ให้บริการเว็บโฮสติ้งที่มีชื่อเสียงและมีชื่อเสียงในสหรัฐอเมริกา ซึ่งเชื่อมั่นในการมอบประสบการณ์เว็บโฮสติ้งที่ยอดเยี่ยม เว็บไซต์ทั้งหมดที่โฮสต์บน WPOven มีการรักษาความปลอดภัยระดับองค์กรและคุณสมบัติอื่นๆ ที่ไม่มีใครสามารถให้ได้ในราคาที่เหมาะสม คุณลักษณะด้านความปลอดภัยระดับสูงบางอย่างของ WPOven ที่คุณไม่ควรพลาดคือ:

- ฟรี Let's encrypt-based SSL สำหรับไซต์ทั้งหมดของคุณ

- เซิร์ฟเวอร์ชุบแข็ง

- ไฟร์วอลล์แอปพลิเคชันเว็บ

- การป้องกันบอทในตัว

- การสแกนป้องกันมัลแวร์ เป็นประจำ

- 24X7 WordPress Expert support

- การรวม Cloudflare ทั่วโลก

- การแสดงละครไม่จำกัด

- สำรองข้อมูลนอกสถานที่ทุกวันและกู้คืน 1 คลิก

- รองรับการป้องกันการแฮ็ก

- การอัปเดตอัตโนมัติและปลอดภัย เป็นต้น

หากต้องการเรียนรู้เพิ่มเติม คุณสามารถตรวจสอบหน้าเฉพาะของเราใน ” โฮสติ้ง WordPress ที่มีความปลอดภัยสูง“

เปิดใช้งานส่วนขยายความปลอดภัย DNS (DNSSEC)

การเปิดใช้งาน DNSSEC อาจเป็นขั้นตอนที่สำคัญที่สุดขั้นตอนหนึ่งที่จะช่วยคุณป้องกันการเป็นพิษของ DNS หรือการปลอมแปลง DNS DNSSEC จะเพิ่มชั้นของการตรวจสอบสิทธิ์ที่ขาดในโปรโตคอลอินเทอร์เน็ตทั่วไปของคุณสำหรับการตรวจสอบข้อมูล DNS

ใช้ซอฟต์แวร์ DNS การป้องกันในตัว

ซอฟต์แวร์ DNS บางตัวมาพร้อมกับคุณสมบัติการป้องกันในตัว คุณต้องพูดคุยกับนักพัฒนาและยืนยันสิ่งเดียวกันก่อนทำการติดตั้ง

ทำให้ระบบของคุณทันสมัยอยู่เสมอ

ขอแนะนำเสมอว่าคุณต้องทำให้ระบบของคุณทันสมัยอยู่เสมอด้วยเวอร์ชันล่าสุดหรือคำจำกัดความที่พร้อมใช้งาน ในทำนองเดียวกัน DNS ของคุณต้องได้รับการอัปเดตเป็นประจำ ซึ่งมักจะเพิ่มโปรโตคอลความปลอดภัยใหม่ การแก้ไขจุดบกพร่องและลบช่องโหว่ก่อนหน้านี้ นอกจากนั้น การอัปเดตล่าสุดยังช่วยให้คุณพร้อมสำหรับการเปลี่ยนแปลงในอนาคต

จำกัดคำขอ DNS

การจำกัดหรือจำกัดคำขอ DNS สำหรับพอร์ตที่เปิดอยู่จะช่วยให้คุณหลีกเลี่ยงคำขอที่ล้นออกมา ซึ่งอาจทำให้ข้อมูลของคุณติดลบได้

เปิดใช้งานการเข้ารหัสข้อมูลเสมอ

การเปิดใช้งานการเข้ารหัสข้อมูลในคำขอ DNS รวมถึงการตอบกลับยังมีประโยชน์ในการป้องกันการเป็นพิษของ DNS ซึ่งเป็นการเพิ่มระดับการป้องกันเพิ่มเติมซึ่งยากสำหรับแฮกเกอร์ที่จะสกัดกั้นข้อมูลและดำเนินการผิดต่อไป

ตัวอย่างเช่น แฮ็กเกอร์สามารถแทรกซึมเข้าไปใน DNS ของคุณและจัดการเพื่อสกัดกั้นข้อมูลนั้นโดยบังเอิญ พวกเขาก็ยังไม่สามารถทำอะไรได้ เป็นเพราะว่าข้อมูลถูกเข้ารหัส ข้อมูลจึงไม่สามารถอ่านได้ และแฮกเกอร์จะไม่สามารถใช้ข้อมูลนั้นเพื่อแอบอ้างเป็นเว็บไซต์ดั้งเดิมได้

จะตรวจจับ DNS เป็นพิษได้อย่างไร?

ตอนนี้ หากคุณต้องการตรวจสอบว่าเว็บไซต์ของคุณตกเป็นเหยื่อของ DNS Poisoning หรือไม่ คุณต้องตรวจสอบสิ่งต่อไปนี้:

- ปริมาณการใช้เว็บไซต์ของคุณลดลงอย่างไม่คาดคิดอาจเป็นสัญญาณของ DNS ที่เป็นพิษ เนื่องจากการเข้าชมเว็บไซต์ของคุณทั้งหมดจะถูกเปลี่ยนเส้นทางไปยังเว็บไซต์ที่ผิดกฎหมาย

- ลองเข้าถึงเว็บไซต์ของคุณจากอุปกรณ์อื่นหรือใช้ VPN และดูว่าเว็บไซต์ของคุณถูกเปลี่ยนเส้นทางไปยังเว็บไซต์ที่ไม่คุ้นเคยหรือไม่ ถ้าใช่ แสดงว่าแคช DNS ของคุณถูกวางยาพิษ

- หากคุณสังเกตเห็นกิจกรรม DNS ที่น่าสงสัยที่พบในโดเมน ไม่ว่าจะมาจากแหล่งเดียวไปยังโดเมนเดียวหรือหลายโดเมน

แนวทางต่างๆ ในการแก้ไข DNS Poisoning

สำหรับตอนนี้ คุณทราบแล้วว่า DNS Poisoning เกิดขึ้นได้อย่างไร ภัยคุกคามที่เป็นไปได้ มาตรการป้องกัน และวิธีที่คุณสามารถตรวจจับได้ แต่ถ้าคุณโชคร้ายพอ และเว็บไซต์ของคุณตกเป็นเหยื่อของการเป็นพิษของ DNS คุณจะแก้ไขได้อย่างไร ให้เราตรวจสอบวิธีการบางอย่างที่สามารถช่วยคุณจัดการกับมันได้

เรียกใช้โปรแกรมป้องกันมัลแวร์

หากคุณสามารถตรวจพบ DNS เป็นพิษได้ สิ่งแรกที่คุณต้องทำคือต้องแน่ใจว่าไม่มีการติดมัลแวร์ที่เกิดขึ้น เพื่อให้แน่ใจว่า ให้เรียกใช้โปรแกรมป้องกันมัลแวร์และดูว่าสามารถตรวจจับและแก้ไขปัญหาได้หรือไม่ อย่างไรก็ตาม โปรแกรมป้องกันมัลแวร์บางโปรแกรมยังไม่สามารถตรวจจับและแก้ไขปัญหาการเป็นพิษของ DNS ได้ ดังนั้นคุณจึงไม่สามารถพึ่งพาได้ทั้งหมด

คุณต้องระลึกไว้เสมอว่าทุกการติดมัลแวร์ทำงานแตกต่างกัน และด้วยเหตุนี้จึงต้องใช้แนวทางอื่นในการแก้ไข

แก้ไขพิษ DNS ด้วยตนเอง

หากโปรแกรมป้องกันมัลแวร์ใช้ไม่ได้ผล วิธีที่สองที่คุณลองทำได้คือดำเนินการด้วยตนเอง สำหรับสิ่งนั้น สิ่งแรกที่คุณต้องทำคือปิดอุปกรณ์อินเทอร์เน็ต (Wi-Fi) ของคุณโดยสมบูรณ์ หรือถอดสายเคเบิลเครือข่ายของพีซี ดังนั้น พีซีจะไม่สามารถดาวน์โหลดโค้ดที่เป็นอันตรายใดๆ เพิ่มเติมในขณะที่คุณกำลังพยายามแก้ไขปัญหา

เมื่อคุณยกเลิกการเชื่อมต่ออุปกรณ์จากแหล่งเครือข่ายใด ๆ เรียบร้อยแล้ว ก็ถึงเวลาเริ่มต้น กลไกการเป็นพิษของ DNS ทั้งหมดขึ้นอยู่กับการเปลี่ยนเส้นทางกระบวนการแก้ไขชื่อ Windows

ในความเป็นจริง ระบบปฏิบัติการ Windows เองใช้กลไกการจำแนกชื่อหลายแบบ ซึ่งส่วนใหญ่เป็นเพียงสิ่งตกค้างจากวันแรกๆ

นี่คือวิธีการทำงานของการแก้ไขชื่อ Windows เมื่อ windows พยายามแก้ไขชื่อ สิ่งแรกที่ทำคือตรวจสอบว่าชื่อนั้นไม่ใช่ของตัวเอง จากนั้นจึงดำเนินการตรวจสอบไฟล์ Hosts การตรวจสอบไฟล์โฮสต์เป็นสิ่งจำเป็น เนื่องจากเป็นหนึ่งในเป้าหมายยอดนิยมสำหรับแฮกเกอร์ที่จะโจมตี

ในกรณีที่ Windows ไม่สามารถแก้ไขชื่อโฮสต์ผ่านไฟล์โฮสต์ ก็จะไม่มีทางเลือกอื่นนอกจากใช้ DNS แม้ว่า DNS จะไม่ทำงาน แต่ Windows OS จะใช้ NetBIOS เป็นตัวเลือกสุดท้าย

เนื่องจากกลไกการแก้ปัญหาชื่อทั้งหมดได้รับการจัดการและควบคุมโดยรีจิสทรีของ Windows ขอแนะนำเป็นอย่างยิ่งว่าคุณควรสำรองข้อมูลอุปกรณ์ของคุณก่อนแล้วจึงดำเนินการแก้ไขรีจิสทรีต่อไป เป็นเพราะถ้ามีอะไรผิดพลาดก็อาจทำให้ระบบปฏิบัติการทั้งหมดของคุณเสียหายได้

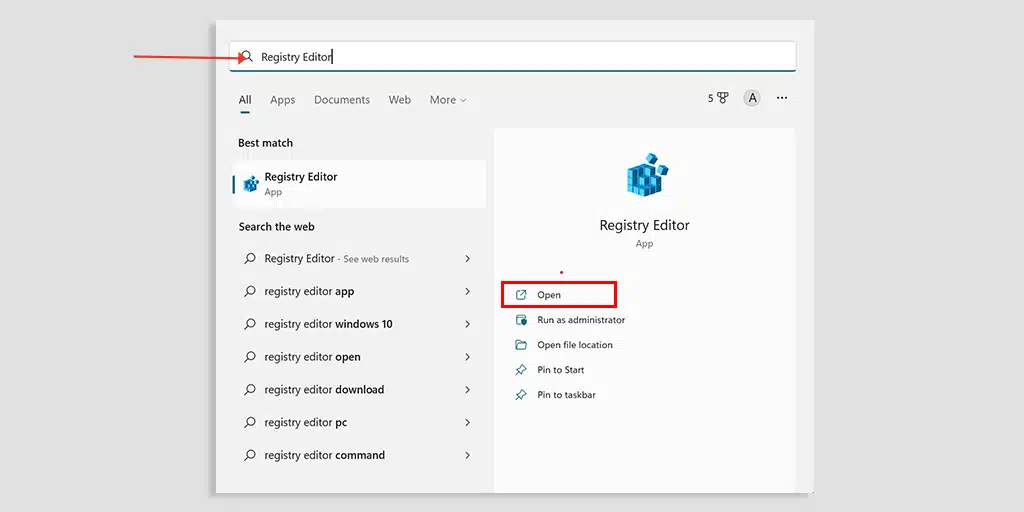

ตอนนี้เปิด Registry Editor คุณจะพบมันใน Windows OS ของคุณโดยเพียงแค่ค้นหาในแถบเมนูดังที่แสดงในภาพด้านล่าง

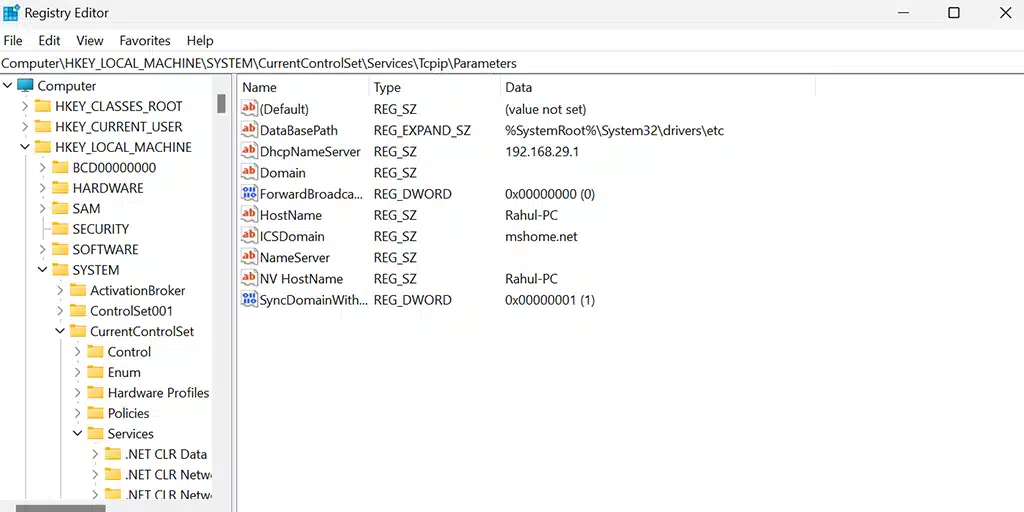

ใน Registry Editor ให้ไปที่ HKEY_LOCAL_MACHINE > SYSTEM > CurrentControlSet > Services > Tcpip > Parameters ดังที่เราได้กล่าวไปแล้ว windows เริ่มต้นกระบวนการแก้ไขชื่อโดยตรวจสอบว่าชื่อโฮสต์เป็นของตัวเองหรือไม่ ดังนั้นในคีย์ HostName คุณจะพบว่าชื่อโฮสต์ของระบบถูกเก็บไว้ดังที่แสดงด้านล่าง

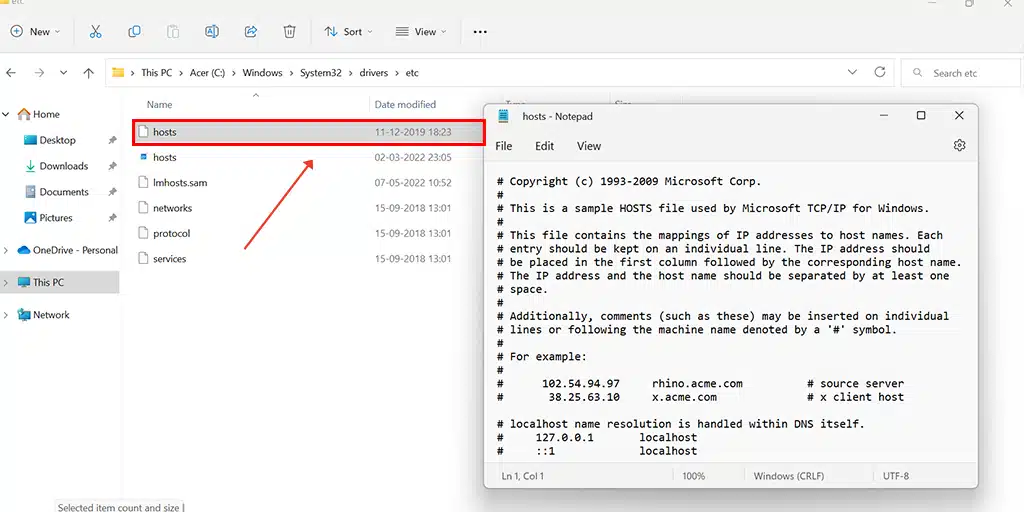

หลังจากตรวจสอบชื่อโฮสต์แล้ว ขั้นตอนต่อไป ระบบปฏิบัติการจะทำการตรวจสอบไฟล์โฮสต์ ผู้ใช้ Windows 10 และ 11 สามารถค้นหาตำแหน่งของไฟล์โฮสต์ได้ที่ C:\Windows\System32\Drivers\etc ตามค่าเริ่มต้น ทุกความคิดเห็นที่กล่าวถึงในไฟล์โฮสต์ควรเริ่มต้นด้วยเครื่องหมายปอนด์ (#) เว้นแต่คุณจะทำการเปลี่ยนแปลงบางอย่าง

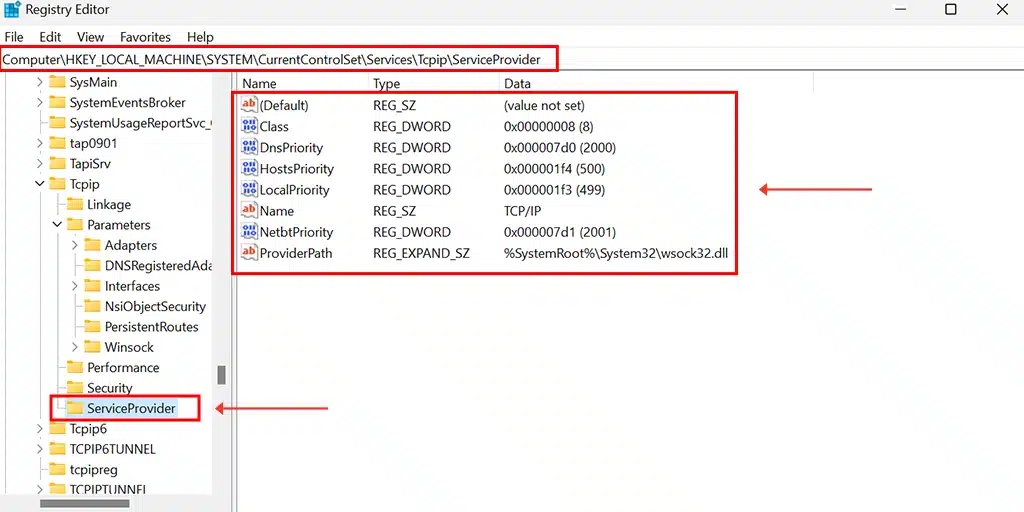

ดังที่เราได้กล่าวไปแล้วก่อนหน้านี้เกี่ยวกับกลไกการแก้ไขชื่อทั้งหมดและลำดับของกลไกนั้นได้รับการจัดการโดยรีจิสทรีเอง คุณสามารถตรวจสอบและตรวจสอบคำสั่งซื้อได้โดยไปที่ตำแหน่ง HEKY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\ServiceProvider ใน ตัวแก้ไขรีจิสทรี

ตอนนี้ คุณจะเห็นว่ามีรายการต่างๆ ที่พร้อมใช้งาน เช่น Dns Priority, HostsPriority, LocalPriority และ NEtbtPriority แต่ละคนได้รับหมายเลขที่ไม่ซ้ำกันซึ่งแสดงถึงลำดับชั้นของลำดับความสำคัญ ยิ่งค่าตัวเลขสูง ลำดับความสำคัญยิ่งต่ำ และในทางกลับกัน ดังนั้น LocalPriority ที่มีค่าตัวเลขที่กำหนดเป็น (499) จะแสดงลำดับความสำคัญที่สูงกว่า HostPriority โดยมีค่าตัวเลขที่กำหนด (500)

หากคุณไม่ชอบที่จะลงลึกไปมากกว่านี้ มีสองสิ่งสำคัญที่คุณสามารถทำได้จากด้านข้างของคุณ สิ่งแรกที่ต้องตรวจสอบและยืนยันการกำหนดค่าที่อยู่ IP ของคุณคือ ตรวจสอบให้แน่ใจว่าอุปกรณ์ของคุณไม่ได้ใช้เซิร์ฟเวอร์ DNS ที่ผิดกฎหมาย

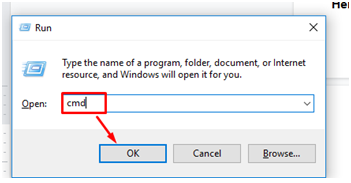

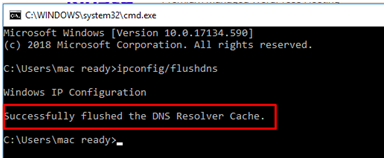

สิ่งที่สองที่คุณสามารถทำได้คือล้างแคช DNS ของคุณโดยสมบูรณ์ เพื่อที่จะได้ปราศจากรายการที่น่าสงสัยใดๆ ในการดำเนินการนี้ สิ่งที่คุณต้องทำคือเปิดพรอมต์คำสั่งบนพีซีที่ใช้ Windows ของคุณและทำตามขั้นตอนง่าย ๆ ด้านล่างนี้:

นี่คือขั้นตอนในการล้างหน้าต่างเพื่อล้าง DNS –

- เข้าสู่โหมดพรอมต์คำสั่ง:

- ก. กดปุ่ม Windows + R บนแป้นพิมพ์

- นี่จะเป็นการเปิดกล่องเล็ก ๆ สำหรับ Run Commands

- ป้อน CMD ในช่องแล้วกด Enter

- มันจะเปิดหน้าจอพร้อมรับคำสั่ง

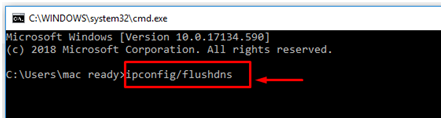

- เข้า ipconfig/flushdns แล้วกด Enter ดังรูปด้านล่าง

- มันจะแสดงข้อความความสำเร็จเป็นการยืนยัน DNS Flush

ไม่มีกฎเกณฑ์ที่ชัดเจนในการแก้ไขการติดไวรัส DNS การติดเชื้อแต่ละครั้งมีความแตกต่างกันและต้องใช้วิธีการที่แตกต่างกันเพื่อจัดการกับพวกเขา แต่สำหรับการติดไวรัสใดๆ คุณต้องพยายามแก้ไขด้วยโปรแกรมป้องกันมัลแวร์ก่อนที่จะย้ายไปยังวิธีการด้วยตนเอง

ตัวอย่างการเป็นพิษของ DNS

มีการรายงานกรณีการเป็นพิษของ DNS จำนวนมากซึ่งกรณีที่มีรายละเอียดสูงบางกรณีมีการกล่าวถึงด้านล่าง:

ตามรายงานของ The Register สื่อข่าวเทคโนโลยีชื่อดังของสหรัฐอเมริกาในปี 2018 เครือข่าย Amazon AWS ถูกจี้โดยกลุ่มโจรที่ขโมยเงินดิจิทัลจำนวนหนึ่งจาก MYEtherWallet

กลุ่มโจรสามารถแทรกซึมเครือข่าย AWS และดำเนินการพิษ DNS เนื่องจากพวกเขาสามารถเปลี่ยนเส้นทางการรับส่งข้อมูลทั้งหมดจากโดเมนที่โฮสต์บนเครือข่ายไปยังเว็บไซต์ปลอมแปลง

หนึ่งในเหยื่อหลักของการโจมตีนี้คือเว็บไซต์สกุลเงินดิจิทัลที่มีชื่อเสียง Myetherwallet.com โจรสามารถเปลี่ยนเส้นทางการรับส่งข้อมูลทั้งหมดของ myetherwallet.com ไปยังเว็บไซต์ที่เป็นอันตรายซึ่งปลอมแปลงเป็นเว็บไซต์จริงและขโมยข้อมูลที่ละเอียดอ่อนทั้งหมด เช่น ข้อมูลรับรองการเข้าสู่ระบบของผู้เยี่ยมชม

เป็นผลให้โจรใช้ข้อมูลนี้เพื่อเข้าสู่บัญชี myetherwallet จริงและระบายเงินทั้งหมด

มีการประเมินว่าโจรสามารถโอน Ethereum ได้ประมาณ 17 ล้านดอลลาร์ ไปยังกระเป๋าเงินของตัวเองเมื่อเวลาผ่านไป

สรุป

การโจมตี DNS ไม่ใช่เรื่องใหม่อีกต่อไปและมีมานานแล้ว วิธีที่ดีที่สุดในการจัดการกับการโจมตีดังกล่าวในอนาคตคือการปฏิบัติตามมาตรการป้องกันที่เข้มงวดและเข้มงวดมากกว่าที่จะมองหาวิธีแก้ปัญหา

เป็นเพราะการโจมตีประเภทนี้ยากต่อการตรวจจับ และทุกการติดเชื้อสามารถแตกต่างไปจากที่อื่น ดังนั้น วิธีแก้ปัญหาจึงไม่ได้รับการแก้ไข สิ่งที่ดีที่สุดที่คุณสามารถทำได้จากด้านข้างของคุณคือการโฮสต์เว็บไซต์ของคุณบนเว็บไซต์โฮสติ้งที่เชื่อถือได้ เชื่อถือได้ และมีชื่อเสียง และเพลิดเพลินไปกับความอุ่นใจ

หากคุณต้องการเพิ่มประเด็นหรือมีข้อสงสัยโปรดแจ้งให้เราทราบในส่วนความคิดเห็นด้านล่าง

การเลือกโฮสต์เว็บที่เหมาะสมสามารถช่วยคุณให้รอดพ้นจากการโจมตีของแฮ็กเกอร์ ภัยคุกคามด้านความปลอดภัย ปัญหาการจัดการเว็บไซต์ และอื่นๆ อีกมากมาย คุณสามารถสัมผัสกับบริการเว็บโฮสติ้งที่อุ่นใจได้อย่างสมบูรณ์โดยโฮสต์เว็บไซต์ของคุณบนเซิร์ฟเวอร์เฉพาะที่มีความปลอดภัยสูง เชื่อถือได้ และเร็วที่สุด ของ WPOven คุณจะได้รับ

- ฟรี Let's encrypt-based SSL สำหรับไซต์ทั้งหมดของคุณ

- เซิร์ฟเวอร์ชุบแข็ง

- ไฟร์วอลล์แอปพลิเคชันเว็บ

- การป้องกันบอทในตัว

- การสแกนป้องกันมัลแวร์ เป็นประจำ

- 24X7 WordPress Expert support

- การรวม Cloudflare ทั่วโลก

- สำรองข้อมูลนอกสถานที่ทุกวันและกู้คืน 1 คลิก

- รองรับการป้องกันการแฮ็ก

- การอัปเดตอัตโนมัติและปลอดภัย เป็นต้น

คุณสามารถมีคุณลักษณะทั้งหมดเหล่านี้และอื่น ๆ อีกมากมายในแผนเดียวเริ่มต้นที่ $16.61 ต่อเดือน พร้อมการโยกย้ายฟรีไม่จำกัด การแสดงละครไม่จำกัด และการ รับประกัน 14 วันโดยปราศจากความเสี่ยง สมัครเลย!

คำถามที่พบบ่อย

ฉันจะรู้ได้อย่างไรว่า DNS ของฉันเป็นพิษ

มีบางวิธีที่คุณสามารถตรวจจับหรือตรวจสอบว่า DNS ของคุณเป็นพิษหรือไม่

1. ตรวจสอบว่าการเข้าชมเว็บไซต์ของคุณลดลงโดยไม่คาดคิดหรือไม่

2. ตรวจสอบ DNS ของคุณเพื่อหากิจกรรมที่น่าสงสัย

3. ลองเข้าถึงเว็บไซต์ของคุณจากอุปกรณ์อื่นหรือใช้ VPN และดูว่าเว็บไซต์ของคุณถูกเปลี่ยนเส้นทางไปยังเว็บไซต์ที่ไม่คุ้นเคยหรือไม่

การโจมตี DNS ที่พบบ่อยที่สุดคืออะไร?

การโจมตี DNS ที่พบบ่อยที่สุดคือ:

1. การโจมตี DDoS

2. การปลอมแปลง DNS

3. DNS ท่วม

4. NXDOMain โจมตี

5. การขุดอุโมงค์ DNS เป็นต้น

เหตุใดแฮกเกอร์จึงใช้ DNS เป็นพิษ

แฮกเกอร์ใช้ DNS เป็นพิษเพื่อทำการปลอมแปลง DNS เนื่องจากการเข้าชมเว็บทั้งหมดจะถูกเปลี่ยนเส้นทางไปยังเว็บไซต์หลอกลวงอื่นที่แอบอ้าง การโจมตีประเภทนี้เปิดประตูให้แฮ็กเกอร์ขโมยข้อมูลที่ละเอียดอ่อนของผู้เข้าชมหรือขัดขวางการเข้าชมเว็บ