ช่องโหว่ในการอัปโหลดไฟล์ - วิธีป้องกันไม่ให้แฮ็กเกอร์ใช้ประโยชน์จากมัน

เผยแพร่แล้ว: 2023-04-19คุณสงสัยว่าเว็บไซต์ของคุณมีช่องโหว่ในการอัปโหลดไฟล์หรือไม่? คุณกังวลว่าแฮ็กเกอร์จะใช้ประโยชน์จากมันเพื่อแฮ็คไซต์ของคุณหรือไม่?

เราหวังว่าจะบอกคุณได้ว่าไม่มีอะไรต้องกังวล แต่ความจริงก็คือ ช่องโหว่ในการอัปโหลดไฟล์เป็นปัญหาร้ายแรง

หากแฮ็กเกอร์พบช่องโหว่นี้ในไซต์ของคุณ พวกเขาสามารถไฮแจ็กไซต์ของคุณและเข้าควบคุมได้อย่างเต็มที่ สิ่งเหล่านี้สามารถสร้างความเสียหายร้ายแรงให้กับไซต์ของคุณโดยการทำให้หน้าเว็บของคุณเสียหาย ลบไฟล์ ขโมยข้อมูล และแม้แต่ส่งอีเมลสแปมไปยังลูกค้าของคุณ คุณสามารถตรวจสอบช่องโหว่ยอดนิยมของ WordPress ได้ที่นี่

ยิ่งไปกว่านั้น สิ่งต่าง ๆ อาจกลายเป็นปัญหาด้านความปลอดภัยที่ใหญ่กว่ามาก เมื่อ Google ตรวจพบการแฮ็ก พวกเขาจะขึ้นบัญชีดำเว็บไซต์ของคุณทันทีเพื่อป้องกันไม่ให้ผู้ใช้ Google เข้าถึงได้ นอกจากนี้ ผู้ให้บริการเว็บเซิร์ฟเวอร์ของคุณจะระงับบัญชีของคุณ

แต่ไม่ต้องกังวล คุณสามารถป้องกันไม่ให้สิ่งเหล่านี้เกิดขึ้นได้โดยทำตามขั้นตอนที่ถูกต้องเพื่อแก้ไขและป้องกันช่องโหว่ในการอัปโหลดไฟล์บนไซต์ของคุณ

ในบทความนี้ เราจะอธิบายว่าช่องโหว่ในการอัปโหลดไฟล์คืออะไร และแสดงวิธีที่มีประสิทธิภาพที่สุดในการป้องกันไซต์ของคุณจากช่องโหว่ดังกล่าว คุณยังสามารถเรียนรู้ว่าแฮ็กเกอร์แฮ็ค WordPress ได้อย่างไร

[lwptocskipHeadingLevel=”h1,h3,h4,h5,h6″skipHeadingText=”ความคิดสุดท้าย”]

ช่องโหว่ในการอัพโหลดไฟล์คืออะไร?

เว็บไซต์ WordPress หลายแห่งให้ตัวเลือกแก่ผู้เข้าชมในการอัปโหลดไฟล์เพื่อวัตถุประสงค์ต่างๆ ตัวอย่างเช่น พอร์ทัลงานจะอนุญาตให้ผู้ใช้อัปโหลดประวัติย่อและใบรับรอง เว็บไซต์ธนาคารจะอนุญาตให้คุณอัปโหลดเอกสารสนับสนุน เช่น ข้อมูลระบุตัวตน ที่อยู่ และหลักฐานรายได้ เมื่อไฟล์ถูกอัปโหลดไปยังไซต์ของคุณ WordPress จะตรวจสอบไฟล์และจัดเก็บไว้ในโฟลเดอร์เฉพาะที่เรียกว่าไดเรกทอรีอัปโหลด

โดยทั่วไป เอกสารหรือไฟล์บางไฟล์ที่ถูกอัปโหลดโดยผู้อัปโหลดไฟล์จะอยู่ในรูปแบบที่ไม่สามารถดำเนินการคำสั่งใดๆ ได้โดยไม่แสดงข้อความแสดงข้อผิดพลาดใดๆ

สำหรับรูปภาพ รูปแบบที่ยอมรับ ได้แก่ png และ jpeg สำหรับเอกสาร รูปแบบรวมถึง PDF และ Docx และสำหรับวิดีโอจะมีนามสกุลไฟล์ mp3 และ mp4 รูปแบบหรือประเภทไฟล์อนุญาตให้คุณดูไฟล์เหล่านี้เท่านั้น

ดังที่เราได้กล่าวไปแล้ว รูปแบบเหล่านี้ไม่สามารถดำเนินการได้ ซึ่งหมายความว่าแม้ว่าจะมีโค้ดที่เป็นอันตรายอยู่ก็ตาม โค้ดดังกล่าวก็ไม่สามารถดำเนินการคำสั่งใดๆ บนไซต์ของคุณได้

โดยทั่วไป ช่องอัปโหลดบนเว็บไซต์จะยอมรับเฉพาะไฟล์ที่เรียกใช้งานได้เท่านั้น แต่ถ้ามันทำงานผิดปกติ มันจะเริ่มยอมรับการอัพโหลดไฟล์แบบไม่จำกัด

แฮ็กเกอร์สามารถใช้ประโยชน์จากสิ่งนี้และอัปโหลดโค้ดปฏิบัติการในรูปแบบไฟล์ เช่น ไฟล์ PHP, JavaScript และ exe ไฟล์เหล่านี้สามารถรันคำสั่งที่สร้างความเสียหายให้กับเว็บไซต์ของคุณ คุณสามารถตรวจสอบวิธีการป้องกันการโจมตีด้วยการฉีด SQL

นี่คือสิ่งที่เรียกว่าช่องโหว่ในการอัปโหลดไฟล์

ในส่วนด้านล่าง คุณจะได้เรียนรู้วิธีป้องกันเว็บไซต์ของคุณจากช่องโหว่ดังกล่าว

โชคดีที่มีมาตรการที่คุณสามารถทำได้เพื่อป้องกันเว็บไซต์ของคุณจากช่องโหว่ดังกล่าว อย่างไรก็ตาม สิ่งสำคัญคือต้องเข้าใจว่าช่องโหว่นี้ทำงานอย่างไร ดังนั้น ก่อนที่เราจะพูดถึงมาตรการป้องกัน เราจะมาเจาะลึกถึงช่องโหว่พื้นฐานในการอัปโหลดไฟล์ในหัวข้อถัดไป

ช่องโหว่ในการอัปโหลดไฟล์ประเภทต่างๆ มีอะไรบ้าง

ก่อนหน้านี้เราได้อธิบายถึงวิธีการทำงานของช่องโหว่ในการอัปโหลดไฟล์ เรากล่าวว่าในเว็บไซต์ WordPress มีช่องสำหรับอัปโหลดไฟล์ คุณสามารถอัปโหลดไฟล์ที่ไม่สามารถเรียกใช้งานได้บางประเภทเท่านั้น แต่ถ้าช่องอัปโหลดทำงานผิดปกติ (เนื่องจากช่องโหว่) แฮ็กเกอร์สามารถอัปโหลดไฟล์ปฏิบัติการที่เป็นอันตรายได้

ขณะนี้มีสองวิธีที่ช่องอัปโหลดที่มีช่องโหว่ยอมรับไฟล์

1. สามารถรับไฟล์เข้าสู่เว็บไซต์ได้โดยตรง ในกรณีดังกล่าว แฮ็กเกอร์สามารถอัปโหลดไฟล์ที่เป็นอันตรายได้โดยตรง สิ่งนี้เรียกว่า ช่องโหว่ในการอัปโหลดไฟล์ในเครื่อง

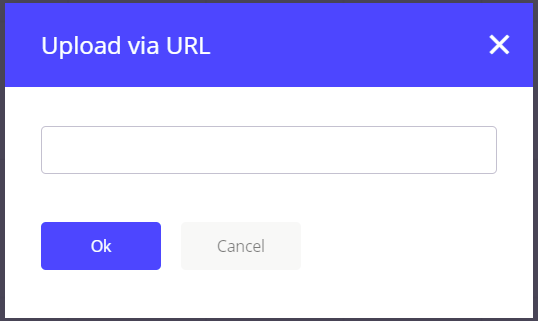

2. ช่องอัปโหลดบางช่องไม่อนุญาตให้อัปโหลดโดยตรง พวกเขาขอให้คุณอัปโหลดไฟล์ของคุณบนเว็บไซต์อื่น เช่น บนบริการคลาวด์ เช่น GDrive, Dropbox

ถัดไป คุณต้องแบ่งปันตำแหน่งในรูปแบบของ URL เว็บไซต์จะดึงไฟล์จากที่ตั้ง เป็นวิธีการอัปโหลดไฟล์ทางอ้อมที่ช่วยให้ผู้โจมตีสามารถอัปโหลดไฟล์ที่เป็นอันตรายบนเว็บไซต์ได้ สิ่งนี้เรียกว่า ช่องโหว่การอัปโหลดระยะไกล

ช่องโหว่การอัปโหลดภายในเครื่องและช่องโหว่การอัปโหลดระยะไกลเป็นช่องโหว่การอัปโหลดไฟล์สองประเภทที่แตกต่างกัน

ตัวอย่างหนึ่งของช่องโหว่การอัปโหลดระยะไกลที่อยู่ในใจทันทีคือช่องโหว่ TimThumb เป็นปลั๊กอินปรับขนาดภาพที่ได้รับความนิยม และช่องโหว่นี้ส่งผลกระทบต่อเว็บไซต์ WordPress จำนวนมาก อนุญาตให้ผู้ใช้นำเข้ารูปภาพจากเว็บไซต์โฮสต์รูปภาพ (เช่น imgur.com และ flickr.com) อย่างไรก็ตาม เนื่องจากขาดมาตรการรักษาความปลอดภัย แฮ็กเกอร์จึงสามารถอัปโหลดไฟล์ที่เป็นอันตรายแทนรูปภาพได้ ไฟล์เหล่านั้นอาจมีชื่อไฟล์อื่นหรือขนาดไฟล์ต่างกัน แต่เนื้อหาไฟล์อาจเป็นอันตรายได้

แฮ็กเกอร์ใช้ประโยชน์จากช่องโหว่ในการอัปโหลดไฟล์ได้อย่างไร

กระบวนการแฮ็กเว็บไซต์นั้นซับซ้อนและเป็นเทคนิค เราได้ทำให้มันง่ายขึ้นมากที่สุดเท่าที่เราจะทำได้และวางขั้นตอนในแบบที่ทุกคนเข้าใจได้ง่าย

→ แฮ็กเกอร์มักจะ มองหาช่องโหว่ ที่พวกเขาสามารถเข้าถึงเว็บไซต์ได้

→ ในเว็บไซต์ WordPress เป็นเรื่องปกติที่จะพบช่องโหว่ในปลั๊กอินและธีม เมื่อผู้พัฒนาปลั๊กอินและธีมทราบเกี่ยวกับช่องโหว่ดังกล่าว พวกเขาจะออกการอัปเดตอย่างรวดเร็ว

→ การอัปเดตมีรายละเอียดของการแก้ไข ซึ่งเป็นวิธีที่แฮ็กเกอร์เรียนรู้ว่าปลั๊กอินหรือธีมเฉพาะเจาะจงมีช่องโหว่ที่สามารถใช้ประโยชน์ได้

เรียนรู้เพิ่มเติมเกี่ยวกับเทคนิคการแฮ็คเว็บไซต์ทั่วไป

จะเกิดอะไรขึ้นเมื่อคุณไม่อัปเดตไซต์ของคุณ

→ แฮ็กเกอร์ไม่ค่อยกำหนดเป้าหมายไปที่เว็บไซต์เดียว พวกเขาค้นหาอินเทอร์เน็ตเพื่อค้นหาเว็บไซต์นับพันที่ใช้ปลั๊กอินที่มีช่องโหว่ เจ้าของเว็บไซต์จำนวนมากมักจะเลื่อนการอัปเดตเนื่องจากไม่ทราบถึงความสำคัญของการอัปเดต WordPress พวกเขายังคงทำงานบนปลั๊กอินเวอร์ชันเก่าที่มีช่องโหว่

→ สมมติว่าคุณกำลังใช้ปลั๊กอินเพื่อเปิดใช้งานส่วนความคิดเห็นในบล็อกของคุณ ผู้พัฒนาปลั๊กอินนี้เพิ่งค้นพบช่องโหว่ในการอัปโหลดไฟล์ ในการแก้ไขปัญหา พวกเขาได้ออกแพตช์ผ่านการอัปเดต ด้วยเหตุผลบางประการ คุณไม่สามารถอัปเดตปลั๊กอินได้ ช่องโหว่ยังคงอยู่ในปลั๊กอิน แฮ็กเกอร์ค้นพบว่าไซต์ของคุณกำลังใช้ปลั๊กอินความคิดเห็นเวอร์ชันเก่า พวกเขา อัปโหลดไฟล์ที่เป็นอันตรายไปยังเว็บไซต์ของคุณ โดยใช้ช่องโหว่ในการอัปโหลดไฟล์ (การทดสอบการเจาะระบบ) ไฟล์นี้มีสคริปต์ที่สามารถเริ่มดำเนินการกิจกรรมที่เป็นอันตรายได้

→ เมื่อไฟล์ที่ติดไวรัสอยู่ในเว็บไซต์ของคุณ แฮ็กเกอร์จะใช้คำสั่งที่ทำให้พวกเขาสามารถขโมยข้อมูลที่ละเอียดอ่อน เช่น ข้อมูลรับรองการเข้าสู่ระบบฐานข้อมูลของเว็บไซต์ของคุณ พวกเขาสามารถขยายการแฮ็คต่อไปได้โดยใช้ข้อมูลเพื่อเข้าสู่เว็บไซต์ของคุณและเข้าควบคุมไซต์ของคุณอย่างสมบูรณ์

วิธีป้องกันเว็บไซต์ของคุณจากช่องโหว่ในการอัปโหลดไฟล์

ดังที่เราได้กล่าวไว้ก่อนหน้านี้ ช่องโหว่ในการอัปโหลดไฟล์อาจส่งผลกระทบทางเทคนิคร้ายแรงต่อเว็บไซต์ของคุณ อย่างไรก็ตาม หากคุณดำเนินการตามขั้นตอนต่อไปนี้ คุณจะสามารถแก้ไขช่องโหว่และปกป้องไซต์ของคุณจากแฮ็กเกอร์ได้

ต่อไปนี้เป็นมาตรการรักษาความปลอดภัยเว็บไซต์ที่สำคัญ 6 ประการที่เราแนะนำให้คุณดำเนินการทันที:

1. ติดตั้งปลั๊กอินความปลอดภัย WordPress

คุณควรติดตั้งปลั๊กอินความปลอดภัย WordPress บนไซต์ของคุณ ดังที่เราได้กล่าวไว้ก่อนหน้านี้ ช่องโหว่มักจะปรากฏขึ้นและด้วยเหตุผลบางอย่าง หากคุณไม่สามารถอัปเดตปลั๊กอินได้ แฮ็กเกอร์จะใช้ประโยชน์จากสิ่งนี้และแฮ็กไซต์ของคุณ

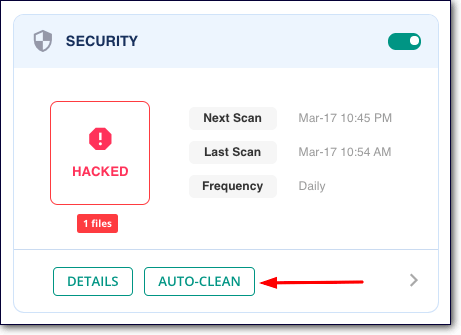

เราแนะนำให้ใช้ปลั๊กอินความปลอดภัย – MalCare มันมาพร้อมกับเครื่องสแกนและเครื่องทำความสะอาด เหนือสิ่งอื่นใด เครื่องสแกนใช้เทคนิคการตรวจจับขั้นสูงเพื่อค้นหามัลแวร์ที่ซ่อนอยู่ และเครื่องมือทำความสะอาดจะทำงานอัตโนมัติ ซึ่งช่วยให้คุณทำความสะอาดเว็บไซต์ได้ด้วยการคลิกเพียงไม่กี่ครั้ง

เครื่องสแกนช่องโหว่ของปลั๊กอินจะสแกนเว็บไซต์ของคุณทุกวันและแจ้งเตือนคุณเกี่ยวกับการแฮ็คทันที นอกจากนี้ยังช่วยให้คุณทำความสะอาดเว็บไซต์ของคุณได้ภายในไม่กี่นาทีก่อนที่แฮ็กเกอร์จะสร้างความเสียหายให้กับเว็บไซต์ของคุณ

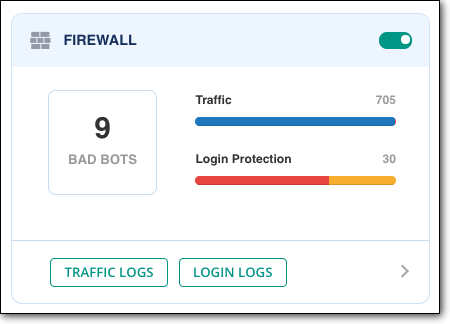

นอกจากนี้ ปลั๊กอินความปลอดภัยยังปกป้องเว็บไซต์ของคุณผ่านไฟร์วอลล์ WordPress

ไฟร์วอลล์ของ WordPress ทำหน้าที่เหมือนซูเปอร์ฮีโร่ด้านความปลอดภัยบนเว็บของคุณเอง ซึ่งจะบล็อกทราฟฟิกที่เป็นอันตรายไม่ให้เข้าถึงเว็บไซต์ของคุณ ตรวจสอบปริมาณการเข้าชมเว็บไซต์ของคุณทั้งหมด ช่วยให้การเข้าชมที่ดีเข้าถึงไซต์ของคุณได้ และการเข้าชมที่ไม่ดีจะถูกบล็อกทันที

ซึ่งหมายความว่าแม้ว่าเว็บไซต์ของคุณจะมีช่องโหว่ แต่แฮ็กเกอร์ก็ไม่สามารถใช้ประโยชน์จากช่องโหว่นั้นได้ เพราะพวกเขาถูกป้องกันจากการเข้าถึงเว็บไซต์โดยไฟร์วอลล์

2. อัปเดตเว็บไซต์ของคุณอยู่เสมอ

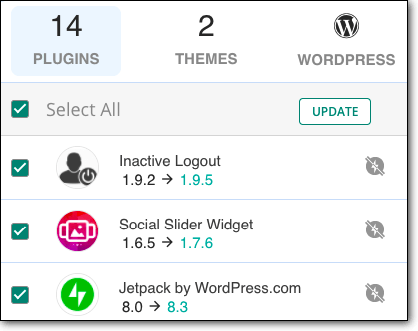

เราได้พูดคุยกันก่อนหน้านี้ว่าเมื่อนักพัฒนาซอฟต์แวร์พบช่องโหว่ในการอัปโหลดไฟล์ในปลั๊กอินหรือธีม พวกเขาจะแก้ไขและเผยแพร่เวอร์ชันอัปเดต เวอร์ชันใหม่จะมีโปรแกรมแก้ไขความปลอดภัยของเว็บแอปพลิเคชัน เมื่อคุณอัปเดตเป็นเวอร์ชันนี้ ช่องโหว่ในการอัปโหลดไฟล์จะได้รับการแก้ไขในไซต์ของคุณ

ที่กล่าวว่าบางครั้งการอัปเดตอาจเป็นเรื่องยุ่งยาก มีอยู่บ่อยครั้งและบางครั้งอาจทำให้ไซต์ของคุณเสียหายหรือทำงานผิดปกติได้ เราขอแนะนำให้จัดสรรเวลาทุกสัปดาห์เพื่ออัปเดตเว็บไซต์ของคุณอย่างปลอดภัยโดยใช้ไซต์ทดลอง

คุณสามารถใช้ปลั๊กอิน MalCare ของเราเพื่อตั้งค่าไซต์ทดลองและทดสอบการอัปเดตก่อนที่จะติดตั้งบนไซต์จริงของคุณ หากคุณใช้งานหลายเว็บไซต์ ปลั๊กอินจะช่วยให้คุณสามารถจัดการและอัปเดตเว็บไซต์ทั้งหมดได้จากแดชบอร์ดส่วนกลาง ทำให้การอัปเดตง่ายขึ้น เร็วขึ้น และไม่ยุ่งยาก

3. ซื้อปลั๊กอินและธีมจากตลาดที่มีชื่อเสียง

ช่องโหว่มักพัฒนาในธีมและปลั๊กอินคุณภาพต่ำ นี่คือเหตุผลที่เราแนะนำให้ใช้เฉพาะธีมและปลั๊กอินที่มีคุณภาพดีเท่านั้น วิธีที่ดีในการพิจารณาคุณภาพของซอฟต์แวร์คือซื้อจากตลาดที่มีชื่อเสียง เช่น Themeforest, CodeCanyon, Evanto, Mojo Marketplace เป็นต้น

ตลาดที่มีชื่อเสียงมีนโยบายและโปรโตคอลความปลอดภัยที่เข้มงวดเพื่อให้นักพัฒนาปฏิบัติตาม ดังนั้นผลิตภัณฑ์ที่มีอยู่ในแพลตฟอร์มเหล่านี้จึงถูกสร้างขึ้นด้วยความเอาใจใส่และบำรุงรักษาอย่างดี

4. เลิกใช้ฟังก์ชันการอัปโหลดไฟล์ (ถ้าเป็นไปได้)

หากคุณรู้สึกว่าฟังก์ชันการอัปโหลดไฟล์บนเว็บไซต์ของคุณไม่สำคัญ คุณอาจพิจารณาปิดใช้งานคุณลักษณะนี้

สำหรับบางเว็บไซต์ เช่น เว็บไซต์จัดหางาน นี่อาจไม่ใช่ตัวเลือก อย่างไรก็ตาม หากเว็บไซต์ของคุณไม่ต้องการใช้ฟังก์ชันการอัปโหลดไฟล์ เราขอแนะนำให้คุณเลิกใช้ฟังก์ชันดังกล่าว

หากคุณใช้ปลั๊กอินเพื่อเรียกใช้คุณลักษณะการอัปโหลดไฟล์ เราขอแนะนำให้ปิดใช้งานและลบปลั๊กอินนั้น วิธีนี้จะลบความเป็นไปได้ของช่องโหว่ในการอัปโหลดไฟล์ทั้งหมด

5. เปลี่ยนตำแหน่งจัดเก็บไฟล์ที่อัปโหลด (มีความเสี่ยง)

ทุกสิ่งที่อัปโหลดบนเว็บไซต์ WordPress ของคุณจะถูกจัดเก็บไว้ในโฟลเดอร์อัปโหลด โฟลเดอร์นี้อยู่ในไดเร็กทอรี public_html ซึ่งเก็บไฟล์สำคัญทั้งหมดของเว็บไซต์ WordPress ของคุณ

เมื่อแฮ็กเกอร์อัปโหลดไฟล์ที่เป็นอันตรายไปยังโฟลเดอร์อัปโหลด จะทำให้พวกเขาสามารถเข้าถึงไดเร็กทอรี public_html ซึ่งก็คือเว็บไซต์ของคุณทั้งหมด

หากคุณย้ายโฟลเดอร์อัปโหลดออกจากไดเร็กทอรีนี้ จะทำให้การควบคุมเว็บไซต์ของคุณทำได้ยากขึ้นมาก

คำเตือน: การย้ายโฟลเดอร์อัพโหลดต้องใช้ความชำนาญ ดังนั้น หากคุณไม่คุ้นเคยกับการทำงานภายในของ WordPress เราขอแนะนำให้คุณข้ามขั้นตอนนี้ แม้ว่าคุณจะมีความรู้เกี่ยวกับ WordPress เราขอแนะนำให้ทำการ สำรองข้อมูลเว็บไซต์ทั้งหมด ก่อนที่จะทำการเปลี่ยนแปลงใดๆ ความผิดพลาดเพียงเล็กน้อยอาจทำให้เว็บไซต์ของคุณเสียหายได้

นี่คือ 6 มาตรการป้องกันช่องโหว่ในการอัปโหลดไฟล์ เมื่อใช้มาตรการเหล่านี้ ไซต์ของคุณจะได้รับการป้องกันจากช่องโหว่ในการอัปโหลดไฟล์ นั่นทำให้เรายุติการป้องกันช่องโหว่ในการอัปโหลดไฟล์บนไซต์ WordPress ของคุณ

สรุปแล้ว

การปกป้องไซต์ WordPress ของคุณจากช่องโหว่ในการอัปโหลดไฟล์เป็นขั้นตอนในการทำให้มั่นใจว่าเว็บไซต์ของคุณปลอดภัยจากการถูกแฮ็ก

อย่างไรก็ตาม แฮ็กเกอร์มีวิธีอื่นๆ อีกมากมายในการพยายามเจาะเข้าไปในไซต์ของคุณ เพื่อป้องกันความพยายามในการแฮ็กเว็บไซต์ของคุณ เราขอแนะนำสิ่งต่อไปนี้ –

1. ติดตั้งปลั๊กอินความปลอดภัยเช่น MalCare บนไซต์ของคุณเสมอ ปลั๊กอินมาพร้อมกับเครื่องสแกนความปลอดภัยที่จะสแกนและตรวจสอบไซต์ของคุณทุกวัน ไฟร์วอลล์จะป้องกันไม่ให้แฮ็กเกอร์เข้าถึงไซต์ของคุณ

2. อัปเดตเว็บไซต์ WordPress ของคุณเป็นประจำ ตรวจสอบให้แน่ใจว่าคุณใช้คอร์ WordPress เวอร์ชันล่าสุดและปลั๊กอินและธีมทั้งหมดที่ติดตั้งบนเว็บไซต์ของคุณ

3. และสุดท้าย ทำให้ไซต์ WordPress ของคุณแข็งขึ้น มาตรการป้องกันไซต์จะทำให้มั่นใจได้ว่าไซต์ของคุณยากที่แฮ็กเกอร์จะเจาะเข้าไปได้

ใช้มาตรการเหล่านี้เพื่อให้คุณสบายใจได้เมื่อรู้ว่าไซต์ของคุณปลอดภัย

ลองใช้ ปลั๊กอิน MalCare Security ทันที!