วิธีป้องกันไซต์ของคุณจากการโจมตีด้วยการใช้โค้ดจากระยะไกล (5 วิธี)

เผยแพร่แล้ว: 2022-05-19หากคุณใช้งานไซต์ WordPress คุณอาจทราบถึงความเสี่ยงด้านความปลอดภัยมากมายที่อาจคุกคามธุรกิจของคุณ ตัวอย่างเช่น การโจมตี Remote Code Execution (RCE) สามารถใช้ประโยชน์จากช่องโหว่ของเว็บไซต์ของคุณเพื่อขโมยข้อมูล ทำลายเนื้อหาของคุณ หรือเข้าควบคุมเว็บไซต์ของคุณโดยสิ้นเชิง

โชคดีที่คุณสามารถปกป้องเว็บไซต์ของคุณได้อย่างง่ายดายโดยทำความเข้าใจรายละเอียดเกี่ยวกับการโจมตีประเภทนี้ ด้วยความรู้ที่เหมาะสม คุณสามารถดำเนินการตามขั้นตอนที่จำเป็นในการรักษาความปลอดภัยให้กับเว็บไซต์ของคุณจากการถูกแฮ็ก RCE

ในโพสต์นี้ เราจะพูดถึงการโจมตี RCE และวิธีที่พวกเขาสามารถทำร้ายเว็บไซต์ของคุณได้ จากนั้น เราจะพูดถึงห้าวิธีที่คุณสามารถปกป้องไซต์ของคุณ ซึ่งรวมถึงการใช้ Web Application Firewall (WAF) มาดำดิ่งกันเลย!

ภาพรวมของการโจมตีการดำเนินการระยะไกล

RCE คือการโจมตีทางไซเบอร์ที่แฮ็กเกอร์ใช้คำสั่งโค้ดบนอุปกรณ์ของใครบางคนจากระยะไกล การโจมตีเหล่านี้อาจเกิดขึ้นหากโฮสต์ดาวน์โหลดมัลแวร์ที่เป็นอันตรายโดยไม่รู้ตัว จากนั้นแฮ็กเกอร์สามารถติดตั้งมัลแวร์ขโมยข้อมูลและปฏิเสธการเข้าถึงไฟล์ของผู้ใช้จนกว่าเจ้าของจะจ่ายค่าไถ่หรือขุดสกุลเงินดิจิทัล

นอกจากนี้ เมื่อผู้โจมตีได้เปิดเผยช่องโหว่ พวกเขาสามารถใช้การควบคุมข้อมูลและอุปกรณ์ของคุณได้อย่างสมบูรณ์ ข้อมูลลูกค้าของคุณอาจถูกบุกรุก คุณอาจสูญเสียไฟล์เว็บไซต์ และชื่อเสียงของคุณอาจถูกทำลายไปตลอดกาล

นอกจากนี้ การโจมตี RCE ยังเพิ่มขึ้น โดยเพิ่มขึ้นจาก 7 เป็น 27 เปอร์เซ็นต์ของช่องโหว่ที่สำคัญที่พบบ่อยที่สุดระหว่างปี 2019 ถึง 2020 การเพิ่มขึ้นนี้น่าจะเกิดจากการระบาดของ COVID-19 ทำให้ธุรกิจจำนวนมากต้องอยู่ในสภาพแวดล้อมเสมือนจริง

วิธีป้องกันเว็บไซต์ของคุณจากการโจมตีด้วยการใช้โค้ดจากระยะไกล (5 วิธี)

เราได้ครอบคลุมถึงอันตรายของการโจมตี RCE แล้ว ตอนนี้ เรามาพูดถึงห้าวิธีในการปกป้องเว็บไซต์ของคุณจากสิ่งเหล่านี้กัน!

1. ติดตั้ง Web Application Firewall

Web Application Firewall (WAF) เป็นเครื่องมือป้องกันที่ยอดเยี่ยมที่สามารถปกป้องไซต์ของคุณจากความเสี่ยงด้านความปลอดภัยต่างๆ รวมถึงการโจมตี RCE มันตรวจสอบและกรองทราฟฟิก HTTP เพื่อบล็อกผู้ต้องสงสัยไม่ให้ละเมิดการป้องกันของคุณ โดยพื้นฐานแล้วจะทำหน้าที่เป็นบัฟเฟอร์ระหว่างเว็บเซิร์ฟเวอร์ของคุณและการรับส่งข้อมูลขาเข้า

ตัวอย่างเช่น เครื่องมืออย่าง Sucuri WAF สามารถปกป้องไซต์ของคุณจากการโจมตี RCE เพิ่มความเร็วในการโหลดของคุณ และแม้กระทั่งเพิ่มความพร้อมใช้งานของเว็บไซต์ของคุณ:

นอกจากการปกป้องไซต์ของคุณจากการโจมตี RCE แล้ว Sucuri ยังสามารถลบโค้ดที่เป็นอันตรายที่มีอยู่ในไซต์ของคุณและป้องกันการโจมตี DDoS ได้อีกด้วย บริการโฮสติ้งของคุณอาจมาพร้อมกับการป้องกัน WAF ทั้งนี้ขึ้นอยู่กับโฮสต์เว็บของคุณ

2. ตรวจสอบให้แน่ใจว่าซอฟต์แวร์ของคุณทันสมัย

การทำให้ซอฟต์แวร์เว็บไซต์ทั้งหมดของคุณทันสมัยอยู่เสมอเป็นสิ่งสำคัญสำหรับการป้องกัน RCE ดังนั้น การตรวจสอบไซต์ของคุณอย่างสม่ำเสมอสำหรับการอัปเดตธีม ปลั๊กอิน และซอฟต์แวร์หลักของ WordPress จึงเป็นสิ่งสำคัญ

นักพัฒนาที่อยู่เบื้องหลัง WordPress, ปลั๊กอิน และธีมมักเปิดตัวอัปเดตที่ปรับปรุงความปลอดภัยและฟังก์ชันการทำงาน ดังนั้น การอัปเดตไซต์ของคุณให้บ่อยที่สุดจะช่วยลดความเสี่ยงด้านความปลอดภัยที่แฮ็กเกอร์ RCE สามารถใช้ประโยชน์ได้อย่างมีประสิทธิภาพ

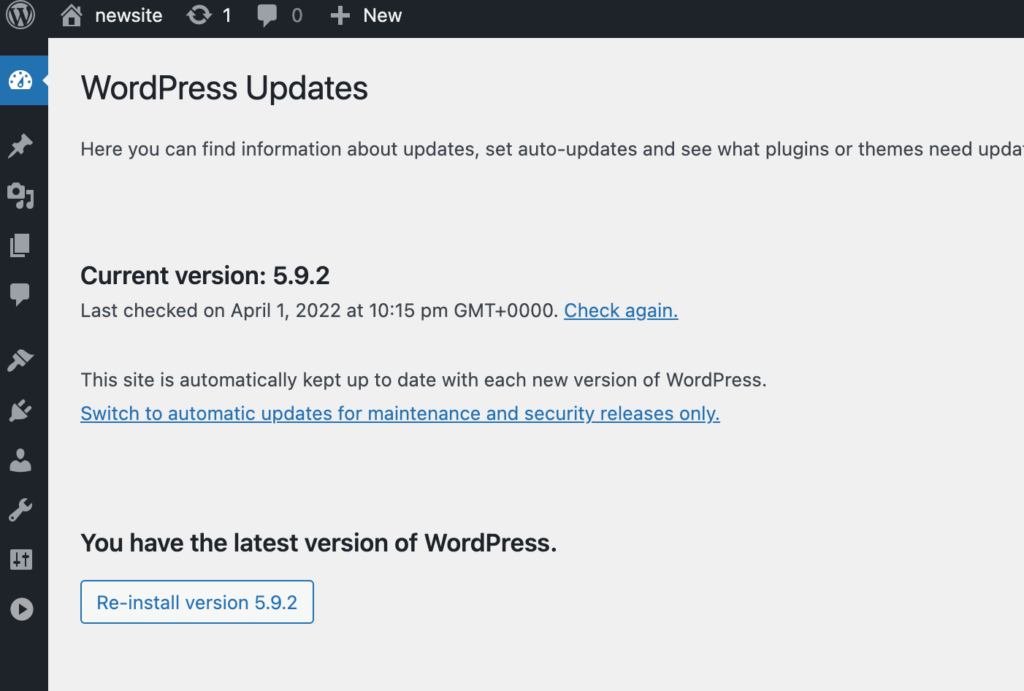

ไปที่ Dashboard > Updates ในแดชบอร์ด WordPress ของคุณเพื่ออัปเดตซอฟต์แวร์ของคุณด้วยตนเอง ที่นี่ คุณสามารถดูการอัปเดตที่มีอยู่และเปิดใช้งานได้โดยคลิกที่:

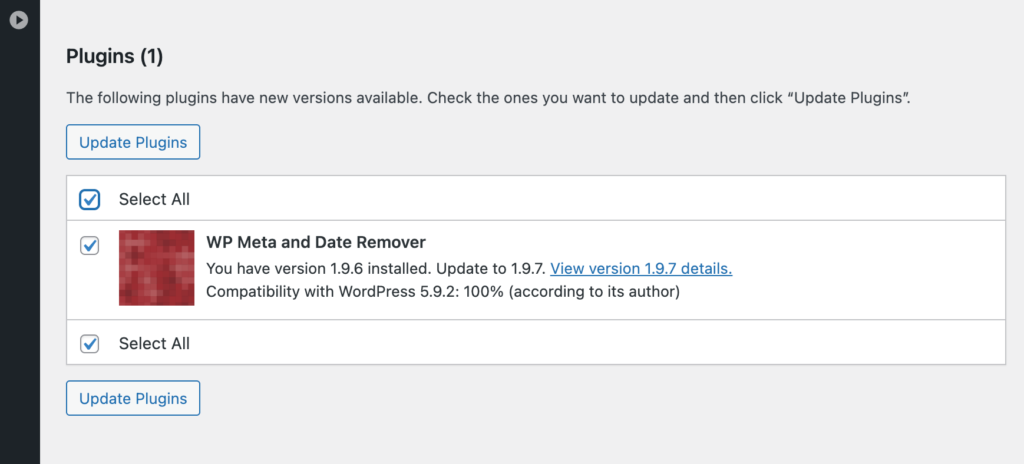

หากคุณมีปลั๊กอินที่ล้าสมัย ให้คลิก เลือกทั้งหมด และ อัปเดตปลั๊กอิน เพื่อไปยังเวอร์ชันล่าสุด:

หรือคุณสามารถเป็นพันธมิตรกับผู้ให้บริการโฮสติ้ง WordPress ที่มีการจัดการ บริษัทนี้ดูแลงานเบื้องหลังหลายอย่าง เช่น การอัปเดตอัตโนมัติ ความปลอดภัยของเว็บไซต์ และการเพิ่มประสิทธิภาพ การเลือกโฮสต์ที่มีการจัดการสามารถปกป้องไซต์ของคุณจากการโจมตี RCE และภัยคุกคามความปลอดภัยอื่นๆ ได้โดยอัตโนมัติ

ตัวอย่างเช่น WP Engine เป็นโฮสต์เว็บที่เชื่อถือได้พร้อม WAF ที่ซับซ้อน การอัปเดตอัตโนมัติ การสำรองข้อมูลรายวัน และการเข้าถึงทั้ง Content Delivery Network (CDN) และการรับรอง SSL:

แผนการโฮสต์ WP Engine เริ่มต้นที่ $23 ต่อเดือน แพ็คเกจนี้รองรับหนึ่งเว็บไซต์และ 25,000 ผู้เข้าชมต่อเดือน

3. ใช้การป้องกันบัฟเฟอร์ล้น

บัฟเฟอร์เก็บข้อมูลในโซนหน่วยความจำในขณะที่ถ่ายโอนระหว่างสถานที่ต่างๆ โอเวอร์โฟลว์เกิดขึ้นเมื่อปริมาณข้อมูลมากกว่าความจุของบัฟเฟอร์ เมื่อสิ่งนี้เกิดขึ้น โปรแกรมเขียนข้อมูลจะเริ่มเขียนทับตำแหน่งหน่วยความจำอื่น

หากมีบัฟเฟอร์ล้น อาจทำให้ผู้โจมตีสามารถเขียนทับหน่วยความจำซอฟต์แวร์ของคุณได้ พวกเขาเพิ่มโค้ดที่เป็นอันตรายและโจมตี RCE ได้ ดังนั้น การปกป้องไซต์ของคุณจากบัฟเฟอร์ล้นจึงเป็นสิ่งสำคัญในการป้องกันภัยคุกคาม RCE

โชคดีที่การป้องกันบัฟเฟอร์ล้นมักจะสร้างไว้ในไลบรารีโค้ดของธีมส่วนใหญ่ใน WordPress ภาษาเช่น C/C++ อาจไม่มีการป้องกันบัฟเฟอร์ล้น แต่ Javascript, PERL และ C# มี

ดังนั้น เราจึงแนะนำให้ปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดในการเขียนโค้ดเพื่อป้องกันบัฟเฟอร์ล้นเมื่อพัฒนาไซต์ของคุณ

4. จำกัดสิทธิ์การเข้าถึงของผู้ใช้

ใน WordPress คุณสามารถกำหนดสิทธิ์ต่างๆ ให้กับผู้ใช้ได้หลายแบบ ตัวอย่างเช่น มีผู้ดูแลระบบ บรรณาธิการ ผู้เขียน ผู้มีส่วนร่วม และสมาชิก ผู้ใช้แต่ละประเภทมีสิทธิ์ที่แตกต่างกัน และมีเพียงผู้ดูแลระบบเท่านั้นที่สามารถแก้ไขรหัสได้โดยตรง

การตรวจสอบให้มั่นใจว่าผู้ใช้แต่ละคนมีระดับการเข้าถึงที่จำเป็นในการทำงานเท่านั้น ไซต์ของคุณจะไม่ถูกบุกรุกอย่างสมบูรณ์หากแฮ็กเกอร์แทรกซึมบทบาทผู้ใช้อย่างใดอย่างหนึ่ง

ตัวอย่างเช่น หากคุณมีนักเขียนอิสระในบล็อกของคุณ ให้พิจารณามอบหมายให้เป็นบรรณาธิการ ผู้เขียน หรือผู้ร่วมให้ข้อมูล ขึ้นอยู่กับบทบาทของพวกเขา

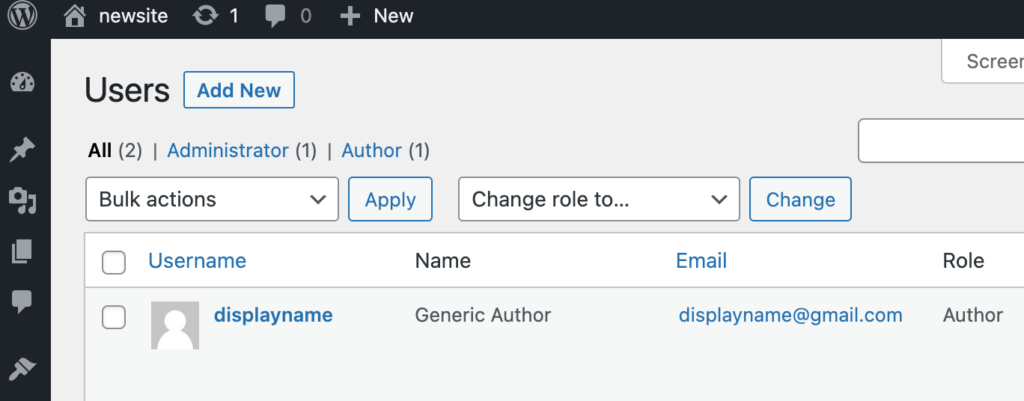

ไปที่ ผู้ใช้ > ผู้ใช้ทั้งหมด ในแดชบอร์ด WordPress ของคุณเพื่อแก้ไขบทบาทของผู้ใช้ จากนั้นคลิก แก้ไข ภายใต้ผู้ใช้ที่คุณต้องการแก้ไข:

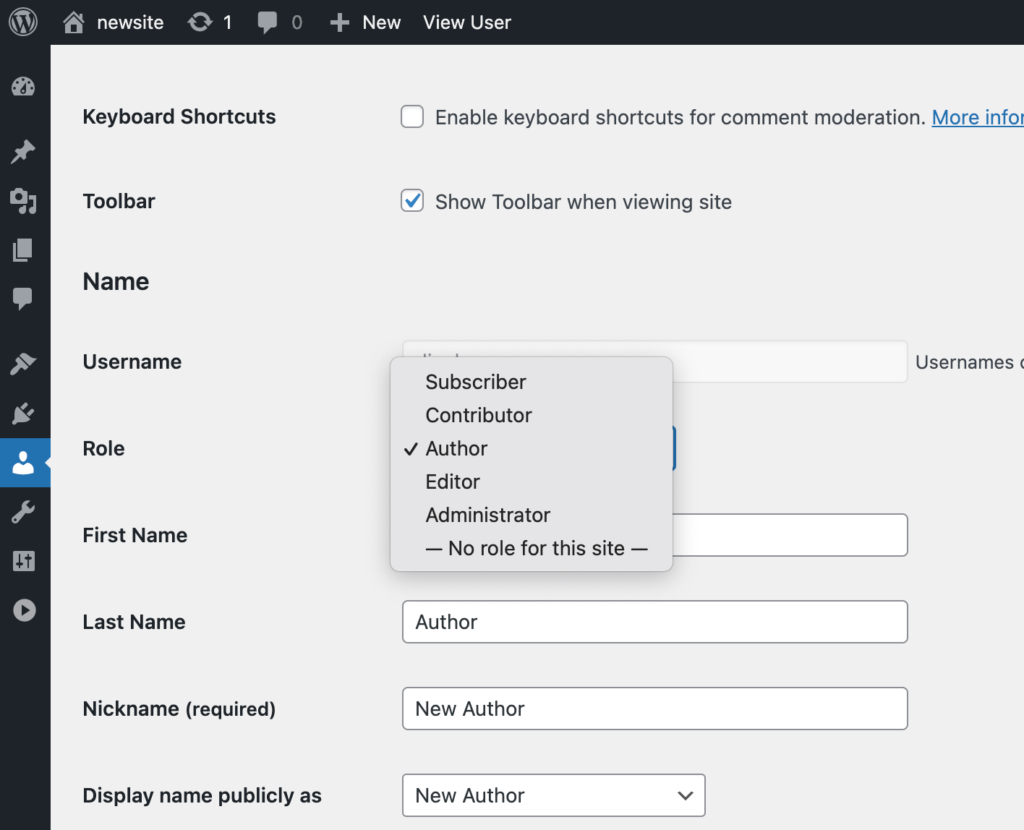

จากนั้นเลื่อนลงมาที่ บทบาท และเลือกบทบาทที่เหมาะสมสำหรับผู้ใช้จากเมนูแบบเลื่อนลง:

ตามกฎทั่วไป อย่าให้บทบาท ผู้ดูแลระบบ แก่ใครเลย เว้นแต่คุณต้องการให้พวกเขาเข้าถึงไซต์และโค้ดของคุณได้อย่างเต็มที่

5. ใช้ซอฟต์แวร์ตรวจจับการบุกรุก

ซอฟต์แวร์ตรวจจับการบุกรุก (IDS) จะสแกนการรับส่งข้อมูลขาเข้าและขาออกของเว็บไซต์ของคุณ และแจ้งให้คุณทราบหากตรวจพบกิจกรรมที่น่าสงสัย ด้วยการแจ้งเตือนเหล่านี้ คุณจะทราบได้ว่าเมื่อใดและเมื่อใดที่คุณต้องใช้มาตรการเชิงรุกเพื่อต่อต้านการโจมตี RCE

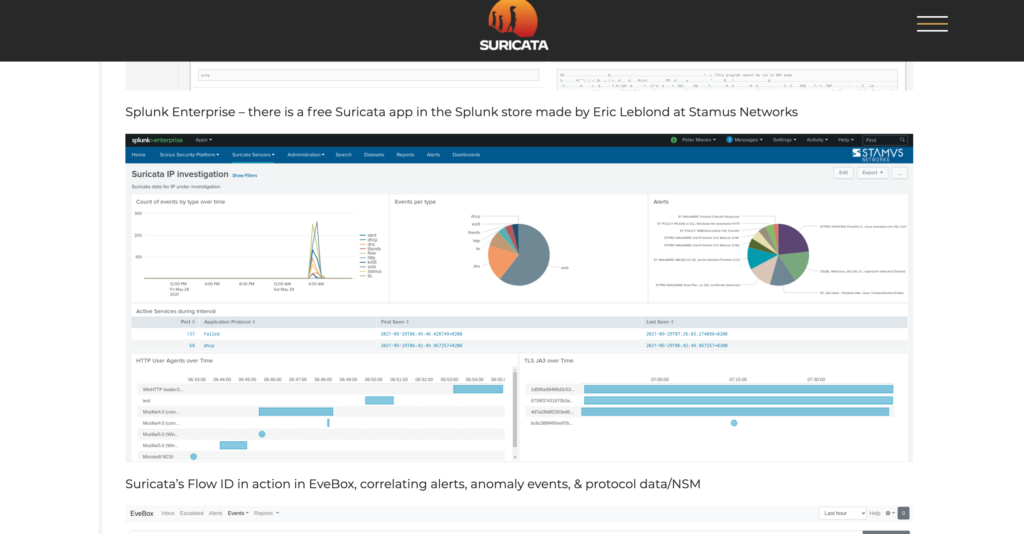

Suricata เป็นตัวอย่างของเครื่องมือ IDS แบบโอเพ่นซอร์สฟรีที่สามารถแจ้งเตือนคุณเมื่อเครือข่ายของคุณได้รับคำขอที่น่าสงสัย:

นอกจากการตรวจจับการบุกรุก Suricata ยังให้บริการต่างๆ เช่น:

- การบันทึกและวิเคราะห์ TLS/SSL

- การบันทึก HTTP

- การบันทึก DNS

Suricata ยังมอบแผงควบคุมการวิเคราะห์ เหตุการณ์ตามประเภท การแจ้งเตือน และตัวแทนผู้ใช้ HTTP เมื่อเวลาผ่านไป

บทสรุป

การรักษาความปลอดภัยให้ทันสมัยอยู่เสมอเป็นงานที่สำคัญในฐานะเจ้าของไซต์ WordPress หากแฮกเกอร์สามารถเข้าถึงไซต์ของคุณและขโมยข้อมูลลูกค้าได้ คุณอาจต้องเผชิญกับบทลงโทษทางกฎหมายและการเงินที่ร้ายแรง อย่างไรก็ตาม คุณสามารถขัดขวางการโจมตีทางไซเบอร์ทั่วไป เช่น Remote Code Execution (RCE) ได้โดยใช้มาตรการป้องกันง่ายๆ

ในโพสต์นี้ เราได้พูดถึงห้าวิธีในการปกป้องเว็บไซต์ของคุณจากการโจมตี RCE:

- ติดตั้งไฟร์วอลล์แอปพลิเคชันเว็บ (WAF)

- ตรวจสอบให้แน่ใจว่าซอฟต์แวร์ของเว็บไซต์ของคุณได้รับการอัปเดตเพื่อลดความเสี่ยงด้านความปลอดภัย

- ตรวจสอบให้แน่ใจว่าเว็บไซต์ของคุณได้รับการป้องกันจากบัฟเฟอร์ล้น

- จำกัดสิทธิ์การเข้าถึงของผู้ใช้ของคุณ

- ใช้ซอฟต์แวร์ตรวจจับการบุกรุก (IDS)

คุณมีคำถามเพิ่มเติมเกี่ยวกับการโจมตี Remote Code Execution และวิธีป้องกันหรือไม่? แจ้งให้เราทราบในส่วนความคิดเห็นด้านล่าง!