WordPress ถูกแฮ็ก? สแกนและล้างไซต์ WordPress ที่ถูกแฮ็ก

เผยแพร่แล้ว: 2023-04-19WordPress ถูกแฮ็ก – คำสองคำนี้สร้างความกลัวและความสับสนในหัวใจของผู้ดูแลเว็บไซต์

เว็บไซต์ WordPress ที่ถูกแฮ็กอาจหมายถึงการสูญเสีย:

- การจราจร;

- รายได้;

- มูลค่าแบรนด์;

และวันที่ต้องดิ้นรนในการพยายามและล้มเหลวในการทำความสะอาด

นี่เป็นเรื่องจริงโดยเฉพาะอย่างยิ่งสำหรับไซต์ WooCommerce ที่คุณสามารถเห็นร้านค้าของคุณเสียเงินในแดชบอร์ด!

ส่วนที่สับสนที่สุดคือคุณอาจไม่เข้าใจด้วยซ้ำว่าไซต์ WordPress ของคุณถูกแฮ็กหรือไม่ WordPress สามารถทำงานผิดพลาดได้ค่อนข้างมาก

ดังนั้น คนส่วนใหญ่จึงทำสิ่งที่สมเหตุสมผลและติดตั้งปลั๊กอินตัวสแกนมัลแวร์ จากนั้นพวกเขาก็ตระหนักว่าพวกเขาส่วนใหญ่ทำความสะอาดไซต์ได้ไม่ดีนัก

ส่วนที่เลวร้ายที่สุด?

ในขณะที่คุณกำลังดิ้นรนเพื่อให้ชีวิตของคุณกลับมาเป็นปกติ แฮ็กเกอร์ คาดว่าคุณจะล้มเหลว ในการทำความสะอาดไซต์ของคุณ

ถึงเวลากดปุ่มรีเซ็ต

ในบทความนี้ เราจะช่วยคุณ:

- ตรวจสอบให้แน่ชัดว่าไซต์ของคุณถูกแฮ็กหรือไม่

- ค้นหาว่ามัลแวร์ประเภทใดที่ติดมัลแวร์บนไซต์ที่ถูกแฮ็ก WordPress ของคุณ

- ทำความสะอาดไซต์ที่ถูกแฮ็ก WordPress ของคุณใน 3 นาที

- ทำความเข้าใจผลที่ตามมาของการถูกแฮ็ก

- เรียนรู้วิธีที่คุณจะถูกแฮ็กและวิธีป้องกัน

เราจะช่วยให้คุณกลับมาสู่เส้นทางเดิมได้ไม่ว่าสถานการณ์จะเป็นอย่างไร

มาดำน้ำกันเถอะ

TL;DR: วิธีที่มีประสิทธิภาพที่สุดในการแก้ไขเว็บไซต์ WordPress ที่ถูกแฮ็กคือการใช้ ปลั๊กอินกำจัดมัลแวร์ W ordPress มีวิธีอื่นๆ ในการดำเนินการดังกล่าว แต่เราไม่แนะนำให้ใช้วิธีการล้างข้อมูลด้วยตนเองเนื่องจากอาจทำให้ไซต์ของคุณเสียหายได้ทั้งหมด

คุณมีเว็บไซต์ที่ถูกแฮ็ก WordPress จริงหรือ?

เรารู้ว่าคุณกำลังสับสน

คุณมีเว็บไซต์ที่ถูกแฮ็ก WordPress หรือไม่?

ธรรมชาติของ WordPress นั้นสามารถทำงานผิดพลาดได้ค่อนข้างมาก ในหลายกรณี ไซต์ไม่ได้ถูกแฮ็ก ก็แค่…มีปัญหาเป็นประจำ

ดังนั้น วิธีง่ายๆ ที่จะบอกว่าไซต์ของคุณถูกแฮ็กคืออะไร?

ใช้โปรแกรมสแกนมัลแวร์ฟรีของ MalCare

ใช้เวลา:

- 1 นาทีในการติดตั้ง

- 1 นาทีในการสแกนไซต์ของคุณ

ภายใน 2 นาที คุณจะรู้ได้อย่างแน่นอนว่าคุณมีเว็บไซต์ที่ถูกแฮ็ก WordPress อยู่ในมือหรือไม่

โปรแกรมสแกนมัลแวร์ของ MalCare เป็นปลั๊กอินขนาดเล็กมากที่สร้างสำเนาไซต์ WordPress ที่ถูกแฮ็กของคุณบนเซิร์ฟเวอร์เฉพาะ เมื่อทำการคัดลอกแล้ว MalCare จะใช้อัลกอริทึมการสแกนที่ซับซ้อนเพื่อระบุมัลแวร์ในไซต์ของคุณ

ด้วยวิธีนี้ การสแกนจะลึกและแม่นยำกว่าปลั๊กอินสแกนมัลแวร์อื่นๆ

ส่วนที่ดีที่สุด?

ไม่มีการโหลดบนเซิร์ฟเวอร์ของคุณอย่างแน่นอน นอกจากนี้ยังฟรีทั้งหมด

MalCare ใช้อัลกอริทึมการเรียนรู้เพื่อให้ฉลาดขึ้นเมื่อเวลาผ่านไปโดยเผชิญหน้ากับมัลแวร์มากขึ้น

นี่คือสิ่งที่คุณต้องทำเพื่อสแกนไซต์ของคุณเพื่อหามัลแวร์:

- ขั้นตอนต่อไป: สแกนไซต์ WordPress ของคุณโดยใช้ MalCare

นั่นคือทั้งหมด!

กระบวนการทั้งหมดใช้เวลาสองสามนาทีอย่างดีที่สุด หาก MalCare แนะนำ – คุณไม่มีไซต์ WordPress ที่ถูกแฮ็ก แสดงว่าคุณต้องการคำแนะนำในการแก้ปัญหา WordPress แทน

แต่ถ้า MalCare บอกว่าคุณมีไซต์ WordPress ที่ถูกแฮ็ก คุณจะต้องทำตามกระบวนการล้างข้อมูลในภายหลัง

ไม่ว่าจะด้วยวิธีใด คุณต้องสแกนไซต์ของคุณก่อนด้วย MalCare

อาการทั่วไปของบางเว็บไซต์ WordPress ที่ถูกแฮ็ก

มาวิเคราะห์ไซต์ WordPress ที่ถูกแฮ็กของคุณกันเถอะ

เราจะระบุปัญหาและหาทางแก้ไขเพื่อให้คุณกลับไปทำเงินได้อีกครั้ง

มีโอกาสสูงที่คุณพบบทความนี้เนื่องจากอาการเหล่านี้อย่างน้อยหนึ่งอาการ

ไม่ต้องกังวล.

เรามีบทความเกี่ยวกับวิธีกำจัดการแฮ็กทั่วไป และเมื่อเราระบุปัญหาของคุณแล้ว เราก็สามารถพูดคุยเกี่ยวกับวิธีแก้ปัญหาได้

แม้ว่าไซต์ที่ถูกแฮ็ก WordPress ของคุณจะมีมัลแวร์ที่ไม่ธรรมดา แต่ก็มีข่าวดี:

“มัลแวร์เกือบทั้งหมดเป็นรูปแบบหนึ่งของมัลแวร์อื่นๆ มัลแวร์เป็นเพียงรหัสในตอนท้ายของวัน มีหลายวิธีในการแฮ็กไซต์ WordPress และหลายวิธีในการแพร่ระบาด แต่วิธีที่แฮ็กเกอร์ดำเนินการนั้นแทบจะตลอดเวลา การทำความเข้าใจผลลัพธ์คือวิธีที่ดีที่สุดในการทำความเข้าใจการแฮ็ก – แล้วลบออก”

– Akshat Choudhary ซีอีโอของ MalCare

กล่าวโดยย่อ: คุณต้องหาวิธีทำความสะอาดไซต์ของคุณเพื่อหยุดแฮ็กเกอร์และควบคุมชีวิตของคุณอีกครั้ง

มาดูอาการที่พบบ่อยที่สุดของเว็บไซต์ WordPress ที่ถูกแฮ็ก:

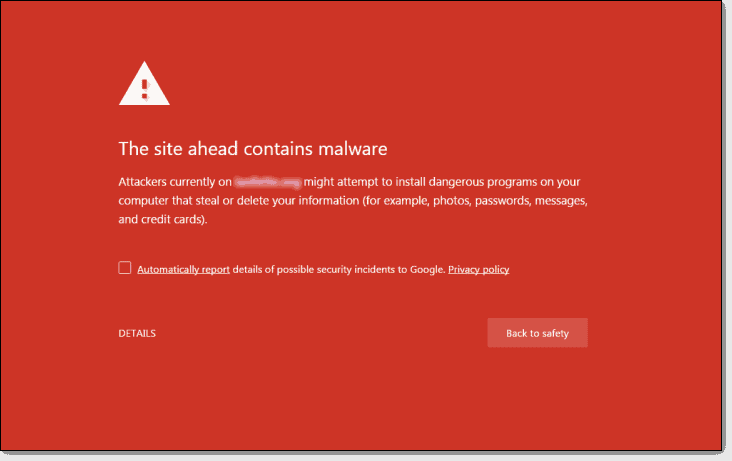

1. Google Chrome แสดงคำเตือนเมื่อเยี่ยมชมเว็บไซต์ของคุณ

หนึ่งในสัญญาณบ่งบอกว่าไซต์ของคุณถูกแฮ็กคือการให้ Google Chrome แจ้งผู้เข้าชมว่า "ไซต์ข้างหน้ามีมัลแวร์"

การแจ้งเตือนเบราว์เซอร์สำหรับไซต์ที่ถูกแฮ็ก WordPress มาจาก Google Safe Browsing

ในความเป็นจริง Opera, Chrome, Firefox และ Safari ต่างก็ใช้บัญชีดำของ Google เพื่อตรวจสอบไซต์ที่ถูกบุกรุกและแจ้งเตือนผู้ใช้เกี่ยวกับมัลแวร์

การแจ้งเตือนเช่นนี้สามารถทำลายชื่อเสียงและปริมาณการใช้งานของคุณได้ทันที สำหรับเว็บไซต์ WooCommerce มันสามารถยุติธุรกิจของคุณได้อย่างสมบูรณ์

หากนี่คือสิ่งที่คุณกำลังเผชิญอยู่ ให้หายใจเข้าลึกๆ เราเข้าใจว่าคุณรู้สึกหงุดหงิดแค่ไหนในตอนนี้ นี่เป็นหนึ่งในการแจ้งเตือนที่คลุมเครือที่สุดเท่าที่เคยมีมา เป็นการแจ้งต่อสาธารณะว่าเว็บไซต์ของคุณถูกแฮ็ก ในเวลาเดียวกัน มันบอกว่าไม่มีอะไรเกี่ยวกับสิ่งที่ผิดจริงๆ

จากนั้นข้ามไปอ่านวิธีทำความสะอาดเว็บไซต์ WordPress ที่ถูกแฮ็ก

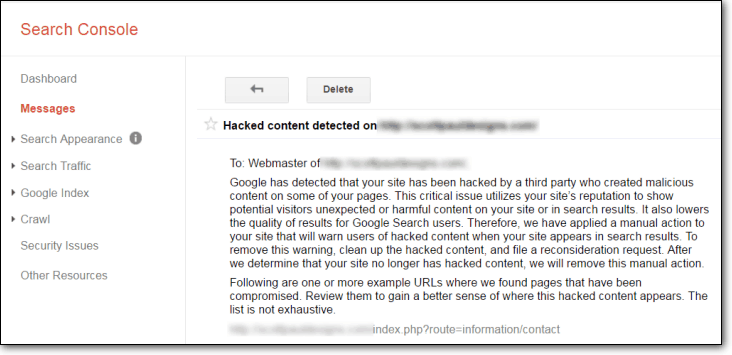

2. Google Search Console ส่งข้อความแจ้งว่าเว็บไซต์ของคุณถูกแฮ็กหรือมีมัลแวร์

หากส่วนสำคัญของธุรกิจของคุณขับเคลื่อนด้วย SEO แสดงว่าคุณไม่ใช่คนแปลกหน้าสำหรับ Google Search Console หาก Google ตรวจพบเนื้อหาที่เป็นอันตรายบนไซต์ WordPress ที่ถูกแฮ็ก ระบบจะส่งข้อความถึงคุณใน Search Console ซึ่งมีลักษณะดังนี้:

Google จะแนะนำให้คุณใช้ 'Fetch as Google' เพื่อค้นหารหัสที่เป็นอันตราย แต่นี่ไม่ใช่ความคิดที่ดี การใช้สแกนเนอร์ของ Google นั้นดีสำหรับการสแกนในระดับพื้นผิว สิ่งที่ทำคือมองหารหัสที่เป็นอันตรายอย่างชัดเจนใน HTML และจาวาสคริปต์ของเว็บไซต์

แล้วปัญหาคืออะไร?

ปัญหาคือไซต์ที่ถูกแฮ็ก WordPress มักจะติดมัลแวร์ที่ซ่อนอยู่เป็นอย่างดี เครื่องสแกน HTML ไม่เพียงพอที่จะระบุต้นตอของการแฮ็ก

ขอแนะนำให้ใช้เครื่องสแกนระดับเซิร์ฟเวอร์เพื่อค้นหาปัญหาที่แท้จริง

ลงชื่อสมัครใช้ MalCare เพื่อสแกนเพียงคลิกเดียวและจะพบมัลแวร์ที่ซับซ้อนที่สุดใน 60 วินาที

แหล่งข้อมูลเพิ่มเติม: วิธีลบคำเตือน “ไซต์นี้ถูกแฮ็ก” ของ Google

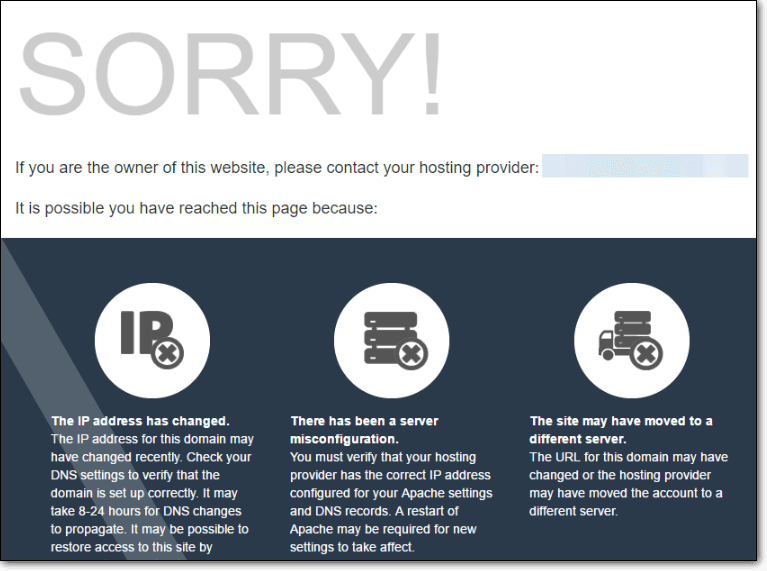

3. บริษัทโฮสติ้งของคุณปิดการใช้งานเว็บไซต์ของคุณ

บริษัทโฮสติ้งส่วนใหญ่จะสแกนเซิร์ฟเวอร์เป็นประจำเพื่อหาเว็บไซต์ WordPress ที่ถูกแฮ็ก มีสัญญาณบางอย่างที่บริษัทโฮสติ้งมองหา:

- การใช้ทรัพยากร CPU มากเกินไป

- อีเมลขยะถูกส่งออกไปเป็นกลุ่ม

- โดเมนที่ถูกขึ้นบัญชีดำบน Google, Norton Safe Web, Spamhaus และอื่นๆ

และพวกเขามักจะส่งอีเมลที่สับสนมาก:

ในบางกรณี บริษัทโฮสติ้งมีความร่วมมือกับบริษัทโฮสติ้งในการสแกนมัลแวร์เป็นประจำ ดูบทความนี้เกี่ยวกับวิธีที่ MalCare มอบการป้องกันบ็อตบน Cloudways

หากคุณอยู่ในสถานการณ์เช่นนี้ คุณต้องดำเนินการอย่างรวดเร็วก่อนที่จะสายเกินไป

บริษัทโฮสติ้งบางแห่งเช่น GoDaddy จะพยายามผลักดันบริการรักษาความปลอดภัยของตนเองให้กับคุณ แม้ว่าสิ่งนี้ดูเหมือนจะเป็นความคิดที่ดี แต่จริงๆ แล้วไม่ใช่เลย บริการเหล่านี้ส่วนใหญ่จะเรียกเก็บเงินคุณเป็นจำนวนมากทุกครั้งที่คุณถูกแฮ็ก อาจใช้เวลาหลายสัปดาห์ในการทำความสะอาดไซต์ของคุณโดยบริการ

ในระหว่างนี้ ไซต์ของคุณจะยังคงสูญเสียการเข้าชม รายได้ และมูลค่าแบรนด์

อ่านทั้งหมดเกี่ยวกับวิธีที่ MalCare ช่วยเว็บไซต์ WordPress ที่ถูกแฮ็กบน GoDaddy

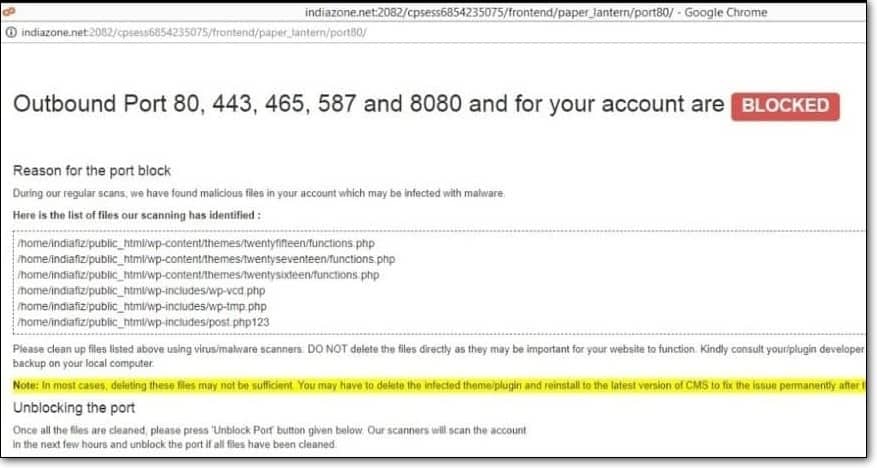

4. พอร์ตขาออก 80, 443, 587 และ 465 สำหรับบัญชีของคุณถูกบล็อก

ผู้ให้บริการโฮสติ้ง เช่น BigRock, GoDaddy และ HostGator จะออกคำเตือนก่อนที่จะลบไซต์ของคุณ เมื่อพวกเขาส่งอีเมลเตือนถึงคุณ พวกเขาจะล็อคพอร์ตขาออก 80, 443, 587 และ 465 เพื่อไม่ให้มัลแวร์บนไซต์ของคุณแพร่กระจาย

บัญชีส่วนใหญ่เป็น บัญชีโฮสติ้งที่ใช้ร่วมกัน

ดังนั้น สิ่งสำคัญอันดับแรกของพวกเขาคือการมีมัลแวร์และหยุดเว็บไซต์ที่ถูกแฮ็ก WordPress หนึ่งเว็บไซต์ไม่ให้ติดไวรัสเว็บไซต์อื่นๆ บนเซิร์ฟเวอร์เดียวกัน

อีกครั้ง หากคุณยังไม่ได้ดำเนินการ – สแกนไซต์ของคุณเพื่อหามัลแวร์ทันที

5. ลูกค้าร้องเรียนเกี่ยวกับการเรียกเก็บเงินจากบัตรเครดิตอย่างผิดกฎหมาย

ผู้ใช้ WooCommerce: หากคุณมีเว็บไซต์ WordPress ที่ถูกแฮ็กอยู่ในมือ นี่เป็นเรื่องใหญ่สำหรับคุณ

คุณรู้แน่นอนว่าไซต์ของคุณถูกแฮ็กหากลูกค้าของคุณบ่นว่าบัตรเครดิตของพวกเขาถูกใช้โดยไม่ได้รับอนุญาต ฐานข้อมูล WooCommerce เก็บข้อมูลทั้งหมดที่แฮ็กเกอร์ต้องการเพื่อขโมยข้อมูลบัตรเครดิต

โดยปกติแล้ว สิ่งนี้บ่งชี้ถึงแบ็คดอร์ในโค้ด ซึ่งเป็นจุดเริ่มต้นในเว็บไซต์ WordPress ที่ถูกแฮ็ก ซึ่งแฮ็กเกอร์สามารถใช้เพื่อเข้าถึงไฟล์และฐานข้อมูลของคุณได้ทุกเมื่อที่ต้องการ

การโจมตีประเภทนี้อาจมาจากมัลแวร์ชนิดใดก็ได้ที่เขียนได้ดีพอ

ก้าวไปข้างหน้าและเรียนรู้วิธีทำความสะอาดไซต์ที่ถูกแฮ็ก WordPress ของคุณ

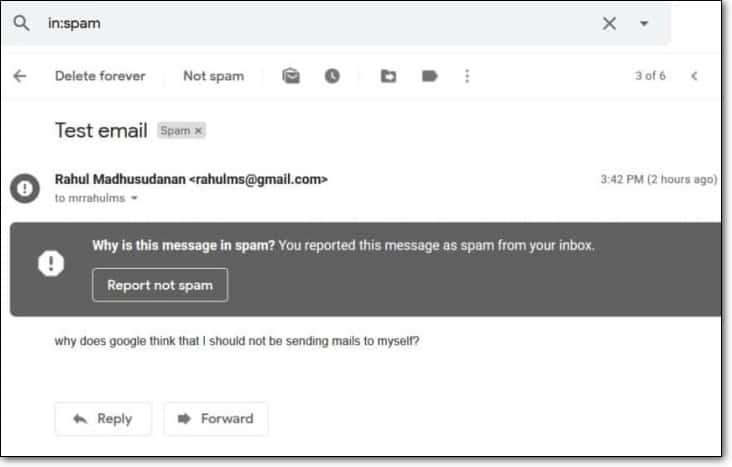

6. อีเมลของคุณถูกส่งไปยังโฟลเดอร์สแปม

หากกล่องจดหมายอีเมลของคุณส่งอีเมลที่เป็นสแปมมากเกินไป กล่องจดหมายอีเมลส่วนใหญ่จะส่งอีเมลในอนาคตของคุณตรงไปยังโฟลเดอร์สแปม

แฮ็กเกอร์สามารถใช้เว็บไซต์ที่ถูกแฮ็ก WordPress ของคุณเพื่อส่งอีเมลขยะจำนวนมากไปยังผู้ใช้ทั่วโลก

หากโฟลเดอร์ 'ส่งแล้ว' ของคุณเต็มไปด้วยอีเมลที่คุณไม่ได้ส่งอย่างแน่นอน โปรดดูบทความของเราเกี่ยวกับสิ่งที่ควรทำหากเว็บไซต์ของคุณส่งอีเมลขยะ

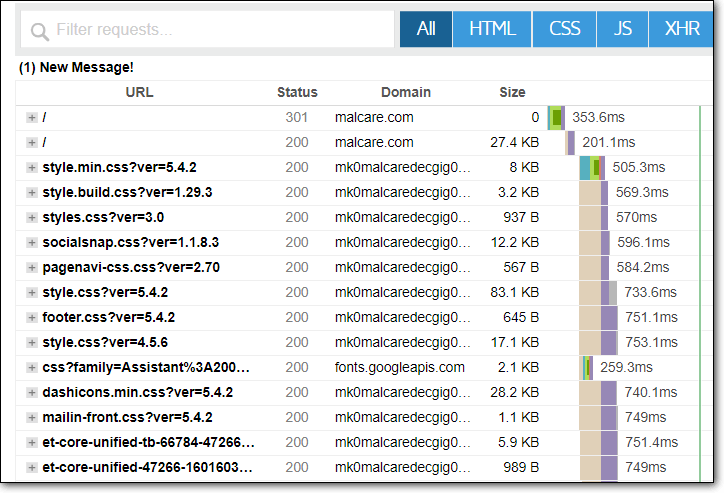

7. เว็บไซต์ของคุณช้ามาก

ความเร็วของไซต์ไม่ใช่ตัวบ่งชี้ที่ดีของมัลแวร์ มีหลายสิ่งหลายอย่างที่สามารถทำให้เว็บไซต์ WordPress ช้าลงได้ วิธีที่ง่ายที่สุดในการทำความเข้าใจว่าเกิดอะไรขึ้นคือไปที่ GTMetrix และสร้างรายงานความเร็วไซต์

เคล็ดลับสำหรับมือโปร: ใช้แผนภูมิ Waterfall เพื่อทำความเข้าใจว่าส่วนประกอบใดในเว็บไซต์ของคุณใช้เวลาในการโหลดนานที่สุด

หากคุณเห็นสิ่งผิดปกติที่นี่ คุณอาจติดมัลแวร์

การโจมตีที่เป็นอันตรายที่พบบ่อยที่สุดบางส่วนที่ทำให้ไซต์ของคุณช้าลงได้แก่:

- การฉีด SQL

- การโจมตีแบบคอยน์ไฮฟ์

- การโจมตีด้วยกำลังดุร้ายโดยบอท

ข่าวดีก็คือสามารถล้างแฮ็กเหล่านี้ได้ทั้งหมด

ในกรณีที่คุณรู้สึกหลงทางเล็กน้อย: ไม่ต้องกังวล เป็นเรื่องปกติอย่างยิ่งที่จะรู้สึกหนักใจเล็กน้อย เราอยู่ในธุรกิจนี้มากว่า 8 ปีแล้ว นั่นเป็นเหตุผลที่เราไม่มองข้ามโค้ดที่เป็นอันตรายและการแฮ็กประเภทต่างๆ สำหรับคนที่ยังใหม่กับโลกนี้ สิ่งนี้สามารถดูดซับได้มาก – โดยเฉพาะอย่างยิ่งหากคุณกำลังเผชิญกับเว็บไซต์ที่ถูกแฮ็ก WordPress เป็นครั้งแรก

นั่นเป็นเหตุผลที่เราสร้าง MalCare ขึ้นมา

ติดตั้งฟีเจอร์ความปลอดภัยเต็มรูปแบบของ MalCare เพื่อสแกน ทำความสะอาด และปกป้องไซต์ของคุณตลอด 24 ชั่วโมงทุกวัน

8. โฆษณาและป๊อปอัปเปิดขึ้นเมื่อเยี่ยมชมเว็บไซต์ของคุณ

หากคุณสังเกตเห็นโฆษณาและป๊อปอัปบางอย่างที่คุณไม่ได้แสดงขึ้นมาเอง คุณต้องการความช่วยเหลือในตอนนี้ เราจัดการกับมัลแวร์แบบนั้นค่อนข้างบ่อย นี่เป็นอีกรูปแบบหนึ่งของการทำให้เสียโฉมเว็บไซต์ที่เราพบเห็นได้บ่อย

ส่วนที่แย่ที่สุดเกี่ยวกับแอดแวร์คือมันสามารถดูดปริมาณการเข้าชมส่วนใหญ่ของคุณออกไปได้ ความเสียหายระยะยาวมาจากการที่ป๊อปอัปเหล่านี้สามารถทำลายชื่อเสียงของคุณได้อย่างสมบูรณ์ เว็บไซต์ WordPress ที่ถูกแฮ็กสามารถแสดงโฆษณายาเสพติด สื่อลามก และความเกลียดชังทางการเมือง

ไม่เย็น

โฆษณาและป๊อปอัปส่วนใหญ่มาจากการโจมตีด้วยการฉีด SQL ดังนั้น หากคุณเห็นโฆษณาและป๊อปอัปที่ไม่ได้รับอนุญาต คุณต้องล้างฐานข้อมูลของคุณ

สำคัญ: อย่าพยายามล้างฐานข้อมูลของคุณหากคุณมีเว็บไซต์ WordPress ที่ถูกแฮ็ก เว้นแต่คุณจะมีประสบการณ์มากมายในฐานะผู้ดูแลฐานข้อมูล มันสามารถทำลายเว็บไซต์ของคุณได้อย่างสมบูรณ์

9. เว็บไซต์ของคุณถูกเปลี่ยนเส้นทางไปยังไซต์ที่ถูกแฮ็ก

เราได้กล่าวถึงเรื่องนี้แล้ว แต่ก็ไม่ได้ชัดเจนไปกว่านี้:

คุณมีไซต์ที่ถูกแฮ็ก WordPress

สิ่งนี้สามารถเกิดขึ้นได้หลายวิธี ส่วนใหญ่เป็นรหัสเปลี่ยนเส้นทางในไฟล์ wp-config.php หรือ .htaccess

อาการที่เป็นไปได้บางอย่าง ได้แก่ :

- ไซต์ของคุณแสดงหน้าว่างและไม่โหลด

- เว็บไซต์ของคุณถูกเปลี่ยนเส้นทางไปยังเว็บไซต์ที่เป็นอันตราย

- ไซต์ของคุณเปลี่ยนเส้นทางคุณไปยัง Google

- Google ไม่สามารถเข้าถึงเว็บไซต์ของคุณได้

- ไฟล์ .htaccess ของคุณได้รับการแก้ไขอย่างต่อเนื่อง

อ่านบทความของเราเกี่ยวกับไซต์ WordPress ที่เปลี่ยนเส้นทางไปยังสแปมเพื่อดูรายละเอียดเกี่ยวกับมัลแวร์และวิธีล้างข้อมูล

10. คุณเห็นปริมาณการเข้าชมเพิ่มขึ้น บางครั้งในหน้าเว็บที่ไม่มีอยู่จริง

แฮ็กเกอร์สามารถใช้เว็บไซต์ WordPress ที่ถูกแฮ็กสำหรับ 'โฆษณาสแปม'

สิ่งนี้ทำให้เกิดการจราจรติดขัดอย่างบ้าคลั่ง อีเมลสแปมถูกส่งจากเซิร์ฟเวอร์ของคุณพร้อมลิงก์ไปยังหน้าที่มีอยู่หรือหน้าใหม่ที่แฮ็กเกอร์สร้างขึ้น

การโฆษณาสแปมสามารถทำลายล้างบล็อก เว็บไซต์ ฟอรัม และส่วนความคิดเห็นด้วยไฮเปอร์ลิงก์เพื่อให้เว็บไซต์ของแฮ็กเกอร์ได้รับการจัดอันดับในเครื่องมือค้นหาที่สูงขึ้น

แน่นอนว่าวิธีนี้ใช้ไม่ได้อีกต่อไป – ใครก็ตามใน SEO จะบอกคุณว่า

เป็นเทคนิคหมวกดำที่ล้าสมัยมากซึ่ง Google เพิกเฉยโดยสิ้นเชิง แต่ในขณะเดียวกันแฮ็กเกอร์ที่กรอกเว็บไซต์ที่ถูกแฮ็ก WordPress ของคุณก็ไม่ได้สนใจเรื่องนี้มากนัก มัลแวร์จะทำลายเว็บไซต์ของคุณเหมือนกันหมด

การวินิจฉัยง่ายๆ เพื่อเรียกใช้

นอกเหนือจากอาการเหล่านี้ ยังมีการวินิจฉัยง่ายๆ 4 อย่างที่คุณสามารถเรียกใช้เพื่อดูว่าคุณมีเว็บไซต์ที่ถูกแฮ็ก WordPress หรือไม่:

1. JavaScript ที่ดูแปลก ๆ ในโค้ดเว็บไซต์ของคุณ

หากมี Javascript ที่ดูแปลกๆ ในโค้ดเว็บไซต์ของคุณ และคุณเข้าใจได้ แสดงว่าคุณค่อนข้างเป็นคนมีเทคนิค

หากคุณไม่ใช่ผู้เชี่ยวชาญด้านเทคนิค นี่คือสิ่งที่สามารถทำได้กับเว็บไซต์ WordPress ที่ถูกแฮ็ก:

โชคดีที่นี่เป็นแฮ็คหนึ่งที่สามารถระบุได้ชัดเจนขึ้นเล็กน้อย

คุณมีหนึ่งในมัลแวร์เหล่านี้บนไซต์ที่ถูกแฮ็ก WordPress ของคุณ:

- WordPress แฮ็กเปลี่ยนเส้นทาง

- การเขียนสคริปต์ XSS

- การฉีด SQL

ระวังให้มาก!

การแฮ็กเหล่านี้นำไปสู่การทำลายเว็บไซต์ในที่สุด หากคุณไม่ดำเนินการตอนนี้ คุณจะสูญเสียการควบคุมเว็บไซต์ WordPress ที่ถูกแฮ็กได้อย่างรวดเร็ว

ส่วนที่แย่ที่สุดคือ Javascript สามารถอยู่ที่ใดก็ได้บนเว็บไซต์ที่ถูกแฮ็ก WordPress ของคุณ

2. คุณพบข้อความแสดงข้อผิดพลาดที่ไม่คาดคิดในบันทึกข้อผิดพลาดของคุณ

ไม่ใช่ผู้ใช้ WordPress ทุกคนที่ตรวจสอบบันทึกข้อผิดพลาด

หากคุณเป็นหนึ่งในบุคลากรด้านเทคนิคขั้นสูงไม่กี่คนที่สามารถอ่านและทำความเข้าใจบันทึกข้อผิดพลาดได้ แสดงว่ามีอะไรอีกมากมายที่คุณยังไม่รู้

ทั้งหมดที่เราสามารถบอกคุณได้ก็คือคุณเข้าใจดีอยู่แล้วว่าแฮ็กเกอร์สามารถสร้างความเสียหายได้มากเพียงใดหากพวกเขาเข้าถึงไซต์ของคุณได้อย่างไม่จำกัด

ข้ามไปยังส่วนที่คุณเรียนรู้วิธีแก้ไขเว็บไซต์ WordPress ที่ถูกแฮ็ก

3. คุณพบผู้ดูแลระบบหรือบัญชี FTP ใหม่ที่คุณยังไม่ได้สร้าง

นี่เป็นเรื่องยุ่งยากสำหรับเว็บไซต์ขนาดใหญ่ การติดตามบัญชีผู้ดูแลระบบและบัญชี FTP ที่น่าสงสัยอาจเป็นเรื่องยากมาก

แต่ถ้าคุณสังเกตเห็นสิ่งนี้ ก็ถึงเวลาตรวจสอบไฟล์หลักของ WordPress แล้ว ไซต์ WordPress ที่ถูกแฮ็กมักจะติดไวรัสในลักษณะที่อาจส่งผลกระทบต่อทั้งไซต์ สิ่งนี้ทำให้ไฟล์หลักของ WordPress เป็นเป้าหมายในอุดมคติ

ในบางกรณี มีรหัสปฏิบัติการซ่อนอยู่ในไฟล์ที่ดูไม่เป็นอันตราย น่าแปลกที่มันซ่อนอยู่ในไฟล์ favicon.ico ได้ด้วยซ้ำ! เพียงตรวจสอบบทความของเราเกี่ยวกับ WordPress แฮ็กเปลี่ยนเส้นทางมัลแวร์ บัญชีผู้ดูแลระบบปลอมและบัญชี FTP เป็นเรื่องปกติมากสำหรับมัลแวร์ดังกล่าว

4. ไฟล์ได้รับการแก้ไขล่าสุด

ด้วยมัลแวร์ส่วนใหญ่ แฮ็กเกอร์จะโจมตีไซต์ WordPress ที่ถูกแฮ็กก่อนด้วยโค้ดอันตรายที่ปะปนกับโค้ด WordPress ปกติ

วิธีที่ง่ายที่สุดในการทำเช่นนั้นคือการแทรกโค้ดนั้นลงในไฟล์ WordPress เช่น wp-config.php, .htaccess และอื่นๆ

การแก้ไขไฟล์บนเว็บไซต์ที่ถูกแฮ็ก WordPress เป็นธีมที่เกิดซ้ำกับมัลแวร์ เช่น wp-vcd.php ข้อควรระวังง่ายๆ คือการเพิกถอนสิทธิ์แก้ไขไฟล์หลักของคุณ อย่างไรก็ตาม หากเว็บไซต์ WordPress ของคุณถูกแฮ็ก คุณต้องทำความสะอาดไซต์ทันที

เคล็ดลับสำหรับมือโปร: อย่าลบสิ่งใดออกจากไฟล์และตารางฐานข้อมูล เว้นแต่คุณจะแน่ใจ 100% ว่าสิ่งนั้นเป็นอันตราย

วิธีทำความสะอาดเว็บไซต์ WordPress ที่ถูกแฮ็ก

มีสองวิธีในการทำความสะอาดเว็บไซต์ WordPress ที่ถูกแฮ็ก:

- คุณสามารถใช้ตัวสแกนและตัวล้างมัลแวร์

- หรือคุณสามารถดำดิ่งลงไปในโค้ดของเว็บไซต์ของคุณและทำความสะอาดด้วยตนเอง

สำหรับเจตนาและวัตถุประสงค์ทั้งหมด เราไม่แนะนำให้ทำการล้างข้อมูลด้วยตนเอง

เคย.

ทำไม มันอันตรายเกินไป

เว็บไซต์ที่ถูกแฮ็ก WordPress มักจะมีรหัสที่เป็นอันตรายซ่อนอยู่ภายในรหัสที่ไม่เป็นอันตราย โดยที่เว็บไซต์จะไม่ทำงาน การลบตัวอย่างโค้ดด้วยตนเองอาจทำให้ไซต์เสียหายอย่างถาวร

คุณอาจคิดว่าคุณสามารถกู้คืนไซต์ของคุณจากข้อมูลสำรองได้ แต่คุณจะรู้ได้อย่างไรว่าการสำรองข้อมูลไม่ได้ติดไวรัสด้วย? การสำรองข้อมูลยังแทนที่ไฟล์ที่ติดไวรัสหรือไม่?

อย่างไรก็ตาม สิ่งที่เราแนะนำคือการใช้ตัวสแกนมัลแวร์ WordPress และปลั๊กอินตัวล้าง

วิธีทำความสะอาดเว็บไซต์ WordPress ที่ถูกแฮ็กโดยใช้ MalCare

จุดประสงค์ของโปรแกรมสแกนและล้างมัลแวร์คือทำให้ง่ายต่อการค้นหา ระบุตำแหน่ง และทำความสะอาดเว็บไซต์ที่ติดไวรัส

สิ่งที่น่าเศร้าคือ:

- โปรแกรมสแกนมัลแวร์ส่วนใหญ่ไม่สามารถระบุแหล่งที่มาของมัลแวร์ที่ซับซ้อนได้

- พวกเขาหันไปใช้วิธีการสแกนที่หยาบซึ่งทำให้เกิดสัญญาณเตือนที่ผิดพลาด

- หลังจากการสแกน ปลั๊กอินความปลอดภัยส่วนใหญ่ต้องมีการล้างข้อมูลด้วยตนเอง

- การล้างข้อมูลด้วยมือนั้นมีราคาแพงและคุณต้องจ่ายเองเมื่อคุณลำบาก

- จากนั้นคุณจะถูกเรียกเก็บเงินเพิ่มเติมสำหรับการแฮ็กซ้ำ

กล่าวโดยย่อ: ปลั๊กอินความปลอดภัยที่ควรจะปกป้องเว็บไซต์ของคุณทำให้คุณไม่ต้องเสียค่าไถ่และให้วิธีแก้ปัญหาที่บอบบางที่สุดแก่คุณ

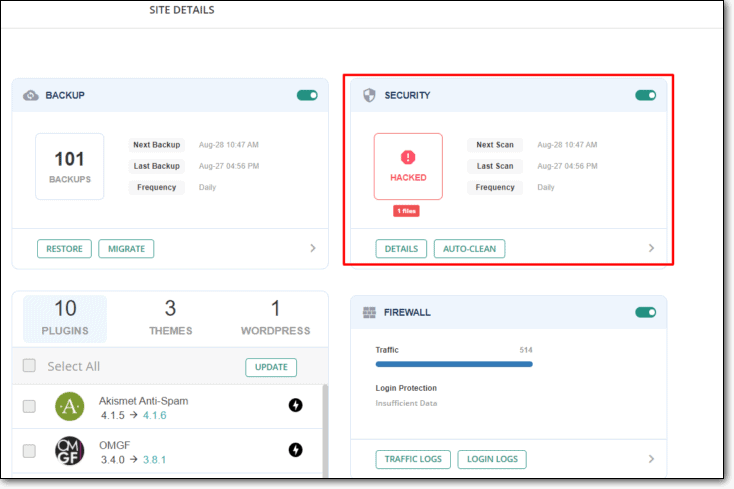

นั่นเป็นเหตุผลที่เราแนะนำให้คุณสแกนไซต์ของคุณโดยใช้ MalCare

MalCare นำเสนอชุดคุณลักษณะด้านความปลอดภัยที่สมบูรณ์ซึ่งจะสแกน ล้างข้อมูล และปกป้องเว็บไซต์ WordPress ของคุณจากการโจมตีของมัลแวร์โดยแฮ็กเกอร์

ด้วยอัลกอริธึมการเรียนรู้ขั้นสูงที่สุดเพื่อรองรับ MalCare จึงเป็นปลั๊กอินความปลอดภัย WordPress ที่ดีที่สุดเท่าที่มี ซึ่งฉลาดขึ้นเรื่อยๆ เมื่อเวลาผ่านไป

เราทราบดีว่าสิ่งนี้อาจฟังดูลำเอียงเล็กน้อย ดังนั้นนี่คือสถิติสำคัญบางประการเกี่ยวกับ MalCare ที่ควรจดจำ:

- กำจัดมัลแวร์ทันทีด้วยคลิกเดียวใน 3 นาทีหรือน้อยกว่า

- 99% ของมัลแวร์ถูกตรวจจับและกำจัดโดยอัตโนมัติโดยไม่ต้องล้างข้อมูลด้วยตนเอง

- ผลบวกลวงน้อยกว่า 0.1% ถูกตั้งค่าสถานะในเครือข่ายกว่า 250,000+ เว็บไซต์;

- ไม่มีค่าใช้จ่ายเพิ่มเติมและไม่มี BS;

- ทั้งหมดในราคา $99/ปี!

หากสิ่งนี้ฟังดูดีสำหรับคุณ เราทำให้ดีขึ้นได้ด้วยคำเพียงสองคำ:

จริง. เรื่องราว.

หากคุณยังไม่ได้ติดตั้ง MalCare และทำความสะอาดเว็บไซต์ที่ถูกแฮ็ก WordPress ของคุณวันนี้

นี่คือวิธีที่คุณสามารถทำได้:

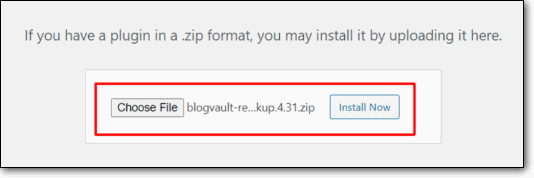

ขั้นตอนที่ 1: ลงชื่อสมัครใช้ MalCare

สมัครใช้งานปลั๊กอิน MalCare จากเว็บไซต์ของเรา

ขั้นตอนที่ 2: สแกนไซต์ของคุณ

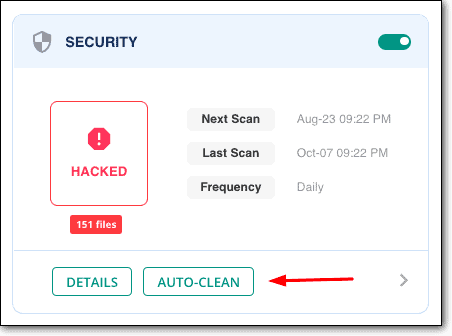

ใช้ MalCare เพื่อสแกนไซต์ของคุณโดยอัตโนมัติ:

ขั้นตอนที่ 3: ทำความสะอาดไซต์ของคุณใน 1 คลิก

คลิกที่ 'ล้างอัตโนมัติ' เพื่อล้างทันที:

เมื่อดำเนินการทั้งหมดนี้แล้ว คุณควรตรวจสอบคำแนะนำของเราเกี่ยวกับการปกป้องไซต์ของคุณจากการโจมตีในอนาคต

คุณได้รับทั้งหมดนี้ในราคาเพียง $89/ปี!

เข้าร่วมกับไซต์อื่นๆ กว่า 250,000 แห่งและติดตั้ง MalCare วันนี้

วิธีทำความสะอาดเว็บไซต์ WordPress ที่ถูกแฮ็กด้วยตนเอง (ไม่แนะนำ)

การทำความสะอาดเว็บไซต์ WordPress ที่ถูกแฮ็กด้วยตนเองประกอบด้วยสามส่วนหลัก:

- สแกนเซิร์ฟเวอร์เพื่อหารหัสที่เป็นอันตรายในไฟล์

- การสแกนฐานข้อมูลเพื่อหารหัสที่เป็นอันตราย

- การตรวจจับแบ็คดอร์และบัญชีผู้ดูแลระบบปลอม

จากนั้นลบมัลแวร์ออกจากเว็บไซต์ WordPress ที่ถูกแฮ็ก

นี่เป็นการทำให้เข้าใจง่ายเกินไป

ในหลายกรณี คุณอาจถูกขึ้นบัญชีดำโดยเครื่องมือค้นหาและบล็อกโดยโฮสต์เว็บของคุณ ในกรณีเช่นนี้ การทำความสะอาดไซต์ของคุณเพียงอย่างเดียวไม่เพียงพอ แต่ยังต้องใช้มาตรการเพื่อลบเว็บไซต์ออกจากบัญชีดำด้วย

แต่มาเริ่มกันเลย:

#1 มองหาโค้ดที่เป็นอันตรายในไฟล์และโฟลเดอร์ WordPress

วิธีที่ชัดเจนที่สุดในการที่มัลแวร์สามารถฉีดเข้าไปในเว็บไซต์ WordPress ที่ถูกแฮ็กโดยแฮ็กเกอร์คือการอัปโหลดไฟล์โดยตรง กรณีนี้ไม่ค่อยเกิดขึ้น แต่ก็คุ้มค่าที่จะลอง

ค้นหาไฟล์ที่มีชื่อน่าสงสัย เริ่มต้นด้วยโฟลเดอร์ WordPress เช่น:

- wp-เนื้อหา

- wp-รวมถึง

โฟลเดอร์เหล่านี้เป็นโฟลเดอร์ที่ไม่ควรมีไฟล์ปฏิบัติการใดๆ หากมีไฟล์ PHP หรือจาวาสคริปต์อยู่ที่นี่ นั่นเป็นสิ่งที่ไม่ดี

เคล็ดลับสำหรับมือโปร: มองหาไฟล์ PHP โดยเฉพาะ PHP เองไม่สามารถรันโค้ดจาวาสคริปต์ได้หากไม่มีมุมมอง HTML โดยทั่วไป Javascript จะแทรกเนื้อหาลงในส่วนหน้า สิ่งแรกที่คุณจะต้องกำจัดคือโค้ด PHP

หากไม่ได้ผล โปรดอ่านต่อไป

#2 มองหารูปแบบสตริงที่เป็นอันตราย

มัลแวร์ส่วนใหญ่จะทิ้งโค้ดบางส่วนที่เรียกว่ารูปแบบสตริงไว้ในเว็บไซต์ WordPress ที่ถูกแฮ็ก

ดังนั้น ขั้นตอนต่อไปคือตรงไปที่ไฟล์ WordPress และค้นหาโค้ดเหล่านี้ โดยทั่วไปคุณจะพบไฟล์เหล่านี้ในไฟล์หลักของ WordPress เช่น:

- wp-config.php;

- .htaccess

- wp-activate.php

- wp-blog-header.php

- wp-comments-post.php

- wp-config-sample.php

- wp-cron.php

- wp-links-opml.php

- wp-load.php

- wp-login.php

- wp-mail.php

- wp-settings.php

- wp-signup.php

- wp-trackback.php

- xmlrpc.php

ข้อควรระวัง: อย่าพยายามทำสิ่งนี้จนกว่าคุณจะเข้าใจ PHP อย่างลึกซึ้ง อย่างที่คุณเห็น ไฟล์เกือบทั้งหมดใน WordPress เป็นไฟล์ PHP ยกเว้น .htaccess สตริงเหล่านี้จำนวนมากอาจเป็นส่วนหนึ่งของโค้ดปกติ การลบบางอย่างตามรายการนี้อาจทำให้ไซต์ของคุณเสียหายได้

ค้นหาตัวอย่างเช่น:

- tmpcontentx

- ฟังก์ชัน wp_temp_setupx

- wp-tmp.php

- derna.top/code.php

- แถบ($tmpcontent, $wp_auth_key)

หากแนวคิดทั้งสองนี้ไม่ได้ผล เรามีแนวคิดขั้นสูงบางอย่างที่คุณสามารถลองได้

#3 ตรวจสอบไฟล์ functions.php

ไฟล์ functions.php เป็นหนึ่งในเป้าหมายที่ได้รับความนิยมมากที่สุดในเว็บไซต์ WordPress ที่ถูกแฮ็ก

ลองดูที่ไฟล์นั้นอย่างรวดเร็วด้วย

เป็นการยากที่จะบอกว่าคุณควรมองหาอะไรที่นี่ คุณอาจมีรหัสที่เป็นอันตรายประเภทต่างๆ ในไฟล์ ทั้งนี้ขึ้นอยู่กับมัลแวร์

คุณอาจต้องการตรวจสอบว่าโค้ด functions.php เพิ่มคุณสมบัติที่ไม่ได้รับอนุญาตลงในธีมหรือปลั๊กอินหรือไม่ สิ่งนี้เป็นเรื่องยากอย่างยิ่งที่จะค้นพบในช่วงเวลาที่ดีที่สุด และยากที่จะทำให้ถูกต้อง

วิธีง่ายๆ สองสามวิธีในการตรวจสอบว่าไฟล์ functions.php ได้รับการแก้ไขหรือไม่ ได้แก่:

- หากการแฮ็กเป็นสิ่งที่มองเห็นได้ชัดเจน เช่น การเปลี่ยนเส้นทางที่ถูกแฮ็ก ให้ลองเปลี่ยนธีมและตรวจดูว่าปัญหายังคงอยู่หรือไม่

- ตรวจสอบและดูว่าการอัปเดตธีมสามารถแก้ไขอะไรได้หรือไม่ ส่วนใหญ่จะไม่ช่วยเลย แต่ก็คุ้มค่าที่จะลอง

- ลองลงชื่อเข้าใช้แดชบอร์ด WordPress ของคุณ หากคุณไม่สามารถทำได้ อาจเป็นเพราะรหัสที่เป็นอันตรายในไฟล์ functions.php

หากแนวคิดเหล่านี้แสดงการเปลี่ยนแปลงแม้เพียงเล็กน้อย คุณก็รู้ว่า functions.php เป็นจุดเริ่มต้นที่ดีในการเริ่มมองหา

#4 เรียกใช้ Diffchecker กับไฟล์หลักของ WordPress

diffchecker เป็นโปรแกรมที่ตรวจสอบโค้ดสองชิ้นและระบุความแตกต่างระหว่างโค้ดทั้งสอง

นี่คือสิ่งที่คุณสามารถทำได้:

- ดาวน์โหลดไฟล์หลัก WordPress ดั้งเดิมจากที่เก็บ GitHub

- ดาวน์โหลดไฟล์จากเซิร์ฟเวอร์ของคุณโดยใช้ cPanel

- เรียกใช้ diffchecker ระหว่างสองไฟล์

ส่วนที่แย่ที่สุดเกี่ยวกับแนวคิดนี้คือคุณจะต้องอ่านแต่ละไฟล์ในไซต์ที่ถูกแฮ็ก WordPress ทีละไฟล์และตรวจสอบความแตกต่าง แน่นอน คุณจะต้องค้นหาว่ารหัสอื่นนั้นเป็นอันตรายหรือไม่

หากดูเหมือนว่าเป็นเทคนิคมากเกินไปหรือดูเหมือนว่าใช้งานมากเกินไป เราขอแนะนำให้คุณติดตั้ง MalCare

เป็นการแก้ไขที่รวดเร็ว ง่ายดาย และราคาไม่แพง

เหตุใดไซต์ของคุณจึงถูกแฮ็ก

พวกเขากล่าวว่าการป้องกันดีกว่าการรักษา

เราเห็นด้วย. แต่จริงๆแล้ว มันไม่ง่ายอย่างนั้นเมื่อคุณพูดถึงเว็บไซต์ WordPress ที่ถูกแฮ็ก

แฮ็กเกอร์สร้างมัลแวร์ใหม่ 300,000 ชิ้นต่อวัน ซึ่งหมายความว่าซอฟต์แวร์รักษาความปลอดภัยเกือบทั้งหมดจะล้าสมัยหรือไม่เกี่ยวข้องภายในไม่กี่วัน หากไม่ถึงชั่วโมง

ไซต์ที่ถูกแฮ็ก WordPress ส่วนใหญ่มีช่องโหว่เหล่านี้ตั้งแต่หนึ่งรายการขึ้นไป:

- เวอร์ชัน WordPress ที่ล้าสมัย: เว็บมาสเตอร์จำนวนมากคิดว่าการอัปเดตเวอร์ชัน WordPress อาจทำให้ไซต์ของตนเสียหายได้ นี่เป็นความจริงในระดับหนึ่ง แต่การไม่อัปเดต WordPress บนไซต์ของคุณเป็นความคิดที่แย่กว่านั้นมาก WordPress ประกาศช่องโหว่อย่างเปิดเผยและเวอร์ชันที่ล้าสมัยถูกแฮ็กเกอร์โจมตีได้ง่าย เราขอแนะนำให้ใช้ไซต์ทดสอบเพื่อทดสอบการอัปเดตและเปิดตัวหลังจากแก้ไขข้อบกพร่องทั้งหมดแล้ว

- ธีมและปลั๊กอินที่ล้าสมัย: ธีมและปลั๊กอิน WordPress ที่ล้าสมัยมักจะมีช่องโหว่ที่เป็นเอกสารที่ดีมากและง่ายสำหรับแฮ็กเกอร์ในการค้นหา หากมีเวอร์ชันอัปเดตให้อัปเดตซอฟต์แวร์ มันคุ้มค่าที่จะสละเวลาทำมัน

- ปลั๊กอินและธีมละเมิดลิขสิทธิ์: หากคุณใช้ปลั๊กอินและธีมที่เป็นโมฆะหรือละเมิดลิขสิทธิ์ 100% แสดงว่าคุณมีไซต์ที่ถูกแฮ็ก WordPress อยู่ในมือ ใช้ทางเลือกฟรีหากคุณไม่ต้องการจ่ายค่าปลั๊กอินหรือธีม มันง่ายมาก

- หน้าเข้าสู่ระบบ WordPress ที่ไม่ปลอดภัย: หน้าเข้าสู่ระบบ WordPress นั้นง่ายต่อการค้นหาและมีความเสี่ยงสูงต่อการโจมตีด้วยกำลังดุร้าย ไม่มีการป้องกันบอทตามค่าเริ่มต้น สิ่งที่ดีที่สุดที่คุณจะได้รับจากการติดตั้ง WordPress แบบนอกกรอบคือตัวบล็อกการพยายามเข้าสู่ระบบหลายครั้ง จริงๆแล้วมันง่ายเกินไปที่จะผ่านปลั๊กอินเหล่านั้นเช่นกัน

- รหัสผ่านที่ไม่รัดกุม: คุณจะต้องตกใจว่าบ่อยครั้งที่คุณถูกแฮ็กเป็นความผิดของคุณเอง รหัสผ่านที่พบบ่อยที่สุดคือรหัสผ่านที่ไม่รัดกุม เช่น 'p@ssword' หรือ 'Password@1234' ใช้เวลาน้อยกว่า 1 วินาทีสำหรับอัลกอริทึมกำลังดุร้ายเพื่อผ่านอะไรแบบนั้น อย่าเชื่อถือกฎง่ายๆ เช่น การใส่ตัวเลขและอักขระพิเศษเพื่อตัดสินความปลอดภัยของรหัสผ่าน มาตรการเหล่านั้นไม่เพียงพออย่างไม่มีการลด

- บทบาทของ WordPress: อย่าปล่อยให้บทบาทผู้ใช้ WordPress เริ่มต้นเป็นผู้ดูแลระบบ WordPress มีบทบาทของผู้ใช้หลายคนด้วยเหตุผล หากมีคนจำนวนมากเกินไปที่มีสิทธิ์การเข้าถึงระดับผู้ดูแลระบบ คุณก็มีแนวโน้มที่จะถูกแฮ็ก ส่วนที่เลวร้ายที่สุด? คุณจะโดนแฮ็กครั้งแล้วครั้งเล่าโดยไม่รู้ว่าเหตุใดจึงเกิดขึ้นกับคุณ

- ความสามารถในการรันโค้ดในโฟลเดอร์ที่ไม่รู้จัก: โค้ดที่รันได้ โดยเฉพาะโค้ด PHP ควรอยู่ในโฟลเดอร์ที่เชื่อถือได้เท่านั้น ตามหลักการแล้ว โฟลเดอร์ที่มีไฟล์หลัก ไฟล์ธีม และปลั๊กอินของ WordPress เป็นโฟลเดอร์เดียวที่ควรมีโค้ดปฏิบัติการ

- เรียกใช้เว็บไซต์บน HTTP: หากเว็บไซต์ของคุณยังคงทำงานบน HTTP และไม่ได้อยู่บน HTTPS แสดงว่าคุณเพียงแค่เชิญแฮ็กเกอร์ให้มอบเว็บไซต์ที่ถูกแฮ็ก WordPress เป็นของขวัญแก่คุณ และหากคุณใช้ไซต์ WooCommerce โดยไม่มีใบรับรอง SSL พระเจ้าจะช่วยคุณ ติดตั้งใบรับรอง SSL ไม่เช่นนั้นข้อมูลทั้งหมดของคุณจะถูกขโมย

- การตั้งค่าการอนุญาตไฟล์ไม่ถูกต้อง: สิ่งนี้อาจดูเหมือนไม่สำคัญ แต่การอนุญาตไฟล์ที่ไม่ถูกต้องอาจทำให้แฮ็กเกอร์มีตัวเลือกในการเขียนโค้ดลงในไฟล์ที่ไม่มีการป้องกัน ไฟล์ WordPress ทั้งหมดของคุณควรมีค่า 644 เป็นการอนุญาตไฟล์ โฟลเดอร์ทั้งหมดบนไซต์ WordPress ของคุณควรมี 755 เป็นไฟล์อนุญาต

- การกำหนดค่า WordPress ที่ไม่มีการป้องกัน ไฟล์ wp-config.php: ไฟล์ wp-config.php โหลดขึ้นเมื่อใดก็ตามที่มีคนพยายามลงชื่อเข้าใช้ไซต์ของคุณและมีข้อมูลรับรองฐานข้อมูลทั้งหมดของคุณ หากไม่ปลอดภัย แฮ็กเกอร์จะสามารถเข้าถึงฐานข้อมูลของคุณได้โดยใช้ไฟล์ มันเป็นการแก้ไขที่ง่ายพอ เพียงเพิ่มข้อมูลโค้ดเล็ก ๆ นี้ลงในไฟล์ .htaccess ของคุณ:

<files wp-config.php> order allow, deny deny from all </files>- การเปลี่ยนคำนำหน้าฐานข้อมูล WordPress: คำนำหน้าฐานข้อมูล WordPress เริ่มต้นคือ 'wp_' และคุณสามารถเปลี่ยนสิ่งนี้ได้ระหว่างการติดตั้ง WordPress บนไซต์ของคุณ การปล่อยให้ไม่มีการเปลี่ยนแปลงนี้จะทำให้แฮ็กเกอร์เดาชื่อฐานข้อมูลของคุณได้ง่ายมาก ดังนั้น เราขอแนะนำให้เปลี่ยนคำนำหน้าฐานข้อมูลในไฟล์ wp-config.php

อย่างที่คุณเข้าใจ มีหลายวิธีที่ทำให้คุณถูกแฮ็กได้

แต่ตามกฎทั่วไป:

- ติดตั้งไฟร์วอลล์ที่มีประสิทธิภาพและการป้องกันบอทสำหรับเว็บไซต์ของคุณ

- ติดตั้งใบรับรอง SSL ที่จะปกป้องไซต์ของคุณจากการโจมตีเพิ่มเติม

- หยุดใช้ธีมและปลั๊กอินที่เป็นโมฆะ

- อย่าเชื่อถือผู้ขายรายใดโดยปริยาย – ตรวจสอบ URL เสมอสำหรับทุกสิ่งที่คุณทำ

- หากคุณสงสัยว่ามีการเล่นที่ผิดกติกา ให้สแกนและทำความสะอาดเว็บไซต์ของคุณทันที

พูดตามตรง มัลแวร์ส่วนใหญ่ไม่ได้เริ่มสร้างความเสียหายให้กับเว็บไซต์ที่ถูกแฮ็ก WordPress ของคุณในทันที หากคุณสามารถสแกนและค้นหามัลแวร์ได้ตั้งแต่เนิ่นๆ คุณสามารถลบออกได้สำเร็จโดยไม่สร้างความเสียหายใดๆ เลย

เพื่อจุดประสงค์นี้ เราขอแนะนำให้คุณสแกนไซต์ของคุณเพื่อหามัลแวร์ในทันที

มาตรการหลังการแฮ็ก: วิธีป้องกันไม่ให้ไซต์ของคุณถูกแฮ็กอีกครั้ง

ส่วนที่เหลือของบทความนี้เกี่ยวกับมาตรการรักษาความปลอดภัยที่เข้มงวดขึ้นซึ่งคุณสามารถทำได้เพื่อปกป้องเว็บไซต์ของคุณจากการโจมตีของมัลแวร์ เรายังได้อธิบายศัพท์แสงด้านความปลอดภัยที่พบบ่อยที่สุดบางส่วน เพื่อให้คุณไม่รู้สึกสูญเสียทรัพยากรอื่นๆ

อย่าลังเลที่จะอ่านทั้งหมดและหากคุณมีคำถามใด ๆ โปรดส่งคำถามถึงเรา

ติดตั้งไฟร์วอลล์เพื่อป้องกันการเข้าชมที่เป็นอันตรายจากไซต์ของคุณ

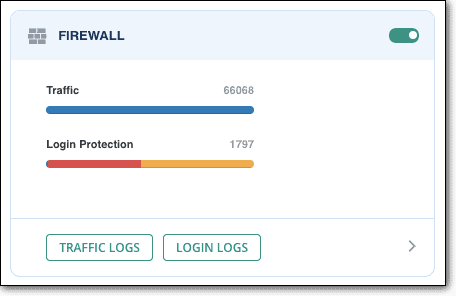

ไฟร์วอลล์เป็นชั้นป้องกันที่ป้องกันเว็บไซต์ของคุณจากการเข้าชม ทำหน้าที่เป็นตัวกั้นระหว่างเครือข่ายที่เชื่อถือได้และไม่น่าเชื่อถือ ในกรณีนี้: อุปสรรคระหว่างบอตและไซต์ของคุณที่ป้องกันไม่ให้ไซต์ที่ถูกแฮ็ก WordPress เกิดขึ้น

พูดง่ายๆ คือ หากเว็บไซต์ของคุณได้รับการเข้าชมที่เป็นอันตรายหรือพยายามแฮ็ก ไฟร์วอลล์จะป้องกันไม่ให้เว็บไซต์รับการเข้าชมดังกล่าว

ไฟร์วอลล์ WordPress ได้รับการออกแบบมาโดยเฉพาะเพื่อป้องกันเว็บไซต์ WordPress จากการถูกแฮ็ก มันทำงานระหว่างไซต์ของคุณกับอินเทอร์เน็ตเพื่อวิเคราะห์คำขอ HTTP ที่เข้ามาทั้งหมด เมื่อคำขอ HTTP มีเพย์โหลดที่เป็นอันตราย ไฟร์วอลล์ของ WordPress จะหยุดการเชื่อมต่อ

เช่นเดียวกับที่เครื่องสแกนมัลแวร์มองหาลายเซ็นมัลแวร์ที่เป็นอันตรายในเว็บไซต์ WordPress ที่ถูกแฮ็ก ไฟร์วอลล์ของ WordPress จะสแกนหาคำขอ HTTP ที่เป็นอันตราย

ไฟร์วอลล์หายากบางตัวเช่นที่เราใช้ใน MalCare สามารถเรียนรู้จากการโจมตีครั้งก่อนและฉลาดขึ้นเมื่อเวลาผ่านไป MalCare สามารถวิเคราะห์ทราฟฟิกที่เข้ามาและจดจำ IP ที่เป็นอันตรายจากฐานข้อมูลขนาดใหญ่ที่รวบรวมโดยปกป้องไซต์มากกว่า 250,000 แห่ง

เมื่อคำขอ HTTP ถูกทำเครื่องหมายโดย MalCare ว่าน่าสงสัยหรือเป็นอันตราย เว็บไซต์ของคุณจะไม่โหลดแม้แต่ WordPress มันจะเหมือนกับว่าไม่มีการเข้าชมที่เป็นอันตราย

เคล็ดลับสำหรับมือโปร: จริงๆ แล้ว MalCare จะบันทึกการพยายามเชื่อมต่อทั้งหมดกับไซต์ของคุณในบันทึกการเข้าชม ดังนั้น หากคุณใช้ MalCare ให้ลองติดตามดูประเภทการเข้าชมที่คุณได้รับ ความพยายามในการเข้าสู่ระบบทุกครั้งจะมีรหัสสีเพื่อให้คุณวิเคราะห์ได้อย่างรวดเร็ว

การแฮ็กที่พบบ่อยที่สุดสองอย่างที่การติดตั้งไฟร์วอลล์สามารถป้องกันได้คือการโจมตีด้วยกำลังดุร้ายและการโจมตี DDoS มาดูทั้งสองอย่างโดยย่อเพื่อให้คุณรู้ว่าควรคาดหวังอะไรจากพวกเขา

Brut Force Attack คืออะไร?

การโจมตีแบบเดรัจฉานเป็นวิธีการเดาข้อมูลรับรองการเข้าถึงของคุณโดยใช้รหัสผ่านที่เป็นไปได้ทั้งหมด มันเป็นแฮ็คที่ง่ายและไม่สง่างาม คอมพิวเตอร์ทำงานหนักทั้งหมดและแฮ็กเกอร์ก็นั่งรอให้โปรแกรมทำงาน

โดยปกติแล้ว การโจมตีด้วยกำลังเดรัจฉานจะใช้เพื่อจุดประสงค์สองประการ:

- การลาดตระเวน: บอทใช้กำลังดุร้ายเพื่อค้นหาช่องโหว่ที่สามารถใช้ประโยชน์ได้

- การแฝงตัว: บอทพยายามเดาข้อมูลรับรองการเข้าถึงเพื่อเข้าควบคุมเว็บไซต์ WordPress ที่ถูกแฮ็ก

ประเภทดั้งเดิมที่สุดของการโจมตีด้วยกำลังดุร้ายคือการโจมตีด้วยพจนานุกรม ซึ่งโปรแกรมใช้รายการชุดรหัสผ่านตามสมมติฐานบางอย่างเกี่ยวกับรหัสผ่าน

การโจมตีด้วยพจนานุกรมรูปแบบที่อ่อนแอคือการรีไซเคิลข้อมูลประจำตัว โดยใช้ชื่อผู้ใช้และรหัสผ่านจากการแฮ็กที่ประสบความสำเร็จอื่นๆ เพื่อพยายามเจาะเข้าไปในเว็บไซต์ของคุณ

แต่ตัวแปรที่ทันสมัยกว่าคือการค้นหาคีย์ที่ละเอียดถี่ถ้วน การโจมตีด้วยกำลังดุร้ายประเภทนี้พยายามใช้ชุดอักขระที่เป็นไปได้ทั้งหมดในรหัสผ่าน

เคล็ดลับสำหรับมือโปร: อัลกอริทึมกำลังเดรัจฉานในการค้นหาคีย์อย่างละเอียดถี่ถ้วนสามารถถอดรหัสรหัสผ่าน 8 อักขระที่มีตัวพิมพ์ใหญ่และตัวพิมพ์เล็ก ตัวเลข และอักขระพิเศษได้ภายในสองชั่วโมง สร้างรหัสผ่านที่ยาวและสุ่มด้วยตัวอักษรผสมกันเสมอเพื่อให้ยากขึ้น

ผู้โจมตียังใช้การโจมตีแบบดุร้ายเพื่อค้นหาหน้าเว็บที่ซ่อนอยู่ หน้าเว็บที่ซ่อนอยู่คือหน้าเว็บจริงที่ไม่ได้เชื่อมโยงกับหน้าอื่น การโจมตีด้วยกำลังเดรัจฉานจะทดสอบที่อยู่ต่างๆ เพื่อดูว่าพวกเขาส่งคืนหน้าเว็บที่ถูกต้องหรือไม่ และจะค้นหาหน้าเว็บที่พวกเขาสามารถใช้ประโยชน์ได้

เคล็ดลับโบนัส: หากคุณเห็นการเข้าชมเพิ่มขึ้นอย่างกะทันหันโดยไม่ทราบสาเหตุ ให้ตรวจสอบการวิเคราะห์ของคุณ หากคุณเห็นข้อผิดพลาด 404 จำนวนมากจากหน้าเว็บที่ไม่มีอยู่จริง คุณอาจถูกโจมตีโดยบอทกำลังดุร้าย

คุณสามารถป้องกันการโจมตีด้วยกำลังเดรัจฉานได้โดย:

- ใช้รหัสผ่านที่ยาวขึ้น

- ใช้รหัสผ่านที่ซับซ้อนมากขึ้น

- การจำกัดความพยายามในการเข้าสู่ระบบ

- การใช้ Captcha ของหน้าเข้าสู่ระบบ

- การตั้งค่าการรับรองความถูกต้องด้วยสองปัจจัยของ WordPress

สิ่งนี้ดำเนินไปโดยไม่บอก แต่คุณต้องมีไฟร์วอลล์ที่ทรงพลังสำหรับเว็บไซต์ WordPress ของคุณด้วย ไฟร์วอลล์ที่อยู่ด้านบนของมาตรการป้องกันทั้งหมดนี้จะช่วยคุณปกป้องธุรกิจของคุณจากแฮ็กเกอร์ที่พยายามบุกรุกเข้ามา

คุณสามารถติดตั้ง MalCare แทนสิ่งเหล่านี้ได้ MalCare comes with a built-in premium firewall that spots suspicious traffic and prevents your website from even loading the WordPress login page.

To learn more about Login Protection checkout our Guide on WordPress Login Security.

What is a DDoS Attack?

A distributed denial-of-service (DDoS) attack is a malware attack that sends too much traffic to your WordPress website for your server to handle.

Hackers don't hack just one website or device. Instead, they establish an entire army of hacked devices and websites to direct focused DDoS attacks.

The collection of compromised devices used for a DDoS attack acts on an internet called a botnet. Once a botnet is established, the hacker remotely sends instructions to it and causes other servers to be overwhelmed by a huge surge of traffic.

Pro-Tip: If your website is loading very slowly or if your web host refuses to serve your website, check your analytics immediately. DDoS attacks work in patterns that can be discerned:

- Traffic originating from a single IP address or IP range;

- Traffic from users who share a single behavioral profile, such as device type, geolocation, or web browser version;

- An unexplained surge in requests to a single page or WooCommerce endpoint;

- Traffic spikes at odd hours of the day or a spike every 10 minutes;

These are all symptoms of a DDoS attack.

One of the major motivations behind a DDoS attack is extortion under the threat of destruction of property. The only way to prevent a DDoS attack is to use an effective firewall that can clamp down on suspicious traffic immediately.

Install an SSL Certificate to Secure Your Traffic

SSL Certificates are now the staple for almost all cPanel hosting providers and resellers. An SSL certificate is a small digital file that encrypts an organization's details. Commonly, SSL certificates, when installed, binds:

- A domain name, server name, or hostname;

- And the organization's identity and location.

This secure connection ensures that the traffic between the server and the browser is encrypted.

Before we get into the kind of security an SSL certificate provides, let's understand how it works.

SSL certificates use a method of encryption called public key cryptography.

Public key cryptography uses two sets of keys for encryption – a public key and a private key. It's in many ways similar in concept to WordPress Salts and Keys.

In this kind of encryption, if:

- Angelina sends Brad a message, then the message is locked using Brad's public key.

- But for Brad to read the message, he must unlock it using his private key.

If a hacker intercepts the message without having Brad's private key, they will only see encrypted code that not even a computer can decrypt.

What is Man-In-the-Middle Attack?

A MITM attack is when a third party intercepts a communication between two people. Here, the hacker is essentially a 'man in the middle'.

This might sound all fun and frivolous, but this is a very dangerous attack. The hacker can effectively see every request coming in and out of your website including all transactions.

If the hacker can't get admin access, they can send your users fake web pages that can grab their access credentials.

Imagine this for an instant:

The credit card, the phone number, the email address – everything your users submit on your WordPress hacked website is openly accessible to a hacker.

The simplest way to protect against attacks like this one is to install an SSL certificate.

Pro-Tip: Check all your web pages for the 'https' in the URL. If there are pages missing out on that, you may have a mixed content issue. Fix that as soon as possible. A brute force attack could find the vulnerable pages and push for a MITM attack.

Implement WordPress Hardening and Basic Hygeine

This segment is all about protecting your WordPress website from getting hacked again.

Now, the simplest thing you can do is to implement WordPress hardening measures. Hardening makes sure that even if your website gets hacked again, the hacker can't really edit any files and databases.

Another major tip we have: stop using nulled themes and plugins. Nulled themes and plugins are essentially cracked versions of the plugin. The only problem is that nulled themes and plugins are usually chock full of malware.

Also, if you are using a lot of plugins, be careful of zero-day vulnerabilities. A zero-day vulnerability is essentially a security flaw that the developers and vendors know about, but haven't really fixed. Many WordPress hacked websites have plugins with zero-day vulnerabilities.

The most troubling part about a zero-day vulnerability is that people assume that updating the plugin or theme can automatically fix the WordPress hacked website. That's not true, though. You will have to clean up the website first and then update the software to prevent future hacks.

What Are The Consequences of Getting Hacked?

One of the major questions that we get all the time is – why does it matter if my website gets hacked? Unless it completely defaces the website, why should I even care?

Short answer: you really should care because a hacked website can severely damage your business even if it isn't visibly defacing your website.

A WordPress hacked website can damage your traffic, revenue, and brand value (more on this soon).

But the biggest reason to care is:

Almost all malware is created with the intent to make money off your hard work.

In essence, you spend a lot of time and money on building traffic and revenue, and then because you have a WordPress hacked website, the hacker makes money instead of you.

ไม่เย็น

How Hackers Make Money Off Your WordPress Hacked Site

Hackers make money from your website by using your traffic and here's how it works:

- Illicit ads and pop-ups redirect a huge portion of your traffic to other sites and the hacker gets paid for that traffic.

- URL redirections work in the same way – the hacker can redirect the traffic from your WordPress hacked website to make some quick cash.

- If a hacker gets into a WooCommerce website, they can steal the credit card information of your buyers.

- In some cases, a hacker can redirect to a page that looks like yours. When people buy something from the fake page, the hacker gets paid and you never get to know about it.

- A hacker can easily replace a bank account linked to your WooCommerce store. You'll still make the sales number, but the hacker steals all the money.

Let's put this into perspective:

It's not just you who's getting hacked. And it's definitely not just you who's unprepared for a WordPress hacked website.

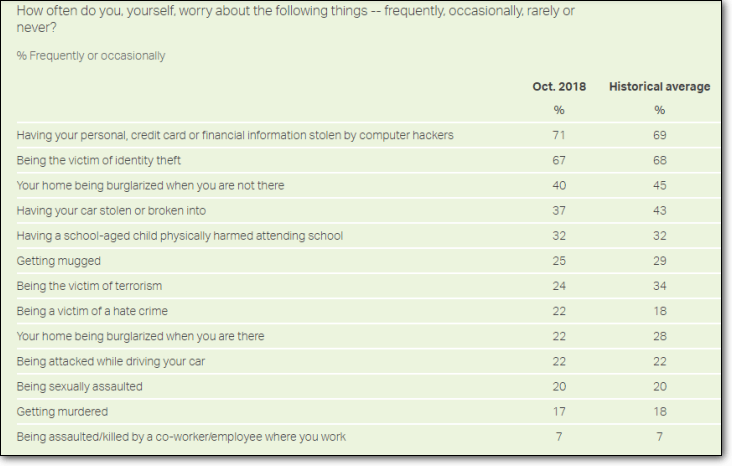

People in America panic a lot more over cybersecurity than personal security:

A study of more than 4,000 organizations across the US, UK, Germany, Spain, and the Netherlands found that 73% of companies are not ready for a cyber attack. (Source: hiscox.co.uk)

We know this sounds bad. But honestly, this is just the tip of the iceberg with WordPress hacked websites.

Believe it or not, it actually gets much worse in the long term.

In the long term, a WordPress hacked website can:

- Completely stop traffic to your business because it got blacklisted

- Destroy your brand's reputation because no one wants to be a victim of cybercrime

- Essentially destroy your revenue channels by destroying trust and stealing traffic

That's not even the worst part.

The worst part is that the hack may not even have visible consequences. You might be getting robbed on a daily basis without ever knowing it.

Now, maybe a security plugin flags a malware along with 10 other false alarms. And maybe you do see it. How often do you take action and check out all the alarms?

And even if you do find the malware and clean it, even if you miss a single backdoor on your WordPress hacked website, you can get infected all over again.

The simplest way to get out of this vicious cycle is to install an automatic malware scanner and removal tool.

ห่อ

Now that you know how to scan and clean a WordPress hacked website, just take the time to set up security measures to prevent future hacks. You have successfully defeated the hacker. You can now go back to building your business after you set up the basic security measures.

Bonus Tip: You can set up WordPress hardening manually or install MalCare and do it in 3 minutes or less.

It's time to take a sip of hot, steaming tea and relax – especially if you're a MalCare user. You never have to worry about WordPress security again.

If you have any questions, feel free to drop a comment below. We have a team of WordPress security experts who can help you resolve any issue you might face.

จนกว่าจะถึงครั้งต่อไป!