ความปลอดภัยของ WordPress - คู่มือทีละขั้นตอนฉบับสมบูรณ์ (2020) - MalCare

เผยแพร่แล้ว: 2023-04-21มีเหตุผลที่ดีที่จะต้องกังวลเกี่ยวกับความปลอดภัยของเว็บไซต์ของคุณ รายงานบอกเราว่ามีการพยายามแฮ็กมากกว่า 90,000 ครั้งบนเว็บไซต์ WordPress ทุกนาทีของวัน

เจ้าของเว็บไซต์จำนวนมากอาจคิดว่าเว็บไซต์ของตนมีขนาดเล็กเกินไปที่จะดึงดูดความสนใจของแฮ็กเกอร์ ความจริงก็คือ เนื่องจากเว็บไซต์ขนาดเล็กใช้การรักษาความปลอดภัยแบบผ่อนปรน แฮ็กเกอร์จึงพบว่าการแฮ็กเว็บไซต์ขนาดเล็กนั้นง่ายกว่าทั้งหมด

เล็กหรือใหญ่ – ทุกเว็บไซต์ WordPress ต้องใช้มาตรการรักษาความปลอดภัย

โชคดีที่มีหลายสิ่งที่คุณสามารถทำได้เพื่อปกป้องเว็บไซต์ของคุณจากแฮกเกอร์และบอท ในบทความนี้ เราจะแสดงขั้นตอนที่คุณต้องดำเนินการเพื่อให้แน่ใจว่าเว็บไซต์ของคุณปลอดภัย

[lwptocskipHeadingLevel=”h1,h4,h5,h6″skipHeadingText=”ความคิดสุดท้าย”]

ความสำคัญของการรักษาความปลอดภัยของเว็บไซต์

WordPress เป็นแพลตฟอร์มสร้างเว็บไซต์ที่ได้รับความนิยมมากที่สุดในโลก ปัจจุบันมีเว็บไซต์ WordPress กว่า 75 ล้านเว็บไซต์บนอินเทอร์เน็ต และมีการสร้างเว็บไซต์ใหม่หลายร้อยแห่งในแต่ละวัน ความนิยมแบบนี้มาพร้อมกับราคา

ยิ่งมีคนใช้มากเท่าไหร่ก็ยิ่งเป็นเป้าหมายของแฮ็กเกอร์มากขึ้นเท่านั้น Windows เป็นเป้าหมายที่ใหญ่กว่าระบบปฏิบัติการของ Apple Chrome เป็นเป้าหมายที่ใหญ่กว่าสำหรับการแสวงประโยชน์มากกว่า Firefox ความนิยมดึงความสนใจมากขึ้นทั้งด้านดีและไม่ดี

เราได้กล่าวถึงก่อนหน้านี้ว่า เจ้าของเว็บไซต์ขนาดเล็กพิจารณาว่าเว็บไซต์ของตนมีภูมิคุ้มกันและไม่ใช้ความระมัดระวังที่จำเป็นซึ่งทำให้พวกเขาเป็นเป้าหมายในอุดมคติ

เมื่อเว็บไซต์ของคุณถูกแฮ็ก แฮ็กเกอร์จะใช้เว็บไซต์เพื่อทำกิจกรรมที่เป็นอันตราย พวกเขาอาจเปิดการโจมตีครั้งใหญ่ขึ้นในเว็บไซต์อื่นๆ ส่งอีเมลสแปม จัดเก็บซอฟต์แวร์ละเมิดลิขสิทธิ์ ฉีดลิงก์สแปม ขายสินค้าผิดกฎหมาย สร้างลิงก์พันธมิตรกับสแปม SEO ของญี่ปุ่น และอื่นๆ

และนั่นคือจุดสิ้นสุดของปัญหา สิ่งต่าง ๆ สามารถสโนว์บอลได้อย่างรวดเร็วและเครื่องมือค้นหาจะให้คำเตือนไซต์ที่หลอกลวงแก่ผู้ใช้และอาจขึ้นบัญชีดำไซต์ของคุณ รายงานบอกเราว่า Google ขึ้นบัญชีดำ 50,000 เว็บไซต์สำหรับกิจกรรมฟิชชิ่งและประมาณ 20,000 เว็บไซต์ที่มีมัลแวร์ทุกสัปดาห์!

นอกจากนั้น ผู้ให้บริการโฮสติ้งยังสามารถระงับบัญชีของคุณได้อีกด้วย ซึ่งหมายความว่าเว็บไซต์ของคุณจะหยุดทำงานเป็นเวลาหลายวัน ซึ่งจะส่งผลกระทบต่อการรวบรวมรายได้ของคุณ หากคุณรอนานเกินไปในการแก้ไขไซต์ของคุณ ไซต์นั้นจะสร้างความเสียหายให้กับธุรกิจของคุณอย่างไม่อาจแก้ไขได้

เราทุกคนเห็นพ้องต้องกันว่าการใช้มาตรการรักษาความปลอดภัยนั้นดีกว่าการแก้ไขเว็บไซต์ WordPress ที่ถูกแฮ็ก

เราจะแสดงให้คุณเห็นว่าคุณจะรักษาความปลอดภัยไซต์ของคุณได้อย่างไร แต่ก่อนหน้านั้นเราต้องการตอบคำถามที่ผู้อ่านหลายคนกำลังคิดอยู่

[กลับไปด้านบนสุด ↑]

แต่ WordPress ไม่ปลอดภัยใช่ไหม

แกน WordPress มีความปลอดภัย WordPress มีกองทัพของนักพัฒนาที่เก่งที่สุดที่ทำงานอย่างไม่รู้จักเหน็ดเหนื่อยเพื่อให้แกนหลักของ WordPress ปลอดภัย พวกเขากำลังปรับปรุงเทคโนโลยีอย่างต่อเนื่องและออกแพตช์และอัปเดตเพื่อแก้ไขข้อผิดพลาดหรือข้อผิดพลาดใดๆ

ไม่มีช่องโหว่ที่สำคัญในแกน WordPress เป็นเวลานาน

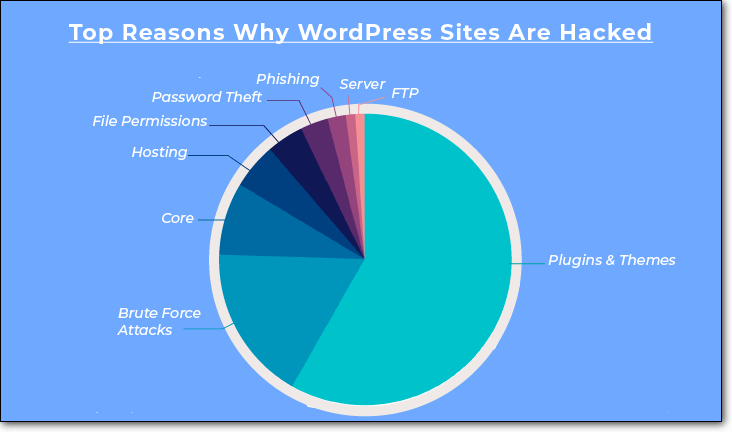

แม้จะมีสิ่งนี้ แต่ก็มีการพยายามแฮ็คมากกว่า 90,000 ครั้งบนเว็บไซต์ WordPress ทุกนาทีของวัน และมีเหตุผลหลักสองประการที่อยู่เบื้องหลัง

ก่อนอื่น WordPress เป็นแพลตฟอร์มที่ได้รับความนิยมอย่างมาก เว็บไซต์ประมาณ 75 ล้านเว็บไซต์บนอินเทอร์เน็ตสร้างขึ้นบน WordPress ซึ่งดึงดูดความสนใจของกลุ่มแฮ็คจากทั่วโลก

อีกเหตุผลหนึ่งคือการมีธีมและปลั๊กอินที่มีช่องโหว่และล้าสมัย รายงานแนะนำว่าธีมและปลั๊กอินที่ล้าสมัยเป็นสาเหตุหลักของการประนีประนอม WordPress มากขึ้น

(Psst — คุณสามารถอ่านเพิ่มเติมเกี่ยวกับสิ่งนี้ได้ใน บทความ อัปเดตความปลอดภัยของ WordPress )

แม้ว่า WordPress ของคุณจะเป็นแพลตฟอร์มที่ปลอดภัย แต่ก็มีปัจจัยอื่นๆ ที่อาจนำไปสู่เว็บไซต์ที่ถูกบุกรุกได้ ดังนั้นการใช้มาตรการรักษาความปลอดภัยต่อไปนี้สามารถช่วยประหยัดเว็บไซต์ WordPress ของคุณได้

[กลับไปด้านบนสุด ↑]

[ss_click_to_tweet ทวีต=”???? หากคุณจริงจังกับเว็บไซต์ของคุณ ให้ใส่ใจกับแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยของ WordPress ????” เนื้อหา =”” สไตล์ =”เริ่มต้น”]

วิธีรักษาความปลอดภัยเว็บไซต์ WordPress?

มีมาตรการรักษาความปลอดภัย 15 แบบที่คุณสามารถทำได้เพื่อปกป้องเว็บไซต์ WordPress ของคุณ เหล่านี้คือ:

- ติดตั้งปลั๊กอินความปลอดภัย WordPress

- ทำการสำรองข้อมูลเป็นประจำ

- ใช้ บริษัท โฮสติ้งที่ดี

- อัปเดต WordPress ให้ทันสมัยอยู่เสมอ

- ใช้ใบรับรอง SSL

- ปกป้องหน้าเข้าสู่ระบบ WordPress ของคุณ

- ตั้งค่าไฟร์วอลล์

- ทำให้เว็บไซต์ของคุณแข็งแกร่งขึ้น

- ใช้หลักการที่มีสิทธิพิเศษน้อยที่สุด

- การบล็อกที่อยู่ IP ที่น่าสงสัย

- ใช้การปิดกั้นประเทศ

- ซ่อนเวอร์ชัน WordPress

- ตรวจสอบบันทึกกิจกรรม

- ใช้เฉพาะที่อยู่อีเมลเพื่อเข้าสู่ระบบ

- ใช้การตรวจสอบสิทธิ์ HTTP

ลองมาดูมาตรการเหล่านี้ให้ลึกยิ่งขึ้น

1. ติดตั้งปลั๊กอินความปลอดภัย WordPress

หน้าที่หลักของปลั๊กอินความปลอดภัยหรือบริการคือการสแกน ล้างข้อมูล และป้องกัน แม้ว่าจะมีปลั๊กอินความปลอดภัย WordPress ให้เลือกมากมาย แต่ปลั๊กอินบางตัวก็ไม่ได้มีประสิทธิภาพ บางตัวอาจมีคุณสมบัติมากมาย แต่สร้างเสียงรบกวนได้มาก แฮ็กเกอร์ที่ช่ำชองสามารถข้ามปลั๊กอินความปลอดภัยดังกล่าวเพื่อแฮ็กเว็บไซต์ของคุณได้

MalCare เป็นหนึ่งในปลั๊กอินสแกนความปลอดภัย WordPress ที่ดีที่สุด นี่คือเหตุผล -

ฉัน. โปรแกรมสแกนมัลแวร์ของ MalCare

เครื่องสแกนมัลแวร์ WordPress ต้องการทรัพยากรในการสแกน สแกนเนอร์จำนวนมากพึ่งพาทรัพยากรของเว็บเซิร์ฟเวอร์ของคุณ แต่สิ่งนี้อาจทำให้ความเร็วของเว็บไซต์ของคุณช้าลง

เพื่อเอาชนะความท้าทายนี้ MalCare จะใช้ทรัพยากรเซิร์ฟเวอร์ของตนเองในการสแกนเว็บไซต์ของคุณ โดยจะถ่ายโอนไฟล์ของเว็บไซต์ของคุณไปยังเซิร์ฟเวอร์ของตัวเอง จากนั้นจึงทำการสแกนที่นั่น วิธีนี้ ช่วยให้แน่ใจว่าไซต์ของคุณจะไม่ได้รับผลกระทบในระหว่างขั้นตอนการสแกน

โปรแกรมสแกนจำนวนมากมองหาเฉพาะมัลแวร์ที่มีอยู่ ซึ่งหมายความว่าพวกเขาพลาดมัลแวร์ประเภทใหม่ๆ MalCare ได้รับการออกแบบมาเพื่อระบุมัลแวร์ทุกประเภท รวมถึงมัลแวร์ใหม่ๆ

ii. การกำจัดมัลแวร์ของ MalCare

MalCare ให้บริการกำจัดมัลแวร์ที่รวดเร็วที่สุด บริการรักษาความปลอดภัย WordPress ส่วนใหญ่เสนอการทำความสะอาดตามตั๋ว ในกรณีนี้ หากเว็บไซต์ของคุณถูกแฮ็ก คุณจะต้องเพิ่มตั๋ว ชำระค่าธรรมเนียมการกำจัดมัลแวร์ จากนั้นจึงรอให้เจ้าหน้าที่รักษาความปลอดภัยมาทำความสะอาดเว็บไซต์ของคุณและติดต่อกลับ กระบวนการนี้ใช้เวลานานและเกี่ยวข้องกับการให้สิทธิ์การเข้าถึงไซต์ของคุณแก่บุคคลที่สาม

MalCare's Cleaner ทำงานแตกต่างออกไป เวลาเป็นสิ่งสำคัญ ยิ่งใช้เวลานาน มีโอกาสมากขึ้นที่ Google จะขึ้นบัญชีดำเว็บไซต์ของคุณหรือโฮสต์เว็บระงับเว็บไซต์ของคุณ นั่นเป็นเหตุผลที่ MalCare เสนอการลบมัลแวร์ WordPress ทันทีเพื่อล้างเว็บไซต์ของแฮ็กเกอร์ สิ่งที่คุณต้องทำคือคลิกปุ่ม นั่งลงและปล่อยให้ปลั๊กอินทำความสะอาดไซต์ของคุณภายในไม่กี่นาที

สาม. มาตรการป้องกัน WordPress ของ MalCare

มาตรการทั้งหมดที่เรากล่าวถึงตั้งแต่การใช้ ไฟร์วอลล์ ไปจนถึง การบล็อกประเทศไปจนถึงการทำให้เว็บไซต์ของคุณแข็งขึ้น เป็นมาตรการป้องกันที่ MalCare ช่วยให้คุณดำเนินการได้ด้วยการคลิกปุ่มเพียงครั้งเดียว

วิธีการใช้ MalCare?

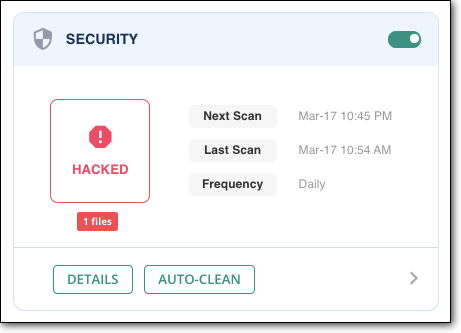

- หากต้องการใช้ MalCare คุณต้องดาวน์โหลดและติดตั้งปลั๊กอินบนเว็บไซต์ของคุณก่อน

- จากนั้นเพิ่มไซต์ของคุณไปยังแดชบอร์ด MalCare ปลั๊กอินจะเริ่มสแกนเว็บไซต์ของคุณทันที หากพบไฟล์ที่เป็นอันตรายในเว็บไซต์ของคุณ ระบบจะแจ้งให้คุณทราบ

- คุณสามารถทำความสะอาดเว็บไซต์ของคุณได้ทันทีโดยใช้ปุ่มล้างอัตโนมัติของ MalCare

[กลับไปด้านบนสุด ↑]

2. ทำการสำรองข้อมูลเป็นประจำ

การสำรองข้อมูลเป็นเครือข่ายความปลอดภัยของคุณ หากเกิดข้อผิดพลาดกับเว็บไซต์ของคุณ คุณสามารถคืนค่าให้กลับมาเป็นปกติได้หากคุณมีสำเนาของเว็บไซต์ของคุณ

มีปลั๊กอินสำรองมากมาย ด้วยตัวเลือกที่มีอยู่มากมาย การลงเอยด้วยบริการที่ไม่เป็นไปตามเป้าหมายอาจเป็นเรื่องง่าย หากต้องการเลือกบริการสำรองข้อมูลที่ถูกต้อง คุณจะต้องรู้วิธีเลือกปลั๊กอินสำรองข้อมูล

นอกจากนี้ การตรวจสอบปลั๊กอินสำรองจะใช้เวลานานและมีค่าใช้จ่ายสูง โชคดีที่เราได้เปรียบเทียบระหว่างปลั๊กอินสำรอง WordPress รายใหญ่ในตลาด ดูปลั๊กอินสำรอง WordPress ที่ดีที่สุด

[กลับไปด้านบนสุด ↑]

3. ใช้บริษัทโฮสติ้งที่ดี

ผู้ให้บริการโฮสติ้งที่ได้รับความนิยมสูงสุดสองรายคือโฮสติ้งที่ใช้ร่วมกันและโฮสติ้งที่มีการจัดการ

โฮสติ้งที่ใช้ร่วมกันเป็นที่นิยมเพราะมีราคาไม่แพง ช่วยให้ผู้คนหลายล้านคนทั่วโลกสามารถเริ่มต้นเว็บไซต์ของตนเองได้โดยไม่ต้องลงทุนจำนวนมาก แต่ในการแชร์โฮสติ้ง คุณกำลังแชร์เซิร์ฟเวอร์กับเว็บไซต์อื่นที่ไม่รู้จัก และบ่อยครั้งเมื่อเว็บไซต์หนึ่งถูกโจมตี เว็บไซต์อื่นๆ บนเซิร์ฟเวอร์เดียวกันก็ได้รับผลกระทบไปด้วย ดังนั้น แม้ว่าผู้ให้บริการโฮสติ้งที่ใช้ร่วมกันจะเป็นที่นิยม แต่ก็ยังไม่พร้อมที่จะรับมือกับสถานการณ์ที่คุกคาม

หากคุณสามารถจ่ายเซิร์ฟเวอร์เฉพาะได้ ให้เลือกเซิร์ฟเวอร์นั้นเสมอ มันทำงานได้ดีกว่าในการรักษาเว็บไซต์ WordPress ให้ปลอดภัย คุณสามารถตรวจสอบว่าเว็บโฮสติ้งส่งผลต่อความปลอดภัยของเว็บไซต์อย่างไร

เนื่องจากมีผู้ให้บริการโฮสติ้งมากมายให้เลือก เราจึงได้ทำการเปรียบเทียบโฮสติ้ง WordPress ชั้นนำ หวังว่าจะช่วยให้คุณตัดสินใจเลือกผู้ให้บริการโฮสต์เว็บรายใดได้

[กลับไปด้านบนสุด ↑]

4. ปรับปรุงเว็บไซต์ WordPress ให้ทันสมัยอยู่เสมอ

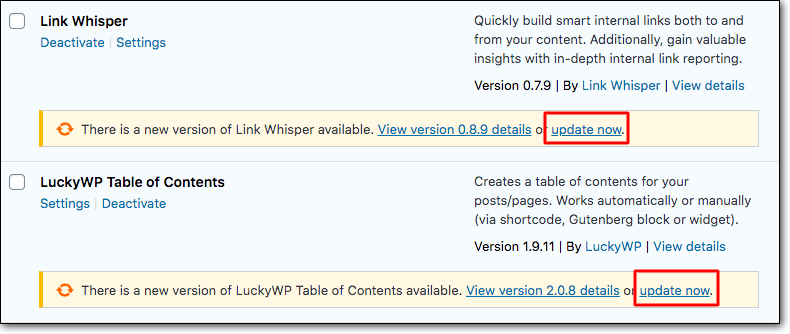

เช่นเดียวกับซอฟต์แวร์ ปลั๊กอิน ธีม และแม้แต่แกนหลักของ WordPress พัฒนาช่องโหว่เมื่อเวลาผ่านไป

เมื่อนักพัฒนาเรียนรู้เกี่ยวกับช่องโหว่ พวกเขาปล่อยแพตช์ในรูปแบบของการอัปเดต เมื่อเจ้าของเว็บไซต์ไม่อัปเดตไซต์ของตน ช่องโหว่จะยังคงอยู่

หลังจากออกแพตช์ นักพัฒนาซอฟต์แวร์จะประกาศสาเหตุของการอัปเดต ซึ่งหมายความว่าช่องโหว่ดังกล่าวจะได้รับการประกาศต่อสาธารณะ ขณะนี้แฮ็กเกอร์ได้ทราบถึงข้อบกพร่องด้านความปลอดภัยและเวอร์ชันที่มีอยู่แล้ว พวกเขาทราบดีว่าไม่ใช่เจ้าของเว็บไซต์ทุกคนที่จะอัปเดตไซต์ของตนทันที ดังนั้นพวกเขาจึงเริ่มมองหาเว็บไซต์ที่ทำงานบนเวอร์ชันที่มีช่องโหว่ ช่องว่างเวลานี้ทำให้พวกเขามีโอกาสที่ดีในการแฮ็คไซต์จำนวนมากได้สำเร็จ

ในทางกลับกัน สถิติแสดงให้เห็นว่ากว่า 80% ของเว็บไซต์ถูกแฮ็กเพราะไม่ได้อัพเดท!

คุณต้องอัปเดตไซต์ WordPress ของคุณเป็นประจำ เรียนรู้วิธีอัปเดตเว็บไซต์ WordPress ของคุณอย่างปลอดภัย

คุณอาจสังเกตเห็นว่ามีปลั๊กอินและธีมที่นักพัฒนาไม่ได้อัปเดตเป็นเวลานาน ในกรณีส่วนใหญ่ ซอฟต์แวร์จะถูกละทิ้งโดยนักพัฒนาซอฟต์แวร์ ทางที่ดีควรลบปลั๊กอินหรือธีมออกจากเว็บไซต์ของคุณแล้วติดตั้งทางเลือกอื่น

[กลับไปด้านบนสุด ↑]

5. ใช้ใบรับรอง SSL

ดู URL ของเว็บไซต์นี้อย่างรวดเร็ว

สังเกตล็อค? การล็อกนี้หมายความว่าไซต์กำลังใช้ใบรับรอง SSL SSL เป็นเลเยอร์ซ็อกเก็ตที่ปลอดภัยซึ่งเข้ารหัสข้อมูลในขณะที่ถ่ายโอนระหว่างเบราว์เซอร์และเว็บไซต์

ทำไม เนื่องจากข้อมูล (เช่น รายละเอียดบัตรเครดิต) ที่ถ่ายโอนจากเบราว์เซอร์ของผู้เข้าชมไปยังเว็บไซต์ของคุณอาจถูกดักจับและขโมยได้ ดังนั้นแม้ว่าข้อมูลจะถูกขโมยไป แต่ถ้ามันถูกเข้ารหัสแล้ว แฮ็กเกอร์ก็ไม่สามารถใช้งานได้

ต่อไปนี้เป็นคำแนะนำที่จะช่วยคุณติดตั้งใบรับรอง SSL บนเว็บไซต์และย้ายเว็บไซต์ WordPress จาก HTTP เป็น HTTPS

[กลับไปด้านบนสุด ↑]

6. ปกป้องหน้าเข้าสู่ระบบ WordPress ของคุณ

หน้าเข้าสู่ระบบเป็นหนึ่งในส่วนที่ถูกโจมตีบ่อยที่สุดของเว็บไซต์ WordPress แฮ็กเกอร์พยายามเดาข้อมูลรับรองการเข้าสู่ระบบและเข้าถึงพื้นที่ผู้ดูแลระบบของ WordPress ซึ่งจะทำให้พวกเขาควบคุมเว็บไซต์ได้อย่างสมบูรณ์ ดังนั้น สิ่งสำคัญคือต้องใช้การป้องกันที่ถูกต้องในหน้าเข้าสู่ระบบ WordPress ของคุณ มาดูเทคนิคต่างๆ ที่จะช่วยให้คุณปกป้องหน้าเข้าสู่ระบบและเพิ่มความปลอดภัยในการเข้าสู่ระบบ WordPress

ฉัน. ใช้ชื่อผู้ใช้ที่ไม่ซ้ำใคร

หากชื่อผู้ใช้ของคุณคาดเดาได้ง่าย แฮ็กเกอร์ก็เพียงแค่ต้องคิดรหัสผ่านเท่านั้น ด้วยสิ่งที่ต้องกังวลน้อยลง มันทำให้งานของแฮ็กเกอร์ง่ายขึ้นมาก

หนึ่งในชื่อผู้ใช้ WordPress ที่พบบ่อยที่สุดคือ 'admin' เมื่อไม่กี่ปีที่ผ่านมา WordPress สนับสนุนให้ผู้คนใช้ 'admin' เป็นชื่อผู้ใช้ แม้ว่า WordPress จะไม่แนะนำ 'ผู้ดูแลระบบ' โดยอัตโนมัติอีกต่อไป แต่ก็ยังใช้กันอย่างแพร่หลาย ดังนั้น คุณต้องใช้มาตรการเพื่อให้แน่ใจว่าผู้ดูแลระบบของคุณหลีกเลี่ยงการใช้ "admin" เป็นชื่อผู้ใช้พร้อมกับชื่อผู้ใช้ที่ใช้กันทั่วไปเหล่านี้

การดูรายการนี้ทุกครั้งที่มีการสร้างบัญชีผู้ใช้ใหม่อาจช่วยรักษา WordPress ของคุณให้ปลอดภัยได้ นอกจากนี้ หากผู้ใช้ปัจจุบันของคุณใช้ชื่อผู้ใช้ทั่วไป ให้บอกให้พวกเขาเปลี่ยนชื่อ นี่คือคำแนะนำที่พวกเขาจะพบว่ามีประโยชน์ในการเปลี่ยนชื่อผู้ใช้ WordPress ได้อย่างไร

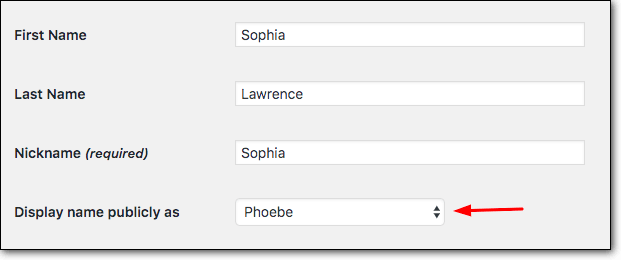

ii. เปลี่ยนชื่อที่แสดงของคุณ

ในการแทรกซึมเข้าไปในไซต์ของคุณ แฮ็กเกอร์จะอ่านผ่านเว็บไซต์ของคุณและเลือกชื่อที่แสดง พวกเขาใช้ชื่อเหล่านั้นผสมกันเพื่อพยายามเข้าสู่ระบบ แฮ็กเกอร์รู้ว่าไม่ใช่เรื่องแปลกที่จะมีชื่อผู้ใช้และชื่อที่แสดงเหมือนกัน ตัวอย่างเช่น หาก Sophia Lawrence เป็นชื่อที่แสดง พวกเขาอาจพยายามเข้าสู่ระบบโดยใช้ sophialawrence หรือ sophia.lawrence หรือ sophia เป็นชื่อผู้ใช้

ดังนั้น เพื่อปกป้องไซต์ของคุณจากสิ่งนี้ คุณสามารถเปลี่ยนชื่อที่แสดงของคุณได้

ไปที่ 'แก้ไขโปรไฟล์ของฉัน' แล้วเปลี่ยน 'ชื่อเล่น' ของคุณ บันทึกการปรับปรุง ตอนนี้ เลือก 'แสดงชื่อแบบสาธารณะในชื่อ' เมนูแบบเลื่อนลงปรากฏขึ้นซึ่งคุณจะเห็นชื่อที่แสดงใหม่ เลือกและบันทึกการตั้งค่า

แฮ็กเกอร์จะล้มเหลวอย่างหลีกเลี่ยงไม่ได้หากพวกเขาพยายามใช้ชื่อที่แสดง

[กลับไปด้านบนสุด ↑]

สาม. ป้องกันการค้นพบชื่อผู้ใช้

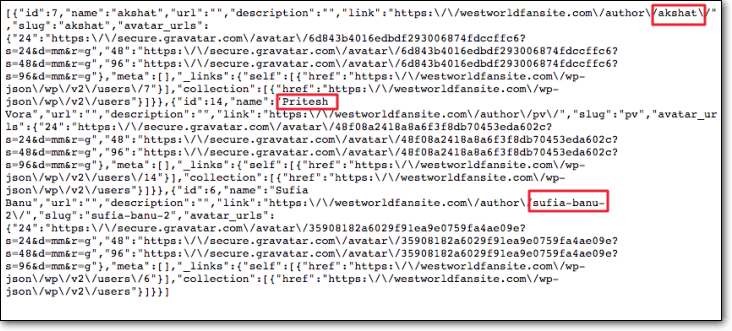

นอกจากชื่อที่แสดงแล้ว ยังมีอีกวิธีหนึ่งที่สามารถใช้ในการค้นหาชื่อผู้ใช้จากเว็บไซต์ของคุณได้คือผ่าน WordPress Rest API นี่เป็นปัญหาด้านความปลอดภัยของ WordPress ที่ร้ายแรง เปิดตัวในปี 2559 คุณลักษณะหลักของ WordPress ช่วยให้ทุกคนสามารถค้นพบข้อมูลของผู้ใช้ในเว็บไซต์ของคุณ สิ่งที่พวกเขาต้องทำคือเรียกใช้ URL แบบง่าย: example.com/wp-json/wp/v2/users

เพื่อป้องกันไม่ให้สิ่งนี้เกิดขึ้น ให้ใช้ข้อมูลโค้ดต่อไปนี้ในไฟล์ functions.php มันจะซ่อนรายชื่อผู้ใช้และแสดงข้อผิดพลาด 500 หากคุณพยายามเรียกใช้ URL อีกครั้ง

[php]

add_filter( 'rest_endpoints', ฟังก์ชัน( $endpoints ){

ถ้า ( isset( $endpoints['/wp/v2/users'] ) ) {

unset( $endpoints['/wp/v2/users'] );

}

ถ้า ( isset( $endpoints['/wp/v2/users/(?P&amp ;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp ;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;gt;[\\\\\\\\d]+) '] ) ) {

unset( $endpoints['/wp/v2/users/(?P&amp ;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;id&amp ;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;amp;gt;[\\\\\\\\d]+)'] );

}

ส่งคืน $endpoints;

});

[/php]

ชื่อผู้ใช้เป็นหนึ่งในสองส่วนประกอบของข้อมูลรับรองการเข้าสู่ระบบ มาดูองค์ประกอบที่สองกัน – รหัสผ่าน และลองหาวิธีป้องกันจากแฮ็กเกอร์

[กลับไปด้านบนสุด ↑]

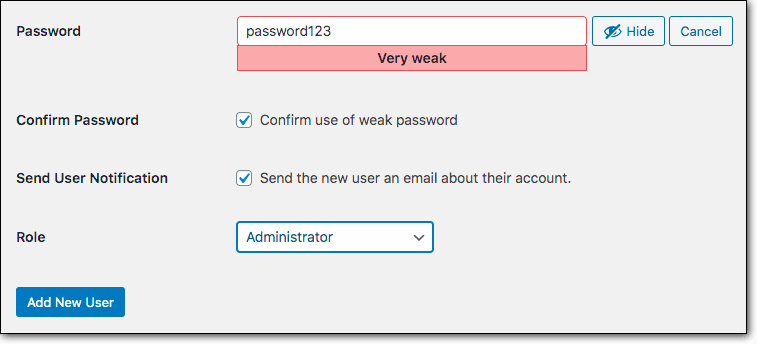

iv. บังคับใช้รหัสผ่านที่รัดกุม

รหัสผ่านใด ๆ จะป้องกันเว็บไซต์ของฉัน แค่นั้นยังไม่พออีกหรือ คำตอบคือไม่ เนื่องจากแฮ็กเกอร์พยายามเดารหัสผ่านของเว็บไซต์ WordPress อยู่ตลอดเวลาเพื่อเจาะระบบ

พวกเขาใช้เทคนิคที่เรียกว่าการโจมตีด้วยกำลังดุร้าย โดยโปรแกรมบอทให้พยายามเข้าสู่ระบบหลายล้านครั้งเพื่อเดาข้อมูลประจำตัวของคุณภายในเวลาไม่กี่นาที

หากคุณใช้รหัสผ่านที่ง่าย เช่น Passw0rd123$ บอทจะถอดรหัสด้วยการเดาเพียงไม่กี่ครั้ง ด้วยเหตุนี้การมีรหัสผ่านที่ไม่ซ้ำใครและซับซ้อนจึงเป็นเรื่องสำคัญ

WordPress สนับสนุนให้ผู้ใช้สร้างรหัสผ่านที่รัดกุมโดยอัตโนมัติ แต่คุณยังสามารถสร้างบัญชีโดยใช้รหัสผ่านที่ไม่รัดกุมได้ ดังนั้นความรับผิดชอบของการใช้รหัสผ่านที่รัดกุมจึงตกอยู่บนบ่าของคุณ

คุณสามารถให้ความรู้แก่ผู้ดูแลระบบ WordPress ของคุณให้ใช้รหัสผ่านที่รัดกุม แนวทางการตั้งรหัสผ่านที่รัดกุมมีดังนี้

– สร้างรหัสผ่านแบบยาว

โดยทั่วไปแล้ว รหัสผ่านที่มีความยาวเกิน 8-10 อักขระถือว่าคาดเดายากและมักจะถอดรหัสได้ยาก ทุกอักขระที่คุณเพิ่มในรหัสผ่านจะทำให้รหัสผ่านแข็งแกร่งขึ้น อย่างไรก็ตาม ในช่วงไม่กี่ปีที่ผ่านมา เทคโนโลยีการถอดรหัสรหัสผ่านได้ก้าวหน้าไปอย่างมาก ดังนั้น เจ้าหน้าที่รักษาความปลอดภัยของ WordPress หลายคนจึงแนะนำให้ใช้ข้อความรหัสผ่านที่มีความยาว 15 อักขระ

- รหัสผ่านแบบยาว: pd&&)xG56ZhLNrjl4jjNJ4#h (จำยาก)

- ข้อความรหัสผ่านแบบยาว: หมาป่าของมันคือสีขาว เพราะคุณไม่รู้อะไรเลย John Snow (จำง่าย)

– ใช้การรวมกันของตัวพิมพ์ใหญ่ ตัวพิมพ์เล็ก และอักขระพิเศษ

ในการโจมตีแบบเดรัจฉาน บอตถูกตั้งโปรแกรมให้ดำเนินขั้นตอนการถอดรหัสรหัสผ่าน พวกเขาทำตามคำสั่งบางอย่าง เช่น จะพยายามเดารหัสผ่านที่ถูกต้องโดยคิดตัวอักษรพิมพ์เล็กผสมกัน ('a', 'b', 'c' เป็นต้น) การใช้รหัสผ่านที่ง่าย เช่น 'testpass' หมายความว่าพวกเขาสามารถถอดรหัสรหัสผ่านได้หลังจากพยายามเพียงไม่กี่ครั้ง

ดังนั้นหากคุณใช้ทั้งอักขระตัวพิมพ์เล็กและตัวพิมพ์ใหญ่ผสมกัน จะต้องใช้เวลานานในการหารหัสผ่าน อย่างไรก็ตาม บอตที่ตั้งโปรแกรมมาเป็นอย่างดีสามารถลองรหัสผ่านสองสามล้านครั้งต่อวินาที ดังนั้นการผสมอักขระพิเศษ ตัวเลข ตัวอักษรตัวพิมพ์เล็กและตัวพิมพ์ใหญ่ควรทำให้รหัสผ่านไม่สามารถคาดเดาได้และถอดรหัสได้ยาก

- เพิ่มตัวพิมพ์ใหญ่ - TestPass

- เพิ่มตัวเลขและสัญลักษณ์ – TestPass123$

– หลีกเลี่ยงการใช้คำทั่วไปและรายละเอียดที่ทราบโดยสาธารณะ

คำทั่วไปเช่น 'ทดสอบ', 'ผู้ดูแลระบบ', 'เข้าสู่ระบบ' เป็นคำทั่วไปที่ผู้ใช้ WordPress มักจะใช้ นี่คือรหัสผ่านบางส่วนที่บอทจะลองใช้ก่อน ดังนั้นจึงควรหลีกเลี่ยงการใช้รหัสผ่านเหล่านี้ ตามอินโฟกราฟิกโดย Splashdata รหัสผ่านที่ใช้บ่อยที่สุด 25 อันดับแรกได้แก่:

- กีฬาและความสนใจทั่วไป เช่น 'เบสบอล' 'ฟุตบอล' และ 'Star Wars', 'Princess', 'Solo' เป็นต้น

- ตัวเลขตามลำดับ เช่น '87654321', '0123456' เป็นต้น

- ตัวอักษรตามลำดับ เช่น 'abc123' เป็นต้น

แฮ็กเกอร์ที่กำหนดเป้าหมายเว็บไซต์ของคุณอาจดึงรายละเอียดจากไซต์ของคุณและลองใช้ดู ตัวอย่างเช่น หากคุณมีเว็บไซต์ที่สร้างขึ้นจากรายการทีวีที่คุณชื่นชอบอย่าง Game of Thrones บอทจะพยายามผสมผสานวลีต่างๆ เพื่อบุกเข้าไปในไซต์ของคุณ เช่น 'GoThrones123' หรือ 'gameofthrones123' เพื่อป้องกันไม่ให้สิ่งนี้เกิดขึ้น ให้ออกแบบรหัสผ่านที่ไม่กล่าวถึงสิ่งที่เกี่ยวข้องกับเว็บไซต์

รหัสผ่านที่ปลอดภัยช่วยลดโอกาสในการละเมิดความปลอดภัยให้เหลือน้อยที่สุด แต่รหัสผ่านที่รัดกุมนั้นยากต่อการจดจำ เว้นแต่คุณจะมีเคล็ดลับเล็กน้อย

[กลับไปด้านบนสุด ↑]

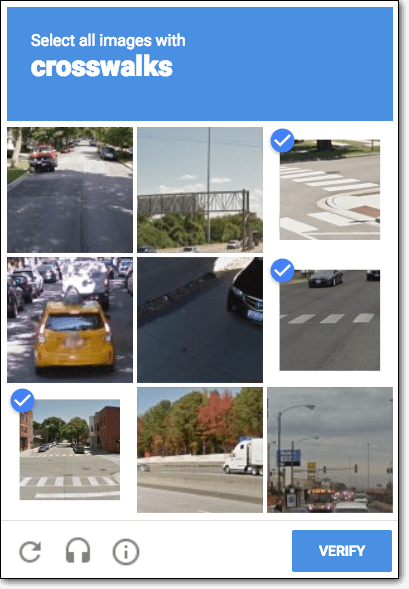

v. การป้องกันตาม CAPTCHA

นอกจากการใช้ชื่อผู้ใช้ที่ไม่ซ้ำใครและรหัสผ่านที่รัดกุมแล้ว การใช้ CAPTCHA ยังเป็นอีกวิธีที่สมบูรณ์แบบในการป้องกันการโจมตีแบบใช้กำลังดุร้ายบนเว็บไซต์ WordPress ของคุณ

หลังจากพยายามเข้าสู่ระบบไม่สำเร็จจำนวนหนึ่ง ระบบจะสร้าง CAPTCHA เพื่อระบุว่าผู้ใช้เป็นคนหรือบอท CAPTCHA ได้รับการออกแบบมาให้บอทไม่สามารถอ่านได้ ดังนั้นจึงป้องกันการโจมตีแบบเดรัจฉานเนื่องจากบอทไม่สามารถเข้าถึงหน้าเข้าสู่ระบบได้จนกว่าพวกเขาจะแก้ไข CAPTCHA

ปลั๊กอินความปลอดภัย WordPress เช่น MalCare สร้าง CAPTCHA ตามภาพที่สามารถแก้ไขได้โดยผู้ใช้จริงเท่านั้น

CAPTCHA ออกแบบมาเพื่อป้องกันไม่ให้บอทของแฮ็กเกอร์ถอดรหัสข้อมูลรับรองของคุณ

[กลับไปด้านบนสุด ↑]

vi. ใช้การรับรองความถูกต้องด้วยสองปัจจัย

คุณสังเกตเห็นว่าบริการยอดนิยมอย่าง Facebook และ Gmail ตรวจสอบผู้ใช้เมื่อพวกเขาพยายามเข้าสู่ระบบได้อย่างไร รหัสจะถูกส่งไปยังสมาร์ทโฟนที่เชื่อมโยงกับบัญชีของคุณ ซึ่งจะช่วยตรวจสอบผู้ใช้ สิ่งนี้เรียกว่าการรับรองความถูกต้องด้วยสองปัจจัย

WordPress ไม่มีการรับรองความถูกต้องด้วยสองปัจจัย ดังนั้น หากต้องการใช้สิ่งนี้บนไซต์ WordPress ของคุณ คุณสามารถทำตามคำแนะนำนี้เกี่ยวกับวิธีเพิ่มการรับรองความถูกต้องด้วยสองปัจจัยของ WordPress

[กลับไปด้านบนสุด ↑]

[ss_click_to_tweet tweet=”เว็บไซต์หลายร้อยแห่งถูกแฮ็กทุกวัน ใช้มาตรการป้องกันไว้ก่อนวันนี้และปกป้องเว็บไซต์ของคุณจากแฮกเกอร์และบอท ” เนื้อหา =”” สไตล์ =”เริ่มต้น”]

7. ตั้งค่าไฟร์วอลล์

จากการเข้าชมหลายร้อยครั้งที่คุณได้รับบนเว็บไซต์ของคุณ บางส่วนเป็นการเข้าชมที่เป็นอันตราย ผู้เยี่ยมชมดังกล่าวมาที่ไซต์ของคุณด้วยความตั้งใจที่จะค้นหาช่องโหว่ที่พวกเขาสามารถใช้ประโยชน์เพื่อควบคุมไซต์ของคุณได้

ไฟร์วอลล์ WordPress ตรวจสอบทุกคำขอของผู้เข้าชมที่ส่งไปยังเว็บไซต์ของคุณ ไม่ว่าผู้เข้าชมจะใช้อุปกรณ์ใด – เดสก์ท็อป สมาร์ทโฟน แท็บเล็ต แล็ปท็อป ทุกอุปกรณ์จะเชื่อมโยงกับที่อยู่ IP หากคำขอมาจาก IP ที่น่าสงสัย ผู้เข้าชมจะถูกบล็อก มิฉะนั้น จะได้รับอนุญาตให้เข้าถึงไซต์ได้ ไฟร์วอลล์ที่ดีคือแนวป้องกันแรกของคุณจากทราฟฟิกที่เป็นอันตราย

ปลั๊กอินไฟร์วอลล์ WordPress เช่นเดียวกับข้อเสนอของ MalCare มาพร้อมกับไฟร์วอลล์ขั้นสูงที่ให้ความปลอดภัยที่ดีกว่า ไม่เพียงแค่ตรวจสอบคำขอการเข้าชมบนเว็บไซต์ของคุณเท่านั้น แต่ยังบันทึกการเข้าชมที่ไม่ดีอีกด้วย หมายถึงเมื่อเจอ IP ใหม่ที่ไม่ดี มันจะเก็บบันทึกนั้นไว้ หาก IP ที่ไม่ดีพยายามเข้าถึงเว็บไซต์ของคุณอีกครั้ง ระบบจะบล็อกทันที

[กลับไปด้านบนสุด ↑]

8. ทำให้เว็บไซต์ของคุณแข็งแกร่งขึ้น

เราได้ระบุพื้นที่ทั่วไปของเว็บไซต์ WordPress ที่แฮ็กเกอร์ใช้ประโยชน์จาก ตัวอย่างเช่น อาจใช้คีย์ความปลอดภัยเพื่อเข้าถึงเว็บไซต์ของคุณหรือติดตั้งปลั๊กอินหรือธีมที่เป็นอันตรายบนเว็บไซต์ของคุณ เพื่อปกป้องเว็บไซต์ของคุณจากแฮกเกอร์ คุณต้องดำเนินการเพื่อเสริมความแข็งแกร่งให้กับเว็บไซต์ของคุณ

เรามีคำแนะนำที่จะช่วยคุณใช้มาตรการเสริมความแข็งแกร่งของ WordPress

[กลับไปด้านบนสุด ↑]

9. ใช้หลักการที่มีสิทธิพิเศษน้อยที่สุด

WordPress มีบทบาทผู้ใช้ WordPress เริ่มต้น 6 บทบาท: ผู้ดูแลระบบ, ผู้แก้ไข, ผู้แต่ง, ผู้ร่วมให้ข้อมูล, ผู้สมัครสมาชิกและผู้ดูแลระบบระดับสูง การจัดสรรบทบาทเหล่านี้ต้องทำอย่างระมัดระวัง แต่ละบทบาทมาพร้อมกับชุดของอำนาจและความรับผิดชอบของตนเอง ลองดูที่พวกเขา:

ผู้ดูแลระบบอยู่ที่ด้านบนสุดของลำดับชั้น เขาสามารถควบคุมเว็บไซต์ได้อย่างเต็มที่และสามารถดำเนินการฟังก์ชั่นต่อไปนี้:

- สร้าง แก้ไข และลบเนื้อหา

- แก้ไขปลั๊กอินและรหัสธีม

- จัดการปลั๊กอินและธีมทั้งหมด

- สร้าง แก้ไข และลบบัญชีผู้ใช้

สิทธิ์จะลดลงเมื่อคุณลดลำดับชั้นลง ตัวแก้ไขไม่สามารถทำการเปลี่ยนแปลงที่สำคัญได้ แต่สามารถจัดการหมวดหมู่และลิงก์ กลั่นกรองความคิดเห็น สร้าง แก้ไข และลบโพสต์และเพจได้ ผู้เขียน ผู้ร่วมให้ข้อมูล และสมาชิกมีสิทธิ์น้อยลง

ความรับผิดชอบสูงสุดคือของผู้ดูแลระบบ สิทธิ์ที่ควรมอบให้กับบุคคลที่คุณมั่นใจว่าจะไม่ใช้อำนาจในทางที่ผิด

หากคนประเภทที่ไม่ถูกต้องได้รับสิทธิ์การเข้าถึงระดับผู้ดูแลระบบ พวกเขาสามารถใช้ประโยชน์จากบทบาทนี้ได้ พวกเขาสามารถติดตั้งปลั๊กอินและธีมปลอม ขโมยข้อมูลของคุณและขายในราคา จัดเก็บไฟล์และโฟลเดอร์ที่ผิดกฎหมาย เหนือสิ่งอื่นใด

[กลับไปด้านบนสุด ↑]

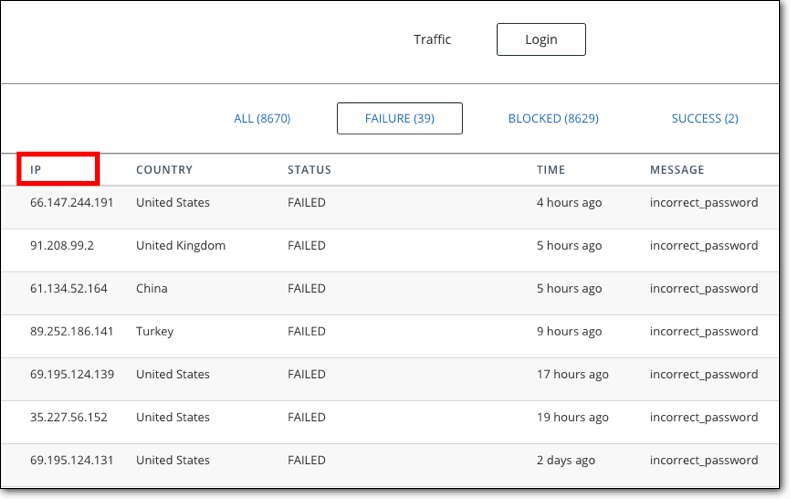

10. การบล็อกที่อยู่ IP ที่น่าสงสัย

หากคุณติดตั้งปลั๊กอินความปลอดภัย WordPress เช่น MalCare บนเว็บไซต์ของคุณ ให้อ่านบันทึกของที่อยู่ IP ที่พยายามเข้าสู่ระบบไม่สำเร็จ

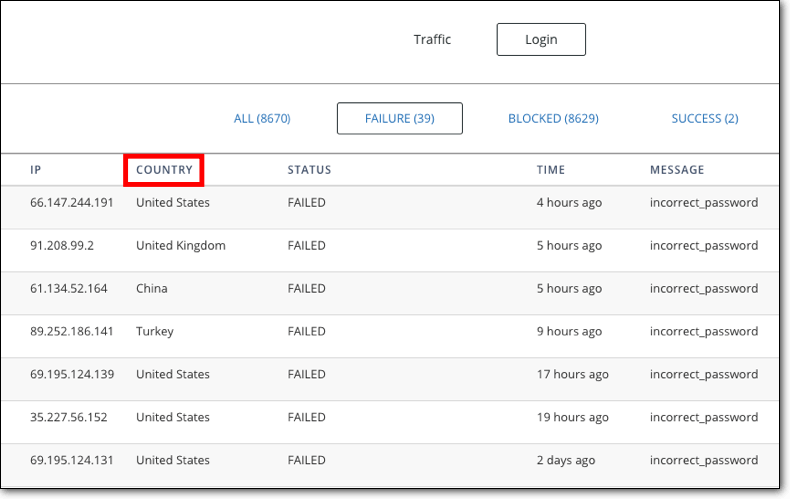

สังเกตว่าผู้ใช้บางรายอาจใช้ชื่อผู้ใช้ทั่วไปได้อย่างไร (เราได้พูดถึงสิ่งนี้ในส่วน 'ใช้ชื่อผู้ใช้ที่ไม่ซ้ำ') เช่น “adm2016” รูปภาพด้านล่างนี้คือบันทึกความพยายามในการเข้าสู่ระบบที่ล้มเหลวบนหนึ่งในเว็บไซต์ของเรา

หากต้องการบล็อกที่อยู่ IP ที่เป็นอันตรายเหล่านี้ ให้วางรหัสในไฟล์ .htaccess ของคุณ:

[php]

คำสั่งอนุญาตปฏิเสธ

ปฏิเสธจาก 61.134.52.164

อนุญาตจากทั้งหมด

[/php]

แทนที่ “61.134.52.164” ด้วยที่อยู่ IP ที่คุณต้องการแบนและบันทึกไฟล์

[กลับไปด้านบนสุด ↑]

11. ใช้การปิดกั้นประเทศ

เวิลด์ไวด์เว็บช่วยให้แฮ็กเกอร์เข้าถึงเว็บไซต์ทั่วโลกได้ พวกเขาอาจอยู่ในรัสเซียโดยกำหนดเป้าหมายเป็นเว็บไซต์จากนิวยอร์ก

สถิติแสดงให้เห็นว่าประเทศห้าอันดับแรกที่เกิดการพยายามแฮ็ก ได้แก่ จีน สหรัฐอเมริกา ตุรกี บราซิล และรัสเซีย

หากคุณติดตั้ง MalCare ไว้ การตรวจสอบผู้ใช้ที่พยายามเข้าสู่ระบบเว็บไซต์ของคุณจะทำได้ง่าย คุณสามารถดูประเทศต้นทางได้

หากคุณมีผู้ใช้ที่อยู่ในสหรัฐอเมริกาเท่านั้น การพยายามเข้าสู่ระบบจากประเทศอื่นมักจะเป็นอันตราย

ในภาพด้านบน เราจะเห็นว่ามีการพยายามเข้าสู่ระบบจาก 4 ประเทศ ได้แก่ สหรัฐอเมริกา สหราชอาณาจักร รัสเซีย และจีน

ตอนนี้ หากคุณกำหนดเป้าหมายเฉพาะบางประเทศ เช่น สหรัฐอเมริกา คุณไม่จำเป็นต้องมีการเข้าชมจากประเทศอื่น ดังนั้น คุณสามารถบล็อกสหราชอาณาจักร รัสเซีย และจีนได้

หากต้องการเรียนรู้วิธีใช้การบล็อกประเทศ โปรดอ่านคู่มือนี้เกี่ยวกับวิธีบล็อกประเทศใน WordPress

[กลับไปด้านบนสุด ↑]

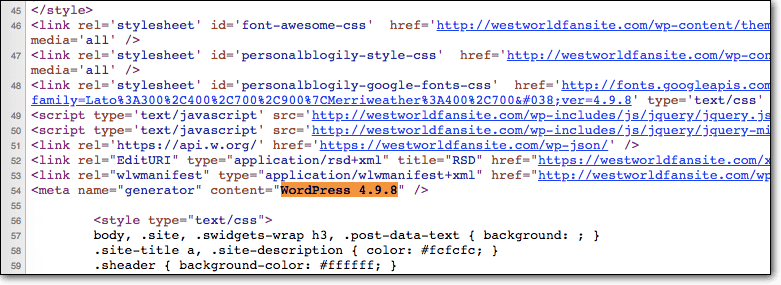

12. ซ่อนเวอร์ชัน WordPress

อีกวิธีหนึ่งที่แฮ็กเกอร์สามารถทราบได้ว่าคุณมีไฟล์ใดที่มีช่องโหว่ของ WordPress ที่รู้จักคือการค้นหาเวอร์ชันของ WordPress ที่คุณกำลังใช้อยู่ บางครั้งเจ้าของเว็บไซต์พลาดการอัพเดท WordPress ใหม่ที่ทำให้เว็บไซต์ของพวกเขามีช่องโหว่

แฮ็กเกอร์สามารถใช้ช่องโหว่ใด ๆ ที่อาจมีอยู่ในการติดตั้ง WordPress หลักรุ่นก่อนหน้า ดังนั้น การซ่อนเวอร์ชัน WordPress ที่คุณใช้อาจมีประโยชน์

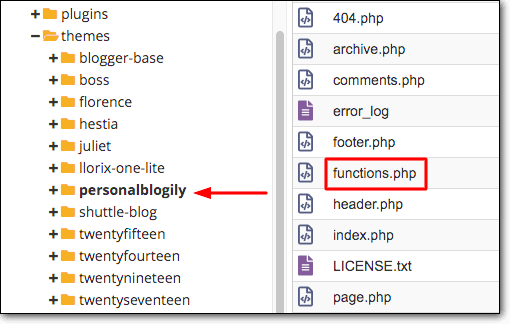

ในการทำเช่นนี้ คุณต้องวางโค้ดในไฟล์ function.php

ขั้นตอนที่ 1: ลงชื่อเข้าใช้บัญชีโฮสต์ของคุณ เข้าถึง cPanel > ตัวจัดการไฟล์ > public_html

ขั้นตอนที่ 2: ในโฟลเดอร์ public_html เข้าถึง wp-content และเลือกโฟลเดอร์ของธีมที่ใช้งานอยู่

ตัวอย่างเช่น หากคุณใช้ธีม WordPress เริ่มต้น Twenty-Nineteen ให้เลือกโฟลเดอร์ที่ชื่อ “twenty nineteen”

โปรดทราบว่า 'บล็อกส่วนตัว' เป็นธีมที่เรากำลังใช้เว็บไซต์ของเรา คุณอาจใช้ธีมอื่น

ขั้นตอนที่ 3: คลิกขวาที่ไฟล์ function.php แล้วเลือกแก้ไข ที่นี่ วางรหัสต่อไปนี้

[php]

ฟังก์ชัน wpbeginner_remove_version () {

กลับ ";

}

add_filter('the_generator', 'wpbeginner_remove_version');

[/php]

บันทึกไฟล์ และการดำเนินการนี้จะลบหมายเลขเวอร์ชันของ WordPress ไม่ให้แสดงที่ใดก็ได้บนไซต์ของคุณ

[กลับไปด้านบนสุด ↑]

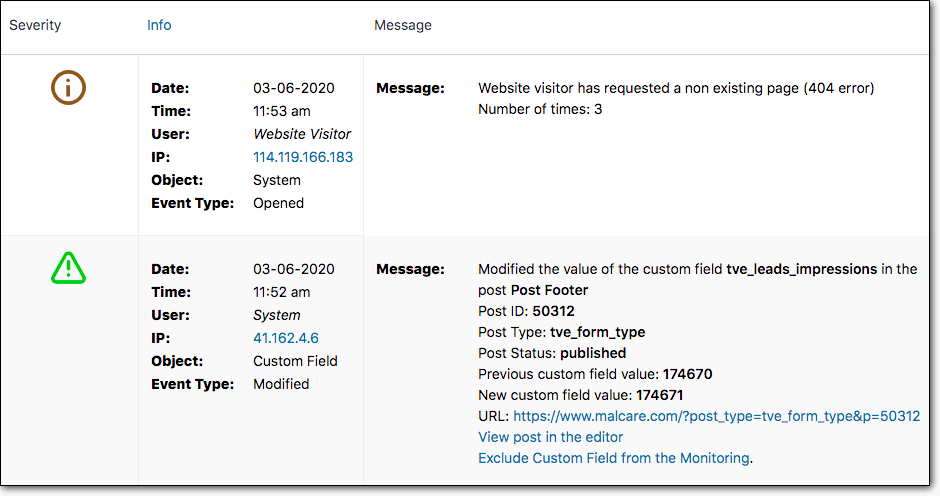

13. ตรวจสอบบันทึกกิจกรรม

การจับตาดูทุกสิ่งที่เกิดขึ้นบนเว็บไซต์ WordPress ของคุณอย่างระแวดระวัง ช่วยให้คุณระบุพฤติกรรมที่น่าสงสัยได้ในระยะแรก สิ่งนี้จะช่วยคุณป้องกันการโจมตีทางแฮ็คที่เป็นอันตรายที่อาจเกิดขึ้นได้ก่อนที่จะเกิดขึ้นจริงและสร้างความเสียหายให้กับเว็บไซต์ WordPress ของคุณ

คุณสามารถทำได้โดยการติดตั้งปลั๊กอินเพื่อเก็บบันทึกทุกสิ่งที่เกิดขึ้นบนเว็บไซต์ WordPress ของคุณในบันทึกกิจกรรม WordPress มีปลั๊กอินต่าง ๆ มากมายที่คุณสามารถเลือกได้ บันทึกการตรวจสอบความปลอดภัย WP เป็นหนึ่งในปลั๊กอินดังกล่าว

14. ใช้เฉพาะที่อยู่อีเมลเพื่อเข้าสู่ระบบ

ในหน้าเข้าสู่ระบบ WordPress คุณสามารถใช้ชื่อผู้ใช้หรือ ID อีเมลของคุณเพื่อเข้าสู่ระบบได้ ดังนั้น การปิดใช้งานการใช้ชื่อผู้ใช้อาจทำให้แฮ็กเกอร์ไม่สามารถโจมตีเว็บไซต์ของคุณได้

มีปลั๊กอินเช่น No Login by Email Address ที่ให้คุณป้องกันการใช้ชื่อผู้ใช้เพื่อเข้าสู่เว็บไซต์ของคุณ

[กลับไปด้านบนสุด ↑]

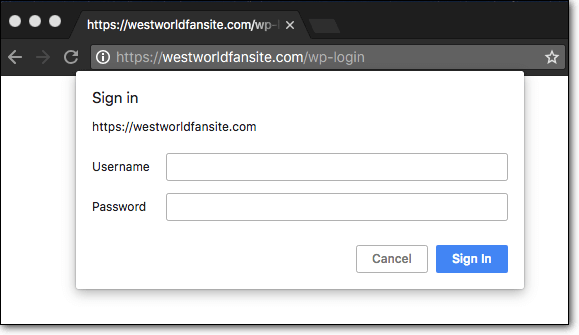

15. ใช้การตรวจสอบสิทธิ์ HTTP

การรับรองความถูกต้อง HTTP มอบชั้นการป้องกันเหนือหน้าเข้าสู่ระบบ WordPress และเป็นขั้นตอนสำคัญต่อความปลอดภัยของ WordPress ในการเข้าถึงเพจ ผู้ใช้ต้องป้อนข้อมูลรับรอง HTTP หากไม่มีสิ่งนี้ พวกเขาจะไม่ได้รับอนุญาตให้เข้าถึงหน้าเข้าสู่ระบบของไซต์ของคุณ

ปลั๊กอิน เช่น HTTP Auth ช่วยสร้างชั้นป้องกันนี้ในหน้าเข้าสู่ระบบของคุณ อย่าลืมแบ่งปันข้อมูลรับรองการตรวจสอบสิทธิ์ HTTP กับผู้ใช้ของคุณ มิฉะนั้นพวกเขาจะพบว่าตัวเองถูกล็อกและไม่สามารถลงชื่อเข้าใช้ไซต์ของคุณได้

ด้วยเหตุนี้ เราจึงได้ยุติมาตรการรักษาความปลอดภัยขั้นสูงสำหรับเว็บไซต์ WordPress

[กลับไปด้านบนสุด ↑]

มาตรการรักษาความปลอดภัย WordPress ทั่วไปแต่ล้าสมัย

ในโลกของการรักษาความปลอดภัย WordPress มีคำแนะนำมากมายที่เจ้าของไซต์มักจะได้รับ แต่บางส่วนของคำแนะนำนี้ไม่ได้ผลมาก เราจะแสดงรายการคำแนะนำด้านความปลอดภัยทั่วไปบางส่วนที่มาพร้อมกับข้อบกพร่องที่สำคัญ มาตรการเหล่านี้ไม่ได้ทำให้เว็บไซต์ของคุณปลอดภัยอย่างแท้จริง เนื่องจากแฮ็กเกอร์ได้ค้นพบวิธีการหลีกเลี่ยงมาตรการเหล่านี้

- ซ่อนหน้าเข้าสู่ระบบ WordPress

- ตั้งรหัสผ่านให้หมดอายุ

- ออกจากระบบอัตโนมัติเมื่อไม่มีกิจกรรม

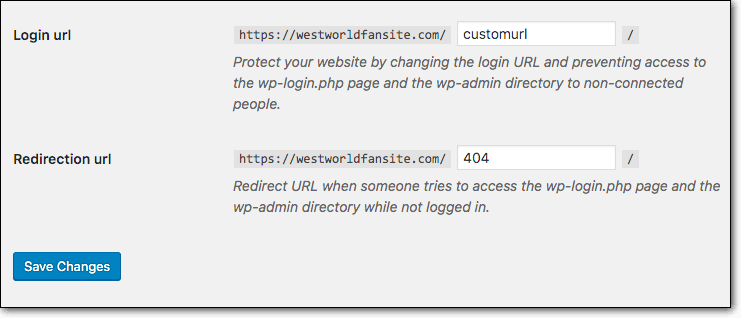

1. ซ่อนหน้าเข้าสู่ระบบ WordPress

แฮ็กเกอร์ไม่ค่อยกำหนดเป้าหมายไปที่เว็บไซต์เดียว พวกเขาตั้งโปรแกรมบอทอัตโนมัติเพื่อโจมตีหน้าเข้าสู่ระบบ WordPress ใครก็ตามที่ใช้ WordPress มานานพอจะรู้ว่าเว็บไซต์ WordPress มาพร้อมกับ URL หน้าเข้าสู่ระบบเริ่มต้นที่มีลักษณะดังนี้: ' example.com/wp-admin'

สิ่งนี้ทำให้งานของบอทอัตโนมัติง่ายขึ้นมาก ดังนั้น การเปลี่ยนหน้าเข้าสู่ระบบเว็บไซต์ของคุณเป็น 'example.com/wrongpage' อาจเบี่ยงเบนการโจมตีที่กำลังจะมาถึงได้

มีปลั๊กอินหลายตัว เช่น WPS Hide Login, Hide WP-Admin เป็นต้น ที่สามารถช่วยคุณซ่อนหน้าล็อกอิน WordPress ของคุณได้

ข้อเสียเปรียบ: แม้ว่าสิ่งนี้สามารถป้องกันการพยายามแฮ็คอัตโนมัติได้อย่างง่ายดาย แต่ก็ไม่รับประกันว่าเว็บไซต์ของคุณจะปลอดภัย นี่เป็นเพราะเครื่องมืออย่าง WPS Hide Login เสนอ URL เข้าสู่ระบบเริ่มต้น ดังนั้น เว็บไซต์นับแสนที่ใช้เครื่องมือนี้จึงใช้ URL เดียวกันสำหรับหน้าเข้าสู่ระบบของตน แฮ็กเกอร์สามารถค้นหารูปแบบ URL และเปิดการโจมตีได้อย่างง่ายดาย

ยิ่งกว่านั้น การซ่อนหน้าเข้าสู่ระบบโดยไม่แจ้งให้ผู้ใช้ทราบอย่างถูกต้องสามารถพิสูจน์ได้ว่าไม่สะดวกอย่างยิ่ง มันสามารถทำให้คุณเสียค่าใช้จ่ายในการทำงานหนึ่งวัน

[กลับไปด้านบนสุด ↑]

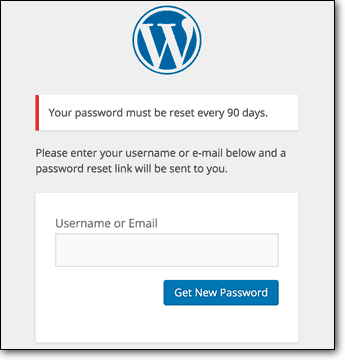

2. ตั้งรหัสผ่านให้หมดอายุ

คุณต้องสังเกตเห็นในบริการ e-banking ว่าพวกเขาขอให้คุณเปลี่ยนรหัสผ่านหลังจากพ้นระยะเวลาที่กำหนด นี่คือมาตรการความปลอดภัยที่รับรองว่าหากบัญชีของคุณถูกแฮ็ก แฮ็กเกอร์จะมีหน้าต่างที่จำกัดในการใช้ประโยชน์จากบัญชีของคุณ การใช้มาตรการเดียวกันกับเว็บไซต์ WordPress ของคุณช่วยลดความเสียหาย

เมื่อใช้ปลั๊กอิน Expire Passwords คุณสามารถตั้งค่ารหัสผ่านของผู้ใช้ให้หมดอายุหลังจากผ่านไปตามจำนวนวันที่กำหนด ผู้ใช้ทุกคนถูกบังคับให้อัปเดตรหัสผ่าน

ข้อเสียเปรียบ: มาตรการนี้ให้ความปลอดภัยระดับหนึ่ง แต่แฮ็กเกอร์หาวิธีที่จะเหนือกว่า ตัวอย่างเช่น เมื่อพวกเขาแฮ็กไซต์ของคุณ พวกเขาสร้างบัญชีผู้ใช้ใหม่หรือติดตั้งแบ็คดอร์ที่ซ่อนอยู่ ดังนั้น แม้ว่าคุณจะเปลี่ยนรหัสผ่านเป็นประจำ แต่พวกเขาก็สร้างจุดเข้าถึงอื่นๆ ไว้แล้ว

[กลับไปด้านบนสุด ↑]

3. ออกจากระบบอัตโนมัติเมื่อไม่มีกิจกรรม

สำหรับเว็บไซต์ที่มีผู้ใช้หลายคน โอกาสในการละเมิดสิทธิ์ของผู้ใช้มีสูง สำหรับผู้ใช้ที่ทำงานจากระยะไกล ผู้ใช้อาจต้องลุกจากโต๊ะเพื่อไปทำธุระด่วนและลืมออกจากระบบ

จะเกิดอะไรขึ้นหากมีคนใช้เว็บไซต์ในทางที่ผิดในช่วงเวลานี้ เพื่อลดความเสี่ยงของการละเมิดดังกล่าว คุณสามารถตั้งค่าเว็บไซต์ WordPress ของคุณให้ออกจากระบบผู้ใช้โดยอัตโนมัติหากไม่มีการใช้งานเป็นเวลานาน

ปลั๊กอินการออกจากระบบที่ไม่ได้ใช้งานนำเสนอคุณลักษณะการออกจากระบบเซสชันที่ไม่ได้ใช้งาน การดำเนินการนี้ทำให้คุณสามารถกำหนดระยะเวลาที่ไม่มีการใช้งานที่ยอมรับได้ เช่น 10 หรือ 20 นาที หลังจากนั้นผู้ใช้จะออกจากระบบโดยอัตโนมัติ

ข้อเสียเปรียบ: แต่มีโอกาสหากมีคนต้องการแอบดูไซต์ของคุณ พวกเขาจะทำทันทีหลังจากที่ผู้ใช้ออกไป ในกรณีเช่นนี้ การออกจากระบบของผู้ใช้ที่ไม่ได้ใช้งานจะไม่สามารถป้องกันการละเมิดสิทธิ์ของผู้ใช้ได้

[กลับไปด้านบนสุด ↑]

[ss_click_to_tweet tweet=”กังวลเกี่ยวกับความปลอดภัยของไซต์ของคุณ? ???? ทำตามขั้นตอนที่ดำเนินการได้เหล่านี้เพื่อปกป้องเว็บไซต์ของคุณจากช่องโหว่ด้านความปลอดภัย” เนื้อหา =”” สไตล์ =”เริ่มต้น”]

ความคิดสุดท้าย

เรารู้ว่านั่นเป็นการอ่านที่ยาวมากและค่อนข้างล้นหลามเช่นกัน แต่ก่อนที่คุณจะออกไปงีบหลับ นี่คือสิ่งที่เราแนะนำให้คุณทำ –

- คั่นหน้าบทความนี้

- แบ่งปันกับเพื่อนและเพื่อนบ้าน - ใครก็ตามที่คุณคิดว่าจะได้ประโยชน์จากการปฏิบัติตามคำแนะนำของเรา

- ดูคำแนะนำเพิ่มเติม เช่น รักษาความปลอดภัยไซต์ WordPress ของคุณด้วย wp-config.php จากบล็อก WordPress ของเรา

เราหวังเป็นอย่างยิ่งว่าคุณพบว่าบทความนี้มีประโยชน์ เราอยากฝากความคิดสุดท้ายไว้ให้คุณ – การใช้มาตรการรักษาความปลอดภัยทั้งหมดนี้อาจเป็นเรื่องที่หนักใจมาก ดังนั้นเราขอแนะนำให้ใช้การตรวจสอบความปลอดภัยของ WordPress เป็นประจำและเลือกใช้ปลั๊กอินความปลอดภัย WordPress ระดับพรีเมียม เช่น MalCare ที่จะจัดการความปลอดภัยให้กับคุณ

ด้วย MalCare คุณจะสามารถเข้าถึงคุณลักษณะด้านความปลอดภัยที่ดี เช่น ไฟร์วอลล์ การสแกนมัลแวร์ตามปกติ การทำให้ WordPress แข็งขึ้น และอื่นๆ อีกมากมาย คุณสบายใจได้เพราะรู้ว่าไซต์ของคุณได้รับการดูแลความปลอดภัย

ลองใช้ปลั๊กอินความปลอดภัย WordPress ของเรา – MalCare เลยตอนนี้!