WordPress SQL Injection: คู่มือการป้องกันฉบับสมบูรณ์

เผยแพร่แล้ว: 2023-04-19ในทุกโอกาส คุณกำลังสูญเสียการเข้าชม รายได้ และความไว้วางใจจากลูกค้าของคุณทุกวันจากไซต์ WordPress เนื่องจากสิ่งที่เรียกว่า 'การแทรก SQL'

ทำไม

เรียบง่าย – แฮ็กเกอร์บางคนคิดว่าเป็นความคิดที่ดีที่จะสูบฉีดทราฟฟิกธุรกิจของคุณและนำไปสู่:

- ไซต์สำหรับผู้ใหญ่

- ไซต์ยาเสพติดที่ผิดกฎหมาย

- โฆษณาทางศาสนา

- หรือไซต์ที่เป็นอันตรายอื่น ๆ

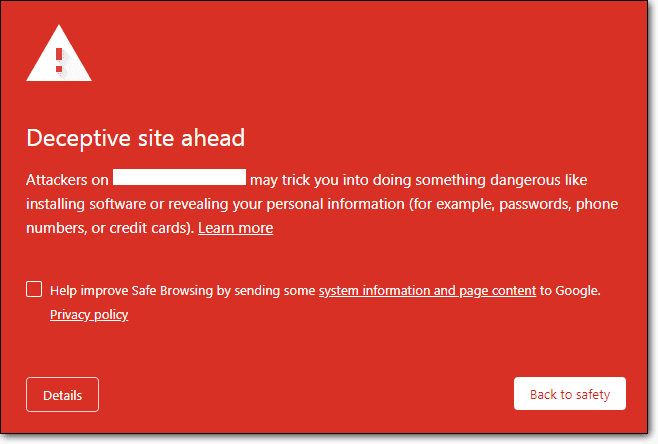

ทำให้ไซต์ของคุณขึ้นบัญชีดำบน Google คุณยังสูญเสียความเคารพจากลูกค้าและชุมชนเนื่องจากคำเตือน เช่น ไซต์หลอกลวงข้างหน้า ไซต์นี้อาจถูกแฮ็กในผลการค้นหา

ส่วนที่เลวร้ายที่สุด?

แฮ็กเกอร์ไร้หน้านิรนามคนนี้ไม่คิดว่าคุณจะทำอะไรกับมันได้

ไซต์ของคุณเต็มไปด้วยป๊อปอัปแปลก ๆ การเปลี่ยนเส้นทาง คำหลักที่เป็นสแปม และข้อผิดพลาด 403

เราทำงานกับเว็บไซต์ WordPress มากกว่าหนึ่งล้านเว็บไซต์มานานกว่าทศวรรษ และพบเจอกับการแฮ็กเหล่านี้ตลอดเวลา

เราได้ช่วยลบมัลแวร์ฉีด WordPress SQL ออกจากเว็บไซต์หลายร้อยแห่งก่อนที่มันจะสร้างความเสียหายให้กับเว็บไซต์

ในบทความนี้ เราจะแสดงให้คุณเห็นว่าคุณสามารถกำจัดแฮ็กนี้และทำให้ไซต์ของคุณกลับสู่สถานะดั้งเดิมโดยเร็วที่สุดได้อย่างไร

TL;DR : หากต้องการลบการแทรก SQL ออกจากไซต์ของคุณ ให้ติดตั้ง MalCare มันจะทำความสะอาดเว็บไซต์ของคุณภายใน 60 วินาที จากนั้นเพิ่มความปลอดภัยของคุณโดยใช้คุณสมบัติการรักษาความปลอดภัยที่แข็งแกร่งของ MalCare นั่นจะทำให้เว็บไซต์ของคุณได้รับการปกป้องจากการโจมตีการฉีด SQL ในอนาคต

บอทของแฮ็กเกอร์ได้รับการออกแบบมาเพื่อดำเนินการฉีด SQL หลายร้อยครั้งภายในไม่กี่นาที

ความพยายามที่สำเร็จเพียงครั้งเดียวจะทำลายเว็บไซต์ของคุณ

หากไฟร์วอลล์หรือปลั๊กอินความปลอดภัยตรวจพบการโจมตี SQL Injection หลายสิบครั้ง มีโอกาสสูงที่เว็บไซต์ของคุณจะถูกแฮ็ก

ถ้าไม่ใช่คุณก็โชคดี

แล้วคุณจะรู้ได้อย่างไรว่าเว็บไซต์ของคุณถูกแฮ็กแล้ว?

และถ้าเป็นเช่นนั้น คุณจะลบมัลแวร์ได้อย่างไร

ไม่ต้องกังวล เราจะแสดงขั้นตอนที่แน่นอนที่คุณต้องทำเพื่อตรวจหาและกำจัดการโจมตีด้วยการฉีด SQL บนไซต์ของคุณ

แต่ก่อนที่เราจะพูดถึงเรื่องนั้น เป็นความคิดที่ดีที่จะลองและทำความเข้าใจว่าจริงๆ แล้วการโจมตีด้วยการฉีด SQL คืออะไร อย่างไรก็ตาม หากคุณต้องการตรวจสอบการติดไวรัสในไซต์ของคุณอย่างเร่งด่วน ให้ข้ามไปที่ส่วนนี้

การโจมตีด้วยการฉีด SQL คืออะไร?

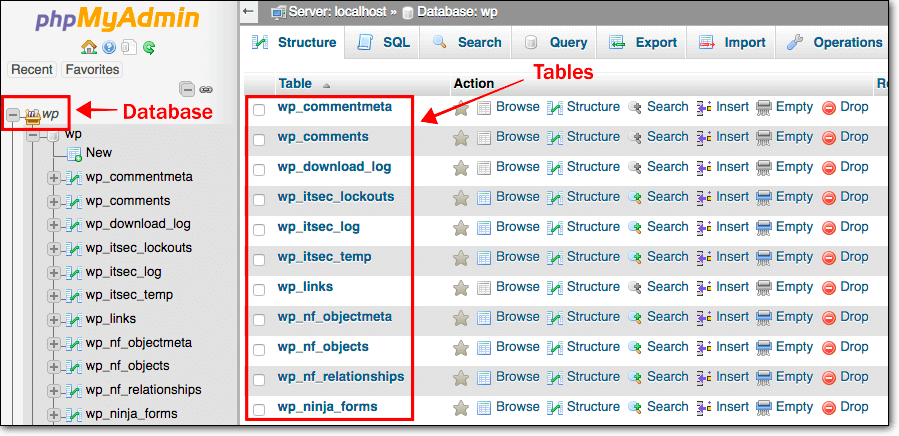

เว็บไซต์ WordPress ของคุณใช้ฐานข้อมูลเพื่อจัดการข้อมูล เช่น โพสต์ เพจ ความคิดเห็น ฯลฯ ข้อมูลทั้งหมดนี้ถูกจัดเก็บอย่างเป็นระเบียบในตารางฐานข้อมูล

แฮ็กเกอร์เข้าถึงฐานข้อมูลของคุณโดยทำการโจมตีด้วยการฉีด SQL

แต่ทำไมบางคนต้องการเข้าถึงฐานข้อมูลของคุณ

คำถามที่ดี.

เมื่อแฮ็กเกอร์พยายามเจาะเข้าไปในเว็บไซต์ของคุณ พวกเขาตั้งใจที่จะขโมยข้อมูลที่ละเอียดอ่อน (เช่น รายละเอียดการเข้าสู่ระบบและข้อมูลบัตรเครดิต) หรือทำให้ไซต์ของคุณเสียหาย

หากมีการแทรกรหัสที่เป็นอันตรายในฐานข้อมูลของคุณโดยมีเจตนาที่จะจัดหาข้อมูล จะเรียกว่า In-band SQL injection แต่ถ้าเจตนาทำร้ายไซต์ของคุณโดยการลบเนื้อหาออกจากฐานข้อมูล จะเรียกว่า การโจมตี Blind SQL injection

เรารู้ว่าคุณสงสัยอะไร – เหตุใดจึงเรียกว่าการโจมตีด้วยการฉีด SQL

เพื่อให้เว็บไซต์ของคุณเก็บข้อมูลในฐานข้อมูลได้ เว็บไซต์ของคุณจะต้องสามารถโต้ตอบกับฐานข้อมูลได้ SQL เป็นภาษาที่ไซต์ของคุณใช้ในการเพิ่ม อัปเดต ลบ และค้นหาข้อมูลในฐานข้อมูล แฮกเกอร์ใช้ภาษาเดียวกันเพื่อพยายามเจาะฐานข้อมูล

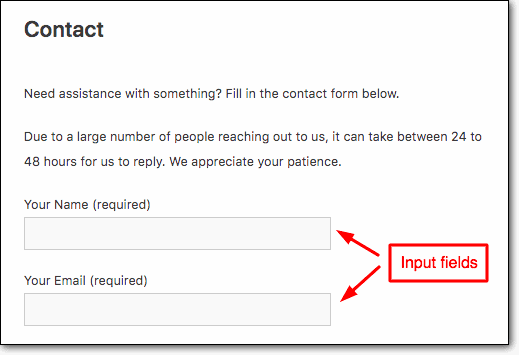

พวกเขาใช้ประโยชน์จากช่องป้อนข้อมูลบนเว็บไซต์ของคุณ เช่น แบบฟอร์มติดต่อหรือแถบค้นหาเพื่อแทรกสคริปต์ที่เป็นอันตรายลงในฐานข้อมูล ดังนั้นจึงเรียกว่าการโจมตีด้วยการฉีด SQL

วิธีลบ WordPress SQL Injection จากเว็บไซต์ WordPress ของคุณ

คุณกำลังประสบกับสิ่งต่อไปนี้:

- รับอีเมลหลายร้อยฉบับจากแบบฟอร์มการติดต่อของคุณภายในไม่กี่นาที

- โฆษณาเปลี่ยนเส้นทางไปยังเว็บไซต์ที่น่าสงสัย

- ป๊อปอัปแปลก ๆ ปรากฏขึ้นในบางหน้าและข้อผิดพลาดในหน้าอื่น ๆ

อาการเหล่านี้เป็นอาการทั่วไปของการแฮ็กการฉีด SQL

ที่กล่าวว่าแฮ็กประเภทนี้อาจมองไม่เห็นจริงๆ แฮ็กเกอร์อาจเจาะเว็บไซต์ของคุณเพียงเพื่อขโมยข้อมูล พวกเขาไม่จำเป็นต้องทำการแก้ไขใดๆ กับไซต์ของคุณ

ดังนั้น แม้ว่าไซต์ของคุณจะดูเหมือนปกติดี แต่ก็ยังอาจถูกแฮ็กได้ คุณต้องสแกนไซต์ของคุณเพื่อให้แน่ใจ

มีเครื่องสแกนให้เลือกมากมาย ที่กล่าวว่าปลั๊กอินการสแกนจำนวนมากไม่สามารถตรวจจับมัลแวร์ใหม่ ซับซ้อน หรือซ่อนเร้นได้เป็นอย่างดี เราขอแนะนำ MalCare เพราะมัน นำหน้าเกมไปหนึ่งไมล์ นี่คือวิธี:

- MalCare ไม่พึ่งพาการจับคู่รูปแบบเพื่อค้นหารหัสที่เป็นอันตราย แต่จะมาพร้อมกับสัญญาณอัจฉริยะที่ประเมินพฤติกรรมของรหัสแทน สิ่งนี้ทำให้ปลั๊กอินสามารถตรวจจับรหัสที่เป็นอันตรายใหม่และซับซ้อนได้

- มันสแกนไม่เพียงแค่ไฟล์ WordPress แต่ยังรวมถึงฐานข้อมูลด้วย ตรวจดูทุกซอกทุกมุมเพื่อค้นหารหัสที่เป็นอันตรายหรือมัลแวร์

- มันทำการสแกนบนเซิร์ฟเวอร์ของตัวเองเพื่อให้แน่ใจว่าเว็บไซต์ของคุณจะไม่โอเวอร์โหลด

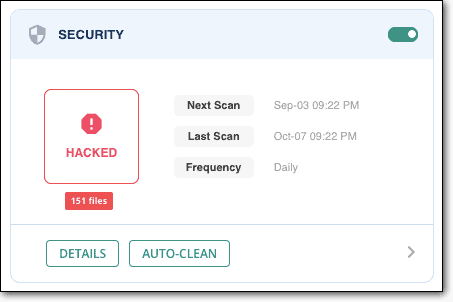

- ปลั๊กอินจะสแกนไซต์ของคุณโดยอัตโนมัติทุกวัน และจะแจ้งให้คุณทราบเมื่อพบมัลแวร์เท่านั้น

ในการตรวจจับการแฮ็กด้วย MalCare คุณต้องทำตามขั้นตอนต่อไปนี้:

ขั้นตอนที่ 1: ลงทะเบียนกับ MalCare's WordPress Malware Scanner ติดตั้งและเปิดใช้งานปลั๊กอินบนเว็บไซต์ของคุณ จากนั้นเพิ่มไซต์ของคุณไปยังแดชบอร์ดของ MalCare

มันจะทำการสแกนไซต์ของคุณทันที

หากตรวจพบว่าไซต์ของคุณถูกแฮ็ก ไซต์จะแจ้งให้คุณทราบ

คุณสามารถดำเนินการต่อและทำความสะอาดเว็บไซต์ของคุณด้วยเครื่องมือเดียวกัน

พวกคุณหลายคนอาจกำลังคิดที่จะกู้คืนข้อมูลสำรองเพื่อล้างการติดไวรัส สิ่งนี้จะไม่ทำงาน การกู้คืนข้อมูลสำรองจะแทนที่ไฟล์ที่มีอยู่เท่านั้น แต่จะไม่ลบไฟล์ที่เป็นอันตรายที่แฮ็กเกอร์เพิ่มเข้ามา

คำเตือนที่เป็นธรรม: แม้ว่าสแกนเนอร์จะให้บริการฟรี แต่การกำจัดมัลแวร์ของ MalCare เป็นคุณสมบัติระดับพรีเมียม คุณจะต้องอัปเกรดเพื่อทำความสะอาดไซต์ของคุณ

หากต้องการล้างแฮ็ค เพียงทำตามคำแนะนำด้านล่าง:

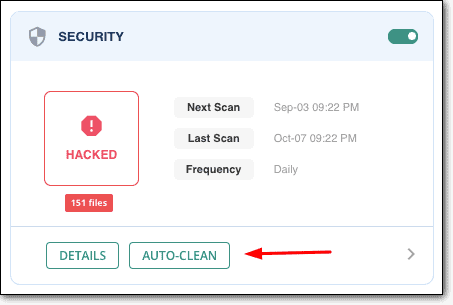

ขั้นตอนที่ 2: เมื่อ MalCare ตรวจพบว่าไซต์ของคุณถูกแฮ็ก ระบบจะแจ้งให้คุณทราบบนแดชบอร์ดของตัวเอง

ใต้การแจ้งเตือน คุณควรเห็นปุ่ม ล้างอัตโนมัติ คลิกที่มัน

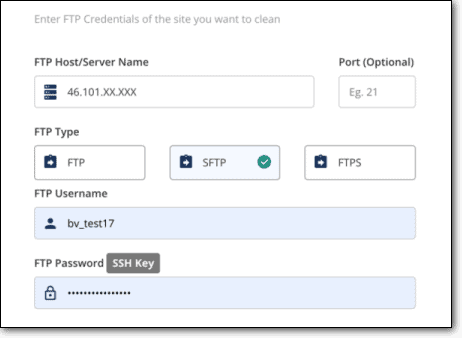

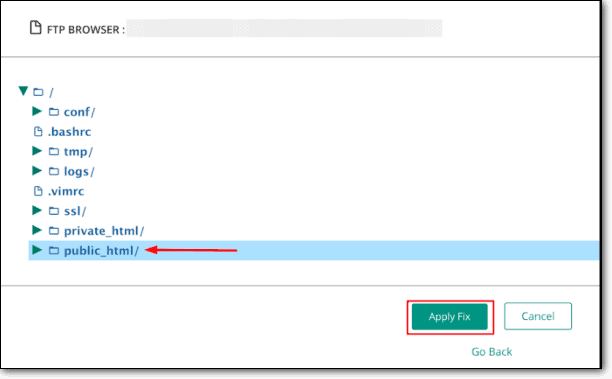

ขั้นตอนที่ 3: ถัดไป คุณจะต้องป้อนข้อมูลรับรอง FTP ของคุณ หากคุณไม่รู้ว่ามันคืออะไรหรือจะหาได้อย่างไร คู่มือนี้และวิดีโอเหล่านี้จะช่วยได้

ขั้นตอนที่ 4: จากนั้นคุณจะถูกขอให้เลือกโฟลเดอร์ที่จัดเก็บเว็บไซต์ WordPress ของคุณ โดยทั่วไปจะเป็นโฟลเดอร์ public_html

เจ้าของเว็บไซต์บางรายย้ายเว็บไซต์ไปยังตำแหน่งอื่นเพื่อความปลอดภัย ดังนั้น หากคุณกำลังดูแลเว็บไซต์ไคลเอนต์ คุณควรตรวจสอบว่าไซต์นั้นอยู่ในโฟลเดอร์ public_html จริงหรือไม่

เมื่อคุณเลือกโฟลเดอร์แล้ว MalCare จะเริ่มทำความสะอาดเว็บไซต์ของคุณ

พวกเขาจะใช้เวลาสักครู่เพื่อลบมัลแวร์ออกจากเว็บไซต์ของคุณ

นอกจาก MalCare แล้ว ยังมีปลั๊กอินความปลอดภัยอื่นๆ อีกมากมายที่จะช่วยคุณตรวจจับและทำความสะอาดไซต์ของคุณ เหล่านี้ได้แก่ Wordfence, WebARXSecurity, Astra Security, Sucuri เป็นต้น คุณสามารถใช้สิ่งเหล่านี้เพื่อหมุน

WordPress จัดการกับการโจมตี SQL อย่างไร

ในช่วงหลายปีที่ผ่านมา WordPress พยายามอย่างเต็มที่ในการพยายามรักษาความปลอดภัยของฐานข้อมูลจากการโจมตีด้วยการฉีด SQL

เพื่อป้องกันไซต์ WordPress จากการโจมตีประเภทนี้ ฟิลด์อินพุตต้องตรวจสอบข้อมูลที่ผู้ใช้ระบุก่อนจึงจะแทรกลงในฐานข้อมูล

WordPress มีรายการฟังก์ชันที่ล้างข้อมูลที่ใส่ในช่องป้อนข้อมูล ทำให้ไม่สามารถแทรกสคริปต์ที่เป็นอันตรายได้

อย่างไรก็ตาม ไซต์ WordPress นั้นขึ้นอยู่กับธีมและปลั๊กอินเป็นอย่างมาก การฉีด SQL นั้นดำเนินการโดยใช้ธีมและปลั๊กอินที่มีช่องโหว่ เพิ่มเติมเกี่ยวกับเรื่องนี้ในส่วนถัดไป

การโจมตี SQL Injection เป็นอย่างไร

แฮ็กเกอร์สามารถเข้าถึงเว็บไซต์ของคุณได้โดยใช้ช่องโหว่ที่มีอยู่บนเว็บไซต์ของคุณ

ในกรณีของการโจมตีด้วยการแทรก SQL แฮ็กเกอร์ใช้ประโยชน์จากช่องโหว่ในช่องป้อนข้อมูล ของเว็บไซต์ของคุณ เช่น แบบฟอร์มติดต่อ กล่องเข้าสู่ระบบ กล่องลงทะเบียน ส่วนความคิดเห็น หรือแม้แต่แถบค้นหาเพื่อแทรกสคริปต์ PHP ที่เป็นอันตรายลงในฐานข้อมูล

หมายความว่าการมีช่องป้อนข้อมูลเป็นอันตรายหรือไม่?

คำตอบคือทั้งใช่และไม่ใช่

ช่องป้อนข้อมูล เช่น ความคิดเห็นและแบบฟอร์มการติดต่อขับเคลื่อนโดยปลั๊กอินหรือธีม เช่นเดียวกับซอฟต์แวร์อื่น ๆ ปลั๊กอินและธีมพัฒนาช่องโหว่ซึ่งแฮ็กเกอร์จะใช้ในการโจมตี SQL Injection

เป็นไปไม่ได้ที่จะตรวจสอบให้แน่ใจว่าปลั๊กอินและธีมเป็นไปตามรอยเท้าของ WordPress ในการป้องกันการโจมตีด้วยการฉีด SQL

ลองใช้ปลั๊กอินแบบฟอร์มเป็นตัวอย่าง

ข้อมูลที่แทรกในปลั๊กอินแบบฟอร์มควรได้รับการตรวจสอบความถูกต้องและฆ่าเชื้อก่อนจัดเก็บไว้ในฐานข้อมูล

แต่ทำไมต้องตรวจสอบและฆ่าเชื้อ?

การตรวจสอบความถูกต้องของข้อมูล: ช่วยให้มั่นใจว่าได้รับข้อมูลในรูปแบบเฉพาะ ปลั๊กอินแบบฟอร์มที่รับหมายเลขโทรศัพท์ควรตรวจสอบให้แน่ใจว่าผู้เยี่ยมชมใส่เฉพาะอักขระที่เป็นตัวเลขเท่านั้น

การล้างข้อมูล: ทำให้แน่ใจว่าคุณไม่ได้ใส่ข้อมูลเกินความจำเป็น ปลั๊กอินแบบฟอร์มควรจำกัดผู้เข้าชมไม่ให้ใส่อักขระเกิน 10 ตัว

หากปลั๊กอินไม่ตรวจสอบอินพุตของผู้เข้าชม การแทรกสตริงรหัสที่เป็นอันตรายลงในแบบฟอร์มจะเป็นเรื่องง่าย

แบบฟอร์มจะเก็บข้อมูลนี้ไว้ในฐานข้อมูลของคุณ ทำให้แฮ็กเกอร์สามารถเข้าถึงฐานข้อมูลได้

สำหรับผู้ใช้ WordPress ส่วนใหญ่ เป็นไปไม่ได้เลยที่จะทราบได้ว่าปลั๊กอินหรือธีมที่ติดตั้งบนไซต์ของพวกเขากำลังกรองข้อมูลที่ผู้ใช้ระบุอย่างระมัดระวังหรือไม่

อย่างไรก็ตาม มีวิธีต่างๆ ที่คุณสามารถมั่นใจได้ว่าไซต์ของคุณยังคงได้รับการปกป้องจากการโจมตีด้วยการฉีด SQL ในอนาคต หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับการปกป้องไซต์ของคุณจากการติดไวรัสซ้ำ ให้ข้ามไปที่ส่วนนี้

ผลกระทบของการโจมตี SQL Injection บนไซต์ของคุณ

ผลที่ตามมาของการโจมตีด้วยการฉีด SQL ที่ประสบความสำเร็จนั้นน่าเกลียด คุณอาจลงเอยด้วยการแตกสาขาใด ๆ หรือทั้งหมดต่อไปนี้:

1. การสูญเสียข้อมูลที่ละเอียดอ่อน

คุณต้องเคยได้ยินเกี่ยวกับการละเมิดข้อมูลใน Yahoo, Twitter, Adobe และอื่น ๆ ซึ่งนำไปสู่การประนีประนอมของบัญชีหลายล้านบัญชี

ไซต์ของคุณไม่ใหญ่เท่า Twitter แต่มีข้อมูลที่ละเอียดอ่อนซึ่งหากถูกขโมยจะนำไปสู่ปัญหาร้ายแรง เช่น การละเมิดความไว้วางใจ ความเสียหายต่อชื่อเสียง และแม้แต่ผลกระทบทางกฎหมาย

เว็บไซต์อีคอมเมิร์ซอาจถูกขโมยบันทึกทางการเงิน ไซต์ทางการแพทย์จะถูกขโมยบันทึกสุขภาพ เป็นต้น

แฮ็กเกอร์สามารถเลือกที่จะขายบันทึกเหล่านี้ทางออนไลน์หรือเรียกค่าไถ่

2. การสูญเสียข้อมูลเว็บไซต์

เมื่อไซต์ถูกละเมิด ความกังวลที่ใหญ่ที่สุดสำหรับแฮ็กเกอร์คือการถูกจับได้

ด้วยเหตุนี้พวกเขาจึงเคลื่อนพลผ่านไซต์อย่างระมัดระวัง ดำเนินกิจกรรมอย่างเงียบๆ

แต่ในบางครั้งพวกเขาอาจลงเอยด้วยการแก้ไขฐานข้อมูล อาจเป็นข้อผิดพลาดและจบลงด้วยการลบข้อมูลบางส่วน หรืออาจเป็นการกระทำโดยเจตนาโดยมีเป้าหมายเพื่อสร้างความเสียหายให้กับเว็บไซต์ของคุณ

เป็นผลให้คุณสูญเสียเนื้อหาเว็บไซต์ของคุณ

3. การละเมิดความน่าเชื่อถือและความเสียหายต่อชื่อเสียง

การละเมิดข้อมูลจะส่งผลกระทบต่อวิธีที่ลูกค้ามองธุรกิจของคุณ และพวกเขาต้องการพึ่งพาธุรกิจของคุณต่อไปหรือไม่

เรื่องอื้อฉาวเกี่ยวกับการละเมิดข้อมูลของ Cambridge Analytica ในปี 2561 กระตุ้นให้ผู้คนลบบัญชี Facebook ของตน

เมื่อลูกค้าพบว่าคุณล้มเหลวในการปกป้องสุขภาพหรือบันทึกทางการเงิน พวกเขาคงไม่อยากทำธุรกิจกับคุณ

คุณจะต้องรับผิดตามกฎหมายสำหรับการสูญหายของข้อมูลซึ่งจะทำให้ชื่อเสียงของคุณเสื่อมเสียอย่างแน่นอน

4. การระงับบัญชีดำและโฮสติ้งของ Google

แฮกเกอร์พยายามอย่างดีที่สุดเพื่อไม่ให้ถูกจับได้ พวกเขาดำเนินกิจกรรมอย่างระมัดระวังและเป็นความลับ

บ่อยครั้งที่ไม่มีสัญญาณของการแฮ็กที่มองเห็นได้ ดังนั้นอาจใช้เวลาสักครู่ก่อนที่คุณจะรู้ว่าไซต์ของคุณถูกแฮ็ก

เสิร์ชเอ็นจิ้นและเซิร์ฟเวอร์โฮสติ้งสามารถเลือกกิจกรรมที่เป็นอันตรายในไซต์ WordPress ได้อย่างรวดเร็ว และเมื่อทำเช่นนั้น พวกเขาจะระงับไซต์ของคุณอย่างรวดเร็วเพื่อปกป้องผู้ใช้ของตนเองและป้องกันไม่ให้เข้าถึงไซต์ของคุณ

5. ค่าใช้จ่ายในการทำความสะอาด

การทำความสะอาดไซต์ที่ถูกแฮ็กนั้นไม่ใช่เรื่องไร้สาระ คุณไม่สามารถทำได้ด้วยตนเอง

มีบริการเฉพาะที่คุณสามารถใช้ได้แต่ราคาแพงและใช้เวลานาน

และถ้าคุณยังคงติดเชื้อ เราหวังว่าคุณจะมีเงินเหลือเฟือที่จะล้างบิลที่ต้องจ่ายออกไป

โชคดีที่บริการรักษาความปลอดภัยอย่าง MalCare ให้คุณล้างข้อมูลได้ไม่จำกัดในราคา $99 ต่อปีสำหรับเว็บไซต์เดียว ตรวจสอบราคาของ MalCare หากคุณยังไม่ได้ทำ

คุณจะปกป้องไซต์ของคุณจากการติดไวรัสซ้ำได้อย่างไร

ไซต์ WordPress ของคุณถูกแฮ็กเนื่องจากช่องโหว่ในปลั๊กอินหรือธีม

หลังจากทำความสะอาดไซต์ของคุณ คุณต้องใช้มาตรการเพื่อหยุดแฮ็กเกอร์เพื่อป้องกันการแพร่ระบาดซ้ำ

1. เลือกธีมและปลั๊กอินอย่างระมัดระวัง

ก่อนติดตั้งธีมหรือปลั๊กอินบนไซต์ของคุณ โปรดอ่านความเห็นจากผู้ใช้

หากเครื่องมือมีการพัฒนาช่องโหว่ที่ทำให้เว็บไซต์ถูกแฮ็ก อย่าใช้เครื่องมือนั้น

เครื่องมือที่สร้างขึ้นมาอย่างดีไม่น่าจะเกิดช่องโหว่ได้บ่อยนัก

แม้ว่าจะเป็นเช่นนั้นก็ตาม กลุ่มนักพัฒนาที่มีความรับผิดชอบจะดูแลและเผยแพร่เวอร์ชันที่ดีกว่าอย่างรวดเร็ว

สิ่งนี้จะทำให้เว็บไซต์ของคุณปลอดภัย

2. อัปเดตเว็บไซต์ของคุณอยู่เสมอ

การโจมตี SQL Injection ประสบความสำเร็จเนื่องจากมีช่องโหว่ในธีม ปลั๊กอิน หรือคอร์

ช่องโหว่นี้ทำให้แฮ็กเกอร์สามารถแทรกโค้ดที่เป็นอันตรายลงในเว็บไซต์และเข้าถึงฐานข้อมูลได้

ช่องโหว่ดังกล่าวสามารถแก้ไขได้โดยใช้การอัปเดต

เมื่อนักพัฒนาเรียนรู้เกี่ยวกับช่องโหว่ในเครื่องมือของพวกเขา พวกเขาจะออกแพตช์ในรูปแบบของการอัปเดต

หากคุณใช้การอัปเดตนั้น เว็บไซต์ของคุณจะปลอดภัยจากการโจมตีด้วยการแทรก SQL

สิ่งสำคัญคือต้องอัปเดตธีม ปลั๊กอิน และแม้แต่คอร์อยู่เสมอ

เคล็ดลับสำหรับมือโปร: ตรวจสอบให้แน่ใจว่า เปิดใช้งาน การอัปเดตอัตโนมัติของ WordPress ย้อนกลับไปในปี 2560 WordPress ได้เปิดตัวการอัปเดตที่แก้ไขช่องโหว่ของ SQL แต่ถึงกระนั้น เว็บไซต์จำนวนมากก็ถูกแฮ็กเนื่องจากการปิดใช้งานการอัปเดตอัตโนมัติ

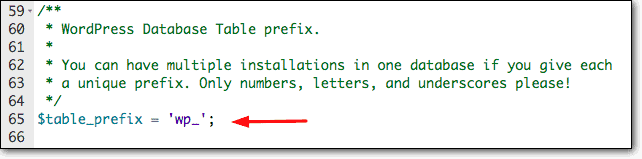

3. เปลี่ยนคำนำหน้าตารางฐานข้อมูล

ซึ่งจะทำให้แฮ็กเกอร์เข้าถึงฐานข้อมูลได้ยากขึ้น

สงสัยยังไง?

ฐานข้อมูลของคุณมีตารางที่ขึ้นต้นด้วย “wp_”

การเปลี่ยนคำนำหน้าจะทำให้หาโต๊ะได้ยากขึ้น

เคล็ดลับสำหรับมือโปร: ขั้นตอนแรกคือการสำรองข้อมูลไซต์ของคุณ อย่าข้ามขั้นตอนนี้ การแก้ไขใด ๆ ในส่วนหลังของเว็บไซต์นั้นเป็นอันตราย หากเกิดข้อผิดพลาด คุณจะต้องมีสำเนาของไซต์ของคุณสำรองไว้

> เข้าถึงไฟล์ wp-config ผ่านบัญชีโฮสติ้งของคุณ

> เพียงลงชื่อเข้าใช้บัญชีโฮสติ้งของคุณแล้วไปที่ cPanel > File Manager

> ค้นหาไฟล์ wp-config.php และเปิด

> จากประโยค $table_prefix = 'wp_'; แทนที่ wp_ ด้วยสิ่งอื่น บันทึกและออก.

4. ใช้ไฟร์วอลล์

ไฟร์วอลล์มีการป้องกันเว็บไซต์ WordPress จากแฮกเกอร์

ตรวจสอบทุกคนที่เยี่ยมชมเว็บไซต์ของคุณและบล็อกผู้ที่มีบันทึกกิจกรรมที่เป็นอันตราย

ไฟร์วอลล์เช่น Astra Security จะวิเคราะห์อินพุตของผู้ใช้เพื่อตรวจจับและป้องกันการโจมตี SQL Injection

หากคุณใช้ MalCare เพื่อทำความสะอาดเว็บไซต์ คุณก็ไม่ต้องกังวลเกี่ยวกับการติดตั้งปลั๊กอินไฟร์วอลล์ MalCare Firewall บล็อกการรับส่งข้อมูลที่เป็นอันตรายโดยอัตโนมัติ

อะไรต่อไป?

เว็บไซต์ WordPress ประกอบด้วยฐานข้อมูลและไฟล์ต่างๆ

เช่นเดียวกับฐานข้อมูล ไฟล์ WordPress มีความอ่อนไหวต่อการแฮ็ก

คุณต้องดำเนินการเพื่อป้องกันพวกเขาจากแฮกเกอร์และบอท นี่คือคำแนะนำที่จะช่วยให้คุณทำเช่นนั้นได้ – วิธีรักษาความปลอดภัยเว็บไซต์ WordPress

แม้ว่าคุณสามารถใช้มาตรการรักษาความปลอดภัยได้มากมาย แต่ขั้นตอนหนึ่งที่คุณไม่ควรพลาดคือการใช้ปลั๊กอินความปลอดภัย

ปลั๊กอินความปลอดภัยอย่าง MalCare จะสแกนไซต์ของคุณทุกวัน แจ้งให้คุณทราบทันทีหากถูกแฮ็ก จะช่วยทำความสะอาดไซต์ภายใน 60 วินาที และรับรองว่าไซต์ของคุณได้รับการปกป้องจากการโจมตีจากการแฮ็กในอนาคต

ปกป้องไซต์ของคุณตลอด 24 ชั่วโมงทุกวันด้วย ปลั๊กอิน MalCare Security