Etki Alanı Adı Güvenliği İçin Nihai Kılavuz

Yayınlanan: 2022-12-14WPMU DEV aracılığıyla yeni bir alan adı mı kaydediyorsunuz? Bu Etki Alanı Güvenliği Kılavuzu, etki alanlarınızı nasıl güvenli, güvenli ve korumalı tutacağınızı öğrenmek için ihtiyacınız olan tüm bilgileri sağlar.

Çevrim içi varlığınızı güvenli, güvenli ve bilgisayar korsanlarından, kötü amaçlı yazılımlardan ve işinizi tehlikeye atabilecek öngörülemeyen olaylardan korumak karmaşık bir iştir. Web güvenliği, web barındırma güvenliği, web sitesi güvenliği, parola güvenliği, WordPress'in kendisinin güvenliği ve alan adı güvenliği dahil olmak üzere birçok alanı içerir.

Bu yazıda, alan adınızı güvence altına almak için bilmeniz gereken her şeyi ele alıyoruz. İçinizin daha rahat olması için işletmenizin genel güvenliğine başka bir koruma katmanı ekleyerek alan adlarınızı nasıl güvende tutacağınızı öğreneceksiniz.

Şunları ele alacağız:

- Etki Alanı Ele Geçirme Nedir?

- Alan Adı Güvenliği Neden Önemlidir?

- Alan Adı Güvenliği: Kim Neyden Sorumlu?

- Etki Alanları Nasıl Ele Geçirilir?

- Etki Alanı Ele Geçirme – Yaygın Senaryolar

- Etki Alanınız Ele Geçirilirse Ne Yapmalı?

- Alan Adı Güvenliği İyileştirmeleri ve Öneriler

- Alan Adı Güvenliği En İyi Uygulamaları: Alan Adınızı Güvende Tutmak İçin Yapabilecekleriniz

- Ek Alan Güvenliği İpuçları

- Alan Adı Güvenliğinizi Öncelik Yapın

Etki Alanı Ele Geçirme Nedir?

Alan adının ele geçirilmesi veya alan hırsızlığı, bir alan adının gerçek sahibinden yanlış bir şekilde kontrol altına alınmasıdır.

Etki alanı ele geçirme genellikle siber suçlarla ilişkilendirilir. Etki alanı yönetimi hesabına yetkisiz erişim yoluyla bir etki alanı adının çalınmasını veya etki alanı adı sistemine (DNS) yasa dışı bir şekilde erişerek bir etki alanının ad sunucularının değiştirilmesini içerir (DNS korsanlığı olarak da bilinir).

Etki alanı ele geçirme de tahmin edebileceğinizden daha sık gerçekleşir.

Verisign, küresel bir alan adı kayıt hizmetleri ve internet altyapısı sağlayıcısıdır. Yalnızca .com, .net, .name, .cc vb. gibi üst düzey alan adları (TLD) için yetkili kayıt kuruluşu olmakla kalmaz, aynı zamanda her üç ayda bir alan adı endüstrisinin durumunu gözden geçirir ve kısa bir vurgulama sağlar. alan adı kayıtlarında önemli eğilimler.

Verisign'ın Alan Adı Endüstrisi Özeti'ne (DNIB) göre, şu anda dünya çapında 350 milyondan fazla kayıtlı alan vardır. GoDaddy, bu rakama ve GoDaddy'nin Etki Alanı Uyum ve Gelişmiş Destek Ekibi (DCAST) ekibi tarafından ele alınan etki alanı transferi anlaşmazlıklarının ve alan adı ele geçirmeyle ilgili diğer iddiaların sayısına dayanarak, kötü niyetli siber suçluların kendilerinden etki alanları çalmak için her yıl yaklaşık 170.000 girişimde bulunduğunu hesapladı. tescilli ad sahibi (RNH).

Bu, her gün her saat, başka birinin alan adını çalmak için yaklaşık 20 girişimde bulunulduğu anlamına gelir.

Alan Adı Güvenliği Neden Önemlidir?

Cihazlar, benzersiz IP adresleri kullanarak web üzerinde birbirlerine bağlanır ve iletişim kurar.

Bir IP adresi yalnızca bir dizi sayı olduğundan (örn. 2607:f8b0:4004:815::200e), insan beyninin bunları hatırlaması zordur, bu nedenle siteleri bulmayı kolaylaştırmak için alan adlarını IP adresleriyle eşleriz.

Örneğin, yukarıda gösterilen sayı dizisi, Google'ın web sitesinin IP adresidir. Google.com'u hatırlamak, çevrimiçi yanıt arayan birine "sadece 2607:f8b0:4004:815::200e" demekten çok daha kolay, değil mi?

Bu örnek aynı zamanda alan adlarının neden bu kadar önemli ve korunması gerektiğini de gösteriyor. Alan adları yalnızca markanızı ve kimliğinizi çevrimiçi olarak temsil etmekle kalmaz, aynı zamanda dünyanın geri kalanının işletmenizle çevrimiçi olarak iletişim kurması için birincil yöntemdir.

Birisi alanınızı ele geçirirse, yalnızca çevrimiçi markanızı ve kimliğinizi kontrol etmekle kalmaz, aynı zamanda o alan adına dayalı tüm e-posta adreslerini de kontrol eder ve web sitenize ve işinize mutlak zarar verebilir.

Dünya çapında alan adlarını yönetmekten sorumlu kuruluş olan ICANN'in ifadesiyle...

"Alan adı hırsızlığı, alan adı sahibi üzerinde kalıcı ve maddi bir etkiye sahip olabilir. Tescil ettiren, yerleşik bir çevrimiçi kimliğini kaybedebilir ve isim spekülatörlerinin gaspına maruz kalabilir.

Alan adı hırsızlığı, elektronik posta hizmetlerinin reddi ve çalınması, kimlik avı web siteleri ve trafik denetimi (gizli dinleme) yoluyla bilgilerin izinsiz ifşası (dinlenme) ve alan adının zarar görmesi dahil (ancak bunlarla sınırlı olmamak üzere) bir alan adının işini ve operasyonlarını kesintiye uğratabilir veya ciddi şekilde etkileyebilir. web sitesi tahrifatı yoluyla itibar ve marka.”

Kaynak: ICANN

Bir hava korsanı, bir alanın hesabına ve kontrol paneline eriştiğinde, hesap yöneticisi ve parola değişiklikleri yapabilir ve etki alanını yeni bir sunucuya yönlendirerek ("DNS ele geçirme") etki alanının tam kontrolünü etkili bir şekilde ele geçirebilir.

Alan adınız ele geçirildiğinde karşılaşabileceğiniz güçlüklerle ilgili bilgi almak istiyorsanız, perl.com'un alan adı hırsızlığıyla ilgili bu içeriden hesaba göz atın.

Peki, alan adınızı ele geçirilmekten korumak için ne yapabilirsiniz?

Bu soruyu doğru bir şekilde cevaplamak için, önce etki alanı güvenliğinin çeşitli yönlerini sağlamaktan kimin sorumlu olduğuna bakalım.

Ardından, sektör çapındaki alan adı güvenlik önerilerine ve alan adınızı/adlarınızı güvende tutmak için neler yapabileceğinize bakacağız.

Alan Adı Güvenliği: Kim Neyden Sorumlu?

Alan adı güvenliği birçok oyuncuyu içerir. Bunlar şunları içerir:

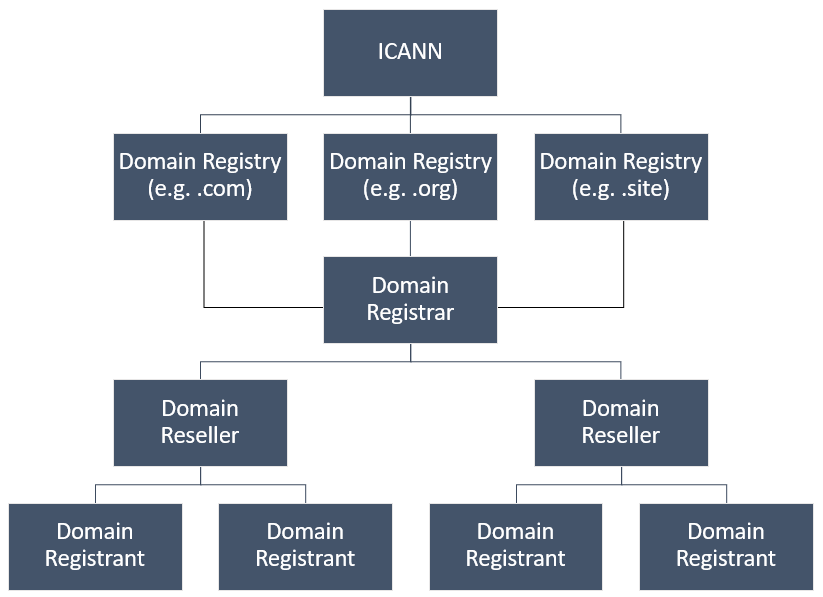

- ICANN (Atanan İsimler ve Numaralar için İnternet Kurumu) . Bu, istikrarlı, güvenli ve birleşik bir küresel İnternet sağlamaktan sorumlu, kâr amacı gütmeyen ve kamu yararına çalışan küresel bir kuruluştur ve herhangi bir tarayıcının dünyanın herhangi bir yerindeki herhangi bir internet üzerindeki herhangi bir alana bağlanmasına izin veren altyapıyı denetlemekten sorumlu yetkilidir. . ICANN ayrıca, Web tarayıcılarını tüm web sitelerine bağlayan, Etki Alanı Adı Sistemi (DNS) adı verilen ve genellikle İnternet'in telefon defteri olarak anılan, dünyanın tüm IP adreslerini ve alan adlarını içeren küresel veritabanını da tutar.

- Etki Alanı Tescili – İzin verilen her üst düzey etki alanı (TLD) – örn. .com, .net, .store, .site vb., ICANN tarafından resmi olarak atanan bir kuruluş tarafından denetlenir. Etki alanı kayıtları, bu TLD altındaki tüm etki alanlarını yönetmekten sorumlu resmi kuruluştur.

- Etki Alanı Kayıt Şirketi – İşletmeler ve bireyler için alan adlarının satın alınmasını ve kaydedilmesini sağlayan ICANN tarafından akredite edilmiş bir varlık. Temel olarak, ICANN tarafından sağlanan veritabanındaki alan adı bilgilerinde ayarlamalar yapabilen alan adı sağlayıcılarıdır. Bir etki alanı kayıt kuruluşu, farklı etki alanı kayıtlarından etki alanları sağlayabilir ve satabilir.

- Etki Alanı Satıcısı – Bunlar aynı zamanda alan adı sağlayıcılarıdır ancak ICANN onaylı değildir. Alan adı bayileri, alan adı kayıt şirketleri için bir dağıtım noktasıdır. Bilgileri, daha sonra ICANN'in küresel veritabanını güncelleyen etki alanı kayıt kuruluşlarına iletirler.

- Alan Adı Tescil Ettiren – Bunlar, alan adlarını satın alan ve kaydeden kuruluşlardır (şirketler, işletmeler veya bireyler). Alan adlarının sahiplenilemeyeceğini , yalnızca kiralanabileceğini not etmek önemlidir.

Alan adı dünyasının nasıl düzenlendiğini anlamak için yardıma ihtiyacınız varsa aşağıdaki tabloya bakın.

ICANN tarafından derlenen ve alan adı ele geçirme olaylarını ve tehditlerini ayrıntılarıyla anlatan bir rapor, alan adı kaçırma olaylarının genellikle yukarıdaki tüm tarafları içerebilecek güvenlik hatalarının bir kombinasyonundan kaynaklandığını ortaya koydu.

Bu başarısızlıklar şunları içerir:

- Kayıt ve ilgili süreçlerdeki kusurlar

- Transfer politikasına uyulmaması

- Alan adlarının kayıt şirketleri, satıcılar ve tescil ettirenler tarafından kötü yönetimi

Etki Alanları Nasıl Ele Geçirilir?

Yukarıda belirtilen raporda, ICANN, alan adı hırsızlığına yol açan birçok güvenlik olayının, kayıt şirketleri ve bayilerin aktarım politikasına uymaması ve tescil ettiren kimlik doğrulama süreçlerinin, tescil ettirenlerin sahtekarlığını, yanlış beyanını ve kimliğine bürünmesini tespit etmek ve önlemek için yetersiz kalması durumunda meydana geldiğini tespit etti. .

Ancak ICANN de bunda rol oynar. Kayıt şirketleri arasında kayıt aktarımına ilişkin politikası, aktarım iletişim e-posta adreslerini kabul edilebilir bir kimlik biçimi haline getirir.

Bir etki alanı korsanının bir etki alanını ele geçirmek için ihtiyaç duyduğu tek şey, alan adı ve bir yönetici kişinin e-posta adresidir.

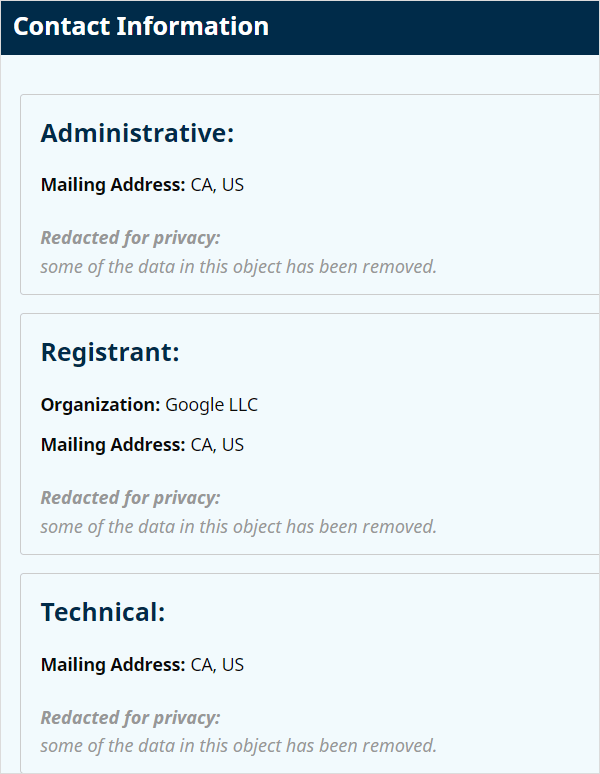

Kaydeden e-posta adreslerine ve iletişim bilgilerine genellikle Whois hizmeti aracılığıyla erişilebilir. Bu, aktarım iletişim e-posta adresiyle eşleşen bir e-posta adresine sahip herkesin tescil ettirenlerin kimliğine bürünmesine olanak tanır.

Buradan, kötü niyetli kullanıcıların ve saldırganların haksız yere edindikleri sosyal mühendislik becerilerini bir etki alanını hedeflemek için uygulamaları zor değildir. Bunu, Whois servislerini kullanarak iletişim bilgilerini toplayarak ve yönetici kişiler tarafından kullanılan süresi dolmuş alan adlarını kaydederek yapabilirler.

Yukarıdakiler göz önüne alındığında, her yıl bu kadar çok alan adı ele geçirme girişiminde bulunulması şaşırtıcı değil.

Bir dolandırıcının, yetkili bir hesap yöneticisinin kimliğine bürünmek için gerekli bilgileri elde etmesinin ve bir alan adının kontrol paneline erişmeyi umarak bir alan adı kayıt kuruluşuyla iletişim kurmasının ne kadar kolay olabileceğini bir düşünün:

- Şirketteki birinin sahibinin hesap bilgilerine erişimi varsa, bu bir "iç iş" olabilir.

- Sahibinin cihazının veya e-posta hesabının ele geçirilmesi veya hesap bilgilerini içeren kişisel belgelerin çalınması gibi güvenlik ihlalleri ve uzlaşmalardan kaynaklanabilir.

- Hatta bu kişi, bir "acil durum" sonucunda hesaba acil erişim elde etmek için acil bir ihtiyaç varmış gibi davranan uydurma bir hikayeyle kayıt memurunu arayan biri olabilir. Örneğin, kapanan bir işletmenin aile üyesi veya çalışanı gibi davranarak veya hesap sahibinin öldüğünü ve işletmenin ticarete devam etmesi için alan adına acil olarak erişmesi gerektiğini söyleyerek.

ICANN'in raporunda belirtilen yüksek alan adı ele geçirme girişimlerine katkıda bulunan diğer faktörler şunlardır:

Kayıt kayıtlarının eskimesine izin veren tescil ettirenler

ICANN'in politikası, kayıt şirketlerinin tescil ettirenlerden kayıtlarını yıllık olarak güncellemelerini istemelerini gerektirir, ancak kayıt şirketlerinin tescil ettirenleri bilgilendirmekten başka herhangi bir işlem yapma zorunluluğu yoktur.

Transfer sürecinde doğru kayıt kayıtlarının ve Whois bilgilerinin olmaması, bir alan adını saldırılara karşı savunmasız hale getirir.

Alan adı bayileri ICANN'e "görünmez" hale gelebilir

ICANN ve kayıt merkezleri, alan adı kayıt kuruluşlarıyla ilgilenir, ancak alan adı satıcılarıyla hiçbir ilişkisi yoktur.

Bayiler alan adlarını kaydederken bir kayıt kuruluşunun ayrıcalıklarıyla çalışabilirken, politikaların satıcılar tarafından uygulanmasını ve alan adı işlemlerinin kayıtlarının doğru bir şekilde tutulmasını sağlamak kayıt kuruluşunun sorumluluğundadır.

Tescil ettirenlerden ICANN'e giden iş ilişkileri zincirindeki bu "boşluk", saldırganların yararlanabileceği potansiyel fırsatların olduğu bir alan olarak tanımlandı.

Anlaşmazlık mekanizmaları acil sorunları çözmek için tasarlanmamıştır.

ICANN'in Kayıt Kuruluşları Arası Aktarım Politikası, kayıt şirketleri arasında acil ve koordineli teknik yardım gerektiren olayları önlemek için tasarlanmamıştır ve alan adı kayıt bilgilerinin ve DNS yapılandırmasının acil olarak geri yüklenmesi sorununu çözmek için hiçbir hükmü yoktur.

Kayıt yaptıranların da oynayacakları bir rol var

ICANN, kayıt merkezleri, kayıt şirketleri ve bayiler, alan adlarının güvenli ve korumalı kalmasını sağlamak için ellerinden gelen her şeyi yapmalıdır.

Bununla birlikte, bu kılavuzda daha sonra inceleyeceğimiz gibi, tescil ettirenlerin de alan adlarını güvende tutmada önemli bir rolü vardır.

Ne de olsa, söylendiği gibi, bir zincir ancak en zayıf halkası kadar güçlüdür ve genellikle alan adı tescil ettirenler, gerekli tüm önlemleri almayarak ve ardından sosyal mühendislik taktiklerinin (ör. kimlik avı e-postaları, alan adı adres sahteciliği vb.) kimlik hırsızlığına veya kimliğe bürünmeye yol açar. Bu gerçekleştiğinde, bilgisayar korsanları bir alan adını kolayca ele geçirebilir ve kontrolünü ele geçirebilir.

Etki Alanı Ele Geçirme – Yaygın Senaryolar

Etki alanı güvenliğini artırmak için neler yapılabileceğine geçmeden önce, en yaygın etki alanı kaçırma senaryolarından bazılarına göz atalım ve ardından aşağıda açıklanan olaylardan herhangi biriyle karşılaşırsanız ne yapacağınızı kısaca tartışalım:

Alan Adı Transferi

Tipik olarak, birisi alanınıza saldırdığında, genellikle iki (veya her iki) sonuçtan birini hedefler:

- Hesabınız altında kayıtlı tüm alanların kontrolünü ele geçirmek için alan kaydı iletişim bilgilerinizi değiştirin veya

- Alan adınızın çözümlenmesi başka bir sunucu tarafından gerçekleştirilecek şekilde DNS ayarlarını değiştirin (buna DNS kaçırma denir ve aşağıda daha ayrıntılı olarak ele alacağız)

Alan adı hırsızlarının amacı, adı korumaksa, alan adına bağlı kayıt verilerini (WHOIS) güncelleyebilir, ödeme ayrıntılarını değiştirebilir ve ardından alan adını geçmişi silmek için yeni bir kayıt kuruluşuna aktarmayı deneyebilir. kayıt faaliyetlerinden.

Daha önce de belirtildiği gibi, bir hava korsanı alan adınızın hesabına ve kontrol paneline eriştiğinde, hesap yöneticisi ve parola değişiklikleri yaparak alan adınızın tüm kontrolünü ele geçirebilir, alan adını yeni bir sunucuya yönlendirebilir ve işinizi alt üst edebilir.

Daha kötü senaryolarda, bir hava korsanı önemli gelir kaybına ve markanıza zarar verebilir.

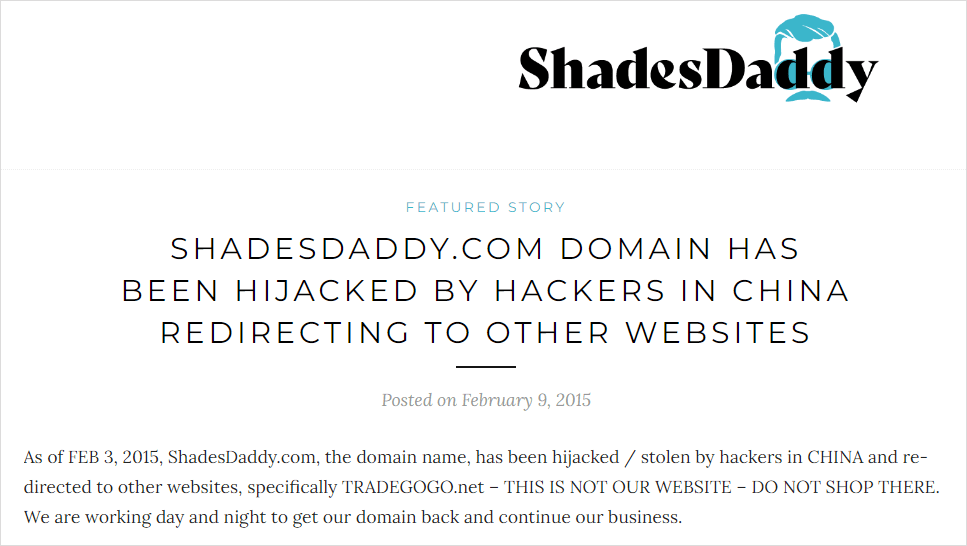

2015 yılında bilgisayar korsanları kayıt hesaplarını ele geçirip alan adını Çin'de sahte ürünler satan bir hesaba aktardığında, ShadesDaddy.com'un başına gelen tam olarak buydu, bu da şirketin büyük trafik, gelir ve marka zararına uğramasına neden oldu.

Alan Devri

Bir korsan değerli bir alan adını ele geçirirse, onu satabilir veya fidye için alıkoyarak sahibini gasp edebilir.

İş Kesintisi

Daha önce açıklanan Perl.com'un ele geçirilmesi makalesinde açıkça belirtildiği gibi, etki alanı hesabı e-posta iletişim bilgileriniz etki alanınıza bağlanırsa ve etki alanınız ele geçirilirse, e-posta üzerinden yapılan tüm ticari iletişimler de etkili bir şekilde ele geçirilir.

Etki alanı korsanları, web siteniz ve e-postanız gibi iletişim kanallarını devre dışı bırakmaktan ve bunlara müdahale etmekten sahte e-postalar göndermeye ve çevrimiçi tüm ticari iletişimleri tamamen engellemeye kadar her şeyi yapabilir.

DNS Ele Geçirme

Bu makalede açıklandığı gibi, bir bilgisayar korsanı DNS sunucusundaki bilgileri değiştirebilirse, potansiyel olarak birini, gittiklerini düşündükleri yer olmayan bir IP adresine gönderebilir.

Bunu yapmanın, çoğu DNS sunucusunun kontrolünü ele geçirmeyi içeren birçok yolu vardır. Buna DNS kaçırma veya DNS zehirlenmesi denir.

Etki alanı ele geçirme ile, bilgisayar korsanlarının mevcut DNS sunucusundaki hiçbir şeyi değiştirmesi gerekmez. Etki alanı kayıt hesabındaki (burada tüm birincil DNS bilgilerinin girildiği) etki alanı bilgilerini değiştirebilir ve kontrol ettikleri bir etki alanı sunucusunu işaret edebilirler.

Eczacılık

Pharming, bir korsanın web sitenizin kontrolünü ele geçirmesi ve onu kötü niyetli bir siteye yönlendirmesi veya sitenizde rahatsız edici içerik yayınlamasıdır. Tüm trafik, üzerinde kontrol sahibi olmadığınız içeriğe yönlendirildiğinden, bu durum itibarınıza ciddi zarar verebilir.

E-dolandırıcılık

Etki alanı korsanları, kullanıcılardan kredi kartları, sosyal güvenlik numaraları, oturum açma bilgileri vb. gibi değerli bilgileri toplamak için web sitenizi kullanarak etki alanınızı ele geçirirken ve birçok insanın hayatını etkileyebilecek ciddi suç faaliyetlerinde bulunurken daha da büyük hasara neden olabilir.

Etki Alanınız Ele Geçirilirse Ne Yapmalı?

Ele geçirilen bir etki alanını kurtarmak zaman alabilir ve çok fazla güçlük ve masraf gerektirebilir, ancak bu mümkündür, bu nedenle başınıza gelirse umutsuzluğa kapılmayın... harekete geçin!

Önceki bölümde, ShadesDaddy.com'un kaçırılmasından bahsettik. Burada, alan adının kurtarılması için neler gerektiğini açıklayan alan sahibinden birinci elden bir hesap yer almaktadır.

ShadesDaddy.com'un sahibi Pablo Palatnik'in makalede belirttiği gibi, ICANN ve Verisign gibi şirketlerin alan adlarında oynadığı rolü anlamak önemlidir.

Bu kılavuzda ICANN'i epeyce ele aldık. Etki alanı ele geçirme kurbanıysanız, ICANN rehberlik için Güvenlik Ekibiyle iletişime geçmenizi önerir. Daha sonra saldırıyla ilgili koşulları soracaklar.

Ayrıca, yukarıdaki makalede bahsedildiği gibi, Verisign'ın bir alan adının çalınması durumunda (mahkeme kararı veya ICANN uyum bildirimi ile) bir alan adını devretme yetkisine sahip tek kuruluş olduğunu da belirtmek önemlidir.

Makalede de belirtildiği gibi, alan adınızın saldırıya uğramış olabileceğini fark ettiğiniz anda, ilk adım alan adı kayıt kuruluşunuzu derhal uyarmak ve bilgilendirmek ve onları derhal harekete geçmeye ve Kayıt Şirketi Transferi gibi ICANN prosedürlerini uygulamaya koymaya teşvik etmektir. Halihazırda alan adınıza sahip olan kayıt şirketi ile iletişim kurmak için yürürlükte olan Uyuşmazlık Çözüm Politikası.

Transferin derhal iptal edilmesini talep edin. Kayıt şirketleri, aktarım prosedürüne genellikle 60 günlük bir aktarım kilidi uygular; bu nedenle, alan adınız aynı kayıt kuruluşuna sahip dahili bir hesaba aktarıldıysa, alan adınızı kurtarma şansınız daha yüksektir.

Çok uzun süre beklemeyin, çünkü alan adı hırsızı izlerini örtmek için alan adını birkaç kez taşımaya çalışabilir ve bu sadece işleri karmaşıklaştıracak ve alan adınızı kurtarmayı daha zor hale getirecektir.

Ardından, bilgisayar korsanının diğer hesaplarınıza girmesini önlemek için tüm şifrelerinizi değiştirmelisiniz.

Tescilli bir ticari markanız varsa, Tek Tip Etki Alanı Adı İhtilaf Çözüm Politikası (UDRP), tüm ICANN onaylı kayıt şirketlerinin alan adı sahipliğiyle ilgili anlaşmazlıkları halletmek için uyması gereken bir sözleşmedir. Alanın hızlı bir şekilde yasaklanmasına izin verir, verilerinin değiştirilmesini veya başka bir kayıt kuruluşuna taşınmasını ve ayrıca kayıt şirketi hesapları arasında dahili aktarımları önler.

Bununla birlikte, UDRP'nin öncelikle siber işgal veya ticari marka ihlallerine karşı bir yol olarak geliştirildiğini unutmayın; bu nedenle, alan adınız bir ticari markayla ilişkili değilse, çok yardımcı olmayabilir.

ICANN'e göre dokümantasyon, ele geçirilen alan adlarını kurtarmanın anahtarıdır.

Alan adı kaydının veya kullanımının yasal olarak size ait olduğunu sponsor kayıt kuruluşunuza kanıtlayabilmeniz çok önemli olduğundan, ICANN, alan sahipliği konusunda bir anlaşmazlık çıkması durumunda bir "kağıt izi" oluşturmak için tutmanız gereken belgelerin bir listesini sağlar. ele geçirilen bir alan adında kayıt sahibi olarak listelenen kişiyle.

Sağlayabilmeniz gereken temel belgelerden bazıları aşağıdakileri içerir:

- Bir etki alanı geçmişi (sizi veya kuruluşunuzu kaydeden olarak gösteren kayıt kayıtlarının kopyaları, fatura kayıtları, e-posta makbuzları, web günlükleri, arşivler, vergi beyannameleri vb.).

- Sizi ele geçirilen alan adına bağlayan finansal işlemler (örneğin, satın alma ayrıntılarını gösteren kredi kartları veya banka ekstreleri)

- Kaçırılan alan adıyla ilgili olarak kayıt operatörünüzden gelen yazışmalar (ör. alan adı yenileme bildirimleri, DNS değişikliği bildirimleri, telefon arama kayıtları vb.)

- Alan adından bahseden yasal belgeler (örneğin, alan adının dahil edildiğini listeleyen bir işletmenin satış sözleşmesi).

Sonunda alan adını geri almayı başaran Pablo Palatnik'e göre yapabileceğiniz bazı ek şeyler, deneyimli bir avukat tutmak, mahkeme emriyle işleri hızlandırmaya çalışmak ve başınıza gelenler hakkında biraz gürültü yapmaya başlamaktır ( örneğin sosyal medyada bununla ilgili gönderiler).

Ters Etki Alanı Ele Geçirme

Akılda tutulması gereken bir şey daha, eğer değerli bir alan adınız varsa, aynı zamanda “tersine alan adı ele geçirme” (RDNH) kurbanı olabilirsiniz.

Bu, bir ticari marka sahibinin, bir alan adı anlaşmazlığı başlatarak ve sahtekarlıkla siber işgal yaptığınızı iddia ederek (yani, ticari markalar, hizmet markaları, şirket adları veya kişisel adlarla aynı veya benzer alan adlarını umutla kaydettirerek) alan adınızı almaya çalıştığı yerdir. onları kârla yeniden satmanın.)

Alan adı ele geçirmenin (aynı zamanda ters siber işgal olarak da bilinir) genellikle siber suçla ilişkilendirildiği durumlarda, ters etki alanı ele geçirme temelde "kötü niyetli" hareket ederek kayıtlı bir alan adı sahibini alan adının elinden almaya çalışmaktır.

Etki alanı ele geçirmenin ne kadar zarar verici ve ciddi olabileceğini gördüğümüze göre, olay tehdidini en aza indirmek ve önlemek için neler yapılabileceğine bir göz atalım.

Alan Adı Güvenliği İyileştirmeleri ve Öneriler

ICANN'in raporu, alan adı hırsızlığı olaylarına neden olabilecek faktörlere işaret etmekle kalmaz, aynı zamanda alan adı güvenliğini artırmak ve tescil ettirenlerin alan adlarının ele geçirilmesine karşı korunmasına ve korunmasına yardımcı olmak için kayıt kuruluşlarına ve kayıt kuruluşlarına çeşitli öneriler sunar.

Bu öneriler aşağıdaki gibi alanları kapsar:

Elektronik yazışmalarda kimlik doğrulama gereksinimlerinin güçlendirilmesi

ICANN, tüm kimlik doğrulama gereksinimlerinin, posta yoluyla veya şahsen doğrulama yapılırken kullanılanla aynı düzeye yükseltilmesini önerir.

kayıtları iyileştirme

ICANN, tescil ettiren kayıtlarının doğruluğunu ve bütünlüğünü iyileştirmek için ek yöntemlerin araştırılmasını önerir.

Registrar-Lock ve EPP authInfo uygulamaları ve en iyi uygulamalar

Kayıt şirketi kilidi , alan adında yetkisiz, istenmeyen veya kazara yapılan değişiklikleri önlemek için kayıt şirketi tarafından alan adında ayarlanan bir durum kodudur.

Ayarlandığında, alan adı kaydı, alan adını değiştirme, aktarma veya silme, alan adı iletişim bilgilerini değiştirme vb. gibi belirli eylemlerin yapılmasını yasaklar.

EPP authInfo kodu (Auth-Code, EPP kodu, yetkilendirme kodu, aktarım kodu veya Auth-Info Kodu olarak da bilinir), alan adı kayıt kuruluşları arasında bir alan adını aktarmak için gerekli olan oluşturulmuş bir geçiş kodudur ve alan adı sahibinin sahip olduğunu gösterir. devrine izin verdi.

ICANN, aynı EPP authInfo kodunun bir kayıt kuruluşu tarafından tüm etki alanları için kullanılmamasını ve kayıt kuruluşlarının ve kayıt şirketlerinin satıcılara ve tescil ettirenlere, EPP authInfo kodlarının uygun kullanımını ve atanmasını ve benzersiz EPP kodları kullanılmadığında kötüye kullanım risklerini açıklayan En İyi Yaygın Uygulamaları sağlamasını önerir. .

Geliştirilmiş iletişim

ICANN, tescil ettirenler ile tescil ettirenler arasında bekleyen transfer bildirimlerinin isteğe bağlı yerine zorunlu hale getirilmesinin alan adı ele geçirme vakalarını azaltıp azaltmayacağının araştırılmasını önerir.

Acil durum kanalları ve prosedürlerinin sağlanması

ICANN, kayıt şirketlerinin, acil bir durumda kayıt şirketi teknik destek personeline 7 gün 24 saat erişim sağlamak için, kayıt şirketlerinden acil durum iletişim bilgilerini almalarını ve acil durum destek personeli iletişim bilgilerini diğer kayıt şirketleri, bayiler ve kayıt merkezleriyle paylaşmalarını önerir.

Ek olarak, ICANN, tescil ettirenlerin alan adı kayıt bilgilerine ve DNS yapılandırmasına anında müdahale etmelerini ve geri yüklemelerini sağlamak için kayıt şirketleri tarafından tanımlanacak acil durum prosedürleri ve politikaları önerir.

Kamu bilincini geliştirmek

ICANN, kayıt yaptıranlara aşağıdaki gibi alanlarda daha iyi eğitim verilmesini önerir:

- Alan adının ele geçirilmesi ve alan adı sahibi kimliğine bürünme ve dolandırıcılık tehditleri.

- Müdahale talep etme ve bir alan adının ve DNS yapılandırmasının derhal geri yüklenmesini sağlama prosedürleri.

- Kayıt bilgilerini doğru tutmak.

- Registrar-Lock, EPP authInfo, vb. gibi koruma mekanizmaları.

hesap verebilirliği geliştirmek

ICANN, aktarım politikasına uymayan kayıt kuruluşlarıyla başa çıkmak için daha güçlü yaptırım mekanizmalarına yatırım yapılmasını ve kayıt şirketlerinin satıcılarla çalışırken daha sorumlu tutulmasını önerir.

Alan Adı Güvenliği En İyi Uygulamaları: Alan Adınızı Güvende Tutmak İçin Yapabilecekleriniz

ICANN tarafından kayıtlar, kayıt şirketleri ve satıcılar için alan güvenliğini artırmak amacıyla yapılan ve önerilen her şeyi ele aldığımıza göre, alan adı tescil ettirenlerin alan adlarını güvende tutmak için neler yapabileceğine bakalım.

Güvenilir Bir Etki Alanı Sağlayıcısı Seçin

İdeal olarak, alanlarınızı akredite bir kayıt kuruluşundan veya güvenli bir DNS yönetim paneli ve 7/24 teknik destek sunan saygın bir alan adı satıcısından satın almak istersiniz.

Koruma ve güvenliğe odaklanan bir çevrimiçi destek ekibine erişiminiz olması önemlidir, çünkü alan adlarınızla ilgili herhangi bir sorun yaşarsanız ve acil yardıma veya yardıma ihtiyacınız olursa ilk temas noktanız onlar olacaktır.

Etki Alanı Sahipliğinizi Bir Ticari İşletmeye Atayın

Etki alanlarını her zaman bir işletmeye veya tüzel kişiye kaydedin. Bir kişinin adı altında bir alan adı kaydetmekten kaçının. Bu da işletmeye gelen ve giden kişiler fark etmeksizin iş sürekliliğini sağlar.

Örnek olarak, işletme yöneticinizin kendi adı altında bir alan adı kaydettirdiğini ve ardından şirketten ayrıldığını varsayalım. İşletmeniz, alan adını kaybetme, kesintiye uğrama veya ilgili herhangi bir sorun varsa, alan adı sahipliğini geri almak için çok fazla güçlük çekme riskiyle karşı karşıyadır.

Alan Adınızı Kilitleyin

Domain kilitleme (Registrar Lock), alan adınızın yetkisiz üçüncü şahıslar tarafından başka bir kayıt kuruluşuna transferini engelleyerek alan adlarına ekstra koruma sağlar.

Bir alan adının "kilidi açık" bırakılması, alan korsanlarının alan adınızı deneyip transfer etme veya alan adınızın ad sunucusunu sizin izniniz olmadan yeniden yönlendirme fırsatı yaratır, bu nedenle alan adınızı, alan adınızı kaydettikten hemen sonra alan adı yönetim sisteminiz aracılığıyla kilitleyin.

Etki Alanı Gizliliğini Etkinleştir

Daha önce belirtildiği gibi, bir alan adı korsanının bir etki alanını ele geçirmek için ihtiyaç duyduğu tek şey, alan adı ve bir yönetici kişinin e-posta adresidir.

O halde, kayıtlı alanınızla ilişkili e-posta hesabını korumak çok önemlidir. Bunu yapmanın en iyi yolu, alan adınızı kaydederken özel alan kaydı kullanmayı düşünmektir.

Özel alan kaydı (Alan Gizliliği, Alan Gizliliği ve Koruması, WHOIS Gizliliği veya WHOIS Gizliliği Koruması olarak da anılır), adınızı, telefon numaranızı ve e-posta adresinizi WHOIS veritabanında herkese açık görüntülemeden gizlemenin basit ve ucuz bir yolunu sağlar. çevrimiçi anonimlik.

Not: Bazı alan adı kayıtları, alan adı gizlilik hizmetlerine izin vermez.

Örneğin, .com.au etki alanlarını veya diğer .au uzantılarını kaydederken, auDA'nın (yetkili .au ad alanı gözetmeni) Kayıt Sahibi İletişim Bilgileri Politikasının 2.4. maddesinin b) maddesinde şunları not eder:

"kayıt ettirenler, tescil ettirenin veya tescil ettiren irtibat kişisinin gerçek kimliğini gizleme etkisine sahip olabilecek hiçbir şey yapmamalıdır (örneğin, özel veya vekil kayıt hizmeti kullanarak)..."

Güçlü Bir Parola Seçin

Günümüzün yaygın siber suç faaliyeti dünyasında, artık şifre güvenliğini tartışmamamız bile gerekiyor. Bununla birlikte, zayıf parolalar veri güvenliğine yönelik en büyük tehditlerden biri olmaya devam etmektedir, bu nedenle kayıt şirketi hesabınız için zayıf parolalar seçmeyin. Sadece belaya davetiye çıkaracaksınız.

Bunun yerine güçlü bir parola seçin, böylece tahmin etmek neredeyse imkansız hale gelir. Temel parola güvenliği önerilerini uygulayın: En az bir sayısal değer, bir sembol ve rastgele seçilmiş harfler içeren en az 8 karakter uzunluğunda (ne kadar uzunsa o kadar iyi) bir parola oluşturun.

Şifrelerinizi Düzenli Olarak Güncelleyin

Bu, parola güvenliğinin başka bir temel ama önemli alanıdır. Tüm güvenlik tavsiyelerine rağmen, birçok işletme sonunda şifrelerini dahili olarak ekip üyeleriyle paylaşır ve onlar da daha sonra bunu diğer ekip üyeleriyle paylaşabilir. Belirli bir süre boyunca, bilgilerin birkaç kez paylaşılması, özellikle artık şirkette olmayan kişilerin bu bilgilere erişimi varsa, gerçek bir güvenlik tehdidi oluşturabilir.

Bu nedenle, alan adı kayıt hesabınızın şifrelerini düzenli olarak değiştirdiğinizden emin olun. Bunu yapmak için iyi bir zaman, ICANN'in politikası uyarınca yapmaları gerektiği gibi, kayıt şirketlerinin iletişim bilgilerinizi doğrulamak ve güncellemek için talepler göndermesidir.

Henüz şifre güvenliği konusunda…

Etki Alanı Kayıt Kuruluşu Giriş Ayrıntılarınızı Asla Paylaşmayın

Etki alanı kayıt hesabınıza erişimi olan kişi sayısı ne kadar az olursa, kuruluş içinden güvenlik ihlali olasılığı o kadar az olur.

Mümkünse, alan adı kayıt şirketi giriş bilgilerinize erişimi yalnızca kesinlikle bilmesi gereken kişilerle kısıtlamaya çalışın. Artık kuruluşun bir parçası değillerse, oturum açma ayrıntılarını hemen değiştirin.

Alan Adınızı 10 Yıl Boyunca Tescil Edin

Mevcut maksimum kayıt süresini seçin. Birçok kayıt şirketi, kaydınızı on yıla kadar güvence altına almanıza izin verir.

Bir süre ticaret yapmayı planlıyorsanız, alan adınızı önümüzdeki 10 yıl boyunca kaydettirmeyi düşünün.

Otomatik Yenilemeyi Açın

Alan adı yenileme hatırlatıcınızı kaçırırsanız ve alan adınızı yenilemeyi unutursanız, süresinin dolması ve başka birinin kaydettirmesi riskiyle karşı karşıya kalırsınız.

Maksimum kayıt sürelerini seçerek ve otomatik yenilemeyi etkinleştirerek alan adınızı kaybetmenin önüne geçebilirsiniz.

Yedek Ödeme Ayrıntılarını Sağlayın

Alan adı hesabınız birden fazla ödeme yönteminin girilmesine izin veriyorsa, ikinci bir ödeme yöntemi için ayrıntıları sağlayın.

Bu, başarısız bir alan adı yenileme ücreti (ör. süresi dolmuş bir kredi kartı) nedeniyle alan adınızı kaybetme riskini en aza indirecektir.

Yedek İletişim Bilgilerini Sağlayın

Alan adı hesabınız yedek iletişim bilgileri (yedek iletişim e-posta adresi dahil) sağlamanıza izin veriyorsa, bu, ana iletişim e-postasına herhangi bir şey olursa yetkili kullanıcıların alan adı hesabınıza erişim elde etmelerini kolaylaştırmaya yardımcı olur.

Bu da bir başka önemli noktayı gündeme getiriyor…

Kayıtlı Alan Adınızın E-postasından Farklı Bir İletişim E-posta Adresi Kullanın

Perl.com'un alan adı ele geçirme vakasının gösterdiği gibi, kayıt hesabınızın iletişim e-posta adresi aynı kayıtlı alan adına bağlıysa, alan adınız ele geçirilirse tüm kuruluşunuz "incommunicado" olabilir (yani, korsanlar sizin alanınızın tam kontrolünü ele geçirecektir). etki alanı VE e-postanız).

Bu nedenle, kayıtlı etki alanıyla ilişkili olandan farklı bir e-posta adresi kullanmak en iyisidir. Ayrıca, hesapta yedek bir iletişim e-posta adresine sahip olmak yardımcı olur.

Alan Adı Durumunuzu Düzenli Olarak İzleyin

ICANN'in tescil ettirenlere alanlarını korumaları için önerilen uygulamalardan biri, alan adı durumunu rutin olarak izlemeyi ve alan adının iletişim ve kimlik doğrulama bilgilerinin zamanında ve doğru bakımını yapmayı içerir.

Alan adı kayıt durumunuzu proaktif bir şekilde izlemeyi, düzenli iş incelemelerinizin bir parçası haline getirmek, sorunları çok geç olmadan tespit etmenize yardımcı olacaktır.

Ek Alan Güvenliği İpuçları

Alanlarınızı ve çevrimiçi varlığınızı güvende tutmak için keşfedebileceğiniz bazı diğer seçenekler şunlardır:

Alan Adı Varyasyonlarını Kaydetme

Dolandırıcılar ve bilgisayar korsanları, markayı taklit edebilmek veya bundan şüphelenmeyen kullanıcıları kandırarak oturum açma bilgileri, banka bilgileri vb. gibi gizli bilgileri sağlamaları için genellikle diğer bilinen alan adlarına benzer alan adlarını kaydetmeye çalışırlar.

Alan adınızın popüler varyasyonlarını kaydetmek yalnızca markanızı korumakla kalmaz, aynı zamanda kimlik avı veya alan adı yazım hatası (web sitelerine yanlış bir şekilde URL yazan internet kullanıcılarını hedefleyen bir tür sosyal mühendislik saldırısı) gibi yaygın bilgisayar korsanlığı tekniklerine karşı ek bir koruma katmanı oluşturur. tarayıcı ve yazım hatası, yanlış yazılmış varyant, alternatif yazım, tekil/çoğul varyant veya farklı bir alan uzantısı içeren başka bir kayıtlı alan adına gidin. Typosquatting ayrıca alan taklitçiliği, URL ele geçirme, sokma siteleri veya sahte URL'ler olarak da bilinir).

Etki Alanı SSL Sertifikalarını Kullanın

Alanınıza bir SSL Sertifikası eklemek, bilgisayar korsanlarının kullanıcının cihazları ile web siteniz arasındaki şifreli bağlantıları "dinlemesini" ve kredi kartı numaraları, banka giriş bilgileri, iletişim bilgileri, e-posta adresleri vb. gibi hassas verileri çalmasını engeller.

Çok Faktörlü Kimlik Doğrulamayı Kullanın

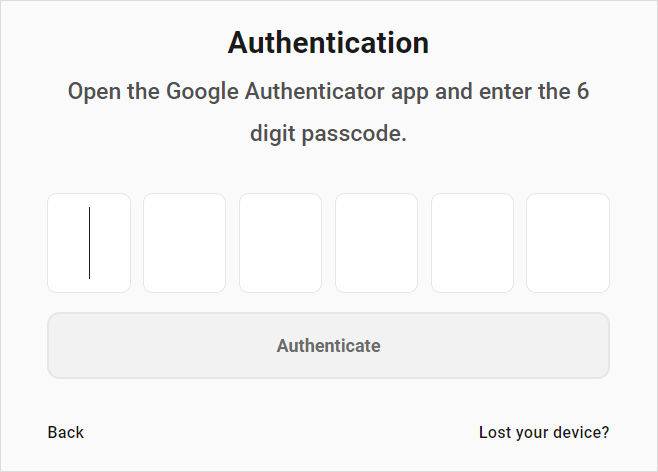

Multi-factor authentication (MFA) is a security measure that requires at least two or more proofs of identification in order to grant users access.

A 2-step verification method like two-factor authentication (2FA) adds an extra layer of protection by making sure that only you can sign in to your account.

Use DNSSEC

Domain Name System Security Extensions (DNSSEC) is an advanced DNS feature that strengthens DNS authentication using cryptographic digital signatures and adds an extra layer of security to domains by attaching digital signature (DS) records to their DNS information to determine the authenticity of the source domain name.

When DNSSEC is enabled, DNS lookups use a digital signature to verify that the source of your site's DNS is valid. If the digital signature doesn't match, web browsers won't display the site.

Although DNSSEC can improve domain security, protect your domains from potential cache poison attacks and DNS spoofing, and is useful if you have valuable data to protect, it is not automatically enabled as implementation often requires significant effort and expense and needs to be specifically enabled by network operators and domain name owners.

DNSSEC can also reduce site performance, make DNS more prone to failure, and some domain extensions (eg country code domains) don't support it. Hence support and adoption of DNSSEC worldwide is currently slow.

Use A VPN

If you have the need to be extremely security-conscious about your site, you can use a Virtual Private Network (VPN) to access your domain name account and stave off hackers on the lookout for unsecure connections where they can siphon valuable data.

A VPN hides your public IP address and adds security and anonymity when connecting to web-based services and sites.

Don't Let Your Security Guard Down

In addition to all of the above recommendations, it's important to also use common sense and remain vigilant to scams, malware, and other attempts to trick you into giving up valuable details that could see your domain name account being hacked and hijacked.

Some basic precautions you can take include:

- Don't share logins, passwords, and email addresses. Especially not for administrative accounts.

- Use SPAM filters. Yes, spammers have ways of getting around filters, but any suspected spam you can automatically send into a junk mail folder will provide at least a modicum more protection than not using any spam filters at all.

- Never open attachments sent from unknown sources . Unfortunately, even family and friends can forward you emails with attachments containing viruses, so it's important to be extra vigilant. If you are unsure about an attachment, check with the sender to make sure it's legit.

- Don't click any links inside spam messages . Not even the “Unsubscribe” link. It not only makes you vulnerable to viruses and malware, it also confirms to spammers that your email address is active.

Make Your Domain Name Security A Priority

Hopefully, this guide has helped to increase your awareness of how important it is to keep your domain name safe, secure, and protected. The security of your entire digital presence depends on it.

As mentioned at the beginning of this article, keeping your business secure is a complex undertaking. It requires hardening on many levels, and working with trusted partners and solutions.

At WPMU DEV, our aim is to become more than your all-in-one WordPress platform provider. We want to be the business partner you can trust and rely on to grow your business profitably and securely.

If you sell WordPress web development services or plan to start a web development business, consider becoming a WPMU DEV member and buying your domains through our white label integrated domain and hosting reselling platform (soon to be fully automated).

When you register a domain with WPMU DEV either for your own business or on behalf of your clients as a reseller, you get the following security features to help keep your domain safe and protected included at no additional cost:

- Registrar Lock

- Privacy Protection

- HTTPS (if your site is hosted with us, we provide free SSL and force HTTPS).

- Longer Registration Periods (up to 10 years)

- Contact Info Update Verification (whenever you update your contact information, we check our database and if we don't have that data, you will receive a verification email before updating the information.)

- 2FA Options For Members (should your WPMU DEV account password ever become compromised, unauthorized users will still require a 2FA code to be able to login).

- 24/7 Technical Support . Receive expert support on all things WordPress, hosting, and domains any time, any day.

Learn more about the benefits of registering your domains with WPMU DEV or visit our documentation section.