Sitenizi Uzaktan Kod Yürütme Saldırılarına Karşı Nasıl Korursunuz (5 Yol)

Yayınlanan: 2022-05-19Bir WordPress sitesi işletiyorsanız, işinizi tehdit edebilecek birçok güvenlik riskinin farkında olabilirsiniz. Örneğin, Uzaktan Kod Yürütme (RCE) saldırıları, veri çalmak, içeriğinizi yok etmek veya sitenizi tamamen ele geçirmek için web sitenizin güvenlik açıklarından yararlanabilir.

Neyse ki, bu tür saldırıların içini ve dışını anlayarak web sitenizi kolayca koruyabilirsiniz. Doğru bilgiyle, web sitenizi RCE saldırılarına karşı korumak için gerekli adımları atabilirsiniz.

Bu yazıda, RCE saldırılarını ve web sitenize nasıl zarar verebileceklerini tartışacağız. Ardından, Web Uygulaması Güvenlik Duvarı (WAF) kullanmak da dahil olmak üzere sitenizi korumanın beş yolunu tartışacağız. Hemen dalalım!

Uzaktan Yürütme Saldırılarına Genel Bir Bakış

RCE, bir bilgisayar korsanının birinin cihazında uzaktan kod komutları çalıştırdığı bir siber saldırıdır. Bu saldırılar, ana bilgisayar bilmeden kötü amaçlı kötü amaçlı yazılım indirirse gerçekleşebilir. Ardından bilgisayar korsanı, veri çalan kötü amaçlı yazılım yükleyebilir ve sahibi bir fidye ödeyene veya kripto para madenciliği yapana kadar kullanıcı dosyalarına erişimi engelleyebilir.

Ayrıca, bir saldırgan bir güvenlik açığını ortaya çıkardığında, bilgileriniz ve cihazınız üzerinde tam kontrol uygulayabilir. Müşteri verileriniz tehlikeye girebilir, web sitesi dosyalarınızı kaybedebilirsiniz ve itibarınız sonsuza kadar yok edilebilir.

Ayrıca, RCE saldırıları artıyor ve 2019 ile 2020 arasında en yaygın kritik güvenlik açıklarının yüzde 7'sinden yüzde 27'sine yükseliyor. Bu artış muhtemelen COVID-19 pandemisinin birçok işletmeyi sanal bir ortama taşımasından kaynaklanıyor.

Web Sitenizi Uzaktan Kod Yürütme Saldırılarına Karşı Nasıl Korursunuz (5 Yol)

Az önce RCE saldırılarının tehlikelerini ele aldık. Şimdi, web sitenizi onlardan korumanın beş yolunu tartışalım!

1. Bir Web Uygulaması Güvenlik Duvarı Kurun

Web Uygulaması Güvenlik Duvarı (WAF), sitenizi RCE saldırıları da dahil olmak üzere çeşitli güvenlik risklerine karşı koruyabilen mükemmel bir önleme aracıdır. Şüpheli tarafların savunmanızı ihlal etmesini engellemek için HTTP trafiğini izler ve filtreler. Esasen, web sunucunuz ve gelen trafik arasında bir arabellek görevi görür.

Örneğin, Sucuri WAF gibi bir araç sitenizi RCE saldırılarına karşı koruyabilir, yükleme sürelerinizi hızlandırabilir ve hatta web sitenizin kullanılabilirliğini artırabilir:

Sucuri, sitenizi RCE saldırılarına karşı korumanın yanı sıra sitenizdeki mevcut kötü amaçlı kodları kaldırabilir ve DDoS saldırılarını önleyebilir. Web barındırıcınıza bağlı olarak, barındırma hizmetiniz WAF korumasıyla da gelebilir.

2. Yazılımınızın Güncel Olduğundan Emin Olun

Tüm web sitesi yazılımınızı güncel tutmak, RCE'nin önlenmesi için çok önemlidir. Bu nedenle, temalar, eklentiler ve temel WordPress yazılımındaki yeni güncellemeler için sitenizi sürekli olarak izlemek çok önemlidir.

WordPress, eklentiler ve temaların arkasındaki geliştiriciler, güvenliği ve işlevselliği iyileştiren güncellemeleri düzenli olarak yayınlar. Bu nedenle sitenizi olabildiğince sık güncellemek, RCE korsanlarının yararlanabileceği güvenlik risklerini etkin bir şekilde en aza indirir.

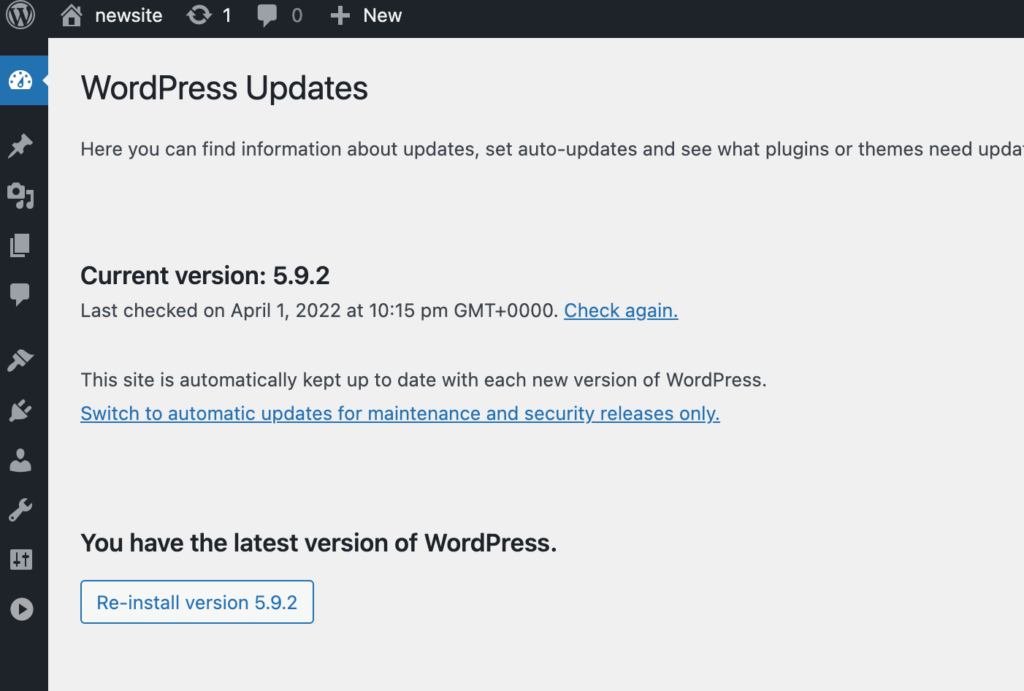

Yazılımınızı manuel olarak güncellemek için WordPress panonuzdaki Gösterge Tablosu > Güncellemeler'e gidin . Burada, mevcut güncellemeleri görüntüleyebilir ve üzerlerine tıklayarak etkinleştirebilirsiniz:

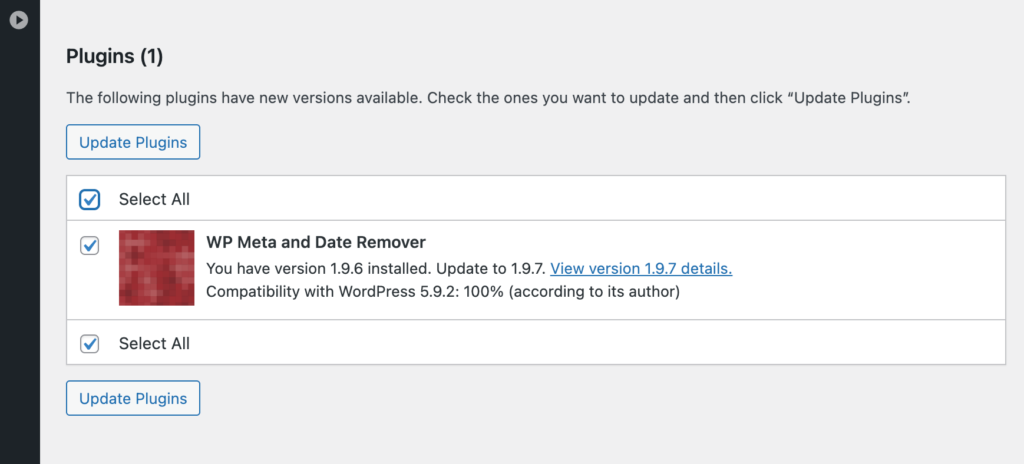

Güncel olmayan eklentileriniz varsa, en son sürümlere ulaşmak için Tümünü Seç ve Eklentileri Güncelle'ye tıklayın:

Alternatif olarak, yönetilen bir WordPress barındırma sağlayıcısıyla ortak olabilirsiniz. Bu şirket, otomatik güncellemeler, web sitesi güvenliği ve performans artışları gibi birden çok perde arkası görevle ilgilenir. Yönetilen bir ana bilgisayar seçmek, sitenizi otomatik olarak RCE saldırılarına ve diğer güvenlik tehditlerine karşı koruyabilir.

Örneğin, WP Engine, gelişmiş bir WAF, otomatik güncellemeler, günlük yedeklemeler ve hem İçerik Dağıtım Ağı (CDN) hem de SSL sertifikasına erişimi olan güvenilir bir web barındırıcısıdır:

WP Engine barındırma planları ayda 23 dolardan başlar. Bu paket, bir web sitesini ve aylık 25.000 ziyaretçiyi destekler.

3. Tampon Taşma Korumasını Kullanın

Bir arabellek, verileri farklı konumlar arasında aktarılırken bir bellek depolama bölgesinde tutar. Veri miktarı arabelleğin kapasitesinden fazla olduğunda taşma olur. Bu olduğunda, veri yazma programı diğer bellek konumlarının üzerine yazmaya başlar.

Bir arabellek taşması varsa, istismarcıların yazılımınızın belleğinin üzerine yazmasına olanak sağlayabilir. Kötü amaçlı kod ekleyebilir ve bir RCE saldırısı gerçekleştirebilirler. Bu nedenle, sitenizi arabellek taşmasına karşı korumak, RCE tehditlerini önlemek için çok önemlidir.

Neyse ki, arabellek taşması koruması genellikle WordPress'teki çoğu tema kodu kitaplığında yerleşiktir. C/C++ gibi dillerde arabellek taşması koruması olmayabilir, ancak Javascript, PERL ve C# vardır.

Bu nedenle, sitenizi geliştirirken arabellek taşmasına karşı koruma sağlamak için en iyi kodlama uygulamalarını izlemenizi de öneririz.

4. Kullanıcı Erişim İzinlerini Sınırlayın

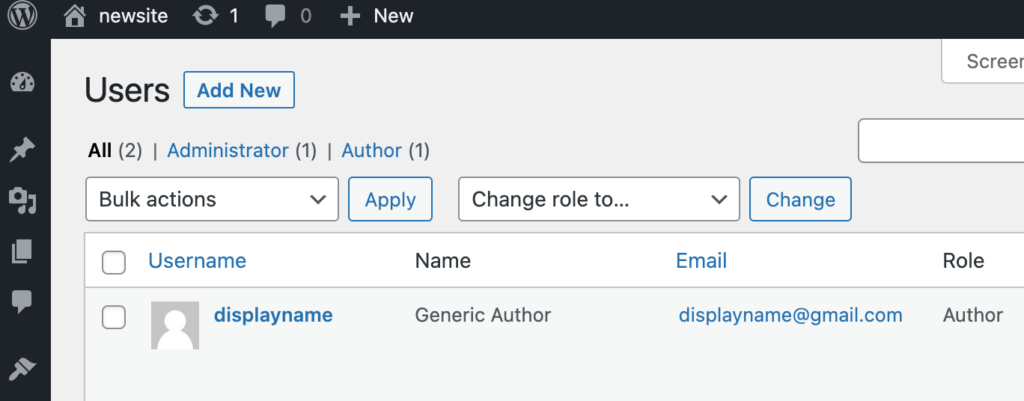

WordPress'te kullanıcılarınıza birden çok farklı izin atayabilirsiniz. Örneğin, yöneticiler, editörler, yazarlar, katkıda bulunanlar ve aboneler vardır. Her kullanıcı türünün farklı izinleri vardır ve yalnızca yönetici kodu doğrudan düzenleyebilir.

Her kullanıcının yalnızca işini yapmak için ihtiyaç duyduğu erişim düzeyine sahip olmasını sağlayarak, bir bilgisayar korsanının kullanıcı rollerinden birine sızması durumunda sitenizin güvenliği tamamen tehlikeye girmez.

Örneğin, blogunuzda serbest yazarlar varsa, rollerine bağlı olarak onları editör, yazar veya katkıda bulunanlar olarak atamayı düşünün.

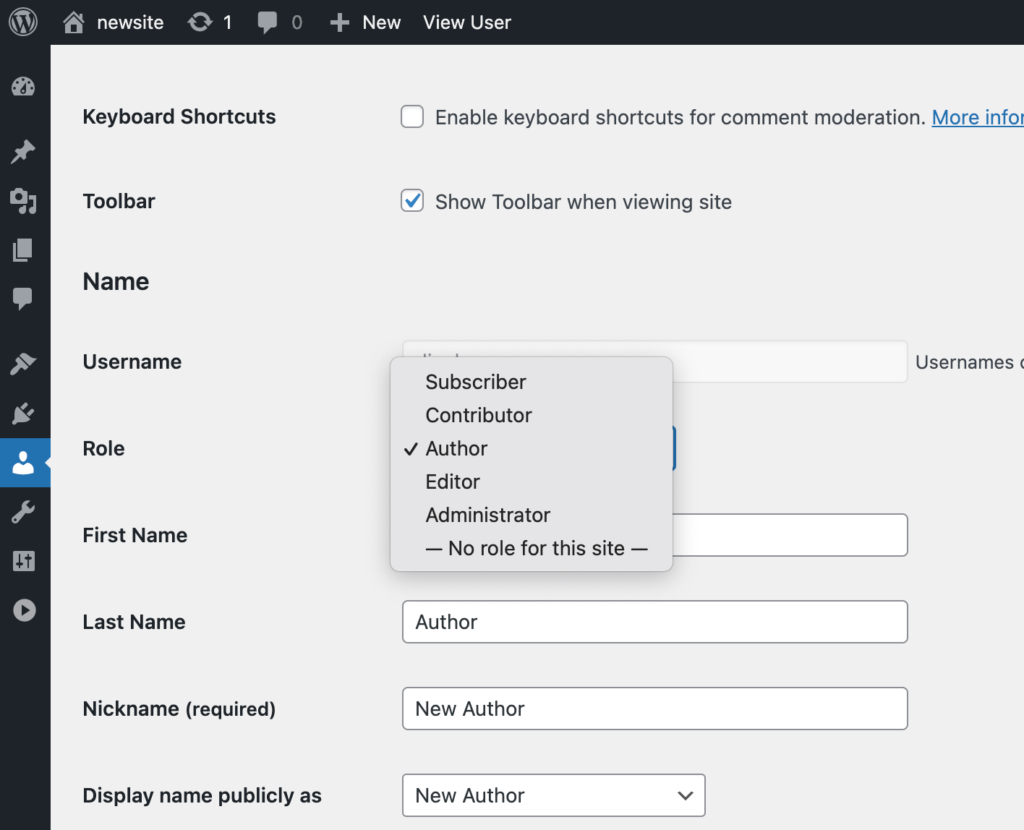

Kullanıcı rollerini düzenlemek için WordPress kontrol panelinizde Kullanıcılar > Tüm Kullanıcılar'a gidin. Ardından, değiştirmek istediğiniz kullanıcının altındaki Düzenle'ye tıklayın:

Ardından, Role gidin ve açılır menüden kullanıcı için uygun bir rol seçin:

Genel bir kural olarak, sitenize ve koduna tam erişime sahip olmalarını istemediğiniz sürece hiç kimseye Yönetici rolü vermeyin.

5. İzinsiz Giriş Tespit Yazılımını Kullanın

İzinsiz Giriş Tespit Yazılımı (IDS), web sitenizin gelen ve giden trafiğini tarar ve şüpheli etkinlik tespit ederse sizi bilgilendirir. Bu bildirimlerle, RCE saldırılarına karşı ne zaman ve ne zaman proaktif önlem almanız gerektiğini bileceksiniz.

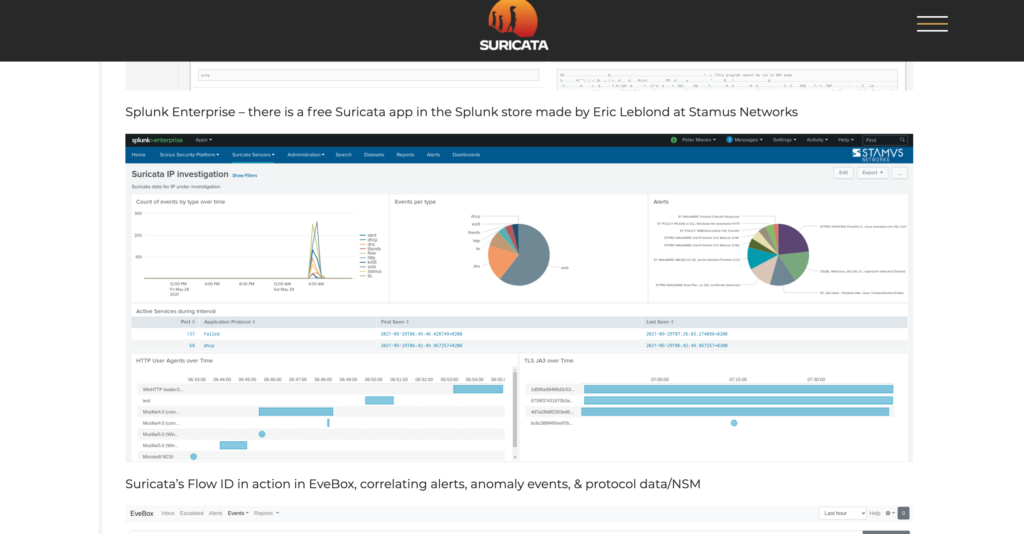

Suricata, ağınız şüpheli istekler aldığında sizi uyarabilen ücretsiz ve açık kaynaklı bir IDS aracı örneğidir:

İzinsiz giriş tespitine ek olarak, Suricata aşağıdakiler gibi hizmetler sunar:

- TLS/SSL günlüğü ve analizi

- HTTP günlüğü

- DNS günlüğü

Suricata ayrıca kullanıcılara tam bir analitik kontrol paneli, tür başına olaylar, uyarılar ve zaman içinde HTTP kullanıcı aracıları sağlar.

Çözüm

Güvenliğinizi güncel tutmak, bir WordPress site sahibi olarak önemli bir görevdir. Bilgisayar korsanları sitenize erişebilir ve müşteri verilerini çalabilirse, büyük olasılıkla ciddi yasal ve mali cezalarla karşı karşıya kalırsınız. Ancak, basit önlemler alarak Uzaktan Kod Yürütme (RCE) gibi yaygın siber saldırıları önleyebilirsiniz.

Bu yazıda, web sitenizi RCE saldırılarına karşı korumanın beş yöntemini tartıştık:

- Bir Web Uygulaması Güvenlik Duvarı (WAF) kurun.

- Güvenlik risklerini azaltmak için web sitenizin yazılımının güncellendiğinden emin olun.

- Web sitenizin arabellek taşmasına karşı korunduğundan emin olun.

- Kullanıcılarınızın erişim izinlerini sınırlayın.

- İzinsiz Giriş Tespit Yazılımını (IDS) kullanın.

Uzaktan Kod Yürütme saldırıları ve bunlara karşı nasıl korunacağınız hakkında başka sorularınız mı var? Aşağıdaki yorumlar bölümünde bize bildirin!