WordPress Güvenliğinin Durumu: Topluluk ve İşbirliği Hepimizin Kazanmasına Yardımcı Olur

Yayınlanan: 2023-03-09Açık kaynak yazılımı, güven ve işbirliği gizliliğe ve karanlıkta tek başına çalışmaya galip geldiğinde daha iyi hale gelir ve daha güvenli hale gelir. Patchstack'in 2022'de WordPress Güvenliğinin Durumu hakkındaki raporu, bunun yalnızca ideal değil, ulaşılabilir bir gerçeklik olduğunu gösteriyor. Güvenlik konularında şeffaflık ve işbirliği, açık kaynak topluluklarının güçlü yönlerinden yararlanır. Daha iyi ve daha güvenli WordPress siteleri, ürünleri ve hizmetleri oluşturmak ve sürdürmek için temel değerler ve uygulamalardır . Patchstack'in, oluşturdukları, sahip oldukları veya yönettikleri tüm WordPress sitelerini daha iyi koruyabilmeleri için iThemes Security and Security Pro müşterilerimize en son güvenlik açığı bilgilerini sağlayan bir ortak olmasından gurur duyuyoruz.

Önde gelen bir açık kaynak güvenlik araştırma şirketi ve CVE Numbering Authority (CNA) olan Patchstack, 2022'de WordPress Güvenliğinin Durumu hakkındaki yıllık raporunu yayınladı. Bu rapor, güvenlik eğilimlerinin olağan analizini içerir ancak bunun çok ötesine geçer. Patchstack'in benzersiz hata ödül programı Patchstack Alliance ile yarattığı etkiyi gösterir. Bu işbirlikçi, gönüllü ve açık ağ, WordPress geliştiricilerinin her gün güvenlik açıklarını keşfetmesine ve düzeltmesine yardımcı oluyor. Bu yamalar, WordPress topluluğunun güvendiği güvenlik uyarılarına ve güncellemelerine dönüşür. iThemes Security and Security Pro kullanıcılarımız, Patchstack sayesinde yeni bir güvenlik açığı sitelerini etkilediğinde 48 saat önceden bildirim alır. WordPress sitelerimize rutin olarak uyguladığımız güvenlik güncellemelerinin çoğu, en azından kısmen Patchstack'in öncü çalışmalarının sonucu olacaktır.

Güvenlik Açıklarının Açıklanması WordPress Alanını Daha Güvenli Hale Getirir

Patchstack'in veritabanı, 2022'de bildirilen güvenlik açıklarında %328'lik bir artış gösterdi. Bu artışı, güvenlik araştırmacılarının tüm WordPress ekosistemindeki kodlara "daha sıkı ve daha derinlemesine bakmalarının" bir sonucu olarak açıklıyorlar. Patchstack, daha fazla güvenlik açığı tespit etmenin WordPress'in daha güvenli hale geldiğini gösterdiğine inanıyor. State of WordPress Security 2022'deki diğer bulgular da bu sonucu desteklemektedir. Örneğin, en yaygın olarak kullanılan bazı WordPress eklentilerinde (ör. Elementor, Yoast, All-in-One SEO, MonsterInsights, Wordfence) keşfedilen (ve hızla yamalanan) güvenlik açıkları, en aktif istismarların hedefi değildi .

Yamasız Güvenlik Açıklarının ve Bozuk Tedarik Zincirlerinin Zorlukları

Patchstack'in analizine göre, WordPress ekosistemindeki aktif istismarlar için en büyük hedefler, bilinen güvenlik açıklarına sahip ve bazen yıllarca yama uygulanmayan eklentilerdir. Patchstack'in ağı tarafından izlenen tüm sitelerin anlık kontrolünde, ortalama %42'sinin güvenli olmadığı bilinen bir bileşen çalıştırdığı görüldü. Düzeltme eki uygulanmamış eklentiler, 2022'de bildirilen en kritik güvenlik açıklarının %26'sını oluşturuyor - bu sayının düşüş eğiliminde olduğunu hepimiz görmek isteriz. Patchstack Alliance, yeni keşfedilen güvenlik açıklarını düzeltmeye yardımcı olmak için geliştiricilerle birlikte bu amaca yönelik çalışır, ancak bu, terk edilmiş yazılımlarla mümkün değildir.

Patchstack'in yıllık raporunda belirtilen en önemli trendlerden biri, CSRF güvenlik açıklarındaki artışı, bunların tek bir bağımlılık yoluyla birçok siteye yayılmasına bağlıyor. Siteler Arası Komut Dosyası Çalıştırma (XSS) güvenlik açıkları yaygın olmaya devam ederken, Siteler Arası İstek Sahtekarlığı (CSRF) hataları 2022'de daha yüksek bir eğilim gösterdi. ortak bir kod tabanının tüm alt kullanıcıları ile tedarik zincirleri.

2023'te, iThemes'teki haftalık güvenlik açığı raporlarımızda Patchstack'in verilerini takip ederken, CSRF raporlarına kıyasla üç kat daha fazla XSS güvenlik açığı görüyoruz. Bu, 2022'nin bir aykırı değer olduğuna dair iyi bir işaret. Kendi 2022 güvenlik raporumuzda belirttiğimiz gibi, geçen yıl güvenlik açıklarının çoğunun ciddiyet açısından düşük ila orta risk kategorilerinde yer alması da iyi bir haber. Patchstack'in verileri, bu daha az ciddi güvenlik açıklarının 2022'deki toplamın %87'sini oluşturduğunu gösteriyor.

Son Kullanıcılar Erişilebilir ve İşlem Yapılabilir Güvenlik Açığı Verilerini Hak Ediyor

Önem dereceleri bir şeydir, ancak aslında bir güvenlik açığının sitenizi etkileyip etkilemediğini ve nasıl etkilediğini anlamak farklı bir hikaye. Birçok CNA ve bunların güvenlik açığı veritabanları, her bir güvenlik açığını nasıl belgeledikleri konusunda oldukça tekniktir. WordPress kullanıcılarının, kolayca anlayabilecekleri terimlerle, güvenlik açıkları ortaya çıktığında ne kadar savunmasız olabileceklerini bilmeleri gerekir. Patchstack güvenlik açığı veritabanı, bu bilgileri herhangi bir site sahibine sağlamayı amaçlar, böylece tehditleri anlayabilir ve uygun önlemleri alabilirler. Ve bu bilgi, iThemes Security ürünümüzü destekler.

Patchstack veritabanındaki CVE-2023-0968 (MITRE) için tipik bir Patchstack güvenlik açığı açıklaması:

Marco Wotschka, WordPress Watu Quiz Plugin'deki bu Siteler Arası Komut Dosyası Çalıştırma (XSS) güvenlik açığını keşfetti ve bildirdi. Bu, kötü niyetli bir aktörün web sitenize yönlendirmeler, reklamlar ve diğer HTML yükleri gibi kötü amaçlı komut dosyaları enjekte etmesine olanak verebilir ve bunlar konuklar sitenizi ziyaret ettiğinde yürütülür.

Sitelerinde bu eklentinin güvenli olmayan bir sürümünün yüklü olduğu WordPress ve iThemes Security veya Security Pro kullanıcıları bir uyarı alacak. Ayrıca güvenlik açığının kendileri için oluşturabileceği potansiyel riskler hakkında daha fazla bilgi edinme seçeneğine de sahipler. Patchstack, CVE-2023-0968'i diğer CNA'ların aksine önemli ölçüde yüksek önem dereceli bir güvenlik açığı olarak derecelendirdi. Diğerleri, saldırganların hedeflenen sitede bir kullanıcı hesabı veya ayrıcalıkları olmadan bu güvenlik açığından yararlanabileceğini fark etmedi - bu çok önemli bir ayrıntı.

CNA'lar Tehditleri Değerlendirme ve Tanımlama Biçimlerinde Önemli Farklılıklar Gösterebilir

Yukarıdaki örnekte de görebileceğiniz gibi, Patchstack, güvenlik açıklarını istismar edilmeden önce bulma ve yamalama konusunda kilit rol oynayan güvenlik araştırmacılarına itibar eder. Bunu hak ediyorlar! Bu uyarıları alan son kullanıcı veya site sahibi de karşılaştıkları riskler konusunda net olmayı hak ediyor. Patchstack'in özeti, tehdidin nerede olduğunu açıkça ortaya koyuyor. Veritabanındaki teknik ayrıntılara tıklamak, bu güvenlik açığından siteye giriş yapılmadan yararlanılabileceğini doğrular. Bu, bir iThemes Security veya Security Pro kullanıcısıysanız bekleyebileceğiniz iletişim netliği ve olumlu kullanıcı deneyimidir.

StellarWP Genel Müdürü Devin Walker, bu yılın başlarında onlarla ortaklık kurduğundan ve iThemes Security kullanıcıları için güvenlik açığı veritabanını benimsediğinden beri Patchstack ağının bir parçası olmaktan gurur duyduğunu söyledi. Ona göre, “Patchstack'in kapsamlı güvenlik raporu, onların WordPress ekosistemindeki güvenlik açıklarını aktif olarak belirleme ve ele alma taahhüdünü vurgulamaktadır. İşleri konusunda şeffaf olarak, sektörde güvenliğe nasıl yaklaşılması gerektiğine dair standardı belirliyorlar.”

Bud'daki Hataları Kıstırma - WordPress Yöntemi

Patchstack, yalnızca başkalarının gün ışığına çıkardığı hataları bildirmekle kalmaz, hataları bulur ve düzeltmeye yardımcı olur. Hiç kimse, açık kaynak güvenliğinde çalışan herkese açık olan Patchstack Alliance kadar WordPress güvenlik konularına daha yakından ve derinlemesine bakamaz.

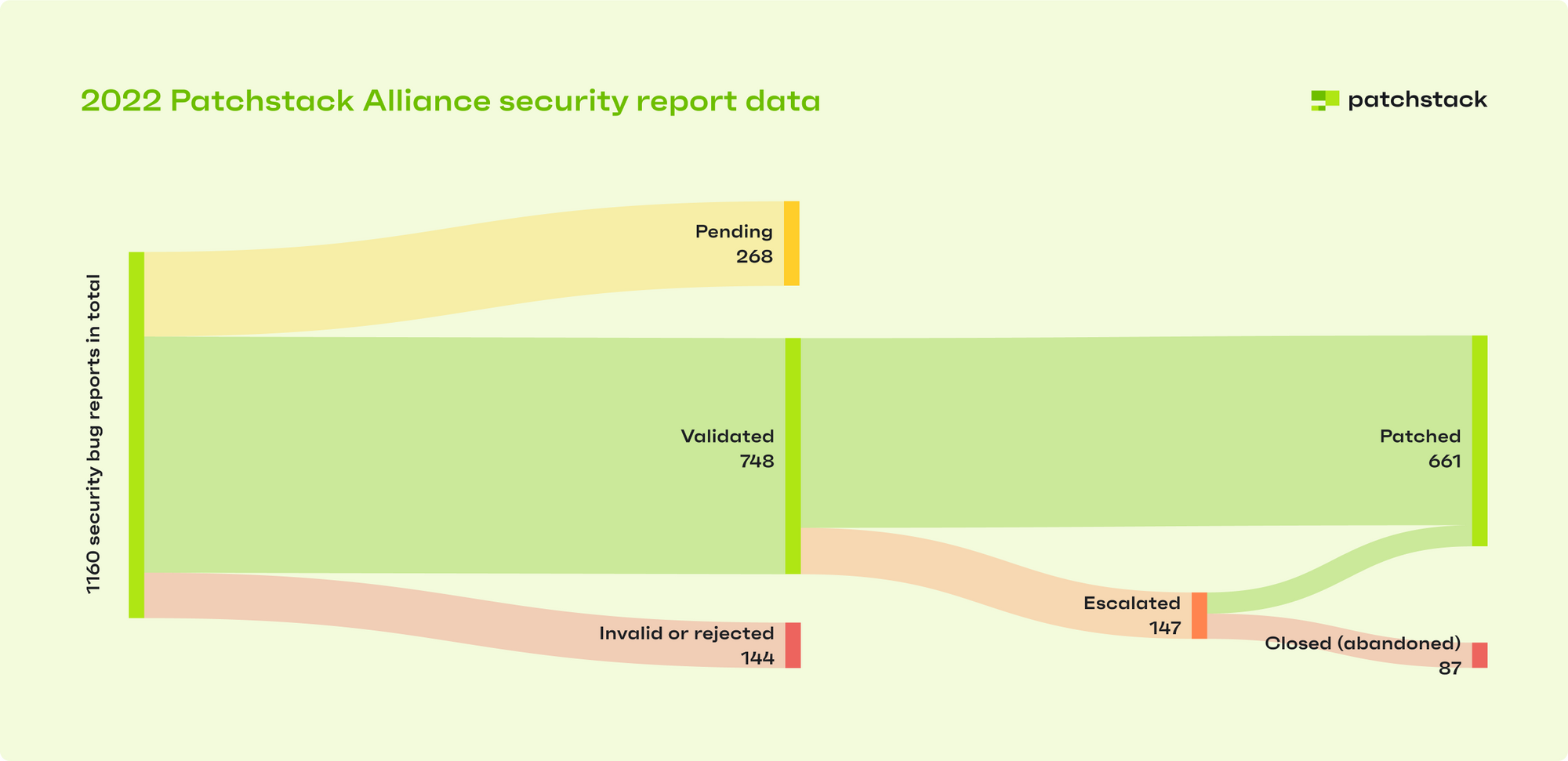

2022'de Patchstack, ağlarındaki etik korsanlara 16.050 $ ödül ödedi. Bu araştırmacılar, WordPress ekosisteminde 748 benzersiz güvenlik hatası keşfetti ve doğruladı. Bu, bir hatayı daha tomurcuk halinde gidermek için sadece 21,46 dolar! Sıfır günlük bir açıktan yararlanma ile aynı hatayla başa çıkmanın maliyetinden çok çok daha az.

748 doğrulanmış hata raporundan Patchstack, güvenlik açığı bulunan koddan sorumlu kişilerle çalışarak 661'den yamalara kadar görebildi. Bu durumların yalnızca 147 veya %20'sinin WordPress eklenti ekibine iletilmesi gerekiyordu.

Patchstack, müşterilerini güvenli olmayan yazılım kullandıklarında proaktif olarak uyarmak ve korumak için 17 barındırma ve hizmet sağlayıcıyla (iThemes dahil) ortaktır. One.com gibi bazıları, kendi müşterilerinin sitelerine başarıyla yama uyguladı; bu, diğer ana bilgisayarların benimsemesine yardımcı olabilecek bir uygulamadır.

WordPress Güvenliği Bir Topluluk Çabasıdır

Patchstack CEO'su Oliver Sild, şirketini benzersiz kılan şeyin şeffaflık ve topluluğa odaklanması olduğunu söylüyor. "Güvenlik açıklarını korku tellallığı yapmak için kullanmadan olduğu gibi konuşuyoruz ve açık kaynaktaki sorunları bulmaya katkıda bulunan güvenlik araştırmacılarının bu projeleri oluşturan geliştiriciler kadar değerli olmasını sağlıyoruz" dedi.

Güvenlik alanındaki bir diğer önemli fark, Patchstack'in işbirliğine verdiği önemdir. Oliver, güvenlik alanındaki diğerleri de dahil olmak üzere olumlu bir etki yaratmaya yardımcı olabilecek herkesle çalışacaklarını söylüyor. Rekabet, işbirliği ile bir arada var olabilir ve açık kaynaktaki güvenlik açıkları söz konusu olduğunda, güvenlik gibi ortak çıkarlar üzerinde bir araya gelmek çok önemlidir. Bu işbirliği, iThemes Security ve Security Pro kullanıcılarımıza gönül rahatlığı sağlar. Müşterilerimiz, yeni güvenlik açıkları hakkında açıkça duyurulmadan 48 saat önce açık, eyleme geçirilebilir ve zamanında uyarılar alacaklarından emin olabilirler. Bu da Patchstack'teki ortaklarımız ve girişimlerini destekleyen ve WordPress ekosistemini güvence altına almak için birlikte çalışan herkes sayesinde oldu.

iThemes Security ile Potansiyel Saldırganlara Karşı 48 Saatte Önde Başlayın

Ortaya çıkan güvenlik açıklarına halka ifşa edilmeden iki gün önce göz kulak olmak için iThemes Security'yi ve Site Tarama özelliğini henüz kullanmıyorsanız, bugün WordPress sitenizin güvenliğini sağlamanıza yardım etmemize izin verin. Proaktif güvenlik açığı izleme ve parolasız oturum açma kolaylığı da dahil olmak üzere sitenizin güvenlik profilini sağlamlaştırmanın 30 yolu ile iThemes Security Pro, WordPress sitenizin asla siber saldırılardan etkilenmemesini sağlamanın en iyi yoludur.

Dan Knauss, StellarWP'nin Teknik İçerik Genel Sorumlusudur. 1990'ların sonlarından beri açık kaynakta ve 2004'ten beri WordPress ile çalışan bir yazar, öğretmen ve serbest çalışan.