Gökkuşağı masası nedir ve bu saldırılar nasıl önlenir

Yayınlanan: 2024-02-20İşletmeler ve bireyler dijital platformlara ne kadar çok güvenirse, siber saldırının sonuçları da o kadar büyük olur. Parola korumalı bir sisteme erişim sağlamanın en yaygın bilinen yöntemlerinden biri gökkuşağı tablo saldırısıdır.

Neyse ki çoğu kişi için gökkuşağı masası saldırıları siber güvenlik tarihinin sadece bir parçası.

Örneğin WordPress, WordPress çekirdeğinin tuzlu karmaları uyguladığı 2008 gibi erken bir tarihte gökkuşağı tablo saldırılarını engellemenin bir yolunu yayınladı.

WordPress'e katkıda bulunan geliştiriciler her zaman tehditlerden bir adım önde olmayı hedefler, bu nedenle yeni tehlikeler veya güvenlik açıkları keşfedildiğinde genellikle oldukça hızlı bir şekilde yama uygulanır.

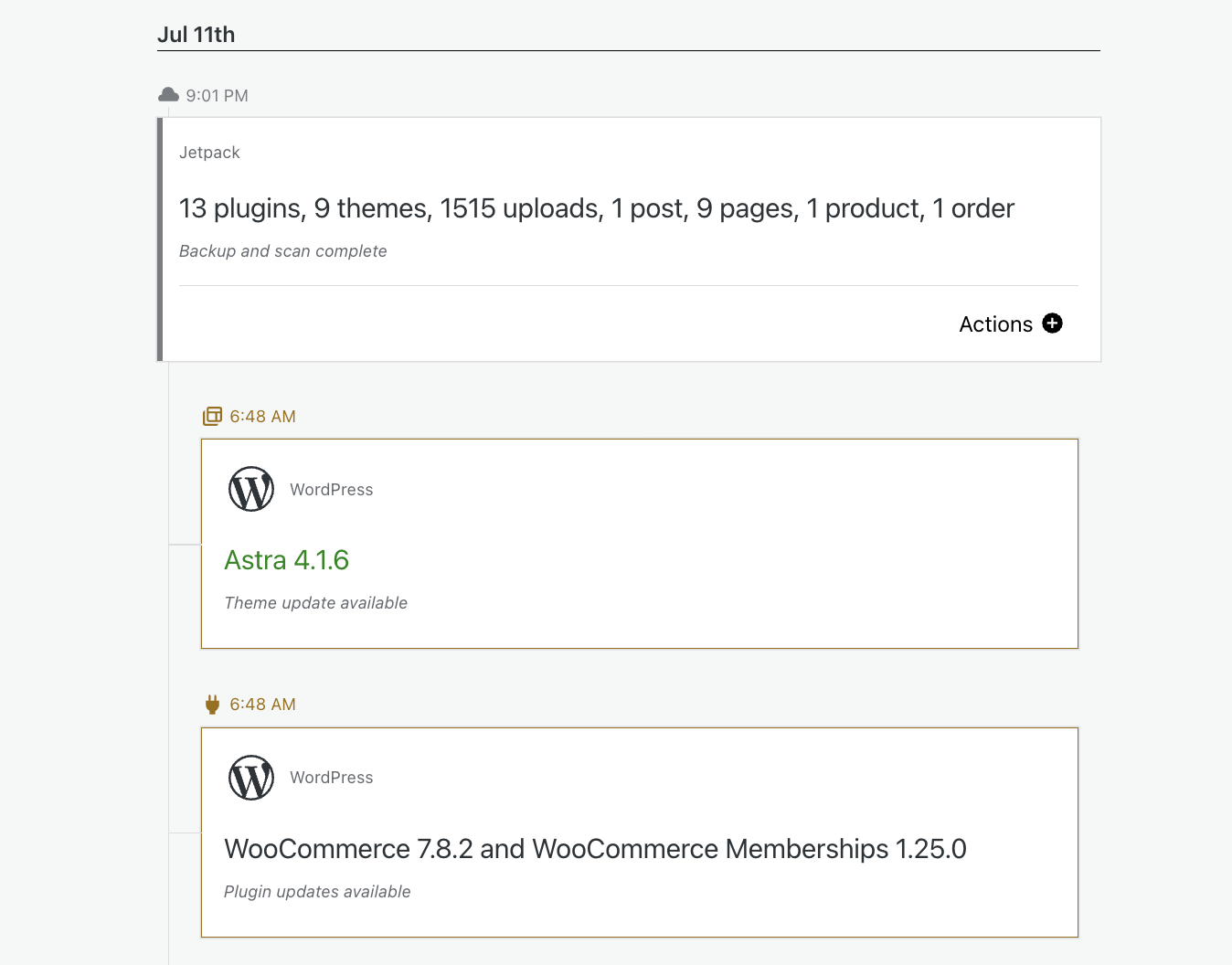

Bununla birlikte, WordPress tüm siber güvenlik sorunlarına karşı bağışık değildir ve Jetpack gibi güvenilir bir WordPress güvenlik eklentisi, hâlâ yaygın olan diğer tehditlere karşı savunmanızı güçlendirmek için olmazsa olmazdır.

Rainbow table saldırılarına karşı savunmasız olabilecek bir sistem kullanıyorsanız veya siber güvenlik tarihinin önemli bölümleri hakkında bilgi edinmek istiyorsanız, bunlar ve en iyi çalışan savunmalar hakkında daha fazla bilgi edinmek için okumaya devam edin.

Gökkuşağı masası nedir?

Gökkuşağı tablosu, öncelikle şifre karmalarını kırmak için kriptografik karma işlevlerini tersine çevirmek için kullanılan önceden hesaplanmış bir tablodur. Hash işlevleri, bir veri kümesini (şifre gibi) sabit boyutlu bir karakter dizisine (genellikle bir sayı ve harf dizisi) dönüştüren algoritmalardır. Bununla birlikte, karma işlevi tek yönlü bir işlemdir; bir parolayı karma haline dönüştürmek kolaydır, ancak karma değerini tekrar parolaya dönüştürmek çok zordur.

Gökkuşağı tablolarının devreye girdiği yer burasıdır. Bunlar, olası her karakter kombinasyonu için büyük, önceden hesaplanmış karma değer tablolarıdır. Saldırgan, karma işlemini tersine çevirmek, karma değerini tablodaki bir dizeyle eşleştirmek ve orijinal parolayı ortaya çıkarmak için gökkuşağı tablosunu kullanabilir. Bu yöntem, karma işlevinin parolaları karma işleminden önce rastgele veriler eklemediği tuzsuz karmaları kullanan sistemlere karşı oldukça etkili olabilir.

Etkili güvenlik önlemlerinin uygulanması için gökkuşağı tablolarının doğasını anlamak çok önemlidir. Bunlar, özellikle tuzlama gibi ek güvenlik önlemleri olmaksızın basit hash işlevlerine dayanan sistemler için önemli bir güvenlik açığını temsil ediyor.

Gökkuşağı masaları nasıl çalışır?

Rainbow tablolarının işlevselliği, kriptografi ve veri yönetiminin karmaşık bir karışımına bağlıdır. Nasıl çalıştıklarını anlamak için iki temel kavramı kavramak önemlidir: karma işlevleri ve ön hesaplama.

Hash işlevleri bir girdi (şifre gibi) alır ve rastgele görünen sabit boyutlu bir karakter dizisi üretir. Bu işlevler tek yönlü sokaklar olacak şekilde tasarlanmıştır: Bir girdiden karma oluşturmak basittir, ancak karmadan orijinal girdiyi bulmanın zorlu olması gerekir.

Gökkuşağı tabloları, ön hesaplama adı verilen akıllı bir yöntem kullanarak bu durumu aşıyor. Bir saldırıdan önce bilgisayar korsanları, çok sayıda potansiyel parolayı ve bunlara karşılık gelen karma değerlerini içeren büyük bir veritabanı olan gökkuşağı tablosu oluşturur.

Bu süreç, bir dizi olası parolanın seçilmesini, her birine hash fonksiyonunun uygulanmasını ve sonuçların saklanmasını içerir. Bu işi önceden yaparak, bilgisayar korsanları çalınan hash'i hızlı bir şekilde kendi tablolarıyla karşılaştırabilir, eşleşen bir giriş bulabilir ve orijinal şifreyi ortaya çıkarabilir.

Gökkuşağı tablolarını basit arama tablolarından ayıran şey, azaltma işlevinin kullanılmasıdır. Bu işlev, bir karma değerini başka bir parolaya dönüştürür ve bu parola daha sonra yeniden karma haline getirilerek bir parola ve karma zinciri oluşturulur.

Rainbow tabloları bu zincirlerin yalnızca ilk ve son elemanlarını saklar. Bilgisayar korsanları karma bir parolayla karşılaştıklarında, bu parolanın zincirlerinin herhangi bir yerinde görünüp görünmediğini görmek için azaltma işlevini kullanırlar ve bir eşleşme bulana kadar olasılıkları kademeli olarak daraltırlar.

Bu yöntem, tablo için gereken depolama alanını önemli ölçüde azaltır ve gökkuşağı tablo saldırılarını, kaynak açısından yoğun olsa da, şifreleri kırmak için uygulanabilir bir yöntem haline getirir. Ancak karmaşık karma işlevleri ve tuz kullanımı (karma işleminden önce parolaya rastgele veri eklenmesi) gibi güçlü güvenlik önlemlerine sahip sistemlere karşı daha az etkilidirler.

Rainbow masa saldırılarının ardındaki temel motivasyonlar

Rainbow table saldırılarının ardındaki motivasyonları öğrenmek, belirli sistemlerin neden hedef alındığını ve bunların nasıl daha iyi korunabileceğini açıklamaya yardımcı olur. Birkaç temel motivasyon var:

Yetkisiz Erişim

Rainbow table saldırılarının çoğunun temel amacı, sistemlere ve ağlara yetkisiz erişim sağlamaktır. Saldırganlar, şifreleri kırarak, genellikle gizli bilgilere erişmek veya tespit edilmeden kötü amaçlı faaliyetler yürütmek amacıyla sistemlere sızabilirler.

Veri ve kimlik hırsızlığı

Bir sisteme erişim veri ve kimlik hırsızlığına yol açabilir. Bilgisayar korsanları kişisel bilgileri, mali ayrıntıları veya fikri mülkiyet haklarını çalabilir. Daha sonra bu verileri, dolandırıcılık ve bilgilerin karanlık ağda satılması da dahil olmak üzere çeşitli yasa dışı faaliyetler için kullanabilirler.

Hesap ve sistem devralma

Rainbow table saldırıları aynı zamanda hesapların veya tüm sistemlerin ele geçirilmesine yönelik bir adım da olabilir. Saldırganlar içeri girdikten sonra şifreleri değiştirebilir ve meşru kullanıcıları kilitleyebilir, esasen sistemin kontrolünü kendi amaçları doğrultusunda ele geçirebilir.

Kimlik bilgilerinin geri dönüşümü

Saldırganlar genellikle bir sistemden elde ettikleri şifreleri diğer sistemlere erişmeyi denemek için kullanırlar. Kimlik bilgisi geri dönüşümü olarak bilinen bu teknik, aynı şifreyi birden fazla platformda kullanma alışkanlığından yararlanıyor.

Rainbow tablo saldırılarının ortak hedefleri

Rainbow table saldırıları ayrım gözetmez; belirli özelliklere göre en savunmasız olan belirli sistem türlerini hedef alır. Bu ortak hedefleri anlamak, güvenlik çabalarınızı önceliklendirmenize yardımcı olabilir.

Zayıf şifreli sistemler

Kullanıcıların zayıf, ortak veya varsayılan parolalara sahip olduğu sistemler öncelikli hedeflerdir. Basit şifreler, önceden hesaplanan hash değerlerine dahil edilme olasılıkları yüksek olduğundan, gökkuşağı tabloları kullanılarak kolayca kırılabilir.

Tuzsuz karmalara sahip sistemler

Şifrelerin karma hale getirilmesi standart bir güvenlik uygulamasıdır. Ancak bu karmalar tuzsuz olduğunda (hashing öncesinde rastgele veriler eklenmediğinde) daha savunmasız hale gelirler. Rainbow tabloları bu tuzsuz karmaları etkili bir şekilde tersine mühendislikle gerçekleştirebilir.

Bir hatırlatma olarak, WordPress web sitelerinin artık gökkuşağı tablo saldırılarına karşı savunmasız olmasının nedeni budur. 2008 yılında WordPress çekirdeğine tuzlu karmaların eklenmesi, bu özel siber tehdidin kullanışlılığını etkili bir şekilde ortadan kaldırdı.

İki faktörlü kimlik doğrulamanın (2FA) olmadığı sistemler

2FA, yalnızca bir parolanın ötesinde ekstra bir güvenlik katmanı ekler. Bu özelliğe sahip olmayan sistemler, saldırılara karşı daha hassastır; çünkü tek engel, gökkuşağı tabloları yoluyla kırılabilecek şifredir.

Rainbow tablo saldırılarının riskleri ve sonuçları

Rainbow table saldırılarının riskleri ve sonuçları oldukça geniş olup, hem bireyleri hem de kuruluşları etkilemektedir.

Veri ihlalleri ve hırsızlık

Başarılı bir gökkuşağı tablosu saldırısının en doğrudan sonucu, hassas verilere yetkisiz erişimdir. Bu, kişisel, finansal veya özel bilgilerin çalınmasına neden olabilecek önemli veri ihlallerine yol açabilir.

Hizmet kesintisi ve mali kayıp

Veri hırsızlığının ötesinde, bu saldırılar hizmetleri kesintiye uğratarak web sitesinin kapalı kalmasına neden olabilir. Bu kesinti genellikle hem anlık gelir hem de uzun vadeli müşteri güveni açısından mali kayıpla sonuçlanır.

İtibar hasarı

Özellikle müşteri verilerinin kaybına neden olan bir güvenlik ihlali, bir kuruluşun itibarına ciddi şekilde zarar verebilir. Halkın güvenini yeniden tesis etmek uzun ve zorlu bir süreç olabilir.

Kötü amaçlı yazılım ve fidye yazılımı dağıtımı

Güvenliği ihlal edilen sistemler, kötü amaçlı yazılım veya fidye yazılımı dağıtmak için bir platform olarak kullanılabilir ve bu da saldırının etkisini daha da artırır. Bu, etkilenen kuruluş içinde ve hatta irtibat kişileri arasında çığ gibi büyüyerek ek güvenlik olaylarına yol açabilir.

Hukuki sonuçlar ve davalar

Veri ihlaline maruz kalan şirketler, özellikle müşteri verilerini yeterince korumadıkları takdirde hukuki sonuçlarla karşı karşıya kalabilir. Davalar ve para cezaları hem mali açıdan külfetli olabilir hem de bir şirketin kamuoyundaki imajına zarar verebilir.

Bu riskler, gökkuşağı tablo saldırıları tehdidini etkili bir şekilde önleyebilecek ve değerli dijital varlıkları koruyabilecek kapsamlı güvenlik stratejilerine duyulan ihtiyacı vurgulamaktadır.

Sitenizi koruyoruz. Sen işini yürütürsün.

Jetpack Security, gerçek zamanlı yedeklemeler, web uygulaması güvenlik duvarı, kötü amaçlı yazılım taraması ve spam koruması da dahil olmak üzere kullanımı kolay, kapsamlı WordPress site güvenliği sağlar.

Sitenizin güvenliğini sağlayınRainbow tablo saldırıları nasıl önlenir ve hafifletilir

Rainbow tablo saldırılarını önlemek ve azaltmak, güçlü parola yönetimini, sistem yapılandırmalarını ve sürekli izlemeyi birleştiren çok yönlü bir yaklaşım gerektirir. Her bir unsur, bu karmaşık saldırılara karşı aşılamaz bir savunma oluşturmada kritik bir rol oynuyor.

1. Güçlü şifre politikaları

Güçlü şifre politikaları uygulamak ilk savunma hattıdır. Bu, sistemde kullanılan tüm şifrelerin karmaşık ve kırılmasının zor olmasını sağlayan yönergelerin belirlenmesini içerir.

Güçlü bir parola genellikle büyük ve küçük harflerin, sayıların ve özel karakterlerin bir karışımını içerir. Oldukça uzun olmalı, ideal olarak 12 karakterden fazla olmalıdır.

Ek olarak, düzenli şifre değişikliklerini teşvik etmek veya zorunlu kılmak güvenliği daha da artırabilir. Ancak kullanıcıların şifre yazmak gibi güvenli olmayan uygulamalara başvurmamalarını sağlamak için güvenliği kolaylıkla dengelemek önemlidir.

2. Şifre tuzlama

Parola tuzlama bir güvenlik katmanı ekler. Bu süreç, "tuz" olarak bilinen benzersiz bir karakter dizisinin, karma hale getirilmeden önce her parolaya eklenmesini içerir.

Tuzun eklenmesi, iki kullanıcının şifreleri aynı olsa bile hash değerlerinin farklı olmasını sağlar. WordPress'te tuzlama varsayılan olarak uygulanır. Tuz anahtarları wp-config.php dosyasında bulunabilir ve özelleştirilebilir. Bu anahtarları değiştirerek WordPress yöneticileri, önceden hesaplanmış gökkuşağı tablolarını etkisiz hale getireceğinden sitelerindeki güvenliği artırabilir.

3. Hız sınırlaması ve hesap kilitleme

Hız sınırlama ve hesap kilitleme mekanizmalarının uygulanması, otomatik olarak şifre tahmin etme girişimlerini engellemenin etkili bir yoludur. Hız sınırlama, belirli bir dönemde yapılabilecek oturum açma denemelerinin sayısını kısıtlarken, hesap kilitleme politikaları, belirli sayıda başarısız oturum açma denemesinden sonra bir hesabı kilitler. Bu önlemler yalnızca kaba kuvvet ve gökkuşağı tablo saldırılarını önlemekle kalmaz, aynı zamanda yöneticileri potansiyel güvenlik tehditlerine karşı uyarır.

4. İki faktörlü kimlik doğrulama (2FA)

İki faktörlü kimlik doğrulama, hesap güvenliğini önemli ölçüde artırır. 2FA, kısa mesaj veya kimlik doğrulama uygulaması gibi ikinci bir doğrulama biçimi gerektirerek, yalnızca şifreyi bilmenin erişim elde etmek için yeterli olmadığını garanti eder. Bu özellikle gökkuşağı masa saldırılarına karşı etkilidir çünkü ikinci faktör saldırganlar için ek bir engel oluşturur.

5. Hepsi bir arada bir güvenlik çözümü yükleyin

Gökkuşağı tablo saldırıları artık WordPress siteleri için bir tehdit olmasa da yöneticilerin diğer tehlikelere karşı koruma sağlamak için yine de Jetpack Security gibi kapsamlı bir WordPress güvenlik çözümü yüklemesi gerekir.

Jetpack Security, gerçek zamanlı yedeklemeler, bir web uygulaması güvenlik duvarı, kötü amaçlı yazılım taraması ve spam koruması dahil olmak üzere kapsamlı özellikler sunar. Entegre yaklaşımı, WordPress sitelerini çeşitli tehdide karşı korur.

6. Etkinlik izleme ve günlüğe kaydetme

Sistem etkinliklerinin sürekli izlenmesi ve ayrıntılı günlüklerin tutulması, güvenlik ihlaline işaret edebilecek şüpheli etkinliklerin erken tespiti açısından hayati öneme sahiptir. İzleme araçları, yöneticileri, çalıntı kimlik bilgilerinin kullanılma girişimi anlamına gelebilecek, tuhaf saatlerde veya beklenmedik konumlardan oturum açma gibi olağandışı durumlar konusunda uyarabilir. Günlükler, meydana gelen güvenlik olaylarının doğasını araştırmak ve anlamak için çok değerli olabilecek etkinliklerin bir kaydını sağlar.

WordPress site sahipleri, bu stratejileri güvenlik planlarına entegre ederek, gökkuşağı tablo saldırılarına ve diğer siber tehdit türlerine karşı güvenlik açıklarını önemli ölçüde azaltabilir, kuruluşlarının ve kullanıcılarının verilerini koruyabilirler.

Sıkça Sorulan Sorular

Rainbow table saldırılarını çevreleyen karmaşıklıkları keşfederken ilgili kavramların net bir şekilde anlaşılması çok önemlidir. Bu konulara ışık tutacak sık sorulan bazı sorulara bakalım.

Rainbow tabloları ile kaba kuvvet saldırıları arasındaki fark nedir?

Gökkuşağı tabloları ve kaba kuvvet saldırıları, şifre kırma konusundaki yaklaşımlarında farklıdır. Kaba kuvvet saldırıları, doğru şifre bulunana kadar olası her karakter kombinasyonunu metodik olarak dener. Bu süreç, özellikle daha uzun parolalar söz konusu olduğunda zaman alıcı ve hesaplama açısından zorlu olabilir.

Rainbow tabloları ise karma şifreleri düz metin versiyonlarıyla eşleştiren önceden hesaplanmış tablolara dayanır. Belirli şifre türleri için daha hızlı olsalar da, önemli miktarda depolama alanı gerektirirler ve güçlü, tuzlu şifrelere karşı daha az etkilidirler.

Gökkuşağı tabloları ile kimlik bilgisi doldurma arasındaki fark nedir?

Kimlik bilgisi doldurma, çalınan hesap kimlik bilgilerinin (genellikle kullanıcı adları, e-posta adresleri ve şifreler) büyük ölçekli otomatik oturum açma istekleri yoluyla kullanıcı hesaplarına yetkisiz erişim sağlamak için kullanıldığı bir tür siber saldırıdır.

Bu, önceden hesaplanmış tablolar kullanılarak karma parolaların çözülmesine odaklanan gökkuşağı tablo saldırılarından farklıdır. Kimlik bilgileri doldurma, kimlik bilgilerinin birden fazla platformda yeniden kullanılmasına dayanırken gökkuşağı tabloları, parola depolamanın şifreleme yönünü hedefler.

Gökkuşağı tabloları her türlü şifreyi kırabilir mi?

Gökkuşağı tablolarının etkinliği, iyi korunan şifrelere karşı önemli ölçüde azalır. Uzun, çeşitli karakterler kullanan ve tuzlu karmaşık parolalar, gökkuşağı tablo saldırılarına karşı zorlu bir zorluk teşkil eder. Bu önlemler, gereken hesaplama çabasını gökkuşağı tablolarının kullanışsız hale gelmesine kadar artırır.

Rainbow tablo saldırılarına karşı en savunmasız karma işlevleri hangi türlerdir?

Tahmin edilebilir veya tuzsuz çıktılar üreten karma işlevleri, gökkuşağı tablo saldırılarına karşı daha hassastır. Tuzsuz karmalar üreten MD5 veya SHA-1 gibi daha eski veya daha basit karma işlevleri özellikle savunmasızdır. Tuzlama ve artan hesaplama karmaşıklığını içeren daha modern karma algoritmalar, bu saldırılara karşı daha güçlü savunma sağlar.

Gökkuşağı sofra saldırılarını önlemede tuzlama ne kadar etkilidir?

Tuzlama, gökkuşağı sofra saldırılarına karşı koymak için oldukça etkili bir yöntemdir. Tuzlama, karma işleminden önce her parolaya benzersiz, rastgele bir karakter dizisi ekleyerek, aynı parolaların bile benzersiz karmalar üretmesini sağlar. Bunlar, her parolaya uygulanan benzersiz tuzu muhtemelen açıklayamayacaklarından, önceden hesaplanmış gökkuşağı tablolarını işe yaramaz hale getirir.

Şifre karma işleminde tuzlama ve biberleme arasındaki fark nedir?

Hem tuzlama hem de biberleme, şifre karma işlemine ekstra bir güvenlik katmanı ekler, ancak bunu farklı şekillerde yaparlar. Tuzlama, karma işleminden önce her parolaya benzersiz bir değer eklenmesini içerir ve tuz, genellikle karma değeriyle birlikte veri tabanında depolanır. Ancak Peppering, karma işleminden önce şifreye gizli bir değer eklemeyi içerir. Tuzdan farklı olarak biber, karmayla birlikte saklanmaz ve genellikle tüm parola karmalarında kullanılan sabit bir değerdir.

Sistemimin gökkuşağı tablo saldırılarına karşı savunmasız olup olmadığını nasıl anlarım?

Güvenlik açığını değerlendirmek için tuzsuz karma işlevlerinin kullanımını, zayıf veya öngörülebilir parolaları ve 2FA gibi ek güvenlik katmanlarının eksikliğini kontrol edin. Düzenli güvenlik denetimleri ve sızma testleri de potansiyel güvenlik açıklarının belirlenmesine yardımcı olabilir.

Tuzlu karmalar varsayılan olarak uygulandığından, WordPress kullanıyorsanız artık gökkuşağı tablo saldırılarının bir tehdit olarak görülmesi konusunda endişelenmenize gerek kalmayacak.

Gökkuşağı masası saldırısının gerçekleştiğine dair işaretler nelerdir?

Rainbow table saldırısının göstergeleri arasında kullanıcı hesaplarına yetkisiz erişim, hesap ayrıntılarında açıklanamayan değişiklikler veya olağandışı veritabanı sorgularıyla ilgili güvenlik sistemlerinden gelen uyarılar yer alır. Anormal faaliyetlerin sürekli izlenmesi, erken tespit için önemlidir.

Bu saldırıların önlenmesinde güvenlik duvarları ve saldırı tespit sistemleri nasıl bir rol oynuyor?

Güvenlik duvarları ve izinsiz giriş tespit sistemleri kapsamlı bir güvenlik stratejisinin kritik bileşenleri olsa da, bunların gökkuşağı tablo saldırılarını doğrudan önlemedeki rolleri sınırlıdır. Bu sistemler, ağ trafiğini izleme ve yönetme, yetkisiz erişim girişimlerini tespit etme ve olası güvenlik ihlallerine ilişkin uyarı sağlama konusunda daha etkilidir.

Sınırlı kaynaklara sahip küçük işletmeler kendilerini en iyi şekilde nasıl koruyabilir?

Küçük işletmeler güçlü parola politikaları uygulayabilir, tuzlu karma işlevlerini kullanabilir, iki faktörlü kimlik doğrulamayı etkinleştirebilir ve sistemlerini düzenli olarak güncelleyip yamalar uygulayabilir. Ek olarak, küçük işletmelere özel olarak tasarlanmış uygun fiyatlı güvenlik çözümleri önemli koruma sağlayabilir. Çalışanları temel siber güvenlik uygulamaları konusunda eğitmek de çok önemlidir.

WordPress için şifre tabanlı saldırılara karşı koruma sağlamak üzere özel olarak tasarlanmış herhangi bir eklenti var mı?

Evet, şifre tabanlı saldırılara karşı WordPress güvenliğini artırmak için tasarlanmış çeşitli eklentiler vardır. Örneğin Jetpack Security, kaba kuvvet saldırılarını önleme, iki faktörlü kimlik doğrulama ve düzenli güvenlik taraması gibi özellikler aracılığıyla kapsamlı koruma sunar.

Gökkuşağı tablo saldırıları artık WordPress siteleri için bir endişe kaynağı olmasa da, diğer şifre tabanlı saldırılar hala endişe kaynağı olabilir. Jetpack Security, bu tür saldırılara karşı güçlü bir savunma mekanizması sağlayacak şekilde özel olarak tasarlanmıştır. Bunu birkaç temel özellik aracılığıyla başarır:

1. Kaba kuvvet saldırılarına karşı koruma. Eklenti, oturum açma girişimlerini sınırlayarak ve şüpheli etkinlikleri izleyerek gökkuşağı tablo saldırılarının öncüsü veya alternatifi olabilecek kaba kuvvet saldırılarına karşı etkili bir şekilde koruma sağlar.

2. İki faktörlü kimlik doğrulama. WordPress.com'da oturum açmayı etkinleştirmek ve kullanıcılar için iki faktörlü kimlik doğrulamayı zorunlu kılmak için Jetpack'in güvenli kimlik doğrulama özelliğini kullanın.

3. Düzenli güvenlik taraması. Jetpack Security, düzenli olarak güvenlik açıklarını tarar ve site yöneticilerini potansiyel tehditler konusunda anında uyararak riskleri azaltmak için hızlı eyleme geçilmesine olanak tanır.

Kullanıcılar, Jetpack Security'yi WordPress sitelerine entegre ederek, şifre tabanlı saldırılara karşı savunmalarını önemli ölçüde güçlendirebilir ve çevrimiçi varlıklarını siber tehditlere karşı daha güvenli ve dayanıklı hale getirebilir.

Jetpack Güvenliği hakkında daha fazla bilgi edinin.