DNS Zehirlenmesi Nedir?

Yayınlanan: 2022-11-12DNS zehirlenmesinin ne olduğunu bilmek ister misiniz? DNS önbellek zehirlenmesi ve DNS sahtekarlığı olarak da bilinen DNS zehirlenmesi yöntemi, web trafiğini sahte sunucular ve kimlik avı web siteleri arasında yeniden yönlendiren oldukça karmaşık bir siber saldırıdır.

Bilgisayar korsanları, genellikle kullanıcının hedeflediği yere benzer göründüklerinden, ziyaretçileri hassas bilgileri paylaşmaları için kandırmak için sahte siteleri kullanabilir.

Bu makale DNS zehirlenmesini, nasıl çalıştığını, neden bu kadar tehlikeli olduğunu ve DNS sahtekarlığının ve DNS zehirlenmesinin DNS sahteciliğine karşı nasıl önleneceğini açıklayacaktır.

DNS Zehirlenmesi Nedir?

Bir DNS önbelleğine yanlış bilgi enjekte etme uygulamasına DNS önbellek zehirlenmesi denir, çünkü DNS sorgularına yanlış yanıt döndürülür ve bu da kullanıcıların yanlış web sitesine yönlendirilmesine neden olur.

DNS zehirlenmesine atıfta bulunan DNS Spoofing olarak bilinen bir terim de vardır. IP adresleri, web trafiğinin doğru yere yönlendirilmesini sağlayan İnternet'in 'oda numaralarıdır'.

Bir DNS çözümleyici önbelleğine genellikle 'kampüs dizini' denir ve yanlış olduklarında, önbelleğe alınan bilgiler düzeltilene kadar trafik yanlış yerlere yönlendirilir.

DNS çözümleyicilerinin önbelleklerindeki verileri doğrulaması için bir yol olmadığında, hatalı DNS bilgileri, yaşam süresi (TTL) sona erene veya çözümleyici tarafından manuel olarak kaldırılana kadar önbellekte kalır.

Birkaç güvenlik açığı nedeniyle DNS zehirlenmesi mümkündür, ancak asıl endişe, DNS'nin BGP'ye benzer şekilde güvene dayalı nispeten küçük bir İnternet için tasarlanmış olmasıdır.

Bu sorunlardan bazılarını çözme girişiminde, daha güvenli bir DNS protokolü olan DNSSEC önerilmiş, ancak henüz geniş çapta kabul görmemiştir.

DNS Zehirlenmesi Nasıl Çalışır?

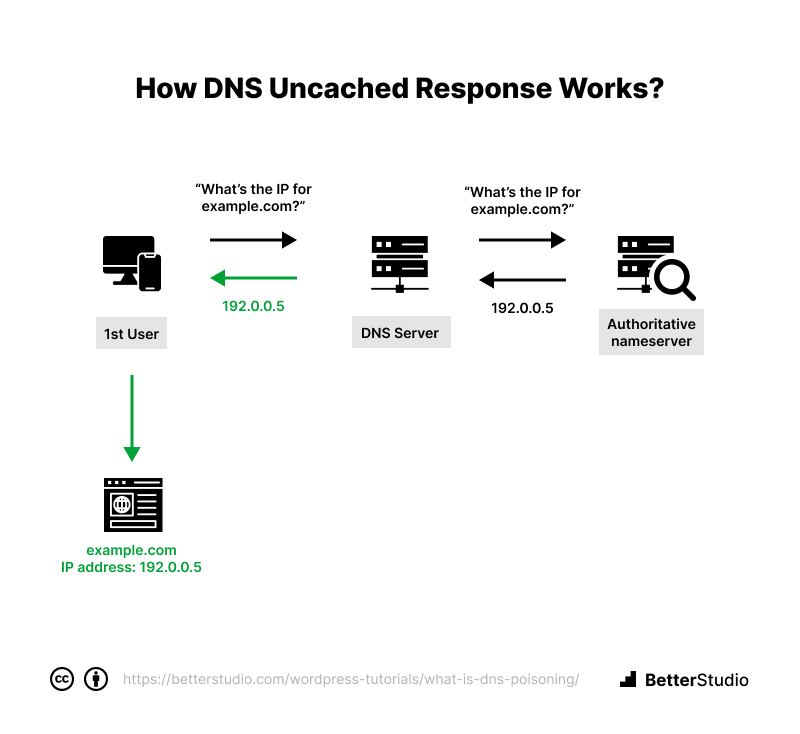

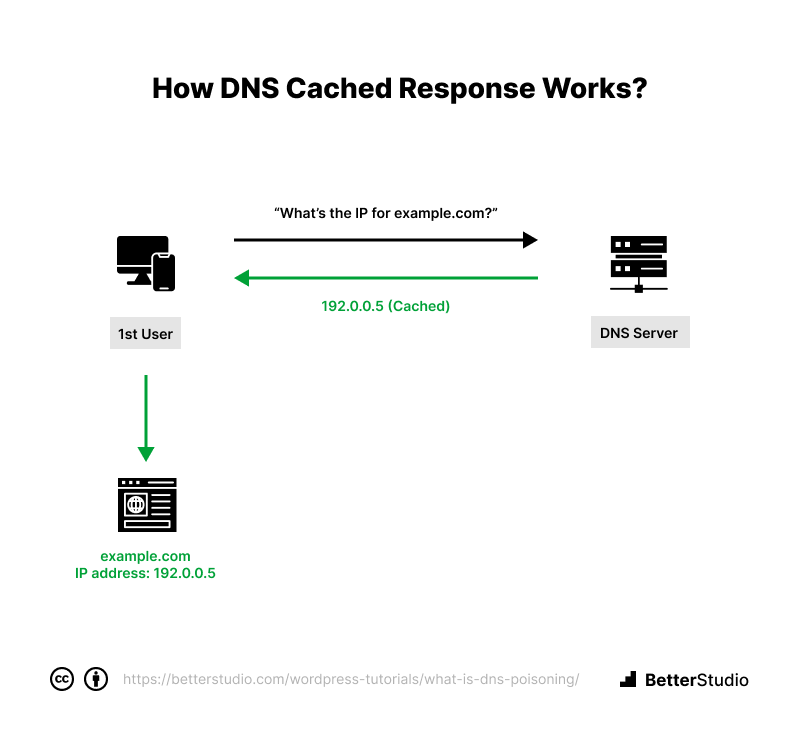

DNS çözümleyici, belirli bir süre boyunca IP adresi sorgularına verilen yanıtları saklayacaktır.

Bu, çözümleyicinin geleneksel DNS çözümleme sürecinde yer alan birçok sunucuyla iletişim kurmadan gelecekteki sorgulara daha hızlı yanıt vermesini sağlar.

Bir DNS çözümleyici, IP adresiyle ilişkili belirlenmiş yaşam süresi (TTL) süresince yanıtları önbelleğinde tutar.

DNS Önbelleğe Alınmamış Yanıt:

DNS Önbelleğe Alınmış Yanıt:

DNS Zehirlenmesi Neden Bu Kadar Tehlikeli?

Hem bireyler hem de kuruluşlar için DNS zehirlenmesiyle ilişkili çeşitli riskler vardır.

DNS zehirlenmesinin bir sonucu olarak, bir cihaz bir kez kurban edildiğinde, özellikle DNS önbellek zehirlenmesinde, varsayılan olarak gayri meşru web sitesine gideceğinden cihazın sorunu çözmesi zorlaşabilir.

DNS zehirlenmesi sorunu, özellikle bilgisayar korsanları, ziyaretçileri gerçek olanlarla neredeyse aynı görünen bu görünüme yönlendirmek için sahte web siteleri kurarsa, kullanıcıların bunu tespit etmedeki zorluklarıyla daha da karmaşıklaşır.

Web sitesi sahte olduğunda, kullanıcıların kendilerini ve/veya kuruluşlarını ciddi güvenlik tehditlerine maruz bıraktıklarının farkında olmadan hassas bilgiler girdiklerinin farkında olmaları olası değildir.

Genel olarak, bu tür saldırılar aşağıdaki riskleri doğurur:

Virüsler ve kötü amaçlı yazılımlar

Sahte web sitelerine yönlendirilen kullanıcılara, bu web sitelerine erişimleri olur olmaz virüsler ve kötü amaçlı yazılımlar bulaşabilir.

Cihazlara bulaşan virüslerden bilgisayar korsanlarının cihazlarına ve verilerine sürekli erişim sağlayan kötü amaçlı yazılımlara kadar, cihaza ve verilerine erişmek için birçok kötü amaçlı yazılım türü kullanılabilir.

Çalınması

Bilgisayar korsanları, DNS zehirlenmesini kullanarak, güvenli siteler için oturum açma bilgileri, sosyal güvenlik numaraları gibi kişisel olarak tanımlanabilir bilgiler ve ödeme ayrıntıları gibi hassas bilgiler dahil olmak üzere bilgileri çalabilir.

Güvenlik engelleyiciler

Kötü niyetli aktörler, güvenliklerini güçlendiren kritik yamaları ve güncellemeleri almalarını engelleyerek cihazlara uzun vadeli ciddi hasar vermenin bir yolu olarak DNS zehirlenmesini kullanabilir.

Bu yaklaşım, cihazları zaman içinde giderek daha savunmasız hale getirerek Truva atları, virüsler ve çok sayıda başka saldırı türü tarafından saldırıya uğramalarına izin verebilir.

Sansür

Geçmişte hükümetler, İnternet'teki belirli bilgileri sansürlemek için DNS zehirlenmesi yoluyla ülkelerinden gelen web trafiğine müdahale etti.

Bu hükümetler, bu müdahale yöntemiyle vatandaşların maruz kalmasını istemedikleri bilgileri içeren web sitelerine erişimlerini etkin bir şekilde engellemiştir.

DNS Spoofing Saldırılarına Örnekler

Çeşitli DNS sızdırma saldırısı örnekleri vardır. Siber saldırganlar, tarih boyunca DNS adreslerini taklit etmek için giderek daha karmaşık taktikler kullandılar.

Her DNS sızdırma saldırısının aynı görüneceğinin garantisi yoktur; ancak tipik bir DNS sızdırma senaryosu aşağıdaki gibi görünebilir:

- Saldırgan, bir istemci bilgisayar ile hedeflenen web sitesinin sunucu bilgisayarı arasındaki iletişimi engelleyebilir.

- Saldırgan, hem istemciyi hem de sunucuyu, her iki tarafı da kopyalayarak saldırganın sunucusuna yönlendiren kötü amaçlı IP adreslerini takip etmesi için kandırmak için arpspoof gibi bir araç kullanabilir.

- Saldırgan, saldırının bir parçası olarak, kötü niyetli IP adresinin kullanıcıları kendileri hakkında hassas bilgiler edinmeye yönlendirdiği sahte bir web sitesi oluşturur.

DNS Sahtekarlığı Nasıl Önlenir

Hem DNS sahtekarlığını hem de önbellek zehirlenmesini aynı anda hem tüketici cihazlarını hem de DNS sunucularını etkileyebileceğinden tespit etmek zor olabilir.

Buna rağmen, bireyler ve işletmeler siber saldırı kurbanı olma risklerini azaltmak için adımlar atabilir.

DNS kimlik sahtekarlığı saldırılarını önlemenin bazı yolları şunlardır:

Bilinmeyen Bağlantılara Asla Tıklamayın

Kötü amaçlı web siteleri, bir bağlantıya tıklamanızı isteyen sahte reklamlar veya bildirimler görüntüler.

Bilmediğiniz bağlantılara tıklarsanız, cihazınızı virüslere ve kötü amaçlı yazılımlara maruz bırakabilirsiniz. Genellikle kullandığınız bir web sitesindeki tanıdık olmayan bağlantılara veya reklamlara tıklamaktan kaçınmak en iyisidir.

DNSSEC'yi kurun

DNSSEC, DNS verilerinin bütünlüğünü ve DNS kayıtlarının kaynağını doğrulamak için kullanılan Etki Alanı Adı Sistemi Güvenlik Uzantıları anlamına gelir.

DNS'in orijinal tasarımında böyle bir doğrulama yoktu, bu yüzden DNS zehirlenmesi mümkündür.

TLS/SSL'ye benzer şekilde, DNSSEC, verileri doğrulamak ve doğrulamak için ortak anahtar şifrelemesi kullanır.

DNSSEC uzantıları 2005'te yayınlandı, ancak DNSSEC henüz ana akım haline getirilmedi ve DNS'nin saldırılara karşı savunmasız kalmasına izin verdi.

DNSSEC, DNS verilerine bir dijital imza atar ve her yanıtın gerçek olduğunu doğrulamak için bir kök etki alanının sertifikalarını analiz eder. Bu nedenle, DNS zehirlenmesini düzeltmenin mükemmel bir yoludur.

Bu şekilde, her DNS yanıtı meşru bir web sitesinden gelir.

Ne yazık ki, DNSSEC yaygın olarak kullanılmadığından, DNS verileri çoğu etki alanı için şifrelenmeden kalır.

Kötü Amaçlı Yazılımları Tara ve Kaldır

Saldırganlar genellikle virüsleri, solucanları ve diğer kötü amaçlı yazılım türlerini dağıtmak için DNS sahtekarlığını kullandığından, cihazlarınızın virüslere, solucanlara ve diğer kötü amaçlı yazılım tehditlerine karşı düzenli olarak taranmasını sağlamalısınız.

Virüsten koruma yazılımı yüklemek, tehditleri tanımlamanıza ve bunları kaldırmanıza olanak tanır. Ayrıca, bir web siteniz veya DNS sunucunuz varsa, DNS sahtekarlığını tespit etmek için araçlar yükleyebilirsiniz. Bu sistemler, meşru olduğundan emin olmak için tüm giden verileri tarar.

VPN kullanın

Sanal özel ağ (VPN) kullanmak, saldırganlar tarafından çevrimiçi izlemeye karşı ek bir koruma katmanı sağlar.

Cihazlarınızı internet sağlayıcınızın yerel sunucusuna bağlamanın aksine, bir VPN sizi dünya çapında uçtan uca şifreleme kullanan özel DNS sunucularına bağlar.

Bunun yararı, saldırganların trafiğinize müdahale etmesinin engellenmesi ve DNS sahtekarlığından daha iyi korunan DNS sunucularına bağlı olmanızdır.

Bağlantınızın Güvenli Olduğunu Doğrulayın

İlk bakışta kötü niyetli ve meşru web sitelerini ayırt etmek genellikle zordur, ancak gerçek bir siteye bağlı olup olmadığınızı belirlemenin birkaç yolu vardır.

Google Chrome'u kullanarak, adres çubuğunda URL'nin solunda küçük, gri bir asma kilit simgesi göreceksiniz.

Google'ın alan barındırıcısının güvenlik sertifikasına güvendiğini ve web sitesinin başka bir web sitesinin kopyası olmadığını gösterir.

Güvenli olmayan bir siteye erişmeye çalışırsanız tarayıcınız sizi uyarabilir. Bir mesaj sizi bu konuda uyarırsa bağlantınız güvenli olmayabilir.

Bu durumda, erişmeye çalıştığınız sitenin sahte olması veya geçerli bir SSL sertifikasına sahip olmaması olasıdır.

Tespit edilmesi daha karmaşık siber saldırı türlerinden biri DNS sahtekarlığıdır, ancak çeşitli stratejilerle kendinizi ve verilerinizi korumak için adımlar atabilirsiniz.

Kendinizi gelecekteki siber saldırılara karşı korumak için güvenilir bir virüsten koruma programı veya sanal özel ağ (VPN) kurmayı düşünün.

DNS Spoofing ve DNS Zehirlenmesi

DNS zehirlenmesi ve kimlik sahtekarlığının etkileri benzerdir ancak birkaç yönden farklılık gösterir. Kullanıcılar her iki durumda da hassas bilgileri ifşa etmeleri için kandırılırlar ve bu da hedeflenen bilgisayara kötü amaçlı yazılımların yüklenmesiyle sonuçlanır.

Genel kablosuz ağlar üzerinden sunucularla iletişim kuran kullanıcılar, DNS sahtekarlığı ve zehirlenmesi nedeniyle kimlik hırsızlığı ve veri zehirlenmesi riski altındadır.

DNS zehirlenmesi, çözümleyicilerdeki veya IP adreslerini depolayan DNS sunucularındaki girişleri değiştirir. Sonuç olarak, İnternet'teki herhangi bir yerden kullanıcılar, zehirli DNS sunucusunun girişlerini kullanırlarsa kötü niyetli saldırganın sitesine yönlendirileceklerdir.

Zehirlenen sunucuya bağlı olarak zehirlenmenin global kullanıcıları etkilemesi mümkündür. DNS sızdırma saldırısı, DNS kayıtlarının manipülasyonunu ifade eden daha geniş bir terimdir.

DNS kayıtlarını değiştirmek ve kullanıcıları saldırgan kontrollü bir siteyi ziyaret etmeye zorlamak, zehirleme de dahil olmak üzere sahtecilik olarak kabul edilir.

Bir kimlik sahtekarlığı saldırısı, bir saldırganın güvenlik açığı bulunan makinelerin DNS kayıtlarını zehirleyerek iş veya kişisel verileri çalmasına olanak tanıyan yerel bir ağ üzerinde doğrudan saldırılara yol açabilir.

Sıkça Sorulan Sorular

Bu bölümde, size sık sorulan soruların bazı cevaplarını vereceğiz:

Alan Adı Sistemi (DNS), alan adlarını (kullanıcılar için) IP adreslerine (makineler için) dönüştürmek için bir sistemdir.

İnternete bağlı her cihaza benzersiz bir IP adresi atanır. Bu adres, diğer makinelerin cihazı bulmasını sağlar.

DNS ile, kullanıcıların artık uzun ve karmaşık IP adreslerini ezberlemelerine gerek yok, basit alan adlarını kullanabilirler.

DNS önbellek zehirlenmesi, DNS etkinliğini izleyen veri analizi çözümleri kullanılarak tespit edilebilir.

DNS zehirlenmesinin birkaç göstergesi vardır:

1. Yanıt döndürmeden birden çok alan adı için DNS sunucunuzu sorgulayan bir kaynaktan gelen DNS isteklerinde artış.

2. Tek bir kaynaktan tek bir alana DNS etkinliğinde önemli bir artış.

1. Size yabancı gelen linklere tıklamayın.

2. Etkilenen tüm verileri kaldırmak için DNS önbelleğinizi temizleyin.

3. Bir Sanal Özel Ağ (VPN) kullanarak, tüm web trafiğinizi uçtan uca şifrelenmiş sunucular aracılığıyla şifreleyebilirsiniz.

4. Doğru siteye yönlendirildiğinizden emin olmak için URL adres çubuğunuzu yazım hatalarına karşı kontrol etmelisiniz.

Çözüm

Bu makalede DNS zehirlenmesi, nasıl çalıştığı, neden bu kadar tehlikeli olduğu, DNS sahtekarlığının ve DNS zehirlenmesinin DNS sahtekarlığına karşı nasıl önleneceği anlatılmaktadır.

Bu makalenin size faydalı bilgiler sağlayacağını umuyoruz. Herhangi bir sorunuz veya yorumunuz varsa, lütfen bunları yorumlar bölümünde yayınlamaktan çekinmeyin.

Yazdığımız en son makaleler Facebook ve Twitter'da mevcuttur, bu yüzden bizi orada takip etmenizi öneririz.