WordPress Siteniz Saldırıya Uğradıysa Ne Yapmalısınız?

Yayınlanan: 2021-04-15Her web sitesi sahibinin en büyük korkusudur: Sitelerinin güvenliğinin ihlal edildiğini duymak. WordPress güvenli bir platform olmasına rağmen, özellikle en son WordPress güvenlik eklentilerini çalıştırmıyorlarsa, tüm web siteleri saldırılara karşı savunmasızdır.

Ancak siteniz saldırıya uğradıysa ve hasar zaten verilmişse umut kaybolmaz; İçeriği kurtarmak, zararı onarmak ve en önemlisi web sitenizi gelecekteki saldırılardan korumak için çalışmanın birkaç yolu vardır.

Bu yazıda aşağıdaki soruları cevaplayacağız:

- WordPress sitemin saldırıya uğradığını nasıl anlarım?

- Neden hacklendim?

- Bir WordPress sitesinin saldırıya uğramasının en iyi beş yolu.

- Saldırıya uğramış WordPress sitemi nasıl düzeltirim?

- WordPress sitemi saldırıya uğramaktan nasıl korurum?

- WordPress hileleri hakkında SSS

WordPress sitem saldırıya uğradı mı? İşte nasıl öğreneceğiniz

(Sitenizin zaten saldırıya uğradığını biliyorsanız, atlayın ve nasıl düzelteceğinizi öğrenin.)

Siteniz garip davranıyorsa ve neyin yanlış olduğundan emin değilseniz, bu mutlaka saldırıya uğradığınız anlamına gelmez. Bir yazılım hatası, barındırma sorunu, önbelleğe alma ile ilgili sorun veya bir dizi başka sorun yaşıyor olabilirsiniz. Başlangıçta sitenizin saldırıya uğrayıp uğramadığını veya yaşadığınız şeyin başka nedenlerden kaynaklanıp kaynaklanmadığını bilmek bazen zor olabilir.

Sitenizin saldırıya uğradığını gösteren işaretler:

1. Web siteniz yüklenmeyecek.

Web sitenizin yüklenmemesinin birçok nedeni olabilir. Kötü niyetli bir saldırı, birçok olasılıktan sadece biridir. Sitenizi yüklemeye çalıştığınızda görüntülenen hata mesajını kontrol edin. Bazı hatalar, sorunu hemen teşhis etmeye özellikle yardımcı olmayacak kadar geneldir, ancak ne tür bir hata aldığınızı bilmek, nedeni teşhis etmenin ilk adımıdır.

İşte en yaygın WordPress hatalarından birkaçı:

- HTTP 500 Dahili Sunucu Hatası. Bu, web sitesi ziyaretçilerinin karşılaşacağı en yaygın hatadır. WordPress siteleri için, hata görüntüsünü “Veritabanı Bağlantısı Kurma Hatası”, “Dahili Sunucu Hatası” veya “Bağlantı Zaman Aşımı” olarak görebilirsiniz. Sunucu günlüklerinizde muhtemelen "HTTP 500" hata kodunu verecektir. Bu çok genelleştirilmiş bir hatadır ve gösterdiği tek somut şey sitenizin sunucusunda bir sorun olduğudur. Bir bilgisayar korsanından kaynaklanıyor olabilir, ancak ana makinenizle ilgili bir sunucu yapılandırma sorunu, önbelleğe alma sorunu, güncel olmayan veya kötü kodlanmış eklentiler veya yazılımlar veya bozuk kod da olabilir.

- HTTP 502 Hatalı Ağ Geçidi Hatası veya 503 Hizmeti Kullanılamıyor. Bu hataların her biri birbirinden biraz farklı olsa da, ikisi de sunucu tarafında bir sorun olduğunu gösterir. Bu hatalardan herhangi birinin en yaygın nedeni, trafikte veya http isteklerinde ani bir artıştır, ancak 500 Dahili Sunucu Hatasına neden olabilecek aynı sorunlar 502 veya 503 hatasına da neden olabilir. Site trafiğinde büyük bir artış beklemiyorsanız, hatalı bir eklentiniz olması veya sitenizin saldırı altında olması ihtimali yüksektir. 502 ve 503 hatalarının diğer olası nedenleri, hatalı güvenlik duvarı yapılandırması ve içerik dağıtım ağı (CDN) yapılandırma sorunlarıdır. Paylaşılan bir barındırma platformu kullanıyorsanız, sunucunuzdaki başka bir web sitesi, tüm sunucunun çökmesine neden olan bir sorun yaşıyor olabilir.

- 401 Yetkisiz, 403 Yasak ve Ana Bilgisayar Tarafından Bağlantı Reddedildi. Bu hata mesajlarından birini alıyorsanız, bunun nedeni artık içeriğe veya sunucuya erişim izninizin olmamasıdır. 401 ve 403 hataları genellikle dosya izinleri veya parolaların değiştirilmesinden kaynaklanırken, Ana Bilgisayar Tarafından Bağlantı Reddedildi, yanlış bir parola veya bir sunucu bağlantı noktası yapılandırma sorunu olabilir. Parolalarınızı veya dosya izinlerinizi değiştirmediyseniz, suçlu bir bilgisayar korsanı olabilir.

Burada listelenen hatanızı görmüyor musunuz? Sitenizin yüklenmesini engelleyen bu kapsamlı hata listesine göz atın.

2. WordPress kontrol panelinize giriş yapamazsınız.

WordPress kontrol panelinize giriş yapamıyorsanız, yapmanız gereken ilk şey şifrenizi sıfırlamaktır. Çok sayıda web sitesini yönetiyorsanız, belirli bir sitede şifrenizi değiştirdiğinizi unutmuş olabilirsiniz.

Parola sıfırlama e-postaları almıyorsanız, bunun nedeni sitenizin WordPress'in yerel PHP mail() işlevini kullanması olabilir. Gmail, Yahoo ve Outlook gibi e-posta sağlayıcıları genellikle PHP mail() işlevi kullanılarak gönderilen e-postaları engeller. Web sitenizden e-posta göndermek için halihazırda bir SMTP sunucusu kullanmıyorsanız, suçlu bu olabilir. Geçmişte e-posta teslim edilebilirliği ile ilgili herhangi bir sorun yaşamadıysanız veya sitenizin e-postaları için zaten bir SMTP sunucusu kullanıyorsanız, hesabınızın güvenliğinin ihlal edilmesi konusunda endişelenmenin zamanı gelmiş olabilir.

Bir bilgisayar korsanı hesabınıza erişim kazanmış ve şifrenizi ve ilişkili e-posta adresini değiştirmiş olabilir. “Hata: 'kullanıcı adınız' kullanıcı adı bu sitede kayıtlı değil” diyen bir hata alırsanız, bilgisayar korsanı hesabınızı silmiş ve kendisi için yeni bir yönetici hesabı oluşturmuş olabilir.

3. Sitenizi Google'da aradığınızda veya sitenizi yüklemeye çalıştığınızda kötü amaçlı yazılım uyarı mesajı alıyorsunuz.

Google Güvenli Tarama, güvenli olmayan siteleri algılar ve bir kullanıcı ziyaret etmeye çalıştığında kötü amaçlı yazılım uyarı mesajı görüntüler. Tüm büyük tarayıcılar, ziyaretçileri kötü amaçlı yazılımların varlığı konusunda uyarmak için Google'ın Güvenli Tarama verilerini kullanır. Sitenizde bu uyarıyı görüyorsanız, muhtemelen saldırıya uğradınız.

4. Sitenizde sizin yapmadığınız değişiklikler görünüyor.

Bazı bilgisayar korsanları, ziyaretçilerin kişisel bilgilerini kimlik avı yapmak veya onları kötü amaçlarla başka web sitelerine yönlendirmek amacıyla içerik enjekte eder. Sitenizde sizin veya başka bir yetkili kullanıcının oluşturmadığı herhangi bir içerik görürseniz, bu muhtemelen saldırıya uğramış olabilir.

Bu değişiklikler, ana sayfanızın tamamının yeni içerikle değiştirilmesi, garip bir açılır pencere veya bir sitede reklam sunmaması gereken reklam yerleşimleri kadar bariz bir şey olabilir. Ancak sitenizde sizin oluşturmadığınız bağlantılar veya düğmeler gibi daha göze çarpmayan bir şey de olabilir. Bazen bilgisayar korsanları yorum spam'ı kullanır veya hepsini izlemeyi zorlaştıran yerlerde bağlantıları gizler. Altbilginiz gibi yol dışı yerlere bağlantılar ekleyebilir veya bunları rastgele makale kopyasına ekleyebilirler. Veya sitenizde bulunan düğmelerin bağlantılarını değiştirebilirler.

5. Sitenizdeki reklamlar, kullanıcıları şüpheli web sitelerine yönlendiriyor.

Sitenizde normalde reklam yayınlıyorsanız, bunlardan birinin kötü amaçlı bir web sitesine yönlendirilip yönlendirilmediğini fark etmeniz biraz zaman alabilir. "Kötü amaçlı reklam" yapan bilgisayar korsanları, ziyaretçileri kimlik avı ve kötü amaçlı yazılım sitelerine yönlendirmek için reklamları kullanır. Özellikle web sitesinin görüntülenen reklamları tam olarak kontrol etmesinin gerekmediği görüntülü reklam ağı reklamlarında, bu tür hack'lerin fark edilmemesi kolaydır.

Sitenizde barındırdığınız bunun gibi reklamlar bulursanız, rahatsız edici reklamı ve reklamverenin kullanıcı hesabını derhal kaldırmalısınız. Reklam bir görüntülü reklam ağı üzerinden sunuluyorsa, sitenizdeki reklamları geçici olarak devre dışı bırakabilir ve görüntülü reklam ağını sistemlerinden kaldırabilmeleri için bilgilendirebilirsiniz.

6. Sitenizin performansında ani bir düşüş var - çok yavaş yükleniyor veya zaman aşımı hataları bildiriyor.

Siteniz yükleniyor olabilir, ancak alışılmadık şekilde yavaşsa veya sunucu zaman aşımları görüyorsanız, bunun nedeni muhtemelen aşırı yüklenmiş bir sunucudur. Bu, bir bilgisayar korsanlığı girişiminden, hatalı bir eklentiden veya sitenizde sunucunuzun kaynaklarını zorlayan başka bir şeyden olabilir.

7. Siteniz başka bir yere yönlendiriliyor.

Bu kötü bir haber. Sitenizi ziyaret etmeye çalışırsanız ve bunun yerine farklı bir web sitesine yönlendirilirseniz, kesinlikle saldırıya uğradınız. Bir bilgisayar korsanının, sunucunuzdaki dosyalara veya alan adı kayıt şirketi hesabınıza erişmesi gerekir.

Kayıt şirketi hesabınıza erişmeyi başardılarsa, DNS girişlerinize bir 301 yönlendirmesi ekleyebilirler. Bir WordPress yönetici şifresini kırarak veya FTP kimlik bilgilerinizi alarak sitenize erişim elde ettilerse, sitenizdeki çeşitli dosyalara, index.php veya wp-config.php dosyalarınız da dahil olmak üzere yönlendirme kodu ekleyebilirler.

8. Müşteriler, yetkisiz ödemeler hakkında sizinle iletişim kurar.

WooCommerce veya başka bir e-Ticaret sistemi kullanıyorsanız ve yetkisiz ödemelerle ilgili şikayetler alıyorsanız, elinizde bir veri ihlali olabilir. Birisi web sitenize veya ödeme ağ geçidinize girmiş olabilir.

WooCommerce, web sitenizde kredi kartı numaralarını veya güvenlik kodlarını saklamaz, ancak müşteri adları, adresleri ve e-postalar gibi diğer ayrıntılar veritabanınıza kaydedilir. Bu bilgiler, bilgisayar korsanları tarafından müşterilerin kimliklerini çalmak veya çalıntı kredi kartlarından ücret almak için kullanılabilir.

9. Yeni, tanıdık olmayan kullanıcı hesapları veya FTP/SFTP kimlik bilgileri fark ettiniz.

Kullanıcı hesapları listenizi düzenli olarak kontrol etmeyebilirsiniz. Ancak, insanların bir hesaba kaydolmasına izin veren büyük bir site işletiyorsanız, spam hesapları için WordPress panonuzdaki kullanıcı listesini düzenli olarak kontrol etmeyi unutmayın. Oluşturmadığınız yönetici, editör veya mağaza yöneticisi hesaplarını fark ederseniz, saldırıya uğramış olabilirsiniz.

Spam hesapları genellikle botlar tarafından oluşturulur. Her zaman herhangi bir çekirdek dosyaya erişemeyebilirler, ancak itibarınızı olumsuz etkileyen, veritabanınızı şişiren ve kullanıcılarınızı zararlı web sitelerine veya kötü amaçlı yazılımlara yönlendiren spam yorumlar bırakarak ciddi hasara neden olabilirler.

Dosya Aktarım Protokolü (FTP) hesaplarınıza da çok dikkat etmek isteyebilirsiniz. Sitenizi oluşturması için bir geliştirici tuttuysanız ve sitenizi korumak için yaptığınız teknik çalışma oldukça sınırlıysa, FTP kimlik bilgilerinize hiç bakmamış olabilirsiniz. Bu bilgilerin bir kopyasına sahip değilseniz, web barındırma hesabınızda bulabilirsiniz. İdeal olarak, FTP yerine Güvenli Dosya Aktarım Protokolü (SFTP) kullanıyor olmalısınız.

Web sitenize FTP erişimi tamamen güvenli değildir ve herhangi bir bilgisayar korsanının kolayca erişebilmesi için hassas verileri düz metin olarak aktarır. SFTP, komutlarınızın, kimlik bilgilerinizin ve diğer verilerinizin güvende kalması için bilgileri şifreler.

Barındırma hesabınızı kurduğunuzda, genellikle otomatik olarak tek bir SFTP kullanıcısı oluşturulur. Sitenizle ilişkili birden fazla SFTP kullanıcısı veya tanıdık olmayan bir FTP hesabı bulursanız, bu endişe kaynağıdır. Bilinmeyen hesapları kaldırın ve bilinen hesaplarınızdaki şifreleri hemen değiştirin.

10. Güvenlik eklentiniz tarafından bir sorun hakkında bilgilendirildiniz.

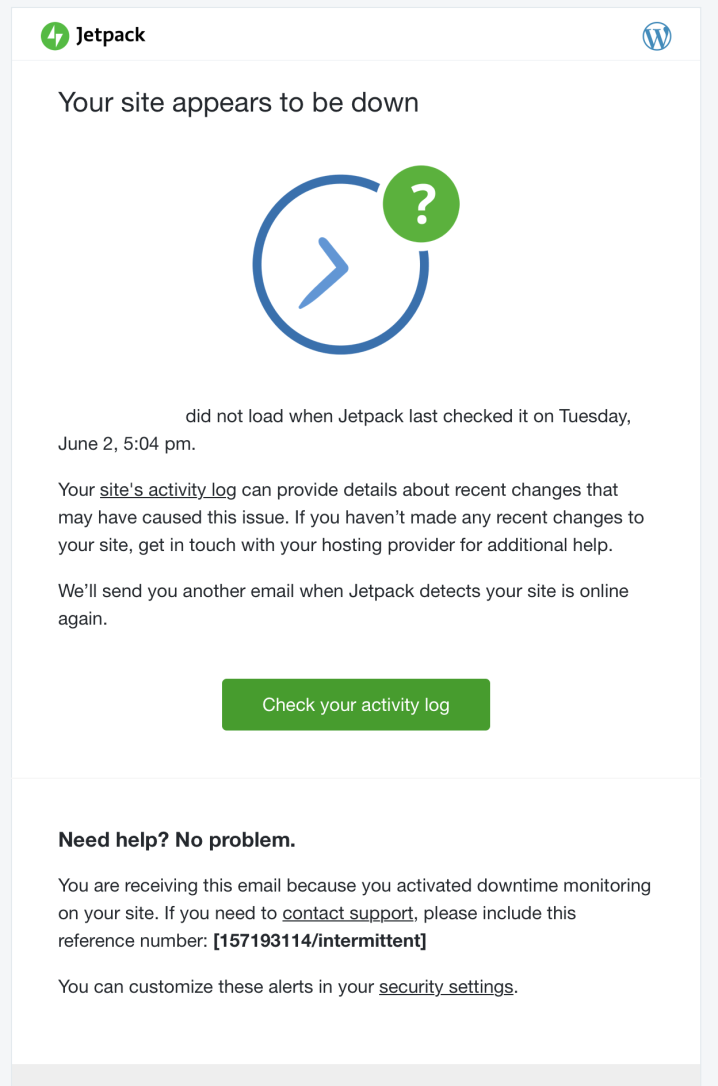

Bir güvenlik eklentisi kullanıyorsanız, sitenizde herhangi bir şüpheli etkinlik algılanırsa bir e-posta alırsınız. Güvenlik eklentiniz kapalı kalma süresi izlemeyi içeriyorsa, siteniz herhangi bir nedenle çökerse de bilgilendirileceksiniz. Bu uyarılar, eklenti güvenlik açıklarından ve ölümcül hatalardan bilgisayar korsanlığı girişimlerine kadar her şeyi hızlı bir şekilde tanımlamanıza, teşhis etmenize ve yanıt vermenize yardımcı olabilir.

11. Web barındırıcınız, sitenizdeki bir sorun hakkında sizi uyardı.

Barındırma şirketleri, bilgisayar korsanlarından, istenmeyen postalardan ve tıkanmış sunuculardan da nefret eder, bu nedenle müşterilerinin siteleriyle ilgili önemli sorunlara dikkat ederler. Sunucunuz aşırı yüklenmişse veya barındırıcınız alan adınızla ilgili çok sayıda kötüye kullanım iddiası alıyorsa, konuyla ilgili olarak sizinle hızlı bir şekilde iletişime geçmelidir. Barındırıcınızdan sitenizle ilgili bir sorunla ilgili mesajlar alıyorsanız, mümkün olan en kısa sürede araştırmalısınız.

Neden hacklendim?

Saldırıya uğradıysanız, muhtemelen nedenini merak ediyorsunuzdur. Kişisel hissedebilir - ve bazen öyledir. Hassas konularla ilgilenen bir web sitesi işletiyorsanız, bilgisayar korsanlarının hedefi olabilirsiniz. Ya da belki kişisel kazanç için erişimlerinden yararlanan bir çalışanınız ya da intikam peşinde olan hoşnutsuz eski bir çalışanınız var.

Ancak çoğu bilgisayar korsanı, büyük, karmaşık bir gündem gerçekleştirmeye çalışmıyor ve sizi kişisel olarak hedef almıyor. Daha çok, para çalmak, hassas bilgiler toplamak veya sorun çıkarmak için sorun çıkarmak için kolay hedefler üzerinde basit planlar yürütürler. Evinizin ön kapısını her gün bütün gün açık bırakırsanız, birinin içeri girip birkaç şey çalmasına şaşırmazsınız. Web siteniz farklı değil. Kötü güvenlik uygulamaları, herhangi bir sitenin saldırıya uğramasının ana nedenidir.

Birçok küçük işletme siber güvenliğin yüksek bir öncelik olduğunu düşünmese de gerçek şu ki siber saldırıların %43'ü küçük işletmelere yönelik.

Küçük işletmelerin sitelerini güvenli ve korumalı tutacak bilgi ve kaynaklara sahip olma olasılıkları daha düşüktür. Çevrimiçi güvenliğe adanmış ekipleri olan en büyük şirketler bile zaman zaman saldırıya uğramayı başarıyor. Ancak sitelerini korumasız bırakan milyonlarca küçük işletme, saldırıya uğraması en kolay olanlardır ve bu yüzden bilgisayar korsanları onları hedef alır.

Bir WordPress sitesinin saldırıya uğramasının en iyi beş yolu

WordPress site sahiplerinin kendilerini bilgisayar korsanlarına maruz bırakmasının en yaygın yolları nelerdir? Bilgisayar korsanlarının sitenize erişmek için kullanabileceği birçok farklı yöntem olsa da, işte ilk beş:

1. Eski eklentiler, WordPress çekirdeği ve tema dosyaları

Eski yazılımlar ve site çerçeveleri, bir bilgisayar korsanının sitenize girmesinin en popüler yollarından biridir. WordPress, tüm web sitelerinin %42'sine güç sağladığından, WordPress kullanan sitelerin bilgisayar korsanları için ortak hedefler olması şaşırtıcı değildir. Yalnızca WordPress dizininde bulunan 54.000 ücretsiz eklentiyle, bilgisayar korsanlarının kötü kodlanmış, terk edilmiş veya güncel olmayan eklentileri kullanması için bolca fırsat var.

Genellikle bir güvenlik açığını gidermek için eklentilerin yeni sürümleri yayınlandığında, bu güvenlik açığı herkese açık hale getirilecektir. Düzeltme yayınlandıktan sonra bunu yayınlamamak, bilgisayar korsanlarının bu bilgilerden maksimum düzeyde yararlanmasını engeller, ancak bir kez yayınlandıktan sonra bilgisayar korsanları, bu arka kapıları olabildiğince uzun süre kullanmak için acele edeceklerdir.

Tüm WordPress sitelerinin en az %33'ü güncel olmayan yazılımlar kullanıyor ve bu da onları artık girmek için ihtiyaç duydukları bilgilere sahip olan bilgisayar korsanlarına maruz bırakıyor.

2. Kaba kuvvet saldırısı güvenlik açıkları

Kaba kuvvet saldırıları, doğru kombinasyon bulunana kadar farklı kullanıcı adı ve şifre kombinasyonlarını deneyen yazılımları kullanır. Sitenizdeki aşağıdaki güvensizlikler, kaba kuvvet saldırısı olasılığını artırabilir:

- Giriş denemelerini sınırlamamak. Giriş denemelerine bir sınır koymazsanız, bir bilgisayar korsanı sonsuz sayıda kullanıcı adı ve şifre deneyebilir. Bu, sonunda sitenize erişmelerine (en kötü ihtimalle) veya sunucunuza büyük bir yük bindirmelerine ve (en iyi ihtimalle) kapatmalarına neden olabilir.

- Kısa veya tahmin edilmesi kolay şifreler. Parolanız ne kadar kısaysa veya ne kadar az karakter kullanılırsa, bir bilgisayar korsanının kaba kuvvet saldırısıyla kırılması o kadar kolay olur. '123456' veya 'parola' gibi parolalar kullanan bu kadar çok insan varken, kaba kuvvet saldırılarının neden bu kadar yaygın olduğunu hayal edebilirsiniz.

- Giriş formunuzda CAPTCHA yok . CAPTCHA'lar, oturum açmaya veya form göndermeye çalışan kişinin bir insan olduğunu doğrulamak için kullanılır. Çoğu kaba kuvvet saldırısı botlar tarafından gerçekleştirildiğinden, CAPTCHA'lar bu tür saldırıları önlemede çok etkilidir.

- İki faktörlü kimlik doğrulama kullanmamak. İki faktörlü kimlik doğrulama (2FA), bir kullanıcının kimliğini doğrulamak için parolanın ötesinde ekstra güvenlik önlemleri kullanır. "İlk evcil hayvanınızın adı nedir?" gibi bir güvenlik sorusu, kullanıcının e-posta adresine veya telefon numarasına gönderilen bir kod veya bir üçüncü taraf kimlik doğrulama uygulaması olabilir. Sitenize bu ekstra güvenlik katmanını eklemiyorsanız, bir bilgisayar korsanının içeri girmesi çok daha kolay hale gelir.

- Kaba kuvvet saldırı korumasına sahip olmamak. Bir kaba kuvvet saldırısı koruma aracı, şüpheli botların ve kişilerin sitenize otomatik olarak erişmesini engeller.

3. Güvensiz barındırma

Sitenizin bir SSL sertifikası yoksa veya sitenize sunucu düzeyinde erişim için SFTP yerine FTP kullanıyorsa, barındırma işleminiz güvenli değildir. Güvenli barındırma, web siteniz ve tarayıcılar arasındaki iletişimi güvenli tutmak için Güvenli Yuva Katmanı (SSL) şifrelemesini kullanır. Paylaşılan barındırma ortamları da sitenizin güvenliğini zayıflatabilir. Sunucunuzdaki başka bir web sitesi bir ihlal yaşarsa, siteniz de etkilenebilir.

4. Dosya izinleri

Sitenizin dosyaları, kendileriyle ilişkili, çeşitli düzeylerde erişim sağlayan izinlere sahiptir. WordPress dosya izinleriniz yanlış ayarlanmışsa, bilgisayar korsanlarının önemli dosyalara ve hassas verilere kolayca erişmesini sağlayabilir.

5. Şifre hırsızlığı

Her yıl on milyonlarca şifre çalınıyor. Tarayıcınızda şifre saklarsanız, Google'dan veri ihlali bildirimleri alabilirsiniz. Google, belirli web siteleri için saklanan şifrelerinizi bilinen veri ihlalleri listesiyle karşılaştırır ve bilgilerinizi sızdırılmış şifreler listesinde bulursa size bir uyarı gönderir. Güvenliği ihlal edilmiş parolaları fark ettiğinizde değiştirmemek, kolayca saldırıya uğramanıza neden olabilir.

Saldırıya uğramış WordPress sitemi nasıl düzeltebilir ve geri yükleyebilirim?

Panik yapma! Sitenizi kurtarmak ve kendinizi gelecekteki saldırılara karşı korumak için bu adımları uygularken derin bir nefes alın ve sakin olun.

Bu konuyu derinlemesine incelemeden önce, saldırıya uğradığınız sonucuna varmadan önce sitenizde gördüğünüz sorunları gidermek için yapabileceğiniz birkaç basit şey var:

- Birkaç dakika bekleyin ve sayfayı yeniden yükleyin

- Önbelleğinizi ve çerezlerinizi temizleyin

- DNS önbelleğinizi temizleyin

- Tarayıcınızı yeniden başlatın

- Cihazınızı yeniden başlatın

Bu hızlı adımlar sorununuzu çözmezse, daha fazla araştırma yapmanın zamanı gelmiştir.

1. Ne olduğunu belirleyin

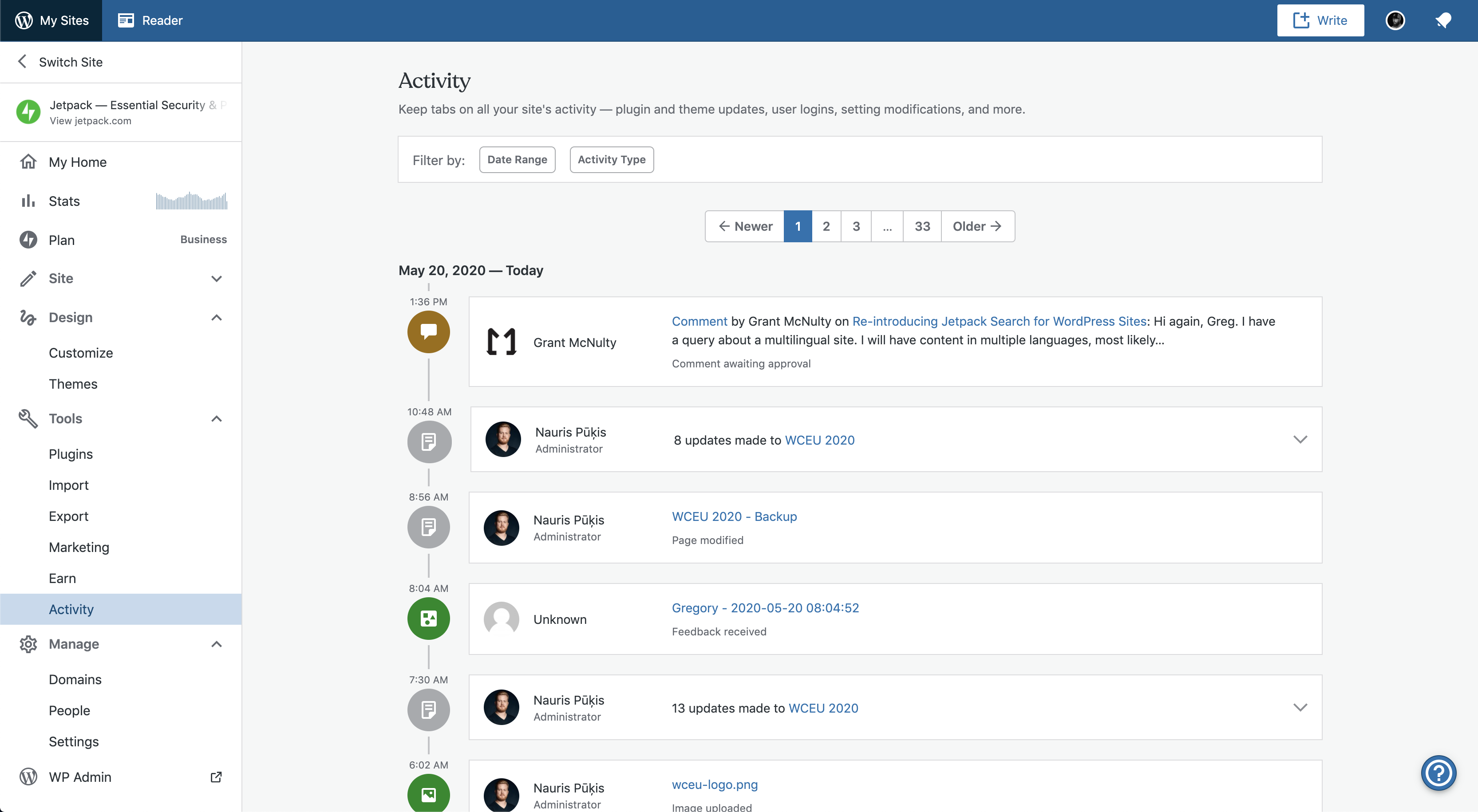

Sitenize giriş yapabiliyorsanız ve etkinliği (Jetpack etkinlik günlüğü gibi) izlemek için bir WordPress güvenlik eklentiniz varsa, kimin, ne zaman giriş yaptığını ve neyi değiştirdiğini kontrol edin.

Bu, hangi dosyaların etkilendiğini ve hangi kullanıcı hesaplarının sıfırlanması gerektiğini anlamanıza yardımcı olabilir. Bulduğunuz şüpheli her şeyin bir listesini yapın.

Güvenlik eklentinizin bir etkinlik günlüğü yoksa, bir güvenlik eklentiniz yoksa veya sitenize hiç erişemiyorsanız, web barındırıcınızla iletişime geçmeli ve sunucunuzun hata günlüklerini kontrol etmesini istemeniz gerekir. Teknik destek ekipleri neler olup bittiğini tam olarak belirleyemeyebilir, ancak en azından sorunun sunucudan mı, eklentilerinizden mi, yanlış yapılandırılmış bir .htaccess veya .wp-config dosyasından mı yoksa bir başkasından mı geldiğini ölçebilmelidirler. site hackleme

Sorun büyük olasılıkla bir yazılım veya sunucu sorunu gibi görünüyorsa, WordPress ile ilgili sorunları giderme hakkında daha fazla bilgi edinmek isteyeceksiniz. Saldırıya uğramış gibi görünüyorsanız, bir sonraki adıma geçerek sitenizi temizlemenin ve kurtarmanın zamanı geldi.

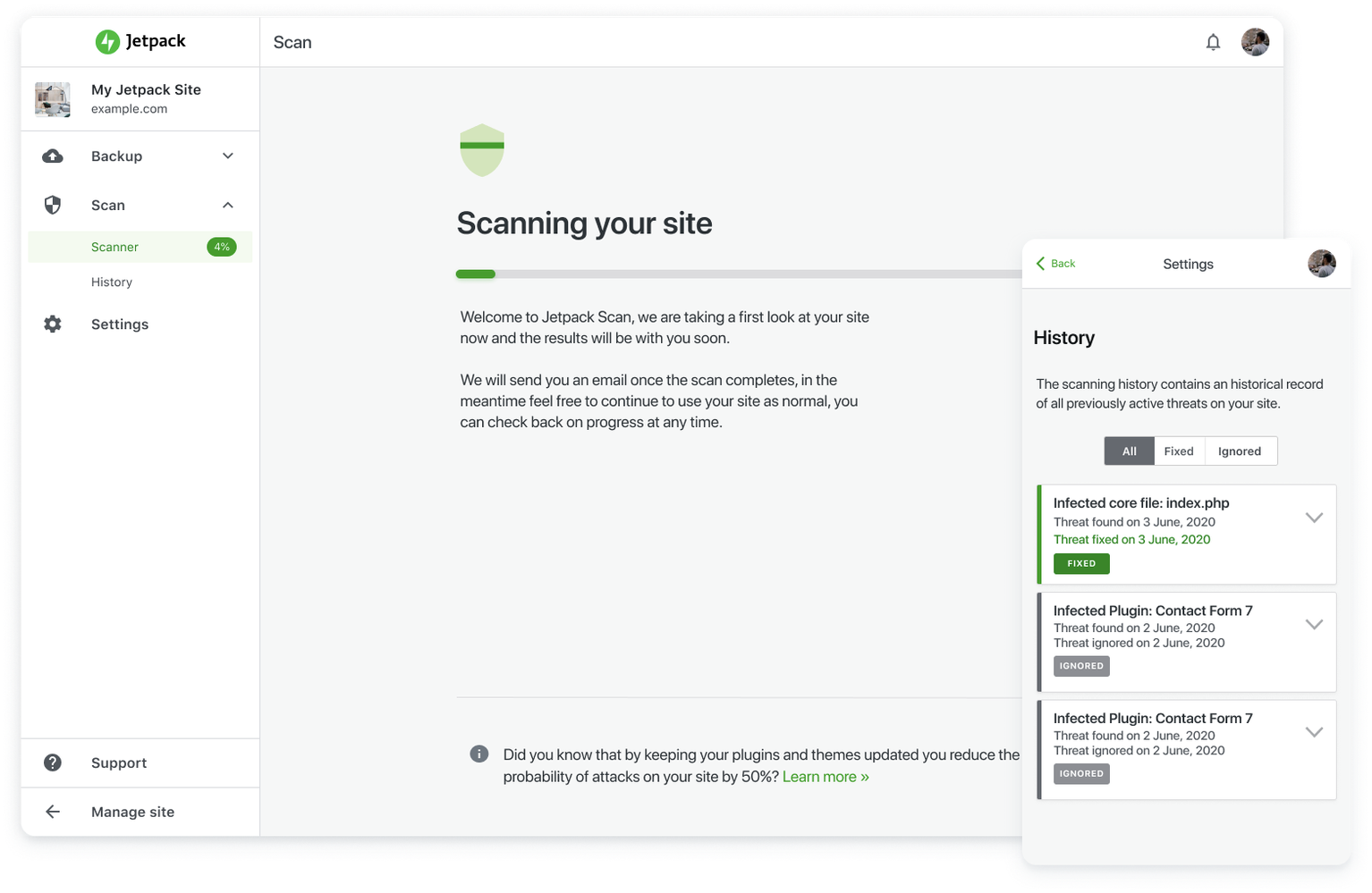

2. Kötü amaçlı yazılımları tespit etmek ve sitenizi onarmak için bir site tarayıcısı kullanın

Web sitenize enjekte edilen kod, değiştirilmiş çekirdek dosyalar veya bir saldırıyı gösteren diğer kırmızı bayraklar için arama yapacak birkaç mükemmel site tarayıcısı vardır. İşaretlediğiniz dosyalar için etkinlik veya hata günlüklerinize çapraz başvuru yaptığınızdan emin olun.

İyi bir WordPress web sitesi tarayıcısı, bulduğu sorunları da onarabilir. Jetpack Scan'in bir avantajı, bilinen kötü amaçlı yazılım sorunlarının çoğu için tek tıklamayla düzeltmelere sahip olmasıdır. Ek bir bonus olarak, WordPress sitenizi sürekli, düzenli kötü amaçlı yazılım taramalarıyla koruyacaktır.

Kötü amaçlı yazılım tarayıcınız yoksa ve bir eklenti yüklemek için sitenize erişemiyorsanız, PCrisk gibi ücretsiz bir web tabanlı tarayıcı kullanmayı deneyebilirsiniz. Kötü amaçlı yazılımı kaldıramaz, ancak en azından sitenizde kötü amaçlı yazılım olup olmadığını belirlemenize yardımcı olur, böylece onu manuel olarak kaldırmayı deneyebilirsiniz.

3. Mümkünse bir yedekten geri yükleyin

Kötü amaçlı yazılımı kaldıramıyorsanız veya web sitenizin tamamen temizlendiğinden emin değilseniz, bunun yerine bir yedekten geri yüklemek isteyebilirsiniz. Barındırıcınız sitenizin yedeklerini tutabilir veya zaten Jetpack Backup gibi bir WordPress yedekleme eklentisi kullanıyor olabilirsiniz. Jetpack, yedekleme dosyalarınızın birden çok kopyasını WordPress'in kendi siteleri için kullandığı aynı güvenli sunucularda depolar - bunlar yalnızca virüs bulaşmaya karşı korunmakla kalmaz, aynı zamanda web siteniz tamamen kapalıysa geri yüklenebilirler.

Yine de yedeklerden geri yükleme kusursuz değildir. En önemli kısım, web sitenizin kontrolünü ve işlevini geri almak ve bilgisayar korsanının tüm izlerini kaldırmak olsa da, yine de bazı önemli verileri kaybedebilirsiniz. Sitenizin ne kadar süredir saldırıya uğradığını bilmiyorsanız, yedeklerinizin de tehlikeye girmiş olması olasıdır.

Bir e-ticaret sitesi işletiyorsanız ve veritabanınızda depolanan müşteri siparişleri varsa, bir yedeğe geri dönmek (Jetpack'ten gerçek zamanlı yedeklemeleriniz yoksa) henüz işleme koymadığınız yüzlerce müşteri siparişini silebilir. Ayrıca, saldırı ile geri yüklediğiniz yedekleme arasında müşteri incelemelerini, blog gönderilerini ve sitenizde yapmış olabileceğiniz önemli değişiklikleri de kaybedebilirsiniz.

Sitenizin yedeğini almadıysanız veya hepsinin güvenliği ihlal edilmişse, umut tamamen kaybolmaz. Sitenizi sıfırdan yeniden oluşturmanız gerekse bile, web sitenizin önceki anlık görüntüleri için Wayback Machine'i kontrol edebilirsiniz. Dosyaları geri yüklemeyecek olsa da, yeniden oluşturmanız gerekiyorsa, içeriğin çoğunu kurtarabilirsiniz.

4. Tüm şifreleri sıfırlayın ve şüpheli kullanıcı hesaplarını silin

Yalnızca kötü amaçlı yazılımı kaldırmak veya sitenizin önceki bir sürümüne geri dönmek, işleri güvende tutmak için yeterli olmayacaktır. Ne olursa olsun, web siteniz saldırıya uğradıktan sonra TÜM şifrelerinizi ve diğer üst düzey kullanıcıların şifrelerini her zaman sıfırlayın. Yeni şifrelerinizin uzun, karmaşık ve tahmin edilmesi zor olduğundan emin olmak için WordPress profil sayfasındaki "önerilen şifre" düğmesini kullanın. Kombinasyonunuzu hatırlamak konusunda endişeli misiniz? LastPass veya 1Password gibi bir şifre yöneticisi deneyin.

Hareket günlüğünüz şüpheli girişler gösteriyorsa, bu hesapları kaldırın. Erişim düzeyleri ne olursa olsun, gereksiz veya spam içerikli görünen kullanıcı hesapları bulursanız, güvende olmak için muhtemelen onları da silmelisiniz. Bir bilgisayar korsanının kötü amaçlı bir etkinlik için bir hesabı kullanması, geri gelmeye devam edebilmeleri için birden fazla hesap oluşturmadıkları anlamına gelmez.

5. Bir uzman çağırın

Bazı hack'ler daha karmaşıktır, otomatik bir site tarayıcısı tarafından temizlenemez ve ortalama bir kullanıcının tanımlama ve kaldırma yeteneğinin ötesindedir. Bu durumlar, karmaşık enjekte edilmiş kod sistemlerini veya birden çok dosyada saklanabilen erişim kurallarını içerebilir.

Elinizden gelen her şeyi yaptığınızı ve sitenizin güvenliğinin ihlal edildiğini düşünüyorsanız veya bilgili biri sizin için bir şeyler kontrol ederse daha güvende hissederseniz, bir uzmanın incelemesini istersiniz. Bu tür bir uzmanlığa sahip birini tanımıyorsanız, Codeable'dan bir WordPress kurtarma uzmanı tutmayı düşünün.

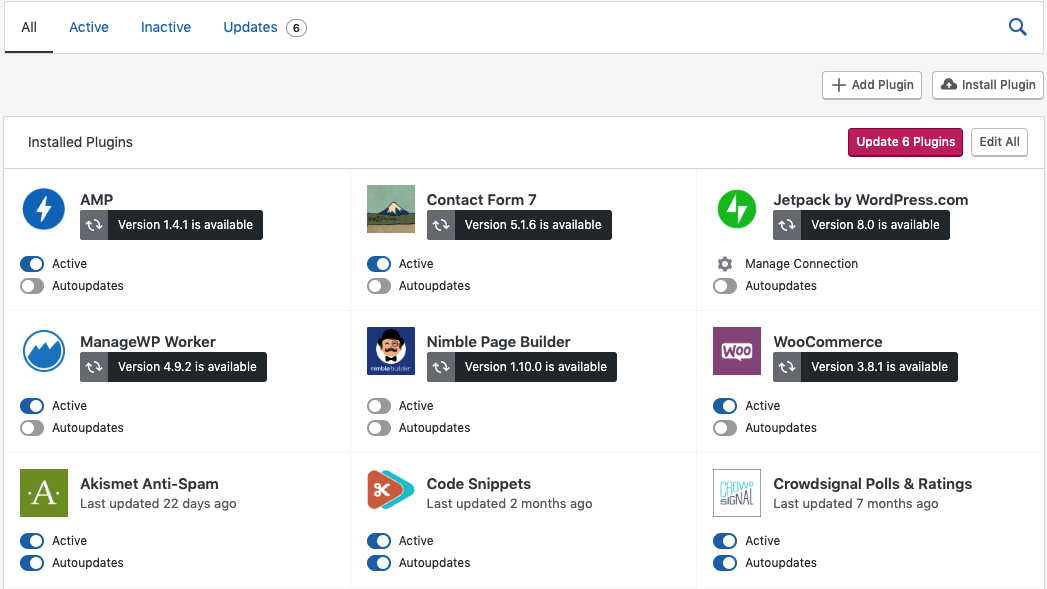

6. Yazılımınızı güncelleyin

Çoğu WordPress korsanı, eski yazılımlardaki güvenlik açıklarından yararlandığından, eklentilerinizin, temanızın ve WordPress çekirdeğinizin en son sürümlerini mümkün olan en kısa sürede sitenize almak önemlidir.

Güncellemeye başlamadan önce tam bir yedek alın. Yedekleme başarıyla tamamlandığında, önce WordPress çekirdeğini, ardından eklentilerinizi ve ardından temanızı güncelleyerek başlayın.

Not: WooCommerce kullanıyorsanız, her zaman önce WooCommerce uzantılarınızı güncelleyin, ardından WooCommerce'i güncelleyin.

7. Sitenizi Google'a yeniden gönderin

Siteniz Google tarafından engellenenler listesine alındıysa, iyi adınızı geri yüklemek için temiz web sitenizi yeniden gönderin. Arama sonuçlarında sitenizin yanında bir uyarı görünürse veya bir zamanlar sıraladığınız aramalarda artık görünmüyorsanız, engellenenler listesine alındığınızı anlarsınız. Ancak, artık arama sonuçlarında görünmemenizin başka nedenleri de olabileceğini unutmayın.

Sitenizi bu listeden kaldırmak için Google Arama Konsolu'nu kullanarak inceleme talebinde bulunun.

WordPress sitemin saldırıya uğramasını nasıl önleyebilirim?

Bir saldırıyı önlemek, her zaman bir saldırıdan kurtarmaya çalışmaktan çok daha iyi bir çözümdür. Aşağıdakileri uygulayarak WordPress sitenizin korunduğundan emin olun:

1. Bir güvenlik eklentisi kullanın.

Güvenlik eklentileri, sitenizi bilgisayar korsanlarından korumaya yardımcı olmak için çeşitli önlemler kullanır. Bazıları ayrıca sizi şüpheli etkinlik veya kapalı kalma süresi konusunda bilgilendirecektir. Jetpack Security, aşağıdakiler gibi temel özellikleri sağlar:

- Gerçek zamanlı yedeklemeler

- Gerçek zamanlı tarama

- spam önleme

- Bir etkinlik günlüğü

- Kesinti izleme

- Kaba kuvvet saldırı koruması

Bir güvenlik eklentisi kullanmak, web sitenizi korumanın zorlu çalışmasının ve teknik uzmanlığının çoğunu alır, böylece içerik oluşturmaya, satış yapmaya veya nihayet birkaç dakika dinlenmeye daha fazla zaman ayırabilirsiniz.

2. WordPress'i, eklentileri ve temanızı güncel tutun

Bir bilgisayar korsanlığı olayından sonra yazılımınızı güncellemek, bu arka kapıları sitenize kapatmaya yardımcı olmanın harika bir yoludur, ancak bunu bir kez yapmak yeterli değildir. İleriye dönük olarak her şeyi mümkün olduğunca güncel tutmaya devam etmek isteyeceksiniz. Bunu, yazılımınızı düzenli olarak izleyerek ve manuel olarak güncelleyerek, Jetpack'in otomatik güncelleme özelliğinden yararlanarak veya otomatik güncellemeler sunup sunmadıklarını öğrenmek için barındırma sağlayıcınıza danışarak yapabilirsiniz.

Yazılımınızı güncel tutmak sitenizin güvenliğini artıracak olsa da, güncellemelerin bazen eklenti veya tema çakışmalarına neden olabileceğini de bilmelisiniz. Yine de her şeyin doğru çalıştığından emin olmak için sitenizin işlevselliğini düzenli olarak kontrol etmek isteyeceksiniz.

3. Oturum açma ve form güvenliğinizi güçlendirin

Giriş formunuzu, iletişim formunuzu ve yorum gönderme formunuzu korumak, kaba kuvvet saldırıları ve yorum spam'ı gibi şeylerden korunmak için yapabileceğiniz en basit şeylerden biridir. Formlarınızı güvende tutmanın birkaç yolu:

- Giriş denemelerini sınırlayın. Birkaç giriş denemesinden sonra kullanıcıları bir süreliğine dondurursanız, bu çoğu kaba kuvvet saldırısını tamamen önleyecektir.

- Daha güçlü parolalar gerektirir. Kullanıcıların en az 16 karakterden ve küçük ve büyük harflerden, rakamlardan ve özel karakterlerden oluşan daha uzun parolalar oluşturmasını zorunlu kılın. Parola ne kadar uzun ve karmaşıksa, bir bilgisayar korsanının kırılması o kadar zor olacaktır.

- Tüm formlarda bir CAPTCHA kullanın. CAPTCHA'lar, kullanıcının insan olduğunu doğrulamaya yardımcı olur. Sadece bot saldırılarını önleme konusunda harika bir iş çıkarmakla kalmaz, aynı zamanda yorum spam'ını azaltmaya da yardımcı olabilirler.

- Tüm kullanıcılar için 2FA gerektir. En azından, yönetici hesaplarınız veya müşteriler gibi hassas bilgilere erişimi olabilecek herhangi bir hesap için iki faktörlü kimlik doğrulamasını zorunlu kılmalısınız.

- Bir anti-spam eklentisi kullanın. Jetpack Anti-spam, WordPress için en sağlam anti-spam çözümleri olan Akismet ile oluşturulmuştur. Yorum spam'ı, bir kişinin yönetici düzeyindeki verilere erişmesiyle aynı risk düzeyine sahip olmasa da, yine de büyük bir güvenlik ve itibar riski olabilir. Yorum spam'ini ortadan kaldırmak veya büyük ölçüde azaltmak, Jetpack ile tek tıklamayla yüklemek kadar kolaydır.

4. Barındırma sağlayıcılarını veya ortamlarını değiştirin.

Barındırma, web siteniz söz konusu olduğunda asla eksik olmamanız gereken bir yerdir. Yüksek kaliteli bir barındırma paketi, sitenizi kendi güvenlik duvarı, SSL sertifikası, sistem izleme ve WordPress için optimize edilmiş yapılandırma ile korumaya yardımcı olur.

Sorunlarınızın nedeni paylaşılan bir barındırma ortamındaysanız, ancak mevcut ana makinenizi seviyorsanız, bulut, VPS veya özel sunucu barındırma seçenekleri hakkında soru sorabilirsiniz.

5. Kendi otomatik yedeklemelerinizi yapın

Barındırma paketiniz yedekler içerse bile, kendi site dışı yedeklerinizi oluşturarak kazanılacak çok şey vardır. Çoğu ana bilgisayar yalnızca günlük veya haftalık yedekleme yapar ve bunları 30 gün boyunca saklar. Barındırıcınızla birlikte kaydedilirlerse, sitenizle aynı anda tehlikeye girebilirler.

Jetpack Backup gibi ayrı bir WordPress yedekleme eklentisi kullanırsanız, dosyalarınız ana makinenizden ayrı olarak depolanır, sitenizin hangi bölümlerinin geri yükleneceği üzerinde daha ayrıntılı kontrole sahip olursunuz, yedeklemeler bir yıla kadar saklanır ve siz bununla ilgilenebilirsiniz. Jetpack mobil uygulaması ile her yerden.

Hepsi bir arada önleme ve kurtarma aracı

İyi bir güvenlik eklentisi, en yaygın bilgisayar korsanlarının çoğunu önleyebilir ve hatta zaten vurulduysanız kurtarmanıza yardımcı olabilir. Jetpack, en önemli temellerin tümünü kapsayacak ve acil bir durumda kurtarma için sezgisel ve güvenilir bir yol sağlayacak şekilde tasarlanmıştır.

Jetpack'in Mutluluk Mühendislerinden oluşan destek ekibi, site sahiplerinin sorunların üstesinden gelmelerine ve siber suçluları kendi oyunlarında yenmelerine yardımcı olmaktan başka hiçbir şeyi sevmez. Jetpack'i tüm zamanların en popüler WordPress eklentilerinden biri haline getiren, topluluk öncelikli bu ekip yaklaşımıdır.

WordPress sitenizi Jetpack Security ile koruyun.

WordPress hileleri hakkında SSS

WordPress siteleri ne sıklıkla saldırıya uğrar?

WordPress sitelerinin tam olarak ne sıklıkta saldırıya uğradığına dair somut bir istatistik olmasa da, küresel olarak tüm platformlarda her gün 30.000 web sitesi saldırıya uğramaktadır. WordPress, tüm web sitelerinin yaklaşık %40'ına güç sağladığından, her gün 10-12.000 WordPress sitesinin saldırıya uğraması makul.

En yaygın hack türleri nelerdir?

- Yem ve anahtar. Bu, bilgisayar korsanları tarafından öncelikle çevrimiçi reklamlarda veya reklam ağlarında kullanılır. Saygın bir marka gibi görünecekler, ancak reklam bağlantısı, ziyaretçiyi bilgi hırsızlığı yapmaya, sahte satın almalar yapmaya veya cihazlarına kötü amaçlı yazılım indirmeye çalışan kötü niyetli bir siteye götürecektir.

- SQL enjeksiyonu. Bu teknik, bilgisayar korsanının, genellikle kimlik hırsızlığı, finansal bilgilerle yasa dışı işlemler yapma veya yalnızca birinin tüm veritabanını yok etme eğlencesi amacıyla sunucu verilerini çalmak veya değiştirmek için bir siteye SQL komutları yüklemesini içerir. Bu saldırılar genellikle güvenli olmayan web formları, tanımlama bilgileri veya doğrulanmamış diğer kullanıcı girdileri aracılığıyla yapılır.

- Kimlik doldurma. Genellikle botlar tarafından gerçekleştirilen kimlik bilgisi doldurma, sitenizde otomatik olarak oturum açma denemeleri yapmak için çalınan kullanıcı adları ve şifrelerin bir listesini kullanır. Amaç, sitenize yetkisiz işlemler başlatabilecekleri, kişisel bilgileri çalabilecekleri, ziyaretçileri zararlı web sitelerine yönlendirebilecekleri veya sitenizi toplu kimlik avı e-postaları göndermek için kullanacakları kadar erişim sağlamaktır.

- Tıklama hırsızlığı. Clickjacking ile bir bilgisayar korsanı, kullanıcının istemeden bir şeyi tıklamasını sağlamak amacıyla birden çok içerik katmanı oluşturmak için kod kullanır. Hakkında sayfası bağlantınıza tıkladıklarını düşünebilirler, ancak gerçekte onları kötü amaçlı bir siteye götüren belirsiz bir bağlantıya tıklıyorlar. Bilgisayar korsanları, meşru formların üzerine “görünmez” formlar oluşturarak parolaları çalmak için bu tekniği de kullanabilir. Kullanıcılar, gerçekte bu bilgileri doğrudan bir bilgisayar korsanına gönderirken, kendi hesaplarından birine giriş yaptıklarını düşüneceklerdir.

- Siteler arası komut dosyası çalıştırma (XSS). Bu, aynı giriş noktalarını (güvensiz formlar ve diğer doğrulanmamış kullanıcı girdileri) kullanması bakımından SQL enjeksiyonuna benzer, ancak enjekte edilen kod Javascript veya HTML ve bazen VBScript veya Flash'tır.

- Ortadaki adam saldırıları. Bu saldırılar genellikle halka açık alanlarda gerçekleşir çünkü bilgisayar korsanları, iletilen verileri ele geçirmek için güvenli olmayan yönlendiriciler kullanır. Web sitelerinizi ve bilgi almayı başardıkları diğer hesapları hedeflemek için kullanıcı adlarını, şifreleri, mali kayıtları ve diğer kişisel bilgileri elde etmek için bu tekniği kullanabilirler.

- DDoS ve kaba kuvvet saldırıları. Dağıtılmış Ağ Saldırıları (DDoS), sunucuyu çökertmek amacıyla bir web sitesine yüksek miktarda istek göndermeyi içerir. Kaba kuvvet saldırıları, erişim elde etmek amacıyla sitenizin oturum açma formunda farklı kullanıcı adı ve şifre kombinasyonlarını deneyen bir tür DDoS saldırısıdır. Bu, yüksek hacimli isteklere neden olur ve yakalanıp durdurulmazsa sunucunuzun aşırı yüklenmesine ve yanıt vermemesine neden olabilir.

- DNS kaçırma. Bu yöntem genellikle web sitenizi farklı bir web sitesine yönlendirmek amacıyla kullanılır (DNS sahtekarlığı). With DNS hijacking, a hacker gains access to your registrar or your active nameserver and points your IP address or uses redirects to send visitors to harmful sites.

What are the consequences of my site being hacked?

If there's nothing of much importance on your site or the hack isn't really affecting performance in any way, why should you worry about your site being hacked?

Even if the hack isn't directly affecting you and your site, it's going to affect other people. You might not notice, but a hacker might be phishing personal information from your visitors so they can steal their identities, redirecting them to sites that download malware onto their devices, or using your servers to send spam or dangerous content to people all over the world.

It might not affect you immediately, but it may cause your site to get blocklisted or your hosting provider to remove your site from the server. If the hacker does end up causing harm to a user of your site, you could be held liable if the claimant files a negligence claim against you.

How do I turn a hacker in to the authorities?

Most hacking crimes are difficult to prosecute. The hacker may be in another country, or the value of the damage is too low for authorities to prioritize. If you're in the US, the FBI recommends reporting the crime to them. The more complaints that are filed, the better chances they'll have of being able to build a case. If you know who the hacker is — like an employee or personal acquaintance — it may be easier for the FBI to respond.