WordPress Hacklendi mi? Saldırıya Uğramış WordPress Sitesini Tarayın ve Temizleyin

Yayınlanan: 2023-04-19WordPress hacklendi – bu iki kelime site yöneticilerinin kalbine korku ve kafa karışıklığı salıyor.

Saldırıya uğramış bir WordPress web sitesi, aşağıdakilerin kaybı anlamına gelebilir:

- Trafik;

- Hasılat;

- Marka değeri;

Ve onu temizlemeye çalışmak ve başarısız olmak için günlerce süren mücadele.

Bu, özellikle mağazanızın kontrol panelinizde para kaybettiğini tam anlamıyla görebileceğiniz WooCommerce siteleri için geçerlidir!

En kafa karıştırıcı kısım, muhtemelen WordPress sitenizin gerçekten saldırıya uğrayıp uğramadığını anlamamanızdır. WordPress oldukça fazla arıza yapabilir.

Bu nedenle, çoğu insan mantıklı olanı yapar ve bir kötü amaçlı yazılım tarayıcı eklentisi yükler. Sonra, çoğunun siteyi temizleme konusunda iyi bir iş çıkarmadığını fark ederler.

En kötü yanı?

Siz hayatınızı yeniden rayına oturtmak için uğraşırken, bilgisayar korsanı sitenizi temizlemede başarısız olmanızı bekler .

Sıfırlama düğmesine basma zamanı.

Bu yazıda size yardımcı olacağız:

- Sitenizin saldırıya uğramış olup olmadığından emin olun;

- Saldırıya uğramış WordPress sitenize ne tür bir kötü amaçlı yazılımın bulaştığını öğrenin;

- Saldırıya uğramış WordPress sitenizi 3 dakikada temizleyin;

- Saldırıya uğramanın sonuçlarını anlayın;

- Nasıl saldırıya uğrayabileceğinizi ve bunu nasıl önleyebileceğinizi öğrenin;

Durum ne olursa olsun, yolunuza devam etmenize yardımcı olacağız.

Hadi dalalım.

TL;DR: Saldırıya Uğramış WordPress web sitenizi düzeltmenin en etkili yolu, bir WordPress kötü amaçlı yazılım temizleme eklentisi kullanmaktır. Bunu yapmanın başka yolları da var, ancak sitenizi tamamen mahvedebilecekleri için manuel temizleme yöntemlerini kullanmanızı önermiyoruz.

Gerçekten Saldırıya Uğramış Bir WordPress Siteniz Var mı?

Kafanızın karıştığını biliyoruz.

WordPress saldırıya uğramış bir siteniz bile var mı?

WordPress'in doğası öyledir ki, oldukça fazla arıza yapabilir. Çoğu durumda, site saldırıya uğramaz. Sadece... düzenli bir belada.

Peki, sitenizin saldırıya uğradığından emin olmanın kolay bir yolu nedir?

MalCare'in ÜCRETSİZ Kötü Amaçlı Yazılım Tarayıcısını kullanın.

Alır:

- Kurulumu 1 dakika;

- Sitenizi taramak için 1 dakika;

2 dakika içinde, elinizde WordPress hacklenmiş bir site olup olmadığını kesin olarak anlayacaksınız.

MalCare'in kötü amaçlı yazılım tarayıcısı, özel bir sunucuda saldırıya uğramış WordPress sitenizin bir kopyasını oluşturan süper hafif bir eklentidir. Kopyalama yapıldıktan sonra MalCare, sitenizdeki kötü amaçlı yazılımın yerini belirlemek için karmaşık tarama algoritmaları çalıştırır.

Bu şekilde tarama, diğer tüm kötü amaçlı yazılım tarayıcı eklentilerinden daha derin ve daha doğrudur.

En iyi kısım?

Sunucunuzda kesinlikle bir yük yoktur. Ayrıca, tamamen ücretsizdir.

MalCare, daha fazla kötü amaçlı yazılımla karşılaşarak zaman içinde daha akıllı olmaya devam etmek için bir öğrenme algoritması kullanır.

Sitenizi kötü amaçlı yazılımlara karşı taramak için yapmanız gerekenler:

- Sonraki Adım: WordPress Sitenizi MalCare kullanarak tarayın

Bu kadar!

Tüm süreç en iyi ihtimalle birkaç dakika sürer. MalCare, saldırıya uğramış bir WordPress siteniz olmadığını önerirse, bunun yerine WordPress sorun giderme tavsiyesine ihtiyacınız vardır.

Ancak MalCare, saldırıya uğramış bir WordPress siteniz olduğunu söylerse, temizleme sürecini daha sonra takip etmeniz gerekir.

Her iki durumda da, önce sitenizi MalCare ile taramanız gerekir.

Bazı WordPress Hacklenmiş Web Sitelerinin Ortak Belirtileri

Şimdi saldırıya uğramış WordPress sitenizi teşhis edelim.

Tekrar para kazanmaya geri dönebilmeniz için sorunu tam olarak belirleyeceğiz ve düzeltmenin bir yolunu bulacağız.

Bu makaleyi bu belirtilerden bir veya daha fazlası nedeniyle bulmuş olma olasılığınız yüksektir.

Merak etme.

Yaygın bilgisayar korsanlıklarını nasıl temizleyeceğimizle ilgili makalelerimiz var ve sorununuzu tam olarak belirledikten sonra çözüm hakkında konuşabiliriz.

Saldırıya uğramış WordPress sitenizde yaygın olmayan bir kötü amaçlı yazılım olsa bile, bazı iyi haberler var:

"Neredeyse tüm kötü amaçlı yazılımlar, diğer bazı kötü amaçlı yazılımların varyantlarıdır. Kötü amaçlı yazılım, günün sonunda yalnızca koddur. Bir WordPress sitesini hacklemenin birçok yolu ve ona bulaştırmanın birçok yolu vardır. Ancak bilgisayar korsanlarının çalışma biçimleri neredeyse her zaman sabittir. Sonucu anlamak, saldırıyı anlamanın ve ardından kaldırmanın en iyi yoludur”

– Akshat Choudhary, MalCare CEO'su

Kısacası: hacker'ı durdurmak ve hayatınızın kontrolünü tekrar ele geçirmek için sitenizi temizlemenin bir yolunu bulmalısınız.

Saldırıya uğramış bir WordPress sitesinin en yaygın belirtilerine bir göz atalım:

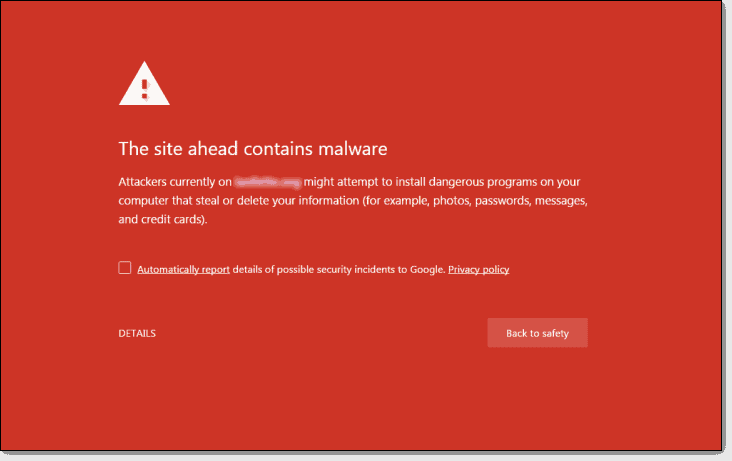

1. Google Chrome Web Sitenizi Ziyaret Ederken Bir Uyarı Gösteriyor

Sitenizin saldırıya uğradığının en belirgin işaretlerinden biri, Google Chrome'un ziyaretçilerinize "ilerideki sitenin kötü amaçlı yazılım içerdiğini" söylemesidir.

WordPress'in saldırıya uğramış siteleri için bir tarayıcı bildirimi, Google Güvenli Tarama'dan gelir.

Aslında, Opera, Chrome, Firefox ve Safari'nin tümü, güvenliği ihlal edilmiş siteleri doğrulamak ve kullanıcıları kötü amaçlı yazılım konusunda bilgilendirmek için Google'ın kara listesini kullanır.

Bunun gibi bir bildirim, itibarınızı ve trafiğinizi anında yok edebilir. WooCommerce siteleri için işinizi tamamen bitirebilir.

Eğer içinden geçtiğin şey buysa, derin bir nefes al. Şu an ne kadar sinirli olduğunuzu anlıyoruz. Bu şimdiye kadarki en belirsiz bildirimlerden biridir. Web sitenizin saldırıya uğradığı çok açık bir bildirimdir. Aynı zamanda, gerçekte neyin yanlış olduğu hakkında HİÇBİR ŞEY söylemiyor.

Ardından, saldırıya uğramış bir WordPress web sitesini nasıl temizleyeceğinizi okumak için ilerleyin.

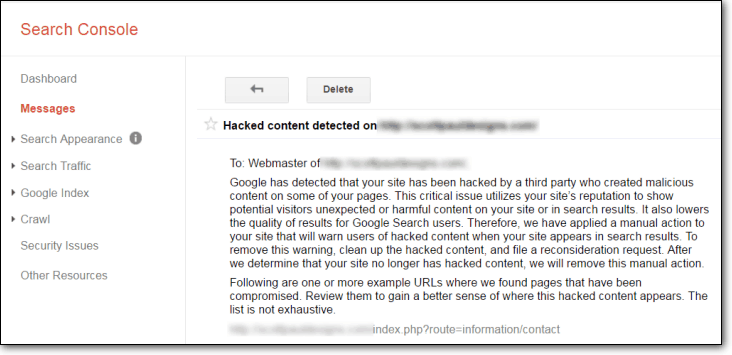

2. Google Arama Konsolu, Web Sitenizin Saldırıya Uğradığını veya Kötü Amaçlı Yazılıma Sahip Olduğunu Söyleyen Bir Mesaj Gönderiyor

İşletmenizin büyük bir kısmı SEO odaklıysa, Google Search Console'a yabancı değilsiniz. Google, saldırıya uğramış WordPress sitenizde kötü amaçlı içerik tespit ederse, Search Console'da size şuna benzer bir mesaj gönderir:

Google, kötü amaçlı kodu bulmak için 'Google Gibi Getir'i kullanmanızı önerecektir. Ama bu iyi bir fikir değil. Google'ın tarayıcılarını kullanmak, yüzey düzeyinde bir tarama için uygundur. Yaptığı şey, web sitesinin HTML ve javascript'inde açıkça kötü amaçlı kod aramaktır.

Öyleyse sorun ne?

Sorun şu ki, saldırıya uğramış bir WordPress sitesine genellikle çok iyi gizlenmiş kötü amaçlı yazılım bulaşmıştır. Bir HTML tarayıcı, saldırının kaynağını tam olarak belirlemek için yeterli değildir.

Gerçek sorunu ortaya çıkarmak için sunucu düzeyinde bir tarayıcı kullanmanızı öneririz.

Tek tıklamayla tarama için MalCare'e kaydolun ve en karmaşık kötü amaçlı yazılımı 60 saniye içinde bulacaktır.

Ek Kaynak: Google'ın "Bu Site Hacklendi" Uyarısı Nasıl Kaldırılır?

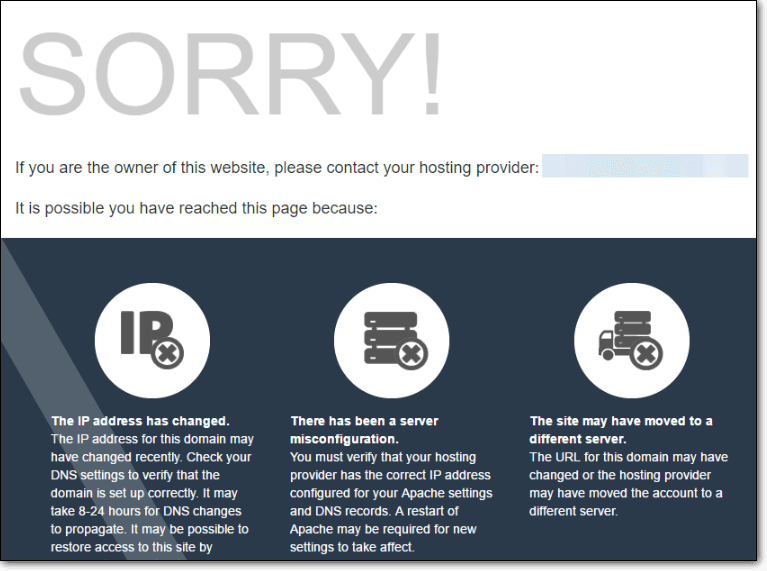

3. Barındırma Şirketiniz Web Sitenizi Devre Dışı Bıraktı

Çoğu barındırma şirketi, WordPress tarafından saldırıya uğramış web siteleri için sunucularını düzenli olarak tarar. Barındırma şirketlerinin aradığı bazı açıklayıcı işaretler vardır:

- CPU kaynaklarının aşırı kullanımı

- Toplu olarak gönderilen spam e-postalar

- Google, Norton Safe Web, Spamhaus vb.'de kara listeye alınan alanlar.

Ve genellikle çok kafa karıştırıcı bir e-posta gönderirler:

Bazı durumlarda, barındırma şirketlerinin düzenli kötü amaçlı yazılım taramaları için barındırma şirketleriyle ortaklıkları bile vardır. MalCare'in Cloudways'e nasıl bot koruması sağladığıyla ilgili bu makaleye göz atın.

Eğer içinde bulunduğunuz durum buysa, çok geç olmadan hızlı hareket etmelisiniz.

GoDaddy gibi bazı barındırma şirketleri, kendi güvenlik hizmetlerini size dayatmaya çalışacaktır. Bu iyi bir fikir gibi görünse de, aslında değil. Bu hizmetlerin çoğu, saldırıya uğradığınız her seferde sizden ÇOK para talep edecektir. Ayrıca sitenizin bir servis tarafından temizlenmesi haftalar alabilir.

Bu arada siteniz trafik, gelir ve marka değeri kaybetmeye devam edecek.

MalCare'in WordPress'in GoDaddy'deki web sitelerini hacklemesine nasıl yardımcı olduğu hakkında her şeyi okuyun.

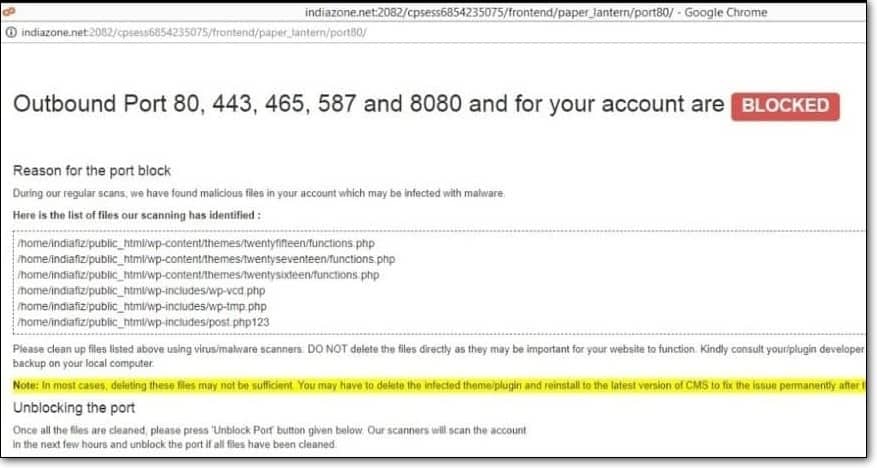

4. Hesabınız İçin 80, 443, 587 ve 465 Giden Bağlantı Noktaları Engellendi

BigRock, GoDaddy ve HostGator gibi barındırma sağlayıcıları, sitenizi silmeden önce bir uyarı verir. Size bir uyarı e-postası gönderdiklerinde, sitenizdeki kötü amaçlı yazılımın yayılmaması için giden 80, 443, 587 ve 465 numaralı bağlantı noktalarını da kilitlerler.

Hesaplarının çoğu paylaşılan barındırma hesaplarıdır .

Bu nedenle, birinci öncelikleri, kötü amaçlı yazılımı kontrol altına almak ve saldırıya uğramış bir WordPress web sitesinin aynı sunucudaki diğer sitelere bulaşmasını durdurmaktır.

Henüz yapmadıysanız, sitenizi kötü amaçlı yazılımlara karşı hemen tarayın.

5. Müşteriler Kredi Kartlarından Yasa Dışı Çekim Yapıldığından Şikayetçi

WooCommerce kullanıcıları: Elinizde saldırıya uğramış bir WordPress web sitesi varsa, bu sizin için büyük bir sitedir.

Müşterileriniz kredi kartlarının izinsiz kullanılmasından şikayetçi ise sitenizin hacklendiğini kesin olarak bilirsiniz. WooCommerce veritabanları, bir bilgisayar korsanının kredi kartı bilgilerini çalmak için ihtiyaç duyacağı tüm bilgileri saklar.

Genellikle bu, koddaki bir arka kapının göstergesidir - bilgisayar korsanlarının dosyalarınıza ve veritabanınıza istedikleri zaman erişmek için kullanabilecekleri, saldırıya uğramış bir WordPress web sitesindeki bir giriş noktası.

Bu tür bir saldırı, yeterince iyi yazılmış kesinlikle her türlü kötü amaçlı yazılımdan gelebilir.

Dümdüz ilerleyin ve saldırıya uğramış WordPress sitenizi nasıl temizleyeceğinizi öğrenin.

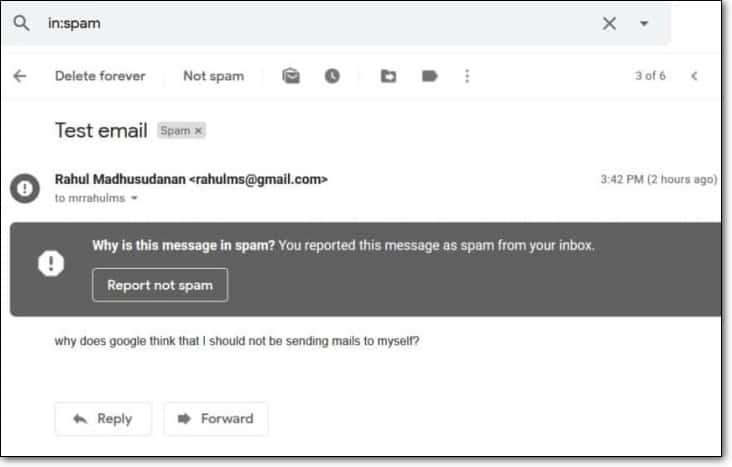

6. E-postalarınız Spam Klasörüne Düşüyor

E-posta gelen kutunuz spam içerikli çok fazla e-posta gönderiyorsa, çoğu e-posta gelen kutusu gelecekteki e-postalarınızı doğrudan spam klasörüne gönderir.

Bilgisayar korsanları, dünyanın dört bir yanındaki kullanıcılara bir ton spam e-posta göndermek için WordPress saldırıya uğramış web sitenizi kullanabilir.

'Gönderilenler' klasörünüz KESİNLİKLE göndermediğiniz e-postalarla doluysa, web siteniz spam e-postalar gönderiyorsa ne yapmanız gerektiğiyle ilgili makalemize göz atın.

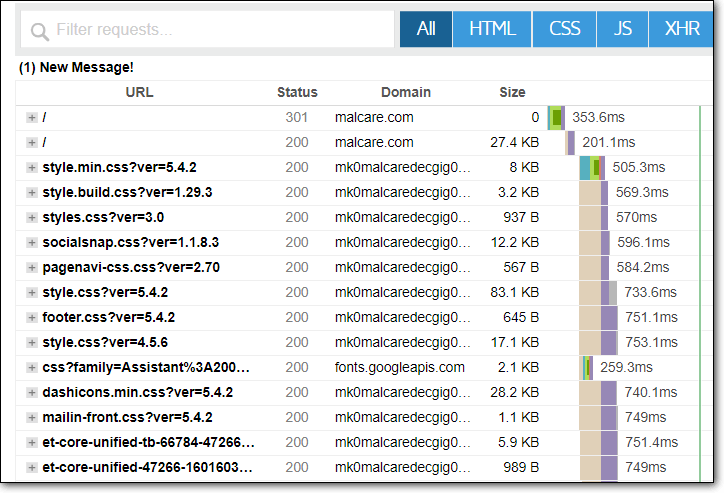

7. Web Siteniz Çok Yavaşlıyor

Site hızı, kötü amaçlı yazılımın harika bir göstergesi değildir. Bir WordPress web sitesini yavaşlatabilecek birçok şey var. Neler olduğunu anlamanın en basit yolu, GTMetrix'e gidip bir site hızı raporu oluşturmaktır.

Profesyonel İpucu: Web sitenizin hangi bileşenlerinin yüklenmesinin en uzun sürdüğünü anlamak için Şelale grafiğini kullanın.

Burada olağandışı bir şey görürseniz, size kötü amaçlı yazılım bulaşmış olabilir.

Sitenizi yavaşlatan en yaygın kötü amaçlı saldırılardan bazıları şunlardır:

- SQL enjeksiyonları

- Madeni para kovanı saldırıları

- Botlar tarafından kaba kuvvet saldırıları

İyi haber şu ki, tüm bu saldırılar temizlenebilir.

Biraz kaybolmuş hissedersen diye: Endişelenme. Biraz bunalmış hissetmek tamamen normal. 8 yılı aşkın süredir bu işin içindeyiz. Bu nedenle, kötü niyetli kodlara ve farklı türden saldırılara göz yummuyoruz. Bu dünyada yeni olan biri için bu, özellikle de ilk kez saldırıya uğramış bir WordPress web sitesiyle uğraşıyorsanız, özümsenmesi gereken çok şey olabilir.

MalCare'i tam da bu yüzden yarattık.

Sitenizi 7x24 taramak, temizlemek ve korumak için MalCare'in eksiksiz güvenlik özelliklerini yükleyin.

8. Web Sitenizi Ziyaret Ederken Açılan Reklamlar ve Açılır Pencereler

Kendi koymadığınız bazı reklamlar ve pop-up'lar fark ettiyseniz, hemen yardıma ihtiyacınız var demektir. Bunun gibi kötü amaçlı yazılımlarla oldukça sık uğraştık. Bu, çokça gördüğümüz başka bir web sitesi tahrif şeklidir.

Adware ile ilgili en kötü yanı, trafiğinizin büyük bir bölümünü çekebilmesidir. Uzun vadeli hasar, bu pop-up'ların itibarınıza tamamen zarar verebilmesinden kaynaklanmaktadır. Saldırıya uğramış bir WordPress web sitesi yasa dışı uyuşturucu, porno ve siyasi nefret reklamları gösterebilir.

Hiç hoş değil.

Çoğu reklam ve açılır pencere, SQL enjeksiyon saldırılarından gelir. Bu nedenle, yetkisiz reklamlar ve açılır pencereler görüyorsanız, veritabanınızı temizlemeniz gerekir.

ÖNEMLİ: Bir veritabanı yöneticisi olarak çok fazla deneyiminiz yoksa, saldırıya uğramış bir WordPress web siteniz varsa veritabanınızı temizlemeye çalışmayın. Sitenizi tamamen mahvedebilir.

9. Web Siteniz Saldırıya Uğramış Sitelere Yönlendiriliyor

Bundan daha önce bahsetmiştik, ancak bundan daha net olamaz:

Saldırıya uğramış bir WordPress siteniz var.

Bu birçok farklı şekilde gerçekleşebilir. Çoğunlukla, wp-config.php veya .htaccess dosyasındaki bir yönlendirme kodudur.

Olası semptomlardan bazıları şunlardır:

- Siteniz boş bir sayfa gösteriyor ve yüklenmiyor

- Siteniz bazı kötü amaçlı web sitelerine yönlendiriliyor

- Siteniz sizi Google'a yönlendiriyor

- Sitenize Google tarafından erişilemiyor

- .htaccess dosyanız değiştirilmeye devam ediyor

Kötü amaçlı yazılım ve nasıl temizleneceğine ilişkin ayrıntılar için WordPress sitesinde Spam'e yönlendirme hakkındaki makalemize göz atın.

10. Bazen Var Olmayan Sayfalarda Bir Trafik Artışı Görüyorsunuz

Bilgisayar korsanları, saldırıya uğramış bir WordPress web sitesini 'istenmeyen e-posta reklamı' için kullanabilir.

Bu çılgın bir trafik artışına neden olur. Spam e-postalar, bilgisayar korsanı tarafından oluşturulan mevcut veya yeni sayfalara bağlantılarla birlikte sunucunuzdan gönderilir.

Spam reklamcılığı, bilgisayar korsanının web sitesi için daha yüksek bir arama motoru sıralaması elde etmek için blogları, web sitelerini, forumları ve hiper bağlantılarla yorum bölümlerini tahrip edebilir.

Tabii ki, bu artık işe yaramıyor - SEO'daki herhangi biri size bunu söyleyecektir .

Bu, Google tarafından tamamen göz ardı edilen çok eski bir siyah şapka tekniğidir. Ancak aynı zamanda, saldırıya uğramış WordPress web sitenizi dolduran bilgisayar korsanı bunu pek umursamıyor. Kötü amaçlı yazılım sitenizi aynı şekilde mahvedecek.

Çalıştırılacak Bazı Basit Tanılamalar

Bu semptomların yanı sıra, saldırıya uğramış bir WordPress web siteniz olup olmadığını görmek için çalıştırabileceğiniz 4 basit teşhis vardır:

1. Web Sitesi Kodunuzda Garip Görünümlü JavaScript

Web sitenizin kodunda garip görünen bir Javascript varsa ve bunu anlayabiliyorsanız, oldukça teknik bir insansınız demektir.

Teknik bir kişi değilseniz, WordPress'in saldırıya uğramış bir web sitesine yapabilecekleri şunlardır:

Neyse ki, bu biraz daha net bir şekilde tespit edilebilecek bir hack.

Saldırıya uğramış WordPress sitenizde şu kötü amaçlı yazılımlardan biri var:

- WordPress saldırıya uğramış yönlendirme

- XSS komut dosyası

- SQL Enjeksiyonu

Çok dikkatli ol!

Bu saldırılar sonunda web sitesinin tahrif edilmesine yol açar. Şimdi harekete geçmezseniz, saldırıya uğramış WordPress web sitesinin kontrolünü çok hızlı bir şekilde kaybedebilirsiniz.

En kötü yanı, Javascript'in saldırıya uğramış WordPress web sitenizin herhangi bir yerinde olabilmesidir.

2. Hata Günlüklerinizde Beklenmeyen Hata Mesajları Buluyorsunuz

Her WordPress kullanıcısı hata günlüklerini kontrol etmez.

Hata günlüklerini gerçekten okuyup anlayabilen birkaç süper teknik insandan biriyseniz, zaten bilmediğiniz pek bir şey yoktur.

Size söyleyebileceğimiz tek şey, bir bilgisayar korsanının sitenize sınırsız erişim elde etmesi durumunda ne kadar zarar verebileceğini zaten çok iyi anladığınızdır.

Saldırıya uğramış WordPress web sitenizi nasıl düzelteceğinizi öğrendiğiniz kısma atlayın.

3. Kendi Oluşturmadığınız Yeni Yönetici Kullanıcılar veya FTP Hesapları Buluyorsunuz

Bu, büyük siteler için zor bir sorudur. Şüpheli yönetici hesaplarına ve FTP hesaplarına göz kulak olmak gerçekten zor olabilir.

Ancak bunu fark ettiyseniz, WordPress çekirdek dosyalarınızı kontrol etmenin zamanı geldi. Saldırıya uğramış bir WordPress sitesi genellikle tüm siteyi etkileyebilecek şekilde virüs bulaşır. Bu, WordPress çekirdek dosyalarını ideal hedef yapar.

Bazı durumlarda, zararsız görünen dosyalarda gizli bir yürütülebilir kod bulunur. Garip bir şekilde, bir favicon.ico dosyasında bile gizlenebilir! WordPress saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımı hakkındaki makalemize göz atın. Sahte yönetici hesapları ve FTP hesapları, bu tür kötü amaçlı yazılımlar için çok yaygındır.

4. Dosyalar Yakın Zamanda Değiştirildi

Çoğu kötü amaçlı yazılımda, bilgisayar korsanları önce WordPress'in saldırıya uğramış bir sitesine normal WordPress koduyla karıştırılmış kötü amaçlı kod bulaştırır.

Bunu yapmanın en basit yolu, bu kodu wp-config.php, .htaccess vb. WordPress dosyalarına eklemektir.

WordPress tarafından saldırıya uğramış bir web sitesindeki dosyaları düzenlemek, wp-vcd.php gibi kötü amaçlı yazılımlarla yinelenen bir temadır. Basit bir önlem, çekirdek dosyalarınızdaki düzenleme izinlerini iptal etmektir. Ancak, WordPress web siteniz zaten saldırıya uğramışsa, siteyi hemen temizlemeniz gerekir.

Profesyonel İpucu: Kötü amaçlı olduğundan %100 emin olmadığınız sürece dosyalardan ve veritabanı tablolarından hiçbir şeyi SİLMEYİN.

Saldırıya Uğramış WordPress Web Sitesi Nasıl Temizlenir?

Saldırıya uğramış bir WordPress web sitesini temizlemenin iki yolu vardır:

- Kötü amaçlı yazılım tarayıcı ve temizleyici kullanabilirsiniz;

- Veya manuel olarak web sitenizin kodunu inceleyebilir ve temizleyebilirsiniz.

Tüm niyet ve amaçlar için, manuel temizlik yapmanızı asla önermiyoruz.

Durmadan.

Neden? Bu çok tehlikeli.

Saldırıya uğramış bir WordPress web sitesinde genellikle iyi huylu kodun içinde gizlenmiş kötü amaçlı kod bulunur ve bu olmadan web sitesi çalışmayacaktır. Kod parçacıklarının manuel olarak silinmesi, sitenin kalıcı olarak bozulmasına neden olabilir.

Sitenizi bir yedekten geri yükleyebileceğinizi düşünebilirsiniz. Ancak yedeğe de virüs bulaşmadığını nasıl anlarsınız? Yedekleme, virüslü dosyaları bile değiştirir mi?

Bununla birlikte, önerdiğimiz şey, bir WordPress kötü amaçlı yazılım tarayıcısı ve temizleyici eklentisi kullanmaktır.

MalCare Kullanarak Saldırıya Uğramış Bir WordPress Web Sitesi Nasıl Temizlenir

Kötü amaçlı yazılım tarayıcı ve temizleyicinin amacı, virüs bulaşmış bir web sitesini bulmayı, yerini belirlemeyi ve temizlemeyi kolaylaştırmaktır.

Acı olan şu:

- Çoğu kötü amaçlı yazılım tarayıcısı, karmaşık bir kötü amaçlı yazılımın kaynağını tam olarak belirleyemez;

- Yanlış alarmlara neden olan kaba tarama yöntemlerine başvururlar;

- Taramadan sonra çoğu güvenlik eklentisi manuel temizleme gerektirir;

- Manuel temizlikler pahalıdır ve zor durumda kaldığınızda burnunuzdan ödeme yaparsınız;

- Ardından, tekrarlanan saldırılar için fazladan ücretlendirilirsiniz.

Kısacası: Web sitenizi koruması gereken güvenlik eklentisi sizi fidye için bekletiyor ve ardından size en iyi ihtimalle dayanıksız bir çözüm sunuyor.

İşte tam da bu yüzden sitenizi MalCare kullanarak taramanızı öneriyoruz.

MalCare, WordPress web sitenizi tarayacak, temizleyecek ve bilgisayar korsanlarının kötü amaçlı yazılım saldırılarına karşı koruyacak eksiksiz bir güvenlik özellikleri paketi sunar.

Destekleyen en gelişmiş öğrenme algoritmalarıyla MalCare, zaman içinde daha akıllı hale gelen açık ara en iyi WordPress Güvenlik Eklentisidir.

Bunun biraz önyargılı gelebileceğini biliyoruz, bu nedenle burada MalCare hakkında hatırlanması gereken birkaç önemli istatistik var:

- 3 dakika veya daha kısa sürede tek tıklamayla anında kötü amaçlı yazılım temizleme;

- Kötü amaçlı yazılımların %99'u, herhangi bir manuel temizlemeye gerek kalmadan otomatik olarak algılanır ve temizlenir;

- 250.000'den fazla web sitesinden oluşan bir ağda %0,1'den az yanlış pozitif işaretlendi;

- Hiç ekstra ücret yok ve BS yok;

- Hepsi yıllık 99$'a!

Bu size iyi geliyorsa, sadece iki kelimeyle daha iyi hale getirebiliriz:

Doğru. Hikaye.

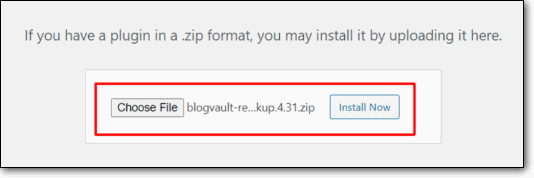

Henüz yapmadıysanız, MalCare'i yükleyin ve saldırıya uğramış WordPress web sitenizi bugün temizleyin.

Bunu şu şekilde yapabilirsiniz:

1. Adım: MalCare'e kaydolun

Sitemizden MalCare eklentisine kaydolun.

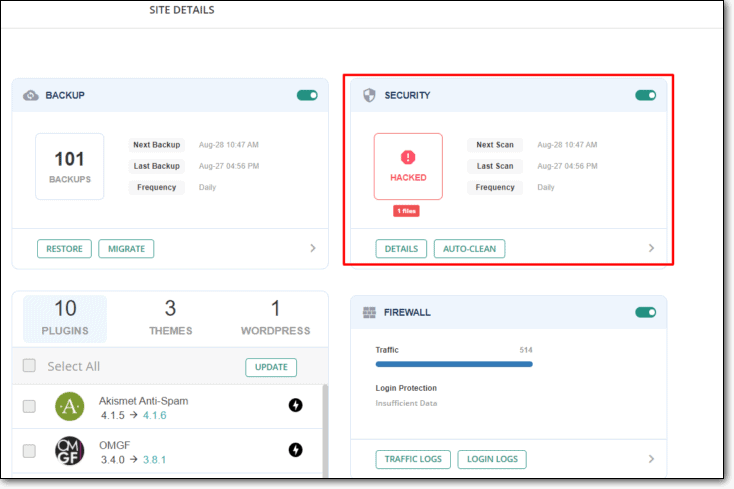

2. Adım: Sitenizi Tarayın

Sitenizi otomatik olarak Taramak için MalCare'i kullanın:

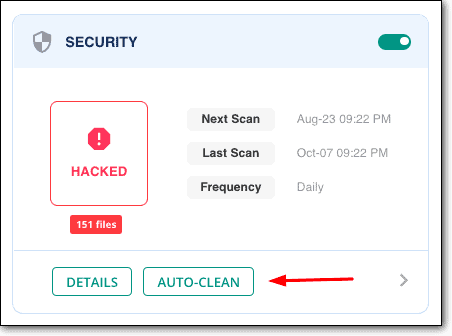

3. Adım: Sitenizi 1 Tıklamayla Temizleyin

Anında temizlemek için 'Otomatik temizleme'ye tıklayın:

Tüm bunlar yapıldıktan sonra, sitenizi gelecekteki saldırılardan koruma kılavuzumuza mutlaka göz atmalısınız.

Tüm bunları yıllık sadece 89$ karşılığında elde edersiniz!

250.000 başka siteye katılın ve bugün MalCare'i yükleyin.

Saldırıya Uğramış Bir WordPress Web Sitesini Manuel Olarak Temizleme (ÖNERİLMEZ)

Saldırıya uğramış bir WordPress web sitesini manuel olarak temizlemek başlıca üç bölümden oluşur:

- Dosyalarda kötü amaçlı kod için sunucunun taranması;

- Veritabanını kötü amaçlı kod için tarama;

- Arka kapıları ve sahte yönetici hesaplarını tespit etme;

Ardından, saldırıya uğramış WordPress web sitenizden kötü amaçlı yazılımları kaldırın.

Yine de bu aşırı basitleştirme.

Çoğu durumda, Arama Motorları tarafından kara listeye alınmış ve web barındırıcınız tarafından engellenmiş olabilirsiniz. Böyle bir durumda sadece sitenizi temizlemek yetmez, siteyi kara listeden çıkarmak için gerekli önlemleri de alın.

Ama hemen başlayalım:

#1 WordPress Dosyalarında ve Klasörlerinde Kötü Amaçlı Kod Arama

Kötü amaçlı yazılımın bir bilgisayar korsanı tarafından saldırıya uğramış bir WordPress web sitesine enjekte edilebilmesinin en açık yolu, doğrudan bir dosya yüklemektir. Bu nadiren olur ama denemeye değer.

Adı şüpheli olan dosyaları arayın. Aşağıdaki gibi WordPress klasörleriyle başlayın:

- wp içeriği

- wp-içerir

Bunlar, herhangi bir yürütülebilir dosya içermemesi gereken klasörlerdir. Burada herhangi bir PHP veya javascript dosyası varsa, bu kötü bir şeydir.

Profesyonel İpucu: Özellikle PHP dosyalarına bakın. PHP kendi başına bir HTML görünümü olmadan javascript kodunu çalıştıramaz. Javascript tipik olarak ön uca içerik enjekte eder. Kurtulmanız gereken ilk şey PHP kodudur.

Bu işe yaramazsa, okumaya devam edin.

#2 Kötü Amaçlı Dize Kalıplarını Arıyor

Kötü amaçlı yazılımların çoğu, saldırıya uğramış bir WordPress web sitesinde dize kalıpları adı verilen bazı yaygın kod parçaları bırakır.

Bu nedenle, bir sonraki adım WordPress dosyalarına gitmek ve bu kod parçalarını aramaktır. Tipik olarak, bunları aşağıdakiler gibi temel WordPress dosyalarında bulacaksınız:

- wp-config.php;

- .htaccess

- wp-Activate.php

- wp-blog-header.php

- wp-yorum-post.php

- wp-config-sample.php

- wp-cron.php

- wp-links-opml.php

- wp-load.php

- wp-login.php

- wp-mail.php

- wp-settings.php

- wp-kayıt.php

- wp-trackback.php

- xmlrpc.php

DİKKAT: PHP'yi derinlemesine anlamadan bunu denemeyin. Gördüğünüz gibi, WordPress'teki neredeyse tüm dosyalar .htaccess dışında PHP dosyalarıdır. Bu dizilerin birçoğu normal kodun parçası olabilir. Sadece bu listeye dayalı bir şeyi silmek sitenizi bozabilir.

Şunun gibi parçacıkları arayın:

- tmpcontentx

- işlev wp_temp_setupx

- wp-tmp.php

- derna.top/code.php

- şeritler($tmpcontent, $wp_auth_key)

Bu iki fikir işe yaramadıysa, deneyebileceğiniz daha da gelişmiş fikirlerimiz var.

#3 functions.php Dosyasını Kontrol Etme

Functions.php dosyası, saldırıya uğramış herhangi bir WordPress web sitesindeki en popüler hedeflerden biridir.

Öyleyse, o dosyaya da hızlıca bir göz atın.

Burada tam olarak ne aramanız gerektiğini söylemek zor. Kötü amaçlı yazılıma bağlı olarak, dosyada farklı türlerde kötü amaçlı kod olabilir.

functions.php kodunun bir temaya veya eklentiye yetkisiz özellikler ekleyip eklemediğini kontrol etmek isteyebilirsiniz. Bunu en iyi zamanlarda bile bulmak ıstırap verici derecede zordur ve doğruyu bulmak son derece zordur.

functions.php dosyasına müdahale edilip edilmediğini kontrol etmenin birkaç basit yolu şunlardır:

- Saldırı, saldırıya uğramış bir yönlendirme gibi çok görünürse, temayı değiştirmeyi deneyin ve sorunun devam edip etmediğini kontrol edin.

- Kontrol edin ve temayı güncellemenin herhangi bir sorunu çözüp çözmediğini görün. Çoğunlukla hiç yardımcı olmaz, ancak denemeye değer.

- WordPress panonuza giriş yapmayı deneyin. Bunu yapamıyorsanız, bunun nedeni functions.php dosyasındaki kötü amaçlı kod olabilir.

Bu fikirlerden herhangi biri en ufak bir değişiklik gösterirse, o zaman functions.php'nin aramaya başlamak için iyi bir yer olduğunu bilirsiniz.

#4 WordPress Çekirdek Dosyalarına Karşı Diffchecker Çalıştırın

Diffchecker, iki kod parçasını kontrol eden ve ikisi arasındaki farkları tespit eden bir programdır.

İşte yapabilecekleriniz:

- Orijinal WordPress çekirdek dosyalarını GitHub deposundan indirin.

- Dosyaları cPanel kullanarak sunucunuzdan indirin.

- İki dosya arasında bir diffchecker çalıştırın.

Bu fikrin en kötü yanı, saldırıya uğramış bir WordPress sitesindeki her dosyayı birer birer gözden geçirmeniz ve farklılıkları kontrol etmeniz gerekmesidir. Tabii ki, o zaman farklı kodun kötü amaçlı olup olmadığını öğrenmeniz gerekir.

Bu çok teknik görünüyorsa veya kulağa çok fazla iş gibi geliyorsa, MalCare'i yüklemenizi öneririz.

Hızlı, kolay ve uygun maliyetli bir düzeltmedir.

Siteniz Neden Hacklendi?

Önlemenin tedaviden daha iyi olduğunu söylüyorlar.

Katılıyoruz. Ama dürüst olmak gerekirse, WordPress tarafından saldırıya uğramış web sitelerinden bahsederken bu o kadar basit değil.

Bilgisayar korsanları her gün 300.000 yeni kötü amaçlı yazılım parçası oluşturur. Bu, neredeyse tüm güvenlik yazılımlarının günler, hatta saatler içinde eskidiği veya alakasız hale geldiği anlamına gelir.

Saldırıya uğramış WordPress sitelerinin çoğu şu güvenlik açıklarından bir veya daha fazlasına sahiptir:

- Eski WordPress Sürümü: Pek çok web yöneticisi, WordPress sürümünü güncellemenin sitelerini bozabileceğini düşünüyor. Bu bir dereceye kadar doğrudur. Ancak sitenizde WordPress'i güncellememek çok daha kötü bir fikirdir. WordPress, güvenlik açıklarını açıkça ilan eder ve eski sürümler bilgisayar korsanları tarafından kolayca kullanılır. Güncellemeleri test etmek için bir hazırlık sitesi kullanmanızı ve ardından tüm hataları düzelttikten sonra kullanıma sunmanızı öneririz.

- Eski temalar ve eklentiler: Eski WordPress temaları ve eklentileri genellikle çok iyi belgelenmiş ve bilgisayar korsanlarının bulması kolay açıklardan yararlanır. Orada güncellenmiş sürümler varsa, yazılımı güncellemeniz yeterlidir. Bunu yapmak için zaman ayırmaya değer.

- Korsan Eklentiler ve Temalar: Sıfırlanmış veya korsan eklentiler ve temalar kullanıyorsanız, %100 oranında saldırıya uğramış bir WordPress siteniz var demektir. Bir eklenti veya tema için ödeme yapmak istemiyorsanız ücretsiz bir alternatif kullanın. Bu kadar basit.

- Güvenli Olmayan WordPress Giriş Sayfası: WordPress giriş sayfalarının bulunması kolaydır ve kaba kuvvet saldırılarına karşı oldukça hassastır. Varsayılan olarak botlara karşı koruma yoktur. Hazır bir WordPress kurulumunda alabileceğiniz en iyi şey, Çoklu Giriş Denemesi engelleyicisidir. Dürüst olmak gerekirse, bu eklentileri de geçmek çok kolay.

- Zayıf Parolalar: Saldırıya uğramanızın ne sıklıkla kendi hatanız olduğuna şaşıracaksınız. En yaygın parolalar 'p@ssword' veya 'Password@1234' gibi zayıf parolalardır. Bir kaba kuvvet algoritmasının böyle bir şeyi aşması 1 saniyeden az sürer. Parolanın gücünü değerlendirmek için sayılar ve özel karakterler eklemek gibi basit kurallara GÜVENMEYİN. Bu önlemler çok yetersiz.

- WordPress Rolleri: Varsayılan WordPress kullanıcı rolünü yönetici olarak BIRAKMAYIN. WordPress'in birden çok kullanıcı rolü olmasının bir nedeni vardır. Çok fazla kişinin yönetici erişimi varsa, saldırıya uğrama olasılığınız daha yüksektir. En kötü yanı? Bunun neden başınıza geldiğini anlamadan defalarca saldırıya uğrayacaksınız.

- Bilinmeyen Klasörlerde Kod Yürütme Yeteneği: Yürütülebilir kod, özellikle PHP kodu yalnızca güvenilir klasörlerde kalmalıdır. İdeal olarak, WordPress çekirdek dosyalarını, tema dosyalarını ve eklentileri içeren klasörler, yürütülebilir koda sahip olması gereken tek klasörlerdir.

- Web Sitesini HTTP Üzerinde Çalıştırma: Web siteniz hala HTTPS üzerinde değil de HTTP üzerinde çalışıyorsa, bilgisayar korsanlarını size WordPress tarafından saldırıya uğramış bir site hediye etmeye davet etmiş olursunuz. Ve SSL sertifikası olmayan bir WooCommerce sitesi çalıştırıyorsanız, Tanrı yardımcınız olsun. Bir SSL sertifikası yükleyin veya tüm bilgilerinizin çalınması riskini alın.

- Yanlış Dosya İzinlerini Ayarlamak: Bu önemsiz görünebilir, ancak yanlış dosya izinleri bilgisayar korsanlarına korumasız bir dosyaya kod yazma seçeneği verebilir. Tüm WordPress dosyalarınız, dosya izni olarak 644 değerine sahip olmalıdır. WordPress sitenizdeki tüm klasörlerin dosya izinleri 755 olmalıdır.

- Korumasız WordPress Yapılandırması wp-config.php Dosyası: wp-config.php dosyası, birisi sitenize giriş yapmaya çalıştığında yüklenir ve tüm veritabanı kimlik bilgilerinizi içerir. Güvenli bırakılmazsa, bir bilgisayar korsanı dosyayı kullanarak veritabanınıza erişebilir. Yine de yeterince basit bir düzeltme. Bu küçük kod parçacığını .htaccess dosyanıza eklemeniz yeterlidir:

<files wp-config.php> order allow, deny deny from all </files>- WordPress Veritabanı Önekini Değiştirme: Varsayılan WordPress veritabanı öneki 'wp_'dir ve bunu sitenize WordPress kurulumu sırasında değiştirebilirsiniz. Bunu değiştirmeden bırakmak, bilgisayar korsanlarının veritabanı adlarınızı tahmin etmesini gerçekten kolaylaştırır. Bu nedenle, wp-config.php dosyasındaki veritabanı önekini değiştirmenizi önemle tavsiye ederiz.

Muhtemelen anlayabileceğiniz gibi, hacklenebileceğiniz çok fazla yol var.

Ancak genel kurallar olarak:

- Web siteniz için güçlü bir güvenlik duvarı ve bot koruması kurun

- Sitenizi daha fazla saldırıdan koruyacak bir SSL sertifikası kurun

- Nulled temaları ve eklentileri kullanmayı bırakın

- Hiçbir satıcıya dolaylı olarak güvenmeyin – yaptığınız her şey için her zaman URL'leri kontrol edin

- Herhangi bir faul oyunundan şüphelenirseniz, web sitenizi hemen tarayın ve temizleyin

Dürüst olmak gerekirse, çoğu kötü amaçlı yazılım, saldırıya uğramış WordPress sitenize hemen zarar vermeye başlamaz. Kötü amaçlı yazılımları erkenden tarayabilir ve bulabilirseniz, herhangi bir zarara neden olmadan başarılı bir şekilde kaldırabilirsiniz.

Bu amaçla, sitenizi kötü amaçlı yazılımlara karşı hemen taramanızı önemle tavsiye ederiz.

Saldırı Sonrası Tedbirler: Sitenizin Tekrar Saldırıya Uğramasını Nasıl Önlersiniz?

Bu makalenin geri kalanı, web sitenizi kötü amaçlı yazılım saldırılarına karşı korumak için alabileceğiniz daha güçlü güvenlik önlemleri hakkındadır. Diğer bazı kaynaklar arasında kaybolmuş hissetmemeniz için en yaygın güvenlik jargonlarından bazılarını da açıkladık.

Hepsini gözden geçirmekten çekinmeyin ve herhangi bir sorunuz varsa, bize bir satır bırakın.

Sitenizden Kötü Amaçlı Trafiği Uzak Tutmak için Bir Güvenlik Duvarı Kurun

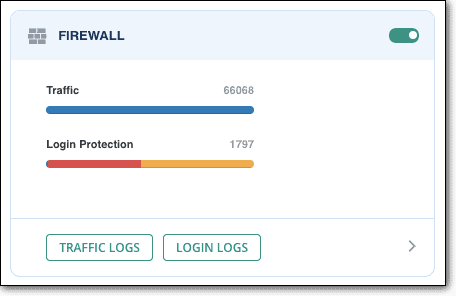

Güvenlik duvarı, web sitenizi gelen trafikten koruyan bir koruma katmanıdır. Güvenilir ve güvenilmeyen bir ağ arasında bir engel görevi görür. Bu durumda: bir bot ile siteniz arasında, WordPress tarafından saldırıya uğramış sitelerin ortaya çıkmasını engelleyen bir engel.

Basit bir ifadeyle: Web siteniz herhangi bir kötü niyetli trafik alıyorsa veya bilgisayar korsanlığı girişiminde bulunuyorsa, bir güvenlik duvarı web sitesinin bu tür trafiği almasını engeller.

Bir WordPress güvenlik duvarı, WordPress web sitelerini saldırıya karşı korumak için özel olarak tasarlanmıştır. Gelen tüm HTTP isteklerini analiz etmek için siteniz ve internet arasında çalışır. Bir HTTP isteği kötü amaçlı yük içerdiğinde, WordPress güvenlik duvarı bağlantıyı keser.

Tıpkı bir kötü amaçlı yazılım tarayıcısının WordPress'in saldırıya uğramış web sitelerinde kötü amaçlı kötü amaçlı yazılım imzalarını araması gibi, bir WordPress güvenlik duvarı da kötü amaçlı HTTP isteklerini tarar.

MalCare'de kullandığımız gibi bazı nadir güvenlik duvarları önceki saldırılardan öğrenebilir ve zamanla daha akıllı hale gelebilir. MalCare, gelen trafiği analiz edebilir ve 250.000'den fazla siteyi koruyarak derlediği devasa bir veritabanından kötü niyetli bir IP'yi tanıyabilir.

Bir HTTP isteği MalCare tarafından şüpheli veya kötü amaçlı olarak işaretlendiğinde, web siteniz WordPress'i bile yüklemez. Kötü amaçlı trafik yokmuş gibi olacak.

Profesyonel İpucu: MalCare aslında sitenizle denenen tüm bağlantıları trafik günlüklerine kaydeder. Bu nedenle, MalCare kullanıyorsanız, aldığınız trafiğin türünü takip etmeye çalışın. Her oturum açma girişimi, bir bakışta analiz edebilmeniz için renklerle kodlanmıştır.

Bir güvenlik duvarı kurmanın koruyabileceği en yaygın iki saldırı, kaba kuvvet saldırıları ve DDoS saldırılarıdır. Onlardan ne bekleyeceğinizi bilmeniz için ikisini de kısaca gözden geçirelim.

Kaba Kuvvet Saldırısı nedir?

Bir kaba kuvvet saldırısı, kelimenin tam anlamıyla var olan her olası şifreyi kullanarak erişim kimlik bilgilerinizi tahmin etmenin bir yoludur. Bu basit ve zarif olmayan bir hack. Bilgisayar tüm zor işi yapar ve bilgisayar korsanı programın işini yapmasını bekler.

Tipik olarak, bir kaba kuvvet saldırısı iki amaç için kullanılır:

- Keşif: Bir bot, yararlanabileceği güvenlik açıklarını bulmak için kaba kuvvet kullanır

- Sızma: Bir bot, saldırıya uğramış WordPress web sitesinin kontrolünü ele geçirmek için erişim kimlik bilgilerini tahmin etmeye çalışır.

Kaba kuvvet saldırısının en ilkel türü, programın parolayla ilgili belirli varsayımlara dayalı olarak bir parola kombinasyonları listesi kullandığı sözlük saldırısıdır.

Sözlük saldırılarının zayıf bir biçimi, web sitenize girmeye çalışmak için diğer başarılı saldırılardan gelen kullanıcı adlarını ve şifreleri kullandığı kimlik bilgilerinin geri dönüştürülmesidir.

Ancak daha modern varyant, kapsamlı bir anahtar aramadır. Bu tür kaba kuvvet saldırıları, kelimenin tam anlamıyla bir paroladaki olası tüm karakterlerin olası tüm kombinasyonlarını dener.

Profesyonel İpucu: Kapsamlı bir anahtar arama kaba kuvvet algoritması, büyük ve küçük harfler, sayılar ve özel karakterler içeren 8 karakterlik bir şifreyi iki saat içinde kırabilir. Her zaman daha zor hale getirmek için iyi bir karakter karışımıyla uzun, rastgele şifreler oluşturun.

Saldırganlar ayrıca gizli web sayfalarını aramak için kaba kuvvet saldırılarını kullanır. Gizli web sayfaları, diğer sayfalarla bağlantısı olmayan canlı sayfalardır. Bir kaba kuvvet saldırısı, geçerli bir web sayfası döndürüp döndürmediklerini görmek için farklı adresleri test eder ve yararlanabilecekleri bir sayfa arar.

Bonus Profesyonel İpucu: Görünürde bir neden olmadan trafikte ani bir artış görürseniz, analitiğinizi kontrol edin. Var olmayan sayfalardan bir grup 404 hatası görürseniz, muhtemelen kaba kuvvet botunun saldırısı altındasınız demektir.

Bir kaba kuvvet saldırısını şu şekilde önleyebilirsiniz:

- Daha uzun şifreler kullanma

- Daha karmaşık şifreler kullanma

- Giriş denemelerini sınırlama

- Oturum Açma Sayfası Captcha'yı Uygulama

- WordPress İki Faktörlü Kimlik Doğrulamayı Ayarlama

Bu söylemeye gerek yok, ancak WordPress web siteniz için ciddi derecede güçlü bir güvenlik duvarına da ihtiyacınız var. Tüm bu önleyici tedbirlerin yanı sıra bir güvenlik duvarı, işletmenizi kaba kuvvetle girmeye çalışan bilgisayar korsanlarından korumanıza yardımcı olacaktır.

Tüm bunlara alternatif olarak MalCare'i kurabilirsiniz. MalCare, şüpheli trafiği tespit eden ve web sitenizin WordPress giriş sayfasını yüklemesini bile engelleyen yerleşik bir premium güvenlik duvarı ile birlikte gelir.

To learn more about Login Protection checkout our Guide on WordPress Login Security.

What is a DDoS Attack?

A distributed denial-of-service (DDoS) attack is a malware attack that sends too much traffic to your WordPress website for your server to handle.

Hackers don't hack just one website or device. Instead, they establish an entire army of hacked devices and websites to direct focused DDoS attacks.

The collection of compromised devices used for a DDoS attack acts on an internet called a botnet. Once a botnet is established, the hacker remotely sends instructions to it and causes other servers to be overwhelmed by a huge surge of traffic.

Pro-Tip: If your website is loading very slowly or if your web host refuses to serve your website, check your analytics immediately. DDoS attacks work in patterns that can be discerned:

- Traffic originating from a single IP address or IP range;

- Traffic from users who share a single behavioral profile, such as device type, geolocation, or web browser version;

- An unexplained surge in requests to a single page or WooCommerce endpoint;

- Traffic spikes at odd hours of the day or a spike every 10 minutes;

These are all symptoms of a DDoS attack.

One of the major motivations behind a DDoS attack is extortion under the threat of destruction of property. The only way to prevent a DDoS attack is to use an effective firewall that can clamp down on suspicious traffic immediately.

Install an SSL Certificate to Secure Your Traffic

SSL Certificates are now the staple for almost all cPanel hosting providers and resellers. An SSL certificate is a small digital file that encrypts an organization's details. Commonly, SSL certificates, when installed, binds:

- A domain name, server name, or hostname;

- And the organization's identity and location.

This secure connection ensures that the traffic between the server and the browser is encrypted.

Before we get into the kind of security an SSL certificate provides, let's understand how it works.

SSL certificates use a method of encryption called public key cryptography.

Public key cryptography uses two sets of keys for encryption – a public key and a private key. It's in many ways similar in concept to WordPress Salts and Keys.

In this kind of encryption, if:

- Angelina sends Brad a message, then the message is locked using Brad's public key.

- But for Brad to read the message, he must unlock it using his private key.

If a hacker intercepts the message without having Brad's private key, they will only see encrypted code that not even a computer can decrypt.

What is Man-In-the-Middle Attack?

A MITM attack is when a third party intercepts a communication between two people. Here, the hacker is essentially a 'man in the middle'.

This might sound all fun and frivolous, but this is a very dangerous attack. The hacker can effectively see every request coming in and out of your website including all transactions.

If the hacker can't get admin access, they can send your users fake web pages that can grab their access credentials.

Imagine this for an instant:

The credit card, the phone number, the email address – everything your users submit on your WordPress hacked website is openly accessible to a hacker.

The simplest way to protect against attacks like this one is to install an SSL certificate.

Pro-Tip: Check all your web pages for the 'https' in the URL. If there are pages missing out on that, you may have a mixed content issue. Fix that as soon as possible. A brute force attack could find the vulnerable pages and push for a MITM attack.

Implement WordPress Hardening and Basic Hygeine

This segment is all about protecting your WordPress website from getting hacked again.

Now, the simplest thing you can do is to implement WordPress hardening measures. Hardening makes sure that even if your website gets hacked again, the hacker can't really edit any files and databases.

Another major tip we have: stop using nulled themes and plugins. Nulled themes and plugins are essentially cracked versions of the plugin. The only problem is that nulled themes and plugins are usually chock full of malware.

Also, if you are using a lot of plugins, be careful of zero-day vulnerabilities. A zero-day vulnerability is essentially a security flaw that the developers and vendors know about, but haven't really fixed. Many WordPress hacked websites have plugins with zero-day vulnerabilities.

The most troubling part about a zero-day vulnerability is that people assume that updating the plugin or theme can automatically fix the WordPress hacked website. That's not true, though. You will have to clean up the website first and then update the software to prevent future hacks.

What Are The Consequences of Getting Hacked?

One of the major questions that we get all the time is – why does it matter if my website gets hacked? Unless it completely defaces the website, why should I even care?

Short answer: you really should care because a hacked website can severely damage your business even if it isn't visibly defacing your website.

A WordPress hacked website can damage your traffic, revenue, and brand value (more on this soon).

But the biggest reason to care is:

Almost all malware is created with the intent to make money off your hard work.

In essence, you spend a lot of time and money on building traffic and revenue, and then because you have a WordPress hacked website, the hacker makes money instead of you.

Hiç hoş değil.

How Hackers Make Money Off Your WordPress Hacked Site

Hackers make money from your website by using your traffic and here's how it works:

- Illicit ads and pop-ups redirect a huge portion of your traffic to other sites and the hacker gets paid for that traffic.

- URL redirections work in the same way – the hacker can redirect the traffic from your WordPress hacked website to make some quick cash.

- If a hacker gets into a WooCommerce website, they can steal the credit card information of your buyers.

- In some cases, a hacker can redirect to a page that looks like yours. When people buy something from the fake page, the hacker gets paid and you never get to know about it.

- A hacker can easily replace a bank account linked to your WooCommerce store. You'll still make the sales number, but the hacker steals all the money.

Let's put this into perspective:

It's not just you who's getting hacked. And it's definitely not just you who's unprepared for a WordPress hacked website.

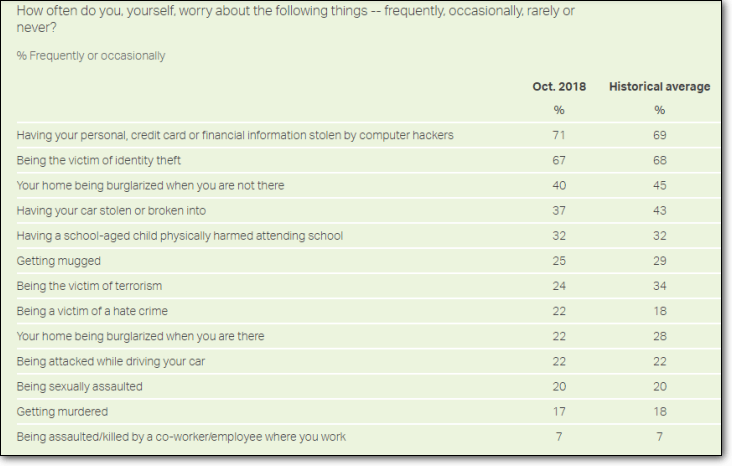

People in America panic a lot more over cybersecurity than personal security:

A study of more than 4,000 organizations across the US, UK, Germany, Spain, and the Netherlands found that 73% of companies are not ready for a cyber attack. (Source: hiscox.co.uk)

We know this sounds bad. But honestly, this is just the tip of the iceberg with WordPress hacked websites.

Believe it or not, it actually gets much worse in the long term.

In the long term, a WordPress hacked website can:

- Completely stop traffic to your business because it got blacklisted

- Destroy your brand's reputation because no one wants to be a victim of cybercrime

- Essentially destroy your revenue channels by destroying trust and stealing traffic

That's not even the worst part.

The worst part is that the hack may not even have visible consequences. You might be getting robbed on a daily basis without ever knowing it.

Now, maybe a security plugin flags a malware along with 10 other false alarms. And maybe you do see it. How often do you take action and check out all the alarms?

And even if you do find the malware and clean it, even if you miss a single backdoor on your WordPress hacked website, you can get infected all over again.

The simplest way to get out of this vicious cycle is to install an automatic malware scanner and removal tool.

Sarma

Now that you know how to scan and clean a WordPress hacked website, just take the time to set up security measures to prevent future hacks. You have successfully defeated the hacker. You can now go back to building your business after you set up the basic security measures.

Bonus Tip: You can set up WordPress hardening manually or install MalCare and do it in 3 minutes or less.

It's time to take a sip of hot, steaming tea and relax – especially if you're a MalCare user. You never have to worry about WordPress security again.

If you have any questions, feel free to drop a comment below. We have a team of WordPress security experts who can help you resolve any issue you might face.

Bir sonrakine kadar!