轻松删除 WordPress 恶意软件

已发表: 2022-04-04目录

介绍

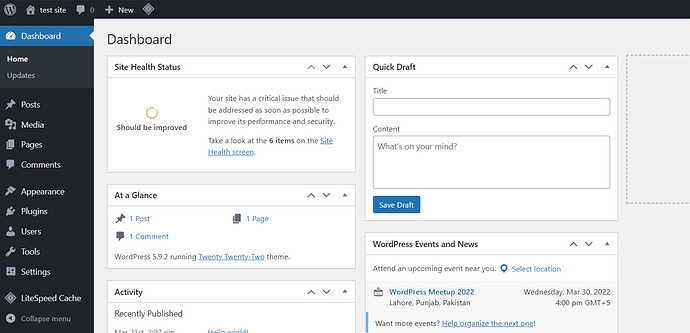

如果您拥有 WordPress 网站,则必须确保它受到良好保护并删除 WordPress 恶意软件。 网络犯罪分子会发现攻击易受攻击的网站很容易。 他们有能力以各种方式损害您的网站,包括用恶意软件感染它。

恶意软件不应掉以轻心,因为它每年都在发展和增长。 例如,您可以通过频繁升级您的网站来防止此问题。

除此之外,您应该用 WordPress 和网络相关知识武装自己,以帮助您找出最适合您网站的内容。

什么是恶意软件?

利用网站安全漏洞来执行不需要的操作的软件通常称为恶意软件。 在 WordPress 网站的上下文中,恶意软件会在各个层面对网站的性能产生负面影响,包括 Web 服务器、用户体验甚至 SEO。 换句话说,如果您现在忽略您的网站正在发生的事情,您可能会发现保存它为时已晚。

为了创建一个安全的 WordPress 站点,您必须监控站点的性能并在发生更改时检测它们。

有哪些不同类型的恶意软件?

它有多种形状和大小,每一种都可能导致自己的一系列问题。 以下是一些需要注意的最常见的恶意软件类型:

- 广告软件- 自动在您的网站上显示不需要的广告项目。

- 间谍软件- 以不可见的方式收集数据以窃取敏感信息。

- 木马——伪装成合法软件以欺骗人们运行致命程序的恶意软件。 在某些情况下,它可能会自行更改您网站的外观和内容。

- 病毒- 包含破坏文件并在整个网站传播的恶意代码。 它通常伴随着服务器使用量的激增。

- 勒索软件- 加密网站,直到支付一定金额。

如果您在您的网站上发现上述任何症状,您可能正遭受恶意软件感染。

此外,它会影响您网站的搜索引擎优化 (SEO) 排名。 如果 Google 发现某个网站存在恶意软件或被认为存在危险,则会显示警告。

这就是为什么保护您的 WordPress 网站免受恶意软件侵害应该是您的首要任务。

恶意软件可以对您的网站做什么?

尽管 WordPress 维护良好且安全,但它确实包含许多可能使您的网站及其访问者面临恶意软件威胁的缺陷。 因此,密切关注您网站的安全性至关重要。

以下是恶意软件带来的一些危险:

- 对您的内容或网站进行不必要的更改,例如未经您的同意添加或删除项目。

- 敏感数据,例如用户的个人信息,已被泄露。

- 垃圾邮件的形式可能是电子邮件或通过您的网站传播的可疑链接。

- 您的 URL 被转移到宣传诈骗、不当内容或危险广告的阴暗网站。

- 服务器资源使用量突然增加。

- 您的网站已在浏览器和搜索结果中被 Google 标记为危险网站。

- SEO的负面影响。

如何检测 WordPress 网站中的恶意软件?

有多种方法可以确定您的 WordPress 网站是否被黑客入侵或感染了危险代码或恶意软件。

防范任何危险的最关键方面是预防,这意味着我们必须采取特定步骤从我们的 WordPress 网站中删除恶意软件并加以保护。

WordPress 用户要做的最重要的事情是将他们的网站更新到最新的可用稳定版本; 新版本通常会修复在早期版本中发现的常见 WordPress 漏洞。 此外,对我们使用的插件执行相同操作以及删除任何我们不使用的插件也很重要。

运行防病毒扫描

由于大多数新的 WordPress 网站所有者不会立即安装安全扫描程序,因此可能会在很长一段时间内无法检测到恶意软件或恶意代码注入。

因此,现在就是在您的网站上搜索恶意代码和恶意软件的最佳时间。 许多用户不会发现他们的网站出现故障,直到为时已晚。

即使您的网站没有被黑客入侵或感染,您也应该学会扫描它以查找有害代码。 它将有助于防止将来对您的网站进行攻击。

此外,了解使用正确的工具和方法将帮助您增强 WordPress 安全性并像专业人士一样锁定您的网站。

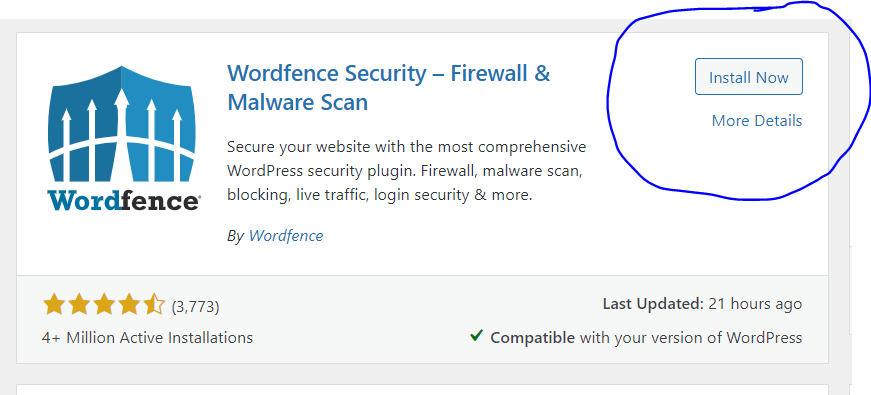

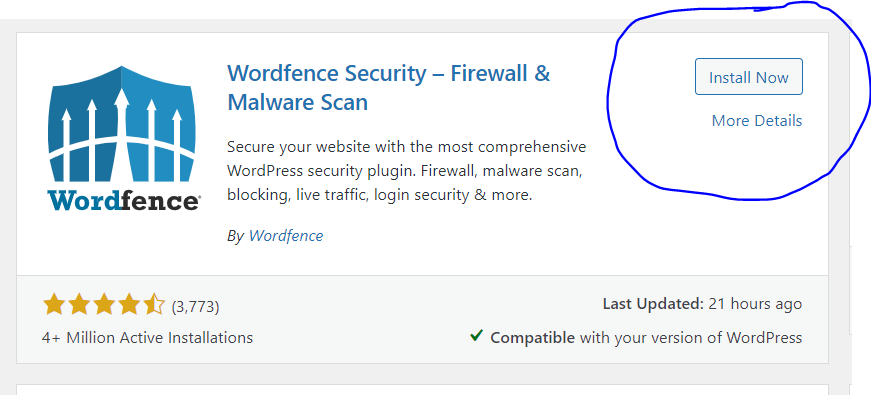

Wordfence是一个流行的 WordPress 安全插件,可让您快速扫描 WordPress 站点以查找可疑代码、后门、恶意代码和 URL 以及已知的感染模式。

它会自动扫描您的网站以查找常见的在线威胁,但您也可以随时启动自己的深度网站扫描。

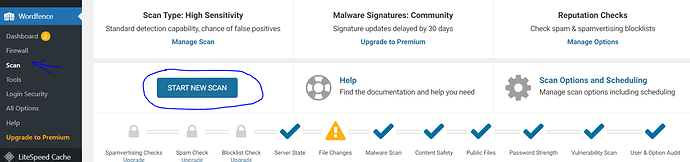

使用 Wordfence 扫描(如果您有 WordPress 管理员访问权限)

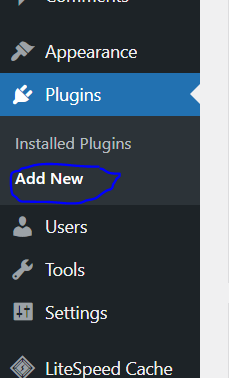

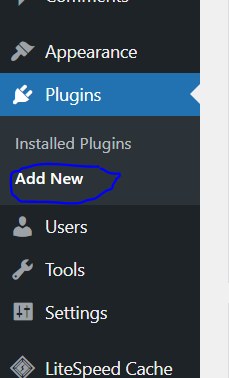

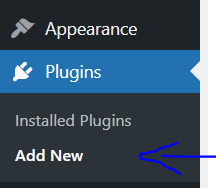

单击插件→从左侧菜单中添加新的

搜索Wordfence ,安装并激活。

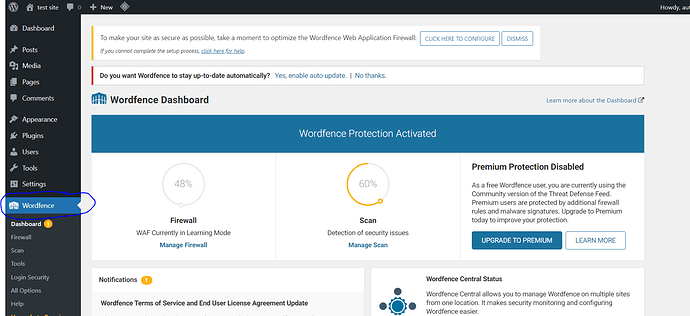

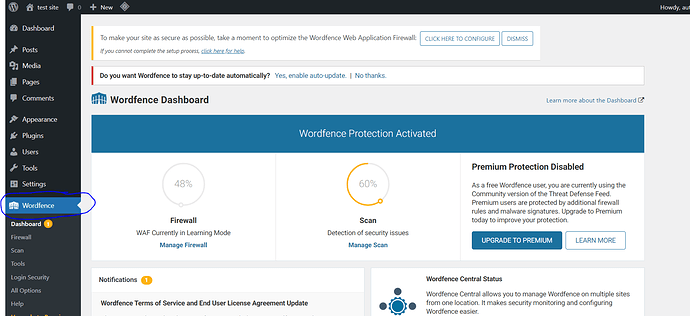

现在,您可以轻松地从左侧菜单转到 Dashboard → Wordfence 来扫描您的 WordPress 网站。

按修改日期列出文件

通过 FTP 访问文件并按修改日期对其进行排序是查找可能有害文件的最快方法之一。 结果,最近经历过某种形式变化的人将首先展示。

如果我们没有对它们进行任何更改,则可能表明内部存在某种代码导致了问题。

这种技术的缺点是您必须遍历站点的所有文件夹才能找到每个受感染的文件,如果代码已插入大量文件,这可能是一项耗时的任务。

您可以使用以下命令查找最近修改的文件

find /home/domain.com/public_html -mtime -2 -ls

您必须将/home/domain.com/public_html替换为您网站的实际路径。

您还可以使用查找过去 5 天内修改过的文件

find /home/domain.com/public_html -mtime -5 -ls

您还可以使用grep命令查找黑客最常用的base64 编码的参考。

grep --include=*.php -rn . -e "base64_decode"

在以下命令中,将搜索所有目录和子目录以查找以 .php 结尾的文件,并且将包含文本字符串“base64_decode”的所有文件连同行号一起打印,因此您可以看到它在每个文件中出现的位置。

首先备份您的 WordPress 网站

在继续之前要做的第一件事是备份您的 WordPress 网站。

能够在您的 WordPress 网站上备份文件至关重要。 如果您的网站被黑客入侵,或者您需要通过定期备份您的网站将网站恢复到以前的版本,您就有了故障保护装置。

如果您没有适当的备份机制,您将面临失去所有辛勤工作的危险。 这是你不希望发生在你最大的敌人身上的事情。

在尝试恢复您的站点之前,让我们备份文件和数据库,以便我们可以在事情向南时恢复到 A 点。 必须保存以下项目:

- 你的 MySQL 数据库

- 您的网站数据

为此,请按照以下步骤操作

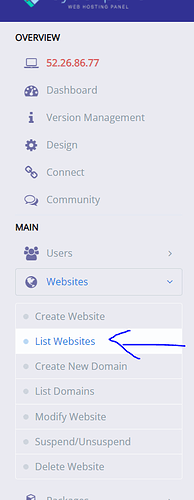

- 转到您的 CyberPanel 仪表板帐户并单击列表网站

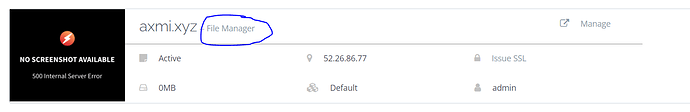

- 点击您网站的文件管理器

- 打开

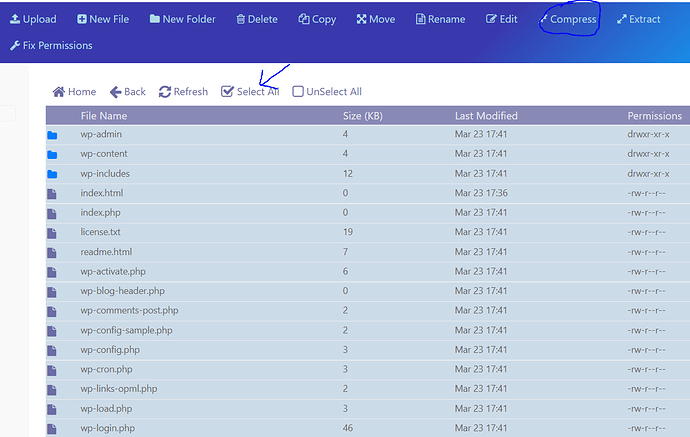

public_html并选择所有文件并单击Compress

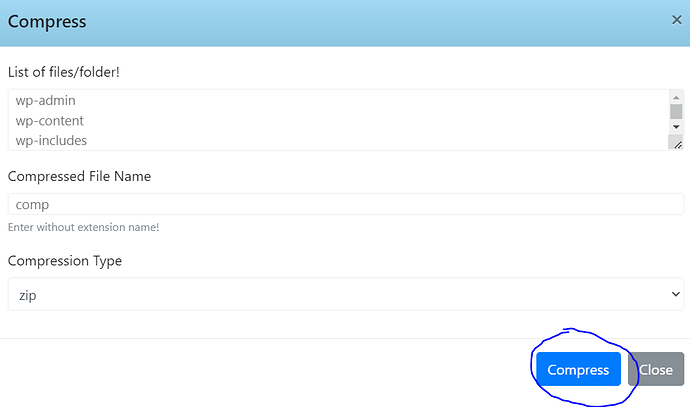

- 命名文件并选择压缩类型,然后单击压缩

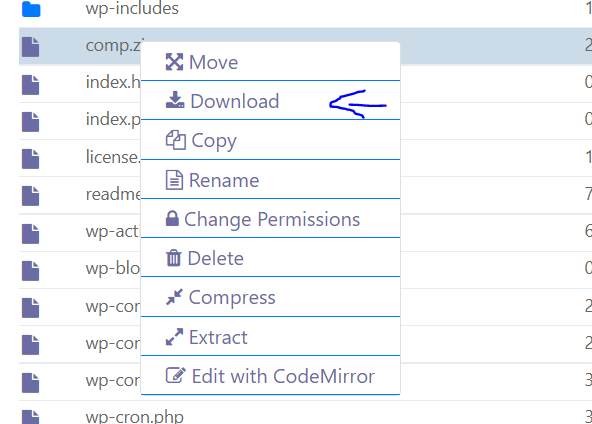

- 右键单击您的 zip 文件,然后单击下载

- 右键单击

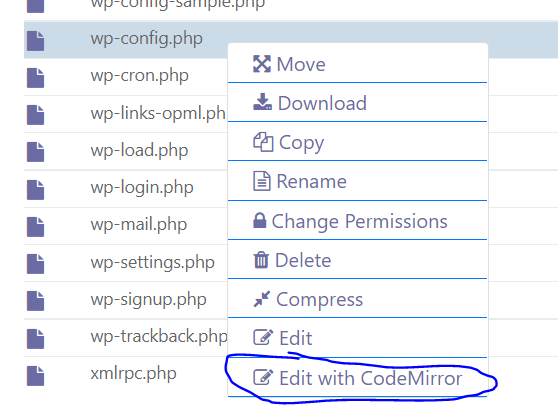

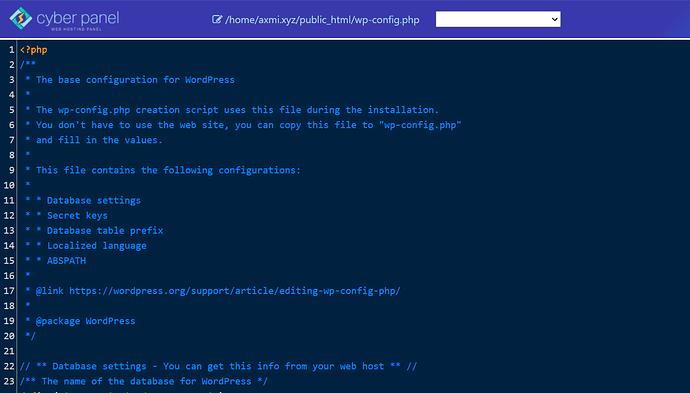

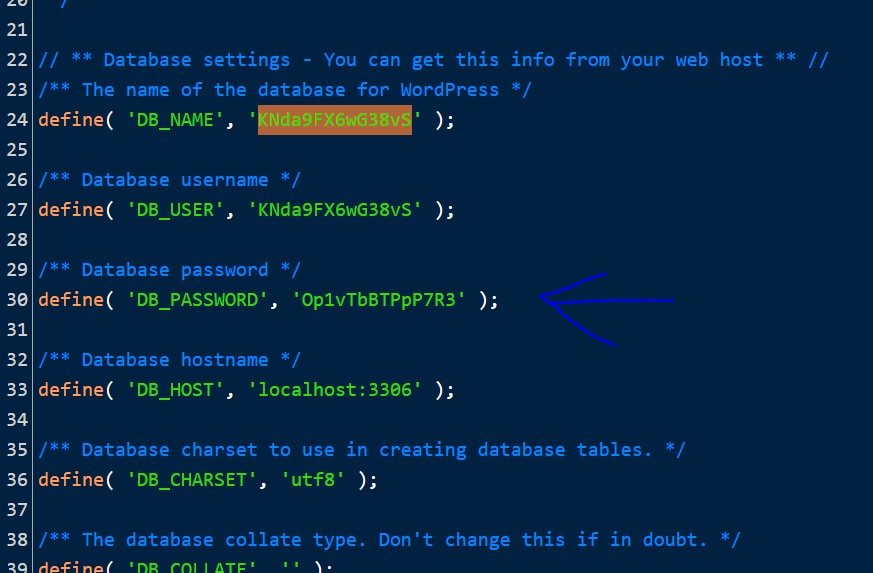

wp-config.php并单击使用代码镜像编辑

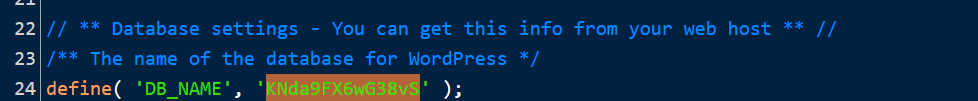

- 记下您的数据库名称

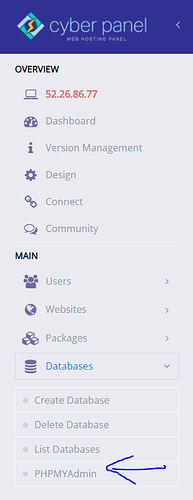

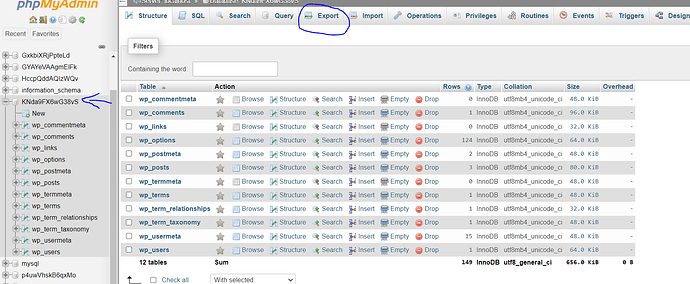

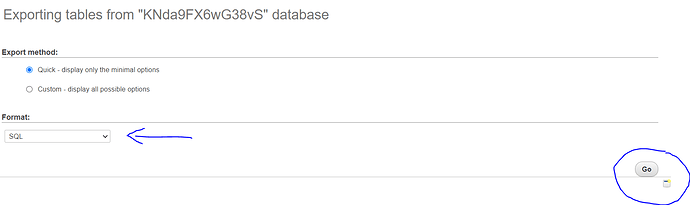

8.从左侧菜单转到仪表板→数据库→PHPMyAdmin

- 从左侧菜单中找到您的数据库,然后单击导出

- 修正你的格式并点击Go

方法 1:通过替换原始 WordPress 文件中的文件来删除 WordPress 恶意软件

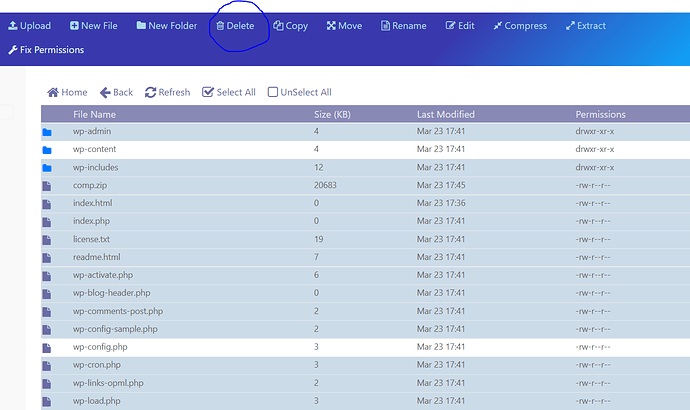

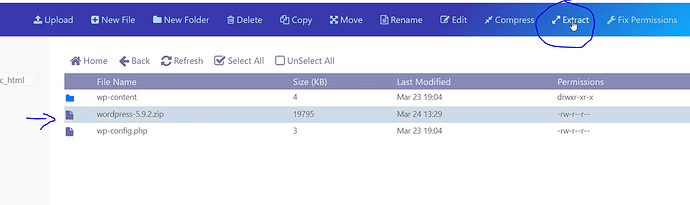

打开文件管理器 → public_html 。 选择除wp-content和wp-config.php之外的所有文件,然后单击删除

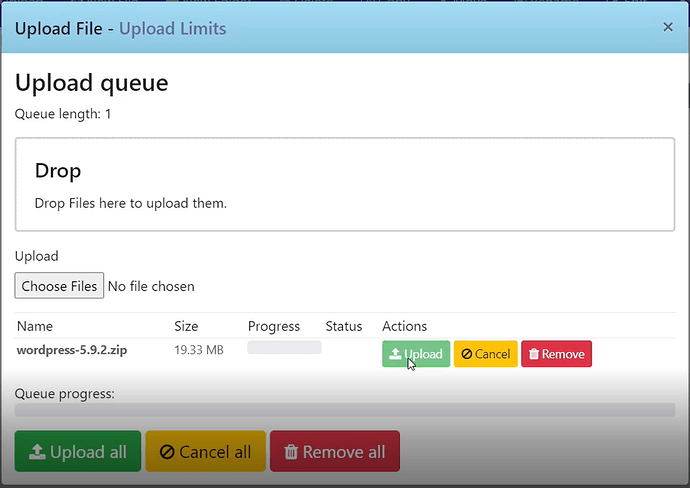

- 单击上传并上传您的默认 wordpress zip 文件夹,您可以从此处下载。

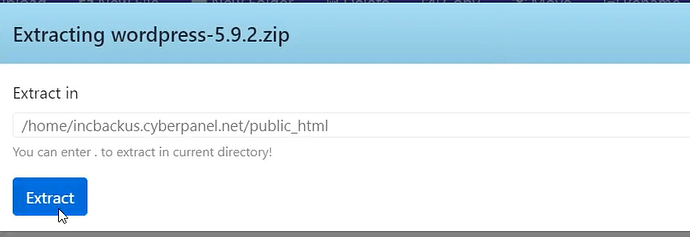

- 通过选择您的文件并单击提取来打开您的 zip 文件

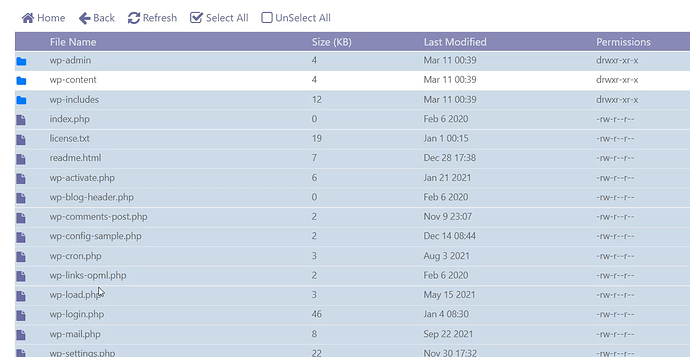

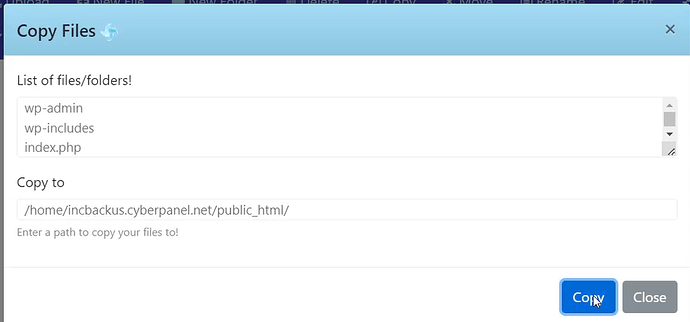

- 打开您提取的文件夹并选择除“ wp-content ”以外的所有文件,然后单击复制

- 设置正确的路径并点击复制

- 打开

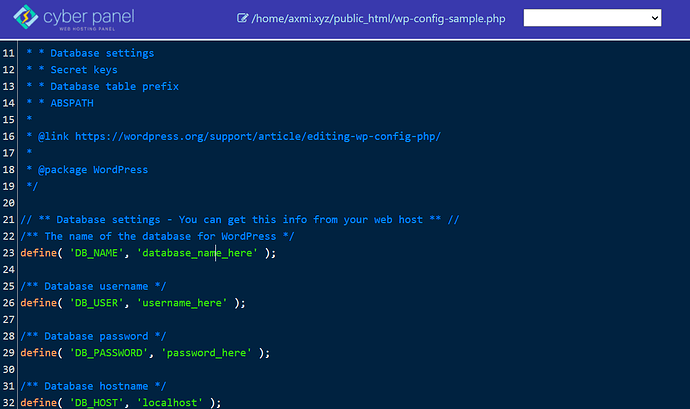

wp-config-sample.php和wp-config.php并比较这两个文件中的恶意代码,如果发现则删除。

方法 2:如果您有 WordPress 访问权限,如何从 WordPress 站点中删除恶意软件?

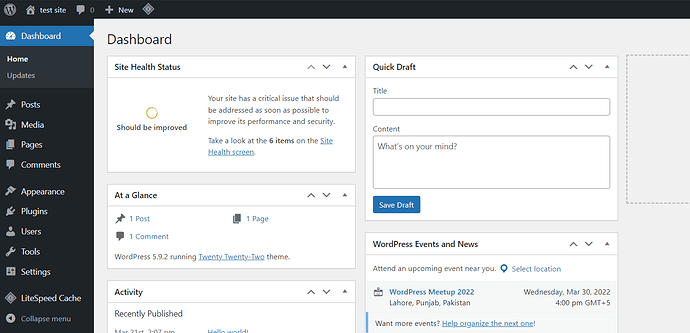

转到您的 WordPress 仪表板

单击插件→从左侧菜单中添加新的

搜索Wordfence ,安装并激活。

现在,您可以轻松地从左侧菜单转到 Dashboard → Wordfence来扫描您的 WordPress 网站。

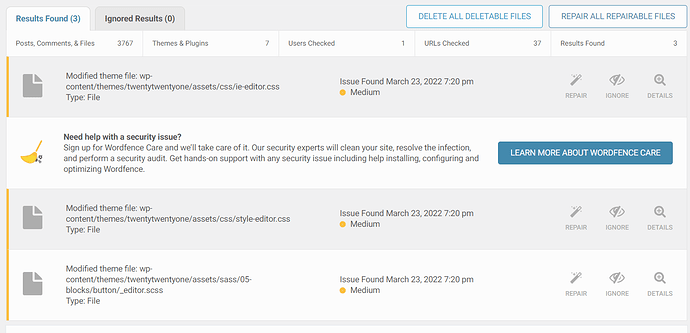

您可能会得到很多需要整理的结果。 每个结果都将解释 Wordfence 的发现并引导您完成修复它的过程。

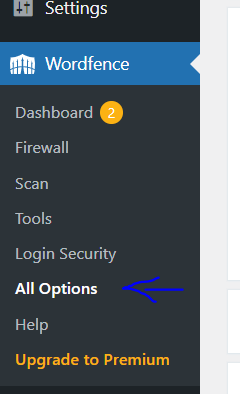

您可以进行更深入的调查。 在左侧,转到“所有选项”菜单。

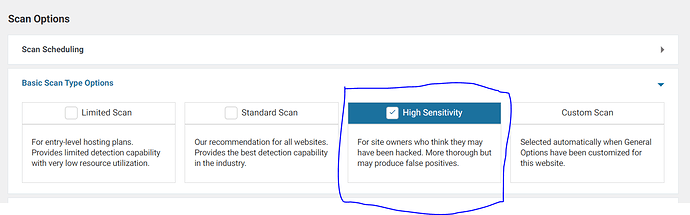

向下滚动到“基本扫描类型选项”标题,然后单击“高灵敏度”选项。

在左侧,单击扫描并开始另一次扫描。 这将执行更彻底的扫描,需要更长的时间,但它会发现难以检测和删除的高度顽固的恶意软件。

如果您想运行更多扫描,请转到“所有选项”页面并根据您的特定需求定制您的Wordfence扫描。 进行尽可能多的扫描。

显示结果时,您可能会注意到一长串受感染文件。 花点时间,一一浏览清单。

检查任何有问题的文件,然后手动清理或完全删除它们。 请记住,删除是不可逆的。 如果您进行了我们上面提到的备份,如果您删除了错误的内容,您始终可以恢复文件。 检查任何修改过的核心、主题或插件文件。 要查看原始文件和您的文件之间发生的变化,请使用Wordfence选项。 如果修改看起来是恶意的,请使用Wordfence修复文件。 沿着列表向下工作,直到它完全为空。 通过运行另一次扫描来确认您的站点是干净的。

停用插件/清理 WP 主题

WordPress 最有可能被黑客入侵的方式是通过插件或主题中的漏洞。 或者,您可能从不可靠的来源免费获得了该软件。

- 停用所有插件并在网站上运行WordFence扫描。

- 然后,一个接一个地激活插件并扫描站点以查看哪个插件正在制造问题。

- 对所需插件进行调整或将其删除并重新安装。

- 扫描和检测 WordPress 主题中的恶意软件,确保我们从原始来源下载主题,并将文件夹中的文件替换为

/wp-content/themes/中的模板名称,并替换为新下载的。 - 如果您不使用子主题,您将丢失对这些文件所做的任何修改而不使用子主题。

- 下一步是复制前面的步骤,但这次是使用插件文件夹。 我们必须从各自的存储库中下载并替换干净的插件。

- 也就是说,从

/wp-content/plugins/中删除插件的文件夹并用新文件替换它们。

更改密码

您应该做的一个关键步骤是更新与您的网站关联的所有密码。

- 所有具有管理员权限的用户都应更改其密码。

- 将密码更改为您的主机面板的访问权限。

- 即使您不经常使用 FTP,也要更改密码。

- 最后,应更改数据库用户的密码。

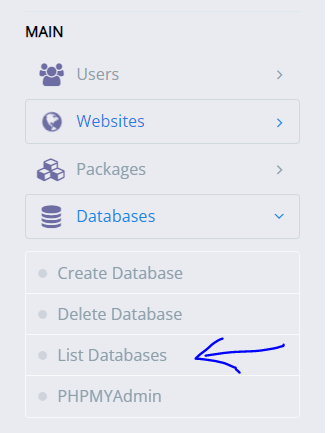

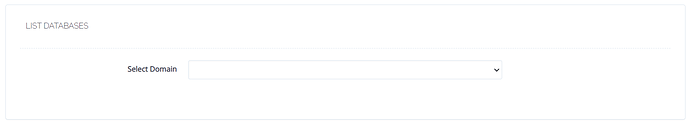

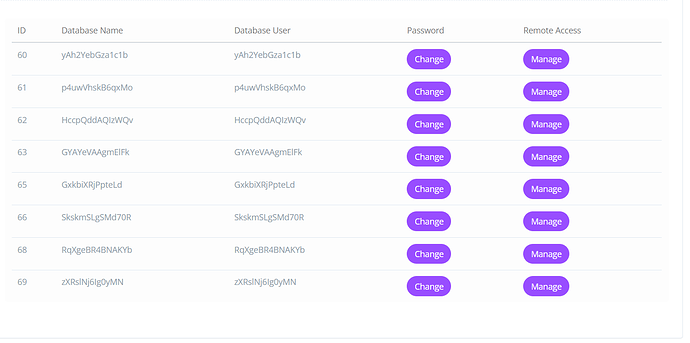

要更改数据库的密码,请从左侧菜单转到仪表板 → 数据库 → 列出数据库

选择您的网站

在此处更改密码

确保在wp-config.php中更新它,否则 Web 将无法正常工作并且无法连接到数据库。

删除默认的“管理员”帐户

一些黑客在您的 WordPress 网站上注册并使用恶意脚本来利用其主题或插件中的任何缺陷。

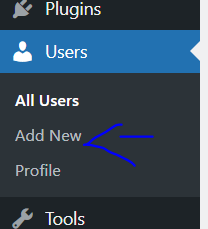

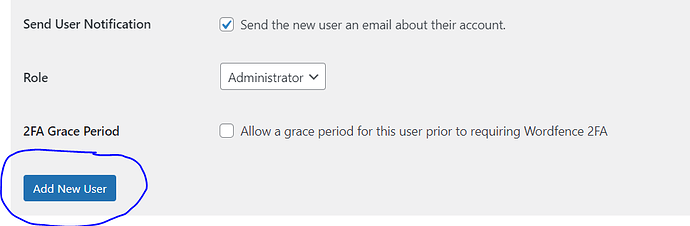

转到仪表板→用户→添加新

填写信息,选择角色“Administrator”,点击“Add new”

使用新信息登录并删除以前的用户。

锁定 WP 登录

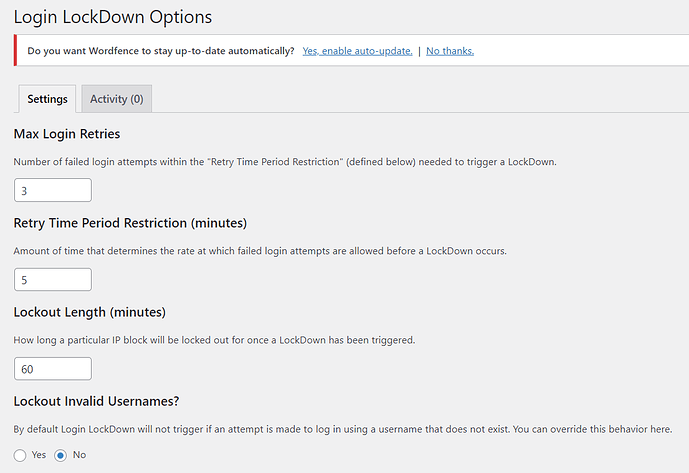

默认情况下,您可以使用任意数量的登录名/密码对访问您的 WordPress 管理。 每次失败的 WordPress 登录尝试都会被Login LockDown记录下来,它会保存 IP 地址和时间戳。 当在短时间内发现来自同一 IP 范围的特定次数的登录尝试时,登录功能将被禁用。 这通过防止暴力破解密码查找来保护您的 WordPress 网站免受暴力破解攻击。

转到仪表板→插件→从左侧菜单中添加新

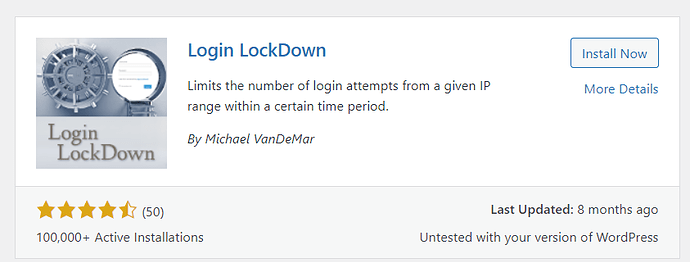

搜索“登录锁定”。 安装并激活

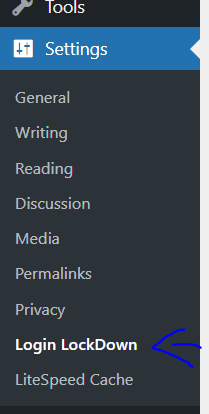

点击设置→登录锁定

这是配置插件设置以锁定 WP 登录的页面

安装安全插件

WordPress 的安全性虽然非常好,但并不完美,正如您在自己的肉体中发现的那样。 这就是为什么花时间安装多个安全加固点至关重要的原因。

更改托管服务提供商

也许,在完成所有这些 WordPress 清理之后,是时候考虑更换托管服务提供商了。 首先联系您的托管服务提供商; 如果他们无法进一步为您提供帮助,请找一家新的、更可靠的托管公司,提供优质的客户服务。

事实上,您网站的感染并不是由您的主机安全引起的,远非如此。 但这一切都加起来,拥有一个具有完善安全程序的可靠服务器至关重要。

请求 Google 安全审查

我们可以在您的网站包含危险软件的警告旁边的同一先前菜单中使用“请求审查”工具,以便在您清除所有恶意软件痕迹后要求 Google 重新考虑该网站。

你应该写一份简短的报告,概述你所采取的步骤以及你如何解决黑客攻击并将其发送出去。 检查您的网站后,等待结果通过电子邮件发送给您。

如果一切都正确完成,删除“谷歌黑名单警告”应该很简单。

结论

在遵循所有列出的 WordPress 病毒清除技术时,您需要保持耐心和谨慎,直到您的网站再次干净且正常运行。

诚然,感染本可以更进一步并渗透到代码数据库中。 在这种情况下,恢复更加困难,因为必须在所有表中搜索被用作有害代码的特定模式。

确实,这些技术可能并不总能带来全面的清理,需要使用更多的火炮和放大镜来定位问题的根源。

但是,遵循清洁程序经常可以解决最常见的 WordPress 黑客攻击。