如何保护您的 WordPress 网站免受 DDoS 攻击

已发表: 2022-09-01仅在 2021 年,网络犯罪分子就发起了超过 975 万次 DDoS 攻击。 鉴于运行 WordPress 的网站比例很大,保护您的网站免受潜在的 DDoS 威胁应该是重中之重。

WordPress 是世界上最受欢迎的 CMS 平台,为超过 43% 的在线网站提供支持。 由于 CMS 是免费且易于使用的,因此许多运行 WordPress 网站的人可能没有全面的安全性。

就像您必须如何在点击“发布”之前优化您的 WordPress 帖子一样,您的 WordPress 网站在向公众开放之前需要一些保护。

什么是 DDoS 攻击

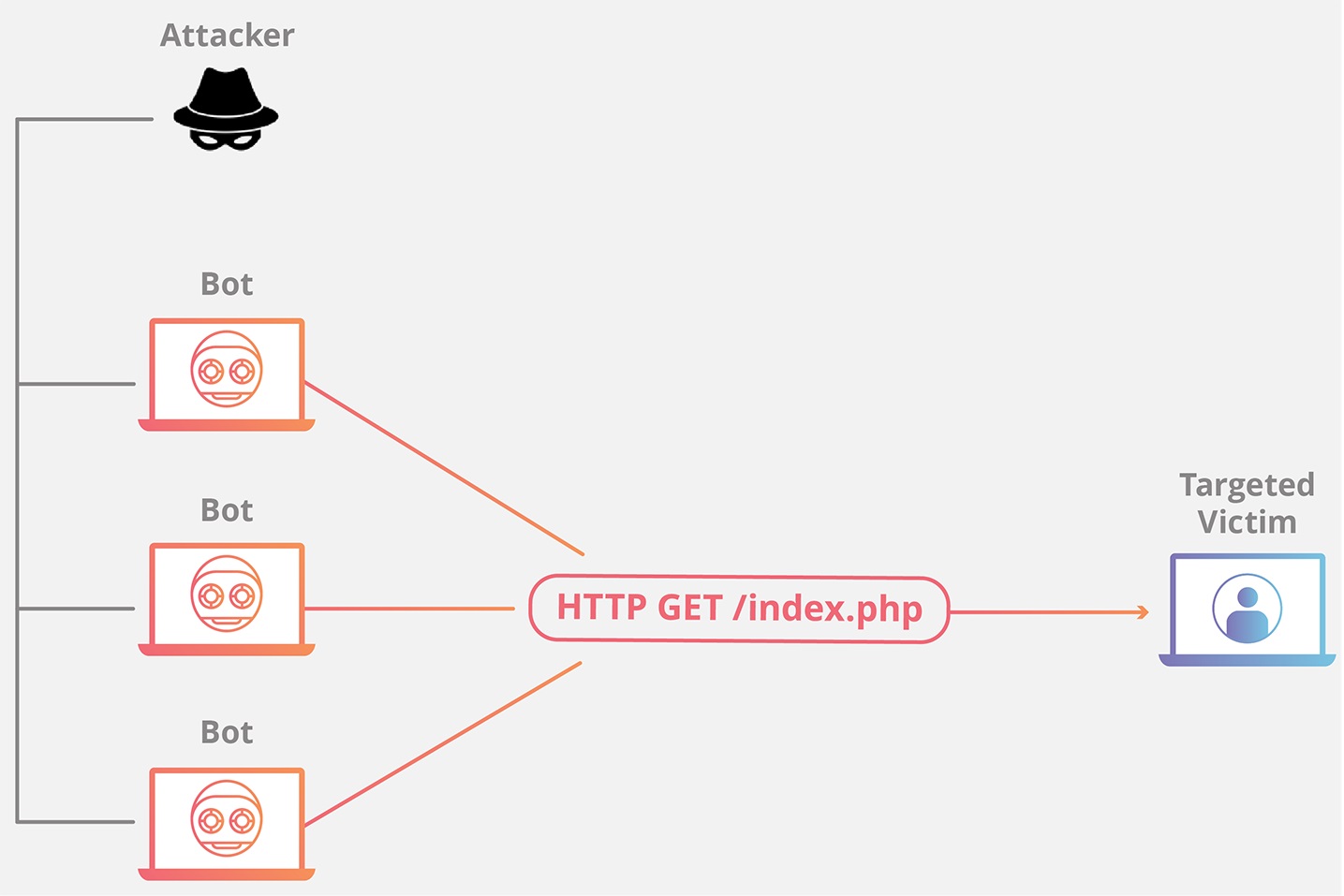

分布式拒绝服务 (DDoS) 攻击是恶意攻击者用来攻击 WordPress 网站的一种方法。 这些攻击的目的很简单。 攻击者将向目标网站发出大量请求,使其崩溃或变得如此缓慢而无用。

通过这样做,攻击者可以阻止合法访问者访问该网站。 它还可能迫使网站所有者在一段时间内增加网络安全费用。

DDoS 攻击的工作原理

DDoS 攻击的目标是淹没目标网站。 但是,来自单个服务器的攻击很容易被阻止。 因此,网络犯罪分子经常使用僵尸网络。 这些是感染了攻击者可以控制的恶意软件的受感染计算机网络。

一旦调查开始,使用僵尸网络也使取证团队更难确定攻击的来源。

DDoS 可能造成的潜在损害

当 DDoS 攻击袭击您的 WordPress 网站时,它可能会造成很大的破坏。 对非商业 WordPress 网站的财务影响可能会更小,但同样具有破坏性。 如果 DDoS 攻击您的网站,您可能会在短时间内无法访问您的网站。

商业网站的风险要大得多,并且可能遭受相当大的损失。 以下是一些潜在的后果;

- 销售损失的直接财务影响

- 攻击后取证产生的高额费用

- 数据泄露的潜在风险

- 负面客户意见可能对品牌造成损害

和更多。

DDoS 攻击的问题在于它们很难缓解。 无论如何,有几种方法可以提高您的 WordPress 网站抵御这些攻击的弹性;

保护您的 WordPress 网站免受 DDoS 攻击

选择可靠的网络主机

任何 WordPress 网站的第一道防线始终是网络托管服务提供商。 许多新用户经常关注网络托管的基础知识。 这包括价格、资源、计划类型以及他们获得的免费赠品。

安全性是一个必不可少但经常被忽视的方面。 一些网络托管服务提供商与 Sucuri 等知名安全品牌合作,以更好地保护他们的网络。 其他人,如 UltaHost,有专门的 VPS DDoS 计划。

如果这让您感到困惑,请不要担心。 由于 WordPress 如此受欢迎,许多主机还提供托管 WordPress 托管选项。 这些特定计划允许您专注于构建和运行您的 WordPress 网站,而服务提供商则处理安全等技术细节。

使用内容交付网络

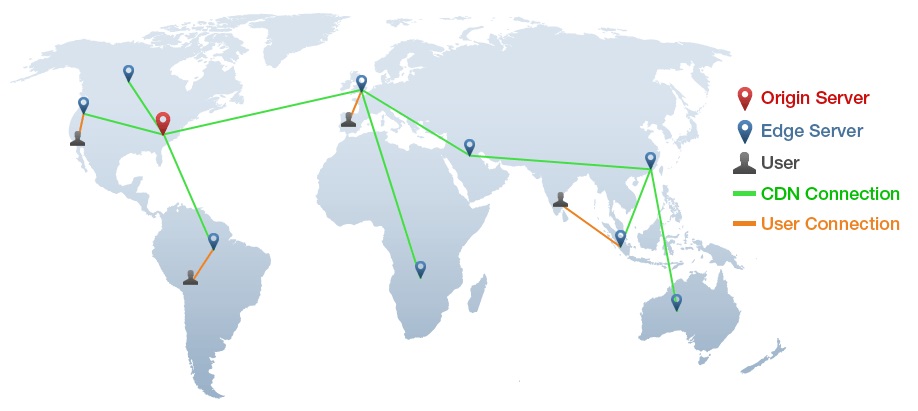

内容交付网络 (CDN) 是分布在全球各地的服务器集合,它们协同工作以快速可靠地交付您网站的静态资产。 目标是确保您的网站快速加载。但是,CDN 还带来了您可能不知道的额外安全优势。 借助全球服务器网络,网站可以通过分配负载来减少潜在的攻击面。 从本质上讲,您是在借用 CDN 服务器来人为地增加您的网站流量处理潜力。

由于此功能,如果攻击者希望 DDoS 攻击成功,他们将需要花费更多的资源。 如果攻击者确定,他们仍然可以攻克使用 CDN 的网站。

虽然大多数 CDN 需要付费订阅,但 Cloudflare 提供了一个免费计划,应该适用于个人和小型企业。 或者,一些 CDN 也有非常实惠的价格,比如 BunnyCDN。

使用 Web 应用程序防火墙

您可以使用的另一个安全功能是 Web 应用程序防火墙 (WAF)。 WAF 是一种位于您的网站和 Internet 之间的软件,可保护其免受恶意用户的侵害。 它通过过滤请求、检查可疑行为以及在潜在危险流量到达您的服务器之前阻止它来实现这一点。

您可以使用 WAF 做很多事情。 除了防止 DDoS 攻击外,它们还可以阻止 SQL 或 XSS 注入,防止 WordPress 网站上的暴力登录尝试等等。 许多 CDN 将包含 WAF 功能——有时是免费的或需要支付少量额外费用。

禁用 XML-RPC Pingback

禁用 XML-RPC Pingbacks 对于减少站点接收的请求数量至关重要。 此功能允许用户通过 pingback 在您的博客或网站上发表评论。 不幸的是,它也经常被 DDoS 攻击者滥用。

为此,请转到“设置”>“讨论”,然后单击“禁用 pings and trackbacks ”。

完成后,向下滚动直到看到XML-RPC Pingbacks 。 单击它旁边的“禁用”并保存更改。

如果在主题的设置页面或插件面板(例如 WordPress 本身)中没有禁用 XML-RPC Pingbacks 的选项,您也可以考虑使用安全插件。 值得考虑的好插件包括 WordFence 或 Sucuri Security。

定期更新 WordPress 以减少漏洞

为了帮助保护您的网站免受 DDoS 攻击,您应该使 WordPress 及其插件、主题和安全插件保持最新。 除了引入新功能外,开发人员经常审查这些应用程序以解决安全漏洞等缺点。

您可以按照以下步骤手动或自动更新 WordPress:

- 登录您的 WordPress 网站帐户

- 单击左侧导航菜单上的仪表板

- 选择更新

- 更新该屏幕上显示的插件

许多虚拟主机还为客户提供通过虚拟主机控制面板自动更新 WordPress 的选项。 要了解更多信息,请咨询您的网络托管服务提供商。

此外,请始终对您选择添加到 WordPress 网站的插件保持谨慎。 并非所有插件的质量都相同。 有些会引入令人讨厌的漏洞或错误,例如将您锁定在 WordPress 管理仪表板之外。

禁用 REST API

WordPress 默认启用 REST API。 此功能是 DDoS 攻击的潜在载体,因为它允许外部用户向您的服务器发出请求。 攻击者可以使用它来淹没站点或导致站点崩溃。

但是,REST API 并不是 WordPress 运行或安全或高效所必需的。 如果禁用,您将不会失去您网站当前拥有的任何功能——它将保持禁用 REST API 之前的状态。

禁用 WordPress REST API 的最佳方法是使用像 Perfmatters 这样的插件。 像这样的插件将允许您使用切换按钮轻松修改一些设置 - 无需编码。

结论

WordPress 是一个伟大的内容创建和管理平台。 但它并不完美,不会保护您免受所有安全威胁。 您需要积极主动地保护您的网站,这就是为什么我们建议使用 Web 应用程序防火墙或其他可以扫描来自外部来源的流量的类似服务的原因。

即使您忽略所有其他选项,良好的网络主机和可靠的 CDN 也是保护您的 WordPress 网站免受 DDoS 攻击所必需的最低限度。