如何保护您的站点免受远程代码执行攻击(5 种方式)

已发表: 2022-05-19如果您运行 WordPress 网站,您可能会意识到许多可能威胁您的业务的安全风险。 例如,远程代码执行 (RCE) 攻击可以利用您的网站漏洞来窃取数据、破坏您的内容或完全接管您的网站。

幸运的是,您可以通过了解这种攻击的来龙去脉来轻松保护您的网站。 有了适当的知识,您就可以采取必要的步骤来保护您的网站免受 RCE 黑客攻击。

在这篇文章中,我们将讨论 RCE 攻击以及它们如何损害您的网站。 然后,我们将讨论保护站点的五种方法,包括使用 Web 应用程序防火墙 (WAF)。 让我们潜入水中!

远程执行攻击概述

RCE 是一种网络攻击,黑客可以在某人的设备上远程执行代码命令。 如果主机在不知情的情况下下载了恶意恶意软件,则可能会发生这些攻击。 然后,黑客可以安装窃取数据的恶意软件并拒绝访问用户文件,直到所有者支付赎金或挖掘加密货币。

此外,一旦攻击者暴露了漏洞,他们就可以完全控制您的信息和设备。 您的客户数据可能会受到损害,您可能会丢失您的网站文件,并且您的声誉可能会永远被破坏。

此外,RCE 攻击正在增加,从 2019 年到 2020 年间最常见的关键漏洞的 7% 上升到 27%。这种增加可能是由于 COVID-19 大流行将许多企业转移到虚拟优先环境。

如何保护您的网站免受远程代码执行攻击(5 种方式)

我们刚刚介绍了 RCE 攻击的危险。 现在,让我们讨论五种保护您的网站免受攻击的方法!

1. 安装 Web 应用程序防火墙

Web 应用程序防火墙 (WAF) 是一种出色的预防工具,可以保护您的站点免受各种安全风险,包括 RCE 攻击。 它监控和过滤 HTTP 流量以阻止可疑方破坏您的防御。 本质上,它充当您的 Web 服务器和传入流量之间的缓冲区。

例如,像 Sucuri WAF 这样的工具可以保护您的网站免受 RCE 攻击,加快您的加载时间,甚至提高您网站的可用性:

除了保护您的站点免受 RCE 攻击外,Sucuri 还可以删除您站点上现有的恶意代码并防止 DDoS 攻击。 根据您的网络主机,您的主机服务可能还带有 WAF 保护。

2. 确保您的软件是最新的

使您的所有网站软件保持最新对于 RCE 预防至关重要。 因此,持续监控您的站点以获取主题、插件和核心 WordPress 软件的新更新至关重要。

WordPress、插件和主题背后的开发人员会定期推出可提高安全性和功能的更新。 因此,尽可能频繁地更新您的站点可以有效地减少 RCE 黑客可能利用的安全风险。

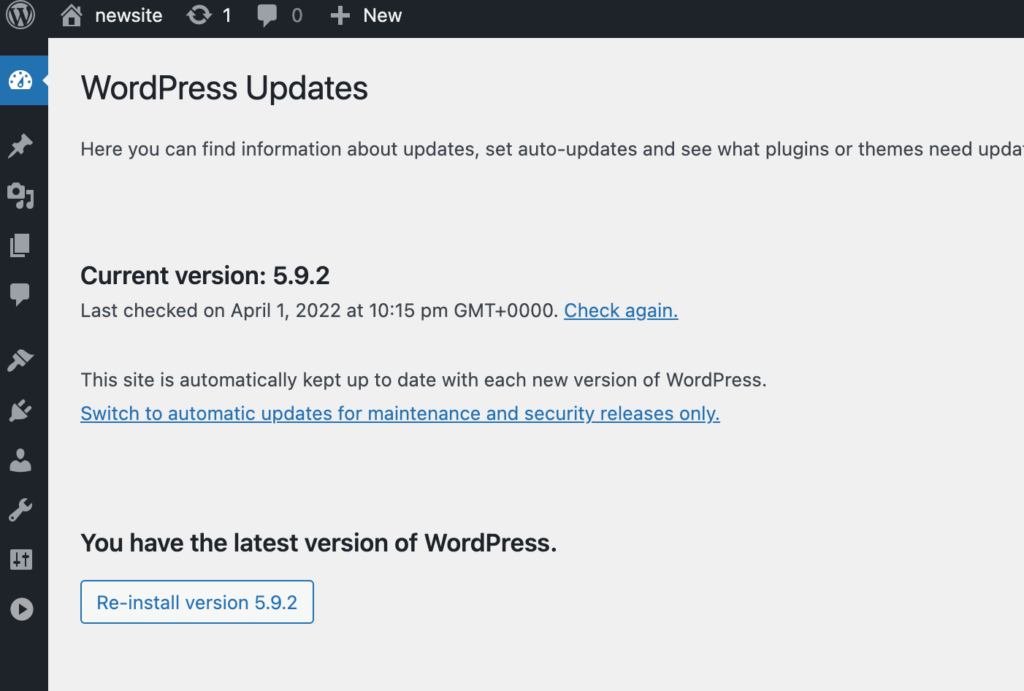

前往 WordPress 仪表板中的仪表板 > 更新以手动更新您的软件。 在这里,您可以查看任何可用的更新并通过单击它们来启用它们:

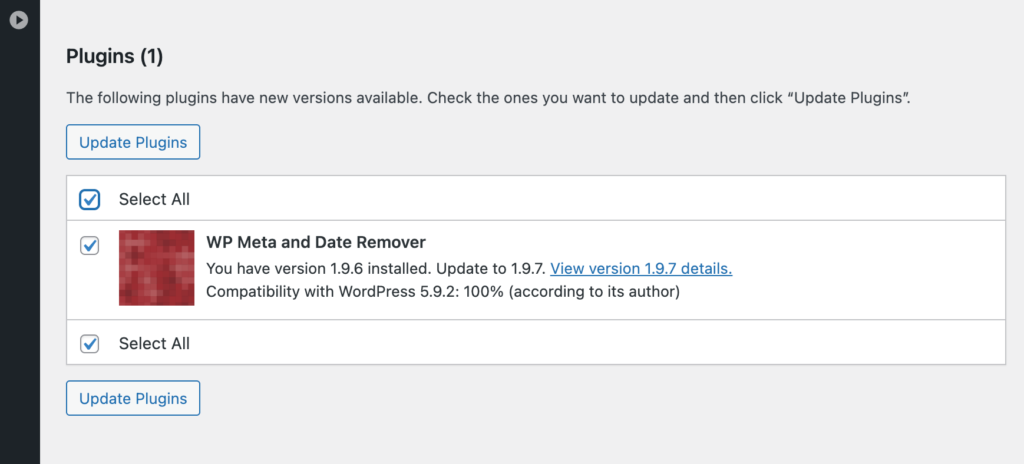

如果您有任何过时的插件,请单击全选并更新插件以获取最新版本:

或者,您可以与托管的 WordPress 托管服务提供商合作。 该公司负责多项幕后任务,例如自动更新、网站安全和性能提升。 选择托管主机可以自动保护您的站点免受 RCE 攻击和其他安全威胁。

例如,WP Engine 是一个可靠的 Web 主机,具有复杂的 WAF、自动更新、每日备份以及对内容交付网络 (CDN) 和 SSL 认证的访问权限:

WP Engine 托管计划起价为每月 23 美元。 该软件包支持一个网站和 25,000 名每月访问者。

3.使用缓冲区溢出保护

缓冲区在不同位置之间传输数据时将数据保存在内存存储区域中。 当数据量超过缓冲区的容量时,就会发生溢出。 发生这种情况时,数据写入程序开始覆盖其他内存位置。

如果存在缓冲区溢出,它可以使利用者覆盖您软件的内存。 他们可以添加恶意代码并实施 RCE 攻击。 因此,保护您的站点免受缓冲区溢出对于防止 RCE 威胁至关重要。

幸运的是,缓冲区溢出保护通常内置在 WordPress 的大多数主题代码库中。 C/C++ 等语言可能没有缓冲区溢出保护,但 Javascript、PERL 和 C# 有。

因此,我们还建议您在开发站点时遵循编码最佳实践以防止缓冲区溢出。

4.限制用户访问权限

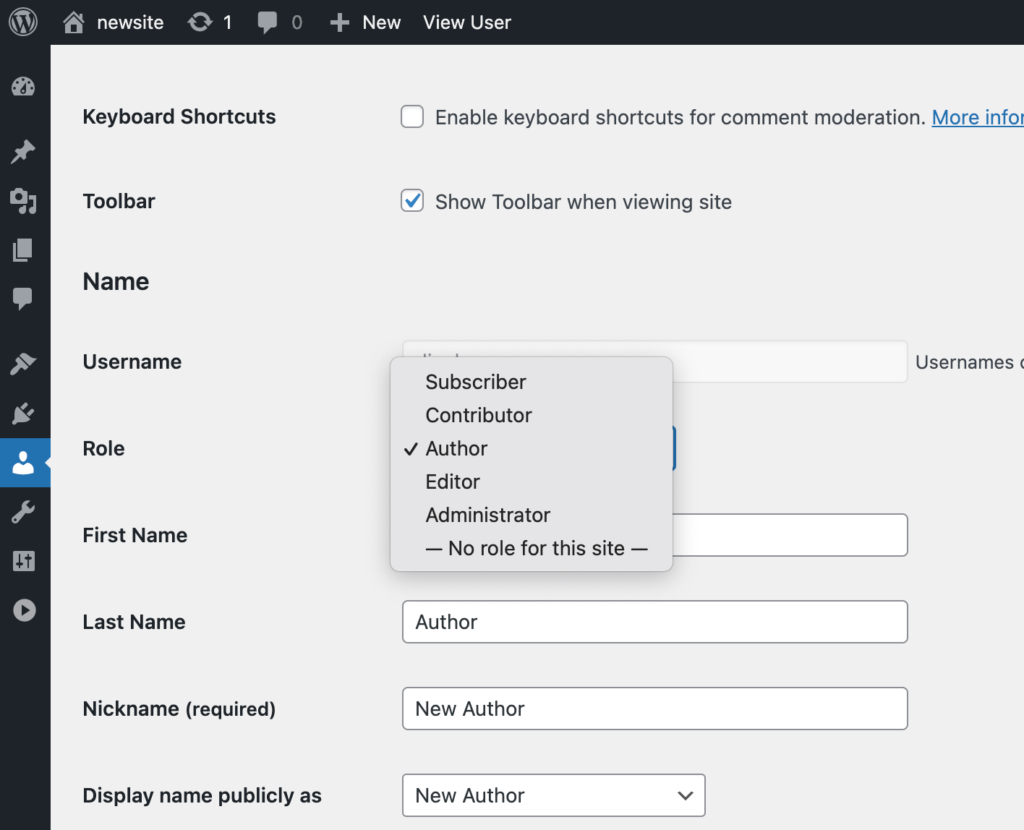

在 WordPress 中,您可以为用户分配多个不同的权限。 例如,有管理员、编辑、作者、贡献者和订阅者。 每种用户类型都有不同的权限,只有管理员可以直接编辑代码。

通过确保每个用户仅具有完成工作所需的访问级别,如果黑客渗透其中一个用户角色,您的站点将不会受到完全破坏。

例如,如果您的博客上有自由撰稿人,请考虑将他们分配为编辑、作者或贡献者,具体取决于他们的角色。

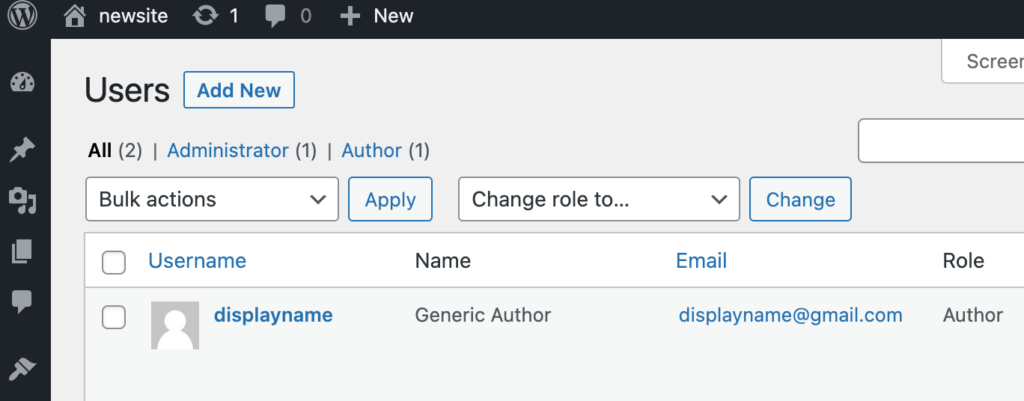

导航到 WordPress 仪表板中的用户 > 所有用户以编辑用户角色。 然后,单击要修改的用户下的编辑:

然后,向下滚动到角色并从下拉菜单中为用户选择合适的角色:

作为一般规则,除非您希望他们拥有对您的站点及其代码的完全访问权限,否则不要授予任何人管理员角色。

5.使用入侵检测软件

入侵检测软件 (IDS) 会扫描您网站的入站和出站流量,并在检测到可疑活动时通知您。 通过这些通知,您将知道何时以及是否需要对 RCE 攻击采取主动措施。

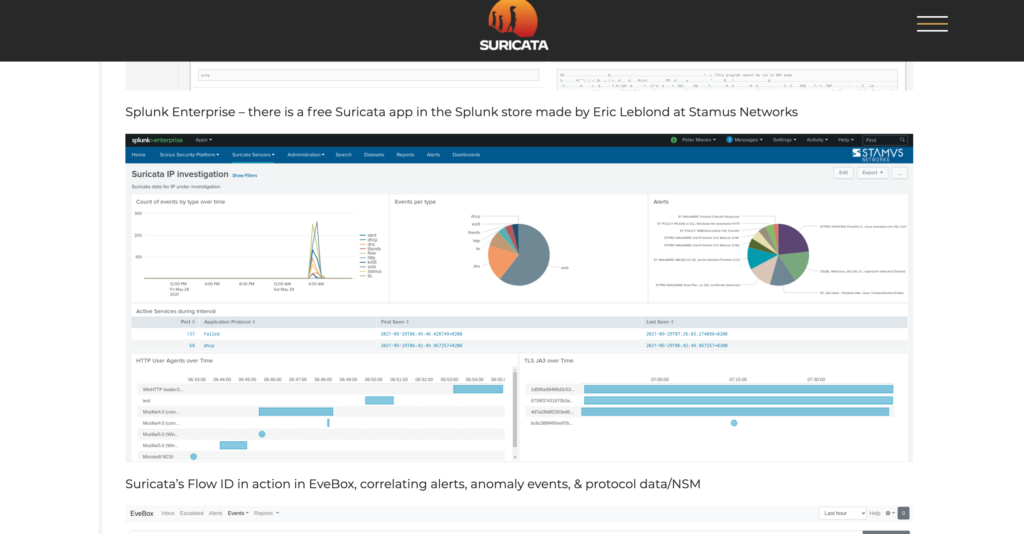

Suricata 是一个免费的开源 IDS 工具示例,它可以在您的网络收到可疑请求时提醒您:

除了入侵检测,Suricata 还提供以下服务:

- TLS/SSL 日志记录和分析

- HTTP 日志记录

- DNS 日志记录

Suricata 还为用户提供完整的分析控制面板、每种类型的事件、警报和 HTTP 用户代理。

结论

作为 WordPress 网站所有者,让您的安全保持最新是一项必不可少的任务。 如果黑客可以访问您的网站并窃取客户数据,您可能会面临严厉的法律和经济处罚。 但是,您可以通过采取简单的预防措施来阻止常见的网络攻击,例如远程代码执行 (RCE)。

在这篇文章中,我们讨论了五种保护您的网站免受 RCE 攻击的方法:

- 安装 Web 应用程序防火墙 (WAF)。

- 确保更新您网站的软件以降低安全风险。

- 确保您的网站免受缓冲区溢出。

- 限制用户的访问权限。

- 利用入侵检测软件 (IDS)。

您对远程代码执行攻击以及如何防范它们还有其他问题吗? 在下面的评论部分让我们知道!