如何刪除“前面有欺騙性站點”警告? - 醫療保健

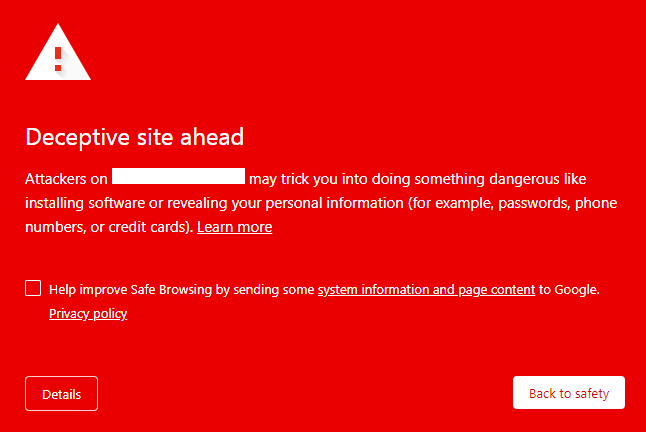

已發表: 2023-04-19大紅色屏幕出現在您的 google chrome 瀏覽器上。 您網站地址欄附近的警告顯示“危險”。 這些都是你的網站被谷歌列入黑名單的跡象,因為你的網站被黑了,具有欺騙性。

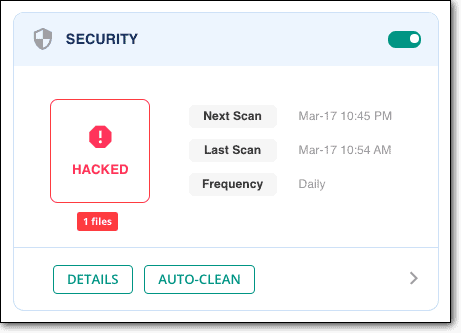

要做的第一件事是掃描您的網站以 100% 確定黑客入侵。

欺騙性網站警告是 Google 向訪問者發出有關您的 WordPress 網站的警告,因為惡意軟件已使您的網站對他們訪問來說很危險。 這是一個嚴重的情況,因為惡意軟件會給您的網站造成相當大的損失。

我們將與您保持一致:為您的 WordPress 網站顯示Deceptive Site Ahead警告是不好的。 但是,它可以修復。 我們將在本文中向您展示如何修復 google chrome 欺騙性網站。

TL;DR要刪除 Deceptive Site Ahead 警告,您首先需要從您的網站中刪除惡意軟件。 使用 MalCare 立即清理您的網站,然後從 Google Search Console 提交審核請求。 在 1-3 天內,Google 將更新狀態,並從您的網站上刪除警告。

什麼是 Deceptive Site Ahead 警告?

Deceptive Site Ahead 警告非常簡單,谷歌告訴其訪問者他們將要訪問的網站是不安全的。 這通常意味著該網站有惡意軟件或欺騙性內容,並被用於網絡釣魚攻擊。 這可能會導致訪問者接觸到垃圾郵件頁面、不適當或不安全的內容,甚至成為從他們那裡收集信用卡信息的幌子。

這是一個 Google 安全瀏覽警告,當訪問者從 Google chrome 搜索結果點擊進入一個被黑的 WordPress 網站時會出現。 在有人點擊進入網站之前,它可能會顯示為一個大紅屏(有時也稱為死亡紅屏),或者在地址欄中顯示為“危險”警告。

欺騙性網站提前警告不僅限於谷歌或 Chrome,因為所有其他瀏覽器也使用相同的黑名單來保護他們的用戶。 這意味著無論您的用戶使用的是 Internet Explorer、Safari、Firefox 還是 Opera,他們都會看到此警告的某些變體。

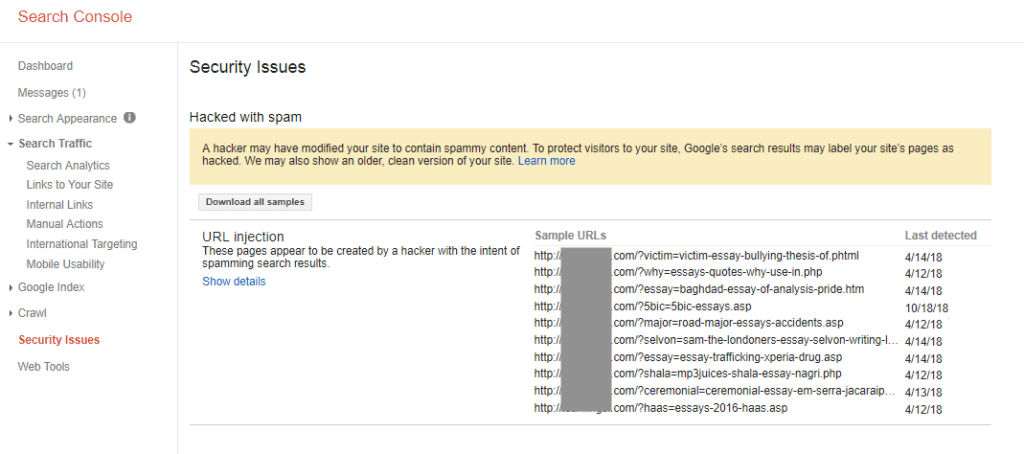

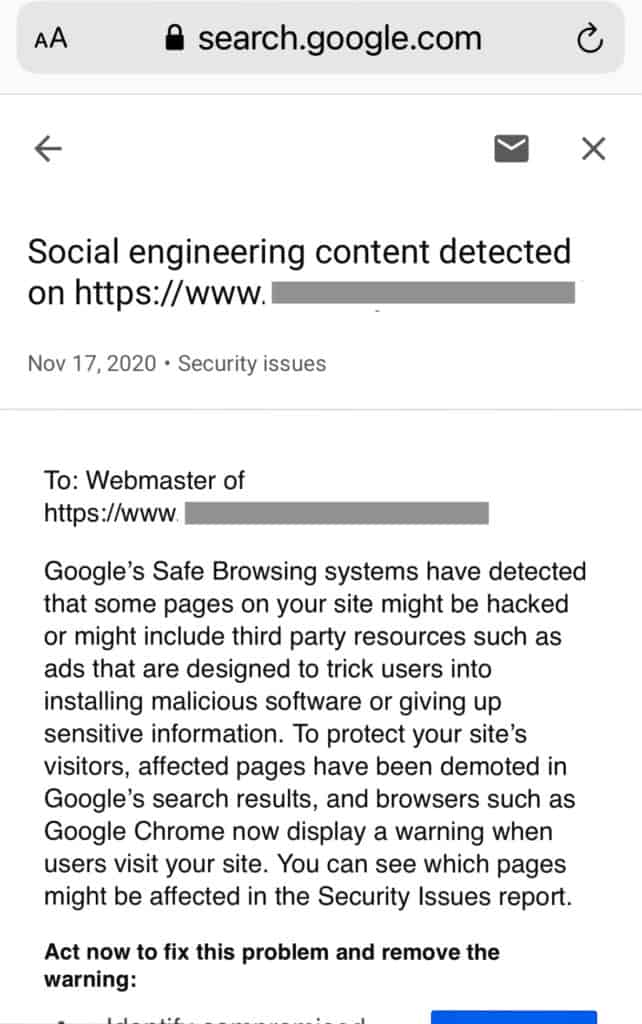

如果您的網站使用 Google Search Console,您還會在“安全問題”選項卡中看到標記的警告。 Search Console 也會向您發送電子郵件,以便您優先解決這些問題。

要檢查您的網站是否在黑名單中,請查看透明度報告。

為什麼您的網站上會出現欺騙性網站警告?

Deceptive Site Ahead 警告是您的 WordPress 網站已被黑客入侵的明確標誌。 事實上,在大多數情況下,如果一個網站被谷歌標記過,它至少已經被黑了幾天。

此外,chrome 欺騙性 Site Ahead 警告只是 Google 的警告之一。 您的網站可能包含插件漏洞或不遵守良好的 WordPress 安全實踐,例如使用 HTTP 而不是 HTTPS。 在這些情況下,Google 可能會將您的網站標記為“不安全”或“此網站可能會損害您的計算機”。

所有這些都不利於您的網站及其 SEO 排名。 但是,如果黑客未被發現,情況會更糟。 我們將在本文後面詳細討論黑客的影響。 現在,我們想專注於手頭的惡意軟件問題。

如何從您的網站中刪除惡意軟件感染?

要消除 Deceptive Site Ahead 警告,您需要首先刪除導致警告的惡意軟件感染。 我們在下面詳細介紹了刪除惡意軟件的步驟,但讓我們先快速了解一下。 這是一個 3 步過程:

- 掃描您的網站以查找惡意軟件

- 清除您網站上的惡意軟件

- 通過向谷歌提交審查請求來刪除欺騙性網站提前消息

重要的事情要記住

在開始之前,您需要記住一些事項。

- 快速行動:除了惡意軟件對您的網站造成嚴重破壞外,谷歌還會跟踪人們採取多長時間來解決其網站上的安全問題。 現在不是拖延的時候。

- 刪除惡意軟件很困難:對於大多數人來說,無論如何。 如果您是 WordPress 專家,則可以無視我們的警告。 但是我們已經看到太多由於惡意軟件刪除嘗試失敗而損壞的網站,不得不將壞消息告訴網站管理員真是太糟糕了。

- 您還需要解決根本問題:由於漏洞或後門,黑客能夠感染您的網站。 儘管他們可以通過其他方式訪問您的網站,但超過 90% 的黑客攻擊都是由於漏洞造成的。 如果您擺脫了惡意軟件,但沒有擺脫漏洞,感染將再次發生。

- 那裡有一些不好的建議:很多人帶著損壞的網站來找我們,因為他們在網上閱讀了有關修復的信息。 壞建議並非故意惡意,但弊大於利。

事不宜遲,讓我們開始保護您的網站免受黑客攻擊。

1.掃描您的網站以查找惡意軟件

您需要做的第一件事是掃描您的網站以查找惡意軟件。 是的,您知道您的網站已經被黑客入侵,但深度掃描將檢查所有文件、文件夾和數據庫是否存在惡意軟件、欺騙性內容和漏洞。 正如我們之前所說,清除惡意軟件是不夠的; 您需要首先擺脫允許它出現的潛在問題。

有幾種方法可以掃描您的網站,我們將分別討論每種方法。

- 深度掃描您的網站 [推薦]:要檢查 WordPress 網站數據庫中的每個文件、文件夾和條目,您需要安裝 WordPress 安全插件並運行掃描。 深度掃描將找出每一行惡意軟件和每一個可疑的已更改變量。 安裝 MalCare,並在 5 分鐘內獲得掃描結果。

- 使用在線掃描儀:如果您想在不安裝安全插件的情況下掃描您的網站,您可以使用像 Sucuri Sitecheck 這樣的在線掃描儀。 這種類型的掃描儀將掃描您網站的所有公開可見代碼。 這是診斷的良好開端,因為前端掃描器會在帖子和頁面中標記惡意軟件。

但是,它在掃描 WordPress 核心文件(例如 wp-config 文件)時存在不足。 惡意軟件並不總是方便地粘附在公開可見的代碼區域,因此這充其量只是一種折衷措施。 - 手動掃描:除了明顯的人為錯誤原因外,我們不建議任何人手動掃描(或就此清理)他們的網站還有很多很多原因。 對於大型網站,這是一項艱鉅的任務,並且很容易導致大量惡意軟件在不被注意的情況下逃逸。

在您的網站中查找惡意軟件的最佳方法是使用 MalCare 等安全插件對其進行掃描。 您將對感染做出決定性評估,並可以繼續清理惡意軟件。

用於檢查惡意軟件的其他診斷

如果您使用非 MalCare 的安全插件來掃描您的網站,您可能會遇到誤報。 眾所周知,WordFence 和 iThemes 等其他插件因其掃描機製而將無害的自定義代碼標記為惡意軟件。

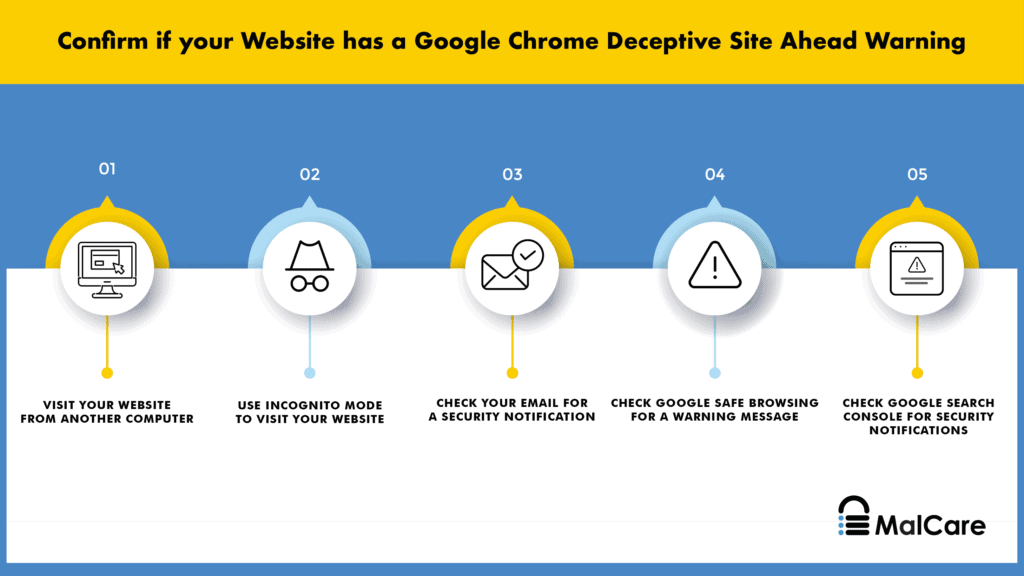

雖然 Deceptive Site Ahead 錯誤消息足以表明存在惡意軟件,但您可以使用以下方法自行測試是否感染了惡意軟件。

- 從隱身瀏覽器或另一台計算機訪問您的網站,因為黑客可以從管理員那裡隱藏惡意軟件

- 檢查在 Google 上編入索引的頁面數。 如果您的網站中插入了垃圾網頁,您會看到搜索結果的數字不匹配。 例如,如果您的網站有大約 10 個頁面,您應該會看到更多或更少的頁面。 超過 100 甚至 1000 的超大數字是垃圾頁面的良好指標。

- 查找異常的用戶活動日誌,這可能表明黑客已使用用戶帳戶未經授權訪問您的網站。 它可以是受感染的用戶,也可以是幽靈用戶,顯示該帳戶的異常活動。 更改用戶權限、對帖子和頁面進行一系列更改或創建新頁面都是很好的指標。

- 檢查分析數據中的奇怪趨勢,例如流量峰值。 如果您正在舉辦營銷活動或廣告,那麼這些峰值可能是有道理的,否則它們可能是惡意軟件的徵兆。

此外,由於 Deceptive Site Ahead 警告,您的網站的訪問量也會受到影響。 訪問您網站的人越少,訪問量就越少,您也會看到參與度指標相應下降。 - 查找 Google Search Console 警告。 谷歌試圖警告其用戶,以促進安全的瀏覽體驗。 即使您沒有搜索控制台帳戶,您仍然可以檢查 Google 是否為您的網站發出“不安全”警告。

- 如果您沒有更新已安裝的插件和主題,則進行漏洞檢查。 如果您有舊版本的插件和主題,則可能存在惡意軟件的入口點。 如果您的儀表板在已安裝的插件或主題旁邊有一個“立即更新”標誌,則表示最近在這些特定插件或主題中發現了漏洞。

- 刪除無效的插件和主題。 很想免費獲得高級插件或主題,但總有一個隱藏的議程。 天下沒有免費的午餐。 高級插件和主題有破解的許可證,這意味著原始開發人員將無法通過更新來支持它。 這就是無效軟件的良性一面。 該軟件通常內置後門和惡意軟件,因此黑客可以在安裝後訪問您的網站。

2. 從您的網站清除惡意軟件

好的,我們現在進入戰鬥模式。 這就是事情變得棘手的地方,具體取決於您從網站中刪除惡意軟件所採用的途徑。 有 3 種方法可以從 WordPress 網站中清除導致欺騙性網站的惡意軟件,我們將按照從最有效到最無效的順序分別討論它們:

- 使用安全插件刪除惡意軟件

- 聘請安全專家來清理您的網站

- 手動清理您的網站

最重要的是快速清理您的網站。 每當您將惡意軟件留在您的網站上時,損失就會越來越嚴重。 在某些情況下,它們會呈指數級惡化。

選項 1:使用安全插件從您的網站中刪除惡意軟件

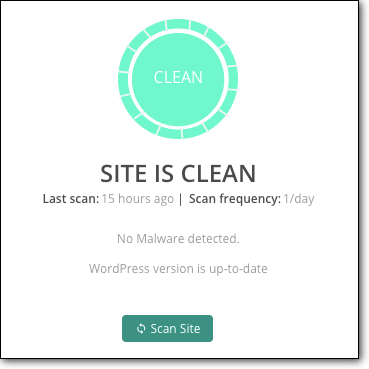

我們建議您使用 MalCare 從您的網站中刪除惡意軟件。 它是適用於您的 WordPress 網站的一流安全插件,因為它將通過外科手術從您的網站文件及其數據庫中刪除黑客。 在 MalCare 清理結束時,您的網站和數據將完好無損。

要使用 MalCare,您需要做的就是:

- 在您的網站上安裝 MalCare

- 從儀表板掃描您的網站

- 提示清除惡意軟件時自動清理

就是這樣。 清理需要幾分鐘才能完成,您的網站再次煥然一新。 如果您使用 MalCare 掃描您的網站,那麼您需要做的就是立即升級到清潔。

安裝 MalCare 後,它會每天掃描您的網站是否存在威脅,並保護您的網站免受機器人和黑客攻擊。 使用 MalCare,您還將獲得一個強大的 Web 應用程序防火牆,它將幫助您過濾掉來自國家或設備的惡意流量,以及一個您可以從中輕鬆管理您的網站的儀表板。

如果您無法訪問您的網站,如何使用 MalCare ?

當您的網站遭到黑客攻擊時,您常常會感覺每一扇門都在您面前關上了。 谷歌已經用前面的欺騙性網站標記了你的網站,你現在可能根本無法訪問你的網站。 如果黑客通過重定向攻擊感染了您的網站,或者網絡託管服務商暫停了您的帳戶,就會發生這種情況。 無論哪種方式,您都無法訪問 wp-admin 來安裝安全插件。

儘管如此,一切都沒有丟失。 與我們聯繫或給我們發送電子郵件至 support [at] malcare [dot] com,我們將指導您完成後續步驟。 我們也將引導您完成讓您的網站解除暫停的過程。

選項 2:聘請 WordPress 安全專家

如果您選擇不安裝安全插件,請使用 WordPress 安全專家路線清除您網站上的惡意軟件和欺騙性內容。 雖然我們無法評價其他安全專家的功效,但我們希望他們能加入 WordPress 網站安全領域,從而能夠提供可行的解決方案。

我們的經驗是,真正有效的安全專家的費用高得令人望而卻步; 這是有道理的,因為他們所做的是難以置信的技術和困難。 我們應該知道,因為我們在 MalCare 有一個團隊。 唯一的區別是我們的專家服務可通過我們的安全插件免費獲得。

選項 3:手動清理網站

我們已經為客戶清理了數以千計的網站,即便如此我們也不建議手動清理。 這是一個充滿風險的充滿風險的過程,成功的可能性很小——除非你是一個真正的 WordPress 安全專家。 (在這種情況下,您不需要閱讀本文。)

如果您要自行處理惡意軟件,我們將竭盡所能為您提供幫助。 我們不能保證您一定會成功,因為每個 hack 都可能非常不同,並且沒有一刀切的方法。

要開始此過程,您需要了解以下內容:

- WordPress 文件結構及其工作原理:哪些文件很重要,它們如何相互協作,如何安裝主題和插件,它們如何工作。

- 編程:腳本的作用是什麼? 他們如何相互作用? 他們到底在做什麼? 您看到的額外代碼是自定義代碼還是惡意軟件?

- 後端工具:熟悉 cPanel、SFTP、文件管理器、phpMyAdmin 以及您的虛擬主機帳戶中的所有其他工具。

如果您完全不熟悉上述任何一項,我們建議您就此打住並使用 MalCare 進行清理。 我們之前提到過時間很重要,現在不是為了對付黑客而熟練使用這些工具的時候。

A。 訪問您的網站

如果您的虛擬主機暫停了您的帳戶,那麼這是第一步。 否則,跳到下一個。

聯繫虛擬主機支持,讓他們將您的 IP 列入白名單以進行清理。 他們會在運行掃描後阻止您的網站,因此也詢問這些結果。 結果將為清理惡意軟件提供一個起點。

b. 備份您的網站

這是清理中的關鍵步驟:請備份您的網站。 手動清理可能會非常迅速地進行,而備份是唯一可以挽救局面的方法。 即使是帶有惡意軟件的網站也比沒有網站好。

如果您的虛擬主機在您的網站上檢測到惡意軟件,他們也可能會在沒有警告的情況下將其刪除。 當然,這取決於所討論的虛擬主機,但最好謹慎行事。

要進行備份,請使用 BlogVault。 有 7 天的免費試用期可以幫助您入門,設置完成後,它會定期自動備份您的網站。 即使您的網絡託管服務商關閉了您的網站,您仍然會有網站備份,因為 BlogVault 備份存儲在外部服務器上。 另外,備份插件總是比依賴手動備份和恢復更好的選擇。

C。 從存儲庫中再次下載 WordPress 核心、插件和主題

我們不知道惡意軟件可能隱藏在哪裡,所以幸運的是,您可以毫無問題地完全更換一些東西。 記下您網站上安裝的版本,然後下載這些版本。 較舊或較新的版本可能具有不同的代碼,並且可能會在以後導致您的網站出現兼容性問題。

下載並解壓縮後,將全新安裝的文件和文件夾與您網站上的文件和文件夾進行比較。 這是一個手動完成的繁瑣過程,因此您可以使用在線差異檢查器來突出差異。 它仍然會很乏味,但會快一些。

請注意:您網站上的自定義代碼不是惡意軟件。 網頁設計師有時需要更改官方代碼以創建正確的網站體驗。 差異可能是由於這個原因造成的。

順便說一句,大多數安全插件(MalCare 除外)都使用這種文件匹配技術來發現惡意軟件。 它可能被證明是無效的,尤其是在自定義代碼的情況下。

在任何情況下,記下所有差異,並將文件放在一邊。 此時,不要刪除任何內容。

d. 檢查假插件

由於您現在手邊有一個插件和主題列表,您可以檢查它們是否是假插件。 您不會在 WordPress 存儲庫中找到可下載的假插件,而且插件文件夾通常包含很少的文件,有時只有一個文件。 假插件也不遵循 WordPress 插件的典型命名約定。

如果您使用的是無效軟件,您可以放心,這可能是您的網站最初被黑的原因。 Nulled 插件和主題因其低廉的價格而具有吸引力,但成本很高。 黑客至少會在代碼中註入惡意軟件或後門程序,然後等待人們安裝它們,從而為他們的邪惡活動鋪平道路。

e. 重新安裝 WordPress 核心

現在您已經完成全新安裝,是時候開始替換文件和文件夾了。 我們建議這樣做的原因是因為全新安裝會處理加載到您網站文件目錄中的惡意軟件。

然而,這種方法也並非沒有風險。 安裝或恢復也可能會失敗,因此請備份您的網站以防萬一。

登錄您的虛擬主機帳戶的 cPanel,並使用文件管理器工具訪問您的網站文件。 完全替換以下文件夾:

/wp-admin

/wp-包括

幸運的是,這 2 個文件夾僅包含核心 WordPress 文件,即使在版本之間也很少更改。 您的內容和配置存儲在別處,因此它們不會受到影響。 事實上,這些文件夾應該與全新安裝的對應文件夾沒有區別。

接下來,在這些關鍵文件中尋找奇怪的代碼:

索引.php

wp-config.php

wp-設置.php

wp-load.php

.htaccess

我們意識到“奇怪的代碼”不是一個容易遵循的指令,但惡意軟件可以有多種形式。 我們建議查找全新安裝中不存在的腳本,並仔細檢查它們。 僅僅因為它們不在乾淨安裝中並不能使它們成為惡意軟件,但它是一個很好的起點。

如果您選擇瀏覽這些文件,請格外小心。 一個小的改變就可以讓你的網站完全癱瘓。 在那之後檢索是一項艱鉅的任務。

接下來,/wp-uploads 根本不應該有任何 PHP 文件(如 wp-tmp.php 的文件)。 刪除您在該文件夾中找到的任何內容。

不幸的是,我們目前無法提供更具體的建議。 正如我們之前所說,惡意軟件可以看起來像任何東西。 我們已經看到被黑客入侵的圖像文件和圖標文件,所有這些文件乍一看都完全無害。

如果您認為整個文件都是惡意軟件,請隔離文件而不是將其刪除。 這意味著,您將文件擴展名更改為不可執行的內容:例如將 php 更改為 pho。

如果您懷疑某些代碼是惡意的,請嘗試將其刪除以查看會發生什麼。 如果您的網站出現故障,您可以使用備份中的相同文件替換該文件。

F。 清理插件和主題文件夾

接下來要清理的是包含所有插件和主題文件的 /wp-content 文件夾。 重複您剛剛對核心 WordPress 文件執行的相同過程,仔細比較代碼以查找更改和添加。

同樣,我們要提醒您不要草草刪除任何不同的內容。 如果您更改了設置和配置,您應該會在代碼中看到一些變化。 但是,如果您願意完全清除自定義設置,那麼清除隱藏在這些文件中的惡意軟件的最快方法就是完全替換插件和主題文件。

根據我們的經驗,管理員不願意丟失任何自定義設置,考慮到所涉及的工作,這是一個公平的立場。

在清除惡意軟件時,了解代碼在網站上的運行方式很有幫助。 惡意軟件腳本可能完全無害,直到另一個文件執行它們。 第二個文件看起來也完全無害。 某些惡意軟件的這種鎖和鑰匙機制也使其難以被發現。

如果您的網站有很多插件和主題,無論是否處於活動狀態,這個步驟可能需要一組搜索者幾天才能完成。 為了節省時間,檢查活動主題的以下文件中是否存在惡意軟件:

標題.php

頁腳.php

函數.php

在上一節中,我們提到在已安裝的插件中查找漏洞。 從這些插件開始,然後完成列表。 不要停止尋找,即使您認為已經在列表中發現了惡意軟件。 惡意軟件可以同時存在於所有文件中,因此您必須檢查所有內容。

G。 從數據庫中清除惡意軟件

從 phpMyAdmin 或從您的備份中下載您的網站數據庫。 檢查每個表中的意外腳本。 從帖子和頁面開始,因為這些是最典型的目標並從那裡開始工作。

在重定向黑客攻擊的情況下,惡意軟件會感染每一個帖子和頁面。 因此,如果您在一個帖子和頁面中找到了惡意軟件腳本,您可以使用 SQL 查詢在其他帖子和頁面中找到相同的腳本並將其清除。 不過,我們之前的警告仍然適用:不要中途停下來。

如果您的網站是電子商務網站,您需要特別小心。 您的數據庫將包含關鍵用戶和訂單信息,因此請 100% 確定您只是在刪除惡意軟件。

H。 刪除所有後門

清除感染後,就該關閉入口點了。 這些可能是插件和主題中的漏洞,您需要稍後通過更新它們來解決這些漏洞。 但是,在此之前,您需要檢查後門。

後門是進入您網站的秘密通道,如果它們仍然存在,您的網站肯定會再次受到感染。 不幸的是,就像惡意軟件一樣,後門幾乎無處不在。

嘗試尋找像這樣的功能:

評估

base64_解碼

gzinflate

preg_replace

str_rot13

此代碼並不意味著它們是後門,因為此代碼有合法用途。 但它可能是,所以值得一試。 不過,在刪除它們之前,請徹底分析它們以確定它們的作用。

我。 重新上傳清理後的文件

一旦你有了一個乾淨的網站,你就必須恢復它。 首先,您需要刪除現有的文件和數據庫,然後上傳清理後的副本。 登錄到 cPanel 並使用文件管理器和 phpMyAdmin 來執行此操作。 或者,您可以使用 SFTP 來管理恢復過程。

j. 清除緩存

清空 WordPress 緩存,以便訪問者的瀏覽器加載您網站的清理版本,而不是舊的被黑版本。

k. 使用安全掃描器確認惡意軟件確實消失了

這基本上是檢查一切是否按計劃進行,並且您確實已成功清除惡意軟件。 使用與掃描部分相同的掃描儀進行確認。

為什麼您應該避免手動清理被黑的 WordPress 網站?

黑客攻擊就像感染,您會在整篇文章中看到我們用這些術語來指代惡意軟件。 如果你有感染,你會想去看專科醫生進行切除。 您不會試圖找到系統中的每個感染實例,然後將其一一刪除。

這聽起來可能很戲劇化,但網站對於運營網站的人來說至關重要。 它們可以成為您業務的基石,不應掉以輕心。 即使是個人博客也需要花費時間。

手動清理經常出錯,整個網站都丟失了。 在那之後把它們帶回來很困難,除非你有一個備份開始。 這就是為什麼我們一開始就如此強調備份。

甚至 WordPress 安全專家也使用工具來查找惡意軟件,因為這樣做更好。 安全插件是一種工具,您可以在沒有專家的情況下使用它來使您的網站擺脫惡意軟件的束縛。

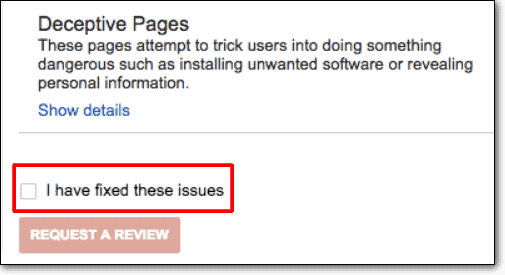

通過向 Google 提交審核請求提前刪除欺騙性網站

此時,Deceptive Site Ahead 警告仍然存在,即使惡意軟件已被刪除。 這是因為 Google 尚未掃描您新清理的網站。 他們最終會這樣做,但無法確定這需要多長時間,因此您需要採取措施提前繞過欺騙性站點。

警告:在向 Google 提交審查請求之前,您需要 100% 確定您的網站上沒有任何惡意軟件痕跡。 如果您的網站仍然受到感染,Google 將拒絕您修復來自 WordPress 網站的欺騙性網站提前警告消息的請求。 被谷歌拒絕太多次,谷歌會將你標記為“重複違規者”,你將無法在 30 天內請求審核。

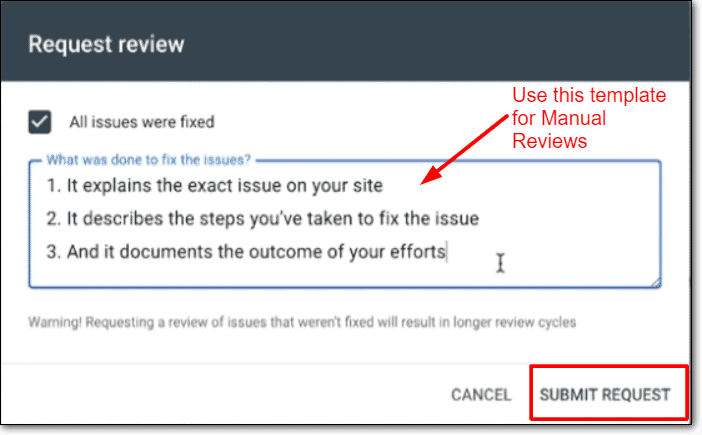

請求審查是一個簡單的過程,每個請求都由他們的團隊手動審查。

- 登錄到谷歌搜索控制台

- 找到“安全問題”選項卡,然後向下滾動到底部

- 單擊“請求評論”按鈕

- 在表格中填寫解決安全問題所採取步驟的所有相關信息

- 提交請求

審核請求需要幾天時間才能解決,不幸的是,在此期間,Chrome Deceptive Site Ahead 警告將一直存在。 這無法幫助也無法加速。 向谷歌發送過多的審查請求也是一種不好的做法,如果他們阻止你作為屢犯者,這種策略會適得其反。

這裡的關鍵是要有耐心,等待請求結果。

如果您的網站是乾淨的,但審核請求仍然失敗怎麼辦?

我們經常收到關於此問題的電子郵件,稱他們乾淨的網站被標記為包含欺騙性內容。 這通常是由兩種情況引起的:

- 如果管理員使用另一個插件來清理他們的網站,或者嘗試手動清理,一些惡意軟件就會被遺忘。 所以清理是失敗的,谷歌檢測到它是這樣的。

- 如果清理成功,則可能會有小的殘留物(例如導致警報的錯誤鏈接)。

谷歌安全瀏覽很少顯示誤報,但如果他們這樣做是因為他們的工具正在掃描網站的緩存版本。 清除網站緩存,並再次掃描以確保惡意軟件已完全消失。 然後您可以請求再次審核。

如何防止 Deceptive Site Ahead 錯誤消息再次出現?

保護您的網站免受惡意軟件的侵害,並且您的網站永遠不會再出現欺騙性網站提前消息的情況。 這聽起來可能很簡單,但在不斷變化的威脅環境中保護您的網站,沒有幫助,可不是鬧著玩的。

您可以採取以下步驟來防止再次感染,並保護您的網站、數據和訪問者免受傷害:

- 安裝像 MalCare 這樣的安全插件,這是一種掃描、清理和保護您的網站的一體化解決方案

- 實施強密碼策略,例如要求定期更改

- 定期審查用戶帳戶,只授予所需的最低權限

- 從知名開發商那裡選擇好的插件和主題; 絕對沒有作廢的軟件

- 安裝 SSL以加密從您的網站返回和返回的通信

- 定期更新所有內容,尤其是修補安全漏洞的更新

- 投資保險備份

- 只需快速點擊幾下即可實施 WordPress 強化措施。

網站安全是一個持續的過程,因為惡意軟件不斷變化。 一個好的安全插件是一個好的安全策略中不可協商的一部分,從長遠來看,它將對你有利。

為什麼 Google 標記危險網站?

Google 安全瀏覽是 Google 為其搜索用戶提供的一項功能,以便他們可以擁有安全的瀏覽體驗(顧名思義)。 因此,Google 希望其用戶遠離欺騙性內容、垃圾內容、惡意代碼和危險站點。

危險瀏覽體驗的一個示例是,黑客可以在網站中插入欺騙性內容,以誘使訪問者共享敏感信息,例如密碼或信用卡詳細信息。 這被稱為網絡釣魚,是一種社會工程攻擊。

Google 安全瀏覽還可以防止用戶訪問包含有害下載內容的網站。 如果黑客下載該內容,他們還可以使用您的網站感染許多用戶設備。

黑客和惡意軟件是一種危險的威脅,許多人和企業因其邪惡的活動而蒙受損失。 Google 和許多其他負責任的公司希望保護 Internet 上的用戶,而安全瀏覽是實現這一目標的一種方式。

是什麼導致 Google Chrome Deceptive Site Ahead 出現在網站上?

受惡意軟件感染的網站用於將病毒、鍵盤記錄程序和特洛伊木馬程序傳播到其他設備。 它們還可用於促進其他黑客攻擊和惡意攻擊。 最終,它們被用來竊取關鍵數據,例如登錄憑據和財務信息。

這些是我們看到的一些典型的感染,它們會觸發欺騙性網站提前警告:

- 網絡釣魚是一種社會工程攻擊,這意味著黑客已經建立了一個看似官方的網頁來欺騙用戶自願放棄他們的信息,如他們的信用卡號碼、電話號碼和電子郵件。 這是網站被標記為具有欺騙性的最大原因,儘管 Google 安全瀏覽有專門用於標記釣魚網站的警告。

- 嵌入的社會工程內容可以促進惡意鏈接和非法業務。 他們還可以將您的網絡用戶重定向到惡意網站。 通常,這種嵌入的內容對管理員是隱藏的,因此只有訪問者才能看到它們。

- WordPress XSS 攻擊可以利用您網站、插件和主題中的漏洞將惡意 JavaScript 插入您的前端或後端代碼。

- SQL 注入攻擊可用於滲透、修改和破壞網站的數據庫。 它還可用於將整個數據庫的副本發送給黑客。

- SSL 證書安裝不正確有時會導致顯示警告,因為您的網站現在有效地顯示了來自 2 個不同網站的內容:HTTPS 網站和 HTTP 網站。 這通常稱為混合內容警告,因為 Google 將 HTTP 和 HTTPS 網站視為單獨的實體。

除了惡意軟件感染外,如果您的“第三方服務標籤不充分”,谷歌還會標記您的網站。 這意味著,如果您代表其他實體運營網站,但您沒有在您的網站上明確指出,您的內容可能會被視為具有欺騙性。

Deceptive Site Ahead 警告對您的網站有何影響?

In short, the impact of deceptive website warning is bad. Even if you don't see the effects immediately, hacks worsen over time. Hackers are out to use your website for their financial gain, and thus can fill your website with deceptive content, links to spammy websites or even use your website to infect devices and other websites.

Typically, the impact of a hack will manifest in the following ways. This list is not exhaustive, but indicative of the kind of damage that a malware can wreak:

- SEO rankings will plummet

- Loss of brand trust and reputation

- Loss of revenue for businesses

- Loss of work and effort put into building the website

- Clean up costs

- Legal issues because of compromised user data

Malware is bad for every stakeholder in your business, right from your business and visitors, to your web host and Google. The only person who benefits is the hacker; someone who has put in zero effort to get your website to where it is, and yet is able to unfairly profit off the backs of your effort.

結論

If you have reached this point of the article, thank you for reading! We have put together this resource in order to help you navigate this scary time, and hope you found the information helpful.

If you have a single takeaway from this article, please let it be that a security plugin with an integrated firewall has to be on all your WordPress websites. Trust us, it will save you a great deal of grief and frustration.

Have thoughts you would like to share? Drop us an email! 我們很樂意聽取您的意見!

常見問題

Why is my website showing 'Dangerous' in the address bar?

Your WordPress website has been hacked, and therefore Google Safe Browsing has flagged your website as dangerous. In order to get rid of deceptive site ahead warning, you need to remove the malware, and request a review from Google. This article has the steps to help you do just that.

How to fix the Google chrome deceptive site ahead?

There are 3 steps to fix the Google chrome deceptive site ahead:

- Scan your website for malware

- Remove the malware using a security plugin

- Request a review from Google

How does Google know that your website has been hacked?

Google crawls your website regularly to index your website and its pages. As a part of that exercise, it scans your pages for malware. If malware or suspicious activity is found on your website, it gets listed on the blacklist.

Google uses scanners and other tools to check for malware on your website. For instance, if your website contains links to spam websites or the site is deceptive, Google will recognize this is deceptive content and flag it accordingly.

What to do when your website has been flagged with the google deceptive site ahead?

Remove the malware as fast as possible. We know it is hard to hear that your website has been hacked, and often admins panic. But we assure you that your site is recoverable.