強化 WordPress 網站免受 SQL 注入攻擊:9 種有效方法

已發表: 2023-09-23將您的網站想像成一座高聳的堡壘,保護您寶貴的數據和內容。 現在,想像一個狡猾的駭客,手持網路入侵的黑暗藝術,試圖突破您城堡的防禦。 在這場高風險的數位戰鬥中,駭客武器庫中最強大的武器之一就是SQL 注入。 但是,您如何做好戰鬥準備並準備好保護您的網站免受漏洞? 好吧,你很快就會知道。 因此,穿上你的盔甲,直接進入我們下面的詳細指南。

SQL 注入是一種險惡的技術,可能會使您的 WordPress 網站容易受到攻擊。 它就像特洛伊木馬一樣,潛入您網站的內部密室,繞過安全措施,並在內部造成嚴重破壞。 因此,我們不僅會討論您需要注意的 SQL 漏洞,而且在本部落格中,我們還將討論減少駭客和網路釣魚網站攻擊機會的方法。

什麼是 SQL 注入:了解基礎知識

首先,讓我們從基礎知識開始。 SQL 是一種用於管理和檢索資料庫資料的語言。 當網站與資料庫互動時,它通常使用 SQL 查詢來取得或修改資訊。 但是,SQL 注入實際上意味著什麼以及為什麼它會對您的網站造成不良影響?

SQL 注入,縮寫為 SQLi,是一種網路攻擊,它利用 Web 應用程式的安全漏洞,使用 SQL(結構化查詢語言)命令來操縱其資料庫。 在 SQL 注入攻擊中,攻擊者將惡意 SQL 程式碼注入到與資料庫互動的應用程式的輸入欄位或 URL 中。 應用程式在不知不覺中執行注入的 SQL 程式碼以及合法的 SQL 命令,從而導致未經授權的存取、資料操縱,甚至可能破壞資料庫。

SQL 注入如何破壞 WordPress 的安全性?

當應用程式未正確驗證和清理使用者輸入時,就會發生 SQL 注入。 攻擊者利用此漏洞注入 SQL 程式碼,改變應用程式的預期功能並存取底層資料庫。 以下是它通常如何破壞安全性:

缺乏輸入驗證:當應用程式在未經適當驗證的情況下接受使用者輸入(例如登入表單或搜尋框)時,它可能會被欺騙接受惡意 SQL 程式碼。

清理不充分:如果未能正確清理或轉義使用者輸入中的特殊字符,就會導致惡意程式碼在 SQL 查詢中執行,從而改變其行為。

錯誤處理不足:應用程式產生的錯誤訊息可能會無意中暴露有關資料庫結構的有價值的信息,從而幫助攻擊者發起有效的 SQL 注入攻擊。

不同類型的 SQL 注入

這些類型的攻擊有多種形式,每種攻擊都旨在以不同的方式利用 WordPress 網站的漏洞:

經典 SQL 注入:攻擊者操縱輸入欄位來修改或檢索資料、更改資料庫結構,甚至執行管理命令。

盲注入:攻擊者無法直接看到其惡意行為的結果。 它們根據應用程式的回應來推斷成功或失敗,通常用於提取敏感資訊。

基於時間的盲 SQL 注入:攻擊者在應用程式回應中引入延遲,以推斷注入 SQL 語句是否成功,從而幫助提取資料。

基於錯誤的注入:利用錯誤訊息收集有關資料庫的信息,幫助攻擊者設計有效的 SQL 注入。

基於聯合的 SQL 注入:利用 SQL UNION 運算子組合不同查詢的結果,通常是從資料庫中擷取資料。

保護 WordPress 網站免於 SQL 注入的 9 種最佳方法

保護您的 WordPress 網站免受此類注入攻擊對於確保資料安全和 Web 應用程式的完整性至關重要。 以下是防止 SQL 注入的九種有效策略:

輸入驗證和清理

對所有使用者輸入實施嚴格的輸入驗證和清理實務。 確保檢查輸入表單或透過 URL 接收的資料的正確性並進行清理,以刪除任何潛在有害的字元。 WordPress 提供了sanitize_text_field()和esc_sql()等函數來幫助解決此問題。

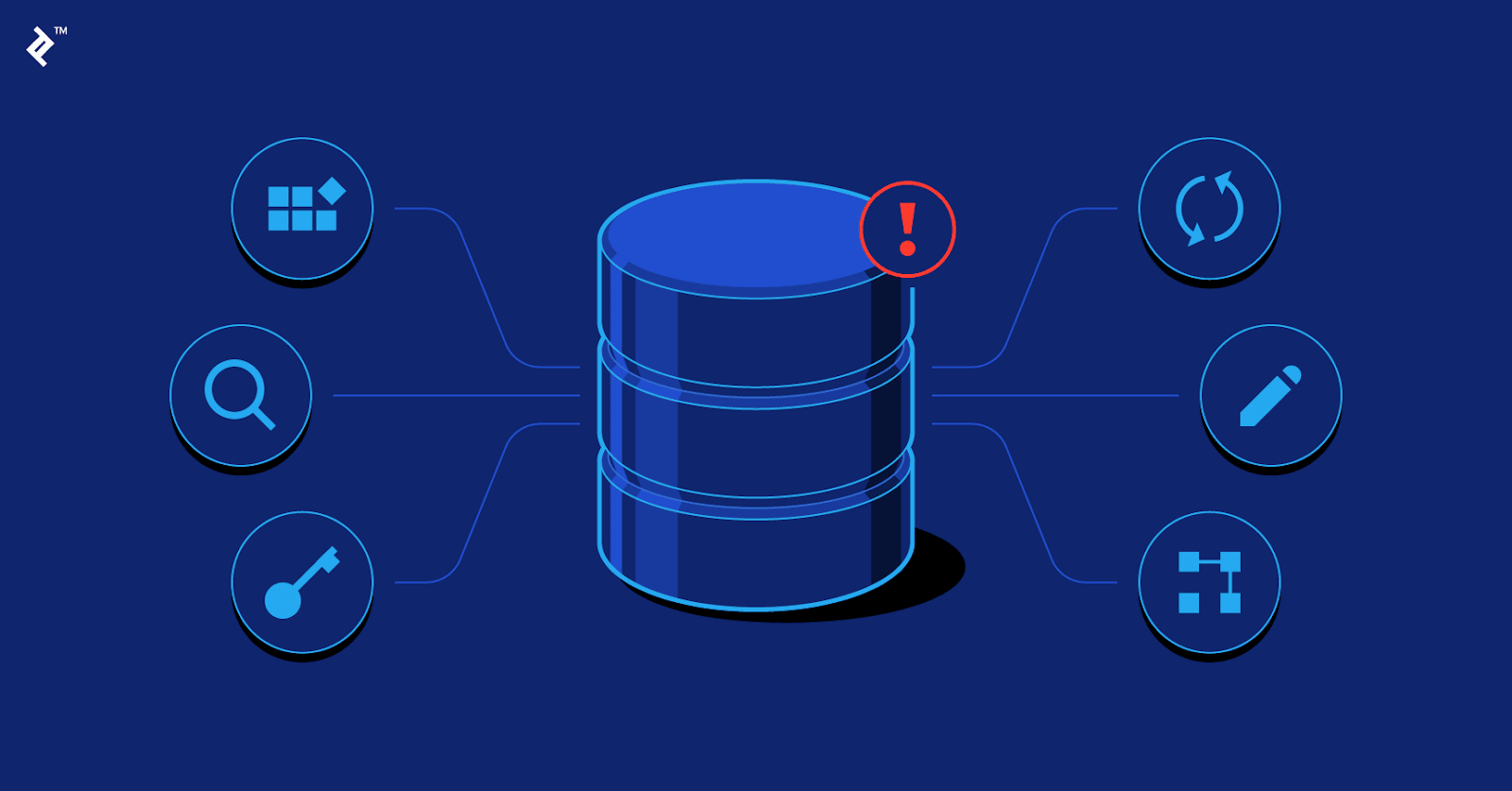

準備好的語句(參數化查詢)

與資料庫互動時使用準備好的語句和參數化查詢。 準備好的語句將 SQL 程式碼與使用者輸入分開,使攻擊者無法將惡意 SQL 程式碼注入查詢中。 為此,WordPress 提供了類似$wpdb->prepare()的函數。

資料來源:Toptal

使用物件關係映射 (ORM)

考慮使用物件關聯映射 (ORM)庫或框架(例如WP_Query或Doctrine)進行資料庫互動。 ORM 工具抽象 SQL 查詢,透過自動處理查詢產生和輸入清理來降低注入風險。

轉義用戶輸入

將使用者輸入嵌入 SQL 查詢時正確轉義使用者輸入。 WordPress 提供了$wpdb->prepare() 、 $wpdb->scape()和esc_sql()等函數,用於在查詢中使用資料之前轉義和清理資料。

限制資料庫權限

遵循資料庫使用者最小權限原則。 確保 WordPress 應用程式使用的資料庫使用者帳戶僅具有執行其預期操作所需的權限,從而限制攻擊者可能造成的潛在損害。

定期更新和修補

讓您的 WordPress 核心、外掛和主題保持最新。 開發人員經常發布更新來修復安全漏洞,保持最新狀態對於防止攻擊者利用已知缺陷至關重要。

Web 應用程式防火牆 (WAF)

部署 Web 應用程式防火牆 (WAF) 來監視和過濾傳入流量以防止潛在的 SQL 違規嘗試。 WAF 可以幫助阻止惡意請求,並針對此類攻擊提供額外的防禦層。

安全插件

考慮使用Wordfence或Sucuri Security等安全插件,它們提供特定功能來防止 SQL 查詢注入和其他常見 Web 應用程式漏洞。 這些插件可以提供即時監控和威脅檢測。

定期安全審計和滲透測試

定期對您的 WordPress 網站進行安全審核和滲透測試。 這種主動方法可以幫助在攻擊者利用漏洞之前識別並修復漏洞。

保護您的 WordPress 網站免受 SQL 洩露

透過實施這九種有效策略,您可以保護 WordPress 網站免受 SQL 注入攻擊並增強其整體安全性。 請記住,主動的分層安全方法是保護您的寶貴資料和線上狀態的關鍵。

請隨時在反饋部分分享您的評論、訂閱我們的部落格並加入我們的Facebook 社區 了解更多精彩更新。