如何修復 Chrome 中的 ERR_SSL_OBSOLETE_VERSION 警告

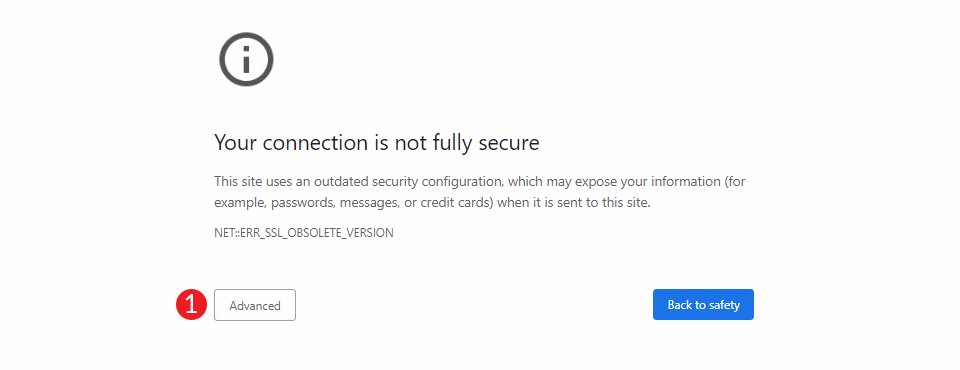

已發表: 2022-08-28您的網站訪問者可能遇到的最令人擔憂的錯誤之一是安全警告。 對於所有暴力攻擊、惡意軟件和拒絕服務攻擊,互聯網用戶安全地瀏覽和購物至關重要。 如果您的站點顯示 ERR_SSL_OBSOLETE_VERSION 警告,則訪問者將無法訪問您的站點,除非單擊錯誤中的鏈接,該鏈接基本上告訴他們不應返回。

在這篇文章中,我們將討論 ERR_SSL_OBSOLETE_VERSION 警告是什麼以及您可以採取哪些步驟來修復它。 我們還將向您展示如何在兩個最常見的 Web 服務器(Apache 和 NGINX)上本地測試這些修復程序。 讓我們搖滾吧。

什麼是 ERR_SSL_OBSOLETE_VERSION 警告?

ERR_SSL_OBSOLETE_VERSION 警告是您的站點訪問者看到的錯誤消息,如果您的安全證書使用的是過時的版本,例如 TLS 1.0 或 1.1。 從 Chrome 72 發布開始,這些版本不再受支持。

什麼是 TLS 與 SSL?

傳輸層安全性 (TLS) 是一種 Internet 安全協議,可以在 Internet 上進行身份驗證和安全交付內容。 例如,它使諸如使用信用卡購物或在網站上使用敏感信息填寫員工申請等事情變得安全。

安全套接字層 (SSL) 是一種已棄用的加密客戶端和服務器之間連接的方法,已被新的 TLS 方法取代。 如今,TLS 和 SSL 之間的區別實際上只是術語問題。 即使 TLS 是實際使用的協議,大多數人仍然使用 SSL 一詞。

如果您有 SSL,為什麼還要關心 TLS?

如前所述,您的網站在技術上不再使用 SSL。 一般來說,現在所有的 SSL 證書實際上都是TLS 證書。 大多數託管服務提供商仍然使用 SSL 證書這一術語,因為它帶來了惡名,但使用 TLS 是因為它的安全性和速度優勢。

更新服務器的 TLS 版本如何修復 ERR_SSL_OBSOLETE_VERSION

2019 年,谷歌宣布由於存在安全漏洞,他們將停止在 Chrome 上使用 TLS 1.0 和 1.1。 自 2018 年 TLS 1.3 發布以來,Chrome 至少需要 1.2 版本才能在沒有警告的情況下顯示網站。 結果,所有使用以前版本 TLS 的網站都會收到一條難看的 ERR_SSL_OBSOLETE_VERSION 消息。 使用不受支持的 TLS 版本是危險的——不僅對您的網站而且對您的訪問者也是如此。

大多數主流瀏覽器現在都支持 TLS 1.3(不包括 IE),並且它是自 2020 年以來 Google、Youtube 和 Netflix 等的默認傳輸安全性。 TLS 1.3 不僅提供更高級別的安全性,而且傳輸數據的速度也更快。 例如,TLS 1.3 將數據從訪問者的瀏覽器傳輸到服務器所需的時間是 TLS 1.2 的一半。 此外,HTTPS、SMTP 和 POP3(用於電子郵件)等其他互聯網協議已經在使用更新版本的 TLS。 即使您的站點沒有收到警告,您也應該確保您的站點至少運行 TLS 1.2 版。 您網站的安全性取決於它。

如何在 Chrome 中修復 ERR_SSL_OBSOLETE_VERSION

如果您在嘗試訪問您的網站時已經在 Chrome 中看到此錯誤,則您的網站很可能運行的是過時的 TLS 版本。 解決此問題將需要各種不同的方法,這些方法最終取決於您的特定託管服務提供商。 但是,一個很好的起點是驗證您的站點正在運行的 TLS 版本。

如何查找您的站點正在運行的 TLS 版本

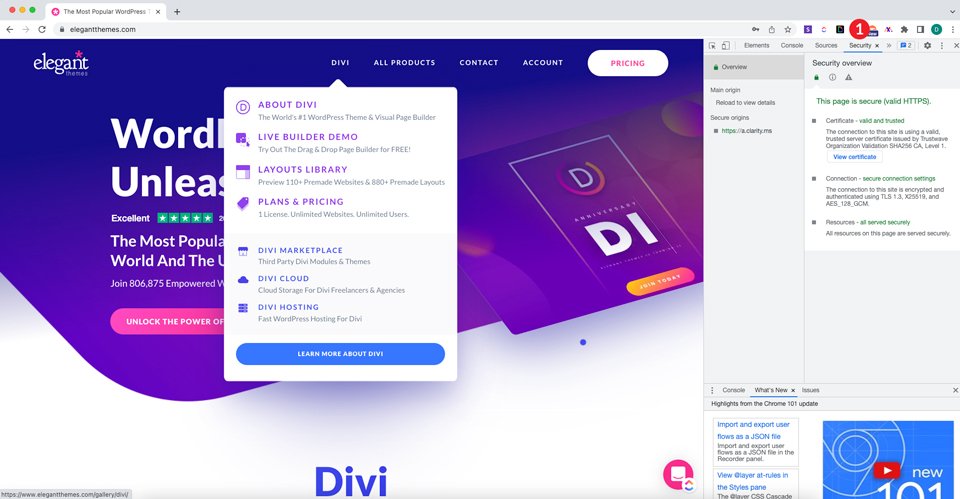

您可以使用開發工具和鍵盤快捷鍵在 Chrome 中訪問此信息。 按Command+Option+C鍵(在 Mac 上)或Control+Shift+C (在 Windows 和 Linux 上)。 接下來,單擊安全選項卡。 屏幕將彈出並顯示在您的站點上運行的 TLS 版本。

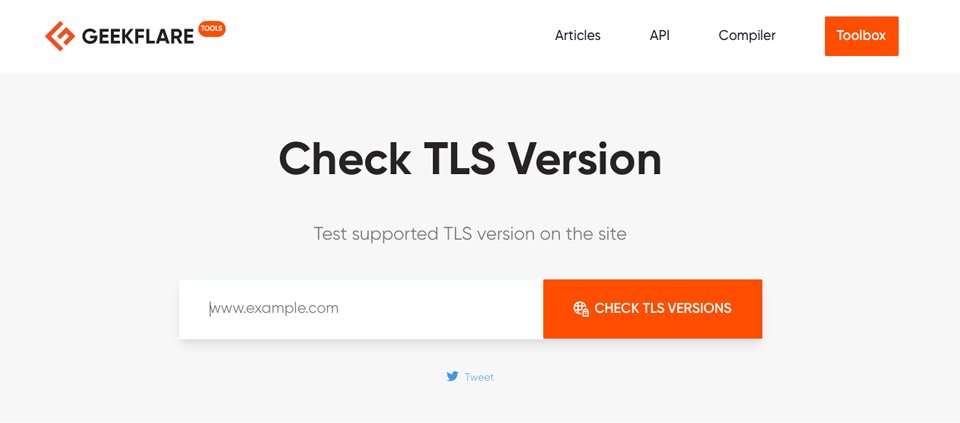

如何查找您的網站主機/服務器正在運行的 TLS 版本

在聯繫您的主機或對您的網絡主機的文件進行任何更改之前,最好檢查一下您的主機服務器是否支持 TLS 1.2 或 1.3。 您可以通過訪問 Geekflare 的 TLS 檢查器來完成此操作。 輸入您的主機的 URL,然後單擊提交。 當結果出現時,向下滾動直到您看到已安裝的協議。 尋找 TLS 1.2 和 1.3。 如果它們受支持,您會在每個旁邊看到是。

聯繫或更新您的託管服務提供商

一旦您確認您的站點和/或服務器正在運行過時的 TLS 版本,ERR_SSL_OBSOLETE_VERSION 錯誤的最簡單解決方案是聯繫您的託管服務提供商以確定您的 TLS 版本是否可以升級。 從 TLS 1.0 或 1.1 切換到 TLS 1.2+ 可以解決您的問題。 如果這不是一個選項,那麼是時候開始為您的網站研究新主機了。

我們對幾家頂級託管服務提供商進行了測試,以測試他們的服務器運行 TLS 1.3 的能力。 Siteground、WP Engine、Pressable、Flywheel、Bluehost 和 Cloudways 都支持它。 因此,如果您使用這些提供商中的任何一個進行託管,您可能不會看到 ERR_SSL_OBSOLETE_VERSION 錯誤。 但是,我們應該注意,僅僅因為託管服務提供商可能支持最新的 TLS 版本,這並不意味著他們實際上正在運行它。 一些網絡主機默認仍然使用 1.1,這不是很好。 這就是為什麼檢查您的站點上當前安裝的版本很重要的原因。

在本地服務器上測試 ERR_SSL_OBSOLETE_VERSION 錯誤的修復

如果您想驗證更新 TLS 版本是否會修復您網站的 ERR_SSL_OBSOLETE_VERSION 錯誤,您始終可以使用本地服務器對其進行測試。

如果您正在運行 WordPress,您的託管服務提供商很可能使用 Apache 或 NGINX 網絡服務器。 出於本教程的目的,我們將使用本地服務器和 MAMP Pro 在 Apache 和 NGINX 上編輯 SSLProtocol 文件以禁用 TLS 1.0 和 1.1。 接下來,我們將啟用對 TLS 1.2 和 1.3 的支持。 如果您使用的是 Windows 機器,您可以跟隨我們使用 WAMP 完成相同的任務。

我們想重申,您與您的主機確認他們支持 TLS 1.2 或 1.3。 在沒有適當支持的情況下更改您的 SSLProtocols 將導致破壞您的 SSL 證書。

如何使用 Mamp Pro 在 Apache 中更新 TSL 版本

如果您在本教程中使用 MAMP Pro,我們假設您已經熟悉如何創建 WordPress 站點和安裝 SSL。 如果您需要有關如何執行此操作的指導,請查看我們的 MAMP Pro WordPress 用戶終極指南。

如何在 Apache 中禁用 TLS 1.0 和 1.1

為了在 Apache 中禁用 TLS 1.0 和 1.1,您需要編輯包含 Web 服務器的 SSLProtocol 的配置文件。 根據您使用的平台,此文件可能位於不同的位置。

在默認的 Apache 位置上,它可能位於此處:

/usr/local/apache2/conf/extra/httpd-ssl.conf

如果您正在運行 Ubuntu/Debian 服務器,則可能會在此處找到該文件:

/etc/apache2/mods-enabled/ssl.conf

最後,如果您通過 MAMP Pro(就像我們一樣)在 macOS 上運行本地服務器,您將在此處找到該文件:

/mamp/conf/apache/extra/httpd-ssl.conf

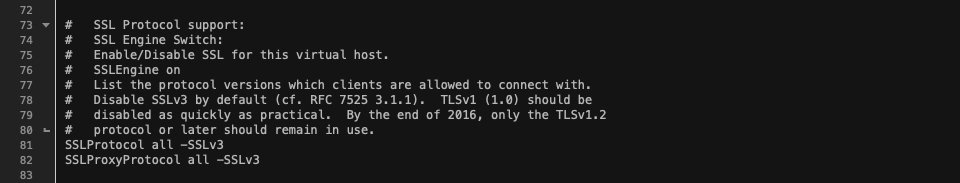

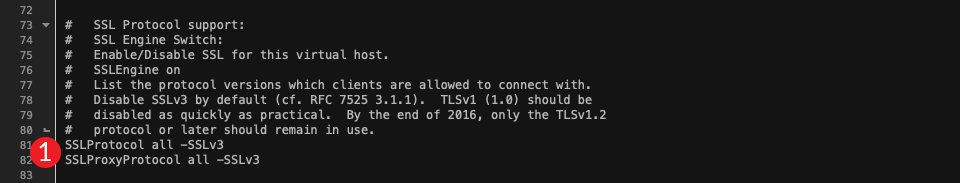

接下來,查找SSL 協議支持部分,該部分將包含幾行代碼。 這是 httpd-ssl.conf 文件的默認設置:

要確定啟用了哪些協議,請查看最後兩行代碼。

我們需要告訴 Apache 只運行 TLS 1.2 或更高版本。 現在,所有版本都已啟用。 要更改它,您需要將SSLProtocol all -SSLv3 SSLProxyProtocol all -SSLv3更改為以下內容:

SSLProtocol TLSv1.1 TLSv1.2

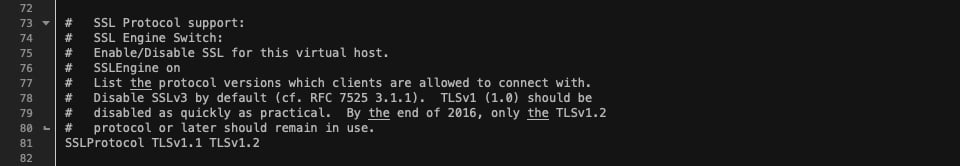

該文件現在應該如下所示:

最後一步是重新啟動服務器。 服務器重新啟動後,在隱身窗口中打開您的網站。 ERR_SSL_OBSOLETE_VERSION 警告應該消失了。 打開您的站點並使用開發工具查看您的安全設置。

如何使用 Mamp Pro 在 NGINX 中更新 TLS 版本

要更新 NGINX Web 服務器上的 SSLProtocol,您需要找到站點的配置文件。 它也可以位於主要的 NGINX 配置文件中,就像在 MAMP Pro 中一樣。 要使用 MAMP 編輯文件,請導航到mamp/conf/nginx/nginx.conf 。 使用 HTML/文本編輯器打開文件。 對於本教程,我們使用的是 BBedit,但任何編輯器都可以。 如果您不使用 MAMP Pro,則 nginx.conf 文件通常位於/etc/nginx/nginx.conf中。

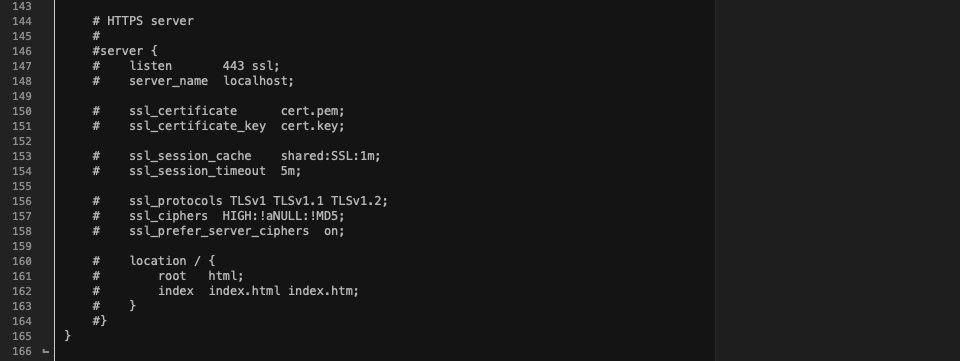

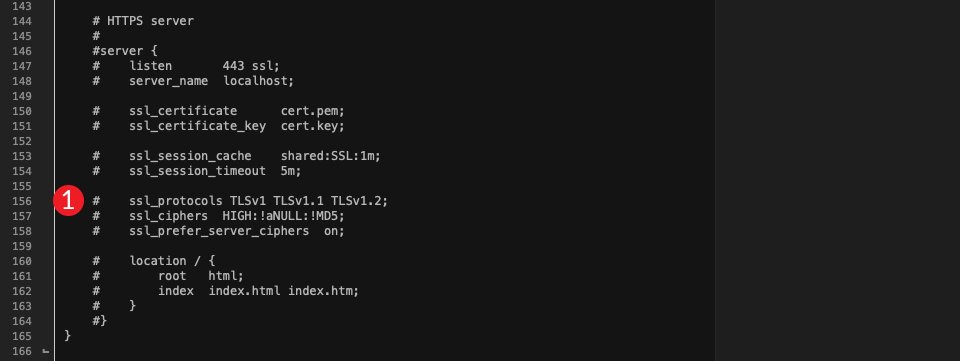

滾動到底部,直到看到以ssl_protocols開頭的行。 如果您啟用了所有 TLS 版本,您的文件將如下所示:

如您所見,啟用了 TLS 1.0、1.1 和 1.2,但不支持 1.3。 要改變它,你需要改變ssl_protocols TLSv1 TLSv1.1 TLSv1.2; 到以下:

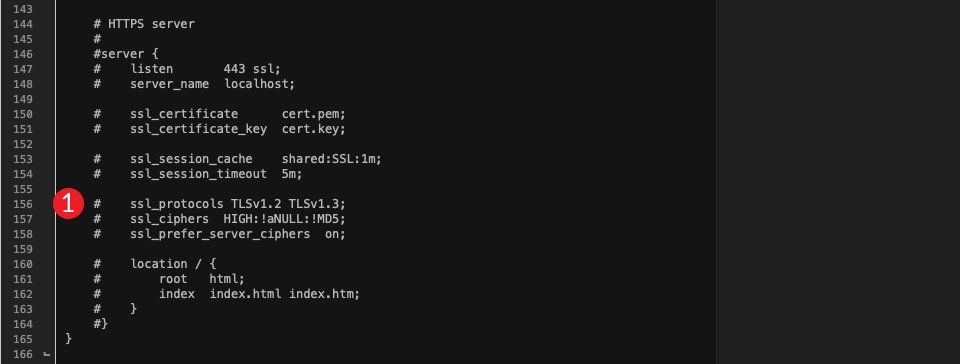

ssl_protocols TLSv1.2 TLSv1.3;

該文件現在應該如下所示:

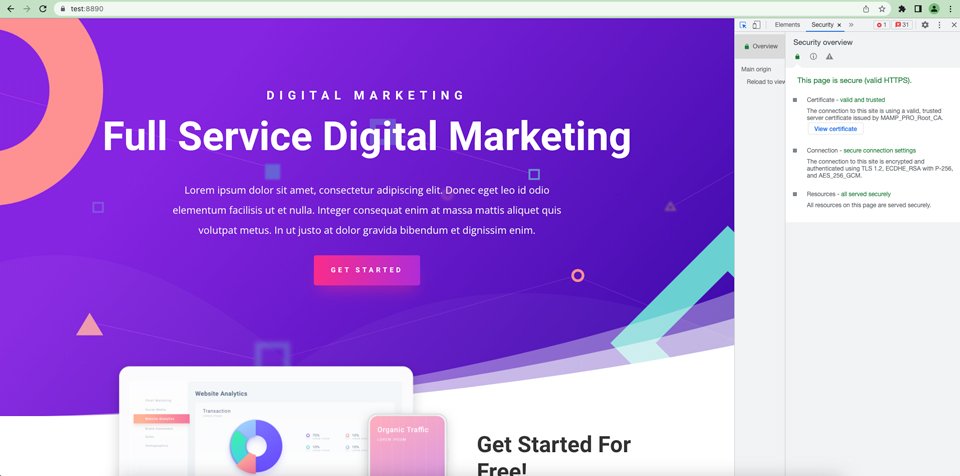

您的服務器現在應該只使用 TLS 版本 1.2 和 1.3。 要確認,請重新啟動您的服務器並在 Chrome 中打開您的網站。 使用開發檢查器工具檢查您的設置。 如前所述,您可以通過按Command+Option+C鍵(在 Mac 上)或Control+Shift+C (在 Windows 和 Linux 上),然後單擊安全選項卡來執行此操作。

我們想提一下,您的默認配置中的設置可能會被單個域的服務器塊覆蓋。 如果您已經實施了我們的修復並且仍然收到 ERR_SSL_OBSOLETE_VERSION 警告,這可能是根本原因。

收拾東西

隨著安全問題的快速增長,讓您的站點與最新版本的 TLS 保持同步非常重要。 我們知道瀏覽器錯誤可能是一種令人沮喪的體驗,尤其是當您不知道如何修復它們時。 您可以使用 Chrome 開發工具和 Geekflare 的 TLS 檢查器等工具來確認問題。 但是,不幸的是,問題的解決方案是更新 TLS 版本,這只能在服務器級別完成。 因此,最好的辦法是聯繫您的主機,或者,如果需要,升級您的主機提供商以確保他們支持新的 TLS 版本。 在 Apache 和 NGINX Web 服務器上本地測試站點上的新版本 TLS 也可能會有所幫助。 這將有助於確保您的訪問者在您進行這些更改時不會遇到難看的 ERR_SSL_OBSOLETE_VERSION 警告。

你有沒有在 Chrome 中遇到過 ERR_SSL_OBSOLETE_VERSION 警告錯誤? 如果是這樣,請在下面的評論部分中發出聲音。

特色圖片 valeriya kozoriz,Funtap / shutterstock.com